- Nmap Network Scanning

- Chapter 2. Obtaining, Compiling, Installing, and Removing Nmap

- Windows

While Nmap was once a Unix-only tool, a Windows version was

released in 2000 and has since become the second most popular Nmap

platform (behind Linux). Because of this popularity and the fact that

many Windows users do not have a compiler, binary executables are

distributed for each major Nmap release. We support Nmap on Windows 7

and newer, as well as Windows Server 2008 and newer. We also maintain

a guide for users

who must run Nmap on earlier Windows releases. While it has improved dramatically, the Windows port is not

quite as efficient as on Unix. Here are the known limitations:

-

Nmap only supports ethernet interfaces (including most

802.11 wireless cards and many VPN clients) for raw packet scans.

Unless you use the-sT -Pnoptions, RAS connections

(such as PPP dialups) and certain VPN clients are not supported. This

support was dropped when Microsoft removed raw TCP/IP socket support

in Windows XP SP2. Now Nmap must send lower-level ethernet frames

instead. -

When using Nmap without Npcap, you cannot

generally scan your own machine from itself (using a

loopback IP such as 127.0.0.1 or any of its

registered IP addresses). This is a Windows limitation that we

have worked around in Npcap, which is included in the Windows self-installer.

Users stuck without a Npcap installation can use a TCP

connect scan without pinging (-sT -Pn) as that uses

the high level socket API rather than sending raw

packets.

Scan speeds on Windows are generally comparable to those on

Unix, though the latter often has a slight performance edge. One

exception to this is connect scan (-sT), which is

often much slower on Windows because of deficiencies in the Windows

networking API. This is a shame, since that is the one TCP scan that

works over all networking types (not just ethernet, like the raw packet scans).

Connect scan performance can be

improved substantially by applying the Registry changes in the

nmap_performance.reg file included with Nmap. By default these changes are applied for you by the Nmap executable installer. This registry file

is in the nmap-<version>

directory of the Windows binary zip file, and

nmap-<version>/mswin32

in the source tarball (where <version> is the

version number of the specific release). These changes increase

the number of ephemeral ports reserved for user applications (such as

Nmap) and reduce the time delay before a closed connection can

be reused. Most people simply check the box to apply these changes in the executable Nmap installer, but you can also apply them by double-clicking on

nmap_performance.reg, or by running the command

regedt32 nmap_performance.reg. To make the changes by hand, add these three Registry DWORD values to

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters:

- MaxUserPort

-

Set a large value such as 65534 (0x0000fffe). See MS KB 196271.

- TCPTimedWaitDelay

-

Set the minimum value (0x0000001e). See MS KB 149532.

- StrictTimeWaitSeqCheck

-

Set to 1 so TCPTimedWaitDelay is checked.

Windows users have three choices for installing

Nmap, all of which are available from the

download page at https://nmap.org/download.html.

Windows Self-installer

Every Nmap release includes a Windows

self-installer named

nmap-<version>-setup.exe

(where <version> is the version number of the

specific release). Most Nmap users choose this option since it is so

easy. Another advantage of the self-installer is that it provides the option to install the Zenmap GUI and other tools. Simply run the installer file and let it walk you through

panels for choosing an install path and installing Npcap. The

installer was created with the open-source Nullsoft Scriptable

Install System. After it completes, read the section called “Executing Nmap on Windows” for instructions on executing Nmap on the

command-line or through Zenmap.

Command-line Zip Binaries

![[Note]](https://nmap.org/book/images/note.png) |

Note |

|---|---|

|

Most users prefer installing Nmap with the self-installer discussed previously. |

Every stable Nmap release comes with Windows

command-line binaries and associated files in a Zip archive. No

graphical interface is included, so you need to run

nmap.exe from a DOS/command window. Or you can

download and install a superior command shell such as those included

with the free

Cygwin

system available from https://www.cygwin.com. Here are the step-by-step instructions for installing and executing the Nmap .zip binaries.

Installing the Nmap zip binaries

-

Download the .zip binaries from

https://nmap.org/download.html. -

Extract the zip file into the directory you want

Nmap to reside in. An example would beC:\Program. A directory called

Files

nmap-should be created, which includes<version>

the Nmap executable and data files. -

For improved performance, apply the Nmap Registry

changes discussed previously. -

Nmap requires the free Npcap packet capture library.

We include a recent Npcap installer which is available in the zip file

asnpcap-,<version>.exe

where<version>is the Npcap version rather

than the Nmap version. Alternatively, you can obtain and install

the latest version fromhttps://npcap.com. -

Due to the way Nmap is compiled, it requires the

Microsoft Visual C++ Redistributable Package of runtime

components. Many systems already have this installed from other

packages, but you should runVC_redist.x86.exe

from the zip file just in case you need it.

Pass the/qoption to run these installers in quiet (non interactive) mode. -

Instructions for executing your compiled Nmap are

given in the section called “Executing Nmap on Windows”.

Compile from Source Code

Most Windows users prefer to use the Nmap binary self-installer,

but compilation from source code is an option, particularly if you plan to help with Nmap development. Compilation requires

Microsoft Visual C++ 2019, which is part of their commercial Visual Studio

suite. Any of the Visual Studio 2019 editions should work, including the free

Visual Studio 2019 Community.

Some of Nmap’s dependencies on Windows are inconvenient to build. For

this reason, precompiled binaries of the dependencies are stored in

Subversion, in the directory /nmap-mswin32-aux.

When building from source, whether from a source code release or from

Subversion, check out /nmap-mswin32-aux as

described below.

Compiling Nmap on Windows from Source

-

Download the Windows dependencies from Subversion with the command

svn checkout https://svn.nmap.org/nmap-mswin32-aux.

The build files are configured to look for dependencies in this

checked-out directory. If you want to build the dependencies yourself

instead, you will have to reconfigure the Visual Studio project files to

point to the alternate directory. -

Decide whether to obtain the Nmap source code by downloading the latest release from nmap.org, or using a Subversion client to retrieve even newer (but less tested) code from our repository. These instructions are for the web download approach, but using Subversion instead is straightforward (see the section called “Obtaining Nmap from the Subversion (SVN) Repository”).

-

Download the latest Nmap source distribution from

https://nmap.org/download.html. It has the name

nmap-or<version>.tar.bz2

nmap-. Those are the same tar file compressed using bzip2 or gzip, respectively. The bzip2-compressed version is smaller.<version>.tgz -

Uncompress the source code file you just downloaded. The

source code directory and thenmap-mswin32-auxmust

be in the same parent directory.

Recent releases of the free Cygwin distribution can handle both the.tar.bz2and.tgzformats. Use the command tar xvjf nmap-version.tar.bz2 or tar xvzf nmap-version.tgz, respectively. Alternatively, the common WinZip application can decompress these files. -

Open Visual Studio and the Nmap solution file (

nmap-).<version>/mswin32/nmap.sln -

Right click on

Solution 'nmap'in the Solution Explorer sidebar and choose “Configuration Manager”. Ensure that the active solution configuration isReleaseand then close the Configuration Manager. -

Build Nmap by pressing F7 or choosing “Build

Solution” from the GUI. Nmap should begin compiling, and

end with the line “-- Done --” saying

that all projects built successfully and there were zero

failures. -

The executable and data files can be found in

nmap-. You can copy them to a preferred directory as long as they are all kept together.<version>/mswin32/Release/ -

Ensure that you have Npcap installed. You can obtain it by

installing our binary self-installer or executing

npcap-from<version>.exe

our zip package. Alternatively, you can obtain the official installer at

https://npcap.com. -

Instructions for executing your compiled Nmap are

given in the next section.

If you wish to build an Nmap executable Windows

installer or Zenmap executable,

see docs/win32-installer-zenmap-buildguide.txt in the Nmap SVN repository.

Many people have asked whether Nmap can be compiled with the

gcc/g++ included

with Cygwin or other compilers. Some users have reported success with

this, but we don’t maintain instructions for building Nmap under

Cygwin.

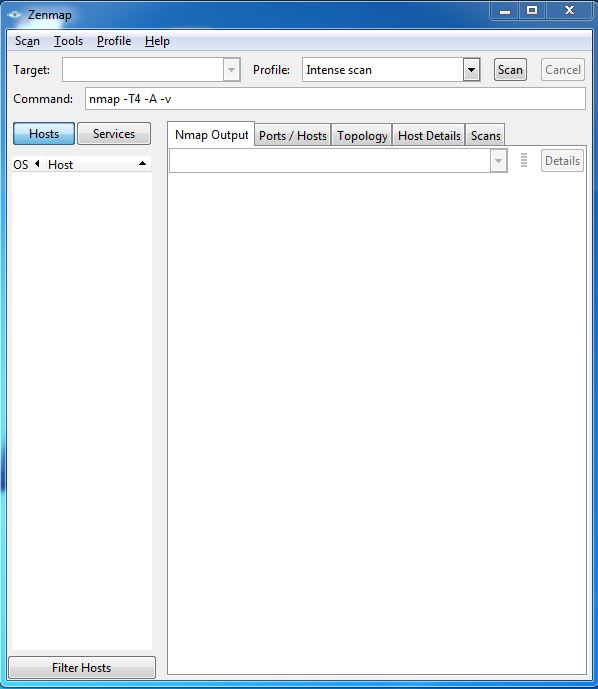

Executing Nmap on Windows

Nmap releases now include the

Zenmap graphical user interface for Nmap.

If you used the Nmap installer and left the Zenmap field checked,

there should be a new Zenmap entry on your desktop and Start Menu.

Click this to get started. Zenmap is fully documented in

Chapter 12, Zenmap GUI Users’ Guide. While many users love Zenmap, others prefer

the traditional command-line approach to executing Nmap. Here are

detailed instructions for users who are unfamiliar with command-line

interfaces:

-

Make sure the user you are logged in as has

administrative privileges

on the computer (user should be a member of theadministratorsgroup). -

Open a command/DOS Window. Though it can be found in

the program menu tree, the simplest approach is to choose “Start”

-> “Run” and type cmd<enter>. Opening a Cygwin window (if you installed it) by clicking on the Cygwin icon on the desktop works too, although the necessary commands differ slightly from those shown here. -

Change to the directory you installed Nmap into. You can skip this step if Nmap is already in your command path (the Zenmap isntaller adds it there by default). Otherwise, type the following commands.

c:cd "\Program Files (x86)\Nmap"On Windows releases prior to Windows 7, specify

\Program Files\Nmapinstead. The directory will also be different if you chose to install Nmap in a non-default location. -

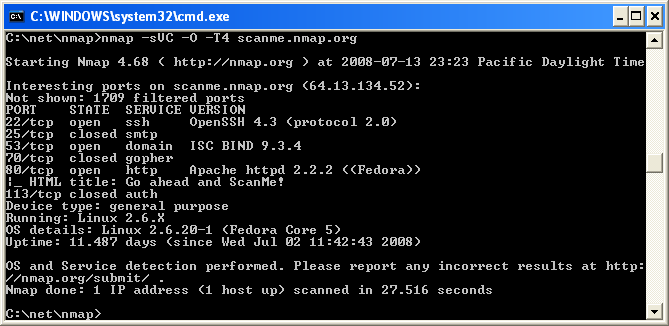

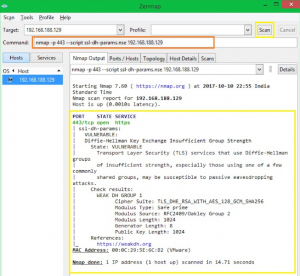

Execute nmap.exe. Figure 2.1 is a screen shot showing a simple example.

Figure 2.1. Executing Nmap from a Windows command shell

If you execute Nmap frequently, you can add the Nmap directory

(c:\Program Files (x86)\Nmap by default) to your command execution path:

-

Open the System Properties window to the Advanced tab by running

SystemPropertiesAdvanced.exe. -

Click the “Environment

Variables” button. -

Choose

Pathfrom the

System variablessection, then hit

edit. -

Add a semi-colon and then your Nmap directory (e.g.

c:\Program Files (x86)\Nmap) to the end of the value. -

Open a new command prompt and you should be able to execute a

command such as nmap scanme.nmap.org from any directory.

На чтение 2 мин Опубликовано

NMAP (Network Mapper), один из известных инструментов с открытым исходным кодом для выполнения сетевого сканирования, проверки безопасности и поиска уязвимостей в сетевой инфраструктуре.

Одним из популярных способов использования NMAP является поиск открытых портов в сети. NMAP можно установить на Windows, Linux, OSX

Содержание

- Установка NMAP

- Обнаружение версии

- Проверка информации сертификатов

- Проверка информации шифрования

Установка NMAP

Перейдите по ссылке загрузки nmap и загрузите последнюю стабильную версию

или, используйте прямую ссылку здесь, чтобы скачать nmap

Перейдите в папку, куда загружен файл

Щелкните правой кнопкой мыши на EXE-файле и нажмите «Run as administrator», чтобы запустить от имени администратора.

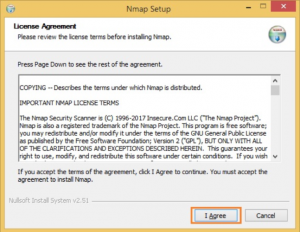

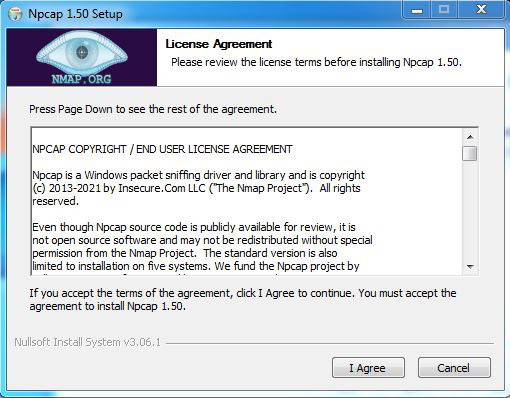

Он начнет процесс установки, примите лицензионное соглашение

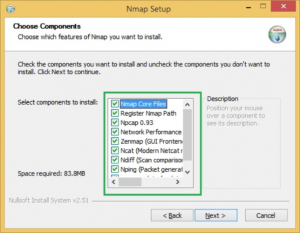

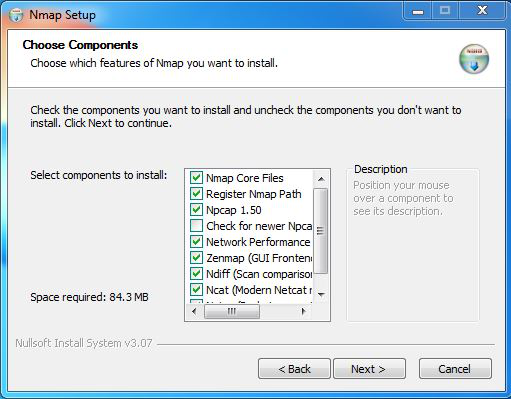

Вы можете выбрать компоненты для установки, но было бы неплохо установить их все

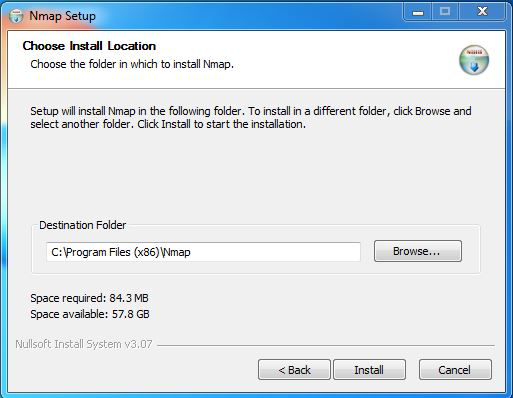

По умолчанию он будет установлен в папке C:\Program Files (x86)\Nmap, но при необходимости измените его путь

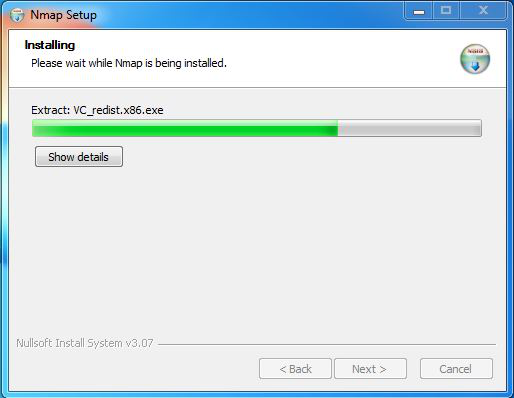

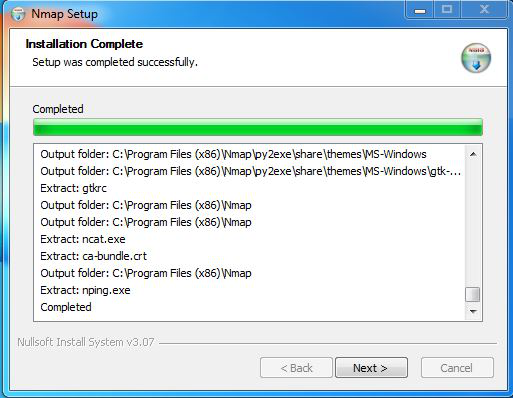

Это начнет установку NMAP и после того, как она будет выполнена; вы получите подтверждение

Идем вперед и поиграем с инструментами, чтобы понять, как это работает.

Вот некоторые из примеров.

Обнаружение версии

Одним из применений NMAP является отразить отпечаток ОС и запущенных служб

# nmap -sV $target

-sV аргумент команды будет определять версии и состояние запущенных служб

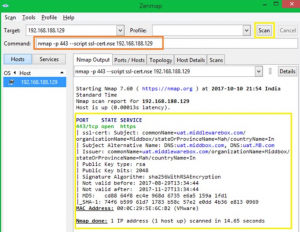

Проверка информации сертификатов

OpenSSL в основном используется для выполнения операций с сертификатами, например, генерации, проверки, модификации и т. д.

Однако вы также можете выполнять некоторые действия с NMAP.

# nmap -p $port –script ssl-cert.nse $target

Если вам интересно, ssl-cert.nse – это скрипт, который устанавливается вместе с NMAP.

Он доступен по умолчанию: C:\Program Files x86)\ Nmap\scripts

Проверка информации шифрования

Скрипт ssl-enum-cihpers.nse может использоваться для проверки информации шифрования SSL.

# nmap -p $port --script ssl-enum-ciphers.nse $target

Каждый набор шифров отображается с буквой (от A до F), указывающей силу соединения.

Оценка основана на криптографической силе обмена ключами и потокового шифрования.

Выбор алгоритма целостности сообщения (хеш) не является фактором.

Выходная линия, начинающаяся с наименьшей силы, показывает силу самого слабого шифрования.

Чтобы обнаружить уязвимость DH (Diffie-Hellman), вы можете использовать синтаксис ниже:

# nmap -p $port --script ssl-dh-params.nse $target

Я надеюсь, что эта краткая инструкция поможет вам установить и ознакомиться с NMAP в операционной системе Windows.

Пожалуйста, не спамьте и никого не оскорбляйте.

Это поле для комментариев, а не спамбокс.

Рекламные ссылки не индексируются!

In this post, you will learn how to install and use Nmap on a Windows operating system. I’ll also show you how to run a Nmap scan on your Windows Servers and Active Directory Domain Controllers.

Can you use Nmap on Windows 10?

Yes, Nmap can be installed and used on Windows operating systems such as Windows 10, Server 2012, and newer. Nmap started as a Linux tool but support for Windows and other operating systems was added. Nmap is still the most popular on Linux as it is the most commonly used OS by penetration testers and black hat hacking. If you are not into Linux no worries you can still use Nmap on Windows and the commands are the same.

Here are the steps to install Nmap on Windows. I’ll be installing Nmap on my Windows 10 virtual machine (hyper-v). These steps should be the same no matter what Windows version you are running.

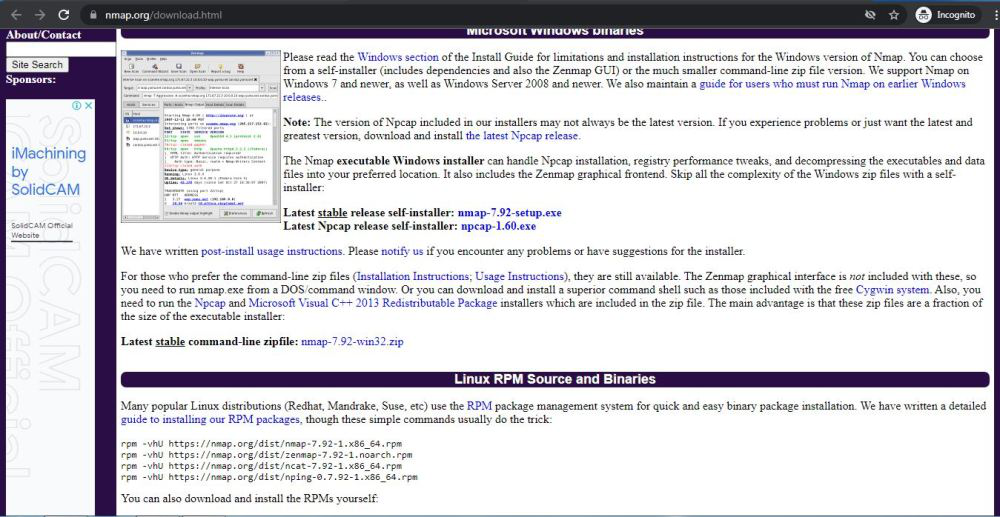

Step 1. Download Nmap Windows Installer

You can download the installer from the Nmap download page. Under the Microsoft Windows binaries section look for the setup.exe next to the “Latest stable release self-installer”. The version numbers get updated overtime so it may be different than the screenshot below.

Step 2: Run the setup.exe file

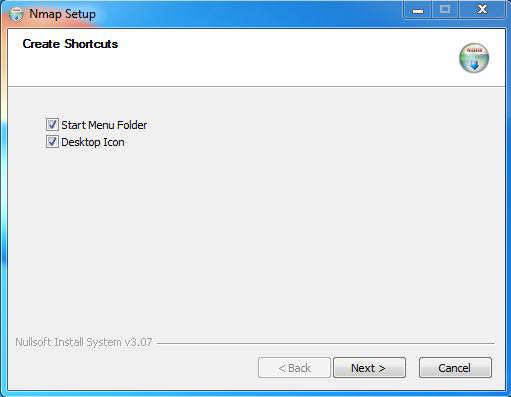

Here are the screen prompts after running the setup file.

1. License Agreement screen – click “I Agree”

2. Choose Components screen – leave defaults and click “Next”

3. Choose Install Location screen – The default is fine, you can change the install location if you want. Click “Install”

Nmap will install then you will be prompted to install Ncap.

4. License Agreement for Ncap screen – click “I Agree”.

Ncap is a component Nmap needs to capture raw network packets.

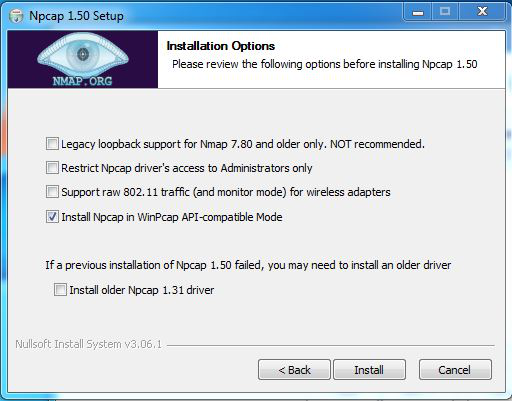

5. Npcap Install options screen – leave defaults and click “Install”.

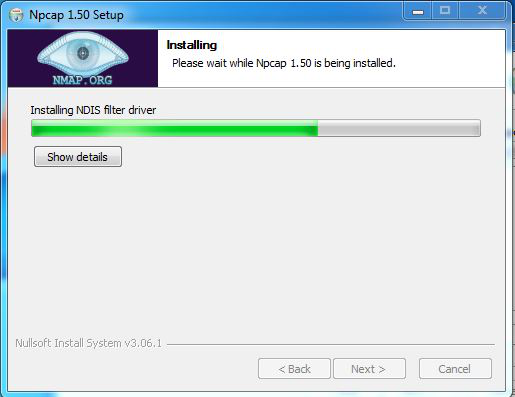

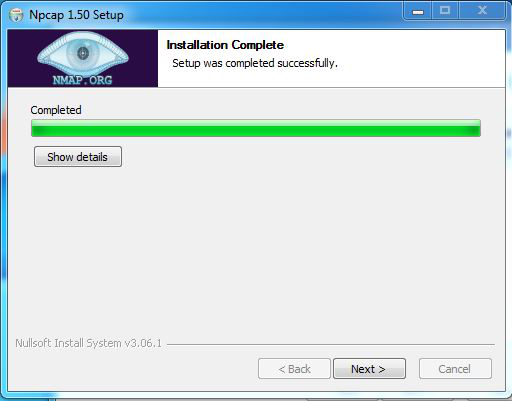

Once Npcap install is completed click “Next”

Click Finish.

Click Next

Create Shortcuts – Click Next (uncheck the boxes if you don’t want to add the shortcuts)

Click Finish.

That completes the installation of Nmap. Now let’s check out some basic Nmap commands.

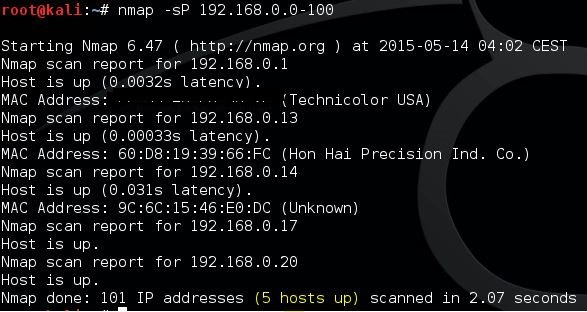

Nmap Basic Windows Commands

Nmap has many command-line options, way too many to cover in this guide. You don’t need to know every Nmap option to run some great scans on your network. Below are some basic and common scans I’ll be demonstrating in the example sections below. I’m using subnets and IP addresses on my network, you will need to change these to match your network. Host Discovery (find active devices on the network)

1. Host Discovery (find active devices on the network)

nmap -sn 192.168.100.0/24

This command will find all active devices on the 192.168.100.0/24 network.

2. Port Scan (find open ports)

nmap 192.168.100.10

This will do a TCP port scan of the most popular 1000 ports. The ports are listed in the nmap-services file. If you want to scan specific ports you can use the -p option, here is an example of scanning port 80.

nmap -p 80,443 192.168.100.21

3. Get services and version information

nmap -sV 192.168.100.21

This is a great command to get version information on services running on the target hosts. For example, it will show what version is running on port 80, 443, and so on).

4. OS Detection

nmap -O 192.168.100.21

This command will try to guess the operating system the target host is running.

Pretty simple commands right?. Now Let’s jump into some real world examples.

Example 1: Nmap Scan Windows Application Server

The diagram below is the network I’ll be scanning. I have Nmap installed on the Windows 10 computer and I’ll be running scans on the Windows Application and Active Directory Server.

First, let’s run a scan on the network to find available hosts.

nmap -sn 192.168.100.0/24

In the screenshot above it scanned all 256 IP addresses on my network in 2.19 seconds and found 6 active hosts. When using Nmap discovering hosts on your network is a good place to start and this command does it extremely fast.

Next, I’ll run a port scan on IP 192.168.100.21 to see if there are any open ports.

nmap 192.168.100.21

Remember this command will scan the most popular 1000 ports, in most cases, this command should find services running on remote hosts. You can see the scan found 4 open ports on this server, port 80, 135, 139, and 445.

Now let’s run a scan to get more details about what is running on these ports.

This scan is telling us that port 80 is running Microsoft IIS. Very cool! In addition, we can see Windows RPC and netbios ssn information

This command will also tell you the OS it is running. The services can also help determine the OS. To get more details on the OS, Nmap has a scan just for this.

nmap -O 192.168.100.21

This command doesn’t always provide the best OS version information. You can add the –osscan-guess option to run a more aggressive OS scan.

nmap -O -osscan-guess 192.168.100.21

This provides more details and we can confirm it is a Windows system but Nmap doesn’t do a good job of determining the version of Windows. This server is running 2019 version 1809.

Example 2: Nmap Scan Active Directory Server

Now let’s look at some examples of scanning an Active Directory server, first I’ll run a port scan.

nmap 192.168.100.10

The scan found 11 open ports and 989 closed ports. You might be able to look at the ports and determine what this server is used for. LDAP and Kerberos are associated with authentication so that is a good indication this is a domain controller.

Next, I’ll run a scan to get more details on the services running.

nmap -sV 192.168.100.10

Now we have more details on the services, you can see it’s running Microsoft Active Directory, the service command also shows the host name and the OS is Windows.

Summary

In this post, I provided steps for installing Nmap on Windows, basic Nmap commands, and several network scanning examples. The Windows Nmap version functions very much like the popular Linux version in fact the command are all the same. Nmap does have a GUI version but that was beyond the scope of this article and maybe I’ll cover it in a separate post. The command line is the preferred option for scanning hosts so I do recommend sticking with it over the GUI version.

Related Nmap Articles

- Nmap Cheat Sheet

- Nmap Port Scanning Guide

Nmap is computer software that is used to scan networks. It was developed by Gordon Lyon. It is written in C, C++, Python, and Lua. Its initial release was in 1997, and its stable release was in 2021. Its latest version is 7.92. It is free software used for security purposes of networks. It can be run on different operating systems like Windows, Mac, Linux, etc. It is used to protect computers by discovering hosts and services on a computer network by sending data packets and analyzing the responses. Some of the basic features of Nmap are:

- It discovers hosts on a network.

- It also scans open ports on the target hosts.

- It also finds the application name and the version number by interacting with network services on remote devices.

- It also finds the OS and hardware characteristics of the network devices.

- It also does scriptable interaction with the target with the help of NSE(Nmap Scripting Engine) and Lua programming languages.

- It is open-source software and is available for most operating systems.

Installing Nmap on Windows

Follow the below steps to install Nmap on Windows:

Step 1: Visit the official website using the URL https://nmap.org/download.html on any web browser the click on nmap-7.92-setup.exe. Downloading of this executable file will start soon. It is a 21.8 MB file so it will take some minutes.

Step 2: Now check for the executable file in downloads in your system and run it.

Step 3: It will prompt confirmation to make changes to your system. Click on Yes.

Step 4: The next screen will be of License Agreement, click on I Agree.

Step 5: Next screen is of choosing components, all components are already marked so don’t change anything just click on the Next button.

Step 6: In this step, we choose the installation location of Nmap. By default, it uses the C drive but you can change it into another drive that will have sufficient memory space for installation. It requires 84.3 MB of memory space.

Step 7: After this installation process it will take a few minutes to complete the installation.

Step 8: Npcap installation will also occur with it, the screen of License Agreement will appear, click on I Agree.

Step 9: Next screen is of installation options don’t change anything and click on the Install button.

Step 10: After this installation process it will take a few minutes to complete the installation.

Step 11: After completion of installation click on the Next button.

Step 12: Click on the Finish button to finish the installation of Npcap.

Step 13: After completion of the installation of Nmap click on Next button.

Step 14: Screen for creating shortcut will appear, click on Next button.

Step 15: Click on the Finish button to finish the installation of Nmap.

Step 16: Nmap is successfully installed on the system and an icon is created on the desktop.

Step 17: Run the software and see the interface.

So this is how you have successfully installed Nmap on your windows system.

Last Updated :

05 Jan, 2022

Like Article

Save Article

Contents

- 1 Что такое Nmap?

- 2 Анализ сети и анализ пакетов с помощью Nmap

- 2.1 Примеры использования Nmap

- 3 Как установить Nmap

- 3.1 Установить Nmap в Windows

- 3.2 Установите Nmap в Linux

- 3.3 Установите Nmap на Mac

- 4 Как запустить сканирование Ping

- 5 Методы сканирования портов

- 5.1 TCP SYN Scan

- 5.2 TCP Connect Scan

- 5.3 UDP Scan

- 5.4 Сканирование порта SCTP INIT

- 5.5 TCP NULL Scan

- 6 Сканирование хоста

- 7 Определить имена хостов

- 8 Сканирование ОС

- 9 Обнаружение версии

- 10 Увеличение многословия

- 11 Скриптовый движок Nmap

- 12 Инструменты Nmap GUI

- 12.1 Zenmap

- 12.2 Paessler PRTG Сетевой монитор

- 12.3 WhatsUp Gold

- 13 Альтернативы Nmap

- 14 Nmap: необходимый инструмент сетевого администрирования

Nmap (или “сетевой картограф») – один из самых популярных бесплатных инструментов для обнаружения сетей на рынке. За последнее десятилетие или около того программа превратилась в основную программу для сетевых администраторов, желающих составить карту своих сетей и провести обширные инвентаризации сетей. Это позволяет пользователю находить живые узлы в своей сети, а также сканировать открытые порты и операционные системы. В этом руководстве вы узнаете, как установить и использовать Nmap..

Nmap работает вокруг командной строки, похожей на командную строку Windows, но интерфейс с графическим интерфейсом доступен для более опытных пользователей. При использовании Nmap пользователь просто вводит команды и запускает сценарии через текстовый интерфейс. Они могут перемещаться через брандмауэры, маршрутизаторы, IP-фильтры и другие системы. По своей сути Nmap был разработан для сетей масштаба предприятия и может сканировать тысячи подключенных устройств..

Некоторые из основных применений Nmap включают сканирование портов, пинг развертки, Обнаружение ОС, и определение версии. Программа работает с использованием IP-пакетов для определения доступных хостов в сети, а также того, какие службы и операционные системы они используют. Nmap доступен во многих операционных системах от Linux до Free BSD и Gentoo. Nmap также имеет чрезвычайно активное и активное сообщество поддержки пользователей. В этой статье мы разберем основы Nmap, чтобы помочь вам взяться за дело.

Анализ сети и анализ пакетов с помощью Nmap

Сетевые анализаторы, такие как Nmap, необходимы для безопасности сети по ряду причин. Они могут идентифицировать злоумышленников и тест на уязвимости в сети. Когда дело доходит до кибербезопасности, чем больше вы знаете о своем пакетном трафике, тем лучше вы подготовлены к атаке. Активное сканирование вашей сети – единственный способ убедиться, что вы остаетесь готовыми к потенциальным атакам.

Как сетевой анализатор или анализатор пакетов, Nmap чрезвычайно универсален. Например, он позволяет пользователю сканировать любой активный IP-адрес в своей сети. Если вы обнаружите IP-адрес, которого вы раньше не видели, вы можете запустить сканирование IP-адресов, чтобы определить, является ли это законной службой или внешней атакой..

Nmap – это сетевой анализатор для многих администраторов, поскольку он предлагает широкий спектр функций бесплатно.

Примеры использования Nmap

Например, вы можете использовать Nmap для:

- Определите живые хосты в вашей сети

- Определите открытые порты в вашей сети

- Определите операционную систему служб в вашей сети

- Устранить уязвимости в вашей сетевой инфраструктуре

Как установить Nmap

Смотрите также: Шпаргалка Nmap

Прежде чем мы перейдем к использованию NMap, мы рассмотрим, как его установить. Пользователи Windows, Linux и MacOS могут скачать Nmap здесь.

Установить Nmap в Windows

Используйте самоинсталлятор Windows (называемый nmap-setup.exe) и следуйте инструкциям на экране.

Установите Nmap в Linux

В линуксе, все немного сложнее, так как вы можете выбирать между установкой исходного кода или несколькими бинарными пакетами. Установка Nmap в Linux позволяет создавать собственные команды и запускать пользовательские сценарии. Чтобы проверить, установлен ли у вас Nmap для Ubuntu, запустите Nmap – версия команда. Если вы получили сообщение о том, что nmap в данный момент не установлен, введите sudo apt-get установить nmap в командной строке и нажмите Enter.

Установите Nmap на Mac

На Mac, Nmap предлагает специальный установщик. Чтобы установить на Mac, дважды щелкните файл nmap-.dmg и откройте файл с именем птар-mpkg. Открытие этого запустит процесс установки. Если вы используете OS X 10.8 или более позднюю версию, ваши настройки безопасности могут быть заблокированы, поскольку nmap считается «неопознанным разработчиком». Чтобы обойти это, просто щелкните правой кнопкой мыши файл .mpkg и выберите открыто.

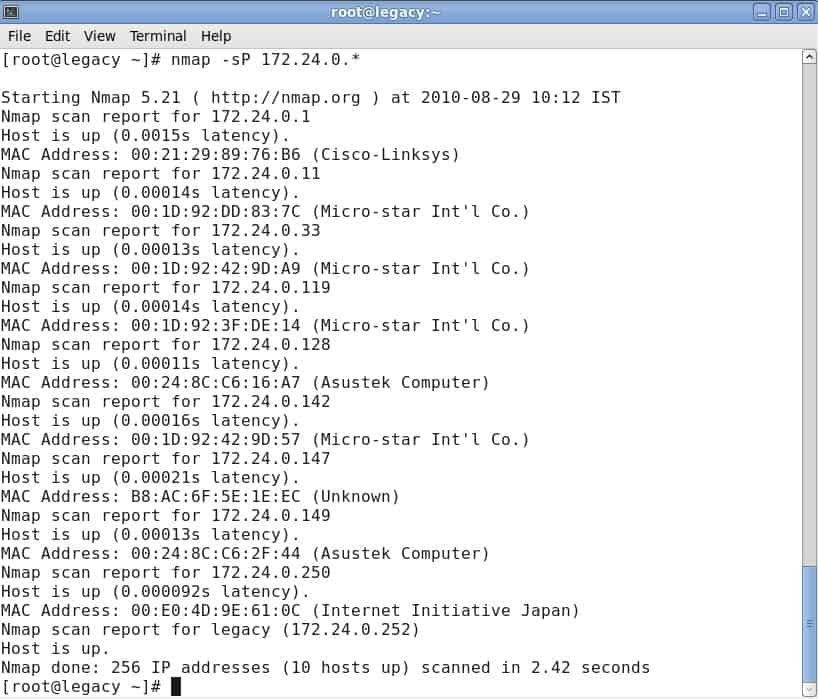

Как запустить сканирование Ping

Одной из основ сетевого администрирования является выделение времени для определения активных хостов в вашей сети. На Nmap это достигается с помощью сканирования ping. Сканирование ping (также называемое IP-адресом обнаружения в команде подсети) позволяет пользователю определить, подключены ли IP-адреса к сети. Он также может быть использован как метод обнаружения хоста. Сканирование ARP-пинга является одним из лучших способов обнаружения хостов в сетях LAN..

Чтобы запустить проверку связи ARP, введите в командной строке следующую команду:

# nmap -sp 192.100.1.1/24

Это вернет список хостов, которые ответили на ваши запросы ping вместе с общим количеством IP-адресов в конце. Пример показан ниже:

Важно отметить, что этот поиск не отправляет пакеты перечисленным хостам. Тем не менее, Nmap запускает обратное разрешение DNS на указанных хостах, чтобы идентифицировать их имена..

Методы сканирования портов

Когда дело доходит до сканирования портов, вы можете использовать различные методы в Nmap. Вот основные из них:

- sS TCP SYN сканирование

- sT TCP-соединение

- sU UDP сканирование

- SY SCTP INIT сканирование

- sN TCP NULL

Новые пользователи будут пытаться решить большинство проблем с помощью сканирования SYN, но по мере развития ваших знаний вы также сможете использовать некоторые из этих других методов. Важно отметить, что вы можете использовать только один метод сканирования портов одновременно (хотя вы можете комбинировать сканирование SCTP и TCP вместе).

TCP SYN Scan

sS TCP SYN Scan

TCP SYN Scan это одна из самых быстрых техник сканирования портов в вашем распоряжении на Nmap. Вы можете сканировать тысячи портов в секунду в любой сети, которая не защищена брандмауэром.

Это также хорошая техника сканирования с точки зрения конфиденциальности потому что он не завершает TCP-соединения, которые привлекают внимание к вашей деятельности. Это работает, посылая пакет SYN и затем ожидая ответа. Подтверждение указывает на открытый порт, тогда как отсутствие ответа обозначает отфильтрованный порт. RST или сброс идентифицирует не прослушивающие порты.

TCP Connect Scan

sT TCP Connect Scan

TCP Connect Scan является основным альтернативным сканированием TCP, когда пользователь не может запустить сканирование SYN. В рамках сканирования TCP connect пользователь выполняет системный вызов connect для установления соединения с сетью. Вместо чтения пакетов ответов Nmap использует этот вызов для получения информации о каждой попытке подключения. Один из самых больших недостатков сканирования TCP-соединения заключается в том, что для определения открытых портов требуется больше времени, чем при сканировании SYN.

UDP Scan

sU UDP Scan

Если вы хотите запустить сканирование портов в службе UDP, то UDP-сканирование ваш лучший курс действий. UDP может использоваться для сканирования портов, таких как DNS, SNMP и DHCP в вашей сети. Это особенно важно, потому что они являются областью, которую злоумышленники обычно используют. При запуске сканирования UDP вы также можете запустить сканирование SYN одновременно. Когда вы запускаете сканирование UDP, вы отправляете пакет UDP на каждый целевой порт. В большинстве случаев вы отправляете пустой пакет (кроме портов, таких как 53 и 161). Если вы не получите ответ после передачи пакетов, то порт классифицируется как открытый.

Сканирование порта SCTP INIT

sY SCTP INIT Scan

Сканирование порта SCTP INIT охватывает службы SS7 и SIGTRAN и предлагает комбинацию протоколов TCP и UDP. Как и Syn Scan, SCTP INIT Scan невероятно быстр, способен сканировать тысячи портов каждую секунду. Это также хороший выбор, если вы хотите сохранить конфиденциальность, поскольку он не завершает процесс SCTP. Это сканирование работает, отправляя блок INIT и ожидая ответа от цели. Ответ с другим чанком INIT-ACK идентифицирует открытый порт, тогда как чек ABORT указывает не прослушивающий порт. Порт будет помечен как фильтр, если ответ не получен после нескольких повторных передач.

TCP NULL Scan

sN TCP NULL Scan

TCP NULL сканирование это одна из самых хитрых техник сканирования в вашем распоряжении. Это работает, используя лазейку в TCP RFC, которая обозначает открытые и закрытые порты. По сути, любой пакет, который не содержит биты SYN, RST или ACK, будет запрашивать ответ с возвращенным RST, если порт закрыт, и нет ответа, если порт открыт. Самым большим преимуществом сканирования TCP NULL является то, что вы можете ориентироваться в фильтрах маршрутизаторов и межсетевых экранах. Несмотря на то, что они являются хорошим выбором для скрытности, они все же могут быть обнаружены системами обнаружения вторжений (IDS).

Сканирование хоста

Если вы хотите идентифицировать активные хосты в сети, то сканирование хостов – лучший способ сделать это. Сканирование хоста используется для отправки пакетов запроса ARP всем системам в сети. Он отправит запрос ARP на конкретный IP-адрес в пределах диапазона IP-адресов, а затем активный хост ответит пакетом ARP, отправив свой MAC-адрес с сообщением «host is up». Вы получите это сообщение от всех активных хостов. Чтобы запустить сканирование хоста, введите:

nmap -sP

Это поднимет экран, показывающий следующее:

Определить имена хостов

Одной из самых простых и полезных команд, которую вы можете использовать, является команда -sL, которая указывает nmap выполнить запрос DNS на выбранный вами IP-адрес. Используя этот метод, вы можете найти имена хостов для IP без отправки одного пакета хосту. Например, введите следующую команду:

nmap -sL 192.100.0.0/24

Это возвращает список имен, относящихся к сканируемым IP-адресам, который может быть невероятно полезен для определения того, для чего фактически предназначены определенные IP-адреса (при условии, что у них есть связанное имя!).

Сканирование ОС

Еще одна полезная функция Nmap – определение ОС. Чтобы обнаружить операционную систему устройства, Nmap отправляет пакеты TCP и UDP в порт и анализирует его ответ. Затем Nmap запускает различные тесты от выборки TCP ISN до выборки IP ID и сравнивает ее со своей внутренней базой данных из 2600 операционных систем. Если он находит совпадение или отпечаток пальца, он предоставляет сводку, состоящую из имени поставщика, операционной системы и версии..

Чтобы определить операционную систему хоста, введите следующую команду:

nmap -O 192.168.5.102

Важно отметить, что вам требуется один открытый и один закрытый порт для использования команды –O.

Обнаружение версии

Обнаружение версии – это имя, данное команде, которая позволяет узнать, какую версию программного обеспечения использует компьютер. Что отличает его от большинства других сканирований, так это то, что порт не находится в центре его поиска. Вместо этого он пытается определить, какое программное обеспечение работает на компьютере, используя информацию, предоставляемую открытым портом. Вы можете использовать определение версии, набрав команду -sV и выбрав свой IP-адрес, например:

#nmap -sV 192.168.1.1

Увеличение многословия

При запуске любого сканирования через Nmap вам может потребоваться дополнительная информация. Ввод подробной команды -v предоставит вам дополнительную информацию о том, что делает Nmap. На Nmap доступно девять уровней многословия, от -4 до 4:

- Уровень -4 – Не выводит (например, вы не увидите ответные пакеты)

- Уровень 3 – Аналогично -4, но также предоставляет вам сообщения об ошибках, чтобы показать вам, если команда Nmap не удалась

- Уровень 2 – Есть ли выше, но также есть предупреждения и дополнительные сообщения об ошибках

- 1-й уровень – Показывает информацию во время выполнения, такую как версия, время запуска и статистика

- Уровень 0 – Уровень детализации по умолчанию, который отображает отправленные и полученные пакеты, а также другую информацию

- 1-й уровень – То же, что уровень 0, но также предоставляет подробную информацию о деталях протокола, флагах и времени.

- Уровень 2 – Показывает более обширную информацию об отправленных и полученных пакетах

- Уровень 3 – Показать полную необработанную передачу отправленного и полученного пакета

- Уровень 4 – То же, что 3-й уровень с дополнительной информацией

Увеличение детализации отлично подходит для поиска способов оптимизации ваших сканов. Вы увеличиваете объем информации, к которой имеете доступ, и предоставляете себе больше информации для целенаправленного улучшения своей сетевой инфраструктуры..

Скриптовый движок Nmap

Если вы хотите получить максимальную отдачу от Nmap, вам нужно будет использовать Nmap Scripting Engine (NSE). NSE позволяет пользователям писать сценарии на Lua, чтобы они могли автоматизировать различные сетевые задачи. Ряд различных категорий сценариев может быть создан с помощью NSE. Эти:

- авт – скрипты, которые работают с учетными данными аутентификации или обходят их в целевой системе (например, x11-access).

- широковещательный – скрипты, обычно используемые для обнаружения хостов путем трансляции в локальной сети

- скотина – скрипты, использующие грубую силу для получения доступа к удаленному серверу (например, http-brute)

- дефолт – сценарии, установленные по умолчанию в Nmap на основе скорости, полезности, многословия, надежности, навязчивости и конфиденциальности

- открытие – скрипты для поиска в общедоступных реестрах, службах каталогов и устройствах с поддержкой SNMP

- DOS – скрипты, которые могут вызвать отказ в обслуживании. Может использоваться для тестирования или атаки на сервисы.

- эксплуатировать – скрипты, предназначенные для использования сетевых уязвимостей (например, http-shellshock

- внешний – скрипты, которые отправляют данные во внешние базы данных, такие как whois-ip

- fuzzer – скрипты, которые отправляют рандомизированные поля внутри пакетов

- назойливый – скрипты, которые могут привести к сбою целевой системы и быть восприняты другими администраторами как вредоносные

- вредоносные программы – скрипты, используемые для проверки, была ли система заражена вредоносным ПО

- сейф – сценарии, которые не считаются навязчивыми, предназначены для использования лазеек или аварийных служб

- версия – используется в функции определения версии, но не может быть выбран явно

- vuln – скрипты, предназначенные для проверки уязвимостей и сообщения о них пользователю

Поначалу NSE может быть довольно сложным, чтобы разобраться, но после начальной кривой обучения навигация становится намного проще.

Например, ввод команды -sC позволит вам использовать общие сценарии, встроенные в платформу. Если вы хотите запускать свои собственные сценарии, вы можете вместо этого использовать опцию –script. Важно помнить, что любые скрипты, которые вы запускаете, могут повредить вашу систему, поэтому дважды проверьте все перед принятием решения запустить скрипты.

Инструменты Nmap GUI

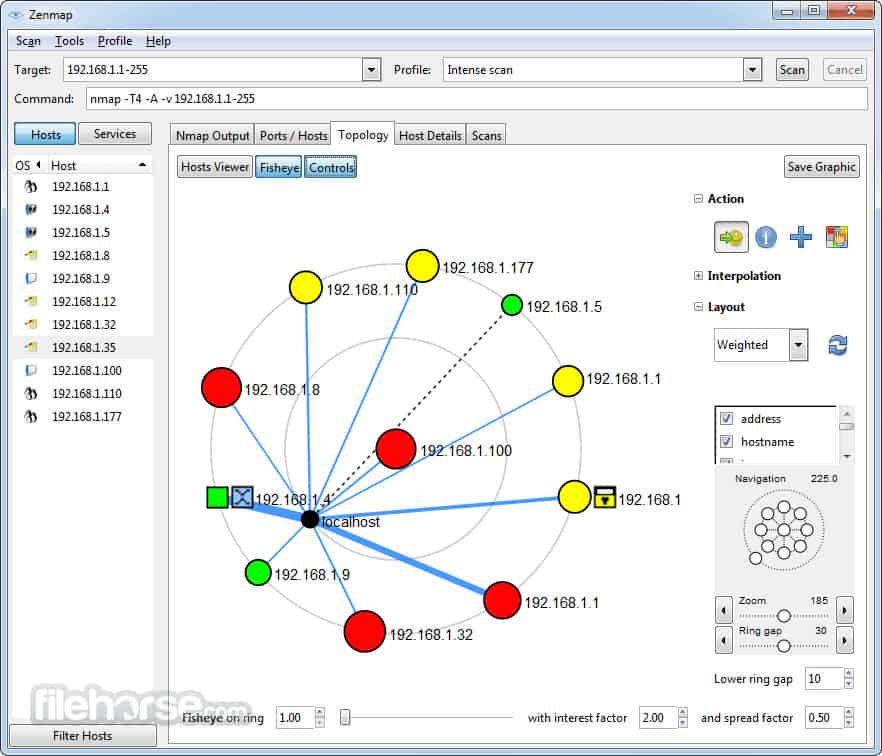

Zenmap

В качестве альтернативы интерфейсу командной строки, NMap также предлагает графический интерфейс под названием Zenmap. На Zenmap вы можете создавать и выполнять команды и сканирования. Графический интерфейс намного удобнее, чем интерфейс командной строки, что делает его идеальным для новых пользователей. Графический интерфейс также может отображать графическое сравнение результатов тестирования сервиса, например:

Если вы хотите писать свои собственные команды и сценарии, то графический интерфейс далеко не идеален, и вам лучше придерживаться Nmap и интерфейса командной строки.

Paessler PRTG Сетевой монитор

Paessler PRTG Сетевой монитор использует Простой протокол управления сетью (SNMP), чтобы найти все устройства в вашей сети. Как только каждая единица оборудования была обнаружена, она регистрируется в инвентаре. Инвентаризация составляет основу карты сети PRTG. Вы можете реорганизовать карту вручную, если хотите, а также можете указать индивидуальные макеты. Карты не ограничиваются отображением устройств на одном сайте. Он может отображать все устройства в глобальной сети и даже отображать все сайты компании на реальной карте мира. Облачные сервисы также включены в карту сети.

Функция обнаружения сети PRTG работает постоянно. Таким образом, если вы добавляете, перемещаете или удаляете устройство, это изменение будет автоматически отображаться на карте, а инвентарь оборудования также будет обновляться..

Каждое устройство на карте помечено своим IP-адресом. Кроме того, вы можете выбрать устройства, идентифицируемые по их MAC-адресам или именам хостов. Каждый значок устройства на карте является ссылкой на подробное окно, в котором содержится информация об этом элементе оборудования. Вы можете изменить отображение карты сети, чтобы ограничить ее устройствами определенного типа, или просто показать один раздел сети.

Paessler PRTG – единая система мониторинга инфраструктуры. Он также будет отслеживать ваши серверы и приложения, работающие на них. Существуют специальные модули для мониторинга веб-сайтов, и монитор может охватывать виртуализации и сети Wi-Fi, а также.

Paessler PRTG доступен в виде онлайн-сервиса с установленным в вашей системе агентом локального сборщика. Кроме того, вы можете установить программное обеспечение на месте. Система PRTG работает на компьютерах с Windows, но она может связываться с устройствами под управлением других операционных систем. PRTG доступен для скачивания на 30-дневной бесплатной пробной версии.

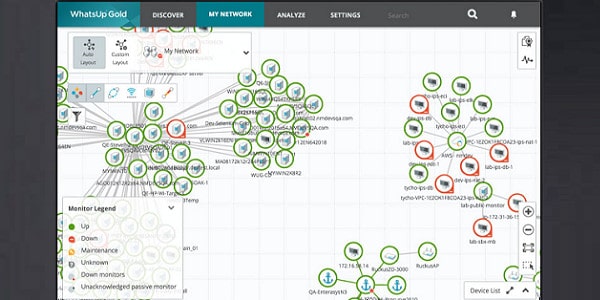

WhatsUp Gold

WhatsUp Gold имеет функцию автообнаружения, которая охватывает проводные, беспроводные и виртуальные среды. Программное обеспечение для этого инструмента мониторинга инфраструктуры устанавливается в Windows Server 2008 R2, 2012, 2012 R2 и 2016. При первом запуске утилиты запускаются процедуры обнаружения сети. Они регистрируют все устройства уровня 2 и уровня 3 (коммутаторы и маршрутизаторы) в вашей сети и записывают их в реестр. Процесс обнаружения также генерирует карту сети. Система регистрации постоянно работает, поэтому любые изменения в сети будут отражены на карте. Облачные сервисы, которые использует ваша компания, также включаются в карту, и вы можете охватить несколько сайтов, чтобы построить свою глобальную сеть на одной карте..

В процессе обнаружения WhatsUp Gold используются процедуры Ping и SNMP. Тип устройства также зарегистрирован. Это помогает монитору корректировать процессы соответственно для каждого типа оборудования. Всплывающее окно с деталями, прикрепленное к каждому значку на карте, покажет вам детали об этом оборудовании.

Состояния устройств в сети контролируются с помощью SNMP. Карта показывает состояние каждого устройства с помощью цвета: зеленый – хорошо, желтый – предупреждение, красный – плохо. Так, Вы можете сразу увидеть, как все эти элементы оборудования делают. Состояние сетевого соединения также выделяется цветом: зеленый для хорошего, желтый для предупреждения и красный для перегруженного.

Вы можете получить надстройку для анализа сетевого трафика для WhatsUp Gold, чтобы получить более глубокие сведения о производительности вашей сети. Это дает вам больше возможностей для устранения неполадок благодаря пониманию производительности сети как по каналам связи, так и сквозным. Инструмент планирования мощности помогает вам прогнозировать спрос и при необходимости расширять ресурсы.

Альтернативы Nmap

Хотя обычные пользователи Nmap клянутся в этом, инструмент имеет свои ограничения. Новички в сетевом администрировании научились ожидать графического интерфейса от своих любимых инструментов и лучшего графического представления проблем производительности сети. Адаптация Nmap к карте (см. Ниже) имеет большое значение для удовлетворения этих потребностей..

Если вы не хотите использовать утилиту командной строки, есть альтернативы Nmap, которые вы можете проверить. SolarWinds, один из ведущих мировых производителей инструментов сетевого администрирования, даже предлагает бесплатный сканер портов. Аналитические функции Nmap не так хороши, и вы можете найти другие инструменты для дальнейшего изучения состояния и производительности вашей сети..

Nmap: необходимый инструмент сетевого администрирования

В конечном счете, если вы ищете инструмент, который позволит вам ориентироваться на системы в вашей сети и перемещаться по межсетевым экранам, тогда Nmap – это инструмент для вас. Хотя это не так эффектно, как некоторые другие инструменты сетевого анализа на рынке, оно остается основной частью инструментария большинства ИТ-администраторов. Сканирование Ping и сканирование портов – это только верхушка айсберга, когда мы говорим о том, на что способна эта платформа..

Если вы хотите узнать больше о Nmap, обширный веб-сайт сообщества полон руководств и информации, которые помогут вам извлечь максимальную пользу из своего опыта. Вы можете получить доступ к документации Nmap на сайте инструмента. Пройдя этап обучения, вы не только обеспечите большую прозрачность своей сети, но и сможете защитить свои системы от будущих угроз. Просто начните с изучения основ, и у вас все получится с NMap.