Содержание

- Настройка брандмауэра

- Типы сетей

- Включение и отключение, блокировка, уведомления

- Сброс настроек

- Взаимодействие с программами

- Правила

- Профили

- Практика

- Создание правил для программ

- Работа с исключениями

- Правила для портов

- Заключение

- Вопросы и ответы

Брандмауэр – это встроенный в Windows межсетевой экран (файервол), предназначенный для повышения безопасности системы при работе в сети. В этой статье мы разберем основные функции данного компонента и научимся его настраивать.

Настройка брандмауэра

Многие пользователи пренебрежительно относятся к встроенному файерволу, считая его неэффективным. Вместе с тем, данный инструмент позволяет значительно повысить уровень безопасности ПК с помощью простых инструментов. В отличие от сторонних (особенно бесплатных) программ, брандмауэр довольно легок в управлении, имеет дружественный интерфейс и понятные настройки.

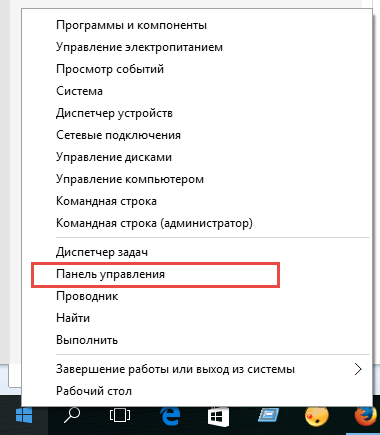

Добраться до раздела опций можно из классической «Панели управления» Windows.

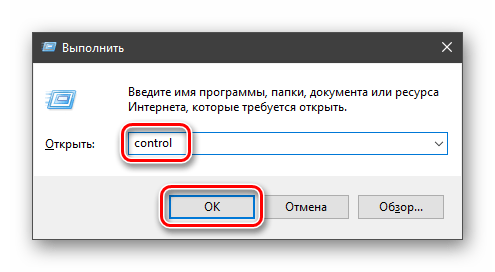

- Вызываем меню «Выполнить» комбинацией клавиш Windows+R и вводим команду

controlЖмем «ОК».

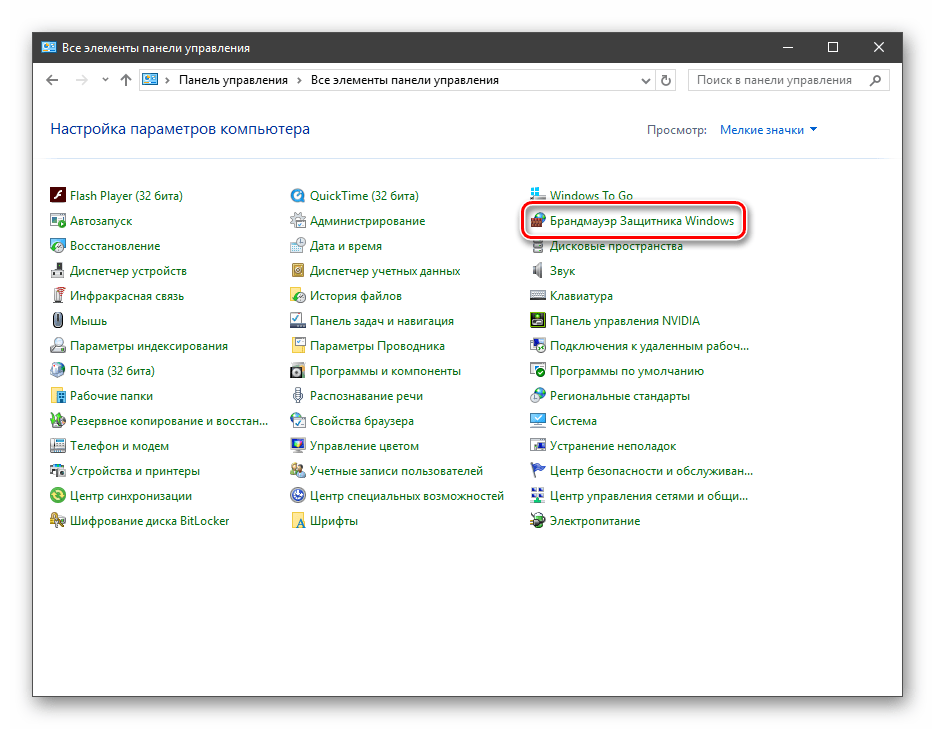

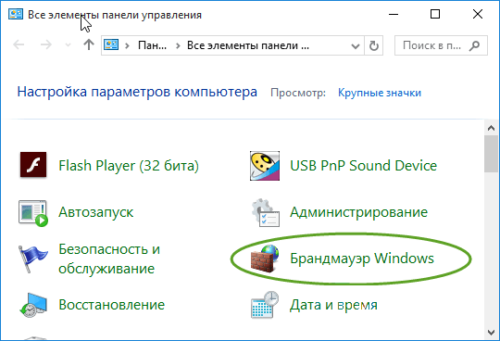

- Переключаемся на режим просмотра «Мелкие значки» и находим апплет «Брандмауэр защитника Windows».

Типы сетей

Различают два типа сетей: частные и общественные. Первыми считаются доверенные подключения к устройствам, например, дома или в офисе, когда все узлы известны и безопасны. Вторыми – соединения с внешними источниками через проводные или беспроводные адаптеры. По умолчанию общественные сети считаются небезопасными, и к ним применяются более строгие правила.

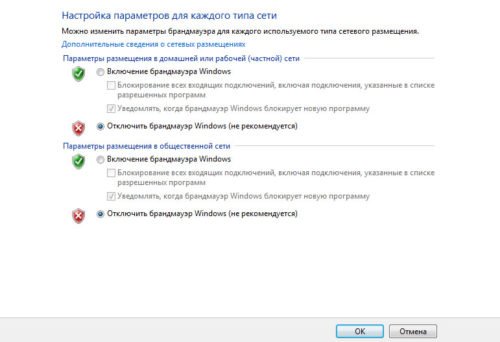

Включение и отключение, блокировка, уведомления

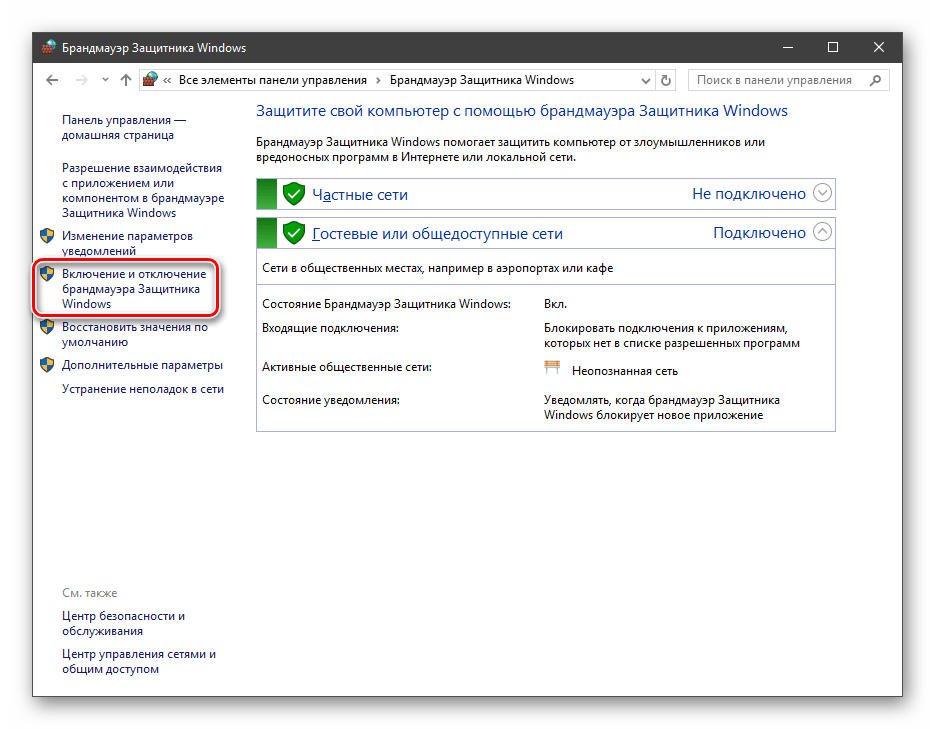

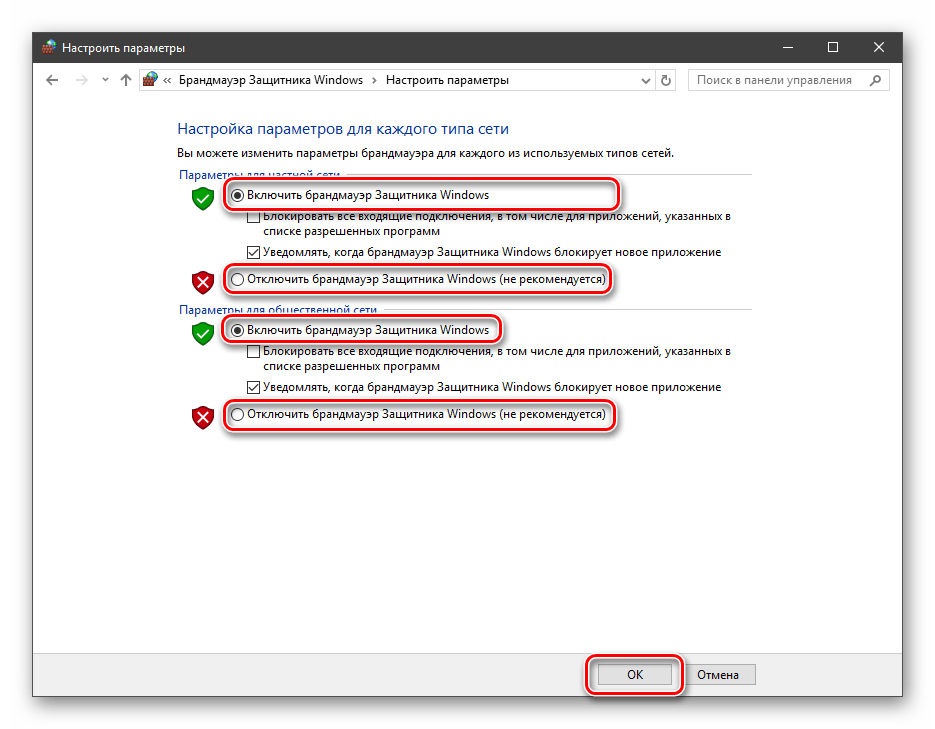

Активировать брандмауэр или отключить его можно, перейдя по соответствующей ссылке в разделе настроек:

Здесь достаточно поставить переключатель в нужное положение и нажать ОК.

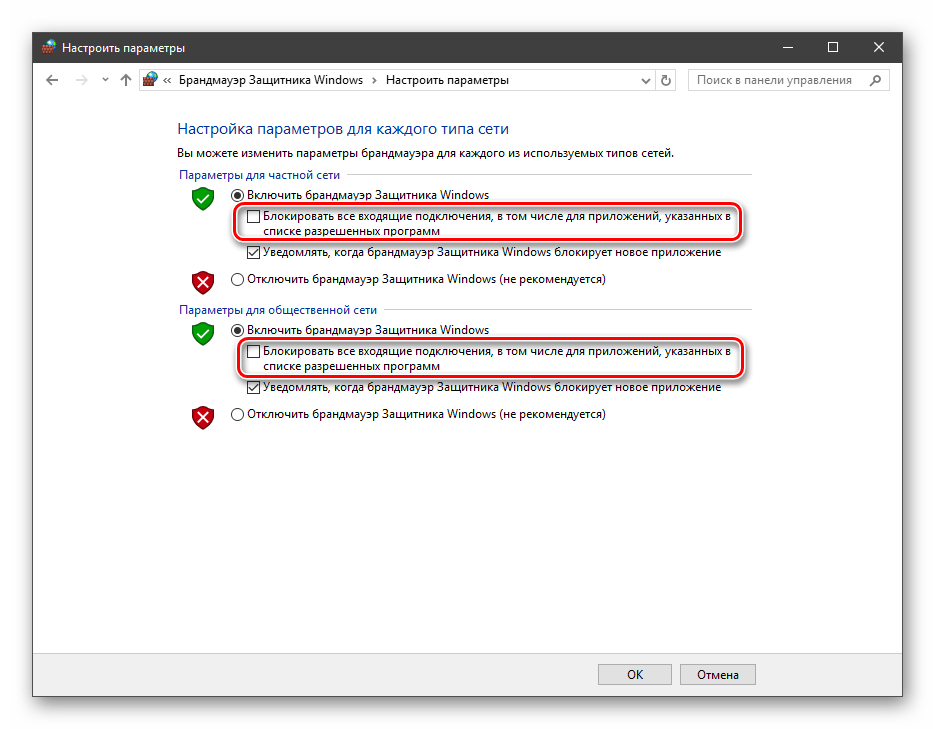

Блокировка подразумевает запрет всех входящих подключений, то есть любые приложения, в том числе и браузер, не смогут загружать данные из сети.

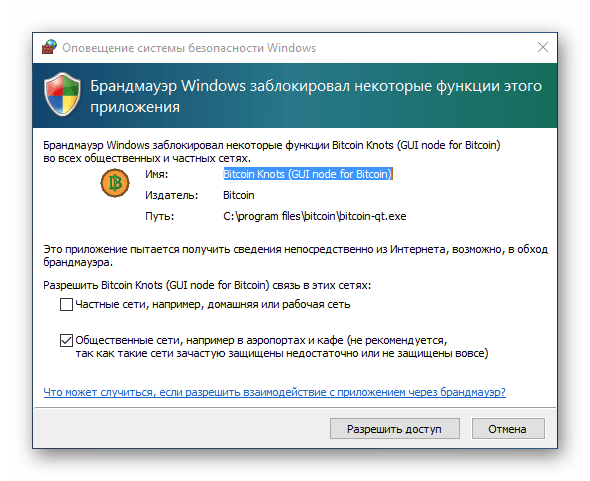

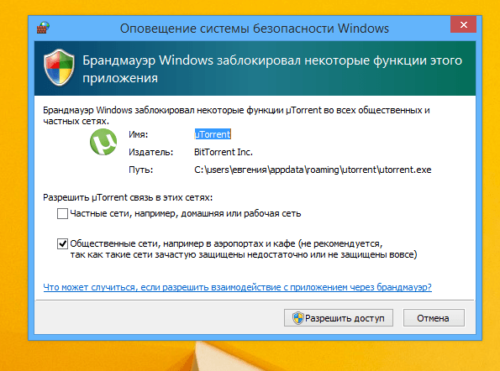

Уведомления представляют собой особые окна, возникающие при попытках подозрительных программ выйти в интернет или локальную сеть.

Функция отключается снятием флажков в указанных чекбоксах.

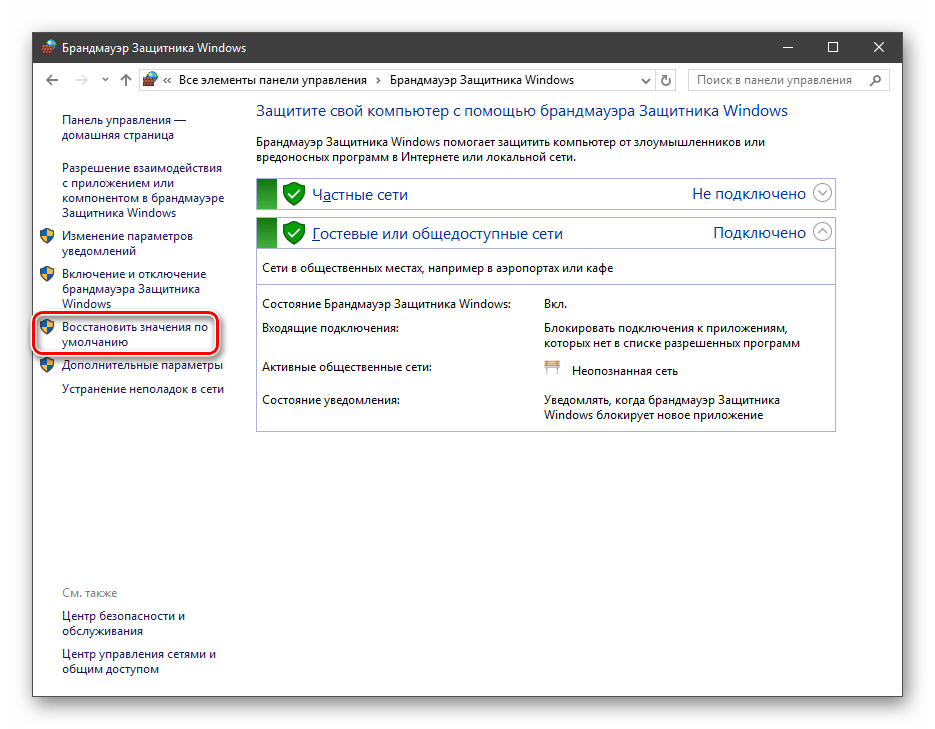

Сброс настроек

Данная процедура удаляет все пользовательские правила и приводит параметры к значениям по умолчанию.

Сброс обычно производится при сбоях в работе брандмауэра в силу различных причин, а также после неудачных экспериментов с настройками безопасности. Следует понимать, что и «правильные» опции также будут сброшены, что может привести к неработоспособности приложений, требующих подключения к сети.

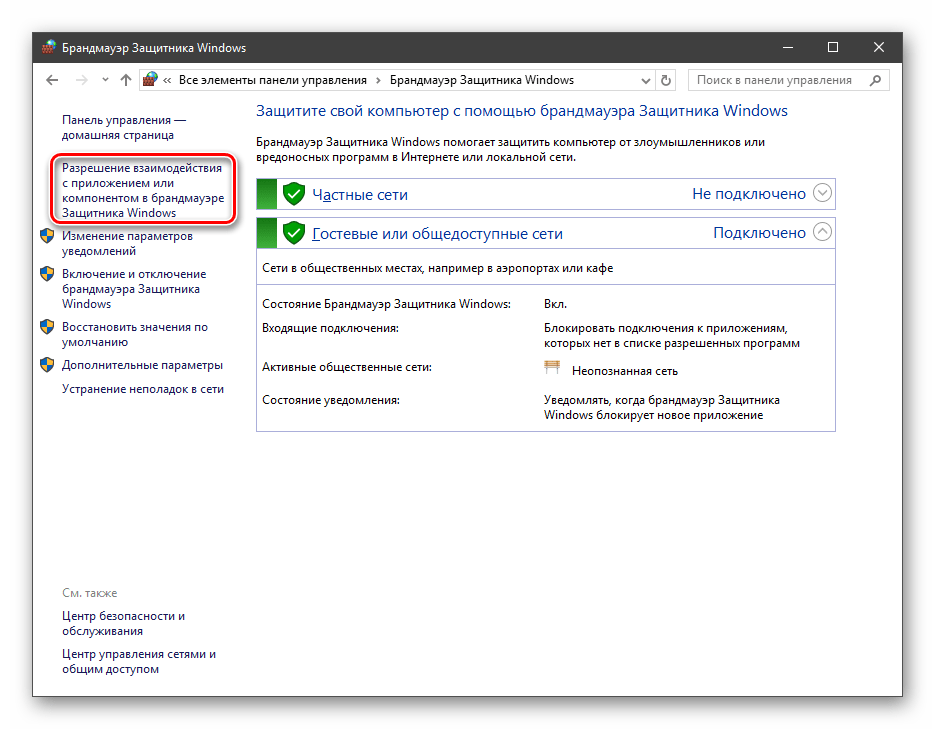

Взаимодействие с программами

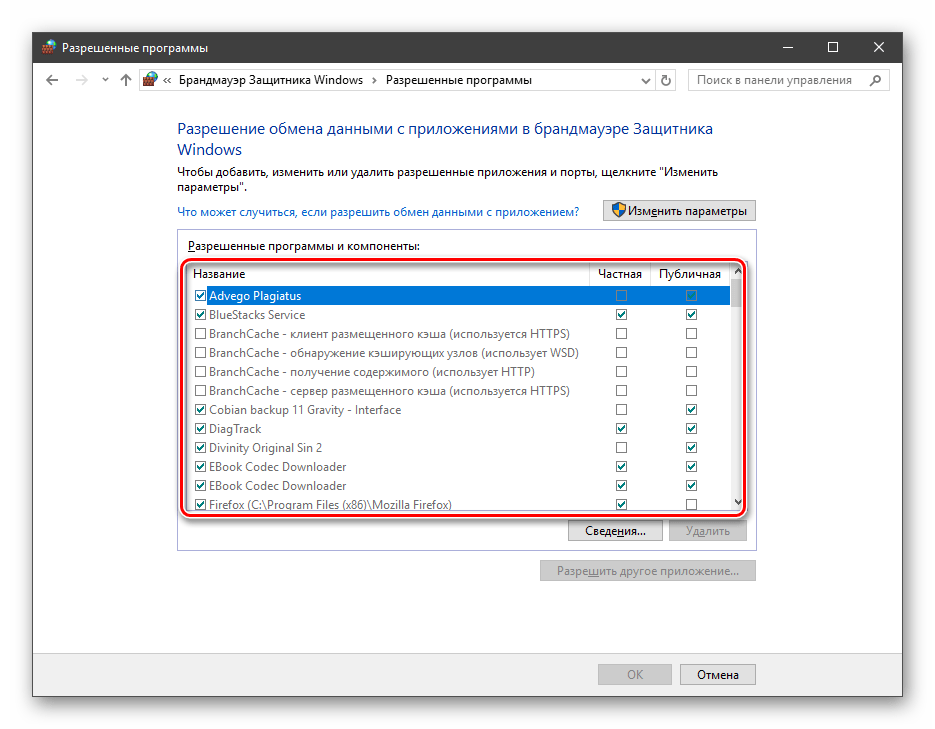

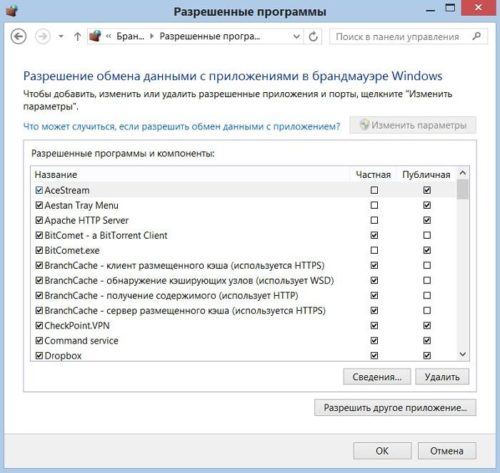

Данная функция позволяет разрешить определенным программам подключение к сети для обмена данными.

Этот список еще называют «исключениями». Как с ним работать, поговорим в практической части статьи.

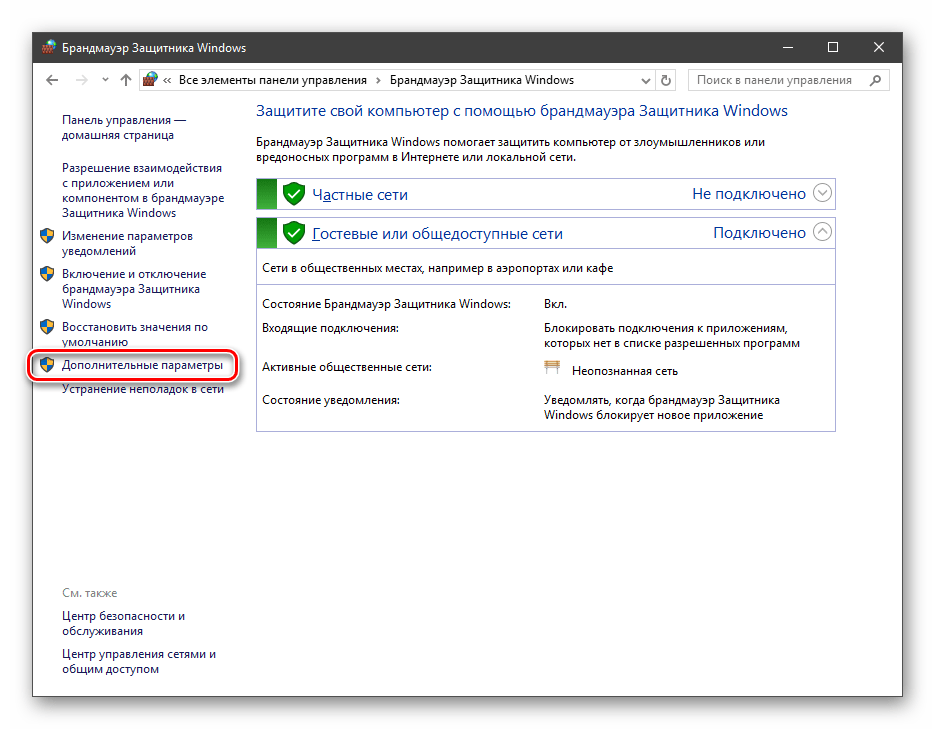

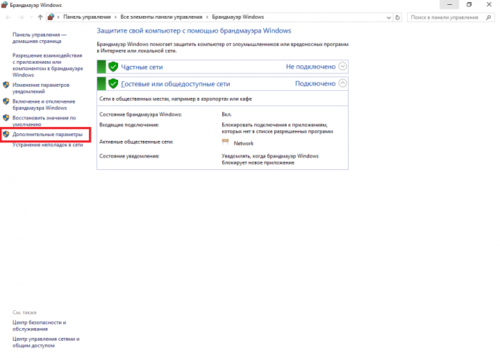

Правила

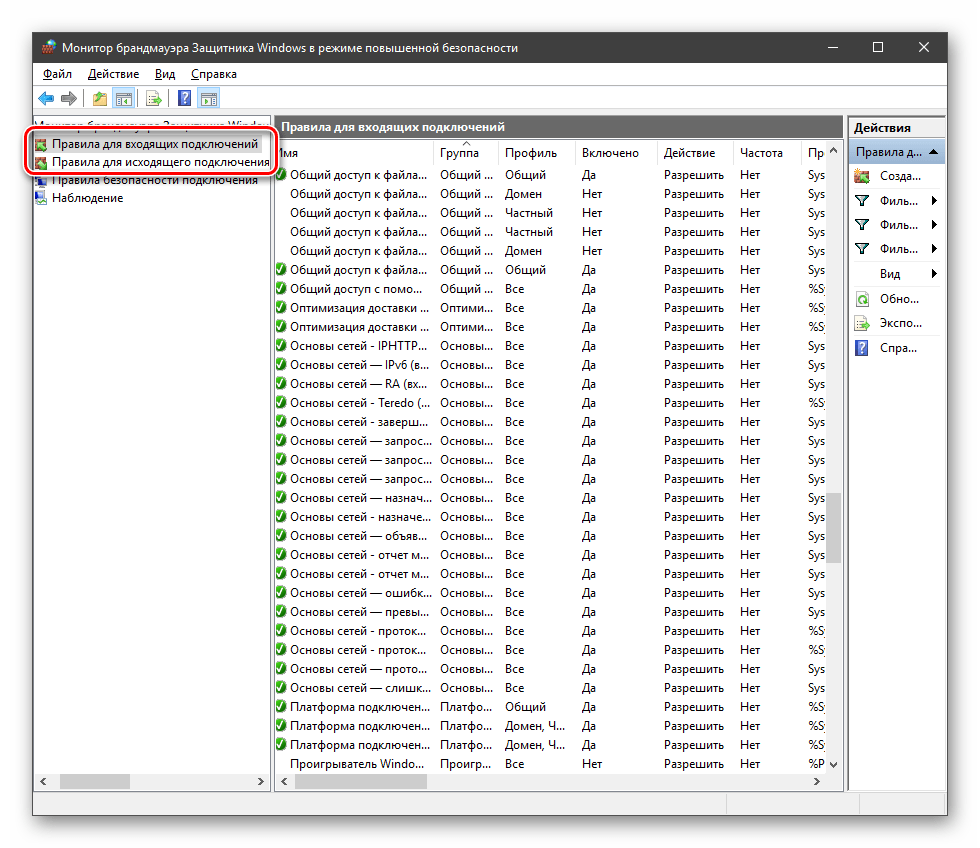

Правила – это основной инструмент брандмауэра для обеспечения безопасности. С их помощью можно запрещать или разрешать сетевые подключения. Эти опции располагаются в разделе дополнительных параметров.

Входящие правила содержат условия для получения данных извне, то есть загрузки информации из сети (download). Позиции можно создавать для любых программ, компонентов системы и портов. Настройка исходящих правил подразумевает запрет или разрешение отправки запросов на сервера и контроль процесса «отдачи» (upload).

Правила безопасности позволяют производить подключения с использованием IPSec – набора специальных протоколов, согласно которым проводится аутентификация, получение и проверка целостности полученных данных и их шифрование, а также защищенная передача ключей через глобальную сеть.

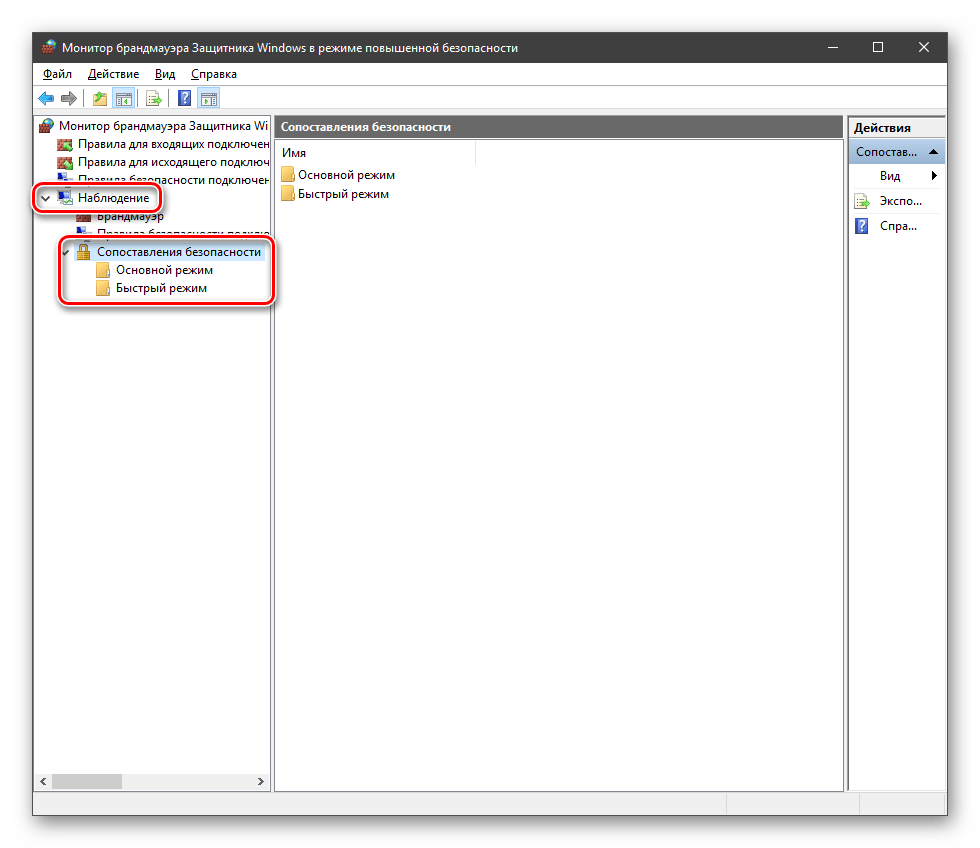

В ветке «Наблюдение», в разделе сопоставления, можно просматривать информацию о тех подключениях, для которых настроены правила безопасности.

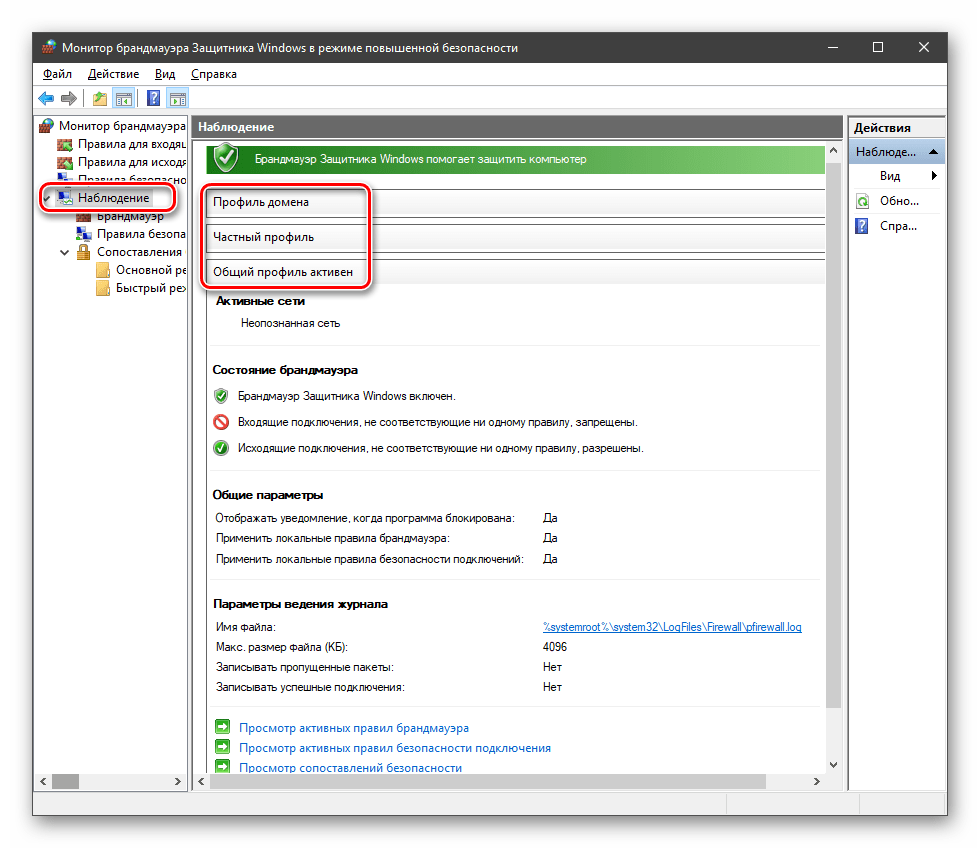

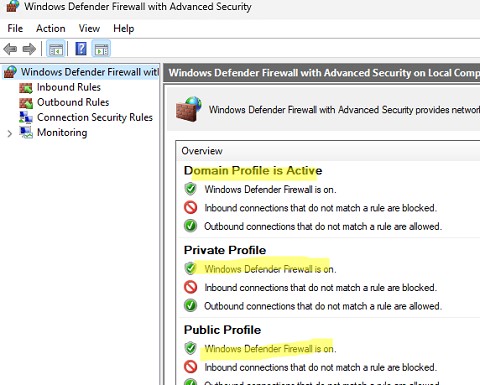

Профили

Профили представляют собой набор параметров для разных типов подключений. Существуют три их типа: «Общий», «Частный» и «Профиль домена». Мы их расположили в порядке убывания «строгости», то есть уровня защиты.

При обычной работе эти наборы активируются автоматически при соединении с определенным типом сети (выбирается при создании нового подключения или подсоединении адаптера – сетевой карты).

Практика

Мы разобрали основные функции брандмауэра, теперь перейдем к практической части, в которой научимся создавать правила, открывать порты и работать с исключениями.

Создание правил для программ

Как мы уже знаем, правила бывают входящие и исходящие. С помощью первых настраиваются условия получения трафика от программ, а вторые определяют, смогут ли они передавать данные в сеть.

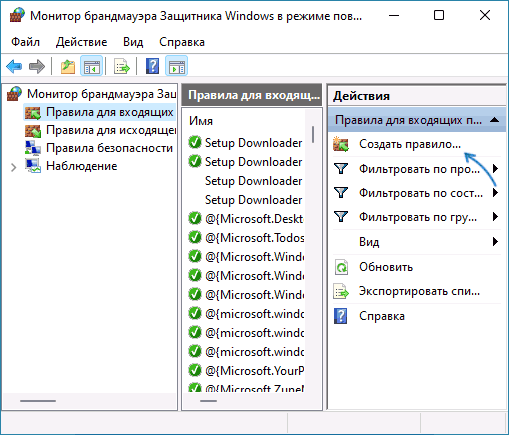

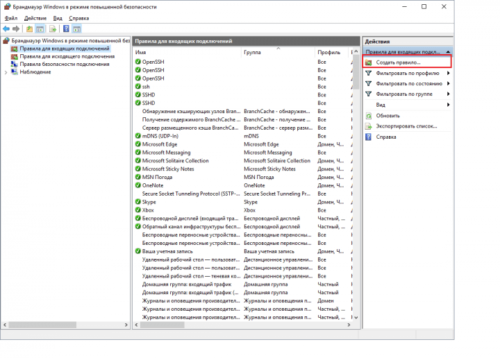

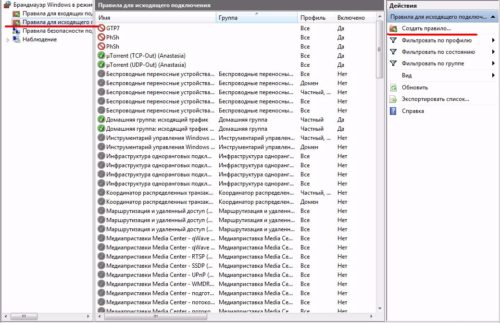

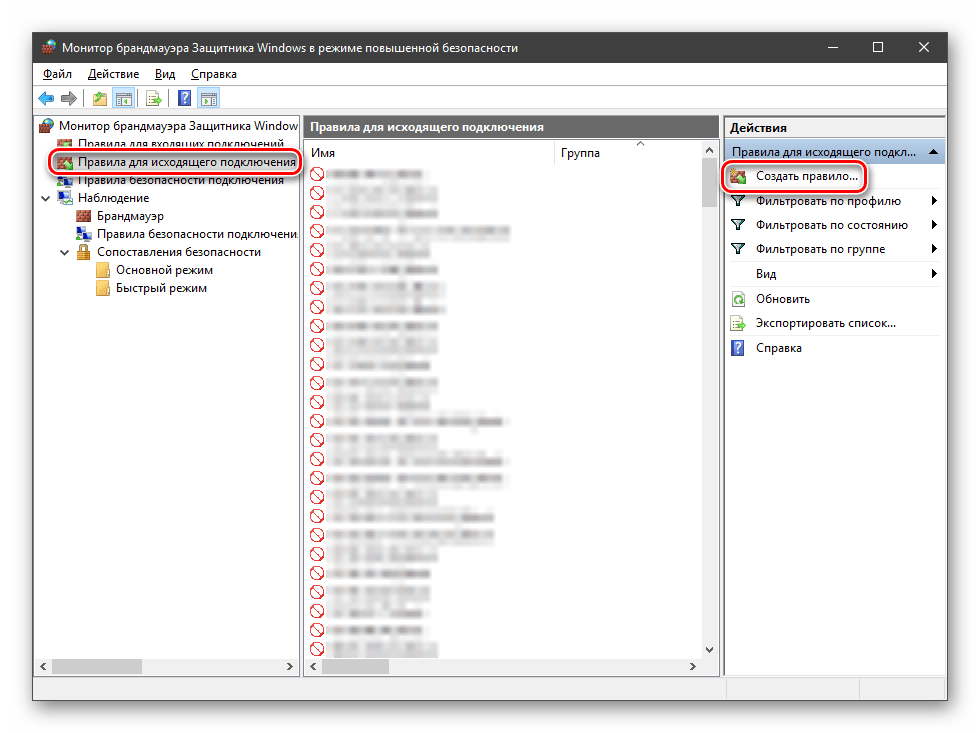

- В окне «Монитора» («Дополнительные параметры») кликаем по пункту «Правила для входящих подключений» и в правом блоке выбираем «Создать правило».

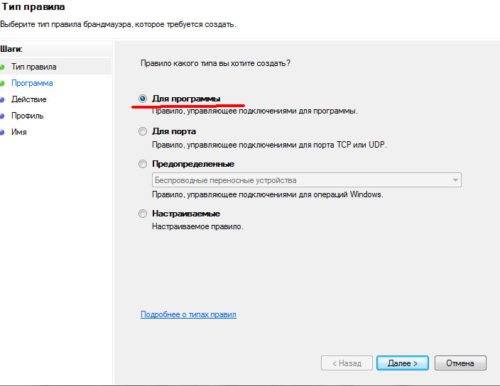

- Оставляем переключатель в положении «Для программы» и жмем «Далее».

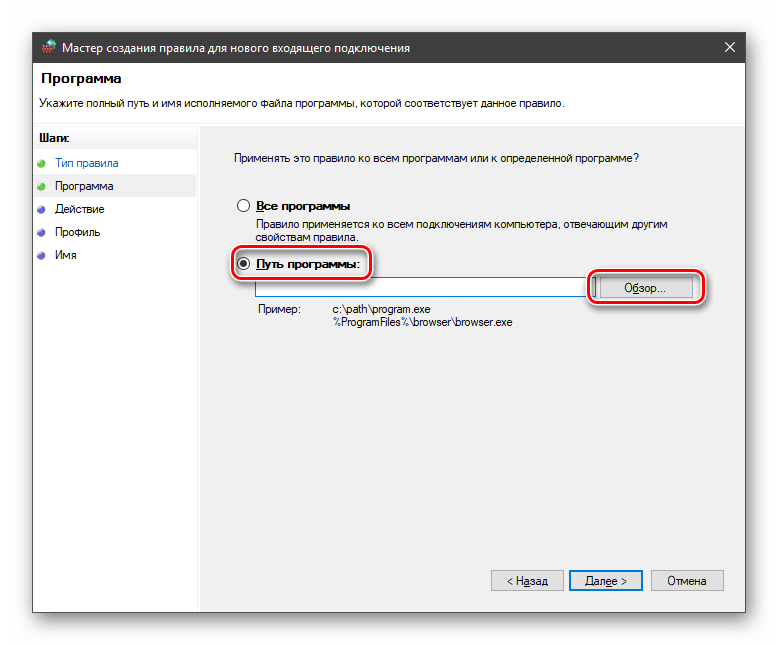

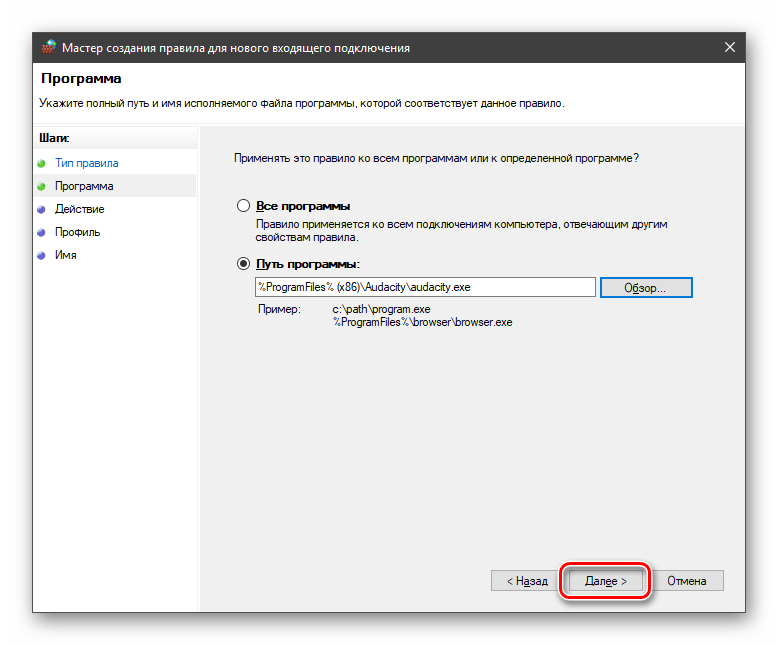

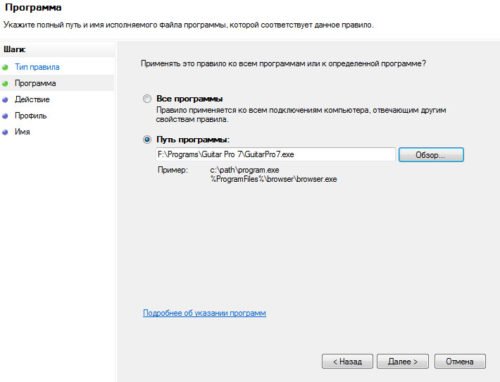

- Переключаемся на «Путь программы» и жмем кнопку «Обзор».

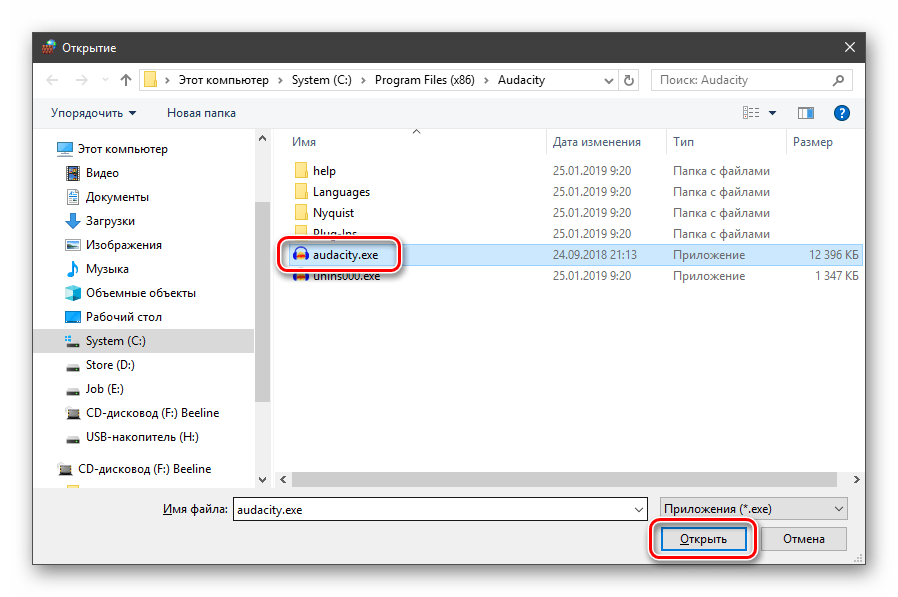

С помощью «Проводника» ищем исполняемый файл целевого приложения, кликаем по нему и нажимаем «Открыть».

Идем далее.

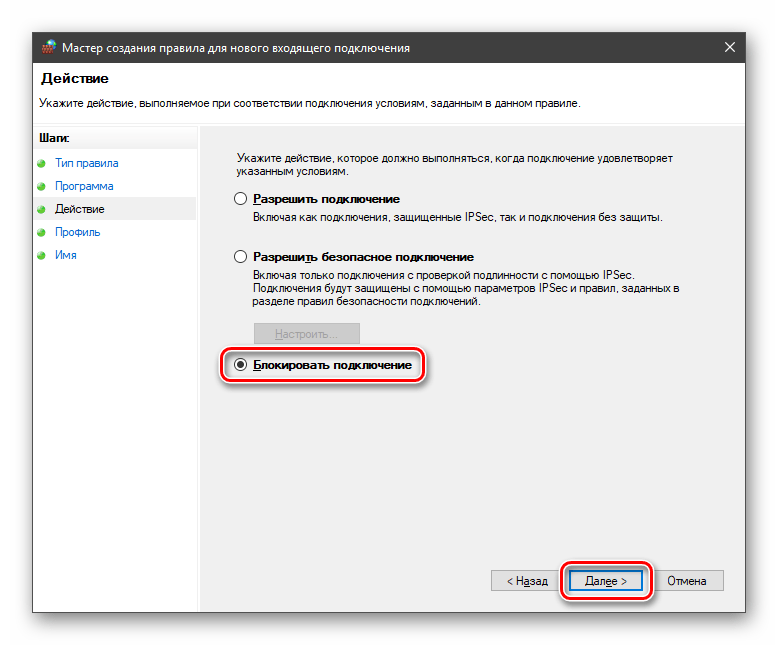

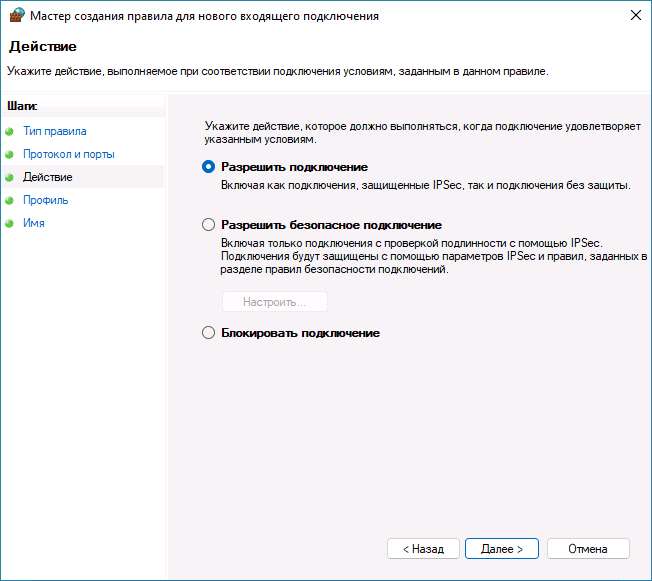

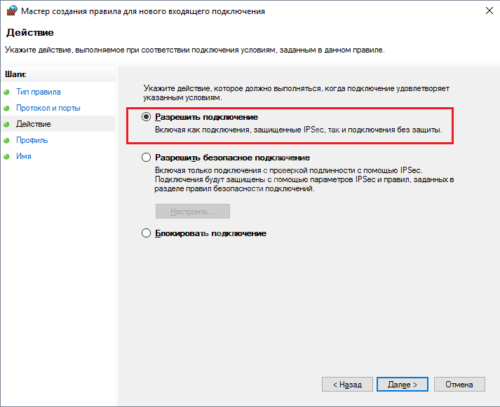

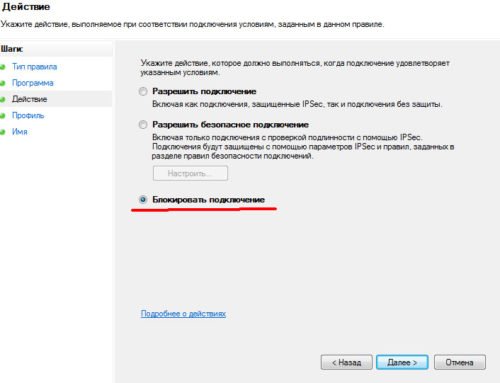

- В следующем окне видим варианты действия. Здесь можно разрешить или запретить подключение, а также предоставить доступ через IPSec. Выберем третий пункт.

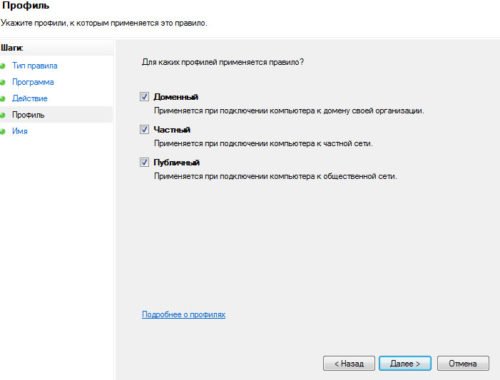

- Определяем, для каких профилей будет работать наше новое правило. Сделаем так, чтобы программа не могла подключаться только к общественным сетям (напрямую к интернету), а в домашнем окружении работала бы в штатном режиме.

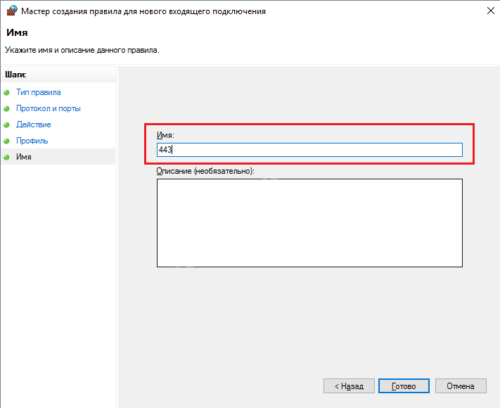

- Даем имя правилу, под которым оно будет отображаться в списке, и, по желанию, создаем описание. После нажатия кнопки «Готово» правило будет создано и немедленно применено.

Исходящие правила создаются аналогично на соответствующей вкладке.

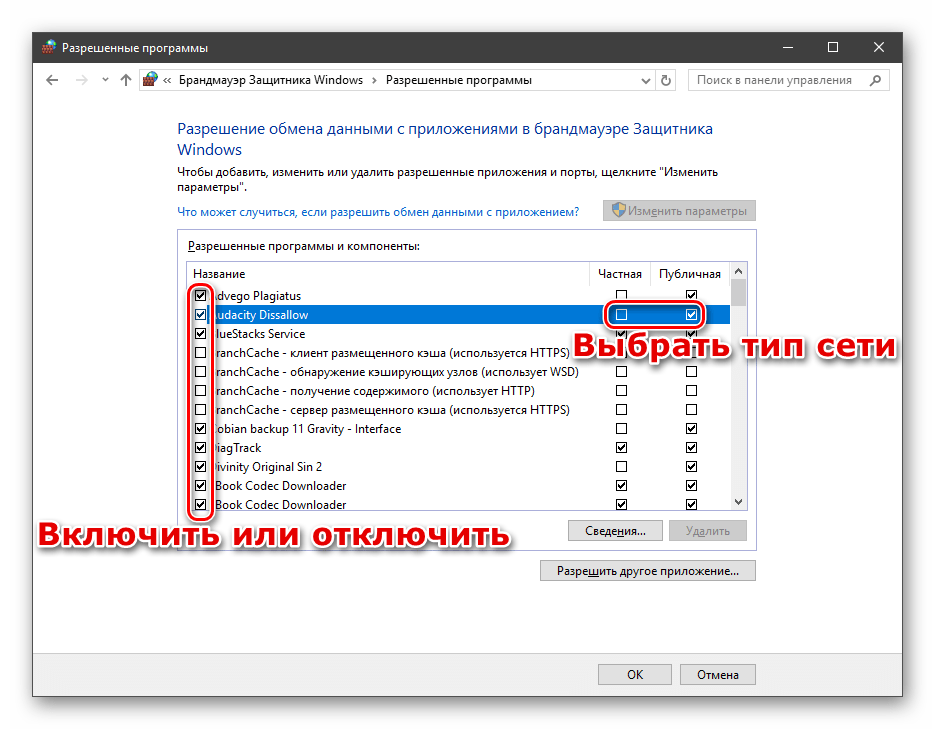

Работа с исключениями

Добавление программы в исключения брандмауэра позволяет быстро создать разрешающее правило. Также в этом списке можно настроить некоторые параметры – включить или отключить позицию и выбрать тип сети, в которой она действует.

Подробнее: Добавляем программу в исключения в брандмауэре Windows 10

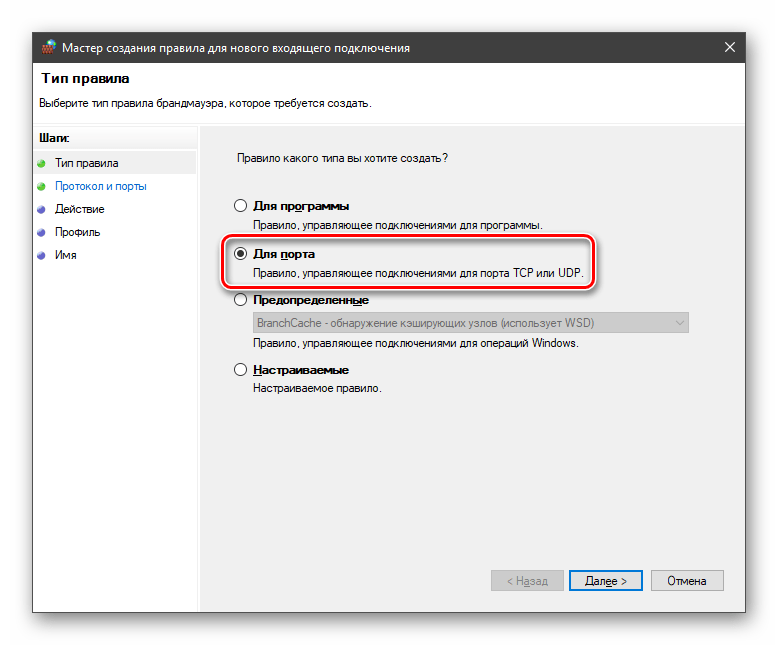

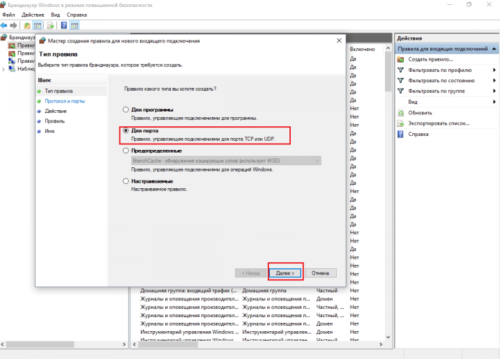

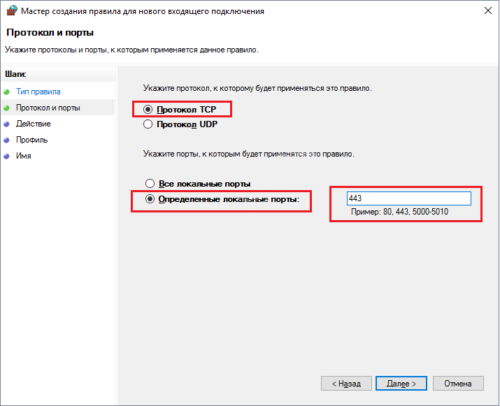

Правила для портов

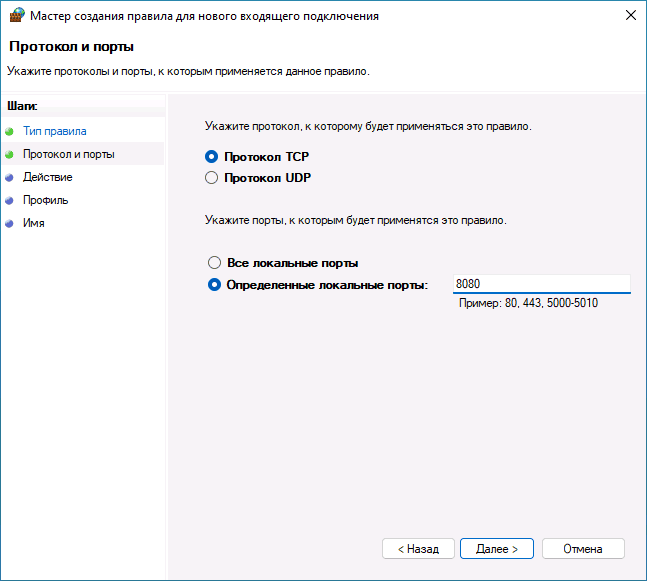

Такие правила создаются точно так же, как входящие и исходящие позиции для программ с той лишь разницей, что на этапе определения типа выбирается пункт «Для порта».

Наиболее распространенный вариант применения – взаимодействие с игровыми серверами, почтовыми клиентами и мессенджерами.

Подробнее: Как открыть порты в брандмауэре Windows 10

Заключение

Сегодня мы познакомились с брандмауэром Windows и научились использовать его основные функции. При настройке следует помнить о том, что изменения в существующих (установленных по умолчанию) правилах могут привести к снижению уровня безопасности системы, а излишние ограничения – к сбоям в работе некоторых приложений и компонентов, не функционирующих без доступа к сети.

Windows 10 позволяет вам сбросить настройки брандмауэра несколькими способами, чтобы исправить проблемы или удалить ненужные правила, и в этом руководстве вы узнаете, как это сделать.

В Windows 10, если вы используете брандмауэр, придет время, когда вам может потребоваться сбросить настройки до правил по умолчанию, и это руководство включает четыре способа выполнить эту задачу с помощью параметров Безопасности Windows, классической панели управления, PowerShell и командной строки.

Встроенный брандмауэр в Windows 10 для защиты вашего компьютера от несанкционированного доступа включает набор предопределенных правил для входящего и исходящего трафика, позволяющих разрешить или запретить входящий или исходящий трафик. Вы всегда можете создавать собственные правила, а некоторые приложения также могут создавать дополнительные правила, позволяющие службам работать должным образом, и со временем эти правила могут накапливаться, и могут вызвать множество проблем.

Возможность сбросить настройки брандмауэра может помочь устранить проблемы с подключением к приложениям или при настройке общего доступа к файлам в сети. Или вы хотите очистить значительное количество правил, которые больше не нужны, или вы столкнулись с проблемой и не уверены, какое из правил вызывает ошибку.

В этом руководстве вы узнаете четыре способа сбросить конфигурацию встроенного брандмауэра Windows 10 до настроек по умолчанию.

- Сбросить настройки брандмауэра в Windows 10

- Сбросить настройки брандмауэра используя Монитор брандмауэра Защитника Windows в режиме повышенной безопасности

- Сброс настроек брандмауэра с помощью PowerShell

- Сброс настроек брандмауэра с помощью командной строки

Предупреждение: Следующие шаги приведут к удалению всех настроек, которые вы добавили в брандмауэр.

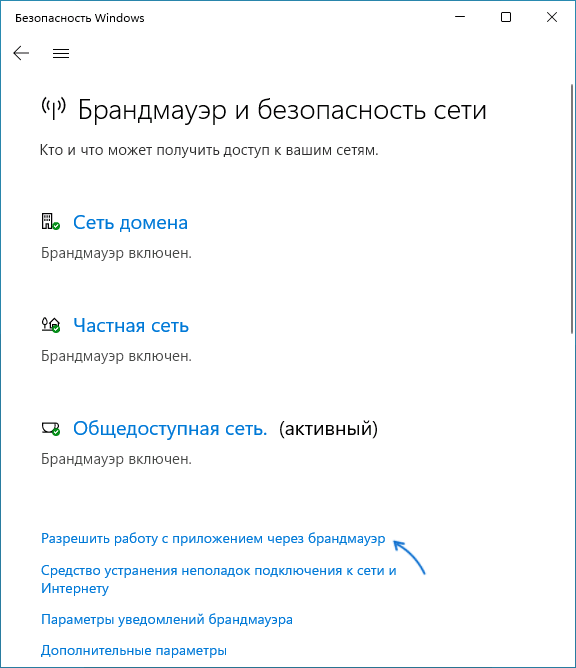

Сбросить настройки брандмауэра в Windows 10

Чтобы сбросить настройки Брандмауэра Защитника Windows, выполните следующие действия:

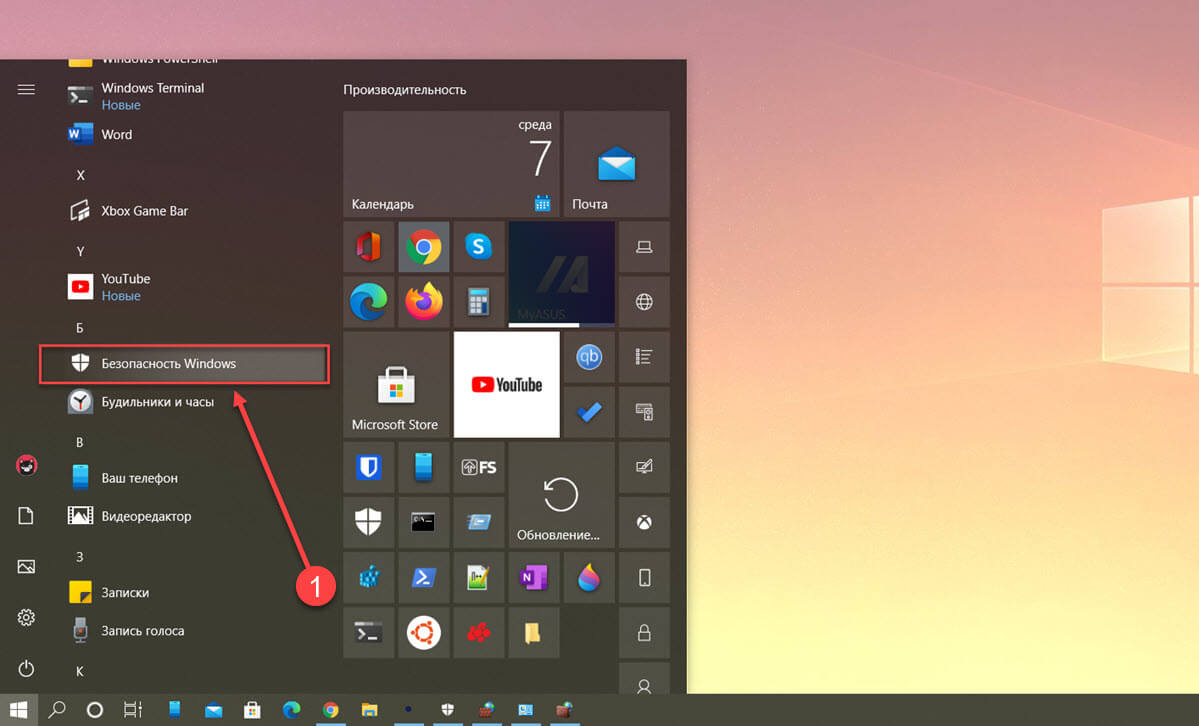

Шаг 1: Откройте меню «Пуск» в Windows 10.

Шаг 2: Найдите приложение «Безопасность Windows» и откройте его.

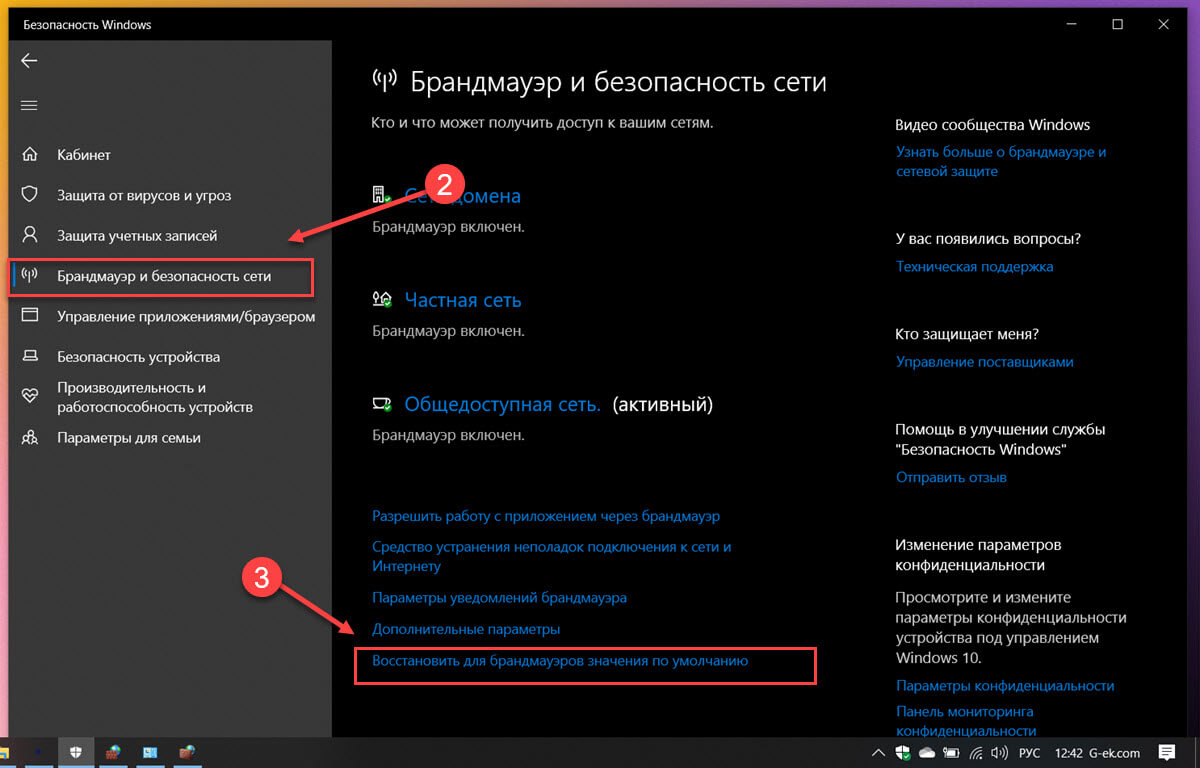

Шаг 3: Кликните параметр «Брандмауэр и безопасность сети».

Шаг 4: Кликните параметр «Восстановить для брандмауэров значения по умолчанию».

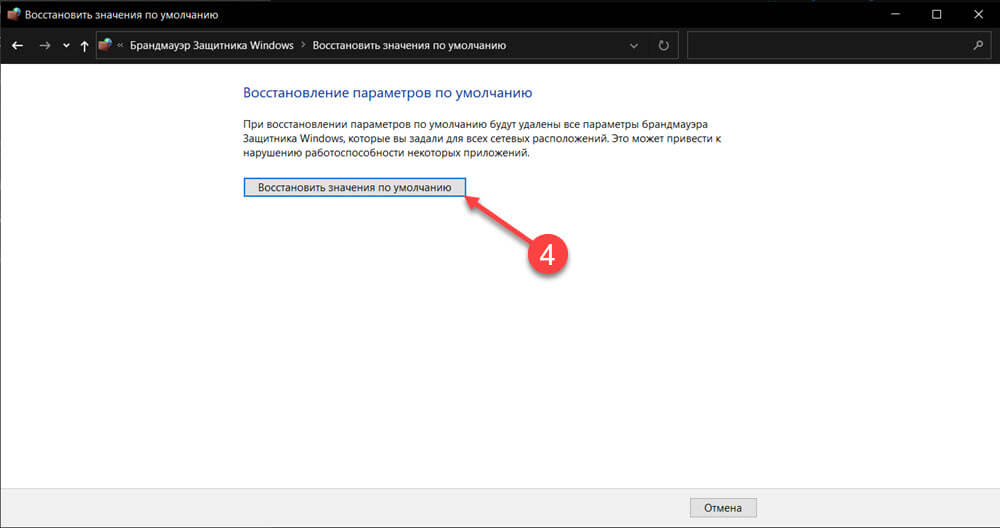

Шаг 5: Нажмите кнопку «Восстановить значения по умолчанию».

Совет: вы также можете перейти на эту страницу, выбрав «Панель управления → Система и безопасность → Брандмауэр Защитника Windows» и кликнув параметр «Восстановить значения по умолчанию» на левой панели навигации.

Шаг 6: Подтвердите свои действия нажав кнопку «Да».

После выполнения этих шагов настройки брандмауэра будут удалены, а настройки по умолчанию будут восстановлены. Если у вас есть приложения, зависящие от настроек брандмауэра, вам необходимо снова их перенастроить.

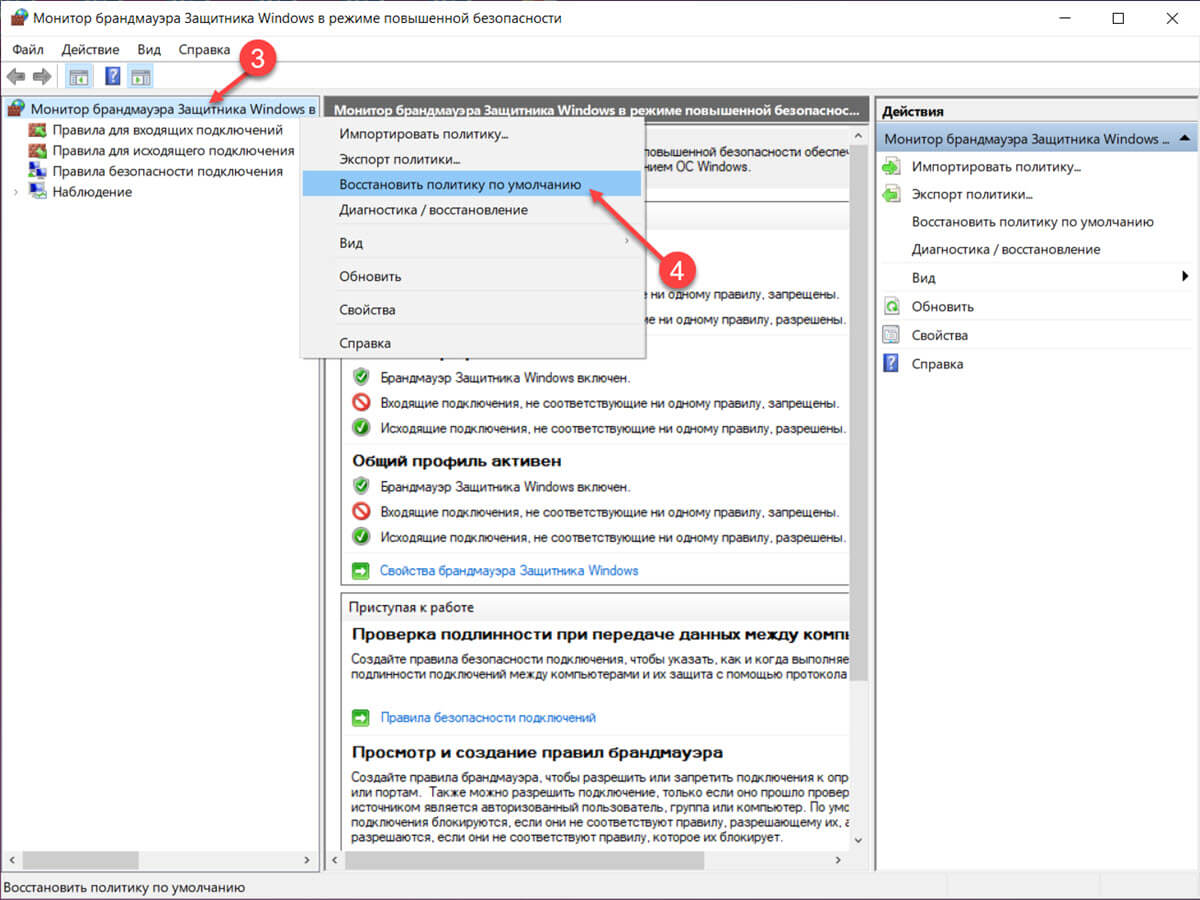

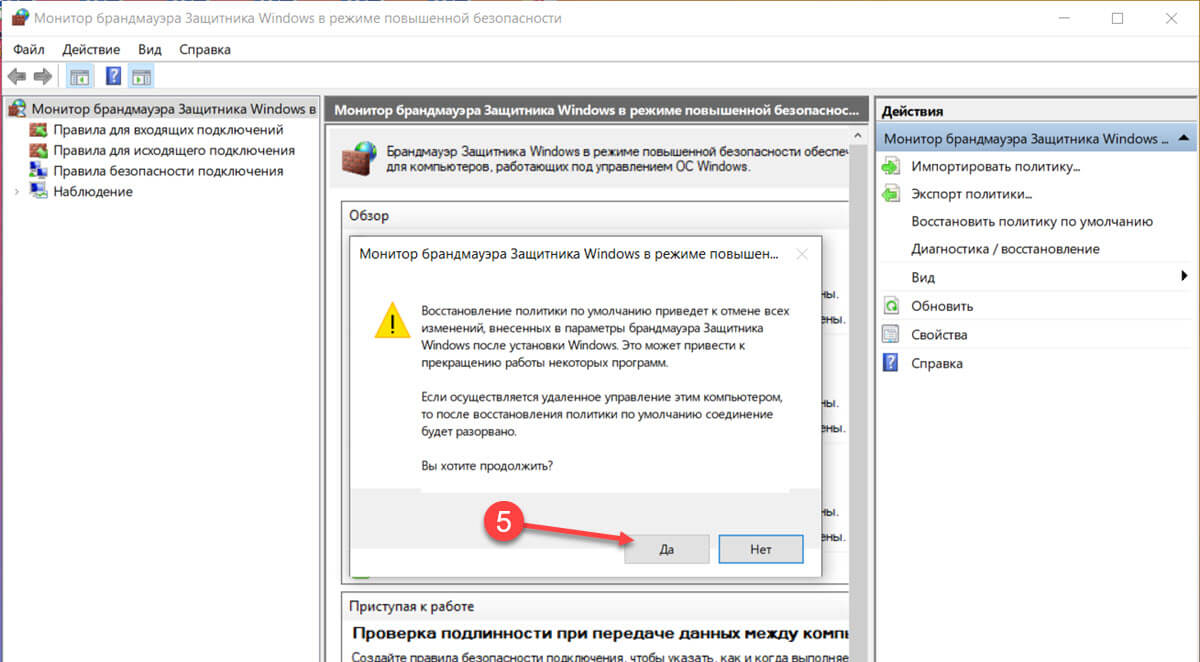

Сбросить настройки брандмауэра используя Монитор брандмауэра Защитника Windows в режиме повышенной безопасности

Чтобы сбросить настройки брандмауэра Windows 10, выполните следующие действия:

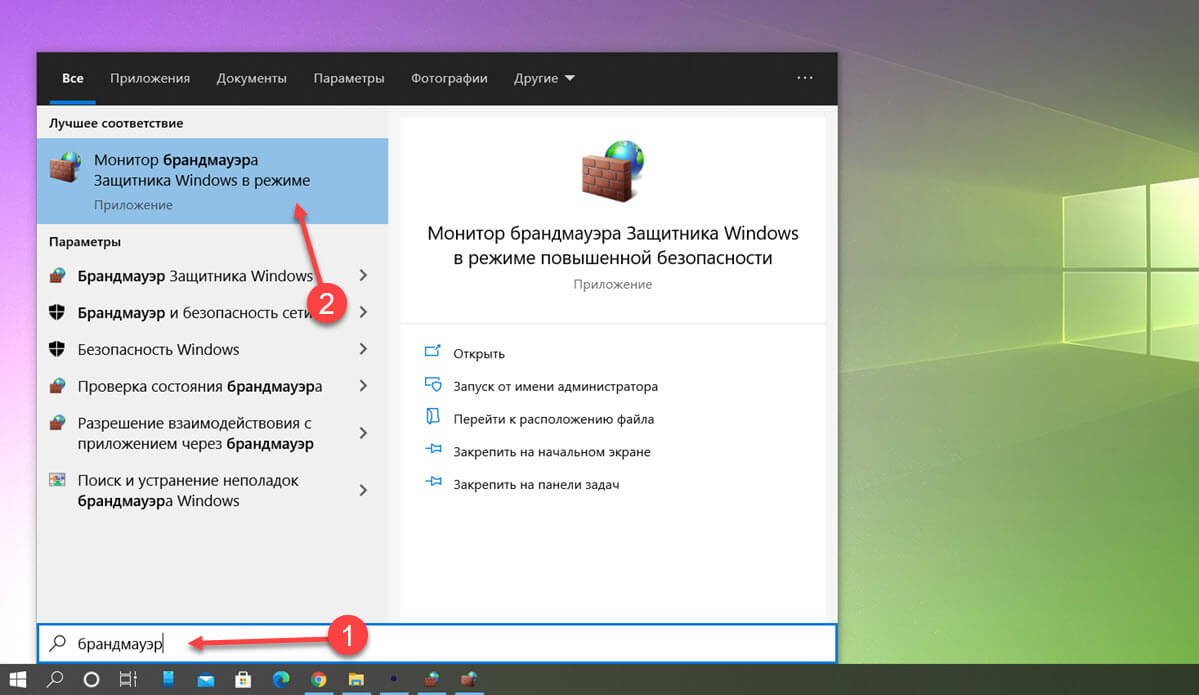

Шаг 1: Откройте меню «Пуск» и начните набирать брандмауэр.

Шаг 2: Найдите и кликните «Монитор брандмауэра Защитника Windows в режиме повышенной безопасности» в результатах поиска, чтобы открыть консоль.

Шаг 3: Кликните правой кнопкой мыши элемент «Монитор брандмауэра Защитника Windows в режиме повышенной безопасности включен локальный компьютер» и выберите параметр «Восстановить политику по умолчанию».

Шаг 4: Нажмите кнопки «Да» и «ОК».

После того, как вы выполните эти шаги, пользовательские конфигурации брандмауэра будут заменены настройками по умолчанию.

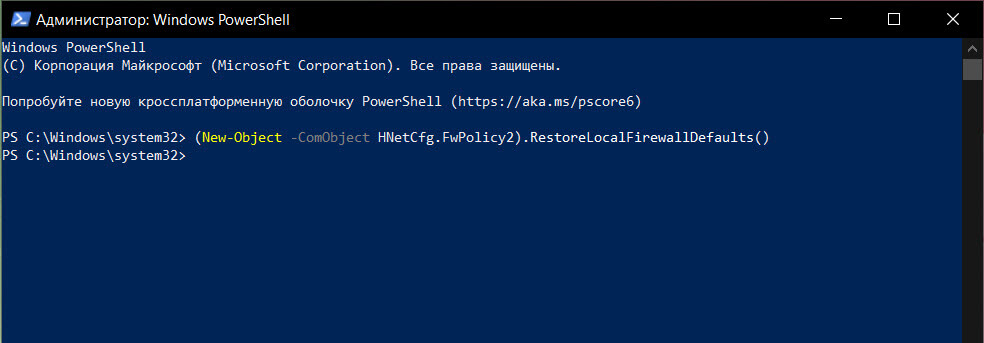

Сброс настроек брандмауэра с помощью PowerShell

Чтобы сбросить брандмауэр защитника Microsoft с помощью команды PowerShell, выполните следующие действия:

Шаг 1: Кликните на меню «Пуск» правой кнопкой мыши.

Шаг 2: В открывшемся меню выберите Windows PowerShell (администратор).

Шаг 3: Введите или скопируйте и вставьте следующую команду, чтобы сбросить настройки брандмауэра, и нажмите Enter:

(New-Object -ComObject HNetCfg.FwPolicy2).RestoreLocalFirewallDefaults()

После выполнения этих шагов команда PowerShell удалит все изменения, внесенные вами в брандмауэр с момента установки Windows 10.

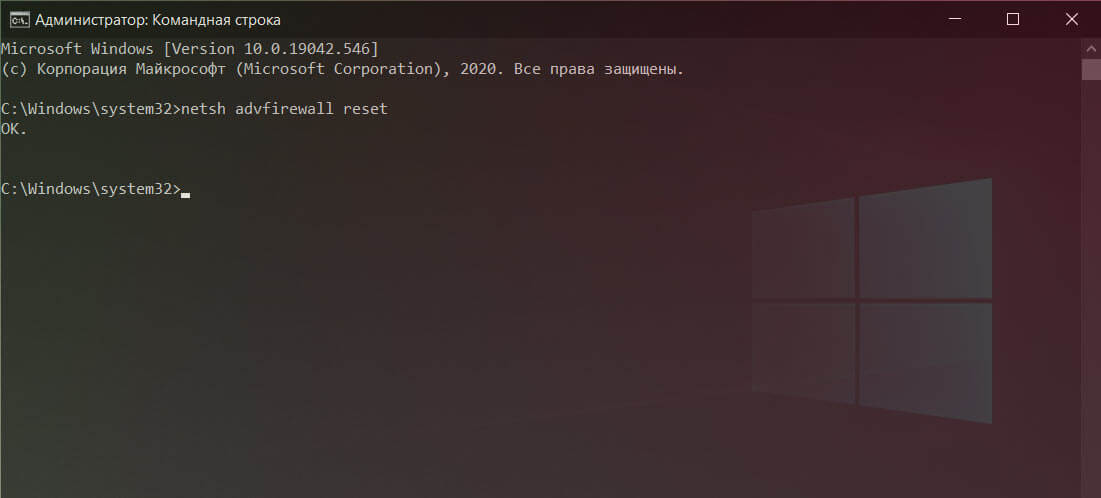

Сброс настроек брандмауэра с помощью командной строки

Чтобы восстановить настройки брандмауэра по умолчанию с помощью командной строки в Windows 10, выполните следующие действия:

Шаг 1: Откройте командную строку от имени администратора.

Шаг 2: Введите следующую команду, чтобы сбросить настройки брандмауэра, и нажмите Enter:

netsh advfirewall reset

После выполнения команда удалит текущие настройки брандмауэра Windows 10, а на устройстве будут восстановлены исходные настройки.

Это руководство для Windows 10, но возможность восстановить настройки по умолчанию для брандмауэра Windows существует уже давно, а это значит, что вы можете обратиться к этим шагам, если пытаетесь сбросить эту функцию в Windows 8.1. и Windows 7.

Эта статья посвящена основам управления настройками и правилами встроенного Windows Defender Firewall из командной строки PowerShell. Мы рассмотрим, как включать/отключать брандмауэр для различных профилей, создавать, редактировать и удалять правила, экспортировать/импортировать правила Windows Firewall с помощью PowerShell.

Содержание:

- Как включить и отключить Windows Defender Firewall через PowerShell?

- Создать новое правило Windows Firewall

- Изменить правило Windows Firewall с помощью PowerShell

- Включить/отключить правило Windows Defender Firewall

- PowerShell: вывести список активных правил Windows Firewall

Для управления настройками Windows Firewall обычно используется отдельная графическая MMC оснастка

wf.msc

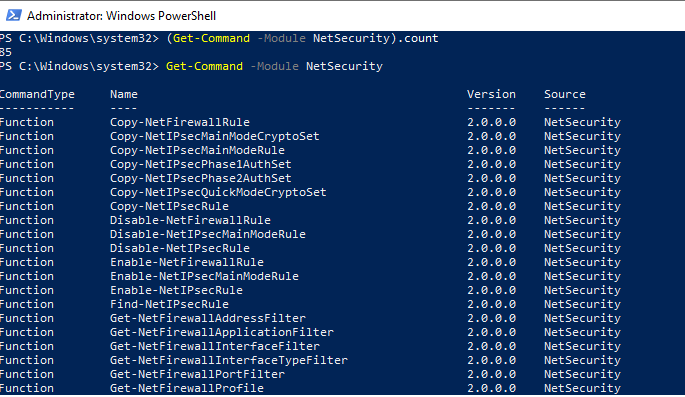

(Control Panel -> System and Security -> Windows Defender Firewall -> Advanced settings). Большинство операций по настройке и управлению параметрами Windows Firewall можно выполнять из командной строки PowerShell. Для этого, начиная с версии Windows PowerShell 5.1, можно использовать встроенный модуль NetSecurity

Полный список командетов в модуле NetSecurity можно вывести с помощью команды:

Get-Command -Module NetSecurity

Раньше для управления правилами и настройками Брандмауэра Windows использовалась команда

netsh advfirewall firewall

.

Как включить и отключить Windows Defender Firewall через PowerShell?

По умолчанию Defender Firewall в Windows включен.

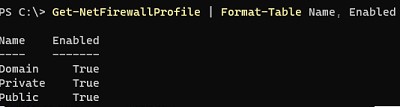

Get-NetFirewallProfile | Format-Table Name, Enabled

Как вы видите, в Windows Firewall есть три типа сетевых профилей:

- Domain (Доменный) – применяется к компьютерам, включенным в домен Active Directory;

- Private (Частный) – домашние или рабочие сети;

- Public (Общий) – общедоступные сети.

В настройках профилей по-умолчанию разрешены все исходящие подключения и блокируется входящие (кроме разрешенных).

Информация о типах сетей хранится службой Network Location Awareness (NLA) в базе данных. Вы можете изменить профиль сети в Windows, если он определился некорректно.

Каждый профиль может отличаться используемым набором правил файервола. По умолчанию все сетевые интерфейсы компьютера защищены фаейрволом и к ним применяются все три типа профилей.

Чтобы полностью отключить Firewall в Windows, выполните команду:

Set-NetFirewallProfile -All -Enabled False

Либо укажите конкретный профиль вместо All:

Set-NetFirewallProfile -Profile Public -Enabled False

Чтобы включить файервол для всех трех сетевых профилей, используется команда:

Set-NetFirewallProfile -All -Enabled True

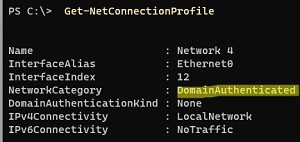

Вывести тип профиля, который применяется к сетевому подключению:

Get-NetConnectionProfile

В этом примере к сетевому подключению Ethernet0 применяется доменный профиль (DomainAuthenticated).

Вы можете управлять правилами Windows Firewall на удаленных компьютерах, если на них настроен PowerShell Remoting (WinRM). В этом примере с помощью командлета Invoke-Command мы отключим файервол на удаленных компьютерах из списка:

$computers = @('PC01', 'PC02', 'PC03')

Invoke-Command -ComputerName $computers {Set-NetFirewallProfile -All -Enabled False}

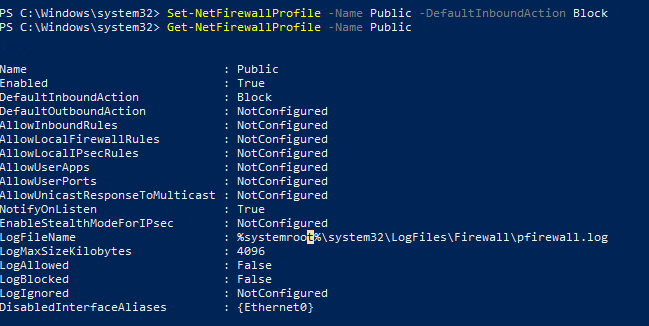

Можно изменить действие по-умолчнию для профиля Public и заблокировать все входящие подключения.

Set-NetFirewallProfile –Name Public –DefaultInboundAction Block

Текущие настройки профиля можно вывести так:

Get-NetFirewallProfile -Name Public

Если вы управляете настройками Windows Firewall через GPO, вы можете вывести текущие результирующие настройки профилей так:

Get-NetFirewallProfile -policystore activestore

Проверим, что все параметры брандмауэра применяются ко всем сетевым интерфейса компьютера.

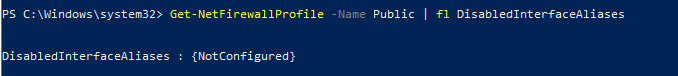

Get-NetFirewallProfile -Name Public | fl DisabledInterfaceAliases

Если все интерфейсы защищены, команда должна вернуть:

DisabledInterfaceAliases : {NotConfigured}

Можно отключить определенный профиль для интерфейса (вывести список имен интерфейсов можно с помощью командлета Get-NetIPInterface).

Set-NetFirewallProfile -Name Public -DisabledInterfaceAliases "Ethernet0"

Как вы видите, теперь профиль Public не применяется к интерфейсу Ethernet0:

DisabledInterfaceAliases : {Ethernet0}

С помощью командлета

Set-NetFirewallProfile

вы можете изменить параметры профиля (действие по-умолчанию, журналирование, путь и размер лог файла, настройки оповещений и т.д.).

Вы можете настроить параметры логирования сетевых подключений на уровне каждого профиля. По умолчанию журналы Windows Firewall хранятся в каталоге

%systemroot%\system32\LogFiles\Firewall

, размер файла – 4 Мб. Вы можете изменить включить журналирование подключений и увеличить максимальный размер файла:

Set-NetFireWallProfile -Profile Domain -LogBlocked True -LogMaxSize 20000 -LogFileName ‘%systemroot%\system32\LogFiles\Firewall\pfirewall.log’

Создать новое правило Windows Firewall

Для управления правилами брандмауэра используются 9 командлетов:

- New-NetFirewallRule

- Copy-NetFirewallRule

- Disable-NetFirewallRule

- Enable-NetFirewallRule

- Get-NetFirewallRule

- Remove-NetFirewallRule

- Rename-NetFirewallRule

- Set-NetFirewallRule

- Show-NetFirewallRule

Рассмотрим несколько простых примеров открытия портов в Windows Firewall.

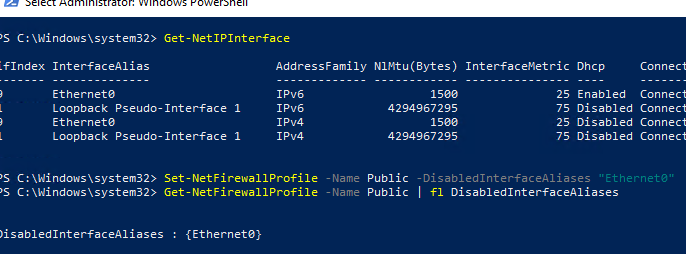

Например, вы хотите разрешить входящие TCP подключения на порты 80 и 443 для профилей Domain и Private. Воспользуйтесь такой командой:

New-NetFirewallRule -DisplayName 'WEB-Inbound' -Profile @('Domain', 'Private') -Direction Inbound -Action Allow -Protocol TCP -LocalPort @('80', '443')

Вы можете разрешить или заблокировать трафик для конкретной программы. Например, вы хотите заблокировать исходящие соединения для FireFox:

New-NetFirewallRule -Program “C:\Program Files (x86)\Mozilla Firefox\firefox.exe” -Action Block -Profile Domain, Private -DisplayName “Block Firefox” -Description “Block Firefox” -Direction Outbound

Разрешим входящее RDP подключение по стандартному порту TCP\3389 только с одного IP адреса:

New-NetFirewallRule -DisplayName "AllowRDP" –RemoteAddress 192.168.1.55 -Direction Inbound -Protocol TCP –LocalPort 3389 -Action Allow

Чтобы разрешить ICMP ping для адресов из указанных диапазонов IP адресов и подсети, используйте команды:

$ips = @("192.168.1.50-192.168.1.60", "192.165.2.22-192.168.2.200", ”10.10.0.0/16”)

New-NetFirewallRule -DisplayName "Allow inbound ICMPv4" -Direction Inbound -Protocol ICMPv4 -IcmpType 8 -RemoteAddress $ips -Action Allow

New-NetFirewallRule -DisplayName "Allow inbound ICMPv6" -Direction Inbound -Protocol ICMPv6 -IcmpType 8 -RemoteAddress $ips -Action Allow

Добавить в правило файервола список IP адресов из текстового файла (по одному IP в строке):

$ips=Get-Content C:\temp\ip.txt

Get-NetFirewallrule -DisplayName 'AllowRDP'|Set-NetFirewallRule -RemoteAddress $ips

В предыдущей статье мы показывали как с помощью PowerShell можно заблокировать доступ к сайтам не только по IP адресу, но и по DNS имени домена/сайта.

Разрешить все входящие подключения с указанного IP адреса (добавить адрес в белый список):

$IP = '192.168.1.20'

New-NetFirewallRule -DisplayName "Allow $IP" -Direction Inbound -Action Allow -RemoteAddress $IP

Изменить правило Windows Firewall с помощью PowerShell

Чтобы отредактировать правило брандмауэра, используется командлет Set-NetFirewallRule. Например, вы хотите разрешить входящие подключения с указанного IP адреса для ранее созданного правила:

Get-NetFirewallrule -DisplayName 'WEB-Inbound' | Get-NetFirewallAddressFilter | Set-NetFirewallAddressFilter -RemoteAddress 192.168.1.20

Если нужно добавить в правило файервола несколько IP адресов, используйте такой скрипт:

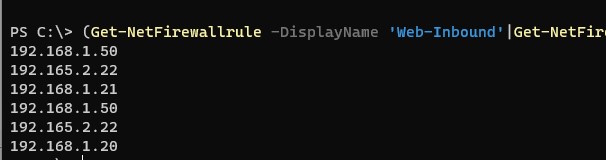

$ips = @("192.168.1.50", "192.165.2.22",”192.168.1.21”)

$current_ips = (Get-NetFirewallRule -DisplayName 'WEB-Inbound'| Get-NetFirewallAddressFilter).RemoteAddress

$current_ips += $ips

Get-NetFirewallrule -DisplayName 'WEB-Inbound'|Set-NetFirewallRule -RemoteAddress $current_ips

Вывести все IP адреса, которые содержатся в правиле брандмауэра:

(Get-NetFirewallrule -DisplayName 'Web-Inbound'|Get-NetFirewallAddressFilter).remoteaddress

Удалить один IP адрес из правила:

$removeip = "192.168.1.21"

$current_ips = (Get-NetFirewallRule -DisplayName 'WEB-Inbound'| Get-NetFirewallAddressFilter).RemoteAddress

$filterIP = $current_ips | Where-Object{ $_ -notin $removeip }

Get-NetFirewallrule -DisplayName 'WEB-Inbound'|Set-NetFirewallRule -RemoteAddress $filterIP

Включить/отключить правило Windows Defender Firewall

Вы можете включать/отключать правила файервола с помощью командлетов Disable-NetFirewallRule и Enable-NetFirewallRule.

Disable-NetFirewallRule –DisplayName 'WEB-Inbound'

Чтобы разрешить ICMP (ping), выполните команду:

Enable-NetFirewallRule -Name FPS-ICMP4-ERQ-In

Чтобы удалить правило брандмауэре используется командлет Remove-NetFirewallRule.

Remove-NetFirewallRule -DisplayName 'WEB-Inbound'

Чтобы сбросить все правила Microsoft Defender Firewall и восстановить настройки по умолчанию, выполните команду:

netsh advfirewall reset

или

(New-Object -ComObject HNetCfg.FwPolicy2).RestoreLocalFirewallDefaults()

Это очистит все пользовательские настройки и правила Microsoft Defender Firewall. В списке правил останутся только стандартные правила сетевого доступа Windows.

Перед сбросом можно экспортировать текущие настройки в файл.

netsh advfirewall export "C:\Backup\firewall-config.wfw"

В дальнейшем вы можете вернуть старые настройки файервола, импортировав файл с правилами:

netsh advfirewall import "C:\Backup\firewall-config.wfw"

PowerShell: вывести список активных правил Windows Firewall

Список активных правил для входящего трафика можно вывести так:

Get-NetFirewallRule | where {($_.enabled -eq $True) -and ($_.Direction -eq "Inbound")} |ft

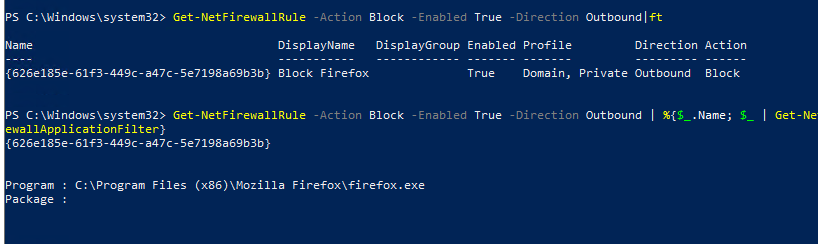

Если, например, нам нужно вывести список блокирующих исходящих правил:

Get-NetFirewallRule -Action Block -Enabled True -Direction Outbound

Если нужно отобразить имя программы в правиле:

Get-NetFirewallRule -Action Block -Enabled True -Direction Outbound | %{$_.Name; $_ | Get-NetFirewallApplicationFilter}

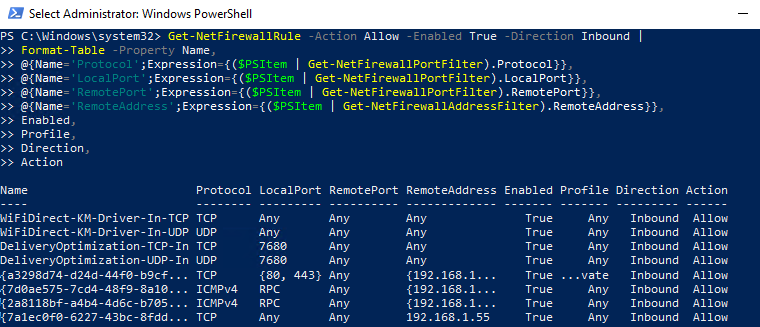

Как вы видите командлет Get-NetFirewallRule не выводит порты сетевые порты и IP адреса для правил брандмауэра. Чтобы вывести всю информацию о разрешенных входящих (исходящих) подключениях в более удобном виде с отображением номеров портов, используйте такой скрипт:

Get-NetFirewallRule -Action Allow -Enabled True -Direction Inbound |

Format-Table -Property Name,

@{Name='Protocol';Expression={($PSItem | Get-NetFirewallPortFilter).Protocol}},

@{Name='LocalPort';Expression={($PSItem | Get-NetFirewallPortFilter).LocalPort}},

@{Name='RemotePort';Expression={($PSItem | Get-NetFirewallPortFilter).RemotePort}},

@{Name='RemoteAddress';Expression={($PSItem | Get-NetFirewallAddressFilter).RemoteAddress}},

Enabled,Profile,Direction,Action

PowerShell предоставляет широкие возможности по управлению правилами Windows Firewall из командной строки. Вы можете автоматически запускать скрипты PowerShell для открытия/закрытия портов при возникновении определенных событий. В следующей статье мы рассмотрим простую систему на базе PowerShell и Windows Firewall для автоматической блокировки IP адресов, с которых выполняется удаленный перебор паролей по RDP на Windows VDS сервере.

В этой пошаговой инструкции подробно о способах добавить исключения в брандмауэр Windows 11 или Windows 10 (способы подойдут и для предыдущих версий системы). Также может быть полезным: Как сбросить настройки брандмауэра Windows.

Добавление программы в исключения брандмауэра в окне «Безопасность Windows» или через Панель управления

Первый способ — использование нового интерфейса управления брандмауэром Windows в окне «Безопасность Windows» или Панели управления.

Шаги для добавления программы в исключения брандмауэра будут следующими:

- Откройте окно «Безопасность Windows», для этого можно использовать значок Microsoft Defender в области уведомлений или «Параметры» (путь в Windows 11: Конфиденциальность и защита — Безопасность Windows — Открыть службу «Безопасность Windows».

- Откройте пункт «Брандмауэр и безопасность сети».

- Нажмите «Разрешить работу с приложением через брандмауэр» ниже списка профилей сети.

- Вместо шагов 1-3 можно открыть Панель управления, открыть пункт «Брандмауэр Защитника Windows», а затем нажать по ссылке «Разрешение взаимодействия с приложением или компонентом в брандмауэре защитника Windows».

- В открывшемся окне нажмите «Изменить параметры» (для этого требуются права администратора).

- Если нужного приложения нет в списке (если есть — просто установите отметки для нужных сетей, чтобы разрешить ему работу с сетью), нажмите кнопку «Разрешить другое приложение».

- Нажмите кнопку «Обзор» и укажите путь к нужной программе.

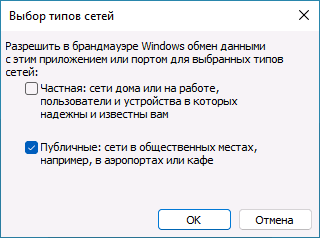

- Нажмите кнопку «Типы сетей» и отметьте те сети, с которыми программе должно быть разрешено работать.

- Нажмите кнопку «Добавить».

Программа будет добавлена в список разрешенных в брандмауэре, останется нажать «Ок» для того, чтобы настройки были применены.

Добавление порта или программы в исключения в мониторе брандмауэра Защитника Windows в режиме повышенной безопасности

Еще один способ добавления программ и портов в исключения брандмауэра Windows 10 и Windows 11 — Монитор брандмауэра в режиме повышенной безопасности.

- Нажмите клавиши Win+R, введите wf.msc и нажмите Enter, либо откройте пункт «Брандмауэр защитника Windows» в Панели управления, а затем нажмите «Дополнительные параметры» в панели слева.

- В панели слева выберите «Правила для входящих подключений» или «Правила для исходящих подключений» (часто бывает необходимо настроить и то и другое).

- В панели справа нажмите «Создать правило».

- Укажите, для программы или порта создается правило и нажмите «Далее».

- Укажите путь к программе, либо протокол и номера портов для правила. Нажмите «Далее».

- Выберите пункт «Разрешить подключение», чтобы для выбранного порта или программы подключение не блокировалось. Нажмите «Далее».

- Выберите, для каких сетевых профилей будет применяться правило.

- Укажите имя и, при необходимости, описание созданного правила. Нажмите кнопку «Готово».

В результате трафик для выбранного порта или программы будет разрешен, при необходимости создайте аналогичное правило для другого типа подключений (для входящих вместо исходящих или наоборот).

Добавление исключений брандмауэра с помощью командной строки

Запустив командную строку от имени администратора, вы можете использовать следующие команды для разрешения доступа в сеть для программы или открытия определенного порта.

Для программы. Первая команда — разрешает входящие, вторая — исходящие подключения, в обоих случаях для всех сетевых профилей:

netsh advfirewall firewall add rule name="Имя_правила" dir=in action=allow program="путь_к_программе" enable=yes netsh advfirewall firewall add rule name="Имя_правила" dir=out action=allow program="путь_к_программе" enable=yes

Для порта. Первая команда — входящие, вторая — исходящие подключения:

netsh advfirewall firewall add rule name="Имя_правила" dir=in action=allow protocol=TCP localport=номер_порта netsh advfirewall firewall add rule name="Имя_правила" dir=out action=allow protocol=TCP localport=номер_порта

Справку по добавлению правил брандмауэра с помощью командной строки можно получить с помощью команды

netsh advfirewall firewall add rule ?

Если у вас остаются вопросы по теме, можно задать их в комментариях к этой статье, я постараюсь найти решение.

Брандмауэр Windows (онй же файрвол) отвечает за безопасность операционной системы и ограждает её от внешних вредоносных атак. Для эффективной защиты своего компьютера каждый пользователь должен знать, как работать с файрволом и какие альтернативы ему можно применить.

Нужен ли брандмауэр Windows 10

Безусловно, нужен. Вот простейший пример: в последних версиях Windows (начиная с 7) стало доступно совместное управление устройствами в одной локальной сети. Именно благодаря этому в офисах несколько компьютеров могут иметь доступ к одному и тому же принтеру или любому другому устройству. При отключении ПК от сети вы даже не задумываетесь о том, какую опасность может нести в себе «небезопасное отключение». Дело в том, что злоумышленники с лёгкостью могут подключиться к компьютеру для того, чтобы воплотить в жизнь свои грязные намерения. Стоит оговориться, что не могут, а могли бы. Могли бы в том случае, если бы брандмауэр не был встроен в систему. Файрвол не пропускает «опасный» входящий и исходящий трафик и блокирует подозрительную активность, что помогает обезопасить вас и ваше устройство.

Почему он блокирует приложения

Файрвол блокирует программы по причине того, что у него уже есть встроенный «моральный кодекс» — свод правил, нарушение которых не даёт пакету данных закачаться на компьютер. Правила эти можно изменять по вашему усмотрению. Хотите — запретите все подключения к вашему устройству, хотите — заблокируйте выход в интернет для какой-то определённой программы, если она вызывает недоверие. Блокировка различных ресурсов помогает сделать пребывание в сети более безопасным.

Насколько надёжен брандмауэр Windows 10

Встроенный файрвол выполняет те же самые функции, что и скачиваемые антивирусы. В отличие от них он отправляет уведомления гораздо реже, не имеет рекламы и не требует платной активации. Брандмауэр работает в фоновом режиме беспрерывно и не может отключиться без вашей команды. Следовательно, на него можно положиться и не прибегать к помощи дополнительного программного обеспечения. В случае если приложению потребуется доступ к определённым параметрам вашего компьютера, придёт запрос от файрвола, который вы должны будете подтвердить.

Файрвол запрашивает подтвеждение пользователя для продолжения работы программы

Как настроить брандмауэр

Настройка брандмауэра осуществляется в нескольких направлениях.

Как открыть порт в брандмауэре Windows 10

- Заходим в меню «Пуск», там нам понадобится Панель управления.

Открываем Панель управления

- Кликаем на «Система и безопасность» и нажимаем на «Брандмауэр».

Открываем Брандмауэр Windows

- В меню брандмауэра находим Дополнительные параметры.

Выбираем Дополнительные параметры

- Выбираем Правило для входящего подключения и добавляем необходимые порты.

Создаем новое правило для входящего подключения

- Нажимаем «Далее» и вписываем в строку «Тип» SQL Server.

Выбираем тип правила

- Указываем порт TCP и нужные нам порты.

Указываем необходимую информацию. В нашем случае это будет порт 433

- Выбираем нужное действие. У нас это будет «Разрешить подключение».

Выбираем «Разрешить подключение»

- В строке «Имя» вводим номер нашего порта.

В завершение настройки называем наш порт по его номеру

Видео: как открыть порты в брандмауэре Windows 10

Как добавить в исключения брандмауэра

- В «Брандмауэр Windows» заходим в раздел «Разрешить запуск программы или компонента Windows».

- В самом брандмауэре разрешаем запуск программы или компонента.

Если нужной программы в списке нет, нажимаем «Разрешить другое приложение»

- Нажимаем «Разрешить другое приложение» в правом нижнем углу.

- В открывшемся окне находим нужное нам приложение и нажимаем на «Добавить». Таким образом активируем исключение.

Видео: настройка и отключене брандмауэра в Windows 10

Как заблокировать приложение/игру в файрволе

Чтобы заблокировать приложение в бранмауэре Windows или, иными словами, запретить ему доступ в интернет, необходимо выполнить следующие действия:

- Выбираем в меню брандмауэра раздел «Дополнительные параметры».

- Кликаем на «Правила исходящих подключений» и нажимаем «Создать правило»

Создаем новое правило для приложения

- Далее выбираем тип правила «Для программы».

Так как нам необходимо исключить программу, выбираем соответствующий тип правила

- Далее система предлагает выбрать путь программы. Нажимаем кнопку «Обзор» и находим нужный файл программы.

Чаще всего для блокировки программы необходим файл в расширении «exe»

- Затем нажимаем «Далее», оставляем на месте пункт «Блокировать подключение»

Блокируем программе доступ к интернету

.

- Так же, как и в настройке доступа портов, оставляем все галочки на типах профилей.

Оставляем все галочки на месте

- И в конце обозначаем удобным нам образом имя заблокированной программы и нажимаем «Готово». С этот момента доступ в интернет для приложения будет заблокирован.

Видео: блокировка доступа в интернет для отдельных программ

Обновление брандмауэра

Обновление брандмауэра — вещь неоднозначная и скорее даже негативная. Дело в том, что никаких важных функций оно не несёт, но зато часто отнимает немалое количество времени. Поэтому некоторые люди предпочитают отключать автообновление файрвола.

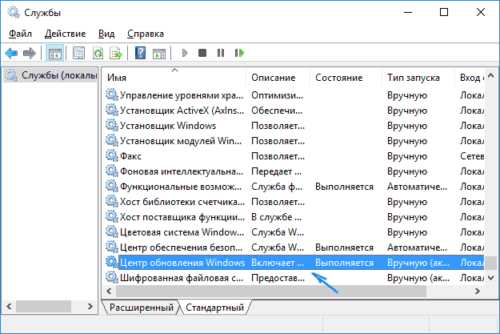

- Зажимаем одновременно Win и R, в появившееся окошко «Выполнить» вписываем команду services.msc и нажимаем клавишу Enter. Появляется окно «Службы».

Нам понадобится Центр обновления Windows

- Выбираем «Центр обновления Windows».

- Далее кликаем на выбранном пункте правой кнопкой мыши и в контекстном меню выбираем «Остановить». Теперь файрвол не будет обновляться самостоятельно.

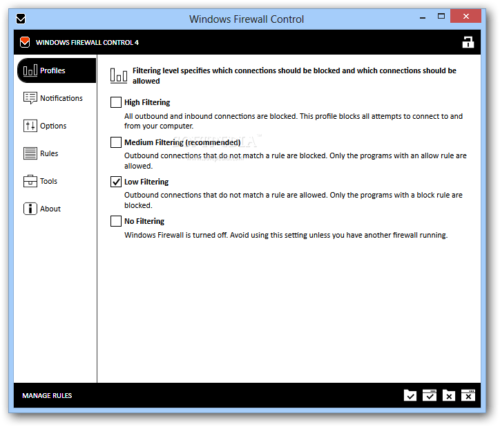

Firewall control

Приложение Firewall control является одной из вспомогательных программ и отвечает за безопасность данных и ограждает от утечки этих данных в сеть. Программа контролирует работу портов и позволяет выбирать, на каких условиях приложения будут подключаться к сети.

Интерфейс программы прост и лаконичен

Отзывы об этой программе в интернете положительные.

Функциональность и интерфейс высоко оценены пользователями за свою простоту, полезность и надёжность. Единственный минус Firewall control — приложение пока не русифицировано официально, но можно найти неофициальные русификаторы на просторах интернета.

Почему отключается брандмауэр Windows 10

Брандмауэр Windows отключается в основном из-за установки стороннего программного обеспечения, например, антивирусов. Поскольку у них есть свой брандмауэр, стандартный они пытаются блокировать. Но держать компьютер без включённого встроенного брандмауэра — опасно для данных. Поэтому при отключении файрвола сторонними программами его необходимо восстановить.

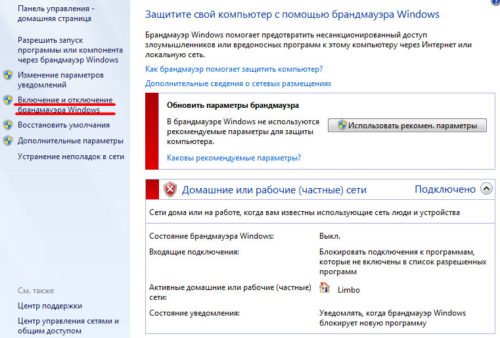

Как восстановить брандмауэр Windows 10

Включить брандмауэр очень просто. Для этого нам понадобится всего 2 действия:

- Кликаем «Пуск», далее переходим в раздел «Система и безопасность», после чего выбираем пункт с брандмауэром.

- Нажимаем на пункт «Включение и отключение брандмауэра Windows»

Выбираем «Включение и отключение…»

- Выбираем подходящую нам сеть — домашнюю и (или) общественную — и включаем её.

Желательно влючить брандмауэр для всех имеющихся сетей

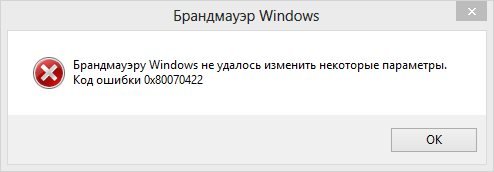

Ошибки брандмауэра

Самая распространённая ошибка в работе брандмауэра имеет код 0х80070422 и появляется в виде окна с предупреждением пользователя.

Ошибка при запуске

Она возникает в тех случаях, когда файрвол просто-напросто не работает по причине отключения пользователем. Для исправления ошибки предпринимаем следующее:

- Заходим всё в тот же «Пуск». Там выбираем «Панель управления». Переходим в раздел «Система и безопасность». Через «Администрирование» попадаем в «Службы».

- В появившемся списке ищем пункт «Брандмауэр Windows». Два раза кликаем и таким образом вызываем «Свойства».

- В новом окне будет строка «Тип запуска». Там выбираем из предложенного «Автоматически».

Во вкладке «Тип запуска» выбираем «Автоматически»

- Нажимаем «Запустить».

Другие файрволы для Windows 10

Альтернативных вариантов для вашего компьютера и данных множество. Из них выделяются несколько самых лучших. Эти программы имеют внушительный стаж, к тому же они пользуются популярностью во всех «компьютерных» кругах. Если вы хотите на сто процентов обезопасить себя, воспользуйтесь такими антивирусами, как:

- Kaspersky;

- Avast;

- Norton;

- Eset Nod32;

- или, в конце концов, McAffee.

Фотогалерея: варианты антивирусных программ для Windows 10

Эти фирмы всегда на слуху. Они отвечают не только за контроль данных, но и за оперативную и эффективную борьбу с программами-вирусами, которые вы можете подхватить в интернете. В том случае, если же вы всё-таки скачали вредоносную программу, с вероятностью 99% один из этих антивирусов сможет обезвредить её. Самым дорогим по стоимости программным обеспечением из перечисленных выше будет являться антивирус Касперского, но его цена обусловлена проверенным качеством. Как правило, стоимость антивирусных приложений напрямую зависит от широты их функциональности и эффективности.

Если же на такие мелочи, как антивирусы, не тратить деньги, всегда можно воспользоваться свободно распространяемыми (то есть бесплатными) программными продуктами. Например, 360 total security. Эта программа поможет обезопасить себя от различных угроз, таких, как фишинг (кража данных), кейлоггинг (вирусы, передающие данные всех введённых логинов и паролей злоумышленникам) и от различного рода червей. К тому же, этот софт показывает незащищенное соединение в интернете и даёт советы, стоит ли доверять определённому сайту или нет. Бесплатных антивирусов много, среди них 360 total security считается одним из лучших по оценкам пользователей ПК. Впрочем, попробуйте сами!

Брандмауэр Windows лучше всегда держать включённым во избежание проникновения на компьютер вредоносных программ. Если же вы всё-таки его отключаете, удостоверьтесь, что никаких угроз для безопасности на данный момент не существует, и только потом действуйте!

- Распечатать

Оцените статью:

- 5

- 4

- 3

- 2

- 1

(14 голосов, среднее: 3.4 из 5)

Поделитесь с друзьями!