Описан принцип работы блокировщика системы и как разблокировать windows:

При посещении сомнительных сайтов может скачаться программка под названием winlocker и запуститься. Так же вы сами можете ее скачать незнаючи и запустить. Всегда при скачивании обращайте внимание на расширение скачиваемого файла.

Винлокеры обычно имеют расширение .exe. Допустим вам предлагают скачать видео или картинку, но скачивается не видео файл (с расширением .avi; .flv; .mp4) и не файл картинок (.jpg; .png; .gif), а файл с расширением .exe — расширение исполнимого файла. Это есть программка, которая начинает сразу работать и делать свои нехорошие дела. Во первых она прописывает себя в автозагрузке, чтобы запускаться сразу после включения компьютера. После того как запустится, она ограничивает все другие действия, которые можно выполнять при помощи мыши или клавиатуры. Ну и конечно же просит оплатить некоторую сумму для разблокировки windows. Конечно если вы оплатите, то вам не придет никакой пароль для разблокировки системы. Поэтому, чтобы разблокировать windows, нужно убрать winlocker из автозагрузки, а потом просто удалить его вообще. Как это сделать рассказано ниже.

Если всё же ваш компьютер заразился этим вирусом, можно попытаться разблокировать windows и удалить winlocker ( винлокер ) самостоятельно. Надо узнать все ли функции операционной системы windows он заблокировал или нет.

1. Нажать комбинацию клавиш, которая открывает диспетчер задач. ( ctrl + alt + del ), завершить ненужные задачи.

2. Можно попробовать запустить меню «выполнить» сочетанием клавиш Win + R. Выполнить команду regedit, если открылся редактор реестра, то читаем дальше.

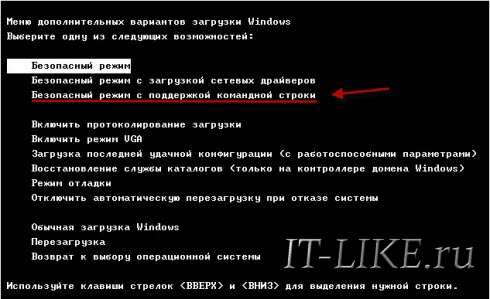

3. Если первые два варианта заблокированы, то запускаем систему в безопасном режиме. (при загрузке нажимаем F-8)

Выбираем безопасный режим с поддержкой командной строки. При запуске компьютера в безопасном режиме не запускаются никакие программы, которые прописаны в автозагрузке и запускаются автоматически.

Теперь нам надо в командной строке прописать команду regedit, чтобы запустить редактор реестра.

Редактор реестра

Далее переходим по веткам системного реестра, отвечающие за автозагрузку :

1. HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\ Windows\CurrentVersion\Run

2. HKEY_CURRENT_USER\Software\Microsoft\ Windows\CurrentVersion\Run

Убираем ненужные и незнакомые программы, которые автоматически загружаются.

Эти программы (если есть), убирать не нужно:

C:\Windows\System32\hkcmd.exe

C:\Windows\System32\igfxtray.exe

C:\Windows\System32\igfxpers.exe

3. HKEY_LOCAL_MACHINE\SOFTWARE\ Microsoft\Windows NT\CurrentVersion\Winlogon

В этом разделе реестра также содержатся значения параметров, отвечающих за автозапуск различных приложений при входе пользователя в систему:

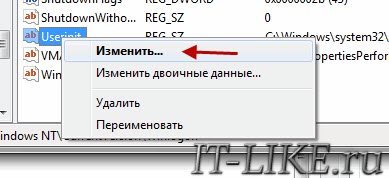

Нам нужны параметр Shell и Userinit.

В параметре Shell должно быть прописано explorer.exe

В параметре Shell должно быть прописано explorer.exe

В параметре Userinit должнен быть прописан путь к файлу userinit.exe

В моем случае ( I\ Windows\ system32\ userinit. exe, )

Если у вас система установлена на диск С, то значение будет ( C\ Windows\ system32\ userinit.exe, ) (ставится запятая после .exe)

Если в этих параметрах стоит другое значение, то запоминаем или записываем его ( это есть путь к самому винлокеру, он прячется по этому адресу. )

Меняем значения на такие, которые должны быть.

Мы только удалили автозапуск вируса. Теперь, чтобы разблокировать windows, нужно удалить сам винлокер ( winlocker ).

Но если его не найдете, то можете и не удалять, он все равно не запустится уже при загрузке системы. 😉

Для этого закрываем редактор реестра, в командной строке вводим команду explorer.exe Откроется проводник.

Идём по пути, записанным вами ранее (тот путь, который был записан вместо верных значений), находим и удаляем винлокер ( winlocker ).

Но вирус может прописаться в скрытых системных папках и файлах. Для этого нужно разблокировать доступ к скрытым файлам и папкам в проводнике :

Для Windows7 :

В проводнике — упорядочить / параметры папок и поиска / вид / показывать скрытые файлы, папки и диски.

Показывать скрытые файлы, папки и диски в Windows 7

Для Windows Xp :

В проводнике — меню / Сервис / Свойства папки / Вид, в появившемся окне удалить галочку напротив скрывать защищённые системные файлы,

ставим галочку показывать скрытые файлы и папки.

Показывать скрытые файлы, папки и диски в Windows Xp

Чтобы полностью разблокировать windows, идём по пути, записанным вами ранее (который был записан вместо верных значений — вместо userinit.exe или explorer.exe), находим и удаляем винлокер ( winlocker ).

После перезагрузки компьютера проблема исчезнет.

Чтоб таких проблем больше не было, рекомендую установить StartupMonitor

Если все функции windows заблокированы, то чтобы разблокировать Windows, вам потребуется Загрузочная флешка LiveCD Windows XPE/7PE & Acronis BootCD v3.0 by SVLeon, с помощью нее вы можете запустить систему прям с флешки и разблокировать свою windows удалив вредоносный файл и прописав верные значения в реестр.

компьютер заблокирован вирусом

Содержание

- 1 Как мне избавиться от Winlocker?

- 2 Как удалить программу из командной строки?

- 3 Как удалить неправильно установленное программное обеспечение?

- 4 Как мне удалить Egis?

- 5 MyWinLocker безопасен?

- 6 Что такое обновление Egis?

- 7 Как открыть «Установка и удаление программ» из CMD?

- 8 Как установить программу из командной строки?

- 9 Как удалить программу не в панели управления?

- 10 Как удалить приложение, которое не удаляется?

- 11 Как удалить программу из реестра?

- 12 Как удалить поврежденную программу из Windows?

- 13 Что такое приложение PMM Update?

- 14 Что такое NTI Media Maker 9 и нужно ли оно мне?

- 15 Что такое eSobi v2 на моем компьютере?

Щелкните правой кнопкой мыши значок «Пуск» и выберите «Панель управления» (или переместите курсор мыши в правый нижний угол, чтобы открыть ее из меню «Настройки»). Щелкните «Программы и компоненты» на панели управления, щелкните правой кнопкой мыши MyWinLocker, выберите «Удалить / изменить», а затем следуйте инструкциям для завершения удаления.

Как удалить программу из командной строки?

Как удалить программы с помощью командной строки

- Откройте командную строку от имени администратора.

- Введите wmic и нажмите Enter, вы увидите приглашение wmic: root cli>

- Введите название продукта и нажмите Enter. …

- Введите продукт, где name = «name of program» вызывает удаление, и нажмите Enter.

- Введите Y, чтобы подтвердить удаление программы, а затем нажмите Enter.

8 дек. 2019 г.

Как удалить неправильно установленное программное обеспечение?

Откройте Пуск → Панель управления → Программы и компоненты. Найдите программу, которую хотите удалить, и щелкните ее правой кнопкой мыши. Выберите Удалить. Снова перезагрузите компьютер.

Как мне удалить Egis?

Щелкните Правка >> Найти, введите Egis и MyWinLocker и удалите все, что найдет regedit. Используйте комбинацию клавиш Ctrl + Shift + Esc, чтобы открыть диспетчер задач и перейти на вкладку «Автозагрузка». Выберите MyWinLocker, если он все еще там, и нажмите «Отключить». Наслаждаться.

MyWinLocker безопасен?

MyWinLocker Suite — это предустановленная программа, доступная в некоторых продуктах Acer и предназначенная для защиты ваших личных данных. Он включает в себя два приложения: Yo-Safe, защищенный паролем виртуальный диск, и Shredder, безопасный инструмент для удаления файлов. … Вы можете получить к нему доступ только с вашим паролем, поэтому сохраненные файлы будут в безопасности.

Что такое обновление Egis?

Подлинный файл EgisUpdate.exe является одним из компонентов программного обеспечения MyWinLocker, разработанного Egis Technology. MyWinLocker — это программа персонального шифрования для платформы Windows. EgisUpdate.exe запускает процесс обновления программы MyWinLocker. Это несущественный процесс Windows, и его можно отключить, если известно, что он создает проблемы.

Как открыть «Установка и удаление программ» из CMD?

cpl — это ярлык команды запуска для открытия списка «Установка и удаление программ» или «Удаление программы» в Microsoft Windows XP, Vista, 7, 8 и 10. Для использования appwiz. cpl на своем компьютере, одновременно нажмите клавиши Windows () + R на клавиатуре. Должно появиться окно «Выполнить команду».

Как установить программу из командной строки?

Для Windows 10

- Щелкните правой кнопкой мыши на Windows Пуск, выберите Командная строка (администратор).

- В командной строке введите. msiexec / i «путь setup.msi»

- Нажмите Enter, чтобы начать процесс установки.

Как удалить программу не в панели управления?

Как удалить программы, не указанные в панели управления

- Настройки Windows 10.

- Проверьте его деинсталлятор в папке «Программы».

- Повторно загрузите установщик и посмотрите, сможете ли вы удалить его.

- Удалите программы в Windows с помощью реестра.

- Сократите имя ключа реестра.

- Используйте стороннее программное обеспечение для удаления.

25 сент. 2019 г.

Как удалить приложение, которое не удаляется?

Чтобы удалить такие приложения, вам необходимо отозвать разрешение администратора, выполнив следующие действия.

- Запустите настройки на вашем Android.

- Перейдите в раздел «Безопасность». Здесь найдите вкладку Администраторы устройства.

- Коснитесь названия приложения и нажмите Деактивировать. Теперь вы можете регулярно удалять приложение.

8 июн. 2020 г.

Как удалить программу из реестра?

Откройте редактор реестра, выбрав «Пуск», «Выполнить», набрав regedit и нажав «ОК». Перейдите к HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Uninstall. На левой панели с раскрытым ключом «Удалить» щелкните любой элемент правой кнопкой мыши и выберите «Удалить».

Как удалить поврежденную программу из Windows?

Кроме того, вы также можете:

- Откройте меню «Пуск».

- Щелкните Настройки.

- Щелкните Система.

- Щелкните Приложения и функции на левой панели окна.

- На правой панели найдите и щелкните приложение, которое хотите удалить, чтобы выбрать его.

- Щелкните Удалить.

- Нажмите на всплывающую кнопку «Удалить».

Что такое приложение PMM Update?

Комментарии пользователей. Приложение обновления PMM. EgisTec In-Product Service — это программа обновления программного обеспечения, которая работает в фоновом режиме Windows и автоматически запускается, когда ваш компьютер. Если у вас есть один из сканеров отпечатков пальцев, вы это увидите.

Что такое NTI Media Maker 9 и нужно ли оно мне?

NTI Media Maker предоставляет простой в использовании, но мощный набор цифровых мультимедийных приложений. Члены семьи любого возраста могут быстро создавать великолепные компакт-диски, DVD и Blu-ray, как профессионалы. С легкостью копируйте, конвертируйте, копируйте, редактируйте, воспроизводите, создавайте резервные копии и делитесь своей музыкой, видео, фотографиями и файлами данных.

Что такое eSobi v2 на моем компьютере?

Что такое eSobi? (от esobi) eSobi v2 объединяет 4 мощных, но удобных инструмента управления информацией в Интернете, которые подходят для бизнеса, образования и, конечно, повседневного использования.

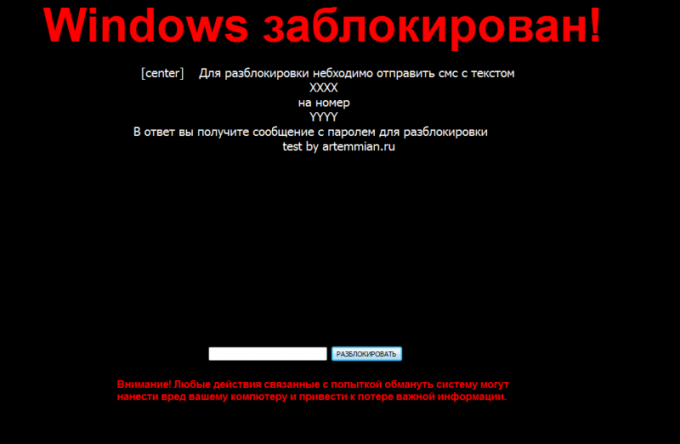

Чтобы бороться с баннером-вымогателем, нужно понять, что он собой представляет и как проникает в компьютер. Обычно баннер выглядит так:

Но могут быть и другие всевозможные вариации, но суть одна – жулики хотят заработать на вас.

Пути попадания вируса-шифровальщика в компьютер

Первый вариант «заражения» — это пиратские приложения, утилиты, игры. Конечно, пользователи интернета привыкли получать большинство желаемого в сети «на халяву», но при загрузке с подозрительных сайтов пиратского ПО, игр, различных активаторов и прочего, мы рискуем заразиться вирусами. В этой ситуации обычно помогает хороший рабочий антивирус.

Windows может быть заблокирован из-за скачанного файла с расширением «.exe». Это не говорит о том, что нужно отказываться от загрузки файлов с таким расширением. Просто помните, что «.exe» может относиться только к играм и программам. Если вы качаете видео, песню, документ или картинку, а в её названии на конце присутствует «.exe», то шанс появления баннера вымогателя резко возрастает до 99.999%!

Есть ещё хитрый ход с, якобы, необходимостью обновления Flash плеера или браузера. Может быть так, что вы будете работать в интернете, переходить со странички на страничку и однажды обнаружите надпись что «ваш Flash плеер устарел, обновитесь пожалуйста». Если вы кликаете на этот баннер, и он вас ведёт не на официальный сайт adobe.com, то это 100% вирус. Поэтому проверяйте, прежде чем кликнуть по кнопку «Обновить». Лучшим вариантом будет игнорирование подобных сообщений вовсе.

И последнее, устаревшие обновления Windows ослабляют защиту системы. Чтобы компьютер был защищенным, старайтесь вовремя устанавливать обновления. Эту функцию можно настроить в на автоматический режим, чтобы не отвлекаться.

Один из простых вариантов убрать баннер-вымогатель – это переустановка операционной системы. Помогает 100%, но переустанавливать Windows имеет смысл тогда, когда у вас нет важных данных на диске «С», которые вы не успели сохранить. При переустановке системы, все файлы удалятся с системного диска. Поэтому, если у вас нет желания заново устанавливать программное обеспечение и игры, то вы можете воспользоваться другими способами.

После лечения и успешного запуска системы без баннера вымогателя нужно провести дополнительные действия, иначе шифровальщик может снова всплыть, или просто будут некоторые проблемы в работе системы. Всё это есть в конце статьи. Вся информация проверена лично мной! Итак, начнем!

Kaspersky Rescue Disk + WindowsUnlocker нам поможет!

Будем использовать специально разработанную операционную систему. Вся сложность в том, что на рабочем компьютере нужно скачать образ и записать его на флешку или на компакт-диск (пролистайте статьи, там есть).

Скачать WindowsUnlocker

Когда это будет готово, нужно загрузиться с внешнего носителя. В момент запуска появится небольшое сообщение, типа «Press any key to boot from CD or DVD». Здесь нужно нажать любую кнопку на клавиатуре, иначе запустится заражённый Windows.

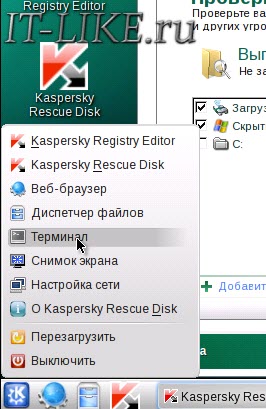

При загрузке нажимаем любую кнопку, затем выбираем язык – «Русский», принимаем лицензионное соглашение с помощью кнопки «1» и используем режим запуска – «Графический». После запуска операционной системы Касперского не обращаем внимания на автоматически запустившийся сканер, а идём в меню «Пуск» и запускаем «Терминал»

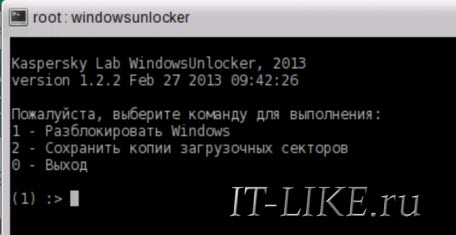

Откроется чёрное окошко, куда пишем команду:

windowsunlocker

Откроется небольшое меню:

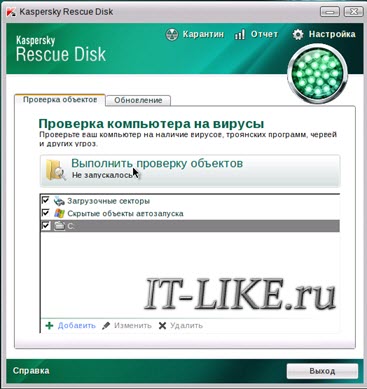

Выбираем «Разблокировать Windows» кнопкой «1». Программа сама всё проверит и исправит. Теперь можно закрыть окно и проверить, уже запущенным сканером, весь компьютер. В окошке ставим галочку на диске с ОС Windows и жмём «Выполнить проверку объектов»

Ждём окончания проверки (может быть долго) и, наконец, перезагружаемся.

Если у вас ноутбук без мышки, а тачпад не заработал, то предлагаю воспользоваться текстовым режимом диска Касперского. В этом случае после запуска операционной системы нужно сначала закрыть открывшееся меню кнопкой «F10», затем ввести в командной строке всё ту же команду: windowsunlocker

Разблокировка в безопасном режиме, без специальных образов

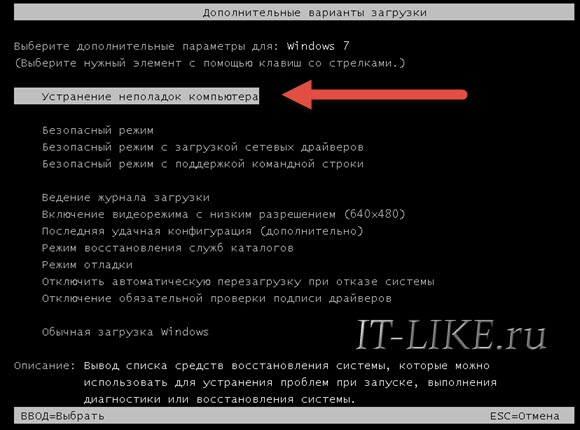

Сегодня вирусы-шифровальщики типа Winlocker поумнели и блокируют загрузку Windows в безопасном режиме, поэтому скорей всего у вас ничего не получится, но если образа нет, то пробуйте. Вирусы бывают разные и у всех могут сработать разные способы, но принцип один.

Перезагружаем компьютер. Во время загрузки нужно нажимать клавишу F8, пока не появится меню дополнительных вариантов запуска Windows. Нам нужно с помощью стрелочек «вниз» выбрать из списка пункт, который называется .

Вот сюда мы должны попасть и выбрать нужную строку:

Далее, если всё пойдёт хорошо, то компьютер загрузится, и мы увидим рабочий стол. Отлично! Но это не значит что теперь всё работает. Если не удалить вирус и просто перезагрузиться в нормальном режиме, то банер снова всплывёт!

Лечимся средствами Windows

Нужно восстановить систему до ближайшей точки восстановления, когда баннера блокировщика ещё не было. Внимательно прочитайте статью и сделайте всё что там написано. Под статьёй есть видео.

Если не помогло, то нажимаем кнопки «Win+R» и пишем в окошке команду чтобы открыть редактор реестра:

regedit

Если же вместо рабочего стола запустилась чёрная командная строка, то просто вводим команду «regedit» и жмём «Enter». Нам предстоит проверить некоторые разделы реестра на наличие вирусных программ, или если быть точнее – вредоносного кода. Для начала этой операции зайдите вот по этому пути:

Теперь по порядку проверяем такие значения:

- Shell – здесь обязательно должно быть написано «explorer.exe», других вариантов быть не должно

- Userinit – здесь текст должен быть «C:Windowssystem32userinit.exe,»

Если ОС установлена на другой диск, отличный от C:, то соответственно и буква там будет другая. Чтобы изменить неправильные значения, нажмите правой кнопкой мыши по строчке, которую нужно отредактировать, и выберите пункт «изменить»:

Затем проверяем:

Здесь вообще не должно быть ключей Shell и Userinit, если есть – удаляем их.

Дальше нужно удалить все подозрительные ключи, запускаемые файлы с непонятными именами, типа «skjdghsdkj.exe», в таких ветках реестра:

И ещё обязательно:

Если не уверены, нужно ли удалять ключ, можно просто к параметру вначале дописать единичку «1». Путь окажется с ошибкой, и эта программа просто не запустится. Потом можно будет вернуть как было.

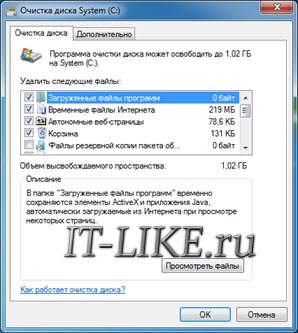

Теперь нужно запустить встроенную утилиту очистки системы, делаем это так же, как запускали редактор реестра «regedit», но пишем:

cleanmgr

Выбираем диск с операционной системой (по умолчанию C:) и после сканирования отмечаем все галочки, кроме «Файлы резервной копии пакета обновления»

И жмём «ОК». Этим действием мы, возможно, отключили автозапуск вируса, а дальше нужно почистить следы его пребывания в системе, а об этом – читайте в конце статьи.

Утилита AVZ

Заключается в том, что в безопасном режиме мы запустим известную антивирусную утилиту AVZ. Кроме поиска вирусов программа имеет просто массу функций исправления системных проблем. Этот способ повторяет действия по заделыванию дыр в системе после работы вируса, т.ч. для ознакомления с ним переходим к следующему пункту.

Исправление проблем после удаления вируса-вымогателя

Поздравляю! Если вы это читаете, значит система запустилась без баннера. Теперь нужно скачать антивирусный сканер и проверить им всю систему. Если вы пользовались спасительным диском Касперского и провели проверку там, то этот пункт можно пропустить.

Ещё может быть одна неприятность, связанная с деятельностью злодея – вирус может зашифровать ваши файлы. И даже после полного его удаления вы просто не сможете воспользоваться своими файлами. Для их дешифрации нужно использовать программы с сайта Касперского: XoristDecryptor и RectorDecryptor. Там же есть и инструкция по использованию.

Но и это ещё не всё, т.к. винлокер скорей всего напакостил в системе, и будут наблюдаться различные глюки и проблемы. Например, не будет запускаться редактор реестра и диспетчер задач. Чтобы полечить систему воспользуемся программой AVZ.

Скачать AVZ

При загрузке с помощью Google Chrome может возникнуть проблема, т.к. этот браузер считает программу вредоносной и не даёт её скачать! Этот вопрос уже поднимался на официальном форуме гугла, и на момент написания статьи всё уже нормально.

Чтобы всё-таки скачать архив с программой, нужно перейти в «Загрузки» и там нажать «Скачать вредоносный файл» 🙂 Да, понимаю, что выглядит это немного глупо, но видимо хром считает, что программа может нанести вред обычному пользователю. И это правда, если тыкать там куда ни попадя! Поэтому строго следуем инструкции!

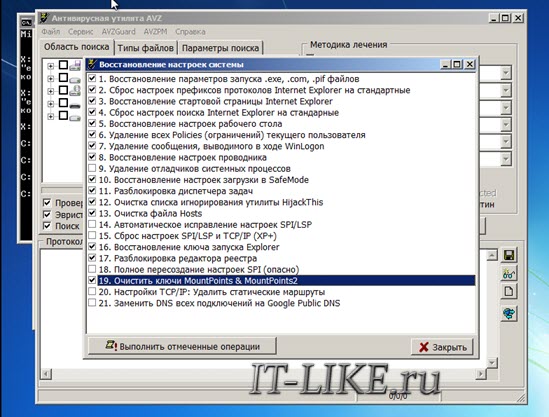

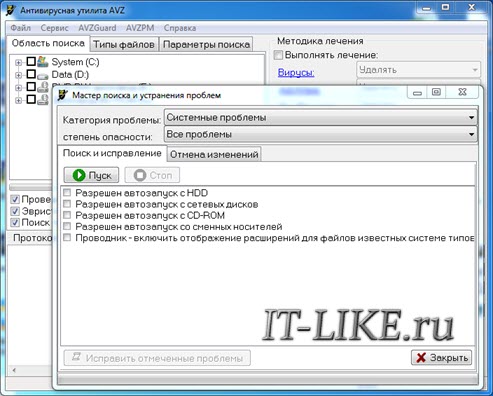

Распаковываем архив с программой, записываем на внешний носитель и запускаем на заражённом компьютере. Идём в меню , отмечаем галочки как на картинке и выполняем операции:

Теперь идём по следующему пути: , далее переходим в и кликаем по кнопке «Пуск». Программа просканирует систему, и затем в появившемся окне выставляем все галочки кроме «Отключение обновления операционной системы в автоматическом режиме» и тех, которые начинаются с фразы «Разрешён автозапуск с…».

Кликаем по кнопке «Исправить отмеченные проблемы». После успешного завершения переходим по: , здесь выставляем все галочки и точно так же нажимаем на кнопку «Исправить отмеченные проблемы».

То же самое делаем и с «Приватностью», но здесь не ставьте галочки, которые отвечают за чистку закладок в браузерах и что вам ещё покажется нужным. Заканчиваем проверку в разделах «Чистка системы» и «Adware/Toolbar/Browser Hijacker Removal».

Под конец закрываем окно, при этом не выходя из AVZ. В программе находим и убираем галочки с тех пунктов, которые помечены черным цветом. Теперь переходим по: и полностью стираем все строки в появившемся окне.

Выше я уже сказал, что этот раздел статьи также является одним из способов лечения Windows от банера-вымогателя. Так вот, в этом случае скачать программу нужно на рабочем компьютере и затем записать на флешку или на диск. Все действия проводим в безопасном режиме. Но есть ещё один вариант запустить AVZ, даже если не работает безопасный режим. Нужно запуститься, из того же меню при загрузке системы, в режиме «Устранение неполадок компьютера»

Если оно у вас установлено, то будет отображаться на самом верху меню. Если там нет, то попробуйте запустить Виндовс до момента появления баннера и выключить компьютер из розетки. Затем включите – возможно будет предложен новый режим запуска.

Запуск с установочного диска Windows

Ещё один верный способ – это загрузиться с любого установочного диска Windows 7-10 и выбрать там не «, а . Когда средство устранения неполадок запущено:

- Нужно там выбрать «Командная строка»

- В появившемся чёрном окне пишем: «notepad», т.е. запускаем обычный блокнот. Его мы будем использовать как мини-проводник

- Идём в меню «Файл -> Открыть», тип файлов выбираем «Все файлы»

- Далее находим папку с программой AVZ, кликаем правой кнопкой по запускаемому файлу «avz.exe» и запускаем утилиту с помощью пункта меню «Открыть» (не пункт «Выбрать»!).

Если ничего не помогает

Относится к случаям, когда вы, по каким-то причинам, не можете загрузиться с флешки с записанным образом Касперского или программой AVZ. Вам остаётся только достать из компьютера жёсткий диск и подключить его вторым диском к рабочему компьютеру. Затем загрузиться с НЕЗАРАЖЁННОГО жёсткого диска и просканировать СВОЙ диск сканером Касперского.

Никогда не отправляйте СМС-сообщения, которые требуют мошенники. Каким бы ни был текст, не отправляйте сообщения! Старайтесь избегать подозрительных сайтов и файлов, а вообще почитайте об основах безопасности в интернете и лучших способах защиты от RANSOMWARE. Следуйте инструкции, и тогда ваш компьютер будет в безопасности. И не забывайте про антивирус и регулярное обновление операционной системы!

Вот видео, где всё видно на примере. Плейлист состоит из трёх уроков:

PS: какой способ помог Вам? Напишите об этом в комментариях ниже.

Мастер приедет и решит Вашу проблему уже сегодня в 12 — 00

Вызвать мастера

- Главная

- Удаление вирусов

- Как удалить винлокер со своего…

Как удалить винлокер со своего компьютера

Во второй половине 2000-х годов на интернет обрушилась новая напасть, называющаяся винлокер. Он представляет собой вредоносную программу, которая без ведома пользователя устанавливается на компьютер и вымогает деньги, обещая в противном случае массу проблем. В настоящий момент винлокеров существует великое множество, но злоумышленники постоянно продолжают выпускать новые версии. Отличаются они не только дизайном, требованиями и угрозами, но и способами удаления их с компьютера. Как раз борьбе с винлокерами и посвящена данная статья.

В первую очередь необходимо позаботиться о профилактике, потому что любую неприятность лучше предотвратить, чем потом с ней бороться. Вот несколько простых правил:

- Регулярно обновляйте свой антивирус;

- Не скачивайте и не запускайте исполняемые файлы с незнакомых источников;

- Не посещайте сомнительные сайты. Особенно это касается страниц порнографического характера;

- Установите дополнение для браузера, позволяющее включать и отключать JavaScript в ручном режиме.

Если вы всё-таки поймали винлокер на свой компьютер, то не спешите паниковать. Создатели подобных программ являются хорошими психологами. Представьте себе среднестатистического человека, который внезапно увидел на своем экране подобный текст: «Службой безопасности Microsoft было обнаружено, что вы посещали сайты с содержанием детской порнографии. Немедленно отправьте смс на короткий номер, иначе все ваши данные будут переданы в правоохранительные органы». Разумеется, человек безумно пугается и готов сделать всё возможное, чтобы избежать позора и проблем с законом. Он сразу же берет в руки телефон и трясущимися пальцами отправляет сообщение. С его телефона снимается крупная сумма денег, а вот код почему-то не приходит…

Излишне говорить, что никакие данные никаким органам переданы не будут, а компания Microsoft вообще не имеет отношения к действиям программы. Единственная создаваемая винлокером неприятность — это блокировка операционной системы.

Удалить винлокер с компьютера можно несколькими способами. Далее о каждом из них более подробно.

- 1

Сначала попробуйте вызвать меню «Пуск», нажав клавишу с логотипом Windows. Некоторые винлокеры настолько примитивны, что блокируют лишь экран, забывая о клавиатуре. Если у вас получилось сделать это, то выберите «Программы — стандартные — служебные — восстановление системы» и выполните откат на несколько дней назад. После того как система успешно восстановится, обновите антивирус и сделайте полную проверку.

- 2Если предыдущий способ не сработал, то можно попытаться запустить операционную систему в безопасном режиме и отключить автозагрузку вируса. Перезагрузите компьютер и нажмите клавишу F8 до запуска Windows. Далее зайдите в реестр («Пуск — выполнить — regedit») и проследуйте по пути: HKEY_LOCAL_MACHINE — SOFTWARE — Microsoft — Windows NT — CurrentVersion — Winlogon. Теперь ищите параметры Shell и Userinit. В первом должна быть только запись «Explorer.exe», а во втором «C:WINDOWSsystem32userinit.exe». Все посторонние записи в обоих параметрах можно смело удалять. После завершения процедуры также рекомендуется проверить компьютер антивирусом.

- 3Существует ещё множество различных решений, но все они рассчитаны на специалистов. Если вы по какой-либо причине не хотите или не можете вручную удалить винлокер, то всегда остается самый радикальный и надежный способ: переустановка операционной системы. Вам понадобится лишь диск с Windows и несколько минут свободного времени. Следуя инструкциям программы-установщика, с задачей может справиться даже далекий от компьютеров человек. А с другой стороны возможно воспользоваться услугами нашей компании например по компьютерной помощи невском районе или ремонтом компьютеров на Петроградской

Мы предлагаем:

- Расскажем как удалить вирус Вконтакте

- Расскажем что делать, если не зайти в Одноклассники

- Расскажем что делать, если Windows заблокирован на компьютере

Баннер-вымогатель — казнить, нельзя помиловать

Время на прочтение

9 мин

Количество просмотров 27K

Баннеры «Windows заблокирован — для разблокировки отправьте СМС» и их многочисленные вариации безмерно любят ограничивать права доступа вольных пользователей ОС Windows. При этом зачастую стандартные способы выхода из неприятной ситуации – корректировка проблемы из Безопасного режима, коды разблокировки на сайтах ESET и DR Web, как и перенос времени на часах BIOS в будущее далеко не всегда срабатывают.

Неужели придется переустанавливать систему или платить вымогателям? Конечно, можно пойти и простейшим путем, но не лучше ли нам попробовать справиться с навязчивым монстром по имени Trojan.WinLock собственными силами и имеющимися средствами, тем более что проблему можно попытаться решить достаточно быстро и совершенно бесплатно.

С кем боремся?

Первые программы-вымогатели активизировались в декабре 1989 года. Многие пользователи получили тогда по почте дискетки, предоставляющие информацию о вирусе СПИДа. После установки небольшой программы система приходила в неработоспособное состояние. За её реанимацию пользователям предлагали раскошелиться. Вредоносная деятельность первого SMS-блокера, познакомившего пользователей с понятием “синий экран смерти” была отмечена в октябре 2007 года.

Trojan.Winlock (Винлокер) — представитель обширного семейства вредоносных программ, установка которых приводит к полной блокировке или существенному затруднению работы с операционной системой. Используя успешный опыт предшественников и передовые технологии разработчики винлокеров стремительно перевернули новую страницу в истории интернет-мошенничества. Больше всего модификаций вируса пользователи получили зимой 2009-2010 гг, когда по данным статистики был заражен ни один миллион персональных компьютеров и ноутбуков. Второй пик активности пришелся на май 2010 года. Несмотря на то, что число жертв целого поколения троянцев Trojan.Winlock в последнее время значительно сократилось, а отцы идеи заключены под стражу, проблема по-прежнему актуальна.

Число различных версий винлокеров превысило тысячи. В ранних версиях (Trojan.Winlock 19 и др.) злоумышленники требовали за разблокировку доступа 10 рублей. Отсутствие любой активности пользователя спустя 2 часа приводило к самоудалению программы, которая оставляла после себя лишь неприятные воспоминания. С годами аппетиты росли, и для разблокировки возможностей Windows в более поздних версиях требовалось уже 300 – 1000 рублей и выше, о самоудалении программы разработчики скромно забыли.

В качестве вариантов оплаты пользователю предлагается СМС – платеж на короткий номер или же электронный кошелек в системах WebMoney, Яндекс Деньги. Фактором, “стимулирующим” неискушенного пользователя совершить платеж становится вероятный просмотр порносайтов, использование нелицензионного ПО… А для повышения эффективности текст-обращение вымогателя содержит угрозы уничтожить данные на компьютере пользователя при попытке обмануть систему.

Пути распространения Trojan.Winlock

В большинстве случаев заражение происходит в связи с уязвимостью браузера. Зона риска – все те же “взрослые” ресурсы. Классический вариант заражения – юбилейный посетитель с ценным призом. Еще один традиционный путь инфицирования – программы, маскирующиеся под авторитетные инсталляторы, самораспаковывающиеся архивы, обновления – Adobe Flash и пр. Интерфейс троянов красочен и разнообразен, традиционно используется техника маскировки под окна антивирусной программы, реже — анимация и др.

Среди общего многообразия встречающихся модификаций, Trojan.Winlock можно разделить на 3 типа:

- Порноиформеры или баннеры, заставляющиеся только при открывании окна браузера.

- Баннеры, остающиеся на рабочем столе после закрытия браузера.

- Баннеры, появляющиеся после загрузки рабочего стола Windows и блокирующие запуск диспетчера задач, доступ к редактору реестра, загрузку в безопасном режиме, а в отдельных случаях – и клавиатуру.

В последнем случае для совершения минимума нехитрых манипуляций, нужных злоумышленнику, в распоряжении пользователя остается мышь для ввода кода на цифровом экранном интерфейсе.

Вредные привычки Trojan.Winlock

Для обеспечения распространения и автозапуска вирусы семейства Trojan.Winlock модифицируют ключи реестра:

-[…SoftwareMicrosoftWindowsCurrentVersionRun] ‘svhost’ = ‘%APPDATA%svhostsvhost.exe’

-[…SoftwareMicrosoftWindowsCurrentVersionRun] ‘winlogon.exe’ = ‘<SYSTEM 32>winlogon.exe’

С целью затруднения обнаружения в системе вирус блокирует отображение срытых файлов, создает и запускает на исполнение:

- %APPDATA%svhostsvhost.exe

Запускает на исполнение:

- <SYSTEM 32>winlogon.exe

- %WINDIR%explorer.exe

- <SYSTEM 32>cmd.exe /c «»»%TEMP%uAJZN.bat»» «

- <SYSTEM 32>reg.exe ADD «HKCUSoftwareMicrosoftWindowsCurrentVersionRun» /v «svhost» /t REG_SZ /d «%APPDATA%svhostsvhost.exe» /f

Завершает или пытается завершить системный процесс:

- %WINDIR%Explorer.EXE

Вносит изменения в файловую систему:

Создает следующие файлы:

- %APPDATA%svhostsvhost.exe

- %TEMP%uAJZN.bat

Присваивает атрибут ‘скрытый’ для файлов:

- %APPDATA%svhostsvhost.exe

Ищет окна:

- ClassName: ‘Shell_TrayWnd’ WindowName: »

- ClassName: ‘Indicator’ WindowName: »

Лечение. Способ 1-й. Подбор кодовой комбинации по платежным реквизитам или номеру телефона

Распространенность и острота проблемы подтолкнула разработчиков антивирусных программ к поиску эффективных решений проблемы. Так на сайте Dr.Web в открытом доступе представлен интерфейс разблокировки в виде окошка, куда нужно ввести номер телефона или электронного кошелька, используемые для вымогательства. Ввод соответствующих данных в окошко (см. рис. ниже) при наличии вируса в базе позволит получить желаемый код.

Способ 2. Поиск нужного кода разблокировки по изображению в базе данных сервиса Dr.Web

На другой странице сайта авторы представили еще один вариант выбора — готовую базу кодов разблокировки для распространенных версий Trojan.Winlock, классифицируемых по изображениям.

Аналогичный сервис поиска кодов представлен антивирусной студией ESET, где собрана база из почти 400 000 тысяч вариантов кодов разблокировки и лабораторией Касперского, предложившей не только доступ к базе кодов, но и собственную лечащую утилиту — Kaspersky WindowsUnlocker.

Способ 3. Утилиты – разблокировщики

Сплошь и рядом встречаются ситуации, когда из-за активности вируса или сбоя системы Безопасный режим с поддержкой командной строки, позволяющий провести необходимые оперативные манипуляции оказывается недоступным, а откат системы по каким-то причинам также оказывается невозможным. В таких случаях Устранение неполадок компьютера и Диск восстановления Windows оказываются бесполезны, и приходится задействовать возможности восстановления с Live CD.

Для разрешения ситуации рекомендуется использовать специализированную лечащую утилиту, образ которой потребуется загрузить с компакт диска или USB-накопителя. Для этого соответствующая возможность загрузки должна быть предусмотрена в BIOS. После того, как загрузочному диску с образом в настройках БИОС будет задан высший приоритет, первыми смогут загрузиться CD-диск или флэшка с образом лечащей утилиты.

В общем случае зайти в БИОС на ноутбуке чаще всего удается при помощи клавиши F2, на ПК – DEL/DELETE, но клавиши и их сочетания для входа могут отличаться (F1, F8, реже F10, F12…, сочетания клавиш Ctrl+Esc, Ctrl+Ins, Ctrl+Alt, Ctrl+Alt+Esc и др.). Узнать сочетание клавиш для входа можно, отслеживая текстовую информацию в нижней левой области экрана в первые секунды входа. Подробнее о настройках и возможностях BIOS различных версий можно узнать здесь.

Поскольку работу мышки поддерживают только поздние версии BIOS, перемещаться вверх и вниз по меню вероятнее всего придется при помощи стрелок “вверх” – “вниз”, кнопок “+” “–“, ”F5” и ”F6”.

AntiWinLockerLiveCD

Одна из самых популярных и простых утилит, эффективно справляющаяся с баннерами-вымогателями – “убийца баннеров” AntiWinLockerLiveCD вполне заслужила свою репутацию.

Основные функции программы:

- Фиксирование изменений важнейших параметров Операционной системы;

- Фиксирование присутствия в области автозагрузки не подписанных файлов;

- Защита от замены некоторых системных файлов в WindowsXP userinit.exe, taskmgr.exe;

- Защита от отключения вирусами Диспетчера задач и редактора реестра;

- Защита загрузочного сектора от вирусов типа Trojan.MBR.lock;

- Защита области подмены образа программы на другой. Если баннер не даёт загрузится Вашему компьютеру, AntiWinLocker LiveCD / USB поможет его убрать в автоматическом режиме и восстановит нормальную загрузку.

Автоматическое восстановление системы:

- Восстанавливает корректные значения во всех критических областях оболочки;

- Отключает не подписанные файлы из автозагрузки;

- Устраняет блокировку Диспетчера задач и редактора реестра;

- Очистка всех временных файлов и исполняемых файлов из профиля пользователей;

- Устранение всех системных отладчиков (HiJack);

- Восстановление файлов HOSTS к первоначальному состоянию;

- Восстановление системных файлов, если он не подписаны (Userinit, taskmgr, logonui, ctfmon);

- Перемещение всех неподписанных заданий (.job) в папку AutorunsDisabled;

- Удаление всех найденных файлов Autorun.inf на всех дисках;

- Восстановление загрузочного сектора (в среде WinPE).

Лечение с использованием утилиты AntiWinLocker LiveCD – не панацея, но один из самых простых и быстрых способов избавиться от вируса. Дистрибутив LiveCD, даже в своей облегченной бесплатной Lite версии располагает для этого всеми необходимыми инструментами – файловым менеджером FreeCommander, обеспечивающим доступ к системным файлам, доступом к файлам автозагрузки, доступом к реестру.

Программа – настоящая находка для начинающих пользователей, поскольку позволяет выбрать режим автоматической проверки и коррекции, в процессе которой вирус и последствия его активности будут найдены и нейтрализованы за несколько минут практически без участия пользователя. После перезагрузки машина будет готова продолжить работу в нормальном режиме.

Последовательность действий предельно проста:

Скачиваем файл AntiWinLockerLiveCD нужной версии на сторонний компьютер в формате ISO, вставляем CD компакт-диск в его дисковод и затем, щелкнув правой кнопкой мышки по файлу выбираем ”Открыть с помощью”, далее выбираем “Средство записи образов дисков Windows” – “Записать” и переписываем образ на CD-диск. Загрузочный диск готов.

- Помещаем диск с образом в дисковод заблокированного ПК/ноутбука с предварительно настроенными параметрами BIOS (см. выше);

- Ожидаем загрузки образа LiveCD в оперативную память.

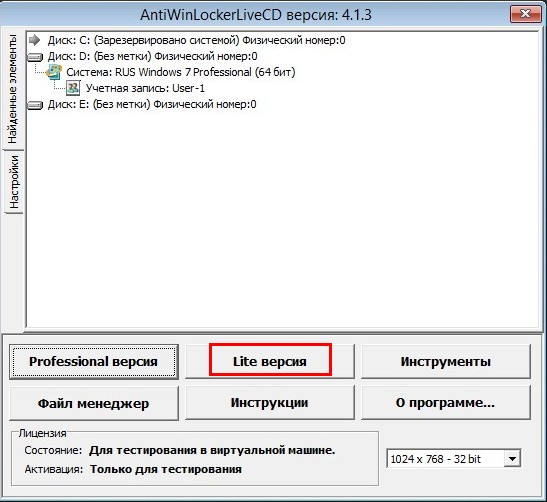

- После запуска окна программы выбираем заблокированную учетную запись;

- Выбираем для обработки данных версию Professional или Lite. Бесплатная версия (Lite) подходит для решения почти всех поставленных задач;

- После выбора версии выбираем диск, на котором установлен заблокированный Windows (если не выбран программой автоматически), учетную запись Пользователя, используемую ОС и устанавливаем параметры поиска.

Для чистоты эксперимента можно отметить галочками все пункты меню, кроме последнего (восстановить загрузочный сектор).

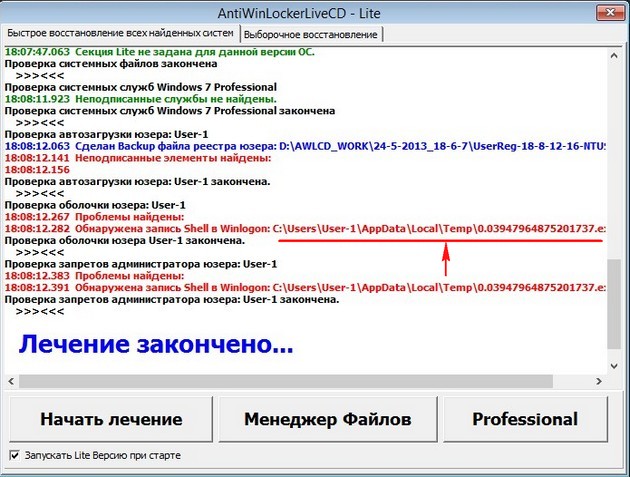

Нажимаем ”Старт”/”Начать лечение”.

Ожидаем результатов проверки. Проблемные файлы по ее окончании будут подсвечены на экране красным цветом.

Как мы и предполагали, особое внимание при поиске вируса в приведенном примере программа уделила традиционным ареалам его обитания. Утилитой зафиксированы изменения в параметрах Shell, отвечающих за графическую оболочку ОС. После лечения и закрытия всех окон программы в обратном порядке, нажатия кнопки ”Выход” и перезагрузки знакомая заставка Windows вновь заняла свое привычное положение. Наша проблема решена успешно.

В числе дополнительных полезных инструментов программы:

- Редактор реестра;

- Командная строка;

- Диспетчер задач;

- Дисковая утилита TestDisk;

- AntiSMS.

Проверка в автоматическом режиме утилитой AntiWinLockerLiveCD не всегда дает возможность обнаружить блокировщика.

Если автоматическая чистка не принесла результатов, вы всегда можете воспользоваться возможностями Менеджера Файлов, проверив пути C: или D:Documents and SettingsИмя пользователяLocal SettingsTemp (Для ОС Windows XP) и С: или D:UsersИмя пользователяAppDataLocalTemp (Для Windows 7). Если баннер прописался в автозагрузке, есть возможность анализа результатов проверки в ручном режиме, позволяющего отключить элементы автозагрузки.

Trojan.Winlock, как правило, не зарывается слишком глубоко, и достаточно предсказуем. Все, что нужно для того, чтобы напомнить ему свое место – пару хороших программ и советов, ну и, конечно же, осмотрительность в безграничном киберпространстве.

Профилактика

Чисто не там, где часто убирают, а там, где не сорят! — Верно сказано, а в случае с веселым троянцем, как никогда! Для того, чтобы свести к минимуму вероятность заразы стоит придерживаться нескольких простых и вполне выполнимых правил.

Пароль для учетной записи Админа придумайте посложней, что не позволит прямолинейному зловреду подобрать его методом простейшего перебора.

В настройках браузера отметьте опцию очищения кэша после сеанса, запрет на исполнение файлов из временных папок браузера и пр.

Всегда имейте под рукой лечайщий диск/флэшку LiveCD (LiveUSB), записанную с доверенного ресурса (торрента).

Сохраните установочный диск с виндой и всегда помните, где он находится. В час «Ч» из командной строки вы сможете восстановить жизненно важные файлы системы до исходного состояния.

Не реже чем раз в две недели создавайте контрольную точку восстановления.

Любой сомнительный софт — кряки, кайгены и пр. запускайте под виртуальным ПК (VirtualBox и пр.). Это обеспечит возможность легко восстановить поврежденные сегменты средствами оболочки виртуального ПК.

Регулярно выполняйте резервное копирование на внешний носитель. Запретите запись в файлы сомнительным программам.

Удачи вам в начинаниях и только приятных, а главное — безопасных встреч!

Послесловие от команды iCover

Надеемся, что предоставленная в этом материале информация будет полезна читателям блога компании iCover и поможет без особого труда справиться с описанной проблемой за считанные минуты. А еще надеемся, что в нашем блоге вы найдете много полезного и интересного, сможете познакомиться с результатами уникальных тестов и экспертиз новейших гаджетов, найдете ответы на самые актуальные вопросы, решение которых зачастую требовалось еще вчера.).

Winlocker — особая разновидность вредоносного программного обеспечения, от которого невнимательный пользователь персонального компьютера и сети практически не застрахован.

Winlocker — разновидность вредоносного программного обеспечения, которая блокирует операционную систему пользователя. Естественно, если на компьютер попал этот вирус, он сразу же начинает творить свои дела. Например, после заражения он автоматически прописывает себя в автозагрузке системы, а это значит, что он автоматически запускается вместе с персональным компьютером. После запуска Winlocker ограничивает пользователя буквально во всех действиях с компьютерной мышью и клавиатурой. При этом еще и просит прислать на указанный счет определенную сумму денег, после оплаты которой он якобы автоматически удалится. Разумеется, если пользователь поведется на такую уловку, никакой разблокировки системы не произойдет.

Winlocker в большинстве своем обладает расширением .exe. При этом распространяется он обычно посредством различных электронных сообщений, которые в той или иной мере интересуют пользователя. К такому сообщению прикрепляется вложение, которое может быть либо картинкой, либо видеозаписью (хотя на самом деле это тот же самый Winlocker). Для того чтобы не попасться на уловку, пользователю достаточно быть бдительным и хотя бы взглянуть на расширение того файла, который был прислан ему. Обычно изображения имеют следующее расширение — .jpg, .pmg, .gif и др. Видеозаписи, в свою очередь — .avi, .mp4, .flv и т.д. Если расширение файла не соответствует этим расширениям, скорее всего это Winlocker (расширение которого .exe).

Если на ваш персональный компьютер все-таки проникло это вредоносное ПО, сперва следует убрать его из автозагрузки, а уже затем, полностью удалить с ПК. Во-первых, прежде чем приступать к удалению, следует проверить какие функции Winlocker заблокировал. Для этого следует нажать комбинацию горячих клавиш Ctrl + Alt + Delete. Если эти действия ничего не дали, тогда попробуйте запустить программу «Выполнить» с помощью комбинации Win + R и вписать команду regedit.

Стоит отметить, что в большинстве случаев ни одна из этих команд не работает. Тогда следует запустить компьютер в безопасном режиме (после перезагрузки нажать кнопку F8). Далее в командной строке также прописывается команда regedit и запускается редактор реестра. Здесь следует перейти по следующим веткам: HKEY_LOCAL_MACHINE / SOFTWARE / Microsoft / Windows / CurrentVersion / Run и HKEY_CURRENT_USER / Software / Microsoft / Windows / CurrentVersion / Run. В этих ветках требуется удалить незнакомые вам программы: hkcmd.exe, igfxtray.exe, igfxpers.exe. Дальше нужно найти параметры Shell и UserInit, в значении которых должно быть прописано explorer.exe и путь к файлу userinit.exe (C:/Windows/system32/ userinit.exe), соответственно.

Обычно вместо одного из этих параметров прописывается путь к вредоносному файлу. Его требуется запомнить, а после того как верные значения будут введены, перейти по этому пути, найти файл и удалить.

Сначала попробуйте вызвать меню «Пуск», нажав клавишу с логотипом Windows. Некоторые винлокеры настолько примитивны, что блокируют лишь экран, забывая о клавиатуре. Если у вас получилось сделать это, то выберите «Программы — стандартные — служебные — восстановление системы» и выполните откат на несколько дней назад. После того как система успешно восстановится, обновите антивирус и сделайте полную проверку.

Сначала попробуйте вызвать меню «Пуск», нажав клавишу с логотипом Windows. Некоторые винлокеры настолько примитивны, что блокируют лишь экран, забывая о клавиатуре. Если у вас получилось сделать это, то выберите «Программы — стандартные — служебные — восстановление системы» и выполните откат на несколько дней назад. После того как система успешно восстановится, обновите антивирус и сделайте полную проверку.