- Remove From My Forums

-

Вопрос

-

Подскажите комманду для cmd с помощью которой можно проверить пароль пользователя в данный момент равен «123asd#» или нет.

Ответы

-

Если проверить интерактивно то можно использовать:

runas /user:DOMAIN\USER «cmd»

В этом случае он спросит пароль и если пароль неверный то напишет, если верный откроет cmd от этого пользователя.

Если же надо проверять пароль скриптом то, как вариант, можно написать так:

@echo off

net use \\127.0.0.1\IPC$ /delete >nul 2>&1

net use \\127.0.0.1\IPC$ /user:DOMAIN\USER Password >nul 2>&1

IF %ERRORLEVEL% EQU 0 (ECHO SUCCESS: Password is Correct!) ELSE (ECHO FAIL: Password is incorrect!)

net use \\127.0.0.1\IPC$ /delete >nul 2>&1-

Изменено

6 августа 2017 г. 12:37

-

Предложено в качестве ответа

epavvol

6 августа 2017 г. 12:39 -

Помечено в качестве ответа

KazunEditor

7 августа 2017 г. 6:26

-

Изменено

-

Вродебы как нету никаких подключений.

lnk

открываете cmd

команда net use без параметров показывает все соединения

дальше с ключом /delete

команда net use /? вам в помощь

Не игнорируйте встроенную справку, читайте ее и большинство вопросов будет решено гораздо быстрее.

-

Помечено в качестве ответа

korggrodno3

27 октября 2017 г. 13:19

-

Помечено в качестве ответа

Да, ребята, совсем уж бредовая, и глупая история со мной приключилась совсем недавно. В общем, очень много лет, для многих сайтов, соц. сетей, а также для некоторых зашифрованных дисков использовал я один, незамысловатый пароль. Использовал я его и дома, для основного/автономного пользователя Windows (не Microsoft account). Недавно, придя на работу, открыв Telegram, и уставившись в окно ввода код-пароля, я осознал, что не могу вспомнить свой основной пароль, от слова совсем. В тот же момент у меня началась паника «Как так? Провал в памяти? Что теперь делать?». Я всегда помнил довольно немалое количество паролей, но облажался, забыв именно тот, который решил не записывать, слишком понадеявшись на свою память. Что ж, будет мне уроком, и да, я знаю, что для восстановления различных онлайн аккаунтов можно использовать номер телефона, и почтовый ящик, а для BitLocker нужен ключ восстановления – со всем этим проблем нет, и я уверен, что доступ к 99% ресурсам я смогу восстановить. К сожалению, так не получится с основным пользователем windows 10, ибо, как я выразился ранее, профиль у меня автономный, не подвязанный к Microsoft account.

В данном случае есть два решения – сброс пароля, или же восстановление с помощью сторонних средств, и лично меня интересует больше второй вариант т.е. я хотел бы именно «УЗНАТЬ» свой старый пароль, не сбрасывая его. Для этого ребята в сети советуют использовать такие средства, как Ophcrack, L0phtCrack, и Elcomsoft System Recovery, но вот что действительно стоит использовать в данном случае, я не знаю. В общем, кто сталкивался с подобной задачей, прошу помощи, буду премного благодарен.

P.S. на компьютере еще имеется второй пользователь – моей сестры, доступ к нему имеется, но он не админский, возможно ли как ни будь через него выполнить поставленную задачу?

Updated by

Cici on Jul 20, 2023

PAGE CONTENT:

Password management is a task that can be messed up if done manually. Sometimes, you forget essential passwords that can even put your device’s operations at stake. For a Windows device, the operating system has presented a diversity of methods that can be used to find the user credentials within the system.

In this article, our direction of discussion would primarily base on finding the username and password in Windows 10. Learn all the details to find out how to find a computer username and password in Windows 10 through multiple methods.

Can I Find Computer Username and Password in Windows 10

Yes, you can find the computer username and password within Windows 10. There are several reasons why someone needs to find their computer username and password. Here are some common reasons why to find a computer username and password in Windows 10:

- If the computer is being shared: For cases where multiple users share the Windows 10 computer or device, one must be aware of the username and password through which anyone can log in.

- If the user is facing computer issues: When troubleshooting the Windows 10 device, you will require your username and password.

- If the user needs to log in: When someone needs to log in to the Windows 10 computer, they will need the username and password.

- If the user needs to access the device remotely: There are situations where a user can access their Windows 10 computer remotely.

With all the highlighted reasons, the discussion will shift into realizing how to properly find a computer username and password for Windows 10. The following sections of the article will discuss four different ways that can be used to achieve it.

How to Find Computer Username and Password in Windows 10 – 4 Ways

This part will provide a comprehensive guide on finding computer usernames and passwords in Windows 10 using four different techniques. An overview of all methods will help you finalize the best.

Way 1: Find Computer Username and Password via Key Finder

Way 2: Find Computer Username and Password via Credential Manager

Way 3: Find Computer Username and Password via the Command Prompt

Way 4: Find Computer Username and Password via Registry Editor

The first method provides the simplest options for better analysis, with quick and efficient results. The remaining methods are complicated in operations. So, we will begin with the easiest one.

Way 1: Find Computer Username and Password via Key Finder

Effective operations in locating credentials within a device can be achieved through proper tools. These tools, referred to as key finders, serve the purpose. For example, EaseUS Key Finder is a great utility tool for users seeking to restore their Windows 10 username and password. While it easily converts the product keys for the users, its instant operations make things look exceptionally easy.

Steps For Using EaseUS Key Finder To Find Username and Password:

We will discuss the significant steps used to find the username and password. But first, look through the provided measures to learn more about how to use the tool proficiently:

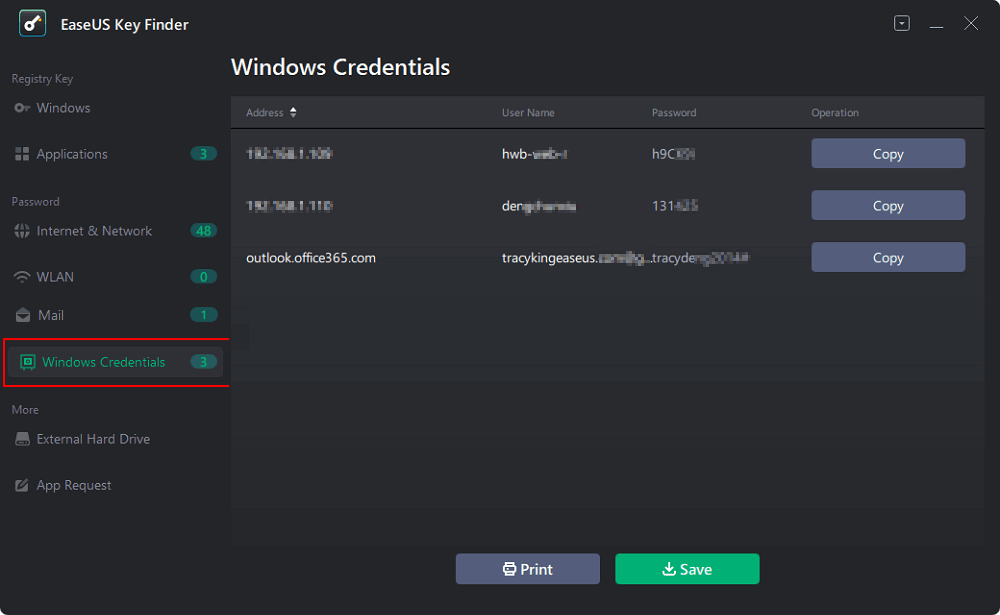

Step 1. Launch EaseUS Key Finder, and click «Windows Credentials» on the left pane.

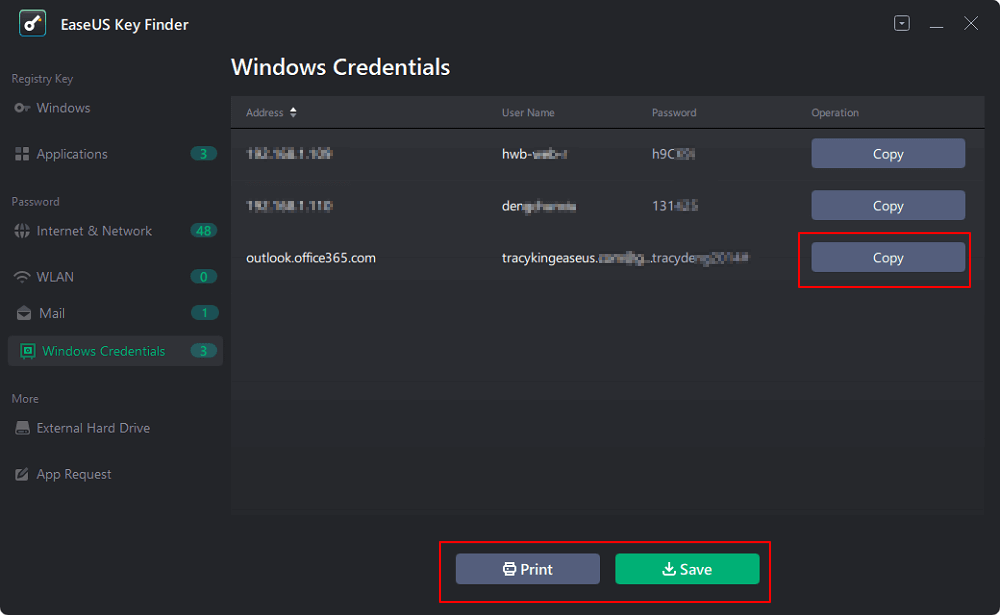

Step 2. Now, you can check all available Windows Credential addresses with respective user names, and passwords.

You can click «Copy», «Print», or «Save» these Windows Credentials’ accounts and passwords at one time.

Advantages Of Using EaseUS Key Finder:

There are multiple reasons why you should prefer using EaseUS Key Finder to find the username and password of your Windows 10 computer:

- Besides retrieving Windows passwords, it can also recover lost product keys of Adobe and Microsoft Office.

- You can also find WiFi passwords with the help of this particular product.

- Without putting the data on compromise, EaseUS Key Finder returns accurate results to its users.

Compared with other tools, EaseUS Key Finder ensures it operates for the user. Rather than putting them in difficulty, it takes up the entire process, making it a preferable choice in the market.

Way 2: Find Computer Username and Password via Credential Manager

The Credential Manager holds all the saved passwords across the Windows device and the web. For example, find an Internet Explorer account and password. The data is retrievable when finding the username and password through Credential Manager. Although you won’t be displayed with the entire password against a particular username, other things can be practiced:

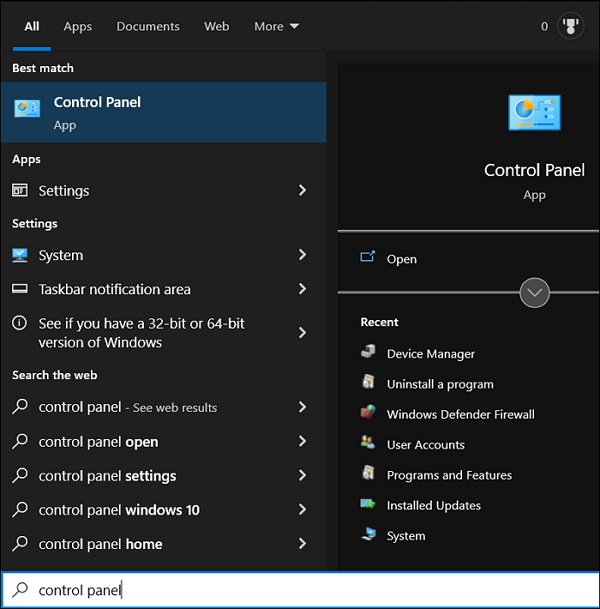

Step 1: You have to launch the «Control Panel» of your Windows 10 computer by typing the required option in the «Search» bar at the bottom of the screen.

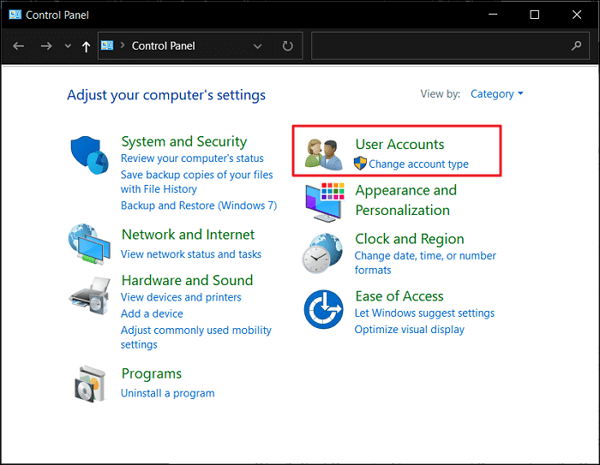

Step 2: As you continue with the «Control Panel» opening on another window, Proceed to «User Accounts» to access the administrator details of your computer.

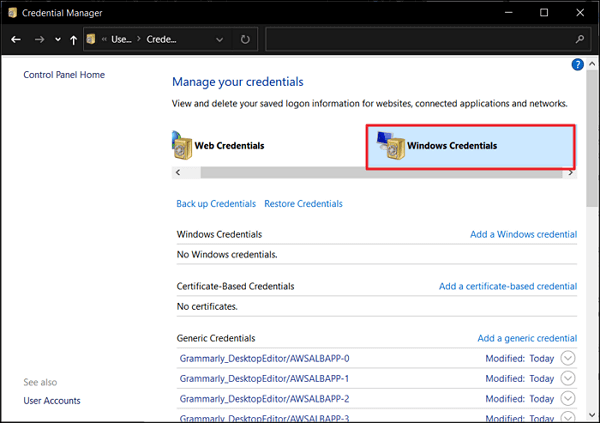

Step 3: Continue into the «Credential Manager» on the next screen and find yourselves in a window where you can adequately manage your Windows 10 credentials. From the available options, select «Windows Credentials» to proceed with the specific options.

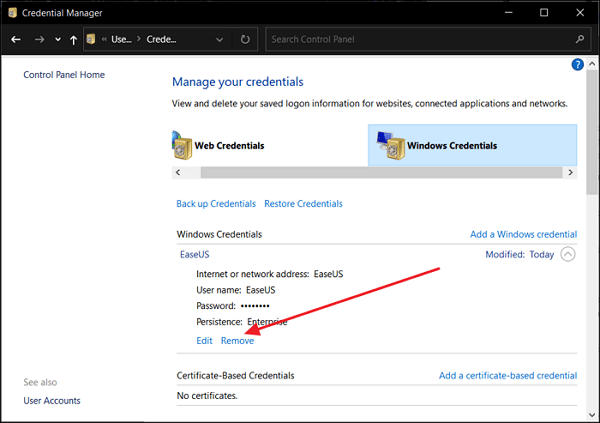

Step 4: From the list of credentials, look for the specific detail in the «Windows Credentials» section. Click on the drop-down icon to open its details and continue to select the option of «Remove» to delete these credentials.

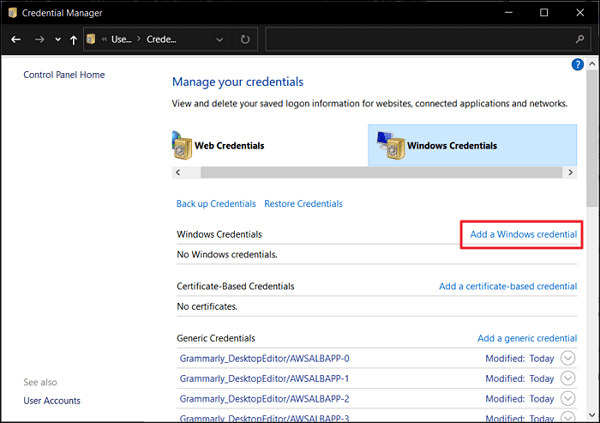

Step 5: As there is no particular way to observe the credentials through the Credential Manager, you can delete the previous ones and continue to create a new Windows credential by tapping the «Add a Windows credential» option. This opens a new screen where you can provide all the details to create a new one.

Way 3: Find Computer Username and Password via the Command Prompt

When using the Credential Manager, insert the administrative password to access the details of the username and password stored in Windows 10. If this is the case and you do not remember your administrator password, using the command line can be another impressive option. Find out how to find a computer username and password in Windows 10 with Command Prompt:

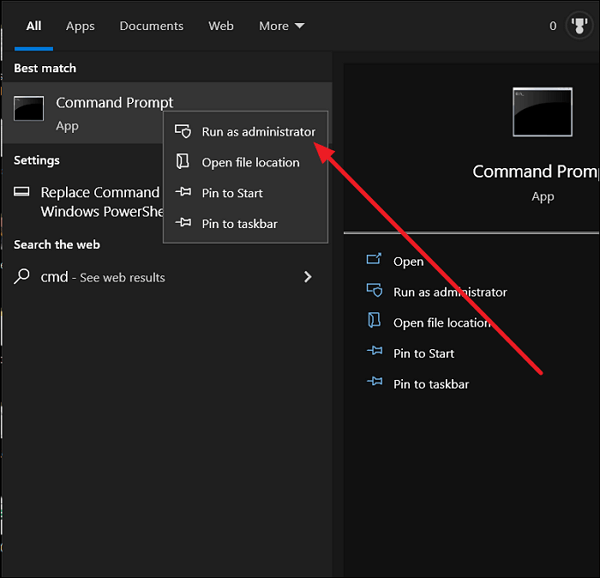

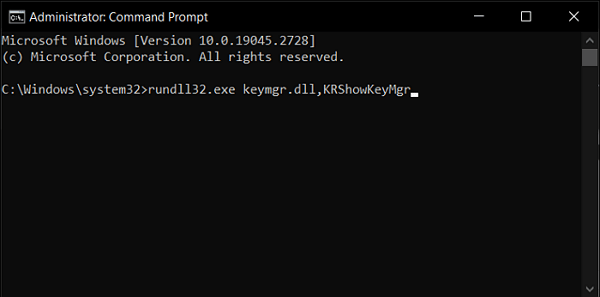

Step 1: Access the «Search» bar from your computer’s taskbar and type «CMD» in the provided space to display the options on the screen. As you find the respective option, right-click the «Command Prompt» and choose «Run as administrator.»

Step 2: After getting prompted to a new window, the command line window will open on your Windows 10 computer. Continue to write the following command in the «Command Prompt»:

rundll32.exe keymgr.dll,KRShowKeyMgr

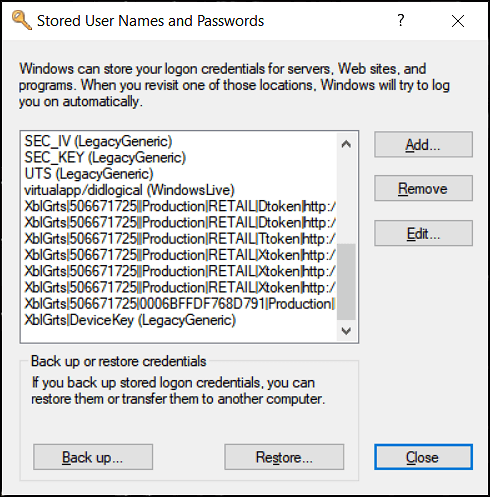

Step 3: As you hit «Enter,» a new window containing the details of the usernames and passwords will open. You can look into the multiple usernames and passwords from the «Stored User Names and Passwords» window. You can back up and restore the details of the passwords and usernames on other desktops if needed.

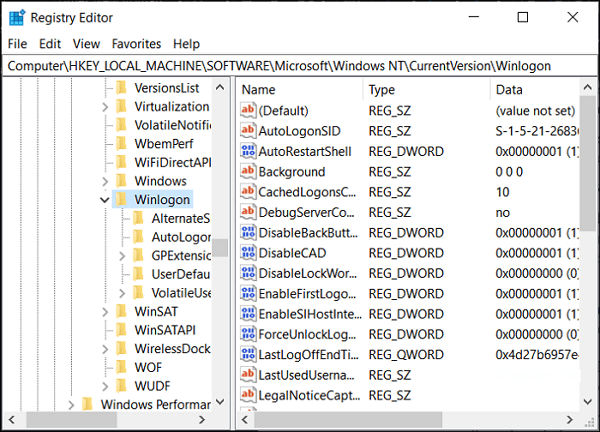

Way 4: Find Computer Username and Password via Registry Editor

Registry Editor can also serve a great purpose in helping users find the username and password credentials within Windows 10. While you must stay careful with the process, using the Windows Registry can provide the required results. When the need arises to access the administrator password of the Windows computer, the guide provided next is optimal:

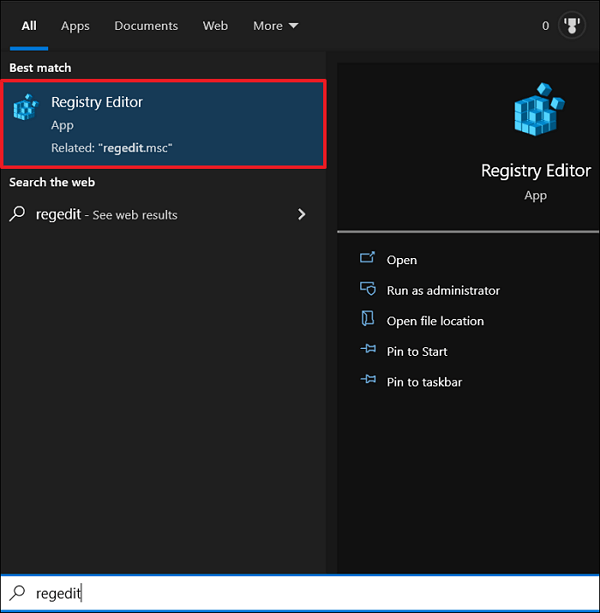

Step 1: Using the «Window + S» shortcut key, open the «Search» bar from the taskbar at the bottom. As it opens, type regedit to launch the «Registry Editor» on the computer.

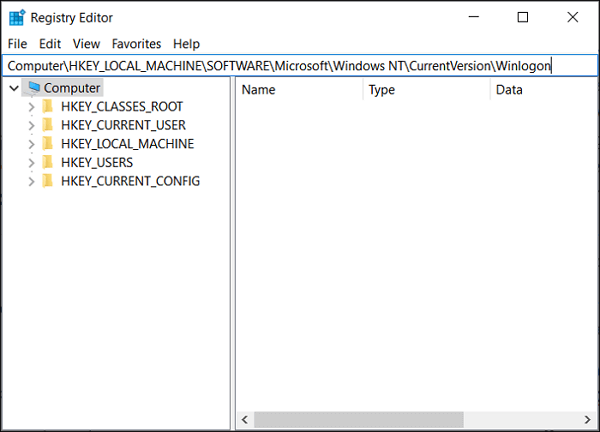

Step 2: Follow the navigation below to show Windows credential password:

Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

Step 3: Go through the list to find the «DefaultPassword» file after accessing the folder. Double-click to launch it and get hold of the stored passwords within the computer.

Conclusion

The article has provided a variety of methods that can be used to figure out how to find a computer username and password for Windows 10. With all the discussed details, you have seen the diversity of the existing techniques in helping you find the username and passwords. However, it is only practical sometimes.

EaseUS Key Finder has extensively used its tool to guide users to find the credentials within a specific computer. Download and consider opting for this utility for finding your forgotten username and password of Windows devices every time.

If you want to know more information about how to recover or find usernames and passwords on other applications or browsers, click the below link to learn:

FAQs About Find Computer Username and Password in Windows 10

The provided FAQs display a composite guideline for finding the computer username and password in Windows 10. However, we do hope that you will discover the answers to your questions below:

1. Where are the passwords stored in Windows 10?

To locate the passwords stored within the Windows 10 computer, find them in the Credential Manager window, which can be accessed from:

Step 1: Open the Run program with the «Windows + R» shortcut key. Type in inetcpl.cpl and proceed to launch the command.

Step 2: With the open window, redirect to the «Content» tab from the top. Proceed to the «Settings» button under the «AutoComplete» section.

Step 3: As a new window opens, select «Manage Passwords» to open the «Credential Manager» on your Windows computer.

2. How can I find my computer username using CMD?

To discover the computer username that you are using on your Windows computer, follow the simple steps discussed below:

Step 1: Open the «Command Prompt» window by typing it in the «Search» bar on the taskbar below.

Step 2: Once it opens, use the command whoami to get the current username of your Windows 10 device.

3. What are the computer username and password?

The computer username and password act as the identifier and authenticator, respectively. To make a computer different, its username and password are defined, which can only be accessed by an individual or a group.

Ранее я уже писал о том, как можно сбросить пароль в ОС Windows, в том числе и без использования сторонних программ, но, согласитесь, в некоторых случаях лучше именно узнать пароль администратора, чем сбросить его. Обновление 2015: также может пригодиться инструкция о том, как сбросить пароль в Windows 10 для локального аккаунта и учетной записи Microsoft.

Ophcrack — эффективная утилита, позволяющая быстро узнать пароль Windows

Ophcrack представляет собой бесплатную утилиту с графическим и текстовым интерфейсом, которая позволяет довольно легко узнать пароли Windows, состоящие из букв и цифр. Скачать ее можно в виде обычной программы для Windows или Linux или же как Live CD, в случае, если отсутствует возможность войти в систему. По заявлению разработчиков, Ophcrack успешно находит 99% паролей. Это мы сейчас и проверим.

Тест 1 — сложный пароль в Windows 7

Для начала я скачал Ophcrack LiveCD для Windows 7 (для XP на сайте присутствует отдельный ISO), установил пароль asreW3241 (9 символов, буквы и цифры, одна заглавная) и загрузился с образа (все действия проводились в виртуальной машине).

Первое, что мы видим — это главное меню Ophcrack с предложением запустить ее в двух режимах графического интерфейса или же в текстовом режиме. По какой-то причине, графический режим у меня не заработал (думаю, из-за особенностей виртуальной машины, на обычном компьютере все должно быть в порядке). А с текстовым — все в порядке и, наверное, даже удобнее.

После выбора текстового режима, все что остается делать — это дождаться окончания работы Ophcrack и посмотреть, какие пароли программе удалось выявить. У меня это заняло 8 минут, могу предположить, что на обычном ПК это время сократится в 3-4 раза. Результат первого теста: пароль не определен.

Тест 2 — более простой вариант

Итак, в первом случае узнать пароль Windows 7 не удалось. Попробуем слегка упростить задачу, к тому же, большинство пользователей все-таки используют сравнительно простые пароли. Пробуем такой вариант: remon7k (7 символов, одна цифра).

Загружаемся с LiveCD, текстовый режим. В этот раз пароль узнать удалось, причем заняло это не более двух минут.

Где скачать

Официальный сайт Ophcrack, на котором можно найти программу и LiveCD: http://ophcrack.sourceforge.net/

Если вы используете LiveCD (а это, думаю, лучший вариант), но не знаете как записать ISO образ на флешку или диск, можете воспользоваться поиском по моему сайту, статей на эту тему здесь хватает.

Выводы

Как видим, Ophcrack все-таки работает, и если перед вами стоит задача определить пароль Windows не сбрасывая его, то этот вариант определенно стоит попробовать: вероятность того, что все получится есть. Какова эта вероятность — 99% или меньше сложно сказать по двум проведенным попыткам, но, думаю, достаточно велика. Пароль из второй попытки не такой уж и простой, и я предполагаю, что сложность паролей у многих пользователей не сильно от него отличается.

В этой статье будет описано как узнать пароль от Windows (любых версий), НЕ сбросить, НЕ изменить, а именно УЗНАТЬ.

Сначала отступление

Сбросить пароль или изменить его в системе Windows легко — школьники уже наснимали свои стопятьсот видео как это сделать.

Продвинутые школьники используют ПРО версию программы ElcomSoft System Recovery, которая «за пол минуты взламывает пароль» (на самом деле, ищет по словарю наиболее популярные пароли, сравнивает их с ранее рассчитанными хэшами и, если школьник задалпароль что-нибудь вроде «1», «1111», «123», «admin», «password», то программа его отображает).

Продвинутые пользователи снимают видео как сбросить пароль с помощью Kali Linux. Причём, Kali Linux используется для 1) монтирования диска с ОС Windows, 2) переименование одного файла для запуска командной строки… Я думаю, в свободное время эти люди колют орехи айфонами.

На самом деле, я шучу. В 99.99% случаев именно это и нужно — сбросить пароль школьника или бухгалтера, которые зачем-то его поставили и благополучно забыли.

Если вам именно это и нужно, то загрузитесь с любого Live-диска (это может быть и Linux – что угодно). В каталоге C:WindowsSystem32 переименуйте файл cmd.exe в sethc.exe или в osk.exe. Понятно, что нужно сделать бэкап файла sethc.exe (или osk.exe), а файл cmd.exe копировать с присвоением нового имени.

Если вы переименовали файл в sethc.exe, то при следующей загрузке Windows, когда у вас спросят пароль, нажмите пять раз кнопку SHIFT, а если в osk.exe, то вызовите экранную клавиатуру. И в том и в другом случае у вас откроется командная строка (cmd.exe) в которой нужно набрать:

Код:

net user имя_пользователя *Т.е. если имя пользователя admin, то нужно набрать:

А теперь я буду снимать своё видео.

Опять шучу.

Узнаём пароль Windows с помощью Kali Linux

Теория: где Windows хранит свои пароли?

Windows размещает пароли в файле реестра SAM (System Account Management) (система управления аккаунтами). За исключением тех случаев, когда используется Active Directoryis. Active Directoryis — это отдельная система аутентификации, которая размещает пароли в базе данных LDAP. Файл SAM лежит в C:<systemroot>System32\config (C:<systemroot>\sys32\config).

Файл SAM хранит пароли в виде хэшей, используя хэши LM и NTLM, чтобы добавить безопасности защищаемому файлу.

Oтсюда важное замечание: получение пароля носит вероятностный характре. Если удасться расшифровать хэш — то пароль наш, а если нет — то нет…

Файл SAM не может быть перемещён или скопирован когда Windows запущена. Файл SAM может быть сдамплен (получен дамп), полученные из него хэши паролей могут быть подвержены брут-форсингу для взлома оффлайн. Хакер также может получить файл SAM загрузившись с другой ОС и смонтировав C:. Загрузиться можно с дистрибутива Linux, например Kali, или загрузиться с Live-диска.

Одно общее место для поиска файла SAM это C:<systemroot>\repair. По умолчанию создаётся бэкап файла SAM и обычно он не удаляется системным администратором. Бэкап этого файла не защищён, но сжат, это означает, что вам нужно его разархивировать, чтобы получить файл с хэшами. Для этого можно использовать утилиту expand. Команда имеет вид Expand [FILE] [DESTINATION]. Здесь пример раскрытия файла SAM в файл с именем uncompressedSAM.

Код:

C:> expand SAM uncompressedSAMЧтобы улучшить защиту от оффлайн хакинга, Microsoft Windows 2000 и более поздние версии включают утилиту SYSKEY. Утилита SYSKEY зашифровывает хэшированные пароли в файле SAM используя 128-битный ключ шифрования, который разный для каждой установленной Windows.

Атакующий с физическим доступом к системе Windows может получить SYSKEY (также называймый загрузочный ключ) используя следующие шаги:

- Загрузиться с другой ОС (например, с Kali).

- Украсть SAM и хайвы SYSTEM (C:<systemroot>\System32\config (C:<systemroot>\sys32\config)).

- Восстановить загрузочный ключ из хайвов SYSTEM используя bkreg или bkhive.

- Сделать дамп хэшей паролей.

- Взломать их оффлайн используя инструмент, например такой как John the Ripper.

Ещё одно важное замечание. При каждом доступе к файлам в Windows изменяется MAC(модификация, доступ и изменение), который залогирует ваше присутствие. Чтобы избежать оставления криминалистических доказательств, рекомендуется скопировать целевую систему (сделать образ диска) до запуска атак.

Монтирование Windows

Есть доступные инструменты для захвата Windows-файлов SAM и файла ключей SYSKEY. Один из методов захвата этих файлов — это монтирование целевой Windows системы так, чтобы другие инструменты имели доступ к этим файлам в то время, пока Microsoft Windows не запущена.

Первый шаг — это использование команды fdisk -l для идентификации ваших разделов. Вы должны идентифицировать Windows и тип раздела. Вывод fdisk показывает NTFS раздел, например так:

Код:

Device Boot Start End Blocks Id System

/dev/hdb1* 1 2432 19535008+ 86 NTFS

/dev/hdb2 2433 2554 979965 82 Linux swap/Solaris

/dev/hdb3 2555 6202 29302560 83 LinuxСоздаёте точку монтирования используя следующую команду mkdir /mnt/windows.

Монтируете системный раздел Windows используя команду как показано в следующем примере:

Код:

mount -t <WindowsType> <Windows partition> /mnt/windowsТеперь, когда целевая система Windows смонтирована, вы можете скопировать файлы SAM и SYSTEM в вашу директорию для атаки следующей командой:

Код:

cp SAM SYSTEM /pentest/passwords/AttackDirectoryДоступны инструменты для дампа файла SAM. PwDumpand Cain, Abel и samdump — это только немногие примеры.

Обратите внимание, вам нужно восстановить оба файла — загрузочного ключа и SAM. Файл загрузочного ключа используется для доступа к файлу SAM. Инструменты, используемые для доступа к файлу SAM будут требовать файл загрузочного ключа.

bkreg и bkhiveare — популярные инструменты, которые помогут получить файл загрузчика ключа, как показано на следующем скриншоте:

Как защититься от кражи пароля для входа в Windows:

- Во-первых, не нужно надеяться на этот пароль. Этот пароль не спасёт вас даже от вашего сына-школьника. Этот пароль не поможет вам защитить данные, а также бесполезен при краже компьютера. (Ситуация с паролем на BIOS примерно такая же — не предоставляет никакой реальной защиты, время от времени портит жизнь бухгалтерам и людям с плохой памятью).

- Если вам важно ограничить доступ к данным или ко всей системе, используйте такие программы шифрования как VeraCrypt и TrueCrypt (но если уж вы в этом случае забудете пароль, то данные будут безвозвратно утеряны).

- Чтобы ваш пароль на вход в Windows не могли расшифровать школьники, придумывайте сложный, длинный пароль с разными регистрами, цифрами и буквами (в том числе русскими) и т. д. Но ещё раз повторю — этот пароль не защищает ничего.