Несмотря на то, что в Windows есть множество инструментов для диагностики проблем в TCP/IP сетях (ping, telnet, pathping и т.д.), не все они позволяют в удобном виде проверить состояние или выполнить сканирование открытых сетевых портов на удаленном сервере. Утилита Portqry.exe является удобным инструментом проверки доступности TCP/UDP портов на удаленном сервере при диагностике проблем, связанных с функционированием различных сервисов, а также наличием файерволов и межсетевых экранов в TCP/IP сетях. Чаще всего утилита Portqry используется как более функциональная замена telnet, и в отличии от telnet, позволяет также проверять открытые UDP порты.

Содержание:

- Используем PortQry для сканирования открытых UDP и TCP портов

- Расширенный статус сетевых служб в PortQry

- Графический интерфейс для Portqry

Используем PortQry для сканирования открытых UDP и TCP портов

Первая версия Portqry для Windows Server 2003 некорректно работает с более новыми ОС (Windows Server 2008 и выше), поэтому в дальнейшем была выпущена вторая версия утилиты PortQryV2. Именно эту версию и стоит использовать сегодня(скачать утилиту PortQryV2 можно по ссылке).

В Windows 10 вы можете установить portqry через менеджер пакетов Chokolatey:

choco install portqry

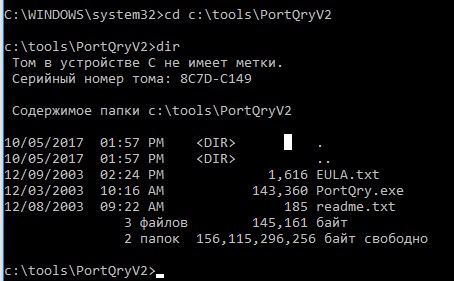

Скачайте и распакуйте архив PortQryV2.exe. Запустите командную строку и перейдите в каталог с утилитой, например:

cd c:\tools\PortQryV2

Чтобы проверить доступность DNS сервера с клиента, необходимо проверить открыты ли на нем 53 порты TCP и UDP. Формат команды проверки доступности портов на удаленном сервере следующий:

PortQry -n server [-p protocol] [-e || -r || -o endpoint(s)]

-n – имя или IP адрес сервера, доступ к которому нужно проверить

—e – номер порта для проверки (от 1 до 65535)

—r – диапазон портов для проверки (например, 1:80)

—p – по какому протоколу выполняется проверка. Это может быть TCP, UDP или BOTH (по умолчанию используется TCP).

Примечание. В отличии от комадлета PowerShell Test-NetConnection, который может использоваться только для проверки доступности TCP портов, утилита PortQry поддерживает и TCP и UDP протоколы.

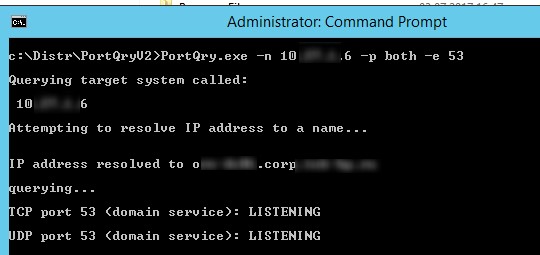

В нашем примере команда будет такой:

PortQry.exe –n 10.1.10.6 -p both -e 53

- Listening – означает, что указанный порт доступен (принимает соединения), ответ от него получен;

- Not Listening – на целевой системе не запушен процесс (служба), который бы принимал подключения на указанном порту. Portqry получила ответ ICMP «Destination Unreachable — Port Unreachable» при проверке UDP порта, или TCP пакет с флагом Reset;

- Filtered – утилита PortQry не получала ответа от указанного порта либо ответ был отфильтрован. Т.е. на целевой системе либо не слушается данный порт, либо доступ к нему ограничен файерволом или настройками системы. По умолчанию TCP порты опрашиваются 3 раза, а UDP – один.

В нашем примере, DNS сервер доступен с клиента и по TCP и по UDP.

TCP port 53 (domain service): LISTENING UDP port 53 (domain service): LISTENING

С помощью атрибута —o, можно указать последовательность портов, которых нужно просканировать:

portqry -n 10.1.10.6 -p tcp -o 21,110,143

Следующая команда выполнит сканирование диапазона “низких” TCP портов и вернет список доступных портов, которые принимают подключения (утилита работает в режиме сканера открытых портов):

portqry -n 10.1.10.6 -r 1:1024 | find ": LISTENING"

Можно сохранить результаты сканирования открытых портов в текстовый файл:

portqry -n 10.1.10.6 -p tcp -r 20:500 -l logfile.txt

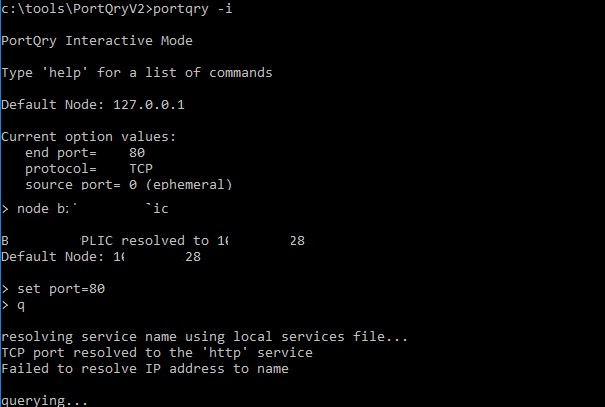

В утилите portqry есть интерактивный режим:

portqry –i

Теперь в приглашении PortQry Interactive Mode можете указать имя удаленного компьютера и порт.

node srv-lic

set port=80

Чтобы выполнить проверить порт на указанном сервере нажмите q и Enter.

С помощью аргументов –wport и -wpid можно выполнить мониторинг состояния указанного порта (wport), или всех портов, связанных с указанным процессом (wpid) на локальном хосте.

Например, следующая команда в течении 10 минут будет выполнять проверку доступности указанного локального порта (например, RDP порта 3389), и если его статус изменится, уведомит администратора об этом (подробный лог будет доступен в файле LogFile.txt). Чтобы остановить мониторинг, нажмите

Ctrl-C

:

portqry -wport 3389 -wt 600 –l LogFile.txt -y -v

Можно получить информацию об открытых портах и активных TCP/UDP соединениях на локальном компьютере:

portqry.exe -local

Расширенный статус сетевых служб в PortQry

В утилите PortQry имеется встроенная поддержка некоторых сетевых служб. Это LDAP, Remote Procedure Calls (RPC), почтовые протоколы (SMTP, POP3 и IMAP4), SNMP, FTP/ TFTP, NetBIOS Name Service, L2TP и другие. Кроме проверки доступности этих стандартных портов этих служб, утилита выполняет специфические для конкретного протокола запросы для получения статуса сервиса.

Например, с помощью следующего запроса мы не только проверим доступность службы RPC endpoint mapper (TCP/135), но и получим список имен зарегистрированных в системе конечных точек RPC (в том числе их имя, UUID, адрес к которому они привязаны и приложение, с которым они связаны).

portqry -n 10.1.10.6 -p tcp -e 135

TCP port 135 (epmap service): LISTENING Using ephemeral source port Querying Endpoint Mapper Database... Server's response: UUID: d95afe72-a6d5-4259-822e-2c84da1ddb0d ncacn_ip_tcp:10.1.10.6 [49152] UUID: 897e215f-93f3-4376-9c9c-fd2277495c27 Frs2 Service ncacn_ip_tcp:10.1.10.6 [5722] UUID: 6b5bd21e-528c-422c-af8c-a4079be4fe48 Remote Fw APIs ncacn_ip_tcp:10.1.10.6 [63006] UUID: 12345678-1234-abcd-ef22-0123456789ab IPSec Policy agent endpoint ncacn_ip_tcp:10.1.10.6 [63006] UUID: 367abb81-9844-35f1-ad32-91f038001003 ncacn_ip_tcp:10.1.10.6 [63002] UUID: 50abc2a3-574d-40b3-1d66-ee4fd5fba076 ncacn_ip_tcp:10.1.10.6 [56020] …….. UUID: 3c4428c5-f0ab-448b-bda1-6ce01eb0a6d5 DHCP Client LRPC Endpoint ncacn_ip_tcp:10.1.10.6 [49153] Total endpoints found: 61 ==== End of RPC Endpoint Mapper query response ==== portqry.exe -n 10.1.10.6 -e 135 -p TCP exits with return code 0x00000000.

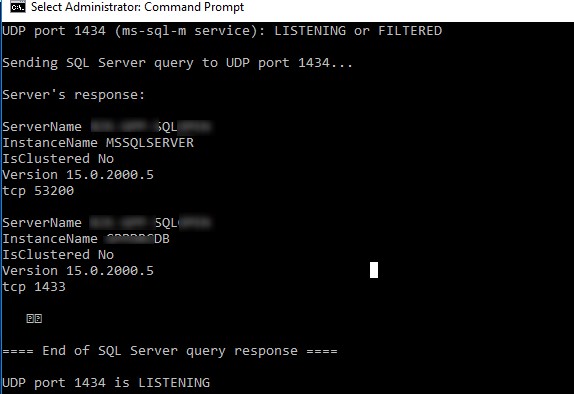

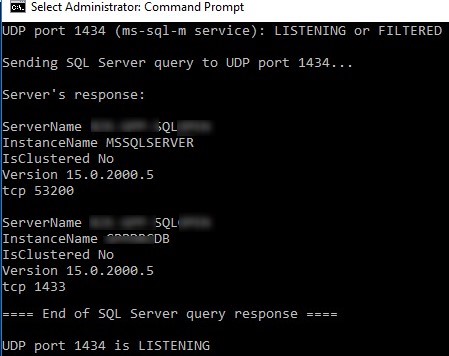

Или вы можете проверить доступность и ответ от службы SQL Server Browser на сервере Microsoft SQL Server:

PortQry.exe -n msk-sql1 -e 1434 -p UDP

UDP port 1434 (ms-sql-m service): LISTENING or FILTERED Sending SQL Server query to UDP port 1434... Server's response: ServerName MSK-SQL01 InstanceName MSSQLSERVER IsClustered No Version 15.0.2000.5 tcp 53200 ServerName MSK-SQL01 InstanceName BANKDB IsClustered No Version 15.0.2000.5 tcp 1433 ==== End of SQL Server query response ==== UDP port 1434 is LISTENING

Как вы видите, утилита portqry показала не только доступность UDP порта, но и версию SQL сервера и имена запущенных на сервере SQL экземпляров и их TCP порты (один инстанс BANKDB живет на порту по умолчанию tcp 1433, второй MSSQLSERVER использует фиксированный порт из RPC диапазона 53200 — см. статью о настройке портов в SQL Server).

Можно опросить SNMP порт на устройстве, указав название community:

portqry -n host2 -cn !secure! -e 161 -p udp

При проверке 25 порта на SMTP сервере можно получить баннер приветствия сервера:

portqry -n domain.mail.ru -p tcp -e 25

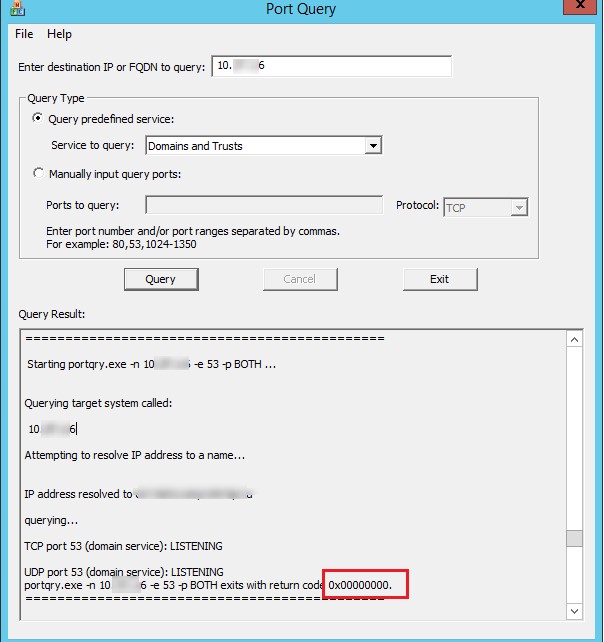

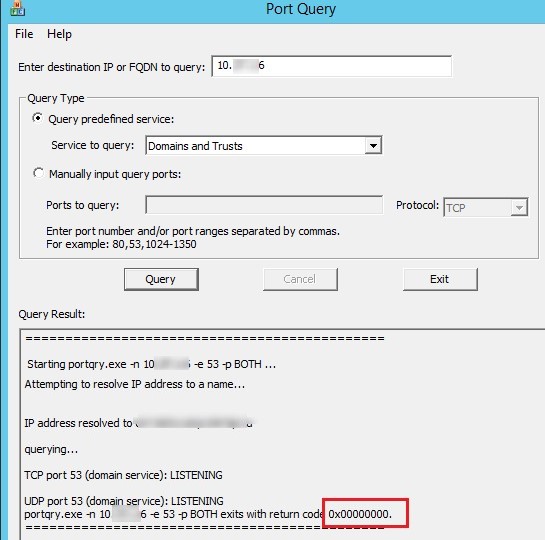

Графический интерфейс для Portqry

Первоначально утилита Portqry была исключительно консольным инструментом. Для удобства пользователей, которые не дружат с командной строкой, Microsoft разработала простой графический интерфейс для утилиты portqry – PortQueryUI. Скачать PortQueryUI можно с сайта загрузок Microsoft http://download.microsoft.com/download/3/f/4/3f4c6a54-65f0-4164-bdec-a3411ba24d3a/PortQryUI.exe

PortQueryUI по сути представляет собой графическую надстройку над portqry для формирования командной строки, и возврата результата в графическое окно.

Кроме того, в PortQueryUI заложено несколько заранее предопределенных наборов запросов для проверки доступности популярных служб Microsoft:

- Domain and trusts (проверка служб на контроллере домена Active Directory)

- IP Sec

- Networking

- SQL Server

- Web Server

- Exchange Server

- Net Meeting

Думаю, особых комментариев к интерфейсу PortQueryUI давать не нужно. Все должно быть понятно из скриншота ниже. Укажите DNS имя или IP адрес сервера, выберите один из предустановленных сервисов (Query predefined service), или укажите номера портов для проверки вручную (Manually input query ports) и нажмите кнопку Query.

Возможные коды ответа в PortQueryUI (выделен на скриншоте):

- 0 (0x00000000)– означает, что соединении успешно установлено и порт доступен;

- 1 (0x00000001) – указанный порт недоступен или отфильтрован;

- 2 (0x00000002 – это нормальный код возврата при проверке UDP подключения, т.к. не возвращается ACK ответ.

This check udp port article will talk about the User Datagram Protocol, what is used for and the tool to use it.

User Datagram Protocol (UDP) is like a send and forget protocol. To check if the UDP port is open or not, you should receive a response from the port.

The UDP Socket:

With User Datagram protocol (UDP), the computer can send messages in the form of datagrams to other hosts on an Internet Protocol (IP) network. UDP uses connectionless communication which has checksums and port numbers. Checksums are for data integrity while port-numbers are used to address different functions at the source and destination of the datagram. It uses Time-sensitive applications make use of UDP. A port acts like a channel where an application on a client’s computer reaches the server. A port scan sends the client requests to server port addresses to find the active port.

Super PC Care is a popular optimization tool with over Ten Million users worldwide.

Follow below steps to check if UDP port is open or closed:

- Open a packet sniffer.

- Send a User Datagram Protocol (UDP) packet.

- After sending the UDP packet, if you receive ‘ICMP port unreachable’ message, then the UDP port is closed.

- If not, then the UDP port is open or something is blocking the ICMP.

Listening UDP ports on Windows

To listen to a specific port, follow the below steps:

- Open the command prompt on your windows.

- Type below command

Netstat –an | find “UDP” | more

This will display all the listening UDP ports on your windows machine. This is useful to check if the service is listening on the server specified.

Tools to check if the UDP port is open or closed:

There are various tools in the market to check if UDP port is open/available or not. These tools determine the external IP address. It also detects the open ports on the connection. These tools determine the port forwarding setup and also checks if any firewall is blocking the server application. It scans the port and network.

UDP Testing:

To check UDP port status – open or close, we can use below two steps:

- Iperf: It is a free client-server utility tool. iperf validates udp connectivity and throughput.Iperf –s –p 33001 –u is used to listen UDP traffic on port 33001. Run this to check UPD port open at the client side.

- netcat: Netcat is a utility for testing networks.nc -l –u 33001 is used to check UDP port open at the server side. Specify UDP (-u) and (-l) means listen modenc –u ip_address 33001 is used to check UDP port open at the client side. Provide the IP address and port.

To check UDP port connection between two systems, below utilities are used as follows:

Connect to the server and once the connection is established type in the window and press ENTER. The server window will display text if the connection is working. These utilities can be used for Windows, Linux, and Mac OS X environment.

UDP Port Scanner and Checker:

This tool identifies the available services running on the server. It used raw IP packets to check which ports and operating system are available and running. It also checks for the firewall in case if it blocks the port. Various tools are available in the market to scan the port and check which port is open and close. These tools run on the client and server machine simultaneously. They are available for cross platforms, including Windows, Mac, and Linux.

Check UDP port open in nmap

One of the most popular ways to check UDP port open or not is nmap.

#nmap -sU -p port target

This command is used to scan the UDP port. Ports to be scanned need to be specified where –sU activates UDP port scan.

For e.g. #nmap –sU –p 1-1023 192.168.1.1

In this example, the port range is from 1 to 1023 at the node 192.168.1.1. Also, instead of scanning the range of port, we can specify a specific port number. This will scan the port and check if the port is open or closed.

UDP port scan attack:

UDP port scan attack can occur when some attacker sends packets on your machine. This varies on the destination port. This can let attacker determine which server application service you are running and which operating system you have. You need not worry about this attack unless you have a firewall on your system to protect from the attackers.

Another method to check UDP Open Port

Follow below alternate method to test your udp port is open or closed:

- Download utilities available on Web. For e.g. Network Utilities Bundles.

- Install and launch the tool on your system.

- Click on the port check button and select the type of port.

- Click on Check Me.

These tools use local application. When the port is not reachable or giving a message displaying “Your port is not open or not reachable”, this means that the port is closed or some firewall is blocking the port.

How does UDP port scanning detection works?

After sending a UDP packet to the remote host, the following occurs:

- When UDP port is available (open). Packets are accepted but the response is not sent.

- When UDP port is closed, ICMP packet is sent in response with an error code like Destination Unreachable.

Limitations in UDP Port Scanning:

Following are some of the limitations for UDP Port scanning:

- Internal packets are used for queuing incoming packets by the TCP/IP stacks of many operating systems. UDP packets that sent are not process due to limited buffer space. This can cause the slow process of port scanning. UDP port scanning is reluctant than TCP port scanning.

- The Firewall can affect the result of scanning. It can prevent the ICMP packet from reaching the scanner.

Scanning and to check UDP port can be achieved through various methods. The scanner contains a list of open UDP ports as well as the running UDP services. No response from the port anticipates that the port is open. Where an error message or an ICMP packet in the response indicates the port is closed.

В Windows есть множество инструментов для диагностики проблем в сетях TCP/IP (ping, telnet, pathping и т. д.). Но не все из них позволяют удобно проверять состояние или сканировать открытые сетевые порты на удалённом сервере. Утилита Portqry — удобный инструмент для проверки ответа портов TCP/UDP на удалённых узлах для диагностики проблем, связанных с работой различных сетевых служб и межсетевых экранов в сетях TCP/IP. Чаще всего утилита Portqry используется как более функциональная замена команде telnet и, в отличие от telnet, также позволяет проверять открытые порты UDP.

Сканирование открытых портов UDP/TCP с помощью PortQry

Первая версия PortQry для Windows Server 2003 некорректно работает в более новых версиях ОС (Windows Server 2008 и новее), поэтому была выпущена вторая версия утилиты, PortQryV2. Это та версия, которую вы должны использовать сегодня (вы можете скачать PortQryV2 с сайта Microsoft).

В Windows 10 вы можете установить PortQry с помощью менеджера пакетов Chokolatey с командой:

choco install portqry

Скачайте и распакуйте архив PortQryV2.exe. Запустите командную строку и перейдите в каталог с утилитой, например:

cd c:\tools\PortQryV2

Если вы установили PortQry с помощью choco, то папка с исполнимым файлом PortQry уже добавлена в PATH, поэтому для запуска программы достаточно в командной строке указать её имя:

PortQry

Например, чтобы проверить доступность DNS-сервера у клиента, нужно проверить, открыты ли на нем 53 порты TCP и UDP. Синтаксис команды проверки порта следующий:

PortQry -n server [-p протокол] [-e || -r || -o конечная точка(и)]

В этой команде:

- -n — имя или IP-адрес сервера, доступность которого вы проверяете;

- -e — номер порта, который нужно проверить (от 1 до 65535);

- -r — диапазон проверяемых портов (например, 1:80);

- -p — это протокол, используемый для проверки. Это может быть TCP, UDP или ОБА (по умолчанию используется TCP).

Примечание. В отличие от командлета PowerShell Test-NetConnection, который можно использовать для проверки доступности только портов TCP, утилита PortQry поддерживает протоколы TCP и UDP.

Связанная статья: Test-NetConnection: проверка открытых/закрытых портов из PowerShell

Для лучших результатов рекомендуется запускать PortQry с правами локального администратора.

Связанная статья: Как запустить PowerShell с правами администратора

В нашем примере команда выглядит так:

PortQry -n 8.8.8.8 -p both -e 53

Portqry вернёт одно из трёх доступных состояний порта:

- Listening (прослушивание) — означает, что порт открыт (принимает соединения), от него получен ответ;

- Not Listening (нет прослушивания) — показывает, что в целевой системе нет процесса (службы), который принимает соединения на указанном порту. Такое состояние показывается в случае если PortQry получил ответ ICMP «Назначение недоступно — Порт недоступен» при проверке порта UDP или пакет TCP с флагом Reset (сброс соединения);

- Filtered (фильтруется) — означает, что PortQry не получил ответа от указанного порта или ответ был отфильтрован. Т.е. на целевой системе этот порт не прослушивается или доступ к нему ограничен брандмауэром или некоторыми настройками системы. По умолчанию порты TCP опрашиваются 3 раза, а UDP — один.

В нашем примере DNS-сервер доступен от клиента как через TCP, так и через UDP-порты.

TCP port 53 (domain service): LISTENING UDP port 53 (domain service): LISTENING or FILTERED Sending DNS query to UDP port 53... UDP port 53 is LISTENING

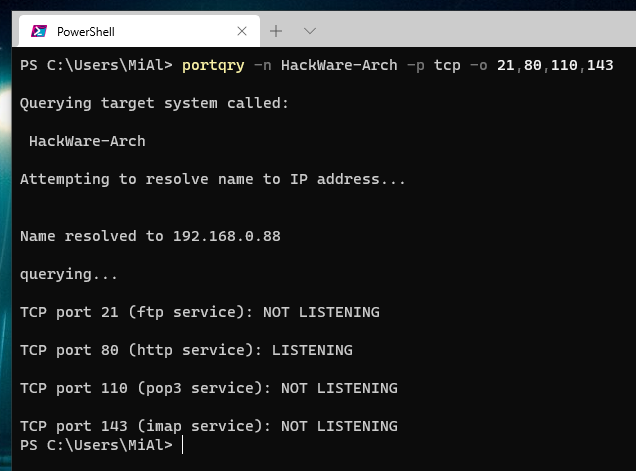

Используя атрибут -o, вы можете указать последовательность портов для проверки их доступности:

portqry -n HackWare-Arch -p tcp -o 21,80,110,143

Следующая команда сканирует диапазоны хорошо известных номеров портов TCP/IP и возвращает список портов, которые принимают соединения (работает как сканер портов TCP):

portqry -n ya.ru -r 1:1024 | find " LISTENING"

Вы можете сохранить результат сканирования открытых портов в текстовый файл:

portqry -n 10.0.25.6 -p tcp -r 20:500 -l scan_port_log.txt

Утилита portqry имеет интерактивный режим:

portqry -i

Теперь в приглашении интерактивного режима PortQry вы можете указать имя удалённого компьютера и номер порта:

node srv-lic set port=80

Чтобы проверить порт на указанном сервере, нажмите q и Enter.

Используя аргументы -wport и -wpid, вы можете отслеживать состояние указанного порта (wport) или всех портов, связанных с указанным процессом (wpid) на локальном хосте.

Например, следующая команда будет отслеживать ответ указанного локального порта в течение 10 минут (например, порт RDP 3389), и если его статус изменится, она уведомит об этом администратора (подробный журнал будет доступен в файле LogFile.txt). Чтобы остановить мониторинг порта, нажмите Ctrl-C:

portqry -wport 3389 -wt 600 -l LogFile.txt -y -v

Вы можете получить информацию об открытых портах и активных TCP/UDP-соединениях на локальном компьютере:

portqry -local

Состояние открытых портов расширенных сетевых служб в PortQry

PortQry имеет встроенную поддержку некоторых сетевых сервисов. Это LDAP, удалённые вызовы процедур (RPC), протоколы электронной почты SMTP/POP3/IMAP4, SNMP, FTP/TFTP, NetBIOS Name Service, L2TP и т. д. В дополнение к проверке доступности порта инструмент выполняет специфичные для протокола запросы для получения статус услуги.

Например, с помощью следующей команды вы можете проверить доступность службы сопоставления конечных точек RPC (TCP/135) и получить список имён конечных точек RPC, зарегистрированных на компьютере (включая их имена, UUID, адрес, к которому они привязаны, и приложение, к которому они относятся).

portqry -n 10.0.25.6 -p tcp -e 135

Пример вывода:

TCP port 135 (epmap service): LISTENING Using ephemeral source port Querying Endpoint Mapper Database… Server’s response: UUID: d95afe72-a6d5-4259-822e-2c84da1ddb0d ncacn_ip_tcp:10.0.25.6 [49152] UUID: 8975497f-93f3-4376-9c9c-fd2277495c27 Frs2 Service ncacn_ip_tcp:10.0.25.6 [5722] UUID: 6b5bd21e-528c-422c-af8c-a4079be4a448 Remote Fw APIs ncacn_ip_tcp:10.0.25.6 [63006] UUID: 12345678-1234-abcd-ef22-0123456789ab IPSec Policy agent endpoint ncacn_ip_tcp:10.0.25.6 [63006] UUID: 367abb81-9844-35f1-ad32-912345001003 ncacn_ip_tcp:10.0.25.6 [63002] UUID: 50cda2a3-574d-40b3-1d66-ee4aaa33a076 ncacn_ip_tcp:10.0.25.6 [56020] …….. UUID: 3c4428c5-f0ab-448b-bda1-6ce01eb0a6d5 DHCP Client LRPC Endpoint ncacn_ip_tcp:10.0.25.6 [49153] Total endpoints found: 61 ==== End of RPC Endpoint Mapper query response ==== portqry.exe -n 10.0.25.6 -e 135 -p TCP exits with return code 0x00000000.

Или вы можете проверить доступность и ответ службы браузера SQL Server, работающей на Microsoft SQL Server:

PortQry.exe -n rome-sql01 -e 1434 -p UDP

Пример вывода:

UDP port 1434 (ms-sql-m service): LISTENING or FILTERED Sending SQL Server query to UDP port 1434... Server's response: ServerName ROME-SQL01 InstanceName MSSQLSERVER IsClustered No Version 15.0.2000.5 tcp 53200 ServerName ROME-SQL01 InstanceName DBINVENT IsClustered No Version 15.0.2000.5 tcp 1433 ==== End of SQL Server query response ==== UDP port 1434 is LISTENING

Как видите, инструмент PortQry показал не только доступность порта 1434/UDP, но также версию SQL-сервера и имена экземпляров, запущенных на SQL-сервере, и их TCP-порты. Первый экземпляр DBINVENT прослушивает порт по умолчанию TCP/1433, а второй MSSQLSERVER использует фиксированный порт TCP/53200 из диапазона RPC.

Вы можете опросить порт SNMP на устройстве, указав имя сообщества:

portqry -n rome-sql1 -cn !snmp_trap! -e 161 -p udp

При проверке порта TCP/25 на SMTP-сервере вы можете получить баннер службы SMTP:

portqry -n mx.server.com -p tcp -e 25

Версия PortQuery с графическим интерфейсом

Первоначально PortQry был исключительно консольным (CLI) инструментом. Чтобы сделать его более удобным для пользователей, которым не нравится использовать командную строку, Microsoft разработала простой графический интерфейс для portqry — PortQueryUI. Вы можете загрузить PortQueryUI с официального сайта загрузки Microsoft: PortQueryUI.

Фактически, PortQueryUI — это графическая надстройка для portqry, которая генерирует команду и возвращает результат в графическом окне.

Кроме того, PortQueryUI содержит несколько предопределённых наборов запросов для проверки доступности популярных сервисов Microsoft:

- Domain and trusts (проверка служб ADDS на контроллере домена Active Directory)

- Exchange Server

- SQL Server

- Networking

- IP Sec

- Веб сервер

- Net Meeting

Думаю, PortQueryUI в особых комментариях не нуждается. Всё должно быть понятно, если вы посмотрите на скриншот ниже. Введите имя удалённого хоста или IP-адрес удалённого сервера, выберите одну из предопределённых служб (Query predefined service) или укажите номера портов для ручной проверки портов (Manually input query ports) и нажмите кнопку «Query».

Возможные коды возврата в PortQueryUI (выделены на скриншоте):

- 0 (0x00000000) — соединение установлено успешно и порт доступен;

- 1 (0x00000001) — указанный порт недоступен или отфильтрован;

- 2 (0x00000002 — нормальный код возврата при проверке доступности UDP-соединения, поскольку ответ ACK не возвращается.

Связанные статьи:

- Test-NetConnection: сканирование открытых/закрытых портов из PowerShell (100%)

- Как в PowerShell просмотреть открытые порты. Как узнать, какая программа прослушивает порт (100%)

- Как в PowerShell просмотреть открытые порты UDP (100%)

- Как в PowerShell установить IP, маску сети, шлюз по умолчанию и DNS для сетевого интерфейса (50%)

- Как в PowerShell настроить сетевой интерфейс на использование динамичного IP адреса (DHCP) (50%)

netcat / TCP / UDP

netcat – утилита Unix, позволяющая устанавливать соединения TCP и UDP, принимать оттуда данные и передавать их. Несмотря на свою полезность и простоту, данная утилита не входит ни в какой стандарт.

Для проверки доступности TCP / UDP портов на удаленной машине будем использовать утилиту Netcat

Установка:

### CentOS

$ sudo yum install nc

### Debian / Ubuntu

$ sudo apt update

$ sudo apt install netcatПод ОС Windows эта утилита так же доступна

Проверяем TCP-порт

Selectel — ведущий провайдер облачной инфраструктуры и услуг дата-центров

Компания занимает лидирующие позиции на рынке на рынке выделенных серверов и приватных облаков, и входит в топ-3 крупнейших операторов дата-центров в России.

$ nc -zv 10.10.4.4 22

srv-app.local [10.10.4.4] 22 (ssh) openПроверяем UDP-порт

$ nc -uv 10.10.4.2 123

srv-dc01.local [10.10.4.2] 123 (ntp) openUPD 05.01.2022

Проверяем доступность TCP / UDP порта через утилиту nmap. Устанавливаем утилиту

$ sudo dnf -y install nmapПроверяем 22 TCP порт (SSH)

$ sudo nmap -p22 79.308.191.187

Starting Nmap 6.40 ( http://nmap.org ) at 2022-01-05 19:40 MSK

Nmap scan report for 79.308.191.187

Host is up (0.0015s latency).

PORT STATE SERVICE

22/tcp open ssh

Nmap done: 1 IP address (1 host up) scanned in 0.53 seconds

Проверяем 53 UDP порт (NTP)

$ sudo nmap -sU -p U:123 94.247.111.10

Starting Nmap 6.40 ( http://nmap.org ) at 2022-01-05 19:37 MSK

Nmap scan report for ntp.truenetwork.ru (94.247.111.10)

Host is up (0.049s latency).

PORT STATE SERVICE

123/udp open ntp

Nmap done: 1 IP address (1 host up) scanned in 0.47 seconds

У блога появился новый хостинг от компании Selectel.

Нашли интересную или полезную информацию в блоге? Хотели бы видеть на нем еще больше полезных статей? Поддержи автора рублем.

Если вы размещаете материалы этого сайта в своем блоге, соц. сетях, и т.д., убедительная просьба публиковать обратную ссылку на оригинал.

В этой инструкции подробно о том, как открыть порты в Windows 11 или Windows 10, посмотреть список открытых портов и дополнительная информация, которая может пригодиться, если при подключении всё равно возникают проблемы.

Открытие портов в брандмауэре Windows

Основной способ открытия портов в Windows 11 и 10 — настройка соответствующих правил в брандмауэре.

Прежде всего, откройте настройки Windows в режиме повышенной безопасности. Для этого можно использовать следующие способы:

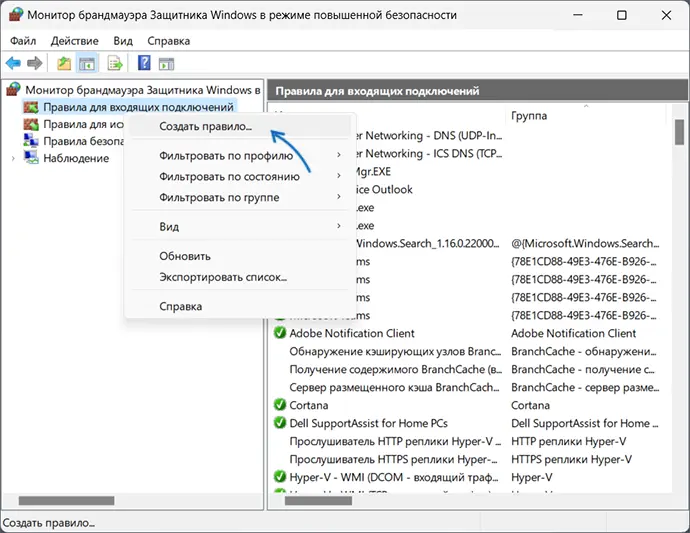

Следующий шаг — настроить правила для нужных портов:

- Нажмите правой кнопкой мыши по «Правила для входящих подключений» и выберите пункт «Создать правило» в контекстном меню.

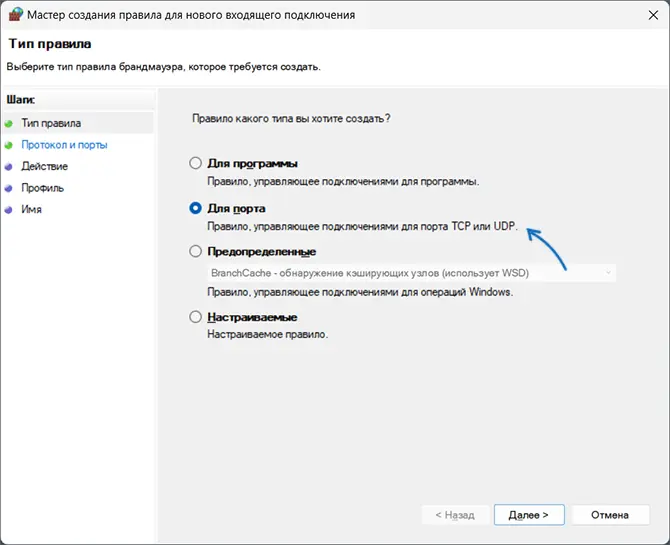

- В мастере создания правил выберите пункт «Для порта» и нажмите «Далее».

- Выберите тип протокола — TCP или UDP (если вам не известен нужный тип, уточните в справке по конкретной программе).

- Укажите порты: конкретный порт или их диапазон, можно использовать запятые для перечисления нескольких портов, или знак дефиса для указания их диапазона. Нажмите «Далее».

- Выберите пункт «Разрешить подключение».

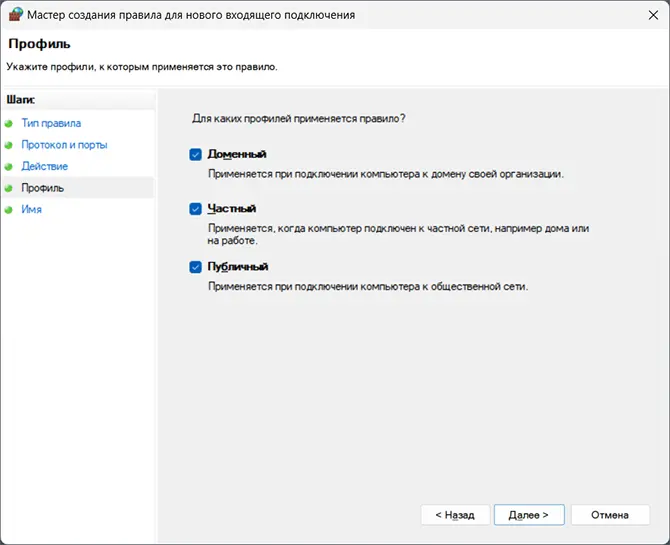

- Укажите, для каких типов сетей (сетевых профилей) следует открыть порты.

- Укажите имя правила и, при желании, его описание. Затем нажмите кнопку «Готово».

- Выполните действия 1-7, но уже для исходящего подключения.

Готово, порт открыт и, если что-то ещё не мешает его работе, соединения должны будут устанавливаться.

Возможные проблемы и дополнительные необходимые действия

Если вы открыли требуемые порты в Windows, но несмотря на это соединение не устанавливается, следует учитывать, проверить или выполнить следующие действия:

- VPN может влиять не возможность обмена данными по определенным портам. Решение: отключить VPN, либо посмотреть, есть ли возможность открыть порты в ПО для VPN.

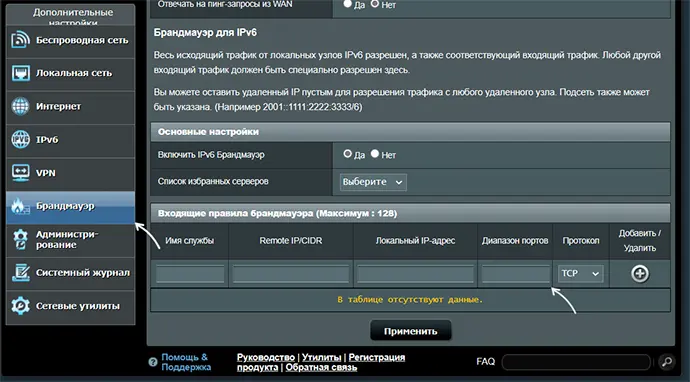

- Роутеры имеют собственные функции файрволла/брандмауэра и порты может потребоваться открыть (пробросить) и в настройках роутера. В зависимости от марки и модели Wi-Fi роутера, это выполняется в разных разделах: перенаправление портов (port forwarding), брандмауэр (firewall), межсетевой экран, виртуальные серверы. Логика настройки везде одна и та же: добавляются обычно совпадающие внешний порт и внутренний порт (нужный вам порт), указывается внутренний IP (локальный IP компьютера, к которому нужно пробросить порт), тип протокола — TCP или UDP, иногда требуется указать интерфейс, для соединений из «внешней сети» — WAN.

- Если само приложение заблокировано в брандмауэре, оно не сможет устанавливать соединения: можно добавить правила, разрешающие подключения для программы тем же способом, которым это выполнялось выше для портов.

- Наличие сторонних файрволлов и антивирусов с функциями защиты сети также может влиять на возможность установки соединений по определенным портам: следует проверить их настройки, при наличии такого ПО, чтобы открыть соответствующие порты или отключить защиту для них.

Как посмотреть открытые порты в Windows и какие программы их используют

В Windows постоянно открыты многие порты, требующиеся как для работы системных служб, программ (в том числе сторонних), браузеров. Вы можете посмотреть список открытых портов одним из следующих способов:

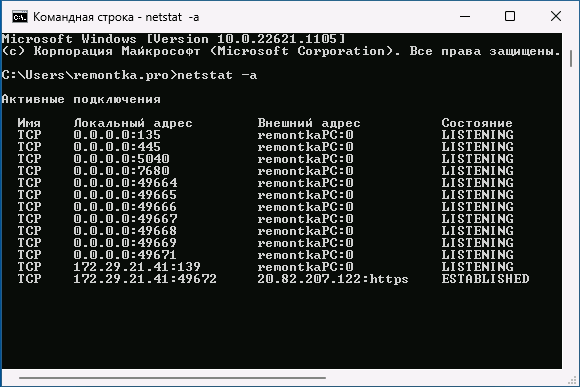

- Запустить командную строку и ввести команду (порты указаны после двоеточия в IP-адресе)

netstat -a

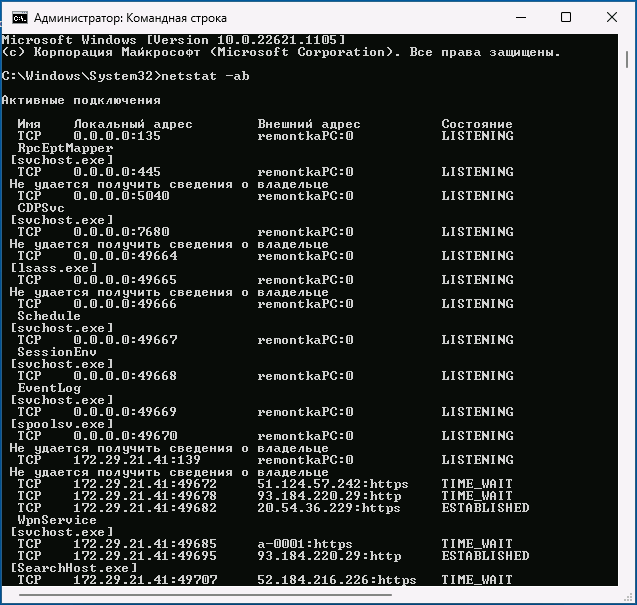

- Если требуется посмотреть, какие процессы используют определенные порты, используйте команду (требует запуска от имени администратора)

netstat -ab

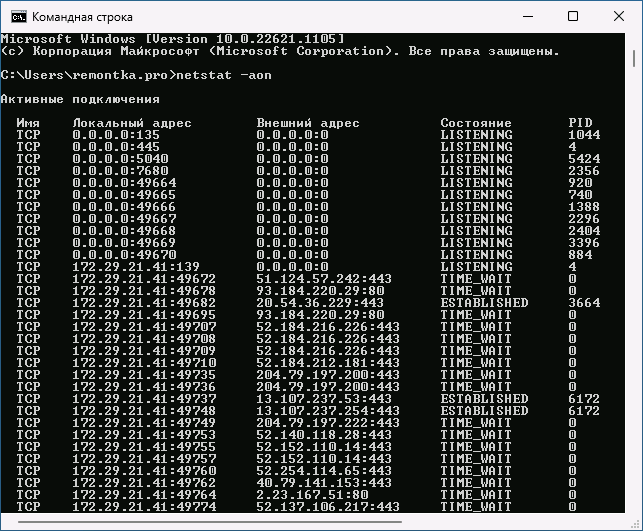

- Для просмотра открытых портов с ИД (PID) процесса (по которому в диспетчере задач можно увидеть конкретный процесс):

netstat -aon

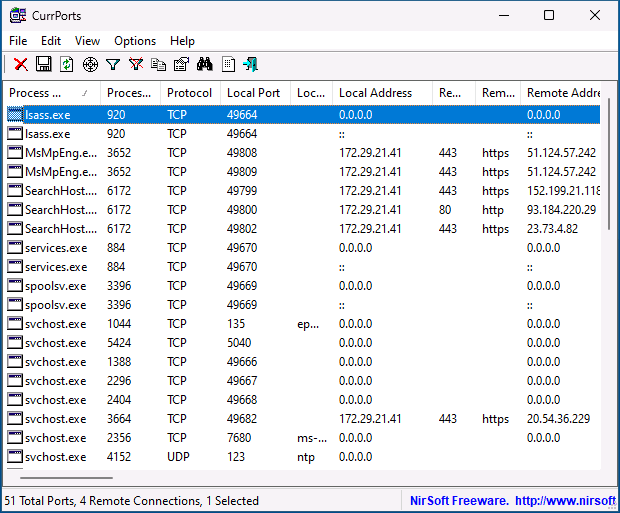

- Есть сторонние программы, позволяющие получить сведения об открытых портах и использующих их процессах, например, бесплатная NirSoft CurrPorts.

Список «стандартных» и наиболее часто используемых портов доступен в Википедии, но многие игры и программы могут использовать свои собственные, не указанные в списке порты для работы.