В операционной системе Windows 10 настроить VPN-подключение по протоколу L2TP не составит большого труда — достаточно выполнить все действия, как показано на картинках, и уже через минуту вы сможете анонимно посещать любые сайты, обойти блокировку Вконтакте, безопасно использовать бесплатный Wi-Fi.

1

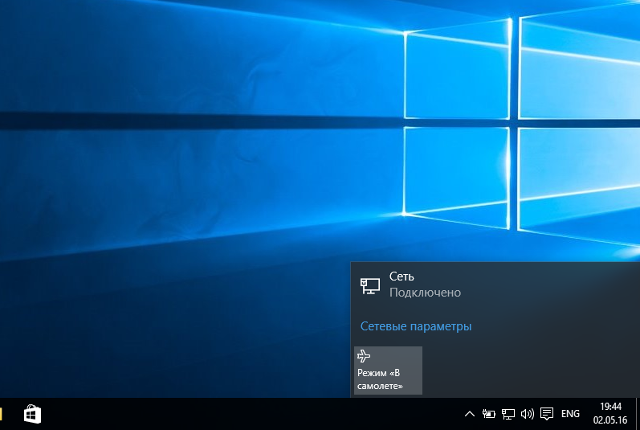

Кликнуть на иконке сетевого подключения в системном трее, и в появившемся окне выбрать Сетевые параметры.

Далее

4

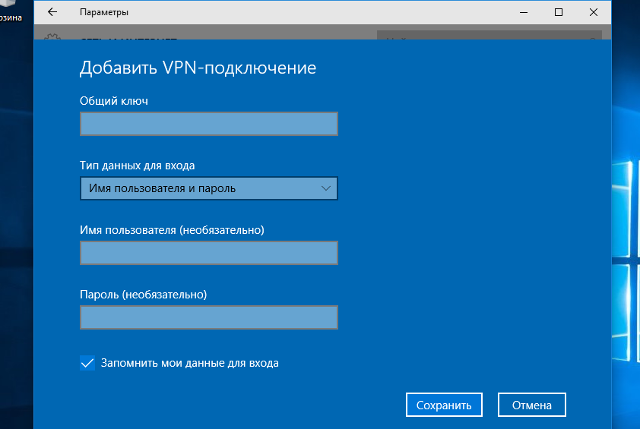

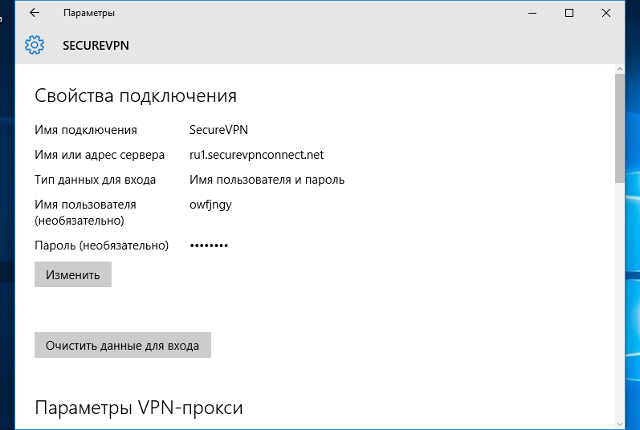

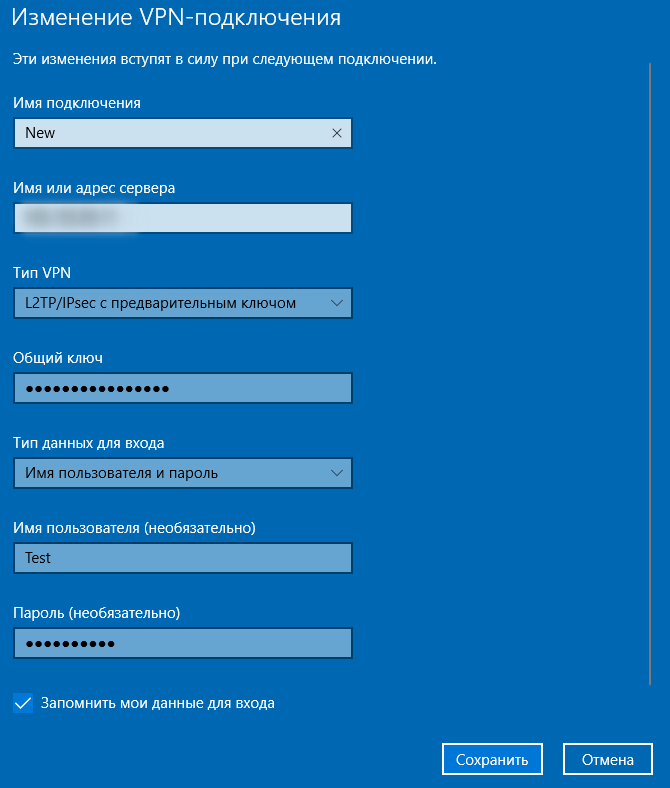

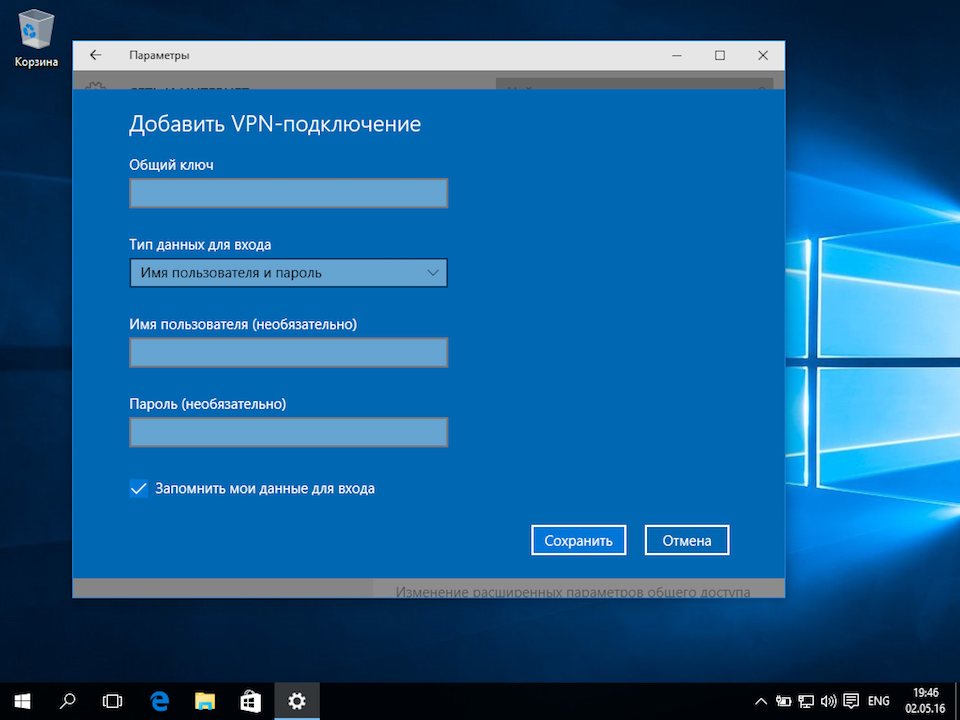

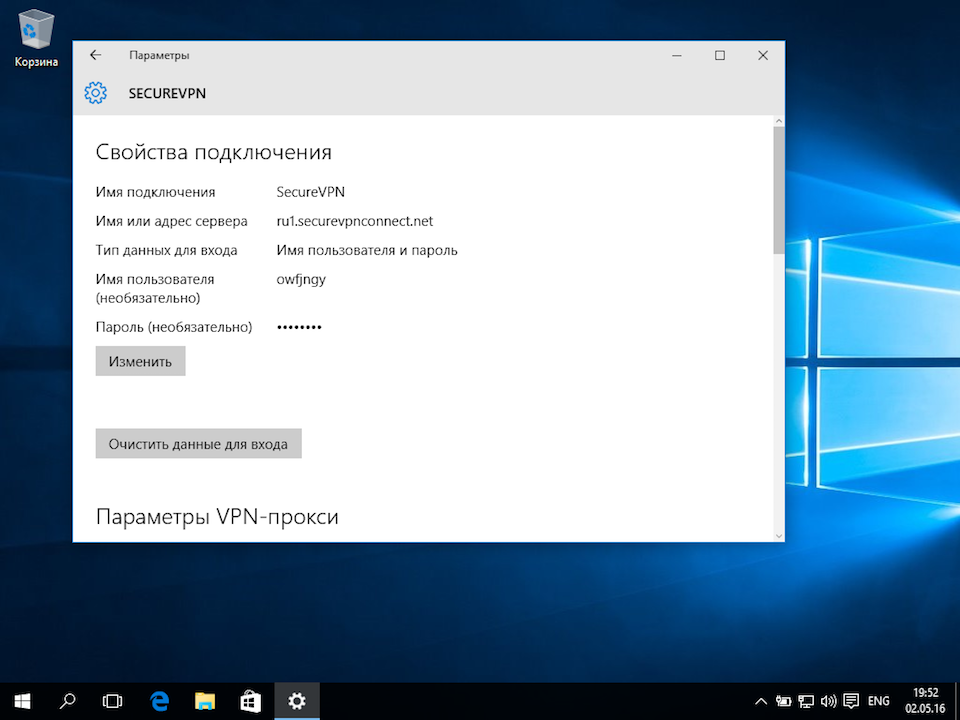

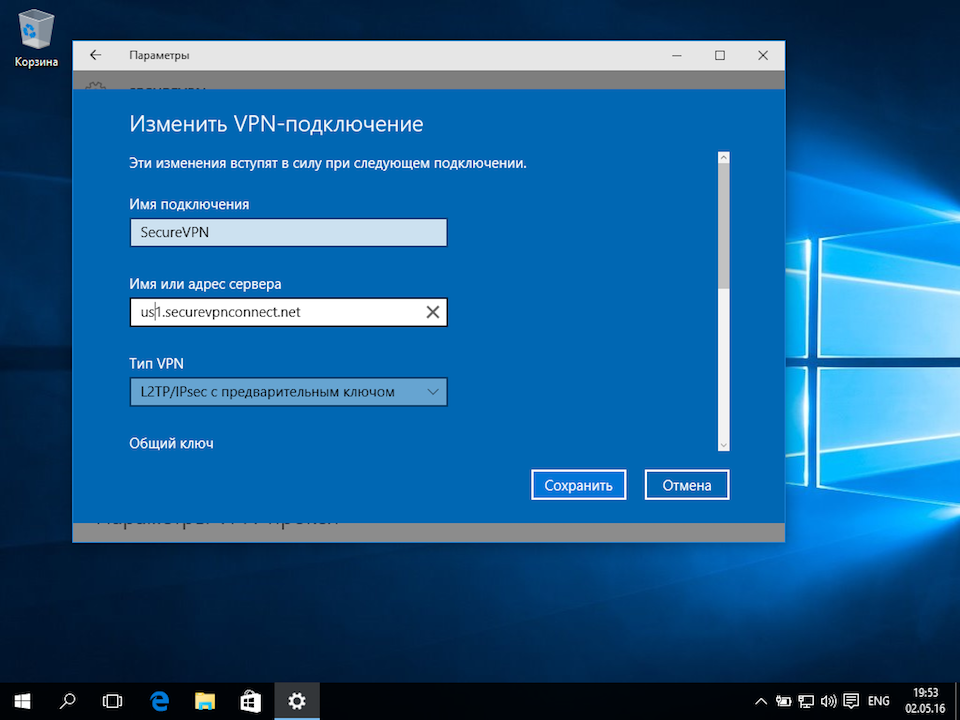

Указать идентификационные данные:

- Общий ключ — a-secure-psk

- Тип данных для входа — Имя пользователя и пароль

- Имя пользователя — username

- Пароль — password

Для завершения настройки нажать Сохранить.

Важное замечание: имя пользователя и пароль находятся в файле readme.txt, отправленном на Вашу почту после заказа подписки.

Далее

a-secure-psk

username

password

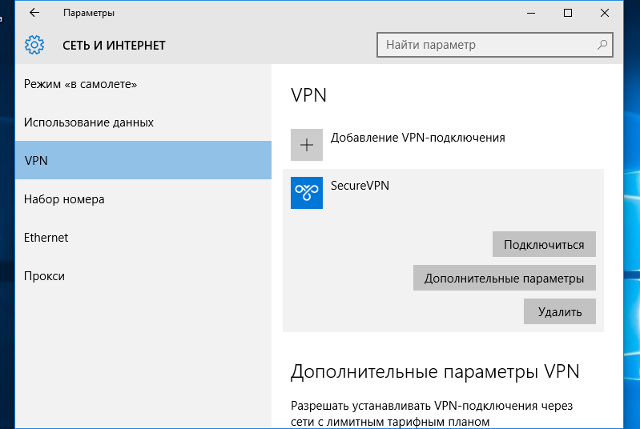

5

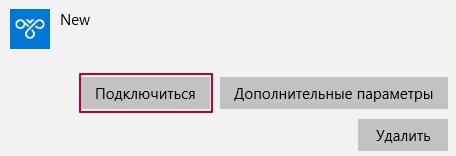

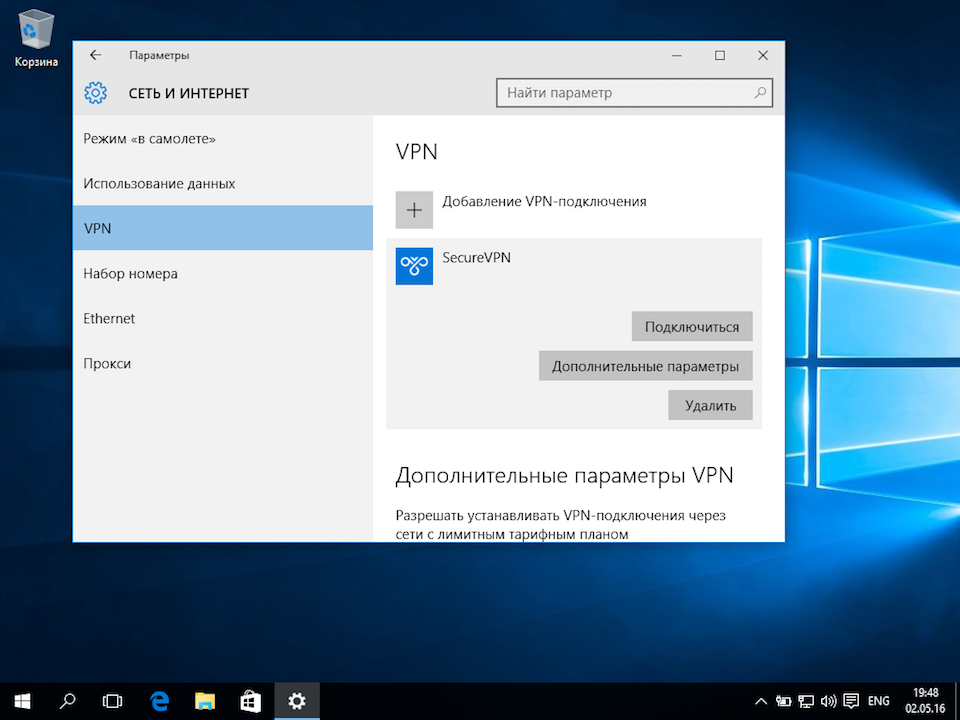

Для подключения выбрать только что созданное соединение, и нажать кнопку Подключиться.

Далее

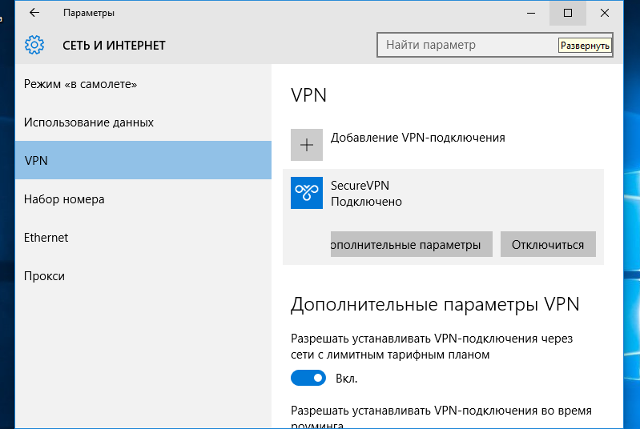

6

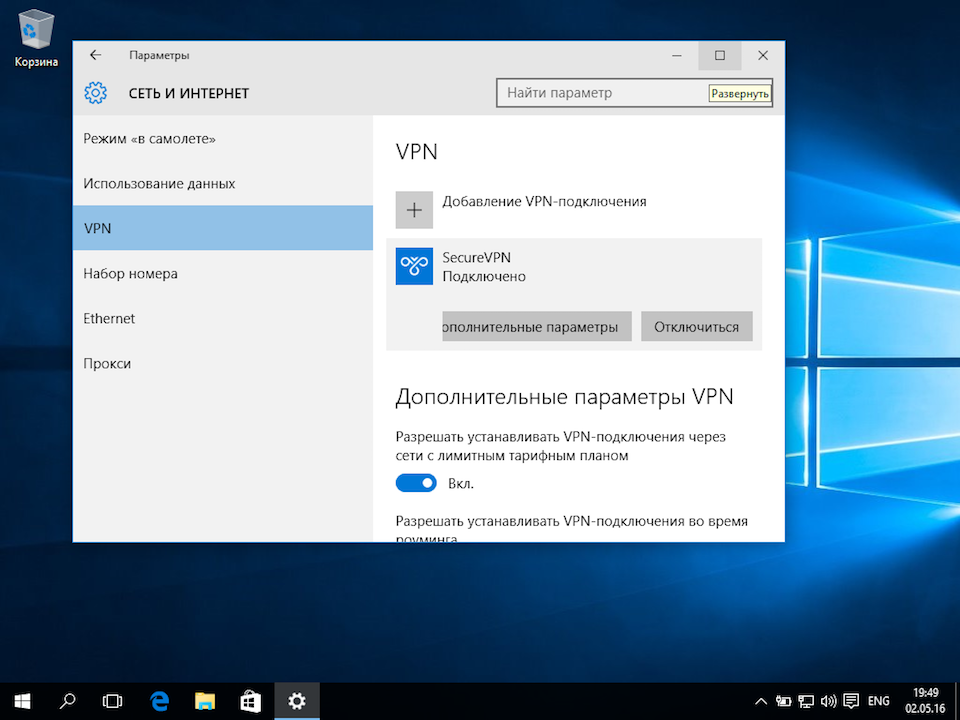

Соединение будет установлено через некоторое время. Для отключения нажать Отключиться.

Далее

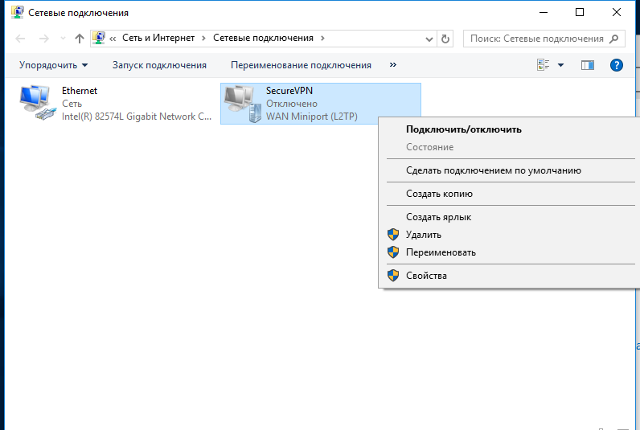

8

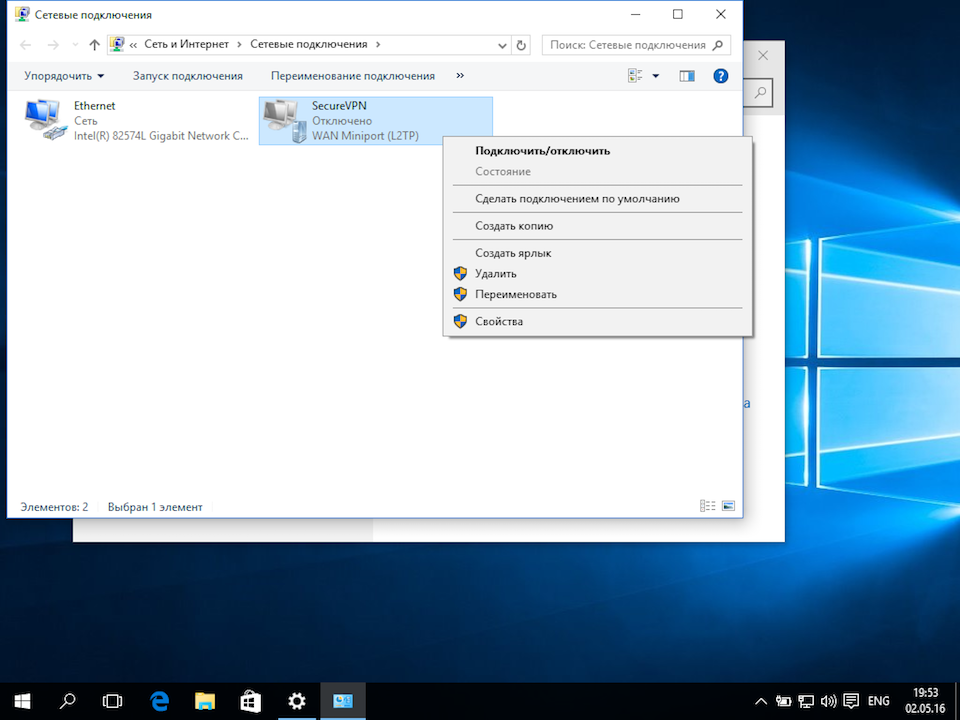

В открывшемся окне Сетевые подключения кликнуть правой кнопкой на созданном подключении, и выбрать Свойства.

Далее

Билайн | Разное

Ниже — пошаговая инструкция, как настроить VPN L2TP подключение в Windows 10 и предыдущих версиях ОС, включая Windows 7 и 8. Показывать я буду на примере ручной настройки домашнего Интернета Билайн, но шаги из инструкции подойдут и для других провайдеров, предоставляющих услуги по этому протоколу, а также для коммерческих сервисов VPN, работающих по L2TP.

Создание VPN подключения L2TP

Шаги по настройке Интернета L2TP или подключения к VPN в Windows 10 (также как и в 8 и 7) будут следующими:

- Кликните правой кнопкой мыши по значку подключения в области уведомлений Windows и выберите пункт «Центр управления сетями и общим доступом».

- Нажмите «Создание и настройка нового подключения или сети».

- Выберите «Подключение к рабочему месту» и нажмите «Далее».

- Если вам будет предложено выбрать имеющееся подключение, выберите «Нет, создать новое подключение».

- Выберите пункт «Использовать мое подключение к Интернету (VPN)»

- На следующем экране либо выберите интернет-подключение (подключение по локальной сети в случае с Билайн), либо, для некоторых провайдеров, выберите «Отложить настройку подключения к Интернету».

- В следующем окне в поле «Адрес в Интернете» введите адрес VPN-сервера L2TP. Для домашнего Интернета Билайн это l2tp.internet.beeline.ru а поле «Имя объекта назначения» заполните на свое усмотрение (это будет имя подключения).

- После нажатия кнопки «Создать» вы вернетесь в центр управления сетями и общим доступом. Нажмите в левой его части «Изменение параметров адаптера».

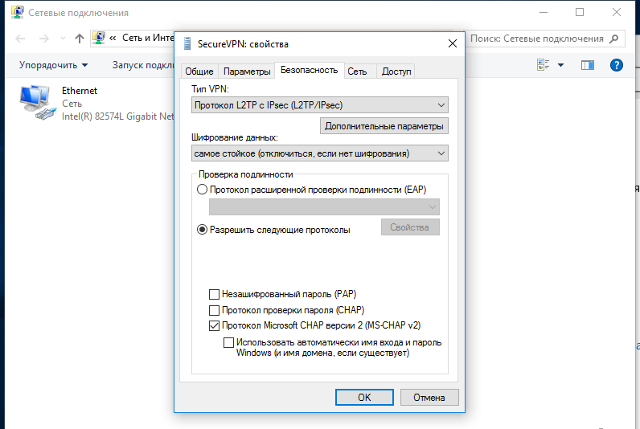

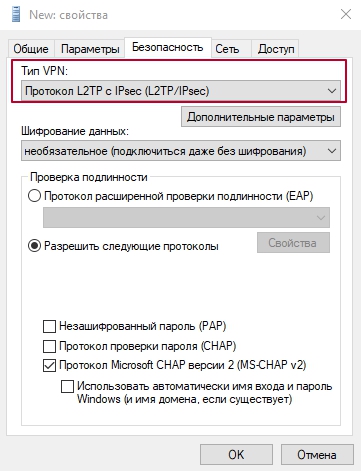

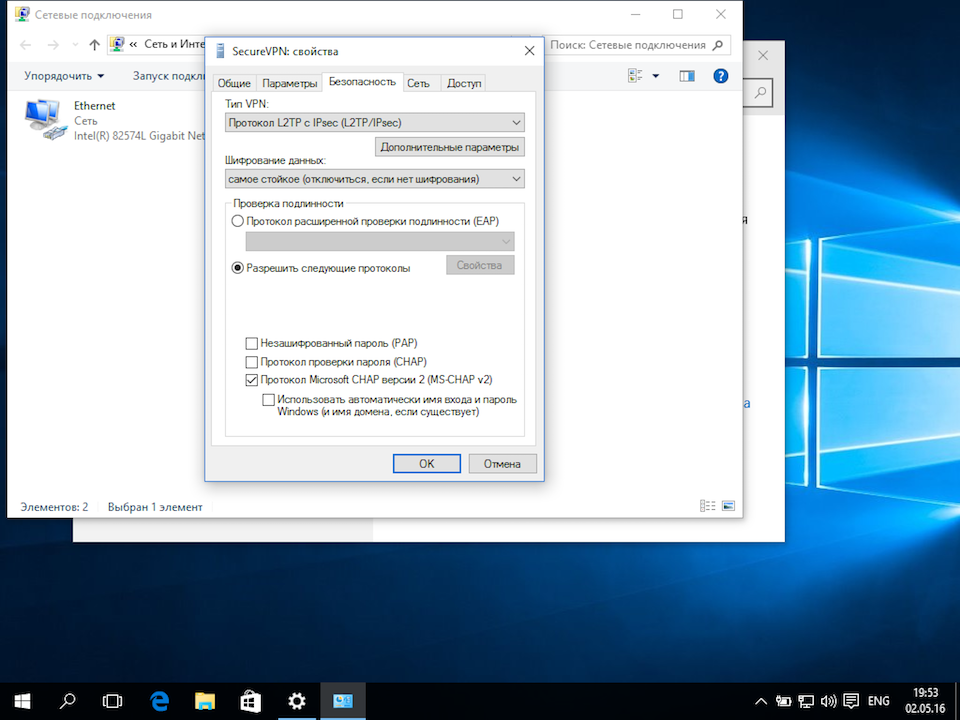

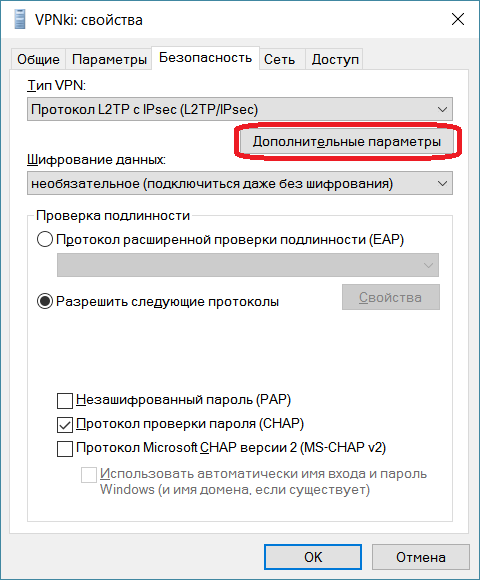

- Кликните правой кнопкой мыши по вновь созданному L2TP соединению и нажмите «Свойства», а затем перейдите на вкладку «Безопасность».

- В поле «Тип VPN» укажите «Протокол L2TP с IPSec», остальные параметры обычно можно не менять (такую информацию должен предоставить провайдер Интернета или VPN, но обычно все работает автоматически).

- Сохраните сделанные настройки.

Вот и все, теперь можно подключаться.

Для подключения к L2TP достаточно кликнуть левой (стандартной) кнопкой мыши по значку соединения и выбрать нужное подключение в списке доступных. При первом подключении у вас также будет запрошен логин и пароль (в случае Билайна — логин и пароль для Интернета) для авторизации.

Дополнительно: в Windows 10 и Windows 8 некоторых случаях при подключении L2TP могут возникать различного рода ошибки, причем не всегда связанные с объективными факторами, такими как неверные данные авторизации или недоступность VPN-сервера.

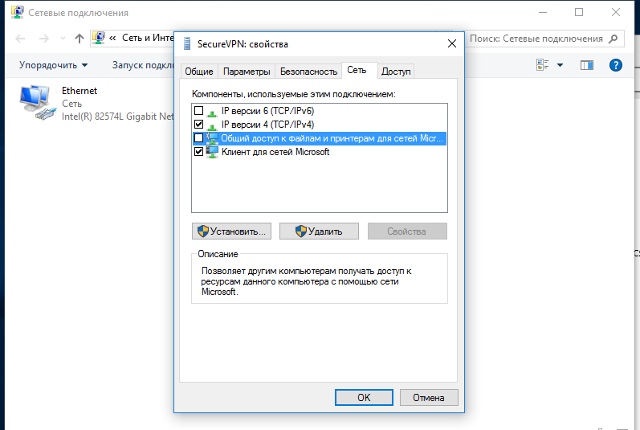

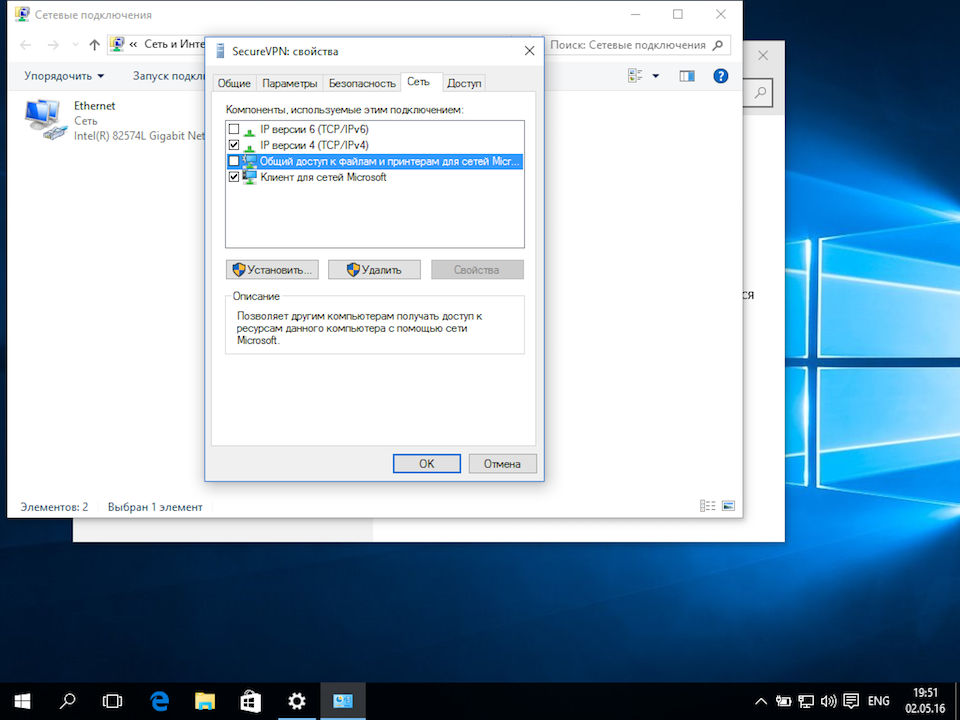

Часть из них может быть вызвано включенным протоколом IPv6 в свойствах L2TP соединения на вкладке «Сеть», некоторые другие ошибки могут быть также вызваны неправильными настройками подключения по локальной сети (как правило, следует выставить получение IP и DNS автоматически, подробнее — Настройка подключения Ethernet при настройке роутера.

Может быть полезным и интересным:

- Новый Браузер Brave, который платит пользователю

- Wi-Fi без доступа к Интернету, соединение ограничено

- Если не заходит на 192.168.0.1 или 192.168.1.1

Для того, чтобы подключится к VPN, используя различные операционные системы, необходимо настроить VPN сервер. В данном примере мы рассмотрим подключение к VPN L2TP/IPsec сервера микротик. Однако вы можете использовать PPTP и другие сервера.

Ранее в главе 3 мы рассмотрели, как создать учетную запись для VPN-соединения. Сейчас нам останется разобраться, как настроить VPN сервер и далее по пунктам разберем, как совершить подключение.

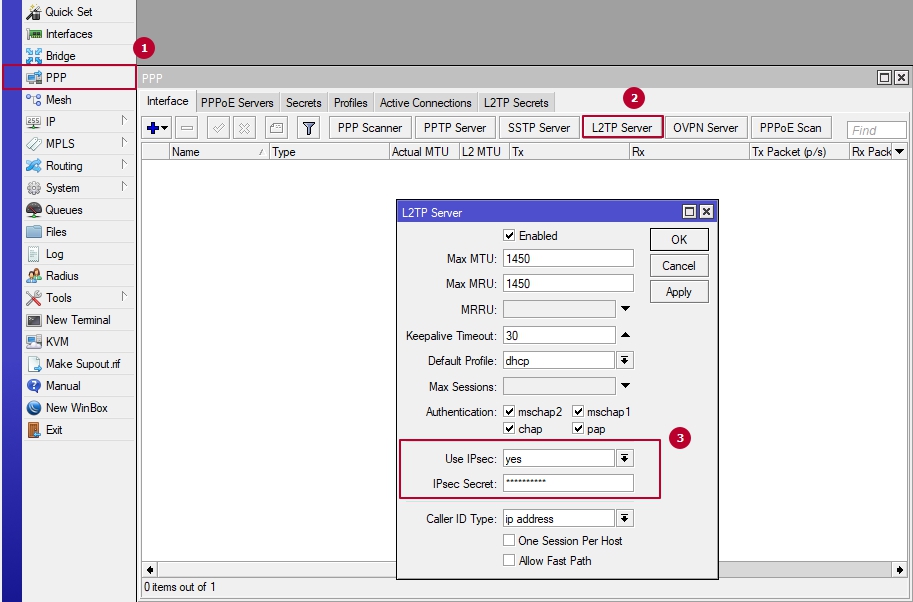

Зайдите по WinBox в ваш маршрутизатор и перейдите в меню PPP -> Вкладка Interface -> L2TP Server. Из скриншота ниже, вы можете наблюдать, что для активации сервера достаточно — Поставить галочку Enable и выбрать Default Profile. Внимание пункт номер 3 (Use IPsec) необязателен! (Скриншот 3). Его необходимо настраивать, в случае использования для соединения с VPN сервером операционной системы iOS (например: iPhone/MacBook).

(Скриншот 3)

Подключение к VPN L2TP с помощью Windows 10

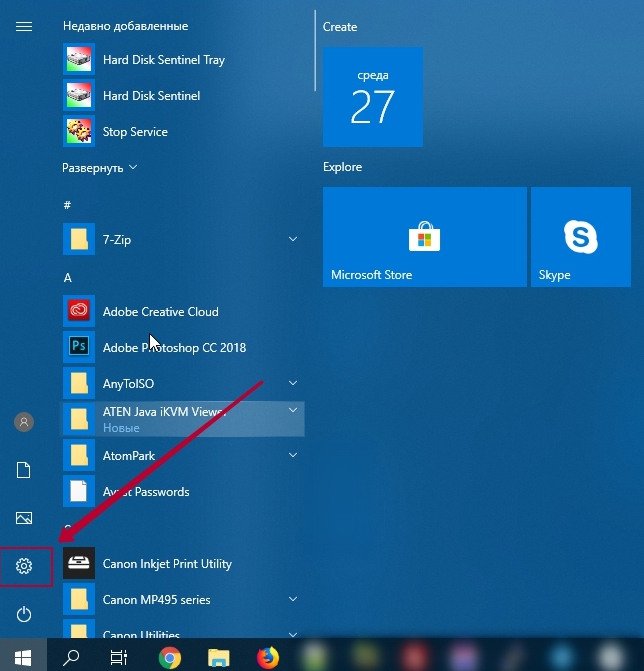

Для этого нужно зайти в меню «Пуск» и выбрать значение «Параметры».

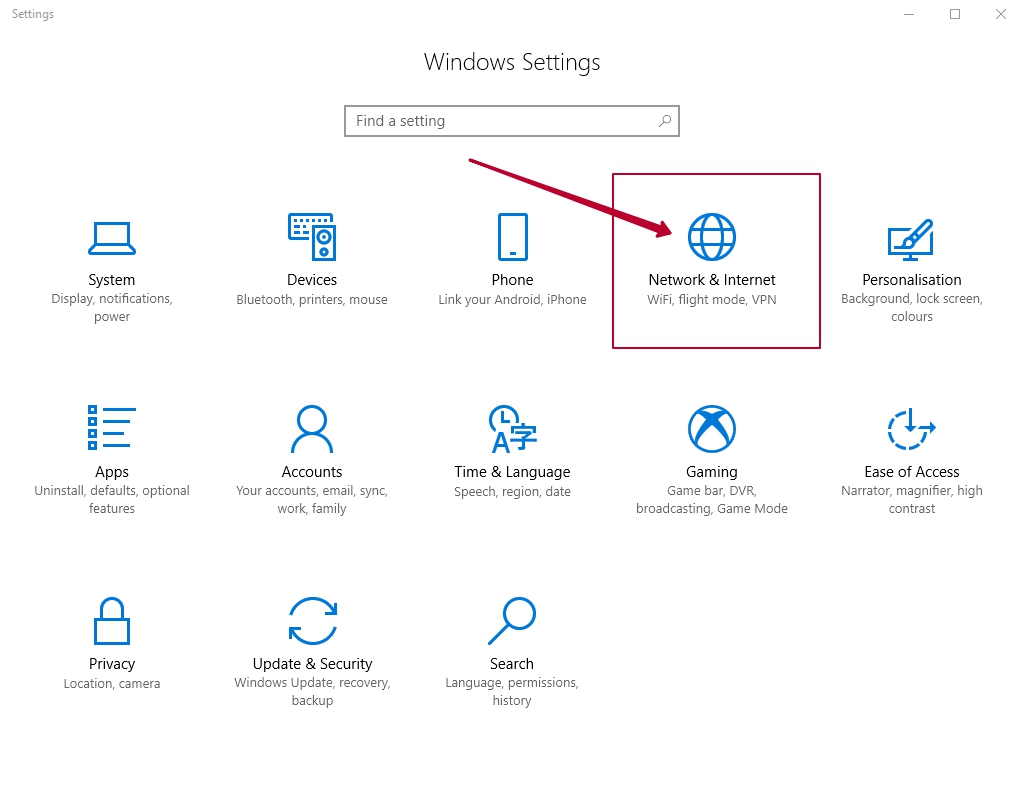

Дальше перейти во вкладку «Сеть и Интернет».

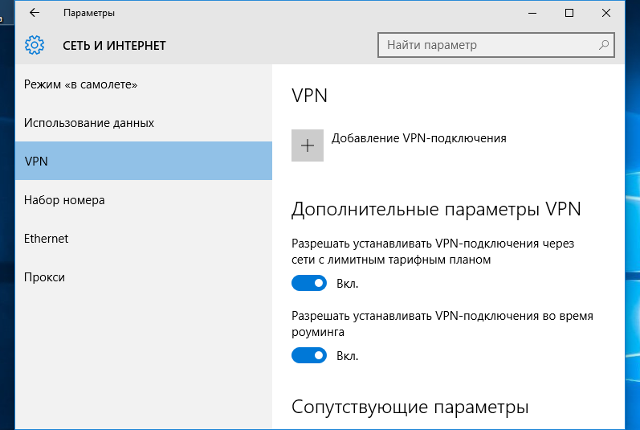

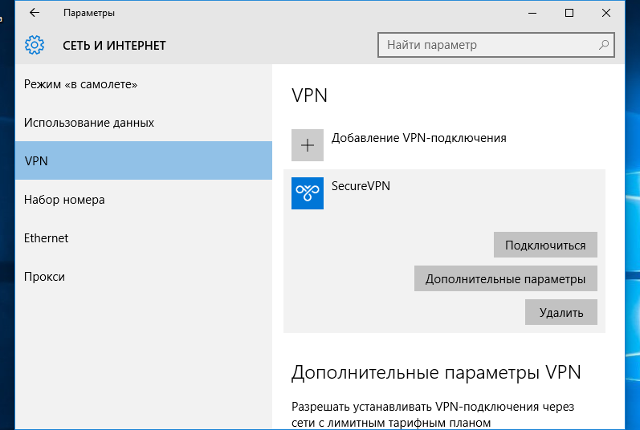

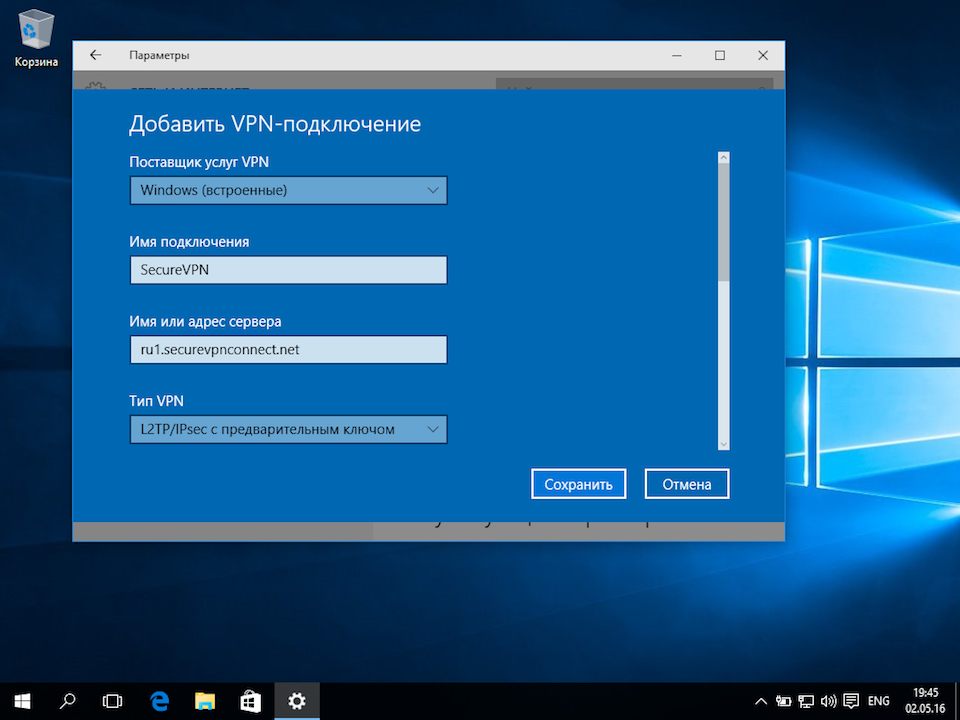

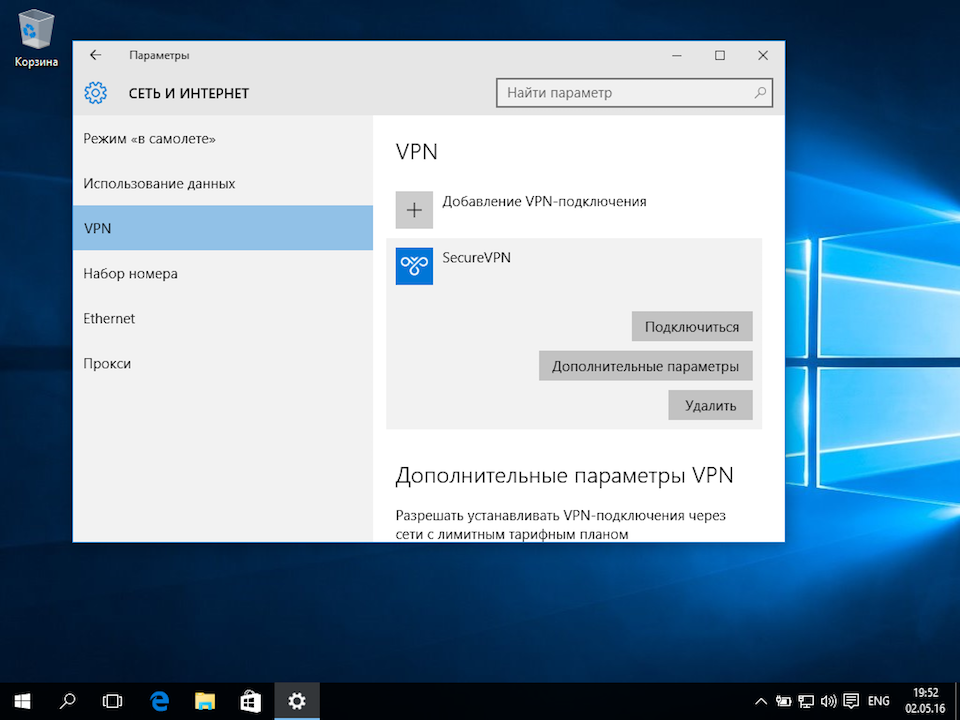

После этого выбираем вкладку «VPN» и жмем «Добавить VPN-подключение».

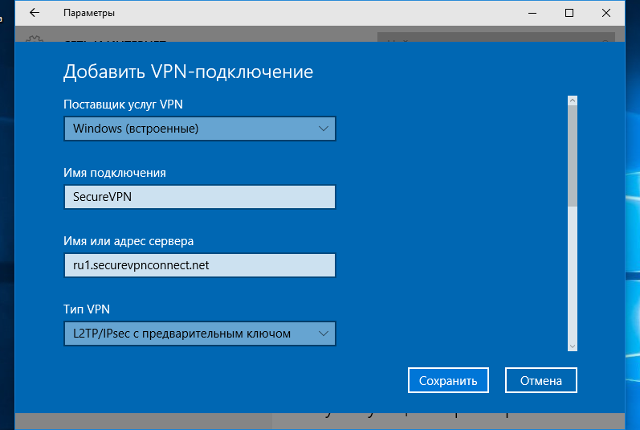

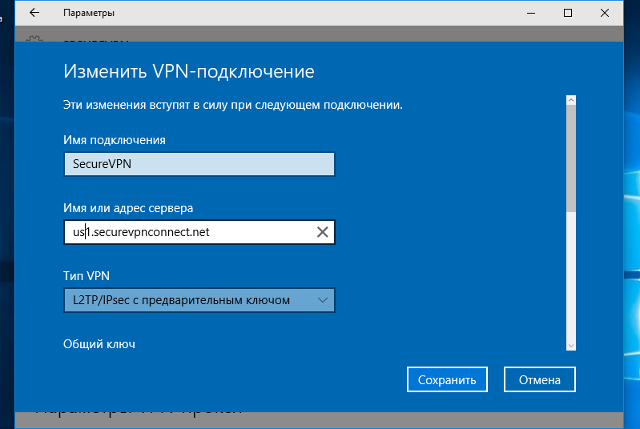

В окне «Добавить VPN-соединение» вам будет необходимо заполнить поля.

Поставщик услуг VPN (по умолчанию — Windows встроенные).

Имя подключения — любое удобное для вас имя, которое отображаться среди прочих VPN-соединений.

После задаёте IP-адрес сервера, к которому требуется подключиться.( внешний IP роутера)

Тип-VPN — выбираем L2TP/IPsec with certificate.

Тип данных для входа — оставляете «Имя пользователя и пароль»

Имя пользователя — введите требуемое имя пользователя.

Пароль — введите требуемый пароль.

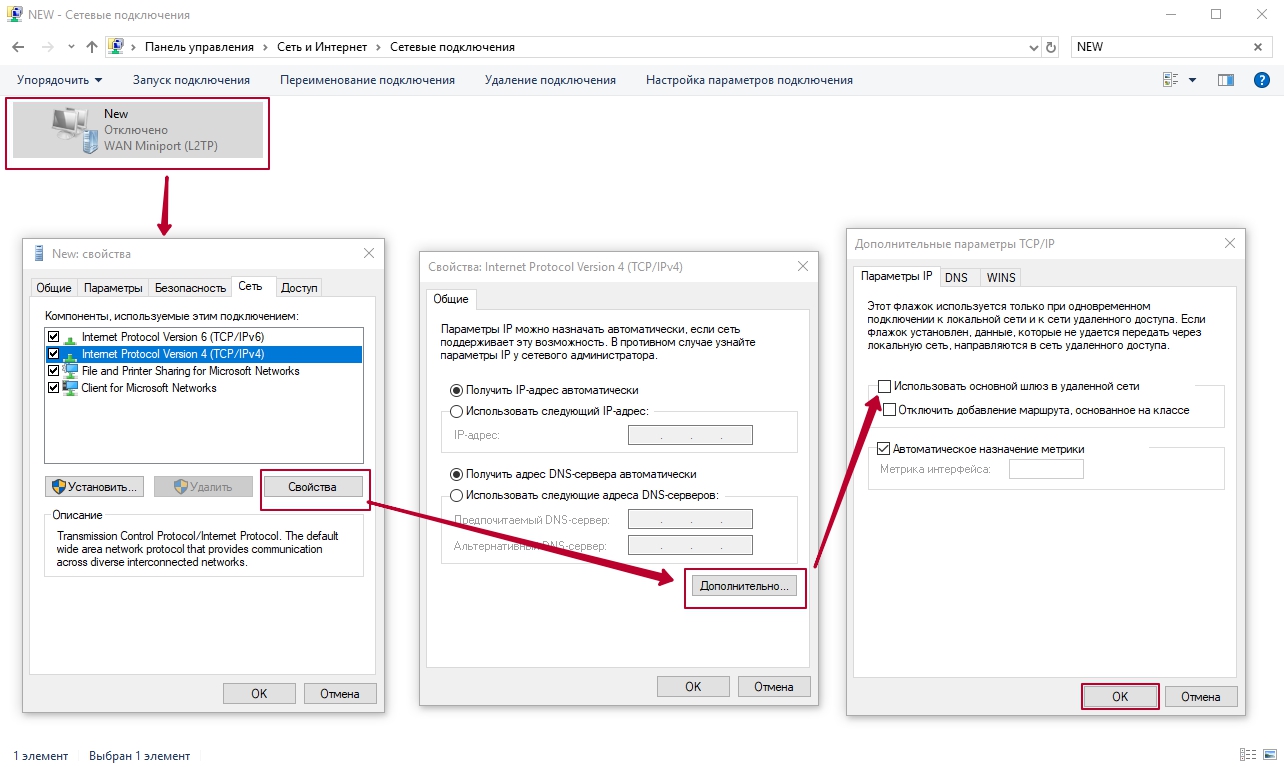

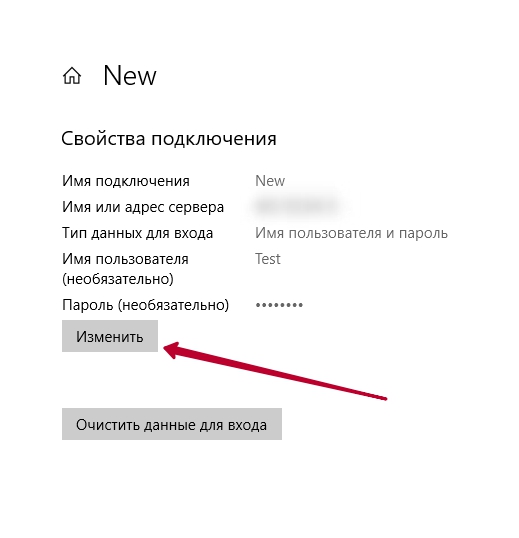

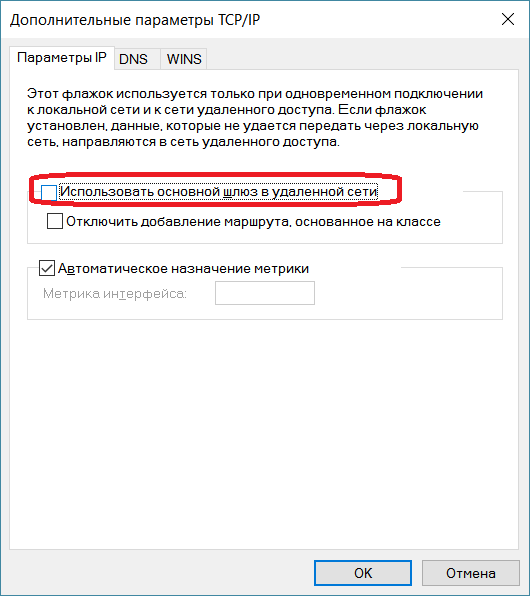

После того, как вы настроили соединение, в списке вы увидите ваше добавленное соединение. Однако перед тем, как подключиться, сначала необходимо внести изменение в параметры маршрутизации.

Внимание!

Если ничего не изменить, то новое соединение VPN система станет использовать в качестве шлюза по умолчанию и все остальные маршруты будут недоступны. В том числе ваше подключение к сети интернет.

Для внесения изменений в настройки нужно во вкладке «Дополнительные параметры TCP/IP» убрать галочку по использованию основного шлюза в удаленной сети.

Для ускорения подключения, требуется изменить Тип VPN и нажать«ОК» в соответствии с этим примером:

После этого можно подключиться через меню сетевых подключений

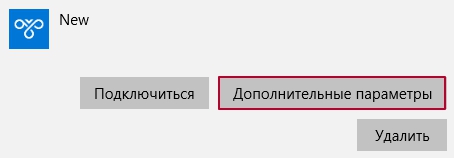

Если вам требуется изменить параметры данного VPN-соединения, нажмите на кнопку «Дополнительные параметры»

Нажмите кнопку «Изменить», измените требуемые настройки и попробуйте подключиться вновь

После этого настройка подключения к VPN закончена.

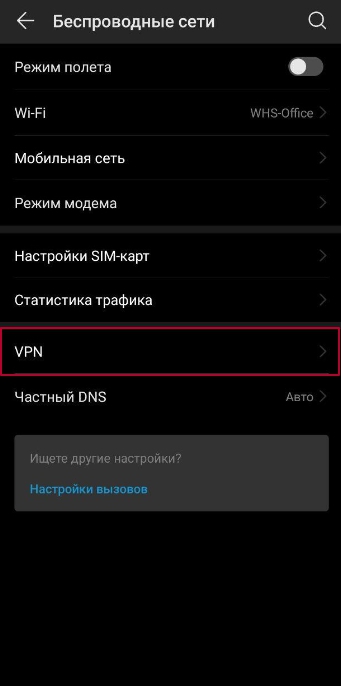

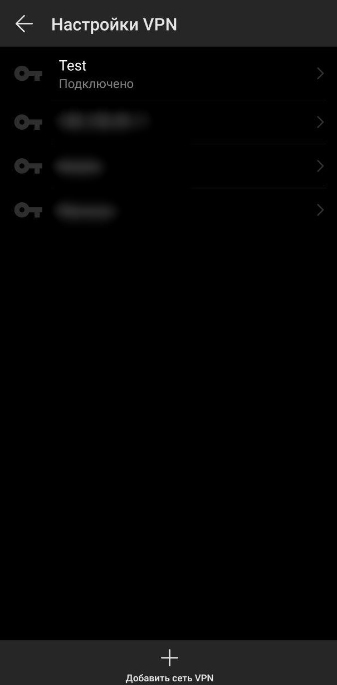

Подключение к VPN L2TP с помощью Android (на примере телефона Huawei P20 Pro)

На данном примере мы разберем, как совершить подключение к VPN, пользуйся операционной системой Android. В основном функция VPN находится в меню «Настройки». Вы можете воспользоваться поисковым сервисом GOOGLE и поискать в интернете, где именно для вашего устройства находится функция VPN. В данном примере VPN находится в меню «Настройки»->»Беспроводные сети».

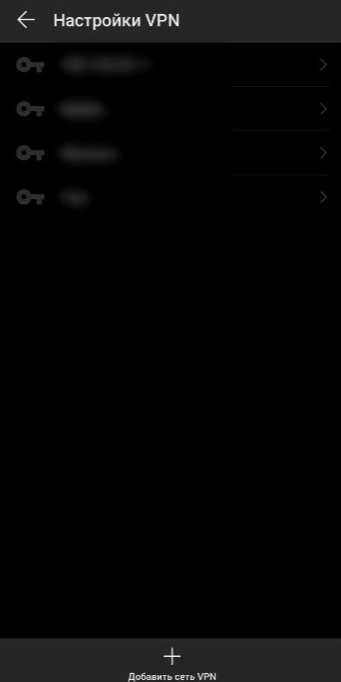

Нажмите на кнопку VPN. После чего у Вас появится пустое окно с возможностью добавления новой сети VPN. Нажмите «Добавить сеть VPN».

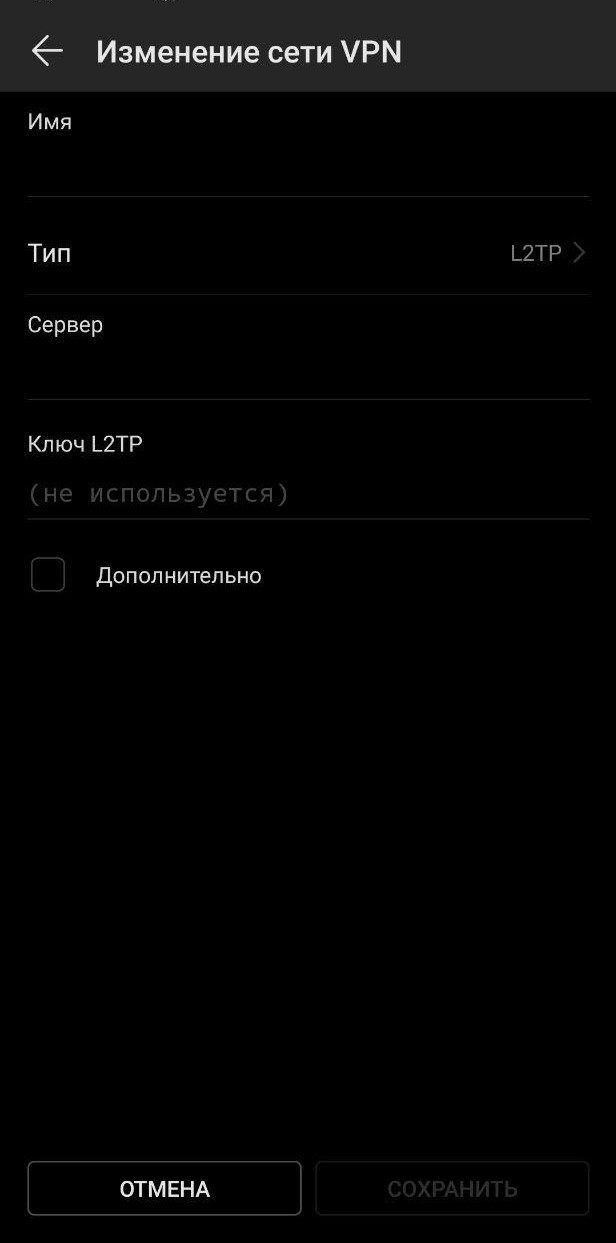

В поле «Изменение сети VPN»

Имя — Название соединение (любое, удобное для Вас)

Тип — L2TP (Если у Вас на роутере включен PPTP, то можете использовать и его)

Сервер — IP адрес роутера

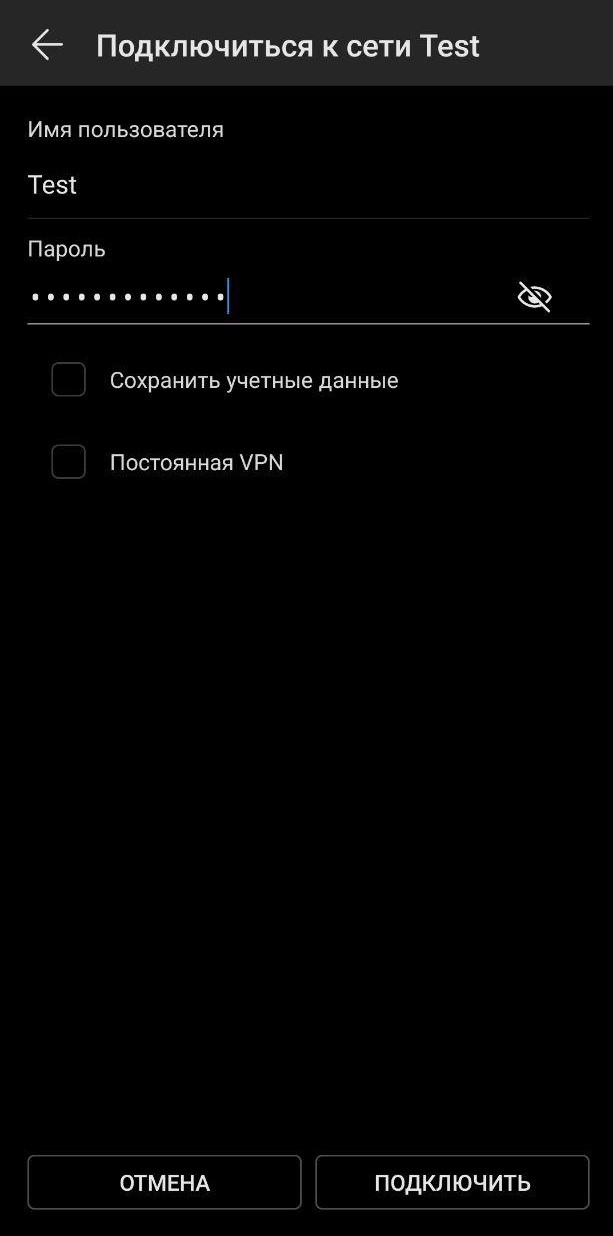

Далее у Вас появится новое соединение, нажмите на него. После Вам останется ввести имя пользователя и пароль. Нажмите кнопку «Подключить».

После этого у Вас должна появится надпись — Подключено. В верхней части экрана появится ключ или слово vpn.

Подключение к VPN L2TP с помощью iPhone

Сразу проясним один момент. Подключение по PPTP протоколу к VPN у смартфонов iPhone невозможно. Компания Apple отключила возможность подключения к PPTP VPN серверам в iOS 10 на iPhone, iPad и iPod Touch.

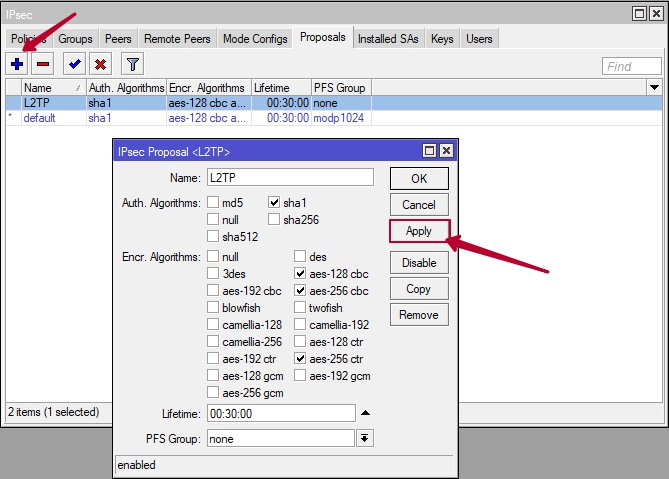

В данном примере мы используем VPN L2TP/IPsec для подключения. Так как L2TP мы уже настроили, нам необходимо включить IPsec и совершить ряд настроек.

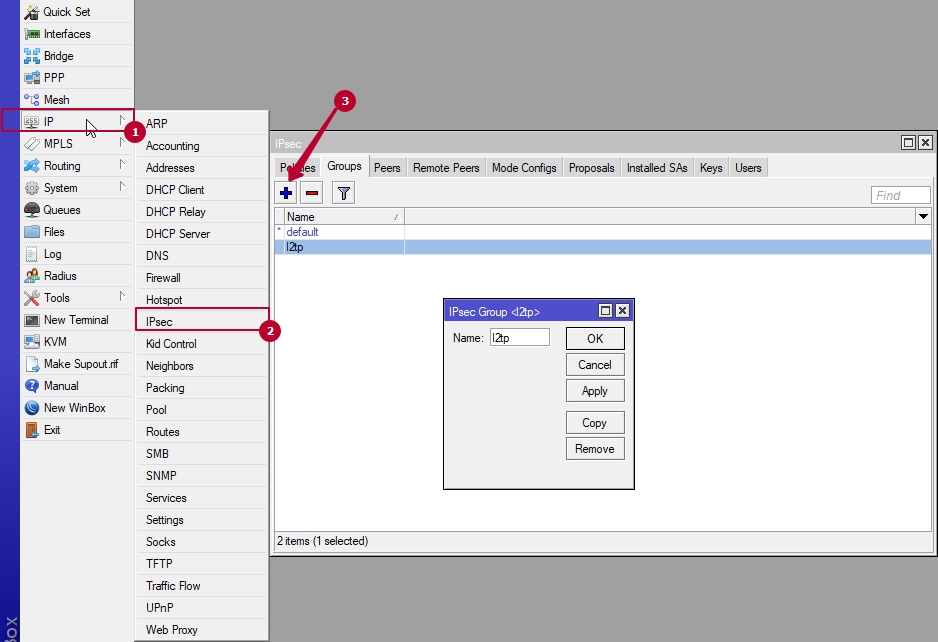

Первым делом перейдите в настройки L2TP сервера и разрешите использование IPsec + введите IPsec Secret (см. Скриншот 3, глава 7). После этого приступаем к настройке непосредственно IPsec.

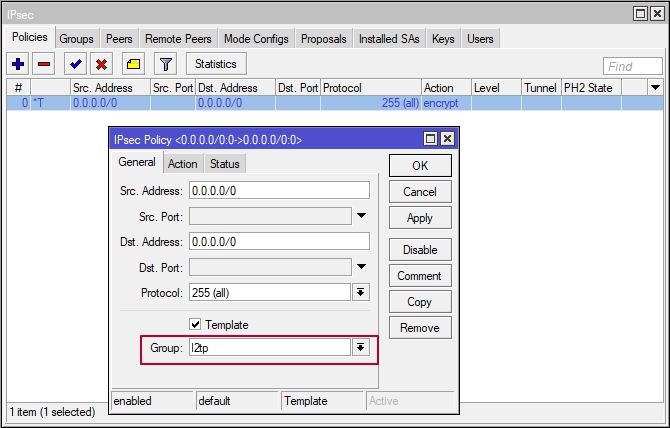

Внимание! В данном примере мы настроем работу VPN L2TP/IPsec для доступа из вне с любого IP-адреса (0.0.0.0/0). В Вашем случае необходимо будет заменить данные цифры на иные, если вы хотите ограничить доступ.

Создадим группу «l2tp».

Заходим в меню IP->IPsec и на вкладке Policies нажимаем «+«

Scr. Address — вводим наш внешний IP

Dst. Address — удаленный IP, с которого будет идти подключение

Group — выбираем ранее созданную группу «l2tp»

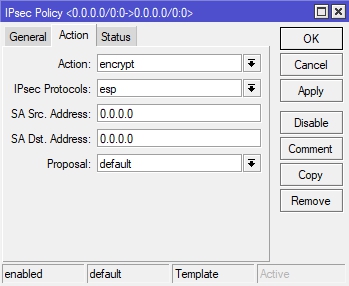

Переходим на вкладку Action

Action — encrypt

IPsec Protocols — esp

SA Scr. Address — вводим наш внешний IP

SA Dst. Address — удаленный ip

Proposal — default

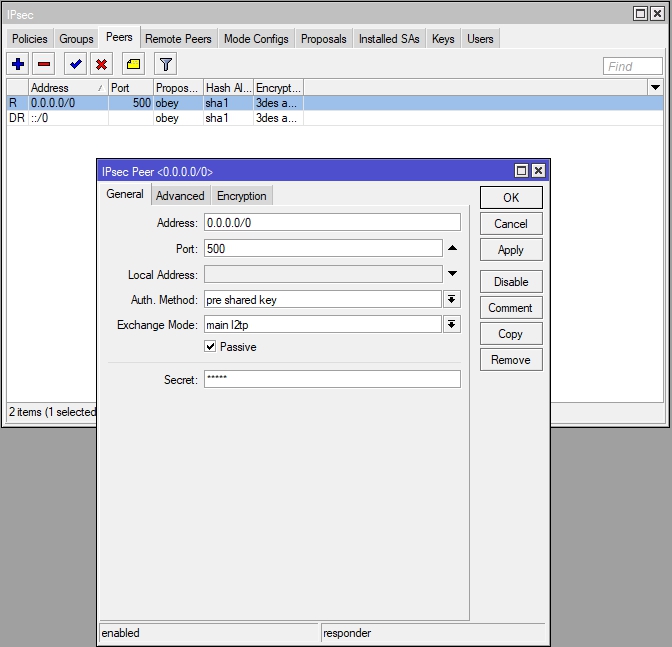

Переходим на вкладку Peers и нажимаем «+»

На вкладке General в поле Address — вбиваем удаленный ip

Port — 500

Auth. Method — pre shared key

Exchange Mode — main l2tp

Passive — ставим галочку

Secret — ключ шифрования

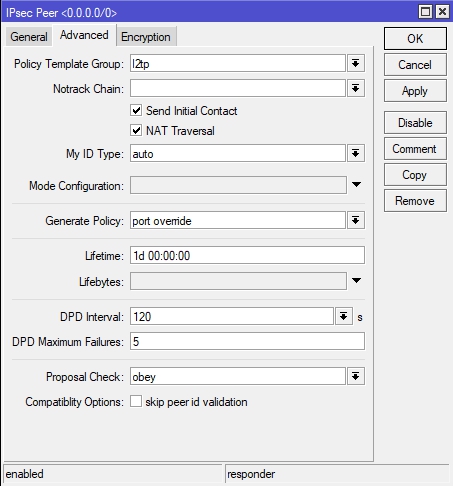

Переходим на вкладку Advanced и настраиваем следующим способом

Последняя настройка — вкладка Proposal (задаём следующие параметры)

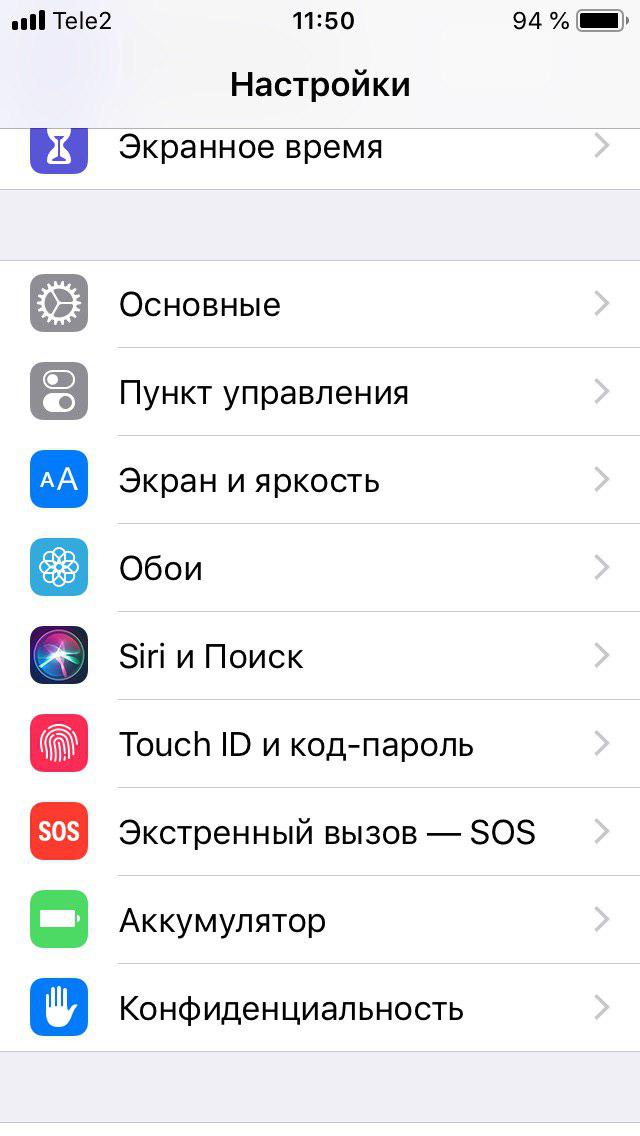

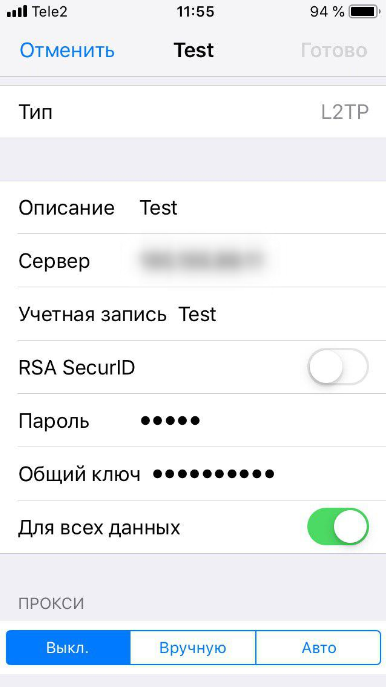

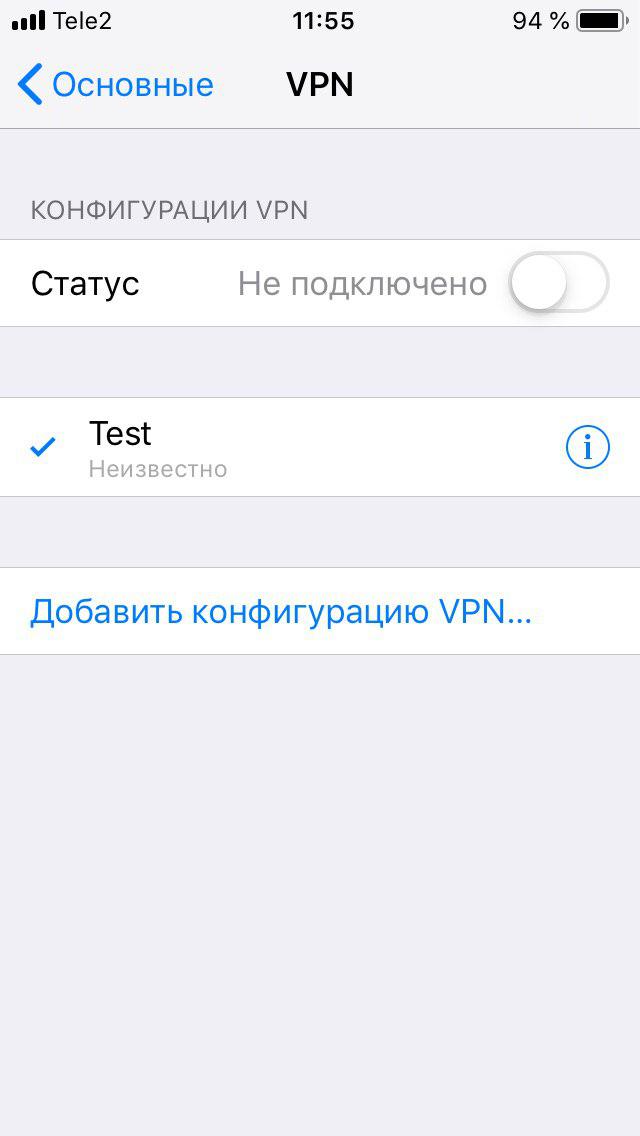

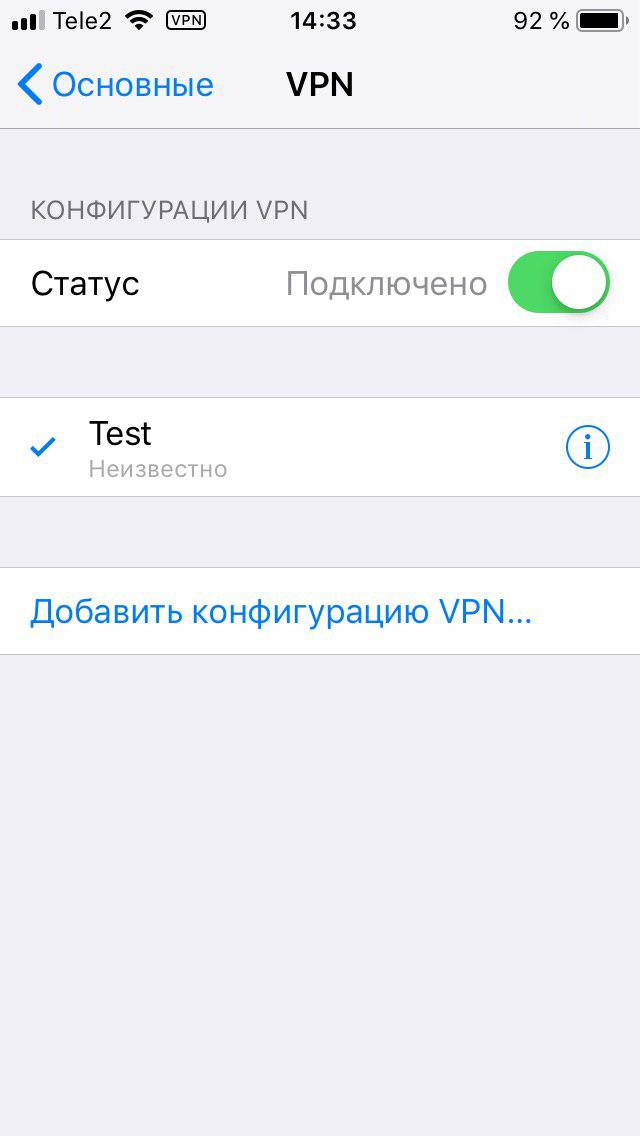

Теперь можем произвести подключение к VPN L2TP серверу с помощью iPhone. Перейдите в меню «Настройки» и выберите пункт «Основные».

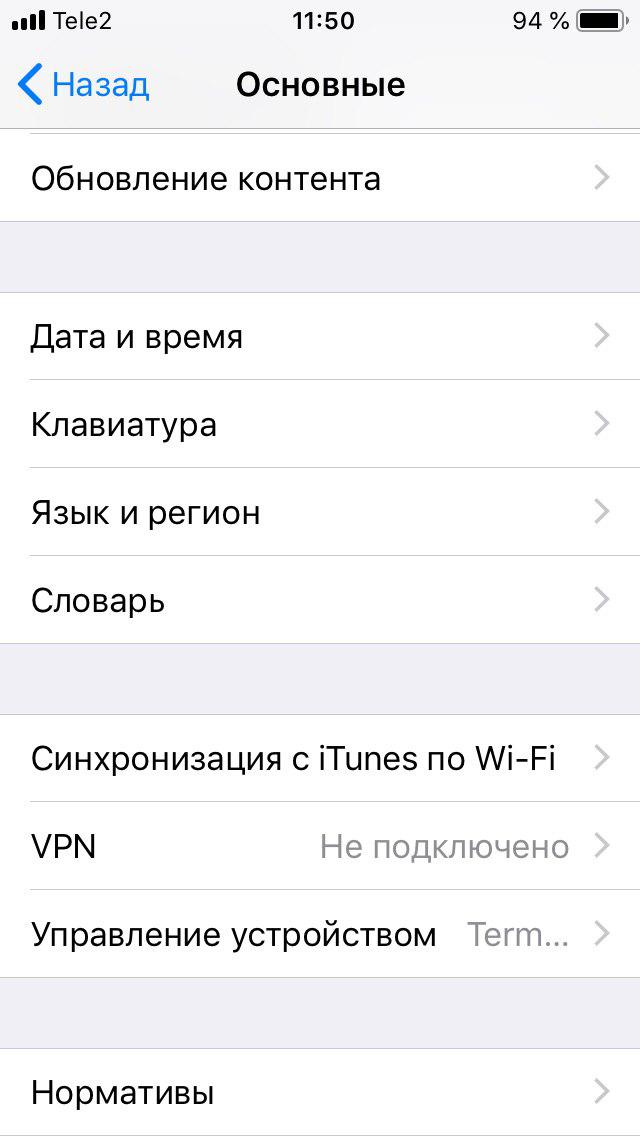

Далее выберите вкладку VPN.

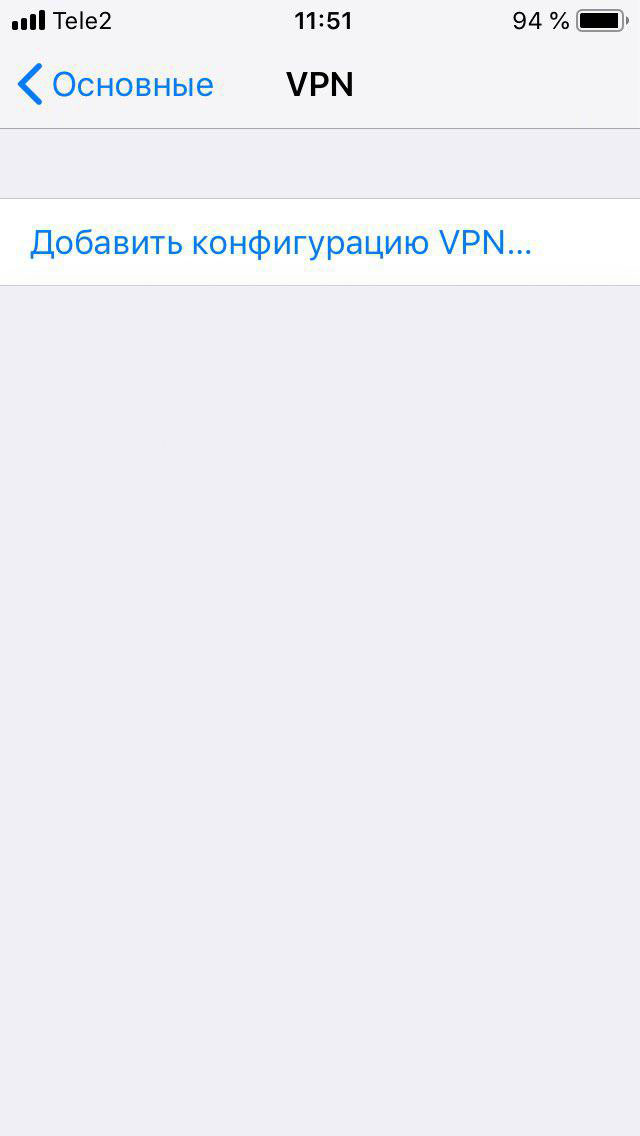

Добавьте новую конфигурацию VPN.

После этого заполните поля:

Тип — L2TP

Описание — Любое удобное для Вас

Сервер — IP-адрес сервера

Учетная запись — созданная учетная запись в PPP->Secrets

Пароль — созданный пароль

Общий ключ — IP->IPsec->Peers->Secret

После того, как запись была добавлена нажмите подключится.

После удачного подключения в верхней части экрана будет виден значок «VPN».

Настройки на этой странице предназначены для подключения к сервису VPNKI, а не к любому VPN серверу в сети Интернет.

Важно! Перед началом настройки ознакомьтесь с «Общими сведениями» о работе системы https://vpnki.ru/settings/before-you-begin/main-tech-info .

Правила и маршруты на сервере VPNKI применяются при подключении туннеля. Если вы изменили настройки в личном кабинете, то переподключите туннели.

——-

Для подключения по PPTP или L2TP вам потребуются логин и пароль для туннеля. Вам необходимо получить их на персональной странице пользователя системы VPNKI. Имя указывается в формате userXXXXX.

Некоторые важные особенности смотрите в конце страницы!

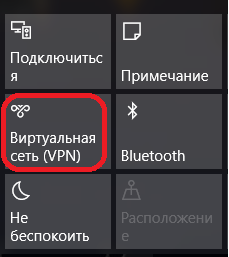

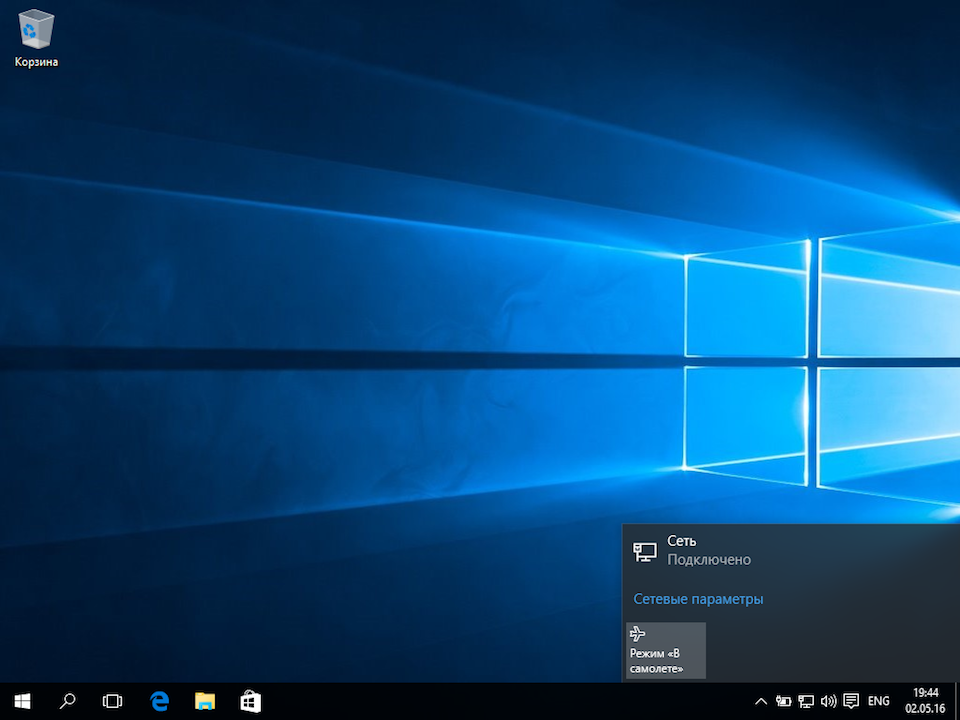

1. Откройте Центр уведомлений в правом нижнем углу экрана:

2. Далее выберите Виртуальная сеть (VPN):

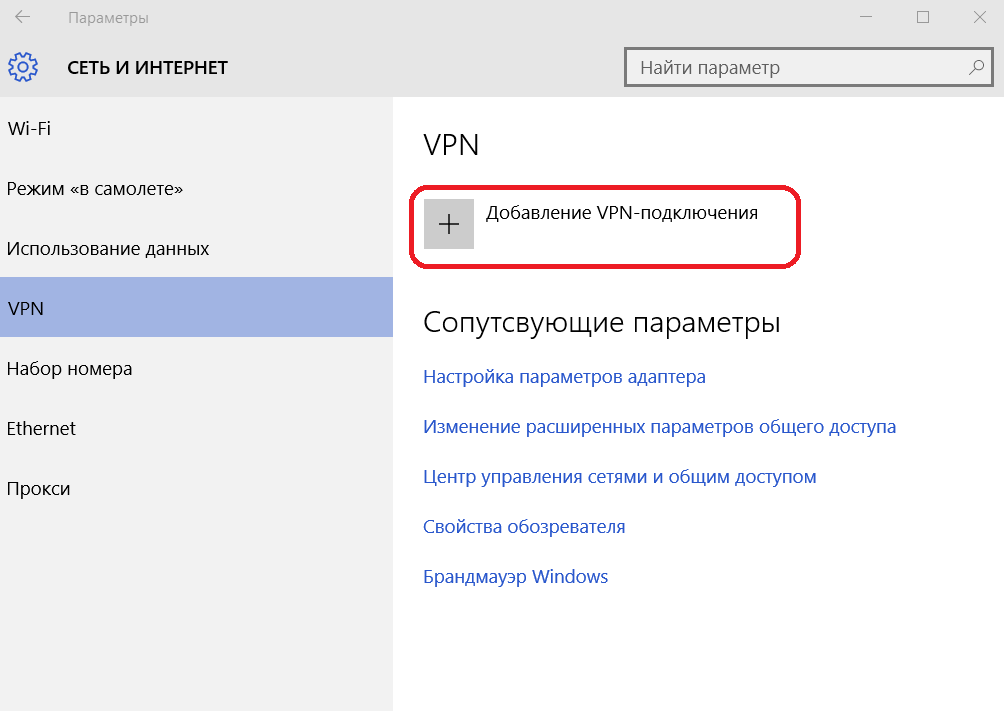

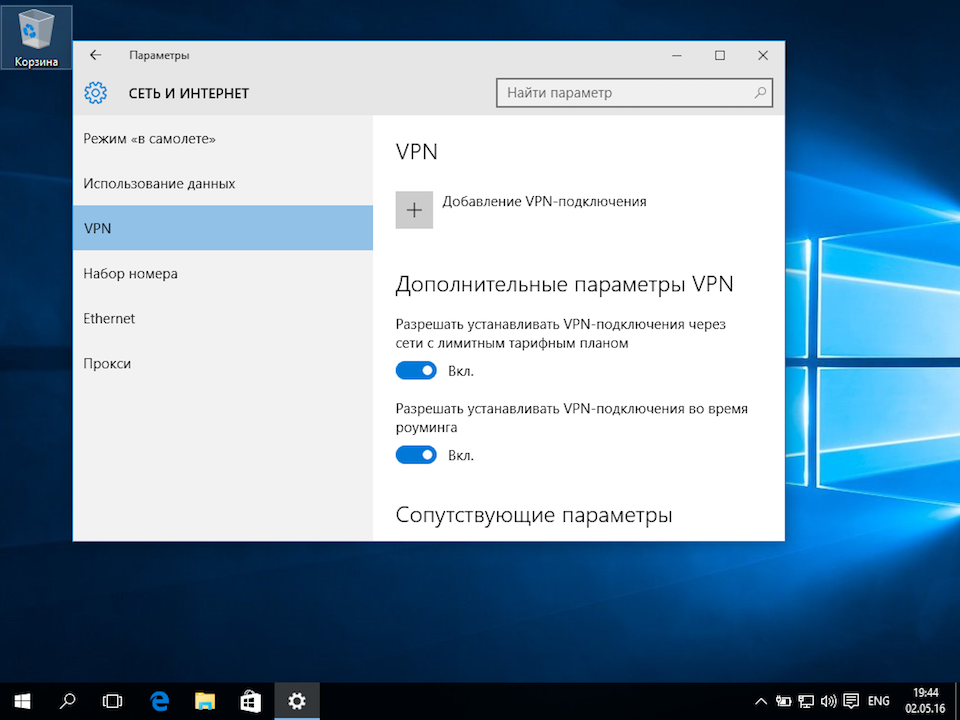

3. В открывшемся окне Параметры во вкладке VPN нажмите на кнопку Добавление VPN-подключения:

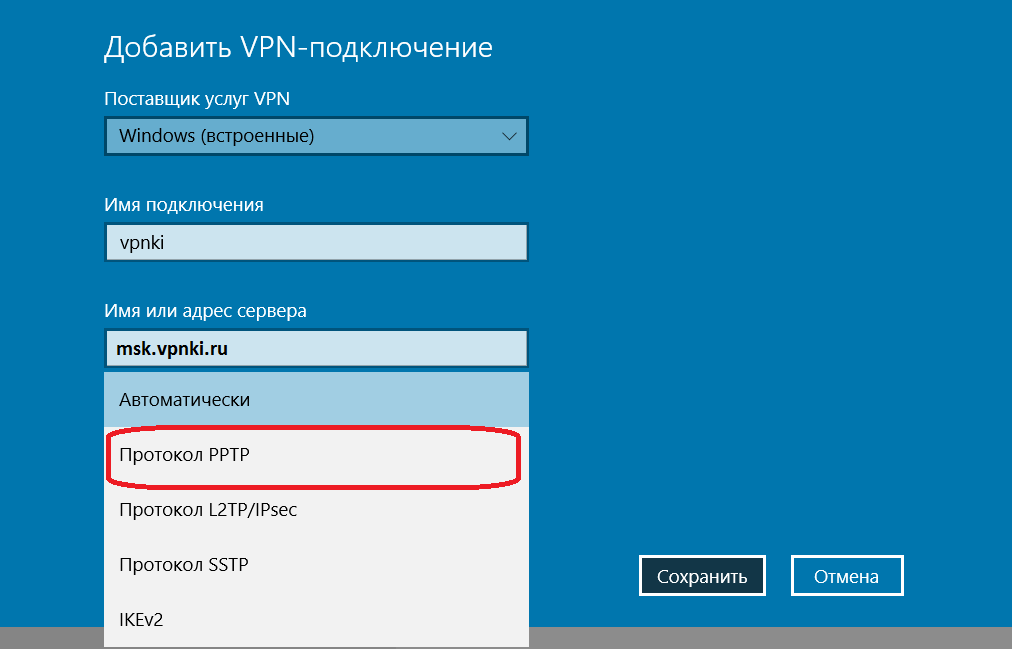

4. В окне Добавить VPN-подключение заполните следующие параметры:

Поставщик услуг VPN: Windows (встроенные).

Имя подключения: VPNki .

Имя или адрес подключения: msk.vpnki.ru .

Тип VPN: Протокол PPTP (либо Протокол L2TP/IPSec).

Тип данных для входа: Имя пользователя и пароль.

Имя пользователя и пароль: полученные в системе VPNKI (например userXXX). Смотрите общие сведения о системе — https://vpnki.ru/settings/before-you-begin/main-tech-info.

5. Cохраните подключение.

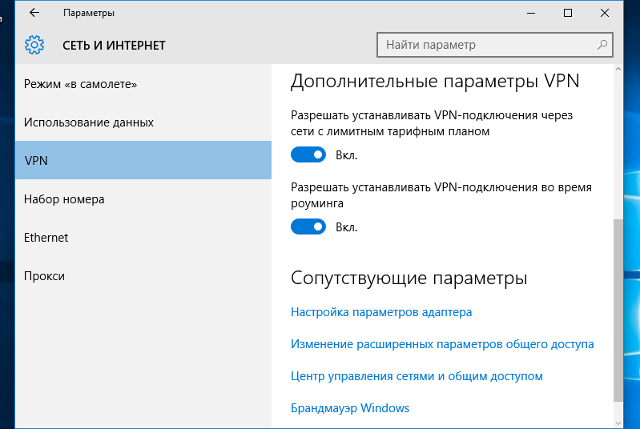

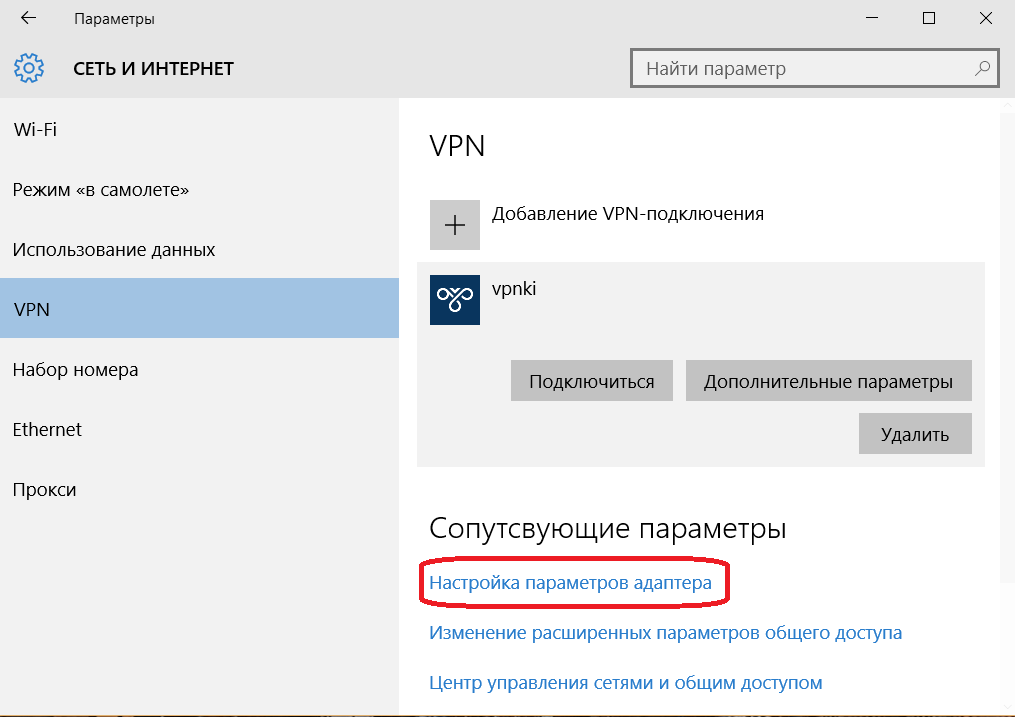

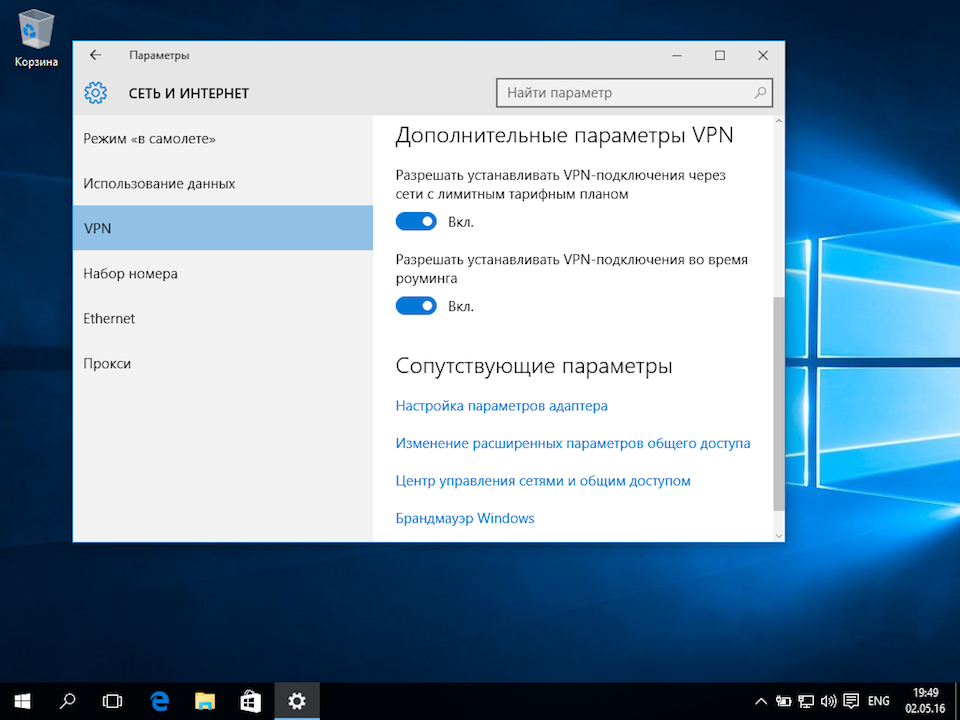

6. Далее выберите пункт Настройка параметров адаптера.

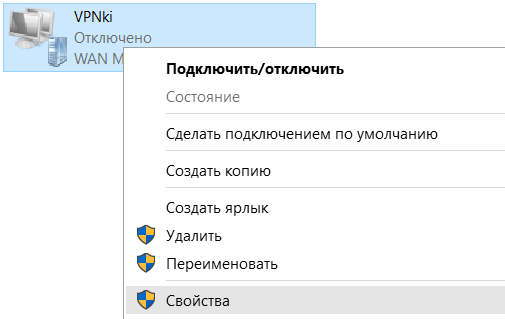

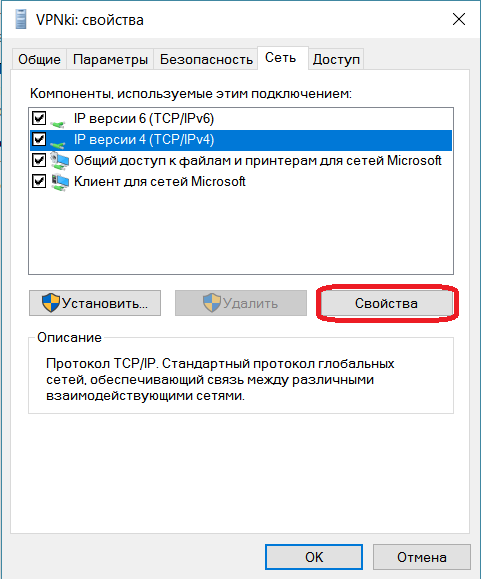

7. Нажмите правой кнопкой мыши на адаптер VPNKI и выберите Свойства.

8. Выберите в списке IP версии 4 (TCP/IPv4) и нажмите кнопку Свойства.

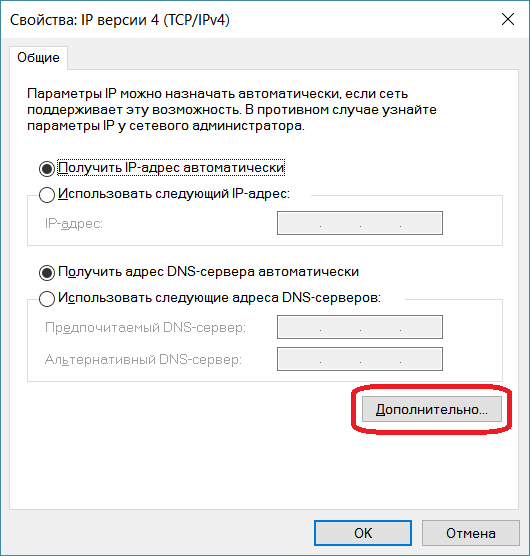

9. Оставьте получение IP-адреса и адреса DNS-сервера автоматически и нажмите кнопку Дополнительно.

10. Во вкладке Параметры IP Снимите галочку с Использовать основной шлюз в удаленные сети и нажмите кнопку OK.

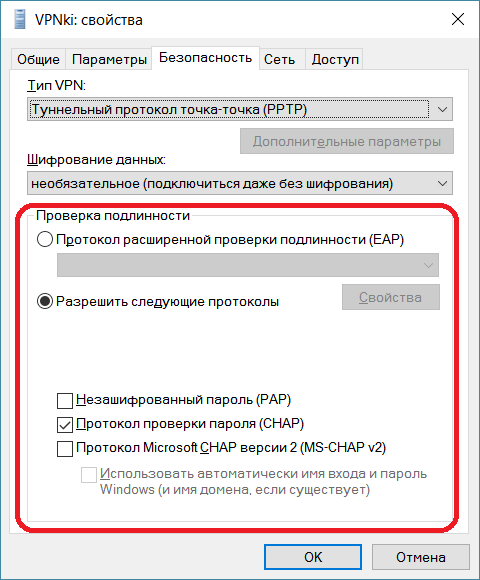

11. Далее во вкладке Безопасность в поле Проверка подлинности выберите.

Разрешить следующие протоколы и оставьте только Протокол проверки пароля (CHAP).

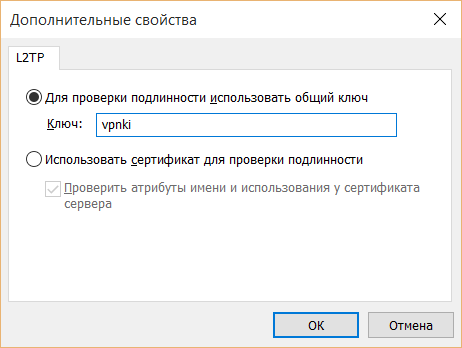

12. (Только для L2TP) нажмите кнопку Дополнительные параметры и выберите.

Для проверки подлинности использовать общий ключ и введите ключ: vpnki .

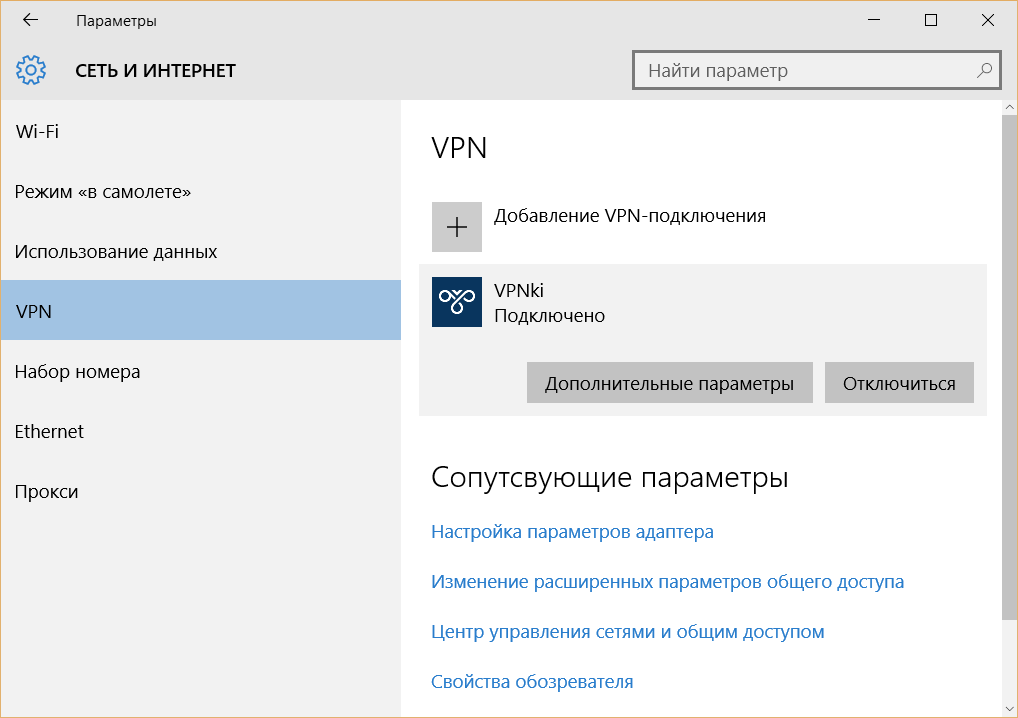

13. На этом настройка завершена, нажмите кнопку Подключиться и при успешном подключении.

состояние VPNki должно измениться на Подключено.

14. Если вам необходимо иметь подключение к удаленной домашней сети (например 192.168.x.x/x), то необходимо сообщить Windows о том, что адреса вашей удаленной сети следует искать в VPN туннеле.

Это можно сделать двумя способами:

— добавив сети 192.168.x.x/x (ваша удаленная сеть) и 172.16.0.0/16 (сеть VPNKI) в таблицу маршрутов при помощи команды route add .

— при помощи поступления данных с сервера по протоколу DHCP.

Прежде чем сделать выбор вам очень желательно ознакомиться с этой инструкцией и пройти ее до конца.

Особенность 1

Для использования соединения PPTP с шифрованием вам необходимо в настройках соединения:

— использовать авторизацию MS-CHAPv2 и указать что будет использоваться шифрование (см. скриншот п.11).

Для соединения PPTP без шифрования вам необходимо:

— использовать авторизацию CHAP и указать, что шифрование использоваться не будет. (см.скриншот п.11).

Будьте внимательны,

все иные сочетания методов авторизации и шифрования будут приводить к неработоспособности подключения!!!

Особенность 2

Работа протокола PPTP осуществляется с использованием протокола GRE, с которым у некоторых интернет провайдеров России имеются технические сложности. Эти сложности не позволят вам использовать PPTP для построения VPN туннлей. К таким провайдерам относятся МГТС (Московская городская телефонная сеть), Yota, Мегафон. Однако, такая ситуация не во всех частях их сетей.

Для пользователя ситуация будет выглядеть так, что проверка имени пользователя и пароля проходить не будут. Точнее до этого момента даже не дойдет…В пункте меню «События безопасности» вы будете видеть начало успешного подключения и последней будет являться фраза, говорящая о том, что мы готовы проверять имя и пароль, но …

Access granted. No whitelist is set for user. Ready to check username / password.

Отсуствие соединения и дальнейших записей в логе (при том, что вы твердо уверены в том, что логин и пароль верные), скорее всего, говорит о том, что GRE у вашего провайдера не пропускается. Можете погуглить на этот счет.

PS: В целях борьбы с зависшими сессиями мы принудительно отключаем пользовательские туннели с протоколами PPTP, L2TP, L2TP/IPsec через 24 часа после установления соединения. При правильной настройке соединения должны автоматически переустановиться.

Более подробно почитать о протоколе PPTP вы можете в нашем материале по этой ссылке.

Дополнительно о протоколе L2TP

Более подробно почитать о протоколе L2TP вы можете в нашем материале по этой ссылке.

Важно! В ОС Windows используется подключение с протоколами L2TP/IPsec. В этом случае, сначала устанавливается соединение IPsec. После этого, внутри туннеля IPsec происходит аутентификация по протоколу L2TP. Туннель IPsec устанавливатеся с использованием общего ключа. Аутентификация в протоколе L2TP выполнятеся по имени и паролю.

Важные советы после настройки удаленного подключения

После успешной настройки VPN подключения мы рекомедуем вам выполнить несколько важных шагов. Они дадут вам уверенность в том, что VPN соединение работоспособно в полном объеме.

- Проверьте статус подключения вашего туннеля на странице «Мои настройки» — «Состояние туннеля». Попробуйте отключить туннель со стороны сервера. Посмотрите как ваш клиент попытается переустановить VPN соединение.

- Посмотрите как отображается подключение в различных журналах сервера. «Статистика» — «Статистика подключений». Еще в «События безопасности». А еще в «События авторизации». Важно видеть как отображается успешное VPN соединение.

- Попробуйте выполнить пинг сервера VPNKI 172.16.0.1 с вашего устройства.

- Попробуйте выполнить пинг вашего устройства со страницы «Инструменты» нашего сервера. Выполните пинг устройства по адресу туннеля сети VPNKI — 172.16.x.x. Это важный шаг и не стоит им пренебрегать. Но стоит знать, что пинг может быть неуспешен. Это не причина для беспокойства если вы будете только обращаться с этого устройства к другим туннелям.

- Если вы имеете второй подключенный туннель в своем аккаунте, то проверьте пинг и до устройства в другом туннеле. Сначала по его адресу сети VPNKI — 172.16.x.x. Затем можно выполнить пинг устройства в другом туннеле по адресу внутренней сети (192.168.x.x). Если такая маршрутизация настроена.

- Посмотрите как отображается количество переданного трафика туннеля. Это в «Мои настройки» — «Статистика» — «Графики использования». За текущий день статистика показывается с разбивкой по туннелям. За предыдущие дни — суммарно.

По особенностям подсчета трафика туннелей читайте в FAQ. Ссылка здесь.

Надеемся, что вы успешно прошли все пункты советов! Теперь ваше VPN соединение работает успешно. А вы познакомились с основными инструментами нашего сервера удаленного доступа.

Если в дальнейшем возникнут сложности с уже настроенным подключением, то эти советы помогут вам в поиске неисправностей.

*** Если у вас вдруг что-то не получилось, обращайтесь на Форум поддержки нашей системы. Ссылка здесь.

Рекомендации по выбору тарифа

Если вы не планируете передачу видео трафика, то мы рекомендуем вам начинать с выбора тарифа PLAN-MYDEV. Если передача видео будет осуществляться, то стоит сразу начинать с PLAN-VIDEO. Если скорости хватать не будет, то в любое время вы можете изменить тариф на более скоростной.

Если вы используете нашу систему для решения бизнес задач, то можно начать с аналогичных тарифов с приставкой BUSINESS-.

Контролировать объем переданного трафика вы можете на странице с графиками использования.

Узнать реальную скорость своего VPN соединения вы можете утилитой iperf3 на странице «Инструменты». Стоит отметить, что скорость передачи полезных данных будет зависеть от трех факторов:

- от типа используемого протокола VPN;

- типа используемого транспортного протокола — TCP или UDP;

- физической удаленности вашего устройства от нашего сервера.

Худшим вариантом по скорости окажется вариант, когда в качестве транспортного протокола для VPN соединения используется протокол TCP. При этом ваше устройство размещено далеко от сервера VPNKI. В этом случае, реальная скорость передачи данных будет определяться необходимостью подтверждения получения каждого пакета в протоколе TCP.

ДОПОЛНИТЕЛЬНО ПО ТЕМЕ КОНФИГУРАЦИИ УДАЛЕННОГО ДОСТУПА

- Рабочий стол Windows через RDP и OpenVPN. Ссылка здесь.

- Выставить FTP сервер в сеть Интернет через проброс TCP порта. Ссылка здесь.

ОБЩАЯ ИНФОРМАЦИЯ ОБ УДАЛЕННОМ ДОСТУПЕ

- Немного более подробно про IP адреса. Можно прочитать на нашем сайте.

- Про удалённый доступ к компьютеру можно. Можно почитать на нашем сайте.

- Про VPN и протоколы можно почитать здесь.

- Про выход в Интернет через VPN и центральный офис. Можно почитать здесь.

Для L2TP/IPsec с общим ключом

Важно: L2TP IPsec клиенты, находящиеся за одним NAT’ом, могут испытывать проблемы подключения если их более одного. Решить проблему может помочь

инструкция

. Рекомендуем вместо L2TP IPsec использовать IKEv2 IPsec.

Имя подключения — название создаваемого подключения;

-

Имя или адрес сервера — адрес VPN-сервера;

-

Тип VPN — Протокол L2TP/IPsec с общим ключом;

-

Общий ключ — значение строки PSK в разделе Пользователи -> VPN-подключение -> Основное -> Подключение по L2TP/IPsec;

-

Тип данных для входа — Имя пользователя и пароль;

-

Имя пользователя — имя пользователя, которому разрешено подключение по VPN;

-

Пароль — пароль пользователя.

При настройке подключения по VPN из сети Интернет, в свойствах VPN-подключения нужно указать следующие параметры:

-

Перейдите в Настройки параметров адаптера;

-

Нажмите на созданное подключение правой кнопкой мыши и выберите Свойства;

-

Перейдите во вкладку Безопасность и установите:

-

Шифрование данных — обязательное (отключиться, если нет шифрования)

-

Протокол расширенной проверки подлинности (EAP) — Microsoft защищенный пароль (EAP MSCHAPV2)

-

Если создается VPN-подключение к UTM через проброс портов, рекомендуем выполнить следующие действия:

-

1.

Откройте Редактор реестра;

-

2.

Перейдите в

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\PolicyAgentи создайте DWORD-параметр с именем AssumeUDPEncapsulationContextOnSendRule и значением2;

-

1.

Неправильно указан логин или пароль пользователя. Часто при повторном соединении предлагается указать домен. Старайтесь создавать цифро-буквенные пароли, желательно на латинице для учетных записей. Если есть сомнения в этом пункте, то временно установите логин и пароль пользователю «user» и «123456».

-

2.

Для того, чтобы пакеты пошли через VPN-туннель, надо убедиться, что в настройках этого подключения стоит чекбокс Использовать основной шлюз в удалённой сети в разделе Настройка параметров адаптера -> Правой кнопкой мыши по подключению -> Свойства -> Сеть -> Свойства опции «Протокол Интернета версии 4 (TCP/IPv4)» ->Дополнительно. Если же маршрутизировать все пакеты в этот интерфейс не обязательно, то маршрут надо писать вручную.

-

3.

Подключение происходит через DNAT, т.е. внешний интерфейс Ideco UTM не имеет «белого» IP-адреса, а необходимые для работы порты (500 и 4500) «проброшены» на внешний интерфейс устройства, расположенного перед Ideco UTM и имеющего «белый» IP-адрес. В данном случае VPN-подключение либо вообще не будет устанавливаться, либо будут периодические обрывы. Решение — исключить устройство перед Ideco UTM и указать на внешнем интерфейсе Ideco UTM «белый» IP-адрес, к которому в итоге и будут осуществляться L2TP/IPsec-подключения. Либо используйте протокол SSTP, потому что его проще опубликовать с помощью проброса портов.

-

4.

Если в OC Windows 10 повторно подключиться по L2TP, но при этом использовать невалидный ключ PSK (введя его в дополнительных параметрах (скриншот ниже)), подключение все равно будет установлено успешно. Это связано с особенностями работы ОС.

Убедитесь, что локальная сеть (или адрес на сетевой карте) на удалённой машине не пересекается с локальной сетью организации. Если пересекается, то доступа к сети организации не будет (трафик по таблице маршрутизации пойдёт в физический интерфейс, а не в VPN). Адресацию необходимо менять.