Операционная система Windows 10 является одной из самых сложных и запутанных для начинающих пользователей. Прямо «из коробки» она просто работает, но если требуется настроить ее каким-то особым образом, то это может повлечь за собой множество проблем. Оказывается, что во всех компьютерах и прочих устройства, работающих на базе последней сборки этой ОС, есть скрытая от посторонних глаз настройках, которая значительно повышает скорость работы всей системы.

После обновления до Windows 10 Fall Creators Update (1709) все владельцы компьютеров и планшетов должны были заметить, что система стала работать ощутимо медленнее. Особенно сильно это заметно на компьютерах с обычными жесткими дисками (HDD) и слабеньким процессором. Сначала многие подумали, что дело в неправильно работающих драйверах видеокарты, которые после установки апдейта начали работать некорректно, однако эта гипотеза была очень быстро опровергнута.

Пользователи выяснили, что даже самые крутые 3D-игры на максимальных настройках не тормозят, тогда как многие системные программы в Windows 10 очень сильно «тупят». Наиболее сильно это заметно при работе с приложением «Проводник», который позволяет работать с файлами. Зачастую некоторые папки открываются по одной минуте, от чего многие пользователи в бешенстве.

Оказалось, что Microsoft добавила во все компьютеры на базе Windows 10 новую разработку под названием Control Flow Guard. Это своего рода специальная защита, направленная на борьбы с уязвимостями, связанными с повреждениями памяти. Защита защитой, но она в несколько раз снижает скорость работы всей операционной системы, причем отключить ее, на первый взгляд, невозможно.

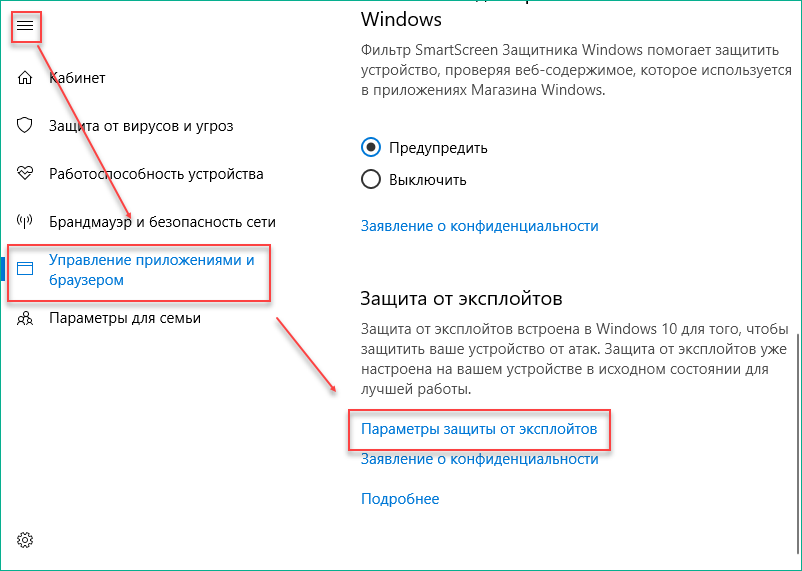

К счастью, была обнаружена скрытая настройка, которая значительно повышает скорость работы всех компьютеров на Windows 10. Для этого необходимо запустить «Защитник Windows», а затем перейти в раздел «Управление приложениями и браузеров». Потребуется открыть подраздел «Параметры защиты от эксплойт», после чего отключить защиту CFG (Control Flow Guard). Чтобы все начало работать потребуется перезагрузить компьютер.

После выполнения этих действий и перезагрузки компьютера, он начнет работать в разы быстрее, поскольку фирменная система защиты Control Flow Guard перестанет использоваться. Зачем Microsoft принудительно включала эту настройку для всех – неизвестно, однако на форумах компании уже имеются десятки тысяч отзывов от пользователей, которые жалуются на медленную работу операционной системы Windows 10 из-за такого нововведения.

Download Windows Speedup Tool to fix errors and make PC run faster

If you want to configure Windows Defender Exploit Guard in Windows 11 or Windows 10, here is how you can do that. No matter whether you want to turn on System settings or Program settings in Windows Security, you can do both with the help of the Exploit Guard. Here is everything you need to know about this security feature that comes with Windows Security.

Windows Defender Exploit Guard runs all the security benefits necessary to keep intrusion threats at bay. A characteristic feature of this tool is ‘Exploit Protection’. It automatically applies to many exploit mitigation techniques. This capability can be tested inside the Windows Defender Security Center under App & browser control > Exploit protection. By accessing the Exploit protection settings, you can control system-wide settings and program-specific overrides. Let us learn how to configure, and manage Windows systems and application exploit mitigations using Windows Defender Exploit Guard (WDEG).

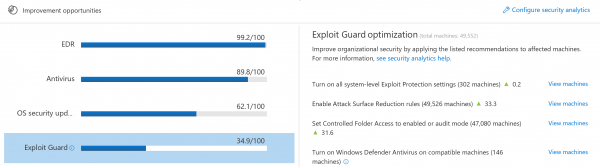

Exploit Guard can be found in the Security Analytics dashboard of the Windows Defender ATP console. Its primary function is to enable enterprises to view how the feature is configured across their device and to drive compliance with recommendations based on best practice security configurations.

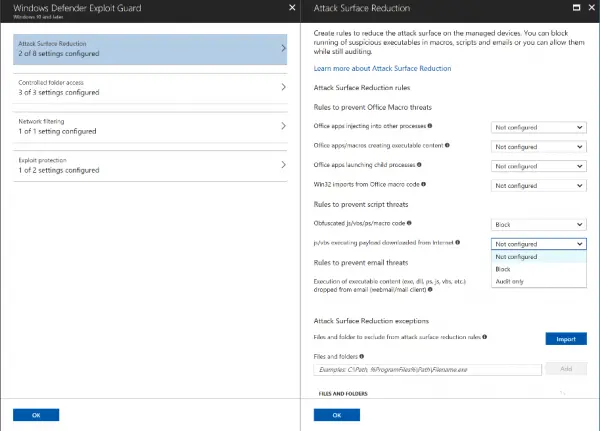

You can configure Windows Exploit Guard for,

- Attack surface reduction

- Exploit Protection

- Network Protection

- Controlled Folder Access

All the Windows Defender Exploit Guard components can be readily managed by

- Group Policy (GP)

- System Center Configuration Manager (SCCM)

- Mobile Device Management (MDM) such as Microsoft Intune.

These components can run in both Audit and Block modes. If any instance of malicious behavior is observed, when Block mode is enabled, Windows Defender Exploit Guard automatically blocks the event from occurring in real-time.

By default, Block events for Attack Surface Reduction, Controlled folder access, and Network Protection instantly display a toast notification in real-time as well as an event log that can be centrally viewed by security operations personnel in the Windows Defender Advanced Threat Protection (WD ATP) console.

The Audit Mode detects the possibility of an occurrence of an event if it would have occurred and conveys that information to the event log and WD ATP console. This helps enterprises customers to evaluate how a rule or feature within Windows Defender Exploit Guard would perform in their enterprise which in turn helps in the decision-making process of determining whether exclusions are required to set up.

Configure Windows Defender Exploit Guard for mitigations

While only a few mitigations can be applied at the operating system level. All mitigations can be configured for individual apps.

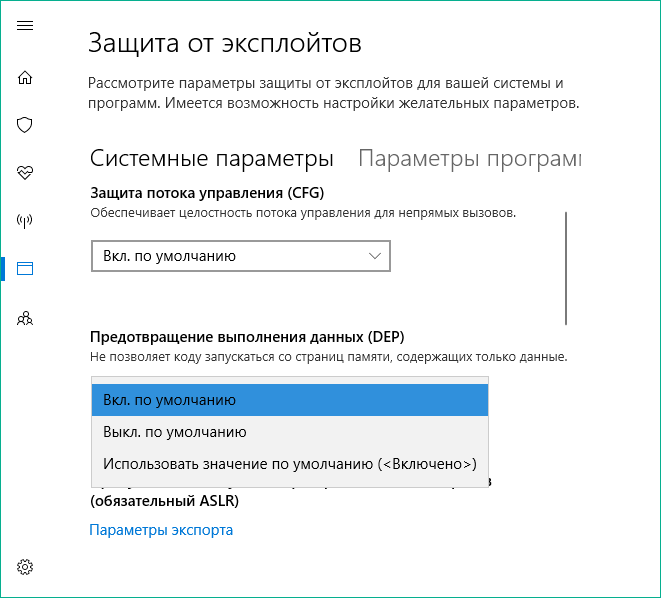

As always, you can set value for each of the mitigations to either on/off, or to their default value.

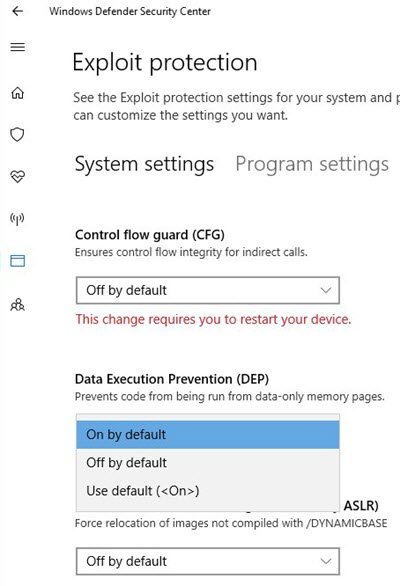

The default values are always specified in brackets at the ‘Use default’ option for each mitigation. In the screenshot provided below, the default for Data Execution Prevention is “On”.

By and large, the use of default configuration for each of the mitigation settings is advised for offering a base level of protection, especially for daily usage by home users. For Enterprise deployments, it is advisable to consider the protection features suitable to individual needs.

The best part about using Windows Defender Exploit Guard is that you can take advantage of its settings even if you’re running third-party antivirus.

Source: Technet.

How do I enable exploit protection in Windows 11?

To enable exploit protection in Windows 11, you need to open Windows Security first. Then, switch to the App & browser control section on the left-hand side. After that, click on the Exploit protection settings option. Here you can find two options called System settings and Program settings. You need to expand each drop-down menu and choose the Use default (On) option.

How do I disable exploit protection in Windows 11?

To disable the exploit protection in Windows 11, you need to open the same path as above. That said, open Windows Security and go to App & browser control > Exploit protection settings. Then, expand the drop-down menu and choose the Off by default option.

Anand Khanse is the Admin of TheWindowsClub.com, a 10-year Microsoft MVP (2006-16) & a Windows Insider MVP (2016-2022). Please read the entire post & the comments first, create a System Restore Point before making any changes to your system & be careful about any 3rd-party offers while installing freeware.

Защита от эксплойтов (Exploit Guard) — эта новая функция в Windows Defender в Windows 10 1709, которая представляет собой объединенную и более улучшенную версию инструмента EMET от Microsoft. Exploit Guard предназначен для защиты компьютера от эксплоитов, и заражения вашей системы вредоносными программами. Специально активировать Защиту от эксплойтов не нужно, это происходит автоматически, но только при включенном защитнике Windows.

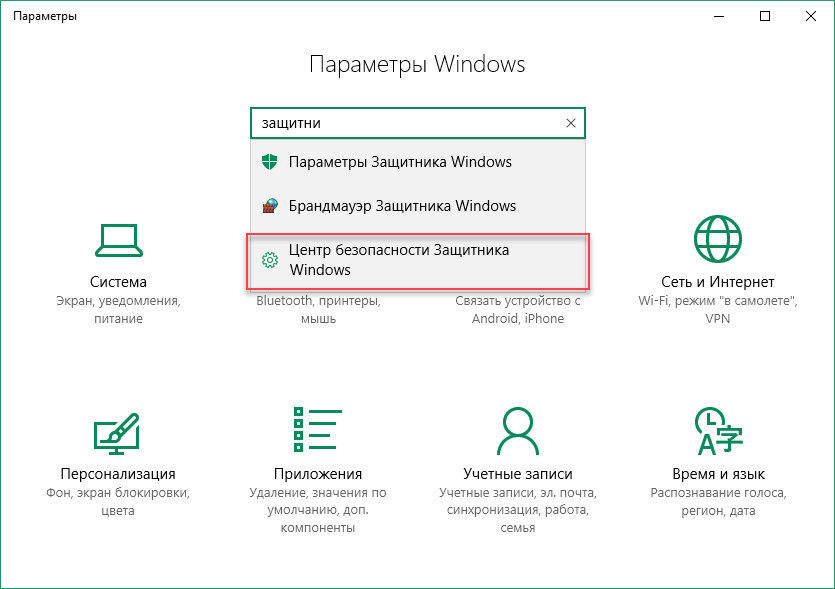

Изменить параметры Exploit Guard по умолчанию можно в Центре безопасности Защитника Windows.

- Получить к нему доступ можно через меню Пуск или Параметры (Windows + I). Настройки будут производиться именно через Центр Безопасности, а не Параметры Защитника. Учитывайте это при использовании быстрого поиска.

- В появившемся окне перейдите в меню «Управление приложениями и браузером».

- Пролистайте страницу в самый низ и выберите «Параметры защиты от эксплойтов».

Всего есть две основные категории для изменения конфигураций на компьютере. Рассмотрим каждую из них более подробно.

Системные параметры

Здесь отображается список доступных пользователю механизмов защиты Windows. Рядом указывается статус — включено, отключено. Доступны:

- CFG. Защита потока управления и обеспечение его целостности для совершения непрямых вызовов (включена по умолчанию).

- SEHOP. Проверка цепочек исключений и обеспечение ее целостность во время отправки.

- DEP. Предотвращение выполнения данных (включена по умолчанию).

- Обязательный ASLR. Принудительное случайное распределение для образов, которые не соответствуют /DYNAMICBASE (выключена по умолчанию).

- Низкий ASLR. Случайное распределение выделения памяти. (включена по умолчанию).

- Проверка целостности кучи. В случае нахождения повреждений, процесс автоматически завершается. (включена по умолчанию).

Пользователь может отключить их независимо друг от друга.

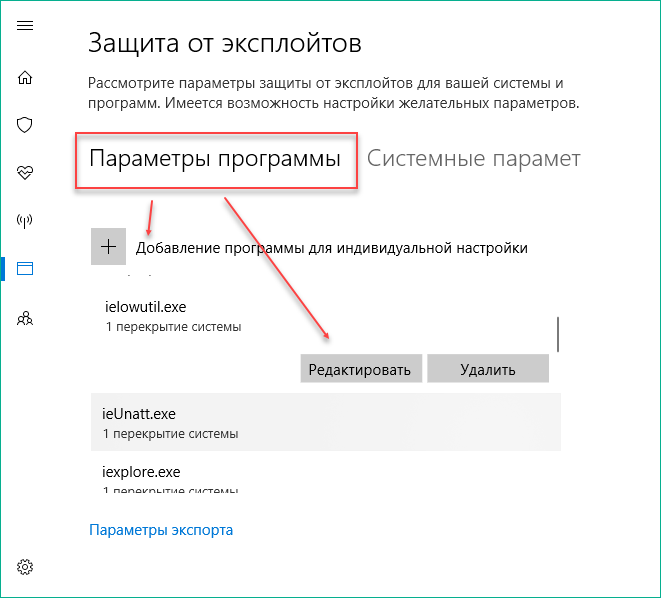

Параметры программ

В этом разделе можно отдельно редактировать дополнительные настройки защиты для каждого исполняемого файла, добавлять их в список исключений. Если ПО конфликтует при каком-либо активированном в системных параметрах модуле, то его можно отключить. При этом настройки других программ останутся прежними.

Опция работает по тому же принципу, что и исключения в инструменте EMET от Microsoft. По умолчанию здесь уже находятся некоторые штатные программы Windows.

Добавить новый исполняемый файл в список можно здесь же, нажав на кнопку «Добавление программы для индивидуальной настройки». Для этого укажите название программы или точный путь к ней. После этого он отобразится в списке.

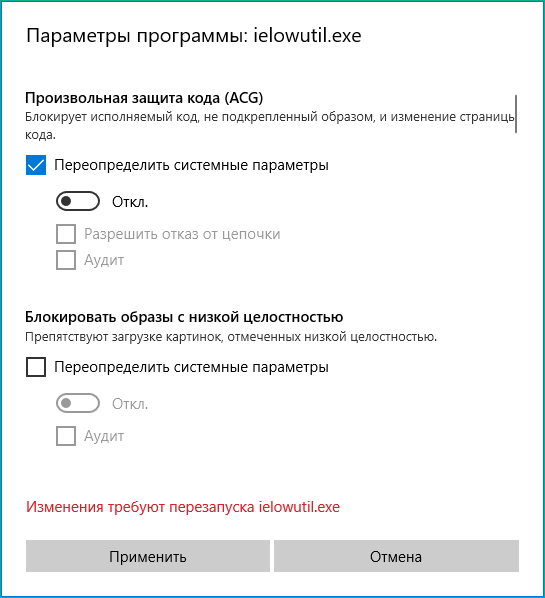

Пользователь может редактировать параметры для каждой отдельной программы. Для этого выберите ее из списка, и кликните «Редактировать», после чего принудительно выключите/ включите нужную опцию. По желанию программу можно удалить из списка исключений.

Для редактирования доступны только те параметры, которые невозможно настроить через категорию «Системные». Для некоторых опций доступно значение «Аудит». После его активации Windows будет записывать события в системный журнал, что удобно для дальнейшего анализа.

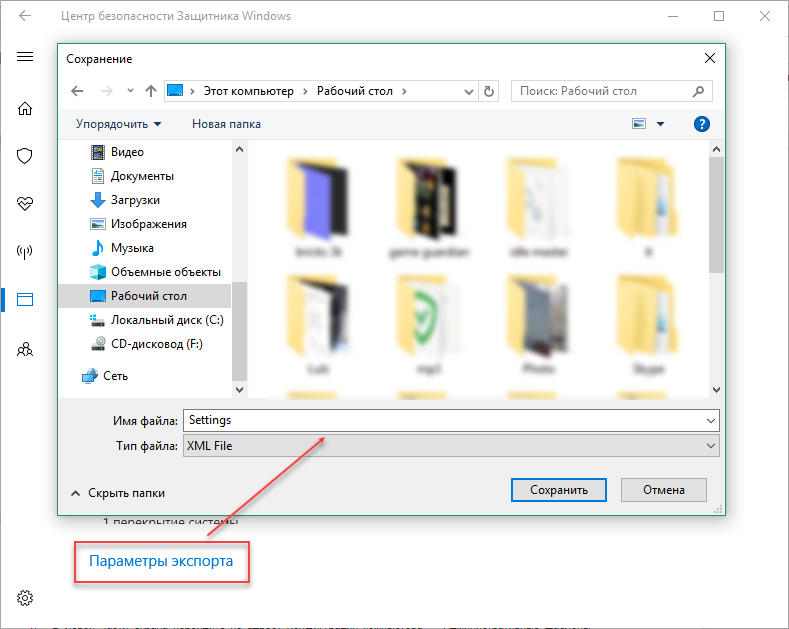

Импорт и экспорт настроек

Экспортировать текущие настройки Exploit Guard можно через Центр безопасности Защитника Windows. Для этого достаточно нажать на соответствующую кнопку и сохранить файл в формате XML.

Экспортировать настройки можно и через командную строку Windows PowerShell. Для этого есть команда:

Get-ProcessMitigation -RegistryConfigFilePath C:\Users\Alex\Desktop\Settings.xml

Для импорта необходимо заменить командлет Get на Set и по аналогии с примером указать название и путь к файлу.

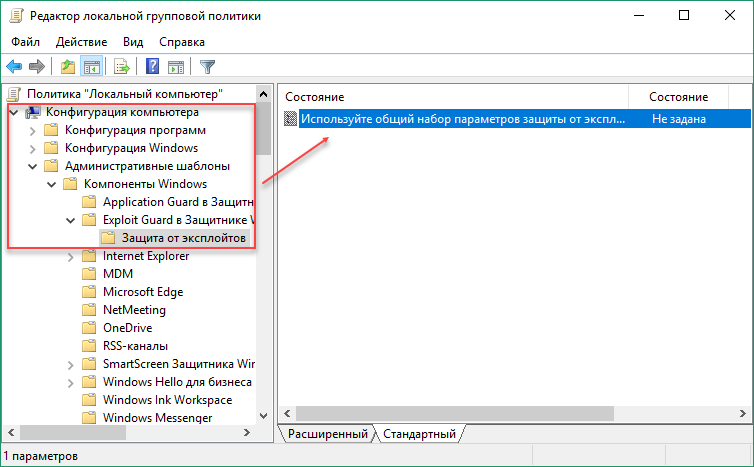

Установить уже существующий XML файл с настройками можно через редактор локальных групповых политик gpedit.msc:

- В левой части экрана перейдите в ветку редактора Конфигурация компьютера —> Административные шаблоны —> Компоненты Windows —> Exploit Guard в Защитнике Windows —> Защита от эксплойтов. Откройте политику Используйте общий набор параметров защиты от эксплойтов.

- Измените значение на «Включено», а в появившемся поле укажите путь или URL- адрес к существующему XML файлу с конфигурацией.

Сохраните внесенные изменения нажав на «Применить». Настройки вступят в силу немедленно, поэтому перезагружать ПК не обязательно.

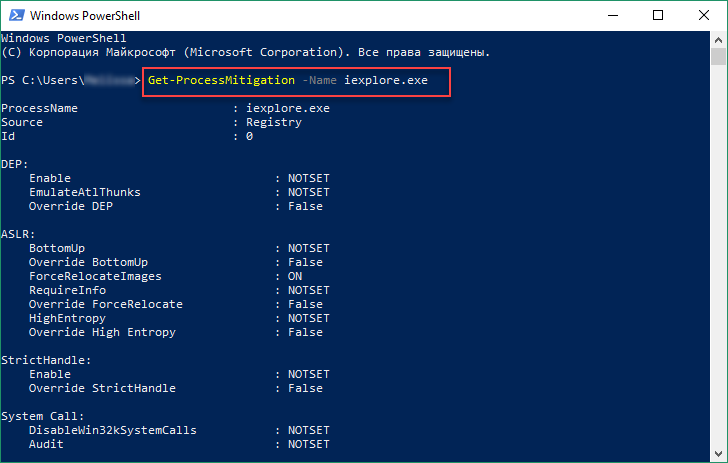

Настройка Exploit Guard с помощью PowerShell

Для редактирования списка модулей защиты можно использовать командную строку Windows PowerShell.

Здесь доступные следующие команды:

-

Get-ProcessMitigation -Name iexplore.exe

— получить список всех защитных мер для выбранного процесса. В данном примере это iexplore.exe, вы можете указать любой другой. Вместо имени программы, можно указать точный путь. - Состояние NOTSET (не установлено) для категории системных параметров означает, что выставлены значения по умолчанию, для категории программ здесь следует вписать параметр, к которому будут присвоены меры защиты.

- —Set с добавочной командой ProcessMitigation используется для редактирования каждого отдельного значения. Чтобы активировать SEHOP для конкретного исполняемого файла (в нашем примере test.exe) по адресу C:\Users\Alex\Desktop\test.exe, используйте команду в PowerShell:

Set-ProcessMitigation -Name C:\Users\Alex\Desktop\test.exe -Enable SEHOP - Чтобы применить эту меру для всех файлов, а не для конкретной программы, используйте команду:

Set-Processmitigation -System -Enable SEHOP - -Enable — включить, —Disable — отключить.

- Командлет —Remove используется для восстановления настроек по умолчанию и указывается сразу после —Name.

- -Enable или —Disable AuditDynamicCode — активировать или выключить аудит.

При вводе команд учитывайте, что каждый отдельный параметр меры должен отделяться запятой. Посмотреть их список вы можете здесь же, в PowerShell. Они отобразятся после ввода команды

Get-ProcessMitigation -Name имя_процесса.exe

.

Содержание

- 1. Как проверить состояние функции

- 2. Как ускорить компьютер и отключить VBS (Virtualization based security) на Windows 10 и Windows 11

Последние версии операционной системы Windows направлены на безопасность пользователей — даже для установки Windows 11 потребуется специальный модуль шифрования TMP 2.0. Сегодня мы расскажем, как отключить функцию Virtualization based security (VBS) и ускорить ваш компьютер почти на 30%.

Microsoft старается обеспечить безопасность пользователей, но это может приводить к снижению производительности компьютера. В некоторых сборках Windows 10 и Windows 11 по умолчанию включена функция VBS (Virtualization based security), которая резервирует часть оперативной памяти для создания безопасной области.

Windows может использовать технологию «виртуальной безопасности» для размещения решений безопасности, которые получают значительно более высокую защиту от уязвимостей в операционной системе и предотвращают использование вредоносных эксплойтов. Целостность кода режима ядра проверяет все драйверы и бинарные файлы, которые запускаются в режиме ядра, и предотвращает загрузку неподписанных драйверов или файлов в системную память. Она защищает от атак, осуществляемых путём вставки вредоносного кода в процессы с высокой безопасностью, но при этом снижает производительность системы в играх или других ресурсоёмких задачах примерно на 25%.

Как проверить состояние функции

В зависимости от версии операционной системы вы можете использовать несколько способов для проверки состояния Virtualization based security.

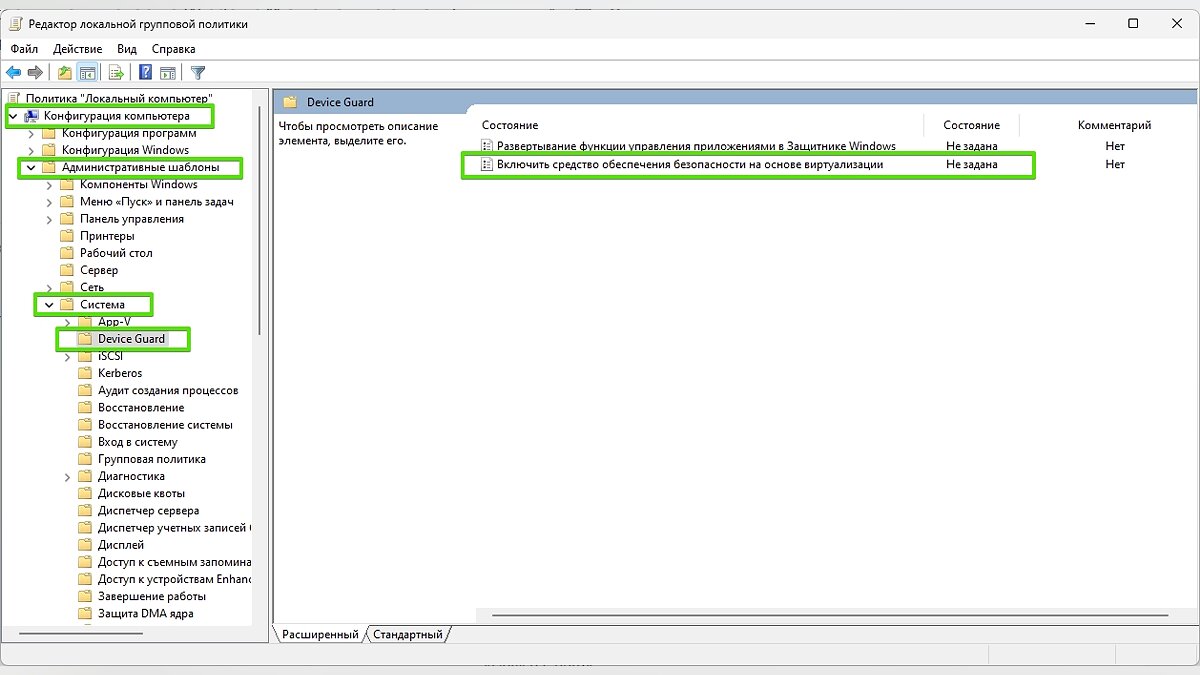

Как проверить состояние функции на Windows 10

- При помощи сочетания клавиш «Win+R» запустите приложение «Выполнить» и вставьте в поле ввода команду «gpedit.msc» без кавычек;

- Перейдите по пути: «Конфигурация компьютера» — «Административные шаблоны» — «Система» — «Device Guard»;

- Отследите состояние функции в разделе «Включить средство обеспечения безопасности на основе виртуализации».

Примечание: Если в столбце «Состояние» указан параметр «На задано», то функция отключена, но может быть активирована автоматически с грядущими обновлениями системы.

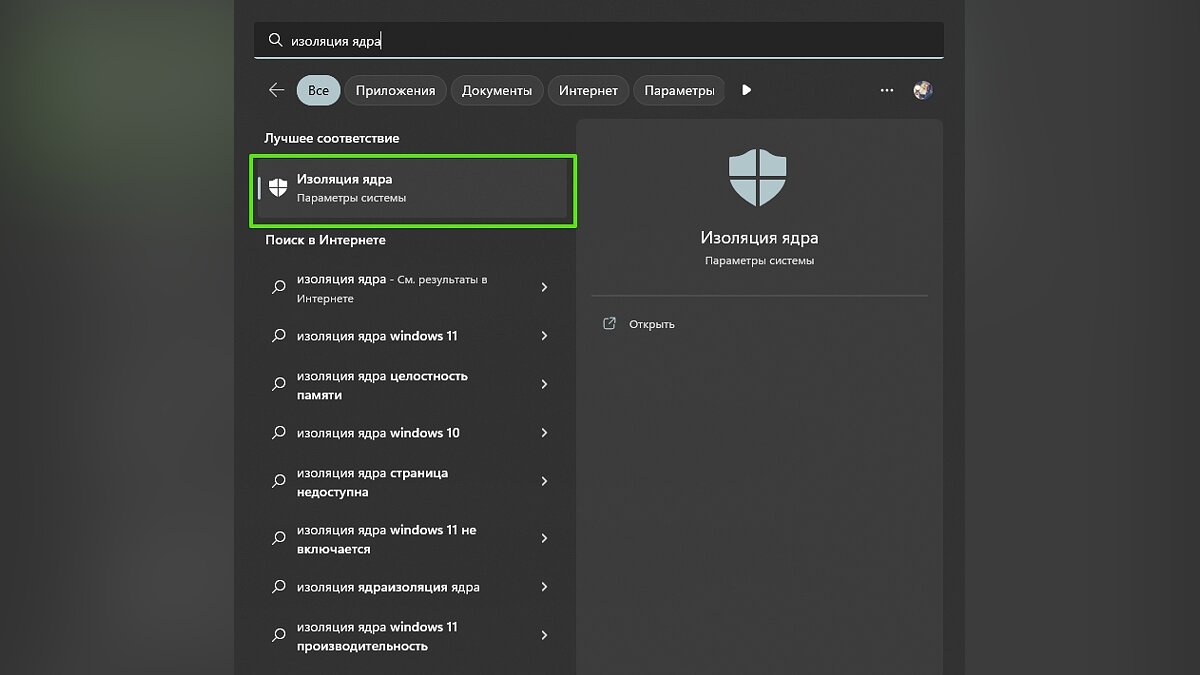

Как проверить состояние функции на Windows 11

На Windows 11 проверить состояние Virtualization based security несколько проще. Для этого нужно лишь открыть «Поиск» и вписать название параметра «Изоляция ядра» без кавычек. Затем выбрать одноименную настройку.

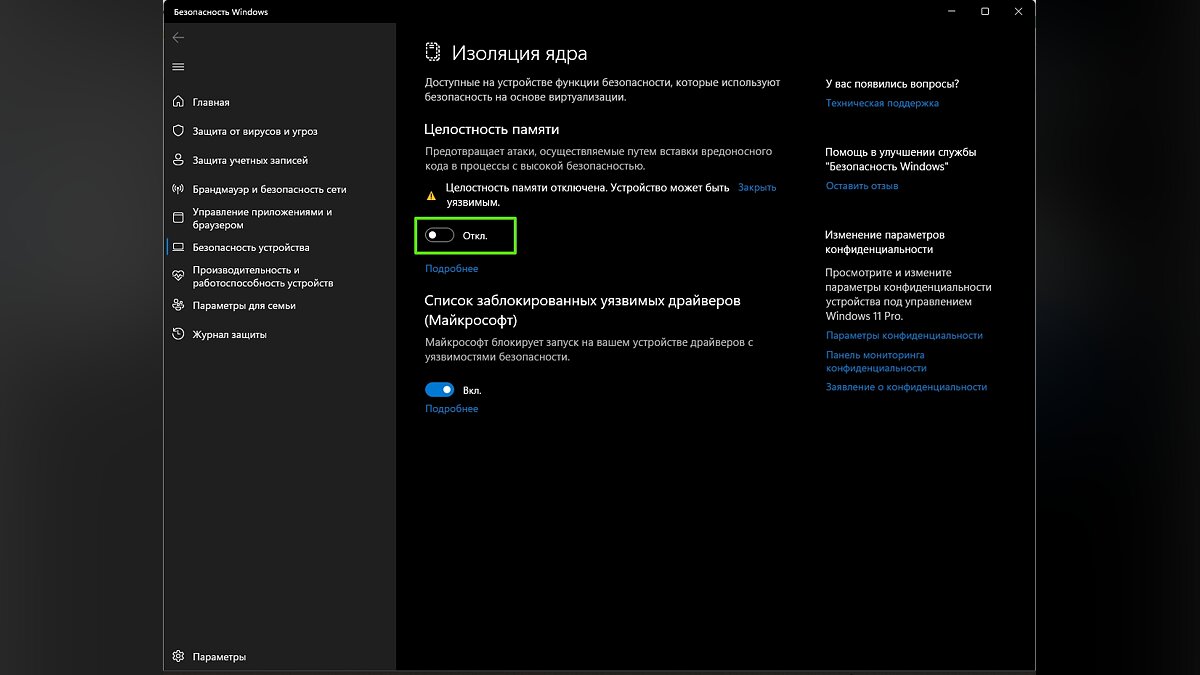

Откроется окно параметров безопасности Windows, где вы сможете отследить состояние функции VBS. В разделе «Целостность памяти» ползунок должен быть выключен. Если он активен, здесь же вы можете отключить данный параметр.

Другой способ:

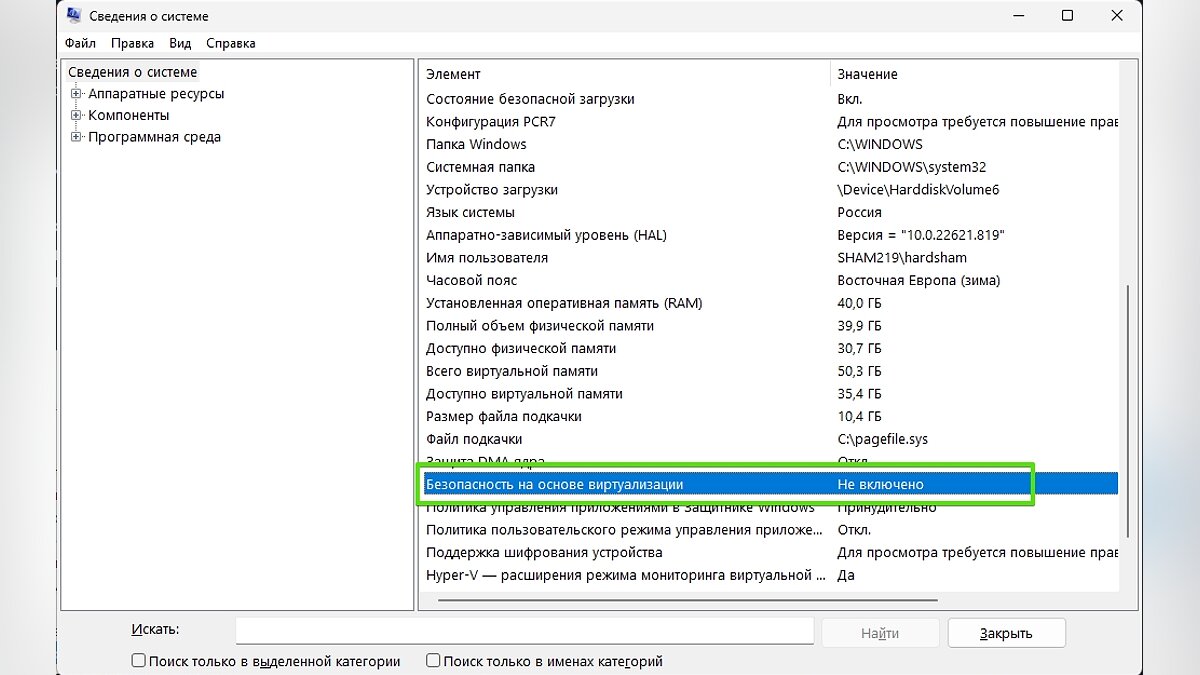

- Сочетанием клавиш «Win+R» запустите приложение «Выполнить» и введите команду «msinfo32» без кавычек;

- В открывшемся окне найдите пункт «Безопасность на основе виртуализации».

Как ускорить компьютер и отключить VBS (Virtualization based security) на Windows 10 и Windows 11

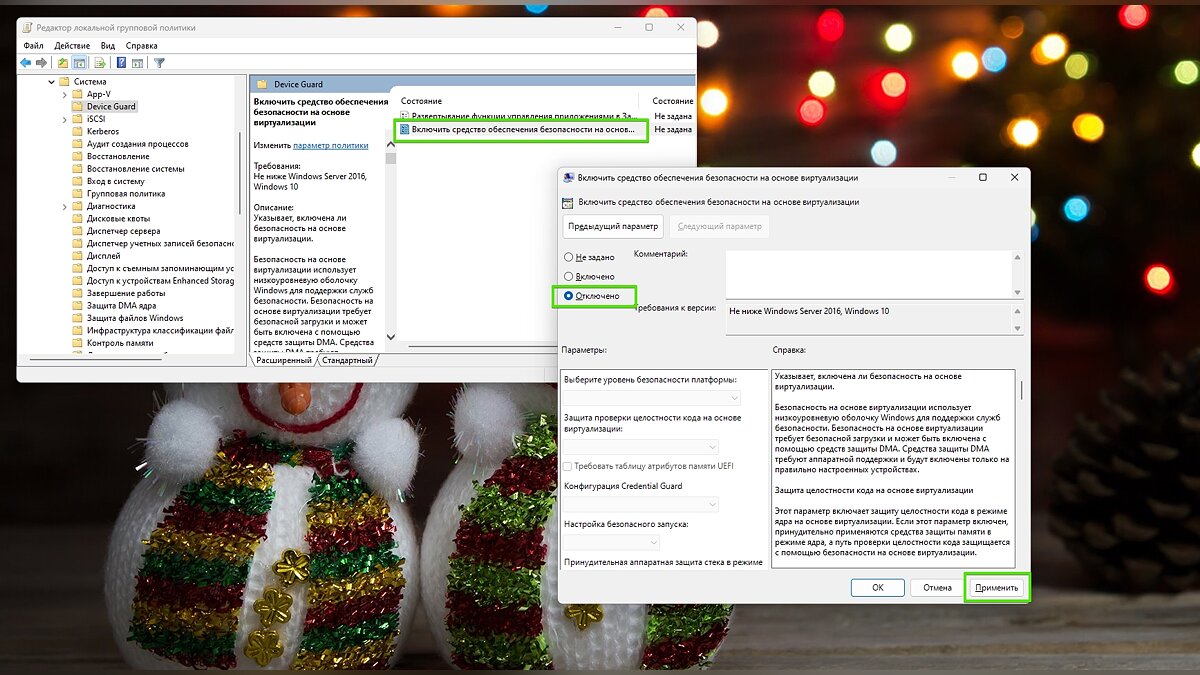

Как отключить VBS через «Редактор локальной групповой политики»

- Откройте «Редактор локальной групповой политики» (команда «gpedit.msc» без кавычек) и перейдите по пути: «Конфигурация компьютера» — «Административные шаблоны» — «Система» — «Device Guard»;

- Нажмите ПКМ на параметр «Включить средство обеспечения безопасности на основе виртуализации», выберите «Изменить»;

- В открывшемся окне установите значение «Отключено»;

- Кликните «Применить» для сохранения изменений.

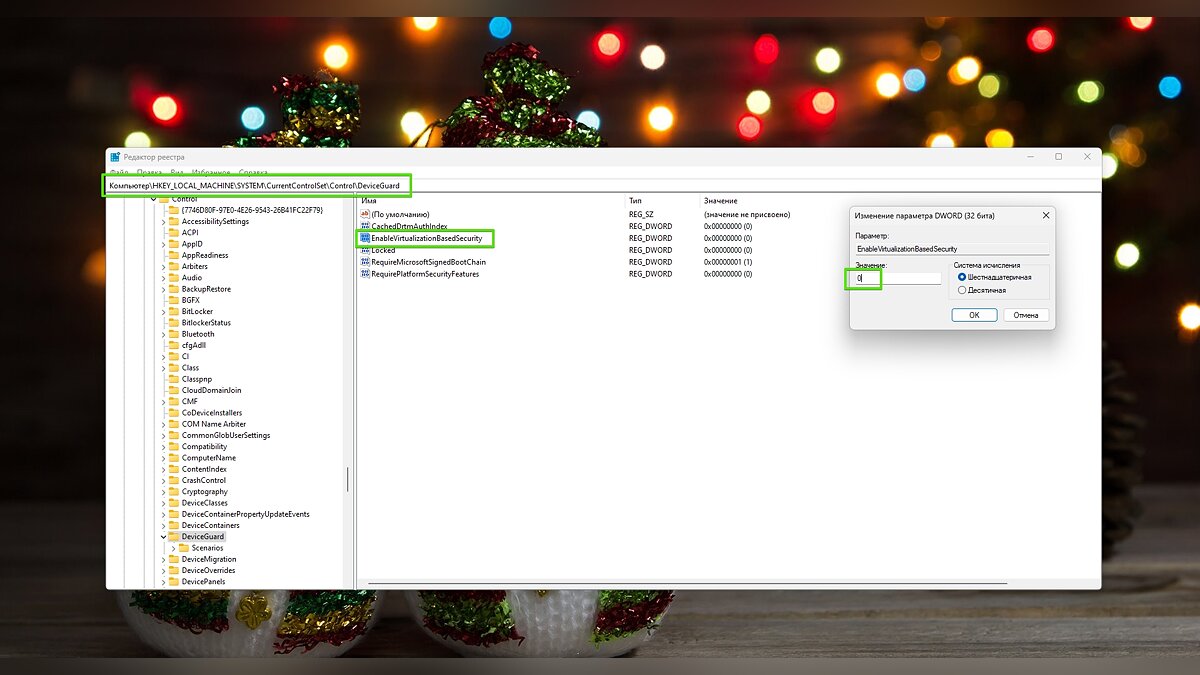

Как отключить VBS через системный реестр

- Сочетанием клавиш «Win+R» вызовите приложение «Выполнить» и введите команду «regedit» без кавычек;

- Перейдите по пути: «HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\DeviceGuard»;

- Создайте параметр DWORD (32 бита) и присвойте ему имя EnableVirtualizationBasedSecurity;

- Для данного параметра нужно установить значение «0».

Примечание: Если Virtualization based security уже отключен, вы увидите этот файл в каталоге системного реестра.

- Уходит эпоха: Windows 7 и 8.1 завтра лишатся поддержки

- Windows 10, GTX 1060 и 8 ГБ ОЗУ — появились системные требования слэшера с расчлененкой Wanted: Dead

- Топовый подгон с подарочным промокодом — в России в разы обрушились цены на Windows 10 Pro с бесплатным обновлением до Windows 11

-

От

Kirik_Доброго времени суток)

В интернете написано много мнений о том, нужно ли сбрасывать свой девайс до заводских настроек после обновления до «свежей» версии Android/iOS. Хотел бы узнать мнение здесь.

Сторонники сброса аргументируют это наличием лишнего «мусора» от предыдущей ОС после обновления и нестабильной работой гаджета после обновления до новой мобильной ОС. Ведь идет наложение новой версии на уже установленную с сохранением всех настроек. Поэтому возможны баги, по их словам, а также оставшиеся «следы» от старой версии.

Обращу внимание, что речь идет именно про сброс настроек до дефолта после обновления самой версии мобильной ОС (например, была Android 11, а потом обновились до Android 12), а не после периодических мелкий обновлений в рамках одной и той же версии мобильной ОС.Сообщение от модератора Mark D. Pearlstone

Тема перемещена из раздела «Технологии и техника». -

От

NucleusДоброе время суток, при открытии некоторых сайтов, КАВ выдает уведомление о переходе на недоверенный сайт (кстати ваш форум КАВ так же относит к таким сайтам), где написано что

«Один или более сертификатов этого сайта недействительны, и мы не можем гарантировать его подлинность. Такое бывает, когда владелец сайта вовремя не обновил свои сертификат или когда сайт поддельный. Посещение таких сайтов делает вас более уязвимым для атак.»

Лаборатория Касперского защитила вас от перехода на этот сайт. Можете закрыть его без риска

Обнаружено: 30.06.2022 12:32:00, и гиперрсылка: «Показать детали»

Кликнув на эту ссылку открывается открывается почти аналогичный текст, еще добалено про неактуальность сертификатов и опять ссылка Я понимаю риск и хочу перейти на сайт

Кликнув по этой ссылке мы видим окно, с выбором открыть или нет нужный нам сайт.

В общем немного геморойно, что нужно сделать чтобы отказаться от такой проверки недоверенных сайтов на соответствие сертификатов.

Кстати я прикладываю скриншот, где КАВ блокирует переход на ваш форум.

С уважением. -

От

SapfiraДавно уже заметила, что когда переустанавливаешь KIS (с сохранением настроек) или просто обновляешь версию поверх предыдущей, то Безопасные платежи обнуляются и сайты, добавленные туда ранее, исчезают, приходится всё заново добавлять.

У всех так? Есть ли какой-то способ, чтобы список сайтов сохранялся? Экспорт настроек в данном случае не помогает.

-

От

***Leeloo***Всем,привет! Как известно у продуктов Касперского есть рекомендуемый уровень безопасности,основанный на мнении специалистов Касперского,но также можно применить и пользовательские настройки — уровень безопасности,заданный самим пользователем,как раз об этом и тема.

Расскажите о своих тех настройках,которые вы изменили в антивирусе и которые на ваш взгляд,являются эффективными,исходя из установленных ваших программ и свойствах самой Системы.

Поделитесь своим мнением)) -

От

Тётя ЕвдокияКис 2019 обнаружил что программа Adobe может нанести вред моему компу

Отправить в доверенные?

А еще при поиске уязвимостей после установки КИС 2019, он нашел вот эту. Я понятия не имею что это такое.

Объясните, плиз, кто знает?