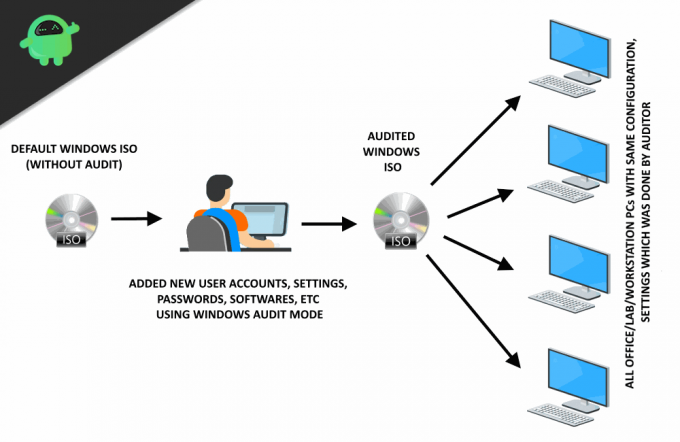

Have you ever wondered how OEMs deploy Windows 11/10 OS with their own set of apps and drivers? Or how does the recovery partition helps you to reinstall everything as if the computer is brand new? It is possible because of a particular mode of Windows 11/10 called Audit Mode. Audio mode allows OEMs to preconfigure a System Image, package their software, and then deploy it on thousands of their computers. In this post, we will learn about Audit Mode, benefits, and how to boot into or boot out of Audio mode.

There are two modes Windows can choose to boot —

- OOBE and

- Audit Mode.

OOBE or Out-of-box experience is the default mode that allows the consumers to set up Windows on a new machine or when they choose to reset Windows 10.

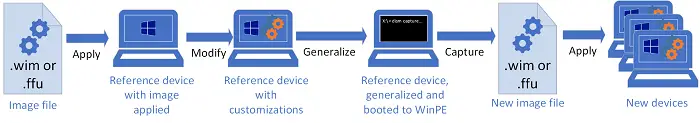

Audit Mode, as I said earlier, allows OEMs to deploy a system image consisting of driver package, applications, computer-specific updates that are required or planned to be deployed during the installation. While there are more things involved that briefly explain the need for Audit mode. Let’s take a look at the benefits of Audio Mode.

Bypass OOBE

There is no Welcome Screen or Setup Screen. It allows you to boot into the desktop using the built-in admin account and set up things. So you do not need to create an account at all.

Install applications, add device drivers, and run scripts

That is the primary goal of using Audit mode. Using a default image, and then customize it based on your business requirement. You can also install additional language packs and device drivers. It is also called the auditSystem configuration pass process.

Test the validity of a Windows installation

Once you are done with the setup, you can test how the setup process will behave when the end-user starts using the OOBE. It is also called the auditUser configuration pass.

Add more customizations to a reference image

It is evident that once you are through a successful audit process, and everything works as expected, the same image can be deployed to multiple computers. If not, you can boot back into Audit mode to configure on per device per se. Many a time, the changes are because of the device or consumer request.

How to boot into or out of Audit Mode in Windows 11/10

Microsoft offers an Answer File Unattend.xml. It is an XML-based file that contains setting definitions and values to use during Windows Setup. The file can be created using Windows System Image Manager. Only when Windows 10 Setup files this file it boots into the Audio mode, else it will boot into the default OOBE mode. Use any of the following methods to boot into Audit mode.

Boot into Audit Mode in Windows 10 (Automatically or Manually)

- Add the Microsoft-Windows-Deployment | Reseal | Mode = audit answer file setting.

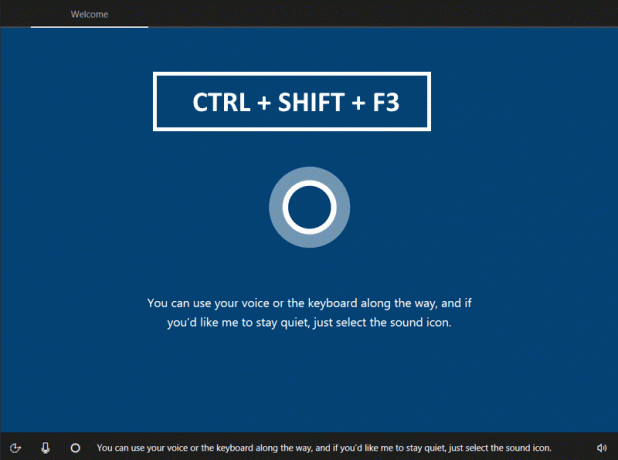

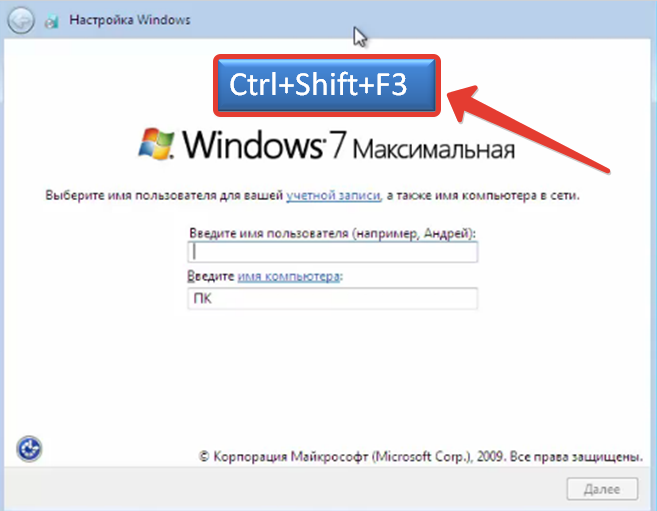

- Keyboard Shortcut: At the OOBE screen, press CTRL+SHIFT+F3.

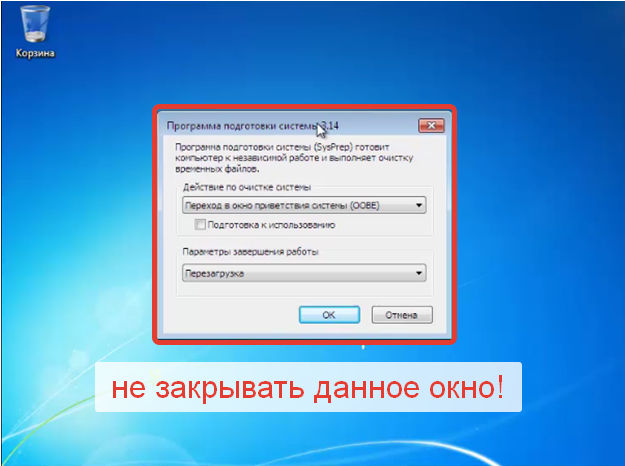

When the computer reboots into Audit mode, the System Preparation (Sysprep) tool will appear. The only drawback of using the keyboard shortcut is that it does not bypass all parts of the OOBE process. That includes running scripts and applying answer file settings in the oobeSystem configuration pass.

Boot into Audit mode using an image which is configured to boot into OOBE

You can use the keyboard shortcut or mount the image, and add the answer file with the audit setting save it as:

C:\test\offline\Windows\Panther\Unattend\Unattend.xml.

Boot to audit mode automatically from an existing image

Create a new answer file, and add Microsoft-Windows-Deployment | Reseal | Mode = audit. Save the file as Unattend.xml.

On an elevated command prompt, execute the command:

Dism /Mount-Image /ImageFile:C:\test\images\MyImage.wim /index: /MountDir:C:\test\offline

The image_index is the number of the selected image on the .wim file.

Just like in the above step, copy the new answer file to this folder:

C:\test\offline\Windows\Panther\Unattend

Finalize the changes by using the DISM tool. Use the following command:

Dism /Unmount-Image /MountDir:C:\test\offline /commit

How do you boot out of Audit Mode in Windows 11/10?

You can delete the Unattend.xml file, and then commit using the DISM tool or simply add the Microsoft-Windows-Deployment | Reseal | Mode = oobe answer file setting.

Audit Mode is not for general consumers. It is either for OEMs or IT departments who need to apply the image with the same settings, drivers, and apps to multiple computers.

I hope the post was easy to follow, and you were able to boot into or out of Audit Mode in Windows 11/10.

Have you ever wondered how OEMs deploy Windows 11/10 OS with their own set of apps and drivers? Or how does the recovery partition helps you to reinstall everything as if the computer is brand new? It is possible because of a particular mode of Windows 11/10 called Audit Mode. Audio mode allows OEMs to preconfigure a System Image, package their software, and then deploy it on thousands of their computers. In this post, we will learn about Audit Mode, benefits, and how to boot into or boot out of Audio mode.

There are two modes Windows can choose to boot —

- OOBE and

- Audit Mode.

OOBE or Out-of-box experience is the default mode that allows the consumers to set up Windows on a new machine or when they choose to reset Windows 10.

Audit Mode, as I said earlier, allows OEMs to deploy a system image consisting of driver package, applications, computer-specific updates that are required or planned to be deployed during the installation. While there are more things involved that briefly explain the need for Audit mode. Let’s take a look at the benefits of Audio Mode.

Bypass OOBE

There is no Welcome Screen or Setup Screen. It allows you to boot into the desktop using the built-in admin account and set up things. So you do not need to create an account at all.

Install applications, add device drivers, and run scripts

That is the primary goal of using Audit mode. Using a default image, and then customize it based on your business requirement. You can also install additional language packs and device drivers. It is also called the auditSystem configuration pass process.

Test the validity of a Windows installation

Once you are done with the setup, you can test how the setup process will behave when the end-user starts using the OOBE. It is also called the auditUser configuration pass.

Add more customizations to a reference image

It is evident that once you are through a successful audit process, and everything works as expected, the same image can be deployed to multiple computers. If not, you can boot back into Audit mode to configure on per device per se. Many a time, the changes are because of the device or consumer request.

How to boot into or out of Audit Mode in Windows 11/10

Microsoft offers an Answer File Unattend.xml. It is an XML-based file that contains setting definitions and values to use during Windows Setup. The file can be created using Windows System Image Manager. Only when Windows 10 Setup files this file it boots into the Audio mode, else it will boot into the default OOBE mode. Use any of the following methods to boot into Audit mode.

Boot into Audit Mode in Windows 10 (Automatically or Manually)

- Add the Microsoft-Windows-Deployment | Reseal | Mode = audit answer file setting.

- Keyboard Shortcut: At the OOBE screen, press CTRL+SHIFT+F3.

When the computer reboots into Audit mode, the System Preparation (Sysprep) tool will appear. The only drawback of using the keyboard shortcut is that it does not bypass all parts of the OOBE process. That includes running scripts and applying answer file settings in the oobeSystem configuration pass.

Boot into Audit mode using an image which is configured to boot into OOBE

You can use the keyboard shortcut or mount the image, and add the answer file with the audit setting save it as:

C:testofflineWindowsPantherUnattendUnattend.xml.

Boot to audit mode automatically from an existing image

Create a new answer file, and add Microsoft-Windows-Deployment | Reseal | Mode = audit. Save the file as Unattend.xml.

On an elevated command prompt, execute the command:

Dism /Mount-Image /ImageFile:C:testimagesMyImage.wim /index: /MountDir:C:testoffline

The image_index is the number of the selected image on the .wim file.

Just like in the above step, copy the new answer file to this folder:

C:testofflineWindowsPantherUnattend

Finalize the changes by using the DISM tool. Use the following command:

Dism /Unmount-Image /MountDir:C:testoffline /commit

How do you boot out of Audit Mode in Windows 11/10?

You can delete the Unattend.xml file, and then commit using the DISM tool or simply add the Microsoft-Windows-Deployment | Reseal | Mode = oobe answer file setting.

Audit Mode is not for general consumers. It is either for OEMs or IT departments who need to apply the image with the same settings, drivers, and apps to multiple computers.

I hope the post was easy to follow, and you were able to boot into or out of Audit Mode in Windows 11/10.

Have you ever wondered how OEMs deploy Windows 11/10 OS with their own set of apps and drivers? Or how does the recovery partition helps you to reinstall everything as if the computer is brand new? It is possible because of a particular mode of Windows 11/10 called Audit Mode. Audio mode allows OEMs to preconfigure a System Image, package their software, and then deploy it on thousands of their computers. In this post, we will learn about Audit Mode, benefits, and how to boot into or boot out of Audio mode.

There are two modes Windows can choose to boot —

- OOBE and

- Audit Mode.

OOBE or Out-of-box experience is the default mode that allows the consumers to set up Windows on a new machine or when they choose to reset Windows 10.

Audit Mode, as I said earlier, allows OEMs to deploy a system image consisting of driver package, applications, computer-specific updates that are required or planned to be deployed during the installation. While there are more things involved that briefly explain the need for Audit mode. Let’s take a look at the benefits of Audio Mode.

Bypass OOBE

There is no Welcome Screen or Setup Screen. It allows you to boot into the desktop using the built-in admin account and set up things. So you do not need to create an account at all.

Install applications, add device drivers, and run scripts

That is the primary goal of using Audit mode. Using a default image, and then customize it based on your business requirement. You can also install additional language packs and device drivers. It is also called the auditSystem configuration pass process.

Test the validity of a Windows installation

Once you are done with the setup, you can test how the setup process will behave when the end-user starts using the OOBE. It is also called the auditUser configuration pass.

Add more customizations to a reference image

It is evident that once you are through a successful audit process, and everything works as expected, the same image can be deployed to multiple computers. If not, you can boot back into Audit mode to configure on per device per se. Many a time, the changes are because of the device or consumer request.

How to boot into or out of Audit Mode in Windows 11/10

Microsoft offers an Answer File Unattend.xml. It is an XML-based file that contains setting definitions and values to use during Windows Setup. The file can be created using Windows System Image Manager. Only when Windows 10 Setup files this file it boots into the Audio mode, else it will boot into the default OOBE mode. Use any of the following methods to boot into Audit mode.

Boot into Audit Mode in Windows 10 (Automatically or Manually)

- Add the Microsoft-Windows-Deployment | Reseal | Mode = audit answer file setting.

- Keyboard Shortcut: At the OOBE screen, press CTRL+SHIFT+F3.

When the computer reboots into Audit mode, the System Preparation (Sysprep) tool will appear. The only drawback of using the keyboard shortcut is that it does not bypass all parts of the OOBE process. That includes running scripts and applying answer file settings in the oobeSystem configuration pass.

Boot into Audit mode using an image which is configured to boot into OOBE

You can use the keyboard shortcut or mount the image, and add the answer file with the audit setting save it as:

C:testofflineWindowsPantherUnattendUnattend.xml.

Boot to audit mode automatically from an existing image

Create a new answer file, and add Microsoft-Windows-Deployment | Reseal | Mode = audit. Save the file as Unattend.xml.

On an elevated command prompt, execute the command:

Dism /Mount-Image /ImageFile:C:testimagesMyImage.wim /index: /MountDir:C:testoffline

The image_index is the number of the selected image on the .wim file.

Just like in the above step, copy the new answer file to this folder:

C:testofflineWindowsPantherUnattend

Finalize the changes by using the DISM tool. Use the following command:

Dism /Unmount-Image /MountDir:C:testoffline /commit

How do you boot out of Audit Mode in Windows 11/10?

You can delete the Unattend.xml file, and then commit using the DISM tool or simply add the Microsoft-Windows-Deployment | Reseal | Mode = oobe answer file setting.

Audit Mode is not for general consumers. It is either for OEMs or IT departments who need to apply the image with the same settings, drivers, and apps to multiple computers.

I hope the post was easy to follow, and you were able to boot into or out of Audit Mode in Windows 11/10.

Итак, вы хотите создать предопределенный образ Windows, чтобы можно было загружать другие машины с предварительно настроенными параметрами? Что ж, для этого есть режим аудита для windows 10. В режиме аудита вы можете изменить, удалить, настроить способ установки Windows. Это особенно полезно для OEM и других поставщиков сборки ПК с Windows. Основная причина выхода из режима аудита Windows 10 заключается в том, что вы можете легко устанавливать или удалять программы и приложения, которые могут вам понадобиться или не нужны. Загрузиться в режиме аудита Windows или выйти из него довольно просто. Сегодня мы проведем вас через этот процесс и расскажем больше о режиме аудита в целом.

Вы помните свои старые школьные дни, когда на всех компьютерах в вашем компьютерном классе был один и тот же набор программ, одни и те же файлы по умолчанию, один и тот же пароль по умолчанию? Что ж, в этом магия режима аудита. В режиме аудита в Windows 10 вы можете создать заранее определенный образ окон, который можно установить на тысячи компьютеров. Это полезно для организаций, так как помогает сэкономить время на настройку ПК после установки, поскольку вся конфигурация находится в самом файле образа. Если это звучит сбивающе с толку, не волнуйтесь, мы поможем вам понять это немного глубже, ниже.

Оглавление

- 1 Что такое режим аудита в Windows 10

- 2 Как загрузиться в режиме аудита в Windows 10

- 3 Как выйти из режима аудита в Windows 10

- 4 Вывод

Что такое режим аудита в Windows 10

Вы когда-нибудь представляли, как OEM-производители и корпорации настраивают Windows на своих компьютерах. Ну, они настраивают образы Windows в режиме аудита. Этот режим можно использовать для создания собственного образа Windows. Каждый OEM-производитель и корпорация могут настроить Windows вручную перед отправкой устройства конечному пользователю. Тем не менее, режим аудита также может использоваться в личных целях, и нет никаких ограничений на использование режима аудита кем-либо. Используя этот режим, вы можете значительно ускорить загрузку вашего компьютера и предварительно установить программное обеспечение и пакеты Diver в образ Windows.

Вы можете предварительно установить обновления, которые будут запускаться в вашей Windows и могут иметь несколько образов. А возможности настройки в режиме аудита огромны; вы можете изменить и установить что угодно в образе Windows, чтобы создать уникальную или персональную систему Windows.

Используя режим аудита, вы можете обойти OOBE и получить доступ к рабочему столу как можно быстрее; параметры, такие как учетная запись пользователя, местоположение и часовой пояс, будут предварительно настроены. Вы можете подключиться к сети и запускать сценарии; это делает добавление языкового пакета очень простым. Вы можете выполнять тесты без создания учетной записи. Установка приложений по индивидуальному запросу и конкретных драйверов проста, и если вы хотите иметь одинаковые образы для всех ваши устройства, вы можете просто отредактировать изображение в режиме аудита и получить его копию, а позже вы можете установить на свой устройств.

Как загрузиться в режиме аудита в Windows 10

Режим аудита — это гибкий инструмент для частных пользователей, позволяющий настроить Windows перед первой установкой. Более того, вы можете вносить в свою систему любые изменения, которые корпорации, возможно, не сделали за вас. Кроме того, у вас могут быть изображения Windows для ваших будущих устройств. Чтобы узнать, как войти в режим аудита, выполните следующие действия.

Шаг 1) Когда Кортана появится на экране приветствия, нажмите CRTL + Shift + F3. Если вы используете ноутбук, нажмите Клавиша Fn.

Шаг 2) Ваш компьютер загрузится автоматически, и вы войдете в режим аудита. Появится подсказка с вопросом о Инструмент подготовки системы. Если при установке или изменении настроек вам предлагается перезагрузить компьютер, выберите Действие по очистке системы затем введите Режим системного аудита а также Вариант выключения «Перезагрузка».

Это сохранит настройки. Перезагрузите компьютер, и вы вернетесь в режим аудита.

Важный

После входа в режим аудита Windows 10 вам будет предложено окно средства подготовки системы. Он используется для сохранения и завершения ваших настроек аудита.

Пожалуйста, не пересекайте / не закрывайте это окно. Это используется для сохранения настроек аудита и безопасного выхода из режима аудита.

Теперь вы будете использовать свою Windows в режиме аудита. Здесь вы можете применить все настройки и настройки. Все сделанные вами обновления / настройки будут автоматически сохранены.

Как выйти из режима аудита в Windows 10

После того, как вы выполнили настройку, важно, чтобы вы иногда выходили из режима аудита, выйти из режима аудита сложно, но вот метод, которому вы можете следовать.

Выбрать Действие по очистке системы, Введите в Система нестандартных настроек (OOBE).

Обязательно отметьте опцию Generalize. Выберите Вариант выключения «Завершение работы» настроить компьютер. Перезагрузите компьютер, чтобы настроить нового пользователя.

Запись: Флажок обобщить удалит уникальную информацию из вашей установки Windows.

Вывод

Режим аудита Windows 10 — отличный инструмент для офисов, сетевых администраторов, технических специалистов компьютерных лабораторий и многих других. А режим аудита Windows дает вам возможность полностью настроить свой компьютер на этапе установки. Таким образом, вы можете использовать одни и те же настройки и набор приложений на нескольких компьютерах, не выполняя установку Hazzard. Большинство компаний используют режим аудита для установки сторонних приложений и наборов драйверов. Чтобы узнать больше о Windows 10, не забудьте добавить нас в закладки.

Выбор редактора:

- Включение или отключение мягкого отключения от сети в Windows 10

- Трансляция на устройство не работает в Windows 10: как исправить

- Отключите антивирусные программы или брандмауэры в Windows 10

- Как удалить Kelihos из Windows 10

- Исправить код ошибки 0x800704ec при включении Защитника Windows

Рахул изучает информатику и проявляет огромный интерес к темам в области технологий и криптовалюты. Большую часть своего времени он пишет, слушает музыку или путешествует по незнакомым местам. Он считает, что шоколад — это решение всех его проблем. Жизнь бывает, и кофе помогает.

Содержание

- Управление журналом аудита и безопасности

- Справочники

- Возможные значения

- Рекомендации

- Location

- Значения по умолчанию

- Управление политикой

- Групповая политика

- Вопросы безопасности

- Уязвимость

- Противодействие

- Возможное влияние

- Аудит изменения состояния безопасности

- Что такое режим аудита в Windows 10? Как загрузиться в режим аудита или выйти из него?

- Что такое режим аудита Windows 10?

- Как загрузиться в режим аудита или выйти из него в Windows 10

- Как выйти из режима аудита в Windows 10?

- Настройка аудита в Windows для полноценного SOC-мониторинга

- Введение

- Знакомство с расширенным аудитом Windows

- Настройка политик аудита

- Усиление цифровой обороны

- Выводы

Управление журналом аудита и безопасности

Область применения

Описывает лучшие практики, расположение, значения, управление политикой и соображения безопасности для параметра Политики безопасности управления аудитом и безопасностью журналов безопасности.

Справочники

Этот параметр политики определяет, какие пользователи могут указывать параметры аудита доступа к объекту для отдельных ресурсов, таких как файлы, объекты Active Directory и ключи реестра. Эти объекты указывают свои списки управления доступом к системе (SACL). Пользователь, которому назначено это право пользователя, также может просматривать и очищать журнал безопасности в viewer событий. Дополнительные сведения о политике аудита доступа к объекту см. в этой информации.

Возможные значения

Рекомендации

Location

Computer ConfigurationWindows SettingsSecurity SettingsLocal PoliciesUser Rights Assignment

Значения по умолчанию

По умолчанию этот параметр — администраторы на контроллерах домена и на автономных серверах.

В следующей таблице перечислены фактические и эффективные значения политики по умолчанию для последних поддерживаемых версий Windows. Значения по умолчанию также можно найти на странице свойств политики.

| Тип сервера или объект групповой политики | Значение по умолчанию |

|---|---|

| Default Domain Policy | Не определено |

| Политика контроллера домена по умолчанию | Администраторы |

| Параметры по умолчанию для автономного сервера | Администраторы |

| Действующие параметры по умолчанию для контроллера домена | Администраторы |

| Действующие параметры по умолчанию для рядового сервера | Администраторы |

| Действующие параметры по умолчанию для клиентского компьютера | Администраторы |

Управление политикой

В этом разделе описаны компоненты, средства и рекомендации, которые помогут в управлении этой политикой.

Для активации этого параметра политики не требуется перезагрузка компьютера.

Изменения прав пользователя вступают в силу при его следующем входе в учетную запись.

Аудит доступа к объекту не выполняется, если вы не включаете их с помощью редактора локальной групповой политики, консоли управления групповой политикой (GPMC) или средства командной строки Auditpol.

Дополнительные сведения о политике аудита доступа к объекту см. в этой информации.

Групповая политика

Параметры применяются в следующем порядке с помощью объекта групповой политики (GPO), который перезаписывал параметры на локальном компьютере при следующем обновлении групповой политики:

Когда локальный параметр серый, он указывает, что GPO в настоящее время контролирует этот параметр.

Вопросы безопасности

В этом разделе описывается, каким образом злоумышленник может использовать компонент или его конфигурацию, как реализовать меры противодействия, а также рассматриваются возможные отрицательные последствия их реализации.

Уязвимость

Любой пользователь с правом управления аудитом и журналом безопасности может очистить журнал Безопасности, чтобы удалить важные доказательства несанкционированной деятельности.

Противодействие

Убедитесь, что только группа локальных администраторов имеет право пользователя на управление аудитом и журналом безопасности.

Возможное влияние

Ограничение права пользователя журнала аудита и безопасности на локализованную группу администраторов — это конфигурация по умолчанию.

Предупреждение: Если этим пользователям назначены группы, не соответствующие локальной группе администраторов, удаление этого права пользователя может вызвать проблемы с производительностью в других приложениях. Прежде чем удалить это право из группы, изучите, зависят ли приложения от этого права.

Источник

Аудит изменения состояния безопасности

Изменение состояния аудита Windows событий запуска, восстановления и остановки, а также сведений об изменениях во времени работы системы.

Объем событий: низкий.

| Тип компьютера | Общий успех | Общий сбой | Более сильный успех | Более сильный сбой | Комментарии |

|---|---|---|---|---|---|

| Контроллер домена | Да | Нет | Да | Нет | Объем событий в этой подкатегории очень низкий, и все они являются важными событиями и имеют значение безопасности. В этой подкатегории нет событий сбоя, поэтому нет рекомендации включить аудит отказа для этой подкатегории. |

| Сервер участника | Да | Нет | Да | Нет | Объем событий в этой подкатегории очень низкий, и все они являются важными событиями и имеют значение безопасности. В этой подкатегории нет событий сбоя, поэтому нет рекомендации включить аудит отказа для этой подкатегории. |

| Workstation | Да | Нет | Да | Нет | Объем событий в этой подкатегории очень низкий, и все они являются важными событиями и имеют значение безопасности. В этой подкатегории нет событий сбоя, поэтому нет рекомендации включить аудит отказа для этой подкатегории. |

Список событий:

4608(S): Windows начинается.

4616(S). Время системы было изменено.

4621(S): Система администратора восстановлена из CrashOnAuditFail.

Событие 4609 (S): Windows отключение в настоящее время не создается. Это определенное событие, но оно никогда не вызывается операционной системой.

Источник

Что такое режим аудита в Windows 10? Как загрузиться в режим аудита или выйти из него?

Вы когда-нибудь задумывались, как OEM-производители развертывают ОС Windows 10 с собственным набором приложений и драйверов? Или как раздел восстановления помогает переустановить все, как если бы компьютер был новым? Это возможно из-за определенного режима Windows 10 называется Режим аудита. Аудиорежим позволяет OEM-производителям предварительно настроить образ системы, упаковать свое программное обеспечение и затем развернуть его на тысячах своих компьютеров. В этом посте мы узнаем о режиме аудита, преимуществах и способах загрузки или выхода из режима аудио.

Что такое режим аудита Windows 10?

Windows может выбрать загрузку в двух режимах:

OOBE или готовый к работе режим — это режим по умолчанию, который позволяет пользователям устанавливать Windows на новом компьютере или когда они выбирают сброс Windows 10.

Режим аудита, как я сказал ранее, позволяет OEM-производителям развертывать образ системы, состоящий из пакета драйверов, приложений, обновлений для конкретного компьютера, которые требуются или планируются к развертыванию во время установки. Хотя есть и другие вещи, которые вкратце объясняют необходимость режима аудита. Давайте посмотрим на преимущества режима звука.

Обход OOBE

Нет экрана приветствия или экрана настройки. Это позволяет вам загружаться на рабочий стол, используя встроенную учетную запись администратора, и настраивать вещи. Таким образом, вам вообще не нужно создавать учетную запись.

Устанавливать приложения, добавлять драйверы устройств и запускать сценарии

Это основная цель использования режима аудита. Используйте изображение по умолчанию, а затем настройте его в соответствии с вашими бизнес-требованиями. Вы также можете установить дополнительные языковые пакеты и драйверы устройств. Его еще называют auditSystem процесс прохождения конфигурации.

Проверьте правильность установки Windows.

Когда вы закончите настройку, вы можете проверить, как будет вести себя процесс настройки, когда конечный пользователь начнет использовать OOBE. Его еще называют auditUser этап настройки.

Добавьте дополнительные настройки к эталонному изображению

Очевидно, что как только вы пройдете успешный процесс аудита и все заработает, как ожидалось, один и тот же образ можно развернуть на нескольких компьютерах. Если нет, вы можете снова загрузиться в режим аудита, чтобы настроить каждое устройство как таковое. Часто изменения происходят из-за устройства или запроса потребителя.

Как загрузиться в режим аудита или выйти из него в Windows 10

Microsoft предлагает файл ответов Unattend.xml. Это файл на основе XML, содержащий определения и значения параметров для использования во время установки Windows. Файл можно создать с помощью диспетчера образов системы Windows. Только когда программа установки Windows 10 загружает этот файл, он загружается в аудиорежим, иначе он загрузится в режиме OOBE по умолчанию. Используйте любой из следующих методов для загрузки в режиме аудита.

Загрузитесь в режиме аудита в Windows 10 (автоматически или вручную)

Когда компьютер перезагружается в режиме аудита, подготовка системы (Sysprep) появится инструмент. Единственный недостаток использования сочетания клавиш заключается в том, что оно не позволяет обойти все части процесса OOBE. Это включает запуск скриптов и применение настроек файла ответов в oobeSystem этап настройки.

Загрузитесь в режиме аудита с помощью образа, настроенного для загрузки в режиме OOBE.

Вы можете использовать сочетание клавиш или смонтировать образ и добавить файл ответов с настройкой аудита и сохранить его как:

Автоматическая загрузка в режим аудита из существующего образа

Создайте новый файл ответов и добавьте Microsoft-Windows-Deployment | Reseal | Режим = аудит. Сохраните файл как Unattend.xml.

В командной строке с повышенными привилегиями выполните команду:

Dism /Mount-Image /ImageFile:C:testimagesMyImage.wim /index: /MountDir:C:testoffline

В image_index — это номер выбранного образа в WIM-файле.

Как и в предыдущем шаге, скопируйте новый файл ответов в эту папку:

Завершите изменения с помощью инструмента DISM. Используйте следующую команду:

Dism /Unmount-Image /MountDir:C:testoffline /commit

Как выйти из режима аудита в Windows 10?

Вы можете удалить файл Unattend.xml, а затем зафиксировать его с помощью инструмента DISM или просто добавить Microsoft-Windows-Deployment | Reseal | Режим = oobe настройка файла ответов.

Режим аудита не для обычных потребителей. Он предназначен либо для OEM-производителей, либо для ИТ-отделов, которым необходимо применить образ с одинаковыми настройками, драйверами и приложениями на нескольких компьютерах.

Я надеюсь, что за публикацией было легко следить, и вы смогли загрузиться в режим аудита или выйти из него в Windows 10.

Источник

Настройка аудита в Windows для полноценного SOC-мониторинга

Как настроить политики аудита Windows таким образом, чтобы охват мониторинга SOC был полноценным? Рассмотрим оптимальный список политик, а также выделим самое необходимое, отсеяв лишнее.

Введение

Все мы любим заворожённо читать про очередное расследование инцидента, где шаг за шагом распутывается клубок: как проник злоумышленник, какие инструменты он использовал и когда, что за процессы создавались на скомпрометированном хосте, что происходило в сети и, конечно же, кто виноват и что делать.

На практике ответы на эти вопросы находятся не всегда. Зачастую при расследовании специалисты отделов ИБ сталкиваются с тем, что аудит не настроен, логи перезаписались, отсутствует единая система хранения и анализа журналов, «перезалит» заражённый хост (популярное решение всех проблем).

Ниже мы разберём один из самых важных этапов, который нужен для того, чтобы расследование не завершилось ещё в самом начале: сбор и хранение журналов аудита. Будут рассмотрены возможности расширенного аудита ОС Windows и его настройка.

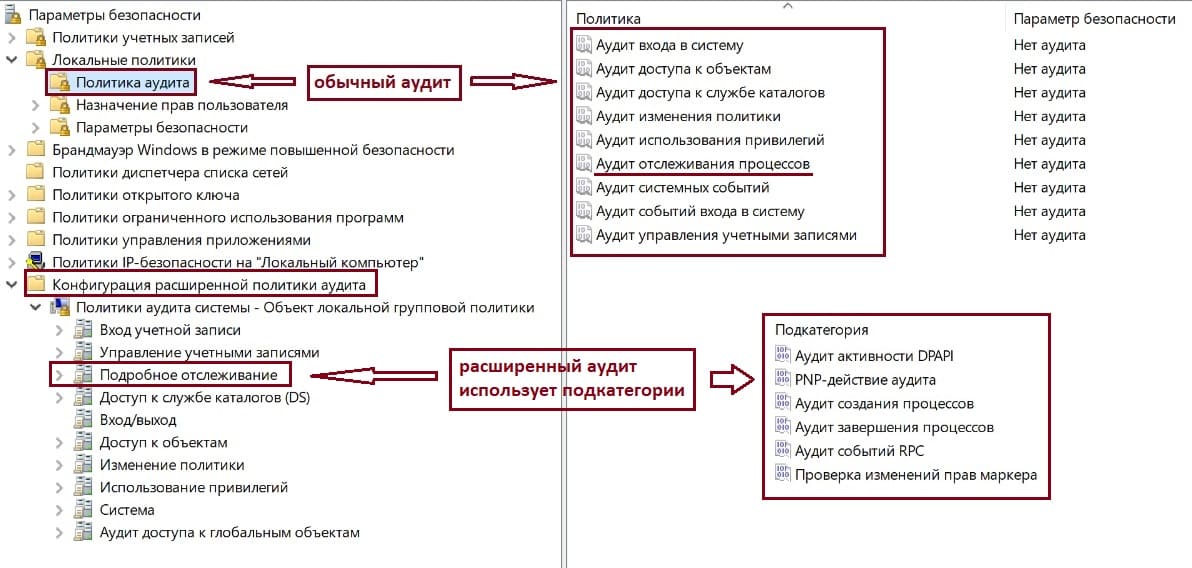

Знакомство с расширенным аудитом Windows

Речь пойдёт о настройках для систем Microsoft Windows Vista / Server 2008 и выше. Начиная с указанных операционных систем компания Microsoft сделала шаг вперёд в понимании аудита и управления им. Так появился расширенный аудит. Теперь администраторы и специалисты по информационной безопасности могут управлять аудитом на уровне не только категорий, но и подкатегорий.

Давайте подробнее остановимся на них. Откроем оснастку локальной групповой политики, используя команду «gpedit.msc» (или через «secpol.msc»). Для групповых политик всё будет аналогично, только все действия будут выполняться через «gpmc.msc».

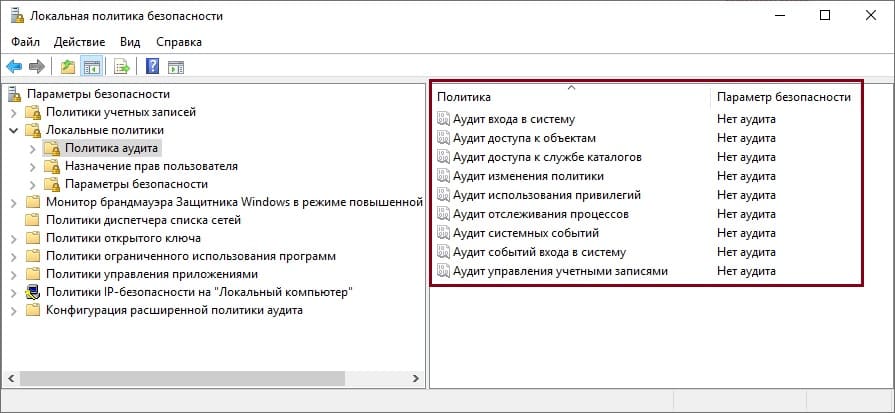

Полный путь к настройкам аудита выглядит следующим образом: Конфигурация компьютера / Конфигурация Windows / Параметры безопасности / Локальные политики / Политика аудита (Computer Configuration / Windows Settings / Security Settings / Local Policies / Audit Policy).

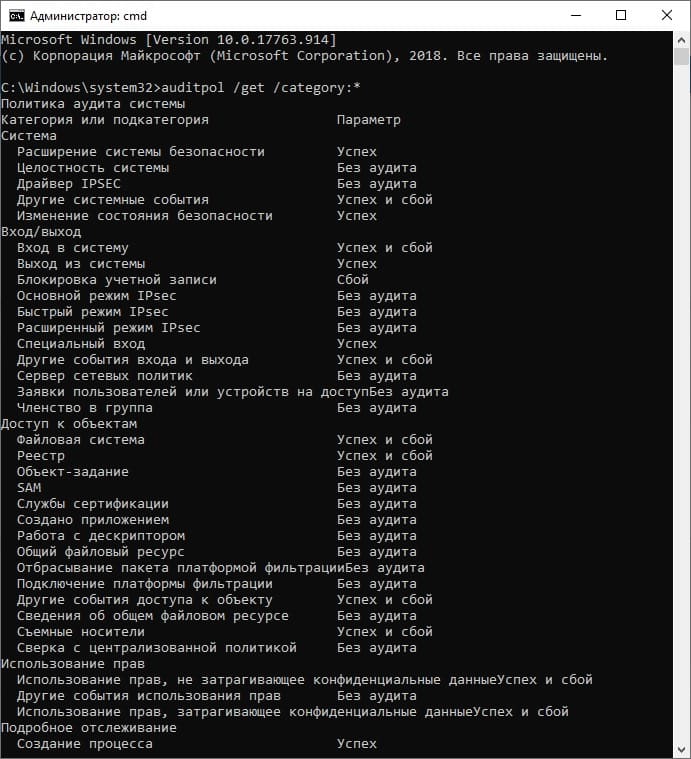

Рисунок 1. Политика аудита

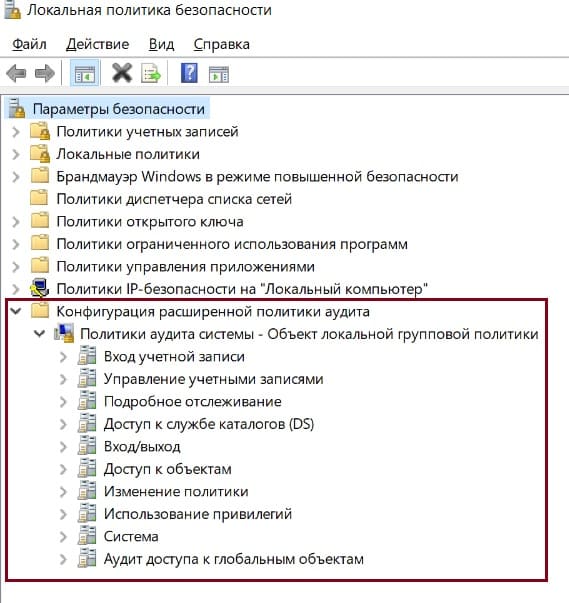

Расширенный аудит, в свою очередь, находится здесь: Конфигурация компьютера / Конфигурация Windows / Параметры безопасности / Конфигурация расширенной политики аудита (Computer Configuration / Windows Settings / Security Settings / Advanced Audit Policy Configuration).

Рисунок 2. Конфигурация расширенной политики аудита

Ниже на рисунке видно, как они коррелируют между собой.

Рисунок 3. Корреляция аудита и расширенного аудита

В общей сложности нам доступны 10 политик и 60 подкатегорий.

Таблица 1. Категории и подкатегории аудита

| Категория (Category) | Подкатегория (Subcategory) |

| Вход учётной записи (Account Logon) | Аудит проверки учётных данных (Audit Credential Validation) |

| Аудит службы проверки подлинности Kerberos (Audit Kerberos Authentication Service) | |

| Аудит операций с билетами службы Kerberos (Audit Kerberos Service Ticket Operations) | |

| Аудит других событий входа учётных записей (Audit Other Account Logon Events) | |

| Управление учётными записями (Account Management) | Аудит управления группами приложений (Audit Application Group Management) |

| Аудит управления учётными записями компьютеров (Audit Computer Account Management) | |

| Аудит управления группами распространения (Audit Distribution Group Management) | |

| Аудит других событий управления учётными записями (Audit Other Account Management Events) | |

| Аудит управления группами безопасности (Audit Security Group Management) | |

| Аудит управления учётными записями пользователей (Audit User Account Management) | |

| Подробное отслеживание (Detailed Tracking) | Аудит активности DPAPI (Audit DPAPI Activity) |

| PNP-действие аудита (Audit PNP Activity) | |

| Аудит создания процессов (Audit Process Creation) | |

| Аудит завершения процессов (Audit Process Termination) | |

| Аудит событий RPC (Audit RPC Events) | |

| Проверка изменений прав маркера (Audit Token Right Adjusted) [Windows 10 / Server 2016 и выше] | |

| Доступ к службе каталогов DS (DS Access) | Аудит подробной репликации службы каталогов (Audit Detailed Directory Service Replication) |

| Аудит доступа к службе каталогов (Audit Directory Service Access) | |

| Аудит изменения службы каталогов (Audit Directory Services Changes) | |

| Аудит репликации службы каталогов (Audit Directory Service Replication) | |

| Вход / выход (Logon / Logoff) | Аудит блокировки учётных записей (Audit Account Lockout) |

| Аудит заявок пользователей или устройств на доступ (Audit User / Device Claims) | |

| Аудит расширенного режима IPsec (Audit IPsec Extended Mode) | |

| Аудит основного режима IPsec (Audit IPsec Main Mode) | |

| Аудит быстрого режима IPsec (Audit IPsec Quick Mode) | |

| Аудит выхода из системы (Audit Logoff) | |

| Аудит входа в систему (Audit Logon) | |

| Аудит сервера политики сети (Audit Network Policy Server) | |

| Аудит других событий входа и выхода (Audit Other Logon / Logoff Events) | |

| Аудит специального входа (Audit Special Logon) | |

| Доступ к объектам (Object Access) | Аудит событий, создаваемых приложениями (Audit Application Generated) |

| Аудит служб сертификации (Audit Certification Services) | |

| Аудит сведений об общем файловом ресурсе (Audit Detailed File Share) | |

| Аудит общего файлового ресурса (Audit File Share) | |

| Аудит файловой системы (Audit File System) | |

| Аудит подключения платформы фильтрации (Audit Filtering Platform Connection) | |

| Аудит отбрасывания пакетов платформой фильтрации (Audit Filtering Platform Packet Drop) | |

| Аудит работы с дескрипторами (Audit Handle Manipulation) | |

| Аудит объектов ядра (Audit Kernel Object) | |

| Аудит других событий доступа к объектам (Audit Other Object Access Events) | |

| Аудит реестра (Audit Registry) | |

| Аудит съёмного носителя (Audit Removable Storage) | |

| Аудит диспетчера учётных записей безопасности (Audit SAM) | |

| Аудит сверки с централизованной политикой доступа (Audit Central Access Policy Staging) | |

| Изменение политики (Policy Change) | Аудит изменения политики аудита (Audit Policy Change) |

| Аудит изменения политики проверки подлинности (Audit Authentication Policy Change) | |

| Аудит изменения политики авторизации (Audit Authorization Policy Change) | |

| Аудит изменения политики платформы фильтрации (Audit Filtering Platform Policy Change) | |

| Аудит изменения политики на уровне правил MPSSVC (Audit MPSSVC Rule-Level Policy Change) | |

| Аудит других событий изменения политики (Audit Other Policy Change Events) | |

| Использование привилегий (Privilege Use) | Аудит использования привилегий, не затрагивающих конфиденциальные данные (Audit Non Sensitive Privilege Use) |

| Аудит других событий использования привилегий (Audit Other Privilege Use Events) | |

| Аудит использования привилегий, затрагивающих конфиденциальные данные (Audit Sensitive Privilege Use) | |

| Система (System) | Аудит драйвера IPsec (Audit IPsec Driver) |

| Аудит других системных событий (Audit Other System Events) | |

| Аудит изменения состояния безопасности (Audit Security State Change) | |

| Аудит расширения системы безопасности (Audit Security System Extension) | |

| Аудит целостности системы (Audit System Integrity) | |

| Аудит доступа к глобальным объектам (Global Object Access Auditing) | Файловая система (File system) |

| Реестр (Registry) |

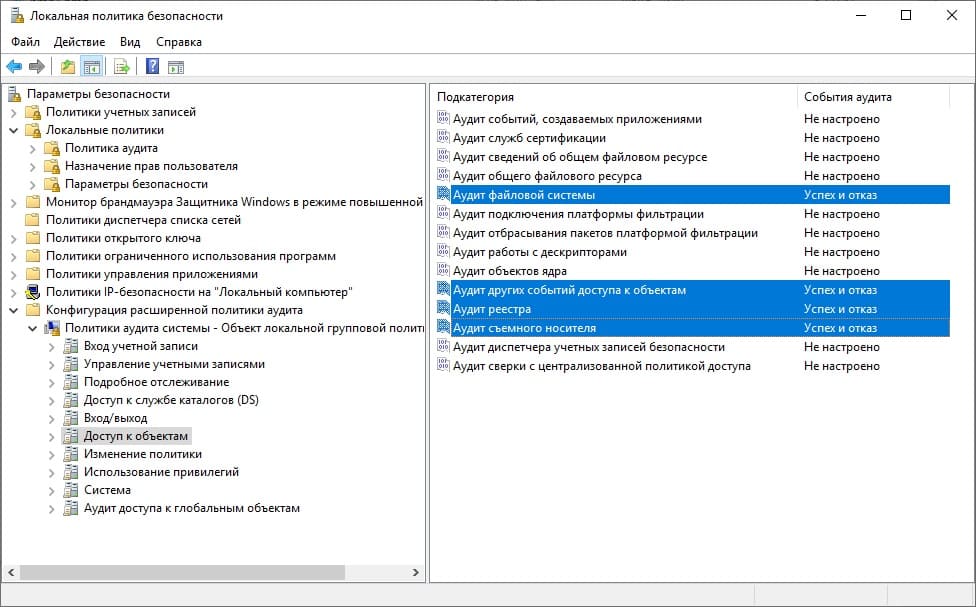

Теперь вместо включения аудита «Доступ к объектам» мы можем очень тонко настроить его по подкатегориям. Например, мы не будем включать аудит событий «платформы фильтрации Windows», потому что он генерирует крайне большое количество событий (всё сетевое взаимодействие хоста), которые к тому же лучше отслеживать на специализированном оборудовании, таком как межсетевые экраны, маршрутизаторы, прокси- и DNS-серверы.

Включим аудит файловой системы, реестра, съёмного носителя и других событий доступа к объектам, а всё остальное оставим в выключенном состоянии (параметр «Не настроено»).

Рисунок 4. Пример настройки аудита доступа к объектам через подкатегории

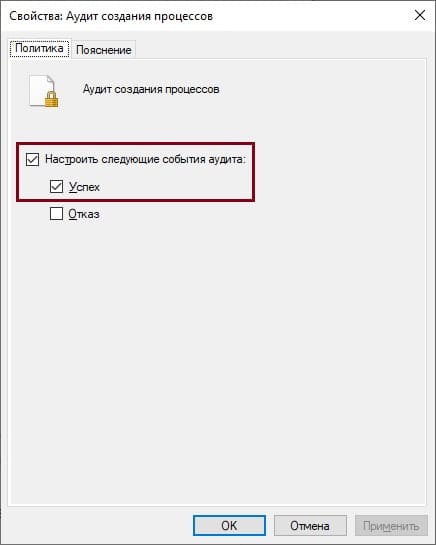

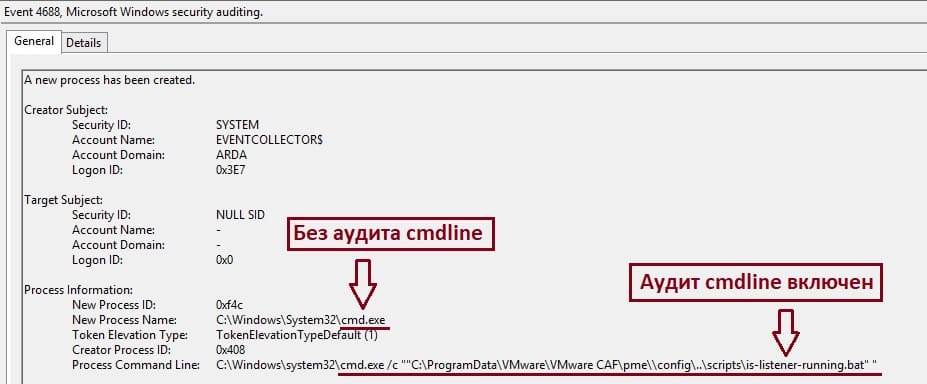

События аудита могут иметь значение «Успех и отказ», изображённое на рис. 4, или поддерживать только одно из двух состояний. Например, аудит создания процессов (Event ID 4688: A new process has been created) может быть только «успешным» (рис. 5).

Рисунок 5. Аудит создания процессов регистрирует успешные события

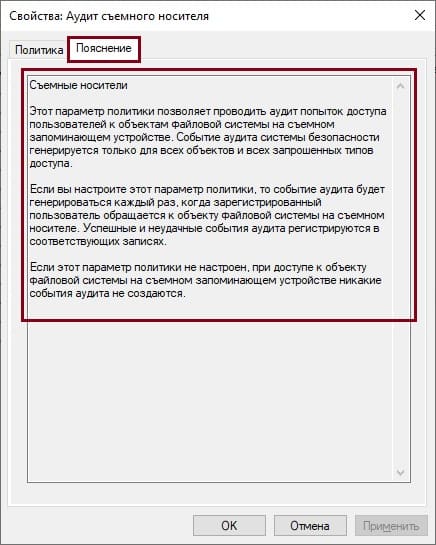

Если вы не знаете, нужна ли вам та или иная политика аудита, то ознакомиться с их описанием тоже очень легко. Оно есть на вкладке «Пояснение» соответствующей политики.

Рисунок 6. Вкладка с описанием политики

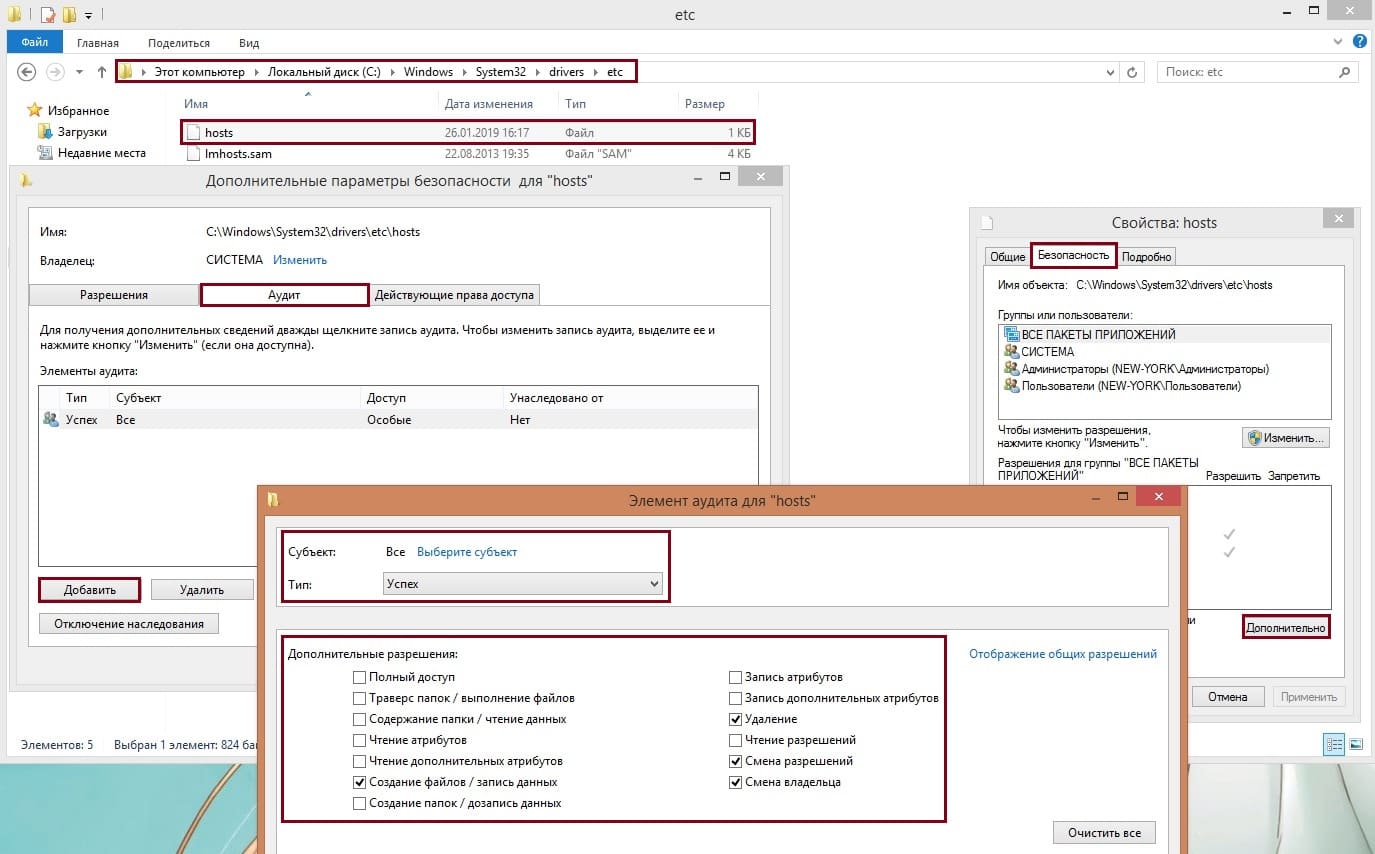

Для некоторых политик аудита дополнительно нужно настраивать системные списки управления доступом (SACL). Это в первую очередь касается файлового аудита и аудита реестра (альтернатива — использовать весьма специфичную политику «Аудит доступа к глобальным объектам»).

Рисунок 7. Настройка SACL

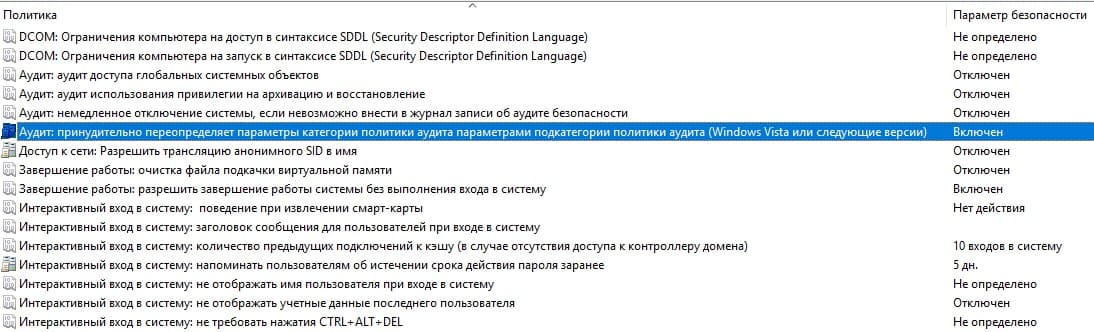

Если в вашей компании уже существуют различные групповые политики с настройками аудита, но вы хотите начать использовать расширенный аудит и подкатегории, то для этого случая Microsoft учла и ввела новую политику, которая называется «Аудит: принудительно переопределяет параметры категории политики аудита параметрами подкатегории политики аудита (Windows Vista или следующие версии)» (Audit: Force audit policy subcategory settings (Windows Vista or later) to override audit policy category settings). По умолчанию она включена. Проверить состояние политики можно здесь: Конфигурация компьютера / Конфигурация Windows / Параметры безопасности / Локальные политики / Параметры безопасности (Computer Configuration / Windows Settings / Security Settings / Local Policies / Security Options).

Рисунок 8. Принудительное переопределение параметров политики аудита

Дополнительно вы можете управлять политиками аудита через инструмент командной строки «auditpol.exe».

Рисунок 9. Использование инструмента auditpol

Настройка политик аудита

Очень часто можно услышать совет: «давайте включим все политики». Это, конечно, — «путь джедая», но, как показывает практика, не все джедаи добрались до финала.

Для большинства сценариев мониторинга нет острой необходимости включать всё. Это излишне. Включая все политики, вы можете получить гигантский поток событий, в котором очень легко «утонуть». В большой инфраструктуре с несколькими тысячами Windows-хостов поток событий может исчисляться десятками тысяч EPS (событий в секунду). Это порождает другую, не менее сложную задачу: как этим управлять, где это хранить, как обрабатывать.

Предлагаем рассмотреть оптимальный список политик, который может вам понадобиться. Также стоит обратить внимание на то, что фактически настроек две (и, соответственно, существуют две различные GPO). Первая — исключительно для контроллеров домена, так как часть событий (например, ID 4768: A Kerberos authentication ticket (TGT) was requested) фиксируется исключительно на них. Вторая — для рядовых серверов и АРМ пользователей.

Таблица 2. Рекомендуемые настройки аудита Windows

| Категория | Подкатегория | Включить | Хост (DC, сервер, АРМ) | Категория (успех / отказ) |

| Account Logon | Audit Credential Validation | + | DC, сервер, АРМ | Успех и отказ |

| Audit Kerberos Authentication Service | + | DC | Успех и отказ | |

| Audit Kerberos Service Ticket Operations | + | DC | Успех и отказ | |

| Audit Other Account Logon Events | — | |||

| Account Management | Audit Application Group Management | + | DC | Успех и отказ |

| Audit Computer Account Management | + | DC | Успех | |

| Audit Distribution Group Management | + | DC | Успех | |

| Audit Other Account Management Events | + | DC, сервер, АРМ | Успех | |

| Audit Security Group Management | + | DC, сервер, АРМ | Успех | |

| Audit User Account Management | + | DC, сервер, АРМ | Успех и отказ | |

| Detailed Tracking | Audit DPAPI Activity | + | DC, сервер, АРМ | Успех и отказ |

| Audit PNP Activity | + | DC, сервер, АРМ | Успех и отказ | |

| Audit Process Creation | + | DC, сервер, АРМ | Успех | |

| Audit Process Termination | — | |||

| Audit RPC Events | — | |||

| Audit Token Right Adjusted | — | |||

| DS Access | Audit Detailed Directory Service Replication | + | DC | Успех и отказ |

| Audit Directory Service Access | + | DC | Успех и отказ | |

| Audit Directory Services Changes | + | DC | Успех и отказ | |

| Audit Directory Service Replication | + | DC | Успех и отказ | |

| Logon/Logoff | Audit Account Lockout | + | DC, сервер, АРМ | Отказ |

| Audit User / Device Claims | — | |||

| Audit IPsec Extended Mode | — | |||

| Audit IPsec Main Mode | — | |||

| Audit IPsec Quick Mode | — | |||

| Audit Logoff | + | DC, сервер, АРМ | Успех | |

| Audit Logon | + | DC, сервер, АРМ | Успех и отказ | |

| Audit Network Policy Server | — | |||

| Audit Other Logon / Logoff Events | + | DC, сервер, АРМ | Успех и отказ | |

| Audit Special Logon | + | DC, сервер, АРМ | Успех | |

| Object Access | Audit Application Generated | — | ||

| Audit Certification Services | — | |||

| Audit Detailed File Share | — | |||

| Audit File Share | — | |||

| Audit File System | + | DC, сервер, АРМ | Успех и отказ | |

| Audit Filtering Platform Connection | — | |||

| Audit Filtering Platform Packet Drop | — | |||

| Audit Handle Manipulation | — | |||

| Audit Kernel Object | — | |||

| Audit Other Object Access Events | + | DC, сервер, АРМ | Успех и отказ | |

| Audit Registry | + | DC, сервер, АРМ | Успех и отказ | |

| Audit Removable Storage | + | DC, сервер, АРМ | Успех и отказ | |

| Audit SAM | — | |||

| Audit Central Access Policy Staging | — | |||

| Policy Change | Audit Policy Change | + | DC, сервер, АРМ | Успех |

| Audit Authentication Policy Change | + | DC, сервер, АРМ | Успех | |

| Audit Authorization Policy Change | + | DC, сервер, АРМ | Успех | |

| Audit Filtering Platform Policy Change | — | |||

| Audit MPSSVC Rule-Level Policy Change | + | DC, сервер, АРМ | Успех и отказ | |

| Audit Other Policy Change Events | — | |||

| Privilege Use | Audit Non Sensitive Privilege Use | + | DC, сервер, АРМ | Успех и отказ |

| Audit Other Privilege Use Events | — | |||

| Audit Sensitive Privilege Use | + | DC, сервер, АРМ | Успех и отказ | |

| System | Audit IPsec Driver | — | ||

| Audit Other System Events | + | DC, сервер, АРМ | Успех и отказ | |

| Audit Security State Change | + | DC, сервер, АРМ | Успех | |

| Audit Security System Extension | + | DC, сервер, АРМ | Успех | |

| Audit System Integrity | — | |||

| Global Object Access Auditing | File system | — | ||

| Registry | — |

После включения описанных политик у вас будут все необходимые события для мониторинга и расследования инцидентов.

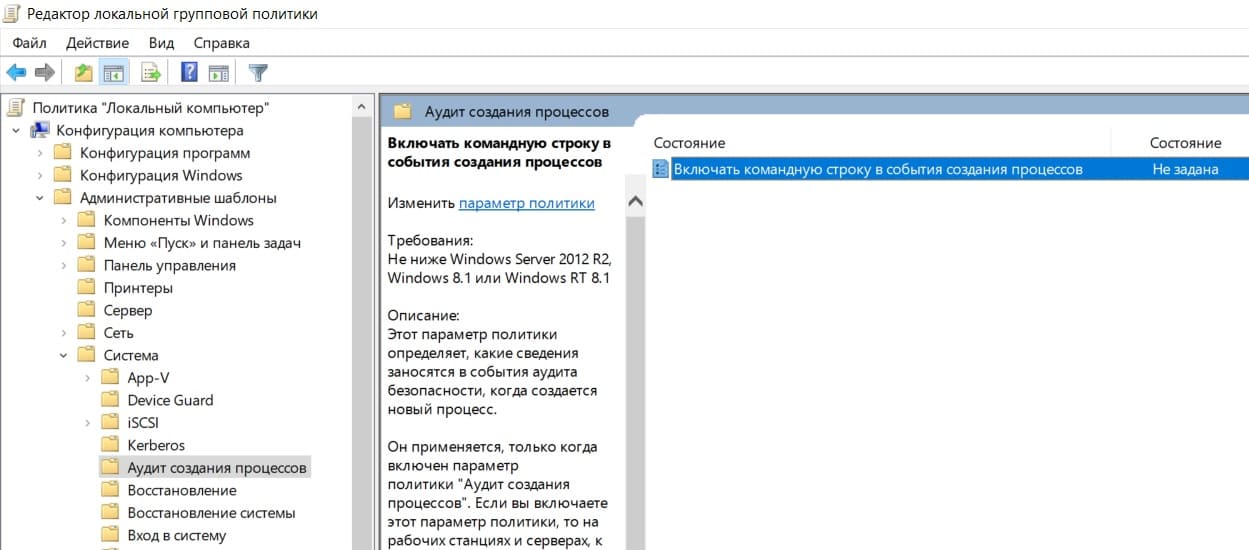

Усиление цифровой обороны

Для максимальной отдачи необходимо выполнить ещё одну настройку — включить логирование «командной строки процесса». Тогда на рабочих станциях и серверах, к которым применяется этот параметр политики, сведения из командной строки будут заноситься в журнал событий «Безопасность» (Security) с ID 4688.

Рисунок 10. Журналирование командной строки процесса

Требования к версии ОС: не ниже Windows Server 2012 R2, Windows 8.1. Данная функциональность также доступна и на ОС Windows 7, Windows Server 2008 R2, Windows 8, Windows Server 2012 после установки обновления KB 3004375.

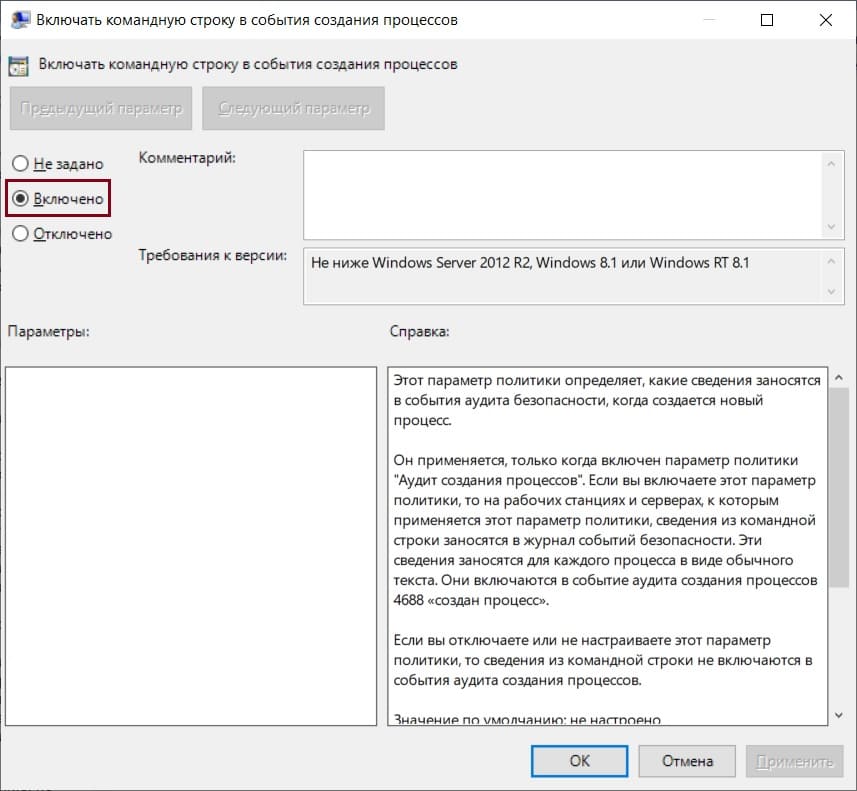

Путь к политике: Конфигурация компьютера / Административные шаблоны / Система / Аудит создания процессов (Computer Configuration / Administrative Templates / System / Audit Process Creation). Имя: «Включать командную строку в события создания процессов» (Include command line in process creation events).

Рисунок 11. Путь к аудиту создания процессов

Включаем политику, выставив соответствующее значение, и нажимаем «Применить» (Apply).

Рисунок 12. Настройка «Включать командную строку в события создания процессов»

После включения этой политики в журнале событий «Безопасность» (Security) в событиях с кодом 4688 появится дополнительное значение «Командная строка процесса» (Process Command Line), где будет отображаться тело исполняемой команды.

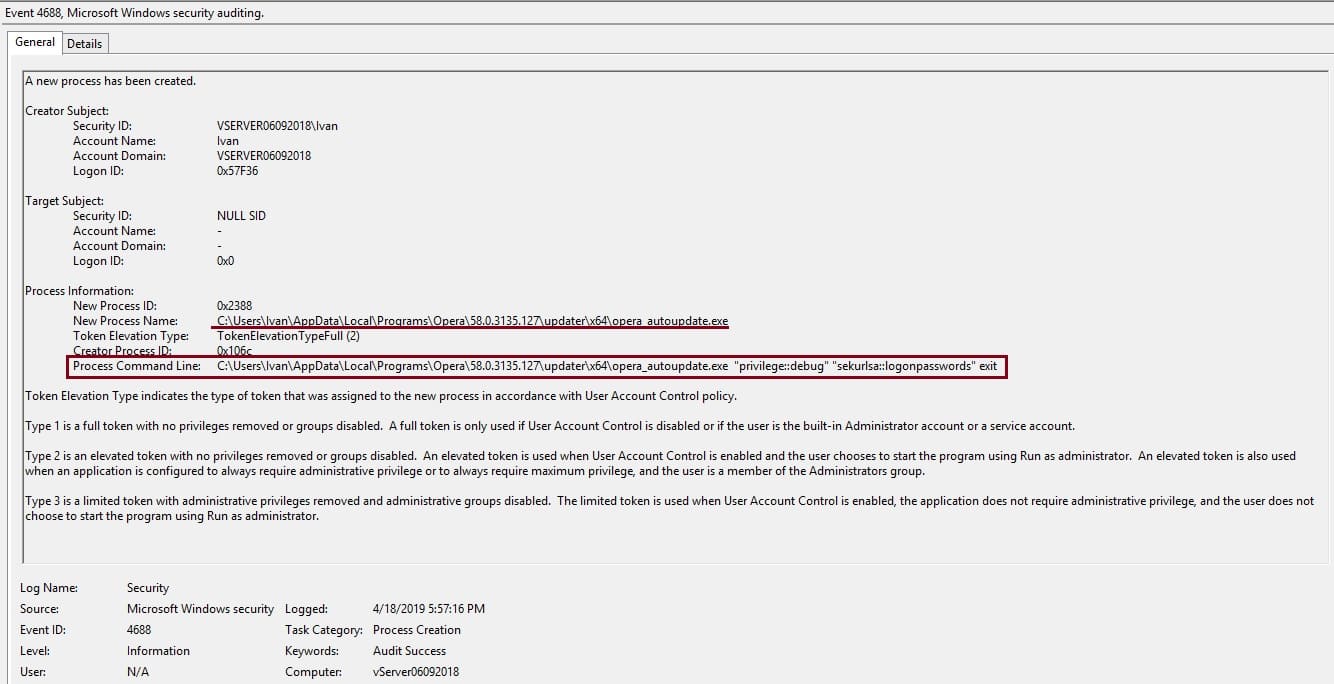

В примере ниже демонстрируется, как это поможет заглянуть чуть глубже. На первый взгляд в событии происходит запуск легитимного процесса «opera_autoupdate.exe», но вот строка «Process Command Line» больше похожа на запуск утилиты «mimikatz». Без активированной политики «Включать командную строку в события создания процессов» мы этого не зафиксируем.

Рисунок 13. Детектирование mimikatz

Укрепим нашу оборону и полным журналированием работы самого мощного инструмента ОС Windows — PowerShell. Для этого необходима версия PowerShell 5.0 или выше.

PowerShell 5.0 / 5.1 предустановлен в Windows 10, Windows Server 2016 и Windows Server 2019. Для остальных операционных систем необходимо обновить модуль Windows Management Framework.

Список поддерживаемых ОС:

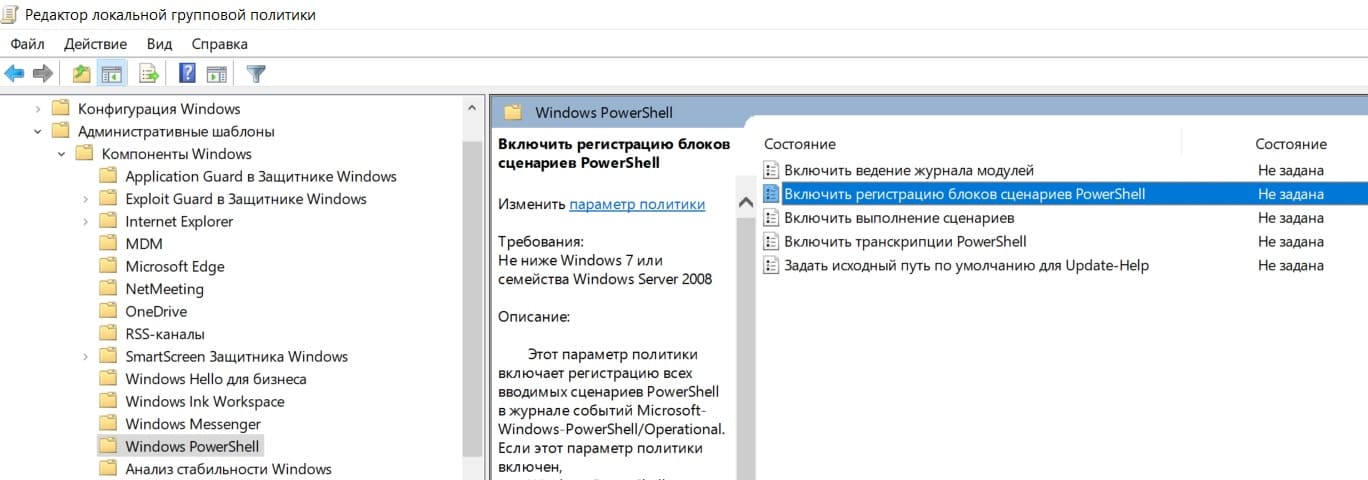

Включим регистрацию блоков сценариев PowerShell через соответствующую политику. Она находится по следующему пути: Административные шаблоны / Компоненты Windows / Windows PowerShell (Administrative Templates / Windows Components / Windows PowerShell). Имя: «Включить регистрацию блоков сценариев PowerShell» (Turn on PowerShell Script Block Logging)

Рисунок 14. Путь к аудиту Windows PowerShell

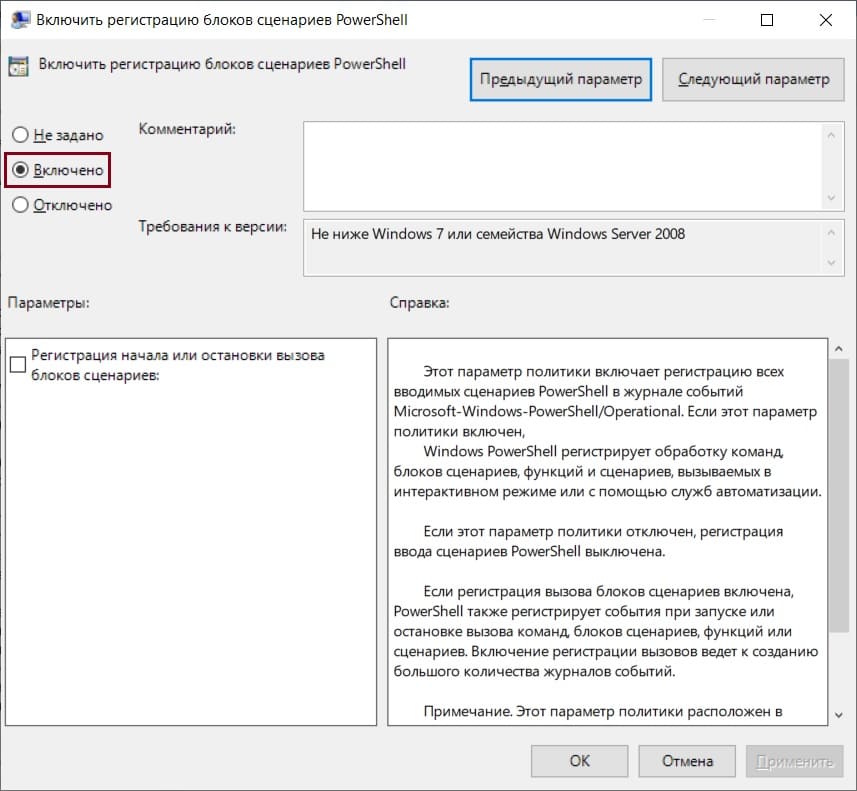

Включаем политику и нажимаем «Применить» (Apply). При этом устанавливать галочку напротив поля «Регистрация начала или остановки вызова блоков сценариев» (Log script block invocation start / stop events) не нужно. Данная функция увеличивает количество регистрируемых событий, которые не несут полезной информации.

Рисунок 15. Включить регистрацию блоков сценариев PowerShell

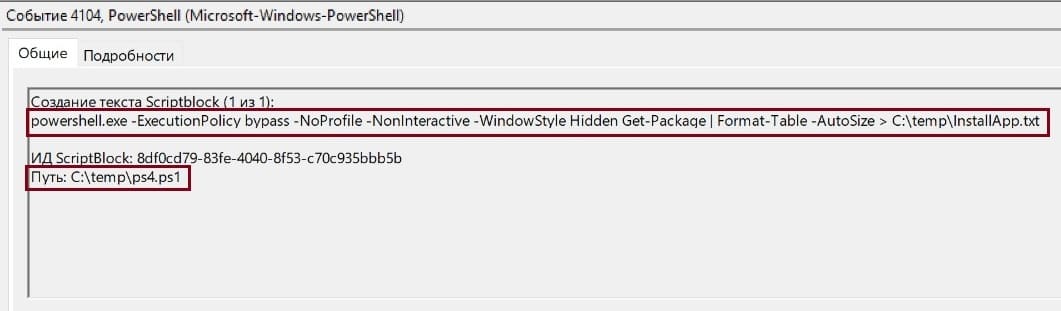

После включения этой политики PowerShell будет регистрировать в журнале событий трассировки Microsoft-Windows-PowerShell/Operational с кодом события 4104 все блоки сценариев, в том числе — путь, тело скрипта и все используемые командлеты.

Рисунок 16. Пример регистрируемого события 4104

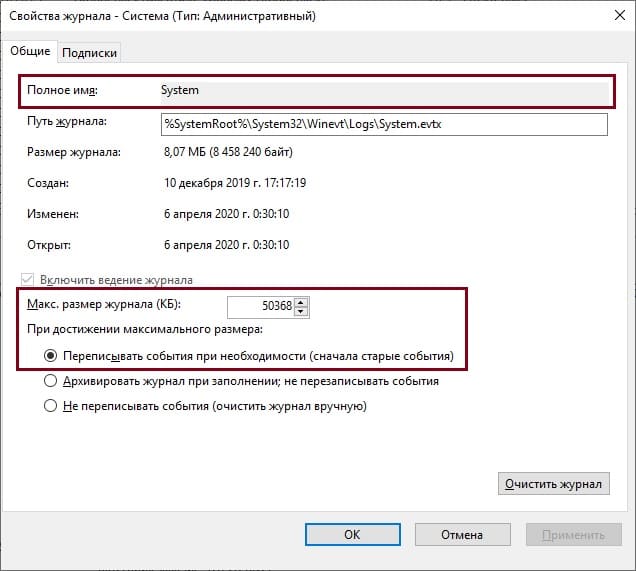

Хорошей практикой является увеличение размера самих журналов, даже если вы используете SIEM или сервер сборщика событий (Windows Event Collector). Например, журнал «Безопасность» (Security) по умолчанию имеет размер 20 МБ. При настроенном аудите на типичном АРМ этого объёма хватит на журналирование нескольких дней, на сервере — нескольких часов, а на контроллере домена 20 МБ не хватит ни на что.

Рекомендуем для всех основных журналов следующие объёмы:

При этом оставляем функцию перезаписи старых событий (по умолчанию она активирована).

Рисунок 17. Настройка хранения журналов аудита

Выводы

Настройка необходимых для мониторинга политик аудита, локальное долговременное хранение журналов, протоколирование запуска процессов и команд PowerShell позволит не упустить важные события безопасности и тщательно расследовать инциденты. Это — один из ключевых этапов в построении процессов непрерывного мониторинга, снижения рисков ИБ и повышения уровня защищённости.

В дальнейшем важно будет обеспечить централизованный сбор и хранение журналов в SIEM-системе, настройку корреляционных правил, киберразведку (Threat Intelligence), проведение активных испытаний безопасности в формате Red / Blue Team.

Источник

Лучший ответ:

- На этот вопрос нет однозначного ответа.

- В зависимости от вашей системы.

- Вы можете открыть окно «Свойства системы» и изменить «Режим аудита» на «Без аудита».

См. раздел Как удалить файлы cookie в Windows Vista?

Часто задаваемые вопросы

Как выйти из режима аудита системы?

Для выхода из режима аудита системы необходимо использовать команду «exit».

Что такое режим системного аудита?

Режим системного аудита — это настройка операционных программ Windows Vista и Windows 7, которая позволяет просматривать данные о производительности системы и управлять ими.

Как отключить Oobe?

Существует несколько способов отображения Oobe:

-Деактивируйте приложение на своем телефоне. Это предотвратит запуск Oobe.

-Отключите приложение на своем ноутбуке. Это приведет к тому, что Oobe перестанет работать.

-Удалите файл «Oobe.exe» со своего ноутбука. Это отключит Oobe и все его параметры.

Как избавиться от значка домашней группы на рабочем столе Windows 8?Как мне получить доступ к режиму аудита в Windows 7?

Чтобы получить доступ к режиму аудита в Windows 7, откройте панель управления и выберите «Система». На вкладке «Безопасность» выберите «Режим аудита».

Что такое выездной аудит?

Выходной аудит — это оценка деятельности и программ компании на предмет их соответствия соответствующим правовым стандартам и руководящим принципам.

Каковы 3 формы аудита?

Существует три формы аудита: финансовый, эффективности и соответствия. Финансовый аудит оценивает финансовое положение организации и определяет области, в которых она может нуждаться в улучшении. Аудит эффективности анализирует, насколько организация достигает целей, поставленных руководством, и определяет области, в которых она могла бы улучшиться. Аудит соответствия изучает, как организация разрабатывает правовые руководящие принципы и правила.

Как войти в режим аудита?

Чтобы войти в режим аудита, необходимо сначала включить режим аудита в BIOS.

Как отключить сетевой доступ к реестру Windows Windows 7?Почему программы проверяются?

Аудит систем помогает организациям определять и устранять проблемы в своих программах.

Что такое режим аудита Sysprep?

Режим аудита Sysprep — это командлет Windows PowerShell, который помогает подготовить программы к аудиту.

Как исправить проблемы с Sysprep?

При попытке устранить проблемы Sysprep следует помнить несколько вещей. Во-первых, убедитесь, что в вашей системе установлены последние исправления безопасности. Во-вторых, попробуйте использовать соответствующие параметры командной строки Sysprep. Наконец, обязательно проверьте журналы системных событий на наличие ошибок или проблем, возникших во время работы Sysprep.

Что такое Sysprep?

Sysprep — это утилита управления системами, используемая для управления и мониторинга эффективности вычислительных ресурсов в сетевой среде.

Как обойти OOBE в Windows?

На этот вопрос нет однозначного ответа, поскольку он определяется конкретной операционной системой и моделью программного обеспечения. Однако некоторые стратегии обхода OOBE могут включать использование сторонней утилиты, такой как автономная безопасность Защитника Windows, или использование службы виртуальной частной сети (VPN) для обеспечения конфиденциальности.

Как удалить файлы cookie в Windows Vista?Как удалить Shift-F10?

На этот вопрос не существует универсального ответа, поскольку удаление Shift-F10 будет отличаться в зависимости от операционной системы и ноутбука. Однако некоторые советы о том, как удалить Shift-F10 с ноутбука с Windows, включают использование диска восстановления или цифровой клавиатуры и мыши.

Как обойти установку Windows?

Существует несколько способов обойти установку Windows. Один из способов — использовать стороннюю программу, например EasyBooting или BootCamp. Другой подход — использовать дистрибутив Linux, напоминающий Ubuntu или Fedora, который поставляется со своим личным установщиком.

Что делает Ctrl Shift F3?

Берет последнюю букву текущего предложения и печатает ее.

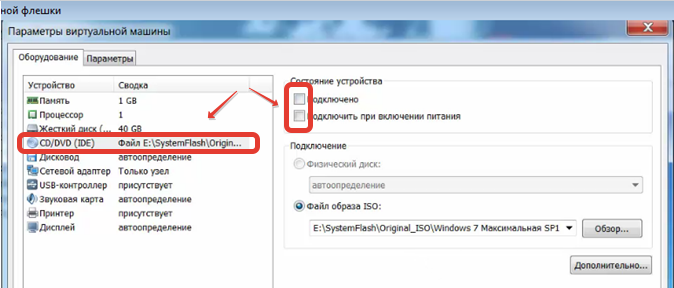

Шаг 1. Перед входом в режим аудита необходимо отключить привод. Жмём Параметры-CD/DVD-Снимаем галочки с подключено-Ок.

Шаг 2. Для того, чтобы войти в режим аудита необходимо нажать комбинацию клавиш CTRL+SHIFT+F3. ОС уйдёт в перезагрузку, ждём когда система загрузится.

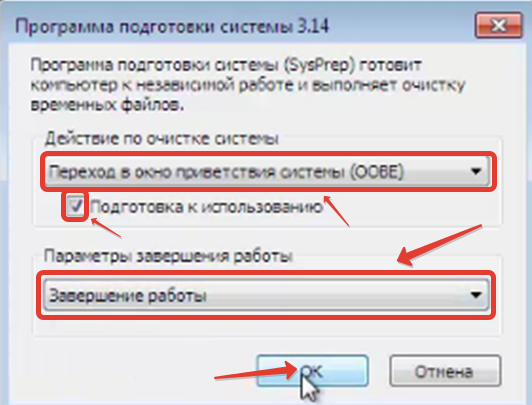

Шаг 3. После перезагрузки мы попадаем в Windows с необычным окном Программы подготовки системы 3.14. НЕ В КОЕМ СЛУЧАЕ НЕЛЬЗЯ ЗАКРЫВАТЬ ЭТО ОКНО!!!

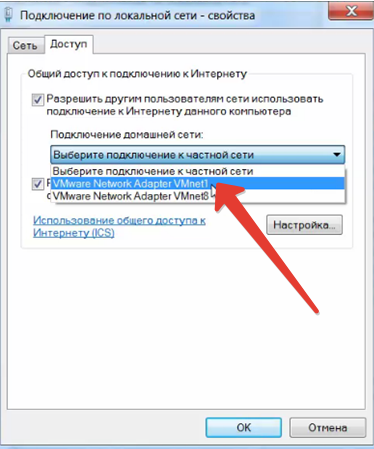

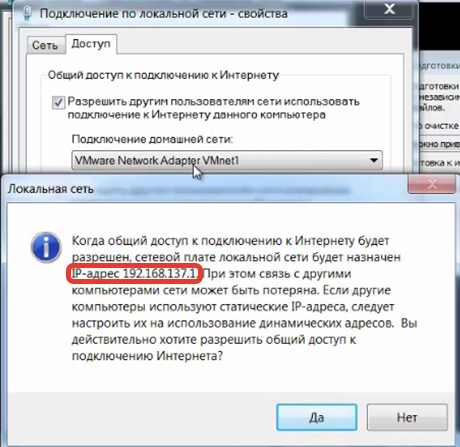

Шаг 4. В режиме аудита мы установим нужные базовые программы, а затем выйдем из него. Но начнём мы с установки обновлений. Для этого необходимо настроить интернет на виртуальных машинах. Жмём на реальной машине Центр управления сетями и общим доступом-Подключение по локальной сети-Свойства-Доступ-Разрешить другим пользователям использовать интернет-Выбираем сетевую карту VMware Network 1 (узнать что нужна именно она можно глянув в Параметры-Сетевой адаптер-Другое)-Ок-из сообщения видим, что нужно указывать в настройках виртуальной машины шлюз 192.168.137.1.

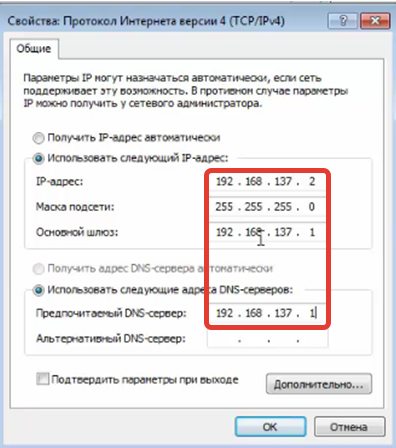

Шаг 5. Теперь настроим сеть на виртуальной машину. Заходим в свойства сетевого адаптера-версия протокола 4-зададим ip 192.168.137.2 (для x64 137.3) , шлюз 137.1, DNS 137.1-Ок-Закрыть

Шаг 6. Должен появиться интернет (если не появился отключите фаервол).

Шаг 7. Переходим Панель управления-Центр обновления Window-Включить автоматическую установку обновлений-Установить-Настройка параметров-Загружать обновления, но решение об установке принимается мной-Загружаем обновления-Перезагружаемся. Таким образом ставим обновления, пока центр обновления не скажет, что новых обновлений нет.

Шаг 8. Создадим снимок состояния Windows с обновлениями.

Аналогичные действия повторяем с WINDOWS 7 Ultimate x64!

Шаг 9. Далее скачиваем SOFT (скачать) и перемещаем эту папку в удобное для вас место. Теперь давайте дадим доступ к папке SOFT. Для этого нажмём Виртуальная машина-Установить пакет VMware Tools-Установливаем данный пакет-Перезагружаем систему.

Шаг 10. Жмём Виртуальная машина-Параметры-Параметры-Общие папки-Включено всегда-Добавить-Указываем путь к папке SOFT-Включить этот общий ресурс-готово. Заходим Компьютер-Сеть-Включить сетевое обнаружение-vmware host-Shared Folders-SOFT.

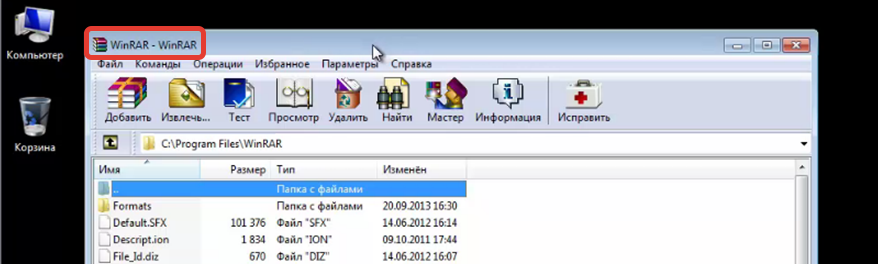

Шаг 11. Из папки SOFT устанавливаем на виртуальную машину WinRar. Запускаем его из пуска и смотрим активирован ли он.

Шаг 12. Из той же папки устанавливаем Your Uninstaller! Pro, K-Lite Codec Pack, Adobe Flash Player, Adobe Reader 10 и Microsoft Office 2010 Professional Plus

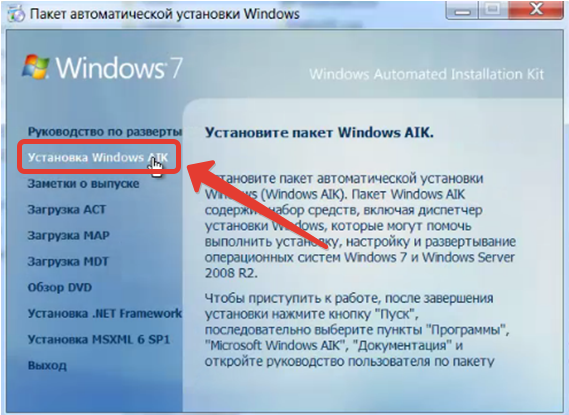

Шаг 13. Теперь необходимо установить в хост систему (т.е. на реальный компьютер!) пакет автоматической установки Windows. Открываем уже знакомую нам папку SOFT\Microsoft AIK\StartCD.exe и выбираем Установка Windows AIK

Шаг 14. В виртуальной 32 битной системе копируем папочку x86 (SOFT\x86) на диск D, а в 64 битной копируем папку amd64 на диск D.

Шаг 15. Настало время почистить систему от ненужного мусора при помощи Your Uninstaller. Удаляем сначала VMware tools при помощи супер режима. Убираем из автозагрузки Office и Adobe Reader, затем очистка диска C, потом очистка следов. Обычно затем я удаляю и саму программу Your Uninstaller, но это не обязательно. Далее мы удаляем ненужные ярлыки с рабочего стола и создаём снимок системы с именем «Настроенная система»

Шаг 16. Завершаем работу в режиме аудита. Выбираем в надоевшем окошке Переход в окно приветствия системы, подготовка к использованию, завершение работы (всё как на скриншоте ниже) и жмём ОКей.

Шаг 17. Дожидаемся пока виртуальные машины завершат работу.

В двух последующих статьях мы завершим создание сборок наших систем выводом их в отдельные образы. Пишите свои вопросы и пожелания в комментариях под данной статьёй, ставьте лайки, подписывайтесь на мой блог в форме справа.

Режим аудита в Windows 10 – это специальный режим, предназначенный для настройки компьютера до начала использования им в корпоративной среде. Этот режим позволяет администраторам компьютерных сетей настроить компьютеры перед распространением их среди пользователей. В режиме аудита можно установить программное обеспечение, настроить параметры безопасности и прочие настройки системы, которые будут сохранены при дальнейшем использовании компьютера.

В данной статье мы расскажем о том, как включить и выключить режим аудита в Windows 10. Мы также рассмотрим подробно процесс настройки компьютера в режиме аудита, чтобы вы могли использовать эту функцию как можно более эффективно.

Подробная инструкция по настройке компьютера в режиме аудита позволит вам с легкостью настроить все необходимые параметры. Вы никогда не разбирывались в режиме аудита? Ничего страшного! Мы подготовили подробное руководство по работе в режиме аудита для новичков и опытных пользователей Windows 10.

Содержание

- Режим аудита в Windows 10: подробная инструкция

- Что такое режим аудита в Windows 10?

- Как включить режим аудита в Windows 10?

- Как выйти из режима аудита в Windows 10?

- Заключение

- Что такое режим аудита в Windows 10

- Как загрузиться в режиме аудита в Windows 10

- Как выйти из режима аудита в Windows 10

- Для кого необходим режим аудита в Windows 10

- Решение проблем в режиме аудита в Windows 10

- Проблемы с запуском приложений

- Проблемы с подключением к сети

- Проблемы с доступом к файлам и папкам

- Вопрос-ответ

- Как включить режим аудита в Windows 10?

- Зачем нужен режим аудита в Windows 10?

- Как выйти из режима аудита в Windows 10?

- Какие события фиксируются в режиме аудита?

- Как можно использовать информацию, полученную в результате работы в режиме аудита?

Режим аудита в Windows 10: подробная инструкция

Что такое режим аудита в Windows 10?

Режим аудита в Windows 10 – это специальный режим, который позволяет проводить диагностику и отладку системы, не влияя на работу пользователей и не требуя пароля администратора. В этом режиме можно производить тестирование приложений, настраивать систему и контролировать ее работу.

Как включить режим аудита в Windows 10?

Для того чтобы включить режим аудита в Windows 10, нужно выполнить следующие действия:

- Запустить командную строку от имени администратора.

- Ввести команду «auditmode», нажать клавишу Enter и перезагрузить компьютер.

- После перезагрузки компьютера система будет работать в режиме аудита.

Как выйти из режима аудита в Windows 10?

Для того чтобы выйти из режима аудита в Windows 10, нужно выполнить следующие действия:

- Запустить командную строку от имени администратора.

- Ввести команду «generalize», нажать клавишу Enter и перезагрузить компьютер.

- После перезагрузки компьютера выйти из режима аудита и продолжить работу в обычном режиме.

Заключение

Режим аудита в Windows 10 является полезным инструментом для диагностики и отладки системы. Его включение и выключение не представляет особых трудностей и позволяет пользователям проводить тестирование и настройку системы, не затрагивая ее работу и не требуя параметров администратора.

Что такое режим аудита в Windows 10

Режим аудита в Windows 10 — это специальный режим работы операционной системы, который используется для аудита безопасности и настройки параметров установки программ и приложений. В этом режиме учетная запись администратора высшего уровня может выполнять настройку системы, не влияя на права доступа других пользователей.

Например, если требуется установить новые программы и приложения на компьютеры в офисе, они могут быть установлены в режиме аудита, чтобы не вмешиваться в работу других пользователей и не нарушать конфиденциальность данных.

Режим аудита также позволяет администраторам контролировать доступ к системным ресурсам и отслеживать изменения на компьютере. Это повышает безопасность и позволяет быстро реагировать на проблемы без необходимости прерывания работы пользователей.

Как загрузиться в режиме аудита в Windows 10

Режим аудита позволяет сделать полную проверку операционной системы на предмет ошибок и проблем, а также настроить ее под конкретные задачи. Однако, будут использоваться только стандартные драйверы, что может ограничить возможности некоторых устройств.

В Windows 10 доступно несколько способов загрузки в режиме аудита:

- С помощью командной строки – необходимо нажать клавиши Win + X и выбрать пункт «Командная строка (администратор)», после чего ввести команду «audit mode» и нажать Enter.

- С помощью меню выбора загрузки – при загрузке компьютера необходимо нажимать клавишу F8 до того, как появится логотип Windows, и в меню выбора загрузки выбрать пункт «Режим аудита».

После загрузки в режиме аудита необходимо выполнить все необходимые настроики и настройки, а затем выйти из режима с помощью команды «sysprep /oobe /shutdown» в командной строке или через панель управления.

Как выйти из режима аудита в Windows 10

1. С помощью командной строки:

- Откройте командную строку с правами администратора.

- Введите команду auditpol /set /subcategory:»system shutdown» /success:enable /failure:enable и нажмите Enter.

- Введите команду auditpol /set /subcategory:»security system extension» /success:disable /failure:disable и нажмите Enter.

- Перезагрузите компьютер, чтобы изменения вступили в силу.

2. С помощью реестра:

- Нажмите клавиши Win + R, чтобы открыть окно «Выполнить».

- Введите regedit и нажмите Enter, чтобы открыть редактор реестра.

- Перейдите к ключу HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa.

- Найдите значение «SCENoApplyLegacyAuditPolicy» и установите его в 0.

- Перезагрузите компьютер, чтобы изменения вступили в силу.

3. С помощью групповой политики:

- Откройте «Панель управления» и выберите «Администрирование».

- Выберите «Локальные политики» и затем «Аудит системы».

- Выберите «Субкатегории аудита», затем выберите «Система выключения» и установите значение «Успешно» и «Неудача» в «Включено».

- Выберите «Расширение системы безопасности» и установите значение «Успешно» и «Неудача» в «Опубликовано».

Для кого необходим режим аудита в Windows 10

Режим аудита в Windows 10 может быть полезен для различных категорий пользователей, включая:

- Администраторов систем, которые хотят мониторить активность пользователей;

- ИТ-специалистов, возможно, нуждающихся в некоторой дополнительной информации о том, как работает система;

- Разработчиков программного обеспечения, которые хотят узнать, как их программы работают в рамках системы;

- Тестировщиков, которые проверяют работоспособность системы на множестве различных устройств и приложений.

Режим аудита также может быть полезен для обучения пользователей и демонстрации некоторых концепций и функций системы Windows 10.

Решение проблем в режиме аудита в Windows 10

Во время работы в режиме аудита в Windows 10 могут возникать проблемы, связанные с функциональностью системы. Ниже приведены некоторые возможные проблемы и способы их решения.

Проблемы с запуском приложений

Если при запуске приложений в режиме аудита возникают проблемы, причиной может быть неправильно настроенный сервис аудита. Чтобы решить эту проблему, следует проверить настройки сервиса аудита и убедиться, что они правильно настроены. Если настройки не верны, нужно настроить их заново.

Проблемы с подключением к сети

Если в режиме аудита возникают проблемы с подключением к сети, решить эту проблему можно, проверив настройки подключения к сети. Нужно убедиться, что все настройки сети правильно настроены и что сеть работает исправно. Если сеть работает нормально, нужно проверить настройки сервисов, связанных с сетью, и убедиться, что они настроены правильно.

Проблемы с доступом к файлам и папкам

Если в режиме аудита возникают проблемы с доступом к файлам и папкам, причиной может быть ограниченный доступ к ним. Чтобы решить эту проблему, необходимо проверить настройки безопасности файлов и папок и убедиться, что они настроены правильно.

В целом, большинство проблем, связанных с режимом аудита в Windows 10, можно решить, проверив настройки системы и убедившись, что они настроены правильно. Если проблема не удается решить самостоятельно, нужно обратиться за помощью к специалистам.

Вопрос-ответ

Как включить режим аудита в Windows 10?

Нажмите клавиши Win+R, введите команду gpedit.msc и нажмите Enter. В левой панели найдите раздел «Конфигурация компьютера» > «Шаблоны административных шаблонов» > «Система» > «Аудит специальных событий». В правой панели дважды кликните на настройке «Установить параметр безопасности: Обязательное аудиторское отслеживание конфиденциальности, успешного входа в систему и неудачных попыток входа в систему», выберите «Включено» и нажмите ОК. После этого перезагрузите компьютер.

Зачем нужен режим аудита в Windows 10?

Режим аудита позволяет отслеживать все действия пользователя на компьютере, включая успешные и неудачные попытки входа в систему, доступ к файлам и папкам, запуск программ и т.д. Это может быть полезно для обеспечения безопасности компьютера, а также для решения проблем с программным обеспечением.

Как выйти из режима аудита в Windows 10?

Для выхода из режима аудита необходимо отменить настройку, которая была включена при включении аудита. Для этого повторите первые два шага из инструкции по включению аудита, затем в правой панели дважды кликните на настройке «Установить параметр безопасности: Обязательное аудиторское отслеживание конфиденциальности, успешного входа в систему и неудачных попыток входа в систему», выберите «Отключено» и нажмите ОК. После этого перезагрузите компьютер.

Какие события фиксируются в режиме аудита?

В режиме аудита фиксируются различные события, включая успешные и неудачные попытки входа в систему, изменения политик безопасности, доступ к файлам и папкам, запуск программ, создание, изменение и удаление пользователей и групп, изменение системных настроек и т.д. Полную информацию о том, какие события фиксируются в режиме аудита, можно найти на официальном сайте Microsoft.

Как можно использовать информацию, полученную в результате работы в режиме аудита?

Информация, полученная в результате работы в режиме аудита, может быть использована для решения проблем с программным обеспечением, анализа производительности компьютера, определения возможных угроз безопасности и т.д. Важно помнить, что для работы в режиме аудита необходимы учетные записи с правами администратора, поэтому возможность его использования может быть ограничена в зависимости от настроек безопасности в компании или учреждении.