Многие пользователи при входе на некоторые HTTPS-сайты, требующие цифровую подпись, сталкиваются с различными ошибками или уведомлениями о невозможности установления безопасного соединения. Если при попытке зайти на ресурс система сообщает о том, что «Протокол не поддерживается Клиент и сервер используют разные версии протокола SSL или разные наборы шифров», для решения проблемы стоит воспользоваться одним из описанных ниже способов.

Содержание

- Очистка cash и cookie

- Отключение лишних расширений

- Антивирус и файрвол

- Настройка часового пояса

- Сертификаты операционной системы

- Поддержка протоколов

- Поддержка разных версий протокола SSL клиентом и сервером

- Заключение

Очистка cash и cookie

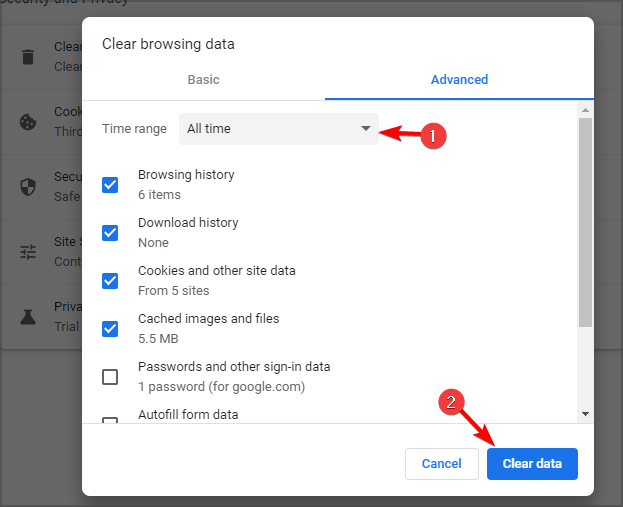

Прежде всего нужно сделать очистку браузера, включая cookie-файлы и cash. В Google Chrome, Yandex Browser и Opera комбинация клавиш «CTRL» + «H» открывает меню очистки истории. В Mozilla Firefox нужно вставить в адресную строку about:preferences#privacy и выделить галочками пункты «Cookie и данные сайтов» и «Кэшированное веб-содержимое». Для полной очистки необходимо выбрать временной промежуток «Все время» и нажать на клавишу «Удалить».

Отключение лишних расширений

Конфликт протоколов может быть вызван различными расширениями и дополнениями, которые были установлены в используемый браузер. Первым делом нужно отключить плагины, вмешивающиеся в трафик (VPN, антивирусные утилиты, proxy), и межсетевые экраны (программно-аппаратные средства, предназначенные для информационной защиты от анализа трафика). Для этого потребуется открыть меню расширений и удалить лишние. Если проблема с открытием нужного сайта не решилась, стоит отключить все дополнения. Открыть раздел настройки плагинов можно, вставив в адресную строку следующую комбинацию:

- Mozilla – about:addons;

- Opera Browser – opera://extensions;

- Яндекс Браузер — browser://tune/;

- Гугл Хром — chrome://extensions/.

Антивирус и файрвол

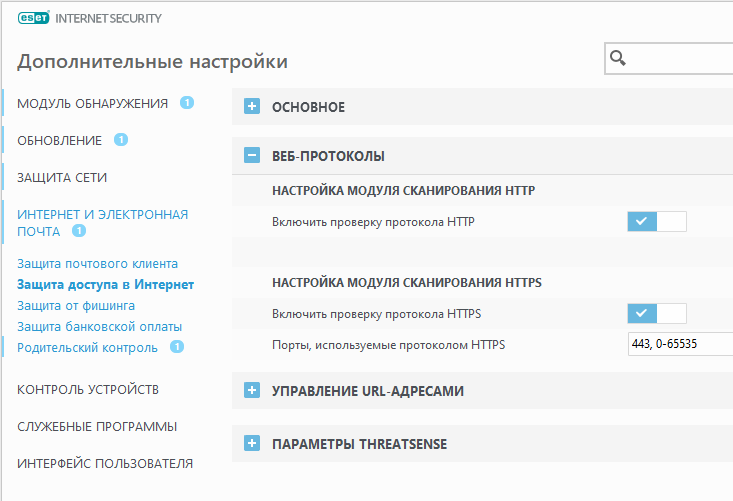

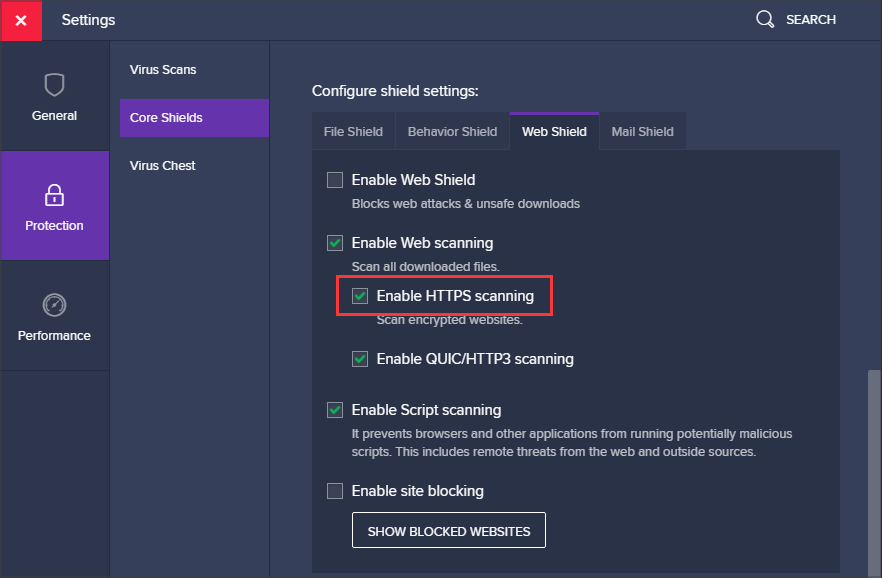

Антивирусные приложения, как и межсетевые экраны, могут стать причиной блокировки веб-сайтов. Поэтому в случае конфликта протоколов стоит временно отключить их. Большинство антивирусов позволяет проверять SST/TLS сертификаты. Если программа зафиксирует факт использования сайтом самоподписанных или обладающих плохой защитой сертификатов (бесплатных SSL), она автоматически заблокирует ресурс. То же самое может произойти с неактуальными версиями SSL-протоколов. Для решения проблемы нужно зайти в настройки антивируса, открыть раздел сканирования и выключить опцию автоматической проверки HTTPS/HTTP трафика и сертификатов SSL.

Для разных антивирусов решение будет отличаться, поскольку каждая программа может блокировать свои подразделы. К примеру, NOD32 фильтрует веб-протоколы, а Dr.Web не пропускает модуль проверки HTTP-трафика SpIDer Gate.

Настройка часового пояса

Некорректные настройки часового пояса или неправильно установленная дата могут стать причиной блокировки HTTPS-ресурса. Конфликт протоколов в данном случае связан с сетевой аутентификацией. ОС автоматически сверяет дату создания и истечения сертификатов, и при выявлении нестыковок доступ к определенному веб-сайту блокируется. Поэтому рекомендуется проверить настройки часового пояса и убедиться в том, что они установлены правильно.

Получить информацию о своем часовом поясе можно с помощью сервиса 2ip.ru. Сайт идентифицирует город, в котором зарегистрирован провайдер. Нужно выставить время, актуальное для своего населенного пункта, либо воспользоваться функцией автоматического определения.

Сертификаты операционной системы

Одна из самых распространенных причин конфликта протоколов связана с корневыми сертификатами операционной системы. Если ОС Windows долгое время не обновлялась, то скорей всего на компьютере будут отсутствовать доверенные (корневые) сертификаты Trusted Root. Исправить данный недочет можно посредством обновления ОС. Устанавливать актуальные апдейты необходимо с помощью «Центра обновлений». Если на компьютере установлена Windows 7, нужно обязательно загрузить Service Pack 1 (KB976932).

Поддержка протоколов

Для доступа к открытым веб-ресурсам без каких-либо затруднений можно воспользоваться усложненным способом (в отличие от описанных выше), который предполагает активацию поддержки SSL и TLS протоколов. Из-за того, что мошенники используют разные уловки и приемы для перехвата информации в HTTPS-трафике, указанные протоколы могут быть отключены. Активация устаревших версий SSL и TLS представляет собой серьезную угрозу для безопасности ОС во время пользования интернетом.

Прибегать к данному способу рекомендуется только в том случае, если перечисленные выше варианты не помогли устранить конфликт протоколов. Большинство популярных браузеров отказалось от ненадежных старых протоколов в пользу актуальных. Для активации устаревших TLS/SSL протоколов нужно проделать такие действия:

- Открыть «Панель управления» и зайти в раздел «Свойства браузера».

- Выбрать меню дополнительных настроек.

- Установить галочки напротив строк TLS0, 1.1, 1.2 и SSL 2.0, 3.0.

- Закрыть и снова открыть браузер.

- Нажать на кнопку «Применить» и подтвердить выбор, кликнув по клавише «Ok».

Если данный алгоритм не помог решить проблему, стоит воспользоваться следующим вариантом:

- Зайти в системную папку «System 32», найти «hosts» и убедиться в том, что статистические записи заполнены корректно.

- Открыть «Сетевое подключение», перейти в раздел настроек, выбрать меню приоритетного DNS-сервера и вбить в поле для адреса 8.8.8.8.

Остается в «Панели управлений» кликнуть по свойствам браузера и установить средний либо высокий уровень безопасности для интернет-соединения. Пропускать данный шаг нельзя, в противном случае устранить проблему с блокировкой сайтов не получится.

Если конфликт протоколов наблюдается при попытке зайти на один из государственных порталов, нужно сделать следующие действия:

- Если используется браузер Internet Explorer, необходимо выполнить проверку совместимости 10-й и 11-й версий.

- Зайти в «Доверенные узлы» и включить в список нужный сайт.

- Осуществить настройку параметров безопасности и всплывающих окон.

- Установить автоматизированную обработку cookie.

- Произвести удаление временных файлов, cookie, и очистить историю просмотров.

- Активировать просмотр в режиме совместимости для нужного сайта.

- Выполнить установку и настройку криптографической защиты Крипто ПРО CSP.

- Выполнить инсталляцию и настройку плагина Крипто ПРО ЭЦП Browser (plug-in предназначен для проверки электронных подписей на различных ресурсах).

В случае устаревшего сертификата нужно сделать его перерегистрацию.

Заключение

Если при попытке зайти на сайт возникает системное уведомление о том, что «Протокол не поддерживается Клиент и сервер используют разные версии протокола SSL или разные наборы шифров», нужно очистить cash и cookie, отключить лишние плагины, расширения и антивирусную защиту. Также необходимо правильно установить настройки часового пояса, обновить сертификаты операционной системы и активировать поддержку SSL и TLS протоколов.

При открытии web-страничек появляются ошибки без каких либо на то причин? Или браузер выдает сообщение, что нельзя установить безопасное соединение? Пытаетесь открыть zakupki.gov.ru и lkul.nalog.ru, а появляется ошибка «Клиент и сервер поддерживают разные версии протокола ssl или набора шифров»? Пора разобраться, чем это вызвано и как выйти из сложившейся ситуации.

Вышеуказанные проблемы проявляются при открытии HTTPS платформ и ресурсов, у которых есть опция входа с цифровой подписью. Прежде, чем приступить к устранению ошибок, нужно убедиться, что проблема связана не с вашим ПО и компьютером. Попробуйте открыть необходимый интернет-ресурс на другом устройстве или подключившись к другой интернет-сети. Посмотрите, как обстоят дела со входом через прочие браузеры.

Содержание

- Начинайте с очистки кэша и куки

- Отключите лишние расширения

- Файрвол и антивирус

- Часовой пояс

- Сертификаты ОС

- Поддержка протоколов

- Клиент и сервер поддерживают разные версии протокола SSL при входе в zakupki.gov.ru

- Заключение

Начинайте с очистки кэша и куки

Первое, что нужно сделать для решения проблемы с SSL — это почистить браузер от мусора, включая куки и кэш. В Хроме, Яндексе и Опере в меню очистки можно попасть через комбинацию «CTRL+H». В Мозилле скопируйте вот этот адрес: about:preferences#privacy и найдите пункт «Куки и данные сайтов». Делая очистку, следует указать в строке выбора временного промежутка «Все время». В меню очистки выберите все пункты и подтвердите действие.

Отключите лишние расширения

Доступ может блокироваться из-за различных установленных расширений и дополнений в рабочих браузерах. В первую очередь это касается плагинов, вмешивающихся в трафик и сетевые экраны, например ВПН, антивирусы, прокси. После открытия раздела с расширениями нужно удалить все подозрительные. Если нужный сайт по прежнему не открывается, попробуйте отключить все установленные расширения.

Попасть в меню управления плагинами достаточно просто. Можете просто скопировать этот путь в своем браузере:

- Chrome: chrome://extensions/

- Яндекс Браузер: browser://tune/

- Opera: opera://extensions

- Firefox: about:addons.

Файрвол и антивирус

Блокировать открытые ресурсы могут антивирусники и межсетевой экран. Попробуйте ненадолго их отключить, чтобы проверить, не они ли блокируют доступ к необходимому HTTPS сайту.

Последние версии антивирусных программ содержат в себе опцию проверки SST/TLS сертификатов. Опция эта работает в автоматическом режиме. Если антивирусник заметит, что интернет-платформа применяет самоподписанный или плохо защищенный сертификат (бесплатные SSL) — он может ограничить к ней доступ. Это также касается неактуальной версии SSL-протокола.

Для выхода из сложившейся ситуации необходимо открыть параметры антивирусной программы, найти раздел со сканированием и отключить режим проверки SSL сертификатов и HTTP/HTTPS трафика. Единого решения для всех антивирусников нет, так как каждый из них блокирует свои разделы. Так, например, в Dr.Web может не пускать на страницу опция «SpIDer Gate», а ESET NOD 32 — в фильтр веб-протоколов.

Часовой пояс

Даже такие незначительные детали, как часовой пояс или не отвечающая действительности дата, могут послужить причиной отказа в доступе к HTTPS площадке. Связана такая закономерность с выполнением сетевой аутентификации. Система осуществляет проверку даты создания и истечения сертификатов, из-за чего и появляются «несостыковки». Во избежание подобных сложностей в настройках лучше всегда правильно указывать часовой пояс.

Правильно узнать свой часовой пояс можно через сервис 2ip.ru, который укажет город регистрации вашего провайдера. Именно по этому городу выставляйте свой часовой пояс. В случае с правильным временем нужно установить автоматическое определение.

Сертификаты ОС

Одна из вероятных причин блокировки доступа к определенным платформам может заключаться в корневых сертификатах вашей операционки. Если вы долгий период не обновляли Windows, то на ПК с большой долей вероятности отсутствует «TrustedRootCA» — корневые сертификаты (доверенные). Этот нюанс решается простым и очевидным решением — обновлением операционной системы. Следует запустить установку актуальных апдейтов через Центр обновлений. Если же на ПК установлена Windows 7, то необходимо заняться обязательной инсталляцией SP1 (KB976932), а также обновлением KB2998527.

Поддержка протоколов

Чтобы дальше спокойно заходить на открытые ресурсы без каких либо сложностей, можно обратиться к чуть более сложному способу, чем указанные выше — следует включить поддержку TLS и SSL.

Устаревшие версии указанных протоколов отключены потому, что сейчас злоумышленники могут создавать слишком много угроз для перехвата данных в трафике HTTPS типа. Включение старых протоколов может поставить под угрозу безопасность пользователя во время использования Интернета. Используйте способ только в том случае, если предыдущие не помогли.

На сегодняшний день браузеры не используют ненадежные старые протоколы и уже давно перешли на актуальные. Чтобы активировать устаревшие протоколы SSL/TLS необходимо:

- В «Панели управления» нужно найти «Свойства браузера»;

- Выбираем раздел с дополнительными настройками;

- Ставим галочки возле строчек TLS 1.0, TLS 1.1, TLS 1.2, SSL 3.0, 2.0;

- Закрываем и открываем браузер.

Активация TSL протоколов в браузере

Если и этот способ не помог, то можно попробовать такой вариант:

- В папке system32 находим документ hosts и проверяем его на наличие статических записей;

- Открываем настройки сетевого подключения, выбираем раздел с предпочитаемым DNS сервером и набираем адрес 8.8.8.8;

- Снова заходим в панель управления в раздел «свойства браузера», выбираем уровень безопасности для Интернета средний или выше среднего. Обязательно нужно изменить этот параметр, если он обозначен как высокий, в противном случае ничего не получится.

Повышение уровня безопасности для сайтов

Клиент и сервер поддерживают разные версии протокола SSL при входе в zakupki.gov.ru

Если аналогичные ошибки возникают при входе на сайт zakupki.gov.ru или прочие государственные порталы — следует проверить следующие моменты:

- Проверить совместимость IE 11 версии с 10. Входить в закупки нужно только через обновленный Internet Explorer

- Добавить площадку в перечень доверенных узлов;

- Настроить параметры безопасности;

- Настроить окна (всплывающие);

- Переопределить обработку куки в автоматическом режиме;

- Установить параметры обозревателя;

- Удалить временные файлы, истории просмотров и куки;

- Добавить «zakupki.gov.ru» для просмотра в режиме совместимости;

- Установить и настроить КриптоПро CSP;

- Установить и настроить «КриптоПро ЭЦП Browser plug-in»;

- Перерегистрировать сертификат, если он устарел.

Полную инструкцию с детальным описанием каждого пункта можно найти на сайте zakupki.gov.ru/epz, скачав «Инструкцию по настройке рабочего стола».

Заключение

Как показывает практика — на обновленных Windows такие ошибки на сайтах не выскакивают, а клиент и сервер поддерживают совместимые версии ssl-протоколов и наборы шифров соответствуют всем требованиям. В случае с закупками советуем обновить Internet Exprolel и провести настройку доступов, строго придерживаясь указанной в ссылке инструкции.

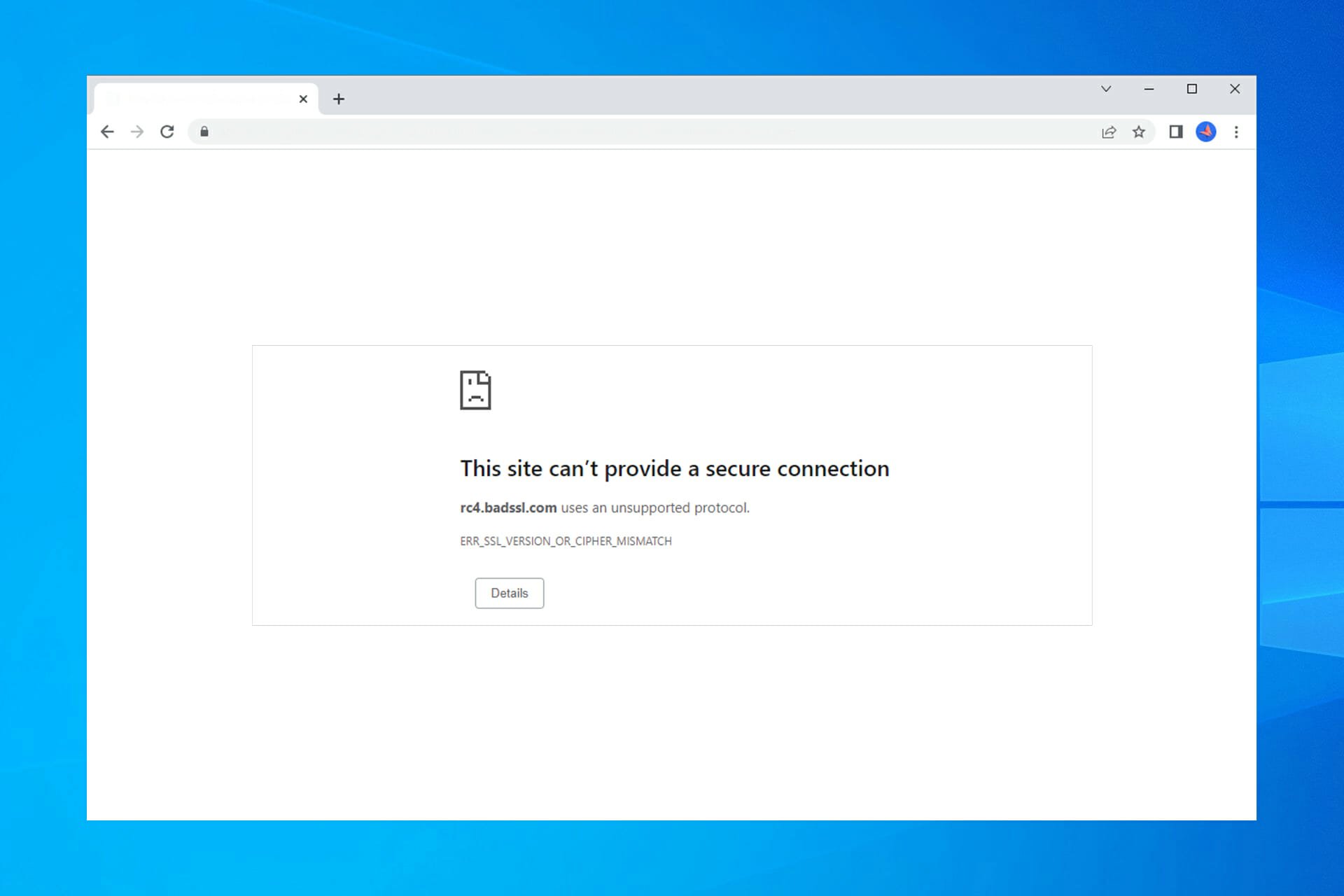

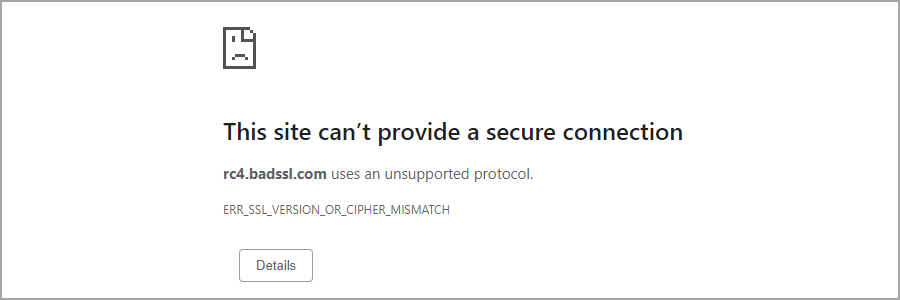

В этой инструкции подробно о том, как исправить ошибку ERR_SSL_VERSION_OR_CIPHER_MISMATCH для различных ситуаций и браузеров: как для «обычных» сайтов, так и для различных государственных сайтов, где проблема может иметь иной характер.

- Решение проблемы ERR SSL VERSION OR CIPHER MISMATCH

- Ошибка ERR SSL VERSION OR CIPHER MISMATCH для государственных сайтов с шифрованием по ГОСТ

- Видео инструкция

Решение проблемы «Неподдерживаемый протокол» ERR_SSL_VERSION_OR_CIPHER_MISMATCH

В общем случае ошибка возникает при установке зашифрованного соединения с сайтом на этапе TLS Handshake. Если на сайте используется протокол шифрования или длина ключа, не поддерживаемые вашим браузером, результат — ошибка ERR_SSL_VERSION_OR_CIPHER_MISMATCH.

В случае, если ошибка появляется при доступе к обычному сайту в Интернете: не являющемуся сайтом госструктуры, банка, сервиса закупок, вы можете использовать следующие методы для исправления проблемы (способы описаны для Windows 10, Windows 11 и предыдущих версий):

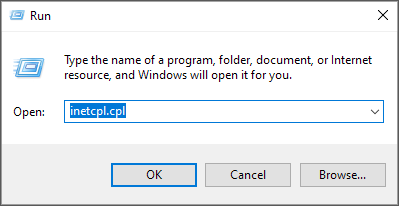

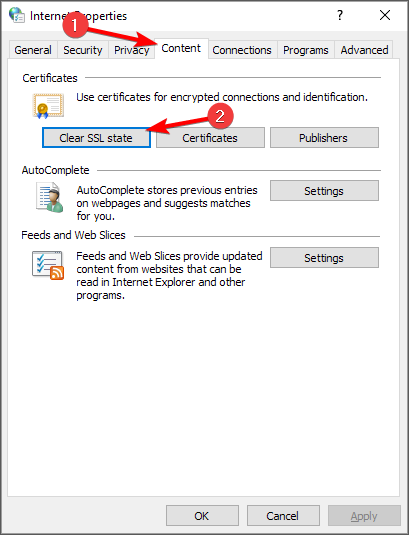

- Нажмите клавиши Win+R на клавиатуре (Win — клавиша с эмблемой Windows), введите inetcpl.cpl и нажмите Enter. На вкладке «Дополнительно» включите TLS 1.0, 1.1, 1.2 и 1.3, если они не активны. Также попробуйте включить SSL 3.0.

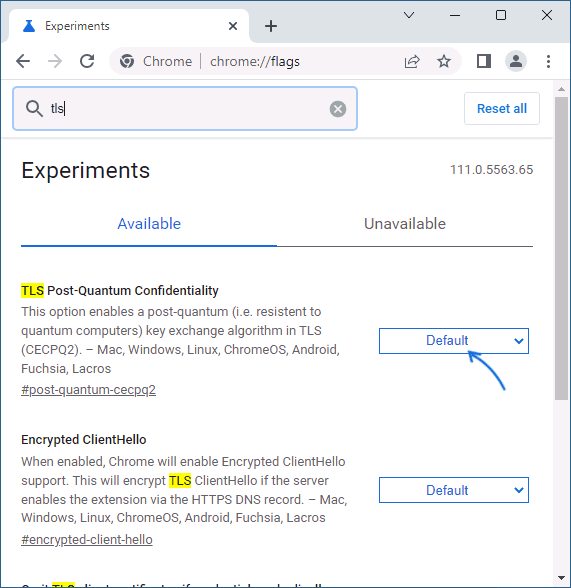

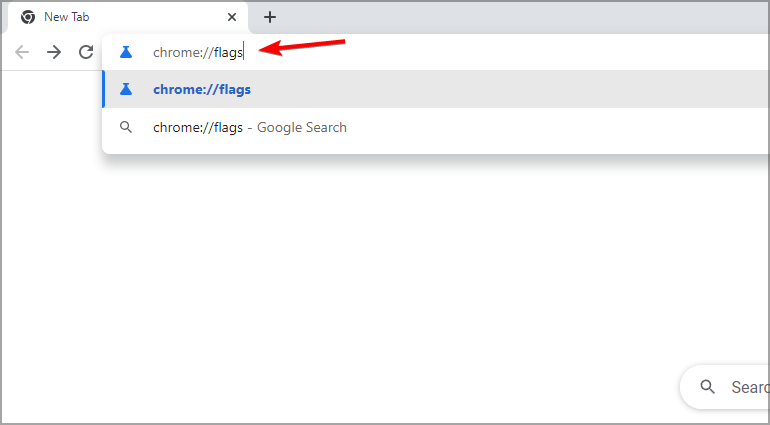

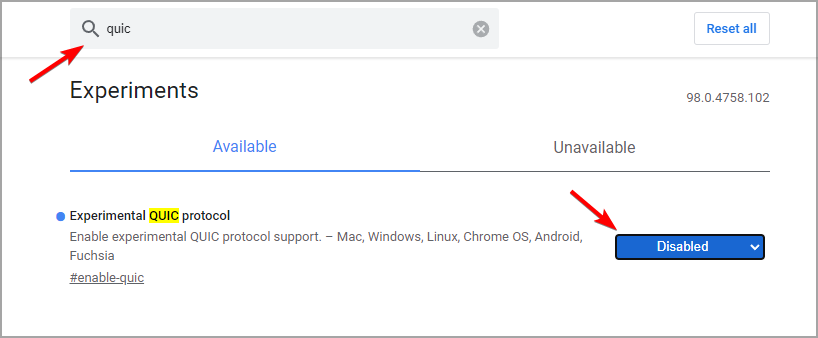

- Для браузера Google Chrome: откройте страницу chrome://flags (введите этот адрес в адресную строку и нажмите Enter), выполните поиск (поле вверху страницы) по слову TLS и отключите параметр «Enforce deprecation of legacy TLS versions» (установите в Disabled), выполните то же самое для параметра «Experimental QUIC protocol». После этого нажмите по появившейся кнопке перезапуска браузера.

- Ещё одна опция, в Chrome последних версий, отключить которую можно тем же способом и способная вызывать рассматриваемую ошибку — TLS Post-Quantum Confidentiality, попробуйте отключить (установить в Disabled) и её тоже

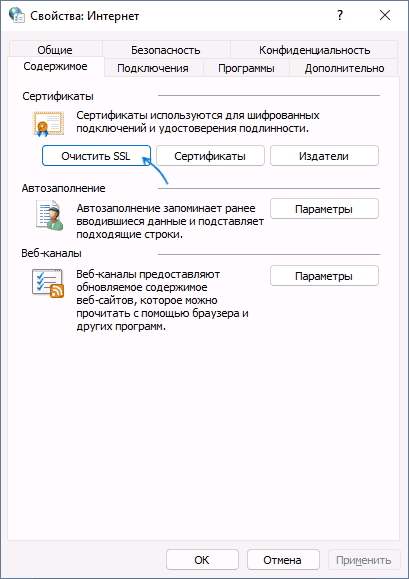

- Очистите SSL: также как на первом шаге откройте окно свойств Интернета (Win+R — inetcpl.cpl) и нажмите «Очистить SSL» на вкладке «Содержание».

- Если на компьютере используется VPN или прокси, отключите их. Причем для системных параметров прокси отключите опцию «Автоматическое определение параметров» — в том же окне, что и на предыдущем шаге перейдите на вкладку «Подключения», нажмите «Настройка сети» и снимите отметку, если она установлена.

- Функции защиты сети в сторонних антивирусах тоже могут оказаться причиной проблемы — попробуйте временно отключить их при наличии.

- Попробуйте очистить кэш и куки браузера. В Google Chrome это можно сделать, нажав клавиши Ctrl+Shift+Delete и подтвердив удаление данных. Либо в разделе «Конфиденциальность и безопасность в настройках браузера.

- Использование старой операционной системы (например, Windows XP) без возможности новых версий браузеров и без встроенной поддержки новых протоколов шифрования может приводить к указанной ошибке. Можно попробовать получить доступ к сайту по протоколу http, для этого в адресе сайта вручную измените https:// на http://

Если описываемые методы не помогли, то в теории причиной проблемы может оказаться очень старая версия браузера (особенно если вы используете portable-версию), или проблемы с самим сайтом, в частности с используемым им SSL-сертификатом и шифрованием. Но в этом случае могут помочь способы, описанные в следующем разделе для сайтов с шифрованием по ГОСТ.

Внимание: если проблема возникла с единственным сайтом и ранее она не наблюдалась, проблема может быть временной, например, при смене IP-адреса сайта, замене сертификата безопасности и других действиях со стороны администратора. В такой ситуации проблема обычно исчезает через некоторое время.

Ошибка ERR SSL VERSION OR CIPHER MISMATCH для государственных сайтов с шифрованием по ГОСТ

Среди сайтов, при доступе к которым браузер может выдавать указанную ошибку — различные сайты госструктур, иногда — банков, в рекомендациях по доступу к которым обычно указан браузер Internet Explorer (кстати, его использование действительно может решить проблему, но это не всегда возможно). Если вы также столкнулись с ошибкой при открытии такого сайта, возможные варианты действий:

- Использовать Яндекс.Браузер (он поддерживает шифрование по российским ГОСТам) или Chromium Gost — https://www.cryptopro.ru/products/chromium-gost

- Внимательно изучить информацию на проблемном сайте: в частности, в справке может быть указано на необходимость установке сертификатов на компьютере с инструкцией о том, как именно это выполнить.

Видео инструкция

Если в вашей ситуации работоспособным оказался какой-то иной способ, буду благодарен комментарию с его описанием: возможно, он сможет помочь кому-то из читателей.

Windows Server 2012 Datacenter Windows Server 2012 Standard Windows Server 2012 Essentials Windows Server 2012 Foundation Windows Server 2008 R2 Service Pack 1 Windows Server 2008 R2 Datacenter Windows Server 2008 R2 Enterprise Windows Server 2008 R2 Standard Windows Server 2008 R2 Foundation Windows Server 2008 R2 for Itanium-Based Systems Windows 7 Service Pack 1 Windows 7 Ultimate Windows 7 Enterprise Windows 7 Professional Windows 7 Home Premium Windows 7 Home Basic Windows 7 Starter Еще…Меньше

Это обновление поддерживает TLS 1.1 и TLS 1.2 в Windows Server 2012, Windows 7 Пакет обновления 1 (SP1) и Windows Server 2008 R2 SP1.

Об этом обновлении

Приложения и службы, написанные с помощью подключений WinHTTP для SSL, которые используют флаг WINHTTP_OPTION_SECURE_PROTOCOLS, не могут использовать протоколы TLS 1.1 или TLS 1.2. Это значит, что определение этого флага не включает эти приложения и службы.

Это обновление добавляет поддержку записи реестра DefaultSecureProtocols, с которой системный администратор может указать, какие протоколы SSL следует использовать WINHTTP_OPTION_SECURE_PROTOCOLS флажком.

Это позволяет некоторым приложениям, которые были встроены для использования флага WinHTTP по умолчанию, использовать новые протоколы TLS 1.2 или TLS 1.1 без необходимости обновления приложения.

Это касается некоторых Microsoft Office приложений, которые открывают документы из библиотеки SharePoint или веб-папки, туннель IP-HTTPS для подключения DirectAccess и другие приложения с помощью таких технологий, как WebClient, с помощью WebDav, WinRM и других приложений.

Для этого обновления необходимо настроить компонент Secure Channel (Schannel) в Windows 7 для поддержки TLS 1.1 и 1.2. Так как эти версии протоколов не включены по умолчанию в Windows 7, необходимо настроить параметры реестра, чтобы приложения Office могли работать с TLS 1.1 и 1.2.

Это обновление не изменит поведение приложений, которые вручную настраивают безопасные протоколы, вместо того чтобы помечать их по умолчанию.

Как получить это обновление

Важно!Если после установки обновления вы установили языковой пакет, необходимо переустановить это обновление. Поэтому мы рекомендуем установить все необходимые языковые пакеты перед установкой обновления. Дополнительные сведения см. в теме «Добавление языковых пакетов в Windows».

Способ 1. Обновление Windows

Это обновление предоставляется в качестве рекомендуемых обновлений для Windows. Дополнительные сведения о запуске Обновления Windows см. в сведениях о том, как получить обновление через Windows Update.

Способ 2. Каталог обновлений Майкрософт

Чтобы получить автономный пакет для этого обновления, перейдите на веб-сайт каталога обновлений Майкрософт.

Обновление подробных сведений

Предварительные условия

Чтобы применить это обновление, необходимо установить Пакет обновления 1 для Windows 7 или Windows Server 2008 R2.

Нет предварительных условий для применения этого обновления в Windows Server 2012.

Сведения о внесении изменений в реестр

Чтобы применить это обновление, необходимо добавить подкод DefaultSecureProtocols реестра.

Примечание Для этого можно добавить подкайку реестра вручную или установить «Простое исправление», чтобы заполнить его.

Требование перезагрузки

После установки этого обновления может потребоваться перезагрузить компьютер.

Сведения о замене обновлений

Это обновление не заменяет ранее выпущенное обновление.

Дополнительная информация

Для соответствия требованиям в отрасли платежных карт требуется TLS 1.1 или TLS 1.2.

Дополнительные сведения о флаге WINHTTP_OPTION_SECURE_PROTOCOLS см. в параметрах флажков.

Как работает запись реестра DefaultSecureProtocols

Внимание! В этом разделе, описании метода или задачи содержатся сведения о внесении изменений в реестр. Однако неправильное изменение параметров реестра может привести к возникновению серьезных проблем. Поэтому следует точно выполнять приведенные инструкции. В качестве дополнительной защитной меры перед изменением реестра необходимо создать его резервную копию. Это позволит восстановить реестр в случае возникновения проблем. Дополнительные сведения о том, как создать и восстановить реестр, см. в сведениях о том, как создать его и восстановить в Windows.

Когда приложение указывает WINHTTP_OPTION_SECURE_PROTOCOLS, система проверяет запись defaultSecureProtocols и, если есть, переопределяет протоколы по умолчанию, указанные приложением WINHTTP_OPTION_SECURE_PROTOCOLS, с протоколами, указанными в записи реестра. Если запись реестра не существует, winHTTP будет использовать существующие значения по умолчанию для Win WINHTTP_OPTION_SECURE_PROTOCOLS HTTP. Эти значения WinHTTP по умолчанию следуют за существующими правилами приоритета и имеют приоритет, за которые SCHANNEL отключил протоколы и протоколы, установленные для каждого приложения winHttpSetOption.

Примечание.Установщик hotfix не добавляет значение DefaultSecureProtocols. Администратор должен вручную добавить запись после определения протоколов переопределения. Вы также можете установить легкое исправление, чтобы автоматически добавить запись.

Запись реестра DefaultSecureProtocols можно добавить следующим образом:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\WinHttp

На компьютерах с оси x64 к пути Wow6432Node также необходимо добавить defaultSecureProtocols:

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Internet Settings\WinHttp

Значением реестра является точная карта DWORD. Используемая величина определяется добавлением значений, соответствующих нужным протоколам.

|

Значение DefaultSecureProtocols |

Протокол включен |

|---|---|

|

0x00000008 |

Включить SSL 2.0 по умолчанию |

|

0x00000020 |

Включить SSL 3.0 по умолчанию |

|

0x00000080 |

Включить TLS 1.0 по умолчанию |

|

0x00000200 |

Включить TLS 1.1 по умолчанию |

|

0x00000800 |

Включить TLS 1.2 по умолчанию |

Пример:

Администратор хочет переопрепреировать значения по умолчанию для WINHTTP_OPTION_SECURE_PROTOCOLS TLS 1.1 и TLS 1.2.

Возьмите значение TLS 1.1 (0x00000200) и значение TLS 1.2 (0x00000800), а затем сложить их на калькуляторе (в режиме программиста), и в результате в реестре будет 0x00000A00.

Простое исправление

Чтобы автоматически добавить подкаблику DefaultSecureProtocols реестра, щелкните здесь. В диалоговом окне Скачивание файла нажмите кнопку Выполнить или Открыть и следуйте инструкциям мастера простого исправления Easy Fix.

Примечания.

-

Мастер может быть доступен только на английском языке. При этом автоматическое исправление подходит для любых языковых версий Windows.

-

Если проблема не на компьютере, сохраните решение простого исправления на флэш-накопителе или компакт-диске, а затем запустите его на том компьютере, где возникла проблема.

Примечание.Помимо подкаблицы DefaultSecureProtocols реестра, в исправлении Easy Fix также добавляются secureProtocols в следующем расположении, чтобы помочь включить TLS 1.1 и 1.2 для Internet Explorer.

Запись реестра SecureProtocols со значением, 0xA80 для включения TLS 1.1 и 1.2, будет добавлена по следующим путям:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings

Включить TLS 1.1 и 1.2 в Windows 7 на уровне компонента SChannel

Согласно статье «Параметры TLS-SSL»,чтобы включить tLS 1.1 и 1.2 в Windows 7 и заключить соглашение о нем, необходимо создать запись DisabledByDefault в соответствующем подкайке (клиент) и установить для него 0. Эти подгруппы не будут созданы в реестре, так как по умолчанию эти протоколы отключены.

Создайте необходимые подмени для TLS 1.1 и 1.2; создайте значения DWORD disabledByDefault и установите для него значение 0 в следующих расположениях:

Для TLS 1.1

Расположение реестра: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Client

Имя DWORD: DisabledByDefault

Значение DWORD: 0

Для TLS 1.2

Расположение реестра: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2\Client

Имя DWORD: DisabledByDefault

Значение DWORD: 0

Сведения о файле

В версии этого обновления для английского языка (США) устанавливаются файлы с атрибутами, перечисленными в таблицах ниже.

Примечания.

-

Файлы, которые относятся к определенному продукту, вехе (RTM, SPn)и ветви обслуживания (LDR, GDR), можно определить, изучив номера версий файлов, как показано в таблице ниже.

Версия

Продукт

Этап разработки

Направление поддержки

6.1.760 1.23 xxx

Windows 7 или Windows Server 2008 R2

SP1

LDR

-

В выпусках обновлений для общего распространения (GDR) содержатся только общедоступные исправления, которые предназначены для устранения распространенных критических проблем. В выпусках обновлений LDR помимо общедоступных содержатся дополнительные исправления.

-

Файлы МАНИФЕСТА (МАНИФЕСТ) и ФАЙЛЫ, установленные в соответствии с данными, которые устанавливаются для каждой среды, перечислены в разделе «Дополнительные сведения о файле». ЧТОБЫ поддерживать состояние обновленных компонентов, очень важно иметь такие данные, как ПОСЛЕНВ, МАНИФЕСТ и связанные с ним файлы каталога безопасности (CAT). Файлы каталога безопасности, атрибуты для которых не указаны, подписаны цифровой подписью Майкрософт.

x86 Windows 7

|

Имя файла |

Версия файла |

Размер |

дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Webio.dll |

6.1.7601.23375 |

316,416 |

09-мар-2016 |

18:40 |

x86 |

|

Winhttp.dll |

6.1.7601.23375 |

351,744 |

09-мар-2016 |

18:40 |

x86 |

ia64 Windows Server 2008 R2

|

Имя файла |

Версия файла |

Размер |

дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Webio.dll |

6.1.7601.23375 |

695,808 |

09-мар-2016 |

17:57 |

IA-64 |

|

Winhttp.dll |

6.1.7601.23375 |

811,520 |

09-мар-2016 |

17:57 |

IA-64 |

|

Webio.dll |

6.1.7601.23375 |

316,416 |

09-мар-2016 |

18:40 |

x86 |

|

Winhttp.dll |

6.1.7601.23375 |

351,744 |

09-мар-2016 |

18:40 |

x86 |

x64 Windows 7 и Windows Server 2008 R2

|

Имя файла |

Версия файла |

Размер |

дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Webio.dll |

6.1.7601.23375 |

396,800 |

09-мар-2016 |

19:00 |

x64 |

|

Winhttp.dll |

6.1.7601.23375 |

444,416 |

09-мар-2016 |

19:00 |

x64 |

|

Webio.dll |

6.1.7601.23375 |

316,416 |

09-мар-2016 |

18:40 |

x86 |

|

Winhttp.dll |

6.1.7601.23375 |

351,744 |

09-мар-2016 |

18:40 |

x86 |

Примечания.

-

Файлы, которые относятся к определенному продукту, вехе (RTM, SPn)и ветви обслуживания (LDR, GDR), можно определить, изучив номера версий файлов, как показано в таблице ниже.

Версия

Продукт

Этап разработки

Направление поддержки

6.2.920 0.21 xxx

Windows Server 2012

RTM

LDR

-

В выпусках обновлений для общего распространения (GDR) содержатся только общедоступные исправления, которые предназначены для устранения распространенных критических проблем. В выпусках обновлений LDR помимо общедоступных содержатся дополнительные исправления.

-

Файлы МАНИФЕСТА (МАНИФЕСТ) и ФАЙЛЫ, установленные в соответствии с данными, которые устанавливаются для каждой среды, перечислены в разделе «Дополнительные сведения о файле». ЧТОБЫ поддерживать состояние обновленных компонентов, очень важно иметь такие данные, как ПОСЛЕНВ, МАНИФЕСТ и связанные с ним файлы каталога безопасности (CAT). Файлы каталога безопасности, атрибуты для которых не указаны, подписаны цифровой подписью Майкрософт.

x64 Windows Server 2012

|

Имя файла |

Версия файла |

Размер |

дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Webio.dll |

6.2.9200.21797 |

587,776 |

08-мар-2016 |

15:40 |

x64 |

|

Winhttp.dll |

6.2.9200.21797 |

711,680 |

08-мар-2016 |

15:40 |

x64 |

|

Webio.dll |

6.2.9200.21797 |

416,768 |

08-мар-2016 |

16:04 |

x86 |

|

Winhttp.dll |

6.2.9200.21797 |

516,096 |

08-мар-2016 |

16:04 |

x86 |

x86 Windows 7

|

Свойство «Файл(File)) |

Значение |

|---|---|

|

Имя файла |

Update.т.1 |

|

Версия файла |

Not applicable |

|

Размер |

2,138 |

|

Дата (UTC) |

09-мар-2016 |

|

Время (UTC) |

21:58 |

|

Платформа |

Not applicable |

|

Имя файла |

X86_431cdab002fb5e83e17b846b04fcaf65_31bf3856ad364e35_6.1.7601.23375_none_43266eeed47e442d.manifest |

|

Версия файла |

Not applicable |

|

Размер |

693 |

|

Дата (UTC) |

09-мар-2016 |

|

Время (UTC) |

21:58 |

|

Платформа |

Not applicable |

|

Имя файла |

X86_74b492584f59e56bd20ffc14c5e5ba0f_31bf3856ad364e35_5.1.7601.23375_none_3e7a009385a3da4d.manifest |

|

Версия файла |

Not applicable |

|

Размер |

695 |

|

Дата (UTC) |

09-мар-2016 |

|

Время (UTC) |

21:58 |

|

Платформа |

Not applicable |

|

Имя файла |

X86_microsoft-windows-webio_31bf3856ad364e35_6.1.7601.23375_none_5f3b2e545642f01b.manifest |

|

Версия файла |

Not applicable |

|

Размер |

2,484 |

|

Дата (UTC) |

09-мар-2016 |

|

Время (UTC) |

19:23 |

|

Платформа |

Not applicable |

|

Имя файла |

X86_microsoft.windows.winhttp_31bf3856ad364e35_5.1.7601.23375_none_5ef020609ae7c078.manifest |

|

Версия файла |

Not applicable |

|

Размер |

50,395 |

|

Дата (UTC) |

09-мар-2016 |

|

Время (UTC) |

19:21 |

|

Платформа |

Not applicable |

ia64 Windows Server 2008 R2

|

Свойство «Файл(File)) |

Значение |

|---|---|

|

Имя файла |

Ia64_4d2eee3faf61ec5f12517a4957f4537f_31bf3856ad364e35_6.1.7601.23375_none_2a392926b32c8fac.manifest |

|

Версия файла |

Not applicable |

|

Размер |

1,034 |

|

Дата (UTC) |

09-мар-2016 |

|

Время (UTC) |

21:57 |

|

Платформа |

Not applicable |

|

Имя файла |

Ia64_a7157a3864eb3625c6f2570464d8d82e_31bf3856ad364e35_5.1.7601.23375_none_cc5980c8656c3813.manifest |

|

Версия файла |

Not applicable |

|

Размер |

1,038 |

|

Дата (UTC) |

09-мар-2016 |

|

Время (UTC) |

21:57 |

|

Платформа |

Not applicable |

|

Имя файла |

Ia64_microsoft-windows-webio_31bf3856ad364e35_6.1.7601.23375_none_5f3cd24a5640f917.manifest |

|

Версия файла |

Not applicable |

|

Размер |

2,486 |

|

Дата (UTC) |

09-мар-2016 |

|

Время (UTC) |

18:59 |

|

Платформа |

Not applicable |

|

Имя файла |

Ia64_microsoft.windows.winhttp_31bf3856ad364e35_5.1.7601.23375_none_5ef1c4569ae5c974.manifest |

|

Версия файла |

Not applicable |

|

Размер |

50,400 |

|

Дата (UTC) |

09-мар-2016 |

|

Время (UTC) |

19:00 |

|

Платформа |

Not applicable |

|

Имя файла |

Update.т.1 |

|

Версия файла |

Not applicable |

|

Размер |

1,447 |

|

Дата (UTC) |

09-мар-2016 |

|

Время (UTC) |

21:57 |

|

Платформа |

Not applicable |

|

Имя файла |

Wow64_microsoft-windows-webio_31bf3856ad364e35_6.1.7601.23375_none_c5ae742a4301234c.manifest |

|

Версия файла |

Not applicable |

|

Размер |

2,486 |

|

Дата (UTC) |

09-мар-2016 |

|

Время (UTC) |

18:56 |

|

Платформа |

Not applicable |

|

Имя файла |

Wow64_microsoft.windows.winhttp_31bf3856ad364e35_5.1.7601.23375_none_c563663687a5f3a9.manifest |

|

Версия файла |

Not applicable |

|

Размер |

48,208 |

|

Дата (UTC) |

09-мар-2016 |

|

Время (UTC) |

18:57 |

|

Платформа |

Not applicable |

x64 Windows Server 2012

|

Свойство «Файл(File)) |

Значение |

|---|---|

|

Имя файла |

Amd64_9958f97250c31c67f643ef2fb115082b_31bf3856ad364e35_5.1.9200.21797_none_f923d4febdcecc46.manifest |

|

Версия файла |

Not applicable |

|

Размер |

699 |

|

Дата (UTC) |

09-мар-2016 |

|

Время (UTC) |

17:46 |

|

Платформа |

Not applicable |

|

Имя файла |

Amd64_d36ca06f7655111911d5d7858096c818_31bf3856ad364e35_5.1.9200.21797_none_a2ac544257eab672.manifest |

|

Версия файла |

Not applicable |

|

Размер |

699 |

|

Дата (UTC) |

09-мар-2016 |

|

Время (UTC) |

17:46 |

|

Платформа |

Not applicable |

|

Имя файла |

Amd64_f087a62cc82b760ae1e9fd7c56543a7b_31bf3856ad364e35_6.2.9200.21797_none_41ca502c248372a3.manifest |

|

Версия файла |

Not applicable |

|

Размер |

697 |

|

Дата (UTC) |

09-мар-2016 |

|

Время (UTC) |

17:46 |

|

Платформа |

Not applicable |

|

Имя файла |

Amd64_f42986041442c9e99c4c4c4ae61a8e52_31bf3856ad364e35_6.2.9200.21797_none_d0b7a18b852fef62.manifest |

|

Версия файла |

Not applicable |

|

Размер |

697 |

|

Дата (UTC) |

09-мар-2016 |

|

Время (UTC) |

17:46 |

|

Платформа |

Not applicable |

|

Имя файла |

Amd64_microsoft-windows-webio_31bf3856ad364e35_6.2.9200.21797_none_b6359e29819a8949.manifest |

|

Версия файла |

Not applicable |

|

Размер |

2,527 |

|

Дата (UTC) |

08-мар-2016 |

|

Время (UTC) |

17:49 |

|

Платформа |

Not applicable |

|

Имя файла |

Amd64_microsoft.windows.winhttp_31bf3856ad364e35_5.1.9200.21797_none_edbbc2f127740085.manifest |

|

Версия файла |

Not applicable |

|

Размер |

51,759 |

|

Дата (UTC) |

08-мар-2016 |

|

Время (UTC) |

17:49 |

|

Платформа |

Not applicable |

|

Имя файла |

Update.т.1 |

|

Версия файла |

Not applicable |

|

Размер |

1,795 |

|

Дата (UTC) |

09-мар-2016 |

|

Время (UTC) |

17:46 |

|

Платформа |

Not applicable |

|

Имя файла |

Wow64_microsoft-windows-webio_31bf3856ad364e35_6.2.9200.21797_none_c08a487bb5fb4b44.manifest |

|

Версия файла |

Not applicable |

|

Размер |

2,525 |

|

Дата (UTC) |

08-мар-2016 |

|

Время (UTC) |

16:28 |

|

Платформа |

Not applicable |

|

Имя файла |

Wow64_microsoft.windows.winhttp_31bf3856ad364e35_5.1.9200.21797_none_f8106d435bd4c280.manifest |

|

Версия файла |

Not applicable |

|

Размер |

49,547 |

|

Дата (UTC) |

08-мар-2016 |

|

Время (UTC) |

16:28 |

|

Платформа |

Not applicable |

x64 Windows 7 и Windows Server 2008 R2

|

Свойство «Файл(File)) |

Значение |

|---|---|

|

Имя файла |

Amd64_6f902e1f26c1d885023f2728be29b310_31bf3856ad364e35_6.1.7601.23375_none_4011a397f4e0c754.manifest |

|

Версия файла |

Not applicable |

|

Размер |

697 |

|

Дата (UTC) |

09-мар-2016 |

|

Время (UTC) |

21:58 |

|

Платформа |

Not applicable |

|

Имя файла |

Amd64_80b3c903f951066b9a3317caef015722_31bf3856ad364e35_5.1.7601.23375_none_f4346c5570187f00.manifest |

|

Версия файла |

Not applicable |

|

Размер |

1,040 |

|

Дата (UTC) |

09-мар-2016 |

|

Время (UTC) |

21:58 |

|

Платформа |

Not applicable |

|

Имя файла |

Amd64_c2062bbf6a689a3048e6f61793b61cdd_31bf3856ad364e35_6.1.7601.23375_none_5e1a5c9308b3bb64.manifest |

|

Версия файла |

Not applicable |

|

Размер |

1,036 |

|

Дата (UTC) |

09-мар-2016 |

|

Время (UTC) |

21:58 |

|

Платформа |

Not applicable |

|

Имя файла |

Amd64_d19a822d9b98f35a9157bafd2ad0441b_31bf3856ad364e35_5.1.7601.23375_none_6f3e7f9a649df87a.manifest |

|

Версия файла |

Not applicable |

|

Размер |

699 |

|

Дата (UTC) |

09-мар-2016 |

|

Время (UTC) |

21:58 |

|

Платформа |

Not applicable |

|

Имя файла |

Amd64_ef2ea44ccf005d132e8a752d1e218e84_31bf3856ad364e35_6.1.7601.23375_none_23e107a24a3a80ce.manifest |

|

Версия файла |

Not applicable |

|

Размер |

697 |

|

Дата (UTC) |

09-мар-2016 |

|

Время (UTC) |

21:58 |

|

Платформа |

Not applicable |

|

Имя файла |

Amd64_microsoft-windows-webio_31bf3856ad364e35_6.1.7601.23375_none_bb59c9d80ea06151.manifest |

|

Версия файла |

Not applicable |

|

Размер |

2,488 |

|

Дата (UTC) |

09-мар-2016 |

|

Время (UTC) |

20:04 |

|

Платформа |

Not applicable |

|

Имя файла |

Amd64_microsoft.windows.winhttp_31bf3856ad364e35_5.1.7601.23375_none_bb0ebbe4534531ae.manifest |

|

Версия файла |

Not applicable |

|

Размер |

50,407 |

|

Дата (UTC) |

09-мар-2016 |

|

Время (UTC) |

20:03 |

|

Платформа |

Not applicable |

|

Имя файла |

Update.т.1 |

|

Версия файла |

Not applicable |

|

Размер |

2,774 |

|

Дата (UTC) |

09-мар-2016 |

|

Время (UTC) |

21:58 |

|

Платформа |

Not applicable |

|

Имя файла |

Wow64_microsoft-windows-webio_31bf3856ad364e35_6.1.7601.23375_none_c5ae742a4301234c.manifest |

|

Версия файла |

Not applicable |

|

Размер |

2,486 |

|

Дата (UTC) |

09-мар-2016 |

|

Время (UTC) |

18:56 |

|

Платформа |

Not applicable |

|

Имя файла |

Wow64_microsoft.windows.winhttp_31bf3856ad364e35_5.1.7601.23375_none_c563663687a5f3a9.manifest |

|

Версия файла |

Not applicable |

|

Размер |

48,208 |

|

Дата (UTC) |

09-мар-2016 |

|

Время (UTC) |

18:57 |

|

Платформа |

Not applicable |

Ссылки

Узнайте о терминологии, используемой Майкрософт для описания обновлений программного обеспечения.

Нужна дополнительная помощь?

Нужны дополнительные параметры?

Изучите преимущества подписки, просмотрите учебные курсы, узнайте, как защитить свое устройство и т. д.

В сообществах можно задавать вопросы и отвечать на них, отправлять отзывы и консультироваться с экспертами разных профилей.

The browser cannot verify the SSL certificate for the implied website

by Andrew Wafer

Andrew is not just trying to bring you closer to Windows, but he’s truly interested in this platform. He just happens to be passionate about sharing that knowledge… read more

Updated on

- The Err SSL version or cipher mismatch affects Chrome, Edge, and other browsers.

- Make sure that the antivirus software isn’t interfering with your browser.

- Optimize resource usage: Opera One uses your Ram more efficiently than Brave

- AI and User Friendly: New feature directly accessible from the sidebar

- No ads: Built-in Ad Blocker speeds up the loading of pages and protects against data-mining

- Gaming friendly: Opera GX is the first and best browser for gamers

- ⇒ Get Opera One

Windows and the browsers installed on your device use built-in security features to protect your info and keep everything secured. These built-in security tools determine if certain web pages are safe or not.

However, sometimes, your Internet access might be blocked, even if the websites you visit are safe. That explains why you’re getting the Err SSL version or cipher mismatch error.

This is similar to Chrome says Not secure issue, and for more information, we advise that you check that guide.

While this is a handy security feature, sometimes even trusted sites might be blocked. In today’s guide, we’re going to show you how to bypass Err SLL version or cipher mismatch message.

What causes Err SSL version or cipher mismatch?

This is a certificate issue, and it appears when the web browser and server don’t support the same encryption protocol version.

If this happens, you might see one of the following messages:

- The client and server don’t support a standard SSL protocol version or cipher suite

- Cipher mismatch/no shared cipher

- Cipher suite mismatch

Luckily, there are ways to fix this error, and today we’ll show you how.

How we test, review and rate?

We have worked for the past 6 months on building a new review system on how we produce content. Using it, we have subsequently redone most of our articles to provide actual hands-on expertise on the guides we made.

For more details you can read how we test, review, and rate at WindowsReport.

Quick Tip:

Use a secure and up-to-date browser. A good option is Opera One, thanks to its frequent security upgrades that ensure it can access most websites without giving the certificate verification error.

The browser has secure filtering and blocks websites known to be malicious or dangerous. That being said, we must note that it doesn’t come with as many false positives as other browsers.

Opera One

Open any page and benefit from modern security and privacy features like AdBlock, VPN, and antitracking.

How can I fix the Err SSL version or cipher mismatch error?

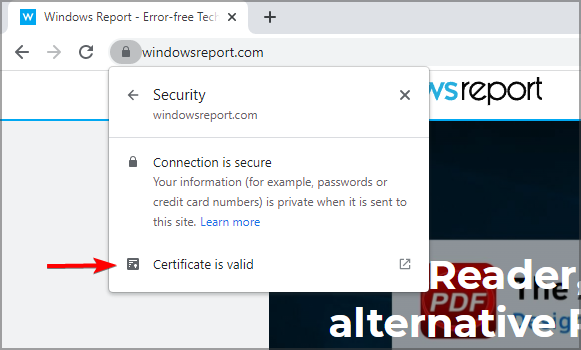

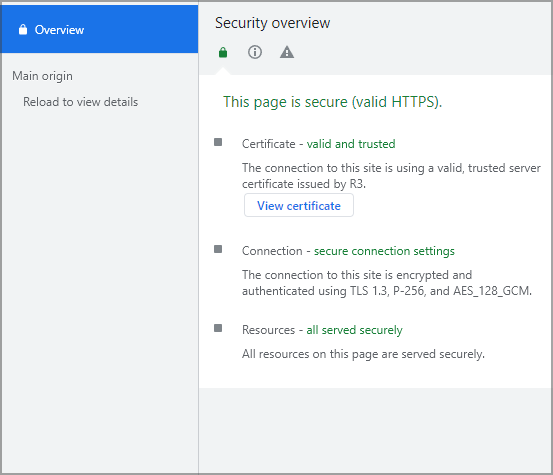

1. Check the website certificate

- Try to open the website that is giving you this error.

- Click the lock icon in the address bar.

- Look for Connection is secure option. You can click it to view more information.

- Now when you click on certificate, you’ll see detailed information about it.

If you don’t see this message or the lock icon, it means that the website is using an expired certificate, thus making it unsafe.

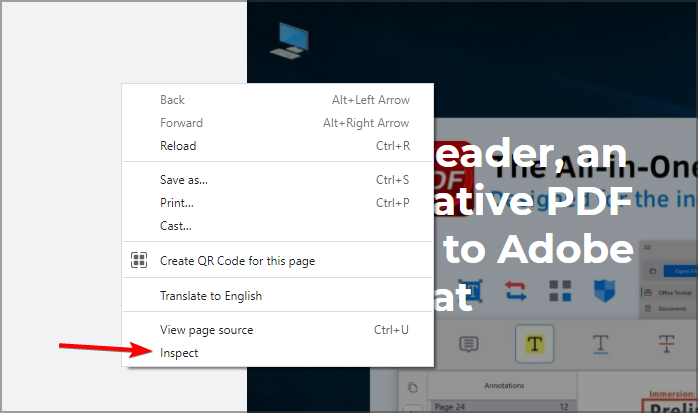

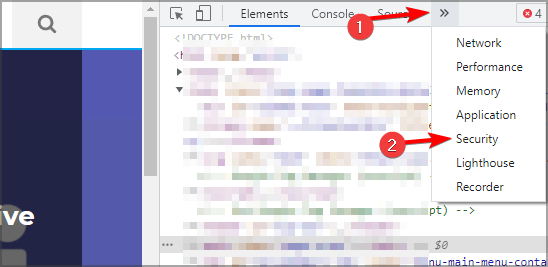

You can also check the security by doing the following:

- Right-click the page that is giving you this error and choose Inspect.

- Now click the arrow icon and choose Security.

- You should now see the certificate information.

Alternatively, you can try switching to a different browser to avoid this problem, and the following one might be the best choice because it offers excellent features and security.

It also comes with enhanced browsing technology and improved security that can help you bypass this SSL version.

⇒ Get Opera One

2. Clear the cache

- Open Chrome.

- Now press: Ctrl + Shift + Delete.

- A new window will appear.

- Set the Time range to All time and click on Clear data.

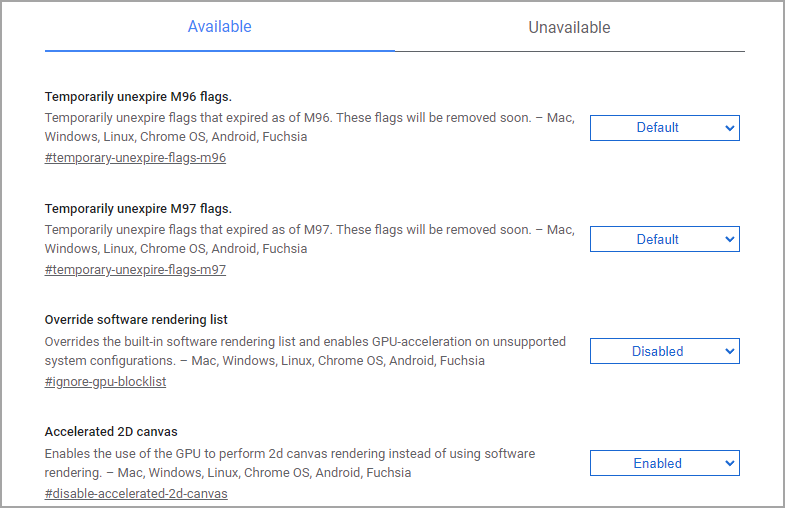

3. Adjust security settings

- Open Chrome.

- In the search bar, type the following and press Enter:

chrome://flags - Look for the Minimum SSL/TLS version supported.

- Click on it and choose SSLv3.

- Select the Re-launch option.

- Restart Chrome and retry to establish your connection again.

NOTE

This option isn’t available in all versions of Chrome, and if you can’t find it, move to the next solution.

4. Disable quick protocol

- Open Chrome.

- In the search bar, enter:

chrome://flags/ - In the search, type quic. Locate Experimental QUIC protocol and set it to Disabled.

- Save the changes and restart Chrome.

5. Clear the SSL Certificate cache

- Press the Windows key + R keyboard hotkeys to bring the Run box.

- Type the line below and press Enter: inetcpl.cpl

- Switch to the Content tab. Click on Clear SSL state.

- Save your changes and close this window at the end.

Windows will store SSL certificate history by default to make your browsing experience faster.

However, this might be the reason why you get the Err SSL version or cipher mismatch alert. So, clear the SSL Certificate cache by doing as described above.

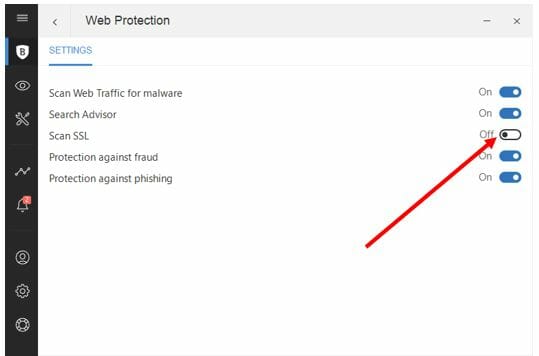

6. Turn off SSL scanning from antivirus software

6.1 BitDefender:

- Open the BitDefender interface and access Settings.

- From there, go to Privacy Control and switch to the Antiphishing tab.

- Disable Scan SSL.

- On other BitDefender versions, you might have to access Protection, and from under Web Protection, you can find the Scan SSL feature.

6.2 AVAST:

- Open Avast and navigate towards Settings.

- Select Protection, and under Core Shields, select Web Shield.

- From there, you can disable the SSL scan.

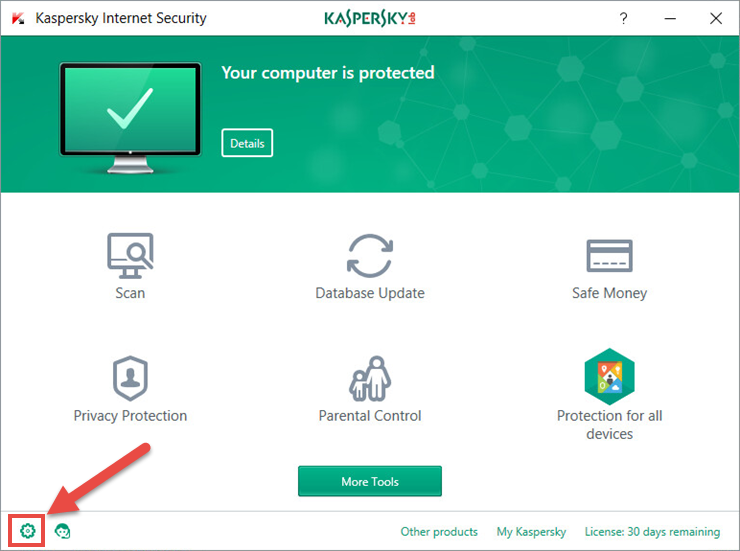

6.3 Kaspersky:

- Access Kaspersky’s Settings page.

- From there, go to Network Settings.

- SSL settings will be displayed at this point.

- Just disable the settings that are related to the SSL scan.

Your antivirus program could cause the Err SSL version or cipher mismatch while accessing the router. So, disable the SSL scanning feature from your security programs before retrying your network connection.

If you’re having problems with your antivirus, visit our guide on the best antivirus software for some great alternatives.

How can I fix the Err SSL version or cipher mismatch error on Windows 11?

This is a browser issue, meaning that solutions are the same on all versions of Windows. So even if you’re using the latest edition, all the methods from this guide should work for you, so be sure to try them.

The error is similar to This website might not be trusted by your browser error. For more information on how to fix it, check out this website not trusted guide for more details.

What systems are affected by Err SSL version or cipher mismatch?

This is a standard error, and err_ssl_version_or_cipher_mismatch has been reported on Windows, Android, and Mac systems. Servers can also suffer from this issue, and the list of affected servers includes:

- Localhost

- Tomcat

- Cloudflare

- Sonicwall

- Nginx

Remember that the Err SSL version error is a security alert telling you one thing: You are trying to access a web page that cannot be trusted.

So, try to disable this alert only if you are sure that you can safely navigate toward the respective website.

The steps above should help you solve the Err SSL version or cipher mismatch error in Chrome. If you’re still having problems, read our Secure connection failed SSL error guide for additional solutions.

We’d like your opinion on this subject, so drop us a comment in the section below.