В этой статье мы рассмотрим особенности обновления параметров групповых политик на компьютерах домена Active Directory: автоматическое обновление политик, команду

GPUpdate

, удаленное обновление через консоль Group Policy Management Console (

GPMC.msc

) и командлет PowerShell

Invoke-GPUpdate

.

Содержание:

- Интервал обновления параметров групповых политик

- GPUpdate.exe – команда обновления параметров групповых политики

- Принудительно обновление политики из консоли Group Policy Management Console (GPMC)

- Invoke-GPUpdate – обновление GPO из Powershell

Интервал обновления параметров групповых политик

Чтобы новые настройки, которые вы задали в локальной или доменной групповой политике (GPO) применились на клиентах, необходимо, чтобы служба Group Policy Client перечитала политики и внесла изменения в настройки клиента. Это процесс называется обновление групповых политик. Настройки групповых политик обновляются при загрузке компьютере и входе пользователя, или автоматически в фоновом режиме раз в 90 минут + случайное смещение времени (offset) в интервале от 0 до 30 минут (т.е. политики гарантировано применятся на клиентах в интервале 90 – 120 минут после обновления файлов GPO на контроллере домена).

Контроллеры домена по умолчанию обновляют настройки GPO намного чаще — раз в 5 минут.

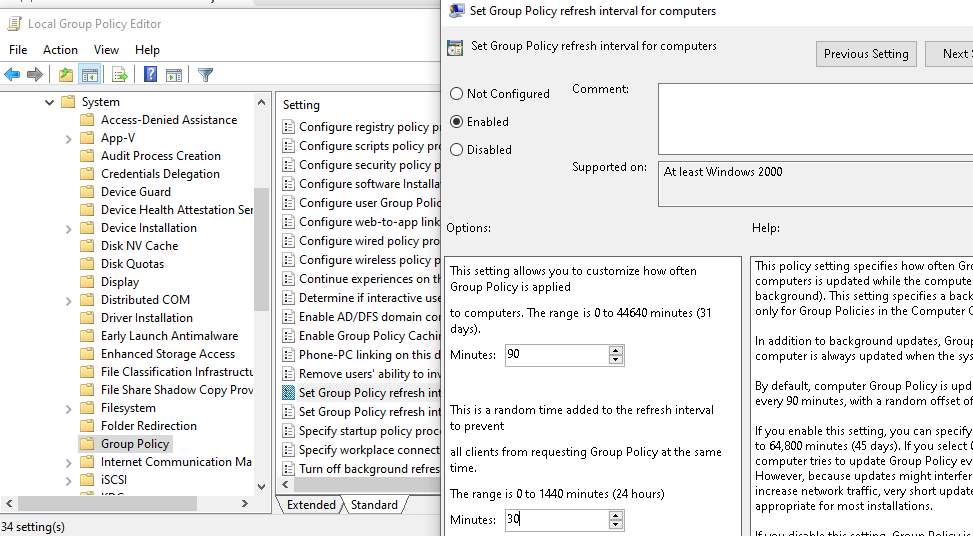

Вы можете изменить интервал обновления настрое GPO с помощью параметра Set Group Policy refresh interval for computers, который находится в секции GPO Computer Configuration -> Administrative Templates -> System -> Group Policy.

Включите политику (Enabled) и задайте время (в минутах) в следующих настройках:

- This setting allow you to customize how often Group Policy is applied to computer (от 0 до 44640 минут) – как часто клиент должен обновлять настройка GPO (если указать тут 0 – политики начнут обновляться каждые 7 секунд – не стоит этого делать);

- This is a random time added to the refresh interval to prevent all clients from requesting Group Policy at the same time (от 0 до 1440 минут) – максимальное значение случайного интервал времени, которые добавляется в виде смещения к предыдущему параметру (используется для уменьшения количества одновременных обращений к DC за файлами GPO от клиентов).

Имейте в виду, что частое обновление GPO приводит к увеличению трафика к контроллерам домена и повышенной нагрузке на сеть.

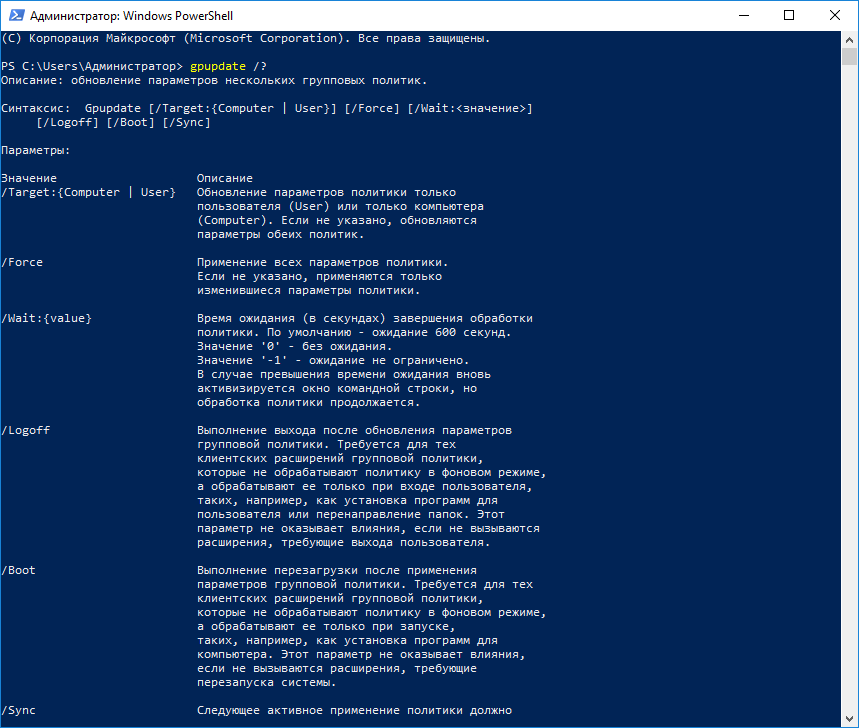

GPUpdate.exe – команда обновления параметров групповых политики

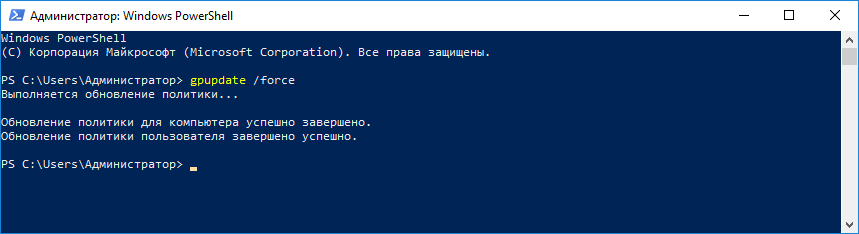

Всем администраторов знакома команда gpupdate.exe, которая позволяет обновить параметры групповых политик на компьютере. Большинство не задумываясь используют для обновления GPO команду

gpupdate /force

. Эта команда заставляет компьютер принудительно перечитать все политики с контроллера домена и заново применить все параметры. Т.е. при использовании ключа force клиент обращается к контроллеру домена и заново получает файлы ВСЕХ нацеленных на него политик. Это вызывает повышенную нагрузку на сеть и контроллер домена.

Простая команда

gpudate

применяет только новые/измененные параметры GPO.

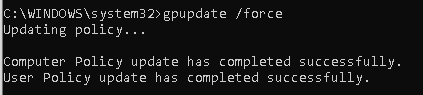

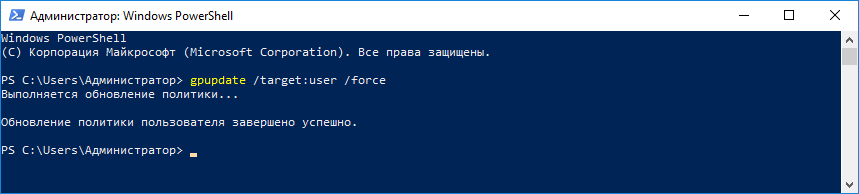

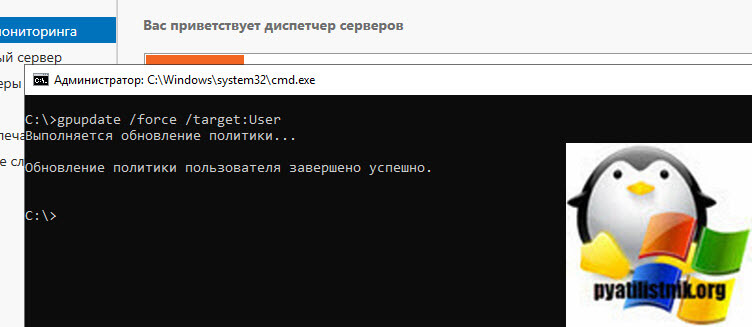

Если все OK, должны появится следующие строки:

Updating policy... Computer Policy update has completed successfully. User Policy update has completed successfully.

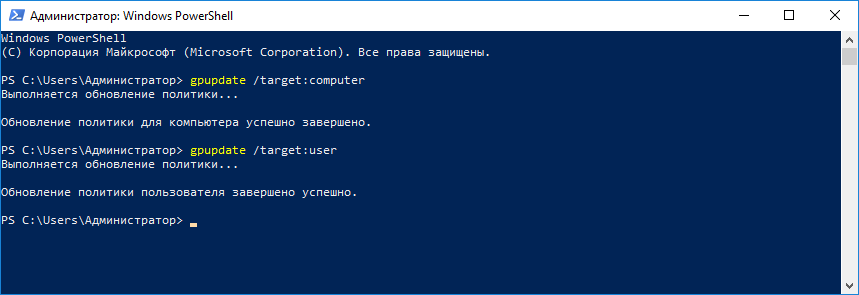

Можно отдельно обновить параметры GPO из пользовательской секции:

gpupdate /target:user

или только политики компьютера:

gpupdate /target:computer /force

Если некоторые политики нельзя обновить в фоновом режиме, gpudate может выполнить logoff текущего пользователя:

gpupdate /target:user /logoff

Или выполнить перезагрузку компьютера (если изменения в GPO могут применится только во время загрузки Windows):

gpupdate /Boot

Принудительно обновление политики из консоли Group Policy Management Console (GPMC)

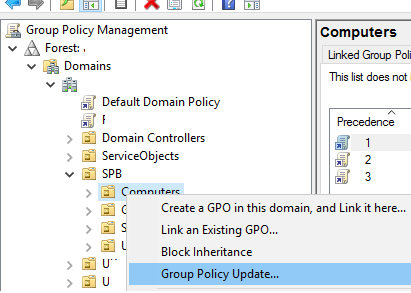

В консоли GPMC.msc (Group Policy Management Console), начиная с Windows Server 2012, появилась возможность удаленного обновления настроек групповых политик на компьютерах домена.

В Windows 10 для использования этой консоли придется установить компонент RSAT:

Add-WindowsCapability -Online -Name Rsat.GroupPolicy.Management.Tools~~~~0.0.1.0

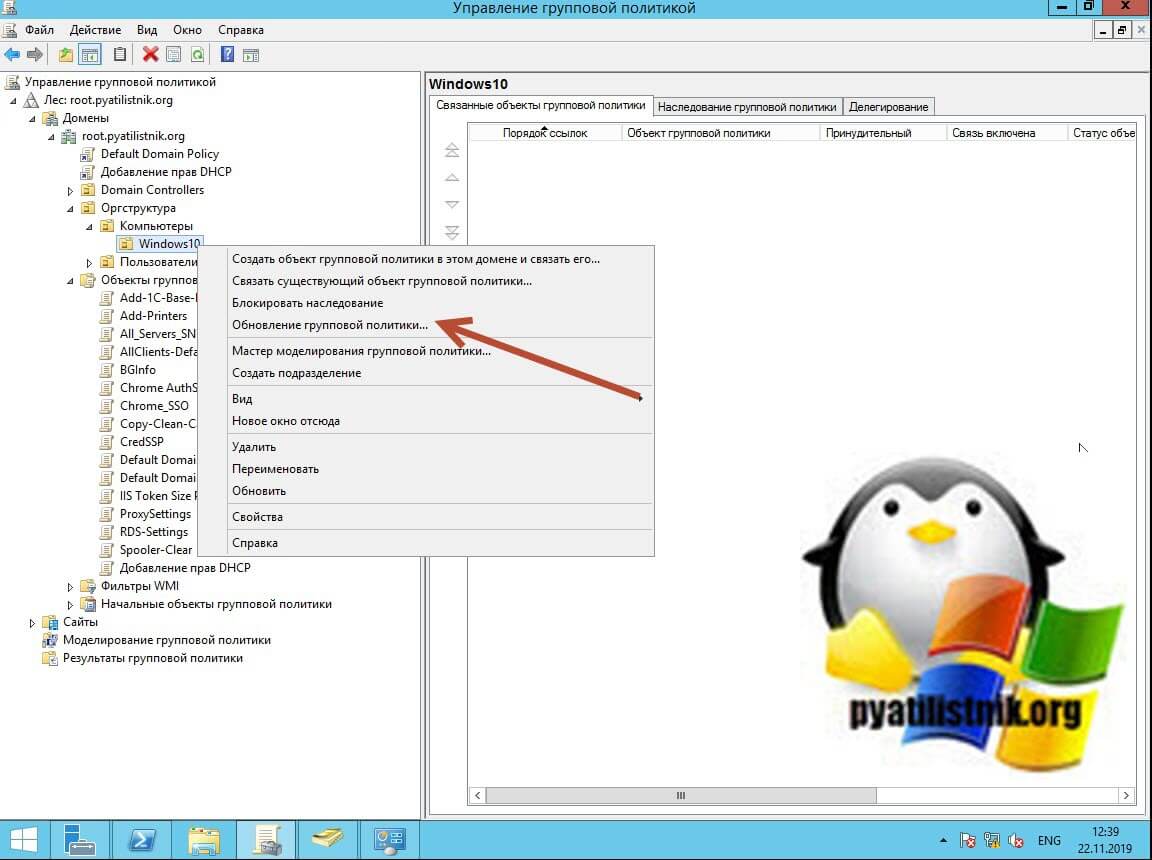

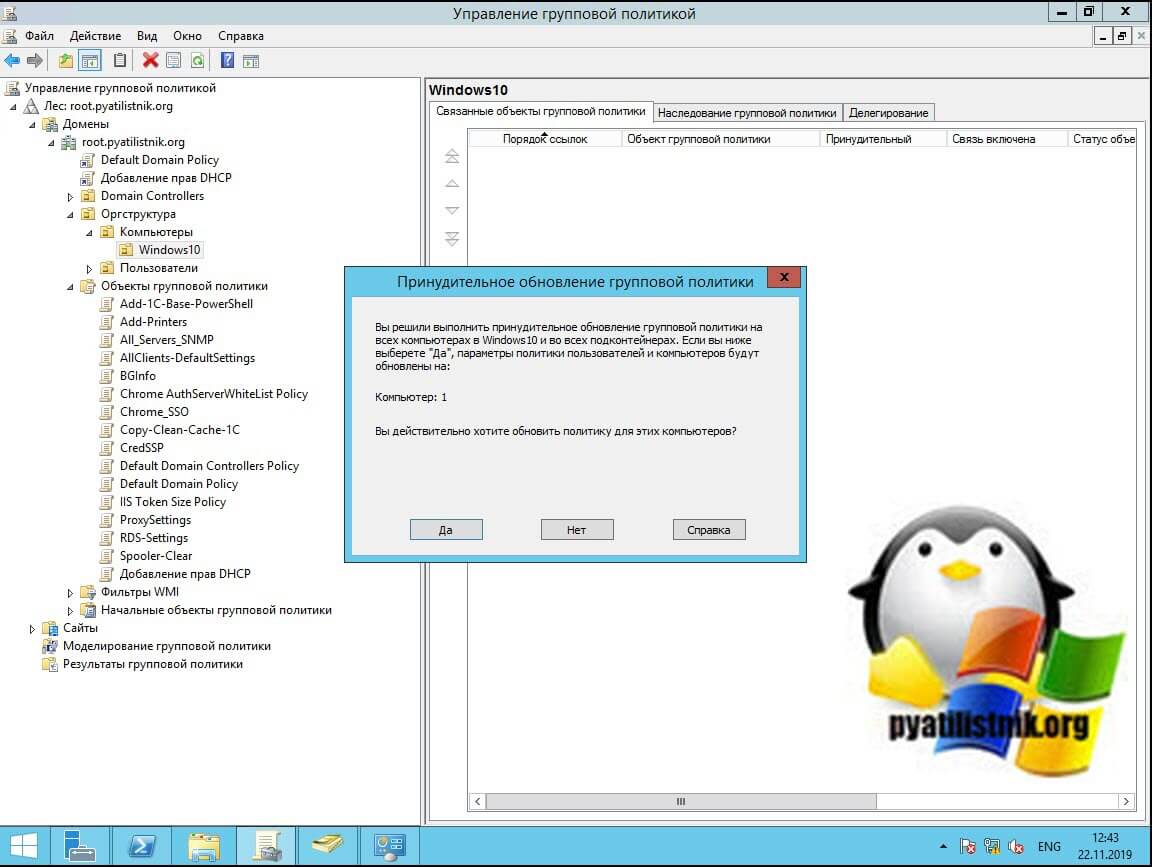

Теперь после изменения настроек или создания и прилинковки новой GPO, вам достаточно щелкнуть правой клавишей по нужному Organizational Unit (OU) в консоли GPMC и выбрать в контекстном меню пункт Group Policy Update. В новом окне появится количество компьютеров, на которых будет выполнено обновление GPO. Подтвердите принудительное обновление политик, нажав Yes.

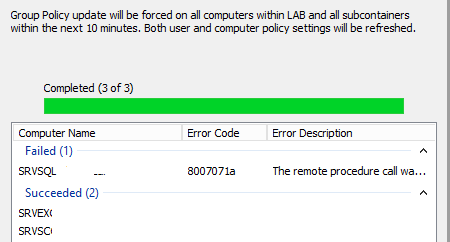

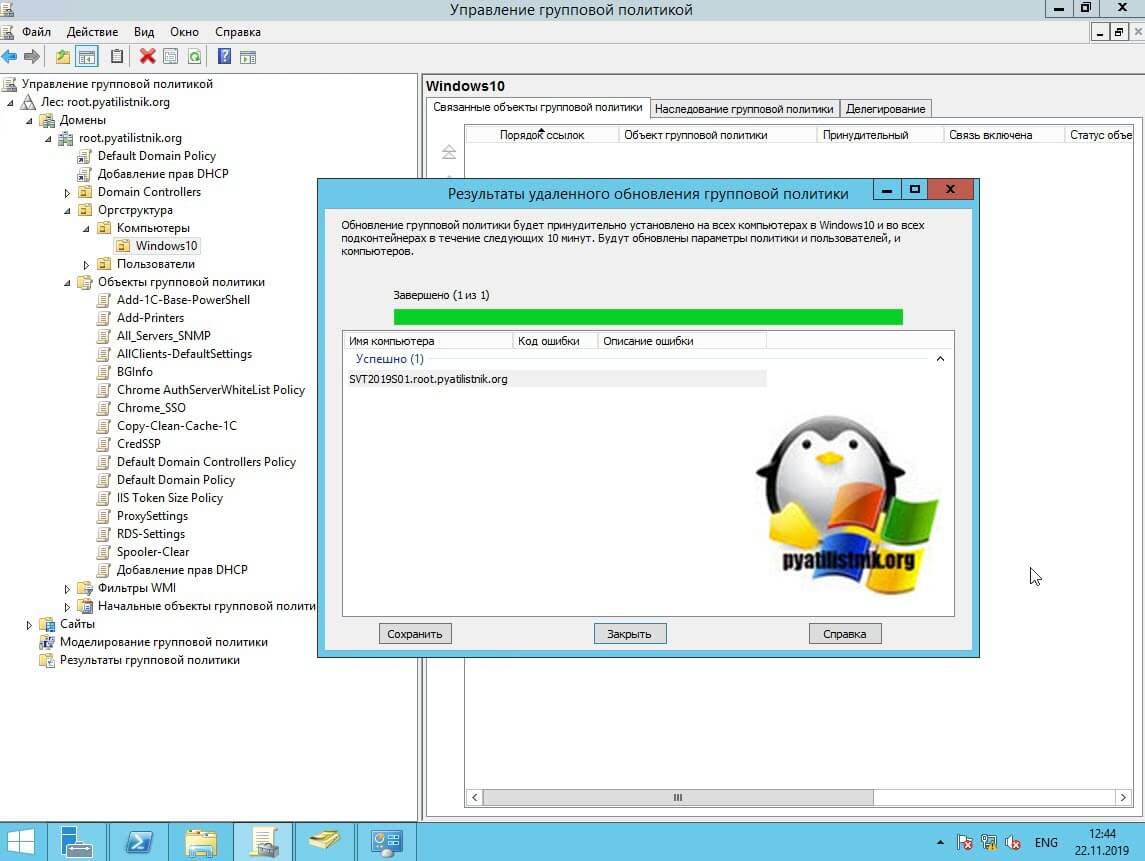

Затем GPO по очереди обновяться на каждом компьютере в OU и вы получите результат со статусом обновления политик на компьютерах (Succeeded/Failed).

Данная команда удаленно создает на компьютерах задание планировщика с командой GPUpdate.exe /force для каждого залогиненого пользователя. Задание запускается через случайный промежуток времени (до 10 минут) для уменьшения нагрузки на сеть.

Для работы этого функционала GPMC на клиенте должны быть выполнены следующие условия:

- Открыт порт TCP 135 в Windows Firewall;

- Включены службы Windows Management Instrumentation и Task Scheduler.

Если компьютер выключен, или доступ к нему блокируется файерволом напротив имени такого компьютера появится надпись “The remote procedure call was cancelled”.

По сути этот функционал дает тот же эффект, если бы вы вручную обновили настройки политик на каждом компьютере командой

GPUpdate /force

.

Invoke-GPUpdate – обновление GPO из Powershell

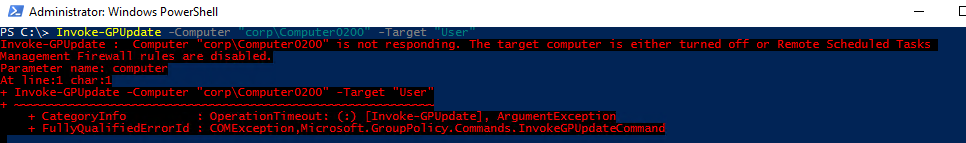

Также вы можете вызвать удаленное обновление групповых политик на компьютерах с помощью PowerShell комнадлета Invoke-GPUpdate (входит в RSAT). Например, чтобы удаленно обновить пользовательские политики на определенном компьютере, можно использовать команду:

Invoke-GPUpdate -Computer "corp\Computer0200" -Target "User"

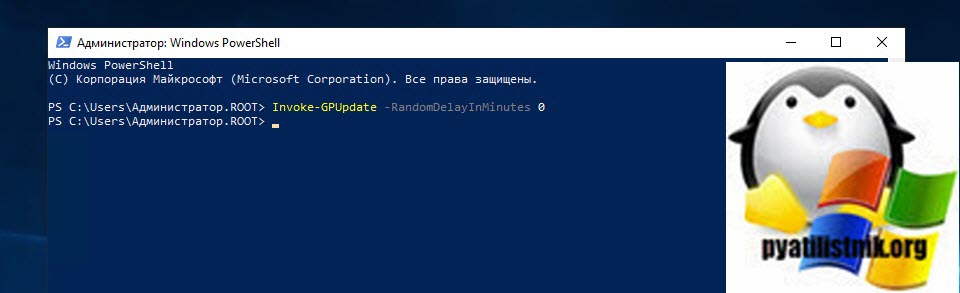

При запуске командлета Invoke-GPUpdate без параметров, он обновляет настройки GPO на текущем компьютере (аналог gpudate.exe).

В сочетании с командлетом Get-ADComputer вы можете обновить групповые политики на всех компьютерах в определенном OU:

Get-ADComputer –filter * -Searchbase "ou=Computes,OU=SPB,dc=winitpro,dc=com" | foreach{ Invoke-GPUpdate –computer $_.name -force}

или на всех компьютерах, которые попадают под определенный критерий (например, на всех Windows Server в домене):

Вы можете задать случайную задержку обновления GPO с помощью параметра RandomDelayInMinutes. Таким образом вы можете уменьшить нагрузку на сеть, если одновременно обновляете политики на множестве компьютеров. Для немедленного применения политик используется параметр RandomDelayInMinutes 0.

Get-ADComputer -Filter {enabled -eq "true" -and OperatingSystem -Like '*Windows Server*' }| foreach{ Invoke-GPUpdate –computer $_.name –RandomDelayInMinutes 10 -force}

Для недоступных компьютеров команда вернет ошибку:

Invoke-GPUpdate: Computer "spb-srv01" is not responding. The target computer is either turned off or Remote Scheduled Tasks Management Firewall rules are disabled.

При удаленном выполнении командлета Invoke-GPUpdate или обновления GPO через консоль GPMC на мониторе пользователя может на короткое время появиться окно консоли с запущенной командой

gpupdate

.

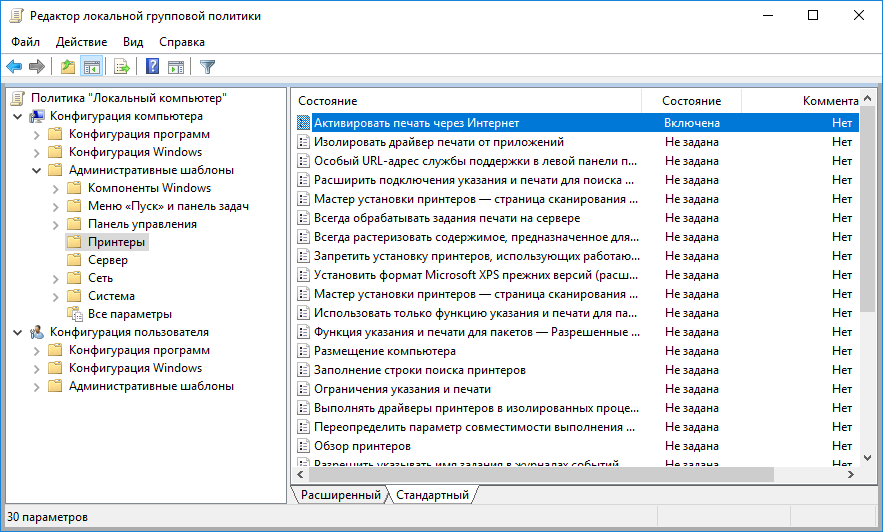

Во всех популярных редакциях Windows 10 выше Home имеется встроенный инструмент администрирования gpedit.msc или локальные групповые политики. Данный инструмент включает в себя широкий спектр политик (настроек) и предназначается для принудительного изменения базовой конфигурации операционной системы и учетных записей. Реализован он в виде консоли управления MMC с достаточно удобным и интуитивно понятным графическим интерфейсом.

После изменения ряда политик компьютер необходимо перезагрузить или выждать от 30 до 90 минут, чтобы новые настройки смогли вступить в силу, но вы можете заставить их работать сразу, сэкономив время и избавив себя от необходимости перезапускать систему.

Давайте же посмотрим, как это можно сделать.

Всё довольно просто, если вы хотите обновить все политики сразу, откройте от имени администратора PowerShell или командную строку и выполните команду gpupdate /force.

Эта команда «перезапустит» политики и компьютера, и пользователей.

А теперь представим, что вы хотите обновить лишь определенную категорию политик, скажем, только именные политики пользователя. И тут ничего сложного, просто к команде gpupdate добавляется соответствующий ключ. А чтобы всё было ясно, приводим примеры:

• gpupdate /target:computer — Обновляет только измененные политики компьютера.

• gpupdate /target:user — Обновляет только измененные пользовательские политики.

Если же вы хотите обновить все политики только пользователя или только компьютера, добавьте в конец каждой команды через пробел ключ /force.

К слову, всем тем, кто пользуется редактором локальных групповых политик не помешает ознакомиться и с другими полезными ключами утилиты gpupdate.exe.

К примеру, есть политики, обновление которых в фоновом режиме невозможно, и в этом случае добавленный в конец команды ключ /boot позволит вам выполнить перезагрузку прямо из командной строки.

Загрузка…

Download Windows Speedup Tool to fix errors and make PC run faster

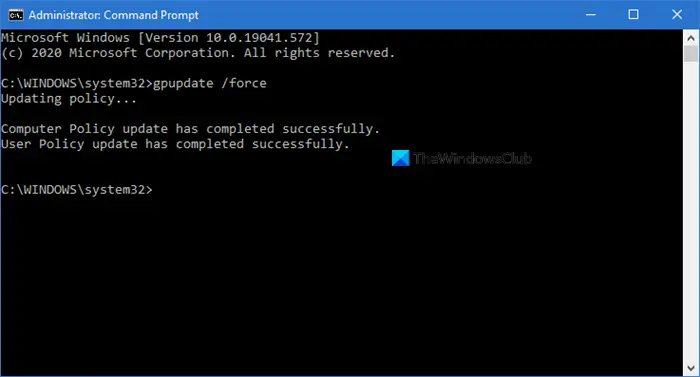

If you want to force a Group Policy Update in Windows 11/10, you will have to make use of the built-in GPUPDATE.exe command-line tool. This tool lets you refresh Group Policy manually. In this post, we will show you how to run gpupdate /force on Windows 11/10 to force Group Policy Update.

By default Group Policy gets updated in the background every 90 minutes, after a change is recorded in the Active Object. But you can change the Group Policy Refresh Interval or refresh it manually.

To run this tool, open an elevated Command Prompt, type the following, and hit Enter:

To force apply only the changed policies, type or copy-paste the following command, and hit Enter:

gpupdate

How to run gpupdate /force on Windows 11/10

To force refresh or update all policies, run the command, and hit Enter:

gpupdate /force

After this, you will see the following message:

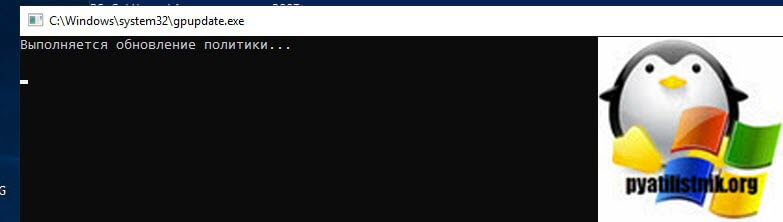

Updating Policy…

User Policy update has completed successfully/Computer Policy update has completed successfully.

This post will help you if GPUpdate Force is not working.

Related: Verify Settings with Group Policy Results Tool (GPResult.exe).

Force a Remote Group Policy Refresh

In Windows 11/10/8, you can remotely refresh Group Policy settings by using the Group Policy Management Console (GPMC).

Alternatively, you can use the Invoke-GPUpdate Windows PowerShell cmdlet to refresh Group Policy for a set of computers.

I hope you find this small tip useful.

How do I run Gpupdate force on Windows 11?

To run the gpupdate force on Windows 11, you need to use the admin permitted Command Prompt window. Search for cmd in the Taskbar search box, click on the Run as administrator option, and click the Yes button. Next, enter this command: gpupdate. If it doesn’t work, enter this command: gpupdate /force.

How do I force a Group Policy update remotely?

You can certainly force a Group Policy update remotely using the Invoke-GPUpdate command. In that case, you need to use PowerShell. Again, you need to open the elevated Windows PowerShell or Terminal. Following that, you can enter this command: Invoke-GPUpdate.

How do I push a Group Policy update to all computers?

To push a Group Policy update to all computers, use the Group Policy Management Console (GPMC). Open GPMC, navigate to the domain, right-click on Group Policy Objects, and select Force Group Policy Update. This will ensure that all computers receive the updated policies and settings.

TIP: This post will show you how to disable Group Policy Refresh while the computer is in use.

Anand Khanse is the Admin of TheWindowsClub.com, a 10-year Microsoft MVP (2006-16) & a Windows Insider MVP (2016-2022). Please read the entire post & the comments first, create a System Restore Point before making any changes to your system & be careful about any 3rd-party offers while installing freeware.

The command gpupdate /force is used to force the update of group policies that are applied by your company. Changes made in the Group Policy are not applied immediately but after 90 mins by default (with a ~30 min offset to spread the load). By using the GPUpdate command we can force the update.

Group Policies are used to change security settings and for system management (like deploying printers or mapping network drives). For troubleshooting IT problems, it’s sometimes necessary to update the group policy manually.

- Press Windows key + X or right-click on the start menu

- Select Windows PowerShell or Command Prompt

- Type gpupdate /force and press enter

Wait for the Computer and User policy to update

- Reboot your computer

A reboot is necessary to be sure that all settings are applied.

GPUpdate vs GPUpdate Force command

The gpupdate /force command is probably the most used group policy update command. When you use the /force switch, all the policy settings are reapplied. For most use cases this is perfectly fine, but keep in mind, when you have a lot of group policies objects (GPO) or in a large environment, using the /force will put a huge load on the domain controllers.

If you have a large tenant or a lot of GPO’s, then it’s better to only run gpupdate without the /force switch to apply new policy settings. This will get only the changes or new group policies, reducing the load on the client and domain controllers.

# Reapply all policies gpupdate /force # Get only the changed / new group policies gpupdate

Update only user or computer group policies

If you have a large environment or need to update the group policies on a lot of computers at the same time, then it can be useful to only update what is needed. This will reduce the load on the domain controllers and it’s of course faster.

To do this you can use the /target switch. This allows you to update only the user or computer GPO’s.

# Update only the user policies gpupdate /target:user # Update only the computer policies gpupdate /target:computer

Automatically reboot or logoff after GPUpdate

Not all policy changes are applied immidiately. Due to Fast Boot, for example, are some settings only applied when the users logs in on the computer. Some settings even require a reboot to be applied.

With the use of the /logoff or /boot switch, we can let gpupdate figure out if a logoff or reboot is necessary. To be clear, if you run gpupdate /boot, then the computer will only reboot if a policy change requires it. Otherwise, the policy will be applied immediately without the reboot.

- GPUpdate /logoff is needed for example after policy changes in the Active Directory like folder redirections or printers. Changes in the AD are only applied when the user logs in on the computer.

- GPUpdate /boot is for example needed when you create Software Distribution changes.

Run GPUpdate on a Remote Computer

Sometimes you may need to update quickly the group policies on multiple computers because you changed the internet proxy settings or maybe to replace a printer for example. There are couple of ways to run GPUpdate on a remote computer

Using the Group Policy Management Console

You can initiate a group policy update on a whole OU with the Group Policy Management Console. It has to be an OU with only computer objects in it, so you can’t use the method on a user OU. Simply right-click on the OU where you have changed a policy and click on Group Policy Update

This will update the user and computer policies on all the computers in the given organization unit. The nice thing is that it will as for confirmation and show you how many computers are going to be updated.

After you have confirmed the update the policies will be updated and you can see the status of each computer. In this example 5 computers where turned off, so the update failed.

Use PowerShell to run GPUpdate on a Remote Computer

We can also use PowerShell to run gpupdate on remote computers. The only requirement is that you have Windows 2012 or later. Running it from Windows 10 is also possible, but then you need to open the PowerShell windows with a domain admin account.

The basis of the command is the Invoke-GPUpdate cmd. We also need to specify the computer and the RansomDelayInMinutes.

The RandomDelayInMinutes is used to lower the network load when you update a lot of computers at the same time. You can set it between 0 and 44640 minutes (31 days). Use 0 to run the update immediately.

Invoke-GPUpdate -Computer "labrat01" -RandomDelayInMinutes 0 -Force

If a user is logged on at the computer, then the Invoke-GPupdate command will ask the user for confirmation. By using the -force switch we can run the updates without the confirmation.

With this, we can create a small script to target all computers in a specific OU and run GPupdate on them.

# Spread the load by setting the delay to between 1 and 30 minutes

$random = Get-Random -Minimum 1 -Maximum 30

# Get the computers in an OU to update and run GPUpdate

Get-AdComputer -SearchBase "OU=Computers,OU=Lab,DC=lazyadmin,DC=com" -Filter * | ForEach-Object -Proces {Invoke-GPUpdate -Computer $_.Name -RandomDelayInMinutes $random -Force}

Or if you want to use a list of computers:

# Based on a list

$computers = "labpc01,labpc02,labpc03"

$computers | ForEach-Object -Proces {Invoke-GPUpdate -Computer $_ -RandomDelayInMinutes $random -Force}

Wrapping Up

I hope this article helped you with the GPUpdate /force command. If you have any questions, then just drop a comment below.

Во всех популярных редакциях Windows 10 выше Home имеется встроенный инструмент администрирования gpedit.msc или локальные групповые политики. Данный инструмент включает в себя широкий спектр политик (настроек) и предназначается для принудительного изменения базовой конфигурации операционной системы и учетных записей. Реализован он в виде консоли управления MMC с достаточно удобным и интуитивно понятным графическим интерфейсом.

После изменения ряда политик компьютер необходимо перезагрузить или выждать от 30 до 90 минут, чтобы новые настройки смогли вступить в силу, но вы можете заставить их работать сразу, сэкономив время и избавив себя от необходимости перезапускать систему.

Давайте же посмотрим, как это можно сделать.

Всё довольно просто, если вы хотите обновить все политики сразу, откройте от имени администратора PowerShell или командную строку и выполните команду gpupdate /force.

Эта команда «перезапустит» политики и компьютера, и пользователей.

А теперь представим, что вы хотите обновить лишь определенную категорию политик, скажем, только именные политики пользователя. И тут ничего сложного, просто к команде gpupdate добавляется соответствующий ключ. А чтобы всё было ясно, приводим примеры:

• gpupdate /target:computer — Обновляет только измененные политики компьютера.

• gpupdate /target:user — Обновляет только измененные пользовательские политики.

Если же вы хотите обновить все политики только пользователя или только компьютера, добавьте в конец каждой команды через пробел ключ /force.

К слову, всем тем, кто пользуется редактором локальных групповых политик не помешает ознакомиться и с другими полезными ключами утилиты gpupdate.exe.

К примеру, есть политики, обновление которых в фоновом режиме невозможно, и в этом случае добавленный в конец команды ключ /boot позволит вам выполнить перезагрузку прямо из командной строки.

Загрузка…

В этой статье мы рассмотрим особенности обновления параметров групповых политик на компьютерах домена Active Directory: автоматическое обновление политик, команду

GPUpdate

, удаленное обновление через консоль Group Policy Management Console (

GPMC.msc

) и командлет PowerShell

Invoke-GPUpdate

.

Содержание:

- Интервал обновления параметров групповых политик

- GPUpdate.exe – команда обновления параметров групповых политики

- Принудительно обновление политики из консоли Group Policy Management Console (GPMC)

- Invoke-GPUpdate – обновление GPO из Powershell

Интервал обновления параметров групповых политик

Чтобы новые настройки, которые вы задали в локальной или доменной групповой политике (GPO) применились на клиентах, необходимо, чтобы служба Group Policy Client перечитала политики и внесла изменения в настройки клиента. Это процесс называется обновление групповых политик. Настройки групповых политик обновляются при загрузке компьютере и входе пользователя, или автоматически в фоновом режиме раз в 90 минут + случайное смещение времени (offset) в интервале от 0 до 30 минут (т.е. политики гарантировано применятся на клиентах в интервале 90 – 120 минут после обновления файлов GPO на контроллере домена).

Контроллеры домена по умолчанию обновляют настройки GPO намного чаще — раз в 5 минут.

Вы можете изменить интервал обновления настрое GPO с помощью параметра Set Group Policy refresh interval for computers, который находится в секции GPO Computer Configuration -> Administrative Templates -> System -> Group Policy.

Включите политику (Enabled) и задайте время (в минутах) в следующих настройках:

- This setting allow you to customize how often Group Policy is applied to computer (от 0 до 44640 минут) – как часто клиент должен обновлять настройка GPO (если указать тут 0 – политики начнут обновляться каждые 7 секунд – не стоит этого делать);

- This is a random time added to the refresh interval to prevent all clients from requesting Group Policy at the same time (от 0 до 1440 минут) – максимальное значение случайного интервал времени, которые добавляется в виде смещения к предыдущему параметру (используется для уменьшения количества одновременных обращений к DC за файлами GPO от клиентов).

Имейте в виду, что частое обновление GPO приводит к увеличению трафика к контроллерам домена и повышенной нагрузке на сеть.

GPUpdate.exe – команда обновления параметров групповых политики

Всем администраторов знакома команда gpupdate.exe, которая позволяет обновить параметры групповых политик на компьютере. Большинство не задумываясь используют для обновления GPO команду

gpupdate /force

. Эта команда заставляет компьютер принудительно перечитать все политики с контроллера домена и заново применить все параметры. Т.е. при использовании ключа force клиент обращается к контроллеру домена и заново получает файлы ВСЕХ нацеленных на него политик. Это вызывает повышенную нагрузку на сеть и контроллер домена.

Простая команда

gpudate

применяет только новые/измененные параметры GPO.

Если все OK, должны появится следующие строки:

Updating policy... Computer Policy update has completed successfully. User Policy update has completed successfully.

Можно отдельно обновить параметры GPO из пользовательской секции:

gpupdate /target:user

или только политики компьютера:

gpupdate /target:computer /force

Если некоторые политики нельзя обновить в фоновом режиме, gpudate может выполнить logoff текущего пользователя:

gpupdate /target:user /logoff

Или выполнить перезагрузку компьютера (если изменения в GPO могут применится только во время загрузки Windows):

gpupdate /Boot

Принудительно обновление политики из консоли Group Policy Management Console (GPMC)

В консоли GPMC.msc (Group Policy Management Console), начиная с Windows Server 2012, появилась возможность удаленного обновления настроек групповых политик на компьютерах домена.

В Windows 10 для использования этой консоли придется установить компонент RSAT:

Add-WindowsCapability -Online -Name Rsat.GroupPolicy.Management.Tools~~~~0.0.1.0

Теперь после изменения настроек или создания и прилинковки новой GPO, вам достаточно щелкнуть правой клавишей по нужному Organizational Unit (OU) в консоли GPMC и выбрать в контекстном меню пункт Group Policy Update. В новом окне появится количество компьютеров, на которых будет выполнено обновление GPO. Подтвердите принудительное обновление политик, нажав Yes.

Затем GPO по очереди обновяться на каждом компьютере в OU и вы получите результат со статусом обновления политик на компьютерах (Succeeded/Failed).

Данная команда удаленно создает на компьютерах задание планировщика с командой GPUpdate.exe /force для каждого залогиненого пользователя. Задание запускается через случайный промежуток времени (до 10 минут) для уменьшения нагрузки на сеть.

Для работы этого функционала GPMC на клиенте должны быть выполнены следующие условия:

- Открыт порт TCP 135 в Windows Firewall;

- Включены службы Windows Management Instrumentation и Task Scheduler.

Если компьютер выключен, или доступ к нему блокируется файерволом напротив имени такого компьютера появится надпись “The remote procedure call was cancelled”.

По сути этот функционал дает тот же эффект, если бы вы вручную обновили настройки политик на каждом компьютере командой

GPUpdate /force

.

Invoke-GPUpdate – обновление GPO из Powershell

Также вы можете вызвать удаленное обновление групповых политик на компьютерах с помощью PowerShell комнадлета Invoke-GPUpdate (входит в RSAT). Например, чтобы удаленно обновить пользовательские политики на определенном компьютере, можно использовать команду:

Invoke-GPUpdate -Computer "corpComputer0200" -Target "User"

При запуске командлета Invoke-GPUpdate без параметров, он обновляет настройки GPO на текущем компьютере (аналог gpudate.exe).

В сочетании с командлетом Get-ADComputer вы можете обновить групповые политики на всех компьютерах в определенном OU:

Get-ADComputer –filter * -Searchbase "ou=Computes,OU=SPB,dc=winitpro,dc=com" | foreach{ Invoke-GPUpdate –computer $_.name -force}

или на всех компьютерах, которые попадают под определенный критерий (например, на всех Windows Server в домене):

Вы можете задать случайную задержку обновления GPO с помощью параметра RandomDelayInMinutes. Таким образом вы можете уменьшить нагрузку на сеть, если одновременно обновляете политики на множестве компьютеров. Для немедленного применения политик используется параметр RandomDelayInMinutes 0.

Get-ADComputer -Filter {enabled -eq "true" -and OperatingSystem -Like '*Windows Server*' }| foreach{ Invoke-GPUpdate –computer $_.name –RandomDelayInMinutes 10 -force}

Для недоступных компьютеров команда вернет ошибку:

Invoke-GPUpdate: Computer "spb-srv01" is not responding. The target computer is either turned off or Remote Scheduled Tasks Management Firewall rules are disabled.

При удаленном выполнении командлета Invoke-GPUpdate или обновления GPO через консоль GPMC на мониторе пользователя может на короткое время появиться окно консоли с запущенной командой

gpupdate

.

Настройка политики обновления Windows 10 это настройка способа получения обновлений в Windows 10. В Windows 10 параметры центра обновления перенесли из Панели управления в Параметры системы. В Windows 10 нет таких настроек как были в Панели управления и поэтому не стало возможности отключать обновления или выбирать способ их получения. Однако с помощью Редактора реестра и Редактора локальной групповой политики можно отключить обновления и установить способ их получения.

Настройка обновления с помощью Редактора локальной групповой политики

Запускаем Редактор локальной групповой политики нажав на клавиатуре сразу две клавиши WIN+R. Откроется окно Выполнить в которое вписываете команду gpedit.msc и нажимаете ОК.

В левой части открывшегося окна редактора раскрываем Конфигурация компьютера – Административные шаблоны – Компоненты Windows – Центр обновления Windows. Нажимаете на последний пункт Центр обновления Windows и затем в правой части находите пункт Настройка автоматического обновления и изменяете его настройки.

Для этого в открывшемся окне нужно вверху поставить точку у пункта Включено, а затем ниже установите настройки обновления. Нажмите кнопку ОК. Затем чтобы сделанные вами настройки заработали откройте Параметры системы — Обновление и безопасность — Центр обновления Windows и нажмите кнопку Проверка наличия обновлений.

После этого сделанные вами настройки в Редакторе локальной групповой политики вступят в силу.

Настройка обновлений с помощью Редактора реестра

Запускаем Редактор реестра нажав на клавиатуре сразу две клавиши WIN+R. Откроется окно Выполнить в которое вписываете команду regedit и нажимаете ОК.

В левой части открывшегося окна редактора раскрываем HKEY_LOCAL_MACHINE — SOFTWARE — Policies — Microsoft — Windows. Наведите курсор на последний пункт Windows и нажмите правую кнопку мыши. В открывшемся контекстном меню выбираете Создать — Раздел. Новый раздел назовите WindowsUpdate.

Затем наведите курсор на только, что созданный раздел WindowsUpdate и опять создайте раздел который назовите AU.

Затем наведите курсор на только, что созданный раздел AU и нажмите правую кнопку мыши и в открывшемся меню выберите Создать — Параметр DWORD (32-бита). Новый созданный параметр появится в правой части окна, назовите его AUOptions. Таким же образом наведя курсор на раздел AU создайте ещё три параметра и назовите первый NoAutoUpdate, второй ScheduledInstallDay, а третий ScheduledInstallTime (опционально NoAutoRebootWithLoggedOnUsers). Теперь в этих четырёх новых параметрах нужно изменить значение.

Для параметра AUOptions

- 2 — Получать уведомление перед установкой и загрузкой любых обновлений.

- 3 — Автоматически получать обновления и уведомления об их готовке к установке.

- 4 — Автоматически получать и устанавливать обновления по заданному расписанию.

- 5 — Разрешить локальным администраторам самим выбирать режим обновления и об уведомлениях.

Для параметра NoAutoUpdate

- 0 — Включена автоматическая установка обновлений которые будут загружаться и устанавливаться в зависимости от сделанных настроек в параметре AUOptions.

- 1 — Отключена автоматическая установка обновлений.

Для параметра ScheduledInstallDay

- 0 — установка обновлений будет производится ежедневно при значении 4 параметра AUOptions.

- 1 — установка обновлений будет производится каждый понедельник при значении 4 параметра AUOptions.

- 2 — установка обновлений будет производится каждый вторник при значении 4 параметра AUOptions.

- 3 — установка обновлений будет производится каждую среду при значении 4 параметра AUOptions.

- 4 — установка обновлений будет производится каждый четверг при значении 4 параметра AUOptions.

- 5 — установка обновлений будет производится каждую пятницу при значении 4 параметра AUOptions.

- 6 — установка обновлений будет производится каждую субботу при значении 4 параметра AUOptions.

- 7 — установка обновлений будет производится каждое воскресенье при значении 4 параметра AUOptions.

Для параметра ScheduledInstallTime

От 0 до 23 устанавливаться обновления будут во столько то часов в зависимости от установленного параметра и при значении 4 параметра AUOptions.

Для параметра NoAutoRebootWithLoggedOnUsers

- 0 — По завершении установки обновлений компьютер автоматически перезагрузится, работает при значении 4 параметра AUOptions.

- 1 — По завершении установки обновлений компьютер автоматически не перезагрузится, работает при значении 4 параметра AUOptions.

Обновлено 29.08.2022

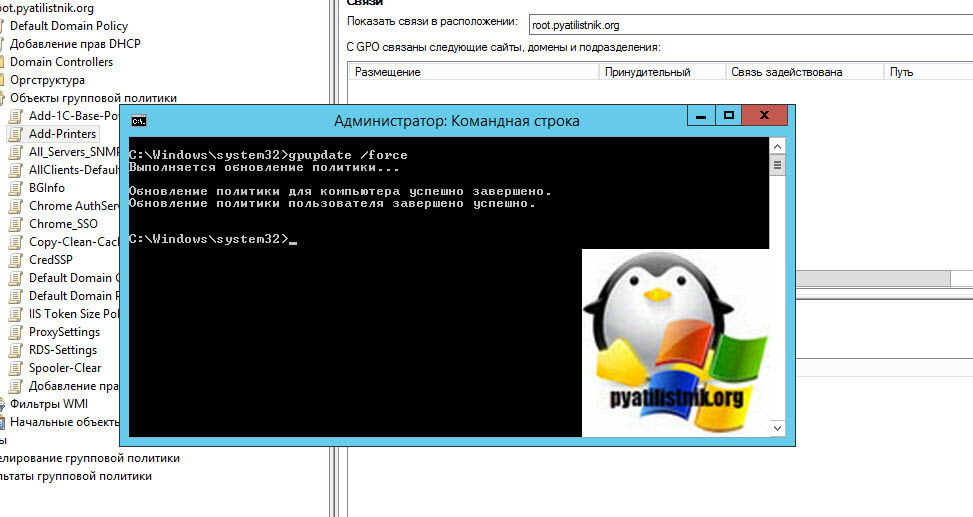

Добрый день! Уважаемые читатели и гости одного из крупнейших IT блогов в рунете Pyatilistnik.org. В прошлый раз мы с вами мы с вами разбирали процедуру создания центрального хранилища административных шаблонов GPO. Движемся дальше и сегодня мы рассмотрим, самую распространенную задачу связанную с групповыми политиками, а именно научимся ее обновлять локально и удаленно, я расскажу в каких ситуациях данная информация вам можете помочь. Мы рассмотрим, какие инструменты у вас есть в арсенале, и я уверяю вас, что вы явно знали не обо всех.

Для чего нужно уметь обновлять групповую политику?

Перед тем, как перейти к практической части я бы хотел описать ряд ситуаций, которые вы можете встретить в своей практике, где вам можете потребоваться ручное обновление GPO. Еще хочу напомнить, что по умолчанию, любая операционная система Windows, являющаяся членом домена AD сама, автоматически производит обновление групповых политик каждые 90-120 минут, это позволяет не генерировать много сетевого трафика и сделать балансировку при обращении к мастеру PDC, но бывают и другие ситуации.

Предположим, что вы внесли важные обновления настроек для ваших серверов, например для авторизации CredSSP, или закрываете какую-то дыру безопасности, логично, что в Active Directory, это делается через групповые политики. Когда у вас 5-10 серверов, то нет проблем чтобы зайти на каждый из них через удаленный рабочий стол и выполнить команду, а когда серверов сотни, тут уже нужна массовость. Еще не нужно сбрасывать со счетов ситуации, когда вы по RDP не можете зайти, через редактор политик обновить не получается, что делать, тут можно сделать все удаленно через PowerShell или командную строку, об этом то же поговорим.

Вы всегда должны уметь и иметь возможность вносить массовые изменения на ваших серверах, и применять их как можно скорее

Методы обновления GPO

Давайте составим список способов и инструментов, которые вы можете использовать:

- Командная строка Windows — позволяет быстро выполнить обновление, работает локально

- Оболочка PowerShell — так же, как и cmd позволяет сделать обновление, как локально, так и удаленно

- Оснастка «Управление групповой политикой» — удаленное обновление GPO, есть возможность выбрать отдельные объекты

- Утилита PsExec — позволяет удаленно выполнить задачу

Давайте теперь опробуем каждый из этих методов.

Как обновить GPO через командную строку

Для выполнения этого метода, вы должны зайти локально на компьютер или сервер, открыть командную строку и ввести вот такую, небольшую команду:

Ключ /force произведет принудительное обновление групповой политики. Хочу отметить, что некоторые настройки могут применяться, только после выхода из системы. Если политика показала, что успешно обновилась, но эффекта не произошло, то смотрите мою статью «Почему не применяются GPO», придется делать траблшутинг.

Как вы можете обратить внимание, что команда выше производит обновление политик, как для пользователя, так и для компьютера, но при желании вы можете этим манипулировать и явным образом указать, что подлежит апдейту. Для этого есть ключ /Target:{Computer | User}. Предположим, что мне нужно выполнить только для пользователя, для этого пишем:

gpupdate /force /target:User

Еще интересный ключик, это выполнить задержку /Wait:{ваше значение}.По умолчанию значение 600 секунд.

Как обновить GPO через PowerShell

Оболочка PowerShell так же имеет отдельный командлет, который легко может инициировать запрос на обновление групповой политики, называется он Invoke-GPUpdate.

Invoke-GPUpdate — это командлет обновляющий параметры групповой политики, включая настройки безопасности, которые установлены на удаленных компьютерах с помощью планирования хода выполнения команды Gpupdate. Вы можете комбинировать этот командлет по сценарию, чтобы запланировать команду Gpupdate на группе компьютеров. Обновление может быть запланировано для немедленного запуска параметров политики или ожидания в течение определенного периода времени, максимум до 31 дня. Чтобы избежать нагрузки на сеть, время обновления будет смещено на случайную задержку.

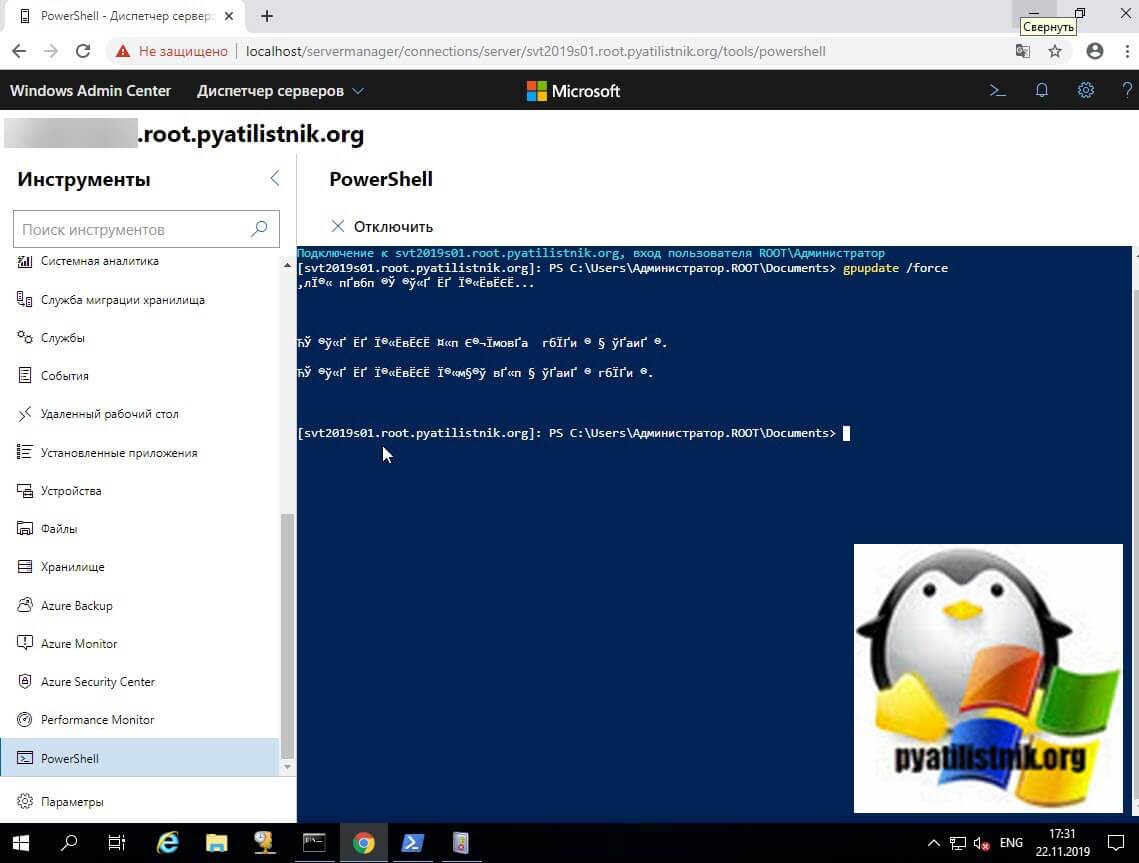

Давайте запросим обновление политик GPO на моем тестовом сервере с Windows Server 2019, для этого запускаем оболочку PowerShell и вводим команду:

Invoke-GPUpdate –RandomDelayInMinutes 0

Ключ –RandomDelayInMinutes 0 установит задержку в выполнении на ноль секунд, в противном случае обновление будет выполнено рандомно, через некоторое время.

Обратите внимание, что командлет не выдает никаких результатов, если все работает нормально. В некоторых случаях ваши пользователи могут увидеть всплывающее окно командной строки с заголовком taskeng.exe, которое отображает сообщение «Политика обновления». Через секунду окно исчезает.

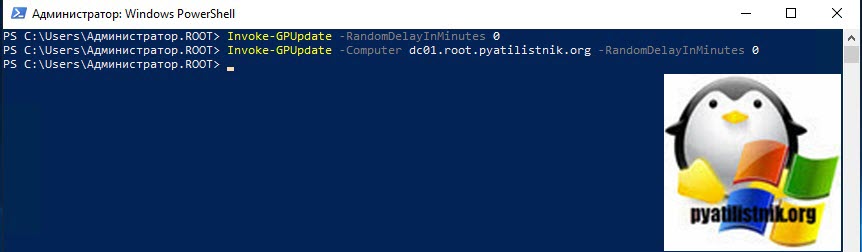

Если нужно произвести обновление на удаленном компьютере, то нужно воспользоваться ключом -Computer, команда примет вот такой вид:

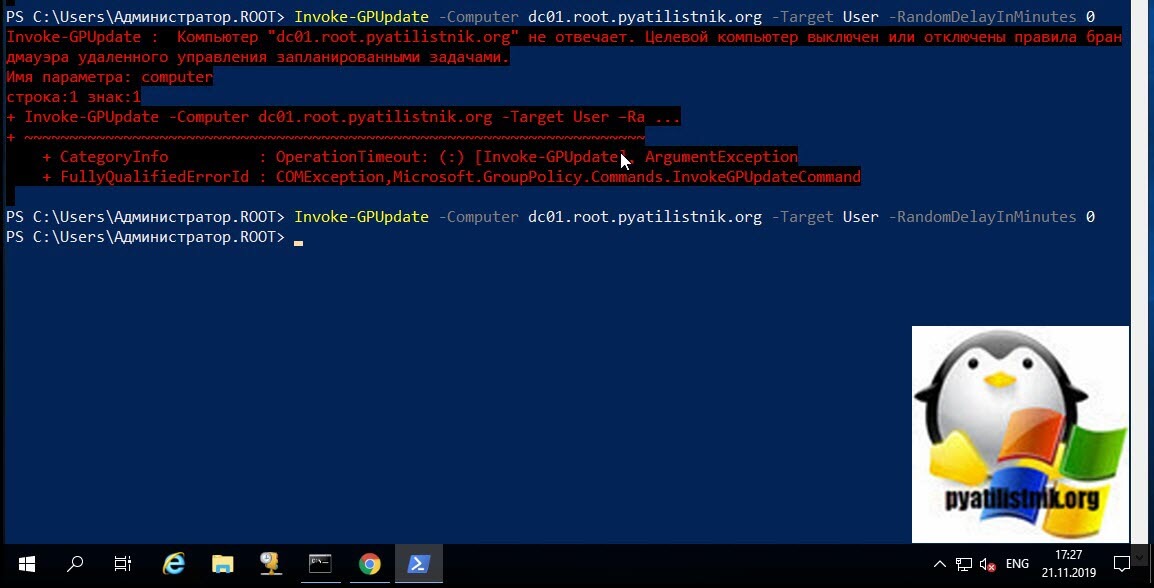

Invoke-GPUpdate -Computer dc01.root.pyatilistnik.org –RandomDelayInMinutes 0

Если нужно выполнить принудительно без запроса подтверждения пользователя, то укажите ключ -Force.

Если нужно указать явно, что необходимо запросить политики только для пользователя или компьютера, то можно использовать ключ -Target, который имеет значения User или Computer. Кстати если удаленный компьютер не отвечает, то вы получите ошибку:

Invoke-GPUpdate : Компьютер «dc01.root.pyatilistnik.org» не отвечает. Целевой компьютер выключен или отключены правила брандмауэра удаленного управления запланированными задачами (Invoke-GPUpdate : Computer «dc01.root.pyatilistnik.org» is not responding. The target computer is either turned off or Remote Scheduled Tasks Management Firewall rules are disabled.).

Имя параметра: computer

строка:1 знак:1

+ Invoke-GPUpdate -Computer dc01.root.pyatilistnik.org -Target User –Ra …

+ ~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

+ CategoryInfo : OperationTimeout: (:) [Invoke-GPUpdate], ArgumentException

+ FullyQualifiedErrorId : COMException,Microsoft.GroupPolicy.Commands .InvokeGPUpdateCommand

Еще одним преимуществом командлета PowerShell является то, что у вас есть больше возможностей в выборе машин, которые вы хотите обновить. Например, с помощью приведенной ниже команды вы должны выбрать все компьютеры, которые начинаются с «Note*«.

Get-ADComputer –Filter ‘Name -like «Note*»‘ | foreach{ Invoke-GPUpdate –Computer $_.name -Force -RandomDelayInMinutes 0}

Если нужно выбрать все компьютеры, то ставим звездочку «*»

Get-ADComputer –Filter * | foreach{ Invoke-GPUpdate –Computer $_.name -Force -RandomDelayInMinutes 0}

При желании вы можете найти все компьютеры по версиям операционных систем и сделать обновление групповых политик по данному критерию.

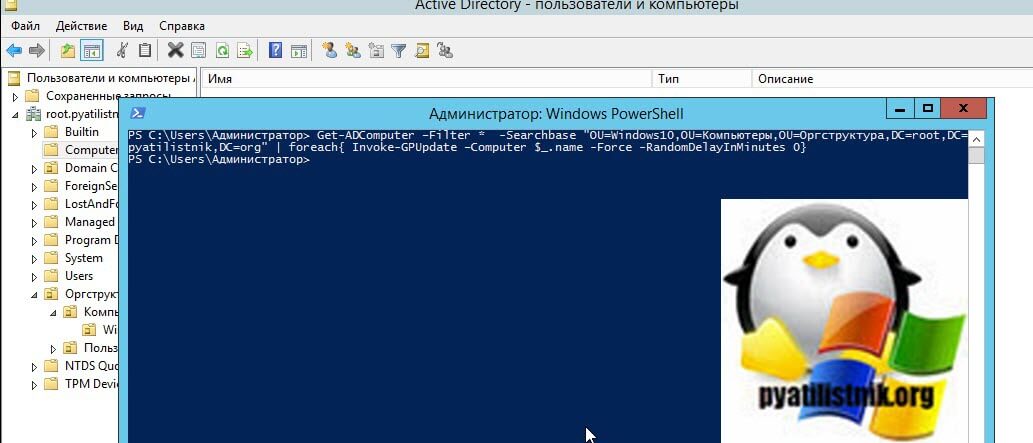

Не забываем, что можно ограничить поиск отдельным организационным подразделением, для этого есть ключ -Searchbase и команда примет вот такой вид:

Get-ADComputer –Filter * -Searchbase «OU=Windows10,OU=Компьютеры,OU=Оргструктура,DC=root, DC=pyatilistnik,DC=org» | foreach{ Invoke-GPUpdate –Computer $_.name -Force -RandomDelayInMinutes 0}

Еще вы можете подготовить текстовый файл со списком серверов, который так же можно через цикл обработать, вот по такому принципу:

$comps = Get-Content «C:tempcomps.txt»

foreach ($comp in $comps)

{

Invoke-GPUpdate –Computer $_.name -Force -RandomDelayInMinutes 0

}

Я также добавил здесь параметр -Force, чтобы обеспечить повторное применение параметров групповой политики, даже если клиент замечает, что новые версии GPO недоступны. Таким образом, когда мы говорим о принудительном обновлении групповой политики, мы на самом деле имеем в виду две разные вещи. Без параметра Force мы просто незамедлительно инициируем обновление; если мы добавим параметр Force, мы форсируем обновление, даже если обновлять нечего. Параметр Force вступает в игру, если вы считаете, что что-то пошло не так в предыдущем обновлении объекта групповой политики.

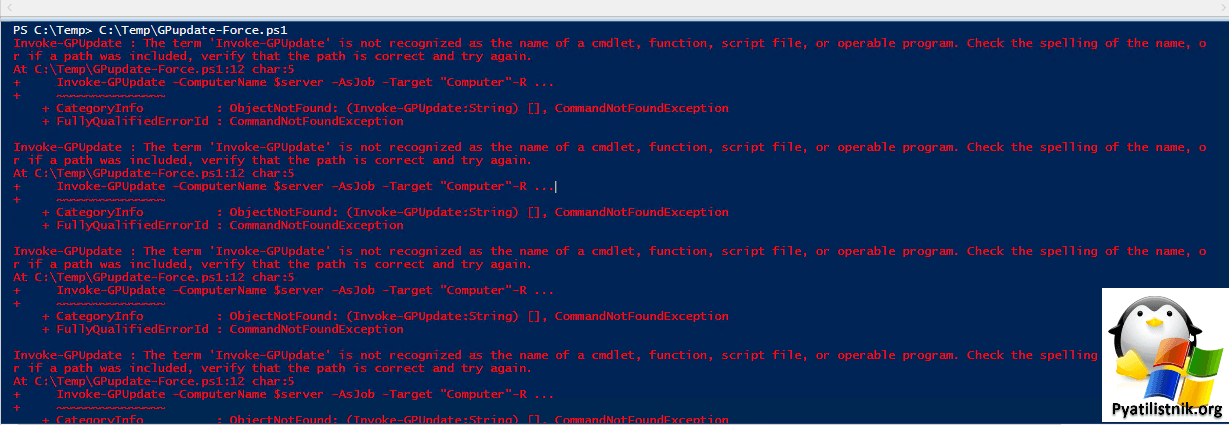

Очень важно выполнять скрипт в системе, на которой установлен пакет RSAT, или отдельный его компонент консоль управления групповой политикой, инача вы будите получать ошибку.

Invoke-GPUpdate : The term ‘Invoke-GPUpdate’ is not recognized as the name of a cmdlet, function, script file, or operable program. Check the spelling of the name, o

r if a path was included, verify that the path is correct and try again.

At C:TempGPupdate-Force.ps1:12 char:5

+ Invoke-GPUpdate -ComputerName $server -AsJob -Target «Computer»-R …

+ ~~~~~~~~~~~~~~~

+ CategoryInfo : ObjectNotFound: (Invoke-GPUpdate:String) [], CommandNotFoundException

+ FullyQualifiedErrorId : CommandNotFoundException

Обновление групповой политики через оснастку GPMC

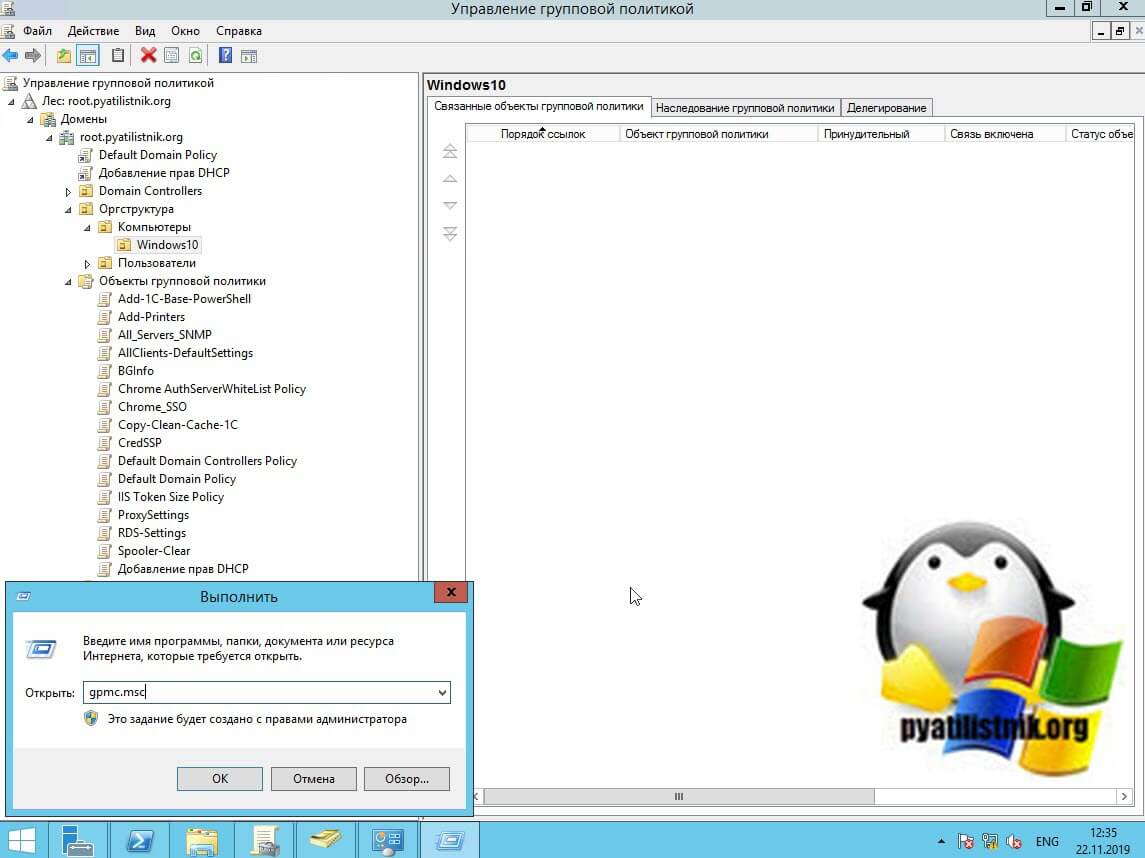

Начиная с операционной системы Windows Server 2012 R2, компания Microsoft расширила функционал оснастки по управлению политиками. Разработчики внедрили механизм, массового и точечного инициирования применения политик GPO к нужным объектам и заметьте через графический интерфейс. Откройте оснастку «Управление групповой политикой«, проще всего, это сделать через окно «Выполнить«, введя там там команду gpmc.msc.

Далее, что вы делаете. Находите нужную вам OU, щелкнуть правым кликом и из контекстного меню выбрать пункт «Обновление групповой политики«.

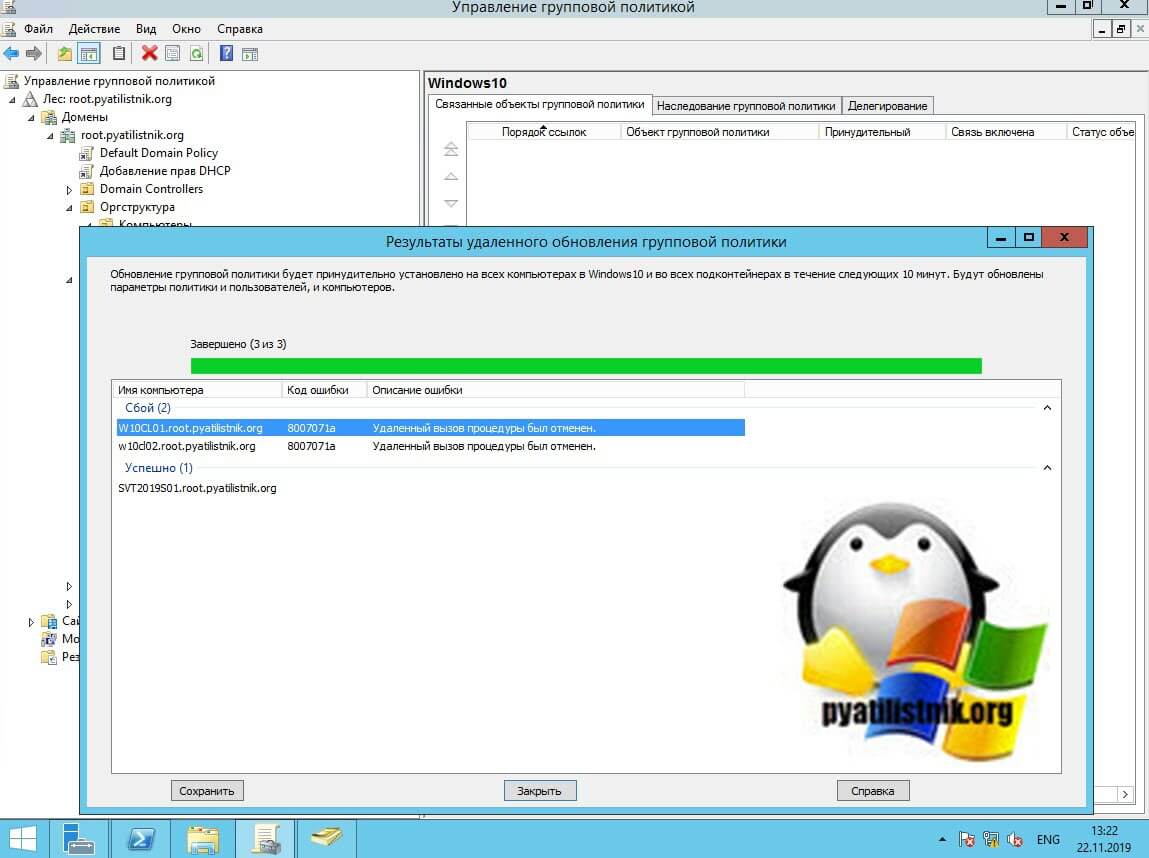

У вас появится окно «Принудительное обновление групповой политики», в котором вы увидите количество объектов, к которым будет применено действие

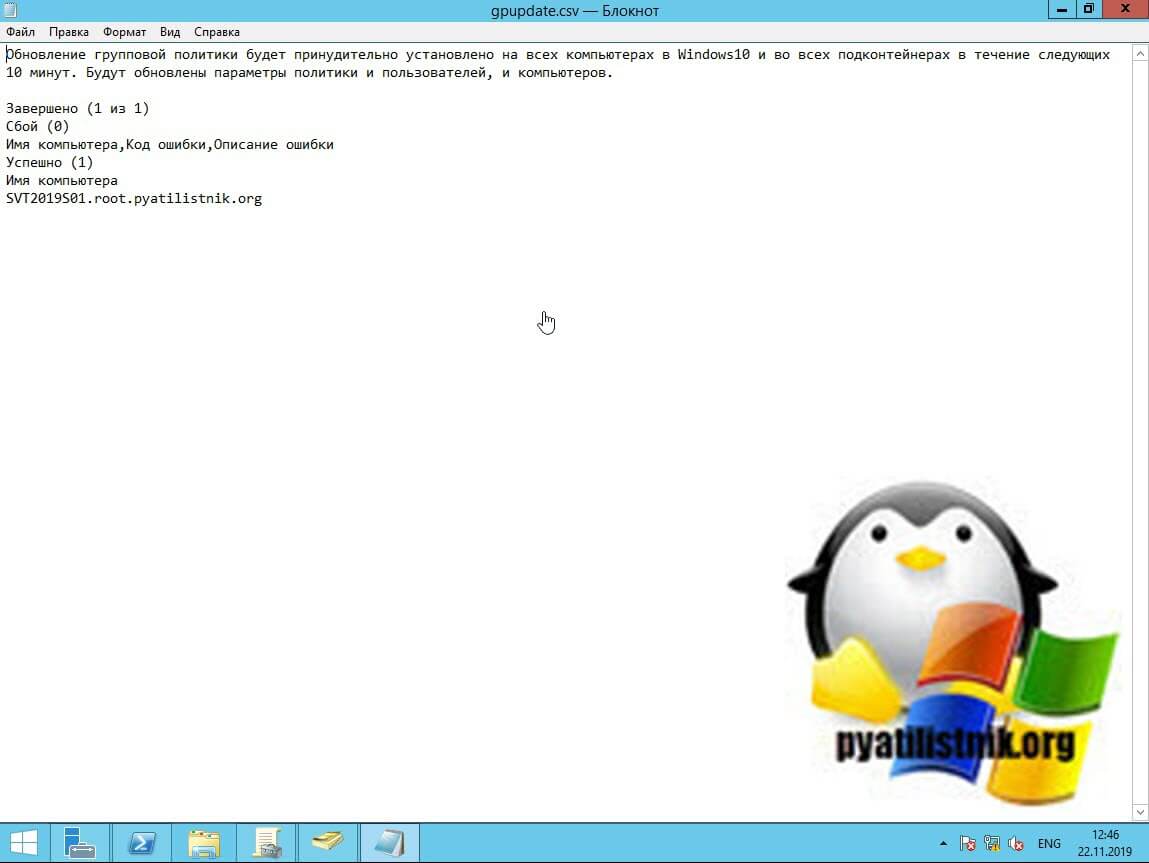

На следующем экране вы увидите результат отработки команды, в первом моем примере политики успешно применилась.

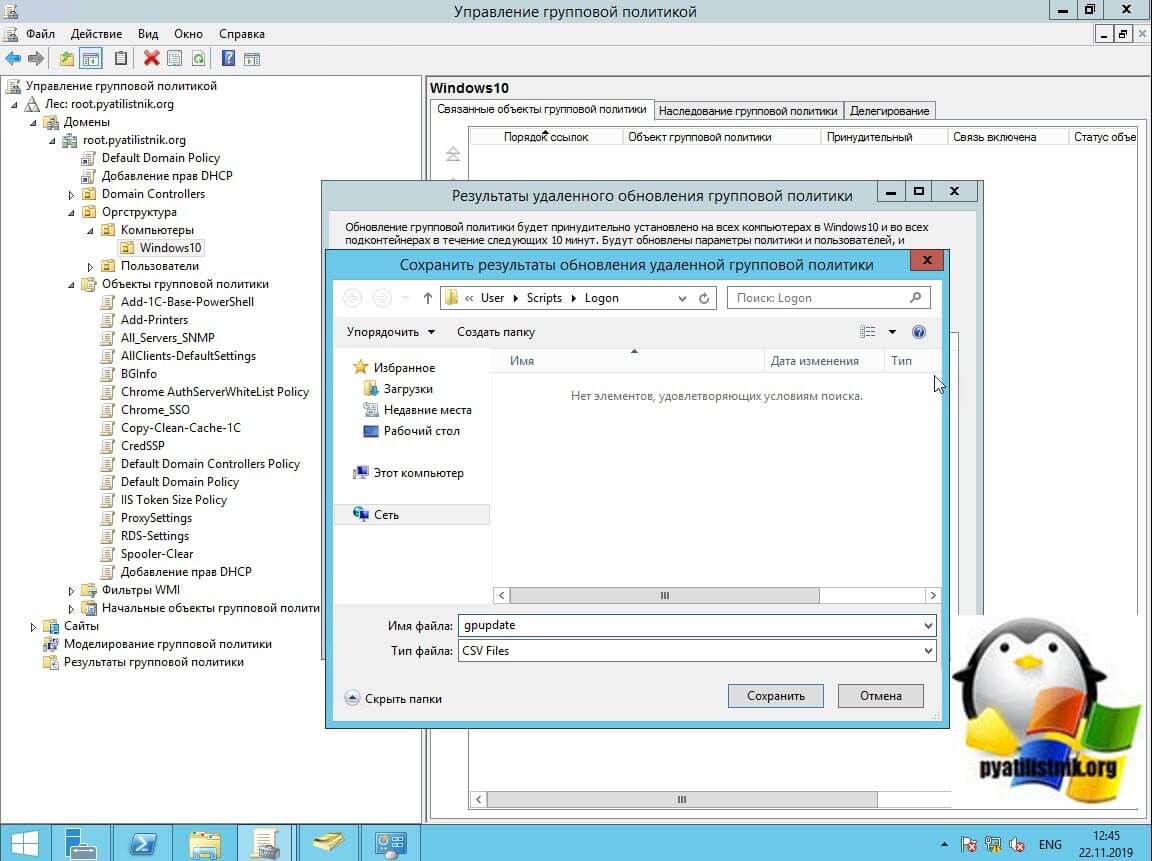

При желании все результаты команды можно сохранить в CSV файле

Вот пример содержимого такого файла

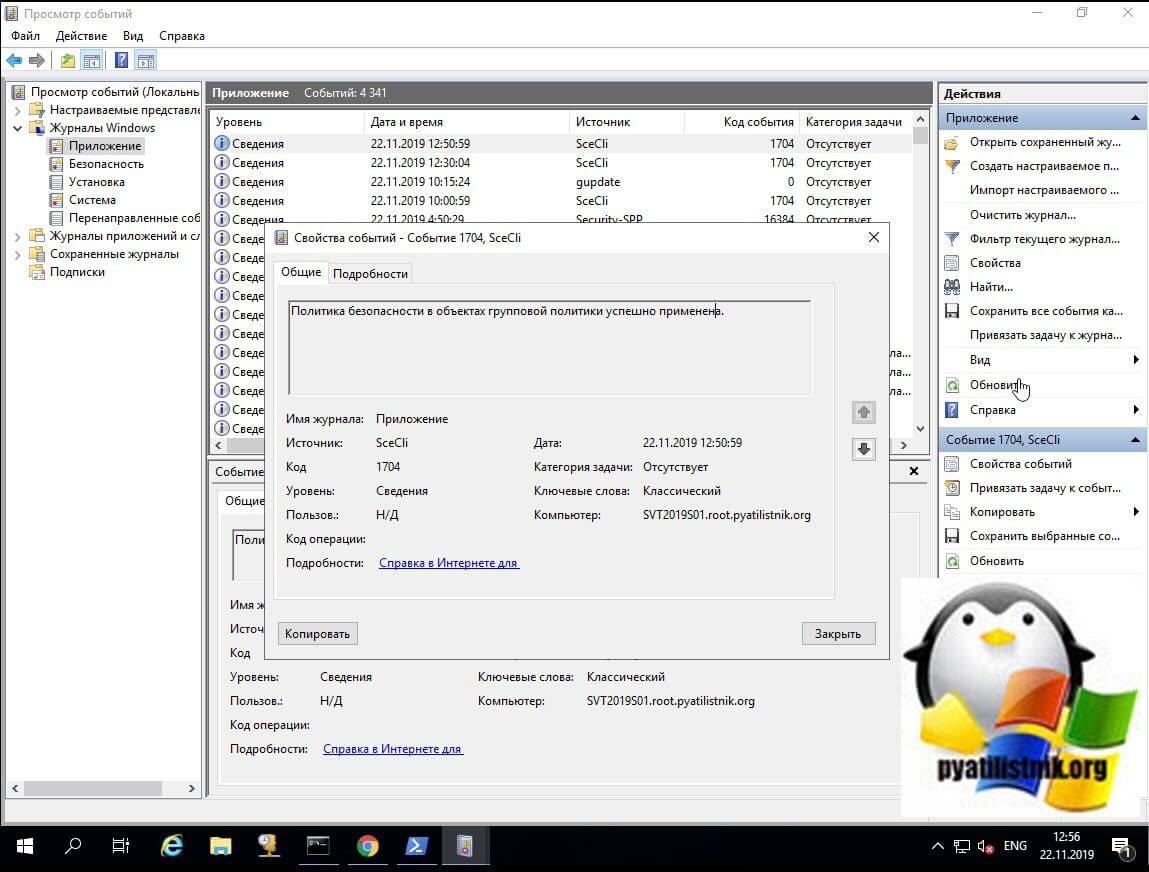

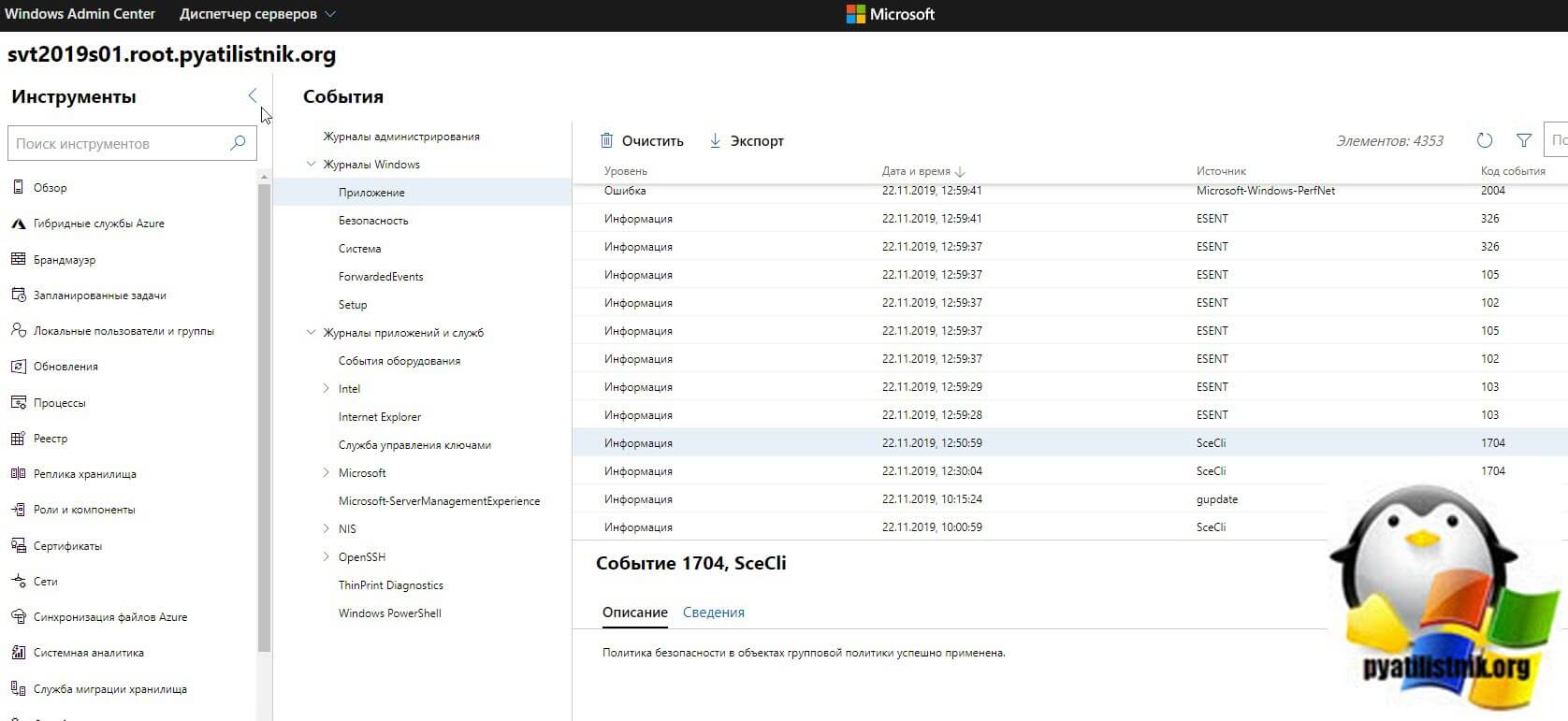

на компьютерах, где таким методом была запущена процедура принудительного применения GPO, вы в логах Windows можете обнаружить событие с кодом 1704:

Политика безопасности в объектах групповой политики успешно применена.

То же самое можно посмотреть и в Windows Admin Center, где нужно зайти в раздел события.

Ошибка 8007071a «Удаленный вызов процедуры был отменен»

Иногда в консоли GPMC вы можете получать ошибку:

8007071a «Удаленный вызов процедуры был отменен»

Связана она с тем, что на удаленных компьютерах у вас брандмауэр Windows блокирует эти вызовы, чтобы это поправить я вам советую сделать разрешающую политику, подробнее читайте, как исправить ошибку 8007071a.

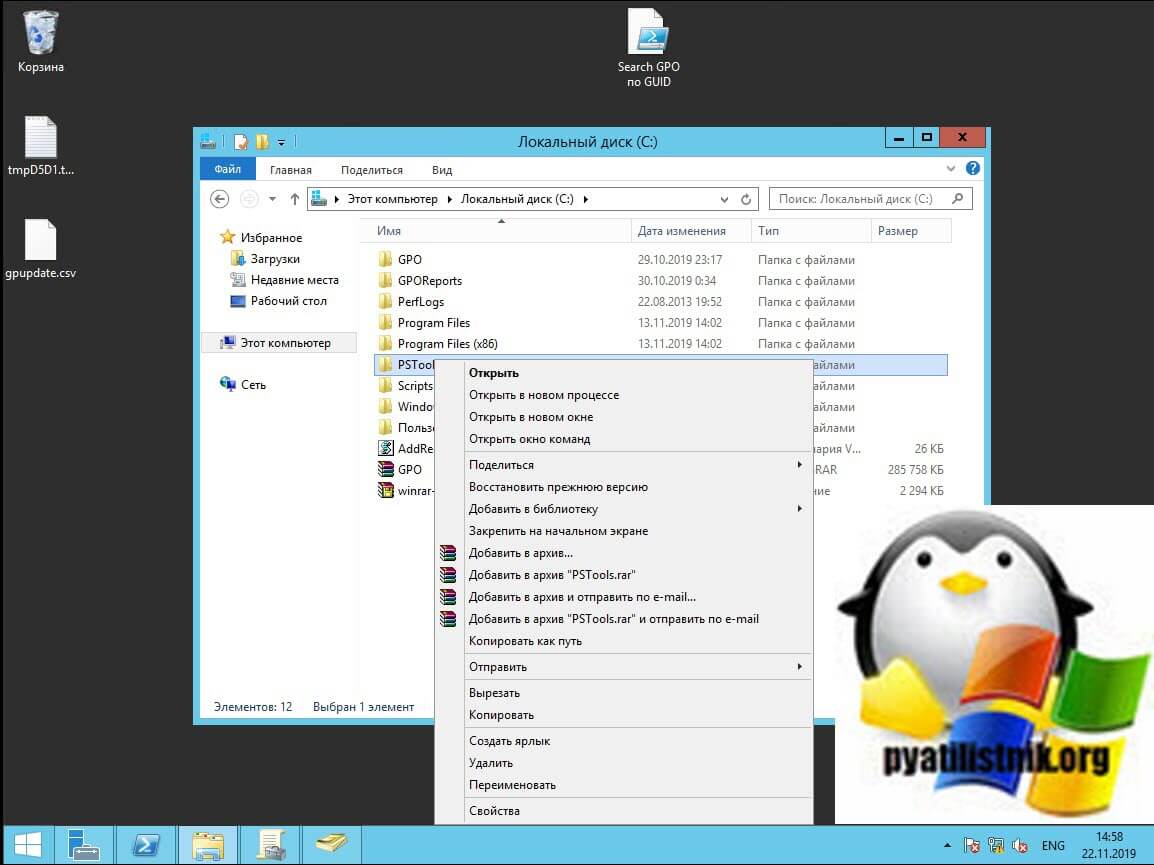

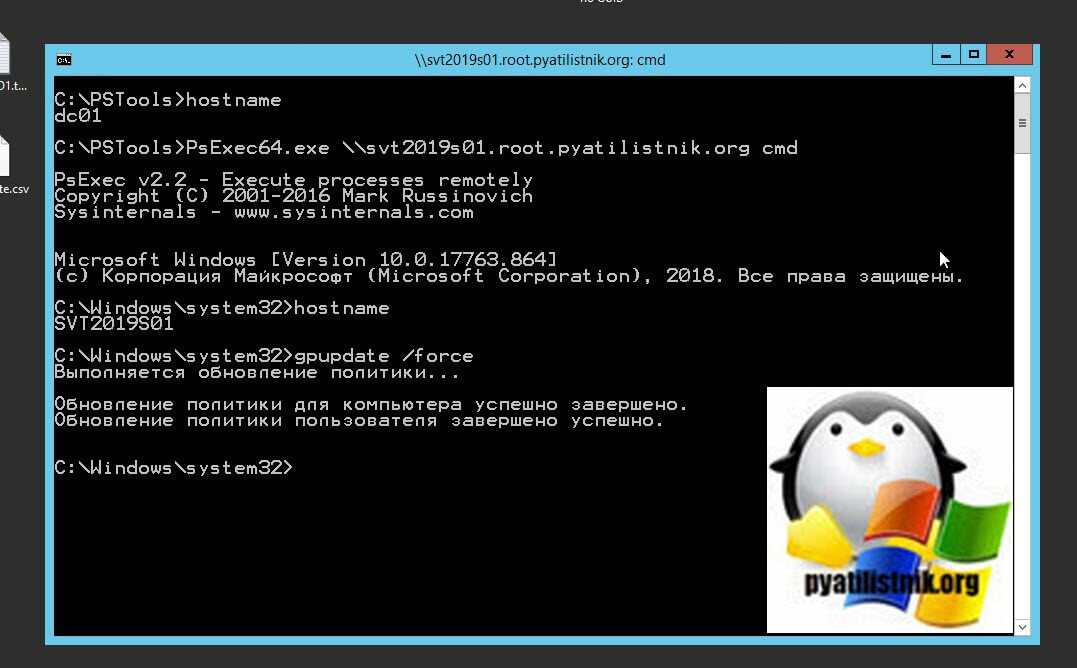

Обновление GPO через PSexec

Я вам очень часто рассказываю в своих примерах из моей практики, об утилите PSexec и сборнике SysInternals от Марка Руссиновича. Суть метода в том, что с помощью специальной утилиты вы сможете выполнить удаленную команду, ранее я так удаленно включал RDP на сервере или клиентской машинке.

Далее вы распаковываете архив, если он в таком виде и открываете папку с утилитами SysInternals в командной строке, напомню сделать, это можно через команду cd или через правый клик с зажатым Shift по нужной папке, выбрав пункт «Открыть окно команд».

Обращаю внимание, что у вас должны быть соблюдены несколько требований:

- Как и в случае Invoke-GPUpdate, вы должны изменить настройки брандмауэра на своих клиентах. Поскольку PsExec использует протокол SMB, вам нужно открыть TCP-порт 445. Как открыть порт я уже подробно рассказывал, можете посмотреть, советую использовать для этого групповую политику.

- Второе, это наличие прав на удаленном компьютере, чтобы запустить там Gpupdate

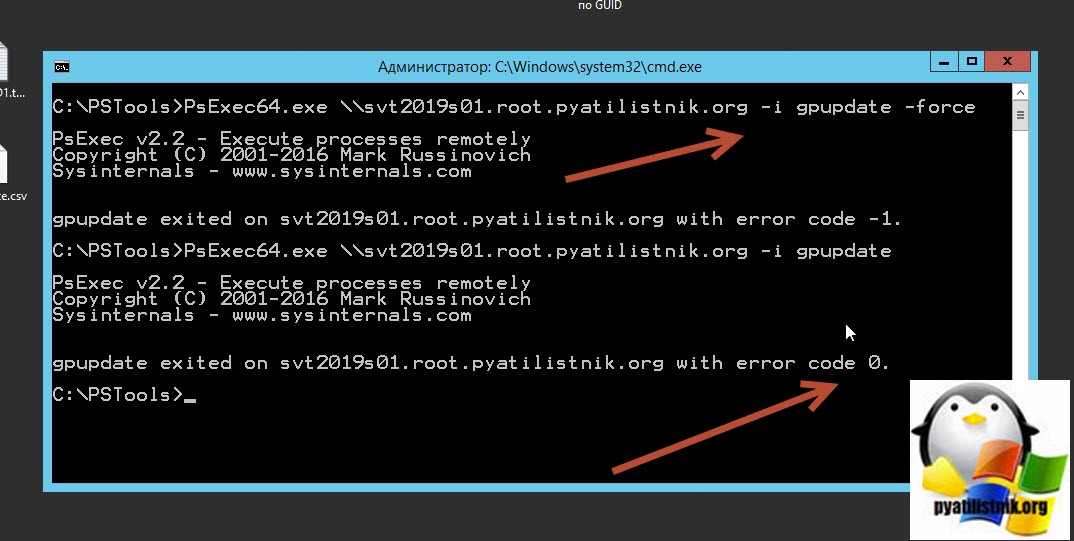

Теперь выполните команду:

psexec \имя компьютера –i gpupdate

Обратите внимание, что параметр -i здесь важен. Это гарантирует, что PsExec взаимодействует с удаленным рабочим столом, что необходимо для обновления пользовательских политик. Если этот параметр не указан, будут обновлены только конфигурации компьютера, хотя ни PsExec, ни gpupdate не выдадут сообщение об ошибке. Без параметра –i gpupdate обновит пользовательские настройки, только если вы вошли в систему с одинаковой учетной записью на исходном и целевом компьютере.

В результате будет удаленный запуск утилиты gpupdate, если все хорошо, то вы получите сообщение «gpupdate exited on svt2019s01.root.pyatilistnik.org with error code 0«.

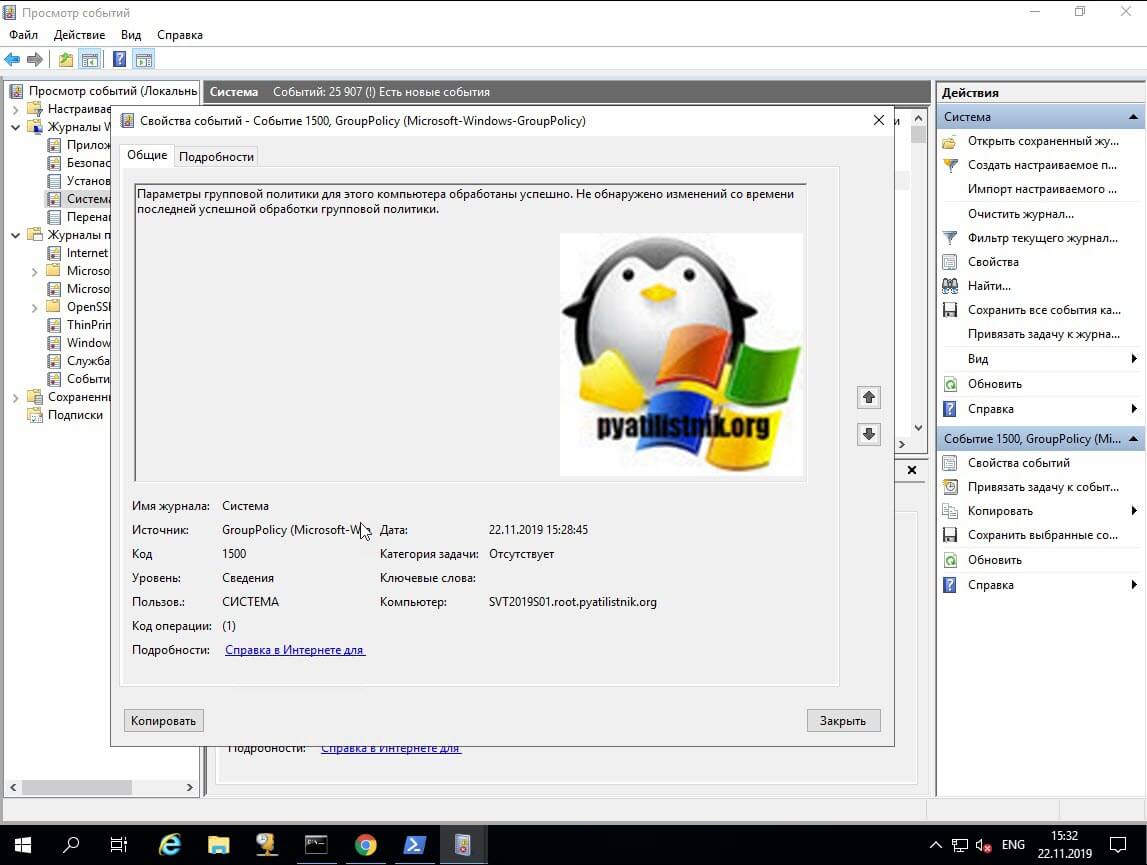

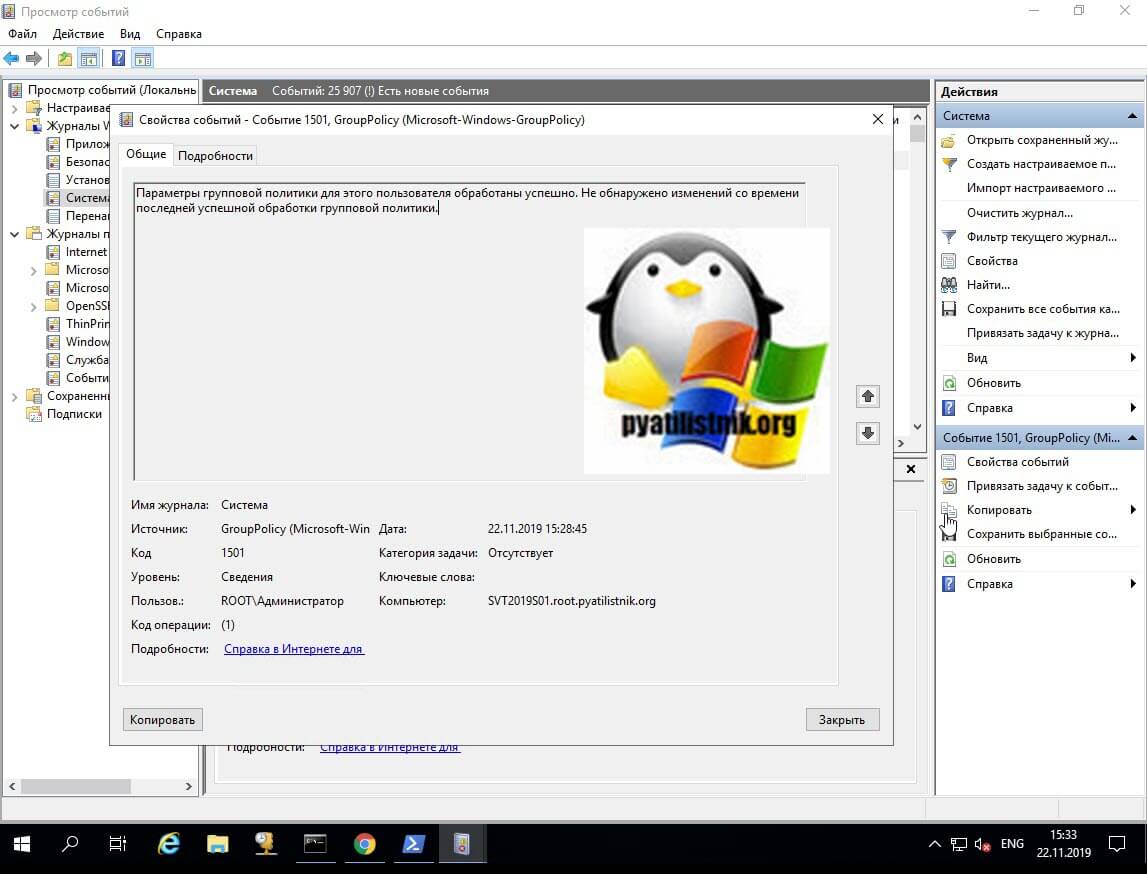

на удаленном компьютере в журналах системы вы увидите два события 1500 и 1501.

Событие 1500: Параметры групповой политики для этого компьютера обработаны успешно. Не обнаружено изменений со времени последней успешной обработки групповой политики.

Событие 1501: Параметры групповой политики для этого пользователя обработаны успешно. Не обнаружено изменений со времени последней успешной обработки групповой политики.

Так же вы можете подключиться вообще к удаленной командной строке, через команду:

psexec \имя компьютера –i cmd

Далее просто пишите gpupdate /force, обратите внимание я через команду hostname показал, что подключение идет с одного компьютера на другой.

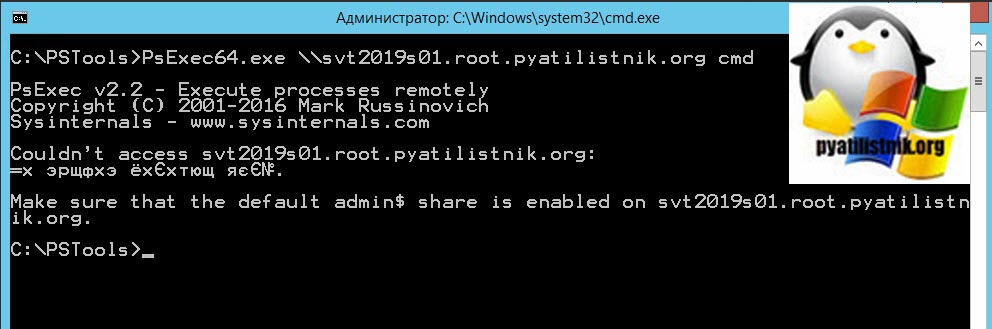

Если компьютер не подключен к сети, вы получите следующее сообщение об ошибке:

Couldn’t access ComputerName:The network name cannot be found.

Make sure that the default admin$ share is enabled on ComputerName

Чтобы массово обновить групповую политику на всех компьютерах домена, воспользуйтесь знаком звездочки «*»:

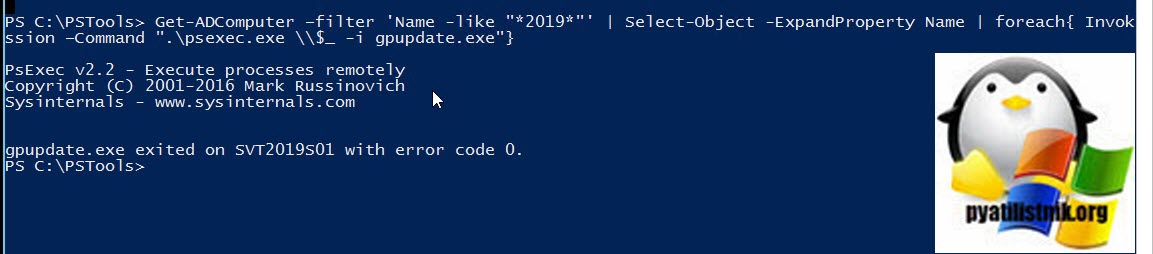

Если это не помогло и выскочила ошибка, то может воспользоваться через PowerShell. В оболочке перейдите в каталог с утилитами PSTools и выполните:

Get-ADComputer –filter ‘Name -like «*»‘ | Select-Object -ExpandProperty Name | foreach{ Invoke-Expression –Command «.psexec.exe \$_ -i gpupdate.exe»}

Или можно из конкретного OU добавив

Get-ADComputer –filter ‘Name -like «*»‘-Searchbase «OU=Windows10,OU=Компьютеры,OU=Оргструктура,DC=root, DC=pyatilistnik,DC=org» | Select-Object -ExpandProperty Name | foreach{ Invoke-Expression –Command «.psexec.exe \$_ -i gpupdate.exe»}

Другой вариант — сначала экспортировать все имена компьютеров из контейнера Active Directory в текстовый файл с помощью командлета Get-ADComputer:

Get-ADComputer –filter ‘Name -like «win*»‘ -Searchbase «OU=Windows10,OU=Компьютеры,OU=Оргструктура,DC=root, DC=pyatilistnik,DC=org» | Select-Object -ExpandProperty Name | Out-File -Encoding ascii c:tmpComputerList.txt

Обратите внимание, что мы должны кодировать выходной файл с помощью ASCII, чтобы мы могли прочитать его содержимое из пакетного файла следующим образом:

For /f «tokens=*» %%a in (c:tmpComputerList.txt) Do psexec \%%a -i gpupdate

PsExec против Invoke-GPUpdate

Основным недостатком метода PsExec является то, что он относительно медленный. Это может занять от 3 до 4 секунд на компьютер, а для компьютеров, которые не подключены к сети, это может занять еще больше времени. PsExec иногда даже зависал во время моих тестов.

Разрешение входящих подключений через порт 445 является угрозой безопасности. Компьютерные черви могут использовать этот порт, а хакеры могут делать много неприятных вещей с помощью PsExec. Открытие порта планировщика заданий для Invoke-GPUpdate также проблематично, но я думаю, что порт 445 более популярен среди программистов вредоносных программ.

Таким образом, в большинстве сценариев Invoke-GPUpdate является лучшим вариантом. Однако, если вы все равно открыли порт 445 по другим причинам и не хотите открывать порты Invoke-GPUpdate, вы можете предпочесть PsExec для принудительного обновления групповой политики.

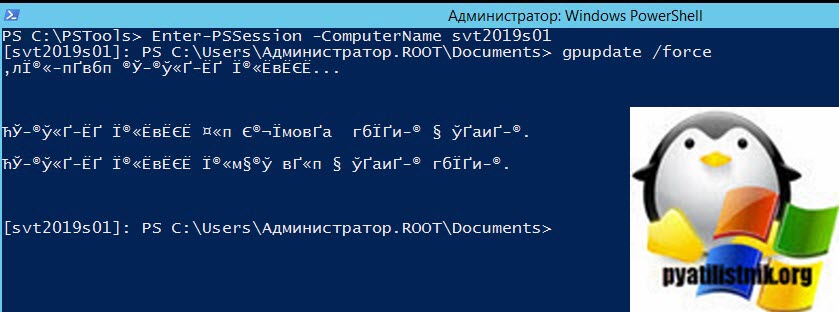

Удаленное обновление GPO через Enter-PSSession

Еще в PowerShell есть командлет для удаленного подключения к компьютеру, называется он Enter-PSSession, его принцип работ, как у PsExec. Откройте оснастку PowerShell и введите:

Enter-PSSession -ComputerName svt2019s01

Далее вы подключитесь к удаленному компьютеру, где потом просто введите gpupdate /force.

Удаленное обновление GPO через Windows Admin Center

Если вы в своей практике используете утилиту удаленного администрирования Windows Admin Center, то вы легко можете подключиться к удаленному серверу и обновить политики GPO все через тот же gpupdate /force.

На этом у меня все. Я вам постарался подробно рассказать, о всех методах локального и дистанционного обновления групповых политик пользователя и компьютера на ваших компьютерах домена. С вами был Иван Семин, автор и создатель IT портала Pyatilistnik.org.

Содержание

- Настройка «Локальной политики безопасности» в Windows 10

- Политики учетных записей

- Локальные политики

- Монитор брандмауэра Защитника Windows в режиме повышенной безопасности

- Политики диспетчера списка сетей

- Политики открытого ключа

- Политики управления приложениями

- Политики IP-безопасности на «Локальный компьютер»

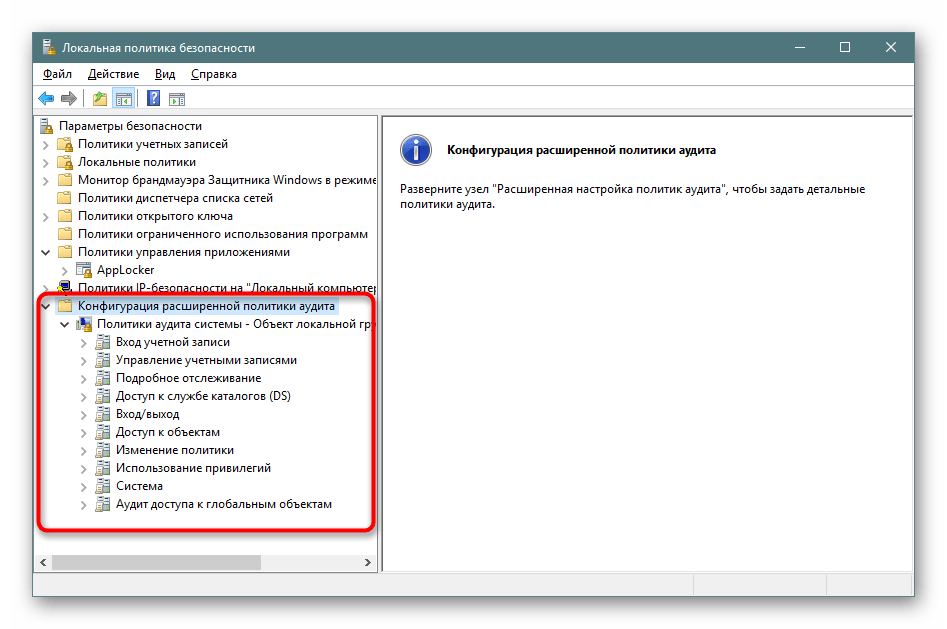

- Конфигурация расширенной политики аудита

В операционных системах семейства Windows присутствует множество оснасток и политик, представляющих собой набор параметров для настройки различных функциональных составляющих ОС. Среди них находится оснастка под названием «Локальная политика безопасности» и отвечает она за редактирование защитных механизмов Виндовс. В рамках сегодняшней статьи мы обсудим компоненты упомянутого инструмента и расскажем о их влиянии на взаимодействие с системой.

Как вы уже знаете из предыдущего абзаца, упомянутая политика состоит из нескольких компонентов, каждый из которых собрал в себе параметры по регулированию защищенности самой ОС, пользователей и сетей при обмене данными. Логично будет уделить время каждому разделу, поэтому давайте сразу же начнем детальный разбор.

Запускается «Локальная политика безопасности» одним из четырех способов, каждый будет максимально полезен определенным юзерам. В статье по следующей ссылке вы можете ознакомиться с каждым методом и выбрать подходящий. Однако хотим обратить ваше внимание, что все приведенные сегодня скриншоты сделаны в самом окне инструмента, а не в редакторе локальных групповых политик, из-за чего следует учитывать особенности интерфейсов.

Подробнее: Расположение локальной политики безопасности в Windows 10

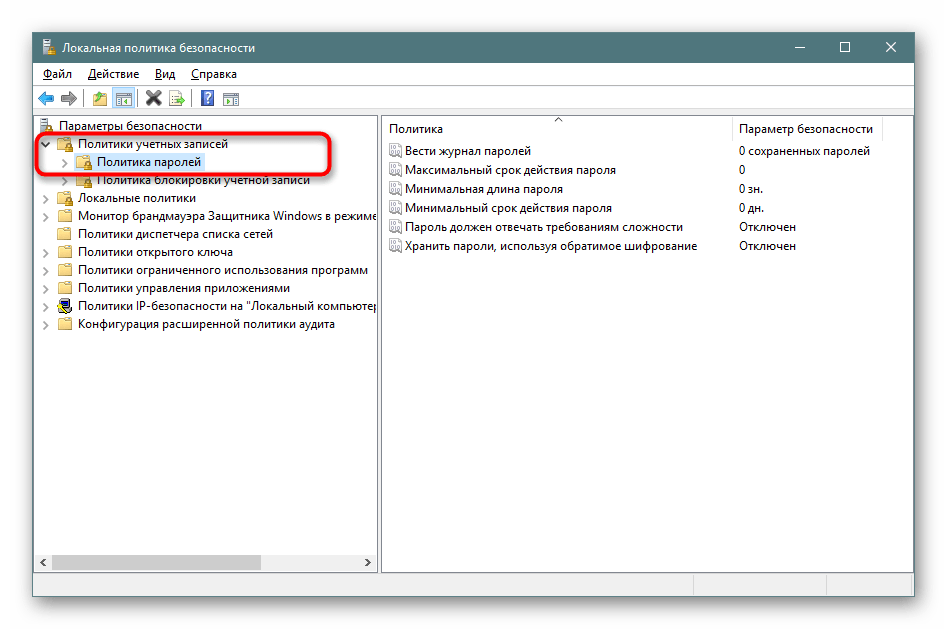

Политики учетных записей

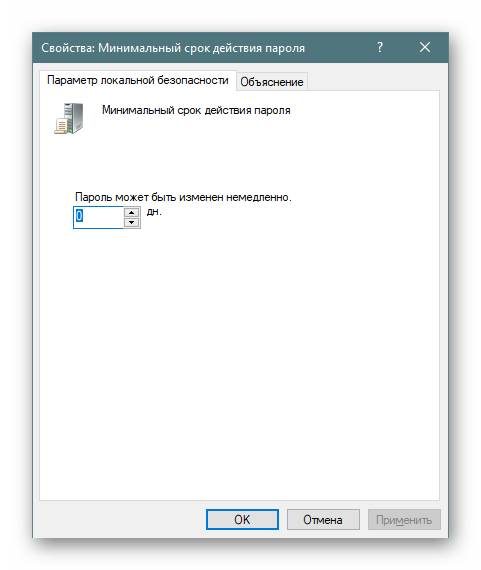

Начнем с первой категории под названием «Политики учетных записей». Разверните ее и откройте раздел «Политика паролей». Справа вы видите перечень параметров, каждый из которых отвечает за ограничения или выполнение действий. Например, в пункте «Минимальная длина пароля» вы самостоятельно указываете количество знаков, а в «Минимальный срок действия пароля» — количество дней на блокировку его изменения.

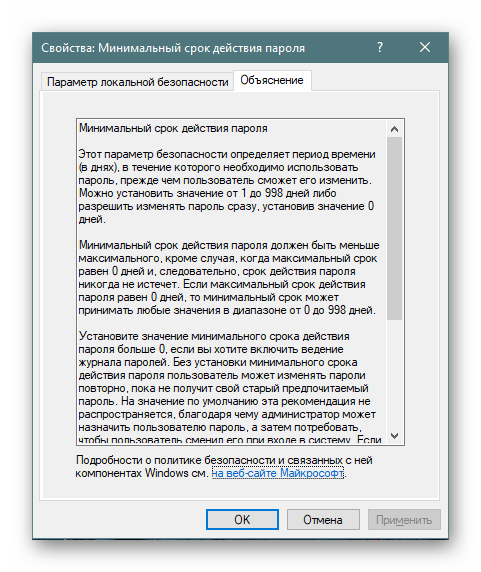

Дважды щелкните на одном из параметров, чтобы открыть отдельное окно с его свойствами. Как правило, здесь присутствует ограниченное количество кнопок и настроек. Например, в «Минимальный срок действия пароля» вы только выставляете количество дней.

Во вкладке «Объяснение» находится детальное описание каждого параметра от разработчиков. Обычно оно расписано достаточно широко, но большая часть информации является бесполезной или же очевидной, поэтому ее можно опустить, выделив только основные моменты лично для себя.

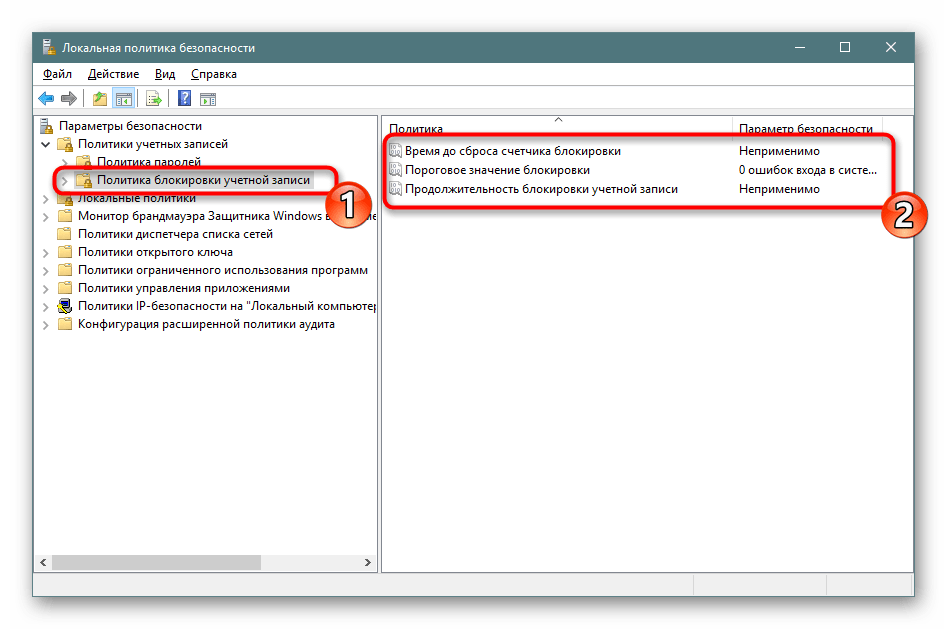

Во второй папке «Политика блокировки учетной записи» присутствует три политики. Здесь доступна установка времени до сброса счетчика блокировки, пороговое значение блокировки (количество ошибок ввода пароля при входе в систему) и продолжительность блокировки профиля пользователя. О том, как устанавливаются каждые параметры, вы уже узнали из информации выше.

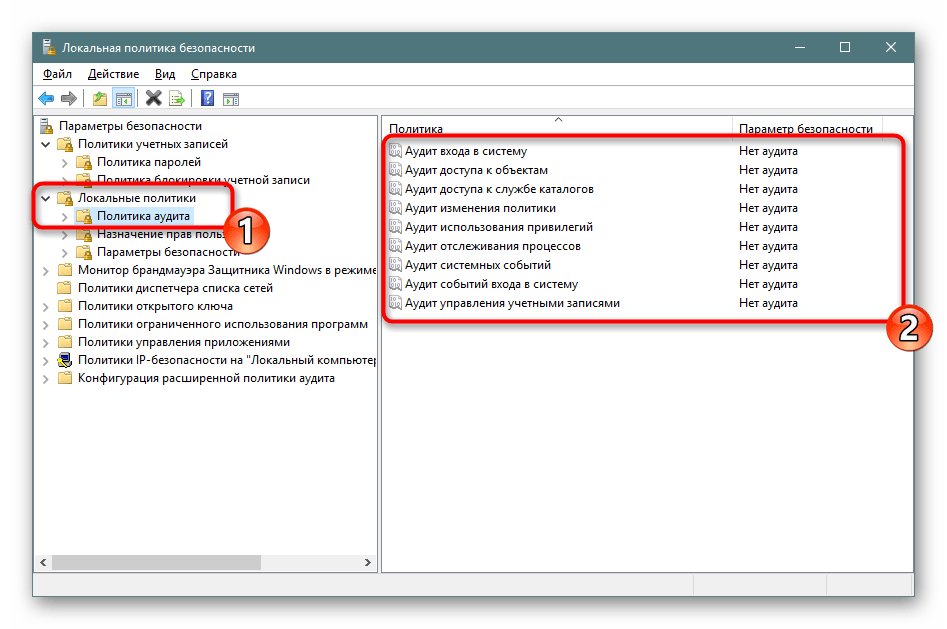

Локальные политики

В разделе «Локальные политики» собрано сразу несколько групп параметров, разделенных по директориям. Первая имеет название «Политика аудита». Если говорить просто, аудит — процедура слежения за действиями юзера с дальнейшим занесением их в журнал событий и безопасности. Справа вы видите несколько пунктов. Их названия говорят сами за себя, поэтому отдельно останавливаться на каждом нет никакого смысла.

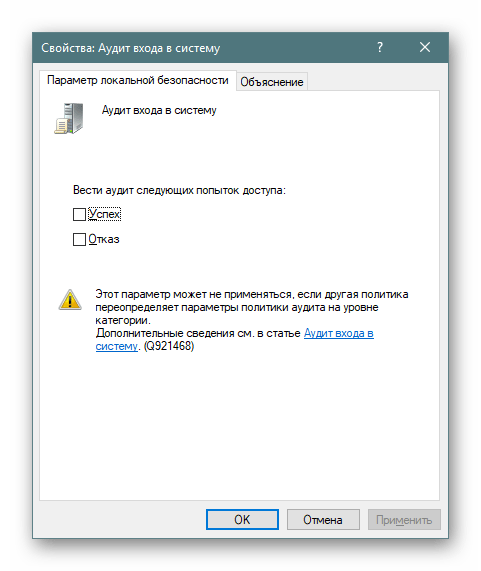

Если значение установлено «Нет аудита», действия отслеживаться не будут. В свойствах же на выбор предоставляется два варианта — «Отказ» и «Успех». Поставьте галочку на одном из них или сразу на обоих, чтобы сохранять успешные и прерванные действия.

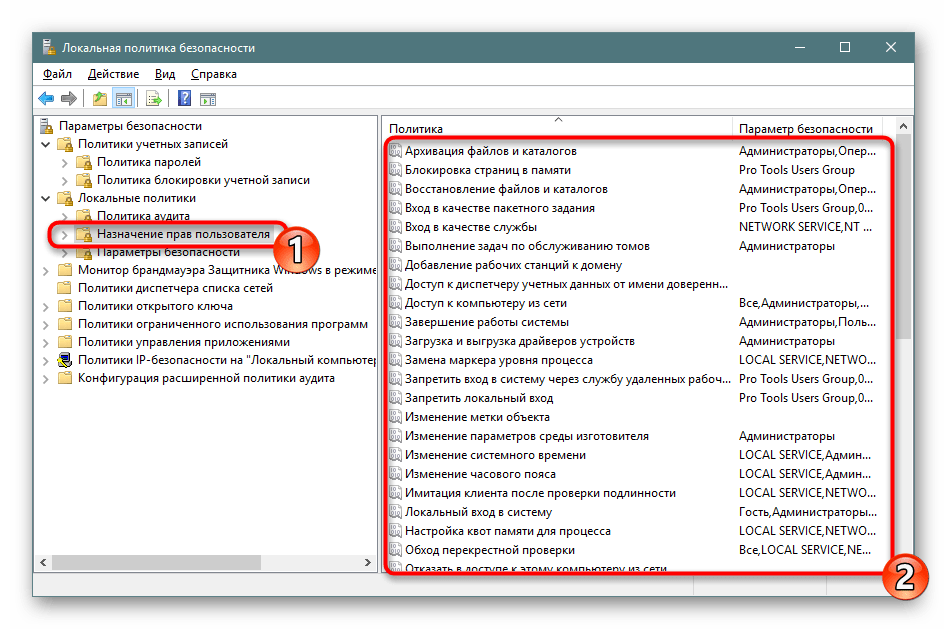

В папке «Назначение прав пользователя» собраны настройки, позволяющие предоставить группам юзеров доступ для выполнения определенных процессов, например, вход в качестве службы, возможность подключения к интернету, установка или удаление драйверов устройств и многое другое. Ознакомьтесь со всеми пунктами и их описанием самостоятельно, в этом нет ничего сложного.

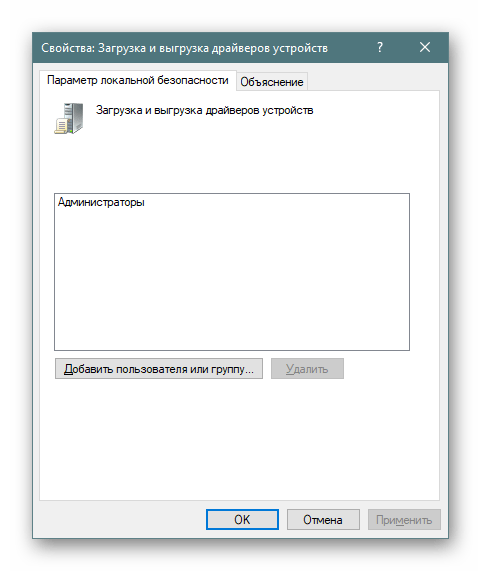

В «Свойства» вы видите перечень групп пользователей, которым разрешено осуществление заданного действия.

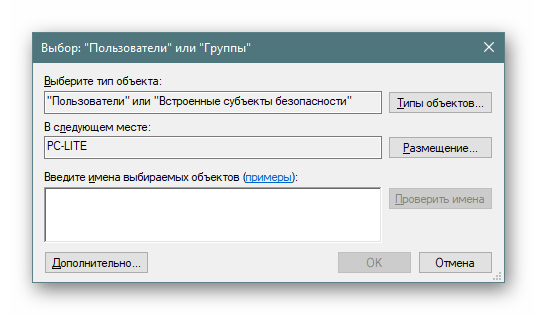

В отдельном окне происходит добавление групп юзеров или только некоторых учетных записей из локальных компьютеров. От вас требуется лишь указать тип объекта и его размещение, а после перезагрузки компьютера все изменения вступят в силу.

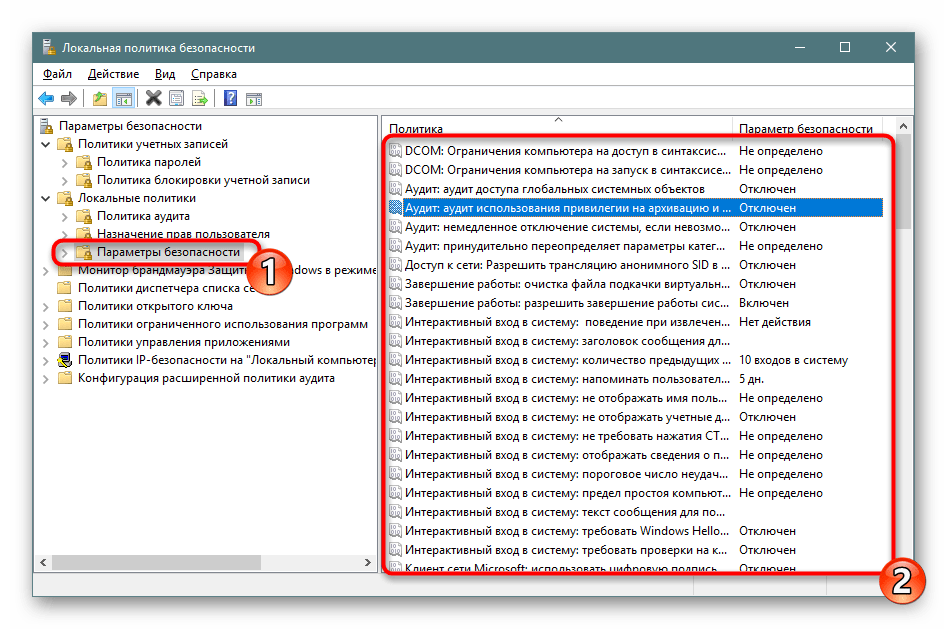

Раздел «Параметры безопасности» посвящен обеспечению защищенности двух предыдущих политик. То есть здесь вы можете настроить аудит, который будет отключать систему при невозможности добавления соответствующей записи аудита в журнал, либо же установить ограничение на количество попыток ввода пароля. Параметров здесь насчитывается более тридцати. Условно их можно разделить на группы — аудиты, интерактивный вход в систему, контроль учетных записей, сетевой доступ, устройства и сетевая безопасность. В свойствах вам разрешено активировать или отключать каждую из этих настроек.

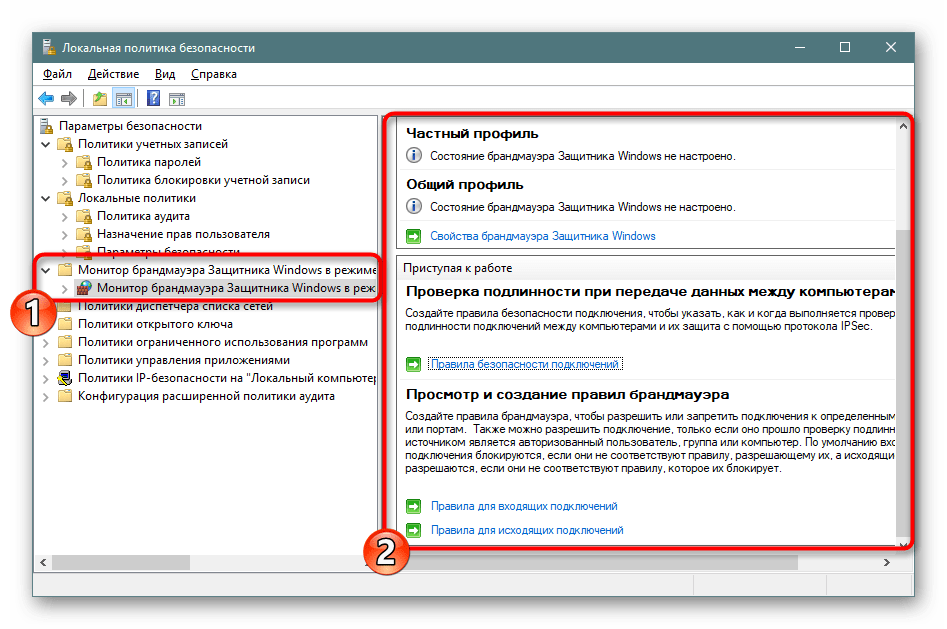

Монитор брандмауэра Защитника Windows в режиме повышенной безопасности

«Монитор брандмауэра Защитника Windows в режиме повышенной безопасности» — один из самых сложных разделов «Локальной политики безопасности». Разработчики попытались упростить процесс наладки входящих и исходящих подключений с помощью добавления Мастера настройки, однако начинающие пользователи все равно с трудом разберутся со всеми пунктами, но эти параметры и крайне редко нужны такой группе юзеров. Здесь доступно создание правил для программ, портов или предопределенных соединений. Вы блокируете либо разрешаете подключение, выбрав при этом сеть и группу.

В этом же разделе происходит определение типа безопасности подключения — изоляция, сервер-сервер, туннель или освобождение от проверки подлинности. Останавливаться на всех настройках нет смысла, ведь это пригодится только опытным администраторам, а они в состоянии самостоятельно обеспечить надежность входящих и исходящих соединений.

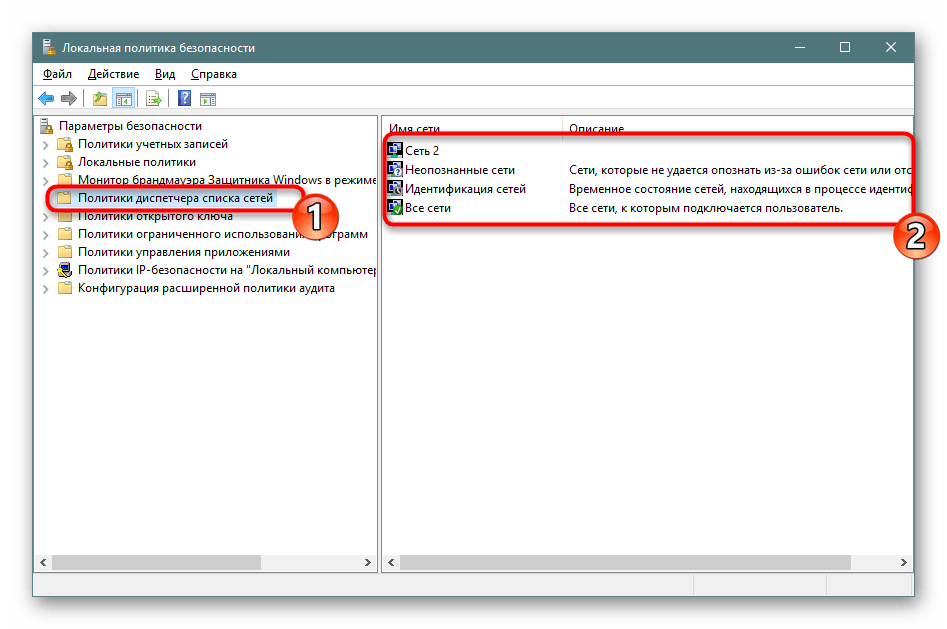

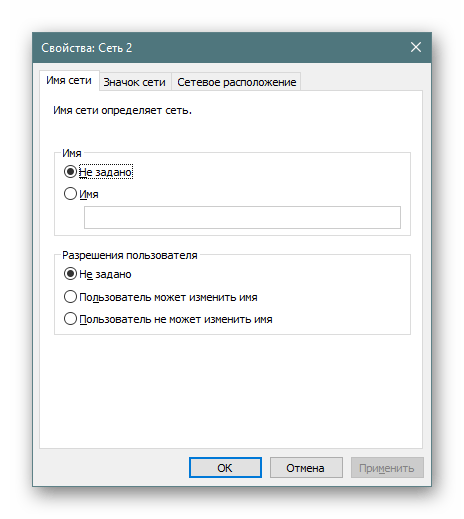

Политики диспетчера списка сетей

Обратите внимание на отдельную директорию «Политики диспетчера списка сетей». Количество отображаемых здесь параметров зависит от активных и доступных интернет-соединений. Например, пункт «Неопознанные сети» или «Идентификация сетей» будет присутствовать всегда, а «Сеть 1», «Сеть 2» и так далее — в зависимости от реализации вашего окружения.

В свойствах вы можете указать имя сети, добавить разрешения для пользователей, установить собственный значок или задать расположение. Все это доступно для каждого параметра и должно применяться отдельно. После выполнения изменений не забывайте их применять и перезагружать компьютер, чтобы они вступали в силу. Иногда может потребоваться и перезагрузка роутера.

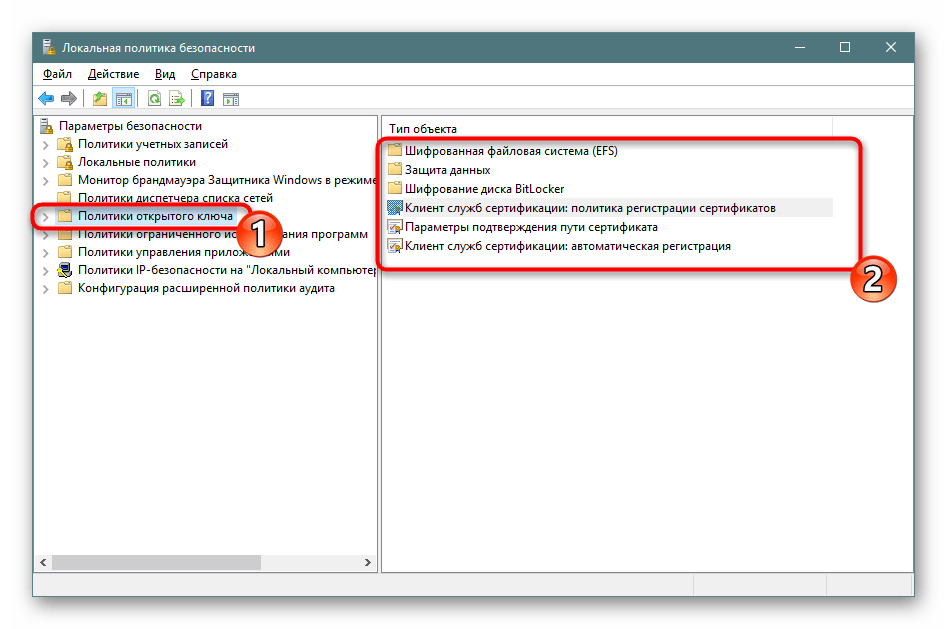

Политики открытого ключа

Полезным раздел «Политики открытого ключа» будет только для тех, кто использует компьютеры на предприятии, где для осуществления криптографических операций или других защищенных манипуляций задействованы открытые ключи и центры спецификаций. Все это позволяет гибко производить контроль доверительных отношений между устройствами, обеспечив стабильную и безопасную сеть. Внесения изменений зависят от активного на предприятии центра доверенности.

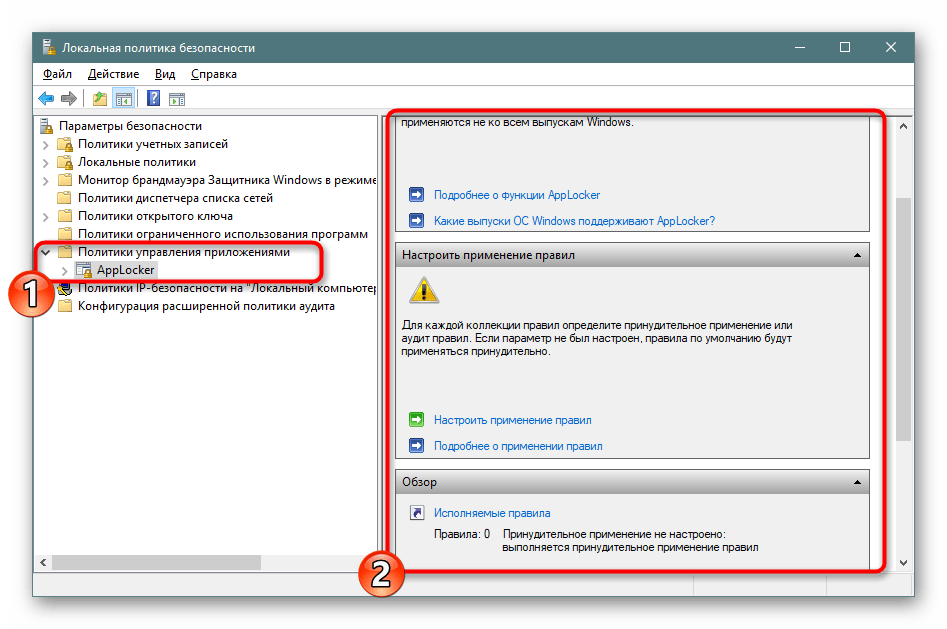

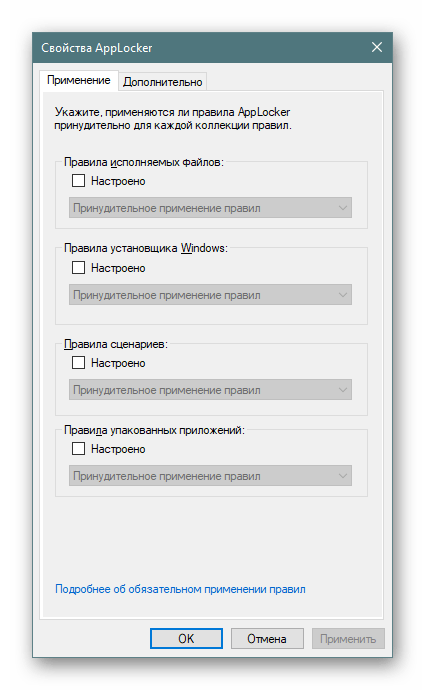

Политики управления приложениями

В «Политики управления приложениями» находится инструмент «AppLocker». Он включает в себя множество самых разнообразных функций и настроек, позволяющих регулировать работу с программами на ПК. Например, он позволяет создать правило, ограничивающее запуск всех приложений, кроме указанных, либо установить ограничение на изменение файлов программами, задав отдельные аргументы и исключения. Полную информацию по поводу упомянутого инструмента вы можете получить в официальной документации компании Microsoft, там все расписано максимально детально, с объяснением каждого пункта.

AppLocker в операционной системе Windows

Что же касается меню «Свойства», то здесь применение правил настраивается для коллекций, например, исполняемые файлы, установщик Windows, сценарии и упакованные приложения. Каждое значение может применяться принудительно, в обход другим ограничениям «Локальной политики безопасности».

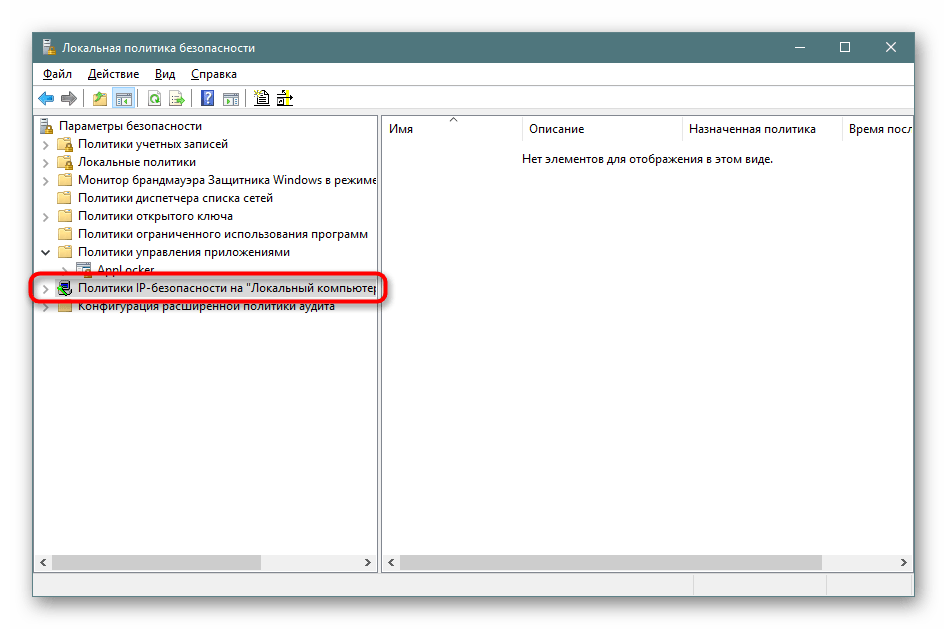

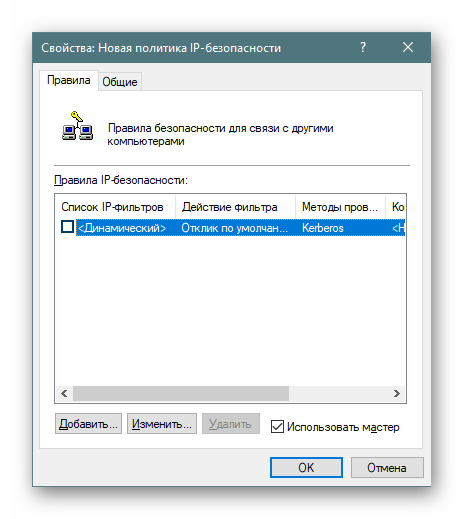

Политики IP-безопасности на «Локальный компьютер»

Настройки в разделе «Политики IP-безопасности на «Локальный компьютер»» имеют некое сходство с теми, что доступны в веб-интерфейсе роутера, например, включение шифрования трафика либо его фильтрация. Пользователь сам создает неограниченное количество правил через встроенный Мастер создания указывает там методы шифрования, ограничения на передачу и прием трафика, а также активирует фильтрацию по IP-адресам (разрешение или запрет на подключение к сети).

На скриншоте ниже вы видите пример одного из таких правил связи с другими компьютерами. Здесь присутствует список IP-фильтров, их действие, методы проверки, конечная точка и тип подключения. Все это задается пользователем вручную, исходя из его потребностей в обеспечении фильтрации передачи и приема трафика с определенных источников.

Конфигурация расширенной политики аудита

В одной из предыдущих частей сегодняшней статьи вы уже были ознакомлены с аудитами и их настройкой, однако существуют еще дополнительные параметры, которые вынесены в отдельный раздел. Здесь уже вы видите более обширное действие аудитов — создание/завершение процессов, изменение файловой системы, реестра, политик, управление группами учетных записей пользователей, приложений и многое другое, с чем можете ознакомиться самостоятельно.

Корректировка правил осуществляется точно так же — нужно лишь отметить галочкой «Успех», «Отказ», чтобы запустить процедуру слежения и записи в журнал безопасности.

На этом ознакомление с «Локальной политикой безопасности» в Windows 10 завершено. Как видите, здесь присутствует множество самых полезных параметров, позволяющих организовать хорошую защиту системы. Мы настоятельно советуем перед внесением определенных изменений внимательно изучить описание самого параметра, чтобы понять его принцип работы. Редактирование некоторых правил иногда приводит к серьезным проблемам работы ОС, поэтому делайте все крайне осторожно.

Очень часто для тонкой настройки параметров Windows используется консоль редактора групповых политик (gpedit.msc). Однако в домашних редакциях Windows 10 Home консоль редактор политик отсутствует(в отличии от Windows 10 Pro и Enterprise). Вероятно, что по логике Microsoft домашнему пользователя не нужно править локальные настройки через графический интерфейс gpedit.msc. Соответственно, пользователям домашней редакции Windows 10 приходится вносить изменения через редактор реестра, что не так наглядно и более рискованно с точки зрения возможности ошибиться и что-нибудь сломать в системе.

При попытке выполнить команду запуска Group Policy Editor в Windows 10 Домашняя и Домашняя для одного языка: Win+R -> gpedit.msc

Появляется ошибка: Не удается найти «gpedit.msc». Проверьте, правильно ли указано имя и повторите попытку.

В этой статье мы разберемся как установить и запустить редактор локальной групповой политики в редакции Windows 10 Home.

Редактор групповой политики это отдельная MMC оснастка, которая по сути представляет собой графическую надстройку для удобного управления параметрами Windows в реестре. При изменении настроек какой-то политики, редактор сразу вносит изменения в связанный параметр реестра. Вместо того, чтобы искать необходимый ключ и вручную править параметр реестра, гораздо проще найти и отредактировать настройку в редакторе gpedit.msc. В редакторе GPO содержится более двух тысяч настроек Windows, которые расположены в стройной иерархии, имеют подробное описание и предлагают для выбора предопределенные опции настройки.

Совет. Соответствие между политиками и ключами реестра можно найти в XLSX документе Microsoft Group Policy Settings Reference Spreadsheet Windows. Версию документа Windows10andWindowsServer2016PolicySettings-1803.xlsx для Windows Server 2020 и Windows 10 1803 можно скачать по ссылке: https://www.microsoft.com/en-us/download/details.aspx?id=56946. В этом таблице вы можете найти какой ключ реестра правиться той или иной настройкой конкретной политики.

Все примененные настройки локальных политик хранятся в registry.pol файлах в каталогах (вы можете преобразовать данные pol файлы в удобный текстовый формат с помощью утилиты lgpo.exe):

- %SystemRoot%System32GroupPolicy;

- %SystemRoot%System32GroupPolicyUsers.

Если вы удалите файлы из этих папок, вы сбросите все настройки локальных политик (это бывает полезно, когда после изменения каких-то настроек Windows в политиках компьютер перестал пускать пользователя или не загружается).

Какое-то время назад я нашел сторонний установщик редактора gpedit.msc для Windows 7. Его можно использовать и в Windows 10 (описано в отдельном разделе этой статьи), однако в Windows 10 Home появилась возможность скрытая возможность установки редактора gpedit.msc прямо из установочных файлов образа.

Групповая (локальная) политика безопасности (ГПБ/ЛПБ) — это программные средства, обеспечивающие согласованную и максимально эффективную работу компьютеров компании или учреждения. Иметь высокую производительность труда, экономя время и ресурсы — это о вас, если на ПК и ноутбуках под управлением Windows работают настройки группового соединения: вместе эти компьютеры образуют единое целое, помогающее вашей конторе расти и развиваться дальше. Для этого требуется их подключение к одному домену.

Какая версия Windows 10 подходит для настроек групповой политики

Вам нужна Professional/Enterprise — её используют работники частных фирм и госслужащие. Дело в том, что в версии Home/Starter, предназначенной для обычных пользователей, нет компонента gpedit.exe (англ. Group Politics Editor) — нужна его принудительная установка.

Почему в Windows Home/Starter нет инструмента GPEdit

В Home/Starter ГПБ представлена лишь службой «Клиент групповой политики», которую можно отключить совсем. Да и зачем она, если доступ к расширенным настройкам закрыт? Сделано это для предотвращения изменений, вносимых в настройки ОС вредоносным ПО под именем администратора.

О редакторе

Редактор локальной групповой политики по своей сути является редактором реестра с графическим интерфейсом. Он предназначен для проведения тонких настроек Windows. В данный момент, разработчики вырезали редактор в версиях Домашняя (Home) и Начальная (Starter), оставив его в Windows 10 Профессиональная (Pro) и Корпоративная (Enterprise). Официально, воспользоваться редактором в версиях где он вырезан не получится, поэтому пользователи могут проделать необходимые настройки в редакторе реестра. Но можно вернуть кастомный «редактор с графическим интерфейсом».

Совет! Узнать соответствие политик редактора со значением реестра помогут специальные таблицы от Microsoft: Group Policy Settings Reference for Windows and Windows Server.

Где находится и как работает локальная политика безопасности

Локальные средства безопасности «десятки» управляются службой «Клиент групповой политики». Если эта служба отключена, средство Group Politics Editor не запустится или будет давать сбои в настройке.

Запуск редактора локальной политики безопасности Windows 10

Дайте команду «Пуск — Выполнить» и введите в открывшейся строке команду gpedit.msc.

Подтвердите ввод, нажав OK

Запустить редактор также можно, введя «gpedit» в поиске главного меню Windows 8/10.

Функционал редактора групповой политики

Настройка сервиса ГПБ включает в себя:

- конфигурацию программ — управляет сторонними приложениями;

- конфигурацию «десятки» — управляет настройками безопасности системы;

- административные шаблоны — фактически это замена утомительного редактирования настроек из реестра.

Основное окно редактора показывает все настройки групповой политики

Поиск

Открыть «Редактор» можно через штатную строку поиска Windows 10. Для ее вызова кликните по соответствующему ярлыку на панели задач или нажмите сочетание клавиш WIN+S.

Далее начните вводить фразу «Изменение групповой политики». В результатах должна появиться интересующая нас оснастка, останется лишь выбрать нужный пункт.

Причины, по которым не включается служба, следующие:

- вы скачали сборку ОС, в которой этот компонент отключён. Вам поможет код реестра (можно сохранить и запустить как отдельный reg-файл): Windows [HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem] «EnableInstallerDetection»=dword:00000001. Перезапустите компьютер после запуска созданного твика;

- вы используете Win 10 Home. Поставьте сервис «Локальная политика безопасности самостоятельно, если у вас нет сборки Professional или Enterprise. Воспользуйтесь инструкциями для Windows 7 и выполните похожее для Windows 10;

- недостаточно прав, нужны «админские» права. Чтобы включить учётную запись администратора, воспользуйтесь командой «net user администратор /active:yes» в командной строке и зайдите в систему под именем администратора. Попытайтесь запустить редактор ГПБ заново известными выше способами. Как только надобность в GPEditor отпадёт и службу вы отключите, выйдите из учётной записи администратора и выключите его командой «net user администратор /active:no».

Как установить?

Есть 2 решения:

- перенос файлов редактора из версии Pro, установка компонентов из дистрибутива и установка неофициального приложения, скомпилированного в установщик пользователем для Windows 7 (но оно подходит для версий 8.1 и 10);

- установка приложения с последующим переносом системных файлов и библиотек.

Важно! Так как вы будете работать с системными файлами, всегда есть вероятность повреждения системы. Рекомендую создать точку восстановления.

Способ 1

Чтобы перенести файлы нужны права администратора.

Полезно знать! В Windows 10 разработчики отключили функцию входа в безопасный режим по нажатию кнопки F8 перед загрузкой системы. Они это сделали для более быстрой загрузки ОС. Читать подробнее.

Отключение UAC

Также рекомендуем отключить UAC прежде чем приступать к переносу. Для этого:

- Нажмите правой кнопкой мыши по «Пуск» и выберите «Панель управления».

- Перейдите в раздел «Учетные записи пользователей».

- В новом окне нажмите «Изменить параметры контроля учетных записей».

- Поставьте ползунок в крайнее нижнее состояние «Никогда не уведомлять» и нажмите «ОК».

Что советует Майкрософт: единственное рабочее решение

Быть может, громко будет сказано, что совет от Майкрософт, но все-таки он официально опубликован в вопросах. Убедитесь сами (answers.microsoft.com/en-us/windows/forum/windows_10-other_settings/how-to-enable-gpeditmsc-in-windows-10-home/9f2ab0da-3821-48e6-9205-fd7755b904f4?page=1).

На скрине представлена инструкция, рабочая на 100%, потому что мы её проверили. Качайте установщик по указанной ссылке (вот её копия с сайта drudger.deviantart.com/art/Add-GPEDIT-msc-215792914) запускайте. Но если попробуете сразу же залезть в редактор политик, то…

Вроде бы уже на что-то похоже, но большая часть папок пуста. Поэтому читаем инструкцию дальше. Осталось всего 2 шага:

- Заходим в папку SysWow64 (находится на системном диске в директории Windows) и копируем оттуда две директории, показанные на скрине. Они как содержат информацию о настройках, которой так не хватает нашей оснастке (GroupPolicy и следующую за ней).

- Вставляем это в подкаталог System Собственно, на этом все. Можно пользоваться.

Вы видите, что ключей внутри стало явно побольше.

В очередной статье из цикла «конспект админа» мне хотелось бы освежить в памяти несколько нюансов использования групповых политик. Заодно поразвлекаемся с созданием своих шаблонов и с автоматизацией работы с этими самыми политиками.

Я не буду рассказывать, что такое групповые политики, и остановлюсь лишь на основных моментах, которые стоит иметь в виду при работе с ними.

В системах Windows помимо доменных существуют и локальные групповые политики ― управлять ими можно при помощи оснастки gpedit.msc на системах редакции Professional и выше. Часто считается, что без домена можно настраивать локальные групповые политики только для всех пользователей на компьютере. Это не совсем верно ― с выходом Windows Vista появилась возможность использовать множественную локальную групповую политику или MLGPO. Этот механизм позволяет настраивать отдельные политики для разных пользователей.

Добраться до него можно через вызов консоли mmc: при добавлении оснастки «Управление объектами групповой политики» нажать кнопку «Обзор». Далее на вкладке «Пользователи» уже можно выбрать конкретного пользователя или группу «Администраторы» и «Не администраторы». К сожалению, управление для группы пользователей не реализовано.

Бывало и так, что на отдельностоящем терминальном сервере разворачивали Active Directory только для того, чтобы отдельному пользователю настроить поведение драйвера для EasyPrint. Не надо так.

При добавлении доменных групповых политик стоит помнить про порядок их применения ― политика, примененная последней, будет обладать наивысшим приоритетом (да и на собеседованиях часто спрашивают).

Итак, предположим, что у нас есть компьютер в домене и четыре групповые политики: локальная на этом компьютере; политика на подразделение, в котором находится компьютер; политика на домен и политика на лес. Порядок их применения будет следующим:

- Локальная групповая политика.

- Групповая политика сайта.

- Групповая политика домена.

- Групповая политика верхнего подразделения.

- Групповая политика дочернего подразделения.

То есть чем ближе к объекту, тем приоритетнее, за исключением локальной групповой политики. Если надо отключить применение вышестоящих политик, то ставьте блокировку наследования.

Любую групповую политику можно условно разделить на две конфигурации ― пользователя и компьютера. Обычно политики с настройками компьютеров назначаются на подразделение, в котором находятся компьютеры. А политики с настройками пользователей ― на пользователей.

Если надо применить настройки компьютера к подразделению с пользователями и наоборот, используют так называемое замыкание групповой политики. Например, такая настройка пригодится, когда нужно применить специфические политики к пользователям для работы на терминальных серверах.

Работа замыкания настраивается непосредственно в политике ― «Настройка компьютера ― Административные шаблоны ― Система ― Режим обработки замыкания пользовательской групповой политики». Подробнее про механизм уже писали в статье про использование MergeReplace в GPO. Я лишь добавлю, что режим замыкания групповой политики ― тоже частый вопрос на собеседовании.

Физически доменные групповые политики находятся в папке SYSVOL на контроллерах домена. Папка реплицируется между контроллерами. Каждая групповая политика выглядит как папка с именем в виде GUID.

Правила фильтрации, настраиваемые через редактор групповой политики, соответствуют настройкам прав NTFS на соответствующую подпапку.

Говоря о правилах фильтрации, нельзя не упомянуть обновление MS16-072, которое «сломало» групповые политики. Теперь для того чтобы работали правила фильтрации, надо добавлять к каждому фильтру правило «на чтение», но не «на применение» группе Domain Computers.

В каждой папке с групповой политикой существуют подпапки Machine и User, соответствующие настройкам пользователя и компьютера. Если углубиться в подпапки, можно легко понять структуру групповой политики:

- В корне папки находится файл GPT.ini с настройками групповой политики, такими как ее название.

- В подпапках Machine и User сидят файлы registry.pol с настройками соответствующих веток реестра.

- По пути MicrosoftWindows NTSecEdit можно найти шаблон настроек безопасности ― GptTmpl.inf.

- В подпапке Preferences находятся предпочтения групповых политик, представляющие из себя подпапки с файлами xml.

- В подпапке Applications сидят дистрибутивы для развертывания через групповые политики.

- В папке Scripts находятся скрипты на logonlogoff для пользователя и startupshutdown для компьютера.

- В папке Documents and Settings есть настройки перенаправления пользовательских папок.

- Наконец, в папке Adm находятся устаревшие шаблоны групповой политики.

Подробнее про структуру можно почитать в материале Group Policy Basics, поэтому перейдем сразу к шаблонам.

По сути своей административные шаблоны ― это специальные файлы с инструкциями по изменению клиентского реестра (ветки HKCU или HKLM) и настройками отображения изменяемых параметров через «Управление групповой политикой». В принципе, реестр можно менять и через «Предпочтения групповых политик». Но разница здесь не только в красивом интерфейсе.

| Способ изменения реестра | Как ведет себя при удалении политики со стандартными настройками | Можно ли изменить параметр вручную | Можно ли изменить параметр через приложение |

| Шаблоны | Параметр реестра восстанавливается на значение «по умолчанию», если настройки по умолчанию есть в шаблоне | — | — |

| Предпочтения политик | Параметр реестра не изменяется | + | + |

Сравнение предпочтения групповых политик и административных шаблонов.

Другими словами, настройка реестра через шаблоны групповых политик более строгая. Тогда как настройка через предпочтения групповых политик напоминает периодическое применение reg-файла. Конечно, предпочтения позволяют не только менять параметры реестра, но и довольно гибко настраиваются. Тем и ценны.

Это актуально при изменении ветки Policies, и настраиваемое приложение должно хранить свои настройки в реестре. Простое изменение параметров через Предпочтения и Шаблоны будет работать схожим образом, только шаблоны могут оказаться удобнее.

До появления Windows Vista2008 в качестве шаблона групповых политик брали исключительно стандарт .adm. Будучи с простой структурой, которую было легко редактировать вручную, этот стандарт обладал и рядом недостатков:

- Для каждого языка приходилось создавать отдельный файл шаблона.

- Файл шаблона физически находился в папке с групповой политикой. При использовании одного и того же шаблона он сохранялся в каждую папку, что увеличивало занимаемое место и время репликации.

- Не поддерживались мультистроковые параметры и параметры QWORD.

На замену устаревшему стандарту появился новый. Новые шаблоны представляют собой два файла: сам шаблон, не зависимый от языка ― .admx и языковой «пакет» к нему ― файл .adml. Теперь шаблоны можно «положить» в центральное хранилище, и обращаться к нему, не плодя одинаковые файлы в папке SYSVOL.

Не обошлось без ложки дегтя ― теперь содержимое файла представляет собой популярный в индустрии формат XML. И создавать новые шаблоны в блокноте стало уже не так удобно.

Под большинство параметров, которые могут понадобиться, шаблоны уже существуют. Кроме того, многие производители приложений выпускают свои административные шаблоны. Вот несколько примеров:

- MS Office 2020.

- FireFox и Thunderbird.

- Google Chrome.

- Adobe Acrobat и Reader.

- Каталог шаблонов для различного ПО.

Если возникает необходимость разработать и внедрить свой административный шаблон, то самый простой вариант ― это создать старый файл .adm и сконвертировать его в admx специальной утилитой. Вариант посложнее ― начинать сразу с .admx.

Для начала разберем простой пример. Создадим шаблон групповой политики, который позволит нам включать и выключать отображение скрытых и системных файлов, а заодно и отображение расширений.

Сразу скажу, что это можно провернуть через «Предпочтения групповых политик» ― в параметрах панели управления ― опции папки. Но мы легких путей не ищем и заодно не хотим, чтобы параметры отображения можно было менять вручную.

За необходимые нам параметры отвечают три ключа в реестре:

- SoftwareMicrosoftWindowsCurrentVersionExplorerAdvancedHidden.

- SoftwareMicrosoftWindowsCurrentVersionExplorerAdvancedHideFileExt.

- SoftwareMicrosoftWindowsCurrentVersionExplorerAdvancedShowSuperHidden.

Содержимое ADM-шаблона, который разберем далее, под спойлером.

CLASS USER CATEGORY !!ShowExplorer POLICY !!ShowHiddenFiles KEYNAME «SoftwareMicrosoftWindowsCurrentVersionExplorerAdvanced» EXPLAIN !!ShowHiddenFilesExplanation VALUENAME «Hidden» VALUEON NUMERIC «1» VALUEOFF NUMERIC «2» END POLICY POLICY !!ShowFileExtensions KEYNAME «SoftwareMicrosoftWindowsCurrentVersionExplorerAdvanced» EXPLAIN !!ShowFileExtensionsExplanation VALUENAME «HideFileExt» VALUEON NUMERIC «0» VALUEOFF NUMERIC «1» END POLICY POLICY !!ShowSuperHiddenFiles KEYNAME «SoftwareMicrosoftWindowsCurrentVersionExplorerAdvanced» EXPLAIN !!ShowSuperHiddenFilesExplanation VALUENAME «ShowSuperHidden» VALUEON NUMERIC «1» VALUEOFF NUMERIC «0» END POLICY END CATEGORY [strings] ShowExplorer=»Отображение файлов в проводнике» ShowHiddenFiles=»Показывать скрытые файлы» ShowHiddenFilesExplanation=»Когда эта настройка включена, проводник будет показывать скрытые файлы.» ShowSuperHiddenFiles=»Показывать системные файлы» ShowSuperHiddenFilesExplanation=»Когда эта настройка включена, проводник будет показывать системные файлы» ShowFileExtensions=»Показывать расширения файлов» ShowFileExtensionsExplanation=»Когда эта настройка включена, проводник будет показывать расширения файлов»

Разберем подробнее синтаксис файла.

- CLASS. Может принимать значение USER или MACHINE ― в зависимости от класса будет изменятся ветка реестра HKCU или HKLM соответственно.

- CATEGORY. Строка, в которой задается имя «папки» политики.

- POLICY. В строке задается название конкретной политики ― у нас таких будет три.

- KEYNAME. Путь в реестре к изменяемым параметрам.

- EXPLAIN. Отсылка к «переменной» с объяснением настройки.

- VALUENAME. Название изменяемого параметра в реестре.

- VALUEON**VALUEOFF**. Значение, которое будет принимать параметр при включении и выключении его в политике.

- [strings]. Секция со значениями переменных, которые я использовал для текстовых строк. Можно их не использовать, но тогда могут быть проблемы из-за русского языка.

Помимо задействованных опций есть и другие, например:

- EDITTEXT. Текстовое поле для ввода.

- NUMERIC. Поле для ввода цифр.

- CHECKBOX. Список, где можно отмечать параметры «галочками».

- COMBOBOX. Список с «переключателем»

- DROPDOWNLIST. Выпадающий список.

- LISTBOX. Список для ввода нескольких элементов.

Подробнее со всеми параметрами можно ознакомится в разделе MSDN ADM Format.

Установить новый шаблон не просто, а очень просто ― достаточно щелкнуть правой кнопкой мыши по пункту «Административные шаблоны», выбрать «Добавление и удаление шаблонов» и добавить наш свежесозданный шаблон.

После установки шаблона он отобразится в ветке «Классические административные шаблоны».

Теперь можно сконвертировать наш шаблон в .admx с помощью утилиты faAdmxConv из ADMX Migrator.

После конвертации получившийся шаблон .admx и папку Ru-ru с файлом локализации .adml нужно скопировать в папку %Systemroot%PolicyDefinitions для локальной политики или в папку SysvolPolicyDefinitions на контроллере домена.

Полный листинг получившегося шаблона и файла локализации под спойлером.