Интернет, наполненный духом свободы, становится все более и более контролируемым — провайдеры блокируют все подряд на свое усмотрение, поисковые системы следят за каждым вашим шагом, да и злоумышленники не дремлют. Неудивительно, что многие задумываются о том, чтобы обойти ограничения, вернувшись во времена «свободного Интернета». И VPN — один из таких способов.

Что такое VPN и зачем он нужен

VPN (Virtual Private Network, виртуальная частная сеть) — технология, позволяющая организовать локальную сеть поверх другой сети (чаще всего интернета). Чтобы пояснить, приведем такой пример. Допустим, вы военнослужащий срочной службы и хотите написать письмо девушке. Вы не собираетесь выдавать каких-либо секретов, но вам наверняка будет неприятно, что вашу переписку будут читать военные цензоры. Поэтому вы идете к прапорщику Семенову и договариваетесь с ним, что он будет отправлять ваши письма с городского почтового ящика. Семенов предлагает также, чтобы девушка писала ответы на адрес его городской квартиры, а он будет носить эти письма вам. Таким образом, прапорщик организовал виртуальную частную почту поверх обычной почты.

VPN-сервисы делают то же самое, подменяя ваш IP-адрес адресом своего сервера, зачастую расположенного в другой стране. Трафик между вами и VPN-сервером зашифрован, поэтому никто, даже ваш провайдер, не сможет определить, на какие сайты вы ходили и что там делали. Минус такой схемы в том, что бесплатные VPN-сервисы не отличаются высокой скоростью, да и уровень предоставляемой ими конфиденциальности зачастую сомнителен. А надежные и высокоскоростные VPN-сервисы требуют хоть и небольшой, но регулярной оплаты — в среднем, 2-5 долларов в месяц. Ну, так ведь и прапорщик Семенов вряд ли будет носить чужие письма «за спасибо».

Зачем подключать роутер к VPN

Подключить компьютер к VPN несложно. Вам не нужно разбираться, «как все устроено», достаточно скачать с сайта провайдера VPN-сервиса специальную утилиту, запустить ее, ввести полученные при регистрации логин/пароль — и все. Но при этом «свободный Интернет» будет только на этом компьютере. Все остальные устройства — пусть даже и подключенные к тому же роутеру — будут по-прежнему «под колпаком». Можно, конечно, установить ту же утилиту на все остальные компьютеры, а на смартфоны — аналогичные мобильные приложения (которые тоже можно скачать с сайта провайдера сервиса). Но это слишком хлопотно, намного удобнее подключить через VPN сам роутер. Правда, тут уже потребуется немного разобраться.

Во-первых, не всякий роутер в принципе может работать VPN-клиентом. Если настроить подключение не удается, то вполне возможно, что прошивка вашего роутера просто не позволяет подключаться к VPN-серверу поверх обычного интернета. В этом случае можно воспользоваться альтернативной прошивкой для роутеров DD-wrt или Tomato, но это потребует определенных знаний и навыков.

Во-вторых, многие, способные подключаться к VPN, роутеры предлагают небольшой выбор протоколов для подключения (OpenVPN, PPTP, L2TP и т.д.), а иногда выбора нет вообще и доступный протокол только один. Если вы подсоединяетесь к определенному VPN-серверу, убедитесь, что у него найдется хотя бы один общий протокол с вашим роутером.

Как подключить роутер к VPN

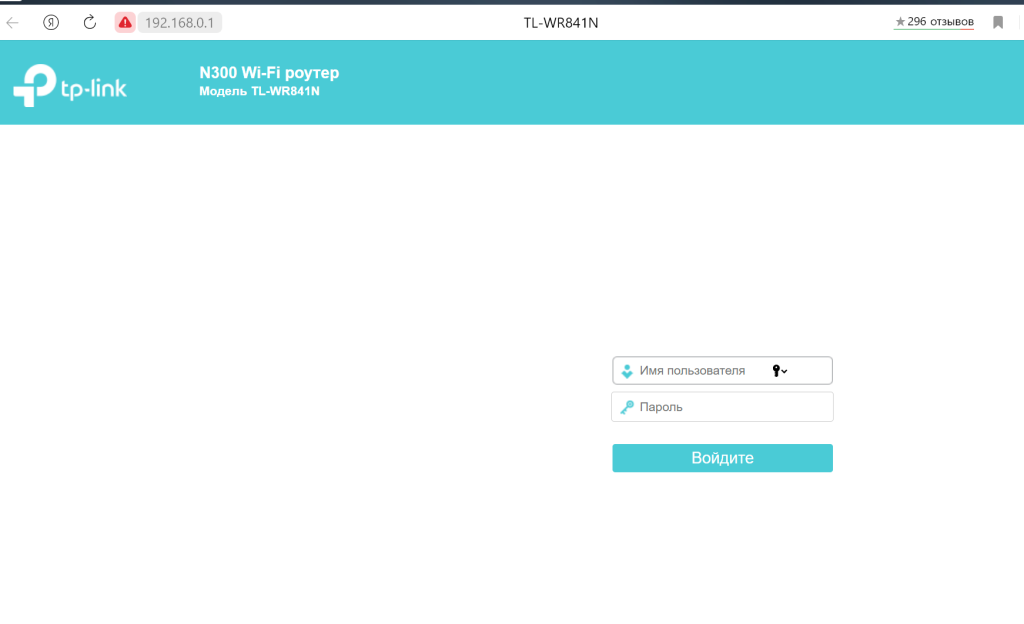

Зайдите в веб-интерфейс роутера, как это описано в руководстве по эксплуатации (обычно он находится по адресу 192.168.0.1 или 192.168.1.1). Если в меню найдется раздел «VPN-клиент», воспользоваться следует именно им — ваш роутер подготовлен для работы с VPN, и никаких проблем не предвидится.

Если такого раздела нет, попробуйте создать новое WAN-подключение. Для этого надо найти пункт меню «WAN» или «Internet». Иногда этот пункт расположен в корневом меню, иногда — в разделах «Connections», «Network» или «Settings». На открывшейся странице следует создать новое подключение и выбрать необходимый протокол.

Если вариантов выбора больше одного (и VPN-сервер, и роутер имеют несколько общих протоколов), то имейте в виду, что OpenVPN считается более безопасным, но он довольно сильно нагружает процессор роутера и может снижать скорость соединения.

При выборе PPTP и L2TP вам потребуется ввести данные, полученные от VPN-сервиса при регистрации: адрес сервера, пароль и логин. Иногда также требуется ввести IP-адреса DNS-серверов. Также следует задать получение IP-адреса от сервера (Dynamic IP).

Поищите на сайте VPN-сервиса описание настроек роутеров — даже если вашей модели там нет, посмотрите какие именно параметры требуется ввести.

При выборе OpenVPN вам может потребоваться загрузить конфигурационный файл с расширением .ovpn — он содержит настройки, относящиеся к конкретному серверу. Этот файл также можно загрузить с сайта VPN-сервиса.

Сохраните настройки и дождитесь подключения к WAN (возможно, потребуется перезагрузка роутера). Если подключения не происходит, попробуйте отключить в настройках роутера IPv6, найти опцию VPN Passthrough и убедиться, что она включена или отключить NAT для клиентов.

Время на прочтение

4 мин

Количество просмотров 176K

Полный и подробный туториал как поднять VPN-сервер на роутере, реализовать автоподключение к нему в системе Windows и разрешить выход в интернет только через VPN.

Статья написана достаточно подробно, с расчетом даже на тех людей, кто впервые зашел в раздел Windows «Сетевые подключения».

Для чего это может пригодиться:

- Вы фрилансер на сайтах вроде freelancer.com, upwork.com и т.д. И вы часто путешествуете. Есть большая вероятность, что вас забанят при заходе в аккаунт с другого IP. В этой статье описано одно из решений данной проблемы.

- Иная необходимость удаленно использовать определенный IP.

- Предоставление кому-либо в любой точке мира именно вашего IP.

Содержание:

- Настройка VPN-сервера на роутере

- Подключение к VPN через Windows

- Автоподключение к VPN при включении ПК

- Блокировка доступа к интернету кроме VPN-соединения (блокировка интернета без VPN)

1. Настройка VPN-сервера на роутере

Сразу хочу сказать, что не все роутеры поддерживают функцию VPN. Буду показывать на примере роутера Tenda. Для других процедура аналогична. Так же необходим статический (белый) IP. Обычно его можно приобрести у вашего провайдера за небольшую плату или вовсе бесплатно.

1. Подключаемся к роутеру. Вводим локальный IP роутера в адресную строку браузера. В моем случае это 192.168.0.1. Посмотреть его можно на наклейке на нижней части роутера, либо в интернете.

2. Вводим логин/пароль. Обычно логин и пароль одинаковы: admin. Если нет, смотрите в инструкции к своему роутеру или в интернете.

3. Переходим во вкладку «VPN/PPTP сервер». На других роутерах это может быть сразу вкладка «VPN-сервер». Если ничего подобного нет, скорее всего, ваш роутер не поддерживает VPN.

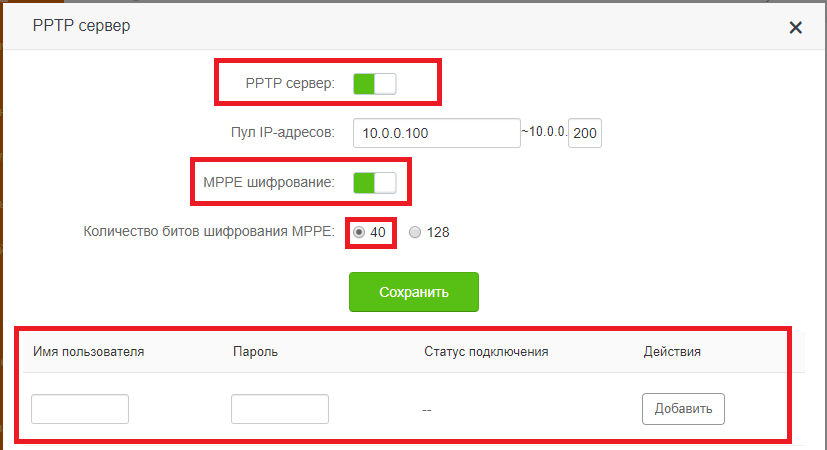

4. Включаем сервер PPTP, включаем шифрование. Добавляем Имя пользователя (Логин) и Пароль для подключение к этому серверу. Сохраняем.

Настройка сервера VPN на роутере закончена. Переходим к настройкам Windows.

2. Подключение к VPN через Windows

Настройка будет проводиться на примере чистой Windows 7. На более старших версиях процедура отличается не сильно.

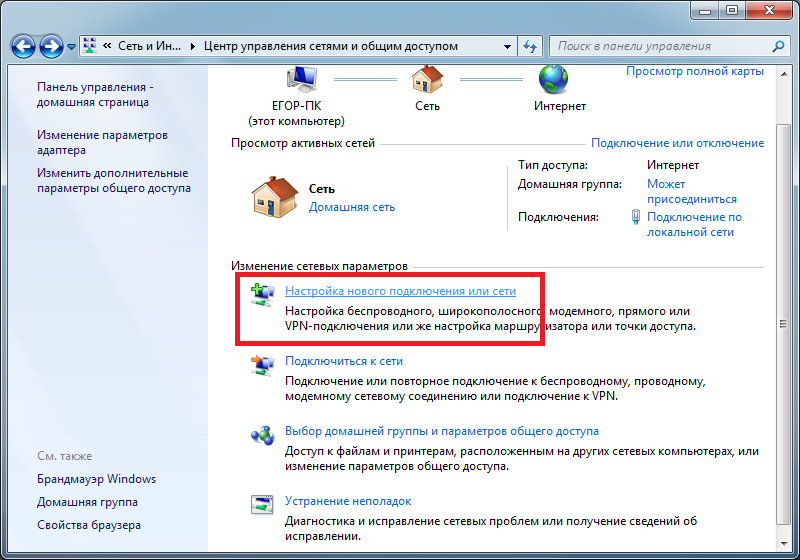

1. Переходим в «Панель управления\Сеть и Интернет\Центр управления сетями и общим доступом». Нажимаем «Настройка нового подключения или сети».

2. Выбираем поочередно «Подключение к рабочему месту/Нет, создать новое сетевое подключение/Использовать мое подключение к интернету (VPN)».

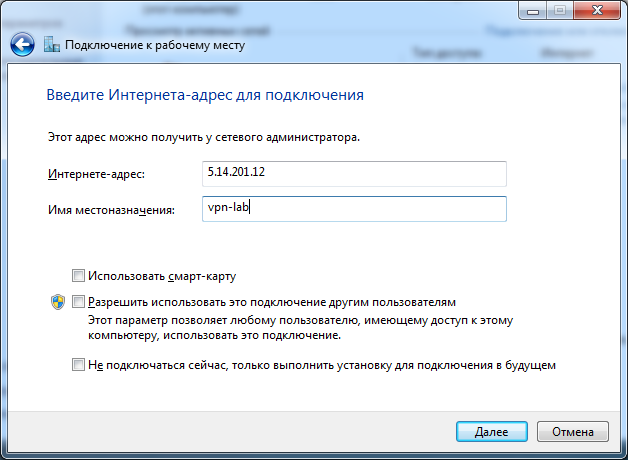

3. В следующем окне в поле «Интернет-адрес» вводим IP нашего VPN-сервера. В поле «Имя местоназначения» указываем любое название на английском без пробелов (например vpn-lab).

Чтобы узнать внешний IP ранее настроенного роутера, нужно зайти с любого устройства, подключенного к роутеру-VPN-серверу, на сайт 2ip.ru. Вписываем указанный там IP в поле.

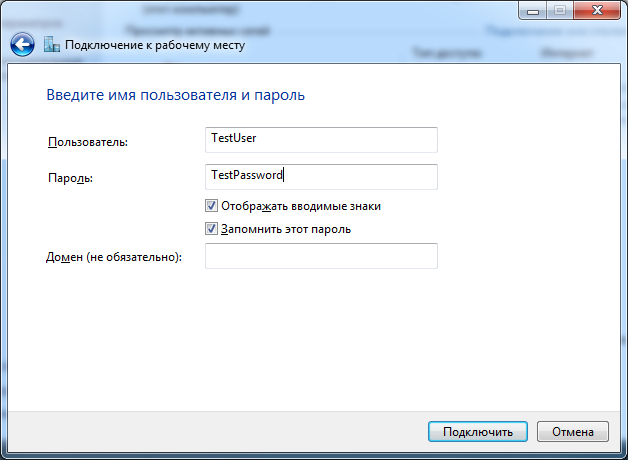

4. Вводим Логин и Пароль для подключения к сети VPN, которые добавлялись ранее. Нажимаем «Подключиться».

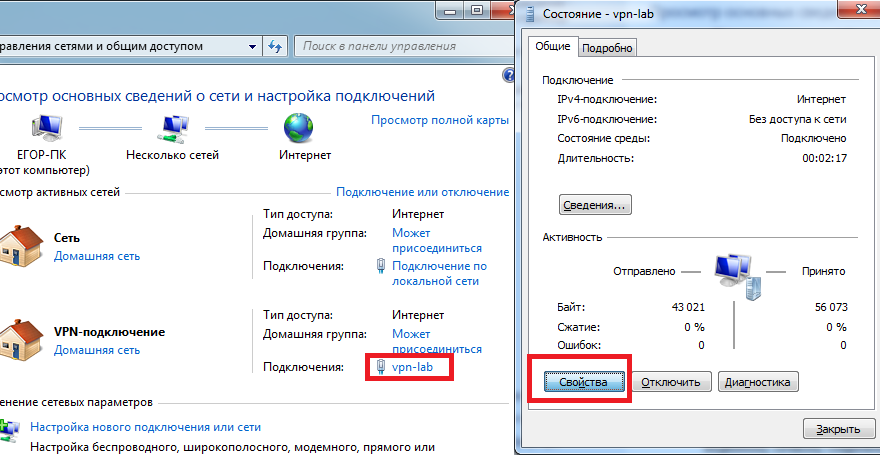

5. Если все сделано правильно, в списке подключений отобразится созданное VPN-подключение. Открываем свойства этого подключения.

6. Настраиваем пункты во вкладках как показано на рисунках ниже. Нажимаем ОК.

7. Проверяем работоспособность. Теперь при проверке внешнего IP (например, через сайт 2ip.ru) должен отображаться IP-адрес роутера-сервера, а не ваш.

3. Автоподключение к VPN при включении ПК

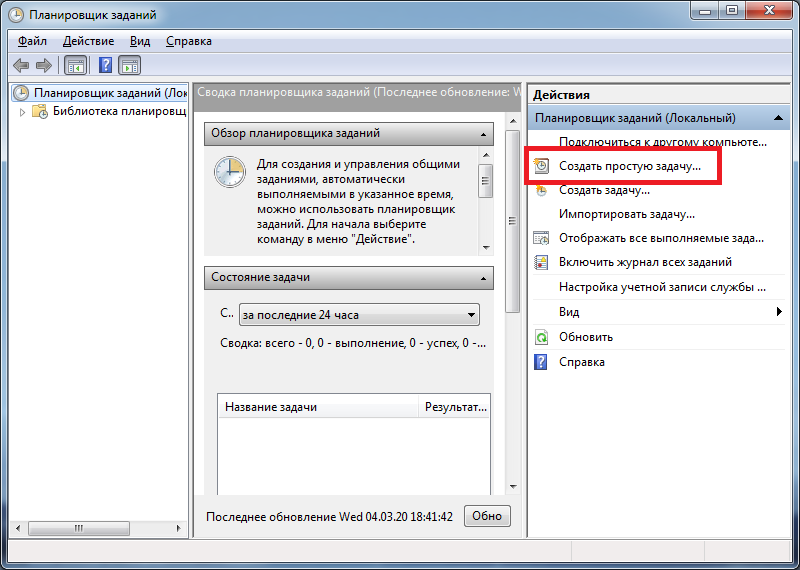

1. Запускаем «Планировщик заданий».

2. Выбираем «Создать простую задачу».

3. В поле «Имя» вводим любое имя (Например AutoVPNConncet).

4. В поле «Триггер» выбираем «При входе в Windows».

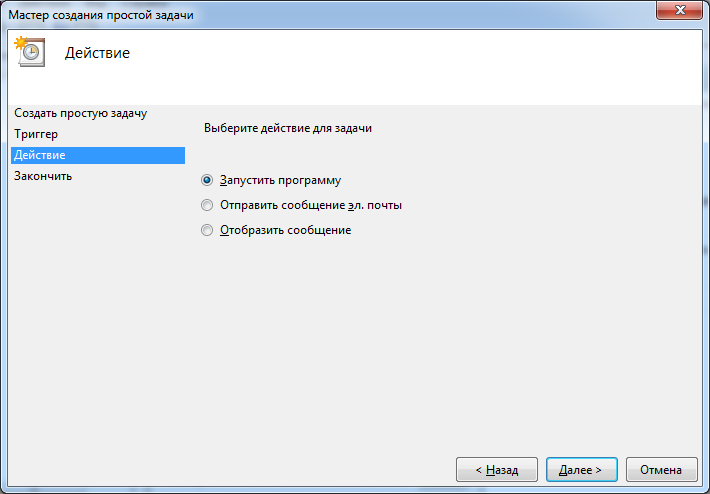

5. Действие — «Запустить программу».

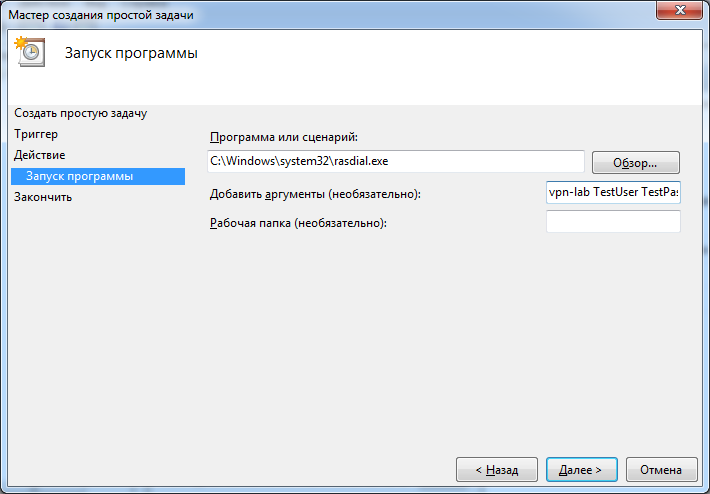

6. Далее в поле «Программа или сценарий» вводим «C:\Windows\system32\rasdial.exe». В поле «Добавить аргументы» вводим «<имя VPN-соединения в списке сетевых подключений> <Логин> <Пароль>» без кавычек. В моем случае это было «vpn-lab TestUser TestPassword».

7. Ставим галочку на «Открыть окно „Свойства“ после нажатия кнопки „Готово“». Нажимаем «Готово».

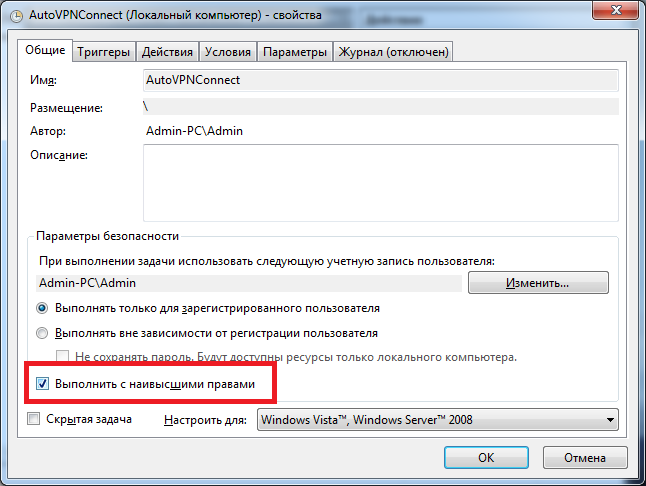

8. В открывшемся окне ставим галочку на «Выполнить с наивысшими правами». Нажать ОК.

9. Готово. Осталось проверить. Перезагрузите компьютер. После этого проверьте свой IP в сети (например на 2ip.ru). Он должен совпадать с VPN-адресом.

4. Блокировка доступа к интернету кроме VPN-соединения (блокировка интернета без VPN)

1. Переходим в «Панель управления\Сеть и Интернет\Центр управления сетями и общим доступом».

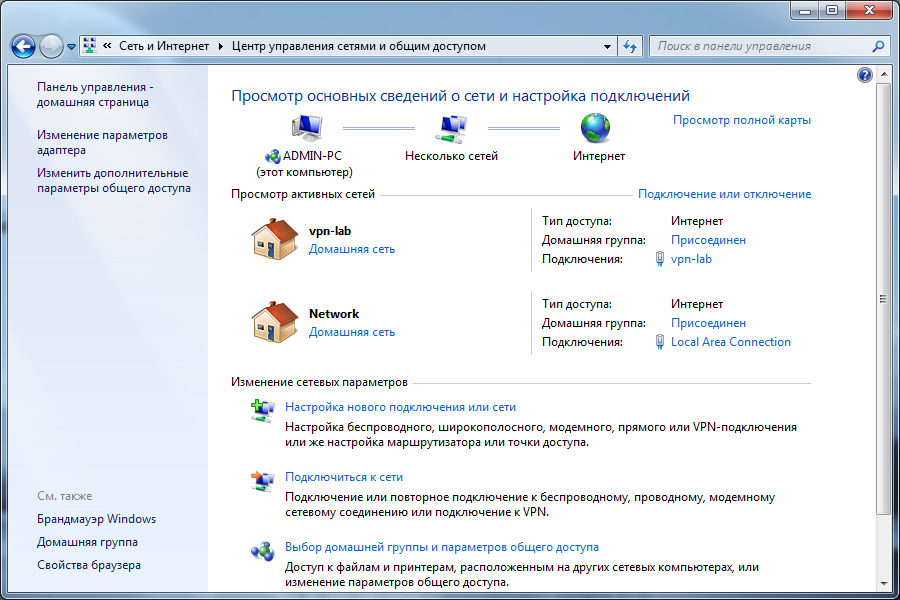

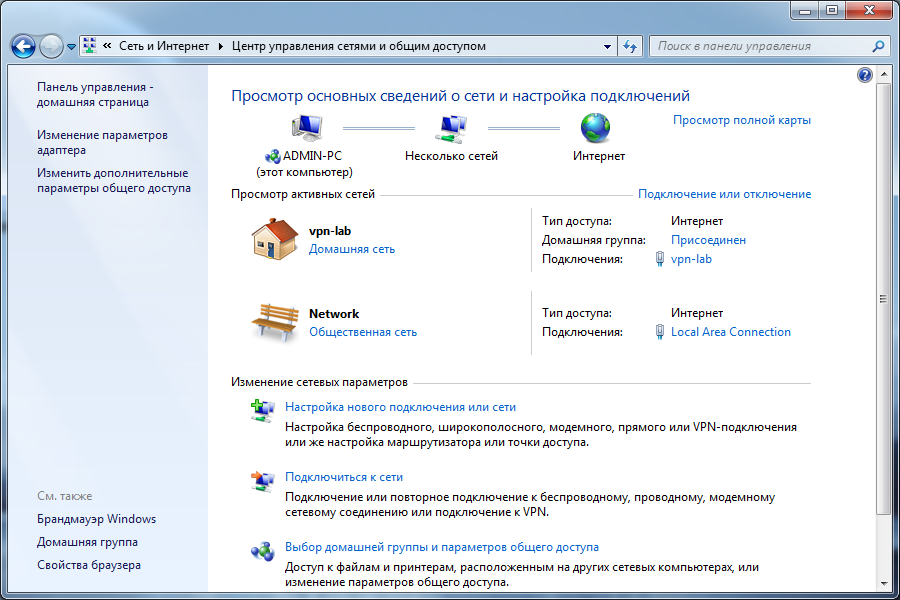

2. VPN-подключение определяем как «Домашняя сеть», сетевое подключение как «Общественная сеть».

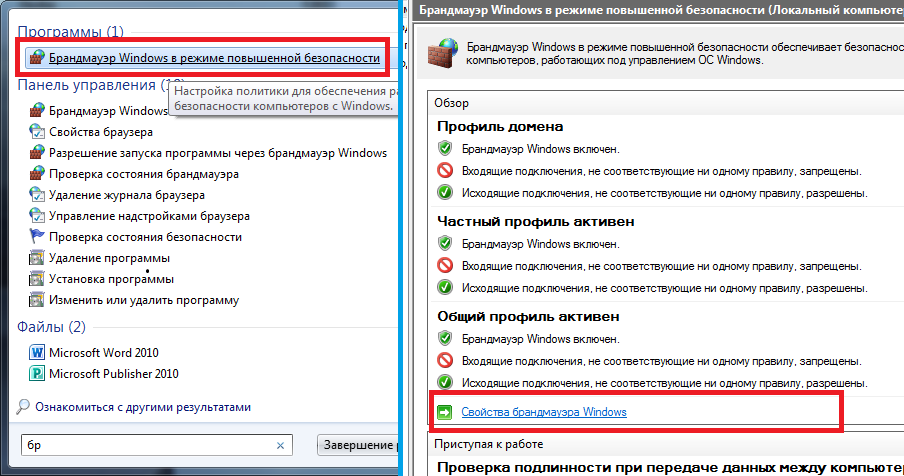

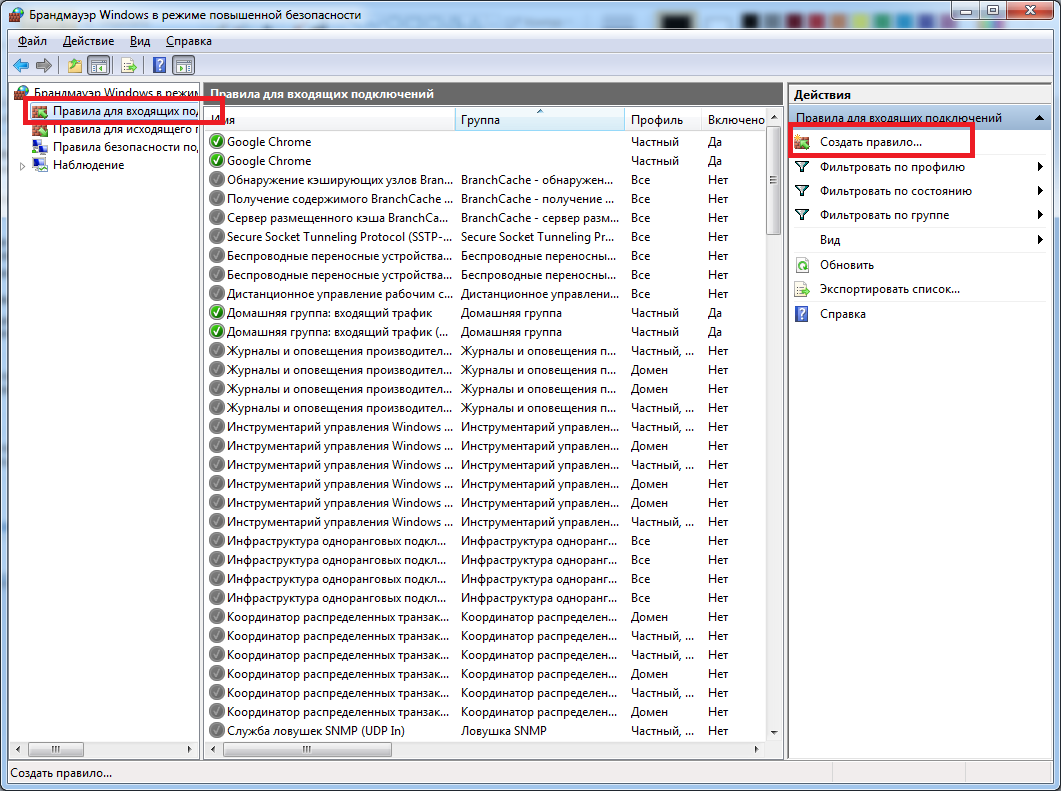

3. Открываем «Брандмауэр Windows в режиме повышенной безопасности» и нажимаем на «Свойства брандмауэра Windows».

4. Во вкладке «Общий профиль» блокируем Входящие и Исходящие соединения. В «Защищенные сетевые подключения» выбрать все.

5. Переходим во вкладку «Правила для входящих соединений». Нажимаем «Создать правило».

6. Далее выбираем:

- Тип правила: «Настраиваемые»

- Программа: «Все программы»

- Протокол и порты: «Тип протокола: Любой»

- Область: «Локальные IP: Любой; Удаленные IP: Указанный IP» и здесь добавляем IP вашего VPN (как на скрине ниже).

- Действие: «Разрешить подключение»

- Профиль: ТОЛЬКО «Публичный»

- Имя: (любое) «VPN1»

Нажимаем «Готово».

7. Переходим во вкладку «Правила для исходящих соединений». Нажимаем «Создать правило» и делаем все как в предыдущем пункте.

8. Проверяем работоспособность. Теперь при отключенном VPN должен отсутствовать доступ в интернет.

Буду благодарен всем за конструктивные замечания и предложения.

VPN (Virtual Private Network) – это технология, которая обеспечивает безопасное и конфиденциальное соединение с Интернетом. VPN используется для обхода блокировок, защиты личных данных и обеспечения конфиденциальности. Одним из способов использования ВПН является установка на роутер. В этой статье мы рассмотрим, как выбрать VPN провайдера, подготовить роутер и настроить.

Использование ВПН на роутере обеспечивает безопасность и конфиденциальность всех устройств, подключенных к этому роутеру. Кроме того, VPN позволяет обходить географические блокировки и получить доступ к заблокированным сайтам. Одним из главных преимуществ VPN на роутере является то, что вы не нуждаетесь в установке VPN на каждом устройстве, которое вы хотите защитить.

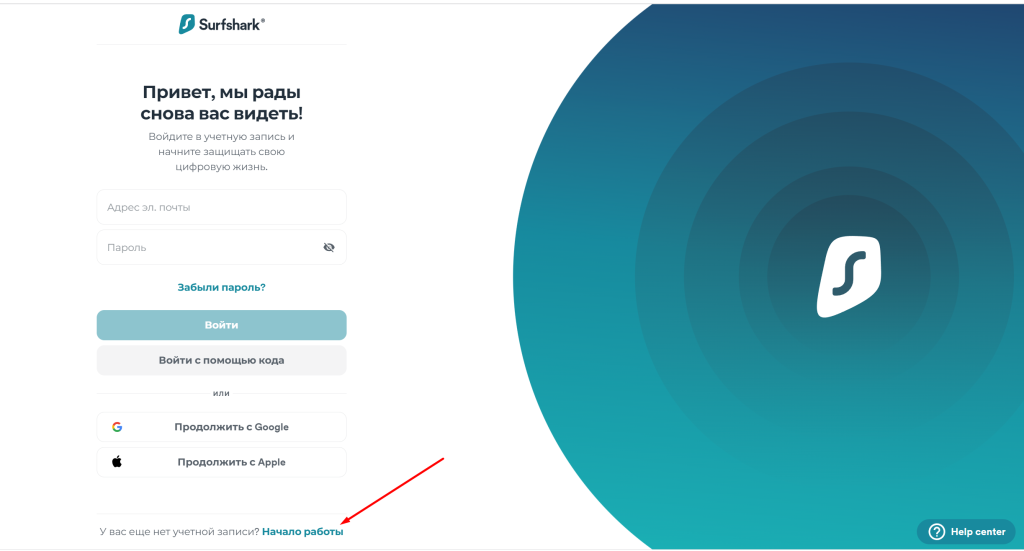

Шаг 1: Выбор ВПН провайдера

Первым шагом в настройке является выбор подходящего VPN провайдера. Не все провайдеры поддерживают работу на роутере, поэтому важно выбирать провайдера, который предоставляет поддерживает установку на роутер. Рекомендуемыми провайдерами являются NordVPN, ExpressVPN, CyberGhost и Surfshark.

Шаг 2: Подготовка к настройке

Когда вы выбрали подходящего провайдера, следующим шагом будет подготовка вашего роутера к настройке. Важно понимать, что не все устройства поддерживают настройки VPN, поэтому перед покупкой необходимо убедиться, что модель поддерживает установку ВПН. Если вы уже имеете роутер, вы можете узнать, поддерживает ли он настройку ВПН, проверив документацию к устройству или обратившись в службу технической поддержки производителя.

Официальные сайты популярных производителей:

| Производитель | Официальный сайт |

|---|---|

| ASUS | https://www.asus.com/ru/ |

| D-Link | https://www.dlink.ru/ru/ |

| TP-Link | https://www.tp-link.com/ru/ |

| Linksys | https://www.linksys.com/ru/ |

| Mikrotik | https://mikrotik.com/ |

| Ubiquiti | https://www.ui.com/ |

| ZyXEL Keenetic | https://www.zyxel.com/ru/ |

Шаг 3: Настройка

Когда вы убедились, что ваш роутер поддерживает ВПН, можно приступить к настройке. Пошаговая инструкция:

- Подключение к интерфейсу администратора роутера

Перед началом настройки необходимо подключиться к интерфейсу администратора. Для этого вам нужно ввести IP-адрес вашего роутера в адресную строку браузера. Обычно адрес состоит из четырех чисел, разделенных точками, например, 192.168.0.1. Если вы не знаете IP-адрес вашего роутера, вы можете найти его в инструкции к устройству или обратиться к производителю.

- Создание учетной записи у ВПН провайдера

После того, как вы подключились к интерфейсу администратора, необходимо создать учетную запись у выбранного VPN провайдера, если вы еще этого не сделали. Каждый провайдер имеет свой процесс регистрации, который можно найти на их сайте.

- Настройка с помощью учетной записи провайдера

Чтобы настроить VPN, вы должны перейти в раздел настроек в интерфейсе администратора. Затем вы должны выбрать вашего провайдера и ввести ваши учетные данные. Обычно это имя пользователя и пароль, которые вы использовали при регистрации у провайдера. Также вам нужно ввести адрес ВПН сервера, который можно найти на сайте провайдера.

- Проверка настроек

После настройки, необходимо проверить, что все работает правильно. Для этого вы можете проверить статус VPN-подключения в разделе настроек VPN в интерфейсе администратора роутера.

Шаг 4: Тестирование

После того, как вы успешно настроили ВПН на своем маршрутизаторе, необходимо проверить его работоспособность. Для этого вам потребуется устройство, подключенное к вашей домашней сети. Можно использовать компьютер, планшет или мобильное устройство.

- Подключите выбранное устройство к вашей домашней сети.

- Определите вашу текущую IP-адрес. Для этого воспользуйтесь любым онлайн-сервисом, например, WhatIsMyIP.com. Запишите ваш текущий IP-адрес.

- Включите VPN на своем устройстве и выберите сервер, который вы использовали при настройке.

- После подключения проверьте свой IP-адрес, используя тот же онлайн-сервис, что и ранее. Если ваш IP-адрес изменился и теперь соответствует IP-адресу выбранного сервера, то ВПН работает.

Важно помнить, что тестирование ВПН на роутере может отличаться от тестирования на компьютере или мобильном устройстве, поскольку ВПН будет работать для всех устройств, подключенных к вашей домашней сети.

Подведем итоги

Настройка ВПН может показаться сложной задачей, но это значительно упростит и обезопасит вашу интернет-связь. Когда вы используете ВПН, все устройства, подключенные к вашей домашней сети, автоматически получают защищенное подключение к интернету. Это особенно важно, если вы используете устройства, которые не могут подключаться к VPN, например, игровые приставки или устройства умного дома.

При выборе провайдера необходимо учитывать множество факторов, включая скорость соединения, количество серверов, доступность настройки на маршрутизаторе и цену. Обязательно проверьте, поддерживает ли выбранный провайдер настройку VPN на вашем маршрутизаторе.

Следуя инструкции, вы сможете обеспечить безопасность и анонимность всем устройствам в вашей домашней сети.

ZoogVPN – это один из лучших вариантов для обеспечения безопасности и конфиденциальности в сети Интернет. Настройка его на роутере TP-Link даст вам возможность защитить все устройства, подключенные к вашей локальной сети, одним действием. В этой статье мы расскажем вам как настроить ZoogVPN на TP-Link роутере в простых и понятных шагах.

TP-Link роутер поддерживает три вида виртуальных частных сетей (VPN) – L2TP/IPsec, PPTP и OpenVPN. Это означает, что вы можете использовать любой из этих протоколов, чтобы подключиться к виртуальной частной сети и защитить свои интернет-соединения во время выхода в сеть. Каждый из этих протоколов имеет свои собственные преимущества и недостатки, и вы можете выбрать подходящий для вас с учетом своих требований к безопасности и удобству использования.

Ниже вы можете ознакомиться с их оценкой по всем важным пунктам.

L2TP/IPsec:

- Безопасность: 5 (высокий уровень защиты)

- Скорость: 3 (средняя)

- Стабильность: 4 (хорошая)

PPTP:

- Безопасность: 2 (довольно низкий уровень, сравнительно с другими протоколами)

- Скорость: 5 (очень быстрый)

- Стабильность: 4 (хорошая)

OpenVPN:

- Безопасность: 4 (высокий уровень защиты)

- Скорость: 4 (хорошая)

- Стабильность: 5 (очень стабильный)

Обратите внимание, что это только общие оценки и в каждом конкретном случае результаты могут отличаться в зависимости от различных факторов, таких как качество интернет-соединения и настройки сети.

Как настроить VPN на маршрутизаторе TP-Link (OpenVPN)

Выполните вход в веб-интерфейс роутера, настройте подключение VPN и выберите устройства, для которых нужно создать подключение VPN. :

1. Введите в адресной строке браузера http://tplinkwifi.net и выполните вход, используя свой TP-Link ID или созданный вами пароль роутера.

2. Перейдите во вкладку Advanced и выберите меню VPN Client.

3. Поставьте галочку Enable напротив пункта VPN Client, затем нажмите Save.

4. Добавьте серверы VPN и включите те из них, которые вам нужны.

А. В разделе Server List нажмите Add.

Б. Введите название в поле Description и выберите тип подключения VPN в выпадающем списке VPN Type.

В. Введите данные о подключении VPN.

OpenVPN: введите имя пользователя и пароль VPN.

В разделе ‘Имя пользователя’ и ‘Пароль’ введите учетные данные вашей учетной записи. Ваше имя пользователя – это адрес электронной почты вашего аккаунта ZoogVPN. Пароль – это пароль, который вы использовали при создании учетной записи ZoogVPN.

Затем выберите VPN-сервер и cкачайте конфигурацию нужной вам локации.

Полный список доступных серверов для вашего плана подписки и конфигурации, которые вы можете скачать, можно найти кликнув здесь.

После загрузки файлов вернитесь к панели управления маршрутизатора и нажмите “Обзор” в окне “Добавить профиль”.

Перейдите к файлу конфигурации OpenVPN, который вы только что скачали, и нажмите “Открыть”.

Нажмите “Сохранить” для подтверждения настроенных параметров.

В “Списке серверов” включите только что созданное соединение ZoogVPN.

В разделе “Список устройств” нажмите на кнопку “Добавить”.

Выберите устройства, которые будут использовать VPN-соединение, и нажмите “ОК”.

Включите “VPN-доступ” для добавленных устройств.

Выполнив эти шаги, вы должны были успешно настроить VPN-соединение с сервером NordVPN на маршрутизаторе TP-Link.

Как настроить VPN на маршрутизаторе TP-Link (PPTP)

PPTP: введите адрес сервера VPN (например,nl.free.zoogvpn.com).

В разделе ‘Имя пользователя’ и ‘Пароль’ введите учетные данные вашей учетной записи. Ваше имя пользователя – это адрес электронной почты вашего аккаунта ZoogVPN. Пароль – это пароль, который вы использовали при создании учетной записи ZoogVPN.

Затем выберите VPN-сервер и cкачайте конфигурацию нужной вам локации.

Полный список доступных серверов для вашего плана подписки и конфигурации, которые вы можете скачать, можно найти кликнув здесь.

Сохраните настройки.

В списке серверов включите нужный сервер.

Добавьте устройства, на которых будет использоваться VPN.

В разделе Device List нажмите Add.

Выберите и добавьте устройства, у которых будет доступ к настроенному вами серверу VPN.

Сохраните настройки.

Готово! Теперь у указанных устройств будет доступ к активированному вами серверу VPN.

Как настроить VPN на маршрутизаторе TP-Link (L2TP/IPsec VPN)

L2TP/IPsec VPN: введите адрес сервера VPN (например,nl.free.zoogvpn.com).

В разделе ‘Имя пользователя’ и ‘Пароль’ введите учетные данные вашей учетной записи. Ваше имя пользователя – это адрес электронной почты вашего аккаунта ZoogVPN. Пароль – это пароль, который вы использовали при создании учетной записи ZoogVPN.

Затем выберите VPN-сервер и cкачайте конфигурацию нужной вам локации.

Полный список доступных серверов для вашего плана подписки и конфигурации, которые вы можете скачать, можно найти кликнув здесь.

Сохраните настройки.

В списке серверов включите нужный сервер.

Добавьте устройства, на которых будет использоваться VPN.

В разделе Device List нажмите Add.

Выберите и добавьте устройства, у которых будет доступ к настроенному вами серверу VPN.

Сохраните настройки.

Готово! Теперь у указанных устройств будет доступ к активированному вами серверу VPN.

Бесплатное ли данное решение для TP-Link от ZoogVPN?

ZoogVPN предлагает выбор из 5 серверов по всему миру на 100% бесплатно. Вы можете подключиться к серверу в США, Великобритании, Германии, Нидерландах и Сингапуре, чтобы обойти гео-ограничения и сохранить конфиденциальность ваших данных.

Итог

В 2023 году конфиденциальность и безопасность в интернете важнее прежде. С растущим количеством информации, которую мы делимся онлайн, становится все важнее защищать свои данные от несанкционированного доступа. Это в том числе и персональные финансовые данные, личную информацию и данные компании.

Роутер TP-Link предоставляет возможность для защиты своей информации, поддерживая несколько протоколов VPN, таких как L2TP/IPsec, PPTP и OpenVPN. Он позволяет пользователям использовать интернет безопасно и конфиденциально, защищая их данные от хакеров и других недобросовестных лиц.

Если у вас возникли дополнительные вопросы об установке VPN на маршрутизатор TP-Link, cмело обращайтусь в нашу службу поддержки по электронной почте или в чате.

Для работы проектов iXBT.com нужны файлы cookie и сервисы аналитики.

Продолжая посещать сайты проектов вы соглашаетесь с нашей

Политикой в отношении файлов cookie

Обычно беспроводные роутеры используются для предоставления доступа к Интернет различным домашним устройствам. Но иногда требуется решить и в определенном смысле противоположную задачу – реализовать удаленный доступ к размещенным в домашней сети сервисам и системам. Традиционный вариант решения этой задачи обычно состоит из трех шагов – использовать сервис динамического DNS для автоматического определения внешнего IP-адреса роутера, назначить в параметрах сервиса DHCP роутера выделение фиксированного адреса для нужного клиента и создать правило трансляции портов для требуемого сервиса на этом клиенте. Заметим, что удаленный доступ в большинстве случаев возможен только при наличии «белого»/«внешнего» адреса на WAN-интерфейсе роутера (подробнее см. в статье), а DDNS может не требоваться, если ваш провайдер предоставляет фиксированный IP-адрес.

Правил трансляции портов часто вполне достаточно для реализации задачи, но у них есть определенные особенности. Например, в случае необходимости защиты передаваемой информации, вам потребуется решать этот вопрос для каждого соединения индивидуально. Вторая потенциальная проблема – ограничения в случае, когда программное обеспечение требует использования определенного номера порта, а серверов в локальной сети несколько. Кроме того, если сервисов и внутренних систем у вас много, то есть очевидные неудобства прописывания в роутер каждого правила трансляции.

Помочь справиться с этими вопросами помогут технологии VPN – виртуальных частных сетей. Они позволяют создать безопасное соединение между удаленным клиентом или локальной сетью и сразу всей сетью за роутером. То есть вам будет достаточно один раз настроить этот сервис и при подключении к нему клиент будет вести себя так, как будто он находится в локальной сети. Заметим, что эта схема тоже требует внешнего адреса на роутере и, кроме того, имеет некоторые ограничения связанные с использованием имен систем и других сервисов.

В прошивках многих современных роутеров среднего и верхнего сегмента предусмотрен встроенный сервер VPN. Чаще всего он работает с протоколами PPTP и OpenVPN. Первый является популярным вариантом, который был разработан более 15-ти лет назад при участии крупных ИТ-компаний, включая Microsoft. Его клиент встроен во многие современные ОС и мобильные устройства, что упрощает реализацию. Однако считается, что в этом решении не очень хорошо решаются вопросы безопасности. Скорость защищенного соединения для этого протокола в зависимости от производительности платформы роутера обычно составляет 30-50 Мбит/с, на самых быстрых устройствах мы встречали и 80 Мбит/с (см. например статью).

OpenVPN является свободной реализацией VPN сходного возраста и выпускается по лицензии GNU GPL. Клиенты для него есть для большинства платформ, включая мобильные. Серверы можно встретить во многих альтернативных прошивках для роутеров, а также в оригинальных версиях от производителей оборудования. Минусом этого протокола является требование значительных вычислительных ресурсов для обеспечения высокой скорости работы, так что 40-50 Мбит/с можно получить только на решениях верхнего сегмента (см. например).

Еще один вариант, который чаще связывают с «серьезными» решениями безопасных сетевых коммуникаций, – IPsec (см. статью). Его история началась немного раньше и сегодня его можно встретить во многих продуктах удаленного доступа корпоративного уровня.

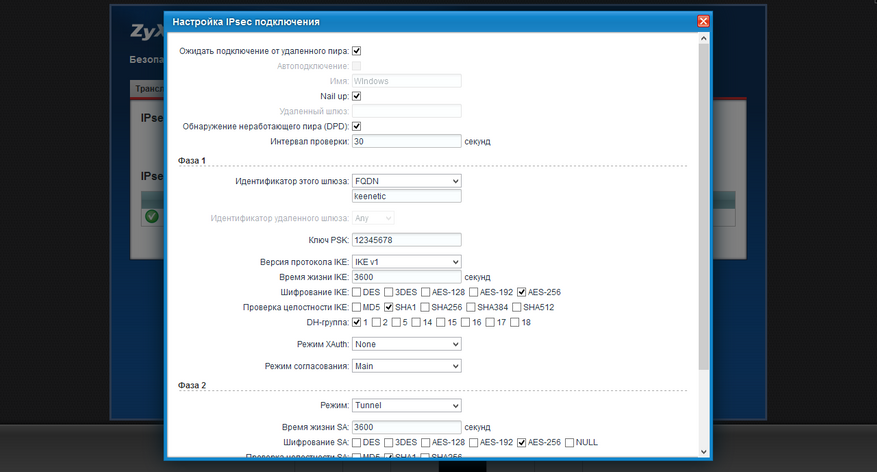

Тем не менее, относительно недавно его реализация появилась и в таком явно массовом оборудовании, как роутеры серии Zyxel Keenetic. Используемый в них программный модуль позволяет реализовать безопасные сценарии удаленного доступа, а также объединения сетей без сложных настроек. Кроме того, он совместим с решениями серии ZyWall. К плюсам этого производителя стоит отнести удобную базу знаний с подробными статьями о реализации типовых сценариев. По данной теме можно обратить внимание на статьи по объединению двух сетей и подключению клиента с Windows. Приводить подробные скриншоты настроек не имеет смысла, поскольку они есть по указанным ссылкам. Отметим только что все просто и понятно.

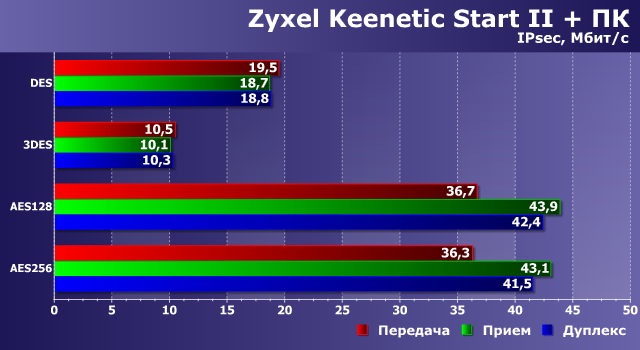

Учитывая ресурсоемкость используемых в данном сценарии алгоритмов, важным является вопрос производительности такого решения. Для его изучения были выбраны три модели роутеров последнего поколения – топовые Keenetic Ultra II и Keenetic Giga III, а также бюджетный Keenetic Start II. Первые два имеют процессоры MediaTek серии MT7621, по 256 МБ оперативной памяти и по 128 МБ флэшпамяти, гигабитные сетевые порты, два диапазона Wi-Fi, поддержку 802.11ac, порт USB 3.0. При этом в старшей используется чип с двумя ядрами, работающими на частоте 880 МГц, а во второй – такой же чип, но только с одним ядром. А третий роутер оборудован 100 Мбит/с портами (причем в количестве двух штук – один WAN и один LAN) и однодиапазонным беспроводным модулем. Процессор в нем используется MT7628N с одним ядром и частотой 575 МГц, а объем оперативной памяти составляет 64 МБ. С точки зрения программных возможностей, связанных с IPsec, устройства не отличаются.

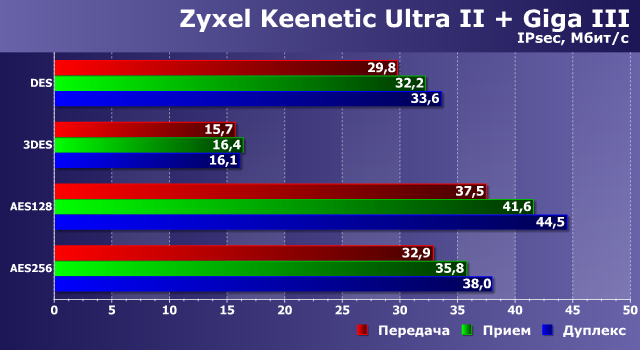

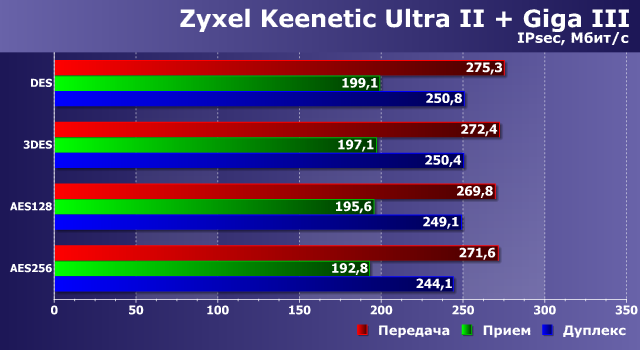

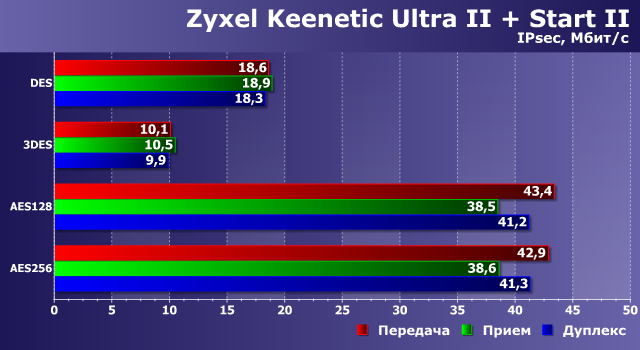

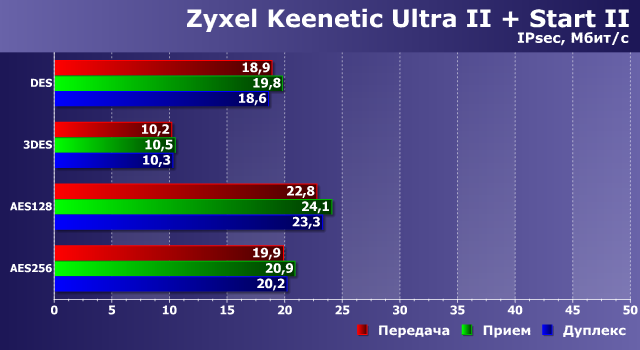

На все три роутера были установлены прошивки из ветки бета версий v2.07(xxxx.2)B2. Режим подключения к сети Интернет на всех устройствах выбирался самый простой – IPoE. Работа с другими вариантам, скорее всего, приведет к снижению результатов. На следующих двух графиках приводятся результаты тестирования пар с разными настройками параметров соединения – Ultra II и Giga III, Ultra II и Start II. В первой устройства в целом сравнимы по скорости (правда у старшего два ядра), а во второй ограничения будут от младшей модели. Направление указано относительно второго устройства. Использовались сценарии передачи, приема и одновременной передачи и приема данных между подключенными к роутерам клиентами.

Как мы видим, скорости здесь достаточно низкие и даже не дотягивают до 100 Мбит/с. При этом нагрузка на процессор во время активного обмена данными очень высока, что может иметь негативные последствия и для других решаемых устройством задач.

Однако, как мы помним по другим сходным ресурсоемким сценариям (например, обработке видео), существенный рост производительности на специализированных задачах можно получить благодаря использованию выделенных блоков чипов, «заточенных» на эффективную работу с определенными алгоритмами. Что интересно, в современных SoC от MediaTek такие как раз присутствуют и программисты компании в недавних обновлениях прошивок реализовали эту возможность.

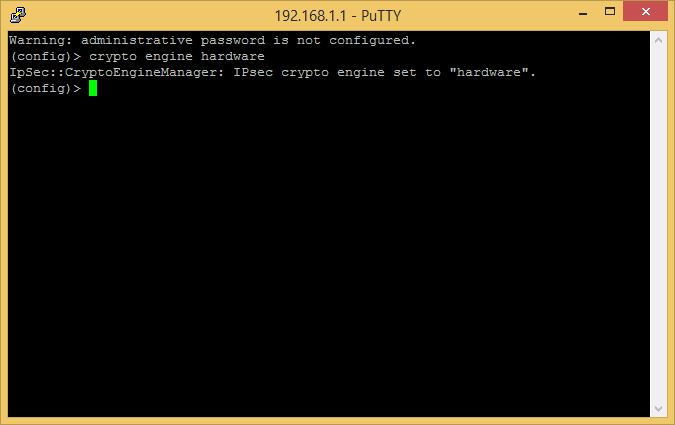

При этом максимальный эффект можно получить на чипах MT7621 и RT6856, а на MT7628 поддерживаются не все режимы. Посмотрим, что изменится при использовании данного блока. Для его включения используем команду в консоли, как на скриншоте.

Старшая пара показывает скорость в 200 Мбит/с и более, что еще раз подтверждает правильность идеи создания специализированных блоков для определенных стандартных алгоритмов, которые существенно производительнее универсальных ядер.

Для младшей однокристальной системы эффект менее заметен, но и здесь можно отметить увеличение скорости в два раза для некоторых конфигураций.

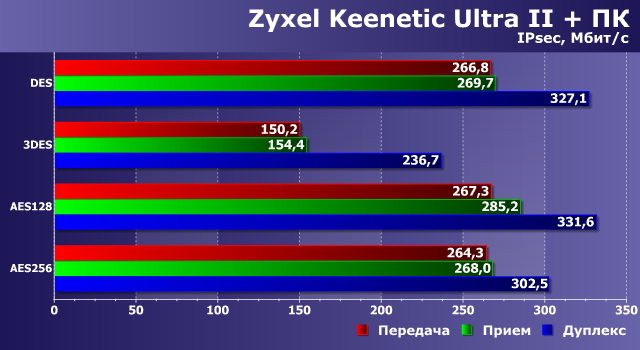

Посмотрим теперь, насколько хорошо устройства справятся с обслуживанием подключений с достаточно быстрого компьютера с процессором Intel Core i5 и ОС Windows 8.1 x64 (описание настройки соединения доступно по ссылке выше). В роли условных серверов (в соединениях IPsec участники в определенном смысле равноправны) выступили старший Keenetic Ultra II и младший Keenetic Start II.

Топовый роутер в некоторых конфигурациях разгоняется более чем до 300 Мбит/с. Так что видимо второе ядро процессора помогает и в этом сценарии. Впрочем, на практике для достижения этих результатов вам понадобится и соответствующие Интернет-каналы.

Результаты Keenetic Start II по понятным причинам практически не отличаются от того, что мы видели выше.

Стоит заметить, что использование оптимизации не сказалось на стабильности соединения. Все участники успешно выдержали все тесты без каких-либо замечаний.

Проведенные тесты еще раз подтвердили, что современные продукты сегмента ИТ представляют собой программно-аппаратные комплексы и эффективность решения ими поставленных задач существенно зависит не только от установленного «железа», но и эффективной программной реализации его возможностей.

Пока я проводил тесты, оказалось, что компания в последних отладочных прошивках серии 2.08 для энтузиастов реализовала еще одну полезную возможность, позволяющую использовать сервис IPsec с мобильными клиентами. Описанный выше сценарий создания профиля соединения требовал постоянных IP-адресов с двух сторон соединения, что для смартфонов в обычных ситуациях не встречается. Подробности и инструкции можно прочитать в этих ветках: Android, iOS/OS X, Windows (Cisco VPN Client).

В настоящий момент этот режим не полностью поддерживается в Web-интерфейсе, однако это не помешало провести несколько быстрых тестов с Keenetic Giga III. С Apple iPhone 5S реальная скорость составила 5-10 Мбит/с в зависимости от направления, а Xiaomi Mi5 оказался побыстрее – 10-15 Мбит/с (оба устройства подключались через Wi-Fi). Штатный клиент Cisco IPsec в OS X 10.11 на современной системе показал 110 Мбит/с на передачу и 240 Мбит/с на прием (при использовании гигабитной локальной сети и с учетом описанной выше операции по настройке роутера в консоли). Windows с известным, хотя и уже не поддерживающимся клиентом Cisco VPN Client, работала также достаточно быстро – 140 Мбит/с на передачу и 150 Мбит/с на прием. Таким образом, данная реализация IPsec явно может быть интересна широкому кругу пользователей для реализации быстрого и безопасного удаленного доступа к своей локальной сети с мобильных устройств и компьютеров из любой точки мира.