На чтение 5 мин Просмотров 30.1к. Опубликовано

Обновлено

Идея написания данной инструкции по настройке WiFi роутера Eltex возникла совершенно случайно. Дело в том, что мой новый провайдер предоставил вместе с пакетом интернета свой GPON модем Eltex NTU RG-1421G WAC в заводской прошивке. Данный бренд особенно известен тем, что довольно широко распространен среди устройств от отечественных поставщиков услуг (Ростелеком, Билайн и т.д.), которые они предоставляют своим абонентом. Особенно часто используются коммутаторы Eltex 1402g WAC и 1421g WAC. В данной статье речь пойдет про другой маршрутизатор, но алгоритм действий не сильно отличается, и руководство пригодится широкому кругу пользователей.

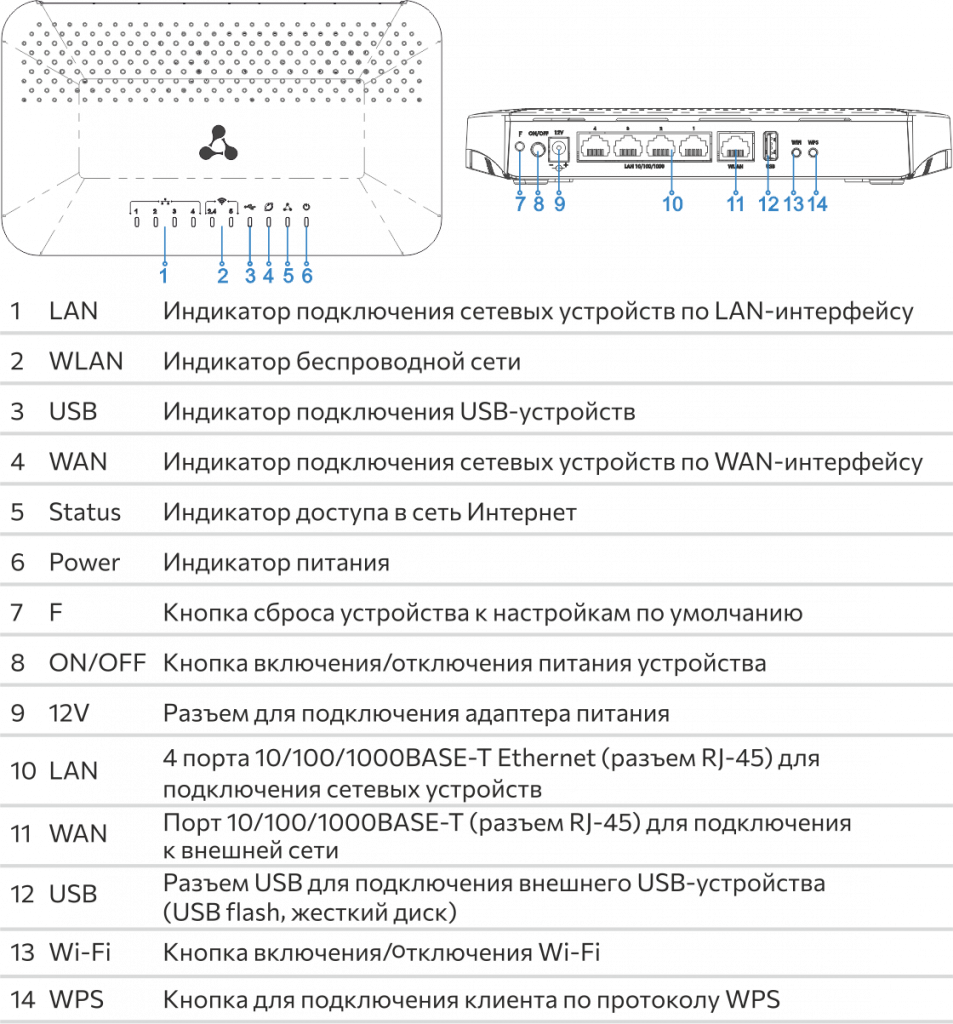

Порты WAN-LAN, разъемы USB, кнопки управления

Для начала быстренько пройдемся по внешним разъемам, чтобы понимать вообще, с чем имеем дело. В основном роутеры Eltex преддставляют из себя довольно утилитарную пластиковую коробку без дизайнерских изысков с набором портов и кнопок для управления. Основная задача — раздавать интернет, будучи спрятанным где-нибудь в силовом щитке.

Модем Eltex NTU RG-1421G как раз и представляет из себя такое зрелище. Белая квадратная коробка с решетками охлаждения, несколькими индикаторами режимов работы и разъемами. Кстати, портов тут огромное количество. Помимо 4 LAN для подклчюения компьютеров и других устройств по кабелю имеется сразу два USB разъема. Можно одновременно использовать и жесткий диск, и 4G модем. Также есть вход для телефонной линии и, разумеется, розетка для подключения оптоволокна (GPON).

Отдельно есть кнопки для сброса настроек, выключения Wi-Fi и быстрого подключения по WPS

Подключение к роутеру Eltex

В целом, роутер-модем Eltex NTU RG-1421G WAC оказался очень функциональным, что не может не радовать. Но давайте перейдем непосредственно к настройке.

- Прежде всего нужно подключить кабель провайдера в порт «PON» зеленого цвета. Маршрутизатор автоматически начнет транслировать два защищенных беспроводных сигнала.

- Для начала настройки нам необходимо будет подключить ноутбук к любому из них. Пароль указан на этикетке на корпусе.

- Соответственно, заходим в параметры WiFi и присоединяемся к сети, используя пароль с наклейки

- Далее запускаем браузер и вводим в адресную строку «http://192.168.1.1» — это адрес входа для большинства моделей Eltex и не только.

- Попадаем на страницу авторизации, где надо ввести логин и пароль, чтобы попасть в администраторский раздел. Они также написаны на стикере и выглядят как «user/user»

- Открывается стартовая страница панели управления со сводной информацией о системе

К сожаленью, удобного мобильного приложения для смартфона не существует, поэтому для работы доступна только веб-версия панели администратора. А значит и подключаться к Eltex удобнее всего именно с ноутбука. Или стационарного компьютера, если присоединить его к роутеру по кабелю через порт LAN.

Стандартный логин и пароль по умолчанию для роутеров и коммутаторов Eltex — «user»

Настройка сети

Поскольку интернет на модем Eltex подается через GPON сеть, все настройки для подключения к нему находятся у провайдера. А значит при оплаченном тарифе интернет у нас уже есть и ничего дополнительно менять не нужно. Все, что надо сделать для комфортной работы, это поменять имя сетей в диапазонах 2.4 и 5 ГГц и пароли от них.

WiFi

Для этого открываем меню «Беспроводная связь» и открываем раздел «Мастер настройки». Здесь отображаются текущие названия сетей и ключи доступа к ним. Достаточно просто ввести свои значения и нажать на кнопку «Применить»

После чего маршрутизатор Eltex перезагрузится, а нам нужно будет уже подключиться к сети с новым только что заданным именем

Основные настройки

Далее опять авторизуется в системе по адресу 192.168.1.1 и возвращаемся в рубрику «Беспроводная связь». Для расширенной настройки того или иного диапазона сети нужно открыть раздел «2.4ГГЦ» или «5ГГЦ».

Из основного здесь можно:

- Отключить данную сеть WiFi,

- Поменять имя,

- Скрыть точку доступа для других устройств,

- Изолировать клиентов роутера друг от друга

Безопасность

В подменю «Безопасность» можно отключить автоматическое подключение по WPS. А также сменить пароль и тип шифрования сети

Тут же есть функция посмотреть текущий пароль от WiFi, который появится в отдельном окне в углу экрана.

Фильтрация по MAC

Фильтрация устройств по MAC адресу позволяет создать «белый список» для тех, кому можно работать в интернете. Или наоборот, по отдельности заблокировать тех или иных пользователей сети

Расширенные настройки

В «Расширенных» скрываются настройки выбора канала WiFi и его ширины (до 40 MHz)

Хранилища

В меню «Хранилища» находится управление подключенными к USB порту внешними жесткими дисками. Как только вы подключите накопитель к роутеру Eltex, он будет отображаться здесь.

И начнет работать в качестве FTP сервера на 21 порту. Для подключения к нему нужно использовать адрес «ftp://192.168.1.1:21». Его можно ввести прямо в браузер или в отдельной программе «ftp-клиенте». В качестве пароля для входа используем данные для администраторского доступа (user-user по умолчанию). Этот «суперюзер» будет иметь полный доступ ко всему диску.

Если зайти в «Пользовательские аккаунты», то можно создать дополнительных пользователей FTP сервера, которым будет открыт доступ к папкам накопителя, но закрыт к настройкам самого роутера. Для создания жмем на «Добавить»

И задаем имя, пароль и название папки, куда будет открыт вход

Управление

В разделе «Управления» скрываются системные конфигурации роутера Eltex. Прежде всего нас интересуют «Пароли». Тут обязательно необходимо поменять пароль администратора по умолчанию (user) на свой собственный. Чтобы обезопасить панель настроек от посторонних. Напомню, логин и ключ для входа указаны на наклейке на самом роутере, и их может увидеть любой желающий.

Сброс настроек

В меню «Заводские настройки» можно нажатием одной кнопки сбросить роутер Eltex в то состояние, в котором он находился из коробки.

Обновление прошивки

Сменить текущую прошивку можно в разделе «Обновить ПО». Онлайн через интернет этого сделать невозможно. Поэтому для перепрошивки роутера Eltex необходимо сначала скачать файл с новой версией микропрограммы с официального сайта разработчика по номеру и ревизии вашей модели. А потом импортировать этот файл на данной странице и нажать на кнопку «Обновить».

Актуальные предложения:

Задать вопрос

- 10 лет занимается подключением и настройкой беспроводных систем

- Выпускник образовательного центра при МГТУ им. Баумана по специальностям «Сетевые операционные системы Wi-Fi», «Техническое обслуживание компьютеров», «IP-видеонаблюдение»

- Автор видеокурса «Все секреты Wi-Fi»

Всем привет! Сегодня я расскажу вам про настройку роутера Eltex NTP-1402G-W. Данный аппарат очень часто используется компанией Ростелеком. Сначала мы познакомимся с ним, потом подключим, и далее я расскажу вам: как настроить на нем интернет, Wi-Fi, IPTV и родительский контроль. Также расскажу про дополнительную конфигурацию. Если у вас будут возникать какие-то вопросы в комментариях, или вы видите, что я допустил ошибку – пишите в комментариях.

Содержание

- Индикаторы, порты и подключение

- Настройка интернета

- Настройка Wi-Fi

- Режим моста или точки доступа

- IPTV

- Родительский контроль и блокировка ненужных сайтов

- Характеристики

- Задать вопрос автору статьи

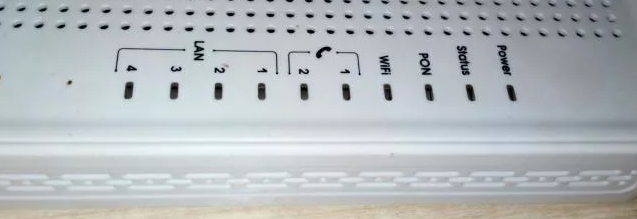

Индикаторы, порты и подключение

У компании Eltex есть две аппаратные версии роутера Eltex NTP-RG-1402G-W, поэтому давайте рассмотрим обе. Я вам советую для начала ознакомиться с индикаторами, так как они будут показывать вам – нормально работает аппарат и интернет или нет.

- Wi-Fi – беспроводное подключение. Если просто горит, значит сеть включена, если мигает, то значит идет передача данных.

- LAN – подключение к локальным портам. Оранжевый – 1 Гбит/с; Зеленый – 100 Мбит/с.

- Phone – подключение к телефонным портам.

- PON – коннект с оптикой.

- Status – авторизация в сети, либо есть, либо её нет.

- Power – включен или выключен аппарат.

У более старой версии аппарата лампочки находятся сверху и имеют те же самые значения.

Теперь давайте ознакомимся с портами и подключим аппарат.

- On/Off – кнопка включения выключения. Для перезагрузки нужно нажать на ней два раза (чтобы сначала выключить, а потом включить).

- Вход для блока питания – подключением к электросети маршрутизатор.

- USB – для подключения внешних носителей.

- Phone 1, 2 – подключение телефонов.

- LAN (P1, P2, P3, P4) – 4 локальных порта, сюда мы можем подключить любые локальные устройства: компьютер, ноутбук, принтер, камеру видеонаблюдения, телевизор и т.д.

- PON – сюда подключаем оптический кабель.

Дополнительно может найти вход для подключения телевизионного кабеля – он может находится как справа, так и слева устройства. Также может иметь приписку «TV» – сюда мы подключаем провод от кабельной телекомпании.

Настройка интернета

- Для того, чтобы зайти в настройки аппарата, вам нужно быть подключённым к любому LAN порту с помощью сетевого провода. Далее с компьютера или ноутбука запустите браузер и в адресной строке введите:

192.168.1.1

- Далее вас попросят ввести логин и пароль – в обе строки вводим:

user (имя пользователя)

user (ключ)

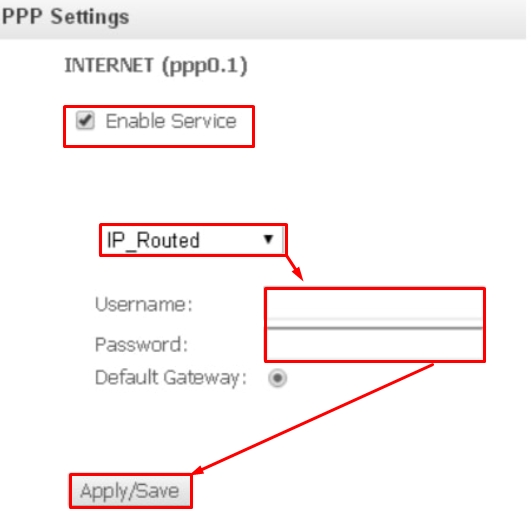

- Перейдите в раздел «PPP Settings» и установите верхнюю галочку в состояние включено. Далее ниже ставим режим «IP_Routed» и ниже вводим логин и пароль – его можно подсмотреть в договоре от провайдера. Применяем настройки.

Настройка Wi-Fi

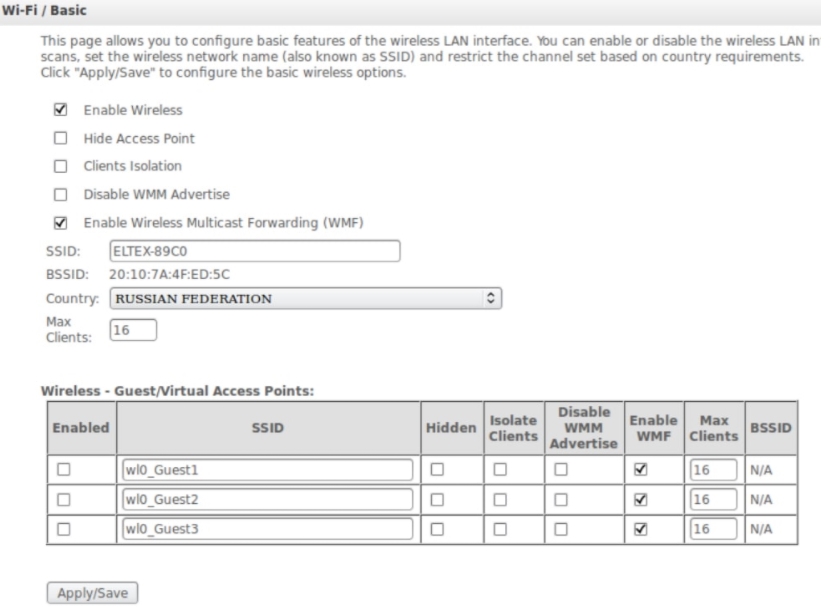

Слева в меню заходим в раздел «WiFi» и далее заходим в основные «Basic» настройки. Теперь давайте коротенько расскажу вам про галочки, которые можно включить или выключить:

- Enable Wireless – включает или выключает вай-фай сеть. Мы её сразу включаем. Но если вам не нужна беспроводная сеть, то деактивируем опцию.

- Hide Access Point – сеть не будет видна при поиске, но к ней можно будет подключиться по имени. Режим невидимой сети.

- Clients Isolation – все, кто будет подключен к роутеру через вайфай, не будут видеть друг друга, но будут иметь доступ к интернету.

- Disable WMM Advertise и Enable Wireless Multicast Forwarding (WMF) – эти параметры оставляем по умолчанию

Теперь ниже в поле SSID – вводим название беспроводной сети. Обязательно указываем страну, в которой вы сейчас находитесь, это нужно для того, чтобы роутер грамотно выбрал используемые каналы. В строку «MAX Clients» можно выставить ограничение по подключаемым клиентам по беспроводной сети. Я настоятельно не рекомендую выставлять значение больше указанного. Применяем и сохраняем параметры.

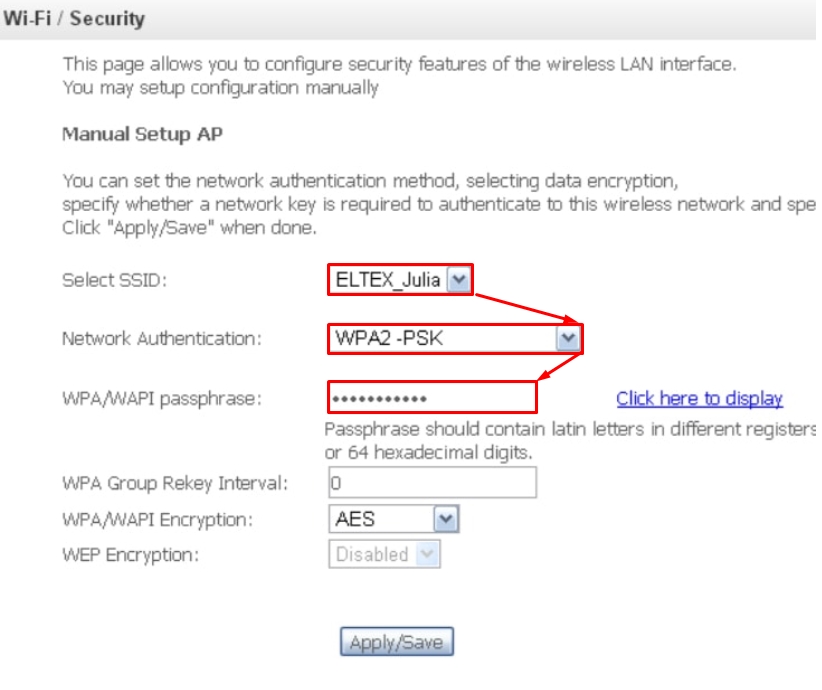

Переходим в раздел «Security». В верхнем выпадающем списке вам нужно выбрать сеть, к которой вы будете менять настройки – выбираем нашу ранее созданную сеть по имени. Далее ниже выбираем режим шифрования «WPA2-PSK». Если же вы хотите убрать пароль, то выбираем режим «Open». В самом конце вводим пароль и сохраняем изменения.

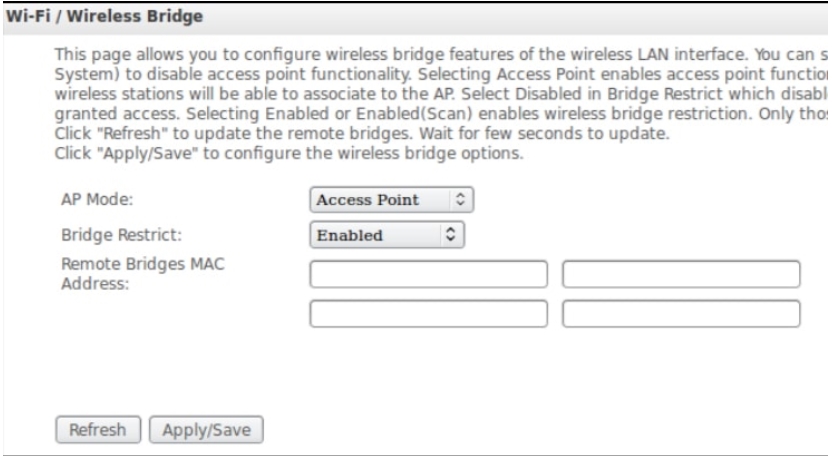

Режим моста или точки доступа

Настройка находится там же в разделе «Wi-Fi» – находим подраздел «WirelessBridge». В верхней строке выставляем мод моста (Wireless Bridge) или точки доступа (Acces Point). Вторая строка «Bridge Restrict» включаем фильтрацию по MAC, но если вы подключаетесь к известной сети, то режим можно выключить. Далее ниже идут 4 строки, в первую вводим MAC подключаемого устройства.

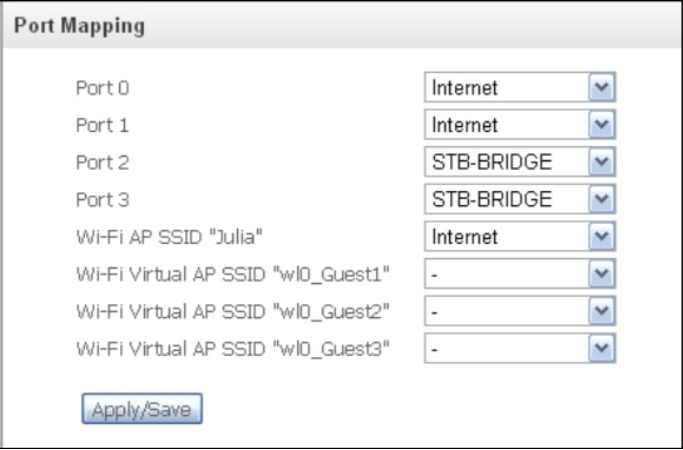

IPTV

Подключаем IP TV приставку к любому локальному порту и запоминаем его номер. Далее в настройках заходим в раздел «Port Mapping». Вы увидите 4 порта, которые пронумерованы от 0 до 3. Вам нужно выбрать нужный вход и напротив него выставить режим «STB Bridge». Только не забудьте сохранить конфигурацию и изменения, в противном случае настройки не будут применены.

Родительский контроль и блокировка ненужных сайтов

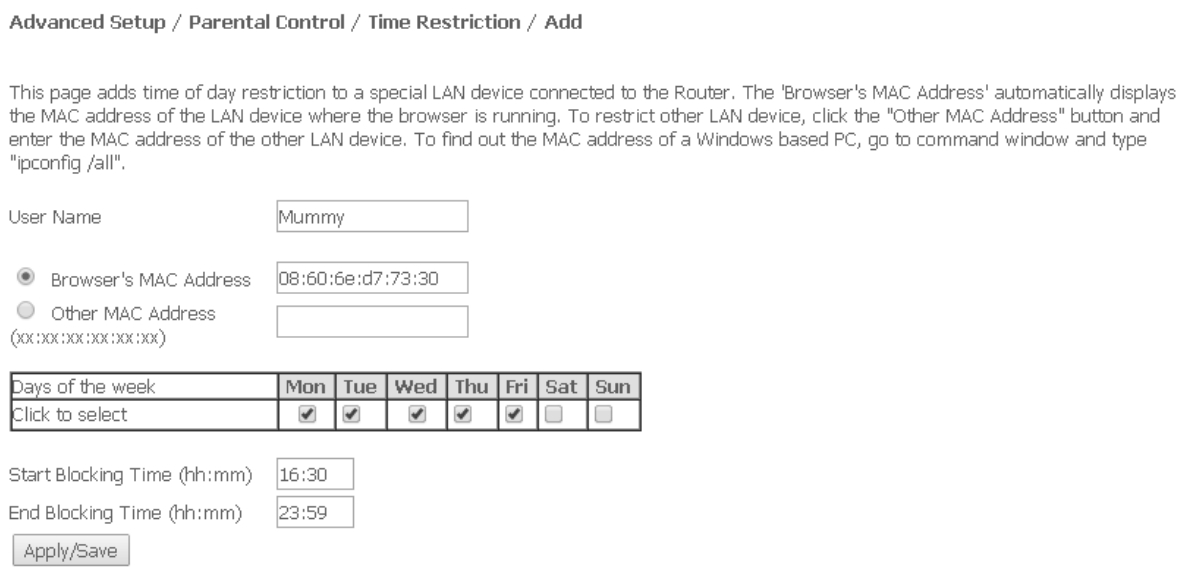

Переходим в «Advanced Setup» – «Parental Control». Сначала нам нужно создать само правило, для этого переходим в «Time Restriction» и нажимаем «Add». В поле «User Name» вводим любое имя. Далее нужно ввести MAC-адрес устройства, используемого ребенком. Ниже вы увидите таблицу, где можно указать дни недели, по которым будет действовать ограничение. Также можно указать и время – с какое по какое будут блокироваться адреса.

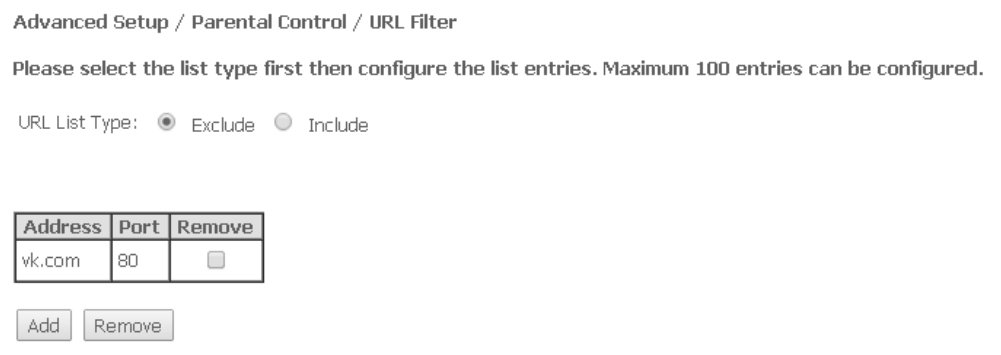

Сохраняем изменения и переходим назад в раздел «Parental Control», далее заходим в «URL Filter». Тут есть два списка, который вы можете видеть, переключая:

- «Exclude» – или черный список. Сюда заносим адреса, к которым запрещено иметь доступ ребенку.

- «Include» – белый список или разрешенные адреса.

Далее нажимаем «Add» вводим адрес и добавляем его. По умолчанию для сайтов используется порт 80.

Характеристики

| Разъем | SC/APC |

| Передача | С помощью оптоволокна типа SMF- 9/125, G.652 |

| Скорость приёма | 2488 Мбит в секунду |

| Порты | 4 по 1 Гбит |

| Телефонные порты | FXS |

| MIMO | 2х2 |

| Стандарты Wi-Fi | IEEE 802.11b: 1, 2, 5.5 и 11 Мбит/с

IEEE 802.11g: 6, 9, 12, 18, 24, 36, 48 и 54 Мбит/с IEEE 802.11n : от 6.5 до 300 Мбит/с (от MCS0 до MCS15)¹ |

| Частота беспроводной сети | 2,4 Гц |

| Дополнительные функции | PPPoE, IPoE, режим моста, маршрутизатора, точки доступа, DHCP, DynDNS, UPNP, NAT, NTP, IGMP Shooping, IGMP Proxy, VLAN (IEEE 802.1Q), TR-069. |

Об устройстве

RG-1440G-Wac – производительный роутер, который работает одновременно в двух диапазонах Wi-Fi (2,4 и 5 ГГц) и поддерживает стандарт Wi-Fi 5 Wave 2. К нему легко подключить пользовательские устройства и обеспечить им высокую скорость передачи данных – до 2033 Мбит/с (для двух диапазонов).

Технические характеристики

| Процессор: | 2 ядра по 900 МГц |

| Оперативная память: | 256 МБ |

| Беспроводные интерфейсы: | Wi-Fi 2,4 и 5 ГГц (IEEE 802.11 a/b/g/n/ac) |

| Скорость передачи данных: |

|

| Антенная конфигурация (внутренние антенны): |

|

| Технологии: |

|

Схема устройства

Рекомендации по установке

Для хорошего покрытия сети Wi-Fi учитывайте следующие правила:

- Расположите RG-1440G-Wac в центре дома или квартиры – так, чтобы он мог покрыть Wi-Fi все нужные помещения. Если покрытия помещений недостаточное, используйте репитер Eltex RR-11.

- Поднимите роутер на высоту около 1–2 метров от пола, чтобы избежать помех.

- Минимизируйте число преград (стены, потолки, мебель и др.) между роутером, репитером и желаемой зоной покрытия Wi-Fi.

- Не устанавливайте RG-1440G-Wac вблизи других электронных устройств, таких как ТВ или микроволновая печь, для минимизации помех.

- Не устанавливайте роутер в окружении металлических предметов, а также в нишах, так как это может помешать распространению сигнала.

Обратите внимание, что это общие рекомендации и в зависимости от конкретных условий помещения могут потребоваться дополнительные меры.

Подключение к сети оператора

- Подключите RG-1440G-Wac в сеть через блок питания из комплекта поставки. Удостоверьтесь, чтобы кнопка ON/OFF на задней панели была нажата. После того, как индикатор Status на лицевой панели замигает, устройство готово для подключения к сети провайдера.

- Подключите Ethernet-кабель, проведенный провайдером, в разъем WAN на устройстве. Дождитесь, когда индикатор Status перестанет мигать и будет гореть постоянно. Это означает, что подключение к сети провайдера установлено.

- Проверьте, чтобы индикаторы Power, WAN, WLAN2.4, WLAN5 и Status на лицевой панели постоянно горели. Если так, устройство правильно подключено и запущено.

- Если после подключения к сети провайдера интернет недоступен, необходимо зарегистрировать роутер RG-1440G-Wac у провайдера. Для этого позвоните в службу поддержки провайдера и узнайте, как это сделать.

- Если у вас уже установлен домашний роутер, RG-1440G-Wac можно использовать как дополнительный для расширения зоны беспроводной сети. Для такого подключения соедините с помощью Ethernet-кабеля WAN-порт RG-1440G-Wac с одним из LAN-портов основного роутера.

Подключение пользовательских устройств к сети оператора

Ваши устройства – компьютер, телевизор, смартфон, игровую приставку и т. д. – можно подключить к интернету через роутер RG-1440G-Wac с помощью как проводного, так и беспроводного соединения.

Проводное соединение

Подключите устройство, которому требуется проводное соединение, к LAN-порту роутера с помощью Ethernet-кабеля.

Беспроводное соединение

С помощью QR-кода

С помощью смартфона отсканируйте QR-код с настройками Wi-Fi сети (2,4 или 5 ГГц) на нижней крышке устройства.

Вручную

- Для подключения к Wi-Fi сети RG-1440G-Wac включите обнаружение беспроводных сетей на вашем устройстве (смартфоне, телевизоре, ноутбуке и т. д.).

- Найдите в списке доступных сеть с именем (SSID), совпадающим с именем, которое указано на нижней панели роутера.

- Выберите сеть и введите имя пользователя и пароль, которые указаны на нижней панели роутера. После этого устройство подключится к сети.

RG-1440G-Wac поддерживает два диапазона – 2,4 и 5 ГГц – и создает две беспроводные сети, которые работают одновременно. В зависимости от поддерживаемого устройством диапазона Wi-Fi подключайтесь к сети, доступной для вашего устройства. На нижней панели роутера для сетей 2,4 и 5 ГГц приведены как QR-коды, так и логин/пароль для входа. Рекомендуем использовать сеть 5 ГГц для получения высокой скорости передачи данных.

Веб-интерфейс настройки роутера

- Установите соединение с устройством проводным или беспроводным способом.

- В адресной строке браузера введите http://eltex или http://192.168.1.1. Появится форма для входа в веб-интерфейс.

- Введите логин и пароль, указанный на нижней панели устройства. Теперь у вас есть доступ ко всем настройкам и функциям, которые вы можете изменить вручную.

Первичную настройку можно сделать в полуавтоматическом режиме с помощью мастера настройки, который доступен при первом подключении роутера RG-1440G-Wac с заводской конфигурацией.

Расширение сети с помощью репитера

О технологии EasyMesh

EasyMesh – это сетевая технология, которая позволяет нескольким устройствам – роутеру и репитерам – соединяться и формировать самовосстанавливающуюся, самоорганизующуюся беспроводную ячеистую сеть на большой территории. Эта технология обеспечивает бесшовность созданной сети с возможностью автоматического переключения между узлами для надежного и стабильного соединения. EasyMesh разработан, чтобы быть простым и удобным для пользователя.

Подключение репитера к роутеру по технологии EasyMesh

По технологии EasyMesh расширить покрытие сети можно только при объединении репитера RR-11 с роутерами серии RG от Eltex. Список актуальных моделей вы можете посмотреть на сайте производителя .

Расширить зону покрытия по технологии EasyMesh можно, соединив RG-1440G-Wac с репитером RR-11.

Репитер должен находиться в зоне приёма беспроводной сети роутера – там, где хорошо подключаются устройства. Если индикатор приёма репитера (слева на лицевой панели) загорится красным, переместите репитер ближе к роутеру.

Первый способ – через WPS

- Подключите репитер к сети электропитания. Это должно происходить в непосредственной близости от роутера RG, с которым будет сопрягаться репитер. Дождитесь, пока индикатор включения слева на лицевой панели не загорится зелёным.

- Зажмите кнопку WPS на корпусе роутера.

- Зажмите и удерживайте несколько секунд кнопку WPS на правой грани репитера. Не отпускайте кнопку, пока индикатор посередине на лицевой панели не начнёт мигать. После этого начнётся сопряжение с роутером. На подключение устройства к сети роутера и доступ в интернет укажет зелёный индикатор в правой части лицевой панели.

- После настройки репитера отключите его от электропитания и расположите между роутером и зоной слабого приёма Wi-Fi, после чего снова подключите.

- Подключите пользовательские устройства к сети Wi-Fi репитера. Расширенная таким образом сеть будет иметь единый логин и пароль для входа по всей зоне покрытия.

При подключении с помощью WPS репитера RR-11 к роутеру Eltex серии RG произойдёт автоматическая настройка репитера RR-11 в качестве агента сети EasyMesh.

Второй способ – через веб-интерфейс

- После распаковки подключите репитер к сети электропитания. Это должно происходить рядом с роутером, с которым будет сопрягаться репитер. Дождитесь, пока индикатор включения слева на лицевой панели не загорится зелёным.

- После этого подключитесь к сети репитера с помощью смартфона или компьютера, используя Wi-Fi или Ethernet-кабель.

- Для подключения смартфона или компьютера по Wi-Fi к сети RR-11 найдите сеть в соответствующем меню пользовательских устройств с именем RR-WiFi-xxxx, где xxxx – последние четыре символа MAC-адреса репитера. Он указан на наклейке на корпусе устройства.

- Компьютер можно подключить к RR-11 с помощью провода. Для этого соедините LAN-порт репитера и LAN-порт компьютера с помощью Ethernet-кабеля.

- После подключения зайдите в браузер и введите в строке адрес http://rr.loc или http://192.168.0.1. Для входа используйте логин и пароль, указанные на наклейке на корпусе репитера.

- После входа появится экран мастера быстрой настройки. На первом экране можно изменить имя пользователя и пароль для входа в веб-интерфейс настройки репитера. Нажмите «Далее».

Мастер быстрой настройки доступен, если на устройстве установлены настройки по умолчанию. Для сброса репитера к ним на левой грани устройства есть кнопка F, для нажатия на неё используйте любой подходящий тонкий предмет. Также мастер настройки можно вызвать по кнопке «Мастер настройки в веб-интерфейсе» - На втором экране выберите Wi-Fi сеть вашего роутера и введите пароль. После этого нажмите кнопку «Подключиться». Когда репитер подключится к сети роутера и станет доступен интернет, индикатор справа на лицевой панели загорится зелёным.

- Аналогично первому способу, отключите репитер от сети и расположите между роутером и зоной слабого приёма Wi-Fi. После включения в электрическую сеть убедитесь, что индикатор приёма репитера горит зелёным. Беспроводная сеть будет иметь единый логин и пароль для подключения устройств по всей зоне покрытия.

Третий способ – с помощью Ethernet

Если дома есть возможность сделать проводную коммутацию, устройства EasyMesh можно объединить с помощью кабельного Ethernet-соединения. Такой способ даст максимально возможную скорость при подключении к любому EasyMesh-устройству.

- Подключите RR-11 в розетку рядом с роутером или точкой доступа. Дождитесь, когда индикатор на передней панели загорится зеленым.

- Убедитесь, что на маршрутизаторе включен EasyMesh. Для этого войдите в веб-интерфейс роутера на вкладку EasyMesh и проверьте, чтобы был поставлен чекбокс на включение данной функции.

- Соедините LAN-порт репитера со свободным LAN-портом роутера, используя Ethernet-кабель.

- По умолчанию на RR-11 интерфейс подключения к сети EasyMesh выставлен в режим автоопределение. Когда RR-11 подключится к сети EasyMesh, индикатор загорится зеленым.

- В веб-интерфейсе роутера отобразятся изменения в топологии EasyMesh-сети, а в веб-интерфейсе RR-11 на вкладке EasyMesh станет доступно изменение имени агента.

При подключении к роутеру Eltex, поддерживающему технологию EasyMesh, любым из трех перечисленных способов произойдет автоматическая настройка RR-11 в качестве агента сети EasyMesh. При этом произойдет синхронизация всех параметров сети между устройствами.

Подключение репитера RR-11 к роутерам, не поддерживающим технологию Easy Mesh

При подключении к роутеру другого производителя RR-11 будет работать в качестве классического репитера без преимуществ, которые даёт технология EasyMesh.

Алгоритм подключения RR-11 к роутерам других производителей не отличается от алгоритма подключению к роутеру Eltex. Это можно сделать с помощью WPS или веб-интерфейса. Как соединить устройства, можно посмотреть в разделе «Подключение репитера к роутеру Eltex по протоколу EasyMesh».

Видеоинструкция

Материалы

Руководство пользователя

- Руководство_RG-1440G-WZ, RG-1440G-Wac_1.10.0.pdf

Инструкция

- Инструкция_RG-1440G-Wac.pdf

Сертификаты

- Declaration EAC RG series.pdf

- Сертификат ОС-6-РД-1584_RG-55xx_RG-14xx_RG-54xx.pdf

Техподдержка

Для консультации по вопросам эксплуатации, настройки оборудования, а также ненадлежащего качества товара вы можете обратиться в техническую поддержку Eltex:

- по электронной почте: help@eltex-doma.ru

- через форму на сайте

- через приложение Eltex Home: в настройках аккаунта перейдите в «Центр поддержки» и опишите проблему в форме обращения и нажмите «Отправить».

Гарантия и ремонт

Изготовитель:

ООО «Предприятие «ЭЛТЕКС».

Адрес изготовителя:

Россия, 630020, Новосибирск, ул. Окружная, 29В

Официальный сайт:

eltex-doma.ru

Гарантия: 1 год с момента покупки.

Срок службы: 5 лет. Изготовитель гарантирует отсутствие производственных дефектов и дефектов материалов при соблюдении потребителем условий эксплуатации, установленных в настоящей инструкции.

По вопросам ремонта обратитесь в техническую поддержку Eltex.

Начальная настройка маршрутизатора

Заводская конфигурация маршрутизатора ESR

При отгрузке устройства потребителю на устройство загружена заводская конфигурация, которая включает минимально необходимые базовые настройки. Заводская конфигурация позволяет использовать маршрутизатор в качестве шлюза с функцией SNAT без необходимости применять дополнительные настройки. Кроме того, заводская конфигурация содержит настройки, позволяющие получить сетевой доступ к устройству для выполнения расширенного конфигурирования.

Описание заводской конфигурации

Для подключения к сетям в конфигурации описаны 2 зоны безопасности с наименованиями «Trusted» для локальной сети и «Untrusted» для публичной сети. Все интерфейсы разделены между двух зон безопасности:

- Зона «Untrusted» предназначена для подключения к публичной сети (WAN). В этой зоне открыты порты DHCP-протокола для получения динамического IP-адреса от провайдера. Все входящие соединения из данной зоны на маршрутизатор запрещены.

В данную зону безопасности входят интерфейсы:

-

для ESR-10/12V: GigabitEthernet 1/0/1;

-

для ESR-12VF/ESR-14VF: GigabitEthernet 1/0/1; GigabitEthernet 1/0/9;

-

для ESR-20: GigabitEthernet 1/0/1;

-

для ESR-21: GigabitEthernet 1/0/1;

-

для ESR-100/200: GigabitEthernet 1/0/1;

-

для ESR-1000/1500/3100: GigabitEthernet 1/0/1, TengigabitEthernet 1/0/1-2;

-

для ESR-1200/1700: GigabitEthernet 1/0/1, TengigabitEthernet 1/0/1, TengigabitEthernet 1/0/2;

- для ESR-1511: GigabitEthernet 1/0/1, FortygigabitEthernet 1/0/1-2;

Интерфейсы зоны объединены в один L2-сегмент через сетевой мост Bridge 2.

-

- Зона «Trusted» предназначена для подключения к локальной сети (LAN). В этой зоне открыты порты протоколов Telnet и SSH для удаленного доступа, ICMP-протокола для проверки доступности маршрутизатора, DHCP-протокола для получения клиентами IP-адресов от маршрутизатора. Исходящие соединения из данной зоны в зону «Untrusted» разрешены.

В данную зону безопасности входят интерфейсы:

-

для ESR-10: GigabitEthernet 1/0/2-6;

-

для ESR-12V(F)/ESR-14VF: GigabitEthernet 1/0/2-8;

-

для ESR-20: GigabitEthernet 1/0/2-4;

-

для ESR-21: GigabitEthernet 1/0/2-12;

-

для ESR-100: GigabitEthernet 1/0/2-4;

-

для ESR-200: GigabitEthernet 1/0/2-8;

-

для ESR-1000: GigabitEthernet 1/0/2-24;

-

для ESR-1200: GigabitEthernet 1/0/2-16, TengigabitEthernet 1/0/3-8;

-

для ESR-1500: GigabitEthernet 1/0/2-8, TengigabitEthernet 1/0/3-4;

- для ESR-1511: GigabitEthernet 1/0/2-8, TengigabitEthernet 1/0/1-4;

-

для ESR-1700: GigabitEthernet 1/0/2-4, TengigabitEthernet 1/0/3-12;

-

для ESR-3100: GigabitEthernet 1/0/2-8, TengigabitEthernet 1/0/3-8.

Интерфейсы зоны объединены в один L2-сегмент через сетевой мост Bridge 1.

-

На интерфейсе Bridge 2 включен DHCP-клиент для получения динамического IP-адреса от провайдера. На интерфейсе Bridge 1 сконфигурирован статический IP-адрес 192.168.1.1/24. Созданный IP-интерфейс выступает в качестве шлюза для клиентов локальной сети. Для клиентов локальной сети настроен DHCP-пул адресов 192.168.1.2-192.168.1.254 с маской 255.255.255.0. Для получения клиентами локальной сети доступа к Internet на маршрутизаторе включен сервис Source NAT.

Политики зон безопасности настроены следующим образом:

Таблица 44 – Описание политик зон безопасности

|

Зона, из которой идет трафик |

Зона, в которую идет трафик |

Тип трафика |

Действие |

|---|---|---|---|

|

Trusted |

Untrusted |

TCP, UDP, ICMP |

разрешен |

|

Trusted |

Trusted |

TCP, UDP, ICMP |

разрешен |

|

Trusted |

self |

TCP/22 (SSH), ICMP, UDP/67 (DHCP Server), UDP/123 (NTP) |

разрешен |

|

Untrusted |

self |

UDP/68 (DHCP Client) |

разрешен |

Для обеспечения возможности конфигурирования устройства при первом включении в конфигурации маршрутизатора создана учётная запись администратора ‘admin’. Пользователю будет предложено изменить пароль администратора при начальном конфигурировании маршрутизатора.

Для сетевого доступа к управлению маршрутизатором при первом включении в конфигурации задан статический IP-адрес на интерфейсе Bridge 1 – 192.168.1.1/24.

Подключение и конфигурирование маршрутизатора

Маршрутизаторы серии ESR предназначены для выполнения функций пограничного шлюза и обеспечения безопасности сети пользователя при подключении ее к публичным сетям передачи данных.

Базовая настройка маршрутизатора должна включать:

- назначение IP-адресов (статических или динамических) интерфейсам, участвующим в маршрутизации данных;

- создание зон безопасности и распределение интерфейсов по зонам;

- создание политик, регулирующих прохождение данных между зонами;

- настройка сервисов, сопутствующих маршрутизации данных (NAT, Firewall и прочие).

Расширенные настройки зависят от требований конкретной схемы применения устройства и легко могут быть добавлены или изменены с помощью имеющихся интерфейсов управления.

Подключение к маршрутизатору

Предусмотрены следующие способы подключения к устройству:

Подключение по локальной сети Ethernet

При первоначальном старте маршрутизатор загружается с заводской конфигурацией. Описание заводской конфигурации приведено в разделе Заводская конфигурация маршрутизатора ESR данного руководства.

Подключите сетевой кабель передачи данных (патч-корд) к любому порту, входящему в зону «Trusted», и к компьютеру, предназначенному для управления.

В заводской конфигурации маршрутизатора активирован DHCP-сервер с пулом IP-адресов в подсети 192.168.1.0/24.

При подключении сетевого интерфейса управляющего компьютера он должен получить сетевой адрес от сервера.

Если IP-адрес не получен по какой-либо причине, то следует назначить адрес интерфейса вручную, используя любой адрес, кроме 192.168.1.1, в подсети 192.168.1.0/24.

Подключение через консольный порт RS-232

При помощи кабеля RJ-45/DBF9, который входит в комплект поставки устройства, соедините порт «Console» маршрутизатора с портом RS-232 компьютера.

Запустите терминальную программу (например, HyperTerminal или Minicom) и создайте новое подключение. Должен быть использован режим эмуляции терминала VT100.

Выполните следующие настройки интерфейса RS-232:

Скорость: 115200 бит/с

Биты данных: 8 бит

Четность: нет

Стоповые биты: 1

Управление потоком: нет

Применение изменения конфигурации

Любые изменения, внесенные в конфигурацию, вступят в действие только после применения команды:

esr# commit

Configuration has been successfully committedCODE

После применения данной команды запускается таймер «отката» конфигурации. Для остановки таймера и механизма «отката» используется команда:

esr# confirm

Configuration has been successfully confirmedCODE

Значение таймера «отката» по умолчанию – 600 секунд. Для изменения данного таймера используется команда:

esr(config)# system config-confirm timeout <TIME>CODE

- <TIME> – интервал времени ожидания подтверждения конфигурации, принимает значение в секундах [120..86400].

Базовая настройка маршрутизатора

Процедура настройки маршрутизатора при первом включении состоит из следующих этапов:

- Изменение пароля пользователя «admin».

- Создание новых пользователей.

- Назначение имени устройства (Hostname).

- Установка параметров подключения к публичной сети в соответствии с требованиями провайдера.

- Настройка удаленного доступа к маршрутизатору.

- Применение базовых настроек.

Изменение пароля пользователя «admin»

Для защищенного входа в систему необходимо сменить пароль привилегированного пользователя «admin».

Учетная запись techsupport необходима для удаленного обслуживания сервисным центром;

Учетная запись remote – аутентификация RADIUS, TACACS+, LDAP;

Удалить пользователей admin, techsupport, remote нельзя. Можно только сменить пароль и уровень привилегий.

Имя пользователя и пароль вводится при входе в систему во время сеансов администрирования устройства.

Для изменения пароля пользователя «admin» используются следующие команды:

esr# configure

esr(config)# username admin

esr(config-user)# password <new-password>

esr(config-user)# exitCODE

Создание новых пользователей

Для создания нового пользователя системы или настройки любого из параметров – имени пользователя, пароля, уровня привилегий, – используются команды:

esr(config)# username <name>

esr(config-user)# password <password>

esr(config-user)# privilege <privilege>

esr(config-user)# exitCODE

Уровни привилегий 1-9 разрешают доступ к устройству и просмотр его оперативного состояния, но запрещают настройку. Уровни привилегий 10-14 разрешают как доступ, так и настройку большей части функций устройства. Уровень привилегий 15 разрешает как доступ, так и настройку всех функций устройства.

Пример команд для создания пользователя «fedor» c паролем «12345678» и уровнем привилегий 15 и создания пользователя «ivan» с паролем «password» и уровнем привилегий 1:

esr# configure

esr(config)# username fedor

esr(config-user)# password 12345678

esr(config-user)# privilege 15

esr(config-user)# exit

esr(config)# username ivan

esr(config-user)# password password

esr(config-user)# privilege 1

esr(config-user)# exitCODE

Уровни привилегий 1-9 разрешают доступ к устройству и просмотр его оперативного состояния, но запрещают настройку. Уровни привилегий 10-14 разрешают как доступ, так и настройку большей части функций устройства. Уровень привилегий 15 разрешает как доступ, так и настройку всех функций устройства.

Пример команд для создания пользователя «fedor» c паролем «12345678» и уровнем привилегий 15 и создания пользователя «ivan» с паролем «password» и уровнем привилегий 1:

esr# configure

esr(config)# username fedor

esr(config-user)# password 12345678

esr(config-user)# privilege 15

esr(config-user)# exit

esr(config)# username ivan

esr(config-user)# password password

esr(config-user)# privilege 1

esr(config-user)# exitCODE

Назначение имени устройства

Для назначения имени устройства используются следующие команды:

esr# configure

esr(config)# hostname <new-name>CODE

После применения конфигурации приглашение командной строки изменится на значение, заданное параметром <new-name>.

Настройка параметров публичной сети

Для настройки сетевого интерфейса маршрутизатора в публичной сети необходимо назначить устройству параметры, определённые провайдером сети – IP-адрес, маска подсети и адрес шлюза по умолчанию.

Пример команд настройки статического IP-адреса для субинтерфейса Gigabit Ethernet 1/0/2.150 для доступа к маршрутизатору через VLAN 150.

Параметры интерфейса:

- IP-адрес – 192.168.16.144;

- Маска подсети – 255.255.255.0;

- IP-адрес шлюза по умолчанию – 192.168.16.1.

esr# configure

esr(config)# interface gigabitethernet 1/0/2.150

esr(config-subif)# ip address 192.168.16.144/24

esr(config-subif)# exit

esr(config)# ip route 0.0.0.0/0 192.168.16.1CODE

Для того чтобы убедиться, что адрес был назначен интерфейсу, после применения конфигурации введите следующую команду:

esr# show ip interfaces

IP address Interface Type

------------------- --------------------------------- -------

192.168.16.144/24 gigabitethernet 1/0/2.150 staticCODE

Провайдер может использовать динамически назначаемые адреса в своей сети. Для получения IP-адреса может использоваться протокол DHCP, если в сети присутствует сервер DHCP.

Пример настройки, предназначенной для получения динамического IP-адреса от DHCP-сервера на интерфейсе Gigabit Ethernet 1/0/10:

esr# configure

esr(config)# interface gigabitethernet 1/0/10

esr(config-if)# ip address dhcp

esr(config-if)# exitCODE

Для того чтобы убедиться, что адрес был назначен интерфейсу, введите следующую команду после применения конфигурации:

esr# show ip interfaces

IP address Interface Type

------------------- --------------------------------- -------

192.168.11.5/25 gigabitethernet 1/0/10 DHCPCODE

Настройка удаленного доступа к маршрутизатору

В заводской конфигурации разрешен удаленный доступ к маршрутизатору по протоколам Telnet или SSH из зоны «trusted». Для того чтобы разрешить удаленный доступ к маршрутизатору из других зон, например, из публичной сети, необходимо создать соответствующие правила в firewall.

При конфигурировании доступа к маршрутизатору правила создаются для пары зон:

- source-zone – зона, из которой будет осуществляться удаленный доступ;

- self – зона, в которой находится интерфейс управления маршрутизатором.

Для создания разрешающего правила используются следующие команды:

esr# configure

esr(config)# security zone-pair <source-zone> self

esr(config-zone-pair)# rule <number>

esr(config-zone-rule)# action permit

esr(config-zone-rule)# match protocol tcp

esr(config-zone-rule)# match source-address <network object-group>

esr(config-zone-rule)# match destination-address <network object-group>

esr(config-zone-rule)# match destination-port <service object-group>

esr(config-zone-rule)# enable

esr(config-zone-rule)# exit

esr(config-zone-pair)# exitCODE

Пример команд для разрешения пользователям из зоны «untrusted» с IP-адресами 132.16.0.5-132.16.0.10 подключаться к маршрутизатору с IP-адресом 40.13.1.22 по протоколу SSH:

esr# configure

esr(config)# object-group network clients

esr(config-addr-set)# ip address-range 132.16.0.5-132.16.0.10

esr(config-addr-set)# exit

esr(config)# object-group network gateway

esr(config-addr-set)# ip address-range 40.13.1.22

esr(config-addr-set)# exit

esr(config)# object-group service ssh

esr(config-port-set)# port-range 22

esr(config-port-set)# exit

esr(config)# security zone-pair untrusted self

esr(config-zone-pair)# rule 10

esr(config-zone-rule)# action permit

esr(config-zone-rule)# match protocol tcp

esr(config-zone-rule)# match source-address clients

esr(config-zone-rule)# match destination-address gateway

esr(config-zone-rule)# match destination-port ssh

esr(config-zone-rule)# enable

esr(config-zone-rule)# exit

esr(config-zone-pair)# exitCODE

Сегодня мы настроим маршрутизатор ESR-200-FSTEC в качестве шлюза для доступа к сети интернет. Тем не менее, всё сказанное, применимо и к ESR-200.

Сразу хочу отметить, что в отличии от обычной версии ESR-200 версия FSTEC не имеет встроенного сервера BRAS (Broadband Remote Access Server), поэтому максимум, что вы можете сделать, это запретить определенным ip-адресам выходить в интернет, весь остальной функционал, например, белые/черные списки сайтов, фильтрация по URL и так далее, для вас будет недоступен.

Описанное в этой статье подразумевает, что ESR-200 сброшен до заводских настроек.

Подключимся к ESR-200 через консоль настроим сеть, как это сделать я рассматривал в предыдущей статье.

Схема подключения представлена выше.

В порт 1 мы подключим кабель к нашей ЛВС в порт 2 кабель к провайдеру.

Настроим сеть на маршрутизаторе

hostname gw1

security zone LAN

description "LAN"

exit

security zone INET

description "Internet"

exit

interface gigabitethernet 1/0/1

description "LAN"

security-zone LAN

ip address 172.16.100.254/24

no shut

exit

interface gigabitethernet 1/0/2

description " INET"

security-zone INET

ip address 172.16.200.2/28

no shut

exitУстановим пароль админа

username admin

password encrypted $6$Yhs5oqf7nQgN/AJK$xuKxyK6esVeMSqRUJ/0VVDSxU.1SwNu9O1uWFEAIt42p1TM1mtjmRD2slJVz7meoqeE1ZxzVz4M3bLYf760aB0

exitВ данном случае пароль — password

Включим SHH

ip ssh serverРазрешим доступ по SSH админу:

object-group service SSH

description "SSH"

port-range 22

exit

object-group network LAN

description "LAN"

ip prefix 172.16.100.0/24

exit

object-group network ADMINPC

description "LAN"

ip prefix 172.16.100.2/24

exit

security zone-pair LAN self

rule 1

description "SSH"

action permit

match protocol tcp

match source-address ADMINPC

match destination-address any

match source-port any

match destination-port SSH

enable

exit

exitРазрешим пинговать маршрутизатор из ЛВС:

security zone-pair LAN self

rule 100

description "ICMP"

action permit

match protocol icmp

match source-address any

match destination-address any

enable

exit

exitВключим синхронизацию времени по NTP

ntp enable

ntp logging

ntp server 88.147.254.227

exit

ntp server 88.147.254.230

exitСохраним конфигурацию

do com

do conНастроим на ноутбуке ip-адрес 172.16.100.2/24 и шлюз по умолчанию 172.16.100.254

В качестве провайдера в данном материале будет выступать Mikrotik в GNS3 со следующей конфигурацией:

/interface ethernet

add address=172.16.200.1/28 interface=ether1

add address=192.168.0.22/24 interface=ether2

/ip firewall nat

add action=masquerade chain=srcnat out-interface=ether2

/ip route

add distance=1 gateway=192.168.0.254С ноутбука проверим доступность шлюза:

ping 172.16.100.254

PING 172.16.100.254 (172.16.100.254) 56(84) bytes of data.

64 bytes from 172.16.100.254: icmp_seq=1 ttl=64 time=0.206 ms

64 bytes from 172.16.100.254: icmp_seq=2 ttl=64 time=0.201 ms

64 bytes from 172.16.100.254: icmp_seq=3 ttl=64 time=0.198 ms

64 bytes from 172.16.100.254: icmp_seq=4 ttl=64 time=0.242 ms

^C

--- 172.16.100.254 ping statistics ---

4 packets transmitted, 4 received, 0% packet loss, time 3025ms

rtt min/avg/max/mdev = 0.198/0.211/0.242/0.025 msПроверим доступность по SSH:

$ ssh 172.16.100.254

The authenticity of host '172.16.100.254 (172.16.100.254)' can't be established.

ECDSA key fingerprint is SHA256:XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX.

Are you sure you want to continue connecting (yes/no)? yes

Warning: Permanently added '172.16.100.254' (ECDSA) to the list of known hosts.

Password:

********************************************

* Welcome to ESR-200 *

********************************************

Welcome to ESR-200 on Thu Jan 9 14:34:54 GMT 2020

esr:gw1#Доступ есть.

Проверим доступ к сети Интернет:

ping 8.8.8.8

connect: Network is unreachableВсё верно, мы же не указали шлюз по умолчанию, пропишем его:

ip route 0.0.0.0/0 172.16.200.1Снова пингуем – пинга нет.

Попробуем трассировку:

traceroute to 8.8.8.8 (8.8.8.8), 30 hops max, 60 byte packets

1 172.16.100.254 (172.16.100.254) 0.205 ms 0.452 ms 0.180 ms

2 * * *

3 * * *

4 * * *Всё правильно, провайдер не знает где находиться наша сеть. Нам нужно настроить SRC-NAT на ESR-200.

Делается это очень просто:

nat source

ruleset INET

to interface gigabitethernet 1/0/2

rule 10

description "Доступ в интернет LAN"

match source-address LAN

action source-nat interface

enable

exit

exitРазрешим пинг между зонами

security zone-pair LAN INET

rule 100

description "ICMP"

action permit

match protocol icmp

match source-address any

match destination-address any

enable

exit

exitСохраняем конфигурацию

do com

do con

Проверяем с ноутбука:

ping 8.8.8.8

PING 8.8.8.8 (8.8.8.8) 56(84) bytes of data.

64 bytes from 8.8.8.8: icmp_seq=1 ttl=106 time=149 ms

64 bytes from 8.8.8.8: icmp_seq=2 ttl=106 time=149 ms

64 bytes from 8.8.8.8: icmp_seq=3 ttl=106 time=148 ms

64 bytes from 8.8.8.8: icmp_seq=4 ttl=106 time=148 ms

^C

--- 8.8.8.8 ping statistics ---

5 packets transmitted, 5 received, 0% packet loss, time 4006ms

rtt min/avg/max/mdev = 148.007/148.775/149.210/0.655 msРаботает.

Но трассировка не работает:

traceroute 8.8.8.8

traceroute to 8.8.8.8 (8.8.8.8), 30 hops max, 60 byte packets

1 172.16.100.254 (172.16.100.254) 0.198 ms 0.128 ms 0.395 ms

2 * * *

3 * * *

4 * * *

5 * * *Добавим правило для межсетевого экрана

object-group service TRACEROUTE

port-range 33434-33529

exit

security zone-pair LAN INET

rule 101

description "TRACEROUTE"

action permit

match protocol udp

match source-address any

match destination-address any

match source-port any

match destination-port TRACEROUTE

enable

exit

exitСохраняем конфигурацию

do com

do con

Снова проверяем трассировку:

traceroute to 8.8.8.8 (8.8.8.8), 30 hops max, 60 byte packets

1 172.16.100.254 (172.16.100.254) 0.198 ms 0.101 ms 0.236 ms

2 172.16.200.1 (172.16.200.1) 2.900 ms 3.320 ms 3.647 ms

3 х.х.х.х (х.х.х.х) 5.830 ms 5.798 ms 6.100 ms

4 * * *

5 * * *

6 * * *

7 * * *

Трассировка заработала, просто в данном случае главный маршрутизатор блокирует трафик.

Проверяем пинг с ноутбука:

ping 8.8.8.8

PING 8.8.8.8 (8.8.8.8) 56(84) bytes of data.

64 bytes from 8.8.8.8: icmp_seq=1 ttl=106 time=150 ms

64 bytes from 8.8.8.8: icmp_seq=2 ttl=106 time=151 ms

64 bytes from 8.8.8.8: icmp_seq=3 ttl=106 time=148 msЕсли мы сейчас попытаемся получить доступ к сайту, то у нас ничего не выйдет:

wget http://ya.ru

--2020-08-28 13:43:23-- http://ya.ru/

Распознаётся ya.ru (ya.ru)… ошибка: Временный сбой в разрешении имен.

wget: не удаётся разрешить адрес «ya.ru»Нужно настроить межсетевой экран на ESR-200, разрешив http/https и доступ к DNS с узлов ЛВС, а также, работу с электронной почтой.

object-group service HTTP

description "HTTP/2"

port-range 80

port-range 443

exit

object-group service MAIL

description "EMAIL"

port-range 25

port-range 465

port-range 110

port-range 995

port-range 143

port-range 993

exit

object-group service DNS

description "DNS"

port-range 53

exit

security zone-pair LAN INET

rule 1

description "HTTP"

action permit

match protocol tcp

match source-address any

match destination-address any

match source-port any

match destination-port HTTP

enable

exit

rule 2

description "MAIL"

action permit

match protocol tcp

match source-address any

match destination-address any

match source-port any

match destination-port MAIL

enable

exit

rule 2

description "DNS"

action permit

match protocol udp

match source-address any

match destination-address any

match source-port any

match destination-port DNS

enable

exit

exit

do com

do conПробуем снова:

wget http://ya.ru

--2020-08-28 13:48:04-- http://ya.ru/

Распознаётся ya.ru (ya.ru)… 87.250.250.242, 2a02:6b8::2:242

Подключение к ya.ru (ya.ru)|87.250.250.242|:80... соединение установлено.

HTTP-запрос отправлен. Ожидание ответа… 302 Found

Адрес: https://ya.ru/ [переход]

--2020-08-28 13:48:05-- https://ya.ru/

Подключение к ya.ru (ya.ru)|87.250.250.242|:443... соединение установлено.

HTTP-запрос отправлен. Ожидание ответа… 200 Ok

Длина: 57334 (56K) [text/html]

Сохранение в: «index.html»

index.html 100%[===================>] 55,99K 20,2KB/s in 2,8s

2020-08-28 13:48:12 (20,2 KB/s) - «index.html» сохранён [57334/57334]Вот и всё. Дальше вы можете просто подключить ESR-200 к ЛВС и выставьте ip-адрес ESR-200 в сетевых настройках на ПК в вашей сети в качестве шлюза по умолчанию, и пользователи смогут выходить в интернет.

Готовая конфигурация

hostname gw1

username admin

password encrypted $6$Yhs5oqf7nQgN/AJK$xuKxyK6esVeMSqRUJ/0VVDSxU.1SwNu9O1uWFEAIt42p1TM1mtjmRD2slJVz7meoqeE1ZxzVz4M3bLYf760aB0

exit

security zone LAN

description "LAN"

exit

security zone INET

description "Internet"

exit

object-group service SSH

description "SSH"

port-range 22

exit

object-group service TRACEROUTE

port-range 33434-33529

exit

object-group service HTTP

description "HTTP/S"

port-range 80

port-range 443

exit

object-group service MAIL

description "EMAIL"

port-range 25

port-range 465

port-range 110

port-range 995

port-range 143

port-range 993

exit

object-group service DNS

description "DNS"

port-range 53

exit

object-group network LAN

description "LAN"

ip prefix 172.16.100.0/24

exit

object-group network ADMINPC

description "LAN"

ip address-range 172.16.100.2

exit

interface gigabitethernet 1/0/1

description "LAN"

security-zone LAN

ip address 172.16.100.254/24

exit

interface gigabitethernet 1/0/2

description " INET"

security-zone INET

ip address 172.16.200.2/28

exit

interface gigabitethernet 1/0/3

shutdown

exit

interface gigabitethernet 1/0/4

shutdown

exit

interface gigabitethernet 1/0/5

shutdown

exit

interface gigabitethernet 1/0/6

shutdown

exit

interface gigabitethernet 1/0/7

shutdown

exit

interface gigabitethernet 1/0/8

shutdown

exit

security zone-pair LAN self

rule 1

description "SSH"

action permit

match protocol tcp

match source-address ADMINPC

match destination-address any

match source-port any

match destination-port SSH

enable

exit

rule 100

description "ICMP"

action permit

match protocol icmp

match source-address any

match destination-address any

enable

exit

exit

security zone-pair LAN INET

rule 1

description "HTTP"

action permit

match protocol tcp

match source-address any

match destination-address any

match source-port any

match destination-port HTTP

enable

exit

rule 2

description "DNS"

action permit

match protocol udp

match source-address any

match destination-address any

match source-port any

match destination-port DNS

enable

exit

rule 100

description "ICMP"

action permit

match protocol icmp

match source-address any

match destination-address any

enable

exit

rule 101

description "TRACEROUTE"

action permit

match protocol udp

match source-address any

match destination-address any

match source-port any

match destination-port TRACEROUTE

enable

exit

exit

nat source

ruleset INET

to interface gigabitethernet 1/0/2

rule 10

description "Доступ в интернет LAN"

match source-address LAN

action source-nat interface

enable

exit

exit

exit

ip route 0.0.0.0/0 172.16.200.1

ip ssh server

ntp enable

ntp logging

ntp server 88.147.254.227

exit

ntp server 88.147.254.230

exit

Заключение

Сегодня мы с вами рассмотрели настройку ESR-200-FSTEC для организации доступа ЛВС к сети Интернет.

Настроили ip-адреса на интерфейсах маршрутизатора, прописали зоны безопасности и назначили их на соответствующие интерфейсы.

Настроили синхронизацию времени с NTP-серверами из интернета.

Прописали объекты с ip-адресами и портами для настройки межсетевого экрана.

Настроили межсетевой экран, разрешив подключаться по ssh только администратору, разрешили пинг и трассировку из ЛВС на узлы в сети Интернет.

Настроили SRC-NAT для обеспечения доступа пользователей нашей ЛВС к сети Интернет.