Firewalls are not a silver bullet that will shield you from all threats, but firewalls certainly help keep your system more secure. The firewall will not detect or block specific threats the way an antivirus program does, nor will it stop you from clicking on a link in a phishing email message or from executing a file infected with a worm.

The firewall simply restricts the flow of traffic into (and sometimes out of) your computer to provide a line of defense against programs or individuals that might try to connect to your computer without your approval.

How to Activate the Firewall

Microsoft has included a firewall in their Windows operating system for a while, but, until the release of Windows XP SP2, it has been disabled by default and required that the user knows of its existence and take steps to turn it on.

Once you install Service Pack 2 on a Windows XP system, the Windows Firewall is enabled by default. You can get to the Windows Firewall settings by either clicking on the small shield icon in the Systray at the lower right of the screen and then clicking on Windows Firewall at the bottom under the Manage security settings for heading. You can also click on Windows Firewall in the Control Panel.

Microsoft recommends that you have a firewall installed, but it doesn’t have to be their firewall. Windows can detect the presence of most personal firewall software and will recognize that your system is still protected if you disable the Windows Firewall. If you disable the Windows Firewall without having a 3rd-party firewall installed, however, the Windows Security Center will alert you that you are not protected and the little shield icon will turn red.

Creating Exceptions

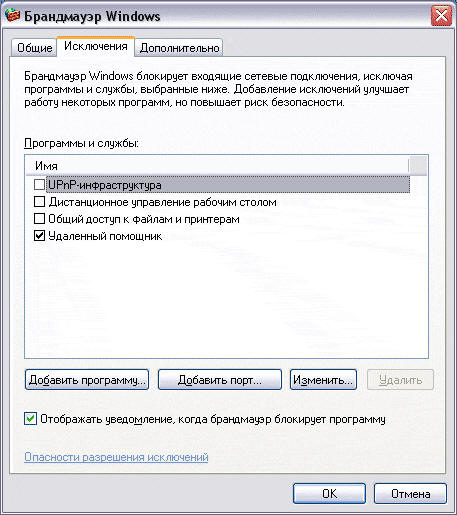

If you are using the Windows Firewall, you may need to configure it to allow certain traffic. The firewall, by default, will block most incoming traffic and restrict attempts by programs to communicate with the internet. If you click on the Exceptions tab, you can add or remove programs that should be allowed to communicate through the firewall, or you can open up specific TCP/IP ports so that any communications on those ports will be passed through the firewall.

To add a program, you can click Add Program under the Exceptions tab. A list of programs installed on the system will appear, or you can browse for a specific executable file if the program you are looking for is not on the list.

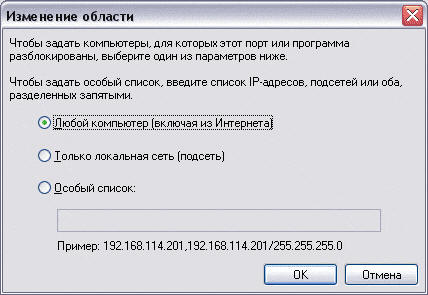

At the bottom of the Add Program window is a button labeled Change Scope. If you click on that button, you can specify exactly which computers should be allowed to use the firewall exception. In other words, you may want to allow a certain program to communicate through your Windows Firewall, but only with other computers on your local network and not the Internet. Change Scope offers three options. You can choose to allow the exception for all computers (including the public Internet), only the computers on your local network subnet, or you can specify only certain IP addresses to allow.

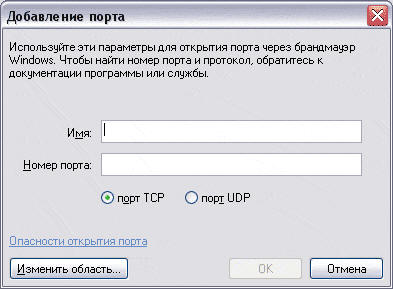

Under the Add Port option, you supply a name for the port exception and identify the port number you want to create an exception for and whether it is a TCP or UDP port. You can also adjust the scope of the exception with the same options as the Add Program exceptions.

Advanced Settings

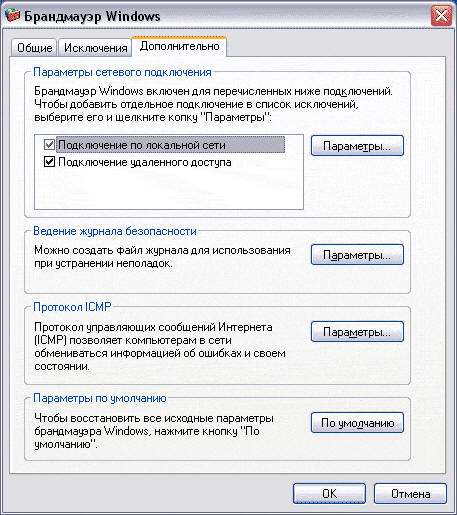

The final tab for configuring Windows Firewall is the Advanced tab. Under the Advanced tab, Microsoft offers some more specific control over the firewall. The first section lets you choose whether or not to have the Windows Firewall enabled for each network adapter or connection. If you click on the Settings button in this section, you can define certain services, such as FTP, POP3 or Remote Desktop services to communicate with that network connection through the firewall.

The second section is for Security Logging. If you are having problems using the firewall or suspect that your computer may be being attacked, you can enable the Security Logging for the firewall. If you click on the Settings button, you can choose to log dropped packets and/or successful connections. You can also define where you want the log data to be saved and set the maximum file size for the log data.

The next section allows you to define settings for ICMP. ICMP (Internet Control Message Protocol) is used for a variety of purposes and error checking including PING and TRACERT commands. Responding to ICMP requests, however, can also be used to cause a denial-of-service condition on your computer or to gather information about your computer. Clicking on the Settings button for ICMP lets you specify precisely what types of ICMP communications you do or don’t want your Windows Firewall to allow.

The final section of the Advanced tab is the Default Settings section. If you have made changes and your system no longer works and you don’t even know where to begin, you can always come to this section as a last resort and click Restore Default Settings to reset your Windows Firewall to square one.

Updated by Andy O’Donnell

Thanks for letting us know!

Get the Latest Tech News Delivered Every Day

Subscribe

В Windows XP появился встроенный файрвол, который должен был защищать подключения к сети компьютера от несанкционированного доступа и заражения некоторыми типами вирусов. По умолчанию встроенный файрвол был отключен и это послужило одной из причин того, что вирусные эпидемии поражали компьютеры с Windows XP, не смотря на то, что операционная система имела инструмент, который должен был предотвратить заражение. Microsoft отреагировала на это обстоятельство, выпустив новый пакет исправлений для Windows XP, который, в том числе, обновлял встроенный файрвол, предоставляя в распоряжение пользователя новую функциональность, и включал файрвол для всех соединений с сетью. Теперь у пользователя есть возможность настроить файрвол под свои нужды и корректировать его поведение при попытках выхода в сеть программного обеспечения. Можно так же задавать исключения из правил, предоставляя возможность определенному программному обеспечению получать доступ в сеть, минуя запрещающие правила файрвола. По умолчанию, файрвол включен для всех соединений с сетью, но по желанию пользователя, для некоторых соединений он может быть отключен. Если на компьютере используется файрвол стороннего производителя, то встроенный файрвол должен быть отключен.

Service Pack 2 для Windows XP доступен для загрузки на сайте Microsoft. Если планируется установить пакет исправлений только на одной машине, то имеет смысл воспользоваться сайтом Windows Update , при помощи которого операционная система будет проверена на отсутствие важных исправлений, и будут загружены только необходимые из них. Это позволит уменьшить объем скачиваемой информации и сэкономит время установки обновлений.

Интерфейс

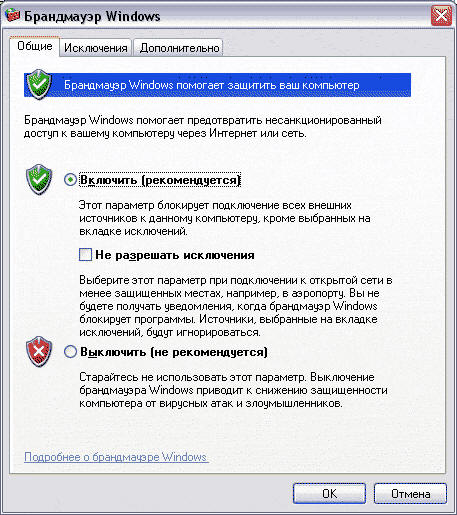

Доступ к настройкам файрвола (брандмауэра) Windows XP Service Pack 2 можно получить при помощи Пуск — Панель управления — брандмауэр Windows . Пример окна с настройками файрвола показан на рисунке ниже.

Настройки файрвола

В этом окне можно включить или выключить файрвол для всех соединений с сетью. Пункт Не разрешать исключения активизирует режим работы файрвола, при котором файрвол не выводит на экран оповещений о блокировке и отключает список исключений, который можно задать на следующей вкладке окна управления файрволом.

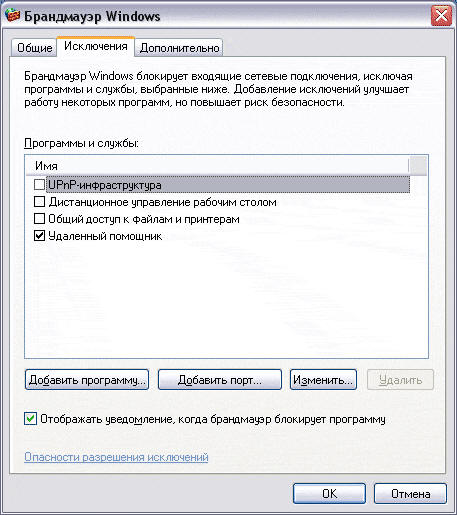

Настройки файрвола

Файрвол разрешает входящие подключения для приложений, перечисленных в этом списке, если они отмечены флажком. Можно разрешить входящие подключения на определенный локальный порт, создав соответствующее правило. На следующей вкладке окна настроек файрвола собраны дополнительные настройки.

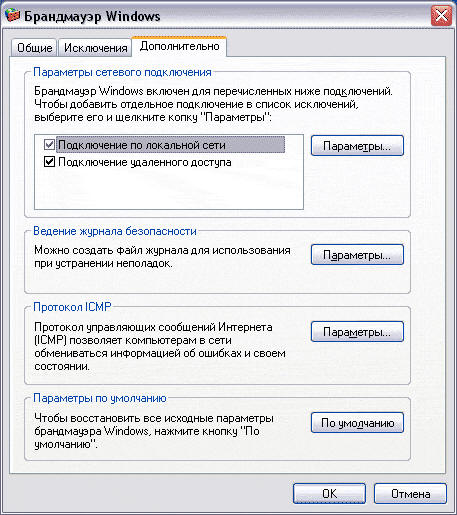

Дополнительные настройки файрвола

В этом окне можно отключить файрвол для определенного подключения или настроить дополнительные параметры фильтрации для каждого из подключений при помощи кнопки Параметры . В этом же окне настраивается журнал работы файрвола, задаются параметры фильтрации протокола ICMP. При помощи кнопки По умолчанию можно вернуть все настройки файрвола к исходным.

Настройка исключений

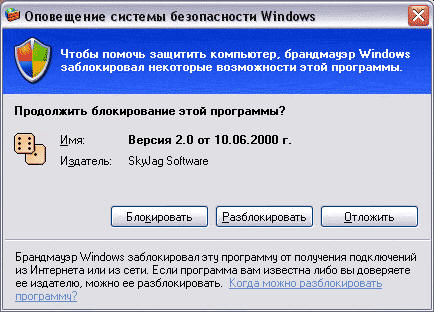

Автоматическое создание исключений для приложений

При запуске на компьютере программы, которая должна прослушивать определенный порт, ожидая подключения к нему из сети, файрвол выведет на экран запрос, пример которого представлен ниже.

Создание правила для приложения

Пользователю предоставляется следующий выбор:

- Блокировать — приложение, попытавшееся открыть порт, будет блокировано и подключится из сети к этому приложению будет невозможно. В списке исключений файрвола будет создано правило блокирующее это приложение.

- Разблокировать — приложению будет предоставлена возможность открыть порт и подключения из сети к приложению, открывшему порт, будут доступны. В список исключений файрвола будет добавлено правило, которое будет и впредь разрешать этому приложению открывать порт для ожидания входящих подключений.

- Отложить — попытка приложения открыть порт будет пресечена, но исключение создано не будет. При следующей попытке приложения открыть порт будет вновь выведен запрос, показанный выше.

Выбор Отложить оптимален, если нет уверенности в том, какое приложение пытается открыть порт, и будет ли система нормально работать после отказа приложению в открытии порта. В принципе, можно заблокировать попытку открытия порта приложением и если выбор будет неверен, то в последствии можно будет исправить автоматически созданное исключение вручную.

Создание исключений для приложений вручную

Если приложение, которое должно принимать входящие подключения из сети, заранее известно, то для него можно создать исключение вручную. Для этого нужно открыть окно настройки файрвола и выбрать вкладку Исключения .

Чтобы создать исключение нужно нажать кнопку Добавить программу… . откроется окно, пример которого показан ниже.

Выбор программы

В этом окне в списке программ перечислены те из них, которые установлены на компьютере. Если программа, которой необходимо разрешить принимать входящие подключения, отсутствует в списке, то при помощи кнопки Обзор можно указать путь к ней. После нажатия кнопки OK исключение будет создано и добавлено в список, где будет отмечено флажком, который говорит о том, что данное правило разрешает указанному приложению открывать порты и ожидать подключения из сети. Если необходимо запретить приложению открывать порты, то флажок следует снять.

Создание исключений для портов

Файрвол предоставляет возможность открыть любой порт, разрешив, таким образом, устанавливать соединения из сети с сервисом, работающим на открываемом порту. Чтобы открыть порт нужно в окне исключений нажать кнопку Добавить порт… Пример окна для добавления порта в список исключений показан ниже.

В этом окне необходимо указать протокол и номер порта, подключения к которому из сети файрвол не будет блокировать. В поле имя нужно ввести краткое описание причины по которой порт был открыт, чтобы по прошествии времени ненужное правило можно было легко найти и удалить или исправить.

Изменение адресов, с которых разрешено устанавливать подключения

При ручном создании или при редактировании созданного ранее исключения для приложений или порта можно указать диапазон адресов, с которых могут быть установлены подключения к указанному приложению или порту. Для этого предназначена кнопка Изменить область… , при помощи которой открывается окно, показанное ниже.

Изменение области

В этом окне можно задать список адресов, подключения с которых будут пропущены файрволом. Есть возможность указать, что подключения необходимо разрешить как с любого адреса, так и со строго определенных. Также, может быть указана подсеть, в которой находится компьютер под защитой файрвола.

Дополнительные настройки файрвола

Доступ к дополнительным настройкам файрвола можно получить на вкладке Дополнительно главного окна настройки файрвола

Дополнительные настройки файрвола

- Параметры сетевого подключения — здесь перечислены все сетевые подключения, которые существуют на компьютере под защитой встроенного файрвола. Путем установки или снятия флажка напротив каждого из подключений можно включить или выключить файрвол для каждого из подключений. При помощи кнопки Параметры можно настроить параметры работы файрвола для каждого из подключений, если используется общий доступ к этому подключению

- Ведение журнала безопасности — при помощи кнопки Параметры можно настроить протоколирование событий, происходящих во время работы файрвола в журнале работы.

- Протокол ICMP — позволяет настроить фильтрацию файрволом сообщений, которыми обмениваются по протоколу ICMP. В частности, можно запретить или разрешить отклик компьютера на команду ping

- Параметры по умолчанию — нажатие кнопки По умолчанию возвращает все настройки файрвола к исходным

Тестирование надежности

Конфигурация тестового компьютера, программное обеспечение, используемое при тестировании

- Celeron Tualatin 1000A на шине 133, т.е. частота процессора 1333 мегагерца.

- Материнская плата Asus TUSL-2C, BIOS ревизии 1011.

- 512 мегабайт оперативной памяти, работающей на частоте 133 мегагерца.

- Винчестер Seagate Barracuda 4 80 гигабайт в режиме UDMA5.

- Windows XP Pro Rus Service Pack 2.

- 10 мегабитная сеть из двух компьютеров.

- Сканер уязвимостей Retina 4.9.206.

- Утилита для сетевого флуда по ICMP, IGMP, TCP, UDP.

После установки Service Pack 2 в настройках файрвола были отключены все исключения, созданные по умолчанию.

Использование программой памяти и загрузка процессора

Для оценки поведения файрвола в тяжелых условиях, когда машина под его защитой атакована по локальной сети, был выполнен ряд тестов. В ходе атаки на тестовую машину снимались показания об объеме занятой сервисом файрвола памяти и о загрузке им процессора.

|

Момент снятия показаний |

Объем занятой памяти |

Загрузка процессора |

|

|

Физическая память (килобайт) |

Виртуальная память (килобайт) |

||

|

После загрузки ОС |

17 100 |

11 386 |

0% |

|

После сканирования при помощи Retina |

17 196 |

11 376 |

0%-5% |

|

ICMP-флуд в течение 5 минут |

17 292 |

11 364 |

0%-1% |

|

IGMP-флуд в течение 5 минут |

17 314 |

11 402 |

10%-25% |

|

SYN-флуд в течение 5 минут |

18 180 |

12 248 |

10%-100% |

|

UDP-флуд в течение 5 минут |

17 348 |

11 420 |

0%-31% |

Результаты тестов свидетельствуют об отсутствии утечек памяти и демонстрируют, что даже при атаке по локальной сети, где скорость передачи данных в несколько раз выше, чем при работе в интернете, проблем со снижением производительности компьютера под защитой файрвола нет. Во время SYN-флуда загрузка процессора была максимальной, но работу на компьютере можно было продолжать.

Сканирование системы сканером безопасности Retina

Тестовая машина была просканирована сканером уязвимостей Retina при включенном и выключенном файрволе. Результаты сканирования представлены в таблице ниже.

|

Название |

Файрвол выключен |

Файрвол включен |

|

Ответ на ping |

да |

нет |

|

Время ответа |

да |

нет |

|

Имя домена/рабочей группы |

да |

нет |

|

Трассировка маршрута |

да |

нет |

|

Время жизни пакета |

да |

нет |

|

Определение версии ОС |

да |

нет |

|

Определение даты и времени |

да |

нет |

|

Определение MAC-адреса |

да |

нет |

|

Открытый порт 135 |

да |

нет |

|

Открытый порт 139 |

да |

нет |

|

Открытый порт 445 |

да |

нет |

Результаты сканирования демонстрируют, что включение файрвола закрывает открытые порты и скрывает компьютер в сети.

Он-лайн тест файрвола

Для тестирования файрвола на качество контроля им приложений, пытающихся отправить информацию в интернет, была использована утилита PCAudit2. Эта утилита предлагает в любом приложении (например, в Блокноте) ввести несколько любых слов или зайти на любой сайт, требующий авторизации и ввести имя пользователя и пароль. Утилита перехватывает вводимые данные, делает скриншот с экрана, определяет имя пользователя, работающего в системе, IP-адрес и предпринимает попытку отправить собранную информацию на свой сервер. Затем утилита открывает с сервера динамически созданную страницу с отправленными данными и наглядно демонстрирует то, какая информация может быть получена хакером, взломавшим систему.

Встроенный файрвол Windows XP SP2 не смог пресечь отправку этих данных. Утилита перехватила введенный в Блокноте текст и без каких-либо препятствий и оповещений со стороны файрвола отправила их на свой сервер, что было подтверждено открывшейся страницей со всей собранной информацией.

Вывод

Встроенный в Windows XP SP2 файрвол достаточно надежен, но контролирует лишь входящие соединения, оставляя без внимания исходящие. Поэтому при использовании для защиты компьютера встроенного файрвола нужно быть очень внимательным при открытии файлов, полученных из сети. Вирус или шпионское программное обеспечение сможет без проблем отправить данные на сервер разработчика и пресечь его работу встроенный файрвол не сможет.

С одной стороны, работа, проделанная командой Microsoft над встроенным файрволом, существенна, с другой — отсутствие полного контроля над трафиком ставит под сомнение целесообразность использования встроенного файрвола вообще. Хочется надеяться на то, что Microsoft решится в будущих пакетах исправлений или новых версиях операционной системы расширить функциональные возможности файрвола и он сможет контролировать весь трафик, а не только входящий. Нынешняя версия встроенного файрвола может рассматриваться лишь как универсальное решение для защиты от некоторых типов вирусов и ограничения доступа к сервисам операционной системы.

В этом обзоре будут рассмотрены основные настройки встроенного файрвола Windows XP Service Pack 2 и протестирована его надежность.

- Назначение файрвола

- Установка Service Pack 2 для Windows XP

- Интерфейс

- Настройка исключений

- Автоматическое создание исключений для приложений

- Создание исключений для приложений вручную

- Создание исключений для портов

- Изменение адресов, с которых разрешено устанавливать подключения

- Дополнительные настройки файрвола

- Тестирование файрвола

- Конфигурация тестового компьютера

- Использование программой памяти и загрузка процессора

- Сканирование системы сканером безопасности Retina

- Он–лайн тест файрвола

- Вывод

Назначение файрвола

В Windows XP появился встроенный файрвол, который должен был защищать подключения к сети компьютера от несанкционированного доступа и заражения некоторыми типами вирусов. По умолчанию встроенный файрвол был отключен и это послужило одной из причин того, что вирусные эпидемии поражали компьютеры с Windows XP, не смотря на то, что операционная система имела инструмент, который должен был предотвратить заражение. Microsoft отреагировала на это обстоятельство, выпустив новый пакет исправлений для Windows XP, который, в том числе, обновлял встроенный файрвол, предоставляя в распоряжение пользователя новую функциональность, и включал файрвол для всех соединений с сетью. Теперь у пользователя есть возможность настроить файрвол под свои нужды и корректировать его поведение при попытках выхода в сеть программного обеспечения. Можно так же задавать исключения из правил, предоставляя возможность определенному программному обеспечению получать доступ в сеть, минуя запрещающие правила файрвола. По умолчанию, файрвол включен для всех соединений с сетью, но по желанию пользователя, для некоторых соединений он может быть отключен. Если на компьютере используется файрвол стороннего производителя, то встроенный файрвол должен быть отключен.

К оглавлениюУстановка Service Pack 2 для Windows XP

Service Pack 2 для Windows XP доступен для загрузки на сайте Microsoft. Если планируется установить пакет исправлений только на одной машине, то имеет смысл воспользоваться сайтом Windows Update, при помощи которого операционная система будет проверена на отсутствие важных исправлений, и будут загружены только необходимые из них. Это позволит уменьшить объем скачиваемой информации и сэкономит время установки обновлений.

Если сервис–пак планируется устанавливать на несколько компьютеров, то имеет смысл загрузить его полную версию.

К оглавлениюИнтерфейс

Доступ к настройкам файрвола (брандмауэра) Windows XP Service Pack 2 можно получить при помощи Пуск – Панель управления – брандмауэр Windows. Пример окна с настройками файрвола показан на рисунке ниже.

В этом окне можно включить или выключить файрвол для всех соединений с сетью. Пункт Не разрешать исключения активизирует режим работы файрвола, при котором файрвол не выводит на экран оповещений о блокировке и отключает список исключений, который можно задать на следующей вкладке окна управления файрволом.

Файрвол разрешает входящие подключения для приложений, перечисленных в этом списке, если они отмечены флажком. Можно разрешить входящие подключения на определенный локальный порт, создав соответствующее правило. На следующей вкладке окна настроек файрвола собраны дополнительные настройки.

В этом окне можно отключить файрвол для определенного подключения или настроить дополнительные параметры фильтрации для каждого из подключений при помощи кнопки Параметры. В этом же окне настраивается журнал работы файрвола, задаются параметры фильтрации протокола ICMP. При помощи кнопки По умолчанию можно вернуть все настройки файрвола к исходным.

К оглавлениюНастройка исключений

Автоматическое создание исключений для приложений

При запуске на компьютере программы, которая должна прослушивать определенный порт, ожидая подключения к нему из сети, файрвол выведет на экран запрос, пример которого представлен ниже.

Пользователю предоставляется следующий выбор:

- Блокировать – приложение, попытавшееся открыть порт, будет блокировано и подключится из сети к этому приложению будет невозможно. В списке исключений файрвола будет создано правило блокирующее это приложение.

- Разблокировать – приложению будет предоставлена возможность открыть порт и подключения из сети к приложению, открывшему порт, будут доступны. В список исключений файрвола будет добавлено правило, которое будет и впредь разрешать этому приложению открывать порт для ожидания входящих подключений.

- Отложить – попытка приложения открыть порт будет пресечена, но исключение создано не будет. При следующей попытке приложения открыть порт будет вновь выведен запрос, показанный выше.

Выбор Отложить оптимален, если нет уверенности в том, какое приложение пытается открыть порт, и будет ли система нормально работать после отказа приложению в открытии порта. В принципе, можно заблокировать попытку открытия порта приложением и если выбор будет неверен, то в последствии можно будет исправить автоматически созданное исключение вручную.

К оглавлению

Создание исключений для приложений вручную

Если приложение, которое должно принимать входящие подключения из сети, заранее известно, то для него можно создать исключение вручную. Для этого нужно открыть окно настройки файрвола и выбрать вкладку Исключения.

Чтобы создать исключение нужно нажать кнопку Добавить программу…. откроется окно, пример которого показан ниже.

В этом окне в списке программ перечислены те из них, которые установлены на компьютере. Если программа, которой необходимо разрешить принимать входящие подключения, отсутствует в списке, то при помощи кнопки Обзор можно указать путь к ней. После нажатия кнопки OK исключение будет создано и добавлено в список, где будет отмечено флажком, который говорит о том, что данное правило разрешает указанному приложению открывать порты и ожидать подключения из сети. Если необходимо запретить приложению открывать порты, то флажок следует снять.

К оглавлению

Создание исключений для портов

Файрвол предоставляет возможность открыть любой порт, разрешив, таким образом, устанавливать соединения из сети с сервисом, работающим на открываемом порту. Чтобы открыть порт нужно в окне исключений нажать кнопку Добавить порт… Пример окна для добавления порта в список исключений показан ниже.

В этом окне необходимо указать протокол и номер порта, подключения к которому из сети файрвол не будет блокировать. В поле имя нужно ввести краткое описание причины по которой порт был открыт, чтобы по прошествии времени ненужное правило можно было легко найти и удалить или исправить.

К оглавлению

Изменение адресов, с которых разрешено устанавливать подключения

При ручном создании или при редактировании созданного ранее исключения для приложений или порта можно указать диапазон адресов, с которых могут быть установлены подключения к указанному приложению или порту. Для этого предназначена кнопка Изменить область…, при помощи которой открывается окно, показанное ниже.

В этом окне можно задать список адресов, подключения с которых будут пропущены файрволом. Есть возможность указать, что подключения необходимо разрешить как с любого адреса, так и со строго определенных. Также, может быть указана подсеть, в которой находится компьютер под защитой файрвола.

К оглавлениюДополнительные настройки файрвола

Доступ к дополнительным настройкам файрвола можно получить на вкладке Дополнительно главного окна настройки файрвола.

- Параметры сетевого подключения – здесь перечислены все сетевые подключения, которые существуют на компьютере под защитой встроенного файрвола. Путем установки или снятия флажка напротив каждого из подключений можно включить или выключить файрвол для каждого из подключений. При помощи кнопки Параметры можно настроить параметры работы файрвола для каждого из подключений, если используется общий доступ к этому подключению.

- Ведение журнала безопасности – при помощи кнопки Параметры можно настроить протоколирование событий, происходящих во время работы файрвола в журнале работы.

- Протокол ICMP – позволяет настроить фильтрацию файрволом сообщений, которыми обмениваются по протоколу ICMP. В частности, можно запретить или разрешить отклик компьютера на команду ping.

- Параметры по умолчанию – нажатие кнопки По умолчанию возвращает все настройки файрвола к исходным.

К оглавлениюТестирование файрвола

Конфигурация тестового компьютера, программное обеспечение, используемое при тестировании

- Celeron Tualatin 1000A на шине 133, т.е. частота процессора 1333 мегагерца.

- Материнская плата Asus TUSL–2C, BIOS ревизии 1011.

- 512 мегабайт оперативной памяти, работающей на частоте 133 мегагерца.

- Винчестер Seagate Barracuda 4 80 гигабайт в режиме UDMA5.

- Windows XP Pro Rus Service Pack 2.

- 10 мегабитная сеть из двух компьютеров.

- Сканер уязвимостей Retina 4.9.206.

- Утилита для сетевого флуда по ICMP, IGMP, TCP, UDP.

После установки Service Pack 2 в настройках файрвола были отключены все исключения, созданные по умолчанию.

К оглавлению

Использование программой памяти и загрузка процессора

Для оценки поведения файрвола в тяжелых условиях, когда машина под его защитой атакована по локальной сети, был выполнен ряд тестов. В ходе атаки на тестовую машину снимались показания об объеме занятой сервисом файрвола памяти и о загрузке им процессора.

| Момент снятия показаний |

Объем занятой памяти |

Загрузка процессора | |

|

Физическая память (килобайт) |

Виртуальная память (килобайт) |

||

|

После загрузки ОС |

17 100 |

11 386 |

0% |

|

После сканирования при помощи Retina |

17 196 |

11 376 |

0%–5% |

|

ICMP–флуд в течение 5 минут |

17 292 |

11 364 |

0%–1% |

|

IGMP–флуд в течение 5 минут |

17 314 |

11 402 |

10%–25% |

|

SYN–флуд в течение 5 минут |

18 180 |

12 248 |

10%–100% |

|

UDP–флуд в течение 5 минут |

17 348 |

11 420 |

0%–31% |

Результаты тестов свидетельствуют об отсутствии утечек памяти и демонстрируют, что даже при атаке по локальной сети, где скорость передачи данных в несколько раз выше, чем при работе в интернете, проблем со снижением производительности компьютера под защитой файрвола нет. Во время SYN–флуда загрузка процессора была максимальной, но работу на компьютере можно было продолжать.

К оглавлению

Сканирование системы сканером безопасности Retina

Тестовая машина была просканирована сканером уязвимостей Retina при включенном и выключенном файрволе. Результаты сканирования представлены в таблице ниже.

|

Название |

Файрвол выключен |

Файрвол включен |

|

Ответ на ping |

да |

нет |

|

Время ответа |

да |

нет |

|

Имя домена/рабочей группы |

да |

нет |

|

Трассировка маршрута |

да |

нет |

|

Время жизни пакета |

да |

нет |

|

Определение версии ОС |

да |

нет |

|

Определение даты и времени |

да |

нет |

|

Определение MAC–адреса |

да |

нет |

|

Открытый порт 135 |

да |

нет |

|

Открытый порт 139 |

да |

нет |

|

Открытый порт 445 |

да |

нет |

Результаты сканирования демонстрируют, что включение файрвола закрывает открытые порты и скрывает компьютер в сети.

К оглавлению

Он–лайн тест файрвола

Для тестирования файрвола на качество контроля им приложений, пытающихся отправить информацию в интернет, была использована утилита PCAudit2. Эта утилита предлагает в любом приложении (например, в Блокноте) ввести несколько любых слов или зайти на любой сайт, требующий авторизации и ввести имя пользователя и пароль. Утилита перехватывает вводимые данные, делает скриншот с экрана, определяет имя пользователя, работающего в системе, IP–адрес и предпринимает попытку отправить собранную информацию на свой сервер. Затем утилита открывает с сервера динамически созданную страницу с отправленными данными и наглядно демонстрирует то, какая информация может быть получена хакером, взломавшим систему.

Встроенный файрвол Windows XP SP2 не смог пресечь отправку этих данных. Утилита перехватила введенный в Блокноте текст и без каких–либо препятствий и оповещений со стороны файрвола отправила их на свой сервер, что было подтверждено открывшейся страницей со всей собранной информацией.

К оглавлениюВывод

Встроенный в Windows XP SP2 файрвол достаточно надежен, но контролирует лишь входящие соединения, оставляя без внимания исходящие. Поэтому при использовании для защиты компьютера встроенного файрвола нужно быть очень внимательным при открытии файлов, полученных из сети. Вирус или шпионское программное обеспечение сможет без проблем отправить данные на сервер разработчика и пресечь его работу встроенный файрвол не сможет.

С одной стороны, работа, проделанная командой Microsoft над встроенным файрволом, существенна, с другой – отсутствие полного контроля над трафиком ставит под сомнение целесообразность использования встроенного файрвола вообще. Хочется надеяться на то, что Microsoft решится в будущих пакетах исправлений или новых версиях операционной системы расширить функциональные возможности файрвола и он сможет контролировать весь трафик, а не только входящий. Нынешняя версия встроенного файрвола может рассматриваться лишь как универсальное решение для защиты от некоторых типов вирусов и ограничения доступа к сервисам операционной системы.

Брандмауэр Windows

Брандмауэры — это не серебряная пуля, которая защитит вас от всех угроз, но брандмауэры, безусловно, помогут сохранить вашу систему в безопасности. Брандмауэр не будет обнаруживать или блокировать определенные угрозы так, как это делает антивирусная программа, и не остановит вас на щелчке по ссылке в фишинговом сообщении электронной почты мошенничества или при запуске файла, зараженного червем. Брандмауэр просто ограничивает поток трафика на (и иногда из) вашего компьютера, чтобы обеспечить линию защиты от программ или отдельных лиц, которые могут попытаться подключиться к вашему компьютеру без вашего разрешения.

Microsoft некоторое время включила брандмауэр в своей операционной системе Windows, но до выпуска Windows XP с пакетом обновления 2 (SP2) он по умолчанию отключен и требует, чтобы пользователь знал о его существовании и предпринимал шаги для его включения.

После установки пакета обновления 2 (SP2) в системе Windows XP брандмауэр Windows включен по умолчанию. Вы можете перейти к настройкам брандмауэра Windows, нажав на маленький щит значок в Systray в правом нижнем углу экрана, а затем нажмите Брандмауэр Windows внизу под Управление параметрами безопасности для заголовок. Вы также можете нажать Брандмауэр Windows в Панель управления.

Корпорация Майкрософт рекомендует установить брандмауэр, но не обязательно использовать их брандмауэр. Windows может обнаружить наличие большинства личных брандмауэров и узнает, что ваша система все еще защищена, если вы отключите брандмауэр Windows. Если вы отключите брандмауэр Windows без наличия брандмауэра сторонних производителей, Центр безопасности Windows предупредит вас о том, что вы не защищены, а значок маленького щита станет красным.

Создание исключений

Если вы используете брандмауэр Windows, вам может потребоваться настроить его для разрешения определенного трафика. Брандмауэр по умолчанию блокирует большинство входящих трафика и ограничивает попытки программ взаимодействовать с Интернетом. Если вы нажмете на Исключения вы можете добавлять или удалять программы, которые должны быть разрешены для связи через брандмауэр, или вы можете открыть определенные порты TCP / IP, чтобы любые сообщения на этих портах передавались через брандмауэр.

Чтобы добавить программу, вы можете щелкнуть Добавить программу под Исключения Вкладка. Появится список программ, установленных в системе, или вы можете просмотреть определенный исполняемый файл, если программа, которую вы ищете, отсутствует в списке.

В нижней части Добавить программу окно — это кнопка с надписью Изменить область действия, Если вы нажмете на эту кнопку, вы можете указать, какие именно компьютеры должны иметь право использовать исключение брандмауэра. Другими словами, вы можете разрешить определенной программе общаться через брандмауэр Windows, но только с другими компьютерами в вашей локальной сети, а не в Интернете. Область изменения предлагает три варианта. Вы можете разрешить исключение для всех компьютеров (включая общедоступный Интернет), только компьютеры в своей локальной подсети, или вы можете указать только определенные IP-адреса для разрешения.

Под Добавить порт , вы укажете имя для исключения порта и укажите номер порта, для которого вы хотите создать исключение, и является ли он портом TCP или UDP. Вы также можете настроить область исключения с теми же параметрами, что и исключения Add Program.

Расширенные настройки

Последней вкладкой для настройки брандмауэра Windows является продвинутый Вкладка. На вкладке «Дополнительно» Microsoft предлагает более конкретный контроль над брандмауэром. В первом разделе вы можете выбрать, включать ли брандмауэр Windows для каждого сетевого адаптера или подключения. Если вы нажмете на настройки в этом разделе вы можете определить определенные службы, такие как FTP, POP3 или службы удаленного рабочего стола, для связи с этим сетевым подключением через брандмауэр.

Второй раздел, если для Ведение журнала безопасности, Если у вас возникли проблемы с использованием брандмауэра или вы подозреваете, что на ваш компьютер могут быть атакованы, вы можете включить ведение журнала безопасности для брандмауэра. Если вы нажмете на настройки , вы можете выбрать журнал удаленных пакетов и / или успешных соединений. Вы также можете определить, где вы хотите сохранить данные журнала, и установить максимальный размер файла для данных журнала.

В следующем разделе вы можете определить настройки для ICMP, ICMP (протокол управления интернет-протоколом) используется для различных целей и проверки ошибок, включая команды PING и TRACERT. Однако ответ на запросы ICMP может также использоваться для возникновения условия отказа в обслуживании на вашем компьютере или для сбора информации о вашем компьютере. Нажав на настройки для ICMP позволяет точно указать, какие типы коммуникаций ICMP вы используете или не хотите, чтобы брандмауэр Windows разрешал.

Последний раздел продвинутый вкладка Настройки по умолчанию раздел. Если вы внесли изменения и ваша система больше не работает, и вы даже не знаете, с чего начать, вы всегда можете прийти в этот раздел в качестве последнего средства и нажать Восстановить настройки по умолчанию для сброса брандмауэра Windows на квадратный.

Примечание редактора: эта статья устаревшего контента была обновлена Энди О’Доннелем

Такую технологию, как фильтры пакетов на основании полной информации о пакете, межсетевой экран ICF использует совместно с компонентом ICS. Хотя ICF обычно и применяется только в изолированном режиме работы компьютера, его иногда используют для защиты общего адаптера и обеспечения безопасности домашней сети. По умолчанию фильтры пакетов межсетевого экрана ICF блокируют все не запрошенные пакеты из открытого сетевого интерфейса. Для этого ICF обращается к таблице трафика в Network Address Translation (NAT) и проверяет весь входящий трафик на соответствие своим правилам. Входные потоки данных пропускаются только при наличии соответствующей записи в таблице трафика NAT, созданной межсетевым экраном или другими средствами из внутренней защищенной сети.

Иначе говоря, если источник сетевого сообщения находится вне защищенной сети, входящие данные отбрасываются. Межсетевой экран ICF в Windows XP Professional дает уверенность, что хакеры не смогут сканировать вашу систему или подключиться к ее ресурсам. Однако здесь имеется определенный компромисс: межсетевой экран затрудняет конфигурирование системы для работы в качестве сервера в Интернете. Межсетевой экран ICF в Windows XP Professional доступен, только когда компьютер включен в рабочую группу или в изолированную конфигурацию. В домене параметры ICF определяются политиками, назначенными администратором. Назначенные политики в Windows 2000 идентичны и в Windows XP.

Вряд ли для кого-нибудь секретом является тот факт, что компьютеры нужно защищать. Особенно если вы используете сервер на базе Windows 2000 для выхода в Интернет. При должной настройке эта система очень устойчива к взлому и стабильна. Обычно к серверу Windows 2000 подключается модем выделенной линии (или любое другое устройство), параллельно с локальной сетью. При этом организуется либо раздача соединения с Интернетом по локальной сети (Internet Connection Sharing, простейший вариант NAT), либо устанавливается прокси-сервер. Каждый из этих вариантов имеет свои плюсы и минусы, но с точки зрения гибкости управления и учета деятельности пользователей я предпочитаю второй. В любом случае нужно ясно понять – сервер придется защищать. Самое удивительное – Windows 2000 (равно как и XP) обладают богатыми встроенными возможностями по защите, и в этой статье я постараюсь вам объяснить, как ими пользоваться. Но для начала давайте вспомним базовые концепции стека протоколов TCP/IP.

Особенности стека TCP/IP

Основной протокол стека TCP/IP – это IP (Internet Protocol). Он работает на сетевом уровне и занимается доставкой пакетов. У отправителя и получателя должны существовать уникальные IP адреса, которые указываются в заголовках каждого пакета. То есть первый критерий фильтрации – мы можем пропускать пакеты только от нужных (или только к нужным) IP адресам. Это самая примитивная фильтрация.

Но помимо протокола IP в сети работают несколько других протоколов. Каждый из них добавляет в пакет свой заголовок, то есть в момент передачи по сети пакет представляет собой «слоеный пирог», где помимо данных помещены заголовки различных протоколов. Один из этих заголовков вы уже знаете – это заголовок протокола IP.

Выше протокола IP находятся протоколы транспортного уровня – это TCP (Transmission Control Protocol) и UDP (User Datagram Protocol). Обычно используется либо TCP, либо UDP. Каждый из этих протоколов тоже добавляет в пакет свой заголовок. У UDP и TCP есть своя специфика – они, в отличие от IP, уже умеют работать с сетевыми службами. Причем адресация сетевых служб происходит по адресу службы – номеру порта. Отсюда вытекает вторая возможность фильтрации – мы можем ограничивать доступ по номеру порта. При этом номер порта можно комбинировать с IP адресом – к примеру, разрешать

доступ на веб-сайт сервера (стандартно TCP порт 80) только с определенных IP адресов. Учтите, что хотя номера портов для TCP и UDP похожи, это разные протоколы и номера портов у них тоже разные. Номера портов большинства служб стандартизированы, и вы можете посмотреть их в файле services который размещается в каталоге %systemroot%\system32\drivers\etc. %Systemroot% — это каталог, где у вас установлена Windows. Кстати, комбинация «IP адрес» + «номер порта» называется сокетом. Сокет позволяет уникально адресовать службу в Интернете.

Когда вы обращаетесь к удаленному серверу по протоколу TCP, то происходит процесс установления связи. К примеру, вы обратились к веб-серверу узла 192.168.1.1 (стандартно – на TCP порт 80). При этом ваш компьютер (клиент) тоже должен выделить порт, чтобы сервер знал, куда отправлять ответ. Порт клиента выделяется случайным образом – к примеру, пусть это будет TCP 29334.

Кстати, очень полезно использовать утилиту «netstat.exe», которая входит в стандартную поставку Windows – она показывает все текущие TCP соединения и открытые порты.

Как правило, все сетевые службы общаются через TCP или UDP. TCP сегодня используется наиболее часто. Так что практически в любом пакете вы обнаружите заголовки TCP и UDP, по которым мы и будем осуществлять фильтрацию.

Осталось упомянуть протокол ICMP (Internet Control Message Protocol). Он использует IP, но не задействует ни TCP, ни UDP. ICMP предназначен для диагностики компьютерной сети, и его, в принципе, можно разрешать с любого IP адреса на любой IP адрес. По ICMP работает утилита ping.exe, также стандартно поставляющаяся с Windows. С помощью утилиты ping вы сможете проверить доступность любого узла в Интернете. А с помощью еще одной утилиты – tracert.exe – проверить маршрут до выбранного узла.

Теперь после небольшого теоретического введения давайте перейдем собственно к построению защиты. Я буду иллюстрировать статью английской версией операционной системы, поскольку использовать русскую версию сервера Windows 2000 я настоятельно не рекомендую. Вряд ли «база знаний» на русском языке столь же информационно наполнена, как knowledge base на английском – а ведь это именно тот ресурс, который жизненно необходим всякому уважающему себя администратору. Для непосвященных отмечу – knowledge base содержит ответы практически на все вопросы, там указаны практически все ошибки Windows, а также даны рекомендации по их решению и различные советы.

Настройка брандмауэра

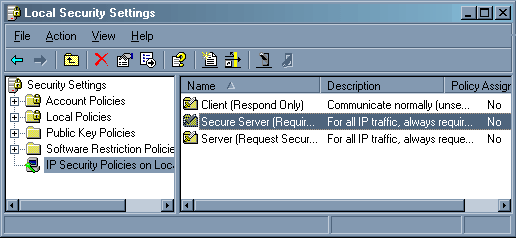

Первое, что мы делаем – переходим в Local Security Policy (Control Panel — Administrative Tools)

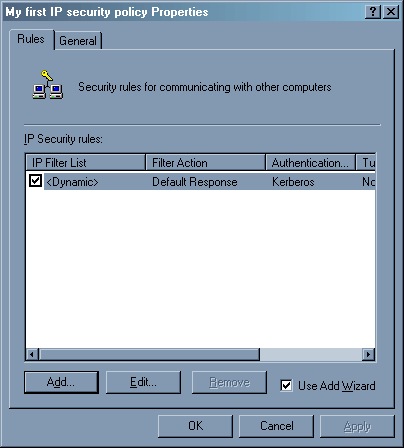

Там выбираем строчку «IP security policies…» Там уже есть три политики, но мы с вами будем создавать новую. Нажимаем правую клавишу мыши на «IP security policies…», выбираем «Create IP security policy…» Запустится мастер установки IP политики. Здесь предлагается ввести название политики и ее описание. Пусть будет «My first IP security policy».

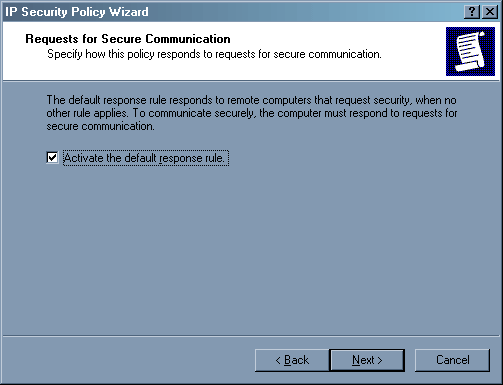

Во втором окне оставьте галочку

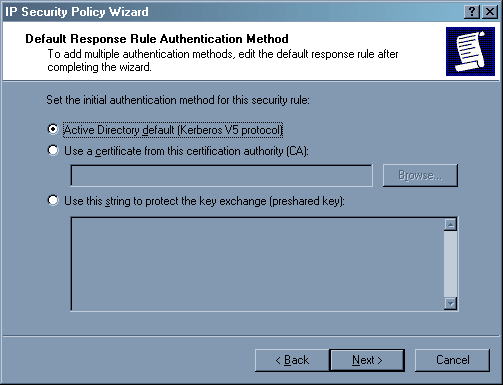

Здесь тоже ничего не трогайте, пусть все будет поумолчанию.

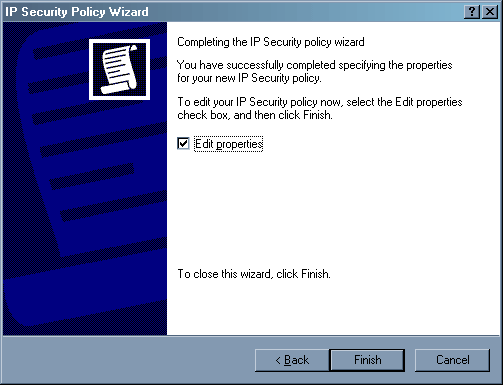

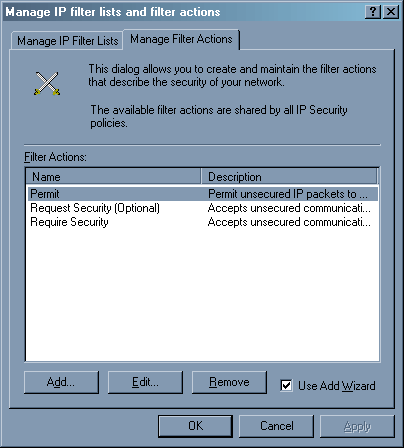

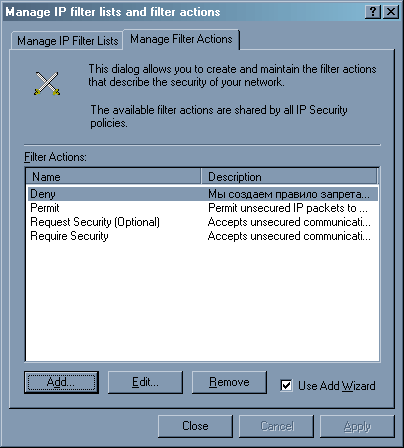

Здесь снимаем галочку – свойства политики мы отредактируем чуть позднее. Теперь в списке политики мы наблюдаем нашу. Нажимаем правую клавишу мыши на «IP security policies…», выбираем «Manage IP filter lists and filter actions…», переходим в закладку «Manage Filter Actions».

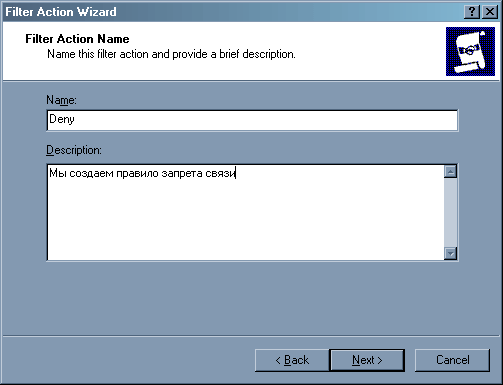

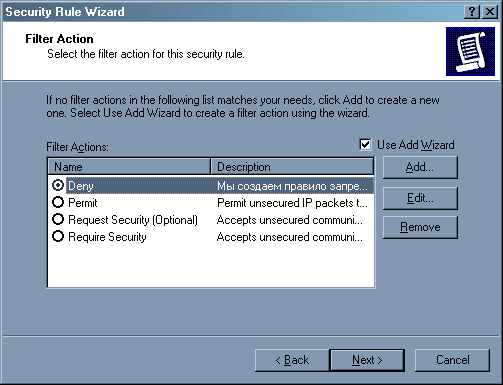

Нажимаем клавишу Add – нам нужно добавить действие «Deny». Вновь запускается мастер.

о втором окне мы выбираем действие – «Block» Первое правило – все, что не разрешено, должно быть запрещено. Наш подход будет следующий – мы запретим связь со всеми узлами, а потом будем потихоньку открывать то, что нам нужно. В последнем окне нажимаем клавишу «Finish», галочку «Edit Properties» помечать не нужно.

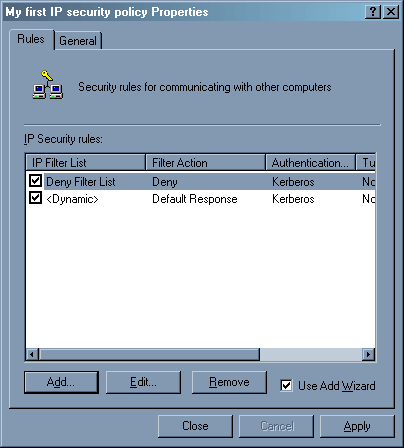

В окне действий появилось наше – «Deny». Закрываем окно и переходим к редактированию созданной нами политики (для этого достаточно нажать два раза левой клавишей мыши на ее название).

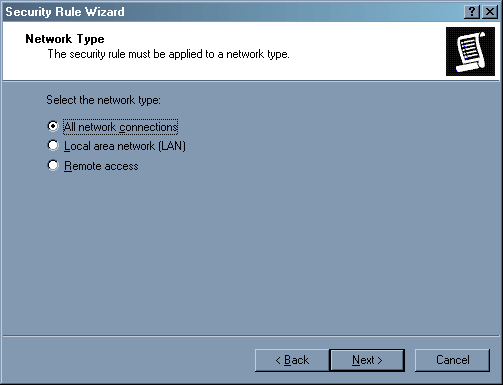

Нажимаем клавишу «Add». Сейчас мы будем изменять нашу политику. Запустится мастер. Нажимаем Next.

Здесь указывается, для какого соединения будет действовать правило. Если внутренняя сеть у вас имеет «левые» IP адреса, то можете сильно не мучаться и указать «All network connections», мы обеспечим доступ с внутренней сети отдельной строкой. Если выделенка у вас подключена через удаленный доступ, то можете выбрать «Remote Access», но опять же, если у вас есть несколько модемов для доступа клиентов сети к серверу по телефону, то это правило будет действовать и на них, что не всегда полезно. Так что указывайте «All network connections» и не

мучайтесь.

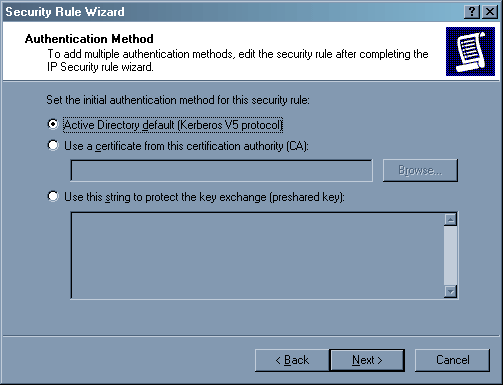

Здесь все оставляем поумолччанию.

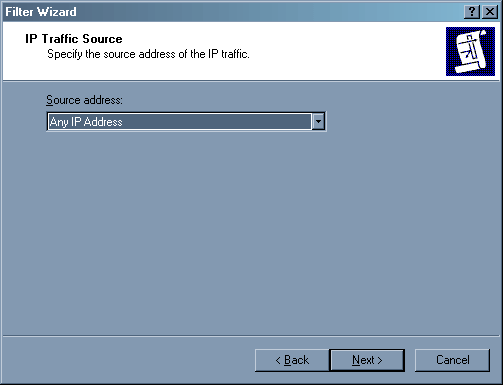

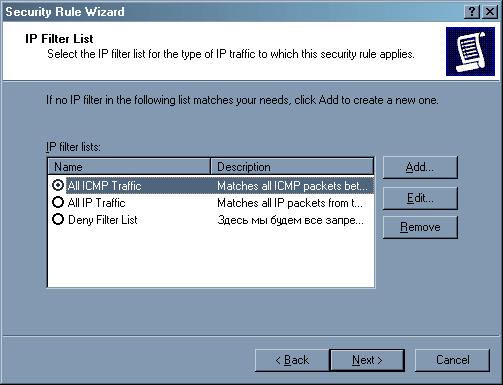

Первое что мы должны сделать – запретить все для всех. Поэтому нажимаем клавишу Add – будем добавлять фильтр. Запустится мастер добавления фильтра (то же самое вы можете сделать через строчку «Manage IP filters list», нажав правую клавишу мыши на «IP security policies…» в окне «Local security settings»)

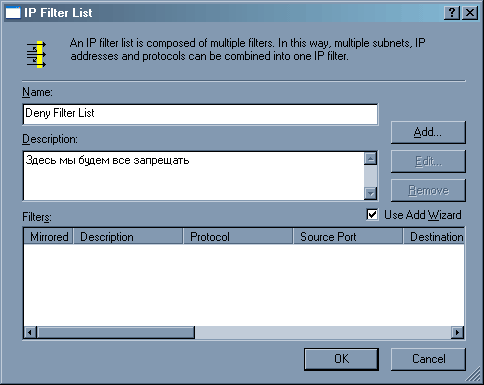

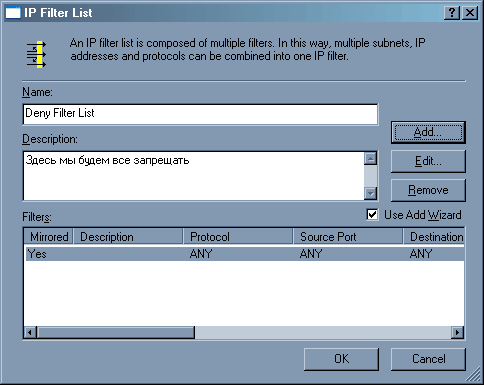

Называем фильтр «Deny Filter List» и нажимаем клавишу «Add». Вновь запускается мастер

Здесь указывается источник пакета. Поскольку мы хотим запретить пакеты от всех источников, то указываем «Any IP address». Жмем «Next». Здесь указывается адрес получателя пакета. Опять же, мы хотим запретить пакеты от всех IP источников для нашего компьютера, поэтому указываем «My IP address». Жмем «Next». Здесь запрещаем все протоколы – выбираем «Any»

Готово – появился новый фильтр. Прекрасно, теперь нажимаем клавишу Ok

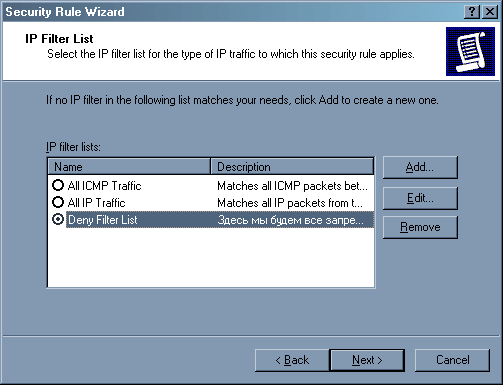

Появился новый список фильтров. Нажимаем Next

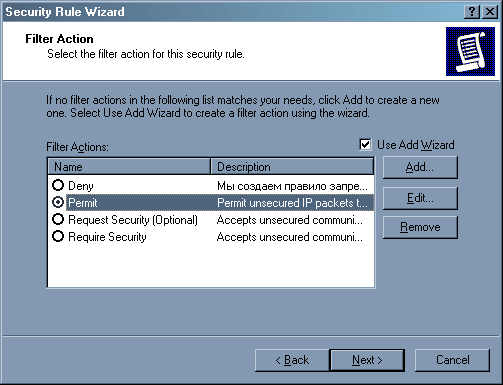

Выбираем действие – Deny

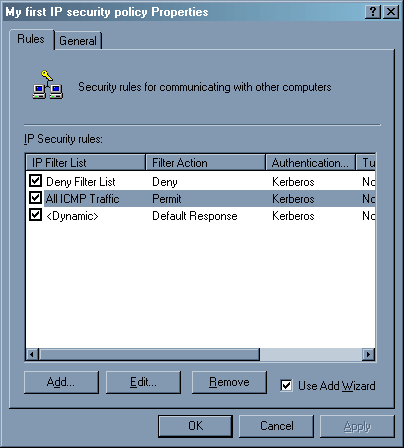

В политике появилось новое правило – запрещение всего от всех и для всех. Теперь будем разрешать. Это самая трудоемкая задача.

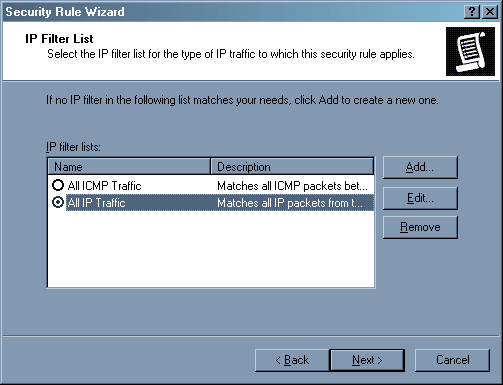

Первоначально следует разрешить ICMP трафик от всех пользователей на нашу машину. Для этого выполним ту же операцию Add в окне политики, только теперь мы воспользуемся готовым списком фильтров All ICMP traffic

Данный фильтр разрешает ICMP пакеты с любого IP адреса на наш компьютер.

Естественно, что действие теперь будет Permit

В свойствах политики добавилась еще одна строчка.

Теперь у нас не будет работать ничего, кроме ICMP протокола. Сейчас нам осталось выделить те службы, которые нам нужны, и прописать для них доступ. Лучше всего создать еще один список фильтров (к примеру, Internet services), добавить в него несколько строчек фильтров и право permit. Ниже я дам строчки для самых распространенных служб, но в вашем индивидуальном случае все может быть по-другому. Следует отметить, что по умолчанию каждая служба добавляется зеркально – то есть если мы разрешаем связь от нашего компьютера к любым веб-серверам (порт 80), то будет реализовываться и обратная связь для передачи ответа веб-сервера.

Если у вас есть локальная сеть с «левыми» адресами, то нужно прописать для нее доступ – открываем все протоколы с адресов 192.168.1.0 маска 255.255.255.0 (к примеру) до My IP address. Для этого можете создать отдельный фильтр «My LAN».

А теперь перейдем к заполнению наиболее часто используемых служб

1. Запросы DNS сервера. Разрешаем 53 порт получателя (destination port address) протокола UDP от нашего компьютера к любому компьютеру. Вместо любого компьютера можно указать DNS сервер провайдера.

2. Веб-трафик. Открываем порт TCP 80 получателя от нашего компьютера к любому компьютеру.

3. FTP-трафик. Открываем порты TCP 20 и TCP 21 получателя от нашего компьютера к любому компьютеру.

4. SMTP трафик (для отправки писем). Открываем порт TCP 25 получателя от нашего компьютера к любому компьютеру (можно вместо любого компьютера указать SMTP сервер провайдера).

5. POP3 трафик (для приема писем). Открываем порт TCP 110 получателя от нашего компьютера к любому компьютеру (или к POP3 серверу провайдера).

6. IMAP трафик (для приема писем). Открываем порт TCP 143 получателя от нашего компьютера к любому компьютеру (или к IMAP серверу провайдера).

7. ICQ трафик. Зависит от сервера ICQ, обычно TCP порт 5190 получателя от нашего компьютера к любому компьютеру (или к серверу ICQ).

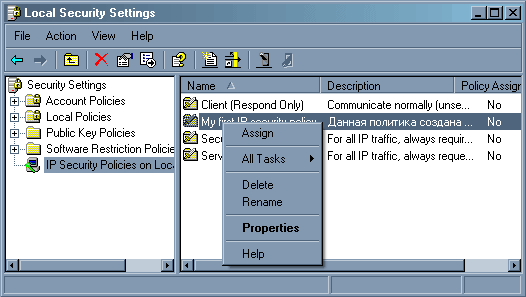

Cейчас пришла пора тестирования – нажимаем правую клавишу мыши на название нашей политики и указываем «Assign»

Смотрите результат

Заключение

После изучения данной статьи вы сможете самостоятельно настроить брандмауэр, используя встроенные в Windows 2000/XP средства безопасности. Брандмауэр позволяет повысить безопасность компьютерной сети и ограничить доступ к службам, которые вы желаете открыть только для внутренней сети. Помните, что вам не нужно, должно быть запрещено.

Дополнение

Задачу можно решить проще:

1. Если сервер используется только для доступа в Интернет (и возможно для хостинга веб)

1.1 Отключаем на «внешнем» интерфейсе биндинг всего кроме TCP/IP

1.2 Включаем ICS(AutoNAT outside)

1.3 смотрим netstat -na

1.4 отключаем ненужные сервисы последовательно

1.5 повторяем 1.3 и 1.4 до отсутствия в 1.3 результате открытых портов на внешнем интерфейсе

Автор: Дмитрий Чеканов

Источник:

3dnews.ru

Оцените статью: Голосов