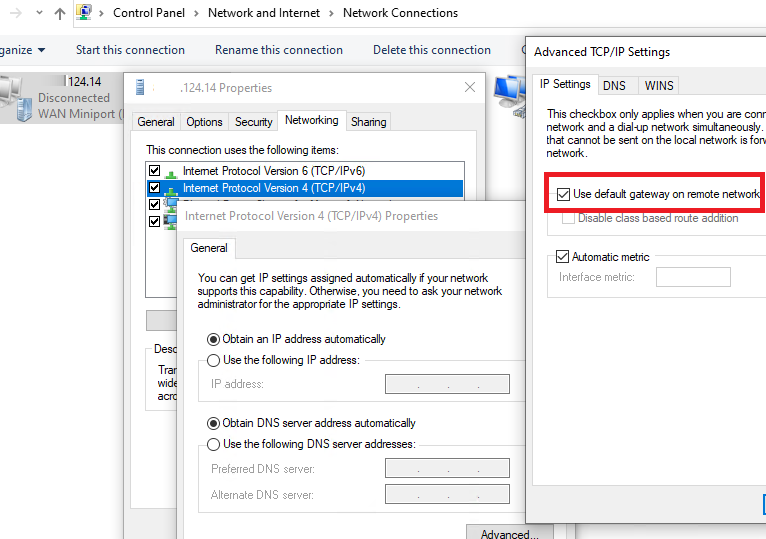

В Windows 10 был баг, который не позволял снять чекбокс Использовать основной шлюз в удаленной сети в VPN, а именно кнопка Свойства есть, она активна, но при щелчке на ней — ничего не происходит…

Лечилось через скрипт в командной строке:

powershell Set-VpnConnection -Name "Название VPN подключения" -SplitTunneling 1

Эта заметка была написано давненько. Тогда она могла кому-то помочь, сейчас уже неактуальна. К тому же тут всего пару предложений текста. Основной вывод, что кроме стандартного графического интерфейса Windows полезно пользовать Powershell.

Но что самое интересное, заходы на эту страничку из поисковиков есть. Поэтому решил не удалять её, а наоборот расширить.

Для чего вообще этот чекбокс нужен?

Split Tunneling

Когда VPN соединение установлено, то есть две возможности, первая:

- Использовать шлюз по умолчанию на своём (локальном) компьютере

Такой режим называется Split Tunneling (split — расщеплять, разделять). Трафик тут делится на две части. Этот режим более интересный и сложный. В случае Split Tunneling в VPN туннель будет уходить только предназначенный ему трафик.

Остальной трафик ходит как и раньше мимо туннеля, через домашнего провайдера интернета. Если за VPN туннелем есть ещё подсети, кроме подсети самого туннеля, то они окажутся недоступными с локального компьютера.

Чтобы эти подсети были доступны, нужно на локальном компьютере руками прописывать дополнительные маршруты. Эти маршруты будут указывать, что пакеты для данных подсетей должны быть смаршрутизированы в туннель. В этом минус.

На самом деле, маршруты могут прилетать вместе с другими настройками при установлении туннеля. И вариантов развёртывания самого туннеля тут множество, но в самом простом случае будет как подсветил выше.

Плюс в том, что туннель никак не повлияет на остальной трафик с локального компьютера. Будет работать интернет и будут доступны удалённые сетевые ресурсы, которые были доступны до подключения туннеля.

Force Tunneling

Вторая возможность это:

- Использовать шлюз в удалённой сети

Такой режим называется Force Tunneling и он более простой. При этом методе подключения бОльшая часть пакетов будет отправляться в туннель. Не через туннель отправляются только пакеты в локальной сети компьютера.

Соответственно все сетевые ресурсы (кроме локальных) отвалятся (или опять прописывать маршруты, теперь уже для них). Здесь уже точно прописывать, настройками туннеля тут не скорректировать.

Если на удалённом VPN шлюзе нет интернета для компьютеров подключенных через туннель, то на локальном компьютере отвалится и интернет. Такая ситуация может быть из-за разных причин: отсутствие нужной настройки или неправильная настройка со стороны VPN шлюза, сознательный запрет.

Если на удалённом шлюзе все же настроен интернет для компьютеров из туннеля, то выход в интернет на локальном компьютере будет работать полностью через туннель. Это минус.

Плюс: все подсети за удалённым VPN шлюзом, которые доступны с этого VPN шлюза, доступны и на локальном компьютере.

Какой метод выбрать.. кому как проще и удобнее. Тут надо сказать: сразу после создания VPN туннеля чекбокс Использовать шлюз в удалённой сети отмечен. То есть будет работать по второму варианту.

Отдельным интересным моментом остаётся работа DNS уже после того как туннель был инициализирован и поднялся. Возможно как-нибудь расскажу и про это.

Пример

Чтобы было понятнее поясню на примере. Максимально подробно, максимально простым языком.

Допустим, есть домашняя сеть: компьютер 192.168.0.2, роутер 192.168.0.1, SmartTV 192.168.0.3 и NAS с фильмами 192.168.0.4. И ещё есть ресурс от провайдера интернета (к примеру, FTP с фильмами, играми и программами) с адресом 212.15.X.X. Но доступ к этому ресурсу открыт только из сети провайдера, а из интернета закрыт.

Подсоединение VPN происходит на какой-то интернет адрес, к примеру 185.82.X.X. После установки VPN соединения локальный компьютер получает адрес, связанный с туннелем 172.16.1.2, а удалённый шлюз в туннеле имеет адрес 172.16.1.1.

Это всегда соединение точка-точка и сеть туннеля 172.16.1.X в минимальном варианте состоит всего из двух указанных адресов. Так работает много реализаций для туннеля. В максимальном варианте сеть туннеля — полноценная большая сеть. В подробности не углубляюсь, но когда первый раз увидел, было много вопросов. Типа: что и так бывает?

Предположим что за подсетью 172.16.1.X есть ещё сеть 10.X.X.X, на 172.16.1.1 существует маршрут в эту сеть.

Соответственно при первом варианте Split Tunneling в удалённой сети будут доступны только адреса 172.16.1.X, при этом все адреса локальной сети 192.168.0.X так же доступны. Будет доступен и FTP-сервер провайдера. Будет работать интернет с той скоростью, какая заявлена домашним провайдером, например 200Mbit.

При втором варианте Force Tunneling будут доступны удалённые адреса и 172.16.1.X, и 10.X.X.X. Локальные адреса 192.168.0.X доступны, но вот провайдерский FTP отвалится и интернет заработает со скоростью всего 20Mbit. Почему? Потому что такая скорость интернета подключена для 185.82.X.X.

Как набросить маршрут?

Допустим, хотим подключаться по первому варианту, но чтобы сеть 10.X.X.X была доступна. Надо запустить cmd.exe, выбрать Запуск от Администратора.

Затем вбить команду:

C:WINDOWSsystem32>route add 10.0.0.0 mask 255.0.0.0 172.16.1.1 -p ОК

Первый параметр 10.0.0.0 это сеть назначения, второй 255.0.0.0 маска подсети, третий 172.16.1.1 шлюз в удалённую сеть. Если есть трудности с подсетями и масками, то вот статья. Параметр -p укажет компьютеру, что маршрут постоянный и его надо сохранить после перезагрузки. Удалить маршрут:

C:WINDOWSsystem32>route delete 10.0.0.0 ОК

Как до этого чекбокса добраться?

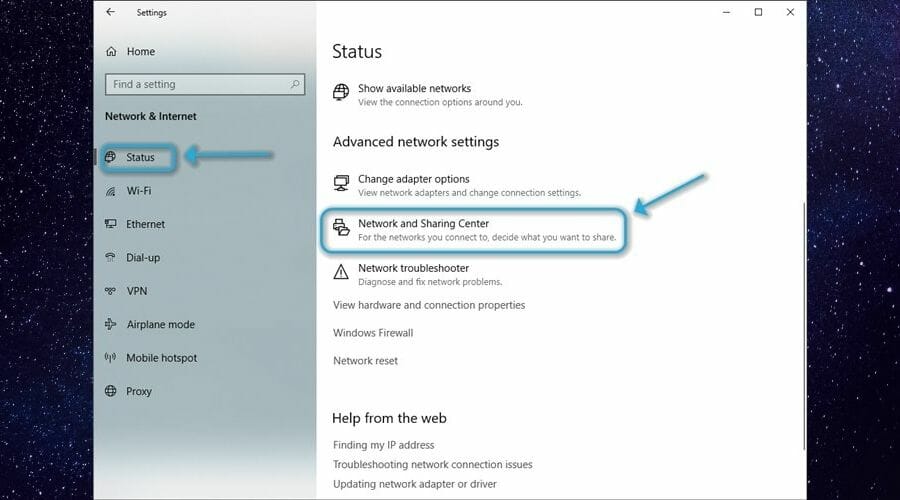

Возвращаемся к чекбоксу. Предположим что VPN туннель уже создан. Тогда идем: Панель управления (просмотр: Категория) — Сеть и интернет

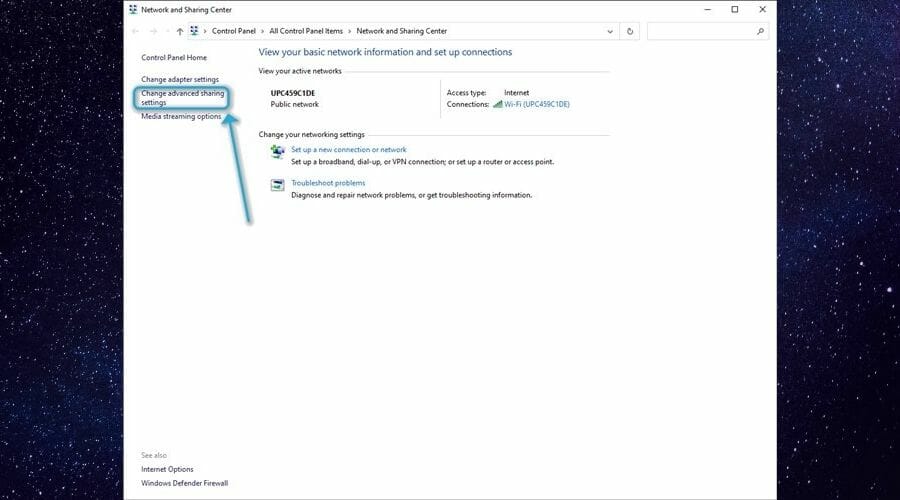

Центр управления сетями и общим доступом — Изменение параметров адаптера. Откроется страница с адаптерами на локальном компьютере. Ищем там наш VPN, нажимаем на нём правой кнопкой, выбираем Свойства

Переходим на закладку Сеть — IP версии 4 (TCP/IPv4) — Свойства

Там нажимаем кнопку Дополнительно. Открывается новое окошко и (Ура!) наш чекбокс. У меня он, как видите, отмечен, потому что когда я играю в Q3 на удалённом серваке, мне не нужны ни сетевые ресурсы, ни сёрф в интернете.

Если нужна инструкция как создать VPN подключение в Windows 10, то вот ссылка на сайт Microsoft.

Если у вас пропадает интернет при подключении к VPN на Windows 11, то есть несколько вариантов решения этой проблемы.

- Измените порядок подключения адаптеров сети:

- Нажмите правой кнопкой мыши на значок сети в системном трее и выберите “Открыть центр управления сетями и общим доступом”.

- Нажмите на “Изменить параметры адаптера” в левой части окна.

- Перетащите VPN-подключение на верхнюю позицию списка, чтобы оно было первым в списке адаптеров.

- Нажмите правой кнопкой мыши на адаптере, который используется для подключения к интернету (обычно это Ethernet или Wi-Fi), и выберите “Свойства”.

- Найдите “Протокол интернета версии 4 (TCP/IPv4)” в списке и выберите его, затем нажмите “Свойства”.

- Нажмите на “Дополнительно” и снимите флажок с “Использовать шлюз по умолчанию на удаленной сети”.

- Нажмите “ОК” во всех окнах, чтобы сохранить изменения.

- Отключите функцию IPv6:

- Нажмите правой кнопкой мыши на значок сети в системном трее и выберите “Открыть центр управления сетями и общим доступом”.

- Нажмите на “Изменить параметры адаптера” в левой части окна.

- Найдите VPN-подключение и нажмите на него правой кнопкой мыши, затем выберите “Свойства”.

- Снимите флажок с “Протокол интернета версии 6 (TCP/IPv6)” и нажмите “ОК”.

- Попробуйте подключиться к VPN еще раз и проверьте, работает ли интернет.

- Измените настройки DNS:

- Нажмите правой кнопкой мыши на значок сети в системном трее и выберите “Открыть центр управления сетями и общим доступом”.

- Нажмите на “Изменить параметры адаптера” в левой части окна.

- Найдите VPN-подключение и нажмите на него правой кнопкой мыши, затем выберите “Свойства”.

- Выберите “Протокол интернета версии 4 (TCP/IPv4)” и нажмите на “Свойства”.

- В разделе “Параметры DNS” выберите “Использовать следующие серверы DNS” и введите следующие адреса: 8.8.

Пользователи при подключении из дома к корпоративному VPN серверу (будь то AlwaysOnVPN, стандартный VPN сервер на Windows Server RRAS, или OpenVPN) жалуются, что у них не работает доступ в Интернет со своего компьютера при активном VPN подключении. В этой статье мы разберемся, почему пропадает доступ в Интернет в Windows 10 при подключении к VPN и как исправить эту проблему.

При создании нового VPN подключения в Windows (всех версий) в его настройках по-умолчанию включена опция “Использовать основной шлюз удаленной сети” (Use default gateway on remote network). Это означает, что весь трафик с вашего компьютера отправляется через VPN туннель. Если на VPN сервере для удаленных клиентов разрешен доступ только к локальным ресурсам предприятия, и запрещен доступ в Интернет, то у пользователя на компьютере не будут открываться внешние веб-сайты и другие Интернет ресурсы. Соответственно, после отключения от VPN, весь трафик пользователя пойдет через обычную сеть и у него появится Интернет-доступ.

Режим, когда часть трафика (доступ к корпоративным ресурсам) отправляется через VPN туннель, а другая часть (доступ в Интернет) через локальное сетевое подключение называется split tunneling.

В Windows 10 можно включить split tunneling (отключить маршрутизацию Интернет трафика через VPN туннель) тремя способами:

- В настройках параметров TCP/IP VPN подключения;

- С помощью фала rasphone.pbk;

- При помощи PowerShell командлета Set-VpnConnection с параметром SplitTunneling

Самый простой способ – изменить настройки TCP/IP для вашего VPN подключения через Панель управления.

- Откройте список сетевых подключений в Панели управления (Control Panel\Network and Internet\Network Connections) и откройте свойства вашего VPN подключения;

- Перейдите на вкладку Networking, выберите Internet Protocol Version 4 (TCP/IPv4) и нажмите кнопку Properties;

- Нажмите кнопку Advanced;

- Убедитесь, что на вкладке IP Settings включена опция “Use default gateway on remote network’.

После отключения опции “Использовать основной шлюз в удаленной сети” и переподключения к VPN шлюзу на компьютере появится доступ в Интернет через вашего провайдера. Но в некоторых билдах Windows 10 по какой-то причине эта опция теперь не работает (втречались разные проблемы: поле недоступно для редактирования, или настройка не сохраняется, или же не открываются настройки при нажатии на кнопку свойств TCP/IPv4), поэтому нужно рассмотреть и другие способы.

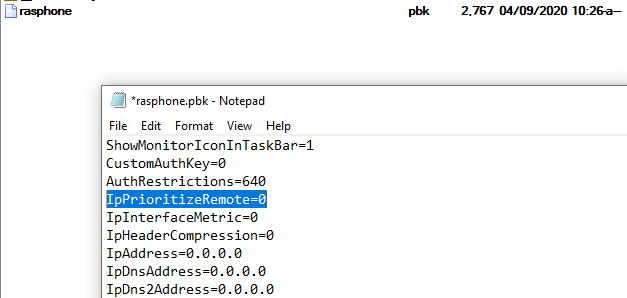

Файл rasphone.pbk находится в каталоге (

C:\ProgramData\Microsoft\Network\Connections\pbk\

) – если вы создали VPN подключение для всех пользователей компьютера, или в каталоге профиля пользователя

C:\Users\username\AppData\Roaming\Microsoft\Network\Connections\Pbk

– если данное VPN подключение доступно только для вашего пользователя.

Откройте файл rasphone.pbk с помощью любого тактового редактора (подойдет даже notepad.exe). В этом файле хранятся параметры всех настроенных VPN подключений. Найдите параметр IpPrioritizeRemote. По умолчанию его значение равно 1. Измените его на 0, сохраните файл rasphone.pbk и перезапустите VPN подключение.

Файл rasphone.pbk можно использовать для передачи правильно сконфигурированного VPN подключения пользователям на личные компьютере.

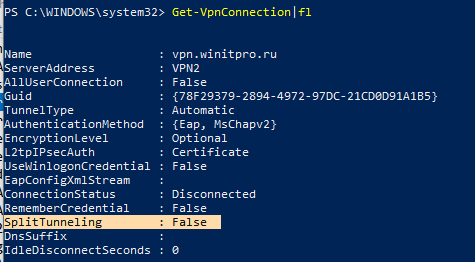

Также вы можете настроить разделение VPN трафика с помощью PowerShell. Выведите список доступных VPN подключений:

Get-VpnConnection

Убедитесь, что опция SplitTunneling для данного подключения отключена (

SplitTunneling: False

).

Чтобы включить SplitTunneling, нужно указать имя вашего VPN подключения:

Set-VpnConnection –name “vpn.winitpro.ru” -SplitTunneling $true

Переподключитесь к своему VPN серверу и проверьте, что у вас на компьютере появился доступ в Интернет и сохранился доступ к корпоративным ресурсам за VPN шлюзом. Включение опции SplitTunneling аналогично отключению (Use default gateway on remote network) в настройка TCP/IPv4 для VPN подключения (после выполнения предыдущей команды галка на этой опции снимается).

Еще одна довольно частая проблема при активном VPN подключении – проблема с разрешением DNS имен. Перестают резолвится ресурсы в локальной сети, т.к. по-умолчанию используются DNS сервера VPN подключения. Проблема описана здесь: https://winitpro.ru/index.php/2019/06/05/ne-rabotaet-dns-pri-aktivnom-vpn/

by Vlad Constantinescu

Vlad might have a degree in Animal Husbandry and Livestock Management, but he’s currently rocking anything software related, ranging from testing programs to writing in-depth reviews about them…. read more

Updated on

- If you’re using Windows 10’s VPN, you’re probably aware that this tool should also let you share network resources.

- Sometimes, accessing shared network resources seems just impossible with Windows 10’s built-in VPN. However, we have just the fix for this situation.

- Check out our best VPNs for Windows 10 that are hassle-free and easy to configure.

- Visit the How-To Hub to discover more ways of troubleshooting common VPN issues by yourself.

If you’re using Windows 10’s VPN, you’re probably aware that this tool should also let you share network resources. This tool lets you easily connect to a remote network as if you’re physically there, with everything involved.

Therefore, after successfully connecting to the VPN server, you should be able to not only discover and access other devices on the network but also explore any shared resources.

However, this scenario is an ideal one. In reality, things can be wildly different, and not in a good way. There are a lot of users complaining that upon successfully connecting to the server, they can’t discover any shared resources.

The bad news is that this situation can be caused by virtually anything going wrong with either your machine, the VPN server, or the network as a whole.

On the bright side, we’re here to help by providing you with a bunch of suggested fixes.

1. Fix untrusted connection

If your network doesn’t trust your computer, it will prevent it from accessing any shared resources. Your PC might still be able to connect to the network (thanks to the VPN server and valid authentication data), but you won’t be able to discover devices or see shared folders.

How we test, review and rate?

We have worked for the past 6 months on building a new review system on how we produce content. Using it, we have subsequently redone most of our articles to provide actual hands-on expertise on the guides we made.

For more details you can read how we test, review, and rate at WindowsReport.

In order to fix the untrusted connection, make sure that your date and time match the ones on the domain. For instance, if you’re connecting from another country, you can match the domain’s timezone to ensure that your PC won’t be seen as an intruder.

Just disconnect from the domain, adjust your date and time accordingly, and try reconnecting. Also, try to find out if another computer has the same IP assigned as your machine, as this could lead to conflict between addresses.

2. Make sure your DNS is configured correctly

Usually, when you connect to a VPN, you shouldn’t need to configure any additional parameters. Ideally, you should only locate the VPN connection, hit the Connect button, and maybe type some credentials, but that’s the end of it.

Check if your DNS configuration doesn’t conflict with the server’s addresses. More so, reach out to the VPN’s administrator and ask them for guidance on how to configure your DNS properly, if possible.

3. Check your firewall settings

Windows 10’s firewall is a ruthless, yet effective tool. It can block a lot of data from ever reaching or getting out of your machine. Sometimes, it gets a bit overzealous and blocks even harmless, yet useful data.

For that reason, it would be a good idea to make sure that your firewall doesn’t block any incoming VPN connections. Sure, if that were to happen, you might not even be able to access the VPN server, in the first place, but it doesn’t hurt to try.

4. Uncheck the default gateway setting

When you configure the VPN connection, there’s a Use default gateway on remote network option that needs to be disabled. You can find it in the VPN’s TCP/IPv4 properties window, in the IP Settings tab.

Just make sure it’s not selected since this feature is often used when you need to configure split tunneling on Windows 10’s VPN.

Split tunneling is a useful feature that lets you split your traffic by routing a part of it through the secure VPN tunnel and the other part through your default connection.

5. Turn off password-protected sharing

- Hit the Win key on your keyboard

- Access the Settings app

- Head over to the Network & Internet section

- Select the Status section

- Locate the Network and Sharing Center button in the Status section and click it

- Click the Change advanced sharing settings button

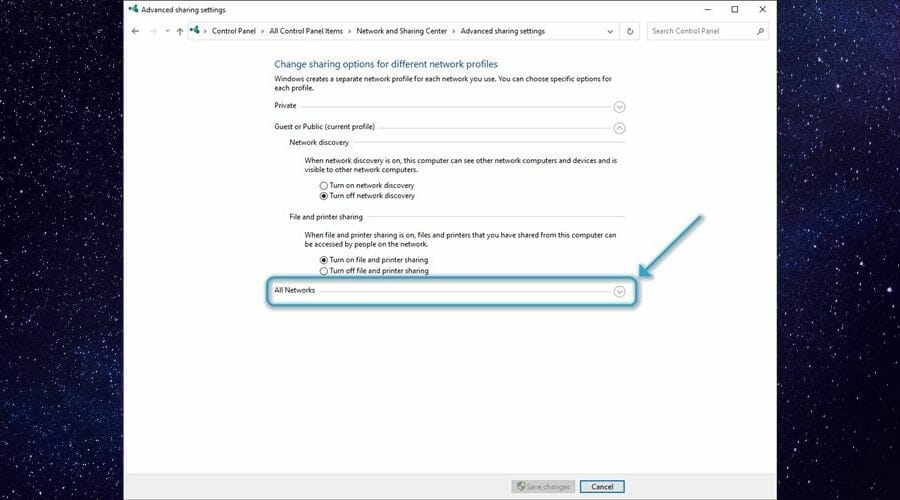

- Locate the All Networks section and expand it

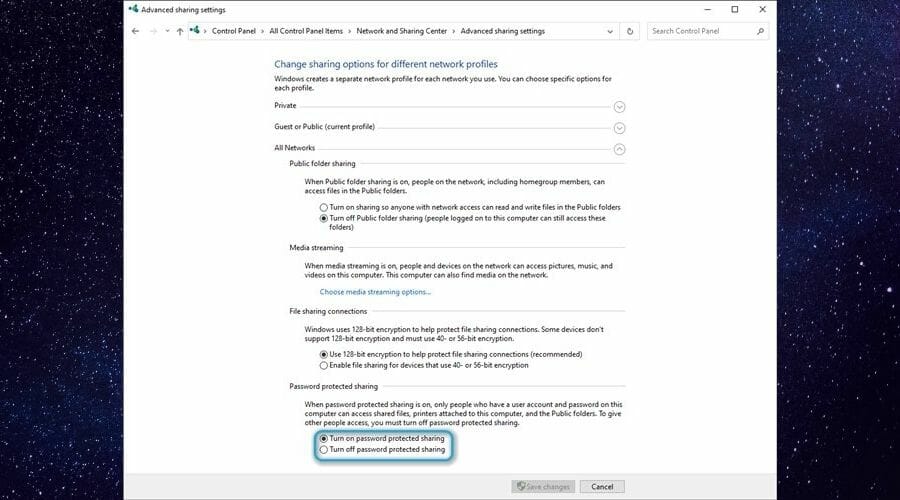

- Turn the password-protected sharing feature off, turn it on again

- Finally, disable it once more

- Click the Save changes button

- Restart your computer

- Connect to the VPN server

- Check if the problem still persists

Most of the time, you might not be able to see any shared resources due to the password-protected sharing feature being activated. More so, it’s not uncommon that de-activating it is not properly registered by Windows.

Hence, you might need to switch it off, switch it on again, and then switch it off one more time so it gets deactivated.

6. Disable SMB features

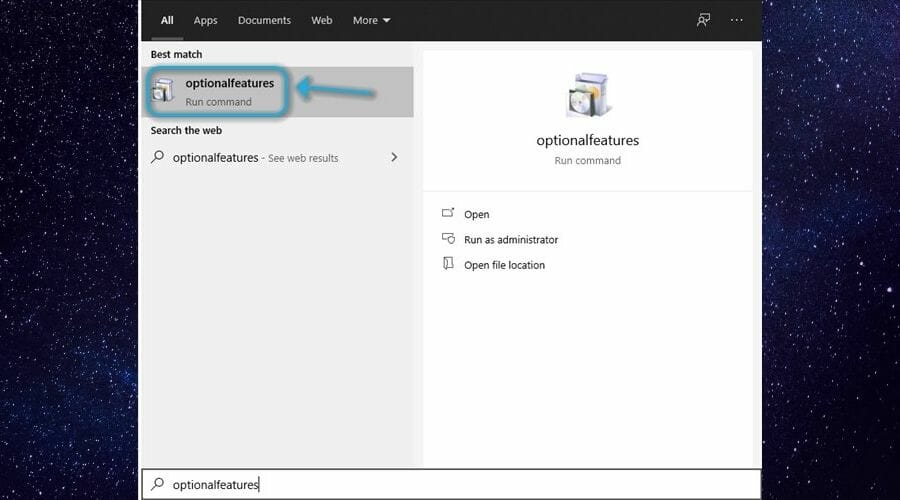

- Press the Win key on your keyboard

- Type optionalfeatures

- Select the Optional Features executable in your Start menu

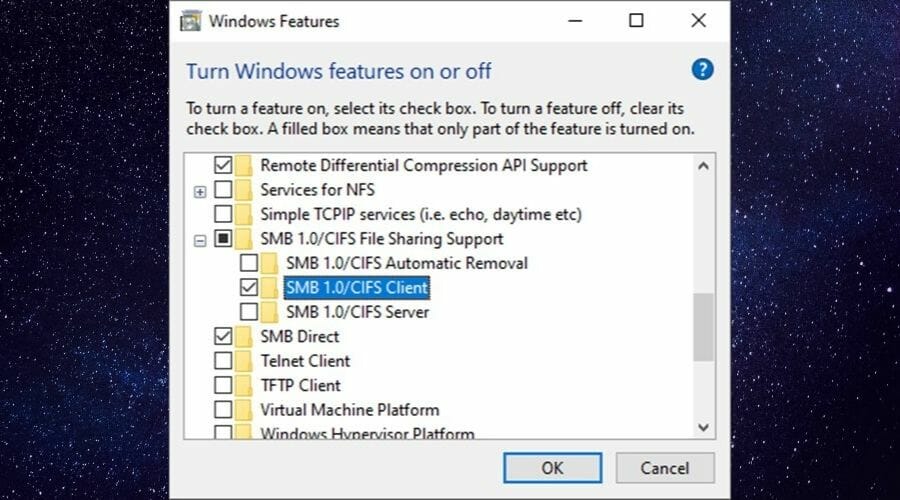

- Locate the SMB 1.0/CIFS File Sharing Support folder and expand it

- Check the SMB 1.0/CIFS Client

- Uncheck the other two (Server + Automatic Removal) features

- Click the OK button

- Restart your computer

Whenever you tamper with optional Windows features, make sure you take a bunch of pictures before you proceed with any modifications. Disabling the wrong feature might render you unable to connect to the Internet and find a fix for your mess-up.

Whenever you’re in doubt, make sure to double- and triple-check, if necessary. As long as you follow the instructions we provided you with, you should (technically) be fine.

Normally, network shares over VPN should be accessible

To wrap it up, if you find yourself unable to access network shared resources over a VPN, things might be a bit off. First of all, you need to make sure that the VPN owner intends to share its network resources with you, to begin with.

If you receive confirmation but you still can’t see the shares, you might want to try one of our suggested fixes. Unfortunately, it’s not exactly certain what can cause this issue each time, so you’ll have to do it step by step.

Eventually, you’ll reach a suggested fix that yields the expected results, and everything should be fine.

Очень часто новички VPN сталкиваются с тем, что при включении VPN пропадает интернет.

Почему это происходит?

По умолчанию, при создании VPN-подключения в настройках используется опция «Использовать основной шлюз удаленной сети».

То есть если на VPN-сервере у выделяемой подсети для клиентов настроен доступ в интернет, то он и у вас не будет падать при подключении VPN-соединения.

Но как правило подсетям VPN нет необходимости выходить в интернет, поэтому при включенной опции «Использовать основной шлюз удаленной сети» у вас не будет интернет-подключения.

Разберем как это исправить?

1. При подключении VPN пропадает интернет в Windows XP, Windows 7.

Нужно убрать галочку с настройки «Использовать основной шлюз удаленной сети».

1. Переходим в свойства нашего «VPN-соединения«.

2. Вкладка Сеть — IP версии 4(TCP/IPv4) — Свойства.

3. В окне Свойства: IP версии 4(TCP/IPv4) жмем кнопку «Дополнительно«.

4. В окне Дополнительные параметры TCP/IP снимаем галочку «Использовать основной шлюз в удаленной сети«.

Через кнопку ОК сохраняем изменения..

5. Подключаем VPN-соединение.

6. Открывает командную строку от имени администратора — «Запуск от имени Администратора.»

7. В командной строке вводим команду route print и в открывшемся списке интерфейсов находим имя нашего VPN подключения «VPN-NETWORK».

Запоминаем номер интерфейса «54«.

C:\WINDOWS\system32>route print

===========================================================================

Список интерфейсов

5...34 c8 28 a4 b8 35 ......Realtek PCIe GBE Family Controller

18...52 10 a3 64 5d 81 ......Realtek RTL8723BE 802.11 bgn Wi-Fi Adapter

11...52 10 a3 64 5d 81 ......Microsoft Wi-Fi Direct Virtual Adapter

7...53 01 f3 26 5d 81 ......Microsoft Wi-Fi Direct Virtual Adapter #2

10...00 54 32 30 c0 02 ......VMware Virtual Ethernet Adapter for VMnet1

20...00 54 32 30 c0 02 ......VMware Virtual Ethernet Adapter for VMnet8

54...........................VPN-NETWORK

16...58 45 a5 d6 ee 32 ......Bluetooth Device (Personal Area Network)

1...........................Software Loopback Interface 1

===========================================================================

8. В этой же командой строке пропишем маршрут, что бы только подключение к удаленному рабочему столу работало через VPN-шлюз.

route -p add 192.168.50.0 mask 255.255.255.0 192.168.100.10 if 54

Расшифровка:

192.168.50.0 — подсеть вашего удаленного ПК, к которому вы хотите подключиться после поднятия VPN;

192168.100.10 — ваш адрес текущего VPN подключения, в идеале укажите шлюз VPN;

if 54 — номер VPN интерфейса из 7 пункта;

Переподключаемся к VPN и проверяем доступность в интернет.

После данных изменений может возникнуть ситуация, что нет доступа к ресурсам локальной сети, для этого вам нужно прописать маршрут, прочитав статью VPN клиент не видит локальную сеть.

2.При подключении VPN пропадает интернет в Windows 10. Два способа

Способ, описанный выше работает в операционных система до Windows 10.

Первый способ для Windows 10.

Начиная с Windows 10 настройки для работы интернета с включенным VPN будут следующие:

1. Открываем файл rasphone.pbk с помощью блокнота, который по-умолчанию скрытый. Что бы видеть скрытые файлы нужно в меню проводника перейти в меню «Вид — Показать или скрыть» и установить галочку в поле «Скрытые элементы».

Файл находится по следующему пути:

«C:\Users\[имя пользователя]\AppData\Roaming\Microsoft\Network\Connections\Pbk\rasphone.pbk»

В открывшемся текстовым редактором файле rasphone.pbk находим параметр «IpPrioritizeRemote»

По умолчанию его значение равно «1», которое нужно изменить на «0», и сохранить.

Перезапустите VPN соединение.

Второй способ для Windows 10.

По традиции, если первый способ не помог, то поможет второй способ.

1. Переходим в свойства нашего «VPN-соединения«.

2. Вкладка Сеть — IP версии 4(TCP/IPv4) — Свойства.

3. В окне Свойства: IP версии 4(TCP/IPv4) жмем кнопку «Дополнительно«.

4. В окне Дополнительные параметры TCP/IP снимаем галочку «Использовать основной шлюз в удаленной сети«.

Через кнопку ОК сохраняем изменения.

5. Подключаем VPN-соединение.

6. Открывает командную строку от имени администратора — «Запуск от имени Администратора.»

7. В командной строке вводим команду route print и в открывшемся списке интерфейсов находим имя нашего VPN подключения «VPN-NETWORK».

Запоминаем номер интерфейса «54«.

C:\WINDOWS\system32>route print

===========================================================================

Список интерфейсов 5...34 c8 28 a4 b8 35 ......Realtek PCIe GBE Family Controller 18...52 10 a3 64 5d 81 ......Realtek RTL8723BE 802.11 bgn Wi-Fi Adapter 11...52 10 a3 64 5d 81 ......Microsoft Wi-Fi Direct Virtual Adapter 7...53 01 f3 26 5d 81 ......Microsoft Wi-Fi Direct Virtual Adapter #2 10...00 54 32 30 c0 02 ......VMware Virtual Ethernet Adapter for VMnet1 20...00 54 32 30 c0 02 ......VMware Virtual Ethernet Adapter for VMnet8 54...........................VPN-NETWORK 16...58 45 a5 d6 ee 32 ......Bluetooth Device (Personal Area Network) 1...........................Software Loopback Interface 1 ===========================================================================

8. В этой же командой строке пропишем маршрут, что бы только подключение к удаленному рабочему столу работало через VPN-шлюз.

route -p add 192.168.50.0 mask 255.255.255.0 192.168.100.10 if 54

Расшифровка:

192.168.50.0 — подсеть вашего удаленного ПК, к которому вы хотите подключиться после поднятия VPN;

192168.100.10 — ваш адрес текущего VPN подключения (можно заменить на ip-адрес шлюза VPN-сети);

if 54 — номер VPN интерфейса из 7 пункта;

Напишите в комментариях какой способ вам помог.