Эта статья подходит для:

Archer C1200 , Archer C5400 , Archer A2600 , Archer AX55 , Archer AX53 , Archer AX10 , Archer AX51 , Archer AX96 , Archer AXE95 , Archer AX10000 , Archer AX50 , Archer C3150( V2 ) , Archer C6( V2 ) , Archer C7( V4 V5 ) , Archer AX90 , Archer AX6000 , Archer C5400X , Archer A20 , Archer AX1800 , Archer AX206 , Archer AX4200 , Archer C3200( V2 ) , Archer AX75 , Archer AX4400 , Archer AX73 , Archer A10 , Archer AX4800 , Archer A2300 , Archer AXE75 , Archer A6( V2 V3 ) , Archer A7 , Archer AX72 , Archer AXE200 Omni , Archer GX90 , Archer A9 , Archer AX68 , Archer C2300 , Archer AX5300 , Archer AX23 , Archer AX20 , Archer C3150 V2 , Archer C4000 , Archer AX21 , Archer AXE300 , Archer AX1500 , Archer AX60 , Archer AX11000 , Archer AX3200 , Archer AX3000

При соединении OpenVPN домашняя сеть может выступать в качестве сервера, а удаленное устройство может получать доступ к серверу через маршрутизатор, который работает как шлюз сервера OpenVPN. Чтобы использовать функцию VPN, необходимо включить OpenVPN-сервер на маршрутизаторе, а также установить и запустить программное обеспечение VPN-клиента на удаленном устройстве. Пожалуйста, следуйте инструкциям ниже, чтобы установить соединение OpenVPN.

Шаг1. Настройка OpenVPN сервера на маршрутизаторе:

1.Войдите в веб-интерфейс маршрутизатора. Если вы не знаете, как это сделать, воспользуйтесь инструкциями:

a. Как войти в веб-интерфейс Wi-Fi роутера (новый логотип)?

b. Как войти в веб-интерфейс Wi-Fi роутера (новый логотип)?

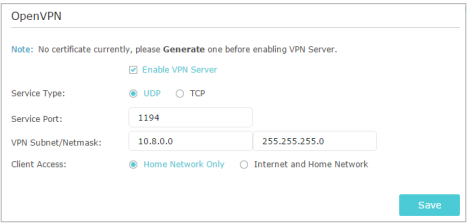

2.Перейдите в Дополнительные настройки (Advanced) > VPN Server > OpenVPN и отметьте Включить VPN Server (Enable VPN Server).

Примечание:

• Перед включением VPN-сервера рекомендуется настроить службу динамического DNS (рекомендуется), назначить статический IP-адрес для порта WAN маршрутизатора и синхронизировать системное время с интернетом.

• При первой настройке OpenVPN сервера может потребоваться сгенерировать сертификат перед включением VPN-сервера.

3.Выберите Тип Сервиса (Service Type – протокол связи) для OpenVPN сервера: UDP, TCP.

4.Введите Порт VPN Сервиса (VPN Service Port), к которому подключается VPN-устройство, номер порта должен быть от 1024 до 65535.

5. В полях подсеть VPN/маска сети (VPN Subnet/Netmask) введите диапазон IP-адресов, которые могут быть зарезервированы сервером OpenVPN.

6. Выберите тип клиентского доступа (Client Access). Выберите Домашнюю сеть (Home Network Only), только если хотите, чтобы удаленное устройство имело доступ к домашней сети; выберите Интернет и домашнюю сеть (Internet and Home Network), если вы также хотите, чтобы удаленное устройство имело доступ к интернету через VPN-сервер.

7. Нажмите Кнопку Сохранить (Save).

8. Нажмите кнопку Создать (Generate), чтобы получить новый сертификат.

Примечание:

Если сертификат уже создан, пропустите этот шаг или нажмите кнопку Создать (Generate), чтобы обновить сертификат.

9. Нажмите кнопку Экспорт (Export), чтобы сохранить файл конфигурации OpenVPN, который будет использоваться удаленным устройством для доступа к маршрутизатору.

Шаг 2. Настройка OpenVPN подключения на удаленном устройстве:

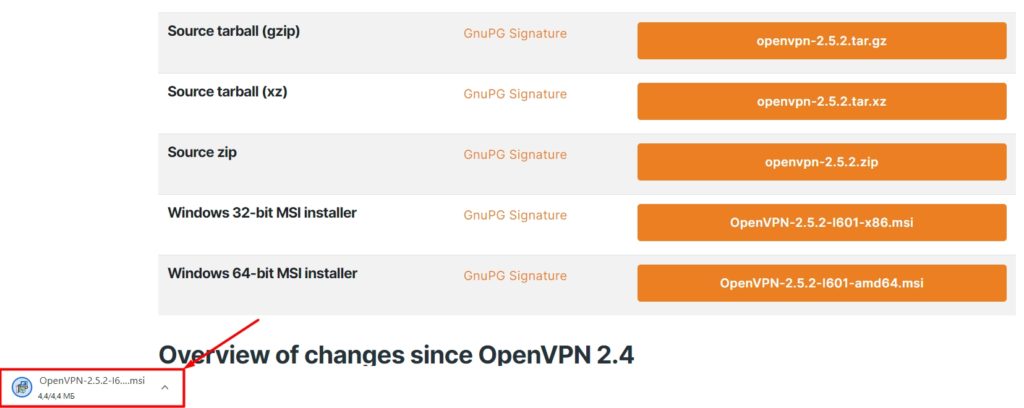

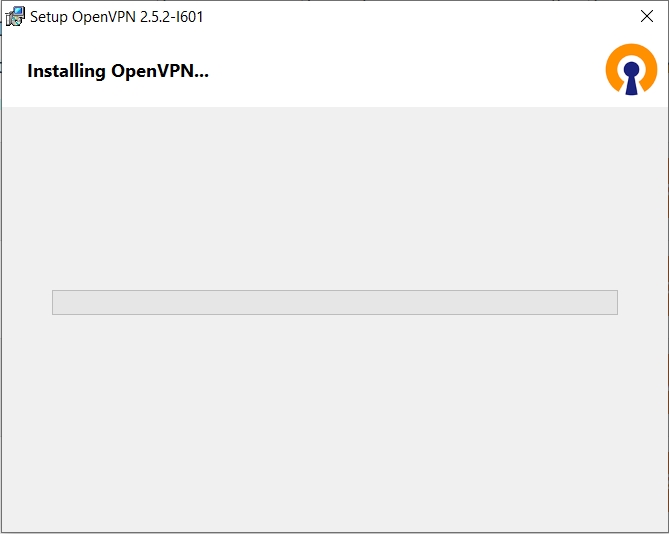

1. Посетите http://openvpn.net/index.php/download/community-downloads.html для загрузки клиентской утилиты OpenVPN и установить её на устройство, на котором планируете запускать утилиту OpenVPN клиента.

Примечание:

Необходимо установить клиентскую утилиту OpenVPN на каждом устройстве, которое вы планируете применить функцию VPN для доступа к маршрутизатору. Мобильные устройства должны загружать сторонние приложения из Google Play или Apple App Store.

2. После установки скопируйте файл, экспортированный с маршрутизатора, в папку «config» клиентской утилиты OpenVPN (например, C:\Program Files\OpenVPN\config – для Windows). Путь зависит от того, где была установлена утилита OpenVPN .

3.Запустите клиенсткую утилиту и подключите ее к OpenVPN серверу.

Чтобы узнать более подробную информацию о каждой функции и конфигурации, перейдите в Центр загрузки, чтобы загрузить руководство по вашему продукту.

Был ли этот FAQ полезен?

Ваш отзыв поможет нам улучшить работу сайта.

Что вам не понравилось в этой статье?

- Недоволен продуктом

- Слишком сложно

- Неверный заголовок

- Не относится к моей проблеме

- Слишком туманное объяснение

- Другое

Как мы можем это улучшить?

Спасибо

Спасибо за обращение

Нажмите здесь, чтобы связаться с технической поддержкой TP-Link.

Всех приветствую на нашем ламповом портале WiFiGid. Сегодня я расскажу вам, как настроить OpenVPN на роутерах Keenetic. Я рассмотрю два варианта. Первый – когда вы хотите организовать свою собственную сеть VPN между двумя Keenetic. Второй – когда вы хотите подключиться к выделенной VPN.

Сразу предупрежу, что делается все очень неудобно. Вся претензия к разработчикам ОС Keenetic. На том же самом ASUS все делается куда проще, но тут все не так. Также напомню, что у Keenetic есть и другие способы использования VPN: PPTP, L2TP и WireGuard. Последняя штука была добавлена в новой версии прошивки (3.3). О настройках этих вариантов можно почитать тут.

Они конфигурируются куда проще чем OpenVPN. В общем я вас предупредил. Я постарался описать все максимально подробно, но если что-то пойдет не так или возникнут вопросы – пишите в комментариях.

Содержание

- Хочу организовать сеть OpenVPN между двумя Keenetic

- ШАГ 1: Запуск DDNS и проверка внешнего IP адреса

- ШАГ 2: Настройка сервера

- ШАГ 3: Настройка клиента

- Хочу подключиться к OpenVPN сети

- Задать вопрос автору статьи

ШАГ 1: Запуск DDNS и проверка внешнего IP адреса

ПРИМЕЧАНИЕ! Если у вас белый и статический IP адрес, то пропустите эту главу.

Все службы, которые работают с интернетом, и внешний IP могут работать, только если у пользователя белый IP адрес. Поэтому в первую очередь вам нужно проверить, какой именно IP у вас – белый или серый. О том, что же такое белый и серый IP, а также как это проверить читаем тут.

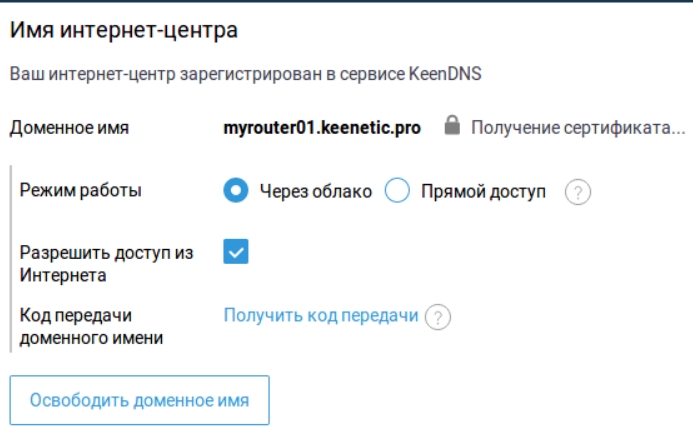

Кто-то сейчас может возразить – ведь мы будем использовать KeenDNS, который может связываться с роутером по облаку в обход серого IP. Да это так, но на официальном сайте сказано, что OpenVPN может работать с KeenDNS только в режиме «Прямого доступа» (когда IP белый), а не через «Облако» (когда IP серый). Дело в том, что с KeenDNS к роутеру можно иметь доступ только через HTTP и HTTPS. Даже TELNET не работает по KeenDNS, не говоря уже о VPN.

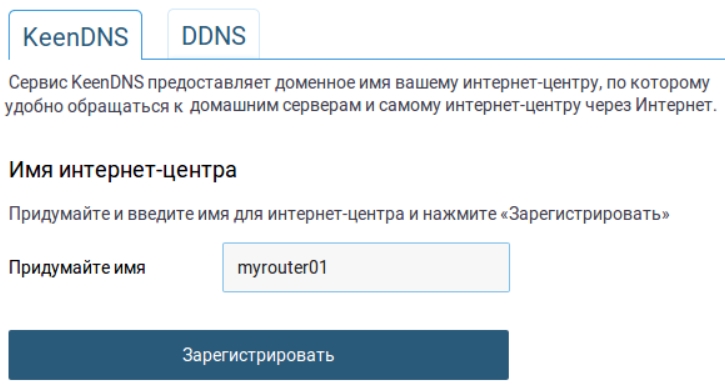

В общем вы проверили и узнали, что ваш IP белый. Если он серый, то просто ищем другого провайдера. Если он у вас динамический, то вам нужно также подключить DDNS. Мы будем использовать встроенный сервис KeenDNS, который заменяет IP адрес роутера на доменное имя.

- Перейдите в раздел «Доменное имя».

- На первой вкладке введите любое наименование латинскими буквами.

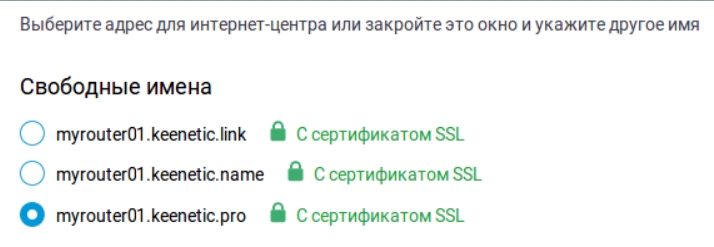

- Система автоматом подберет вам поддомен, выберите любой.

- Помните, я говорил про два режима работы? В общем, если у вас белый IP, то выбираем «Прямой доступ». Режим «Через облако» работать с VPN не будет.

- Чтобы проверить, что служба работает – запустите браузер и в адресной строке введите DDNS, который вы придумали.

ШАГ 2: Настройка сервера

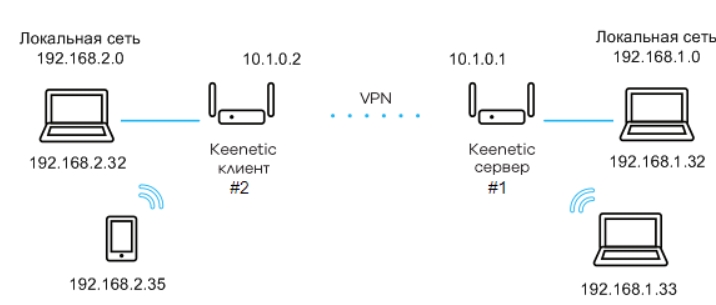

Прежде чем мы начнем, давайте я покажу пример, на основе которого мы будем работать. В общем ничего сложного, у нас есть два роутера Keenetic, которые мы хотим подключить друг к другу по VPN тоннелю. Задача в том, чтобы устройства этих сетей видели друг друга и были в одной (виртуальной) локальной сети. Туннель у нас будет иметь два конца: 10.1.0.1 и 10.1.0.2 (это не внешние IP адрес, а именно адреса туннеля).

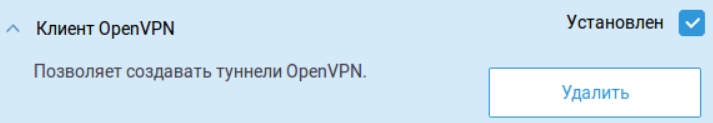

- В первую очередь нужно установить нужный нам компонент. Идем в «Общие настройки» – «Обновления и компоненты» кликаем по кнопке «Изменить набор компонентов» и в списке находим «Клиент OpenVPN». Пусть вас не вводит в заблуждение название, этот компонент работает как сервер и как клиент.

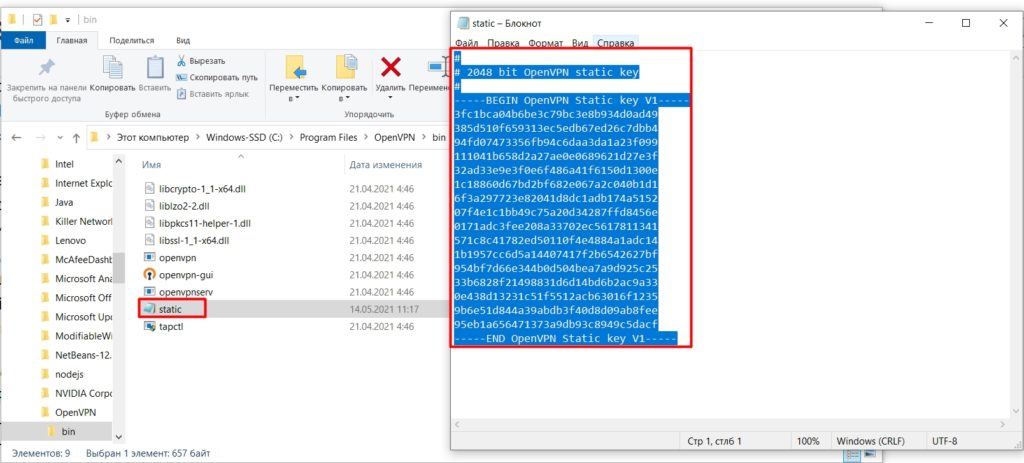

- Нам нужно скачать программу OpenVPN с официального сайта.

- Инсталлируем программу к себе на комп.

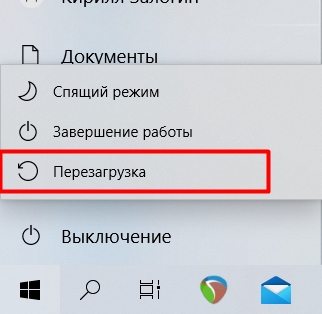

- Перезагружаем компьютер.

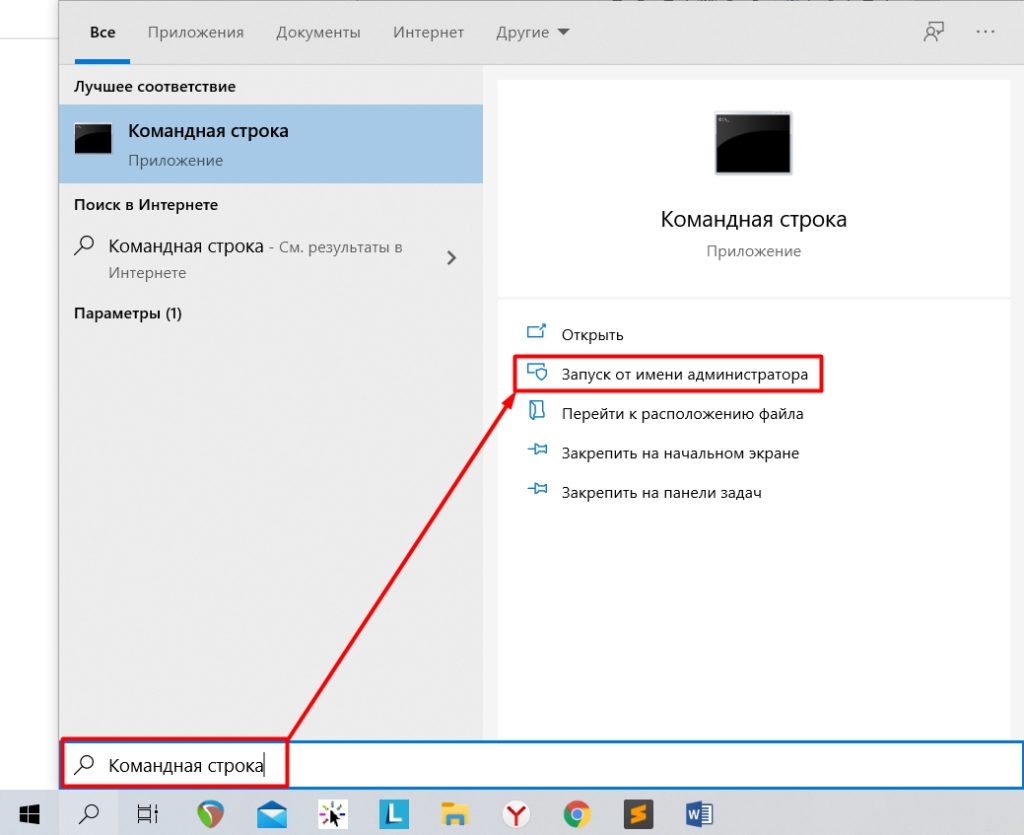

- Запускаем командную строку с правами админа.

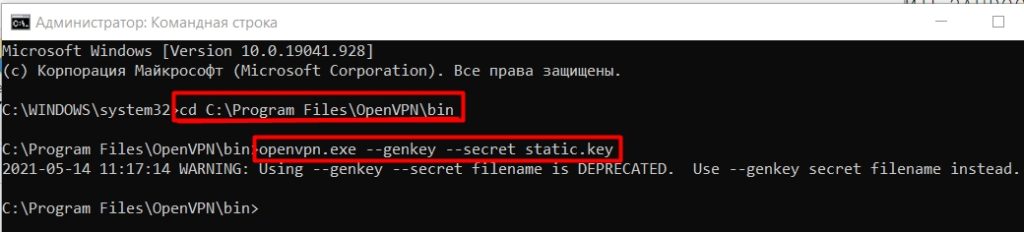

- Прописываем две команды:

cd C:\Program Files\OpenVPN\bin (команда перехода в папку, с установленной программой)

openvpn.exe –genkey –secret static.key (команда генерирует секретный ключ)

ПРИМЕЧАНИЕ! Если у вас 64-битная система, и вы скачали OpenVPN для 32-х битной ОС, то программа будет лежать по пути: C:\Program Files (x86)\OpenVPN\bin

- Теперь смотрите, идем в папку «bin» в установочной папке. Ищем там файлик «static.key» и открываем его через блокнот. Копируйте все содержимое – это и есть ключ.

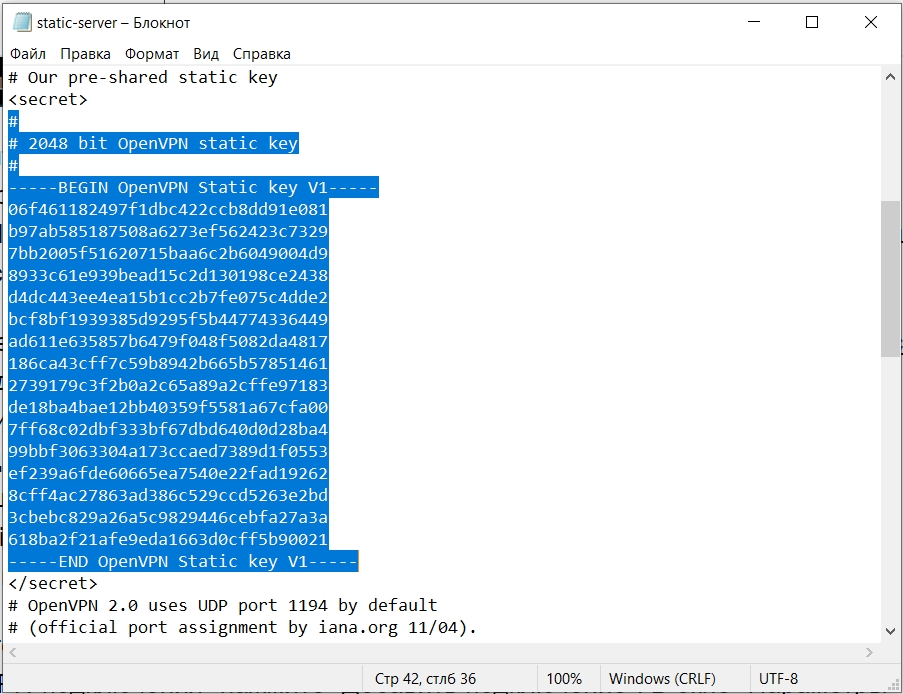

- Скачайте файл static-server, откройте его блокнотом. И между тэгами «secret» содержимое замените на свой ключ. Сохраните файл.

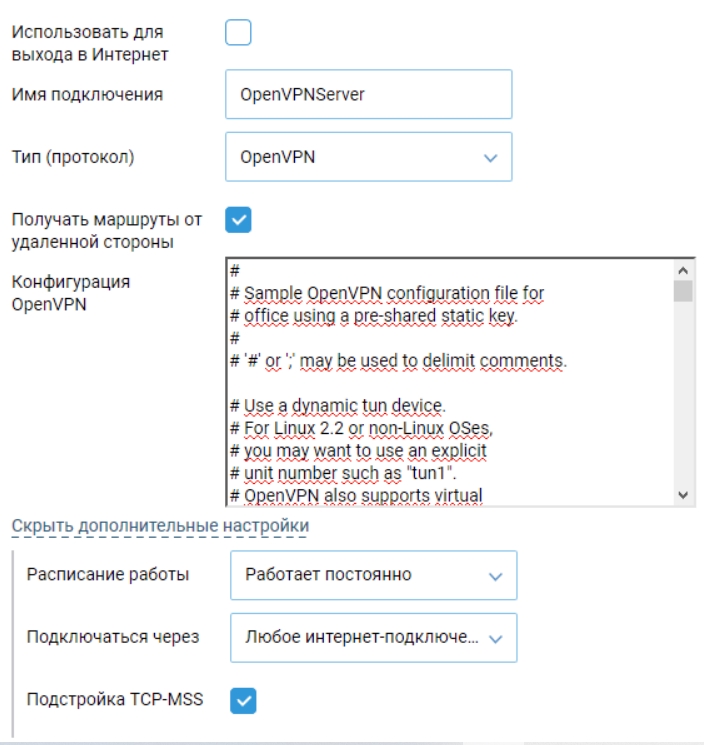

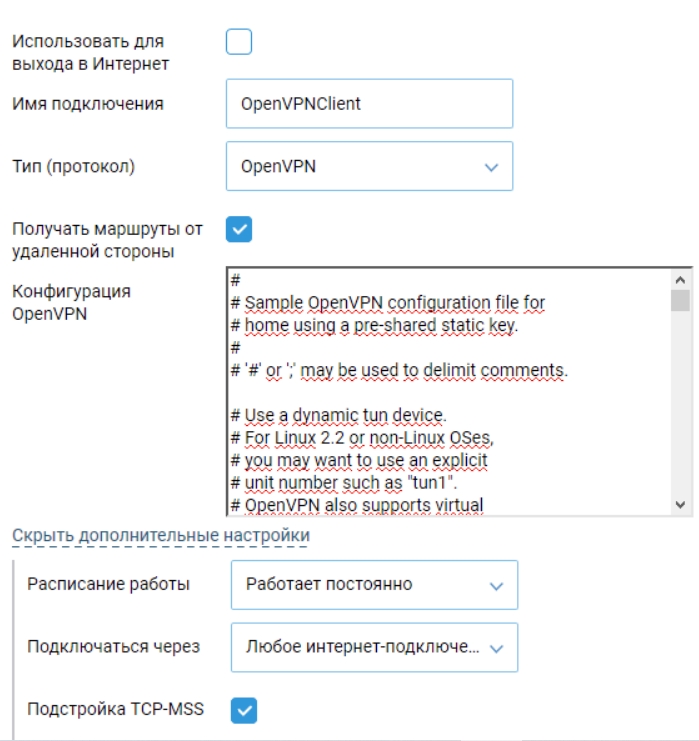

- Теперь идем обратно в настройки роутера. Идем по пути «Другие подключения» – «VPN-подключения». Кликаем по кнопке добавления. В первую очередь вводим имя – можно указать любое. Далее указываем «Тип (протокол)» – «OpenVPN». Теперь копируем содержимое файлика «static-server» в поле «Конфигурация OpenVPN». Обязательно проверьте, чтобы в поле «Подключаться через» стоял параметр «Любое интернет-подключение» – иначе подключение может не произойти. Сохраняем параметр.

ШАГ 3: Настройка клиента

- Опять же нам нужно установить компонент «Клиент OpenVPN» – повторяем 1 шаг из прошлого шага.

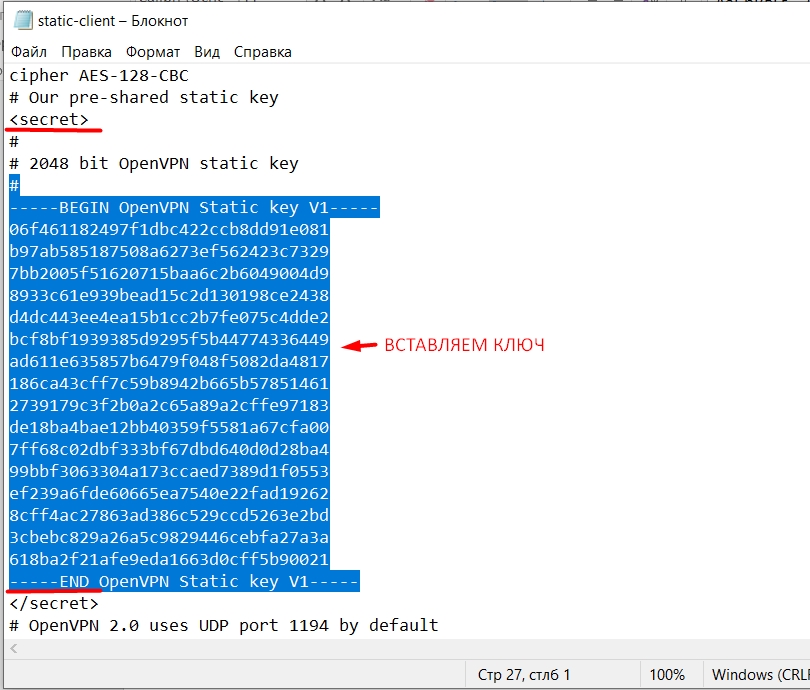

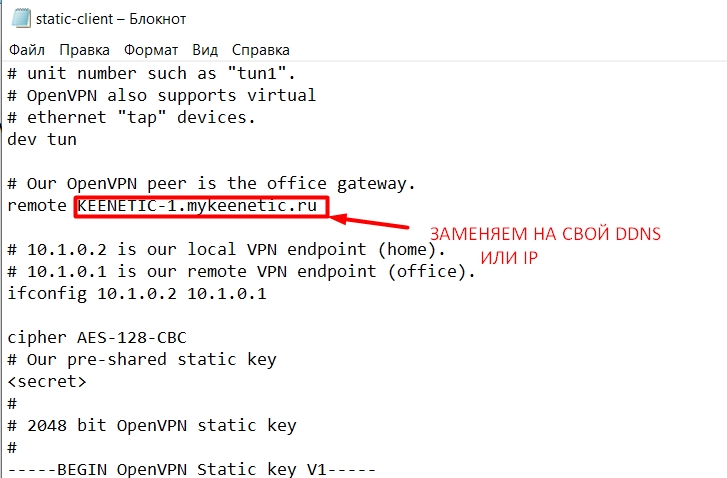

- Скачиваем другой файлик static-client и открываем его в блокноте, вставляем ключ.

- Находим строку, которая начинается со слова «remote», и после нее заменяем значение на свой DDNS или IP.

- Добавляем OpenVPN подключение уже на клиенте. Все делается аналогично. Настройки файлика вставляем в «Конфигурацию OpenVPN».

- А теперь нам нужно установить Telnet к себе в систему. Если у вас Windows Vista, 7, 8 или 10, то делаем следующие шаги. Я предупреждал, что настройка тут геморная.

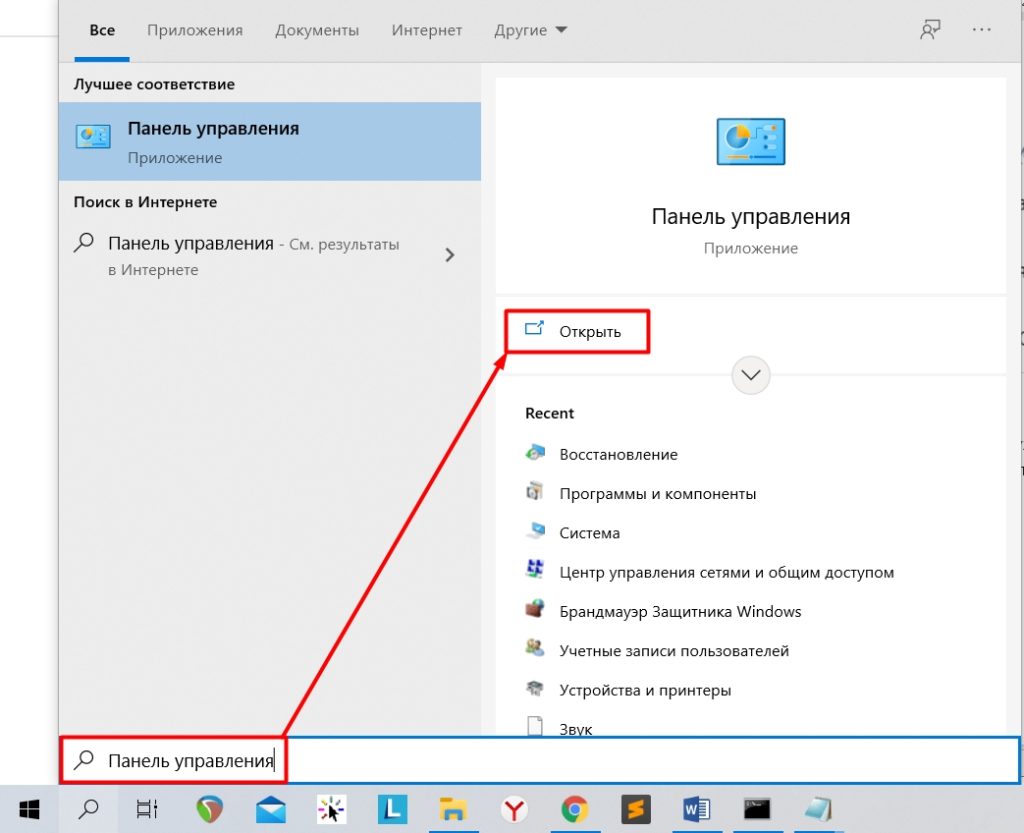

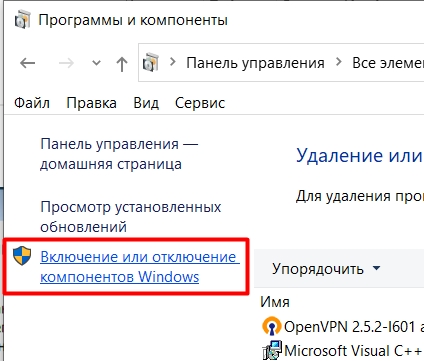

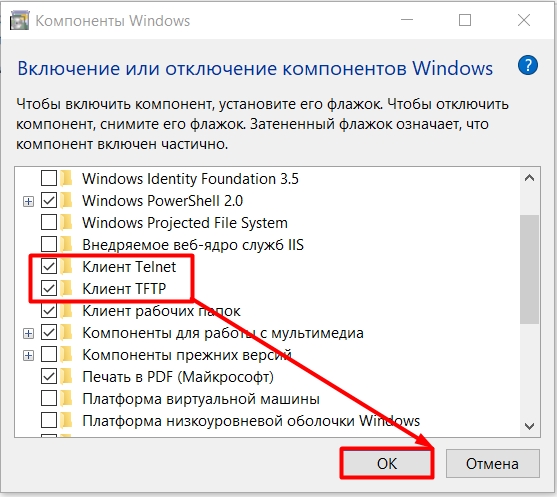

- Открываем «Панель управления».

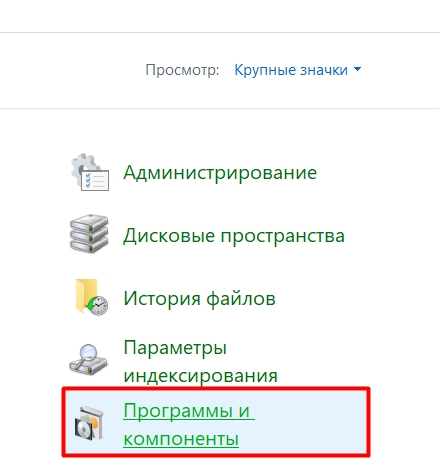

- Кликаем по разделу «Программы и компоненты».

- Слева выбираем ссылку «Включение или отключение компонентов Windows».

- Устанавливаем галочки напротив клиентов Telnet и TFTP.

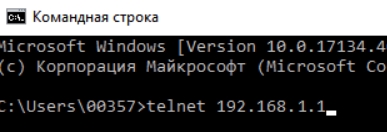

- Открываем консоль со стороны нашего роутера-сервера и прописываем команду, чтобы через телнет попасть внутрь настроек.

telnet 192.168.1.1

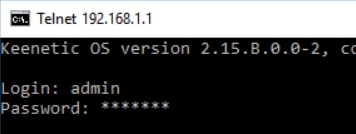

- Далее вводим сначала логин (admin), а потом пароль от конфигуратора.

- Прописываем поочередно команды:

interface OpenVPN0 no ip global

interface OpenVPN0 security-level private

no isolate-private

ip nat 10.1.0.2 255.255.255.255 (Для того, чтобы устройства этой сети имели доступ к интернету)

system configuration save

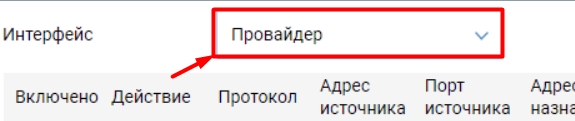

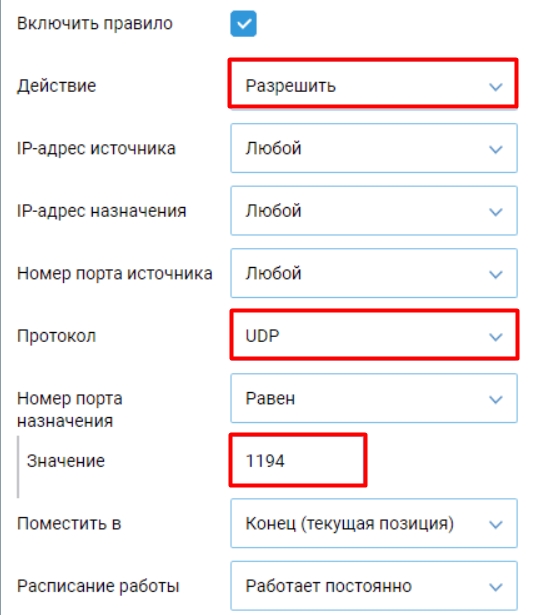

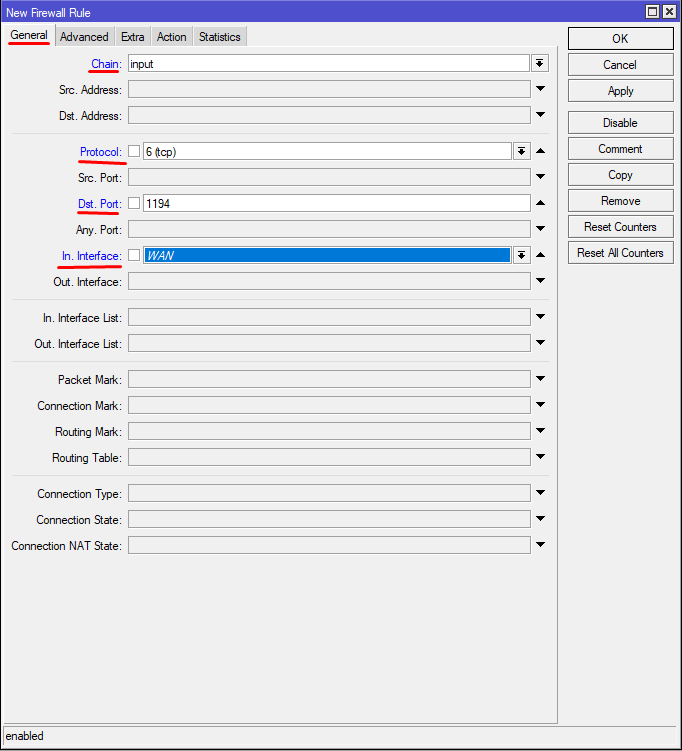

- Также нужно открыть UDP порт под номером 1194 (на серверном роутере). Переходим в «Межсетевой экран» и создаем правило, при создании вам нужно выбрать выше в строке «Интерфейс» подключение, которое вы используете для интернета (смотрите по названию).

- Установите настройки как на картинке ниже.

Хочу подключиться к OpenVPN сети

- «Общие настройки» – «Обновления и компоненты» – «Изменить набор компонентов» – добавляем компонент, указанный на картинке ниже.

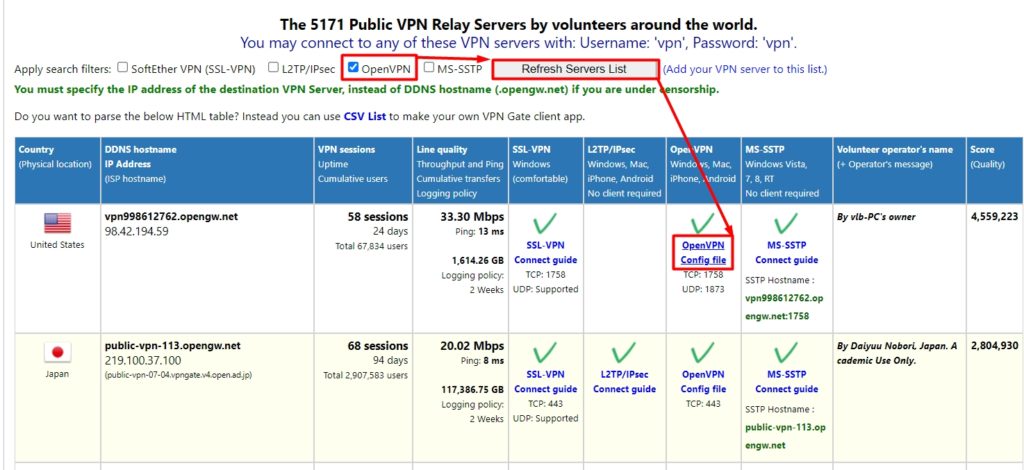

- Нам нужен OpenVPN файл, который нужен для подключения к VPN-сети. Если он уже у вас есть, или вам его выдал провайдер или системный администратор – хорошо. Вы также можете попробовать бесплатные сервера от проекта «VPNGate». Я буду показывать на их примере. Переходим на сайт. Пролистываем вниз до таблицы и оставляем галочку только с параметром «OpenVPN», далее нажимаем по кнопке «Refresh Servers List». Останутся сервера, которые используют эти подключения. Далее из нужного нам столбца скачиваем конфиг-файл.

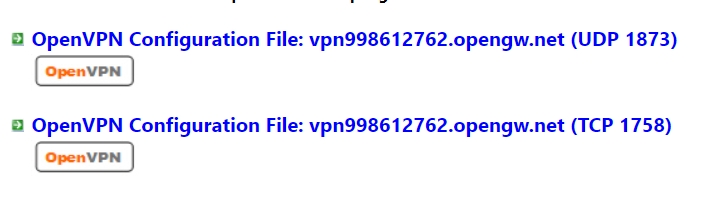

- Ниже вы увидите два файла, в скобках указан протокол и порт, через который мы будем подключаться.

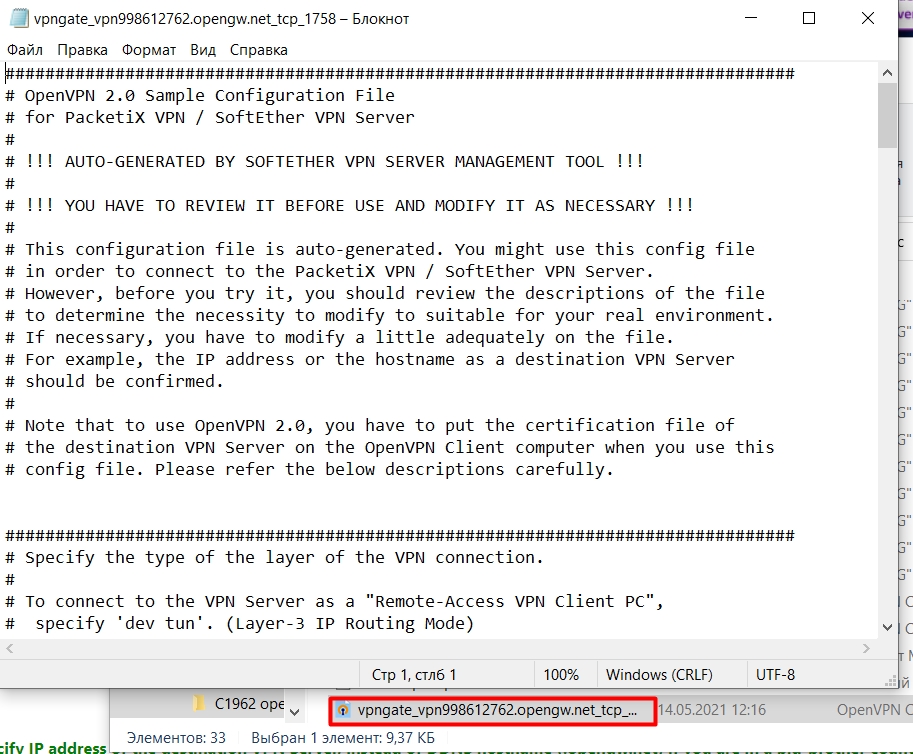

- Скачайте файлик, откройте его в блокноте, выделите все и скопируйте в буфер с помощью клавиш (Ctrl + C).

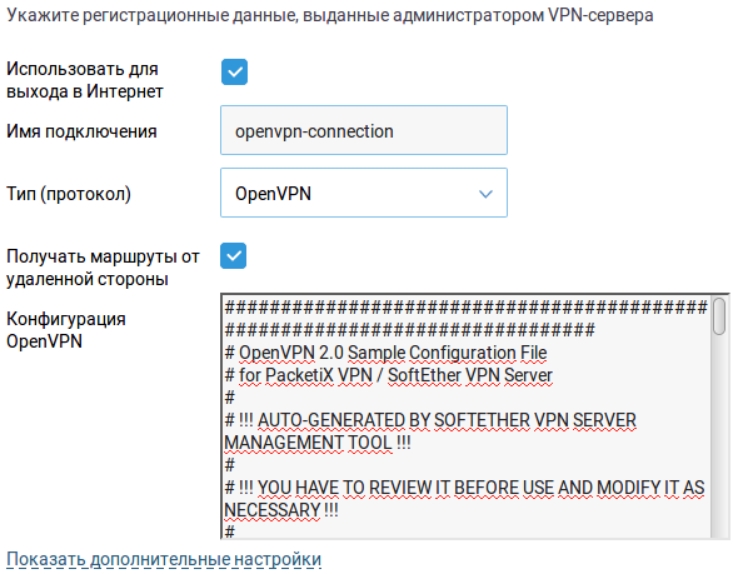

- В Web-интерфейсе роутера идем в «Другие подключения» – «VPN-подключения» добавляем новый коннект.

- Указываем любое имя подключения и ниже указываем тип. В конфигурацию нужно будет скопировать содержимое файла.

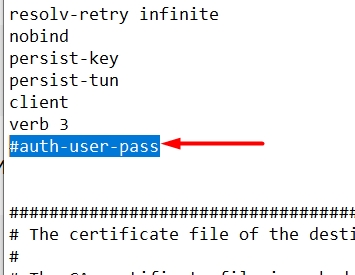

- Если помимо файла также выдается логин и пароль, то его нужно будет добавить в файл. Для этого находим строку «auth-user-pass».

- И заменяем её на:

<auth-user-pass>

login

password

</auth-user-pass>

- Между тегами вставляем сначала логин, а потом пароль.

- Если же вам дали сертификаты, который обычно идет в отдельных файликах, то нужно найти строки:

ca ca.crt

cert xxxxxxxxxx.crt

key xxxxxxxxxx.crt

- И закомментировать, для этого в начале ставим значок решетки (#), так чтобы получилось:

#ca ca.crt

#cert xxxxxxxxxx.crt

#key xxxxxxxxxx.crt

- Далее в самом конце файлика вставляем строки с сертификатами. В нужных полях вставляем содержимые файла.

<ca>

—–BEGIN CERTIFICATE—–

Копируем содержимое из ca.crt

—–END CERTIFICATE—–

</ca>

<cert>

—–BEGIN CERTIFICATE—–

Копируем содержимое из xxxx.crt

—–END CERTIFICATE—–

</cert>

<key>

—–BEGIN RSA PRIVATE KEY—–

Копируем содержимое из xxxx.key

—–END RSA PRIVATE KEY—–

</key>

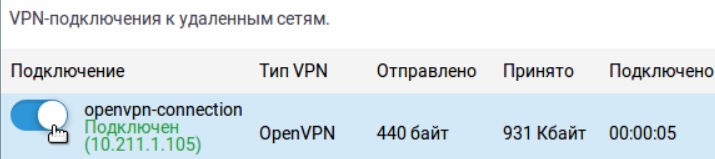

- Включаем бегунок.

- Сохраняем настройки.

На этом все, дорогие друзья. Обращаю ваше внимание, что вы всегда можете обратиться ко мне, или кому-то из нашей команды в комментариях. Всем добра!

Полная анонимность: защищаем домашний роутер

Время на прочтение

5 мин

Количество просмотров 45K

Всем салют, дорогие друзья!

Сегодня мы расскажем о том, как из обычного роутера сделать роутер, который будет обеспечивать все ваши подключенные устройства анонимным интернет-соединением.

Погнали!

Как заходить в сеть через DNS, как настроить постоянно зашифрованное соединение с интернетом, как защитить домашний роутер – и еще несколько полезных советов вы найдете в нашей статье.

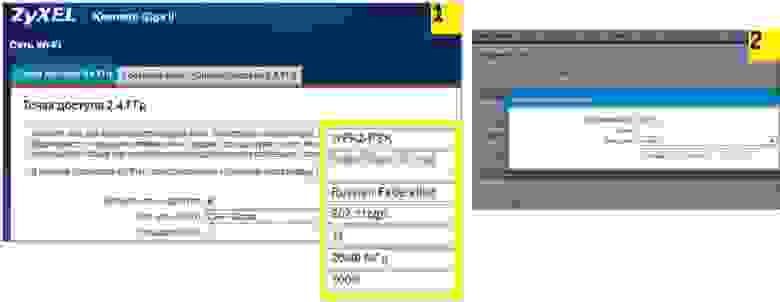

Для предотвращения отслеживания вашей личности по конфигурации маршрутизатора необходимо отключить по максимуму веб-сервисы вашего устройства и изменить стандартный идентификатор SSID. Как это сделать, мы покажем на примере Zyxel. С другими роутерами принцип действия аналогичен.

Откройте в браузере страницу конфигурации вашего маршрутизатора. Пользователям роутеров Zyxel для этого нужно ввести «my.keenetic.net» в адресную строку.

Теперь следует включить отображение дополнительных функций. Для этого нажмите на три точки в правом верхнем углу веб-интерфейса и щелкните по переключателю для опции «Advanced View».

Зайдите в меню «Wireless | Radio Network» и в разделе «Radio Network» введите новое название вашей сети. Наряду с именем для частоты 2,4 ГГц не забудьте изменить и название для частоты 5 ГГц. В качестве SSID укажите любую последовательность символов.

Затем перейдите в меню «Internet | Permit Access». Снимите флажок перед опциями «Internet access via HTTPS enabled» и «Internet access to your storage media via FTP/FTPS enabled». Подтвердите произведенные изменения.

Построение DNS-защиты

В первую очередь измените SSID своего роутера

(1). Затем в настройках DNS укажите сервер Quad9

(2). Теперь все подключенные клиенты в безопасности

На вашем маршрутизаторе также должен использоваться альтернативный DNS-сервер, например Quad9. Преимущество: если этот сервис настроен непосредственно на роутере, все подключенные к нему клиенты автоматически будут заходить в Интернет через данный сервер. Мы поясним конфигурацию опять-таки на примере Zyxel.

Описанным в предыдущем разделе образом разделе «Изменение имени роутера и идентификатора SSID» образом зайдите на страницу конфигурации Zyxel и перейдите в раздел «Сеть Wi-Fi» на вкладку «Точка доступа». Здесь поставьте галочку в чекпойнте «Скрыть SSID».

Перейдите на вкладку «Серверы DNS» и задействуйте опцию «Адрес сервера DNS». В строке параметра введите IP-адрес «9.9.9.9».

Настройка постоянного перенаправления через VPN

Еще больше анонимности вы добьетесь с помощью постоянного соединения по VPN. В этом случае вам не придется больше беспокоиться об организации такого подключения на каждом отдельном устройстве — каждый клиент, соединенный с роутером, автоматически будет заходить в Сеть через защищенное VPN-подключение. Однако для этой цели вам понадобится альтернативная прошивка DD-WRT, которую необходимо установить на роутер вместо прошивки от производителя. Это ПО совместимо с большинством роутеров.

Например, на маршрутизаторе премиум-класса Netgear Nighthawk X10 имеется поддержка DD-WRT. Впрочем, вы можете использовать в качестве точки доступа к Wi-Fi и недорогой роутер, например TP-Link TL-WR940N. После выбора маршрутизатора следует решить, какую VPN-службу вы предпочтете. В нашем случае мы остановились на бесплатной версии ProtonVPN.

Установка альтернативной прошивки

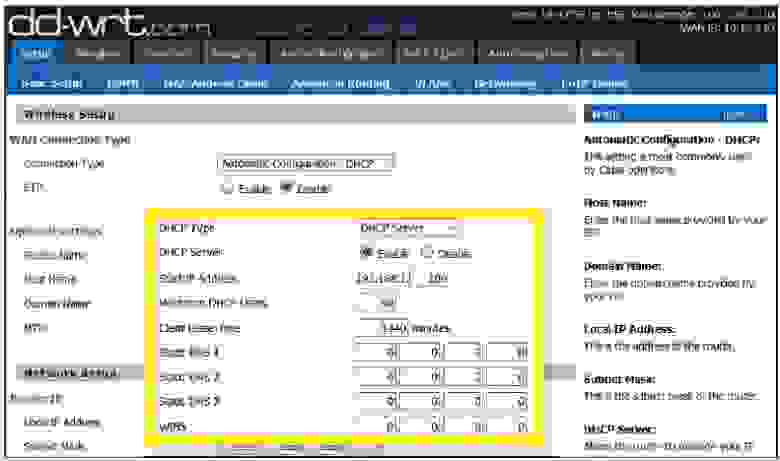

После установки DD-WRT измените DNS-сервер устройства прежде чем настраивать подключение по VPN.

Мы поясним установку на примере роутера Netgear, однако для других моделей процесс аналогичен. Скачайте прошивку DD-WRT и установите ее с помощью функции обновления. После перезагрузки вы окажетесь в интерфейсе DD-WRT. Вы можете перевести программу на русский язык, выбрав в меню «Administration | Management | Language» вариант «Russian».

Перейдите к пункту «Setup | Basic setup» и для параметра «Static DNS 1» пропишите значение «9.9.9.9».

Также поставьте флажки перед следующими опциями «Use DNSMasq for DHCP», «Use DNSMasq for DNS» и «DHCP-Authoritative». Сохраните изменения щелчком по кнопке «Save».

В разделе «Setup | IPV6» отключите «IPV6 Support». Тем самым вы предотвратите деанонимизацию через утечки IPV6.

Совместимые устройства можно найти в любой ценовой категории, например TP-Link TL-WR940N (около 1300 руб.)

или Netgear R9000 (около 28 000 руб.)

Конфигурация виртуальной частной сети (VPN)

Запустите OpenVPN Client (1) в DD-WRT. После ввода данных доступа в меню «Status» можно проверить, построен ли туннель для защиты данных (2)

Собственно для настройки VPN вам необходимо изменить параметры ProtonVPN. Конфигурация нетривиальна, поэтому строго следуйте указаниям. После того как вы зарегистрируетесь на сайте ProtonVPN, в настройках аккаунта скачайте файл Ovpn с узлами, которые вы хотите использовать. Этот файл содержит всю необходимую информацию для доступа. В случае с другими поставщиками услуг вы найдете эти сведения в другом месте, однако чаще всего в своем аккаунте.

Откройте файл Ovpn в текстовом редакторе. Затем на странице конфигурации роутера нажмите на «Services | VPN» и на этой вкладке переключателем активируйте опцию «OpenVPN Client». Для доступных опций внесите информацию из файла Ovpn. Для бесплатного сервера в Голландии, к примеру, используйте в строчке «Server IP/Name» значение «nlfree-02.protonvpn.com», а в качестве порта укажите «1194».

«Tunnel Device» установите на «TUN», а «Encryption Cipher» – на «AES-256 CBC».

Для «Hash Algorithm» задайте «SHA512», включите «User Pass Authentication» и в полях «User» и «Password» укажите свои данные для входа в Proton.

Теперь пришло время заняться разделом «Advanced Options». «TLS Cypher» переведите в положение «None», «LZO Compression» — на «Yes». Активируйте «NAT» и «Firewall Protection» и в качестве «Tunnel MTU settings» укажите число «1500». «TCP-MSS» необходимо выключить.

В поле «TLS Auth Key» скопируйте значения из файла Ovpn, которые вы найдете под строчкой «BEGIN OpenVPN Static key V1».

В поле «Additional Configuration» введите строчки, которые вы найдете под «Server Name».

В завершение для «CA Cert» вставьте текст, который вы видите в строчке «BEGIN Certificate». Сохраните настройки нажатием на кнопку «Save» и запустите установку нажатием на «Apply Settings». После перезагрузки ваш роутер будет связан с VPN. Для надежности проверьте соединение через «Status | OpenVPN».

Советы для вашего роутера

С помощью пары несложных приемов вы сможете превратить свой домашний маршрутизатор в безопасный узел. Прежде чем приступать к настройке, следует изменить стандартную конфигурацию устройства.

Изменение SSID Не оставляйте название роутера по умолчанию. По нему злоумышленники могут сделать выводы о вашем устройстве и провести целенаправленную атаку на соответствующие уязвимости.

DNS-защита Установите DNS-сервер Quad9 в качестве стандартного на странице конфигурации. После этого все подключенные клиенты будут заходить в Сеть через безопасный DNS. Это также избавляет вас от ручной настройки устройств.

Использование VPN Через альтернативную прошивку DD-WRT, доступную для большинства моделей маршрутизаторов, вы сможете построить VPN-соединение для всех клиентов, связанных с этим устройством. Необходимость конфигурировать клиенты по отдельности отпадает. Вся информация поступает в Сеть в зашифрованном виде. Веб-службы больше не смогут вычислить ваши реальные IP-адрес и местоположение.

При выполнении всех рекомендаций, изложенных в этой статье, даже специалисты в области защиты данных не смогут придраться к вашим конфигурациям, поскольку вы добьетесь максимальной анонимности(на сколько это возможно).

Спасибо за прочтение моей статьи, больше мануалов, статей про кибербезопасность, теневой интернет и многое другое вы сможете найти на нашем [Telegram канале](https://t.me/dark3idercartel).

Всем спасибо кто прочитал мою статью и ознакомился с ней.Надеюсь вам понравилось и вы отпишите в комментариях, что думаете по этому поводу?

На чтение 14 мин Просмотров 110к. Опубликовано

Обновлено

Продолжение предыдущих статей по организации единой локальной сети.

В предыдущих статьях мы с Вами настроили два наших роутера — это hAP ac и hEX

Создание домашней сети на базе устройств MikroTik: Часть 1

Создание домашней сети на базе устройств MikroTik: Часть 2 — Настройка hAP ac

Создание домашней сети на базе устройств MikroTik: Часть 3 — Настройка RB750gr3 hEX

Создание домашней сети на базе устройств MikroTik: Часть 4 — Создание OpenVPN туннеля (Вы тут)

Создание домашней сети на базе устройств MikroTik: Часть 5 — Создание EoIP туннеля

Создание домашней сети на базе устройств MikroTik: Часть 6 — Firewall защита доступа

Создание домашней сети на базе устройств MikroTik: Часть 7 — Firewall правильное перенаправление портов в сети с двумя шлюзами

Создание домашней сети на базе устройств MikroTik: Часть 8 — Установка и настройка MikroTik DUDE Network Monitor

В данной статье мы создадим защищенный туннельный интерфейс на базе OpenVPN.

Почему OpenVPN спросите Вы, ведь есть же PPTP, L2TP.

Отвечаю, я тестировал соединения на базе этих двух протоколов. К сожалению они не показали достаточно стабильного соединения между собой. Происходили частые падения туннельных интерфейсов.

Возможно это было связано с какой-то прошивкой. Но это не столь важно. Важно то, что настроив один раз туннель на OpenVPN, я забыл про разрывы связи совсем и до сих пор все работает отлично.

Если Вы хотите изучить MikroTik, то это можно реализовать с помощью специального онлайн-курса «Настройка оборудования MikroTik». В курсе изучаются все темы из официальной программы MTCNA, а автором курса является официальный тренер MikroTik. Материал подходит и тем, кто уже давно работает с оборудованием MikroTik, и тем, кто даже не держал его в руках. В состав курса входят 162 видеоурока, 45 лабораторных работ и вопросы для самопроверки с конспектом. Кстати я получал сертификат MTCNA именно тут!

Прежде чем настраивать OpenVPN сервер и создавать туннель, разберемся с тем, как он работает на Mikrotik. Т.к. на RouterOS v6 есть ограничения.

Обратимся к официальному источнику — Wiki Mikrotik(Eng) и Manual Interface(Eng).

В OpenVPN используются два типа интерфейса:

tun — в RoS он определяется, как ip, это туннельный уровень.

tap — в RoS он определяется, как ethernet, это канальный уровень.

Только начиная с прошивки 6.39.x была добавлена топология subnet для tun режима.

Выдержка из Changelog:

*) ovpn — added support for «push-continuation»;

*) ovpn — added support for topology subnet for IP mode;

*) ovpn — fixed duplicate default gateway presence when receiving extra routes;

*) ovpn — improved performance when receiving too many options;

Не поддерживается в 6 версии операционной системы:

UDP протокол, т.е. необходимо использовать исключительно TCP!

LZO сжатие

TLS аутентификация

Аутентификация без имени пользователя и пароля

Если Вы будете читать эту статью, и уже будет доступна 7 версия RouterOS, то в ней, все это, уже должно работать (но это не точно)!

К сожалению сложно сказать, почему Mikrotik пришли именно к такому решению и именно таким ограничениям, но мы имеем то, что имеем.

По ТСР, сервер в типичном случае будет получать ТСР-сегменты OpenVPN, которые содержат другие ТСР-сегменты от клиента. В результате в цепи получается двойная проверка на целостность информации, что совершенно не имеет смысла, т.к. надежность не повышается, а скорости соединения и пинга снижаются.

UDP конечно предпочтительней, но его нет…

OpenVPN предлагает пользователю несколько видов аутентификации.

Предустановленный ключ — самый простой метод.

Сертификатная аутентификация — наиболее гибкий в настройках метод.

С помощью логина и пароля — может использоваться без создания клиентского сертификата (серверный сертификат всё равно нужен).

Мы будем использовать Сертификатную аутентификацию для обеспечения хорошей защищенности нашего соединения.

Для создания туннеля, нам понадобятся сертификаты и ключи к ним. Данные сертификаты можно создать, как на Windows, Linux, так и на самом роутере.

Я сторонник создания сертификатов на своем ПК, чтобы они были у меня в файлах и я мог их достать в случаях «А вдруг что».

1. Создание сертификатов для OpenVPN соединения

Я буду создавать сертификаты на операционной системе Windows, для всех остальных ОС принцип похож. Можно загуглить.

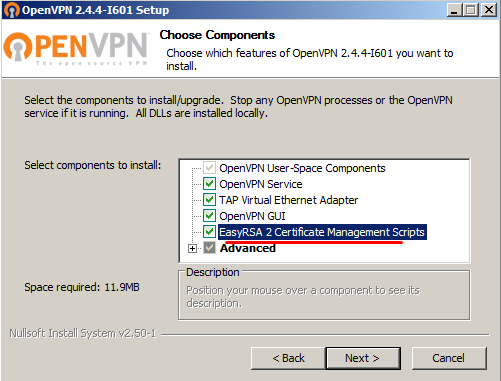

Для начала необходимо скачать и установить дистрибутив OpenVPN: Страница Загрузок OpenVPN

Запускаем установщик openvpn-install

Если Вы не собираетесь использовать все возможности туннелирования на своей Windows машине и Вам нужно исключительно создать сертификаты, то можно снять галки с пунктов TAP Virtual Ethernet Adapter и OpenVPN GUI.

После скачивания и установки в указанную Вами папку в ней будет список файлов. у меня это папка C:\Program Files\OpenVPN\

Нам необходимо перейти в папку easy-rsa

Нужно открыть консоль Windows (для Windows Vista/7/8/8.1/10 нужно запускать от Администратора)

Переходим в папку easy-rsa по пути установки командой cd

Например:

cd C:\Program Files\OpenVPN\easy-rsa

Запускаем файл init-config.bat

C:\Program Files\OpenVPN\easy-rsa>init-config.bat

C:\Program Files\OpenVPN\easy-rsa>copy vars.bat.sample vars.bat

Скопировано файлов: 1.

В папке появится файл vars.bat, открываем его текстовым редактором, нас интересуют строчки в самом конце, их нужно заполнить

Я подставил свои параметры, у Вас данные параметры будут другие:

set KEY_COUNTRY=RU

set KEY_PROVINCE=Moscow

set KEY_CITY=Moscow

set KEY_ORG=HOME

set KEY_EMAIL=my@email.ru

set KEY_CN=server

set KEY_NAME=server

set KEY_OU=HOME

set PKCS11_MODULE_PATH=server

set PKCS11_PIN=12345

Там где написано server, не трогаем. Сохраняем файл.

Далее открываем редактором файл openssl-1.0.0.cnf

Находим строчку default_days 365 и заменяем число 365 на 3650 или свое. Тем самым мы увеличим время жизни наших сертификатов на 10 лет.

Сохраняем и закрываем.

Дополнительно:

Если Вы тот еще параноик, то Вы можете отредактировать еще один параметр:

set KEY_SIZE=1024

Для пущей сложности данный параметр можно изменить на 2048 и на 4096(для современных версий OpenVPN)

Но будьте готовы к долгому ожиданию(на слабых ПК очень долгому), пока сгенерируется ключ.

Пишем в консоль команды

vars

clean-all

В ответ должно прийти

Скопировано файлов: 1.

Скопировано файлов: 1.

Создаем ключ Диффи-Хеллмана

build-dh

Вывод из консоли:

C:\Program Files\OpenVPN\easy-rsa>build-dh

WARNING: can't open config file: /etc/ssl/openssl.cnf

Generating DH parameters, 1024 bit long safe prime, generator 2

This is going to take a long time

..........+.........

Известные проблемы:

При подаче команды clean-all или build-dh в самом начале генерации сертификатов, может проявится одна ошибка, выглядит она так:

C:\Users\TEST>build-dh

"openssl" не является внутренней или внешней

командой, исполняемой программой или пакетным файлом.

Бороться с этим необходимо следующим образом. Нужно указать путь до файла openssl.exe в файле vars.bat в ручную.

А точнее стираем слово rem в строке (rem — это комментирование строки):

rem set "PATH=%PATH%;C:\Program Files\OpenVPN\bin"

Получаем:

set "PATH=%PATH%;C:\Program Files\OpenVPN\bin"

Сохраняем файл и производим весь процесс сначала

vars

clean-all

build….. и т.д

Создаем основной сертификат

build-ca

При генерации основного сертификата в консоли будут отображаться вопросы. Просто нажимаем Enter, т.к. все эти параметры мы ввели в файле vars.bat

Нажимаем Enter до тех пор, пока не отобразиться строка приглашения

C:\Program Files\OpenVPN\easy-rsa

Далее создаем сертификат сервера и его ключ:

build-key-server server

На вопросы так же нажимаем Enter, но не торопимся, в самом конце будет задано два вопроса

Sign the certificate?

1 out of 1 certificate requests certified, commit?

На оба эти вопроса отвечаем Y

Вывод из консоли:

Certificate is to be certified until Oct 16 07:03:55 2027 GMT (3650 days)

Sign the certificate? [y/n]:y

1 out of 1 certificate requests certified, commit? [y/n]y

Write out database with 1 new entries

Data Base Updated

Теперь создаем сертификат и ключ клиента:

build-key client

Также не торопимся с ответами, как только увидим строку «Common Name (eg, your name or your server’s hostname)» нужно ответить client

В самом конце также будут два вопроса, отвечаем также Y

Причем: для каждого клиента, нужно будет создать отдельные ключи и называть их по разному, например client1, client2 или как-то иначе, все зависит от Вашего воображения. Также не забывайте вводить эти имена при запросе Common Name

Вывод из консоли:

C:\Program Files\OpenVPN\easy-rsa>build-key client

WARNING: can't open config file: /etc/ssl/openssl.cnf

Generating a 1024 bit RSA private key

............++++++

.............................................................................++++++

writing new private key to 'keys\client.key'

-----

You are about to be asked to enter information that will be incorporated

into your certificate request.

What you are about to enter is what is called a Distinguished Name or a DN.

There are quite a few fields but you can leave some blank

For some fields there will be a default value,

If you enter '.', the field will be left blank.

-----

Country Name (2 letter code) [RU]:

State or Province Name (full name) [Moscow]:

Locality Name (eg, city) [Moscow]:

Organization Name (eg, company) [Home]:

Organizational Unit Name (eg, section) [Home]:

Common Name (eg, your name or your server's hostname) [server]:client

Name [server]:client

Email Address [my@email.ru]:

Please enter the following 'extra' attributes

to be sent with your certificate request

A challenge password []:

An optional company name []:

WARNING: can't open config file: /etc/ssl/openssl.cnf

Using configuration from openssl-1.0.0.cnf

Check that the request matches the signature

Signature ok

The Subject's Distinguished Name is as follows

countryName :PRINTABLE:'RU'

stateOrProvinceName :PRINTABLE:'Moscow'

localityName :PRINTABLE:'Moscow'

organizationName :PRINTABLE:'Home'

organizationalUnitName:PRINTABLE:'Home'

commonName :PRINTABLE:'client'

name :PRINTABLE:'client'

emailAddress :IA5STRING:'my@email.ru'

Certificate is to be certified until Oct 16 07:16:56 2027 GMT (3650 days)

Sign the certificate? [y/n]:y

1 out of 1 certificate requests certified, commit? [y/n]y

Write out database with 1 new entries

Data Base Updated

Пример создания клиентских сертификатов:

build-key client1

build-key office1

На этом создание файлов сертификатов и ключей завершено.

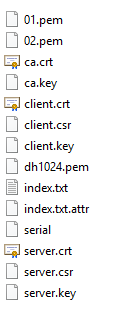

Все файлы будут лежать в папке C:\Program Files\OpenVPN\easy-rsa\keys\

2. Настройка OpenVPN сервера и интерфейса туннеля на hAP ac

Переходим к созданию туннеля на роутере hAP ac

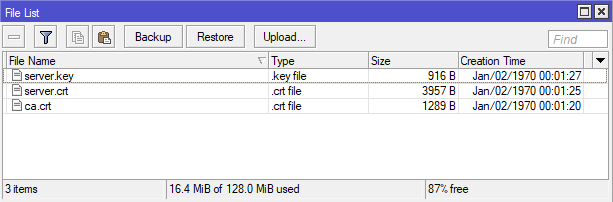

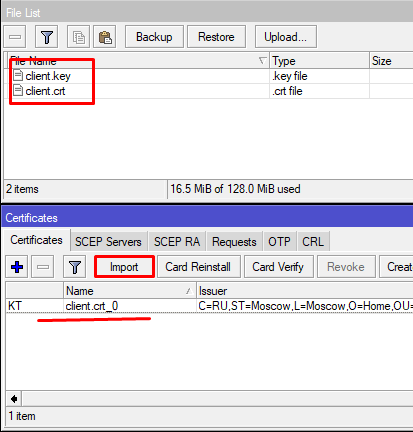

Необходимо загрузить сертификат сервера, ключ сервера и основной сертификат в роутер. Файлы:

ca.crt

server.crt

server.key

Открываем раздел Files и переносим туда наши файлы. (Или используем FTP)

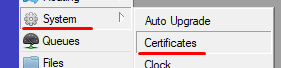

Теперь нам необходимо импортировать данные сертификаты в RouterOS, чтобы она могла ими оперировать.

Импортируем наши сертификаты и ключи

Консольно:

/certificate import file-name=ca.crt passphrase=""

/certificate import file-name=server.crt passphrase=""

/certificate import file-name=server.key passphrase=""

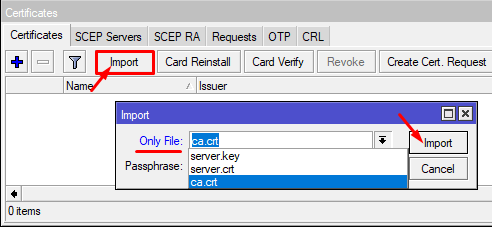

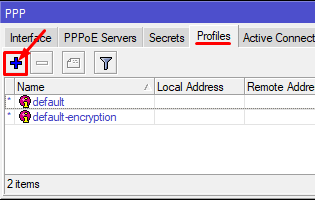

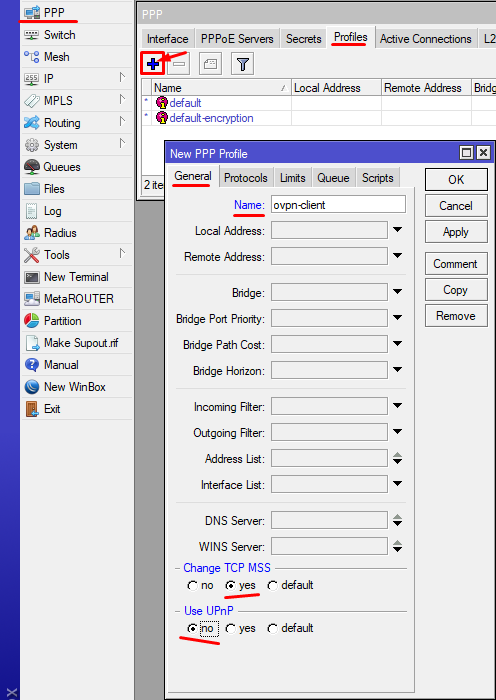

Займемся настройкой OpenVPN. переходим в меню PPP

Нам необходимо выделить IP адреса, которые мы будем использовать для туннельных интерфейсов.

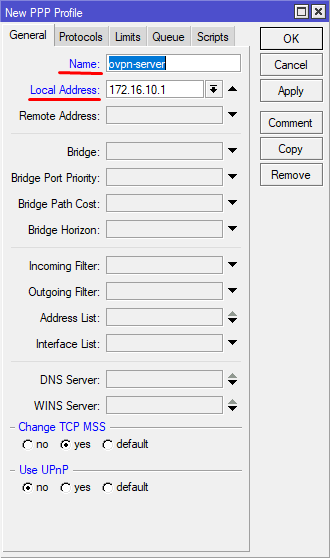

Я выбрал подсеть 172.16.10.0/24 соответственно сервер будет иметь адрес 172.16.10.1, а клиенты далее по маске. 2,3,4 и т.д.

Консольно:

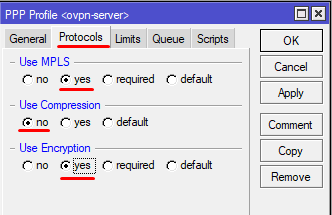

/ppp profile add name=ovpn-server local-address=172.16.10.1 change-tcp-mss=yes use-upnp=no use-mpls=yes use-compression=no use-encryption=yes only-one=default

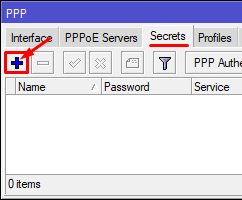

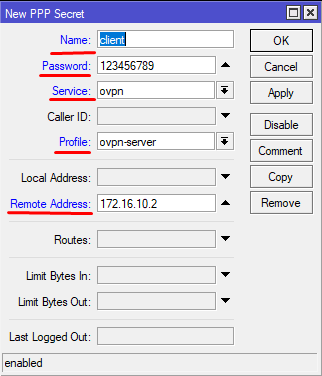

Добавляем авторизационные данные для каждого клиента, который будет подключаться к OpenVPN серверу.

Т.к. у сервера IP 172.16.10.1 выдаем клиенту IP 172.16.10.2

Консольно:

/ppp secret add name=client password=123456789 service=ovpn profile=ovpn-server remote-address=172.16.10.2

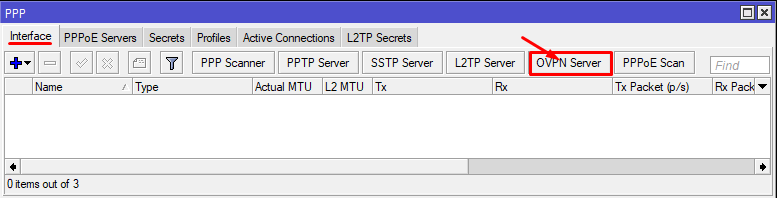

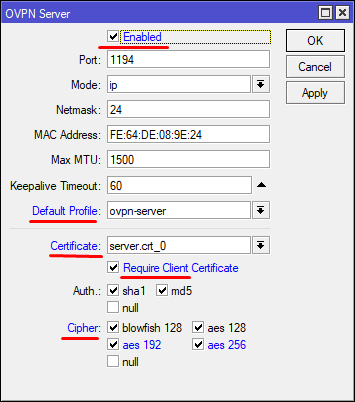

Теперь нужно включить саму службу OpenVPN

Консольно:

/interface ovpn-server server set enabled=yes port=1194 mode=ip netmask=24 default-profile=ovpn-server certificate=server.crt_0 require-client-certificate=yes auth=sha1,md5 cipher=blowfish128,aes128,aes192,aes256

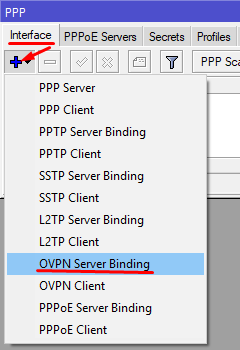

В принципе этих настроек достаточно, но я предпочитаю наблюдать за интерфейсом. для этого мы можем зафиксировать интерфейс за конкретным клиентом. Сделаем привязку.

Консольно:

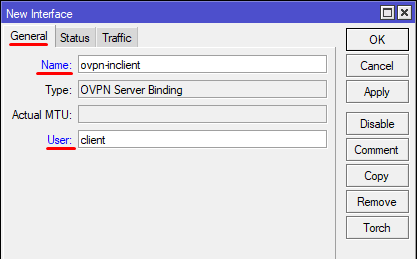

/interface ovpn-server add name=ovpn-inclient user=client

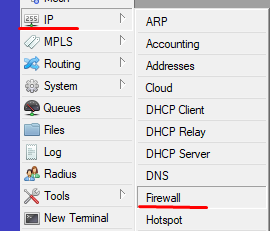

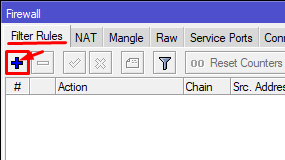

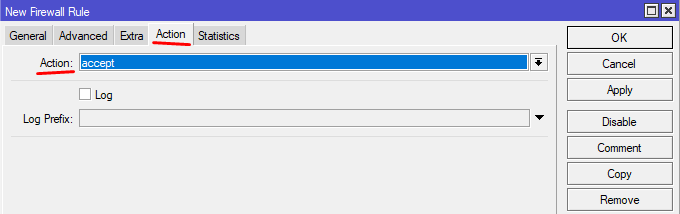

Может показаться, что мы все уже настроили, но это не совсем так. Остался последний штрих. Необходимо разрешить прохождение запросов на OpenVPN сервер через Firewall

Для этого переходим в меню межсетевого экрана

Консольно:

/ip firewall filter add chain=input protocol=tcp dst-port=1194 in-interface=WAN action=accept comment="Accept OpenVPN Requests"

На этом настройка OpenVPN на роутере hAP ac завершена, переходим к роутеру hEX

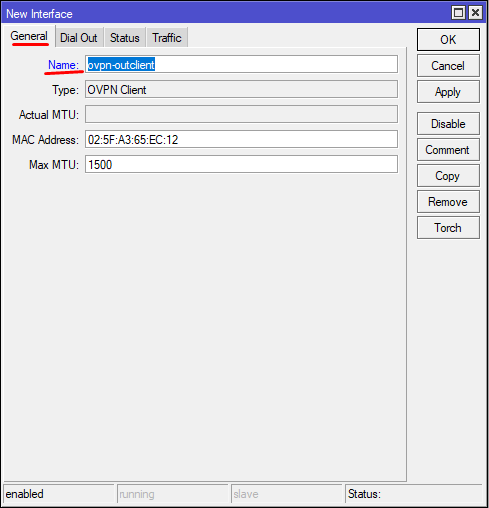

3. Настройка OpenVPN клиента и интерфейса туннеля на hEX

На данном роутере нам необходимо проделать гораздо меньше операций для запуска клиента.

Помним, что создали сертификат клиента! Загружаем его в роутер и импортируем по аналогии с hAP ac.

Консольно:

/certificate import file-name=client.crt passphrase=""

/certificate import file-name=client.key passphrase=""

Создаем профиль для OpenVPN в меню PPP

Консольно:

/ppp profile add name=ovpn-client change-tcp-mss=yes use-upnp=no use-mpls=yes use-compression=no use-encryption=yes

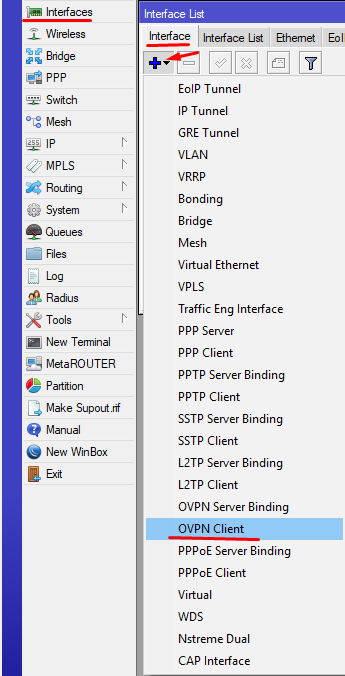

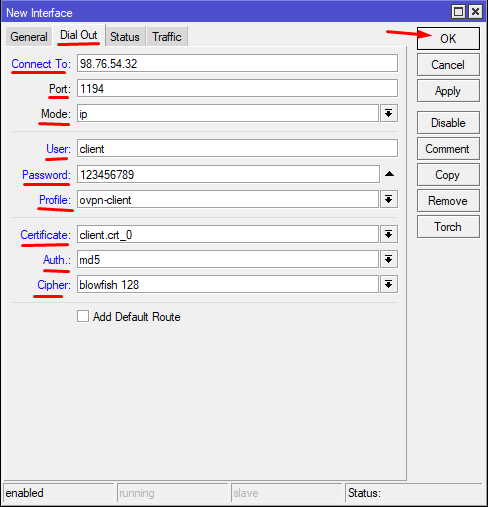

Добавляем интерфейс OpenVPN для подключения к OpenVPN серверу.

Как мы помним из первой части цикла статей, внешний IP адрес у нас 98.76.54.32

Консольно:

/interface ovpn-client add name=ovpn-outclient connect-to=98.76.54.32 port=1194 mode=ip user=client password=123456789 profile=ovpn-client certificate=client.crt_0 auth=md5 cipher=blowfish128

Шифрование Вы можете выбрать любое, которое установили доступным для сервера.

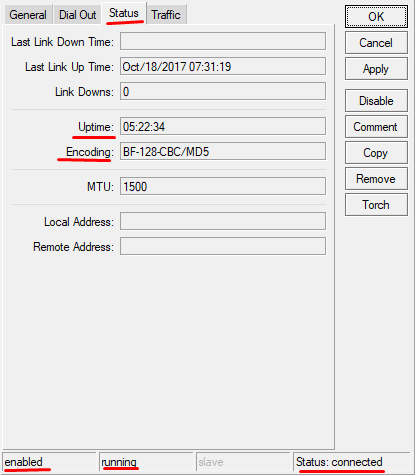

После создания интерфейса туннель должен уже быть активен. В списке IP адресов Вы должны увидеть IP 172.16.10.2 полученный от OpenVPN сервера.

Также в статусе можно увидеть с какими параметрами подключен интерфейс.

Вот мы и закончили создание OpenVPN туннеля между двумя роутерами hAP ac и hEX

Буду рад любым замечаниям или комментариям. Возможно Вы знаете, как сделать лучше!

P.S.

Аналогом данного решения может послужить вариант PPTP туннеля. А шифрование можно организовать в самом EoIP посредством IPsec

В следующей статье мы создадим интерфейсы, которые свяжут два наших роутера в единый сетевой мост для прохождения сетевого трафика, заблокируем прохождение DHCP запросов между роутерами, чтобы их DHCP сервера не мешали друг другу.

Продолжение:

Создание домашней сети на базе устройств MikroTik: Часть 5 — Создание EoIP туннеля

Список всех статей в хронологическом порядке: История статей

Поддержка блога

Если Вам не безразлична судьба блога или Вы просто хотите отблагодарить Автора за его труд, смело переходите на страницу Поддержки, там описана вся информация, по тому, как это сделать проще простого =)

Если Вы хотите изучить MikroTik, то это можно реализовать с помощью специального онлайн-курса «Настройка оборудования MikroTik». В курсе изучаются все темы из официальной программы MTCNA, а автором курса является официальный тренер MikroTik. Материал подходит и тем, кто уже давно работает с оборудованием MikroTik, и тем, кто даже не держал его в руках. В состав курса входят 162 видеоурока, 45 лабораторных работ и вопросы для самопроверки с конспектом. Кстати я получал сертификат MTCNA именно тут!

Мы сделаем WiFi, который будет давать «российский» интернет. К нему можно будет подключаться с рабочего компьютера и работать как обычно – включая только корпоративный VPN. Эта схема сработает, даже если у вас нет админских прав — ничего устанавливать на рабочий компьютер не нужно.

Ситуация

Работодатель видит, откуда подключаются сотрудники. Если IP не российский он блокирует доступ и даже иногда увольняет.

Мы находимся за границей и хотим, чтобы нас не уволили хотя бы в течение пары месяцев. Нам нужно подключаться к инфраструктуре компании так, чтобы наш IP определялся как российский. Это можно сделать с помощью VPN с российским IP. Тут есть несколько разных ситуаций.

1. Вы не используете корпоративный VPN.Если вы просто заходите в рабочие сервисы через браузер, то все ок. Включаете VPN с российским IP и работаете как обычно.

2. Вы подключаетесь через корпоративный VPN.Если у вы обычно вы подключаетесь через VPN компании, то тут всё немного сложнее. Нужно чтобы ваш рабочий VPN «нырнул» в VPN с российским IP.

3. У вас нет админских прав на рабочем компьютере.

Тогда у вас не получится установить на него VPN client. Но трюк с VPN на роутере (дальше в статье) решит и эту проблему.

В любом случае нам понадобится VPN с российским IP.

Добываем VPN с российским IP

Пару недель назад я запустил «VPN Наоборот» – VPN с российским IP для доступа к сайтам, недоступным из-за рубежа. Ко мне обратились уже больше 1000 человек. Большинству из них я смог помочь. Огромное спасибо всем за донаты и тёплые слова!

Чтобы сделать свой VPN, нужно арендовать VPS в российском датацентре и установить на него OpenVPN. Проще всего это сделать с помощью скрипта. Рекомендую использовать DNS от Яндекса и рандомный порт. Стандартный порт, например, не сработает, если вы в Узбекистане.

В результате у вас должен быть файл-ключ с расширением .ovpn

Чтобы подключиться с этим ключом нужно:

1. Скачать приложение OpenVPN Connect.Оно бесплатное и есть на все платформы:— iOS (Есть в AppStore)— Android (Есть в GooglePlay)— Windows— Mac— Linux

2. Открыть файл-ключ с помощью этого приложения.Оно спросит, действительно ли вы хотите добавить новую конфигурацию VPN. Нужно подтвердить.

3. Включать и выключать VPN в приложении.При включенном VPN у вас будет российский IP. Будут работать российские сайты, но не будут те, что заблокированы в РФ.

Если вы не используете корпоративный VPN для работы, то всё готово. Но если у вас установлен еще один VPN клиент для работы, то при включении он будет подключаться не используя VPN до РФ. Та же проблема есть с ПО для удалённого рабочего стола Citrix.

Работодатель увидит, что вы пытаетесь подключиться из-за границы. Чтобы этого избежать, нам нужно пустить трафик корпоративного VPN через VPN с российским IP.

Для сервера компании подключение будет выглядеть, как будто идёт из России.

Такая конструкция называется VPN over VPN. Она достаточно сложная в настройке. У рядового айтишника типа меня скорее всего ничего не получится. Но решение есть.

WiFi портал в Россию

Мы сделаем WiFi, который будет давать «российский» интернет. К нему можно будет подключаться с рабочего компьютера и работать как обычно – включая только корпоративный VPN. Эта схема сработает, даже если у вас нет админских прав — ничего устанавливать на рабочий компьютер не нужно.

Как временное решение, можно раздавать интернет с телефона через российскую симку. Скорее всего у вас будет «российский» интернет. Но качество соединения будет так-себе + можно разориться на роуминге.

Долгосрочное и более надежное решение — настроить VPN на роутере. Но подойдёт не любой – вероятно придётся купить. Роутер нужен с поддержкой OpenVPN Client. Обязательно Client – если в описании написано, что поддерживается просто OpenVPN, то скорее всего речь идёт о VPN сервере. Такой роутер не подойдёт.

Если вы ещё скитаетесь по отелям и квартирам, вам может подойти роутер с симкой. Например Keenetic LTE. По описанию, он поддерживает OpenVPN Client.

Интернет с местной симки будет существенно дешевле, чем российский роуминг.

Если вы более-менее обосновались, и у вас в новом доме есть проводной интернет, лучше взять проводной роутер и настроить всё на нём. Список некоторых таких роутеров, поддерживающих OpenVPN client есть здесь. Если знаете другие, напишите пожалуйста в комментариях.

Я купил TP-Link Archer AX55.

Проверил, что с ним всё работает. Моему примеру последовали ещё 2 человека и у них тоже всё норм. Сейчас расскажу, как настроить.

Во-первых, подздравляю с новосельем.

Будем считать, что вы купили подходящий роутер. У него в комплекте есть блок питания и Ethernet кабель.

Найдите роутер, который даёт интернет сейчас. У меня он выглядит так.

Выключите его из розетки.

У роутера сзади есть Ethernet порты. В один порт (обычно синий/левый) приходит интернет, а из желтых/оранжевых (их обычно 4 справа) выходит. Так же и на новом роутере.

Нам нужно взять интернет из оранжевого порта старого роутера и направить в синий порт нового роутера.

Теперь включаем оба роутера и ждём пару минут.

Смотрим на дне нового роутера название WiFi сети (SSID) и пароль от неё (Password).

Подключаемся к этой WiFi сети и заходим в браузере на страницу настроек роутера. Адрес можно посмотреть в инструкции к роутеру. Часто это один из следующих:

- 192.168.0.1

- 192.168.100.1

- 192.168.1.1

- tplinkwifi.net (в моём случае этот)

Его нужно ввести прямо в адресную строку браузера. У вас откроется страница настроек. Настройте роутер как обычно: новый пароль, далее, далее, новое имя WiFi сети, новый пароль WiFi сети, готово (В конце статьи есть видео). После базовой настройки роутер будет раздавать ваш обычный грузинский/турецкий/…/итд. интернет.

Теперь нам нужно сделать, чтобы этот роутер подключился к VPN c российским IP и раздавал «российский» интернет. Для этого находим в настройках опцию OpenVPN Client.

Если опции OpenVPN Client нет (хотя она должна быть по описанию роутера), нужно обновить прошивку. Часто это делается одной кнопкой.

После обновления опция OpenVPN Client должна появиться. Переходим в неё и загружаем файл-ключ.

В некоторых роутерах VPN действует на весь трафик. То есть WiFi, который они раздают будет «российским» для всех пользователей. В моём же нужно ещё дополнительно отметить, трафик с каких устройств пускать через VPN.

Это удобно, потому что можно одновременно работать с компьютера через российский VPN и сидеть в Instagram с телефона напрямую. Всё через один роутер.

После настройки перезагрузите роутер и немного подождите. Пока VPN ещё не подключился (первые пару минут) трафик идёт напрямую.

На всякий случай я записал скринкаст всей настройки. Вот он:

Всё готово! Компьютер подключен к российскому интернету. Можно включить корпоративный VPN и работать как обычно. Перед каждым подключением к корпоративному VPN проверяйте, что трафик действительно идёт через российский IP (Например на 2ip.ru).

Заключение

Риск, что вас поймают, конечно, остаётся. Компании могут понять, что вы уехали не только по IP. Также вы можете однажды случайно подключиться без российского VPN. Но это всё равно лучше, чем оставаться в России из-за работы или уезжать, уволившись вникуда.

Через пару месяцев СБ таких компаний могут прикрыть эту лавочку – запретить подключаться с IP датацентров. Тут тоже есть решение – можно развернуть VPN сервер у родственников или друзей, которые ещё не уехали. Но лучше к этому времени перейти в нормальную компанию.

Спасибо, что дочитали. Надеюсь, кому-то помог. Спокойного переезда вам и адекватных работодателей!