Пошаговая инструкция по объединению сетей разных провайдеров с помощью L2TP и L2TP/IPSec на оборудовании Mikrotik

В эпоху тотальной информатизации всех бизнес-процессов, всё более остро постаёт вопрос объединения удалённых офисов и филиалов между собой в единую информационную сеть. Довольно часто немаловажную роль играет возможность предоставления удаленного доступа для сотрудников из дома, либо любой точки земного шара, где есть доступ в Интернет.

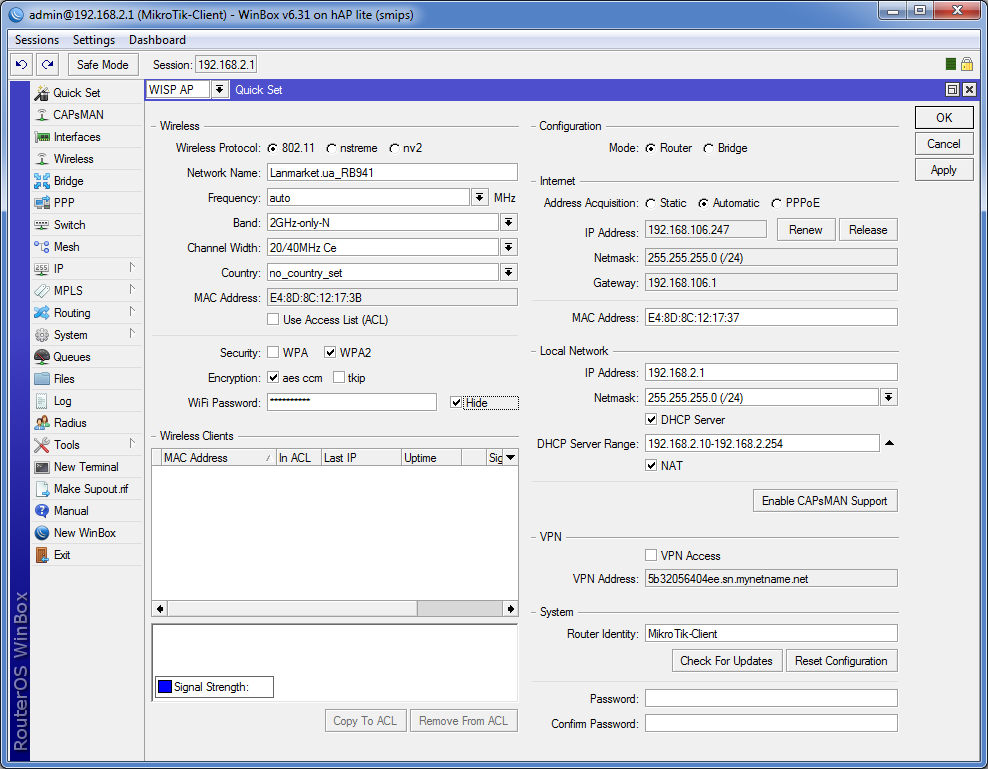

Объединение сетей мы будем рассматривать на примере оборудования компании Mikrotik. В качестве тестового сервера используется маршрутизатор RB2011UiAS-RM, который является отличным выбором для небольших офисов и компаний, ограниченных в бюджете. В качестве конечного клиента используется одно из самых доступных решений – Mikrotik hAP lite (RB941-2n).

Благодаря своей невысокой, hAP lite можно с легкостью применять в домашних условиях, для подключения сотрудников, работающих удалённо. Хороший показатель производительности позволяет использовать этого «малыша» даже в малых офисах, где нет высоких требований.

Бывают ситуации, когда офис и филиалы находятся в локальной сети одного и того же провайдера, что существенно упрощает процесс объединения сетей. Тем не менее, чаще всего филиалы территориально разграничены и могут находиться на большом удалении друг от друга.

Одной из самых популярных технологий для таких целей можно считать VPN – Virtual Private Network. Для реализации VPN, можно прибегнуть к нескольким вариантам: PPTP, L2TP, OpenVPN, SSTP и т.д. PPTP морально устарел, а OpenVPN и SSTP поддерживаются далеко не на всех устройствах.

По этим причинам, а также благодаря простоте настройки и доступности на устройствах, работающих под управлением разных ОС, протокол L2TP (Layer 2 Tunnel Protocol) является одним из самых популярных протоколов туннелирования. Проблемы могут возникать в случае нахождения клиента за NAT, когда Firewall блокирует пакеты. Однако даже в этом случае есть решения по обходу блокировки. Один из недостатков L2TP – безопасность, которая решается применением IPSec. Второй и, пожалуй, самый значимый недостаток – производительность. При использовании IPSec происходит двойная инкапсуляция, что снижает производительность – это именно та цена, которую придется заплатить за безопасность передаваемых данных.

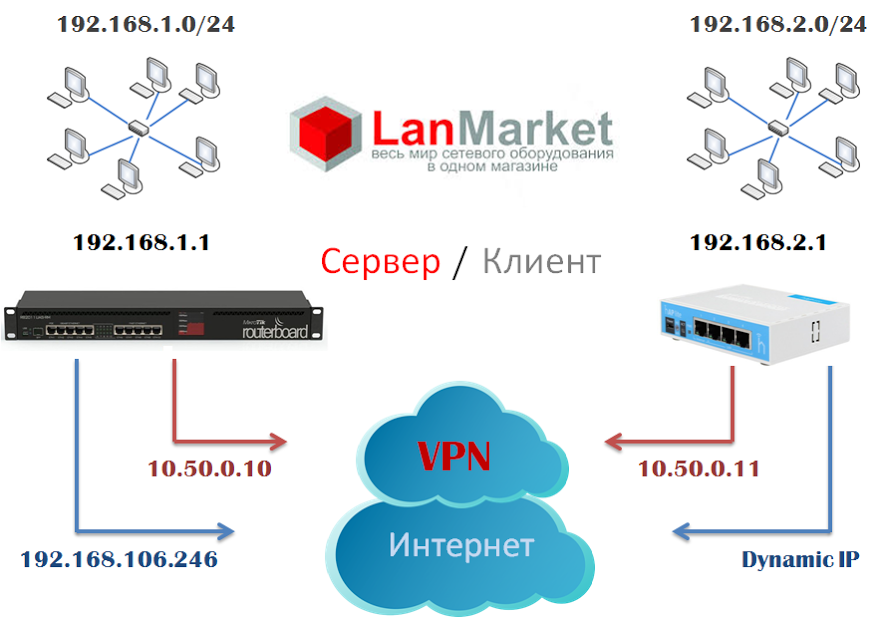

Тестовый стенд

Для лучшего понимания настроек, ниже приведена иллюстрация, которая показывает структуру сети.

В качестве интернет-провайдера выступает маршрутизатор RB951Ui-2HnD, который выдает устройствам IP в подсети 192.168.106.0/24. В реальности же у вас будут другие IP-адреса на WAN-интерфейсах.

Настройка сервера

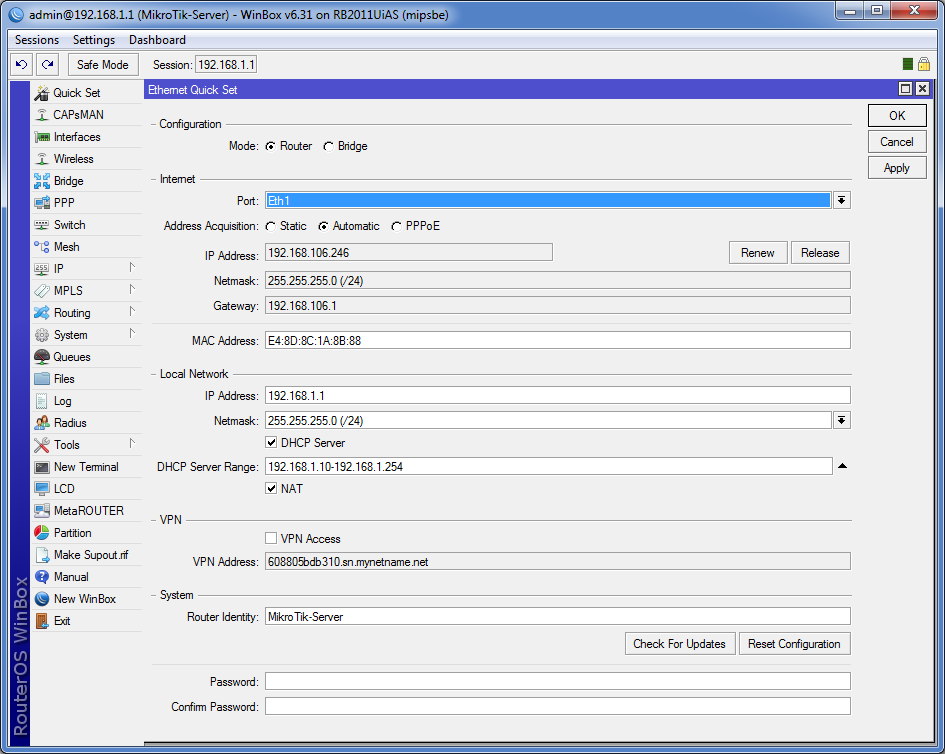

Итак, на главном сервер должен быть статический белый внешний IP-адрес, в качестве примера у нас это 192.168.106.246. Наличие статики важно т.к. адрес не должен меняться, в противном случае придётся прибегать к лишним действиям и использовать DNS-имя.

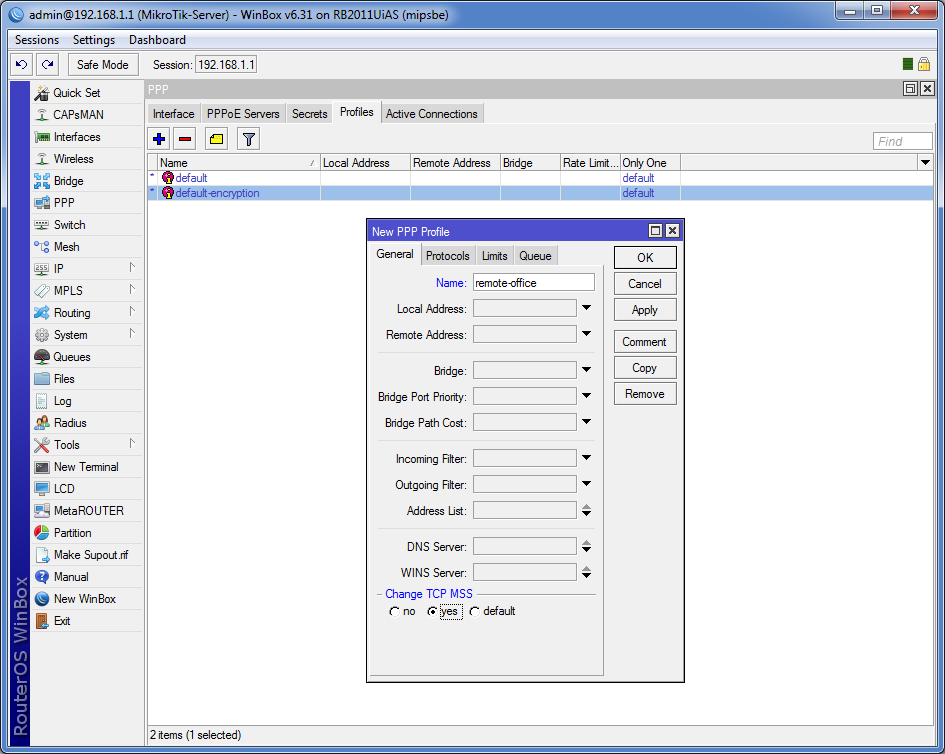

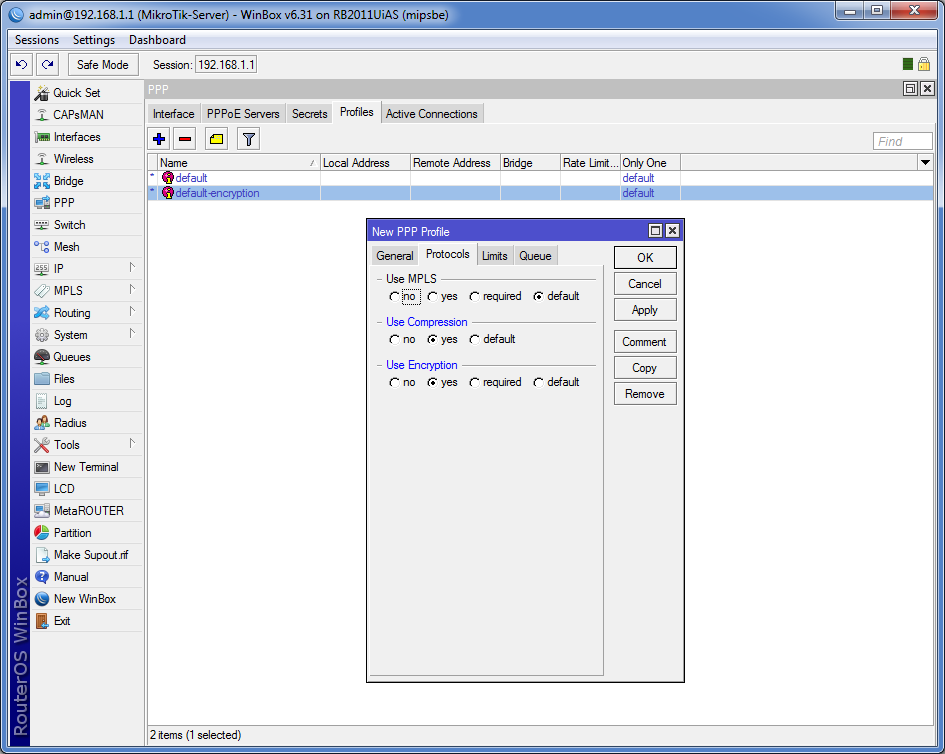

Создание профилей

Заходим в раздел PPP, открываем вкладку Profiles, здесь необходимо создать профиль, который будет применяться к VPN-подключениям. Отметьте опции Change TCP MSS, Use Compression, Use Encryption. По-умолчанию, будет использоваться шифрования MPPE 128 bit.

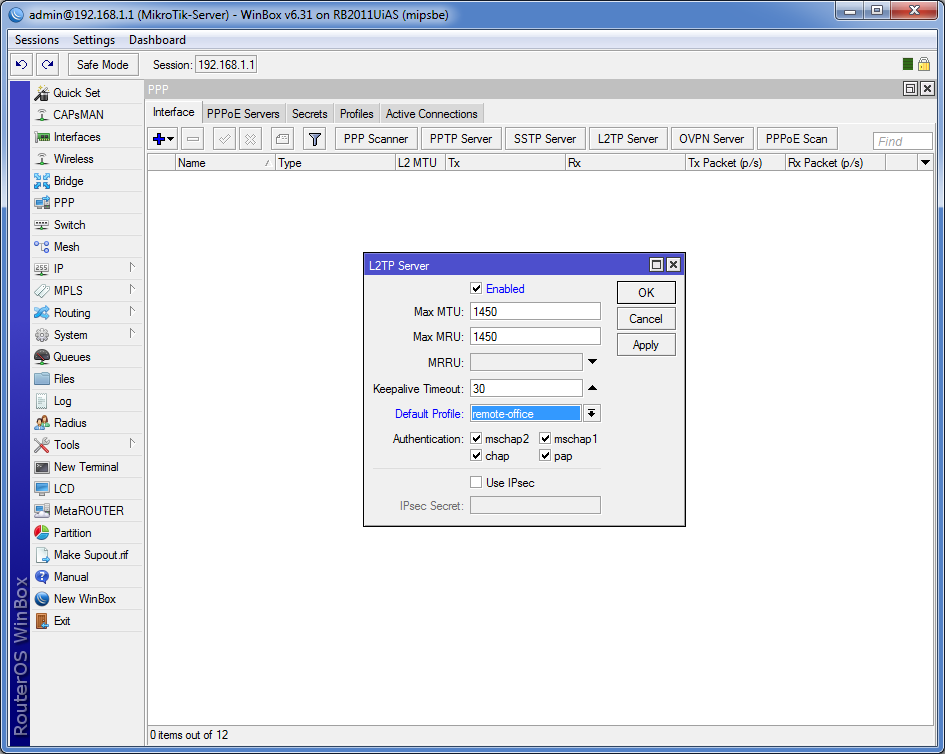

Переходим на вкладку Interface. Нажимаем L2TP Server, в появившемся окошке ставим галочку Enabled и выбираем профиль по-умолчанию, который мы создали ранее. Тип аутентификации, по желанию – оставить как есть, либо выбрать только MS-CHAP v2.

Опцию IPsec оставляем отключенной.

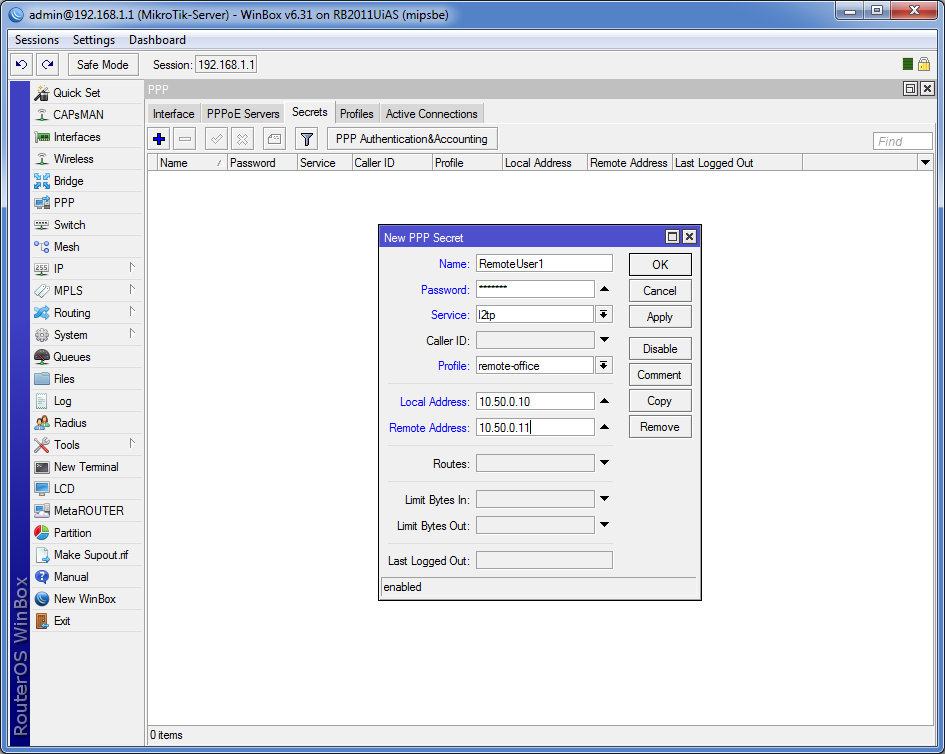

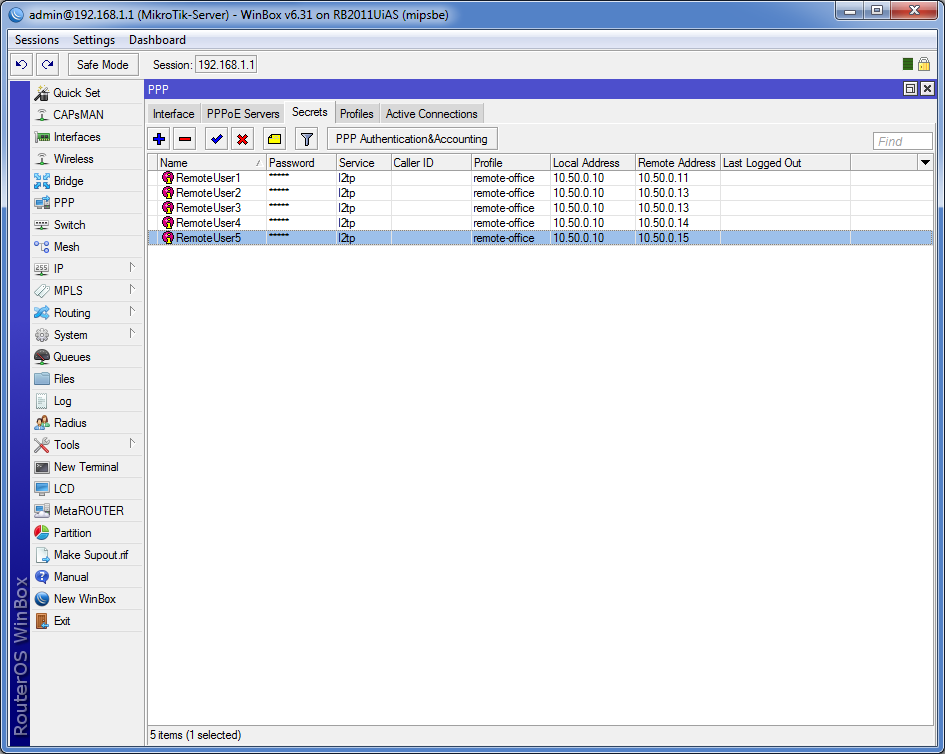

Переходим в Secrets, здесь необходимо создать нового пользователя VPN. В качестве Service указываем L2TP, тут же можно указать используемый профиль.

Локальный адрес указываем 10.50.0.10, удаленный – 10.50.0.11. При необходимости создаём нужно количество пользователей. Для каждого пользователя локальный IP будет одинаковым, удалённый IP увеличиваем на единицу (т.е. 10.50.0.12, 10.50.0.13 и т.д.). Можно конечно прибегнуть к использованию пула адресов, но со статикой вам проще будет писать маршруты.

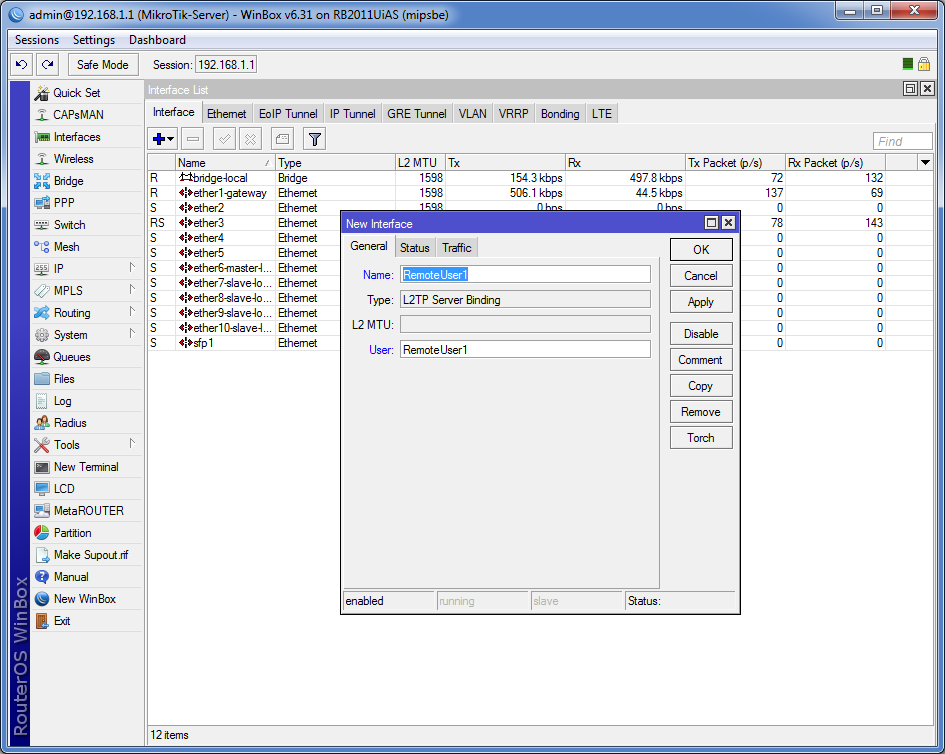

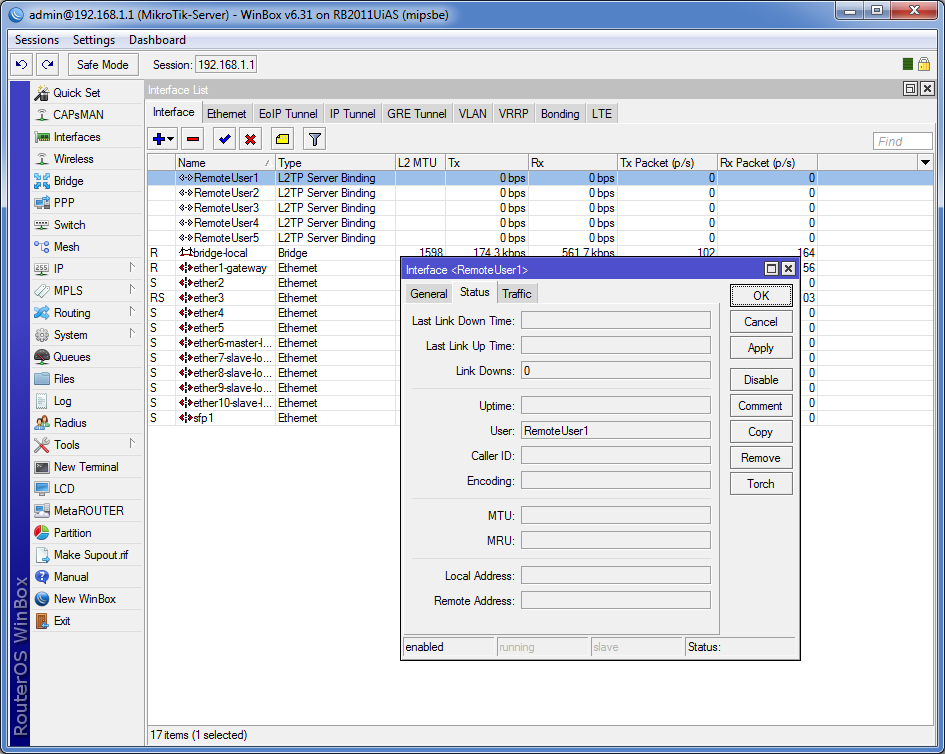

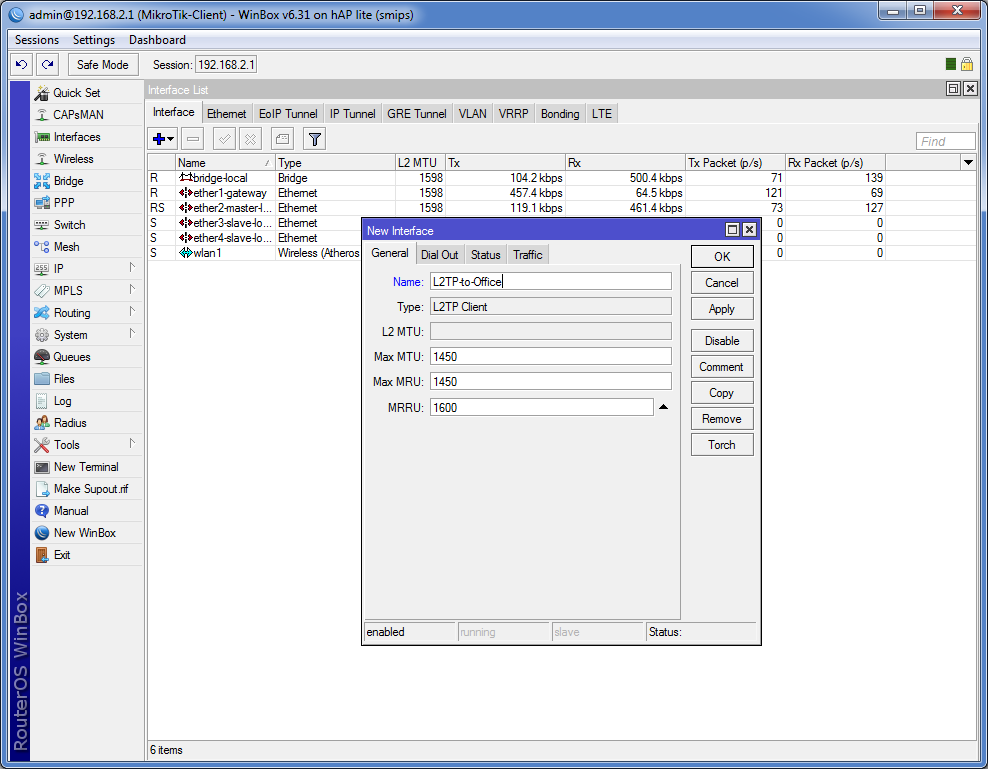

Создание интерфейса

Для каждого пользователя создаём свой интерфейс. Открываем раздел интерфейсов и нажимаем плюс, в выпадающем меню выбираем L2TP Server Binding, указываем отображаемое название и имя пользователя. При подключении пользователя здесь будет отображаться вся информация.

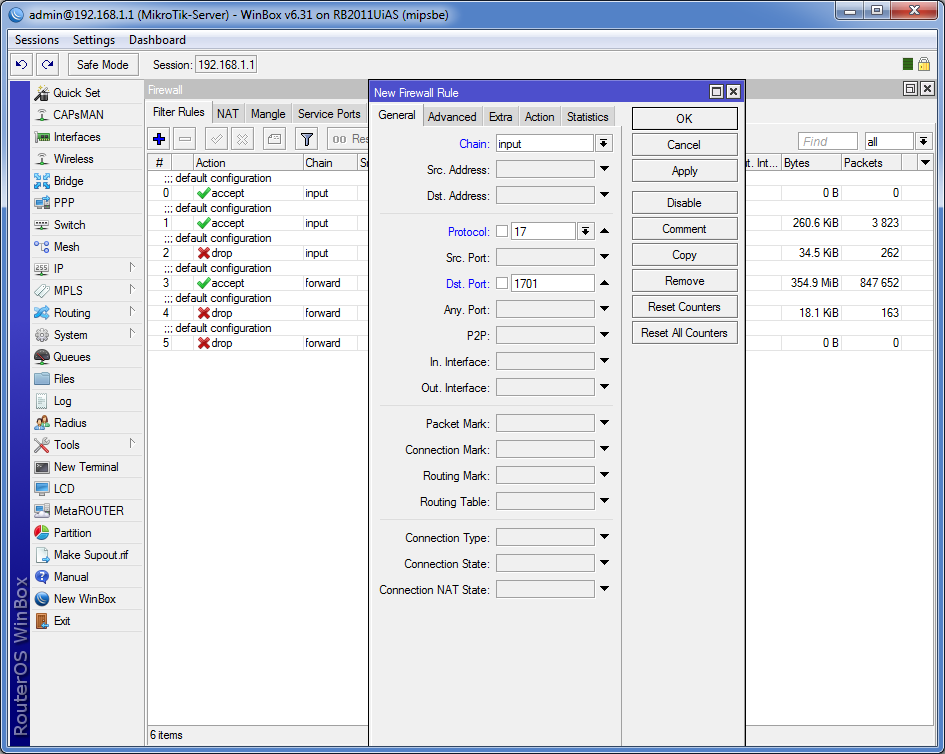

Настройки файрволла

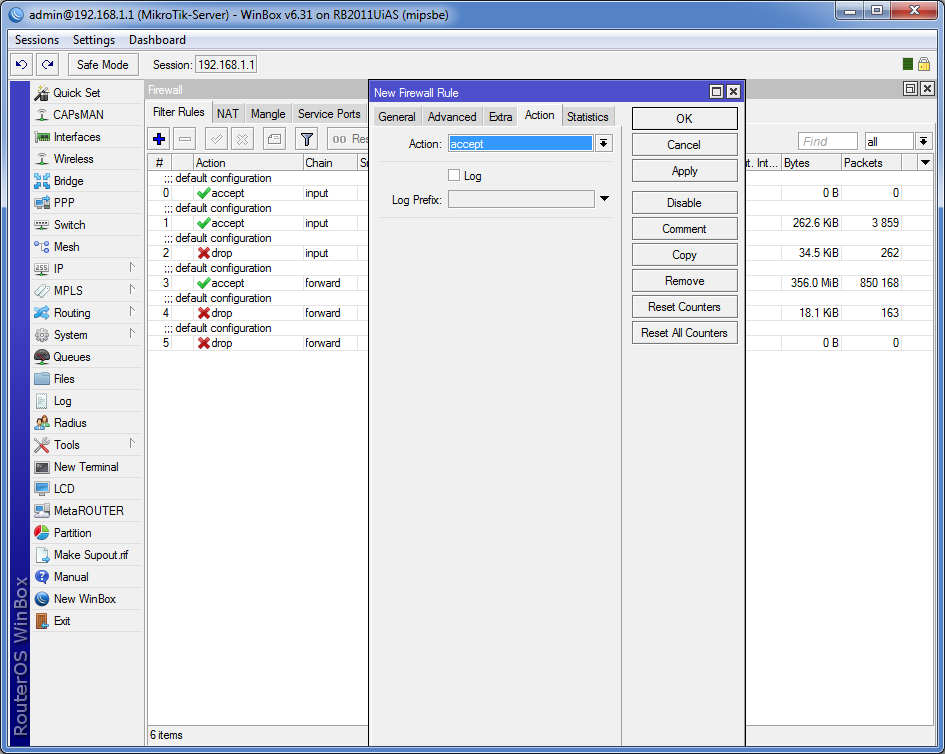

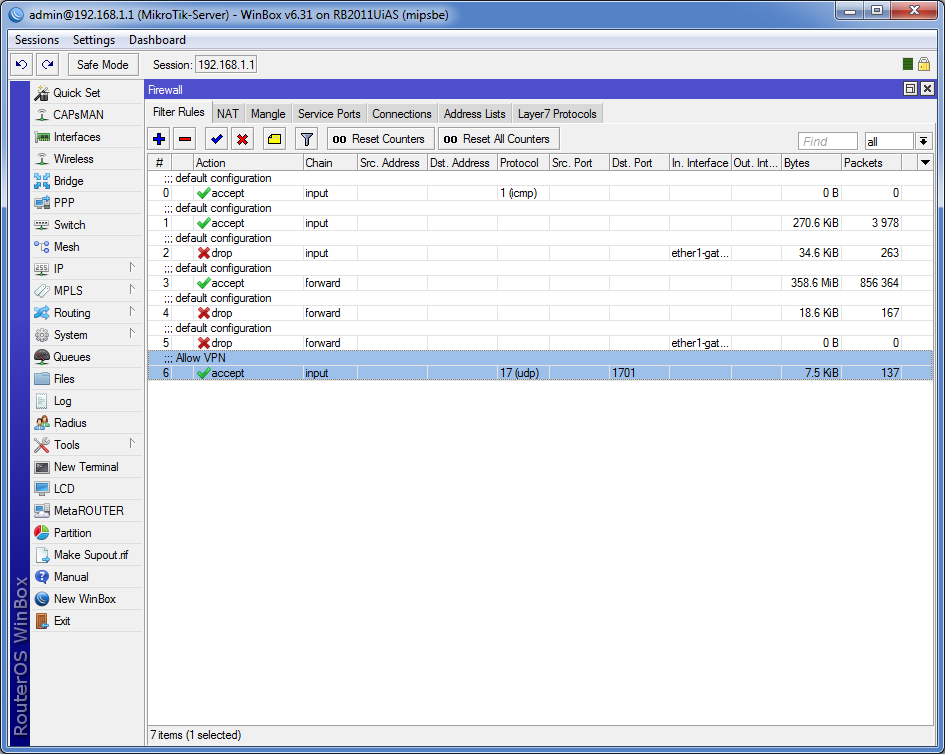

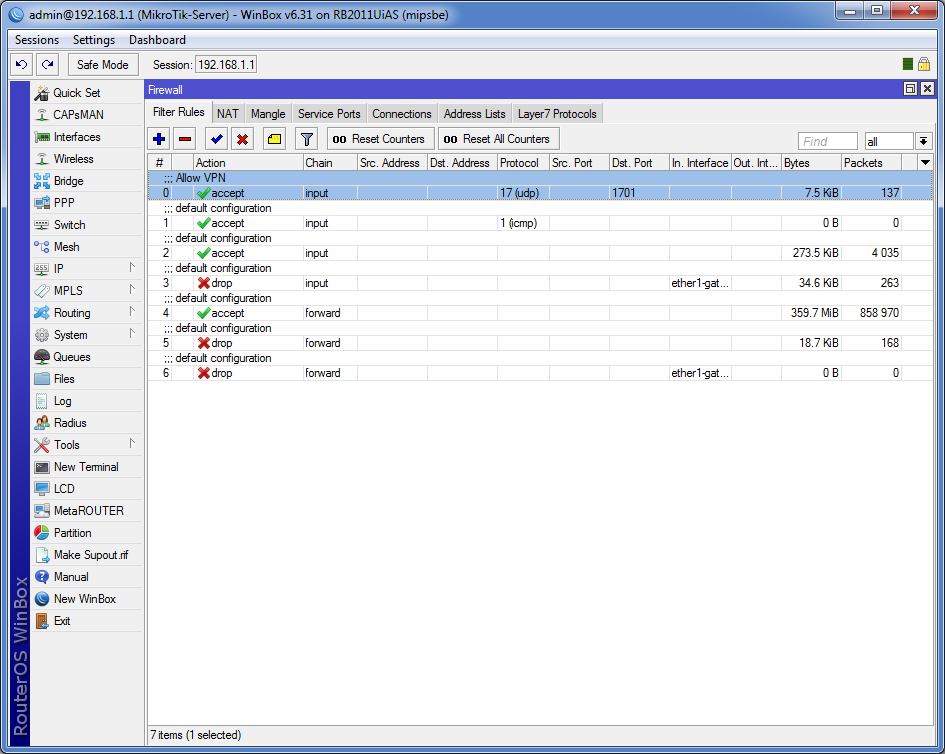

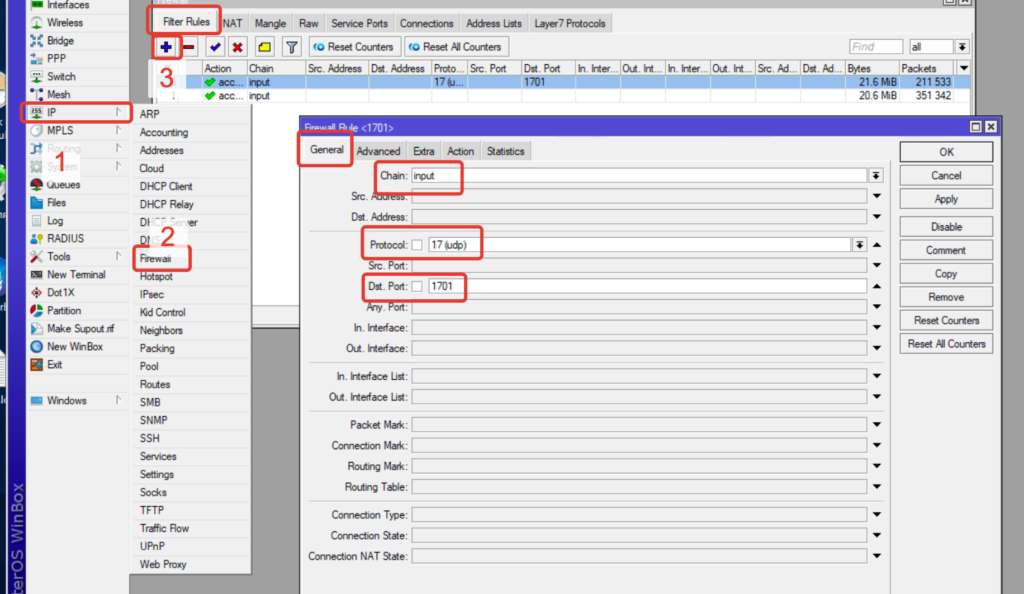

Для работы VPN необходимо открыть UDP-порт 1701 (chain input, protocol 17(udp), dst-port 1701, accept). После чего необходимо поднять приоритет правила, перемещаем его выше.

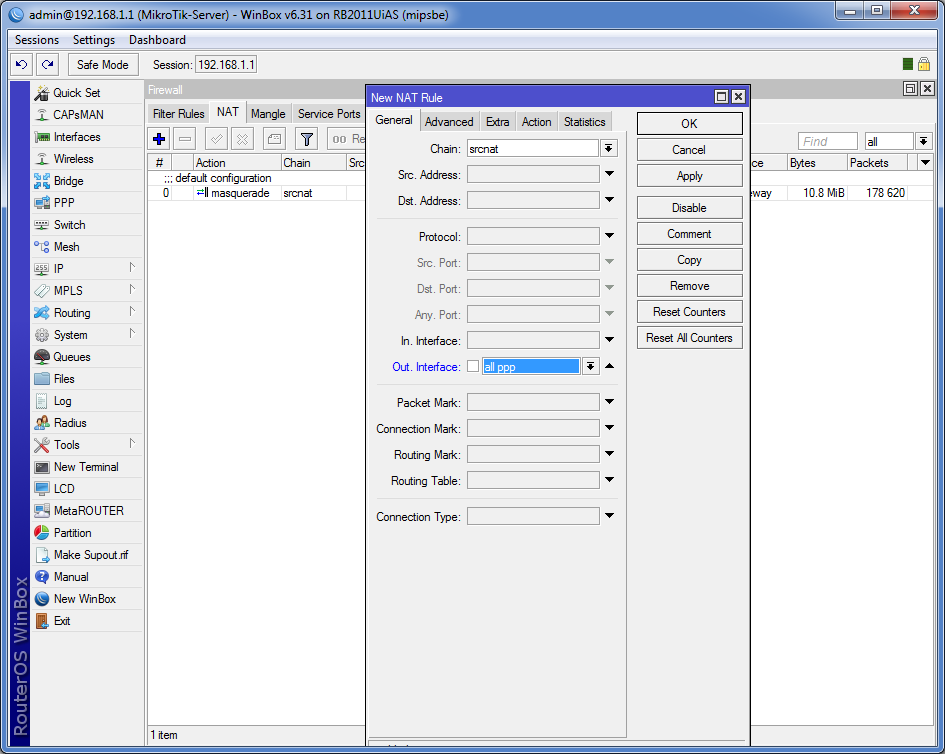

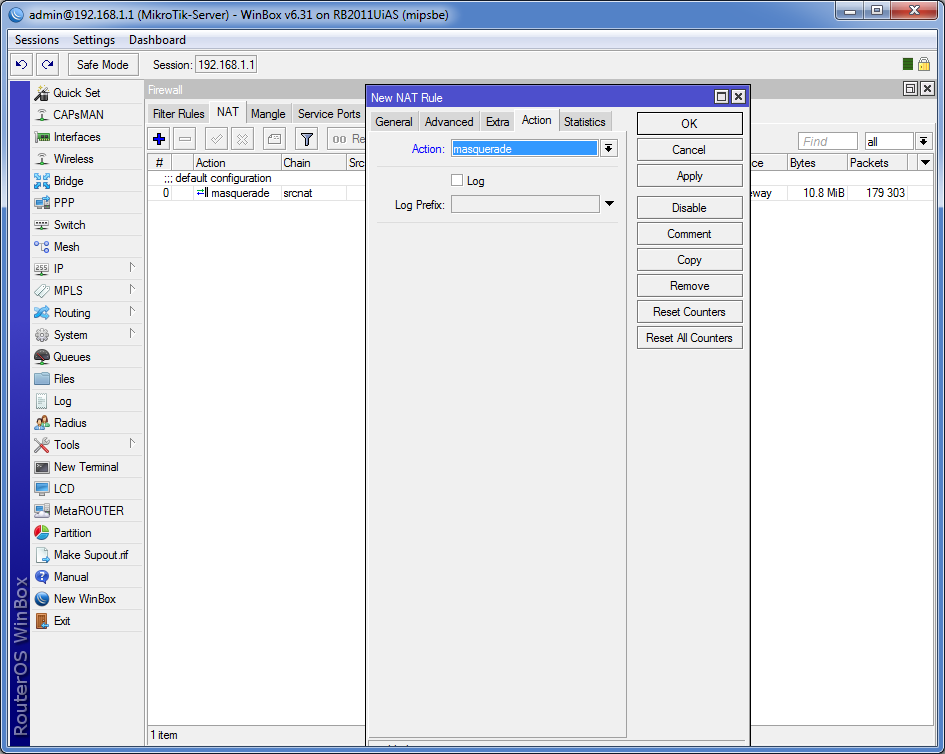

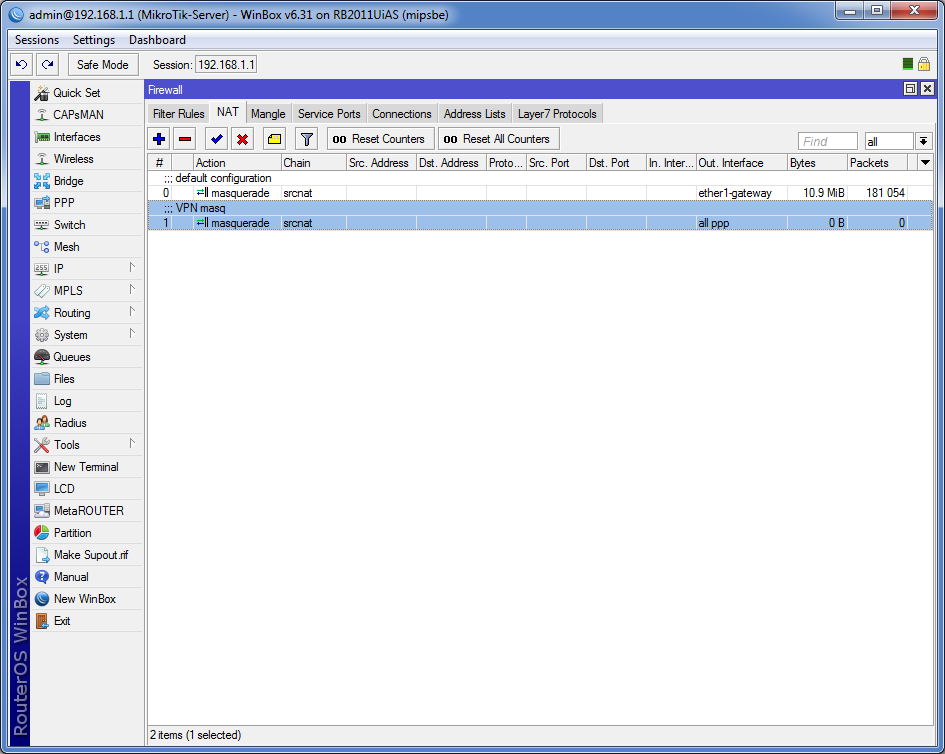

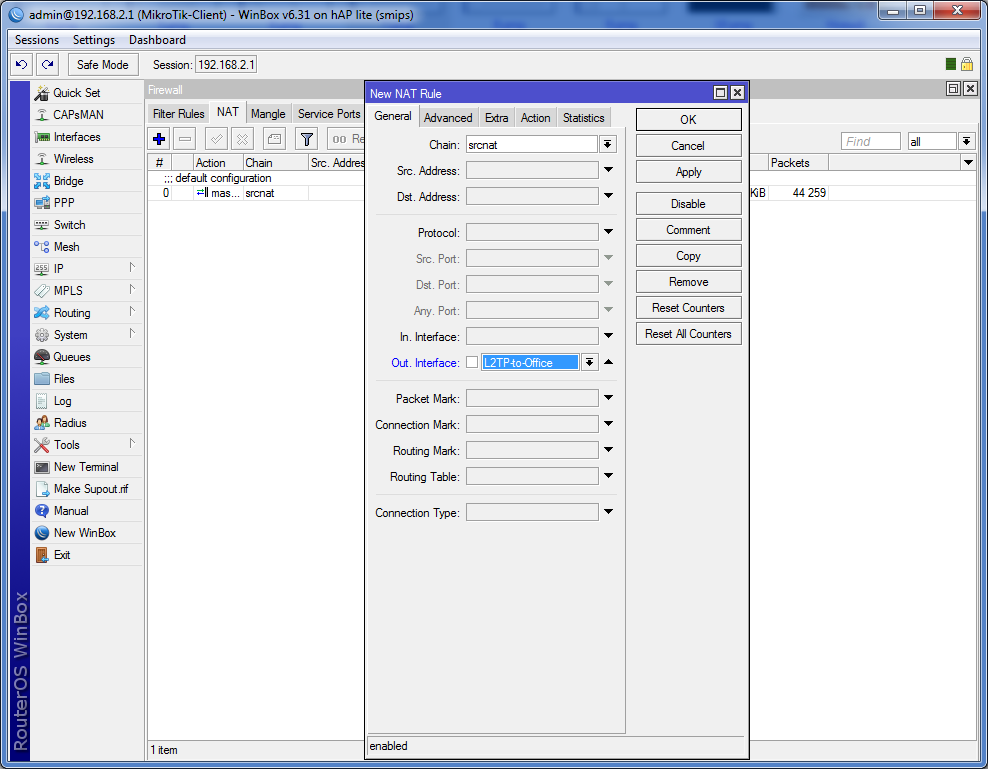

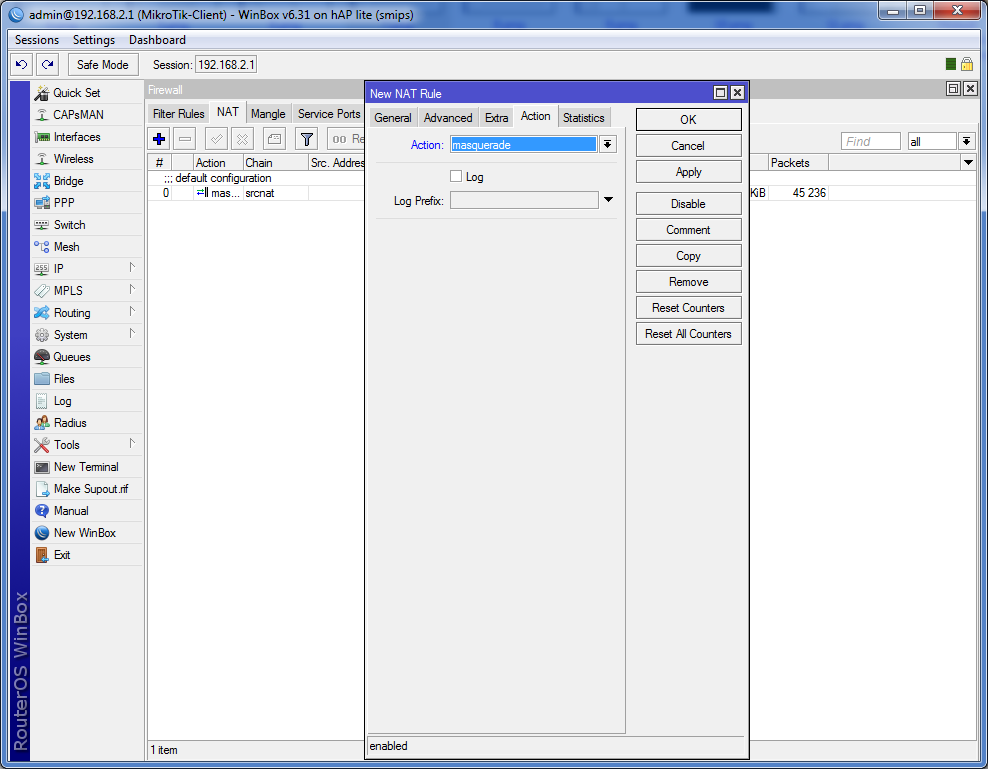

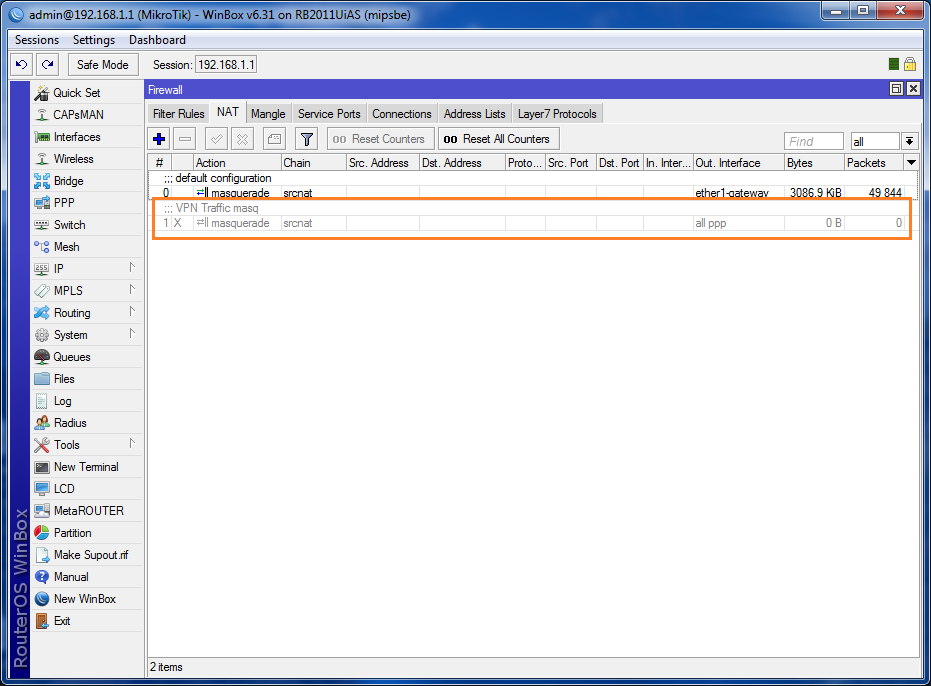

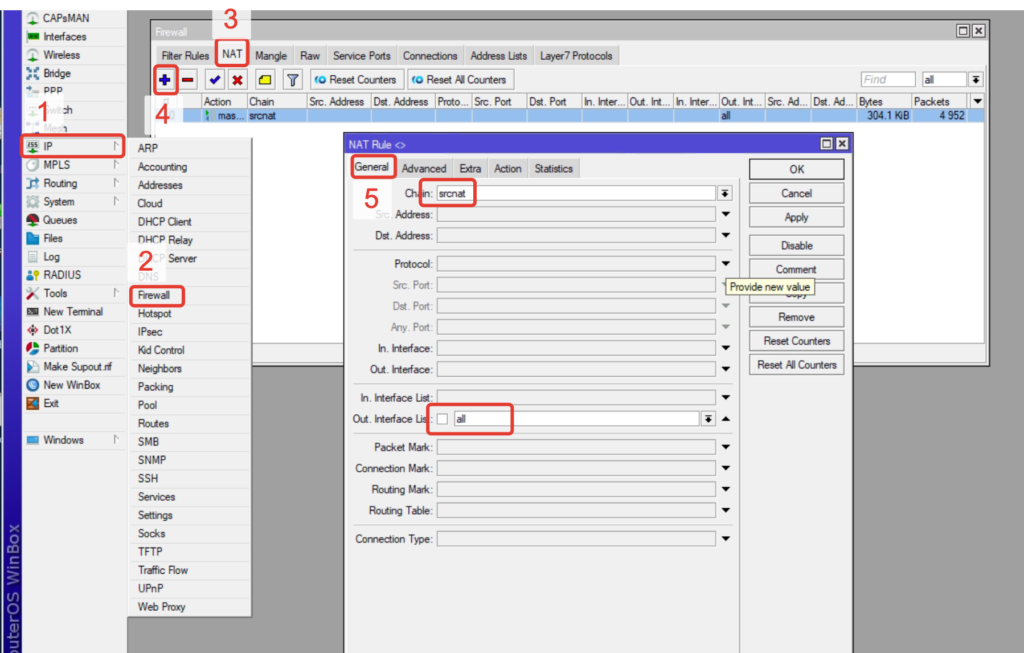

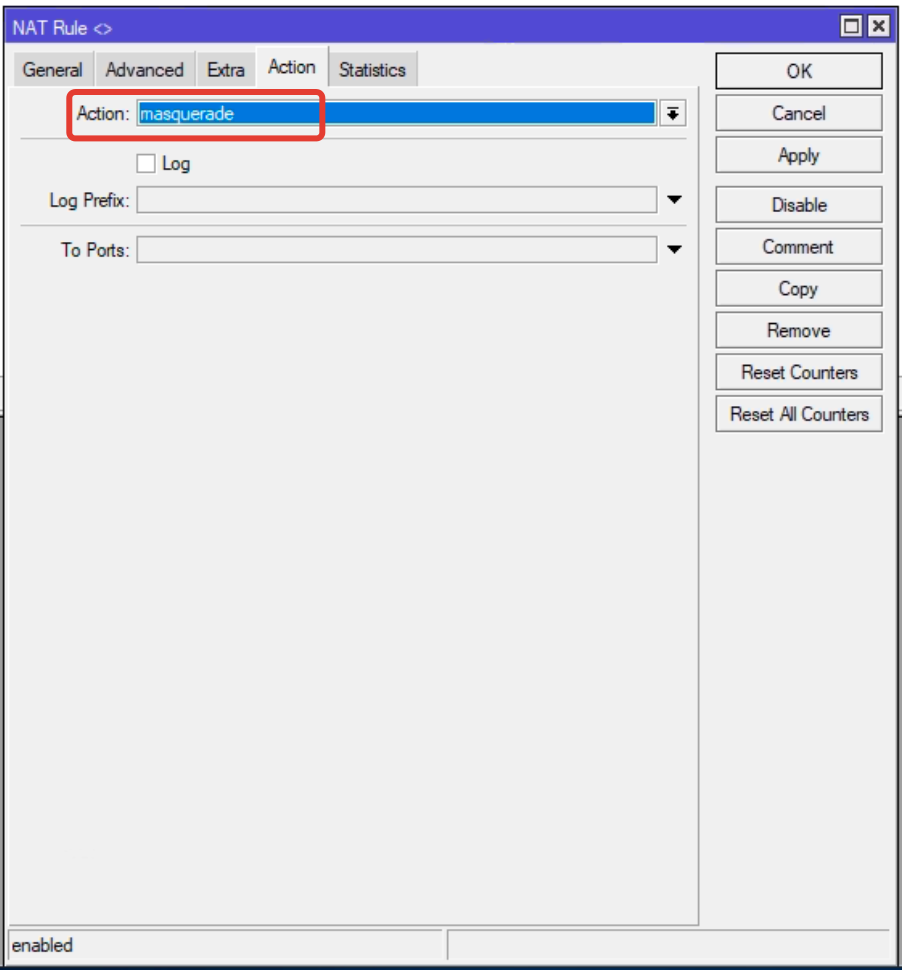

Далее заходим в NAT и добавляем маскарадинг для VPN (chain srcnat, out interface all ppp, action masquerade), это необходимо делать для того, чтобы компьютеры за роутером видели друг друга.

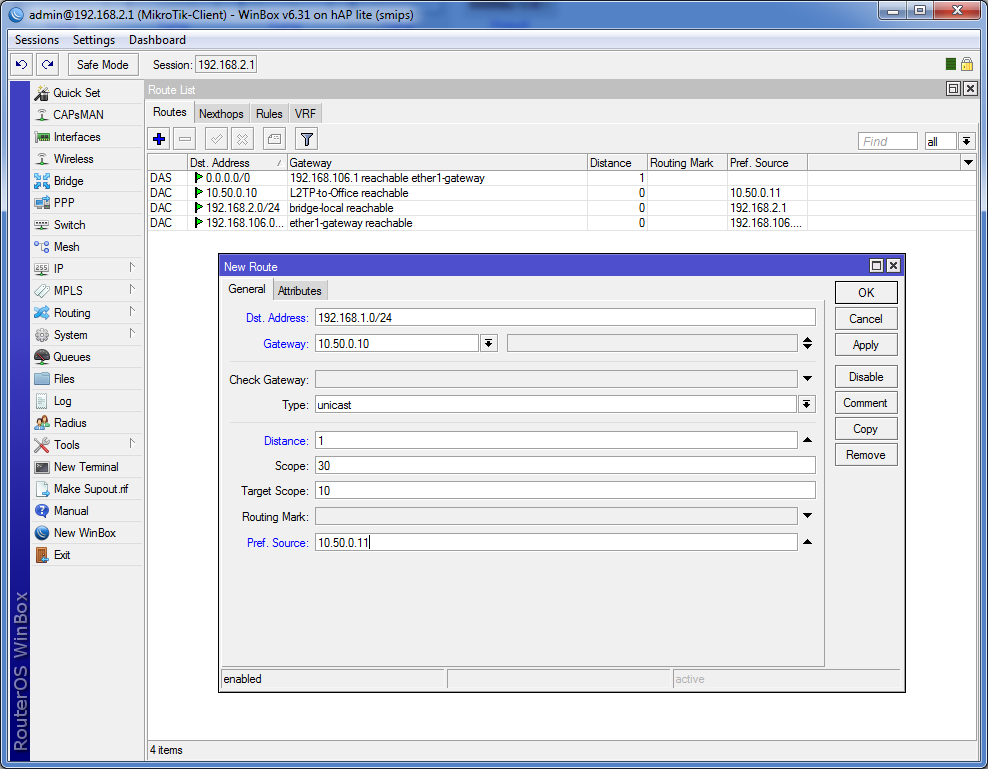

Добавление маршрутов

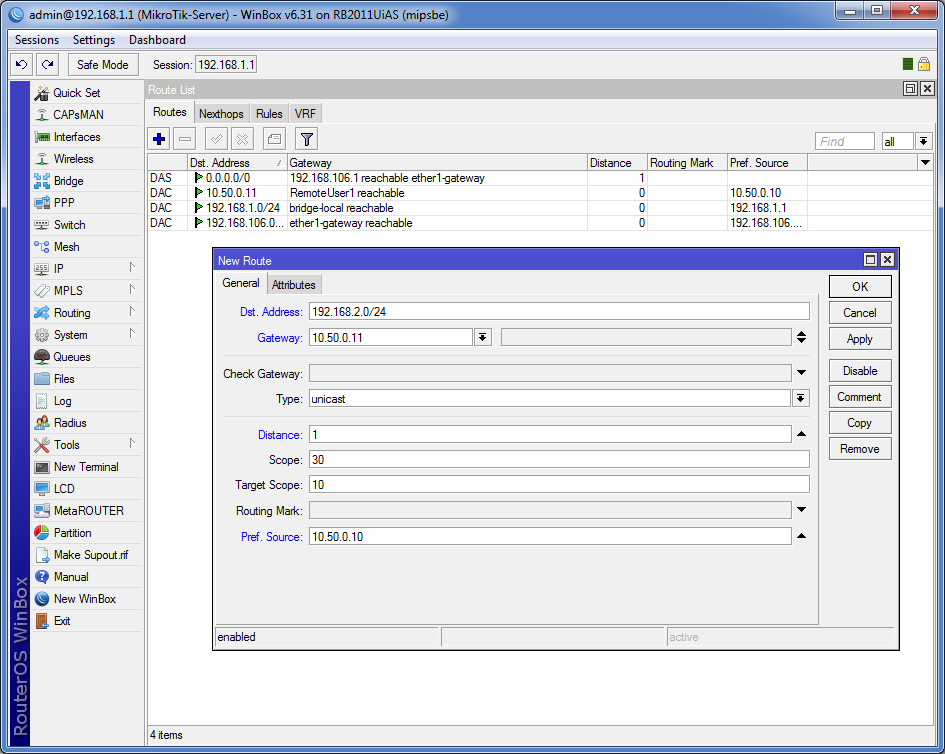

Прописываем маршрут в удалённую подсеть. Конечная подсеть 192.168.2.0/24, в качестве шлюза выступает IP клиента внутри виртуальной сети, в нашем случае это 10.50.0.11, target scope выставляем единицу, Pref. Source – локальный IP сервера внутри виртуальной сети, 10.50.0.10.

На этом настройка сервера завершена, приступаем к настройке клиентского подключения на втором устройстве.

Настройка клиента

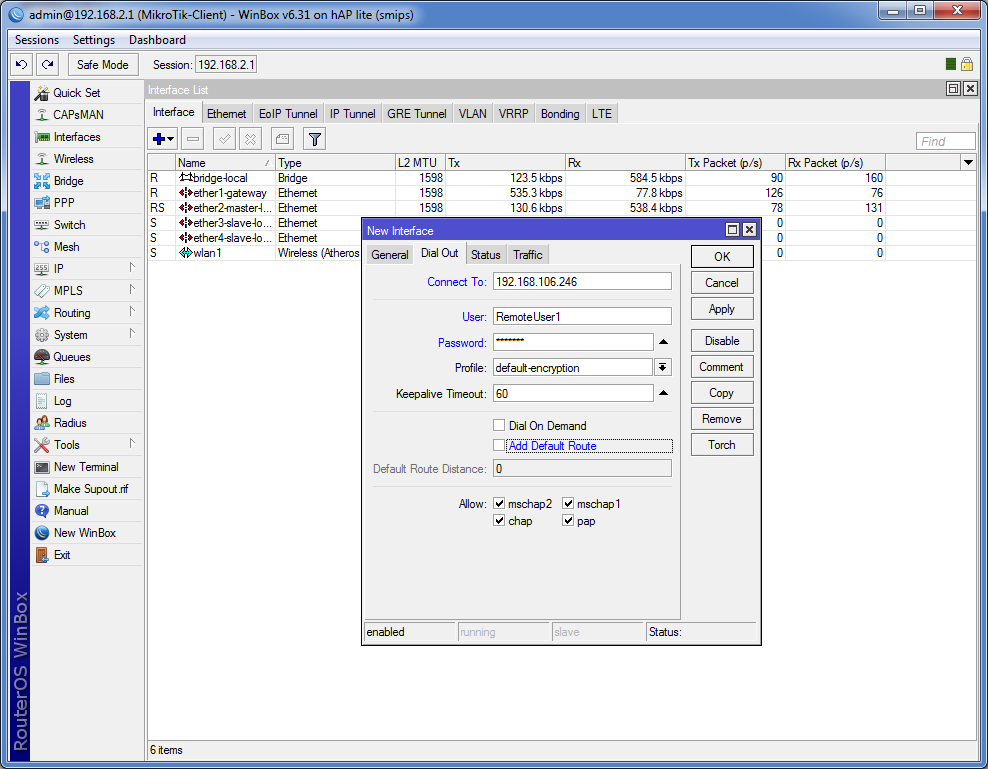

Открываем раздел интерфейсов и добавляем новый L2TP Client, указываем IP-адрес сервера и свои учётные данные, по-умолчанию выбираем профиль с шифрованием и снимаем галочку с дефолтного маршрута.

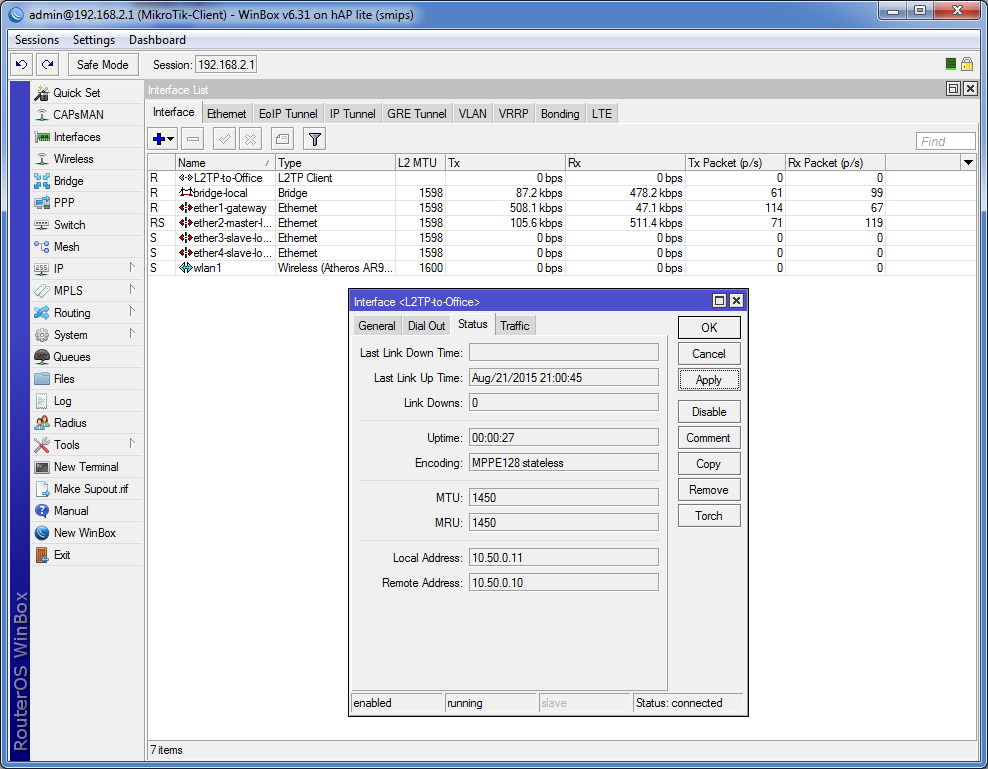

Применяем, если всё сделано правильно – соединение должно быть установлено.

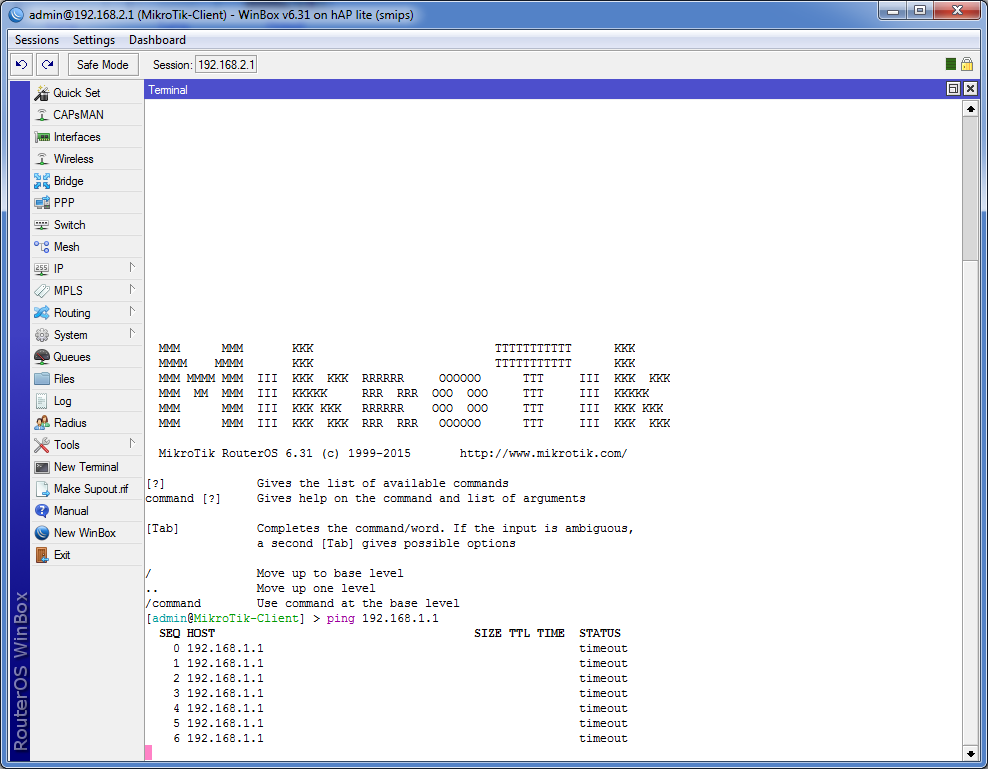

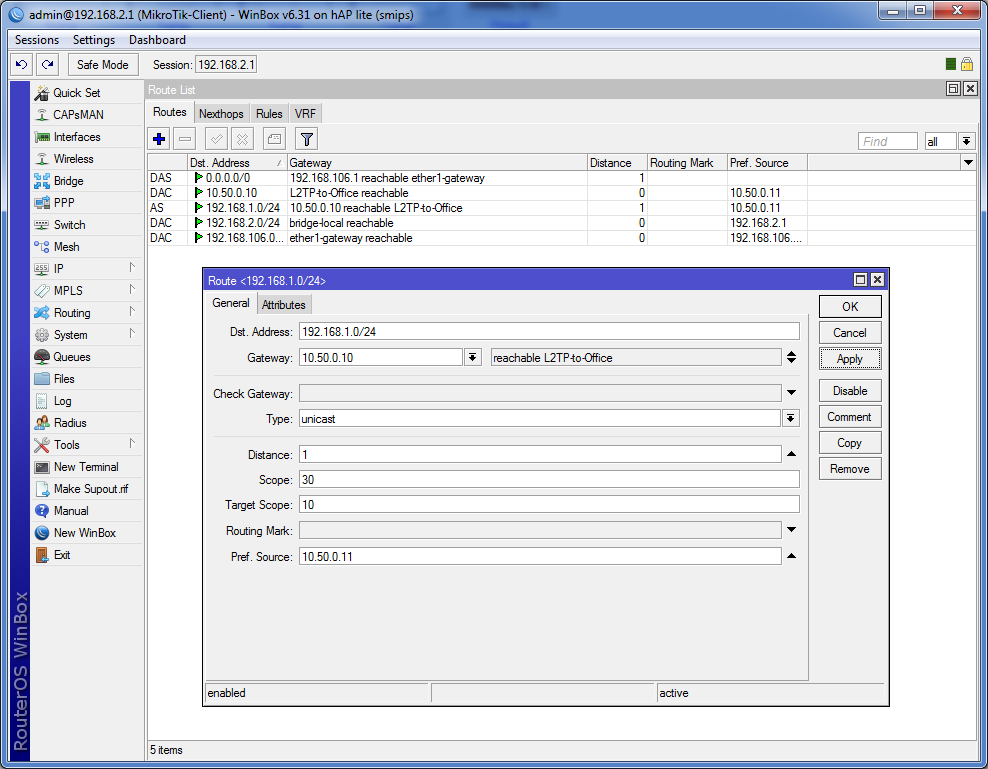

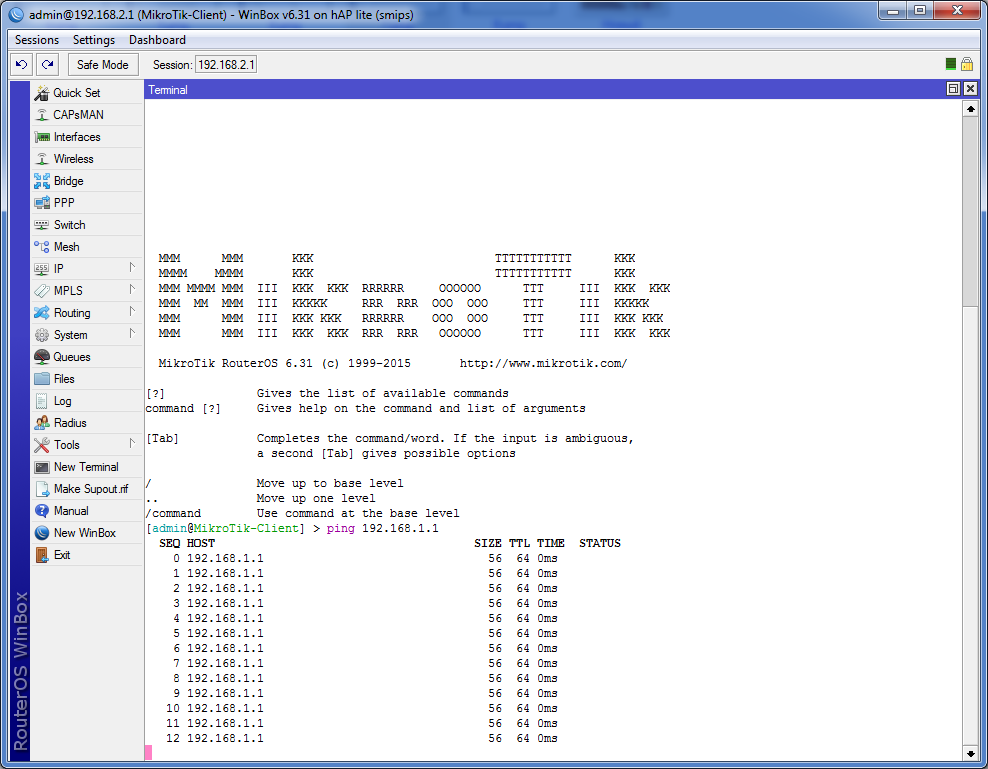

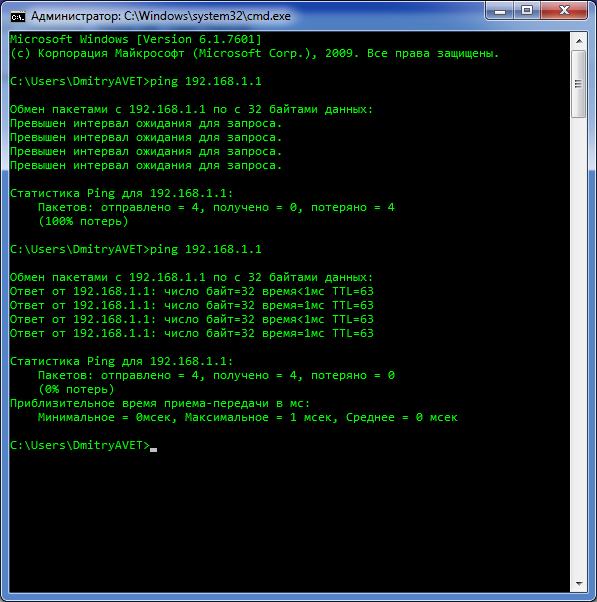

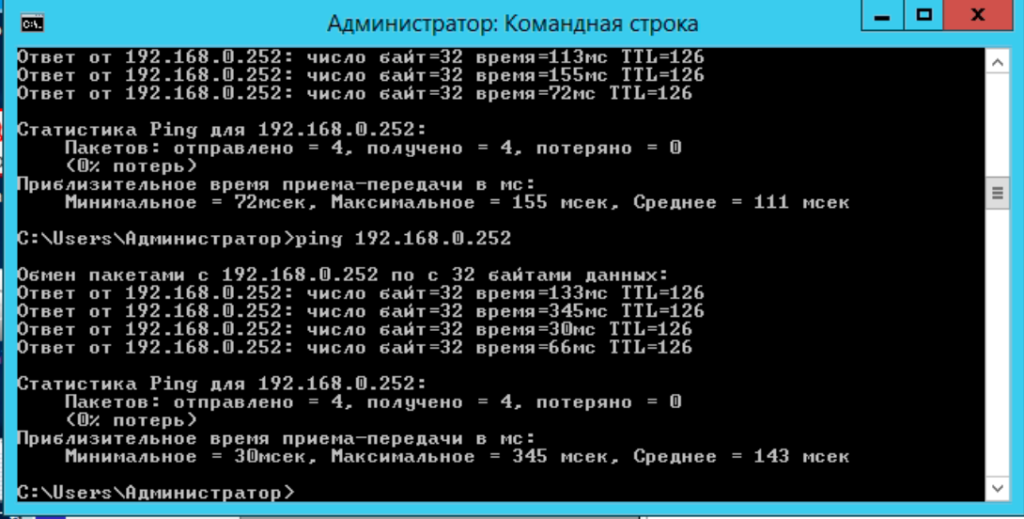

Пробуем пинговать 192.168.1.1… и он, конечно же, отвечать не будет. Добавляем новый статический маршрут – удаленная подсеть 192.168.1.0/24, в качестве шлюза IP сервера в виртуальной сети, Pref. Source – наш IP в виртуальной сети. Т.е. на клиенте все адреса проставляются наоборот.

Пробуем повторно выполнить ping 192.168.1.1 – есть.

Но компьютеры за роутером ещё не видят удалённую сеть.

Создаем для них маскарадинг, аналогичный тому, что создан на сервере. В качестве выходного интерфейса указываем наше VPN-подключение.

Ping пошел, значит, всё работает. Поздравляем, ваш туннель работает, а компьютеры видят друг друга.

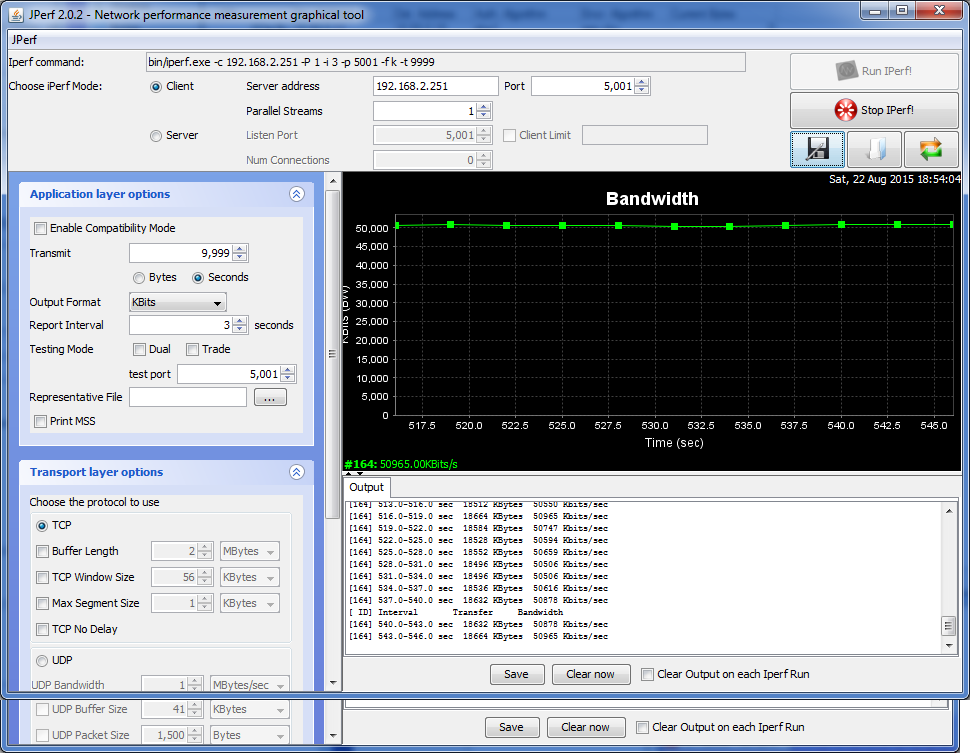

В нашем примере, как показало тестирование, удалось получить канал с пропускной способностью около 50 Мбит/сек.

На этом базовая настройка завершена. При добавлении новых пользователей, необходимо добавлять соответствующие маршруты на устройствах, где вы хотите, чтобы устройства за роутером видели друг друга. При пробросе маршрута между Client1 и Client2, на самом сервере ничего делать не нужно. Достаточно прописать маршруты на клиентах, в качестве шлюза будет выступать IP оппонента в виртуальной сети.

Настройка L2TP + IPSec

Иногда на практике нужно обеспечить должный уровень безопасности. При использовании L2TP целесообразно прибегать к использованию IPSec. В качестве примера используется сеть, настроенная по вышеизложенной инструкции.

Обратите внимание! IPSec создаётся внутри туннеля L2TP между виртуальными адресами 10.50.0.X. Такая реализация позволяет не зависеть от IP клиента.

Если же вы хотите создать IPSec-туннель между WAN сервера и WAN клиента, необходимо, чтобы у клиента был белый внешний IP. Если IP будет динамичным, вам потребуется также использовать разные скрипты для изменения политик IPSec. К тому же, в случае IPSec между внешними IP, необходимость в L2TP вовсе отпадает.

Настройки на сервере

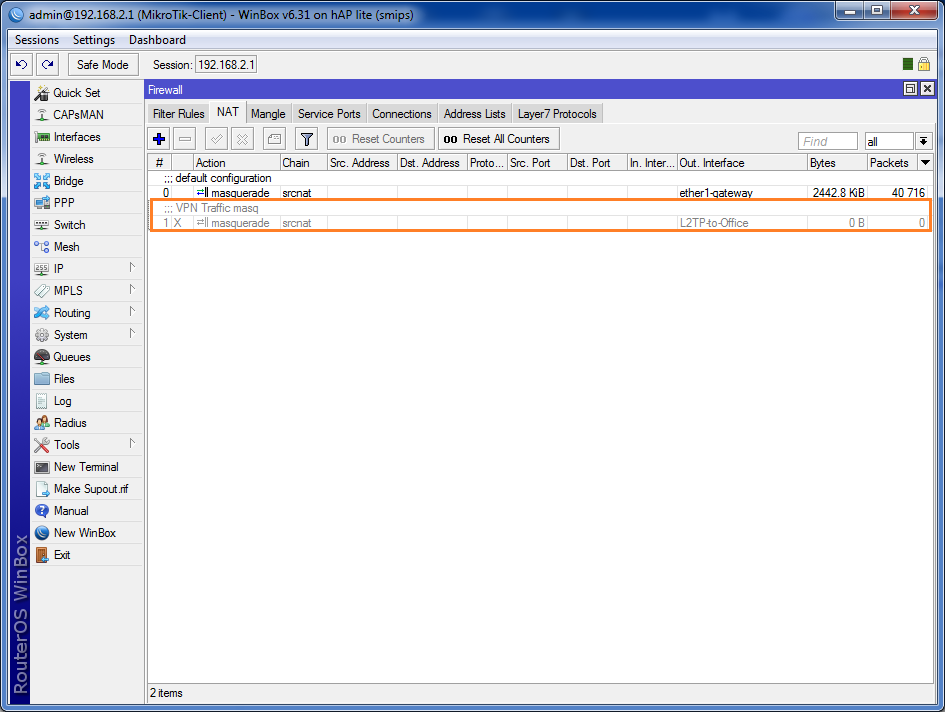

Первым делом заходим в NAT и отключаем маскарадинг для PPP, если этого не сделать, пакеты шифроваться не будут. Необходима перезагрузка маршрутизатора.

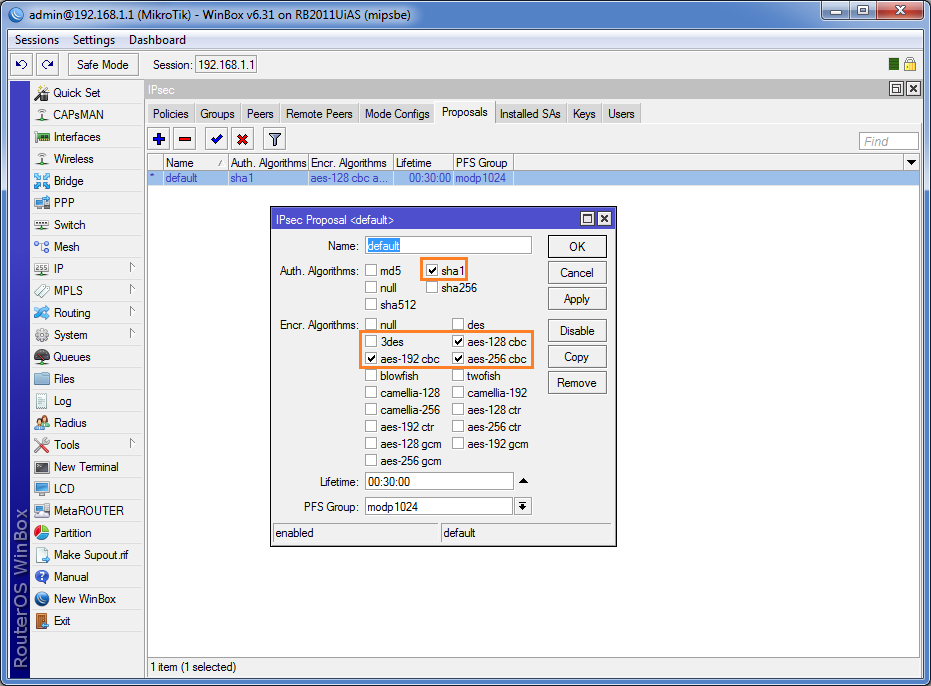

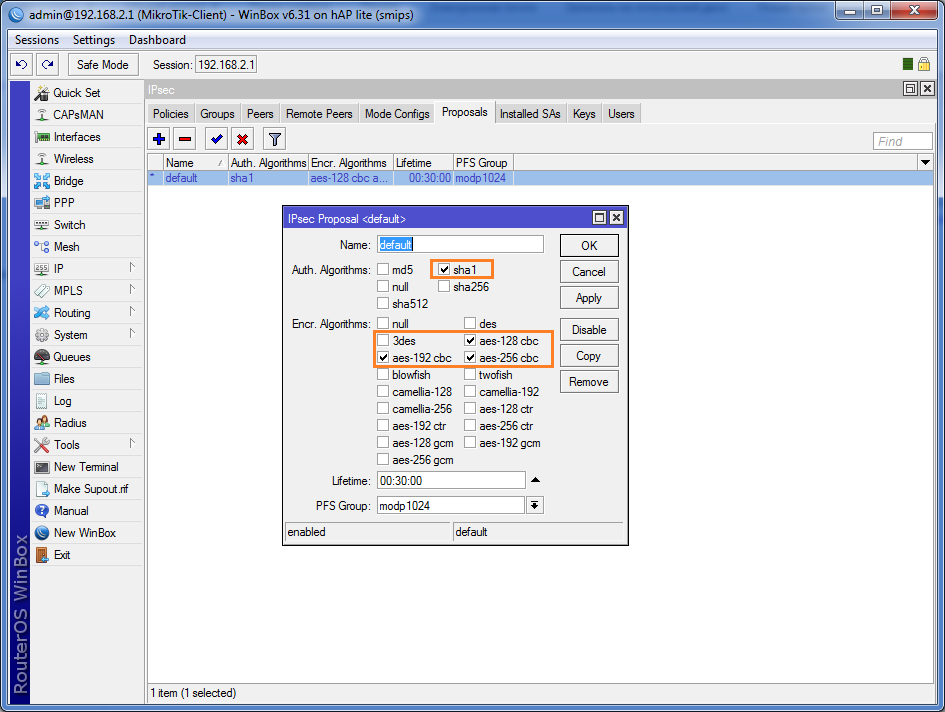

Заходим в раздел IP – IPSec, открываем вкладку Proposals. Здесь нам необходимо указать тип шифрования и аутентификации. Алгоритм аутентификации выбираем sha1, для шифрования оптимальным будет использовать алгоритм AES 128-бит. При необходимости, можно также указать 3DES (Triple DES), он является алгоритмом по-умолчанию для L2TP/IPSec в Windows 7, в то время, как для мобильных ОС целесообразным может быть применение AES 256-бит.

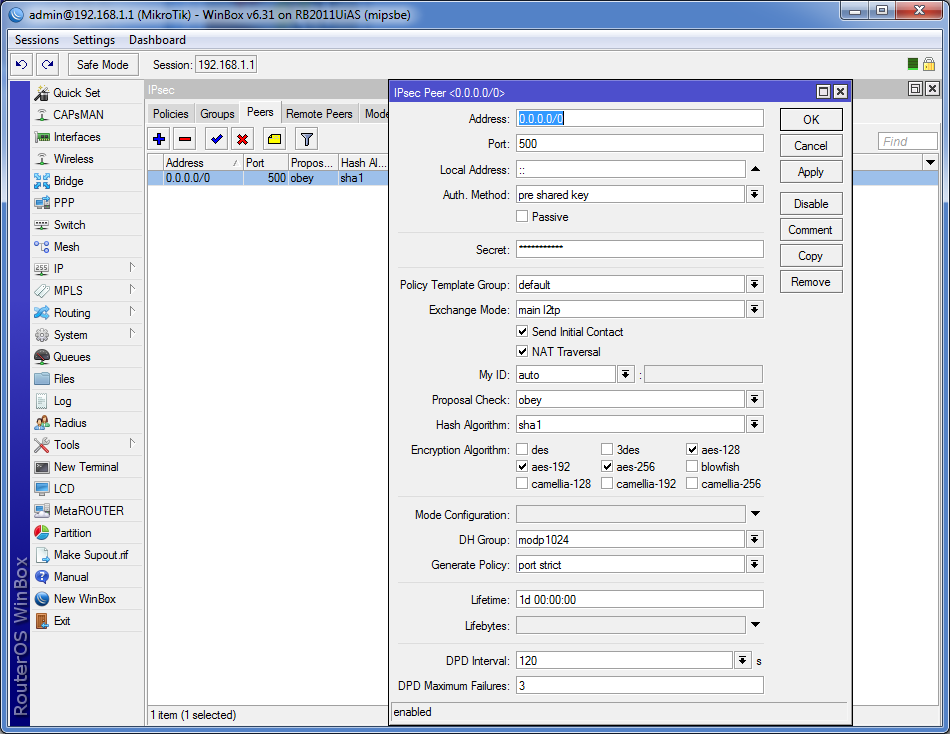

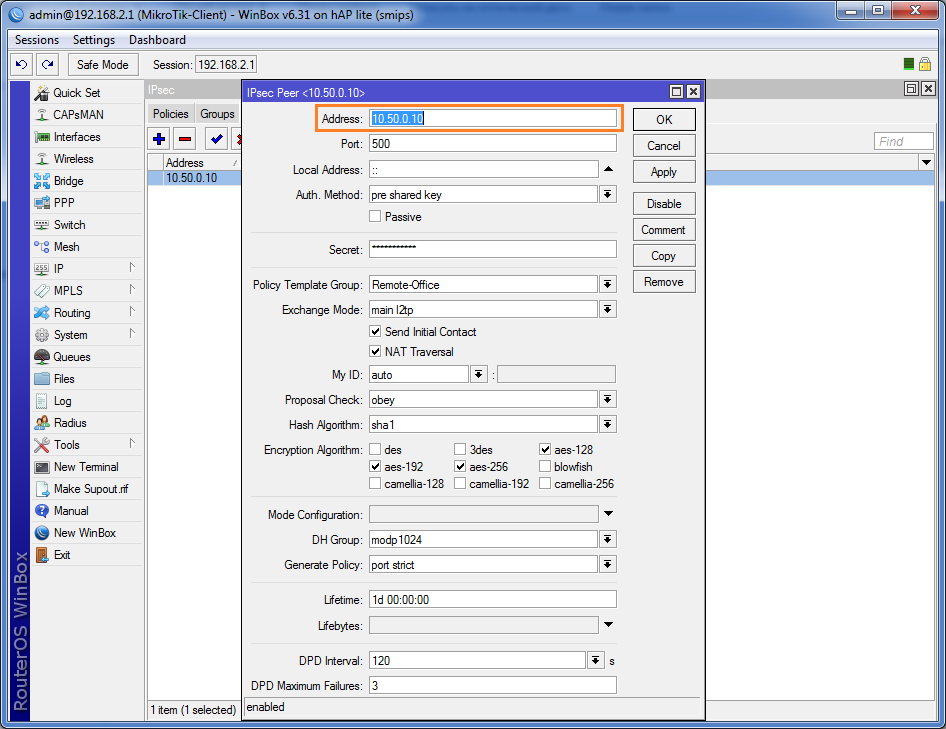

Во вкладке Peers добавляем новый пир с адресом 0.0.0.0/0, что разрешит маршрутизатору принимать все подключения. По-умолчанию, используется 500-й порт. Метод аутентификации выбираем pre shared key, чуть ниже указываем желаемый пароль. Exchange Mode следует указать main l2tp.

Отмечаем опции Send Initial Contact и NAT Traversal. Последнюю опцию можно и не отмечать, если вы точно уверены, что клиент не находится за NAT провайдера. Generate policy выбираем port strict. Остальные опции вы можете посмотреть на скриншоте.

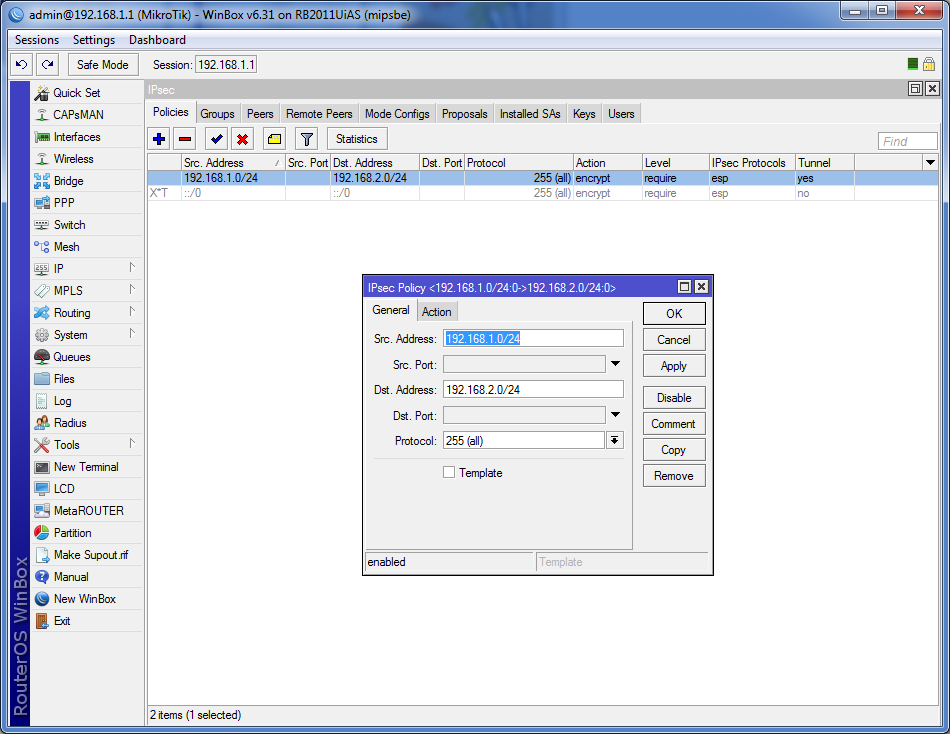

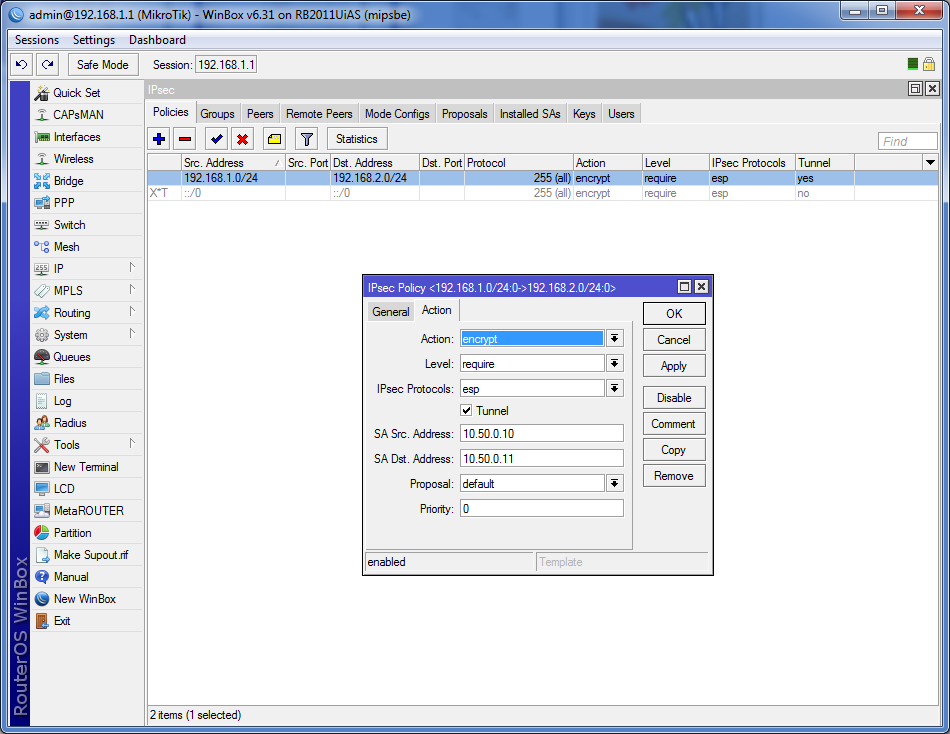

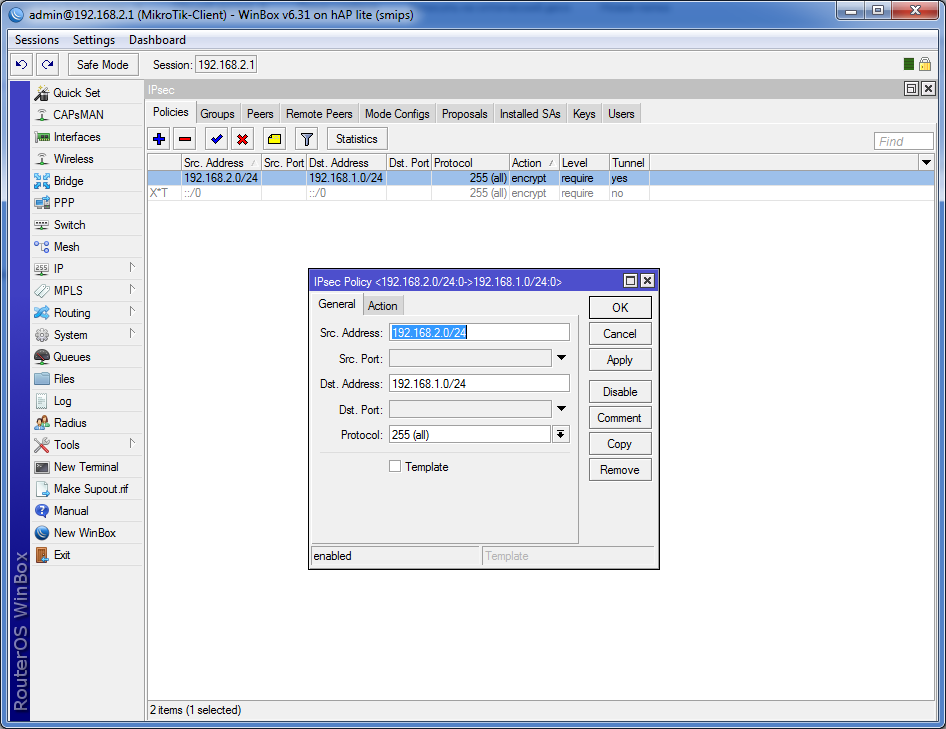

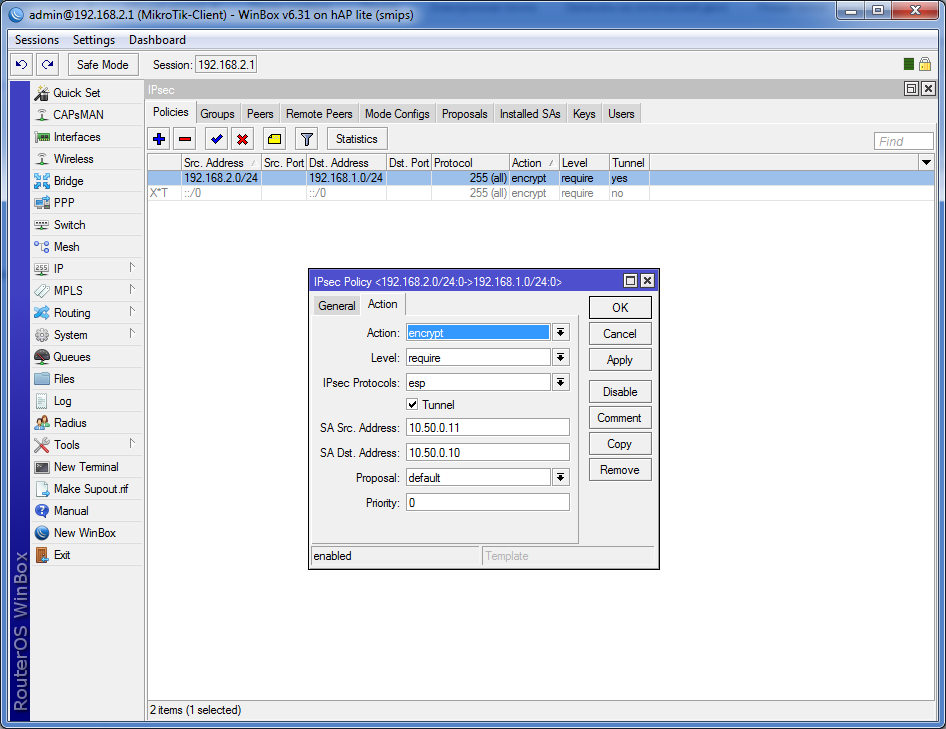

После добавления пира следует создать политику, для этого открываем вкладку Policies. Политику по-умолчанию можно отключить. Создаем новую политику, где указываем наши 2 локальные сети. Src. Adress (source) – наша локальная подсеть 192.168.1.0/24, Dst. Adress (destination) – удаленная подсеть 192.168.2.0/24. В закладке Action необходимо указать применяемое действие: action – encrypt, level – require. В качестве протокола выбираем ESP и ставим галочку Tunnel. SA Src. Adress – наш локальный адрес в виртуальной сети (10.50.0.10), SA Dst. Adress – адрес удаленного клиента в виртуальной сети.

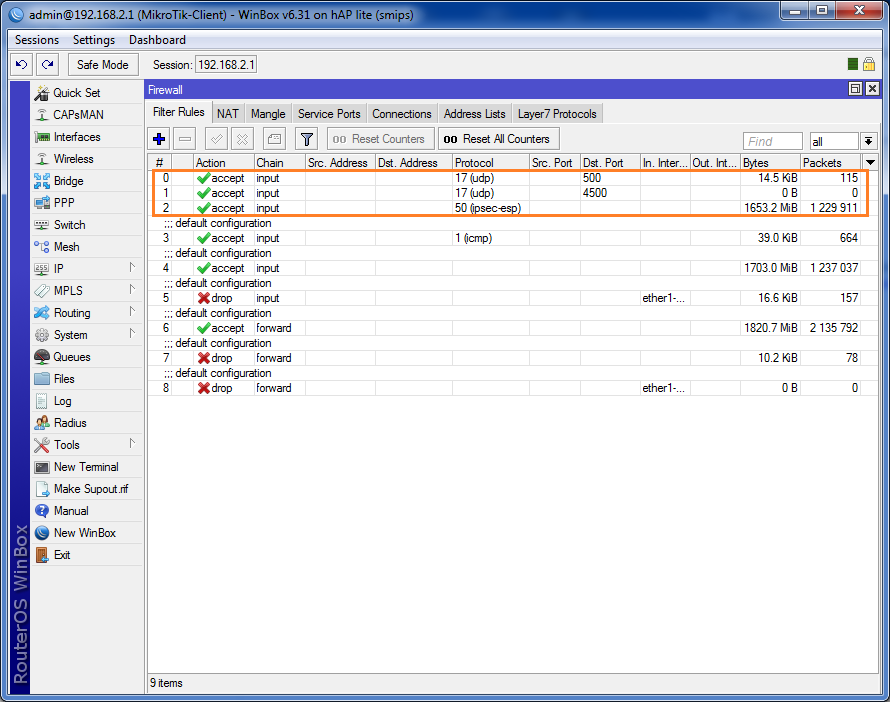

На этом в принципе все, нужно также зайти в Firewall и добавить правила для используемых портов. Порт UDP 1701 используется для начальной инициализации и конфигурации. UDP 500 используется в L2TP/IPSec для инициализации обмена ключами. Протокол 50 – IPSec ESP, который используется для шифрования данных. Иногда необходимо также открывать порт UDP 4500 для обхода NAT.

Настройка клиента

В первую очередь, добавляем правила файрволла и отключаем маскарадинг для нашего VPN-подключения.

В разделе IP – IPSec необходимо настроить Proposal аналогично тому, как это сделано на сервере.

В качестве пира будет выступать 10.50.0.10, т.е. адрес сервера в виртуальной сети. Все остальные настройки должны соответствовать тем, которые вы указали при настройке сервера.

При создании политики, все адреса и подсети указываются обратно тому, как они указаны на сервере, т.е. у клиента всё наоборот.

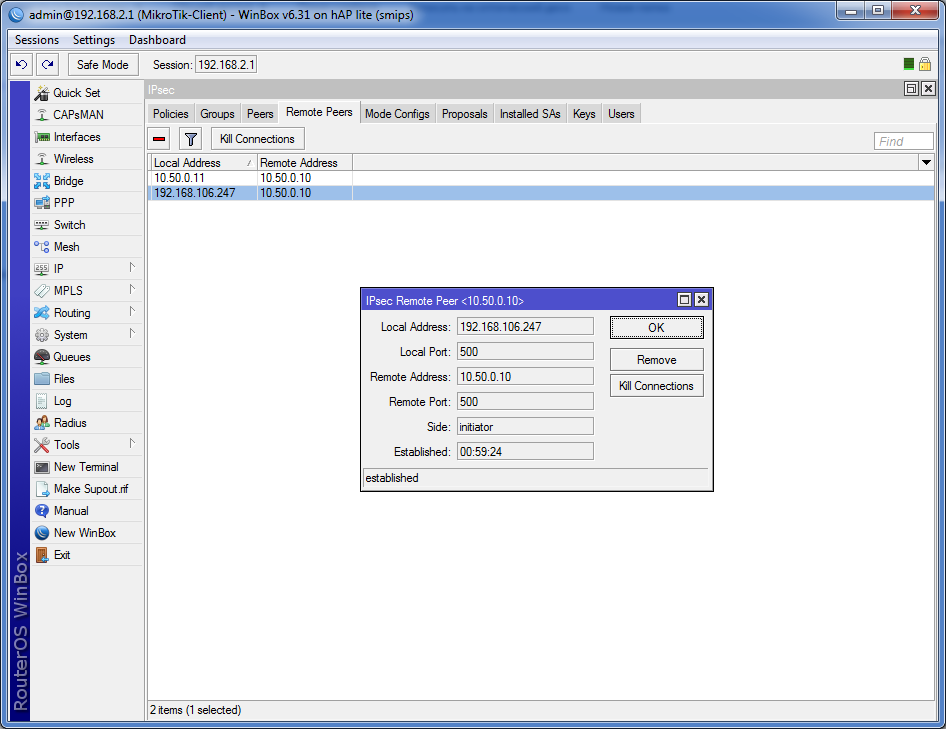

Если вы всё сделали правильно, во вкладке Remote Peers у вас отобразится список пиров и используемые порты.

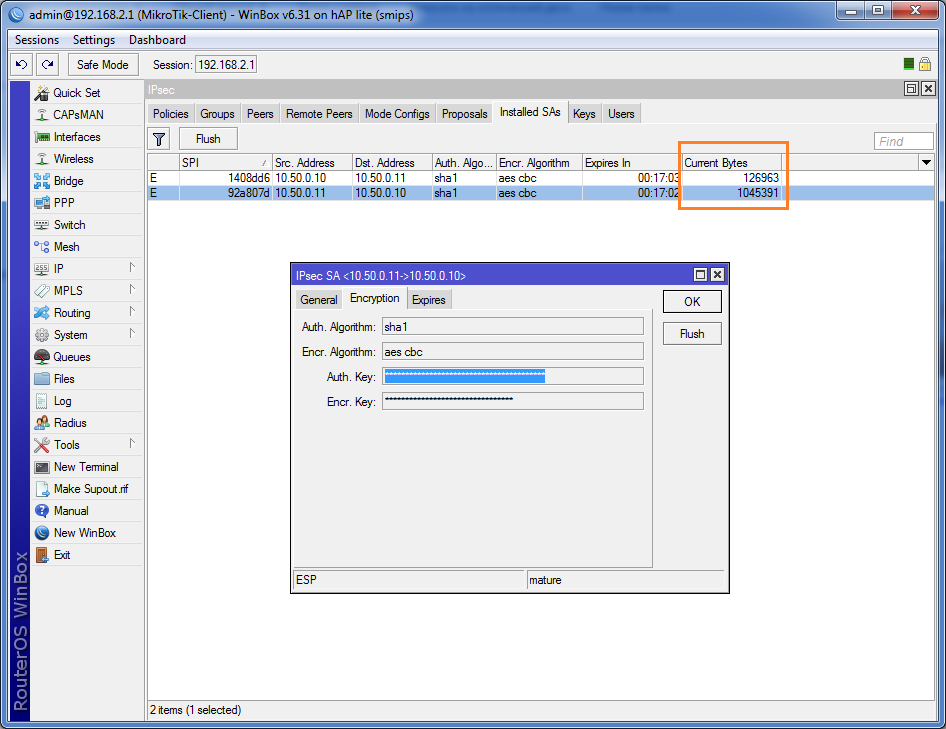

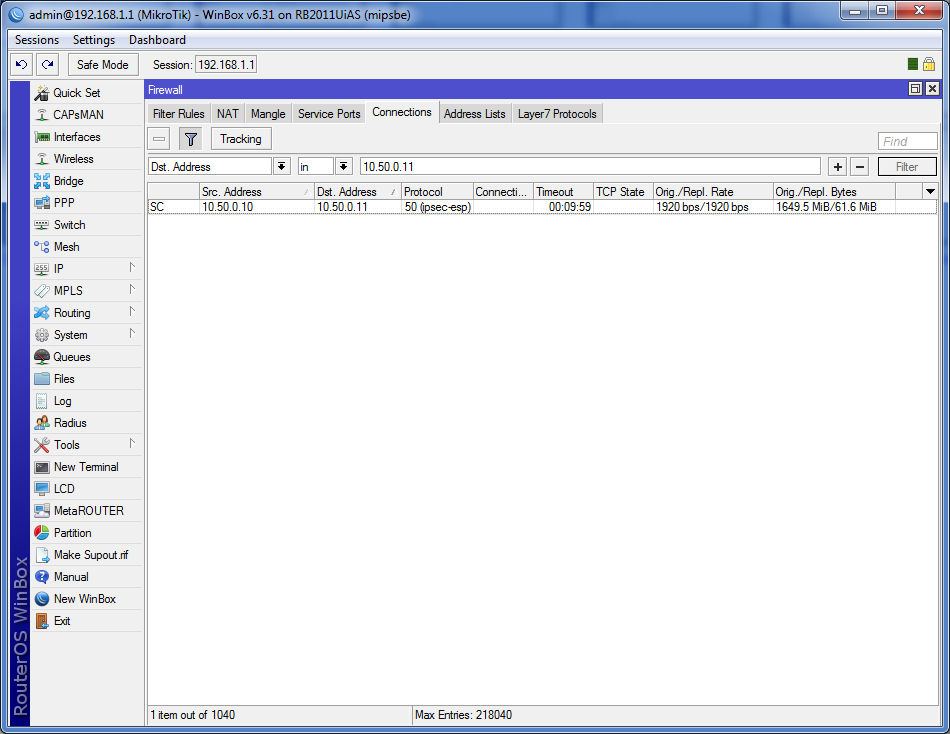

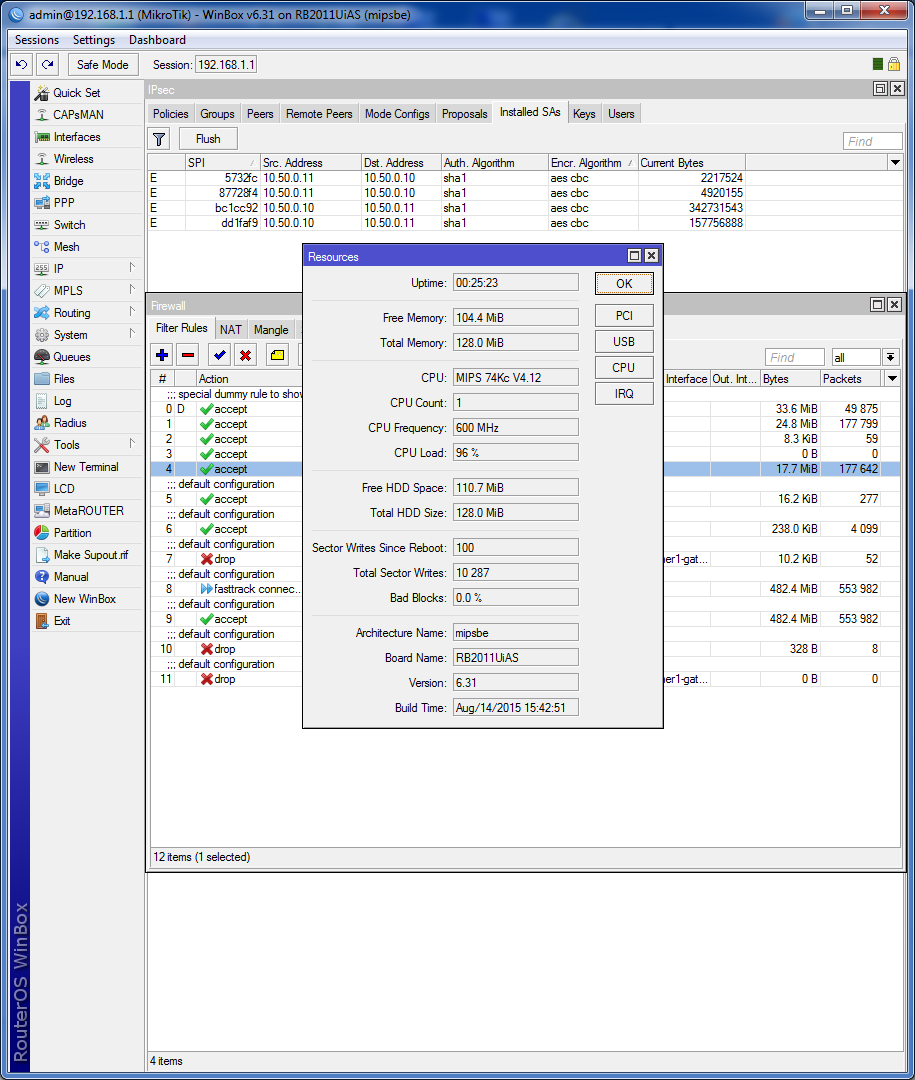

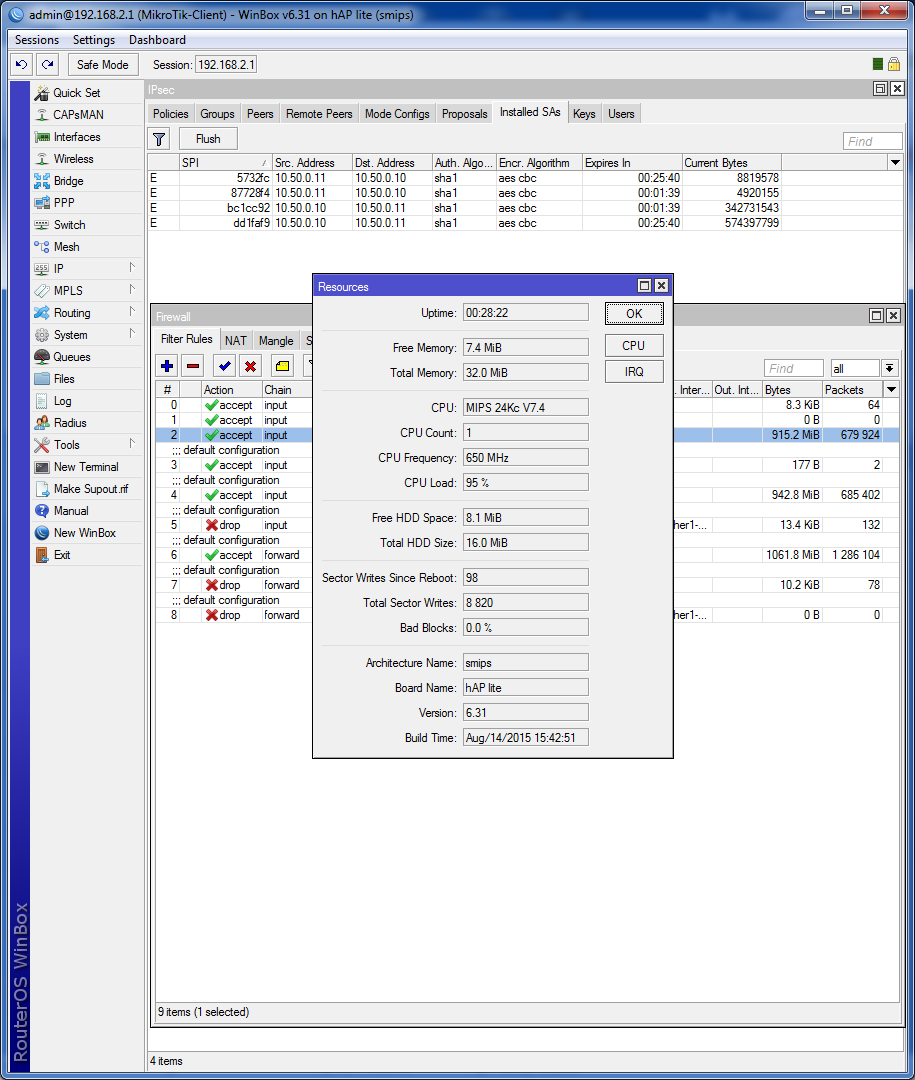

Теперь необходимо открыть вкладку Installed SAs, здесь следует обратить особое внимание на значение Current Bytes – если оно равно нулю, значит, пакеты не шифруются.

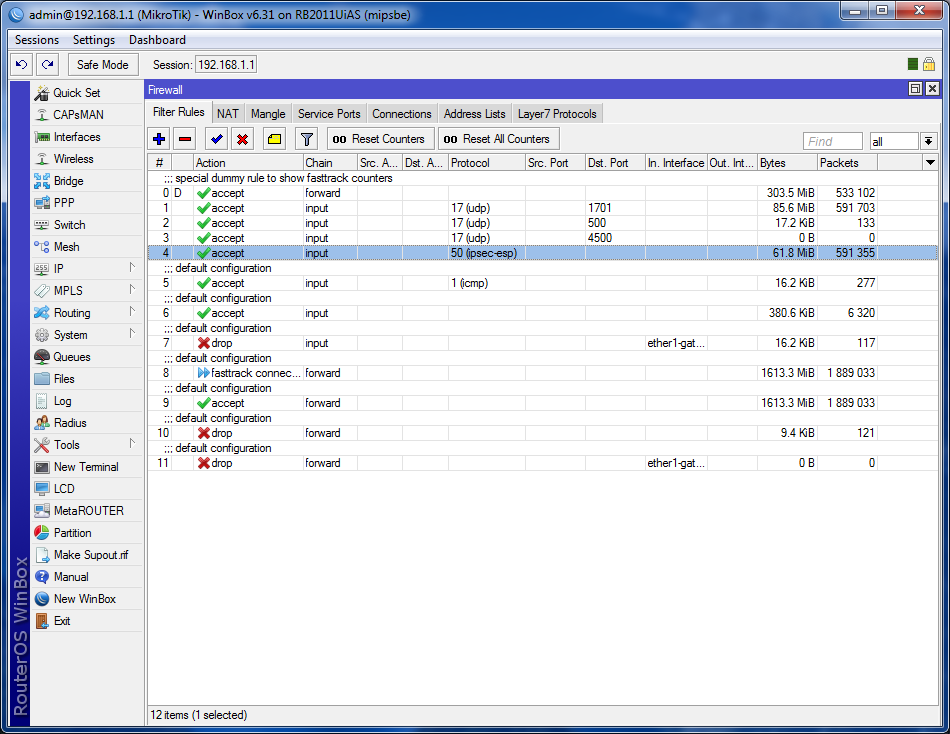

В файрволле вы можете посмотреть движения трафика.

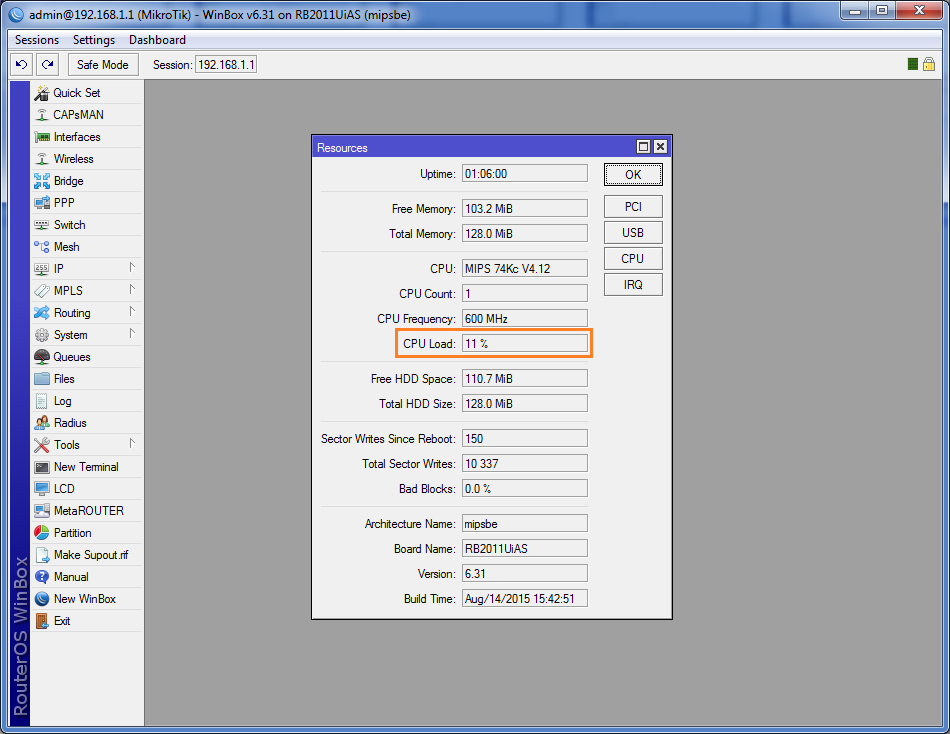

Что же касается загрузки процессора, в минимальной нагрузке канала для RB2011UiAS-RM она поднялась до 9-13%.

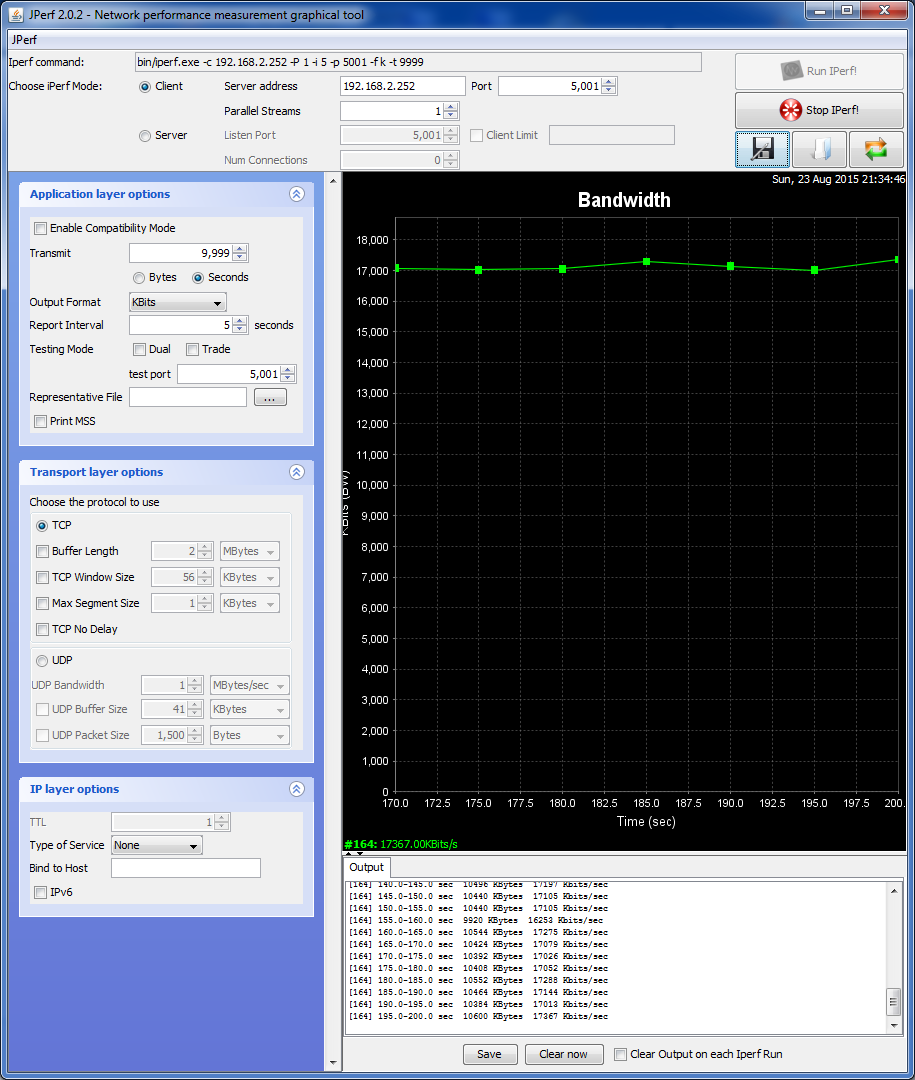

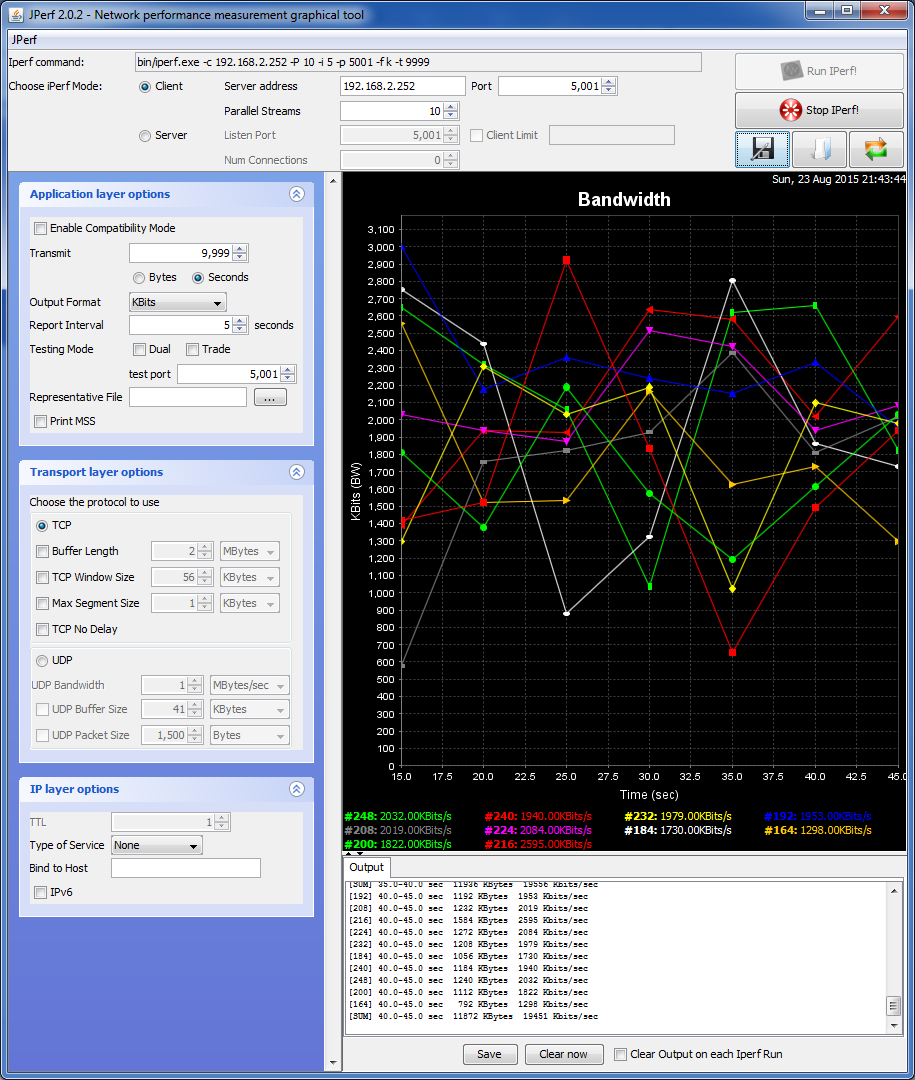

Проверка производительности L2TP/IPSec

Пришло время проверить производительность канала, ведь в случае с L2TP/IPSec происходит двойная инкапсуляция, что создаёт нагрузку на центральный процессор.

В однопоточном тесте, производительность нашего канала между RB2011UiAS-RM и RB941-2n упала до 17 Мбит/сек. Если увеличить количество потоков до 10, можно добиться скорости 19 Мбит/сек.

Загрузка процессора обеих устройств при этом составляет 95%, что немало. Это та цена, которую приходится платить за безопасность передаваемых данных.

Для получения высокой производительности по L2TP/IPSec следует покупать оборудование более высокого уровня, либо собирать маршрутизатор на PC + RouterOS. Если вы выбираете вариант покупки производительного маршрутизатора, обратите внимание на наличие аппаратного блока шифрования, что существенно увеличит производительность.

То что маркировками Вы добились параллельности это понятно. Это не экономия

на микротиках, это удобства. При не рабочем одном канале, можно использовать другой канал.

Но надо отделять — управлять каналами и пытаться завести 2 параллельных канала

на другую железку. Мне кажется это разные вещи.

Я вижу решение частично так (иначе):

а) создаёте на базе одного рррое (какова-то) подключение до другого микротика(до №2).

б) вы создали канала между роутерами

в) описываете этот (если надо между ними маршрутизацию или нет)

г) на микротике2 у Вас при правильной маршрутизации сразу будут видны обе локальные сети.

И уже на микротике2 уже должны решать какой сети или какому компу с какой сети

можно или нельзя что-либо делать.

P.S.

Ещё совет, когда делают два канала, надо помнить что сам микротик тоже

устройство, и чтобы он мог сам куда-то подключаться(исходящее соединение),

на микротике с двумя, да хоть с 4-мя каналами, один канал для самого микротика

должен быть по-умолчанию всегда.

Поэтому чтобы исходящая сессия с микротика работала, один из рррое каналов

у Вас на микротике основном должен быть по умолчанию.

На работе(ах): 2xCCR1016-12G, RB3011UiAS и hAP lite (RB941)

Дома: CCR1016-12G, RBcAP2n (standalone), RB wAP LTE kit

Для тестов(под рукой): RB3011UiAS, hAP mini (RB931) и что-то ещё по мелочи

MTCNA

MTCRE

И так, столкнулся с такой задачей: имеем два офиса, первый — главный, находится в Ростове-на-Дону, в нем стоит сервер. Второй филиал в Москве. По копался в интернете куча инструкций и ни одна не привела к удачному результату, методом проб и ошибок разобрался и решим с Вами поделиться от начала до конца всем процессом настройки.

Забежим на перед, расскажу о самих роутерах, в головном офисе старый Mikrotik, сначала делал его главным, поднимал на нем сервер L2TP второй новый поднимал клиент и коннект не происходил, сделал наоборот — заработало! В итоге поднял на новом в филиале сервер L2TP. На работу канала это не влияет, работает и хорошо. Теперь разберем все сначала и подробно!

Офис в Москве будет главным, Mikrotik hAP ac2 US AC1200:

Имеет статичный ip адрес, метод аутентификации wan статичный:

WAN 194.186.236.111 (наш внешний ip адрес)

LAN 192.168.0.0/24 (внутрення наша подсеть в офисе Москве, Вам тут нужно подставить свою) VPN 192.168.60.1 (назначаем для туннеля ip адрес на роутере)

Офис в Ростове-на-Дону будет клиентом:

Имеет статичный ip адрес, метод аутентификации wan PPPoE:

WAN 46.147.240.18 (наш внешний ip адрес, на клиенте не важно)

LAN 192.168.88.0/24 (внутрення наша подсеть в офисе Москве, Вам тут нужно подставить свою)

VPN 192.168.60.2 (назначаем для туннеля ip адрес на роутере)

Откройте данный диалог по офисам на второй странице. Будет легче разобраться 🙂

Настройка VPN-server.

1. Первый маршрутизатор в офисе Москве.

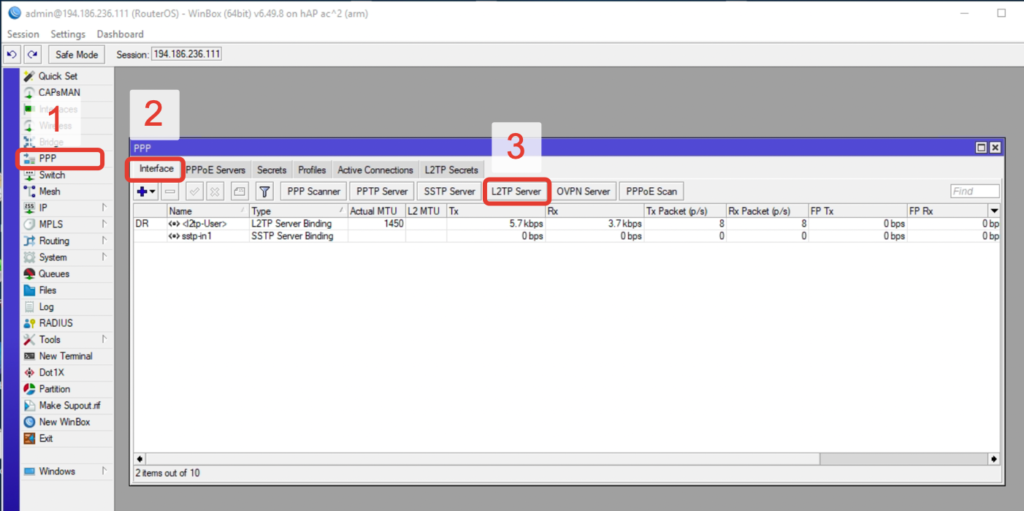

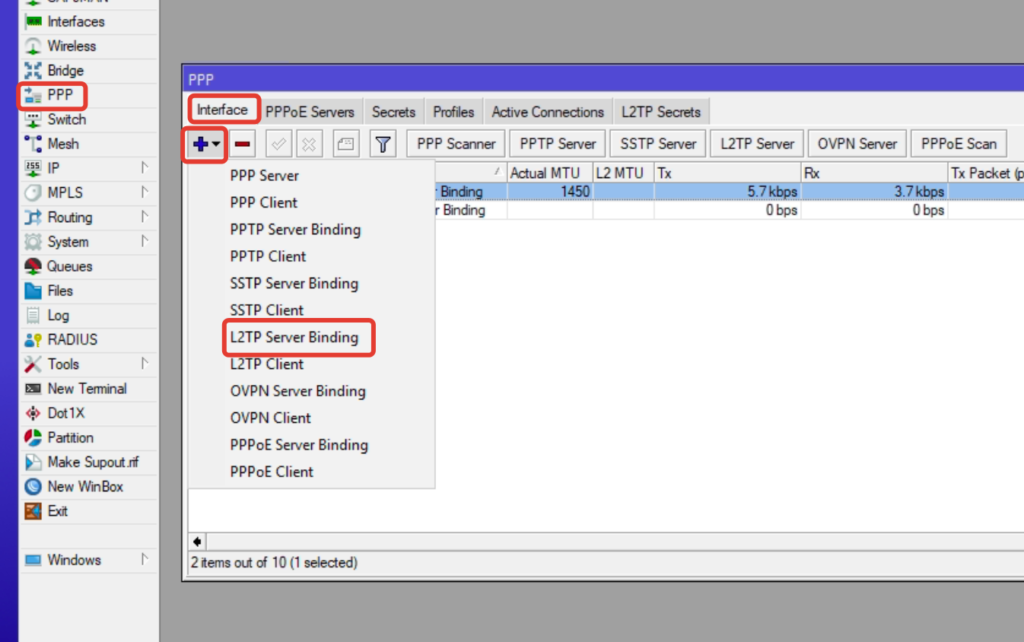

Включаем VPN-Server.

PPP → Interface → L2TP Server

Далее ставим галочки как на картинке:

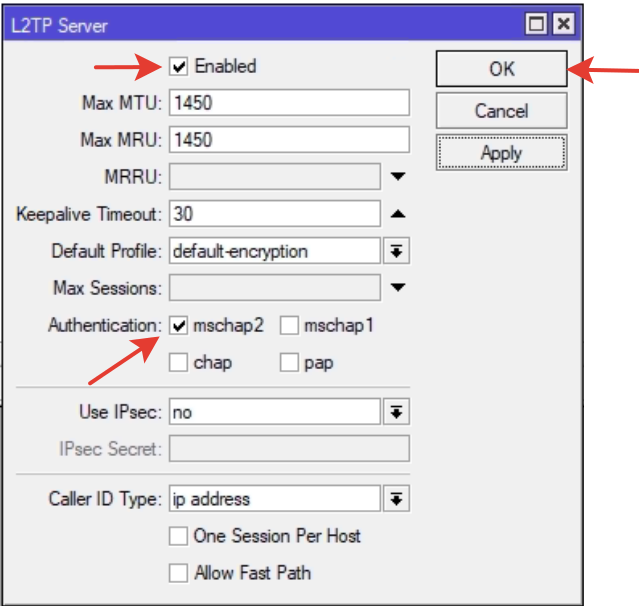

2. Создаем пользователя, который к нам будет подключаться.

PPP → Interface → Secrets

В моем случае я создаю пользователя User, присваиваю ему пароль, назначаю локальный адрес 192.168.60.1, клиенту указываю адрес присвоиться 192.168.60.2

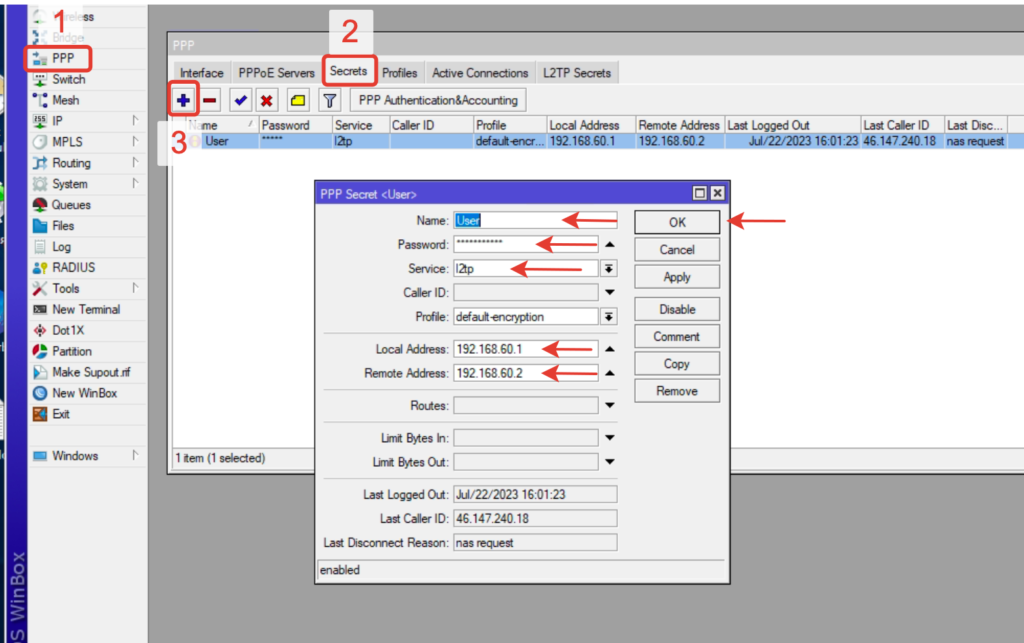

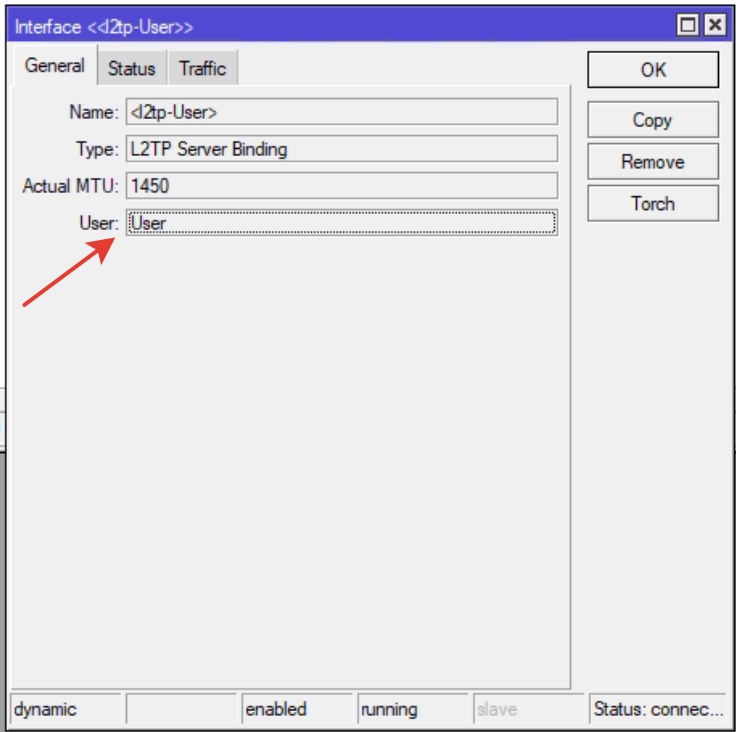

3. Добавляем интерфейс сервера.

PPP → Interface → L2TP Server Binding

Указываем в имени пользователя нашего созданного пользователя User

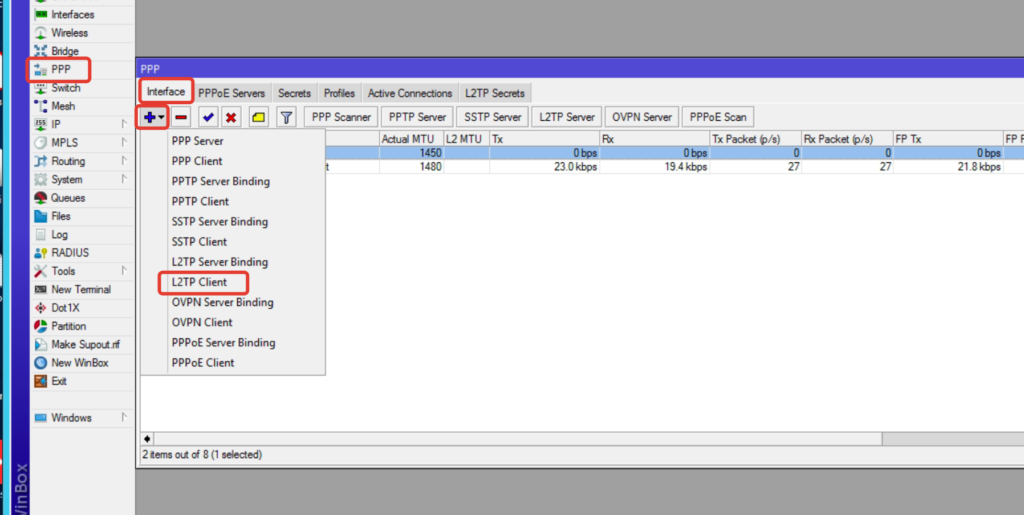

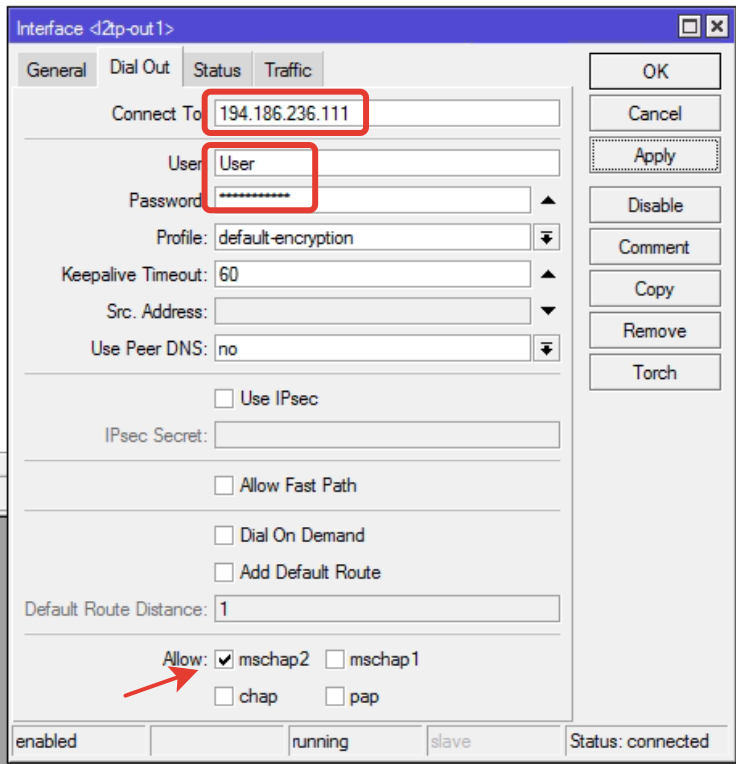

Далее идем на Второй маршрутизатор в офисе который у нас в Ростове-на-Дону, создаем клиентское подключение к головному офисе в Москве. Пользователь с именем User, логин и пароль который задали:

PPP → Interface → L2TP Client

Открываем вкладку Dial Out: Вписываем внешний ip адрес нашего другого офиса, созданного пользователя и пароль, ставим галочку как на картинке.

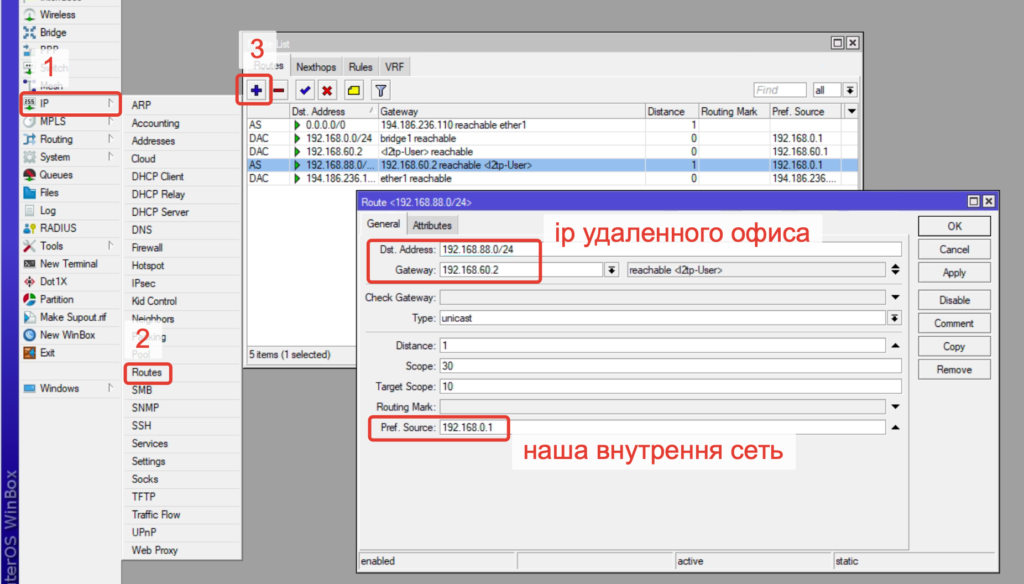

Маршрутизация офисов.

Теперь, после создания подключений на маршрутизаторах, нам нужно прописать статически маршруты в локальные сети через VPN на Mikrotik в обоих офисах.

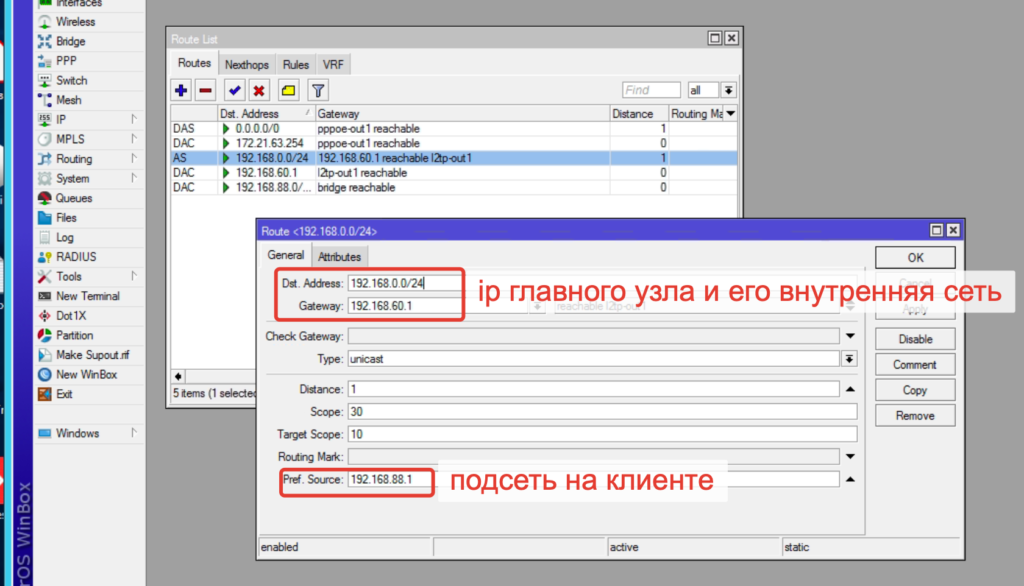

Начнем с первого офиса в Москве:

dst-address — указываем локальную сеть офиса в Ростове-на-Дону, к которой будем подключаться.

gateway — шлюз через который будем подключаться к сети, ip VPN клиента.

pref. source — указываем свою локальную сеть, с которой будем выходить.

Второй офис в Ростове-на-Дону:

Таким образом мы объединили два офиса между собой позволив пользователям чувствовать себя в одной сети и использовать внутренние общие ресурсы. Если попробовать пропинговать с одного офиса роутер другой сети пинг будет, но компьютеры друг друга увидеть еще не смогут!

Открываем UDP порта 1701 на главном узле

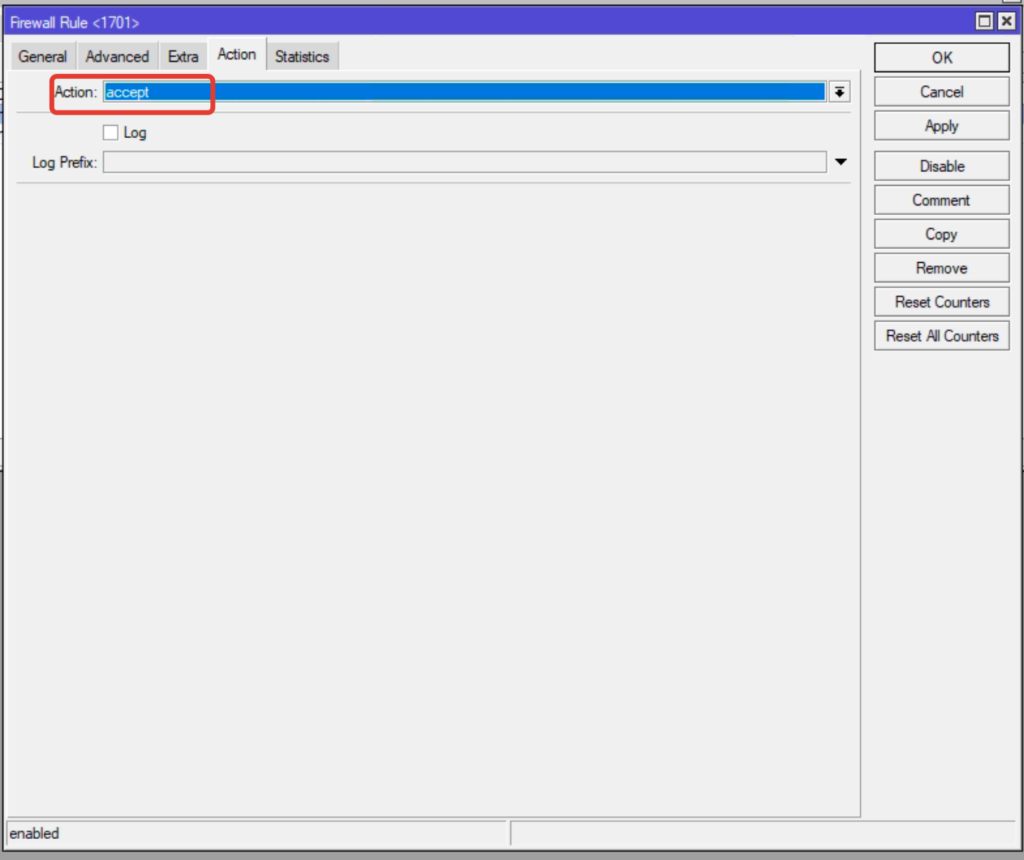

в Action выбираем accept

Далее заходим в NAT и добавляем маскарадинг для VPN (chain srcnat, out interface all ppp, action masquerade), это необходимо делать для того, чтобы компьютеры за роутером видели друг друга.

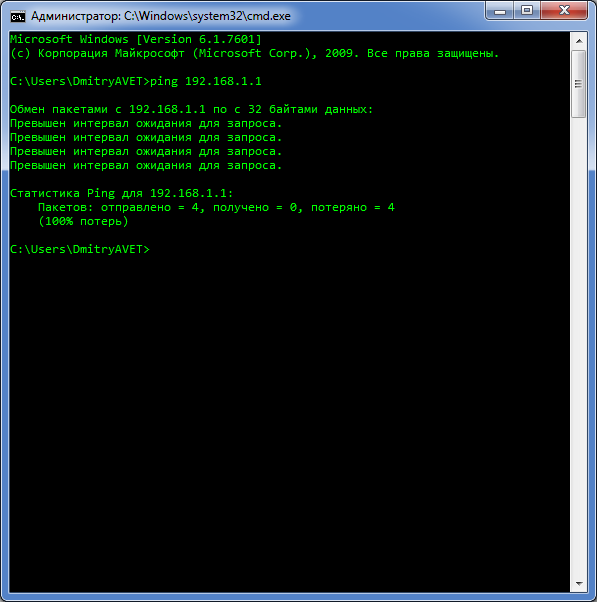

После этого компьютеры должны видеть друг друга из под разных сетей в разных офисах. Пропингуем любой компьютер в другой сети

На этом все! Пишите комментарии если у кого-то что-то не получилось, или я допустил ошибки, исправлю.

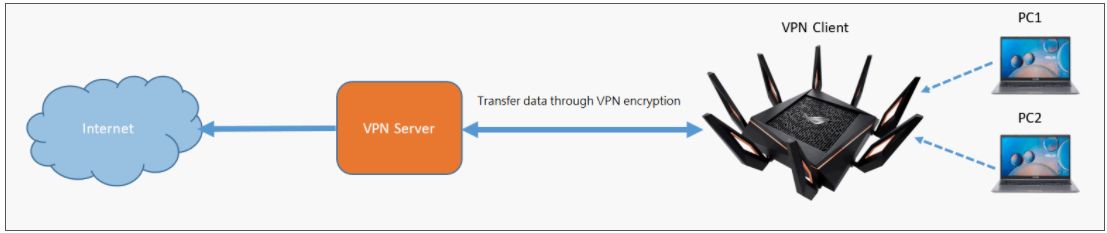

[Беспроводное устройство] Как настроить мульти-VPN подключение на роутере ASUS?

Что такое VPN?

- Виртуальная частная сеть Виртуальные частные сети шифруют ваше сетевое соединение, обеспечивая безопасную передачу важной информации и предотвращая кражу вашей информации. Позволяет удаленным потребителям (клиентам VPN) безопасно подключаться к серверам VPN.

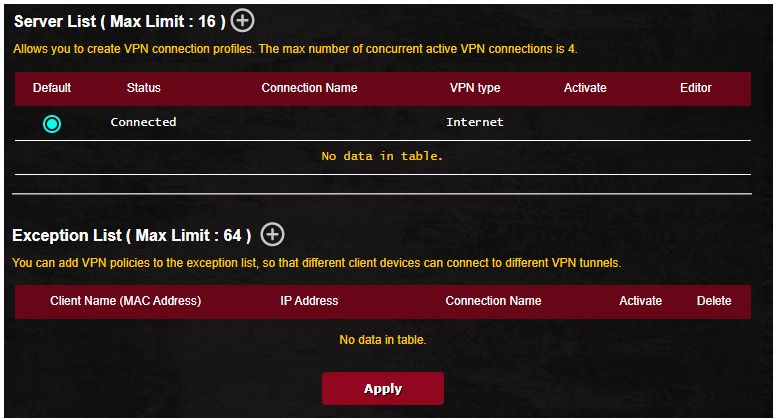

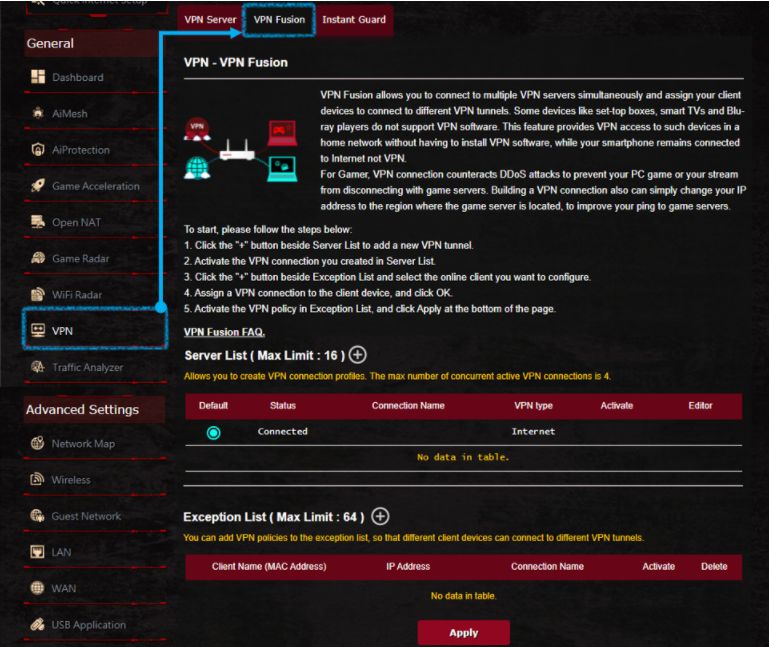

В чем разница между VPN Fusion и General VPN?

- VPN Fusion включает VPN-клиенты, но поддерживает только маршрутизаторы серии GT.

- Настройки VPN-клиента см. в разделе [VPN] Как настроить VPN-клиент в маршрутизаторе ASUS (веб-интерфейс)?

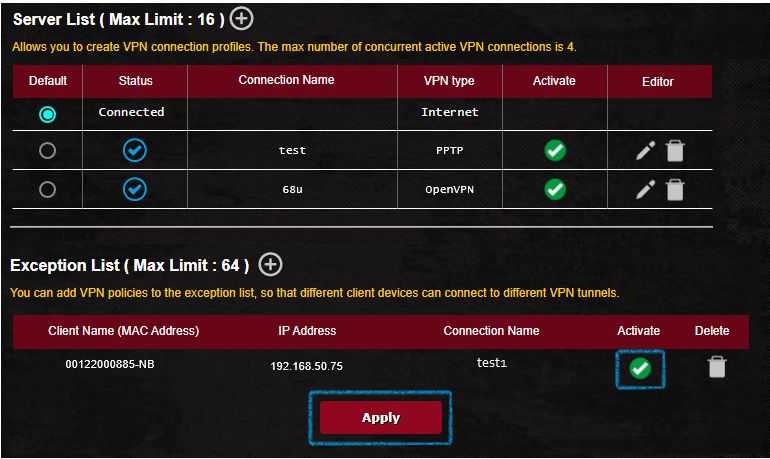

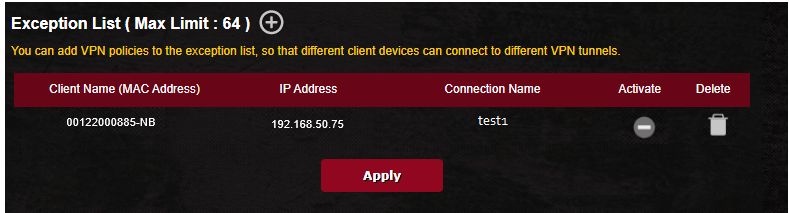

- Вы можете добавить политики VPN в список исключений, чтобы разные клиентские устройства могли подключаться к разным туннелям VPN.

Примечание:

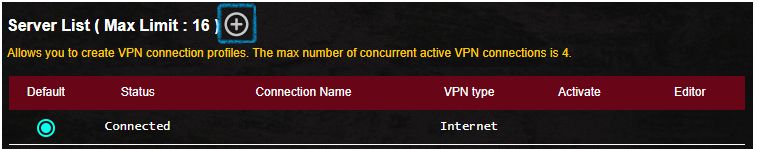

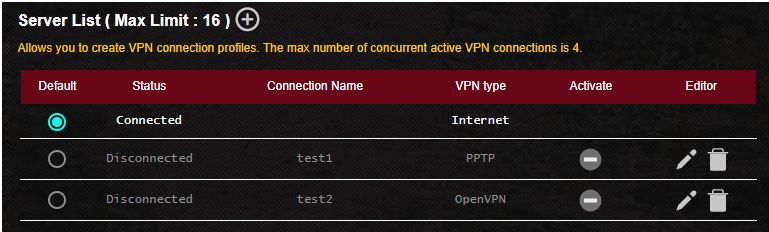

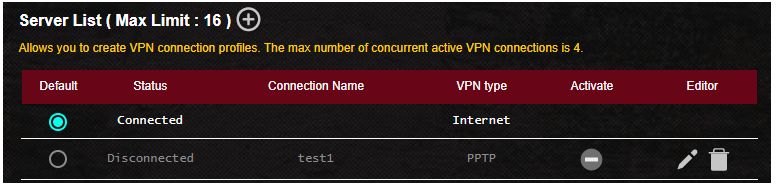

Одновременно в списке серверов допускается до 16 профилей VPN-подключений, максимальное количество одновременных активных VPN-подключений — 4.

В списке исключений можно указать до 64 устройств для установки правил VPN.

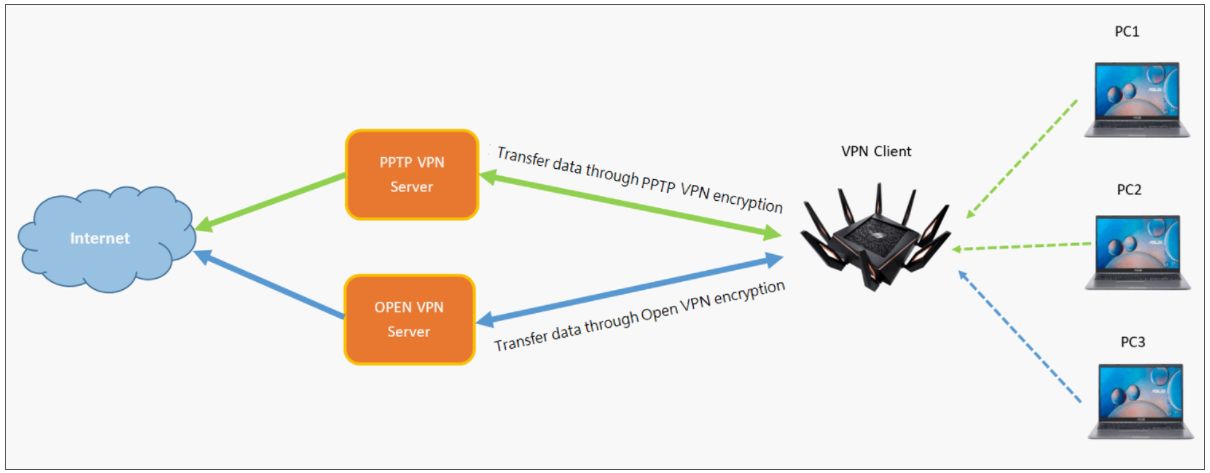

Например, если вы используете GT-AX11000 в качестве VPN-клиента, вы хотите установить VPN-соединение как с сервером PPTP VPN, так и с сервером Open VPN.

ПК 1, подключенный к GT-AX11000, подключен к Интернету через PPTVP VPN, а ПК 2 подключен к Интернету через OPEN VPN, что позволяет использовать VPN Fusion.

Когда GT-AX11000 используется в качестве VPN-клиента, устанавливается только одно зашифрованное VPN-соединение:

Когда GT-AX11000 используется в качестве VPN-клиента, одновременно устанавливаются два VPN-шифрования, что позволяет базовому устройству подключаться через разные VPN-серверы:

VPN-серверы, поддерживаемые беспроводными маршрутизаторами ASUS, различаются в зависимости от модели, поэтому рекомендуется обратиться к руководству пользователя продукта или странице технических характеристик продукта, чтобы убедиться, что ваш маршрутизатор поддерживается.

Например, следующий GT-AX11000 в качестве VPN-клиента подключается как к VPN-серверу PPTP, так и к OPEN VPN-серверу:

Настройте список серверов в VPN Fusion, чтобы установить и включить различные типы профилей VPN-серверов.

Шаг 1. Подключите компьютер к маршрутизатору ASUS через Wi-Fi или кабель Ethernet. Откройте веб-браузер и перейдите к веб-интерфейсу (http://router.asus.com).

Примечание. Дополнительные сведения см. в разделе [Беспроводной маршрутизатор] Как войти в графический интерфейс маршрутизатора.

Шаг 2. Введите имя пользователя и пароль для входа на странице входа, а затем нажмите [Войти].

Примечание. Если вы забыли имя пользователя и/или пароль, восстановите маршрутизатор до заводского состояния по умолчанию. Пожалуйста, обратитесь к Как сбросить маршрутизатор к заводским настройкам по умолчанию?

Шаг 3. Перейдите в [VPN > [VPN Fusion]

Шаг 4. Нажмите кнопку, создайте список VPN-серверов.

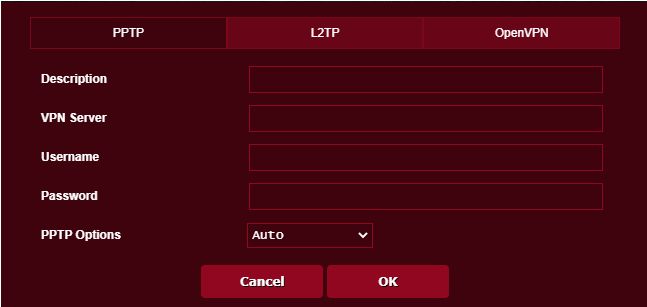

Шаг 5. Создайте профили сервера PPTP VPN/Open VPN

Для настройки VPN-клиента см. [VPN] Как настроить VPN-клиент в маршрутизаторе ASUS (веб-интерфейс)?

Шаг 6. PPTP VPN, откройте профиль VPN-сервера, как показано ниже.

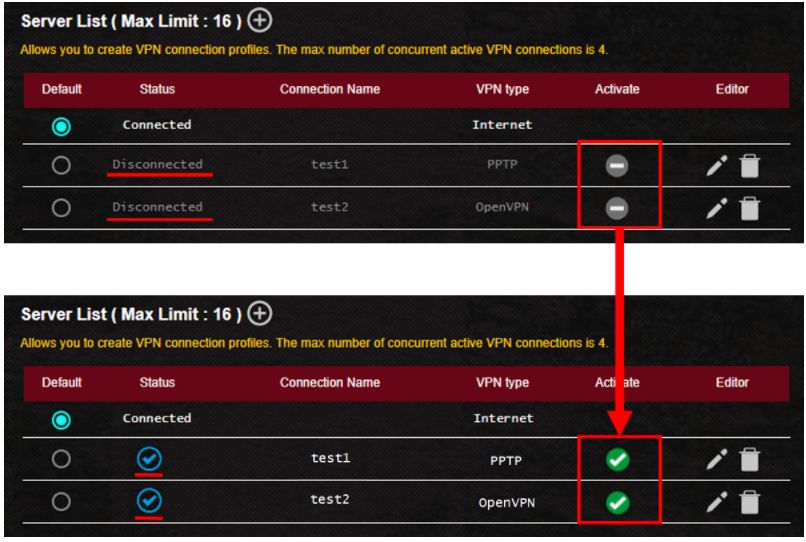

Шаг 7. Оба профиля VPN-сервера были выбраны для включения, и соединение PPTP VPN и Open VPN прошло успешно.

По умолчанию используется Интернет, и вы можете изменить стандартное подключение маршрутизатора к другому профилю VPN-сервера.

Проверьте здесь для получения дополнительных инструкций.

Вы можете добавить политики VPN в список исключений, чтобы разные клиентские устройства могли подключаться к разным туннелям VPN.

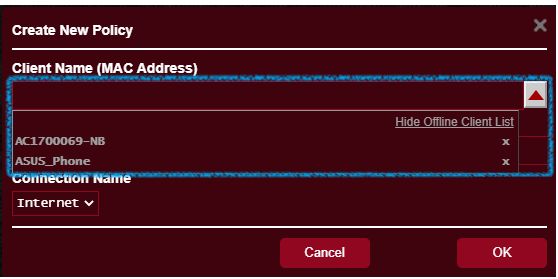

Шаг 1. Нажмите кнопку, создайте список исключений.

Шаг 2: Нажмите кнопку, выберите имя устройства, которое вы хотите назначить.

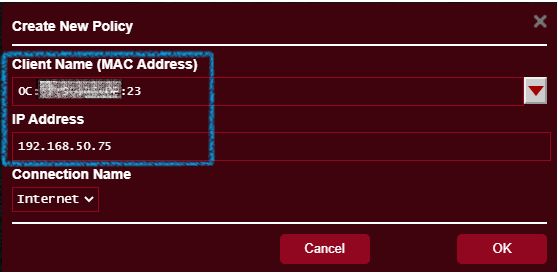

Шаг 3: Проверьте имя устройства (MAC-адрес) и IP-адрес устройства.

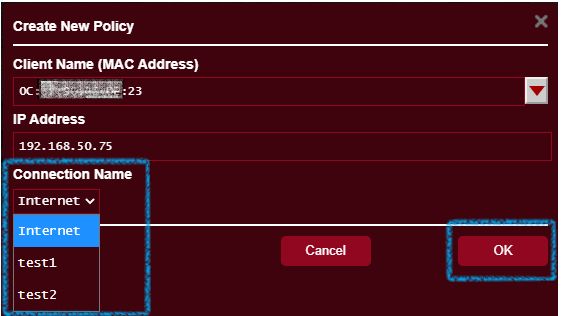

Шаг 4: Выберите Имя подключения и нажмите [OK].

Примечание. Это имя подключения было создано для вашего списка серверов.

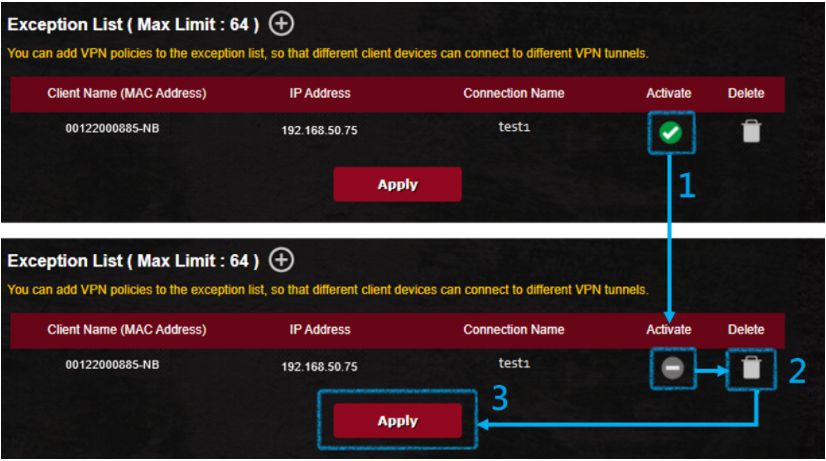

Шаг 5. После настройки списка исключений нажмите [Активировать] > [Применить], чтобы сохранить настройки.

Включить имя соединения: (test1) (пример)

Проверьте здесь для получения дополнительных инструкций.

Вопросы-Ответы

1. Почему в последней прошивке отсутствует опция клиента OpenVPN?

Для серии GT VPN-клиент фактически называется VPN Fusion.

2. Могу ли я после создания списка исключений редактировать содержимое списка напрямую, не удаляя правило?

Нет, из списка исключений можно удалить только правила VPN для этого устройства. Деактивируйте правило, а затем нажмите [Удалить] > [Применить], чтобы сохранить настройки.

3. Введение в список серверов

По умолчанию: клиентское устройство, не включенное в список исключений, будет подключаться к туннелю VPN по умолчанию. Вы можете установить VPN-туннель по умолчанию после создания профиля VPN. Когда туннель VPN по умолчанию отключен или деактивирован, клиентское устройство, не включенное в список исключений, будет подключаться к Интернету, а не к VPN.

Статус: Текущее состояние подключения к Интернету или VPN.

Имя подключения: имя вашего пользовательского подключения к VPN-серверу.

Тип VPN:Создайте тип VPN в списке серверов VPN.

Активировать: если вы создали профиль VPN-сервера, но не включили его, он будет отображаться как , при нажатии он будет отображаться как , это означает, что VPN включен.

Редактор: Нажмите значок, чтобы изменить профиль VPN-сервера, нажмите значок, чтобы удалить профиль VPN-сервера.

4. Введение в список исключений

- Имя клиента (MAC-адрес): клиентское устройство, подключенное к маршрутизатору, например, телефон, компьютер, NB.

- IP-адрес: IP-адрес, назначенный маршрутизатором клиентскому устройству.

- Имя подключения: имя вашего пользовательского подключения к VPN-серверу.

- Активировать: Если вы создали список исключений, но не активировали его, он будет отображаться как , При нажатии он будет отображаться как , это означает, что правила маршрутизации для устройств включены.

- Удалить:Нажмите значок удаления правила.

Как скачать (Утилиты / ПО)?

Вы можете загрузить последние версии драйверов, программного обеспечения, микропрограмм и руководств пользователя из ASUS Центраз агрузок.

Узнать больше о Центре загрузок ASUS можно по ссылке.

Для настройки IPsec VPN-туннеля между маршрутизаторами TP-Link вам необходимо совершить следующие действия:

1. Установить соединение между двумя устройствами

2. Уточнить настройки маршрутизаторов, необходимые для создания IPsec VPN-туннеля

3. Настроить параметры IPsec VPN-туннеля на yстройстве TL-ER6120 (Маршрутизатор «А»)

4. Настроить параметры IPsec VPN-туннеля на устройстве TL-R600VPN (Маршрутизатор «B»)

5. Проверить настройки IPsec SA

ПРИМЕЧАНИЕ: В данном примере мы используем устройства TL-ER6120 и TL-R600VPN. Способ настройки IPsec VPN-туннеля для устройства TL-WR842ND является таким же, как и для устройства TL-R600VPN.

Установка соединения между двумя устройствами:

Перед установкой VPN-туннеля, убедитесь, что два маршрутизатора подключены к сети интернет. После того как вы убедились, что для каждого маршрутизатора установлено активное интернет-соединение, вам необходимо проверить настройки VPN для данных устройств. Для этого следуйте инструкции ниже.

Проверьте настройки маршрутизатора, необходимые для установки IPsec VPN-туннеля

Для проверки настроек, необходимых для двух маршрутизаторов, перейдите на веб-страницу управления маршрутизатором «А».

Страница состояния маршрутизатора «А»:

Страница состояния маршрутизатора «B»:

Настройка параметров IPsec VPN-туннеля для устройства TL-ER6120

(маршрутизатор «А»)

Шаг 1 : На веб-странице управления нажмите VPN, затем IKE Proposal.

В пункте IKE Proposal по своему усмотрению введите наименование (Proposal Name), выберите параметры aутентификаци (Authentication), шифрования (Encryption) и DH Group. В данном примере мы вводим параметры MD5, 3DES, DH2.

Шаг 2: Нажмите «Добавить» (Add)

Шаг 3: Нажмите IKE Policy, по своему усмотрению введите наименование (Policy Name), выберите режим обмена (Exchange Mode). В данном примере мы используем параметры «Основной» (Main), выбираем IP-адрес (IP Address) в качестве вида ID (ID type).

Шаг 4: В пункте IKE Proposal 1 в данном примере мы используем test 1. Введите Pre-shared Key и SA Lifetime, DPD должен быть отключен.

Шаг 5: Нажмите «Добавить» (Add).

Шаг 6: Нажмите IPsec в меню слева, затем нажмите IPsec Proposal. Выберите протокол защиты (Security Protocol), ESP аутентификацию (ESP Authentication) и ESP шифрование (ESP Encryption), которые вы хотите использовать для VPN-туннеля. В данном случае мы вводим параметры ESP, MD5 и 3DES.

Шаг 7: Нажмите «Добавить» (Add)

Шаг 8: Нажмите IPsec Policy, по вашему усмотрению введите наименование (Policy Name), режим (Mode) должен быть установлен LAN-to-LAN. Введите значение локальной подсети (Local Subnet) и удаленной подсети (Remote Subnet).

Шаг 9 : Выберите WAN, который вы используете, и введите удаленный шлюз (Remote Gateway). В данном примере в качестве удаленного шлюза (Remote Gateway) используется WAN IP-адрес 218.18.1.208.

Шаг 10 : В поле Policy Mode выберите IKE.

Шаг 11 : В графе IKE Policy мы выбираем пункт test1, который уже используется.

Шаг 12 : В графе IPsec Proposal в данном примере мы используем ipsec1.

Шаг 13 : В пункте PFS в данном примере мы выбираем NONE, в пункте SA Lifetime введите «28800» или значение по своему усмотрению.

Шаг 14 : В графе «Статус» (Status) выберите «Активировать» (Activate).

Шаг 15: Нажмите «Добавить» (Add).

Шаг 16: Выберите «Включить» (Enable), затем нажмите «Сохранить» (Save).

Настройка параметров IPsec VPN-туннеля для устройства TL-R600VPN

(маршрутизатор «B»)

Шаг 1: Перейдите в IpsecVPN -> IKE, нажмите «Добавить новый» (Add new)

Шаг 2: Введите наименование (Policy Name) по своему усмотрению, в данном примере мы используем test2. В пункте режим обмена (Exchange Mode) выберите «Основной» (Main).

Шаг 3 : Алгоритм аутентикации (Authentication Algorithm) и алгоритм шифрования (Encryption Algorithm) являются такими же, как и в настройках маршрутизатора «А», в данном примере мы используем MD5 и 3DES.

Шаг 4 : Для DH Group выберите DH2, так же как и для маршрутизатора «А».

Шаг 5 : Введите Pre-share Key и срок SA Lifetime, убедитесь, что они совпадают с маршрутизатором «А».

Шаг 6 : Нажмите «Сохранить» (Save).

Шаг 7 : Выберите IPsec в меню слева и нажмите «Добавить новый» (Add new).

Шаг 8 : Введите наименование (Policy Name), в данном примере мы используем ipsec2.

Шаг 9 : Введите значения локальной подсети (Local Subnet) и удаленной подсети (Remote Subnet), затем введите значение удаленного шлюза (Remote Gateway), которым является WAN IP-адрес маршрутизатора «А» — 218.18.0.233.

Шаг 10 : В пункте режим обмена (Exchange mode) выберите IKE, в пункте протокол защиты (Security Protocol) выберите ESP.

Шаг 11 : Алгоритм аутентификации (Authentication Algorithm) и алгоритм шифрования (Encryption Algorithm) являются такими же, как и в настройках маршрутизатора «А», в данном примере мы используем MD5 и 3DES.

Шаг 12 : В пункте IKE Security Policy в данном примере мы используем test2.

Шаг 13 : В пункте PFS мы выбираем NONE, в пункте Lifetime введите «28800» или значение по своему усмотрению.

Шаг 14 : В поле статус выберите «Включить» (Enable)

Шаг 15 : Нажмите «Сохранить» (Save).

Шаг 16 : Нажмите «Включить» (Enable) IPsec и далее нажмите «Сохранить» (Save).

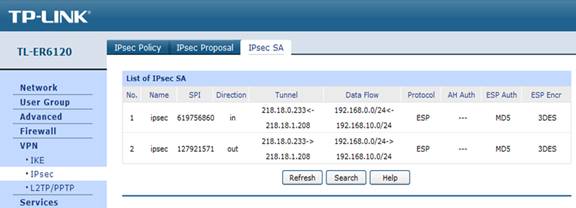

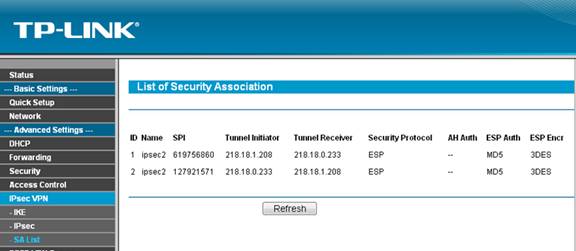

Проверка IPsec SA

Маршрутизатор «А»:

Маршрутизатор «B»:

Был ли этот FAQ полезен?

Ваш отзыв поможет нам улучшить работу сайта.

Что вам не понравилось в этой статье?

- Недоволен продуктом

- Слишком сложно

- Неверный заголовок

- Не относится к моей проблеме

- Слишком туманное объяснение

- Другое

Как мы можем это улучшить?

Спасибо

Спасибо за обращение

Нажмите здесь, чтобы связаться с технической поддержкой TP-Link.

.jpg)

.jpg)

copy.jpg)

.jpg)

.jpg)

.jpg)

copy.jpg)

.jpg)

copy.jpg)

.jpg)

.jpg)

.jpg)

copy.jpg)