Давайте разберём тему по настройке удалённого доступа к MikroTik через интернет, поговорим о нюансах, с которыми вы столкнитесь в реальном мире, а также ответим на вопрос «Как подключаться к микротику, который находится за микротиком?»

В повседневной жизни администратора, есть необходимость подключения к различным консолям управления. Будь то телефония (через веб), RDS ферма (через RDP) и другие системы по SSH. Находясь в периметре компании вы не сталкиваетесь с проблемой подключения к ним. Но что делать, если вы за пределами ее и нужно внести изменения в конфигурацию пограничного маршрутизатора или свечей и точек доступа за ним? Да, у Mikrotik есть множество сервисов (в том числе и API) для удалённого его управления (Winbox, WEB, SSH, Telnet etc…).

Обращаю ваше внимание, что основополагающим в схеме удалённого подключения через интернет является наличие хотя бы одного публичного IP адреса на пограничном маршрутизаторе.

Содержание

- Что есть у Mikrotik

- Основное

- Winbox

- SSH

- Web

- Подключение к микротику за микротиком RoMON

Что есть у Mikrotik

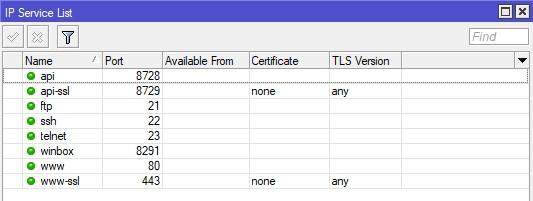

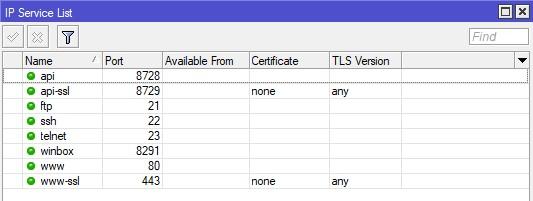

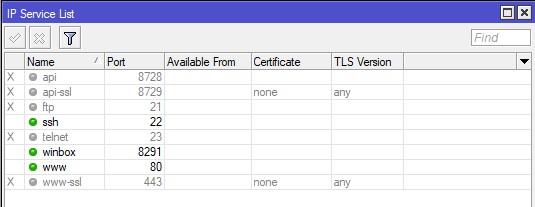

Давайте взглянем для начала, что вообще есть из сервисов удалённого управления. Открываем IP-Services.

Если вы хотите углубить свои знания по работе с роутерами MikroTik, то наша команда рекомендует пройти курсы которые сделаны на основе MikroTik Certified Network Associate и расширены автором на основе опыта . Подробно читайте ниже.

- Первый пункт это обычный API интерфейс без шифрования, второй – соответственно то же самое, но только шифрованный.

- FTP – это не сервис управления, а в принципе сервис, по которому можете сделать свой Mikrotik FTP-сервером для приёма и передачи файлов.

- Telnet и SSH – доступ к командной строке роутера. Telnet — все команды, а так же логин и пароль подключения остаются не зашифрованные (открытым текстом). SSH – все данные зашифрованы.

- Winbox — это подключение к роутеру через специальное приложение (этот способ чаще всего используется).

- WWW и WWW-SSL – аналогично пункту выше только через веб.

- Для пунктов с SSL в названии нужен сертификат.

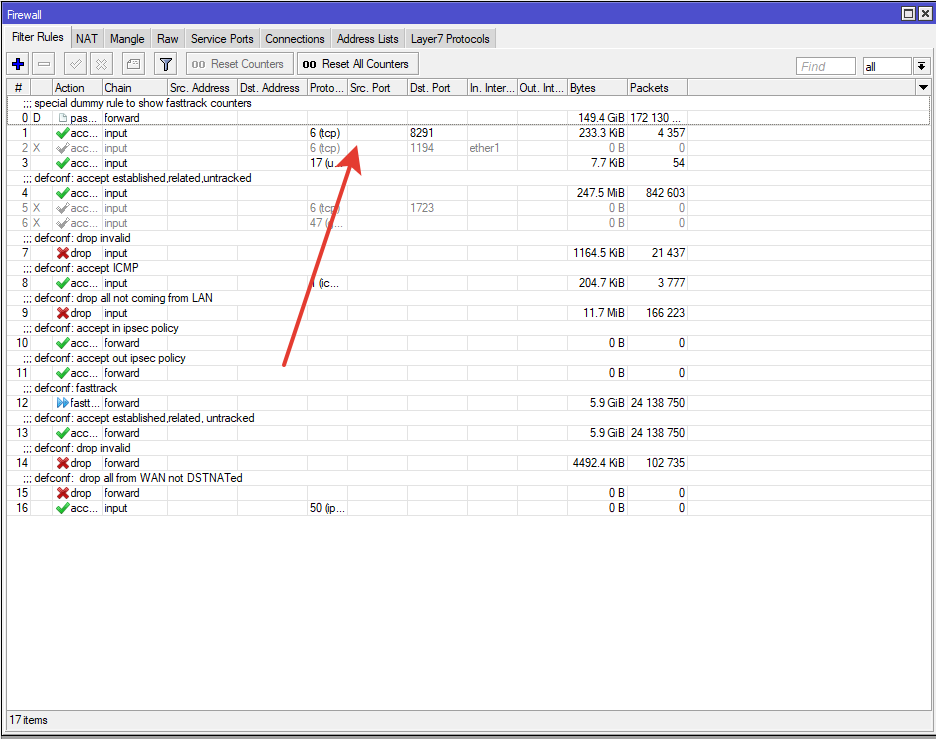

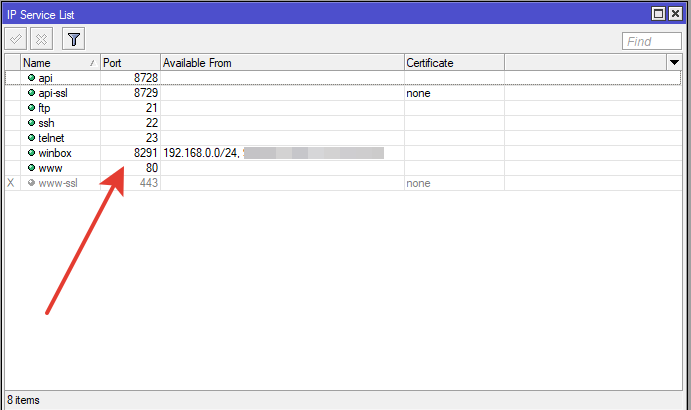

Как видно из скриншота выше, все порты установлены стандартные и все сервисы включены (т.е. по ним можно подключиться).

Основное

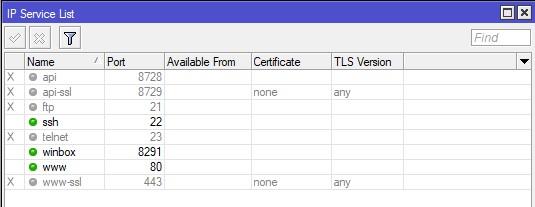

Самое важное – это определиться какие методы управления вам необходимы. Рекомендую оставлять 2, максимум 3, остальное отключаем. В моей демонстрации я буду показывать подключение по Winbox, SSH и WEB.

Выделяем все сервисы через CTRL + A, зажимаем CTRL и кликаем на нужные сервисы, отключаем через крестик. В итоге должна получиться следующая картина.

Winbox

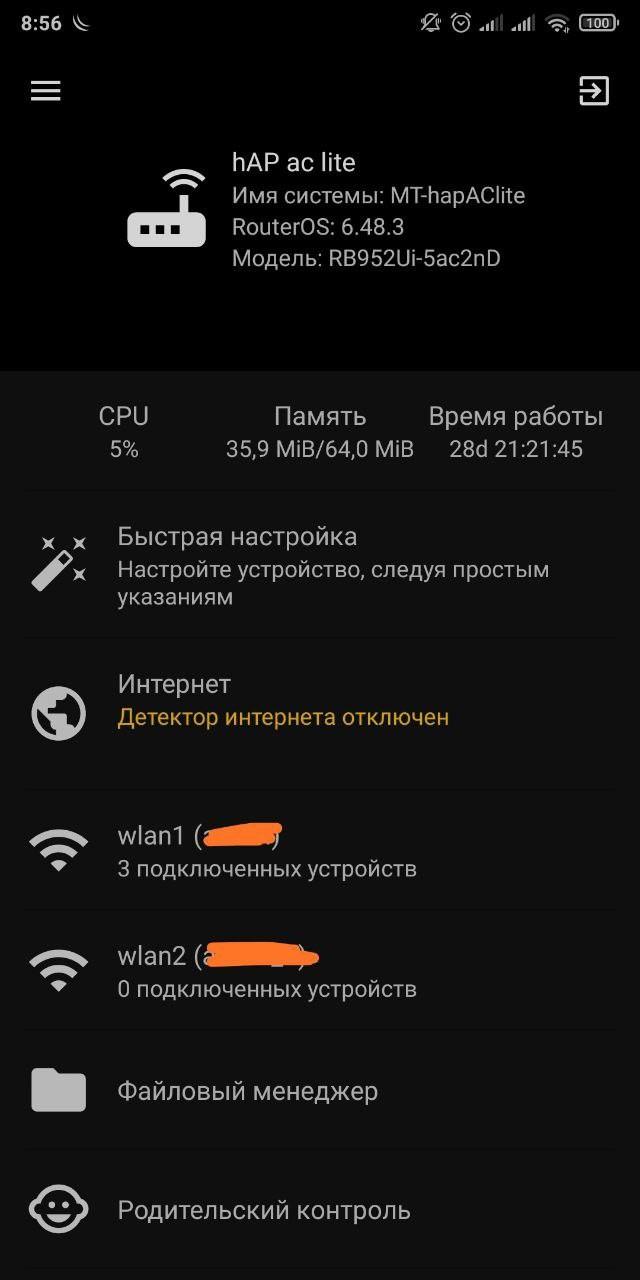

Пожалуй, самая любимая моя вещь. Здесь есть нюанс. Многие для доступа к управлению с телефона оставляют включённый WWW или в лучшем случае WWW-SSL. Я не сторонник выставления любых веб-сервисов наружу т.к. это довольно популярное направление атак. Хитрость заключается в том, что если вы выставляете порт Winbox наружу, то вы легко подключитесь через мобильное приложение TikApp (работает на Android), тем самым двух зайцев одним выстрелом.

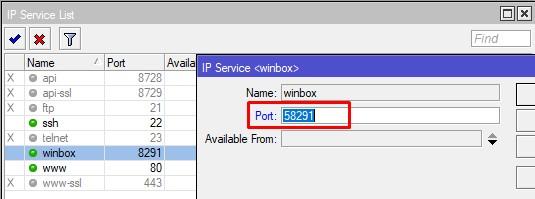

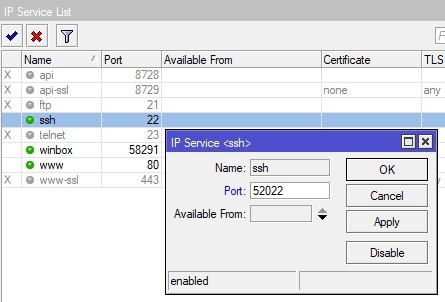

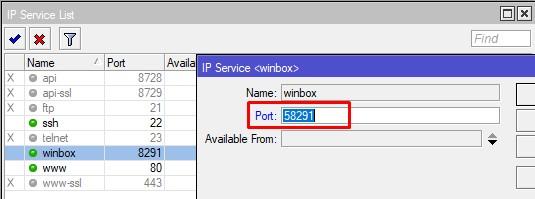

Чтобы совсем спокойнее было, я ещё ставлю не стандартный порт. Двойным кликом открываем настройку сервиса и меняем порт.

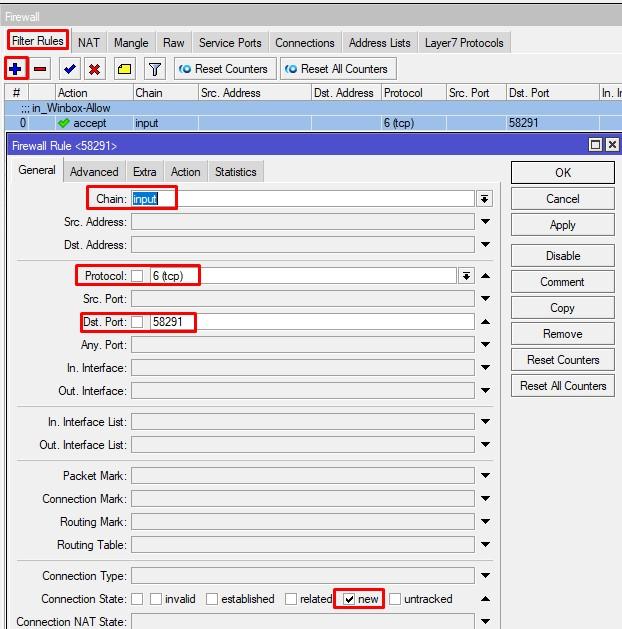

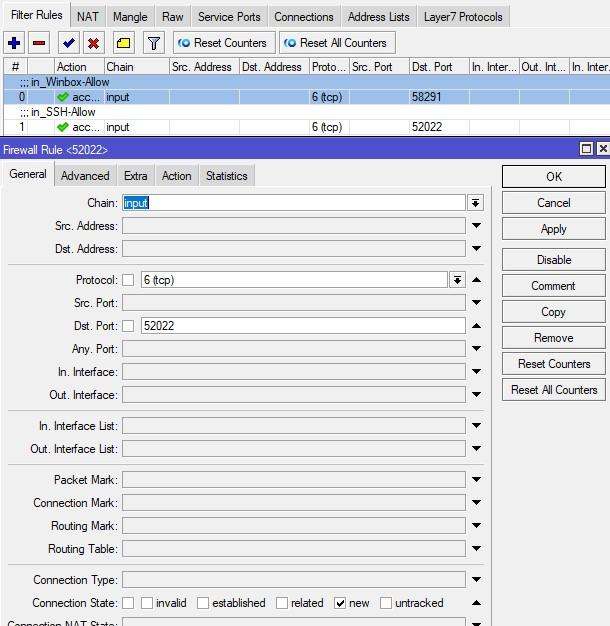

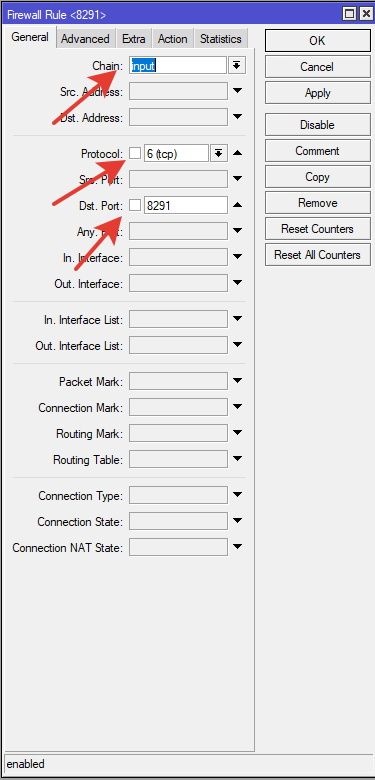

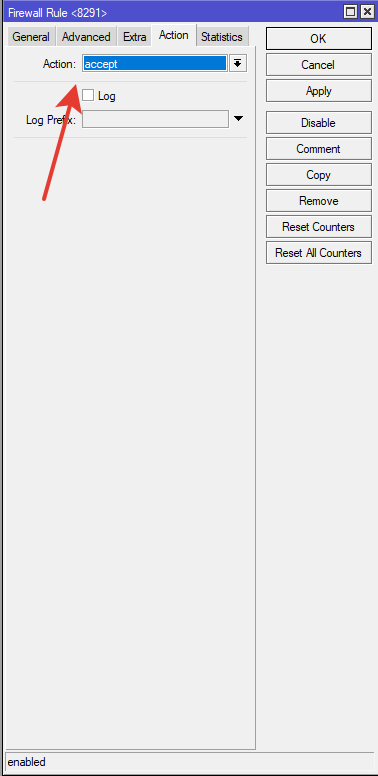

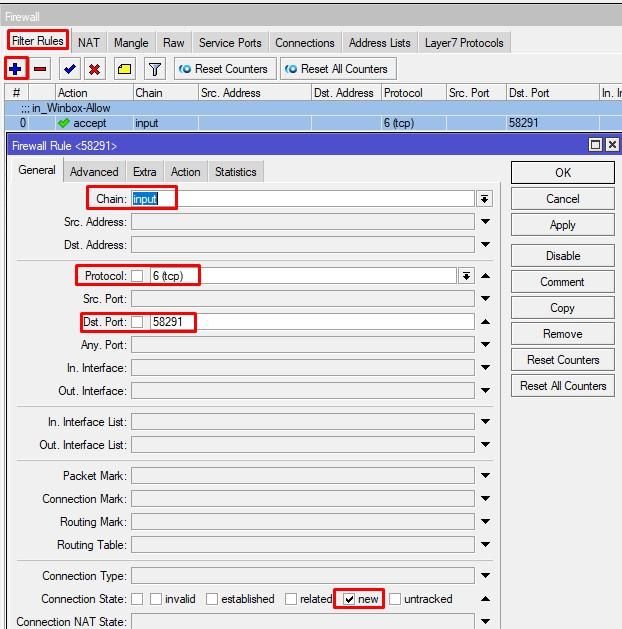

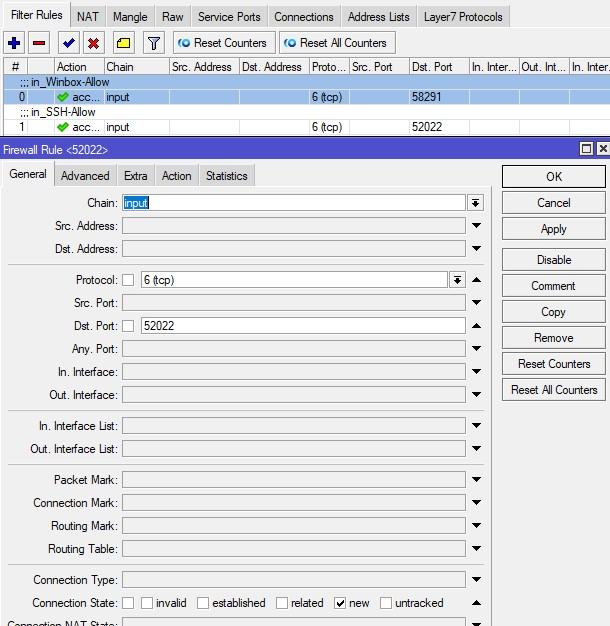

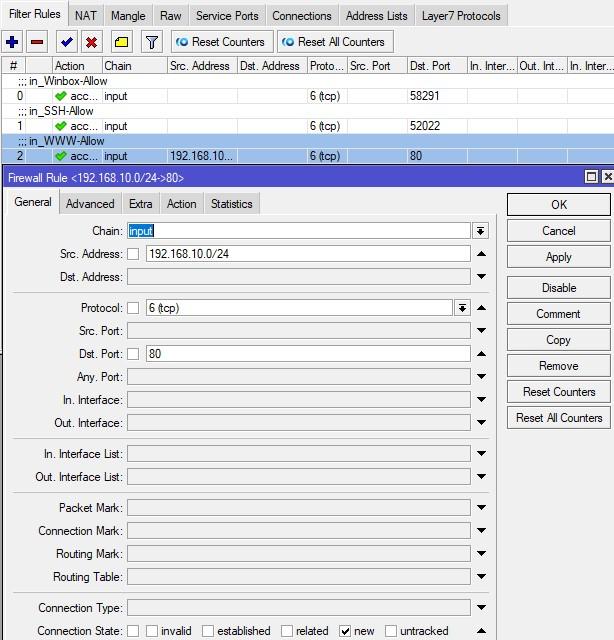

Далее открываем данный порт на input в firewall.

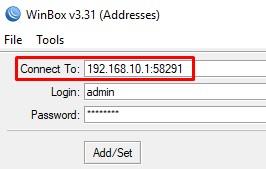

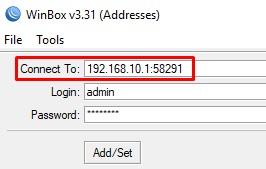

Подключаемся внутри сети к Winbox по не стандартному порту.

Аналогично и снаружи, по прямому белому адресу или по доменному имени, или по DDNS Mikrotik.

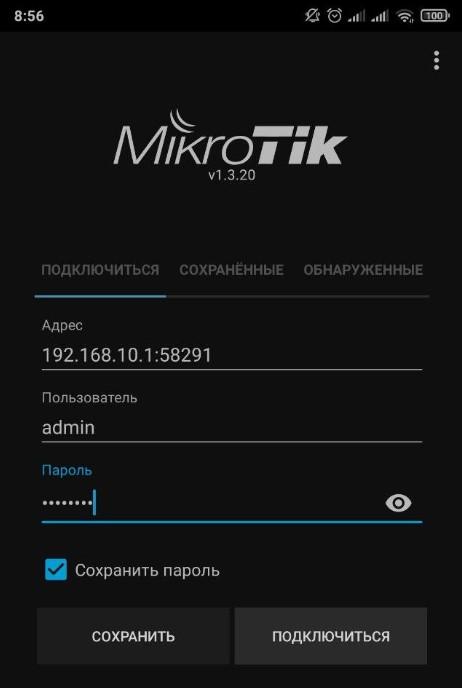

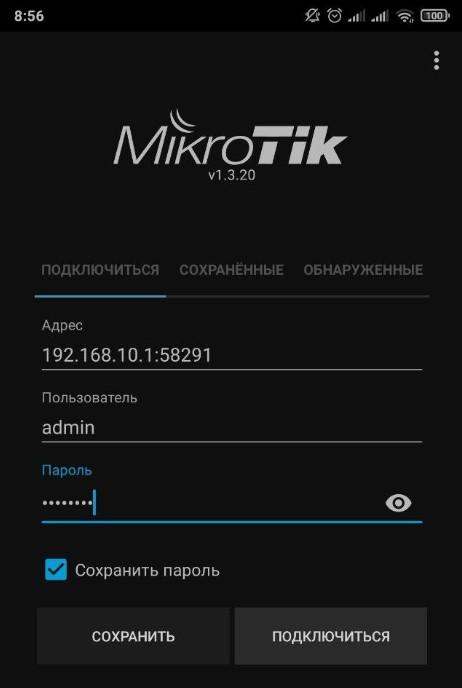

Проверим через TikApp.

Если нажата галочка «Сохранить пароль», то в случае успешного подключения, данные коннекта сохранятся во вкладке «Сохранённые»

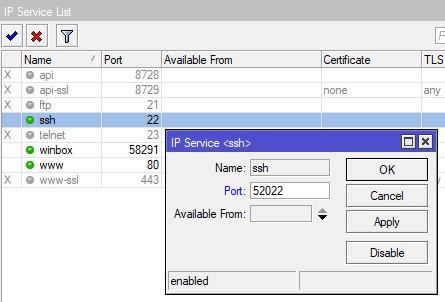

SSH

Аналогично предыдущего пункта, изменим порт по умолчанию. Почему мы это делаем? Потому что «желтолицые» ребята не дремлют и сканируют/брутфорсят девайсы с публичными адресами.

И создадим правило фаервола на input с action accept.

В принципе, вы можете не создавать новое, а дописать в предыдущее дополнительный порт через запятую. Но тогда вы не поймёте, что относится к Winbox, а что к SSH. Тут уже все зависит от ваших предпочтений, но конечно, чем меньше правил, тем лучше.

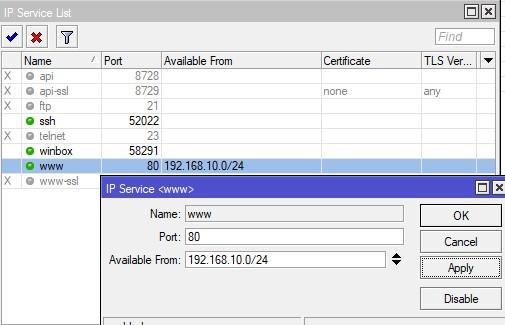

Web

Ранее я говорил, что лучше http-сервисы не выставлять наружу. Сейчас мы разрешим подключаться по web только изнутри компании. Открываем сервис для редактирования и указываем нашу подсеть, применяем.

Столбец Available From изменился. Вы можете указать сколько угодно подсетей и адресов не только для данного сервиса, а для любого в целом.

Если указано хотя бы одна сеть Available From, то сервис не позволит подключиться с других, не подпадающих в диапазон.

В некоторых ситуациях может не устроить, что Winbox и SSH доступны снаружи, тогда в их свойствах добавляете нужные подсети и адреса, к примеру локальную и VPN.

Следующий важный момент в правиле фаервола, это указание Src. Address

В чем вы спросите изюминка?

- Мы защитили сервис на уровне его собственных настроек;

- Запретим доступ к нему (и девайсу в целом) следующими правилами фаервола.

/ip firewall filter

add action=accept chain=input comment=in-E&R-Allow connection-state=established,related

add action=drop chain=input comment=in-All-Drop

Тем самым организовали 2 уровня его защиты.

Подключение к микротику за микротиком RoMON

Тема довольно интересная. Хороша она тем, что простой проброс порта у вас не сработает, как не старайся. К тому же это не безопасно, вы же помните за «желтолицых»?

RoMON – протокол передачи данных, позволяющих подключаться к устройствам на L2. Доступен с RouterOS 6.28. У каждого устройства должен быть ID, обычно он равен MAC адресу интерфейса.

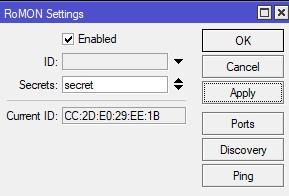

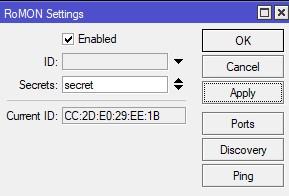

В моем стенде есть домашний роутер и виртуалка за ним CHR. Включим сначала на пограничном роутере Tools – RoMON.

Включаем и задаём пароль. После включения генерится ID.

Если хотите что-то не стандартное на уровне портов, то вам в Ports.

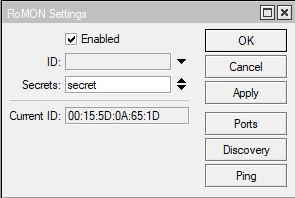

Открываем CHR и делаем то же самое, он даже может не иметь IP адрес, но пароль должен быть идентичен!

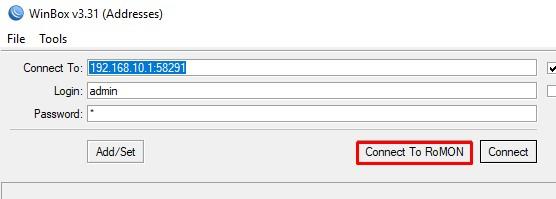

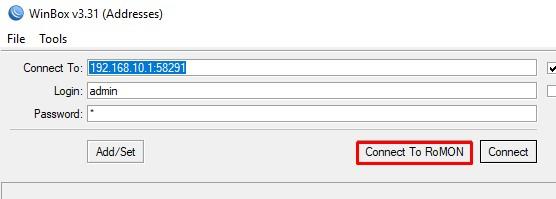

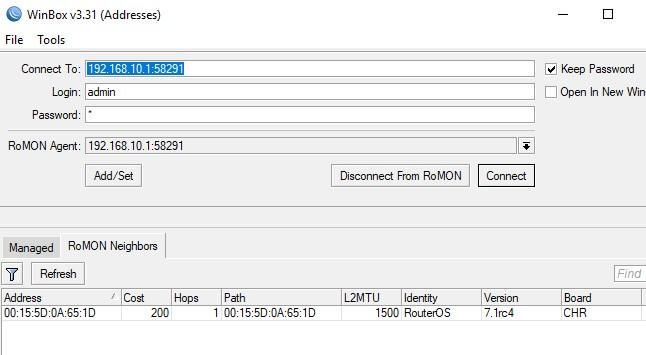

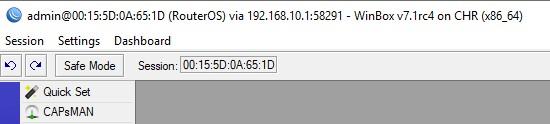

Далее берём Winbox, и подключаемся к белому адресу (в моем стенде я буду использовать серый, но сути не меняет, оно будет работать как снаружи, так и внутри) и жмём Connect To RoMON.

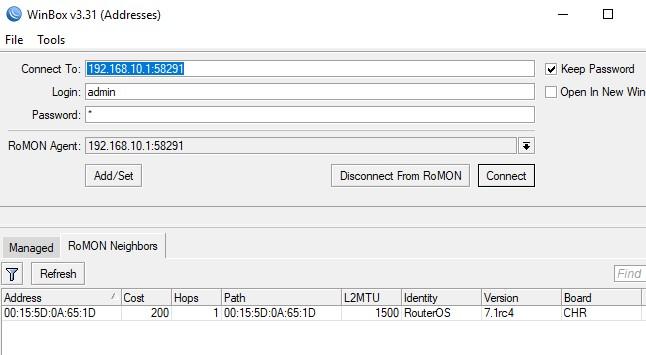

Далее открывается вкладка RoMON Neighbors, в которой будут видны, все агенты.

Выбираем MAC девайса и жмём Connect. Поле адреса в строке подключения изменится, соответственно и логин пароль должен быть корректно вписан. Но он у меня одинаков на обоих устройствах, поэтому ничего не менял, но в вашем случае, все может быть по-другому.

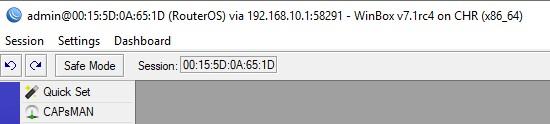

А теперь взгляните на строку подключения.

В этой демонстрации я показал простое использование RoMON, вы можете крутить его, как угодно, в реальной жизни лучше создавать Management VLAN и вешать именно на него.

На этом пожалуй все способы настройки удалённого доступа к Mikrotik закончены. Чтобы не запоминать сложные публичные IP адреса, используйте DNS или DDNS (IP – Cloud).

89 вопросов по настройке MikroTik

Вы хорошо разбираетесь в Микротиках? Или впервые недавно столкнулись с этим оборудованием и не знаете, с какой стороны к нему подступиться? В обоих случаях вы найдете для себя полезную информацию в курсе «Настройка оборудования MikroTik». 162 видеоурока, большая лабораторная работа и 89 вопросов, на каждый из которых вы будете знать ответ. Подробности и доступ к началу курса бесплатно тут.

Всем доброго времени суток! В статье я коротко расскажу – как сделать в Mikrotik доступ из интернета или по-другому – как организовать, настроить удаленный доступ. При чем нам нужно не просто открыть порт и пускать туда всех кому не лень, а именно сделать безопасный вход. Для начала нужно подключиться к маршрутизатору и зайти в Web-интерфейс.

Но мне удобнее использовать WinBox, так как он позволяет открывать и работать сразу в нескольких местах. Так что тут каждый решает сам. Даже интересно как-нибудь сделать опрос, кто как, настраивает роутеры Микротик. Но мы немного отвлеклись – начнем же настраивать.

Содержание

- Настройка удаленного доступа через интерфейс

- Настройка удаленного управления через командную строку

- Задать вопрос автору статьи

Настройка удаленного доступа через интерфейс

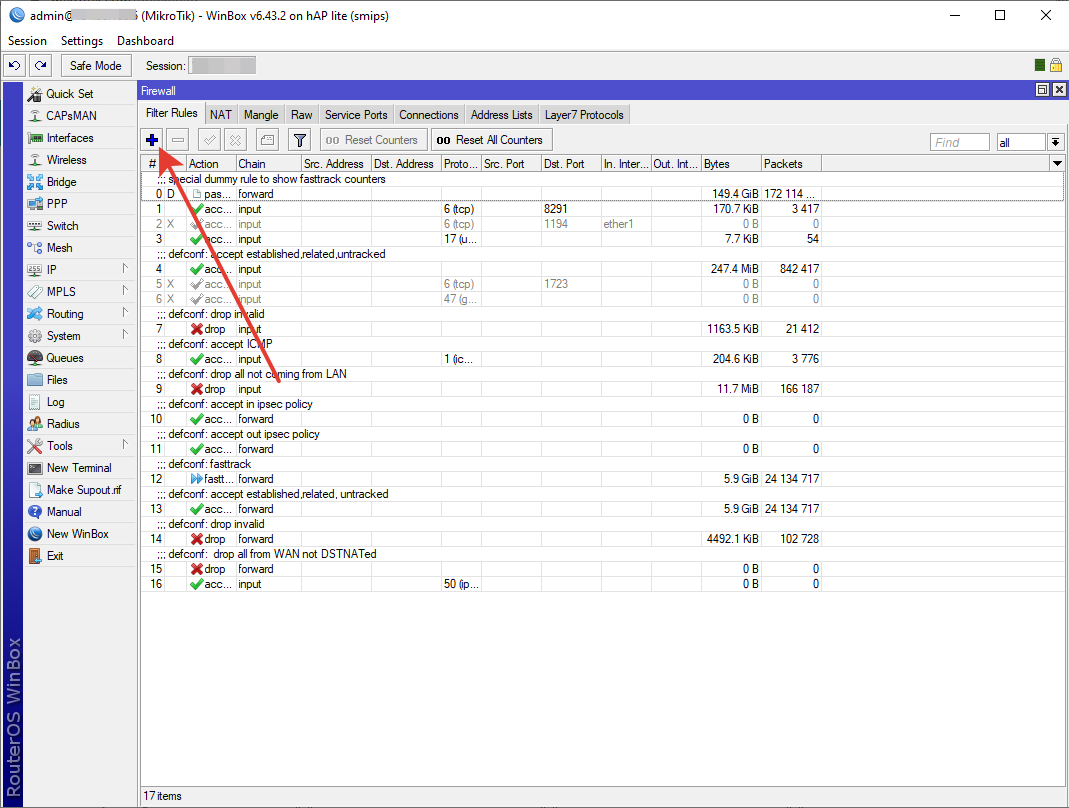

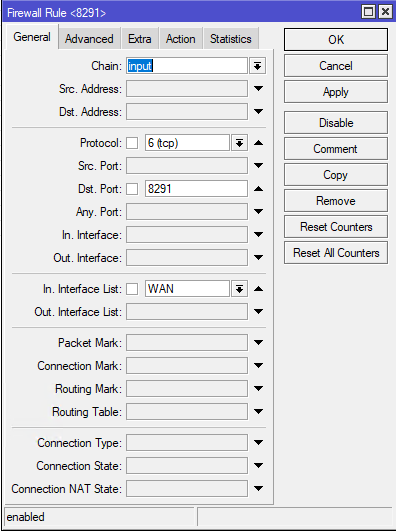

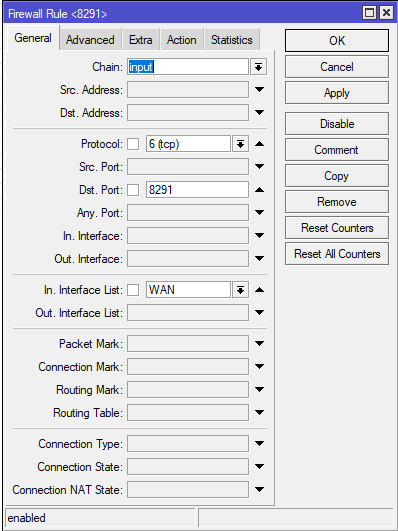

- Слева в меню выбираем «IP», далее нажимаем по разделу «Firewall». Для того чтобы открыть или прикрыть тылы, конечно же нужно зайди во вкладку «Filter Rules». Для создания нового правила или фильтра нажимаем по плюсику. А теперь внимательно вводим вот такие данные. В качестве «Chain» указываем параметр «input». В качестве «Protocol» мы будем использовать «TCP». И теперь надо указать порт, по которому мы будем подключаться в строке «Dst. Port». Если вы будете подключаться к Web-интерфейсу – то указываем 80. Для WinBox обычно указывается порт 8291, а для Telnet номер 23. Ещё я бы для себя добавил комментарии, чтобы потом не забыть. Нажимаем «Comment» и вводим нужную информацию. В конце не забудьте применить настройки кнопкой «Apply».

- Вот мы правило создали, но есть небольшая проблема в том, что они пока работать не будут. Данное правило надо поместить как можно выше. Это можно сделать здесь в интерфейсе.

- Теперь осталось прописать IP адреса, которым будет дано добро зайти в настройки роутера. Для этого там же в «IP» переходим в другой раздел «Services».

- Нам нужно выбрать ту службу, к которому мы хотим иметь доступ. Я в качестве примера хотел выходить из интернета на Web-интерфейс, поэтому выберу «www». Теперь откроется окошко, нужно в строке «Available From» добавляем те IP адреса «извне», которые будут иметь доступ к аппарату. Ещё добавьте IP адрес, с которого вы сейчас сидите. Также можно добавить и локальные адреса.

Настройка удаленного управления через командную строку

- Добавляем правило в Firewall, открывая определенный порт. Тут 80:

/ip firewall filter add chain=input protocol=tcp dst-port=80 disabled=no action=accept

- Смотрим список правил:

/ip firewall filter print

- Добавляем наше правило в самый верх списка, чтобы оно работало. У меня правило имеет номер или ID 30 у вас может быть другое:

/ip firewall filter move 30 destination=1

- Теперь настраиваем блокировку и разрешение для определенных IP:

/ip service set telnet address=192.168.33.0/24,214.55.17.76/32,192.168.100.0/32

Если у вас настроен роутер Mikrotik со статическим IP адресом и вам нужен удаленный доступ к нему для администрирования? Вот две простых инструкции по настройке доступа на RouterOS.

СодержаниеПоказать

- Настройка доступа через терминал

- Настройка доступа через интерфейс winbox

Настройка доступа через терминал

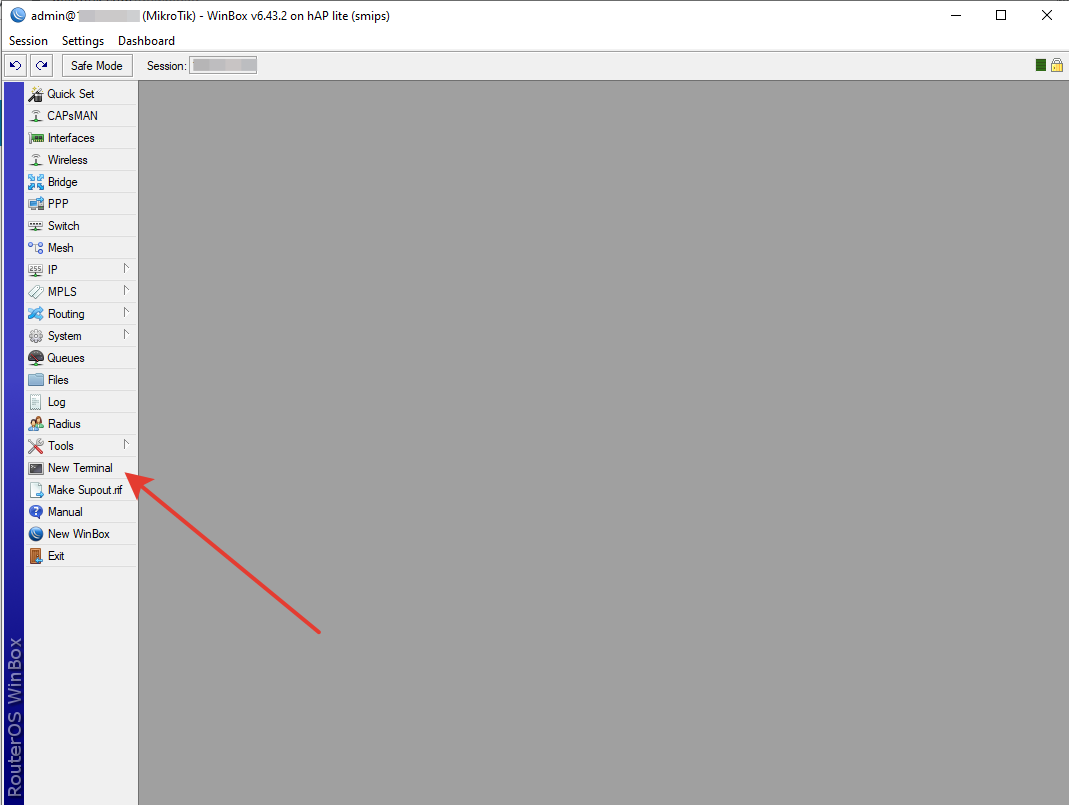

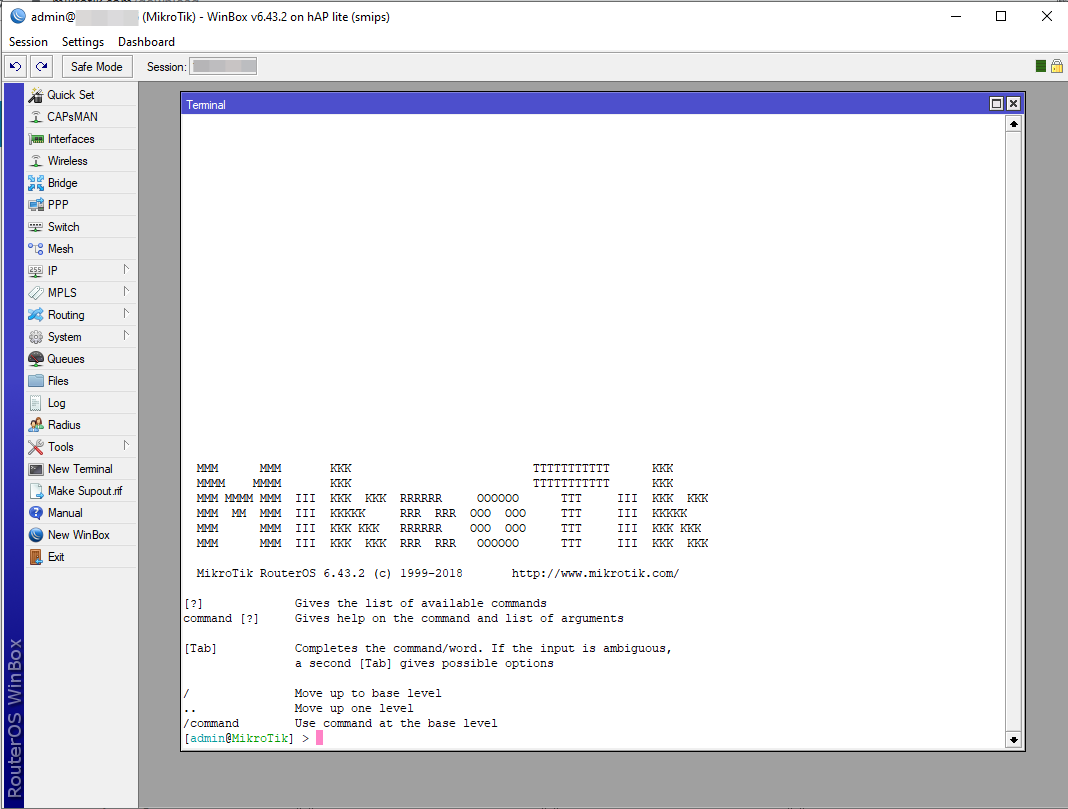

Запускаем winbox, скачать можно с официального сайта и запускаем терминал

В терминале по очереди вводим команды:

Системные администраторы делятся на тех, кто еще не делает бэкап, и тех, кто их уже делает. Народная мудрость.

/ip firewall filter add chain=input protocol=tcp dst-port=8291 disabled=no action=accept place-before 0

Этим правилом мы разрешим доступ для входящего трафика на порт 8291 из вне. И поднимаем это правило в верх всех правил фаервола.

/ip service set winbox address=0.0.0.0/0

А этим правилом, мы разрешаем любые подключения на роутер из интернета.

Важно! В целях безопасности и для защиты роутера от подбора паролей рекомендуется открывать доступ только для надежных подсетей или ip адресов!

Поэтому я не рекомендую использовать вышеуказанное правило, а рекомендую использовать для входа только разрешенные адреса и следующее правило.

/ip service set winbox address=192.168.1.0/193.33.98.108/32.193.169.3.24/32

Где 192.168.0.1 — адрес локальной сети

А 193.33.98.108 и 32.193.169.3.24/32 — адреса из сети интернет

Эти данные необходимо заменить на свои.

Настройка доступа через интерфейс winbox

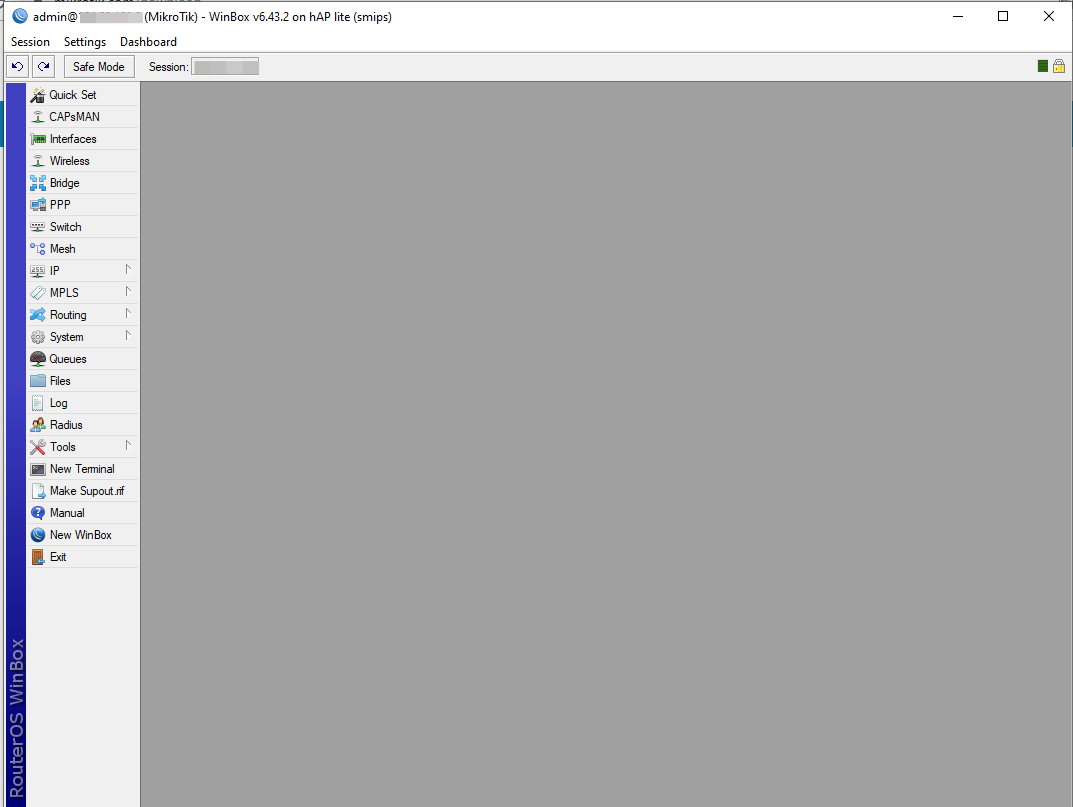

Запускаем winbox и логинимся в нем

В боковом меню, выбираем IP-Firewall

Нажимаем + и добавляем новое правило

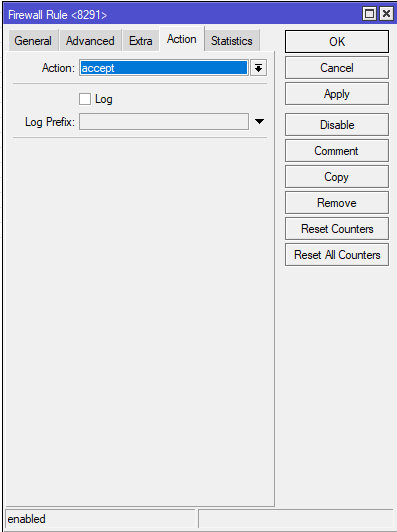

В правиле фаервола, указываем данные как на скриншотах

И сохраняем правило. После чего перемещаем его в самый верх списка.

Дело за малым, осталось добавить адреса подсетей, откуда мы разрешим подключаться консоли к роутеру.

Откроется окно

Двойным кликом открываем строчку с winbox и добавляем адреса, либо подсети для доступа к mikrotik

Стрелка вверх удаляет строку, стрелка в низ добавляет. Нажимаем ok, проверяем доступ из интернета, все должно работать! 🙂

Если тебе понравился материал, ставь палец вверх!

В работе IT-специалиста часто возникает потребность в удаленном доступе к различным системам управления. Это может быть веб-интерфейс оборудования, RDS-ферма через RDP, серверы с доступом по SSH и многие другие. Внутри офисной сети к этим ресурсам обычно легко подключиться, но что делать, когда вы находитесь вне сети?

MikroTik предоставляет ряд инструментов для удаленного управления своим оборудованием, включая Winbox, WEB, SSH, Telnet и даже API. Однако для эффективного использования этих инструментов через интернет важно иметь на маршрутизаторе хотя бы один публичный IP-адрес.

Основной предпосылкой для удаленного подключения через Интернет является наличие минимум одного публичного IP-адреса на пограничном маршрутизаторе

Что предлагает Mikrotik?

Давайте сначала рассмотрим, какие сервисы для удаленного управления представлены у Mikrotik. Переходим в меню IP-Services.

- API и API-SSL: это интерфейсы для программного взаимодействия. Первый передает данные без шифрования, второй использует шифрование

- FTP: Это не средство управления, а сервис, позволяющий превратить ваш Mikrotik в FTP-сервер для обмена файлами

- Telnet и SSH: Это методы доступа к командной строке устройства. Telnet передает все данные, включая учетные данные, без шифрования, в то время как SSH шифрует все передаваемые данные

- Winbox: Это специализированное приложение для подключения к роутеру, и оно является наиболее популярным методом

- WWW и WWW-SSL: Это методы подключения через веб-интерфейс. Сервисы с SSL в названии требуют наличие сертификата

- На представленном скриншоте видно, что используются стандартные порты, и все сервисы активированы, что означает возможность подключения по ним

Таким образом, Mikrotik предоставляет разнообразные способы удаленного управления, каждый из которых имеет свои особенности и уровень безопасности.

Главное

Приоритетное – определить, какие способы управления вам пригодятся. Советую ограничиться 2-3 методами и деактивировать все остальные. В этом обзоре мы сконцентрировались на подключении через Winbox, SSH и WEB.

Выберите все сервисы комбинацией CTRL + A, затем, удерживая CTRL, нажмите на те, которые вам нужны, и отключите лишние нажатием на крестик. После этих действий у вас должен сложиться конкретный набор включенных сервисов.

Winbox

Это, без сомнения, одно из наших любимых средств управления. Но есть нюанс. Некоторые, желая управлять устройством с телефона, активируют WWW или, в более безопасной версии, WWW-SSL. Мы настоятельно рекомендуем избегать предоставления доступа к веб-сервисам извне, так как это часто используемое направление для атак. Однако, выставляя наружу порт Winbox, вы можете легко подключаться с помощью мобильного приложения TikApp (доступно на Android), убивая, таким образом, двух зайцев одним выстрелом.

Для дополнительной безопасности рекомендуем изменить стандартный порт. Просто дважды кликните на настройки сервиса и задайте новый порт.

Затем добавляем правило для этого порта в разделе input брандмауэра

Подключаемся к Winbox изнутри сети, используя нестандартный порт.

Точно так же подключаемся извне, используя прямой публичный IP-адрес, доменное имя или DDNS от Mikrotik.

Давайте проверим это с помощью приложения TikApp.

Если опция «Сохранить пароль» активирована, то после успешного подключения информация о соединении будет сохранена в разделе «Сохраненные».

SSH

Как и в предыдущем случае, давайте поменяем стандартный порт. А почему это необходимо? Потому что хакеры активно сканируют и пытаются взломать устройства с публичными IP-адресами.

Далее, создаем правило в брандмауэре в разделе input с действием «разрешить».

Теоретически, вместо создания нового правила, вы можете просто добавить дополнительный порт в уже существующее правило, указав его через запятую. Однако это может создать путаницу, так как будет сложно определить, какой порт относится к Winbox, а какой к SSH. Выбор за вами, но, как правило, чем меньше и проще правила, тем лучше.

Web

Как мы упоминали ранее, рекомендуется избегать предоставления доступа к http-сервисам извне. Теперь мы настроим доступ к веб-интерфейсам только из внутренних сетей наших компаний. Для этого переходим в настройки соответствующих сервисов, указываем наши внутренние подсети и сохраняем изменения.

Колонка Available From была обновлена. Вы имеете возможность добавить множество подсетей и адресов не только для этого сервиса, но и для любого другого в общем списке.

Если в колонке Available From указана хоть одна подсеть, то доступ к сервису будет разрешен только из этой сети, и подключения из других адресов, которые не входят в этот диапазон, будут запрещены.

В определенных обстоятельствах вы можете не желать, чтобы Winbox и SSH были доступны извне. В таком случае, в настройках данных сервисов добавьте необходимые подсети и адреса, например, внутреннюю сеть и VPN.

Далее, ключевой аспект в настройке брандмауэра – это задание параметра Src. Address.

В чем особенность такого подхода? — спросите вы.

- Мы обеспечили защиту сервиса на уровне его внутренних настроек

- Ограничили доступ к сервису (и к устройству в целом) с помощью последующих правил брандмауэра

/ip firewall filter

add action=accept chain=input comment=in-E&R-Allow connection-state=established,related

add action=drop chain=input comment=in-All-Drop

Подключение к MikroTik через RoMON

Тема действительно захватывающая. Основное ее преимущество – простое перенаправление порта не сработает, несмотря на все ваши попытки. И это даже хорошо с точки зрения безопасности.

RoMON – это протокол для передачи данных, который предоставляет возможность подключения к устройствам на уровне L2. Этот протокол доступен начиная с версии RouterOS 6.28. Каждое устройство в сети с этим протоколом должно иметь уникальный ID, который, как правило, соответствует MAC-адресу одного из его интерфейсов.

На нашем тестовом стенде у нас есть домашний роутер и виртуальная машина за ним с CHR. Давайте начнем с включения RoMON на главном роутере через раздел Tools – RoMON.

Далее активируем его и задаем пароль. После активации автоматически генерируется ID устройства.

Если вы желаете внести изменения на уровне портов, обратите внимание на раздел Ports.

Затем переходим к CHR и выполняем аналогичные действия. Учтите, что у CHR может не быть IP-адреса, но пароль должен совпадать!

Затем мы используем Winbox и подключаемся к публичному адресу (в нашей конфигурации мы будем использовать локальный адрес, но это не меняет суть дела — это будет работать как с внешней, так и с внутренней стороны). После чего нажимаем Connect To RoMON.

Затем появляется раздел RoMON Neighbors, где отображаются все доступные агенты.

Выберите MAC-адрес устройства и нажмите Connect. Поле для адреса в строке подключения автоматически обновится, так что убедитесь, что логин и пароль корректно введены. В нашем случае, учетные данные на обеих устройствах одинаковы, так что мы ничего не меняли, но у вас ситуация может быть иной.

Теперь обратите внимание на строку подключения.

В данном обзоре мы представили основы работы с RoMON. На практике рекомендуем создать VLAN для управления и привязать его к данному протоколу.

Таким образом, мы рассмотрели все основные методы удаленного доступа к Mikrotik. Вместо того чтобы запоминать сложные публичные IP-адреса, используйте DNS или DDNS (через IP – Cloud).

Небольшая шпаргалка, как сделать удаленный доступ к оборудованию MikroTik через winbox.

Содержание

Предупреждение

Предупреждаю, что данный способ является не самым безопасным и имеет свои плюсы и минусы.

Плюсы:

- Простая настройка;

- Минимальный шанс потерять доступ;

Минусы:

- Если накосячить, то взлом вашего оборудования неизбежен, это будет вопрос времени;

Открываем доступ

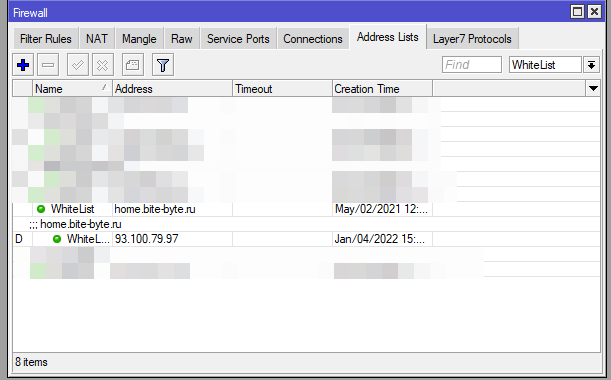

Сделаем список откуда можно подключаться

Начинаем с создания списка IP-адресов, которые могут подключиться к Mikrotik.

Переходим в IP – Address Lists, нажимаем на плюсик.

И у нас появляется запись с меткой D, то есть динамическая.

Хочу обратить Ваше внимание, что регистр в списках важен. “WhiteList” и “whitelist” это будут разные списки!

В терминале это выглядит вот так:

|

/ip firewall address—list add list=«название листа» address=«DNS имя или IP-адрес» |

Открываем порт

Теперь переходим в IP -> FireWall и создаем правило, которое разрешает подключения из интернета к нашему Mikrotik по порту 8291, с тех ip-адресов, которые у нас в белом списке.

Указываем:

- Chain – input

- Protocol – tcp

- Dst. Port – 8291

- Либо указываем интерфейс, где у нас настроен интернет, либо указываем лист интерфейсов (если, у нас, допустим, два провайдера)

- Указываем список адресов с которых разрешено подключение

И указываем действие accept.

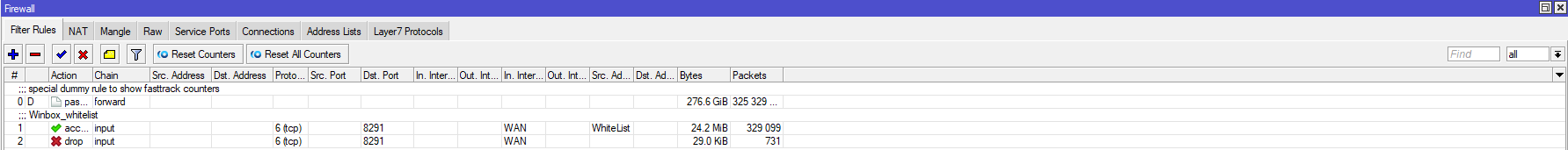

Закрываем двери для остальных

Теперь нам необходимо запретить остальные подключения по этому порту. Создаём ещё одно правило с запретом.

Тут у нас всё остается аналогично правилу открытия. Дальше идём в пункт Action.

В терминале это выглядит вот так:

|

add action=accept chain=input comment=Winbox_whitelist dst—port=8291 in—interface—list=WAN protocol=tcp src—address—list=WhiteList |

В терминале это выглядит вот так

|

add action=drop chain=input dst—port=8291 in—interface—list=WAN protocol=tcp |

Последний штрих

Размещаем разрещающее правило выше запрещавшего и проверяем доступность из вне.

Таким образом мы получили доступ из вне с доступом по белому списку, который легко перенастроить, если у нас меняется IP-адрес.

Просмотры: 2 349