Добавьте необходимые роли для Windows Server и компоненты на сервере Integration Broker.

Необходимые условия

- При использовании VMware Identity Manager 3.2.0.1 или более поздней версии. Установка Integration Broker на Windows Server 2016 поддерживается в VMware Identity Manager 3.2.0.1 и более поздней версии.

- Проверьте, что установлены последние обновления Windows Server 2016.

- Создайте пул приложений, если необходимо. Можно использовать пул приложений по умолчанию или создать пул приложений, предназначенный для Integration Broker.

Процедура

- Выберите .

- В окне диспетчера сервера выберите .

- В мастере добавления ролей и компонентов нажимайте Далее, пока не перейдете на страницу Роли сервера.

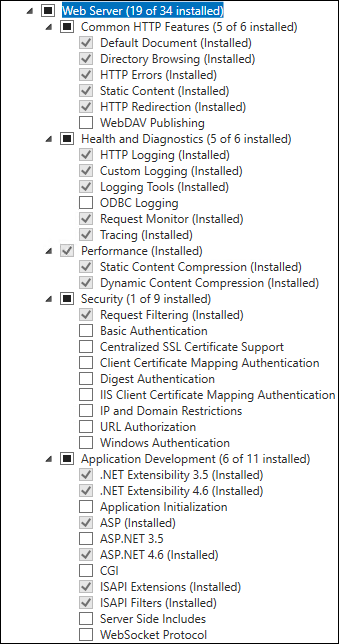

- На странице «Роли сервера» выберите следующие роли.

- Файловые службы и службы хранилища

- Службы хранилища

- Веб-сервер (IIS)

- Веб-сервер

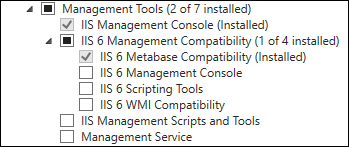

- Средства управления

- Веб-сервер

- Файловые службы и службы хранилища

- Нажмите кнопку Далее.

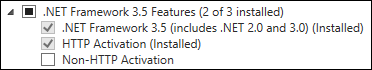

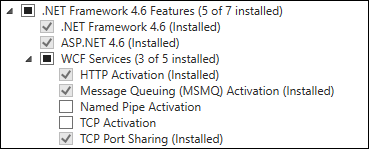

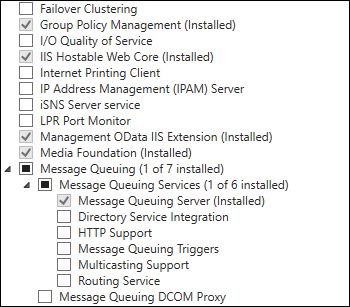

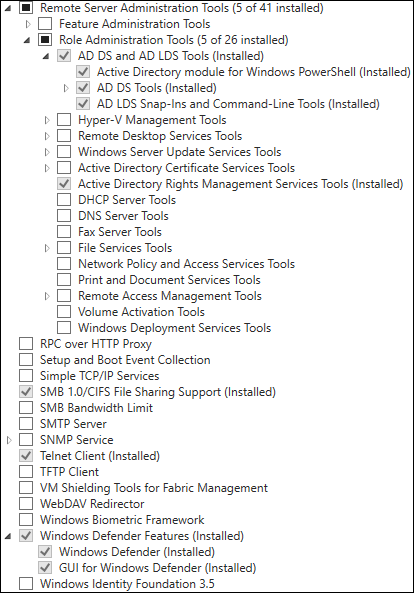

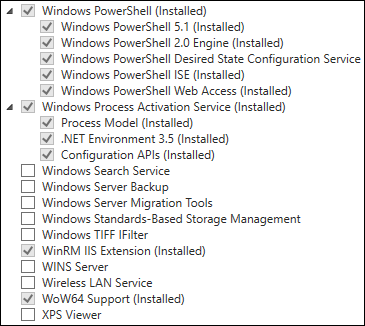

- На странице компонентов выберите следующие компоненты.

- Компоненты .NET Framework 3.5

- .NET Framework 3.5 (включает в себя .NET 2.0 и 3.0)

- Активация по HTTP

При выборе активации по HTTP отображается диалоговое окно с запросом на подтверждение компонентов, требуемых активацией по HTTP. Щелкните Добавить компоненты.

- Компоненты .NET Framework 4.6

- .NET Framework 4.6

- ASP.NET 4.6

- Службы WCF

- Управление групповыми политиками

- Размещаемое на IIS веб-ядро

- Расширение IIS OData для управления

- Media Foundation

- Очередь сообщений

- Службы очереди сообщений

- Средства администрирования удаленного сервера

- Поддержка общего доступа к файлам с помощью SMB 1.0/CIFS

- Клиент Telnet

- Компоненты защитника Windows

- Windows PowerShell

- Служба активации Windows

- Расширение IIS WinRM

- Поддержка Wow64

- Компоненты .NET Framework 3.5

- Нажмите кнопку Далее и на странице «Подтверждение» и щелкните Установить.

- После завершения установки щелкните Закрыть, чтобы закрыть мастер добавления ролей и компонентов.

Дальнейшие действия

Установите распространяемый пакет Microsoft Visual J# 2.0, если необходимо.

check-circle-line

exclamation-circle-line

close-line

Если нужно создать удаленное подключение для нескольких пользователей, то сперва необходимо настроить терминальный сервер на Windows Server. Он позволит предоставлять ровно такое количество мощностей, которое требуется для решения конкретной задачи – например, для работы с 1С или CRM.

Настройка в версиях Windows Server 2012, 2016, 2019 выполняется по одному алгоритму.

Базовая настройка терминального сервера

Сначала проверим имя рабочей группы и описание компьютера.

- Открываем «Панель управления», переходим в раздел «Система».

- Нажимаем «Изменить параметры».

- На вкладке «Имя компьютера» смотрим, как он идентифицируется в сети. Если имя компьютера или рабочей группы слишком сложное, нажимаем «Изменить» и задаем другие идентификаторы. Для применения нужно перезагрузить систему.

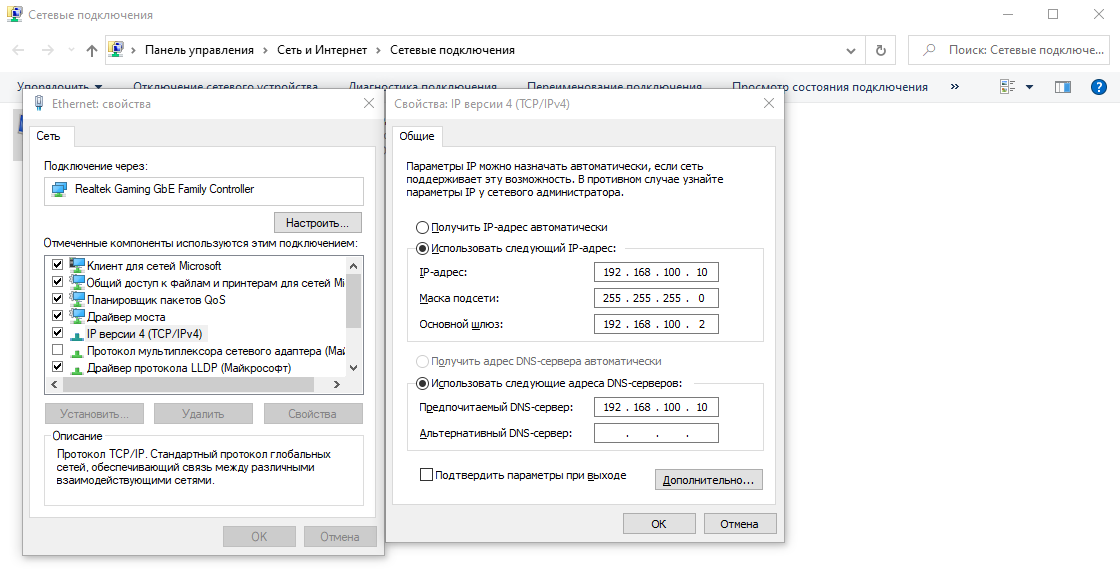

После проверки имени смотрим и при необходимости меняем сетевые настройки. В «Панели управления» открываем раздел «Сетевые подключения».

Переходим в свойства используемого подключения, открываем свойства «IP версии 4». Указываем настройки своей сети. IP, маска и шлюз должны быть статичными.

Комьюнити теперь в Телеграм

Подпишитесь и будьте в курсе последних IT-новостей

Подписаться

Добавление ролей и компонентов

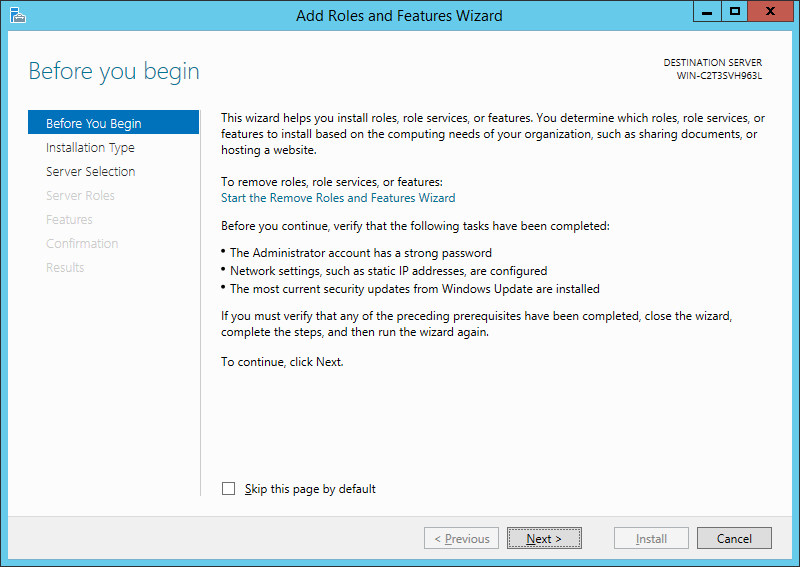

Открываем меню «Пуск» и запускаем «Диспетчер серверов». Далее:

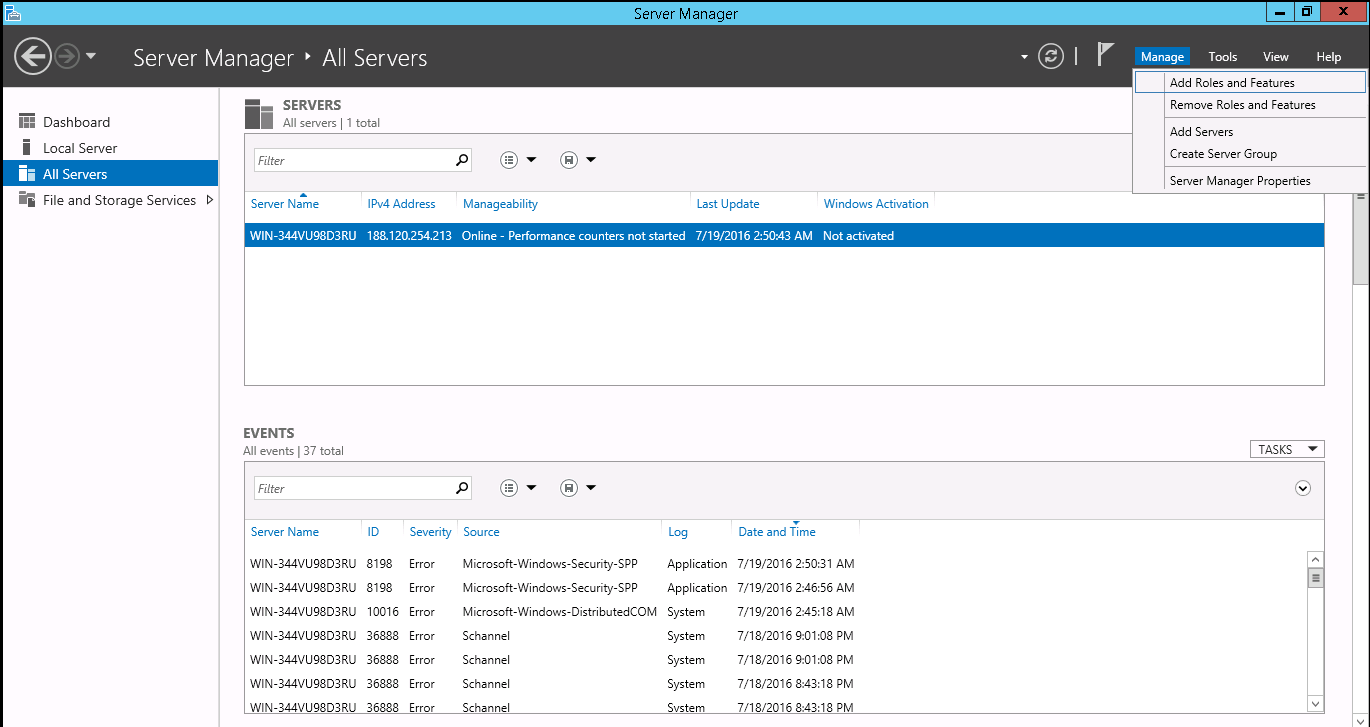

- Нажимаем «Добавить роли и компоненты».

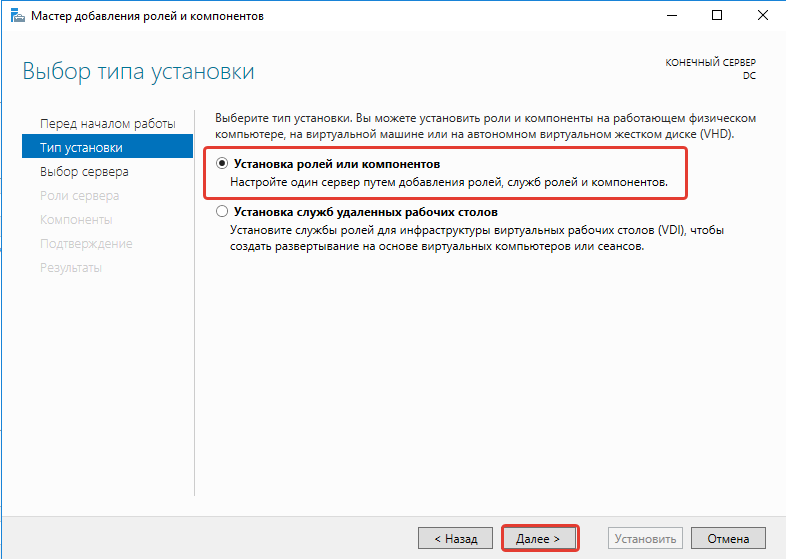

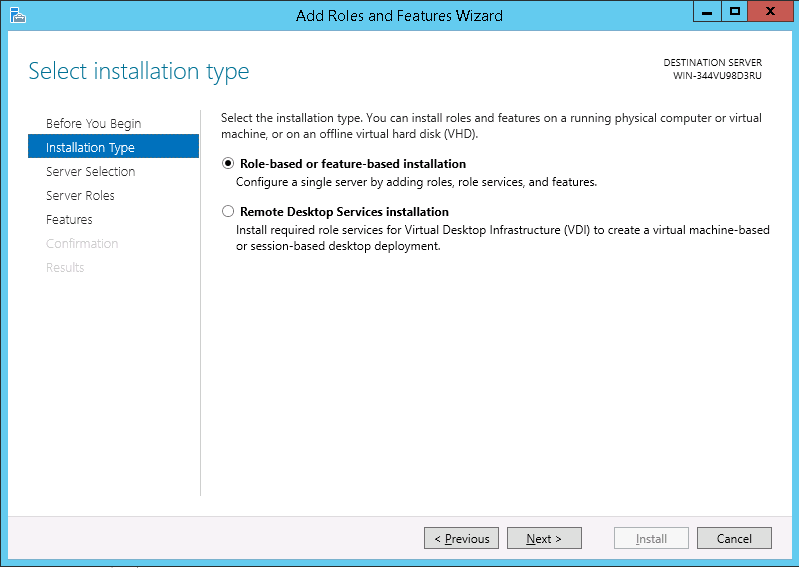

- Выбираем пункт «Установка ролей или компонентов».

- Выбираем сервер из пула серверов.

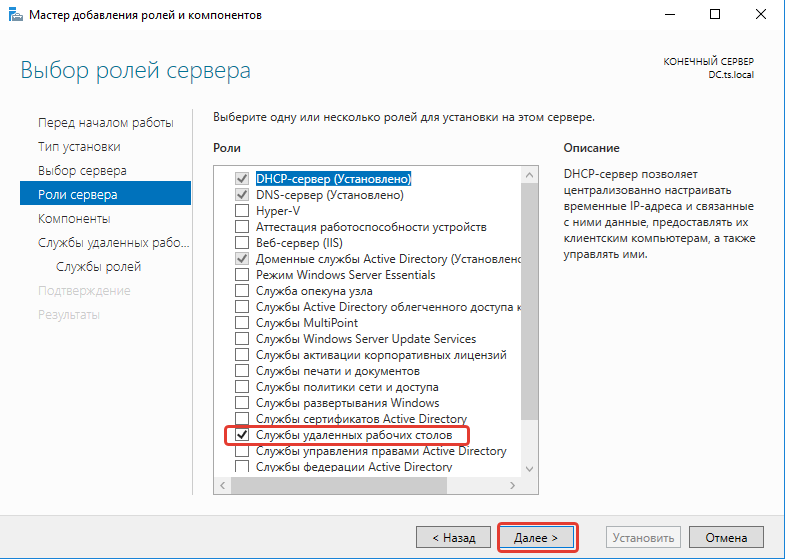

- В разделе «Роли сервера» отмечаем DHCP-сервер, DNS-сервер, доменные службы Active Directory, службы удаленных рабочих столов.

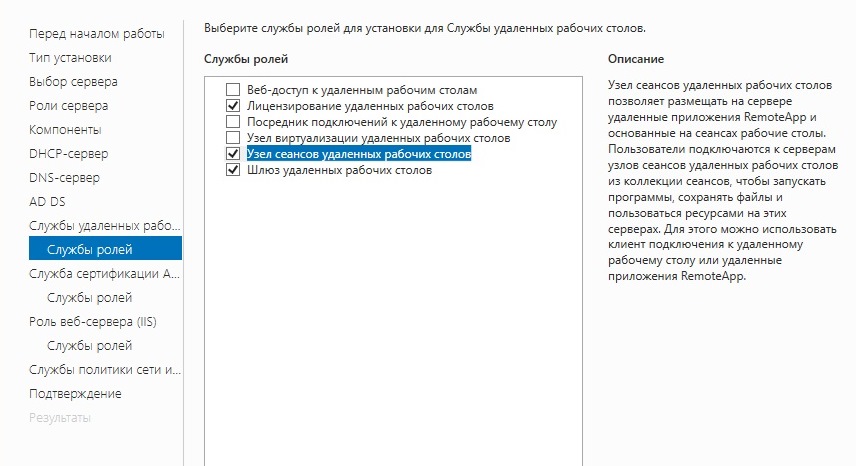

- В разделе «Службы ролей» отмечаем лицензирование удаленных рабочих столов, узел сеансов удаленных рабочих столов и шлюз удаленных рабочих столов.

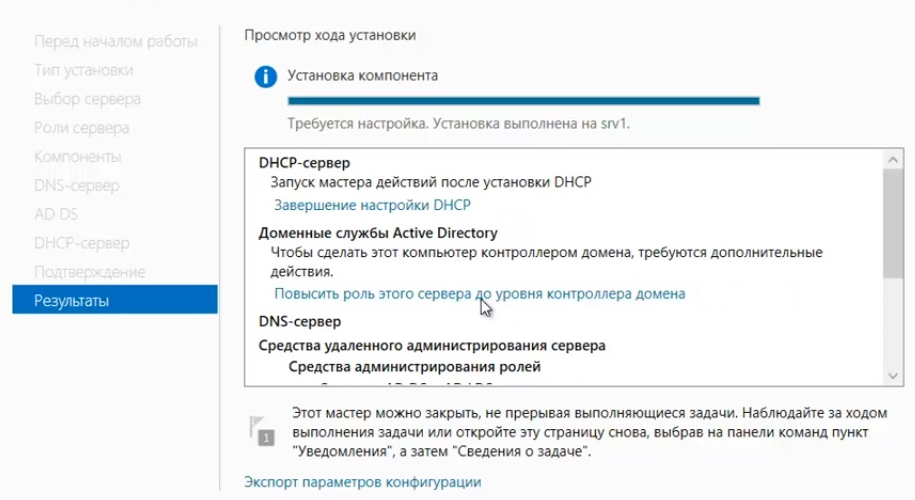

- Нажимаем «Далее» до раздела «Подтверждение». Здесь нажимаем «Установить».

После завершения установки выбираем повышение роли этого сервера до уровня контроллера доменов.

Настройка конфигурации развертывания

Теперь нужно настроить корневой домен:

- В мастере настройки доменных служб Active Directory выбираем операцию добавления нового леса и указываем имя корневого домена. Оно может быть любым.

- В разделе «Параметры контроллера» придумываем и подтверждаем пароль.

- Проходим до раздела «Дополнительные параметры». Указываем имя NetBIOS, если его там нет.

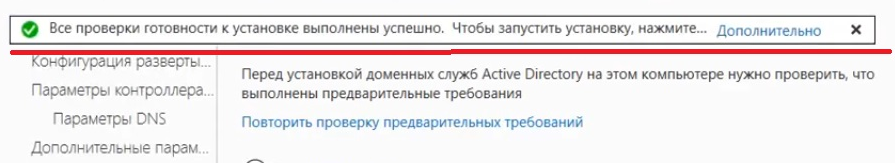

- Проходим до раздела «Проверка предварительных требований». Если проверка готовности пройдена, нажимаем «Установить». Если нет, устраняем недостатки.

После завершения установки необходимо перезагрузиться.

Настройка зоны обратного просмотра

В «Диспетчере серверов» раскрываем список средств и выбираем DNS. Далее:

- Нажимаем «Зона обратного просмотра» – «Создать новую зону».

- Выделяем пункт «Основная зона».

- Выбираем режим «Для всех DNS-серверов, работающих на контроллере домена в этом домене».

- Выбираем зону обратного просмотра IPv4.

- Указываем идентификатор сети – часть IP адресов, которые принадлежат этой зоне.

- Нажимаем «Готово» для применения конфигурации.

Проверить, что все установилось, можно в «Диспетчере DNS».

Настройка DHCP

Возвращаемся в «Диспетчер серверов». Здесь нужно завершить настройку DHCP.

- Указываем данные для авторизации.

- Проверяем сводку и нажимаем «Закрыть».

- После завершения установки снова открываем «Диспетчер серверов» – «Средства» – DHCP.

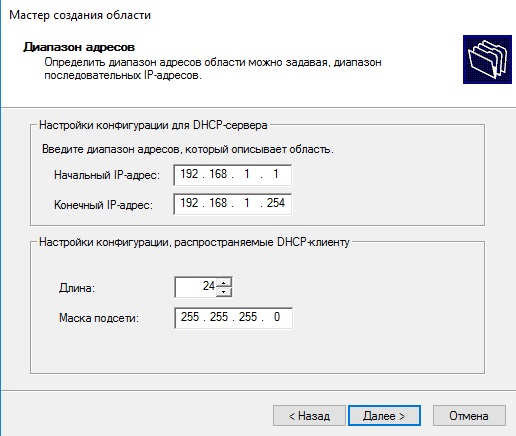

- В окне DHCP проходим по пути «Имя сервера» – «IPv4» – «Создать область».

- Задаем любое имя DHCP.

- Указываем начальный и конечный IP-адреса для интервала, который будет раздавать сервер.

- Выбираем настройку этих параметров сейчас.

- В окне DHCP переходим по пути «Имя сервера» – «Область» – «Пул адресов». Проверяем, что в списке указан тот диапазон IP-адресов, который мы задали в настройках.

Установка служб удаленных рабочих столов

После настройки DHCP снова открываем «Диспетчер серверов».

- Нажимаем «Управление» – «Добавить роли и компоненты».

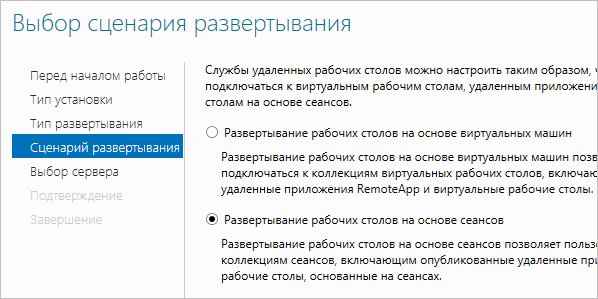

- Выбираем установку служб удаленных рабочих столов.

- В разделе «Тип развертывания» выбираем «Быстрый запуск».

- В разделе «Сценарий развертывания» выбираем развертывание рабочих столов на основе сеансов.

- Отмечаем пункт «Автоматически перезапускать конечный сервер, если это потребуется» и нажимаем «Развернуть».

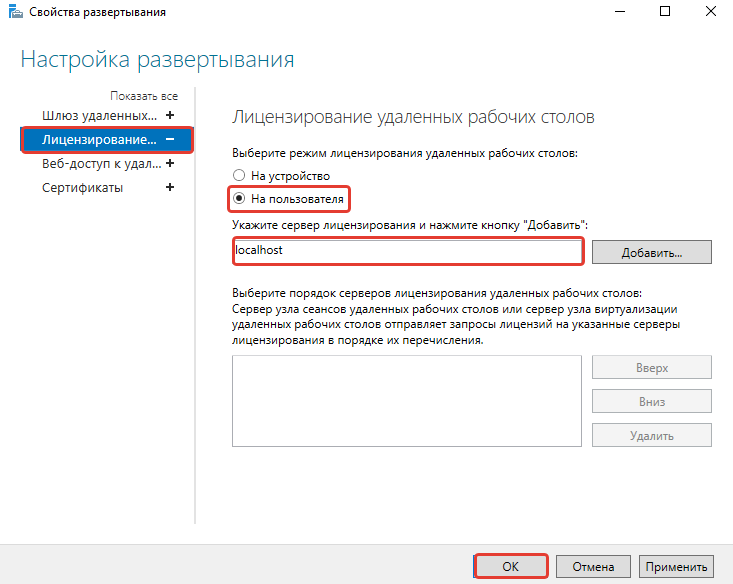

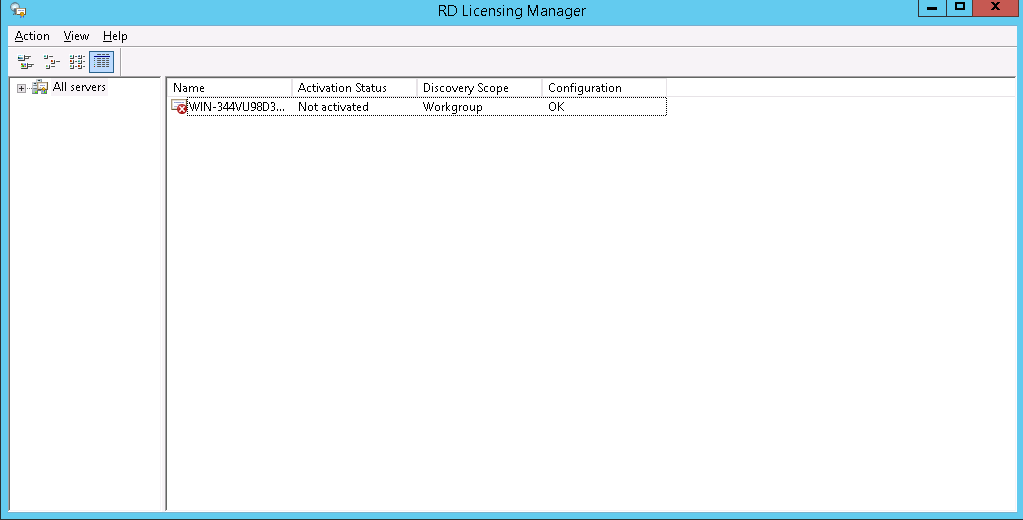

Настройка лицензирования удаленных рабочих столов Windows

Чтобы сервер работал корректно, нужно настроить службу лицензирования.

- Открываем «Диспетчер серверов».

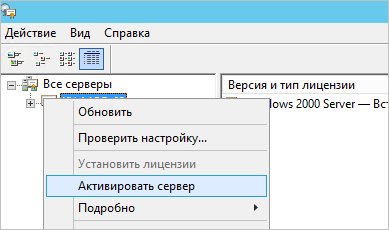

- Переходим по пути «Средства» – «Remote Desktop Services» – «Диспетчер лицензирования удаленных рабочих столов».

- Выбираем в списке сервер, кликаем по нему правой кнопкой и нажимаем «Активировать сервер».

- Нажимаем «Далее» несколько раз, снимаем отметку «Запустить мастер установки лицензий» и затем – «Готово».

- Снова открываем «Диспетчер серверов».

- Переходим в «Службы удаленных рабочих столов».

- В обзоре развертывания нажимаем на меню «Задачи» и выбираем «Изменить свойства развертывания».

- Переходим в раздел «Лицензирование».

- Выбираем тип лицензии.

- Прописываем имя сервера лицензирования – в данном случае это локальный сервер localhost. Нажимаем «Добавить».

- Нажимаем «ОК», чтобы применить настройки.

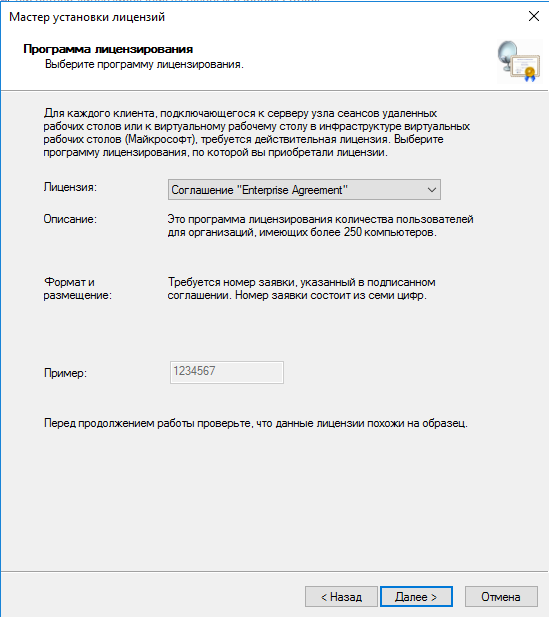

Добавление лицензий

Осталось добавить лицензии.

- Открываем «Диспетчер серверов».

- Переходим по пути «Средства» – «Remote Desktop Services» – «Диспетчер лицензирования удаленных рабочих столов».

- Кликаем по серверу правой кнопкой и выбираем пункт «Установить лицензии».

- В мастере установки лицензий выбираем программу, по которой были куплены лицензии.

- Указываем номер соглашения и данные лицензии.

- Применяем изменения.

Чтобы проверить статус лицензирования, открываем «Средства» – «Remote Desktop Services» – «Средство диагностики лицензирования удаленных рабочих столов».

На этом настройка терминального сервера на Windows Server завершена. Теперь к серверу могут подключаться удаленные пользователи для выполнения разных задач.

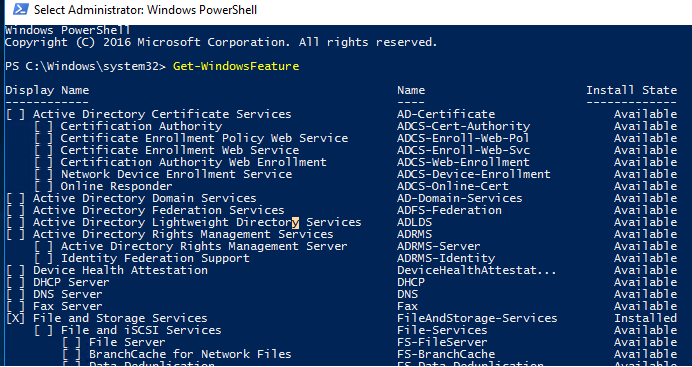

В Windows Server 2012R2/2016/2019 вы можете устанавливать и удалять различные роли и компоненты сервера через графический Server Manager. Однако в большинстве случаев эти же самые операции можно выполнить гораздо быстрее из консоли PowerShell. В этой статье мы рассмотрим особенности управления ролями и компонентами в актуальных версиях Windows Server.

Содержание:

- Как вывести все установленные роли и компоненты Windows Server?

- Установка ролей и компонентов Windows Server из PowerShell

- Деплой ролей на множество серверов Windows Server

- Как удалить роль или компонент в Windows Server с помощью PowerShell?

Как вывести все установленные роли и компоненты Windows Server?

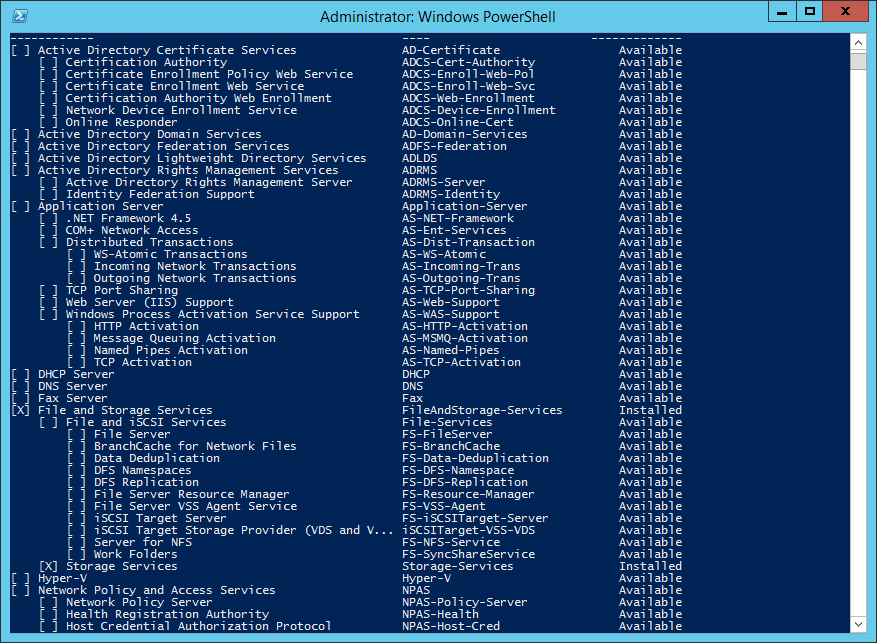

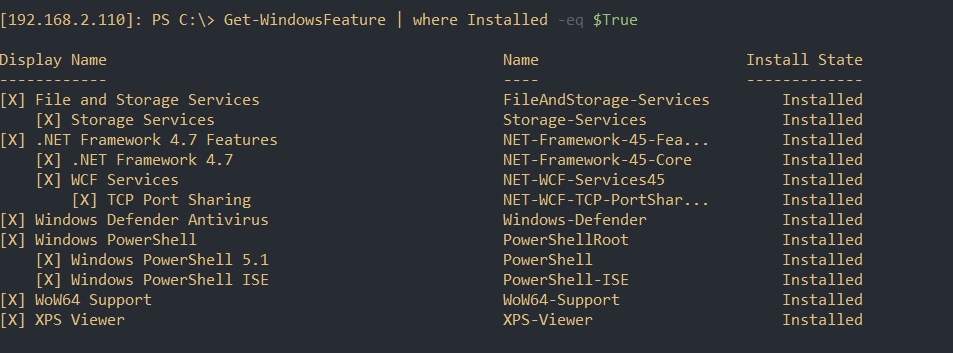

Чтобы вывести список всех доступных ролей и компонентов Windows Server используется командлет

Get-WindowsFeature

. Если выполнить его без параметров, появится информация обо всех компонентах.

Как вы видите, отображается название компонента (Display Name), его системное имя (Name) и состояние (Install State: Installed, Available или Removed). Список ролей и компонентов представляет собой дерево со вложенными ролями, которое напоминает то, которые вы видите при установке ролей через графический Server Manager. Для установки и удаления ролей и компонентов через PowerShell, вам нужно знать их системное имя, которое содержится в столбце Name.

Совет. Если роль или функция находится в состоянии Removed, значит ее установочные файлы удалены из локального репозитария системы (уменьшение размера папки WinSxS) и вы не сможете установить эту роль.

Роли и компоненты удаляются из образа так:

Uninstall-WindowsFeature –Name DHCP –Remove

Чтобы установить удаленную роль, воспользуйтесь командлетом:

Install-WindowsFeature DHCP

(понадобится доступ в Интернет)

Либо вы можете восстановить компоненты их дистрибутива с вашей версией Windows Server. Данная команда установит роль DHCP сервера.

Install-WindowsFeature DHCP -Source E:\sources\sxs

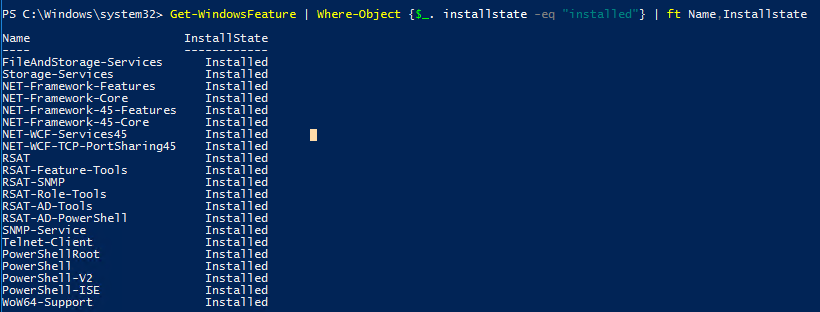

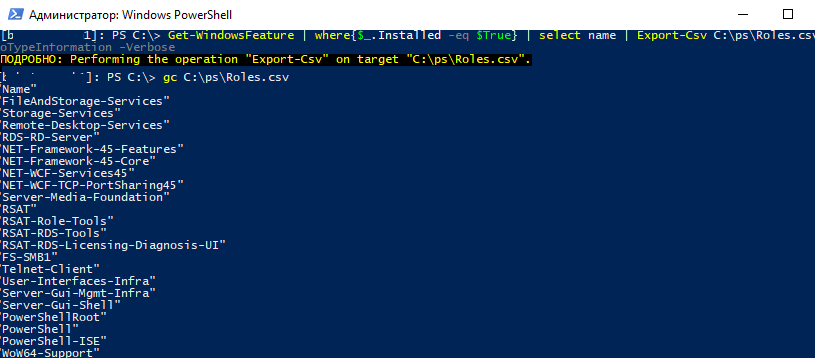

Вы можете вывести список установленных компонентов сервера:

Get-WindowsFeature | Where-Object {$_. installstate -eq "installed"} | ft Name,Installstate

Судя по скриншоту, данный сервер используется как файловый сервер (роли FileAndStorage-Services, Storage-Services). Большинство оставшихся компонентов используются для управления и мониторинга сервера.

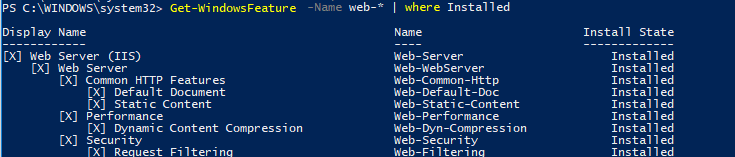

Если вы не знаете точно имя роли, можно использовать знаки подстановки. Например, чтобы проверить какие из web компонентов роли IIS установлены, выполните (немного сократим синтаксис):

Get-WindowsFeature -Name web-* | Where installed

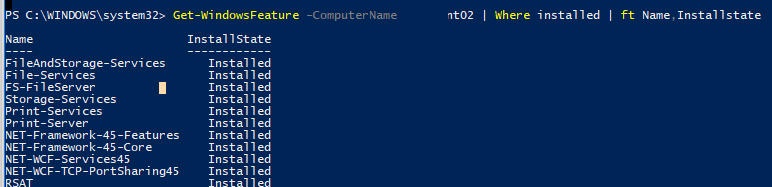

Вы можете получить список установленных компонентов на удаленном Windows Server:

Get-WindowsFeature -ComputerName msk-prnt1 | Where installed | ft Name,Installstate

Судя по установленным ролям Print-Services и Print-Server, этот сервер используется в качестве сервера печати.

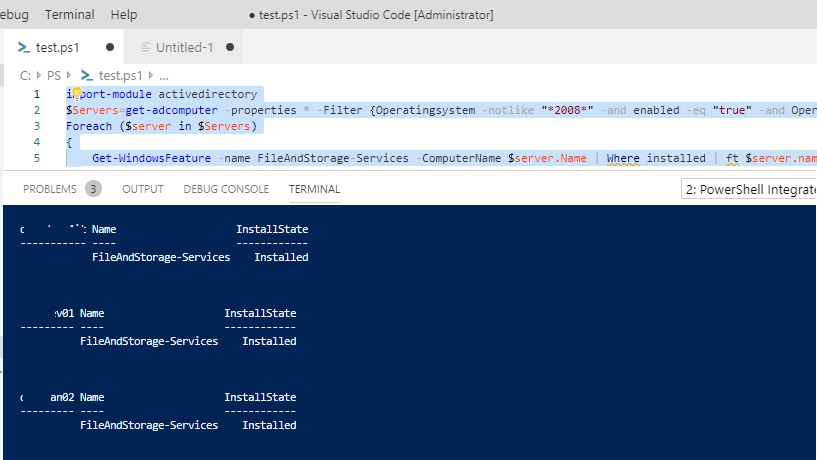

Вы можете использовать командлет Get-WindowsFeature для поиска серверов в домене, на которых установлена определенная роль. Вы можете искать на серверах в определенном OU Active Directory с помощью командлета Get-ADComputer из модуля ActiveDirectory for PowerShell, или по указанному списку серверов (

$servers = ('server1', 'server2')

). Например, нам нужно найти все файловые сервера c ролью FileAndStorage-Services в указанном контейнере AD (я использую редактор PS — Visual Studio Code)

import-module activedirectory

$Servers=get-adcomputer -properties * -Filter {Operatingsystem -notlike "*2008*" -and enabled -eq "true" -and Operatingsystem -like "*Windows Server*"} -SearchBase ‘OU=Servers,OU=MSK,DC=winitpro.ru,DC=ru’ |select name

Foreach ($server in $Servers)

{

Get-WindowsFeature -name FileAndStorage-Services -ComputerName $server.Name | Where installed | ft $server.name, Name, Installstate

}

В результате у нас появился список серверов, на которых установлена данная роль.

Установка ролей и компонентов Windows Server из PowerShell

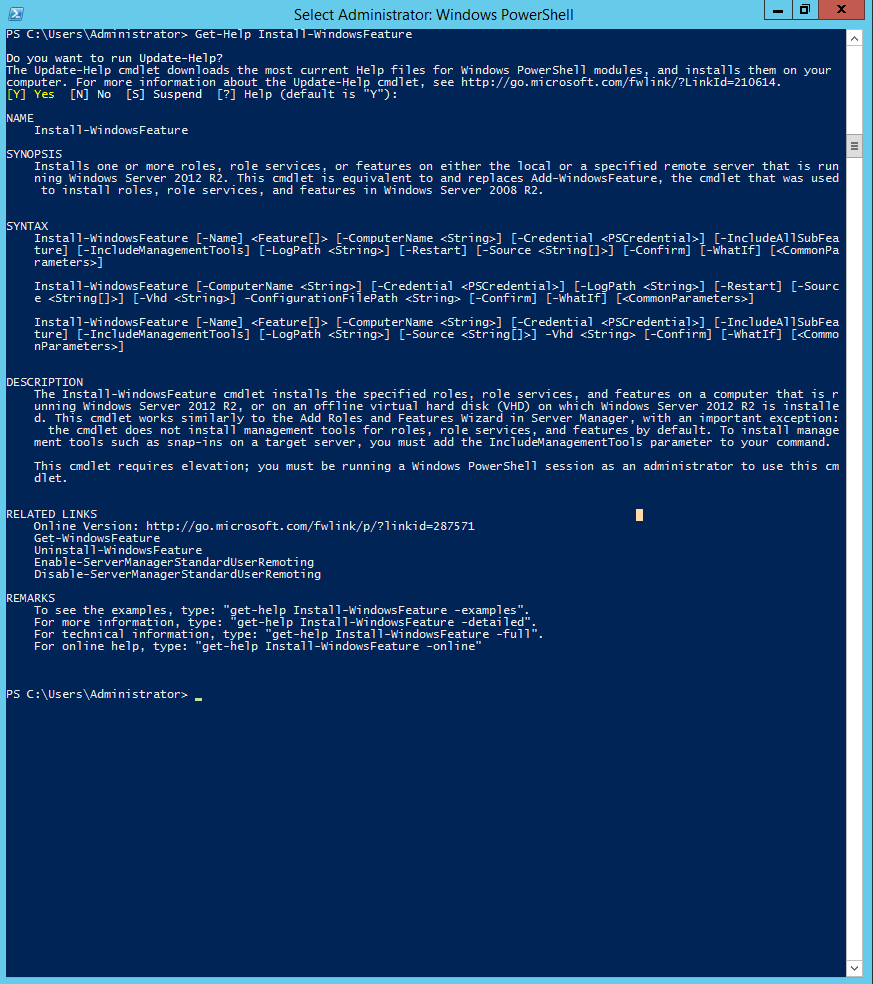

Для установки ролей и компонентов в Windows Server используется командлет Install-WindowsFeature.

Чтобы установить роль DNS на текущем сервере и инструменты управления (в том числе модуль Powershell – DNSServer), выполните:

Install-WindowsFeature DNS -IncludeManagementTools

По-умолчанию командлет устаналивает все необходимые зависимые роли и компоненты при установке роли. Чтобы вывести список зависимостей до установки воспользуйтесь параметров.

Install-WindowsFeature -name UpdateServices -whatif

Например, для установки роли сервера обновлений WSUS, необходимо установить некоторые компоненты IIS.

What if: Continue with installation?

What if: Performing installation for "[Windows Server Update Services] Windows Server Update

What if: Performing installation for "[Windows Server Update Services] WID Database".

What if: Performing installation for "[Windows Server Update Services] WSUS Services".

What if: Performing installation for "[Web Server (IIS)] Windows Authentication".

What if: Performing installation for "[Web Server (IIS)] Dynamic Content Compression".

What if: Performing installation for "[Web Server (IIS)] Performance".

What if: Performing installation for "[Web Server (IIS)] Static Content".

What if: Performing installation for "[Windows Internal Database] Windows Internal Database".

What if: The target server may need to be restarted after the installation completes.

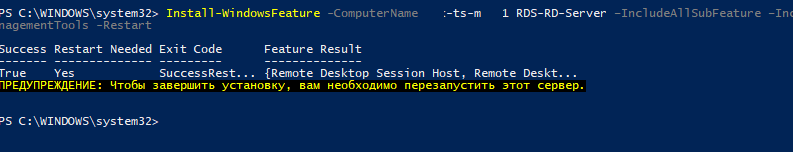

Чтобы установить роль Remote Desktop Session Host, службу лицензирования RDS и утилиты управления RDS на удаленном сервере, воспользуйтесь командой:

Install-WindowsFeature -ComputerName msk-rds21 RDS-RD-Server, RDS-Licensing –IncludeAllSubFeature –IncludeManagementTools –Restart

C параметром

–Restart

сервер будет автоматически перезагружен, если установленный компонент это потребует.

Также можно установить компонент такой командой (например роль SMTP сервера):

Get-WindowsFeature -Name SMTP-Server | Install-WindowsFeature

Деплой ролей на множество серверов Windows Server

Еще одна интересная возможность при развертывании однотипных серверов. Вы можете установить необходимые компоненты на эталонном Windows Server и экспортируете список установленных ролей в CSV файл:

Get-WindowsFeature | where{$_.Installed -eq $True} | select name | Export-Csv C:\ps\Roles.csv -NoTypeInformation –Verbose

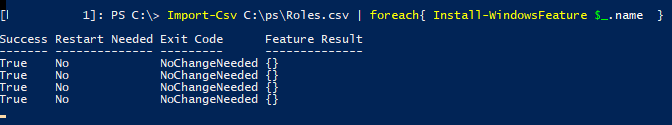

Потом вы можете использовать этот CSV файл для установки такого же набора ролей на других типовых серверах:

Import-Csv C:\PS\Roles.csv | foreach{ Install-WindowsFeature $_.name }

Если роль или компонент уже установлен, команда вернет

NoChangeNeeded

и продолжит установку следующей роли.

Либо для установки одинакового набора ролей сразу на нескольких серверах можно использовать такую команду:

$servers = ('srv1', 'srv2',’srv3’)

foreach ($server in $servers) {Install-WindowsFeature RDS-RD-Server -ComputerName $server}

Как удалить роль или компонент в Windows Server с помощью PowerShell?

Для удаления ролей и компонентов Windows Server используется командлет

Remove-WindowsFeature

.

Например, чтобы удалить роль принт-сервера, выполните команду:

Remove-WindowsFeature Print-Server -Restart

При установке Windows большая часть второстепенных подсистем не активируется или не устанавливается. Это сделано по причинам безопасности. Поскольку система по умолчанию защищена, системные администраторы могут сосредоточиться на проектировании системы, которая будет выполнять исключительно возложенные на нее функции и ничего лишнего. Для помощи при включении нужных функций, Windows предлагает выбрать роль сервера (Server Role).

Содержание

- 1 Роли

- 2 Службы ролей

- 2.1 Установка ролей сервера с помощью Server Manager

- 2.2 Установка ролей с помощью PowerShell

- 3 Описание ролей и служб ролей

- 3.1 Подробное описание IIS

- 3.2 Подробное описание RDS

- 3.3 Active Directory Certificate Services

- 3.4 Active Directory Domain Services

- 3.5 Active Directory Federation Services

- 3.6 Active Directory Lightweight Directory Services

- 3.7 Active Directory Rights Management Services

- 3.8 Application Server

- 3.9 DHCP Server

- 3.10 DNS Server

- 3.11 FAX Server

- 3.12 File and Storage Services

- 3.13 Hyper-V

- 3.14 Network Policy and Access Services

- 3.15 Print and Document Services

- 3.16 Remote Access

- 3.17 Remote Desktop Services

- 3.18 Volume Activation Services

- 3.19 Web Server (IIS)

- 3.20 Windows Deployment Services

- 3.21 Windows Server Essentials Experience

- 3.22 Windows Server Update Services

Роли

Роль сервера — это набор программ, которые при правильной установке и настройке позволяют компьютеру выполнять определенную функцию для нескольких пользователей или других компьютеров в сети. В общих случаях все роли имеют следующие характеристики.

- Они определяют основную функцию, назначение или цель использования компьютера. Можно назначить компьютер для выполнения одной роли, которая интенсивно используется на предприятии, или для выполнения нескольких ролей, если каждая из них применяется лишь изредка.

- Роли предоставляют пользователям во всей организации доступ к ресурсам, которые управляются другими компьютерами, таким как веб-сайты, принтеры или файлы, хранящиеся на разных компьютерах.

- Они обычно имеют собственные базы данных, в которых создаются очереди запросов пользователя или компьютера либо записываются сведения о сетевых пользователях и компьютерах, имеющих отношение к роли. Например, Службы домена Active Directory содержат базу данных для хранения имен и иерархических связей всех компьютеров в сети.

- После правильной установки и настройки роли функционируют автоматически. Это позволяет компьютерам, на которых они установлены, выполнять назначенные задачи при ограниченном участии пользователя.

Службы ролей

Службы ролей — это программы, которые обеспечивают функциональные возможности роли. При установке роли можно выбрать, какие службы она предоставляет другим пользователям и компьютерам на предприятии. Некоторые роли, такие как DNS-сервер, выполняют только одну функцию, поэтому для них нет служб ролей. Другие роли, такие как службы удаленных рабочих столов, имеют несколько служб, которые можно установить в зависимости от потребностей предприятия в удаленном доступе. Роль можно рассматривать как совокупность тесно связанных, взаимодополняющих служб ролей. В большинстве случаев установка роли означает установку одной или нескольких ее служб.

Компоненты

Компоненты — это программы, которые не являются непосредственно частями ролей, но поддерживают или расширяют функции одной или нескольких ролей либо целого сервера независимо от того, какие роли установлены. Например, компонент «Средство отказоустойчивости кластеров» расширяет функции других ролей, таких как Файловые службы и DHCP-сервер, позволяя им присоединяться к серверным кластерам, что обеспечивает повышенную избыточность и производительность. Другой компонент — «Клиент Telnet» — обеспечивает удаленную связь с сервером Telnet через сетевое подключение. Эта функция расширяет возможности связи для сервера.

Когда Windows Server работает в режиме основных серверных компонентов, поддерживаются следующие роли сервера:

- службы сертификатов Active Directory;

- доменные службы Active Directory;

- DHCP-сервер;

- DNS-сервер;

- файловые службы (в том числе диспетчер ресурсов файлового сервера);

- службы Active Directory облегченного доступа к каталогам;

- Hyper-V;

- службы печати и документов;

- службы потокового мультимедиа;

- веб-сервер (в том числе подмножество ASP.NET);

- сервер обновления Windows Server;

- сервер управления правами Active Directory;

- сервер маршрутизации и удаленного доступа и следующие подчиненные роли:

- посредник подключений служб удаленных рабочих столов;

- лицензирование;

- виртуализация.

Когда Windows Server работает в режиме основных серверных компонентов, поддерживаются следующие компоненты сервера:

- Microsoft .NET Framework 3.5;

- Microsoft .NET Framework 4.5;

- Windows PowerShell;

- фоновая интеллектуальная служба передачи (BITS);

- шифрование диска BitLocker;

- сетевая разблокировка BitLocker;

- BranchCache

- мост для центра обработки данных;

- Enhanced Storage;

- отказоустойчивая кластеризация;

- Multipath I/O;

- балансировка сетевой нагрузки;

- протокол PNRP;

- qWave;

- удаленное разностное сжатие;

- простые службы TCP/IP;

- RPC через HTTP-прокси;

- сервер SMTP;

- служба SNMP;

- клиент Telnet;

- сервер Telnet;

- клиент TFTP;

- внутренняя база данных Windows;

- Windows PowerShell Web Access;

- служба активации Windows;

- стандартизированное управление хранилищами Windows;

- расширение IIS WinRM;

- WINS-сервер;

- поддержка WoW64.

Установка ролей сервера с помощью Server Manager

Для добавления открываем Server Manager, и в меню Manage жмем Add Roles and features:

Откроется мастер добавления ролей и компонентов. Жмем Next

Installation Type, выбираем Role-based or feature-based installation. Next:

Server Selection — выбираем наш сервер. Жмем Next Server Roles — Выберите роли, если необходимо, выберите службы ролей и нажмите кнопку Next, чтобы выбрать компоненты. В ходе этой процедуры Мастер добавления ролей и компонентов автоматически информирует о возникших конфликтах на конечном сервере, которые могут помешать установке или нормальной работе выбранных ролей или компонентов. Также появляется запрос на добавление ролей, служб ролей и компонентов, необходимых для выбранных ролей или компонентов.

Установка ролей с помощью PowerShell

Открываем Windows PowerShell Вводим команду Get-WindowsFeature, чтобы просмотреть список доступных и установленных ролей и компонентов на локальном сервере. Результаты выполнения этого командлета содержат имена команд для ролей и компонентов, установленных и доступных для установки.

Введите Get-Help Install-WindowsFeature для просмотра синтаксиса и допустимых параметров командлета Install-WindowsFeature (MAN).

Вводим следующую команду (-Restart перезагрузит сервер, если при установке роли требуется перезагрузка).

Install-WindowsFeature –Name <feature_name> -Restart

Описание ролей и служб ролей

Ниже описаны все роли и службы ролей. Расширенную настройку посмотрим для самых часто встречающихся в нашей практике Web Server Role и Remote Desktop Services

Подробное описание IIS

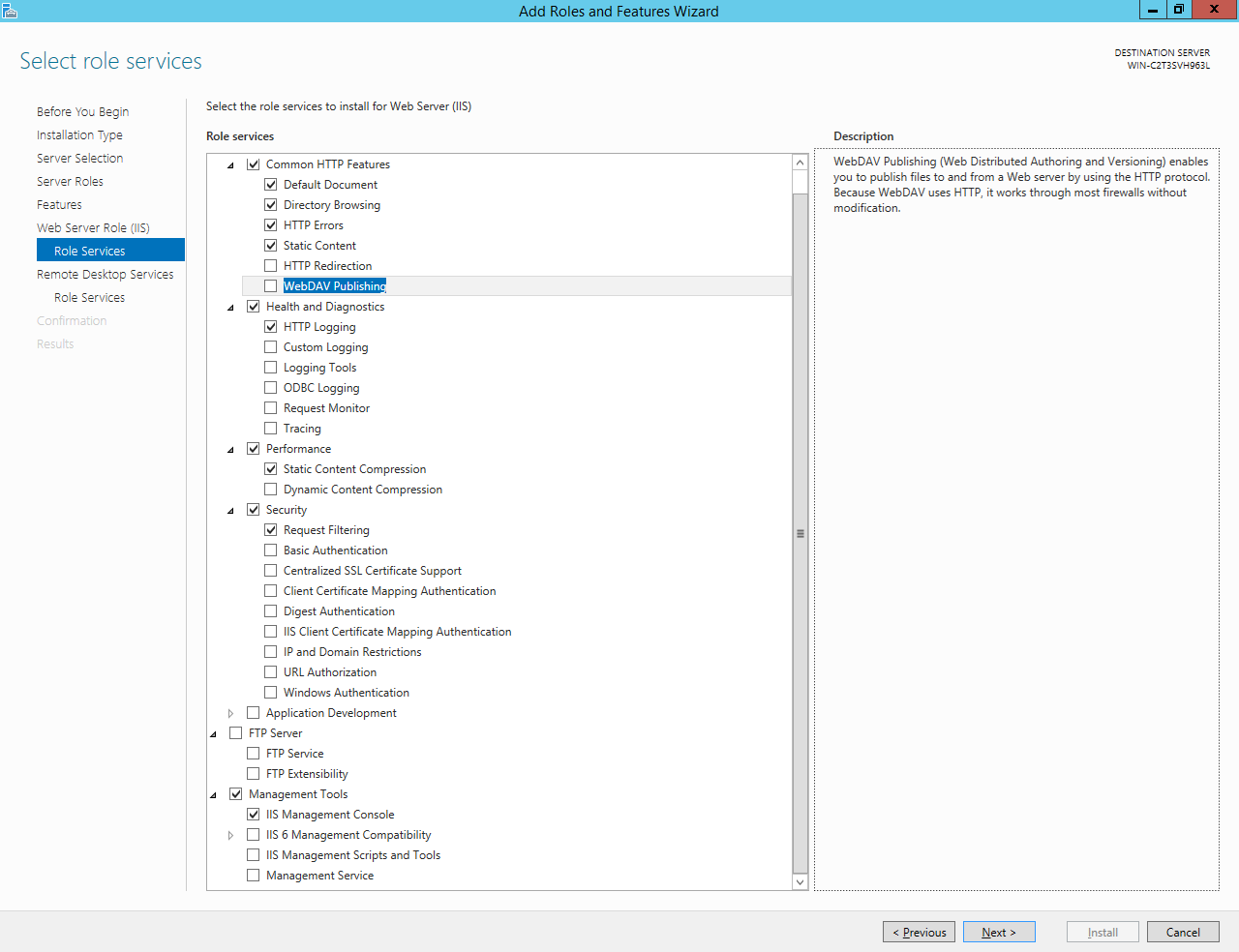

- Common HTTP Features — Основные HTTP компоненты

- Default Document — позволяет устанавливать индексную страницу у сайта.

- Directory Browsing — позволяет пользователям видеть содержимое каталога на веб-сервере. Используйте Directory Browsing для того, чтобы автоматически сгенерировать список всех каталогов и файлов, имеющихся в каталоге, когда пользователи не указывают файл в URL-адресе и индексная страница отключена или не настроена

- HTTP Errors — позволяет настроить сообщения об ошибках, возвращаемых клиентам в браузере.

- Static Content — позволяет размещать статический контент, например, картинки или html-файлы.

- HTTP Redirection — обеспечивает поддержку перенаправления запросов пользователей.

- WebDAV Publishing позволяет публиковать файлы с веб-сервера с помощью протокола HTTP.

- Health and Diagnostics Features — Компоненты диагностики

- HTTP Logging обеспечивает ведение журнала активности веб-сайта для данного сервера.

- Custom Logging обеспечивает поддержку создания кастомных логов, которые отличаются от “традиционных” журналов.

- Logging Tools обеспечивает инфраструктуру для управления журналами веб-сервера и автоматизации общих задач ведения журнала.

- ODBC Logging обеспечивает инфраструктуру, которая поддерживает ведение журнала активности веб-сервера в ODBC-совместимой базе данных.

- Request Monitor предоставляет инфраструктуру для мониторинга состояния веб-приложений путем сбора информации о HTTP-запросах в рабочем процессе IIS.

- Tracing предоставляет инфраструктуру для диагностики и устранения неполадок веб-приложений. При использовании трассировки неудачных запросов, вы можете отследить трудно-фиксируемые события, такие как плохая производительность или сбои аутентификации.

- Performance компоненты увеличения производительности веб-сервера.

- Static Content Compression предоставляет инфраструктуру для настройки HTTP-сжатия статического содержимого

- Dynamic Content Compression предоставляет инфраструктуру для настройки HTTP-сжатия динамического содержимого.

- Security компоненты безопасности

- Request Filtering позволяет фиксировать все входящие запросы и фильтровать их на основании правил, установленных администратором.

- Basic Authentication позволяет установить дополнительную авторизацию

- Centralized SSL Certificate Support это функция, которая позволяет хранить сертификаты в централизованном месте, как общий файловый ресурс.

- Client Certificate Mapping Authentication использует клиентские сертификаты для аутентификации пользователей.

- Digest Authentication работает путем отправки хэша пароля в контроллер домена Windows, для аутентификации пользователей. Если вам необходимо более высокий уровень безопасности по сравнению с обычной проверкой подлинности, рассмотрите вопрос об использовании проверки подлинности Digest

- IIS Client Certificate Mapping Authentication использует клиентские сертификаты для аутентификации пользователей. Сертификат клиента представляет собой цифровой ID, полученный из надежного источника.

- IP and Domain Restrictions позволяет разрешать/запрещать доступ на основе запрашиваемого Ip-адреса или доменного имени.

- URL Authorization позволяет создавать правила, ограничивающие доступ к веб-контенту.

- Windows Authentication Эта схема аутентификации позволяет администраторам домена Windows пользоваться преимуществами доменной инфраструктуры для аутентификации пользователей.

- Application Development Features компоненты разработки приложений

- FTP Server

- FTP Service Включает FTP публикации на веб-сервере.

- FTP Extensibility Включает поддержку FTP функций, расширяющих возможности

- Management Tools инструменты управления

- IIS Management Console устанавливает диспетчер IIS, который позволяет управлять Веб-сервером через графический интерфейс

- IIS 6.0 Management Compatibility обеспечивает прямую совместимость для приложений и сценариев, которые используют Admin Base Object (ABO) и интерфейса службы каталогов (ADSI) API Active Directory. Это позволяет использовать существующие сценарии IIS 6.0 веб-сервером IIS 8.0

- IIS Management Scripts and Tools предоставляют инфраструктуру для управления веб-сервером IIS программно, с помощью команд в окне командной строки или с помощью запуска сценариев.

- Management Service предоставляет инфраструктуру для настройки интерфейса пользователя, диспетчера IIS.

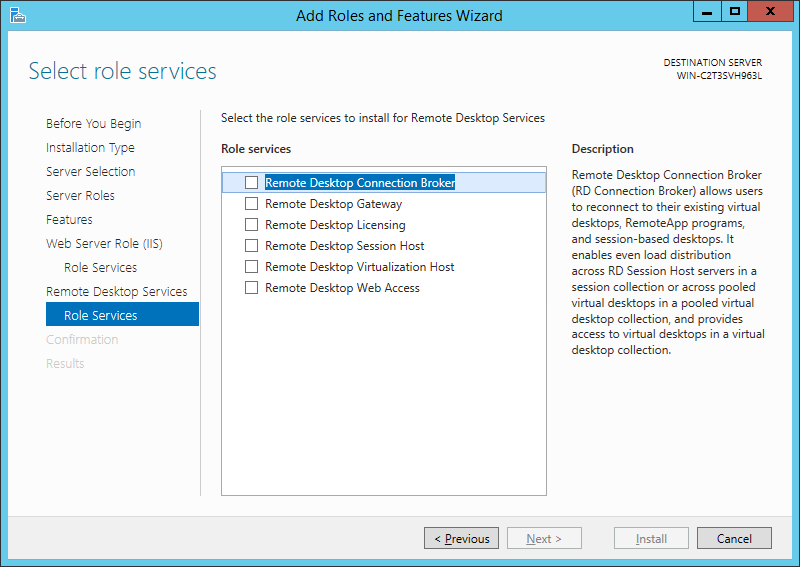

Подробное описание RDS

- Remote Desktop Connection Broker — Обеспечивает повторное подключение клиентского устройства к программам, на основе сеансов настольных компьютеров и виртуальных рабочих столов.

- Remote Desktop Gateway — Позволяет авторизованным пользователям подключаться к виртуальным рабочим столам, программам RemoteApp и основанных на сессиях рабочим столам в корпоративной сети или через Интернет.

- Remote Desktop Licensing — Средство управления лицензиями RDP

- Remote Desktop Session Host — Включает сервер для размещения программ RemoteApp или сеанса на основе рабочих столов.

- Remote Desktop Virtualization Host — позволяет настраивать RDP на виртуальных машинах

- Remote Desktop WebAccess — Позволяет пользователям подключаться к ресурсам рабочего стола с помощью меню Пуск или веб-браузера.

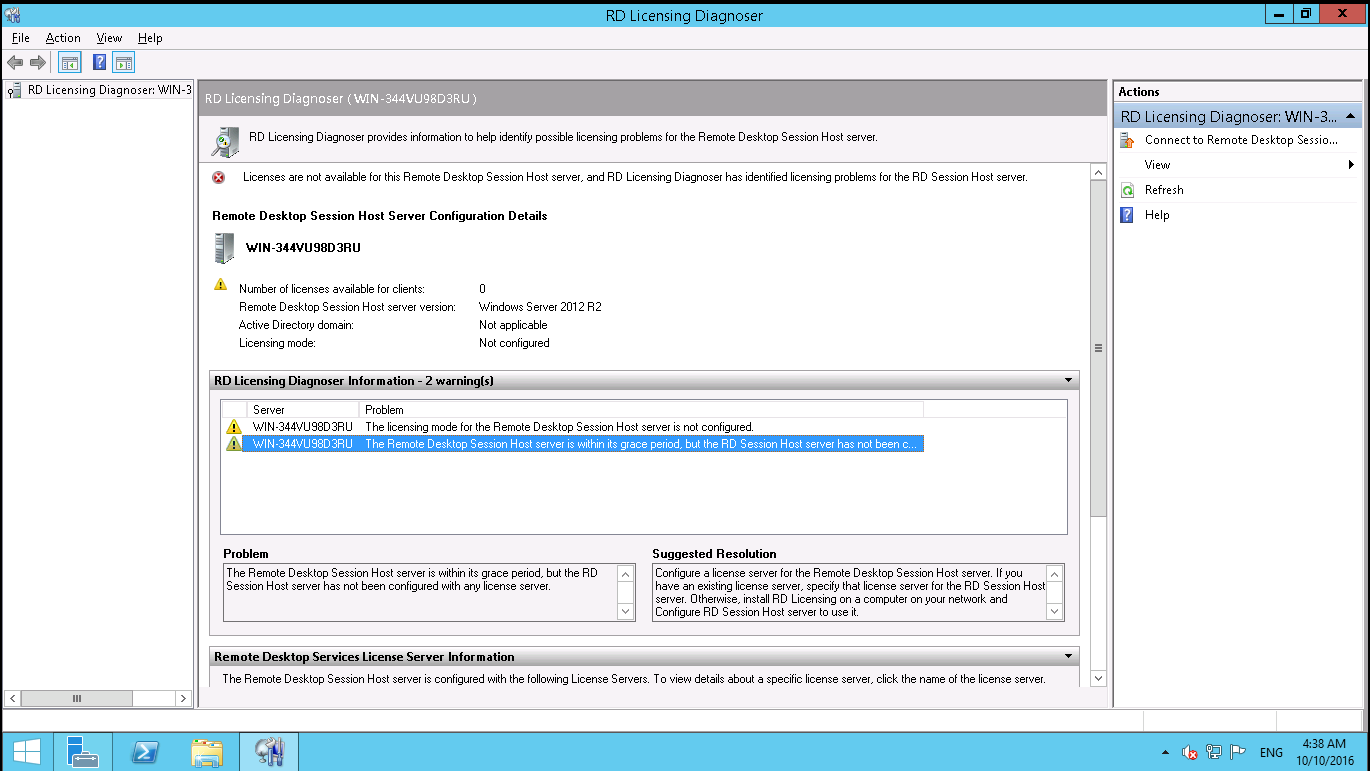

Рассмотрим установку и настройку сервера терминальных лицензий. Выше рассказано как устанавливать роли, установка RDS не отличается от установки других ролей, в Role Services нам потребуется выбрать Remote Desktop Licensing и Remote Desktop Session Host. После установки в Server Manager-Tools появится пункт Terminal Services. В Terminal Services есть два пункта RD Licensing Diagnoser, это средство диагностики работы лицензирования удаленных рабочих столов, и Remote Desktop Licensing Manager, это средство управления лицензиями.

Запустим RD Licensing Diagnoser

Здесь мы видим, что доступных лицензий пока нет, т. к. не задан режим лицензирования для сервера узла сеансов удаленных рабочих столов. Сервер лицензирования указывается в локальных групповых политиках. Для запуска редактора выполним команду gpedit.msc. Откроется редактор локальной групповой политики. В дереве слева раскроем вкладки:

- «Конфигурация компьютера» (Computer Configuration)

- «Административные шаблоны» (Administrative Templates)

- «Компоненты Windows» (Windows Components)

- «Службы удаленных рабочих столов» (Remote Desktop Services)

- «Узел сеансов удаленных рабочих столов» (Remote Desktop Session Host)

- «Лицензирование» (Licensing)

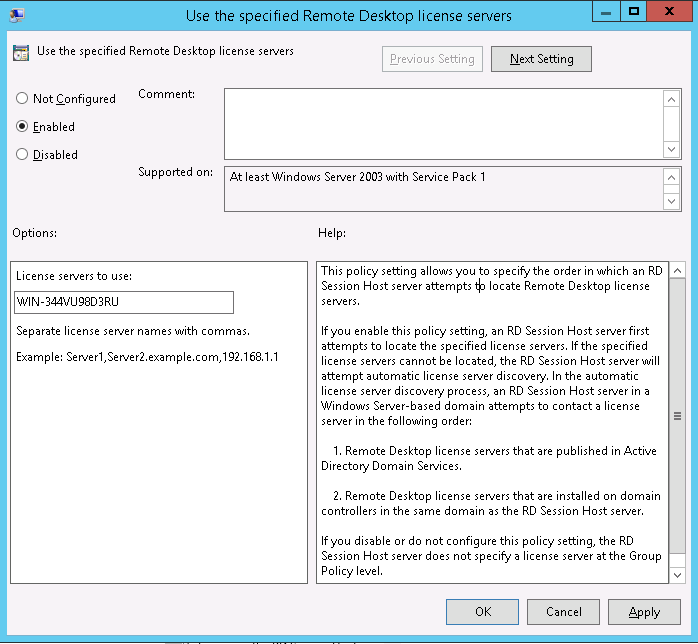

Откроем параметры Use the specified Remote Desktop license servers

В окне редактирования параметров политики включаем сервер лицензирования (Enabled) . Затем необходимо определить сервер лицензирования для службы удаленных рабочих столов. В моем примере сервер лицензирования находится на этом же физическом сервере. Указываем сетевое имя или IP-адрес сервера лицензий и нажимаем OK. Если в дальнейшем будет изменяться имя сервера, сервер лицензий, то потребуется изменить в этом же разделе.

После этого в RD Licensing Diagnoser можно увидеть, что сервер терминальных лицензий настроен, но не включен. Для включения запускаем Remote Desktop Licensing Manager

Выбираем сервер лицензирования, со статусом Not Activated . Для активации кликаем по нему правой кнопкой мыши и выбираем Activate Server. Запустится Мастер активации сервера. На вкладке Connection Method выбираем Automatic Connection. Далее заполняем информация об организации, после этого сервер лицензий активирован.

Active Directory Certificate Services

Службы AD CS предоставляют настраиваемые услуги по выдаче цифровых сертификатов, которые используются в системах безопасности ПО, применяющих технологии открытых ключей, и по управлению этими сертификатами. Цифровые сертификаты, предоставляемые AD CS, можно использовать для шифрования и цифрового подписывания электронных документов и сообщений.Эти цифровые сертификаты можно использовать для проверки в сети подлинности учетных записей компьютеров, пользователей и устройств.Цифровые сертификаты используются для обеспечения:

- конфиденциальности с помощью шифрования;

- целостности с помощью цифровых подписей;

- проверки подлинности с помощью привязывания ключей сертификата к учетным записям компьютеров, пользователей и устройств в сети.

AD CS можно использовать для повышения безопасности путем привязки удостоверения пользователя, устройства или службы к соответствующему закрытому ключу. В число применений, поддерживаемых AD CS, входят безопасные многоцелевые расширения стандарта почты Интернета (S/MIME), защищенные беспроводные сети, виртуальные частные сети (VPN), протокол IPsec, шифрованная файловая система (EFS), вход с помощью смарт-карт, протокол безопасности передачи данных и протокол безопасности транспортного уровня (SSL/TLS) и цифровые подписи.

Active Directory Domain Services

Используя роль сервера доменных служб Active Directory (AD DS), можно создать масштабируемую, безопасную и управляемую инфраструктуру для управления пользователями и ресурсами; кроме того, можно обеспечить работу приложений, поддерживающих каталоги, например Microsoft Exchange Server. Доменные службы Active Directory предоставляют распределенную базу данных, в которой хранятся сведения о сетевых ресурсах и данные приложений с поддержкой каталогов, а также осуществляется управление этой информацией. Сервер, на котором выполняются AD DS, называется контроллером домена. Администраторы могут использовать AD DS для упорядочения в иерархическую вложенную структуру таких элементов сети, как пользователи, компьютеры и другие устройства. Иерархическая вложенная структура включает лес Active Directory, домены в лесу и организационные подразделения в каждом домене. Средства безопасности интегрированы в AD DS в виде проверки подлинности и контроля доступа к ресурсам в каталоге. С помощью единого входа в сеть администраторы могут управлять по сети данными каталога и организацией. Авторизованные пользователи сети также могут использовать единый вход в сеть для доступа к ресурсам, расположенным в любом месте сети. Доменные службы Active Directory предоставляют следующие дополнительные возможности.

- Набор правил — схема, определяющая классы объектов и атрибуты, которые содержатся в каталоге, ограничения и пределы для экземпляров этих объектов, а также формат их имен.

- Глобальный каталог, содержащий сведения о каждом объекте в каталоге. Пользователи и администраторы могут использовать глобальный каталог для поиска данных каталога независимо от того, какой домен в каталоге действительно содержит искомые данные.

- Механизм запросов и индексирования, благодаря которому объекты и их свойства могут публиковаться и находиться сетевыми пользователями и приложениями.

- Служба репликации, которая распределяет данные каталога по сети. Все контроллеры домена, доступные для записи в домене, участвуют в репликации и содержат полную копию всех данных каталога для своего домена. Любые изменения данных каталога реплицируются в домене на все контроллеры домена.

- Роли хозяев операций (известные также как гибкие операции с единым хозяином, или FSMO). Контроллеры доменов, исполняющие роли хозяев операций, предназначены для выполнения специальных задач по обеспечению согласованности данных и исключению конфликтующих записей в каталоге.

Active Directory Federation Services

AD FS предоставляют конечным пользователям, которым требуется доступ к приложениям на защищенном с помощью AD FS предприятии, в партнерских организациях федерации или в облаке, возможности упрощенной и безопасной федерации удостоверений и веб-службы единого входа (SSO) В Windows Server AD FS включают службу роли службы федерации, действующую в качестве поставщика удостоверений (выполняет проверку подлинности пользователей для предоставления маркеров безопасности для приложений, доверяющих AD FS) или в качестве поставщика федерации (применяет маркеры от других поставщиков удостоверений и затем предоставляет маркеры безопасности для приложений, доверяющих AD FS).

Active Directory Lightweight Directory Services

Службы Active Directory облегченного доступа к каталогам (AD LDS) — это протокол LDAP, который обеспечивает гибкую поддержку приложений, работающих с каталогами, без зависимостей и связанных с доменами ограничений доменных служб Active Directory. AD LDS можно запускать на рядовых или изолированных серверах. На одном сервере можно запустить несколько экземпляров AD LDS с независимо управляемыми схемами. С помощью роли службы AD LDS можно предоставить службы каталогов для приложений с поддержкой каталогов, не используя служебные данные доменов и лесов и не требуя единой схемы для всего леса.

Active Directory Rights Management Services

Службы AD RMS можно использовать, чтобы расширить стратегию безопасности в организации, обеспечив защиту документов с помощью управления правами на доступ к данным (IRM). AD RMS позволяет пользователям и администраторам назначать разрешения доступа к документам, рабочим книгам и презентациям с помощью политик IRM. Это позволяет защитить конфиденциальную информацию от печати, пересылки или копирования пользователями, не имеющими на это прав. После того как разрешения для файла ограничены с помощью IRM, ограничения доступа и использования применяются независимо от местоположения информации, так как разрешение для файла хранится в самом файле документа. С помощью AD RMS и IRM отдельные пользователи могут применять свои личные настройки, касающиеся передачи личных и конфиденциальных сведений. Они также помогут организации применять корпоративную политику для управления использованием и распространением конфиденциальных и личных сведений. Решения IRM, поддерживаемые службами AD RMS, используются для обеспечения следующих возможностей.

- Постоянные политики использования, которые остаются с информацией независимо от ее перемещения, отправки или пересылки.

- Дополнительный уровень конфиденциальности для защиты конфиденциальных данных — например, отчетов, спецификаций продуктов, сведений о клиентах и сообщений электронной почты — от намеренного или случайного попадания в чужие руки.

- Предотвращение несанкционированной пересылки, копирования, изменения, печати, передачи по факсу или вставки ограничиваемого содержимого авторизованными получателями.

- Предотвращение копирования ограничиваемого содержимого с помощью функции PRINT SCREEN в Microsoft Windows.

- Поддержка срока действия файла, предотвращающего просмотр содержимого документов по истечении заданного периода времени.

- Внедрение корпоративных политик, управляющих использованием и распространением содержимого в организации

Application Server

Сервер приложений предоставляет интегрированную среду для развертывания и выполнения пользовательских бизнес-приложений на базе сервера.

DHCP Server

DHCP — это технология «клиент-сервер», с помощью которой DHCP-серверы могут назначать или сдавать в аренду IP-адреса компьютерам и другим устройствам, являющимся DHCP-клиентами.Развертывание в сети DHCP-серверов обеспечивает автоматическое предоставление клиентским компьютерам и другим сетевым устройствам на базе IPv4 и IPv6 действительных IP-адресов и дополнительных конфигурационных параметров, необходимых данным клиентам и устройствам.Служба DHCP-сервера в Windows Server включает поддержку основанных на политике назначений и обработку отказов протокола DHCP.

DNS Server

Служба DNS — это иерархическая распределенная база данных, содержащая сопоставления доменных имен DNS с различными типами данных, таких как IP-адреса. Служба DNS позволяет использовать понятные имена, такие как www.microsoft.com, для облегчения нахождения компьютеров и других ресурсов в сетях, работающих на базе протокола TCP/IP. Служба DNS в Windows Server обеспечивает дополнительную улучшенную поддержку Модулей безопасности DNS (DNSSEC), включая регистрацию в сети и автоматизированное управление параметрами.

FAX Server

Факс-сервер отправляет и получает факсы, а также дает возможность управлять ресурсами факса, такими как задания, настройки, отчеты и факс-устройства на вашем факс-сервере.

File and Storage Services

Администраторы могут использовать роль «Файловые службы и службы хранилища» для настройки нескольких файловых серверов и их хранилищ, а также для управления этими серверами с помощью диспетчера серверов или Windows PowerShell. Некоторые конкретные приложения включают следующие функции.

- Рабочие папки. Использовать, чтобы разрешить пользователям хранение рабочих файлов и доступ к ним на личных компьютерах и устройствах помимо корпоративных ПК. Пользователи получают удобное место для хранения рабочих файлов и доступа к ним из любого места. Организации контролируют корпоративные данные, храня файлы на централизованно управляемых файловых серверах и при необходимости задавая политики устройств пользователей (такие как шифрование и пароли блокировки экрана).

- Дедупликация данных. Использовать для снижения требований к месту на диске для хранения файлов, экономя средства на хранилище.

- Сервер цели iSCSI. Использовать для создания централизованных, программных и аппаратно-независимых дисковых подсистем iSCSI в сетях хранения данных (SAN).

- Дисковые пространства. Использовать для развертывания хранилища с высоким уровнем доступности, отказоустойчивого и масштабируемого за счет применения экономичных стандартизованных в отрасли дисков.

- Диспетчер серверов. Использовать для удаленного управления несколькими файловыми серверами из одного окна.

- Windows PowerShell. Использовать для автоматизации управления большинством задач администрирования файловых серверов.

Hyper-V

Роль Hyper-V позволяет создавать виртуализованную вычислительную среду с помощью технологии виртуализации, встроенной в Windows Server, и управлять ею. При установке роли Hyper-V выполняется установка необходимых компонентов, а также необязательных средств управления. В число необходимых компонентов входят низкоуровневая оболочка Windows, служба управления виртуальными машинами Hyper-V, поставщик виртуализации WMI и компоненты виртуализации, такие как шина VMbus, поставщик службы виртуализации (VSP) и драйвер виртуальной инфраструктуры (VID).

Network Policy and Access Services

Службы сетевой политики и доступа предоставляют следующие решения для сетевых подключений:

- Защита доступа к сети — это технология создания, принудительного применения и исправления политик работоспособности клиента. С помощью защиты доступа к сети системные администраторы могут устанавливать и автоматически применять политики работоспособности, которые включают в себя требования к программному обеспечению, обновлениям для системы безопасности и другие параметры. Для клиентских компьютеров, не соответствующих требованиям политики работоспособности, можно ограничить доступ к сети до тех пор, пока их конфигурация не будет обновлена в соответствии с требованиями политики.

- Если развернуты точки беспроводного доступа с поддержкой 802.1X, вы можете использовать сервер политики сети (NPS) для развертывания методов аутентификации на основе сертификатов, которые более безопасны, чем аутентификация на основе паролей. Развертывание оборудования с поддержкой 802.1X с сервером NPS позволяет обеспечить аутентификацию пользователей интрасети до того, как они смогут подключиться к сети или получить IP-адрес от DHCP-сервера.

- Вместо того чтобы настраивать политику доступа к сети на каждом сервере доступа к сети, можно централизованно создать все политики, в которых будут определены все аспекты запросов на сетевое подключение (кто может подключаться, когда разрешено подключение, уровень безопасности, который необходимо использовать для подключения к сети).

Print and Document Services

Службы печати и документов позволяют централизовать задачи сервера печати и сетевого принтера. Эта роль также позволяет получать отсканированные документы с сетевых сканеров и передавать документы в общие сетевые ресурсы — на сайт Windows SharePoint Services или по электронной почте.

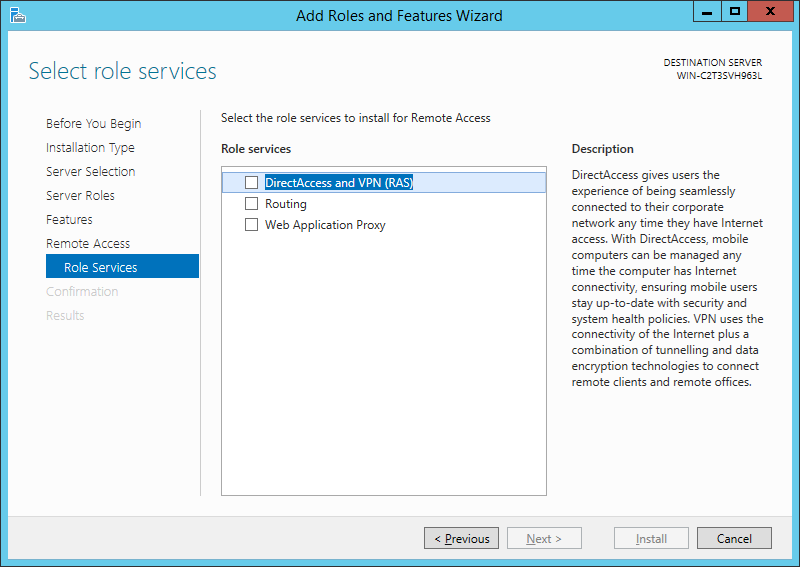

Remote Access

Роль сервера удаленного доступа представляет собой логическую группу следующих технологий сетевого доступа.

- DirectAccess

- Маршрутизация и удаленный доступ

- Прокси-сервер веб-приложения

Эти технологии являются службами ролей роли сервера удаленного доступа. При установке роли сервера удаленного доступа можно установить одну или несколько служб ролей, запустив мастер добавления ролей и компонентов.

В Windows Server роль сервера удаленного доступа обеспечивает возможность централизованного администрирования, настройки и наблюдения за службами удаленного доступа DirectAccess и VPN со службой маршрутизации и удаленного доступа (RRAS). DirectAccess и RRAS можно развернуть на одном пограничном сервере и управлять ими с помощью команд Windows PowerShell и консоли управления (MMC) удаленного доступа.

Remote Desktop Services

Службы удаленных рабочих столов ускоряют и расширяют развертывание рабочих столов и приложений на любом устройстве, повышая эффективность удаленного работника, одновременно обеспечивая безопасность критически важной интеллектуальной собственности и упрощая соответствие нормативным требованиям. Службы удаленных рабочих столов включают инфраструктуру виртуальных рабочих столов (VDI), рабочие столы на основе сеансов и приложения, предоставляя пользователям возможность работать в любом месте.

Volume Activation Services

Службы активации корпоративных лицензий — это роль сервера в Windows Server начиная с Windows Server 2012, которая позволяет автоматизировать и упростить выдачу корпоративных лицензий на программное обеспечение Microsoft, а также управление такими лицензиями в различных сценариях и средах. Вместе со службами активации корпоративных лицензий можно установить и настроить службу управления ключами (KMS) и активацию с помощью Active Directory.

Web Server (IIS)

Роль веб-сервера (IIS) в Windows Server обеспечивает платформу для размещения веб-узлов, служб и приложений. Использование веб-сервера обеспечивает доступ к информации пользователям в Интернете, интрасети и экстрасети. Администраторы могут использовать роль веб-сервера (IIS) для настройки и управления несколькими веб-сайтами, веб-приложениями и FTP-сайтами. В число специальных возможностей входят следующие.

- Использование диспетчера служб IIS для настройки компонентов IIS и администрирования веб-сайтов.

- Использование протокола FTP для разрешения владельцам веб-сайтов отправлять и загружать файлы.

- Использование изоляции веб-сайтов для предотвращения влияния одного веб-сайта на сервере на остальные.

- Настройка веб-приложений, разработанных с использованием различных технологий, таких как Classic ASP, ASP.NET и PHP.

- Использование Windows PowerShell для автоматического управления большей частью задач администрирования веб-сервера.

- Объединение нескольких веб-серверов в ферму серверов, которой можно управлять с помощью IIS.

Windows Deployment Services

Службы развертывания Windows позволяют развертывать операционные системы Windows по сети, что означает возможность не устанавливать каждую операционную систему непосредственно с компакт-диска или DVD-диска.

Windows Server Essentials Experience

Данная роль позволяет решать следующие задачи:

- защищать данные сервера и клиентов, создавая резервные копии сервера и всех клиентских компьютеров в сети;

- управлять пользователями и группами пользователей через упрощенную панель мониторинга сервера. Кроме того, интеграция с Windows Azure Active Directory *обеспечивает пользователям простой доступ к интернет-службам Microsoft Online Services (например, Office 365, Exchange Online и SharePoint Online) с помощью их учетных данных домена;

- хранить данные компании в централизованном месте;

- интегрировать сервер с интернет-службами Microsoft Online Services (например, Office 365, Exchange Online, SharePoint Online и Windows Intune):

- использовать на сервере функции повсеместного доступа (например, удаленный веб-доступ и виртуальные частные сети) для доступа к серверу, компьютерам сети и данным из удаленных расположений с высокой степенью безопасности;

- получать доступ к данным из любого места и с любого устройства с помощью собственного веб-портала организации (посредством удаленного веб-доступа);

- управлять мобильными устройствами, с которых осуществляется доступ к электронной почте организации с помощью Office 365 посредством протокола Active Sync, из панели мониторинга;

- отслеживать работоспособность сети и получать настраиваемые отчеты о работоспособности; отчеты можно создавать по требованию, настраивать и отправлять по электронной почте определенным получателям.

Windows Server Update Services

Сервер WSUS предоставляет компоненты, которые необходимы администраторам для управления обновлениями и их распространения через консоль управления. Кроме того, сервер WSUS может быть источником обновлений для других серверов WSUS в организации. При реализации служб WSUS хотя бы один сервер служб WSUS в сети должен быть подключен к Центру обновления Майкрософт для получения информации о доступных обновлениях. В зависимости от безопасности сети и ее конфигурации администратор может определить, сколько других серверов напрямую подключено к Центру обновления Майкрософт.

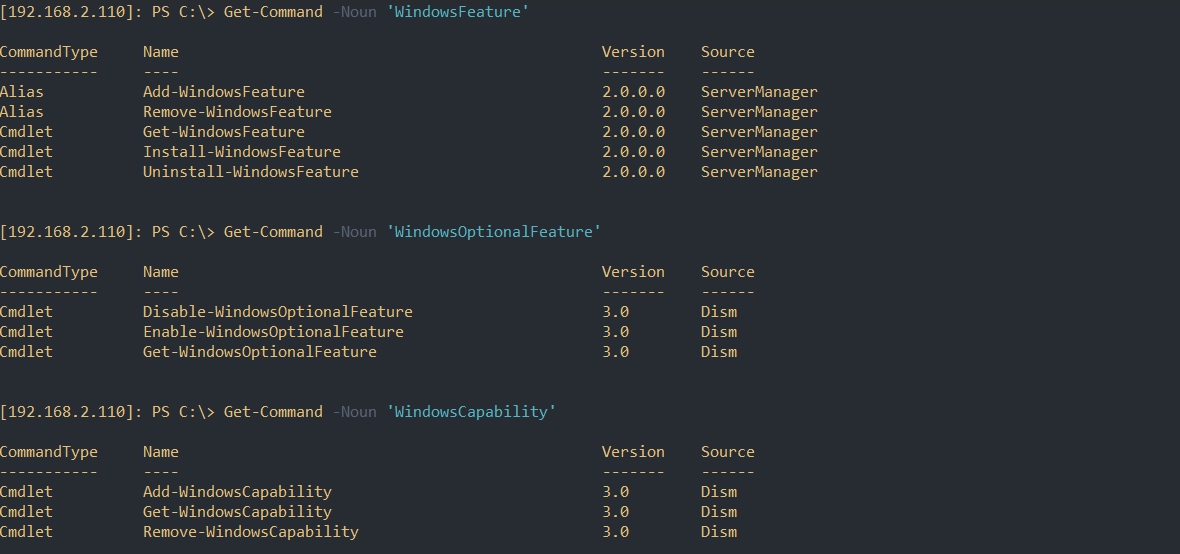

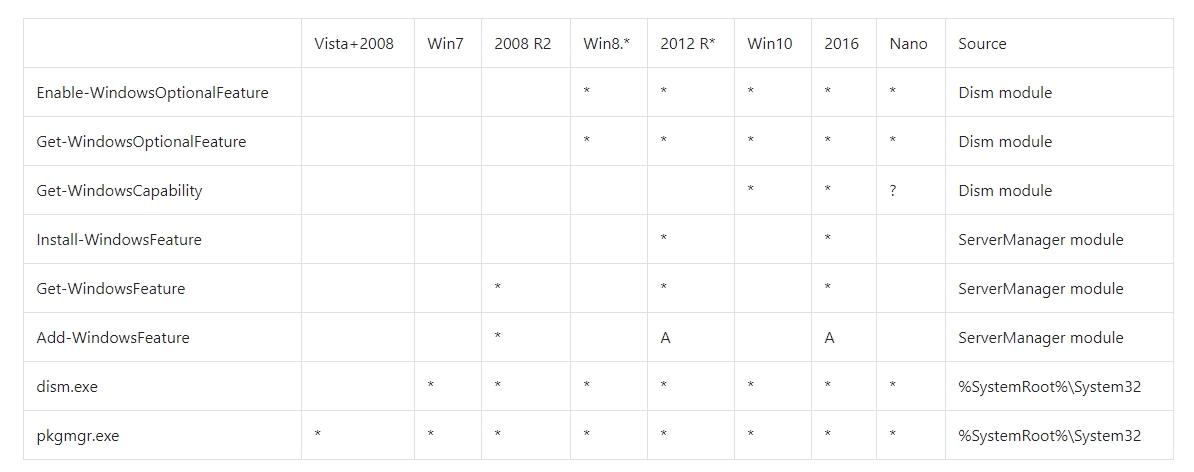

Для установки ролей и компонентов в Powershell есть 3 основные команды Install-WindowsFeature, Enable-WindowsOptionalFeature и Add-WindowsCapability. Каждая из этих команд имеет свое применение и может отличаться в разных релизах Windows. В этой статье будет рассмотрен процесс установки ролей и компонентов используя обе команды на примерах.

Типы команд устанавливающие роли с Powershell

В Windows есть множество команд, с помощью которых можно установить роль или компонент. Если учесть все команды, которые можно использовать в Powershell — получится следующий список:

- Add-WindowsCapability;

- Enable-WindowsOptionalFeature;

- Install-WindowsFeature;

- Add-WindowsFeature;

- dism.exe;

- pkgmgr.exe.

Командлеты, которые относятся только к Powershell разделяются на 3 типа:

- WindowsFeature — относится к модулю ServerManager. Имеет возможности относящиеся только Windows Server и установке и удалению ролей и компонентов;

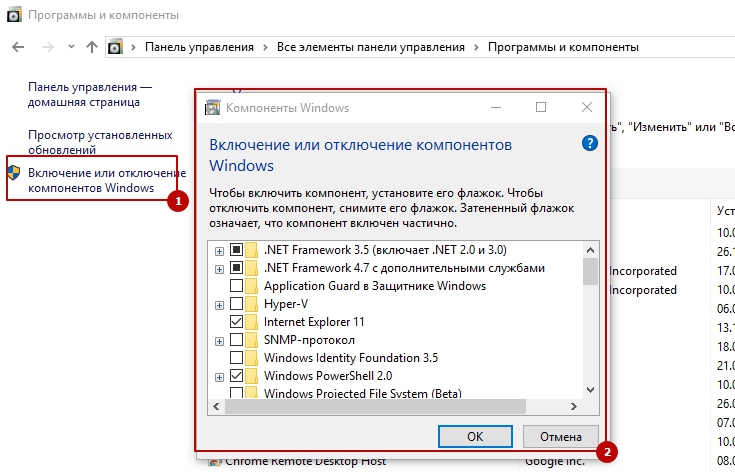

- WindowsOptionalFeature — относится к модулю DISM, который наследует функционал аналогичной cmd утилиты. Основное предназначение — работа с компонентами Windows. Компоненты доступные через эти команды можно увидеть в GUI «Включение или отключение компонентов Windows». Это старый функционал и его компоненты переезжают в интерфейс Windows 10;

- WindowsCapability — так же относятся к DISM. Команда, которая постепенно заменяет ‘WindowsOptionalFeature’. Имеет возможность установки компонентов из Windows Update. Если какие-то компоненты не получается найти через предыдущую команду, используйте эту.

Вывести все командлеты можно посмотреть так:

Get-Command -Noun 'WindowsFeature'

Get-Command -Noun 'WindowsOptionalFeature'

Get-Command -Noun 'WindowsCapability'Если вы пользуетесь старыми версиями ОС, то какие-то модули могут быть не доступны. 2019 сервер одинаков с 2016:

Буква А обозначает алиас. Add-WindowsFeature, в 2016+ эта та же команда, что и Install-WondowsFeature.

Сама установка ролей не обозначает и ее настройку. После установки, обычно, появляется множество команд для настройки роли.

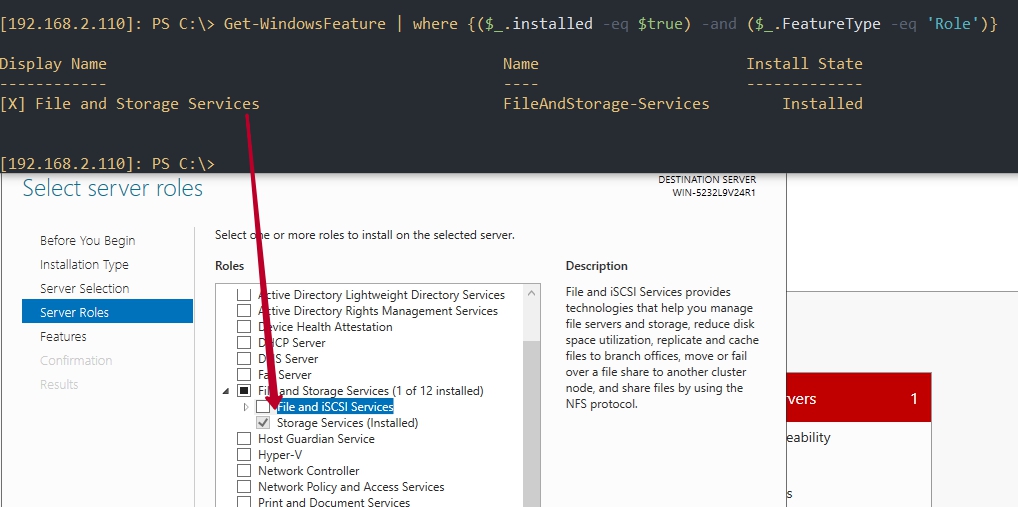

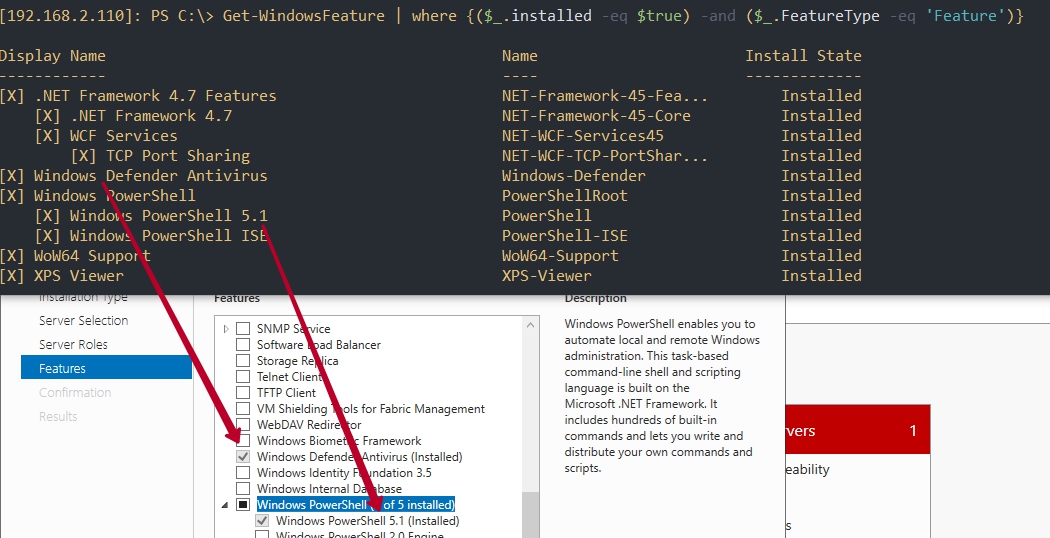

Получение списка ролей и их установка с Powershell Install-WindowsFeature

Что бы получить список ролей можно использовать Get-WindowsFeature. Эта команда, как и все ‘WindowsFeature’, может работать локально и удаленно. По умолчанию она возвращает роли и компоненты. Несколько примеров выполнения командлета:

# получаем список всех ролей

Get-WindowsFeature

# получаем список только установленных ролей

Get-WindowsFeature | where Installed -eq $True

# вывод подробной информации о роли на примере Active Directory

Get-WindowsFeature -Name 'AD-Domain-Services' | select *

# вывод ролей с удаленного компьютера

Get-WindowsFeature -ComputerName 'localhost'

# получение списка компонентов (Features)

Get-WindowsFeature | where FeatureType -eq 'Feature'

# получение только ролей (roles)

Get-WindowsFeature | where FeatureType -eq 'Role'

# получаем роли содержащие AD в названии

Get-WindowsFeature -Name '*AD*'Имена для установки роли берутся из колонки ‘Name’. Если вы до сих пор плохо понимаете что именно получает и устанавливает эта команда — откройте ‘Server Manager’ на ‘Windows Server’ и посмотрите меню установки:

Сам пакет WindowsFeature (модуль ServerManager) может быть установлен на Windows 10 с RSAT.

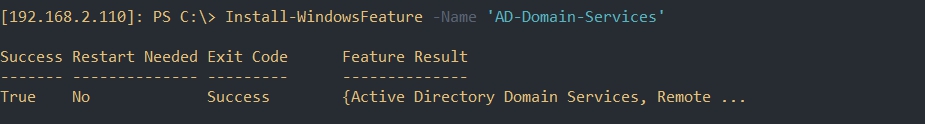

Базовая установка роли, но не совсем верная, на примере Active Directory Domain Services, будет следующей:

Install-WindowsFeature -Name 'AD-Domain-Services'Перед использованием командлета обратите внимание на 2 параметра, которые вы можете указать:

- IncludeManagementTools — добавляет к установке модули Powershell и панели администрирования;

- IncludeAllSubFeature — подразумевает, что вы устанавливаете не одну роль, а всю вложенную ветку.

Если вы забудете указать параметры указанные выше, то команду можно будет выполнить повторно с их включением.

Так же доступны следующие параметры:

- LogPath — путь до файла, в который вы хотите сохранить лог установки;

- Restart — перезагрузить компьютер если это понадобится после установки;

- Source — внешний источник для установки роли;

- Vhd — установка на vhd диск;

- ConfigurationFilePath — перед установкой роли в Server Manager он предлагает сохранить конфигурацию. Это конфигурацию можно использовать здесь.

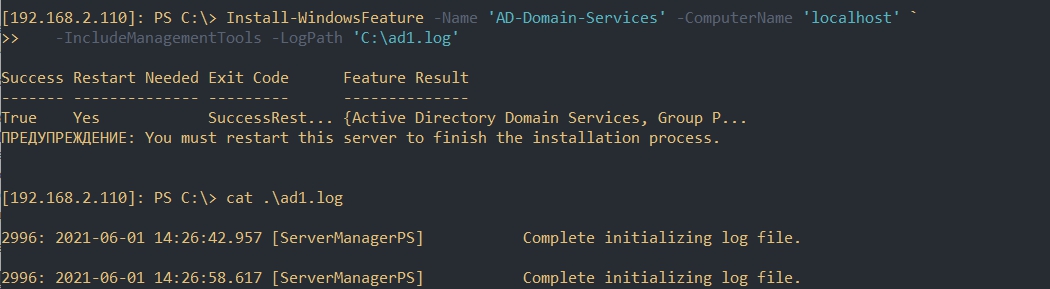

Если бы я устанавливал Active Directory на обычный GUI сервер, удаленно, то это бы выглядело так:

Install-WindowsFeature -Name 'AD-Domain-Services' -ComputerName 'AD1' -IncludeManagementTools -LogPath 'C:\ad1.log'Если удаленный сервер работает под другими учетными данными, то передать их можно использовав команду ‘Get-Credential’. В ‘ComputerName’ можно указывать как DNS имя, так и IP адрес.

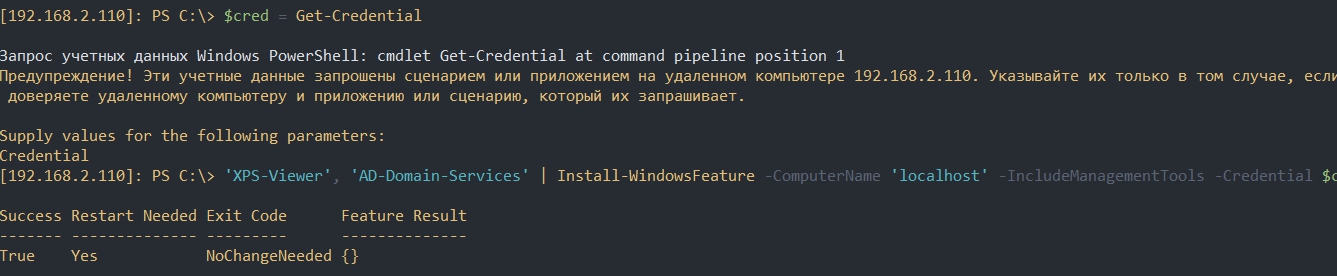

Пример установки нескольких ролей подряд, удаленно и под другими учетными данными:

$cred = Get-Credential

'XPS-Viewer', 'AD-Domain-Services' | Install-WindowsFeature -ComputerName 'AD1' -IncludeManagementTools -Credential $credУдалить роль можно так:

Uninstall-WindowsFeature -Name 'DNS' -IncludeManagementTools

'DNS', 'AD-Domain-Services' | Uninstall-WindowsFeature -IncludeManagementToolsЕсли добавить параметр ‘Remove’, то роль будет удалена еще и с папки ‘WinSxS’. Остальные параметры аналогичны.

Установка компонентов с Enable-WindowsOptionalFeature

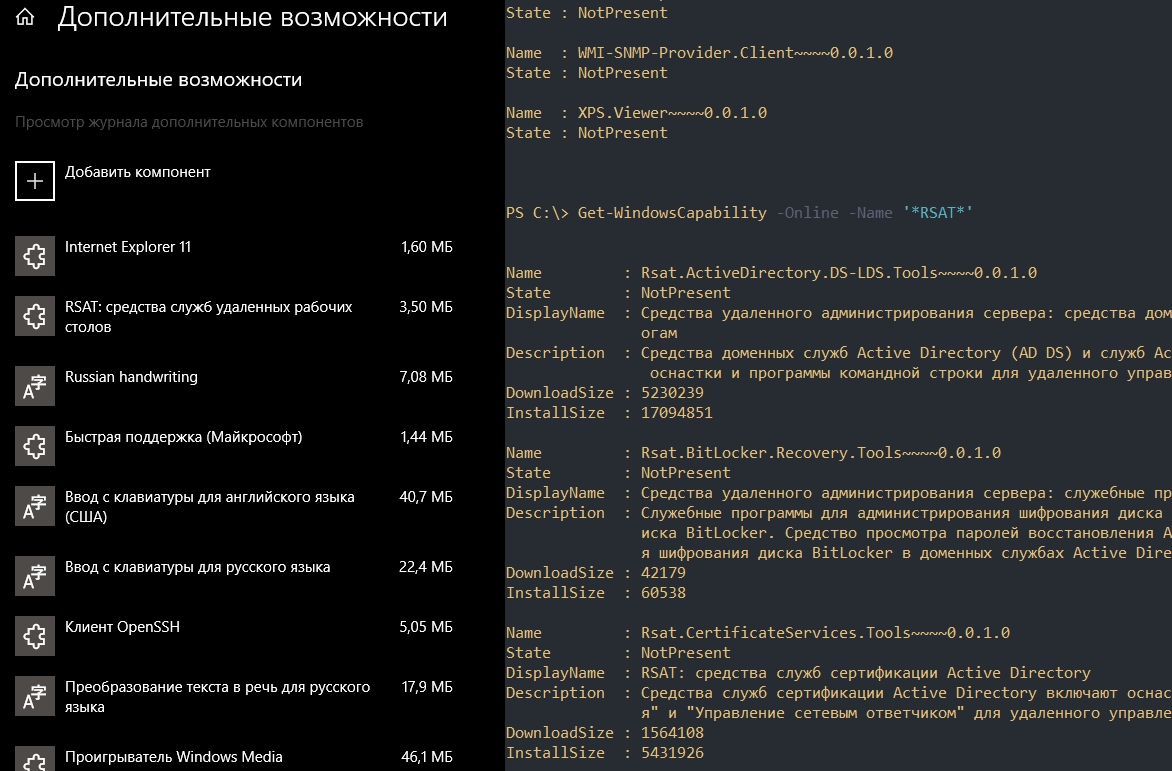

Список компонентов, с которыми можно работать команда группы ‘WindowsOptionalFeature’ аналогичны следующем окну:

Учитывая, что это окно уже является наследием более старых систем (до Windows 10), вы можете не найти все компоненты. Например RSAT, который раньше можно было найти в этом окне, теперь доступен через интерфейс ‘Приложения и возможности’ Windows 10. Команды в этих случаях тоже отличаются.

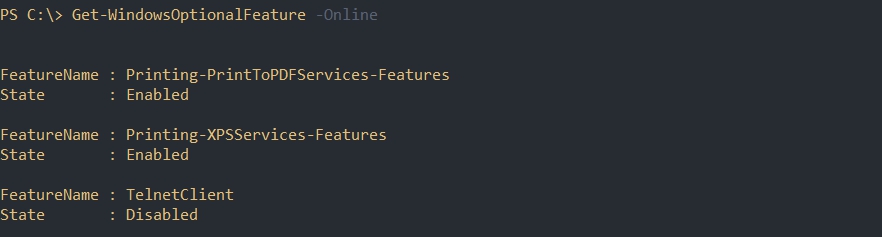

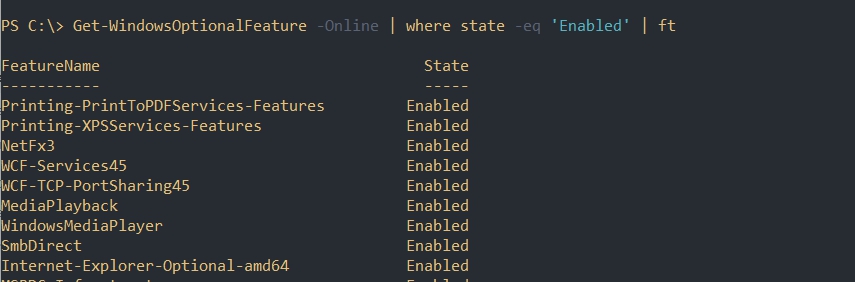

Для получения всех компонентов нужно выполнить следующую команду:

Get-WindowsOptionalFeature -OnlineПараметр ‘-Online’ говорит, что пакеты будут искаться на этом же компьютере. Можно поставить ‘-Path’, с указанием пути до образа Windows, что бы увидеть какие компоненты доступны там.

Несколько вариантов выполнения команды:

# получение списка всех включенных компонентов

Get-WindowsOptionalFeature -Online | where state -eq 'Enabled'

# получаем компоненты в которых встречается 'hyper'

Get-WindowsOptionalFeature -Online -FeatureName '*hyper*'Учитывая, что команды относятся к модулю ‘DISM’, мы можем работать с образами используя параметры ‘PackagePath’ и ‘Path’. Такая возможность есть во всех командах ‘WindowsOptionalFeature’.

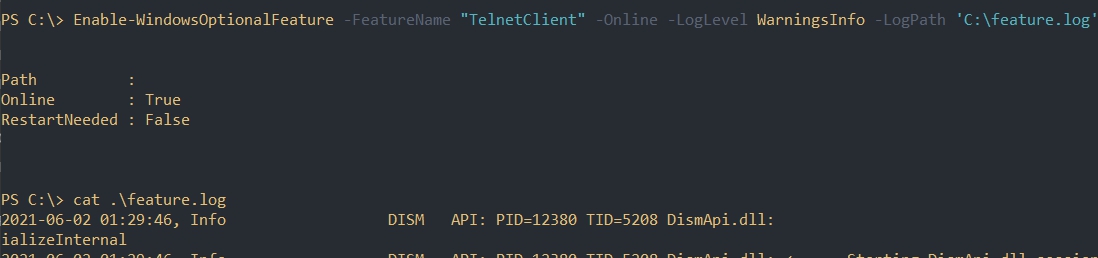

Для того, что бы включить компонент нужно выполнить следующую команду:

Enable-WindowsOptionalFeature -FeatureName "TelnetClient" -OnlineВ следующей команде указано, что нам нужно собрать все логи (а не только ошибки) и сохранить их по указанному пути:

Enable-WindowsOptionalFeature -FeatureName "TelnetClient" -Online -LogLevel 'WarningsInfo' -LogPath 'C:\feature.log'Отключение приложения выполняется следующим образом:

Disable-WindowsOptionalFeature -FeatureName "TelnetClient" -OnlineWindowsOptionalFeature так же используется для подготовки Nano сервера т.к. там нет WindowsFeature и пакеты с ролями сначала импортируются, а затем включаются.

Установка компонентов с Add-WindowsCapability

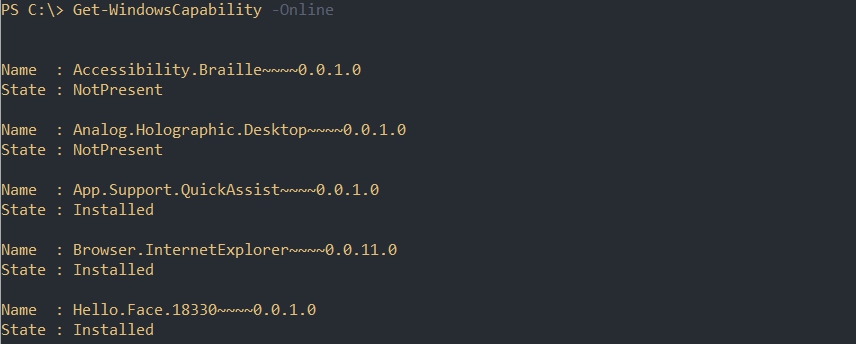

В предыдущем разделе было упомянуто о переезде многих компонентов в интерфейс Windows 10. Командлеты ‘WindowsCapability’ работают именно с ними. Если мы выполним следующую команду, которая очень похожа на предыдущую, то мы увидим совершенно разные пакеты:

Get-WindowsCapability -OnlineЭти компоненты соответствуют следующему окну в Windows 10:

Некоторый варианта выполнения программы:

# получение списка всех установленных компонентов

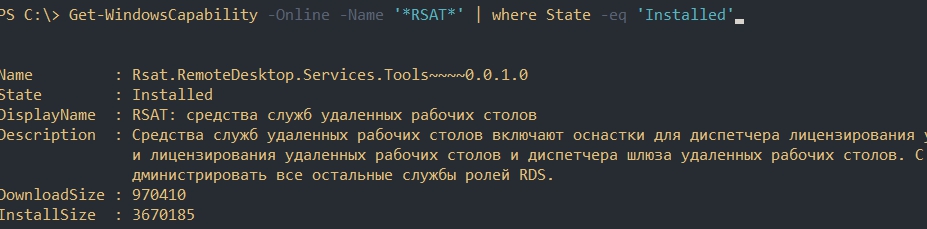

Get-WindowsCapability -Online | where State -eq 'Installed'

# получаем компоненты в которых встречается 'RSAT'

Get-WindowsCapability -Online -FeatureName '*RSAT*'В отличие от предыдущей команды — эта программа может устанавливать компоненты из Windows Update. Поэтому в ней можно увидеть значения ‘DownloadSize’ и ‘InstallSize’. В остальном это одинаковые команды.

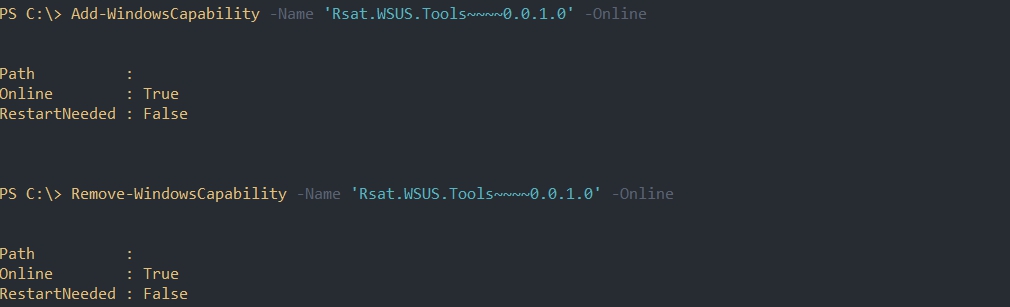

Установка:

Add-WindowsCapability -Name 'Rsat.WSUS.Tools~~~~0.0.1.0' -OnlineУУдаление:

Remove-WindowsCapability -Name 'Rsat.WSUS.Tools~~~~0.0.1.0' -Online

…

Теги:

#powershell