When working with Windows operating systems, it’s common to encounter error messages that reference specific hard disk volumes, such as \Device\HarddiskVolume3. These references may seem confusing at first, but they’re actually quite simple to understand and use.

In this article, we’ll explain what these references mean and provide a comprehensive guide on how to tell which drive each hard disk volume refers to in Windows 11 or Windows 10. The step-by-step instructions will enable you to locate the specific device or volume path needed to resolve any file access events issues.

Understanding Hard Disk Volume References

Before we dive into how to find hard disk volume references in Windows, it’s important to understand what they are and why they’re used.

Also see: How to Hide a Drive in Windows 11

In Windows, hard disk volumes are used to organize data on physical hard drives. Each volume is assigned a unique reference, such as:

- \Device\HarddiskVolume3

- \Device\HarddiskVolume4

- \Device\HarddiskVolume5

- \Device\HarddiskVolume1

- \Device\HarddiskVolume2

- \Device\HarddiskVolume6

This reference is used to identify the volume and access its contents.

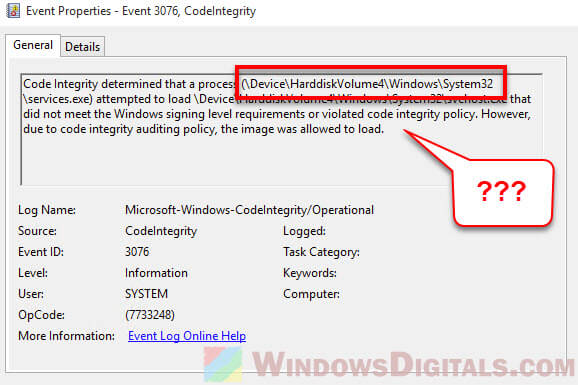

When troubleshooting issues with Windows, you may encounter error messages that reference a specific hard disk volume. For example, you might see an error message like this:

\Device\HarddiskVolume3\Windows\System32\svchost.exe is missing or corrupted

This error message is telling you that the Windows operating system can’t find the svchost.exe file on the third hard disk volume. To fix the issue, you’ll need to locate the volume and the file.

Related issue: Service Host Local System (svchost.exe) High CPU, Disk or Memory Usage

How to tell which drive is \Device\HarddiskVolume3 or other volumes?

Now that we understand what hard disk volume references are, let’s take a look at how to find the hard disk volume number and tell which drive each volume is referring to in Windows 11/10.

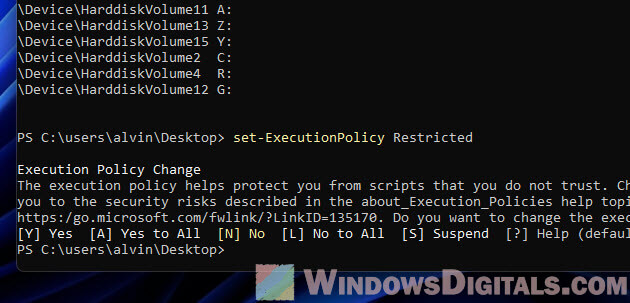

Method 1: Listing all drive letters and hard disk volume numbers using PowerShell

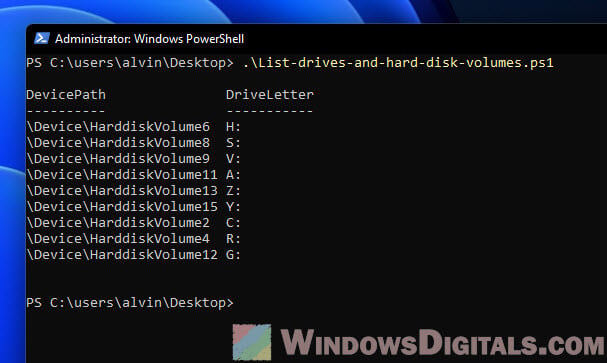

This method provides you with a comprehensive list of all device names and their corresponding volume paths on your local machine. It leverages PowerShell to query the Windows Management Instrumentation (WMI) class Win32_Volume for the drive letter and then uses the QueryDosDevice function from the Kernel32 module to obtain the device path.

To list all the drive letters and their corresponding hard disk volume numbers on your Windows system, follow these steps:

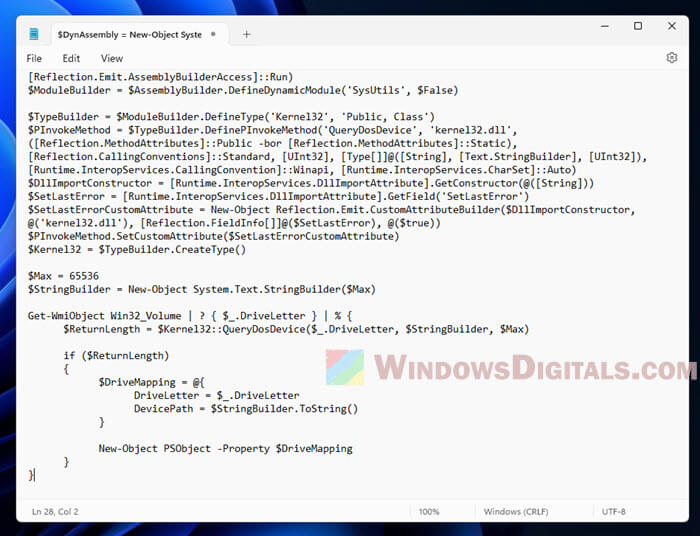

- Open Notepad and paste the following PowerShell script:

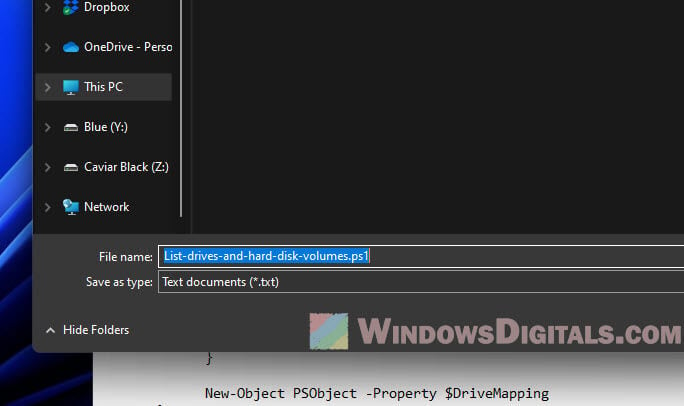

$DynAssembly = New-Object System.Reflection.AssemblyName('SysUtils') $AssemblyBuilder = [AppDomain]::CurrentDomain.DefineDynamicAssembly($DynAssembly, [Reflection.Emit.AssemblyBuilderAccess]::Run) $ModuleBuilder = $AssemblyBuilder.DefineDynamicModule('SysUtils', $False) $TypeBuilder = $ModuleBuilder.DefineType('Kernel32', 'Public, Class') $PInvokeMethod = $TypeBuilder.DefinePInvokeMethod('QueryDosDevice', 'kernel32.dll', ([Reflection.MethodAttributes]::Public -bor [Reflection.MethodAttributes]::Static), [Reflection.CallingConventions]::Standard, [UInt32], [Type[]]@([String], [Text.StringBuilder], [UInt32]), [Runtime.InteropServices.CallingConvention]::Winapi, [Runtime.InteropServices.CharSet]::Auto) $DllImportConstructor = [Runtime.InteropServices.DllImportAttribute].GetConstructor(@([String])) $SetLastError = [Runtime.InteropServices.DllImportAttribute].GetField('SetLastError') $SetLastErrorCustomAttribute = New-Object Reflection.Emit.CustomAttributeBuilder($DllImportConstructor, @('kernel32.dll'), [Reflection.FieldInfo[]]@($SetLastError), @($true)) $PInvokeMethod.SetCustomAttribute($SetLastErrorCustomAttribute) $Kernel32 = $TypeBuilder.CreateType() $Max = 65536 $StringBuilder = New-Object System.Text.StringBuilder($Max) Get-WmiObject Win32_Volume | ? { $_.DriveLetter } | % { $ReturnLength = $Kernel32::QueryDosDevice($_.DriveLetter, $StringBuilder, $Max) if ($ReturnLength) { $DriveMapping = @{ DriveLetter = $_.DriveLetter DevicePath = $StringBuilder.ToString() } New-Object PSObject -Property $DriveMapping } } - Save the Notepad file with a .ps1 extension, such as List-drives-and-hard-disk-volumes.ps1.

- Run the

List-drives-and-hard-disk-volumes.ps1script from PowerShell to list all drive letters and their corresponding hard disk volume paths on your Windows 11 or Windows 10 system.

Recommended resource: Run CMD, PowerShell or Regedit as SYSTEM in Windows 11

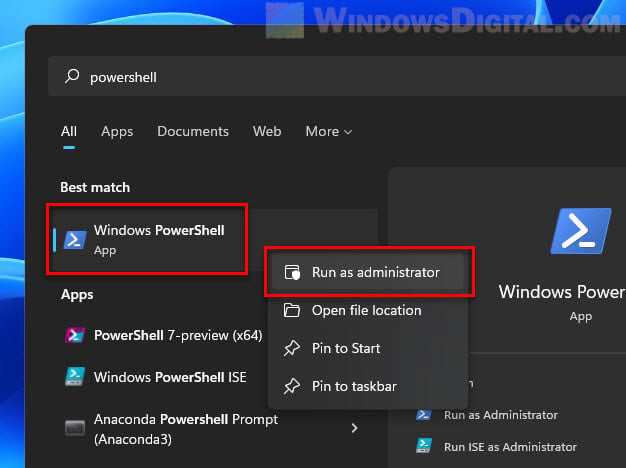

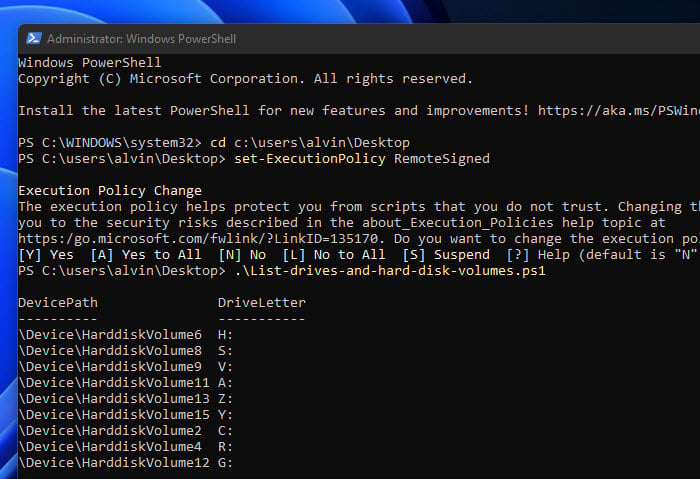

To run the List-drives-and-hard-disk-volumes.ps1 script from PowerShell, follow these steps:

- Open PowerShell with administrative privileges: Right-click on the Start button or press

Win + Xand then click on “Windows PowerShell (Admin)” or “Windows Terminal (Admin)” if you are using Windows Terminal. Click “Yes” on the User Account Control (UAC) prompt to grant administrative access. - Change the execution policy (if needed): By default, PowerShell may not allow you to run scripts due to its restrictive execution policy. To change the execution policy, type the following command and press Enter:

Set-ExecutionPolicy RemoteSigned

When prompted, type

Yand press Enter to confirm the change. This command allows you to run scripts that you created or downloaded from the internet, as long as they are signed by a trusted publisher. - Navigate to the script’s location: Use the

cdcommand to navigate to the directory where you saved the “List-drives-and-hard-disk-volumes.ps1” script. For example, if you saved the script in the Desktop directory, type the following command and press Enter:cd C:\Users\username\Desktop

Replace the username with your actual user name in your Windows system.

- Run the script: Type the following command and press Enter to run the

List-drives-and-hard-disk-volumes.ps1script:.\List-drives-and-hard-disk-volumes.ps1

The script will execute and display the device names and their corresponding volume paths for all the drives on your local machine.

- Set the execution policy back to its default value: After running the script, it’s recommended to set the execution policy back to its default value. To do this, type the following command and press Enter:

Set-ExecutionPolicy Restricted

Remember, you need to have administrative privileges to run the script, as it accesses system-level information.

Useful tip: How to Merge Two Drives in Windows 11

Here’s a more detailed explanation of what the script does:

- The script first creates a dynamic assembly called ‘SysUtils’ and defines a P/Invoke method for calling the

QueryDosDevicefunction from the Kernel32 module. - It sets the maximum length of the

StringBuilderobject to 65536, which allows it to store the device path information. - The script then uses

Get-WmiObjectto query theWin32_Volumeclass for drive letter information. It filters the results to include only objects with a drive letter. - For each drive letter, the script calls the

QueryDosDevicefunction with the drive letter as the input. The function returns the length of the device path string, which is then used to create an object containing the drive letter and device path. - Finally, the script outputs the device letter and device path for each drive.

Similar problem: Hard Drive Doesn’t Show Up After Clone in Windows 11

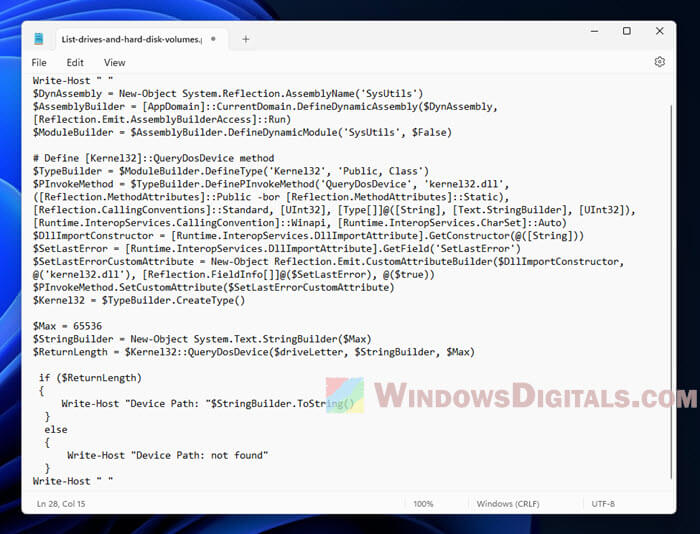

Method 2: Getting the hard disk volume number from a specific drive letter using PowerShell

This method allows you to find the device path for a specific drive letter by using a similar approach as Method 1. However, instead of listing all the device names and their corresponding volume paths, this method prompts you for a single drive letter and returns its device path.

To display the device path for a given device name (drive letter), use the following PowerShell script:

- Open Notepad and paste the following PowerShell script:

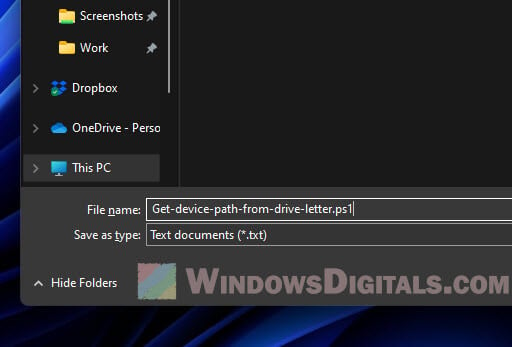

$driveLetter = Read-Host "Enter Drive Letter:" Write-Host " " $DynAssembly = New-Object System.Reflection.AssemblyName('SysUtils') $AssemblyBuilder = [AppDomain]::CurrentDomain.DefineDynamicAssembly($DynAssembly, [Reflection.Emit.AssemblyBuilderAccess]::Run) $ModuleBuilder = $AssemblyBuilder.DefineDynamicModule('SysUtils', $False) $TypeBuilder = $ModuleBuilder.DefineType('Kernel32', 'Public, Class') $PInvokeMethod = $TypeBuilder.DefinePInvokeMethod('QueryDosDevice', 'kernel32.dll', ([Reflection.MethodAttributes]::Public -bor [Reflection.MethodAttributes]::Static), [Reflection.CallingConventions]::Standard, [UInt32], [Type[]]@([String], [Text.StringBuilder], [UInt32]), [Runtime.InteropServices.CallingConvention]::Winapi, [Runtime.InteropServices.CharSet]::Auto) $DllImportConstructor = [Runtime.InteropServices.DllImportAttribute].GetConstructor(@([String])) $SetLastError = [Runtime.InteropServices.DllImportAttribute].GetField('SetLastError') $SetLastErrorCustomAttribute = New-Object Reflection.Emit.CustomAttributeBuilder($DllImportConstructor, @('kernel32.dll'), [Reflection.FieldInfo[]]@($SetLastError), @($true)) $PInvokeMethod.SetCustomAttribute($SetLastErrorCustomAttribute) $Kernel32 = $TypeBuilder.CreateType() $Max = 65536 $StringBuilder = New-Object System.Text.StringBuilder($Max) $ReturnLength = $Kernel32::QueryDosDevice($driveLetter, $StringBuilder, $Max) if ($ReturnLength) { Write-Host "Device Path: "$StringBuilder.ToString() } else { Write-Host "Device Path: not found" } Write-Host " " - Save the Notepad file with a .ps1 extension, such as Get-device-path-from-drive-letter.ps1.

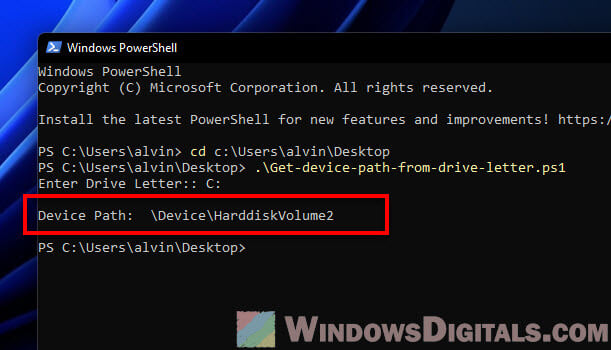

- Run the

Get-device-path-from-drive-letter.ps1script from PowerShell. When prompted, enter the drive letter for which you want to retrieve the device path.

To learn how to run the .ps1 PowerShell script you’ve created, follow the instructions as stated in the previous method.

Here’s an overview of what the script does:

- As in Method 1, the script creates a dynamic assembly called ‘SysUtils’ and defines a P/Invoke method for calling the

QueryDosDevicefunction from the Kernel32 module. - The script prompts you to enter a drive letter by using the

Read-Hostcommand. Make sure to enter the drive letter without a trailing backslash (e.g., “C:”, not “C:\”). - It sets the maximum length of the

StringBuilderobject to 65536, allowing it to store the device path information. - The script calls the

QueryDosDevicefunction with the input drive letter. If the function is successful, it returns the length of the device path string. - If the

QueryDosDevicefunction is successful, the script outputs the device path for the input drive letter. Otherwise, it displays a message indicating that the device path was not found.

Summary

These two methods provide flexible options for obtaining the hard disk volumes information in Windows 11 or 10. Method 1 is useful when you need a comprehensive list of all drive letters and their corresponding volume paths, while Method 2 is more targeted, allowing you to retrieve the hard disk volume path for a specific drive letter. Both methods use PowerShell scripts, making it easy to integrate them into your system management or troubleshooting workflows.

Содержание

- Как удалить вирус svchost.exe

- Файлы svсhost — добрые и злые, или кто есть кто

- Истинный процесс

- Хакерская подделка

- Способ №1: очистка утилитой Comodo Cleaning Essentials

- Где скачать и как установить?

- Как настроить и очистить ОС?

- Вспомогательные утилиты

- Autorun Analyzer

- KillSwitch

- Способ №2: использование системных функций

- Проверка автозагрузки

- Анализ активных процессов

- Если сложно определить: доверенный или вирус?

- Профилактика

- Device harddiskvolume4 windows system32 svchost exe

- Лучший отвечающий

- Вопрос

- Ответы

- Все ответы

- Device harddiskvolume4 windows system32 svchost exe

- Все ответы

- Device harddiskvolume4 windows system32 svchost exe

- Лучший отвечающий

- Вопрос

- Ответы

- Все ответы

- Help! Маскировка процесса «svchost.exe» HarddiskVolume1

Системный файл svchost довольно часто становится мишенью для хакерских атак. Более того, вирусописатели маскируют своих зловредов под его программную «внешность». Один из самых ярких представителей вирусов категории «лже-svchost» — Win32.HLLP.Neshta (классификация Dr.Web).

Как же удалить svchost.exe, который «подбросили» злоумышленники в систему? Есть, как минимум, два способа детектирования и уничтожения этого паразита. Не будем медлить! Приступаем к очистке ПК.

Файлы svсhost — добрые и злые, или кто есть кто

Вся сложность нейтрализации вирусов этого типа заключается в том, что присутствует риск повредить/ удалить доверенный файл Windows с идентичным названием. А без него ОС работать не будет, её придётся переустанавливать. Поэтому, перед тем как приступить к процедуре очистки, ознакомимся с особыми приметами доверенного файла и «чужака».

Истинный процесс

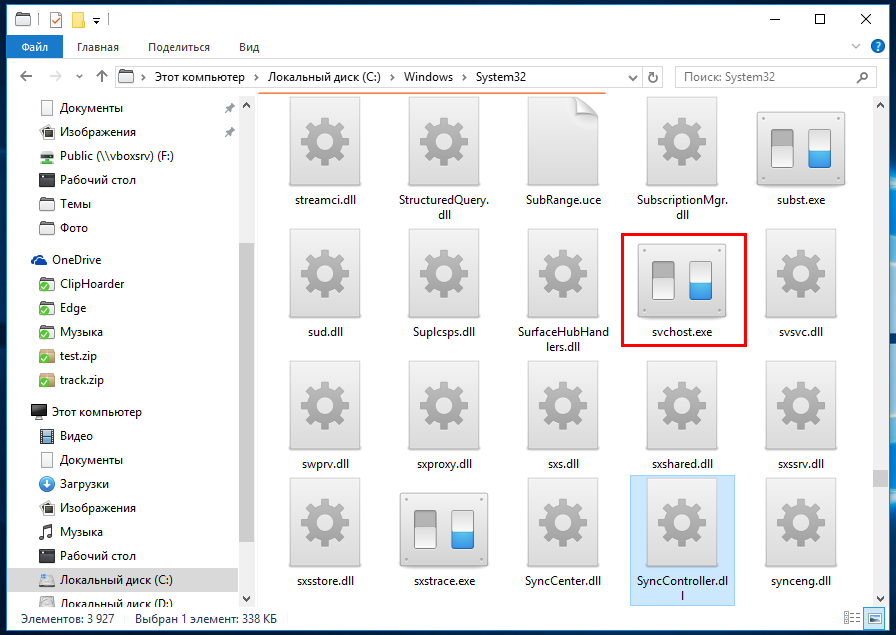

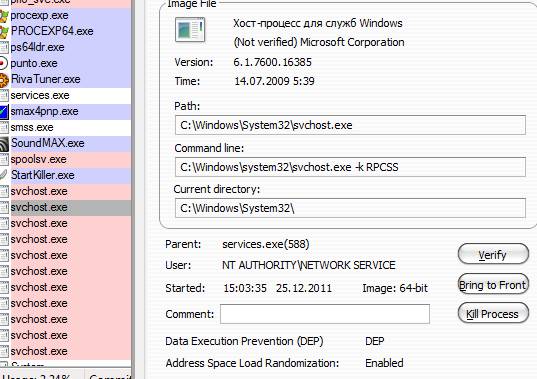

Управляет системными функциями, которые запускаются из динамических библиотек (.DLL): проверяет и загружает их. Слушает сетевые порты, передаёт по ним данные. Фактически является служебным приложением Windows. Находится в директории С: → Windows → System 32. В версиях ОС XP/ 7/ 8 в 76% случаев имеет размер 20, 992 байта. Но есть и другие варианты. Подробней с ними можно ознакомиться на распознавательном ресурсе filecheck.ru/process/svchost.exe.html (ссылка — «ещё 29 вариантов»).

Имеет следующие цифровые подписи (в диспетчере задач колонка «Пользователи»):

Хакерская подделка

Может находиться в следующих директориях:

Кроме альтернативных директорий, хакеры в качестве маскировки вируса используют практически идентичные, схожие на системный процесс, названия.

Версий «свободной трактовки» названия бесчисленное множество. Поэтому необходимо проявлять повышенное внимание при анализе действующих процессов.

Внимание! Вирус может иметь другое расширение (отличное от exe). Например, «com» (вирус Neshta).

Итак, зная врага (вирус!) в лицо, можно смело приступать к его уничтожению.

Способ №1: очистка утилитой Comodo Cleaning Essentials

Cleaning Essentials — антивирусный сканер. Используется в качестве альтернативного программного средства по очистке системы. К нему прилагаются две утилиты для детектирования и мониторинга объектов Windows (файлов и ключей реестра).

Где скачать и как установить?

1. Откройте в браузере comodo.com (официальный сайт производителя).

Совет! Дистрибутив утилиты лучше скачивать на «здоровом» компьютере (если есть такая возможность), а затем запускать с USB-флешки или CD-диска.

2. На главной странице наведите курсор на раздел «Small & Medium Business». В открывшемся подменю выберите программу Comodo Cleaning Essentials.

3. В блоке загрузки, в ниспадающем меню, выберите разрядность вашей ОС (32 или 64 bit).

Совет! Разрядность можно узнать через системное меню: откройте «Пуск» → введите в строку «Сведения о системе» → кликните по утилите с таким же названием в списке «Программы» → посмотрите строку «Тип».

4. Нажмите кнопку «Frее Download». Дождитесь завершения загрузки.

5. Распакуйте скачанный архив: клик правой кнопкой по файлу → «Извлечь всё… ».

6. Откройте распакованную папку и кликните 2 раза левой кнопкой по файлу «CCE».

Как настроить и очистить ОС?

1. Выберите режим «Custom scan» (выборочное сканирование).

2. Подождите немного, пока утилита обновит свои сигнатурные базы.

3. В окне настроек сканирования установите галочку напротив диска С. А также включите проверку всех дополнительных элементов («Memory», «Critical Areas..» и др.).

5. По завершении проверки разрешите антивирусу удалить найденный вирус-самозванец и прочие опасные объекты.

Примечание. Кроме Comodo Cleaning Essentials, для лечения ПК можно использовать другие аналогичные антивирусные утилиты. Например, Dr. Web CureIt!.

Вспомогательные утилиты

В пакет лечащей программы Cleaning Essentials входят два вспомогательных инструмента, предназначенных для мониторинга системы в реальном времени и детектирования зловредов вручную. Их можно задействовать в том случае, если вирус не удастся обезвредить в процессе автоматической проверки.

Внимание! Утилиты рекомендуется применять только опытным пользователям.

Autorun Analyzer

Приложение для быстрой и удобной работы с ключами реестра, файлами, службами и сервисами. Autorun Analyzer определяет местоположение выбранного объекта, при необходимости может удалить или скопировать его.

Для автоматического поиска файлов svchost.exe в разделе «File» выберите «Find» и задайте имя файла. Проанализируйте найденные процессы, руководствуясь свойствами, описанными выше (см. «Хакерская подделка»). При необходимости удалите подозрительные объекты через контекстное меню утилиты.

KillSwitch

Мониторит запущенные процессы, сетевые соединения, физическую память и нагрузку на ЦП. Чтобы «отловить» поддельный svchost при помощи KillSwitch, выполните следующие действия:

В случае обнаружения зловреда:

Способ №2: использование системных функций

Проверка автозагрузки

Анализ активных процессов

Кликните правой кнопкой по имени образа. В меню выберите «Свойства».

В случае обнаружения вируса:

Если сложно определить: доверенный или вирус?

Иногда однозначно сложно сказать, является ли svchost настоящим или подделкой. В такой ситуации рекомендуется провести дополнительное детектирование на бесплатном онлайн-сканере «Virustotal». Этот сервис для проверки объекта на наличие вирусов использует 50-55 антивирусов.

Профилактика

После нейтрализации «паразита» из ОС Windows, в независимости от применённого способа удаления, просканируйте дисковые разделы лечащей утилитой Malwarebytes Anti-Malware или Kaspersky Virus Removal Tool. Проверьте работу основного антивируса: просмотрите настройки детектирования, обновите сигнатурную базу.

Источник

Device harddiskvolume4 windows system32 svchost exe

Этот форум закрыт. Спасибо за участие!

Лучший отвечающий

Вопрос

Предупреждение 28.10.2010 7:24:44 User Profile Service 1530 Отсутствует

Операционная система обнаружила, что файл реестра используется другими приложениями или службами. Файл будет сейчас выгружен. Приложения или службы, которые используют файл реестра, могут впоследствии работать неправильно.

Прошу вас помочь в решении этой проблемы! или скажите куда обратиться?

Ответы

Это сообщение скорее всего результат того что приложение было убито ОС, например при перезагрузке. Приложение может быть убито ОС если оно само не желает выключаться. Т.е. данное сообщение скорее всего не причина долгой перезагрузки, но возможно следствие.

В зависимости от того какие сервисы запущены на компьютере и используются ли они по сети минута-другая может быть и весьма коротким интервалом.

Я бы посоветовал произвести ревизию запущенных процессов и сервисов которые не используются по умолчанию. Возможно один из них создает замедление при выключении.

Если подобное поведение началось недавно то так же можно выполнить откат.

This posting is provided «AS IS» with no warranties, and confers no rights.

Все ответы

Похоже, какая-то программа работает некорректно.

вот опять,после перезагрузки ОС в журнале событий-события управления, снова запись такая-

Предупреждение 31.10.2010 14:54:48 User Profile Service 1530 Отсутствует

Операционная система обнаружила, что файл реестра используется другими приложениями или службами. Файл будет сейчас выгружен. Приложения или службы, которые используют файл реестра, могут впоследствии работать неправильно.

Источник

Device harddiskvolume4 windows system32 svchost exe

Судя по всему пробуждение произошло по таймеру:

Либо таймер прописан в БИОС, либо какой то софт настраивает пробуждение по таймеру. Ищите какой. Можно попробовать команду powercfg /WAKETIMERS в консоли администратора. Но в общем случае сделать ревизию установленного софта и смотреть что из них может это делать.

Вы так же не сказали какой у вас ПК. На старых ПК (5+ лет) часто были проблемы с режимами управлением питанием, в частности кривые реализации ACPI. В этом случае иногда помогает отключeние ACPI в БИОС.

This posting is provided «AS IS» with no warranties, and confers no rights.

Можно так же попробовать запретить таймеры пробуждения (но это не поможет если пробуждение настроенов BIOS):

This posting is provided «AS IS» with no warranties, and confers no rights.

Все ответы

Для начала найдите событие которое описывает пробуждение, там часто есть источник пробужденния. То что вы указли про время не есть причина (хотя изменение времени очень велико для синхронизации, возможны проблемы с часами на матплате).

В обшем, должно быть событие конкретно о пробуждении, типично из серии «Kernel Power». Его надо найти и изучить на предмет источника пробуждения.

Можно так же запустить данную утилиту в консоли админстратора: powercfg.exe /LASTWAKE

Не повредит посмотреть настройки БИОС, там может стоять пробуждение по таймеру или от других источников. Их можно запретить.

P.S. Пожалуйста, полегче с восклицательными знаками.

This posting is provided «AS IS» with no warranties, and confers no rights.

Проверьте в диспетчере задач в дереве контролеры USB,сетевые адаптеры,устройства HID сняты ли галочки в Управления электропитанием- Разрешить выводить этот компьютер из ждущего режима и стоит ли галочка Разрешить отключение этого устройства для экономия энергии.Галочка»Разрешить выводить этот компьютер из ждущего режима» должна стоять только на Мыши и Клавиатуры.

Для начала найдите событие которое описывает пробуждение, там часто есть источник пробужденния. То что вы указли про время не есть причина (хотя изменение времени очень велико для синхронизации, возможны проблемы с часами на матплате).

В обшем, должно быть событие конкретно о пробуждении, типично из серии «Kernel Power». Его надо найти и изучить на предмет источника пробуждения.

Можно так же запустить данную утилиту в консоли админстратора: powercfg.exe /LASTWAKE

Не повредит посмотреть настройки БИОС, там может стоять пробуждение по таймеру или от других источников. Их можно запретить.

P.S. Пожалуйста, полегче с восклицательными знаками.

This posting is provided «AS IS» with no warranties, and confers no rights.

Для начала найдите событие которое описывает пробуждение, там часто есть источник пробужденния. То что вы указли про время не есть причина (хотя изменение времени очень велико для синхронизации, возможны проблемы с часами на матплате).

В обшем, должно быть событие конкретно о пробуждении, типично из серии «Kernel Power». Его надо найти и изучить на предмет источника пробуждения.

Можно так же запустить данную утилиту в консоли админстратора: powercfg.exe /LASTWAKE

Не повредит посмотреть настройки БИОС, там может стоять пробуждение по таймеру или от других источников. Их можно запретить.

P.S. Пожалуйста, полегче с восклицательными знаками.

This posting is provided «AS IS» with no warranties, and confers no rights.

Источник

Device harddiskvolume4 windows system32 svchost exe

Этот форум закрыт. Спасибо за участие!

Лучший отвечающий

Вопрос

Предупреждение 28.10.2010 7:24:44 User Profile Service 1530 Отсутствует

Операционная система обнаружила, что файл реестра используется другими приложениями или службами. Файл будет сейчас выгружен. Приложения или службы, которые используют файл реестра, могут впоследствии работать неправильно.

Прошу вас помочь в решении этой проблемы! или скажите куда обратиться?

Ответы

Это сообщение скорее всего результат того что приложение было убито ОС, например при перезагрузке. Приложение может быть убито ОС если оно само не желает выключаться. Т.е. данное сообщение скорее всего не причина долгой перезагрузки, но возможно следствие.

В зависимости от того какие сервисы запущены на компьютере и используются ли они по сети минута-другая может быть и весьма коротким интервалом.

Я бы посоветовал произвести ревизию запущенных процессов и сервисов которые не используются по умолчанию. Возможно один из них создает замедление при выключении.

Если подобное поведение началось недавно то так же можно выполнить откат.

This posting is provided «AS IS» with no warranties, and confers no rights.

Все ответы

Похоже, какая-то программа работает некорректно.

вот опять,после перезагрузки ОС в журнале событий-события управления, снова запись такая-

Предупреждение 31.10.2010 14:54:48 User Profile Service 1530 Отсутствует

Операционная система обнаружила, что файл реестра используется другими приложениями или службами. Файл будет сейчас выгружен. Приложения или службы, которые используют файл реестра, могут впоследствии работать неправильно.

Источник

Help! Маскировка процесса «svchost.exe» HarddiskVolume1

Опции темы

зверек завелся, не могу поймать за хвост.

интивирь не ловит.

svchost.exe ломится на адрес: 212.193.224.104 на все возможные порты.

в процессах AVZ на него ругается:

Обнаружена маскировка процесса 1288 c:windowssystem32svchost.exe

1.4 Поиск маскировки процессов и драйверов

Маскировка процесса с PID=1288, имя = «svchost.exe», полное имя = «DeviceHarddiskVolume1WINDOWSsystem32svchost. exe»

найти, где зверь запускается, не могу. в автозапуске всё просмотрел, глаза сломал

Надоело быть жертвой? Стань профи по информационной безопасности, получай самую свежую информацию об угрозах и средствах защиты от ведущего российского аналитического центра Anti-Malware.ru:

логи. кроме процитированного ничего подозрительного нет.

лог Hijack я приложил по правилам.

вот эта зверушка мне покоя не дает:

>>>> Обнаружена маскировка процесса 544 c:windowssystem32svchost.exe

1.4 Поиск маскировки процессов и драйверов

Маскировка процесса с PID=544, имя = «svchost.exe», полное имя = «DeviceHarddiskVolume1WINDOWSsystem32svchost. exe»

не могу вычистить. в реестре такого пути нет. И это не системная переменнная. где искать?

Источник

В этой подробно о том, что это за процесс, для чего он нужен и как решать возможные проблемы с ним, в частности выяснить — какая именно служба, запущенная через svchost.exe грузит процессор, и не является ли данный файл вирусом.

Svchost.exe — что это за процесс (программа)

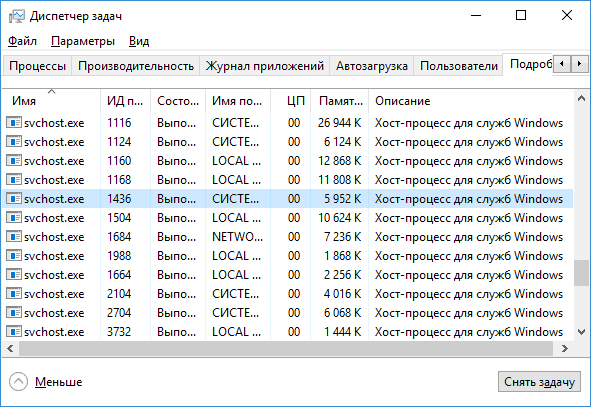

Svchost.exe в Windows 10, 8 и Windows 7 является основным процессом для загрузки служб операционной системы Windows, хранящихся в динамических библиотеках DLL. То есть службы Windows, которые вы можете увидеть в списке служб (Win+R, ввести services.msc) загружаются «через» svchost.exe и для многих из них запускается отдельный процесс, которые вы и наблюдаете в диспетчере задач.

Службы Windows, а особенно те, за запуск которых отвечает svchost, являются необходимыми компонентами для полноценной работы операционной системы и загружаются при ее запуске (не все, но большинство из них). В частности, таким образом запускаются такие нужные вещи, как:

- Диспетчеры различных видов сетевых подключений, благодаря которым Вы имеете доступ в Интернет, в том числе и по Wi-Fi

- Службы для работы с устройствами Plug and Play и HID, позволяющие Вам пользоваться мышками, веб-камерами, USB-клавиатурой

- Службы центра обновления, защитник Windows 10 и 8 другие.

Соответственно, ответ на то, почему пунктов «Хост-процесс для служб Windows svchost.exe» много в диспетчере задач заключается в том, что системе необходимо запускать много служб, работа которых выглядит как отдельный процесс svchost.exe.

При этом, если каких-либо проблем данный процесс не вызывает, вам, вероятнее всего, не стоит каким-либо образом что-то настраивать, переживать о том, что это вирус или тем более пробовать удалить svchost.exe (при условии, что нахождение файла в C:WindowsSystem32 или C:WindowsSysWOW64, иначе, в теории, может оказаться, что это вирус, о чем будет упомянуто далее).

Что делать, если svchost.exe грузит процессор на 100%

Одна из самых распространенных проблем, связанных с svchost.exe — то, что этот процесс грузит систему на 100%. Наиболее частые причины такого поведения:

- Выполняется какая-либо стандартная процедура (если такая нагрузка не всегда) — индексация содержимого дисков (особенно сразу после установки ОС), выполнение обновления или его загрузки и подобные. В этом случае (если это проходит «само») делать обычно ничего не требуется.

- Какая-то из служб по какой-то причине работает неправильно (тут попробуем выяснить, что это за служба, см. далее). Причины неправильной работы могут быть разными — повреждения системных файлов (может помочь проверка целостности системных файлов), проблемы с драйверами (например, сетевыми) и другие.

- Проблемы с жестким диском компьютера (стоит выполнить проверку жесткого диска на ошибки).

- Реже — результат работы вредоносного ПО. Причем не обязательно сам файл svchost.exe является вирусом, могут быть варианты, когда посторонняя вредоносная программа обращается к Хост-процессу служб Windows таким образом, что вызывает нагрузку на процессор. Тут рекомендуется проверить компьютер на вирусы и использовать отдельные средства удаления вредоносных программ. Также, если проблема исчезает при чистой загрузке Windows (запуск с минимальным набором системных служб), то стоит обратить внимание на то, какие программы есть у вас в автозагрузке, возможно, влияние оказывают они.

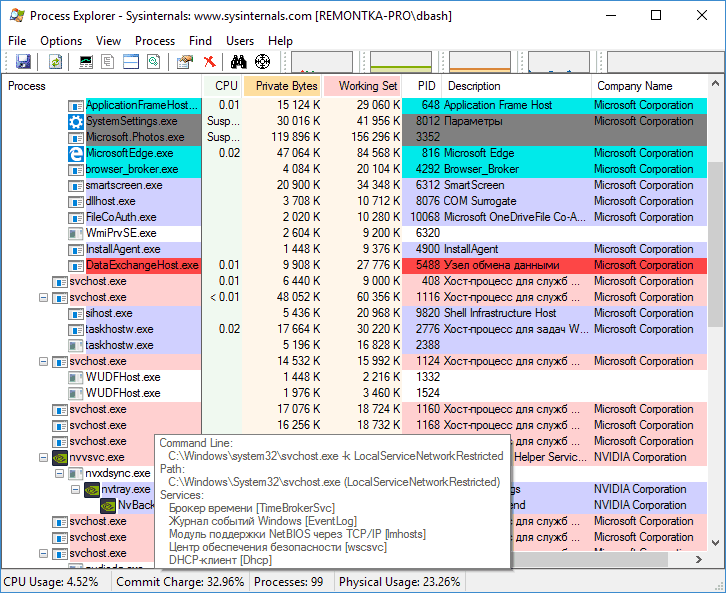

Наиболее распространенный из указанных вариантов — неправильная работа какой-либо службы Windows 10, 8 и Windows 7. Для того, чтобы выяснить, какая именно служба вызывает такую нагрузку на процессор, удобно использовать программу Microsoft Sysinternals Process Explorer, скачать которую можно бесплатно с официального сайта https://technet.microsoft.com/en-us/sysinternals/processexplorer.aspx (представляет собой архив, который нужно распаковать и запустить из него исполняемый файл).

После запуска программы вы увидите список запущенных процессов, в том числе проблемный svchost.exe, нагружающий процессор. Если навести на процесс указатель мыши, во всплывающей подсказке появится информация о том, какие конкретно службы запущенны данным экземпляром svchost.exe.

Если это одна служба — можно попробовать отключить её (см. Какие службы можно отключить в Windows 10 и как это сделать). Если несколько — можно экспериментировать с отключением, а можно по типу служб (например, если всё это — сетевые службы) предположить возможную причину проблемы (в указанном случае это могут быть неправильно работающие сетевые драйвера, конфликты антивирусов, или же вирус, использующий ваше сетевое подключение, задействуя при этом системные службы).

Как узнать, svchost.exe — это вирус или нет

Существует некоторое количество вирусов, которые либо маскируются, либо загружаются с помощью настоящего svchost.exe. Хотя, в настоящее время они встречаются не очень часто.

Симптомы заражения могут быть различными:

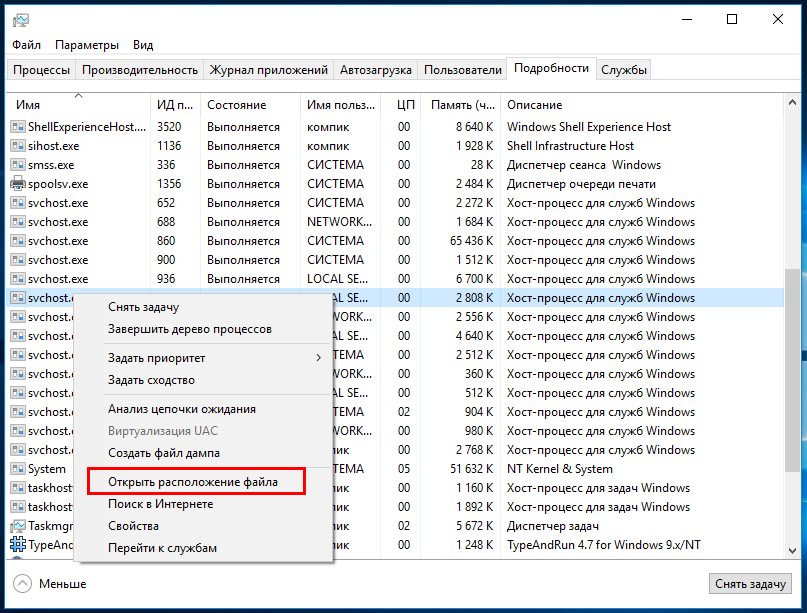

- Основной и почти гарантированно говорящий о вредоносности svchost.exe — расположение этого файла вне папок system32 и SysWOW64 (чтобы узнать расположение, вы можете кликнуть правой кнопкой мыши по процессу в диспетчере задач и выбрать пункт «Открыть расположение файла». В Process Explorer посмотреть расположение можно схожим образом — правый клик и пункт меню Properties). Важно: в Windows файл svchost.exe можно обнаружить также в папках Prefetch, WinSxS, ServicePackFiles — это не вредоносный файл, но, одновременно, среди запущенных процессов файла из этих расположений быть не должно.

- Среди прочих признаков отмечают, что процесс svchost.exe никогда не запускается от имени пользователя (только от имени «Система», «LOCAL SERVICE» и «Network Service»). В Windows 10 это точно не так (Shell Experience Host, sihost.exe, запускается именно от пользователя и через svchost.exe).

- Интернет работает только после включения компьютера, потом перестает работать и страницы не открываются (причем иногда можно наблюдать активный обмен трафиком).

- Другие обычные для вирусов проявления (реклама на всех сайтах, открывается не то, что нужно, изменяются системные настройки, компьютер тормозит и т.д.)

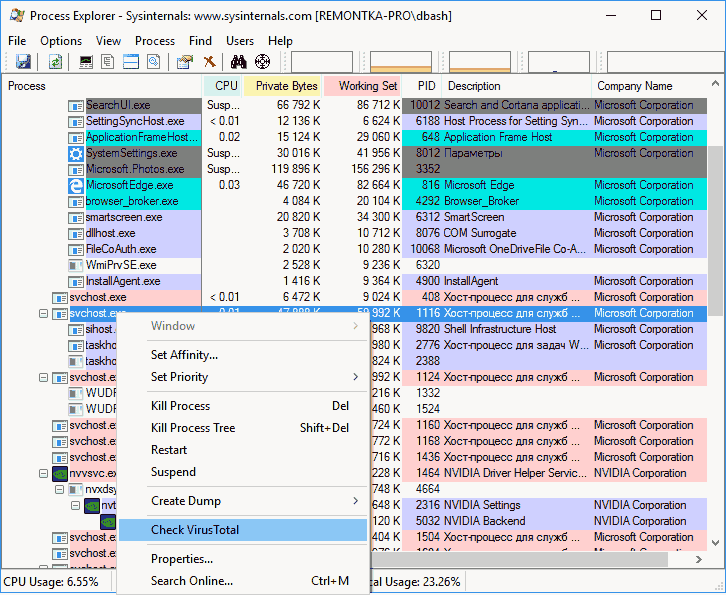

В случае, если у Вас возникли подозрения на то, что на компьютере какой-либо вирус, имеющий к svchost.exe, рекомендую:

- С помощью ранее упоминавшейся программы Process Explorer кликнуть правой кнопкой мыши по проблемному экземпляру svchost.exe и выбрать пункт меню «Check VirusTotal» для проверки этого файла на вирусы.

- В Process Explorer посмотреть, какой процесс запускает проблемный svchost.exe (т.е. в отображаемом в программе «дереве» находится «выше» в иерархии). Проверить его на вирусы тем же способом, что был описан в предыдущем пункте, если он вызывает подозрения.

- Воспользоваться антивирусной программой для полной проверки компьютера (так как вирус может быть не в самом файле svchost, а просто использовать его).

- Посмотреть описания вирусов здесь https://threats.kaspersky.com/ru/ . Просто введите в поисковую строку «svchost.exe» и получите список вирусов, использующих этот файл в своей работе, а также описание, как именно они работают и каким образом скрываются. Хотя, наверное, это излишне.

- Если по имени файлов и задач вы способны определить их подозрительность, можно посмотреть, что именно запускается с помощью svchost с помощью командной строки, введя команду Tasklist /SVC

Стоит отметить, что 100% загрузка процессора, вызываемая svchost.exe редко бывает следствием работы вирусов. Чаще всего это все-таки следствие проблем со службами Windows, драйверами или другим ПО на компьютере, а также «кривости» установленных на компьютерах многих пользователей «сборок».

Как правило, большинство троянских и шпионских программ стараются скрыть своё присутствие на компьютере для чего прибегают к различного рода хитростям, например, тщательно прячут свои процессы либо маскируются под процессы системные. Потенциальной «жертвой» вируса может стать любой системный процесс, но чаще всего вредоносные программы прикрываются маской процесса svchost.

И на это у них есть свои причины. Дело в том, что svchost запускается в нескольких экземплярах внешне практически ничем неотличимых друг от друга, так что если в Диспетчере задач появится ещё один процесс svchost, а их число может достигать нескольких десятков, особого подозрения со стороны пользователя это не вызовет. Но если они одинаковы, как определить, какой из них является настоящим, а какой волком в овечьей шкуре?

Оказывается, что не так уже и сложно, но перед тем как приступать к их идентификации, позвольте пару слов о самом процессе svchost. Как видно из его полного названия Generic Host Process for Win32 Services, отвечает он за работу служб и сервисов, причём как системных, так и сторонних, использующих динамические библиотеки DLL, которые в свою очередь составляют немалую часть файлов Windows и прикладных программ.

Этот процесс настолько важен, что если файл svchost.exe будет повреждён, Windows не сможет нормально работать. В работающей системе присутствует как минимум четыре экземпляра процесса svchost, но их может быть и значительно больше. Необходимость такого дублирования объясняется количеством обслуживаемых процессом служб и сервисов, а также необходимостью обеспечения стабильности системы.

Итак, как же узнать, является ли svchost настоящим? Первым критерием подлинности файла svchost.exe является его месторасположение. Его законным местом обитания являются следующие папки:

• C:/WINDOWS/system32

• C:/Windows/SysWOW64

• C:/WINDOWSPrefetch

• C:WINDOWS/ServicePackFiles/i386

• С:/WINDOWS/winsxs/*

Примечание: звёздочка в конце пути С:/WINDOWS/winsxs обозначает, что в папке winsxs может быть ещё один каталог. Как правило, он имеет длинное название из набора символов, например, amd64_3ware.inf.resources_31bf3856ad364e35_6.3.9600.16384_ru-ru_7f622cb60fd30b1c. В виде исключения из правил файл svchost.exe может располагаться в каталоге антишпионской программы Malwarebytes Anti-Malware.

Если же он обнаружится в какой-нибудь другой папке, особенно в корневой Windows или в «Пользователи», то скорее всего вы имеете дело с маскирующимся вирусом. Проверить расположение файла svchost.exe можно из Диспетчера задач, кликнув по процессу правой кнопкой мыши и выбрав в меню опцию «Открыть расположение файла» либо с помощью сторонних утилит вроде Process Explorer. Используя сторонние файловые менеджеры, также можно выполнить поиск всех файлов svchost.exe по маске.

Последний способ не столь надёжен, так как подделывающийся под процесс svchost вирус может использовать более хитрый способ маскировки. Так, в имени файла одна из латинских букв может быть заменена кириллической. Внешне такой файл ничем не будет отличаться от настоящего, более того, он может располагаться в том же каталоге, что и «правильный» svchost.exe. Впрочем, проверить его подлинность не составляет особого труда. Достаточно сравнить коды символов имени файла воспользовавшись таблицей символов Юникода. Иногда в название файла svchost добавляется лишняя буква, либо наоборот, пропускается. Невнимательный пользователь может и не заметить разницу между, скажем, svchost.exe и svhost.exe.

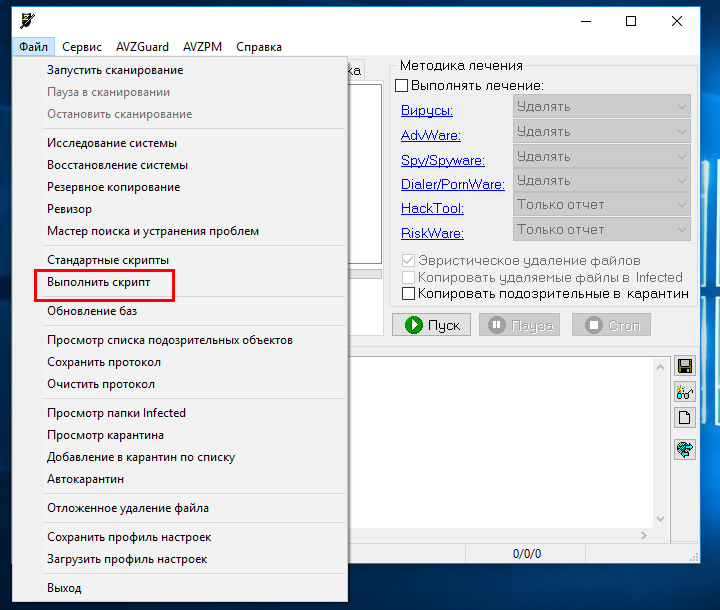

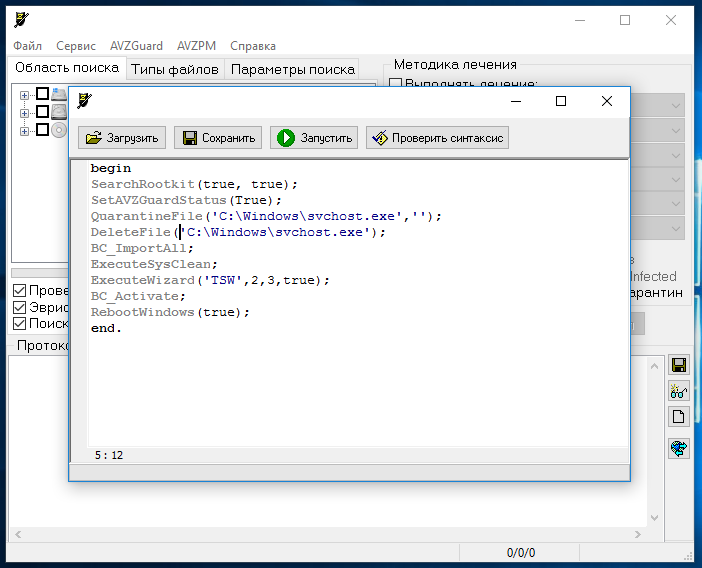

Тем не менее, спешить удалять подозрительный svchost сходу не стоит. Для начала неплохо было бы проверить его на мульти антивирусном сервисе вроде VirusTotal и, если подозрительный файл окажется подделкой, хотя одна из антивирусных программ выдаст положительный результат. Вредоносный файл, маскирующийся под svchost удаляем с помощью Dr.Web LiveDisk либо утилиты AVZ. Если будете использовать AVZ, вам также понадобиться специальный скрипт, скачать который можно по ссылке ниже.

Алгоритм удаления вируса в AVZ следующий: запускаем утилиты, в меню Файл выбираем опцию «Выполнить скрипт» после чего вставляем код скрипта из прилагаемого файла и нажимаем кнопку «Запустить». При этом будет выполнена перезагрузка компьютера.

После старта проверяем, был ли удалён вирус и проводим полную проверку системного раздела антивирусным сканером.

Скрипт для AVZ: yadi.sk/i/aMnvkKS0m7kp6

Загрузка…

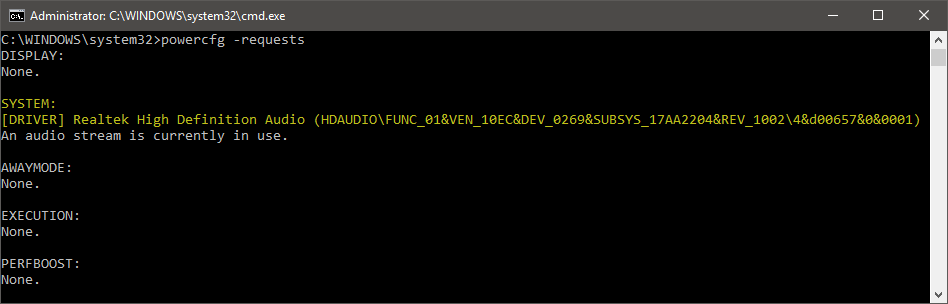

В моем основном ноутбуке различные проблемы с электропитанием возникают часто, что объяснимо работой в инсайдерских сборках. Однако и в стабильной версии 1803 я заметил, что моя система перестала уходить в сон. При этом монитор выключался через указанный промежуток времени, что намекало на правильное определение системой состояния бездействия.

Я выставил маленький период перехода в сон, 1-2 минуты и приступил к диагностике.

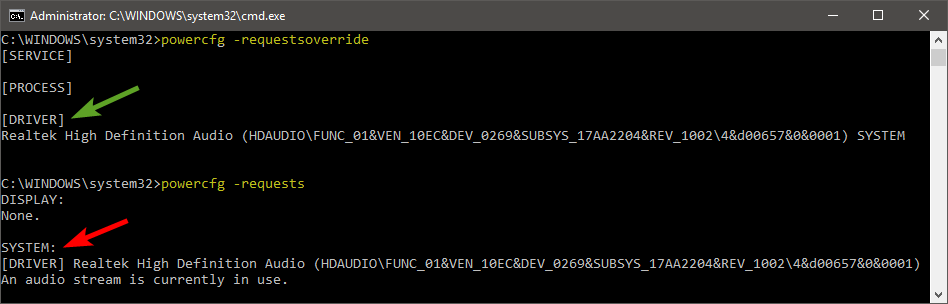

Проверка запросов к подсистеме питания от приложений и драйверов

Первым делом надо смотреть в powercfg, что удерживает ОС от перехода в сон. Процессы и драйверы, обращающиеся к подсистеме электропитания, можно увидеть в командной строке от имени администратора:

powercfg -requests

Сразу видно, что запрос к SYSTEM идет от DRIVER — в данном случае, Realtek использует аудиопоток.

В списке также может присутствовать WebRTC от Chrome, а сразу после перезапуска системы там можно увидеть запросы оптимизации загрузки, индекс поиска, но они быстро исчезают. Можно внести процесс или драйвер в список исключений, и он не будет препятствовать уходу в сон.

powercfg -requestsoverride DRIVER "Realtek High Definition Audio (HDAUDIOFUNC_01&VEN_10EC&DEV_0269&SUBSYS_17AA2204&REV_10024&d00657&0&0001)" SYSTEM

Команда читается как «игнорировать запрос от DRIVER [полное имя драйвера] к SYSTEM».

Список исключений хранится в разделе реестра

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlPowerPowerRequestOverride

и выводится командой

powercfg -requestsoverride

Я перезагрузился для верности, но система отказывалась засыпать. Проверив исключения и список запросов, я обнаружил, что драйвер Realtek продолжал использовать аудиопоток, хотя был внесен в исключения.

Я поплясал немножко с бубном вокруг исключений, но успеха не добился. Быстрое гугление подтвердило, что в некоторых случаях они не срабатывают. Это типично для legacy запросов, но тут был другой случай, и я не первый, кто с этим столкнулся.

В итоге я удалил Realtek из списка. Можно удалять записи в редакторе реестра или консоли. Команда почти такая же, как при добавлении, просто не указывается куда идет запрос, т.е. в данном случае в конце команды нет SYSTEM:

powercfg -requestsoverride DRIVER "Realtek High Definition Audio (HDAUDIOFUNC_01&VEN_10EC&DEV_0269&SUBSYS_17AA2204&REV_10024&d00657&0&0001)"

Мы пойдем другим путем ©

Вычисление процесса, использующего подсистему звука

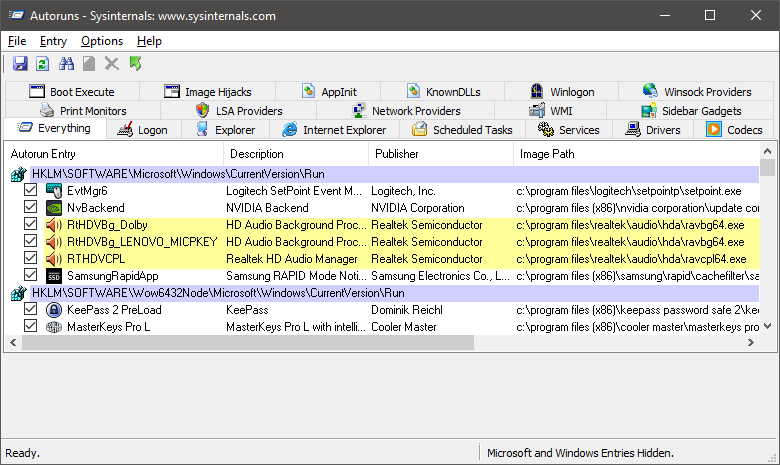

Известно, что черными делами занимается драйвер Realtek. Очевидно, он загружается при старте системы, поэтому имя файла несложно выяснить с помощью Autoruns.

Три записи относятся к двум файлам, один из которых – панель управления, судя по имени. Поэтому объектом интереса стал ravbg64.exe.

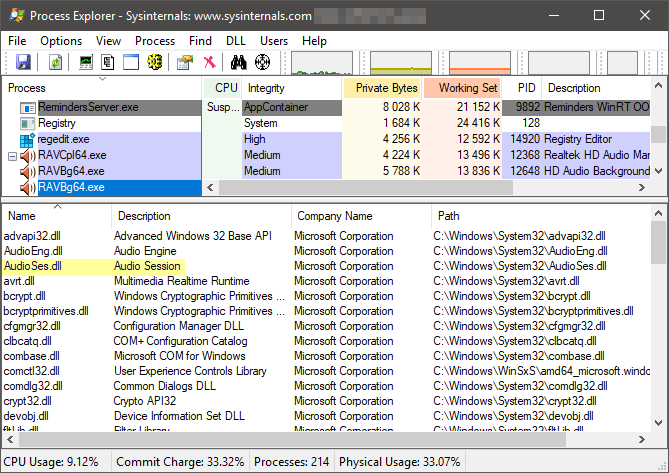

В Process Explorer от имени администратора я открыл нижнюю панель сочетанием Ctrl + L, перешел в нее и нажал kbd class=»dark»>Ctrl + D, чтобы увидеть список библиотек и дескрипторов процесса. Конечно, там очень много всего, но меня интересовало, что может использовать аудиопоток. Поэтому мое внимание быстро привлекла библиотека AudioSes.dll с описанием Audio Session.

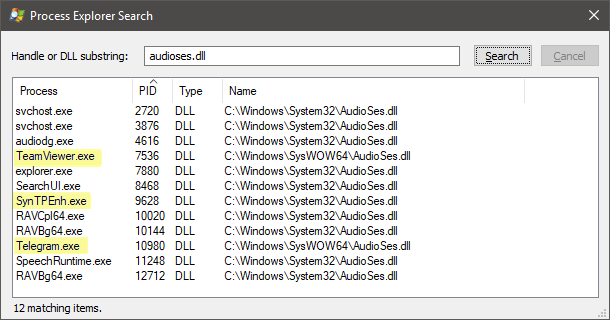

Ctrl + Shift + F по audioses.dll выдает список процессов, вовлеченных в звуковую сессию. Под подозрение попали сторонние приложения и драйверы (за исключением самого Realtek), выделенные на картинке.

Закрыв Telegram и TeamViewer, я повторил проверку запросов, но ничего не изменилось. Я отключил драйвер Synaptics в msconfig – Службы – Не показывать службы Microsoft и перезагрузился, но запрос от Realtek не исчез.

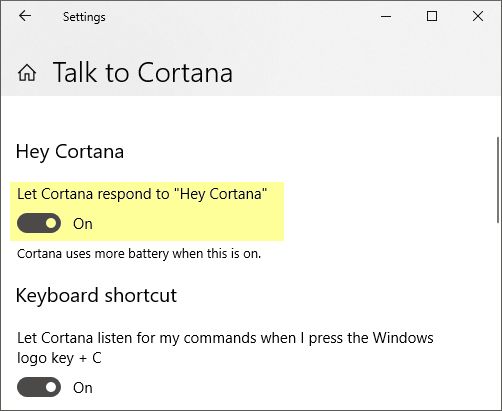

Так, а что там SearchUI.exe может слушать? Графический интерфейс поиска… да это же Cortana! И она настроена откликаться на голосовое обращение. (У меня английский интерфейс.)

Действительно, после отключения этого параметра и контрольной перезагрузки SearchUI перестал использовать сессию аудио, а запрос от Realtek к подсистеме электропитания исчез! Соответственно, наладился и уход в сон.

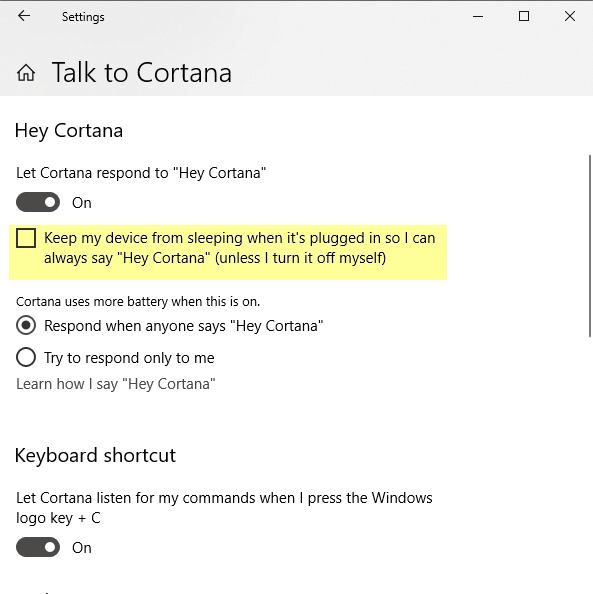

Заключение и мысли по поводу

Голосовым помощником я пользуюсь нечасто (при необходимости Cortana можно вызвать сочетанием клавиш), и нормальный сон системы для меня важнее. Поэтому проблему я счел для себя полностью решенной, но осталась пара вопросов. Они очень похожи на баги, которые я занес в Feedback Hub (поддержка инсайдеров приветствуется):

- Параметр “Hey Cortana” препятствует уходу в сон

- Не работает игнорирование запросов драйвера Realtek к подсистеме электропитания

Можно спорить, является ли первая проблема багом или так и задумано — раз Cortana должна слушать, то и спать не должна. Но такое поведение неочевидно и нигде не описано (про повышенный расход батареи предупреждают, кстати). Оно не создает проблем лишь на современных устройствах с InstantGo, в которых не используется традиционный сон. Возможно, в представлениях и мечтах Microsoft такие устройства сейчас у всех, но реальность суровее.

Upd. Буквально на следующий день после публикации статьи я зашел в настройки Cortana и обнаружил, что там добавили параметр, контролирующий уход в сон при работе от элкетросети. Теперь Cortana не препятствует уходу в сон (я проверил), но при желании можно переопределить это поведение.

Так или иначе, цель статьи в том, чтобы показать вам простой прием решения распространенной задачи, а также подход к диагностике более сложной проблемы с помощью утилит Sysinternals.

У вас возникают проблемы со сном / гибернацией в Windows 10?

- Да (43%, голосов: 135)

- Нет (27%, голосов: 86)

- Не пользуюсь этими режимами (17%, голосов: 53)

- Моего варианта тут нет / У меня не Windows 10 (12%, голосов: 39)

Проголосовало: 313 [архив опросов]

Загрузка …

В этой подробно о том, что это за процесс, для чего он нужен и как решать возможные проблемы с ним, в частности выяснить — какая именно служба, запущенная через svchost.exe грузит процессор, и не является ли данный файл вирусом.

Svchost.exe в Windows 10, 8 и Windows 7 является основным процессом для загрузки служб операционной системы Windows, хранящихся в динамических библиотеках DLL. То есть службы Windows, которые вы можете увидеть в списке служб (Win+R, ввести services.msc) загружаются «через» svchost.exe и для многих из них запускается отдельный процесс, которые вы и наблюдаете в диспетчере задач.

Службы Windows, а особенно те, за запуск которых отвечает svchost, являются необходимыми компонентами для полноценной работы операционной системы и загружаются при ее запуске (не все, но большинство из них). В частности, таким образом запускаются такие нужные вещи, как:

- Диспетчеры различных видов сетевых подключений, благодаря которым Вы имеете доступ в Интернет, в том числе и по Wi-Fi

- Службы для работы с устройствами Plug and Play и HID, позволяющие Вам пользоваться мышками, веб-камерами, USB-клавиатурой

- Службы центра обновления, защитник Windows 10 и 8 другие.

Соответственно, ответ на то, почему пунктов «Хост-процесс для служб Windows svchost.exe» много в диспетчере задач заключается в том, что системе необходимо запускать много служб, работа которых выглядит как отдельный процесс svchost.exe.

При этом, если каких-либо проблем данный процесс не вызывает, вам, вероятнее всего, не стоит каким-либо образом что-то настраивать, переживать о том, что это вирус или тем более пробовать удалить svchost.exe (при условии, что нахождение файла в C:WindowsSystem32 или C:WindowsSysWOW64, иначе, в теории, может оказаться, что это вирус, о чем будет упомянуто далее).

Что делать, если svchost.exe грузит процессор на 100%

Одна из самых распространенных проблем, связанных с svchost.exe — то, что этот процесс грузит систему на 100%. Наиболее частые причины такого поведения:

- Выполняется какая-либо стандартная процедура (если такая нагрузка не всегда) — индексация содержимого дисков (особенно сразу после установки ОС), выполнение обновления или его загрузки и подобные. В этом случае (если это проходит «само») делать обычно ничего не требуется.

- Какая-то из служб по какой-то причине работает неправильно (тут попробуем выяснить, что это за служба, см. далее). Причины неправильной работы могут быть разными — повреждения системных файлов (может помочь проверка целостности системных файлов), проблемы с драйверами (например, сетевыми) и другие.

- Проблемы с жестким диском компьютера (стоит выполнить проверку жесткого диска на ошибки).

- Реже — результат работы вредоносного ПО. Причем не обязательно сам файл svchost.exe является вирусом, могут быть варианты, когда посторонняя вредоносная программа обращается к Хост-процессу служб Windows таким образом, что вызывает нагрузку на процессор. Тут рекомендуется проверить компьютер на вирусы и использовать отдельные средства удаления вредоносных программ. Также, если проблема исчезает при чистой загрузке Windows (запуск с минимальным набором системных служб), то стоит обратить внимание на то, какие программы есть у вас в автозагрузке, возможно, влияние оказывают они.

Наиболее распространенный из указанных вариантов — неправильная работа какой-либо службы Windows 10, 8 и Windows 7. Для того, чтобы выяснить, какая именно служба вызывает такую нагрузку на процессор, удобно использовать программу Microsoft Sysinternals Process Explorer, скачать которую можно бесплатно с официального сайта https://technet.microsoft.com/en-us/sysinternals/processexplorer.aspx (представляет собой архив, который нужно распаковать и запустить из него исполняемый файл).

После запуска программы вы увидите список запущенных процессов, в том числе проблемный svchost.exe, нагружающий процессор. Если навести на процесс указатель мыши, во всплывающей подсказке появится информация о том, какие конкретно службы запущенны данным экземпляром svchost.exe.

Если это одна служба — можно попробовать отключить её (см. Какие службы можно отключить в Windows 10 и как это сделать). Если несколько — можно экспериментировать с отключением, а можно по типу служб (например, если всё это — сетевые службы) предположить возможную причину проблемы (в указанном случае это могут быть неправильно работающие сетевые драйвера, конфликты антивирусов, или же вирус, использующий ваше сетевое подключение, задействуя при этом системные службы).

Как узнать, svchost.exe — это вирус или нет

Существует некоторое количество вирусов, которые либо маскируются, либо загружаются с помощью настоящего svchost.exe. Хотя, в настоящее время они встречаются не очень часто.

Симптомы заражения могут быть различными:

- Основной и почти гарантированно говорящий о вредоносности svchost.exe — расположение этого файла вне папок system32 и SysWOW64 (чтобы узнать расположение, вы можете кликнуть правой кнопкой мыши по процессу в диспетчере задач и выбрать пункт «Открыть расположение файла». В Process Explorer посмотреть расположение можно схожим образом — правый клик и пункт меню Properties). Важно: в Windows файл svchost.exe можно обнаружить также в папках Prefetch, WinSxS, ServicePackFiles — это не вредоносный файл, но, одновременно, среди запущенных процессов файла из этих расположений быть не должно.

- Среди прочих признаков отмечают, что процесс svchost.exe никогда не запускается от имени пользователя (только от имени «Система», «LOCAL SERVICE» и «Network Service»). В Windows 10 это точно не так (Shell Experience Host, sihost.exe, запускается именно от пользователя и через svchost.exe).

- Интернет работает только после включения компьютера, потом перестает работать и страницы не открываются (причем иногда можно наблюдать активный обмен трафиком).

- Другие обычные для вирусов проявления (реклама на всех сайтах, открывается не то, что нужно, изменяются системные настройки, компьютер тормозит и т.д.)

В случае, если у Вас возникли подозрения на то, что на компьютере какой-либо вирус, имеющий к svchost.exe, рекомендую:

- С помощью ранее упоминавшейся программы Process Explorer кликнуть правой кнопкой мыши по проблемному экземпляру svchost.exe и выбрать пункт меню «Check VirusTotal» для проверки этого файла на вирусы.

- В Process Explorer посмотреть, какой процесс запускает проблемный svchost.exe (т.е. в отображаемом в программе «дереве» находится «выше» в иерархии). Проверить его на вирусы тем же способом, что был описан в предыдущем пункте, если он вызывает подозрения.

- Воспользоваться антивирусной программой для полной проверки компьютера (так как вирус может быть не в самом файле svchost, а просто использовать его).

- Посмотреть описания вирусов здесь https://threats.kaspersky.com/ru/ . Просто введите в поисковую строку «svchost.exe» и получите список вирусов, использующих этот файл в своей работе, а также описание, как именно они работают и каким образом скрываются. Хотя, наверное, это излишне.

- Если по имени файлов и задач вы способны определить их подозрительность, можно посмотреть, что именно запускается с помощью svchost с помощью командной строки, введя команду Tasklist /SVC

Стоит отметить, что 100% загрузка процессора, вызываемая svchost.exe редко бывает следствием работы вирусов. Чаще всего это все-таки следствие проблем со службами Windows, драйверами или другим ПО на компьютере, а также «кривости» установленных на компьютерах многих пользователей «сборок».

Как правило, большинство троянских и шпионских программ стараются скрыть своё присутствие на компьютере для чего прибегают к различного рода хитростям, например, тщательно прячут свои процессы либо маскируются под процессы системные. Потенциальной «жертвой» вируса может стать любой системный процесс, но чаще всего вредоносные программы прикрываются маской процесса svchost.

И на это у них есть свои причины. Дело в том, что svchost запускается в нескольких экземплярах внешне практически ничем неотличимых друг от друга, так что если в Диспетчере задач появится ещё один процесс svchost, а их число может достигать нескольких десятков, особого подозрения со стороны пользователя это не вызовет. Но если они одинаковы, как определить, какой из них является настоящим, а какой волком в овечьей шкуре?

Оказывается, что не так уже и сложно, но перед тем как приступать к их идентификации, позвольте пару слов о самом процессе svchost. Как видно из его полного названия Generic Host Process for Win32 Services, отвечает он за работу служб и сервисов, причём как системных, так и сторонних, использующих динамические библиотеки DLL, которые в свою очередь составляют немалую часть файлов Windows и прикладных программ.

Этот процесс настолько важен, что если файл svchost.exe будет повреждён, Windows не сможет нормально работать. В работающей системе присутствует как минимум четыре экземпляра процесса svchost, но их может быть и значительно больше. Необходимость такого дублирования объясняется количеством обслуживаемых процессом служб и сервисов, а также необходимостью обеспечения стабильности системы.

Итак, как же узнать, является ли svchost настоящим? Первым критерием подлинности файла svchost.exe является его месторасположение. Его законным местом обитания являются следующие папки:

• C:/WINDOWS/system32

• C:/Windows/SysWOW64

• C:/WINDOWSPrefetch

• C:WINDOWS/ServicePackFiles/i386

• С:/WINDOWS/winsxs/*

Примечание: звёздочка в конце пути С:/WINDOWS/winsxs обозначает, что в папке winsxs может быть ещё один каталог. Как правило, он имеет длинное название из набора символов, например, amd64_3ware.inf.resources_31bf3856ad364e35_6.3.9600.16384_ru-ru_7f622cb60fd30b1c. В виде исключения из правил файл svchost.exe может располагаться в каталоге антишпионской программы Malwarebytes Anti-Malware.

Если же он обнаружится в какой-нибудь другой папке, особенно в корневой Windows или в «Пользователи», то скорее всего вы имеете дело с маскирующимся вирусом. Проверить расположение файла svchost.exe можно из Диспетчера задач, кликнув по процессу правой кнопкой мыши и выбрав в меню опцию «Открыть расположение файла» либо с помощью сторонних утилит вроде Process Explorer. Используя сторонние файловые менеджеры, также можно выполнить поиск всех файлов svchost.exe по маске.

Последний способ не столь надёжен, так как подделывающийся под процесс svchost вирус может использовать более хитрый способ маскировки. Так, в имени файла одна из латинских букв может быть заменена кириллической. Внешне такой файл ничем не будет отличаться от настоящего, более того, он может располагаться в том же каталоге, что и «правильный» svchost.exe. Впрочем, проверить его подлинность не составляет особого труда. Достаточно сравнить коды символов имени файла воспользовавшись таблицей символов Юникода. Иногда в название файла svchost добавляется лишняя буква, либо наоборот, пропускается. Невнимательный пользователь может и не заметить разницу между, скажем, svchost.exe и svhost.exe.

Тем не менее, спешить удалять подозрительный svchost сходу не стоит. Для начала неплохо было бы проверить его на мульти антивирусном сервисе вроде VirusTotal и, если подозрительный файл окажется подделкой, хотя одна из антивирусных программ выдаст положительный результат. Вредоносный файл, маскирующийся под svchost удаляем с помощью Dr.Web LiveDisk либо утилиты AVZ. Если будете использовать AVZ, вам также понадобиться специальный скрипт, скачать который можно по ссылке ниже.

Алгоритм удаления вируса в AVZ следующий: запускаем утилиты, в меню Файл выбираем опцию «Выполнить скрипт» после чего вставляем код скрипта из прилагаемого файла и нажимаем кнопку «Запустить». При этом будет выполнена перезагрузка компьютера.

После старта проверяем, был ли удалён вирус и проводим полную проверку системного раздела антивирусным сканером.

Скрипт для AVZ: yadi.sk/i/aMnvkKS0m7kp6

Загрузка…

Приветствую дороги друзья, читатели, посетители и прочие личности. Сегодня поговорим про такую вещь как svchost.

Частенько, пользователи, завидев в списке процессов много svchost.exe (а их бывает чуть ли не с десяток и более), начинают сильно паниковать и экстренно писать письма о злобном вирусе, заполонившем их систему и буквально рвущимся наружу из корпуса, предварительно (видимо для устрашения), подвывая куллерами

Сегодня я хочу раз и навсегда закрыть вопрос с тем, что же такое представляет из себя этот самый злобный вирус svchost, как с ним бороться и надо ли это делать вообще (и вирус ли это вообще ).

Поехали.

-

Что это за процесс SVCHOST и вирус или нет?

-

Как распознать вирус svchost и сам файл

-

Как удалить и решить проблему с SVCHOST или вирусом

-

Проверка поврежденных системных файлов в целях лечения

-

Послесловие

Что это за процесс SVCHOST и вирус или нет?

Начнем с того, что Generic Host Process for Win32 Services (а именно и есть тот самый svchost) представляет из себя системный процесс, вселенски важный в существовании Windows, а именно тех служб, программ и сервисов системы, которые используют, так называемые, DLL-библиотеки.

Этих самых svchost.exe и впрямь может быть в системе решительно много, ведь службам и программам довольно затруднительно дружно использовать и возюкаться с одним процессом (их то, служб, много, а бедный беззащитный svchost совсем один), а посему обычно системой запускаются несколько экземпляров сего счастья, но с разными номерами (идентификаторами процесса, если быть точным).

Соответственно, каждый svchost.exe обслуживает свой набор служб и программ, а посему, в зависимости от количества их в Windows, число этих самых процессов svchost может варьироваться от штуки до нескольких десятков. Еще раз для тех кто не понял: это процессы системы и трогать их не надо.

Но действительно, бывают ситуации, когда под этот процесс маскируются вирусы (еще раз хочу заострить внимание: именно маскируются, именно вирусы, а не сам процесс является вредоносным). Давайте разбираться как их вычислить и что с ними делать.

к содержанию ↑

Как распознать вирус svchost и сам файл

Начнем с того, что системный svchost.exe обитает исключительно в папке:

- C:WINDOWSsystem32

- C:WINDOWSServicePackFilesi386

- C:WINDOWSPrefetch

- С:WINDOWSwinsxs*

Где C: — диск куда установлена система, а * — длинное название папки вроде amd64_microsoft-windows-s..s-svchost.resources_31bf3856ad364e35_6.1.7600.16385_ru-ru_f65efa35122fa5be

Если он находится в любом другом месте, а особенно каким-то чудом поселился в самой папке WINDOWS, то наиболее вероятно (почти 95,5%), что это вирус (за редким исключением).

Привожу несколько самых путей маскировки вирусами под этот процесс:

- C:WINDOWSsvchost.exe

- C:WINDOWSsystemsvchost.exe

- C:WINDOWSconfigsvchost.exe

- C:WINDOWSinet20000svchost.exe

- C:WINDOWSinetsponsorsvchost.exe

- C:WINDOWSsistemsvchost.exe

- C:WINDOWSwindowssvchost.exe

- C:WINDOWSdriverssvchost.exe

И несколько самых часто используемых названий файлов, вирусами маскирующимися под svchost.exe:

- svсhost.exe (вместо английской «c» используется русская «с»)

- svch0st.exe (вместо «o» используется ноль)

- svchos1.exe (вместо «t» используется единица)

- svcchost.exe (2 «c»)

- svhost.exe (пропущено «c»)

- svchosl.exe (вместо «t» используется «l»)

- svchost32.exe (в конец добавлено «32»)

- svchosts32.exe (в конец добавлено «s32»)

- svchosts.exe (в конец добавлено «s»)

- svchoste.exe (в конец добавлено «e»)

- svchostt.exe (2 «t» на конце)

- svchosthlp.exe (в конец добавлено «hlp»)

- svehost.exe (вместо «c» используется «e»)

- svrhost.exe (вместо «c» используется «r»)

- svdhost32.exe (вместо «c» используется «d» + в конец добавлено «32»)

- svshost.exe (вместо «c» используется «s»)

- svhostes.exe (пропущено «c» + в конец добавлено «es»)

- svschost.exe (после «v» добавлено лишнее «s»)

- svcshost.exe (после «c» добавлено лишнее «s»)

- svxhost.exe (вместо «c» используется «x»)

- syshost.exe (вместо «vc» используется «ys»)

- svchest.exe (вместо «o» используется «e»)

- svchoes.exe (вместо «st» используется «es»)

- svho0st98.exe

- ssvvcchhoosst.exe

Остальные, в общем-то, тоже бывают, но эти одни из самых популярных, так что имейте ввиду и будьте бдительны.

Посмотреть название файла можно в диспетчере задач, хотя я рекомендую сразу использовать Process Explorer, благо, используя его, можно сразу посмотреть пути и прочую информацию просто сделав двойной клик по процессу в списке.

к содержанию ↑

Как удалить и решить проблему с SVCHOST или вирусом

В удалении этой гадости (если она все таки ею является) нам поможет старый-добрый AVZ.

Что делаем:

- Скачиваем avz, распаковываем архив, запускаем avz.exe

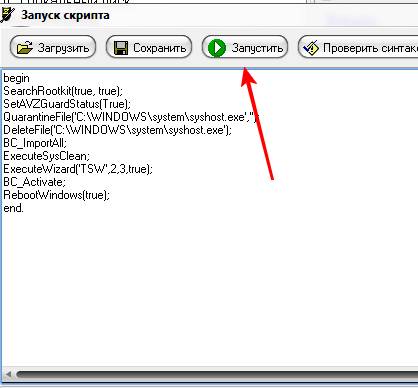

- В окне программы выбираем “Файл” – “Выполнить скрипт“.

- Вставляем в появившееся окно скрипт:

begin

SearchRootkit(true, true);

SetAVZGuardStatus(True);

QuarantineFile('сюда вставлять путь к файлу (главное не перепутать кавычки)','');

DeleteFile('сюда вставлять путь к файлу (главное не перепутать кавычки)');

BC_ImportAll;

ExecuteSysClean;

ExecuteWizard('TSW',2,3,true);

BC_Activate;

RebootWindows(true);

end.

Где, как Вы понимаете, под словами «сюда вставлять путь к файлу (главное не перепутать кавычки)» нужно, собственно, вставить этот путь, т.е, например: C:WINDOWSsystemsyshost.exe прямо между », т.е получиться строки должны так:

QuarantineFile('C:WINDOWSsystemsyshost.exe','');

DeleteFile('C:WINDOWSsystemsyshost.exe');

- Жмем «Запустить«, предварительно закрыв все программы.

- Ждем перезагрузки системы

- Проверяем наличие файла

- Проводим полноценную проверку на вирусы и spyware.

Ну и.. Улыбаемся и машем.. В смысле радуемся жизни и очищенному компьютеру.

Впрочем, если и это не помогает, то есть еще небольшой способ (при учете конечно, что Вы сделали всё вышенаписанное), который может помочь.

к содержанию ↑

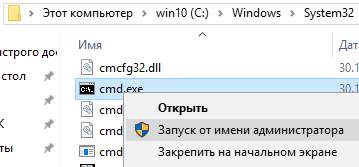

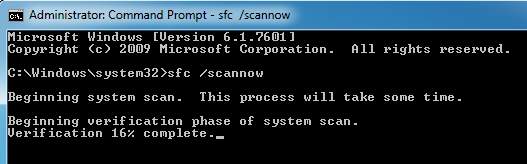

Проверка поврежденных системных файлов в целях лечения

В редких (сильно) случаях может помочь вариант проверки системных файлов, который есть в самой системе. Перейдите по пути «C: -> Windows -> System32» (где диск C: — это тот, куда установлена система).

Там найдите cmd.exe, нажмите на него правой кнопкой мышки и выберите пункт «Запуск от имени администратора«.

В самой командной строке введите строку:

sfc /scannow

И дождитесь окончания процесса. Система проведет сканирование всех защищенных системных файлов и заменит все поврежденные файлы. Возможно это не вылечит сам svchost, но может починить сопутствующие файлы, которые приводит к нагрузкам и другим проблемам.

к содержанию ↑

Послесловие

Как всегда, если будут какие-то вопросы, дополнения и прочие разности, то пишите в комментариях.

Буду рад почитать, послушать, поддержать и помочь

- PS: Многие сталкиваются с тем, что svchost загружает процессор и систему вообще. Часто это связано с тем, что в системе находится вирус, рассылающий спам или создающий прочий вредный трафик, из-за чего процесс активно используется оным. Как правило это лечится сканированием на вирусы, spyware и установкой фаерволла.

- PS2: Проблема может быть связана с работой в фоне обновления Windows. Возможно, что есть смысл его отключить или вообще произвести полную оптимизацию системы из этого материала (особенно для 10-ой версии системы)

- PS3: Если ничего не помогает, то попробуйте пройтись Kaspersky Virus Remove Tool из этой статьи для очистки возможных svchost-разновидностей вируса

В моем основном ноутбуке различные проблемы с электропитанием возникают часто, что объяснимо работой в инсайдерских сборках. Однако и в стабильной версии 1803 я заметил, что моя система перестала уходить в сон. При этом монитор выключался через указанный промежуток времени, что намекало на правильное определение системой состояния бездействия.

Я выставил маленький период перехода в сон, 1-2 минуты и приступил к диагностике.

Проверка запросов к подсистеме питания от приложений и драйверов

Первым делом надо смотреть в powercfg, что удерживает ОС от перехода в сон. Процессы и драйверы, обращающиеся к подсистеме электропитания, можно увидеть в командной строке от имени администратора:

powercfg -requests

Сразу видно, что запрос к SYSTEM идет от DRIVER — в данном случае, Realtek использует аудиопоток.

В списке также может присутствовать WebRTC от Chrome, а сразу после перезапуска системы там можно увидеть запросы оптимизации загрузки, индекс поиска, но они быстро исчезают. Можно внести процесс или драйвер в список исключений, и он не будет препятствовать уходу в сон.

powercfg -requestsoverride DRIVER "Realtek High Definition Audio (HDAUDIO\FUNC_01&VEN_10EC&DEV_0269&SUBSYS_17AA2204&REV_1002\4&d00657&0&0001)" SYSTEM

Команда читается как «игнорировать запрос от DRIVER [полное имя драйвера] к SYSTEM».

Список исключений хранится в разделе реестра

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Power\PowerRequestOverride

и выводится командой

powercfg -requestsoverride

Я перезагрузился для верности, но система отказывалась засыпать. Проверив исключения и список запросов, я обнаружил, что драйвер Realtek продолжал использовать аудиопоток, хотя был внесен в исключения.

Я поплясал немножко с бубном вокруг исключений, но успеха не добился. Быстрое гугление подтвердило, что в некоторых случаях они не срабатывают. Это типично для legacy запросов, но тут был другой случай, и я не первый, кто с этим столкнулся.

В итоге я удалил Realtek из списка. Можно удалять записи в редакторе реестра или консоли. Команда почти такая же, как при добавлении, просто не указывается куда идет запрос, т.е. в данном случае в конце команды нет SYSTEM:

powercfg -requestsoverride DRIVER "Realtek High Definition Audio (HDAUDIO\FUNC_01&VEN_10EC&DEV_0269&SUBSYS_17AA2204&REV_1002\4&d00657&0&0001)"

Мы пойдем другим путем ©

Вычисление процесса, использующего подсистему звука

Известно, что черными делами занимается драйвер Realtek. Очевидно, он загружается при старте системы, поэтому имя файла несложно выяснить с помощью Autoruns.

Три записи относятся к двум файлам, один из которых – панель управления, судя по имени. Поэтому объектом интереса стал ravbg64.exe.

В Process Explorer от имени администратора я открыл нижнюю панель сочетанием Ctrl + L, перешел в нее и нажал kbd class=»dark»>Ctrl + D, чтобы увидеть список библиотек и дескрипторов процесса. Конечно, там очень много всего, но меня интересовало, что может использовать аудиопоток. Поэтому мое внимание быстро привлекла библиотека AudioSes.dll с описанием Audio Session.

Ctrl + Shift + F по audioses.dll выдает список процессов, вовлеченных в звуковую сессию. Под подозрение попали сторонние приложения и драйверы (за исключением самого Realtek), выделенные на картинке.

Закрыв Telegram и TeamViewer, я повторил проверку запросов, но ничего не изменилось. Я отключил драйвер Synaptics в msconfig – Службы – Не показывать службы Microsoft и перезагрузился, но запрос от Realtek не исчез.

Так, а что там SearchUI.exe может слушать? Графический интерфейс поиска… да это же Cortana! И она настроена откликаться на голосовое обращение. (У меня английский интерфейс.)

Действительно, после отключения этого параметра и контрольной перезагрузки SearchUI перестал использовать сессию аудио, а запрос от Realtek к подсистеме электропитания исчез! Соответственно, наладился и уход в сон.

Заключение и мысли по поводу

Голосовым помощником я пользуюсь нечасто (при необходимости Cortana можно вызвать сочетанием клавиш), и нормальный сон системы для меня важнее. Поэтому проблему я счел для себя полностью решенной, но осталась пара вопросов. Они очень похожи на баги, которые я занес в Feedback Hub (поддержка инсайдеров приветствуется):

- Параметр “Hey Cortana” препятствует уходу в сон

- Не работает игнорирование запросов драйвера Realtek к подсистеме электропитания

Можно спорить, является ли первая проблема багом или так и задумано — раз Cortana должна слушать, то и спать не должна. Но такое поведение неочевидно и нигде не описано (про повышенный расход батареи предупреждают, кстати). Оно не создает проблем лишь на современных устройствах с InstantGo, в которых не используется традиционный сон. Возможно, в представлениях и мечтах Microsoft такие устройства сейчас у всех, но реальность суровее.

Upd. Буквально на следующий день после публикации статьи я зашел в настройки Cortana и обнаружил, что там добавили параметр, контролирующий уход в сон при работе от элкетросети. Теперь Cortana не препятствует уходу в сон (я проверил), но при желании можно переопределить это поведение.

Так или иначе, цель статьи в том, чтобы показать вам простой прием решения распространенной задачи, а также подход к диагностике более сложной проблемы с помощью утилит Sysinternals.

У вас возникают проблемы со сном / гибернацией в Windows 10?

- Да (43%, голосов: 135)

- Нет (27%, голосов: 86)

- Не пользуюсь этими режимами (17%, голосов: 53)

- Моего варианта тут нет / У меня не Windows 10 (12%, голосов: 39)

Проголосовало: 313 [архив опросов]

Загрузка …

|

0 / 0 / 5 Регистрация: 07.02.2013 Сообщений: 36 |

|

|

1 |

|

|

08.01.2016, 18:59. Показов 14623. Ответов 6

Почти каждую ночь компьютер выходит из спящего режима и будит меня. c:\>powercfg /waketimers Помогите. Кто виноват и что делать?

0 |

|

10574 / 5538 / 864 Регистрация: 07.04.2013 Сообщений: 15,660 |

|

|

08.01.2016, 19:00 |

2 |

|

Журнал событий смотреть, что происходит в 4 часа, потом в планировщике заданий это отключить или изменить время

0 |

|

0 / 0 / 5 Регистрация: 07.02.2013 Сообщений: 36 |

|

|

09.01.2016, 07:19 [ТС] |

3 |

|

тогда в команде ошибся. вот что на самом деле выдает powercfg /waketimers Таймер, установленный [SERVICE] \Device\HarddiskVolume1\Windows\System32\svchost.exe (SystemEventsBroker), действителен до 3:36:23 10.01.2016. в планировщике заданий не нашел…

0 |

|

0 / 0 / 5 Регистрация: 07.02.2013 Сообщений: 36 |

|

|

17.01.2016, 08:38 [ТС] |

4 |

|

Решениев конце концов вылечил сей недуг: Панель управления -> Безопасность и обслуживание -> Обслуживание -> Автоматическое обслуживание -> Изменить параметры обслуживания -> снимаем галку «Разрешить задаче обслуживания пробуждать мой компьютер…»

0 |

|

0 / 0 / 5 Регистрация: 07.02.2013 Сообщений: 36 |

|

|

12.12.2016, 22:18 [ТС] |

5 |

|

ох. после очередного обновления десятки, снова стал просыпаться компьютер по ночам…

0 |

|

0 / 0 / 0 Регистрация: 22.04.2015 Сообщений: 7 |

|

|

24.01.2017, 17:44 |

6 |

|

попробуйте сделать откат биоса… у меня раз было такое на ноутбуке… поставил десятку и потом ноут перестал адекватно выключаться…. тоесть после перехода в сон от как-бы останавливался и снова начинал гудеть … но тольео уж без загрузки… так я скачал с офф сайта стоковый биос и залил… неадекватне поведение закончилось… Похоже. когда ставишь десятую винду — она завладевает компом… Скоро начнет выплевывать диски с пиратским софтом из дисковода )

0 |

Сообщение было отмечено vavun как решение

Сообщение было отмечено vavun как решение