Для обеспечения дополнительной защиты учетных данных пользователя в последних версиях Windows используется специальная функция Credential Guard, являющееся частью общей системы безопасности. Используя технологию виртуализации, она сохраняет данные авторизации в отдельных контейнерах, получить доступ к которым могут только привилегированные системные приложения. Механизм защиты Credential Guard впервые появился в Windows 10 Enterprise и Windows Server 2016.

Сегодня он также используется в Windows 11 Pro.

В отличие от Windows 10, в которой функция активируется при включении компонента Hyper-V, в Windows 11 она включена по умолчанию, если, конечно, система соответствует требованиям. К последним относятся поддержка VBS, безопасной загрузки, Unified Extensible Firmware Interface, наличие 64-битного процессора, доверенного платформенного модуля версии 1.2 или 2.0 и Hyper-V. К сожалению, будучи включенной, Credential Guard может вызывать проблемы в работе сторонних систем виртуализации, таких как VirtualBox или VMware, а также при подключении ПК к удаленному рабочему столу по RDP.

В таких случаях Credential Guard можно отключить, правда, тут есть одна небольшая проблема.

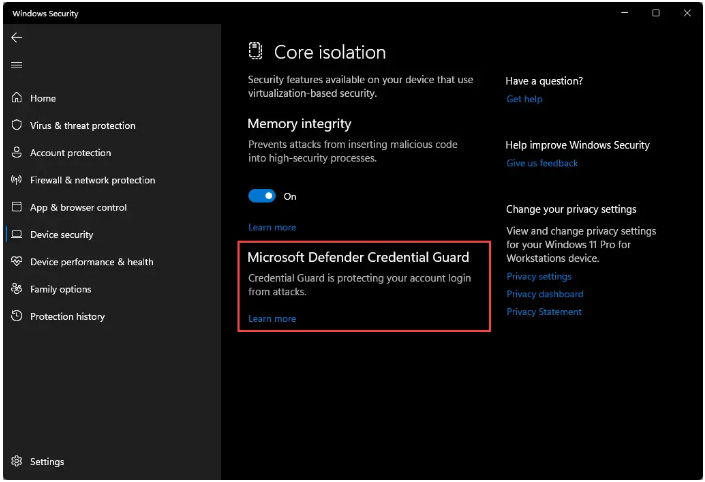

При поддержке Credential Guard функция будет доступна в подразделе «Безопасность устройства» → «Изоляция ядра», но ни отключить, ни включить ее вы не сможете по причине отсутствия переключателя.

Для деактивации Credential Guard в Windows 11 или 10 необходимо использовать редактор локальных групповых политик либо редактор реестра.

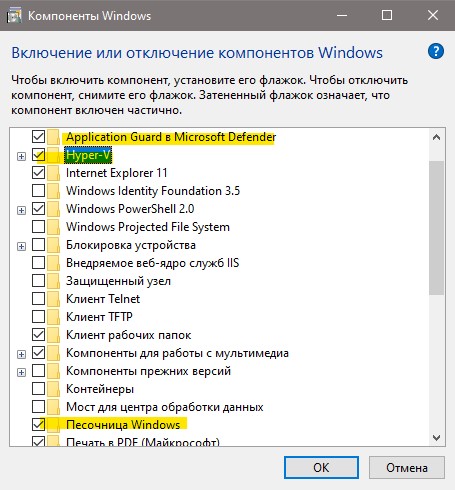

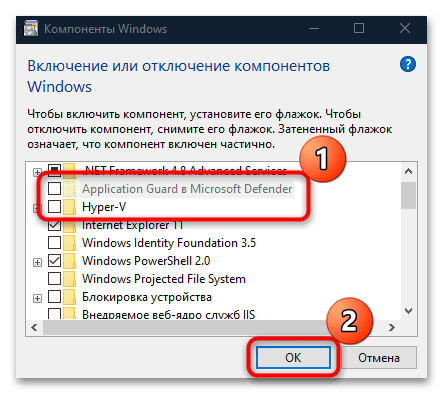

Примечание: перед отключением Credential Guard в Windows 10 Enterprise сначала потребуется отключить Hyper-V. Напоминаем, что сделать это можно в окне апплета «Включение или отключение компонентов Windows».

Локальные политики

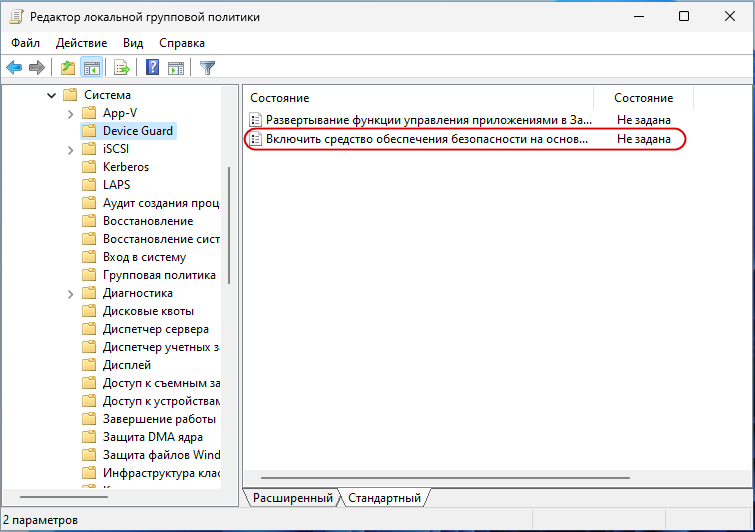

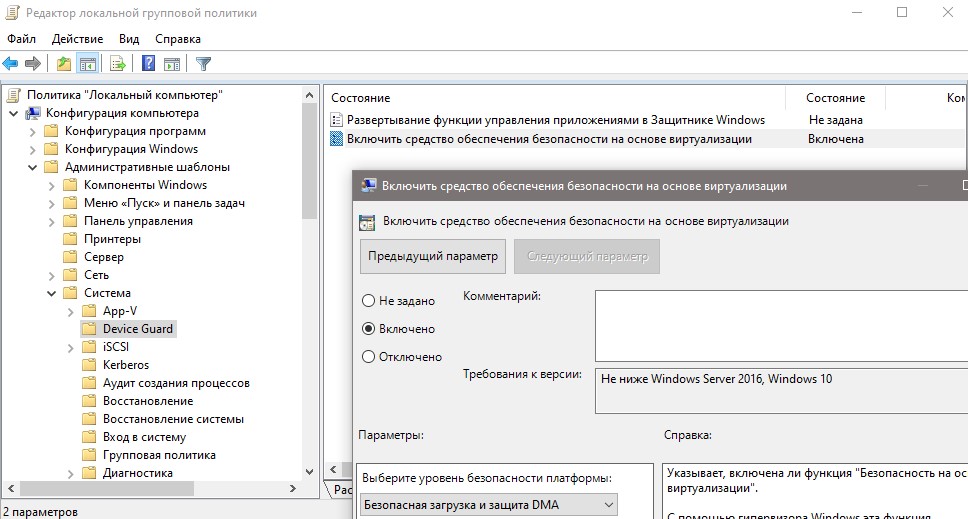

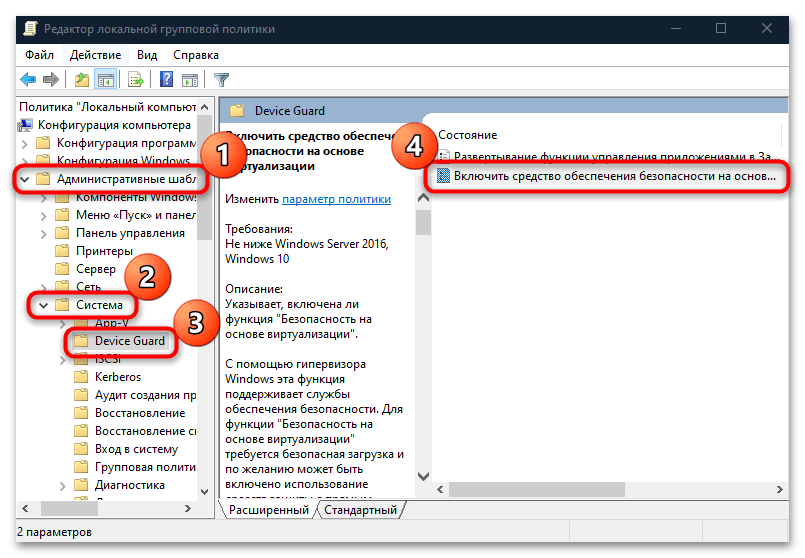

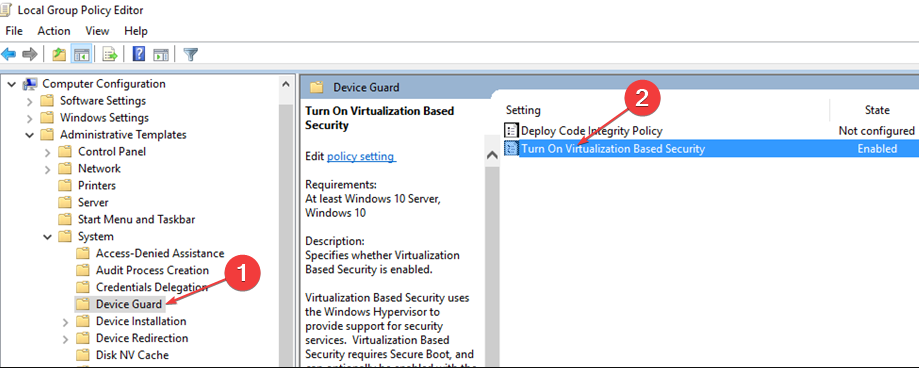

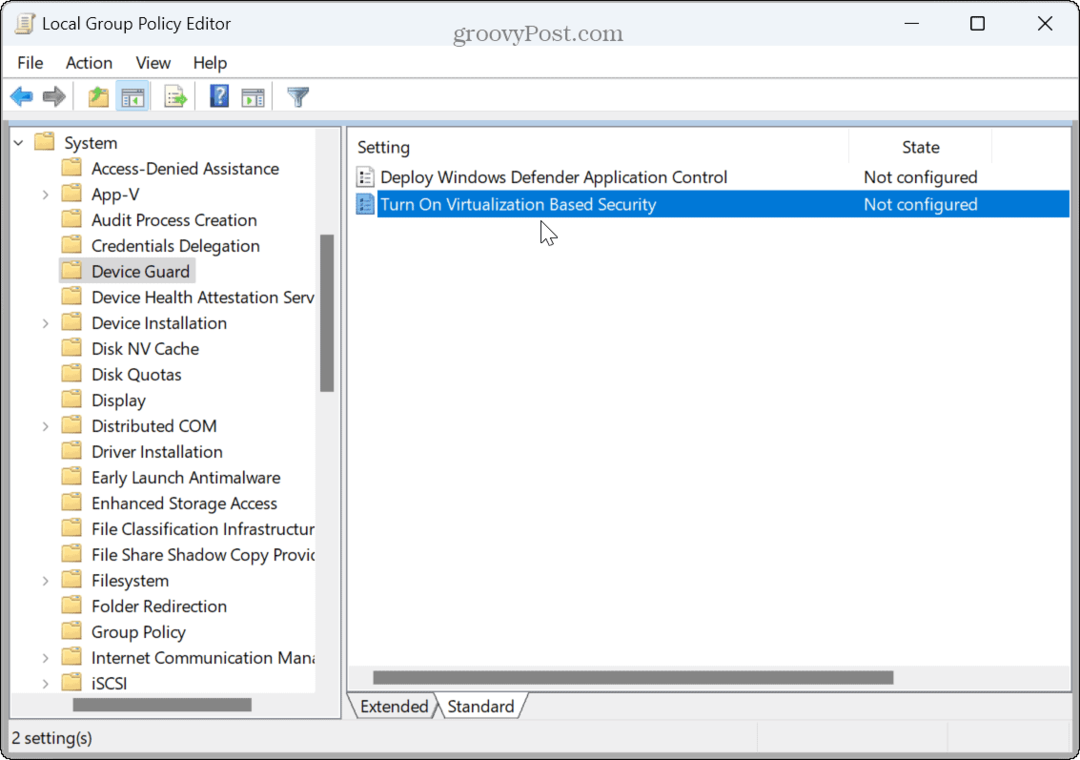

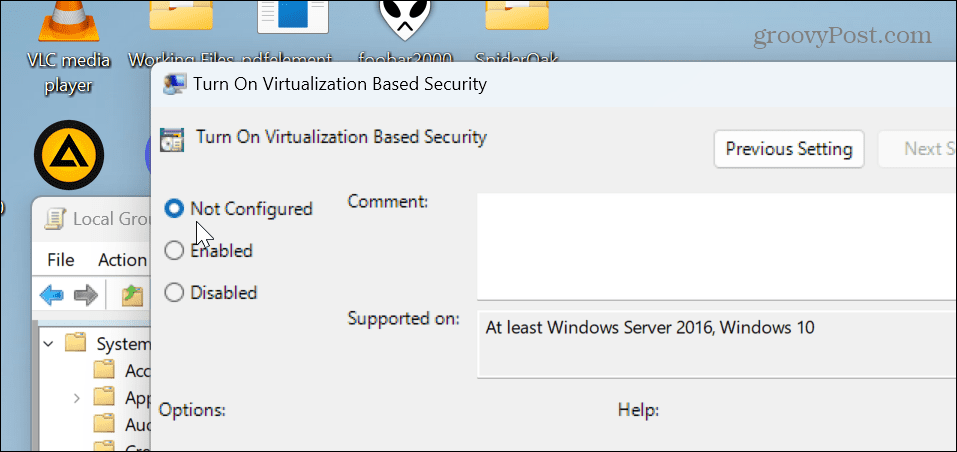

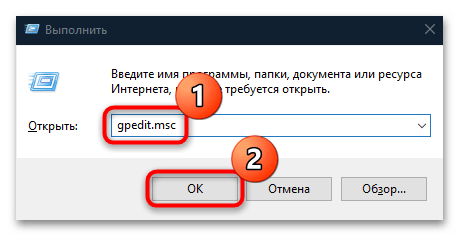

Откройте редактор локальных групповых политики командой gpedit.msc и перейдите в раздел «Конфигурация компьютера» → «Административные шаблоны» → «Система» → «Device Guard». Справа вы увидите политику «Включить средство обеспечения безопасности на основе виртуализации», откройте ее настройки двойным по ней кликом.

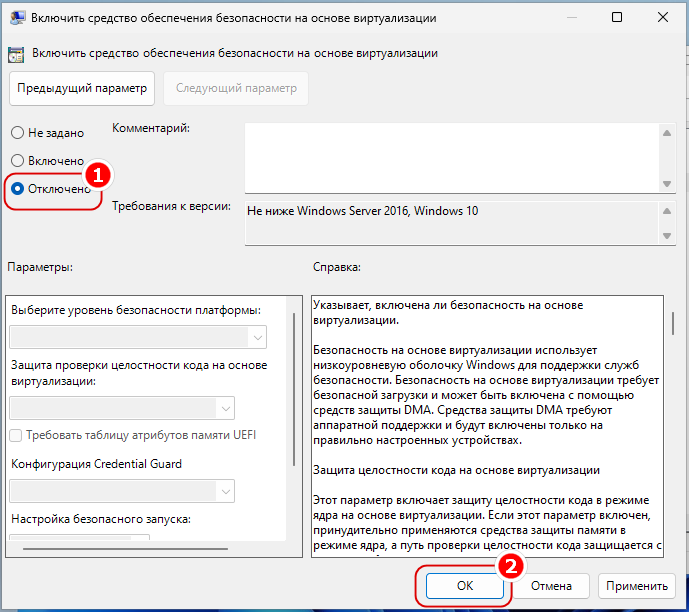

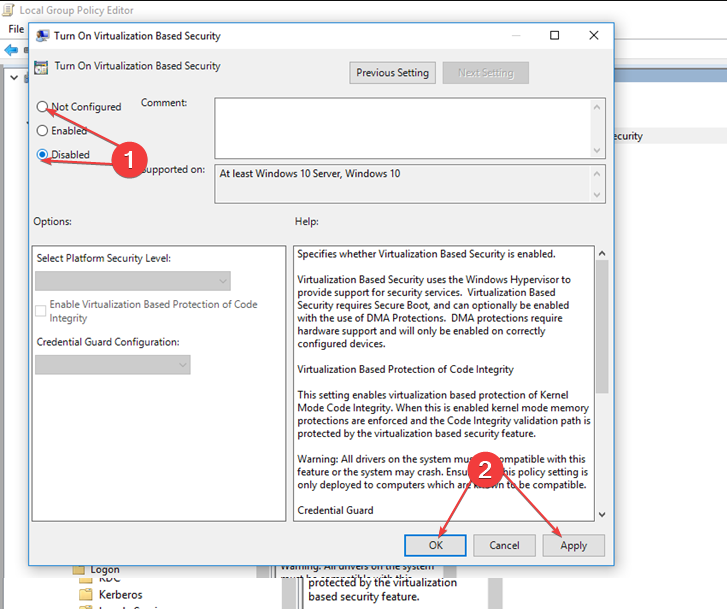

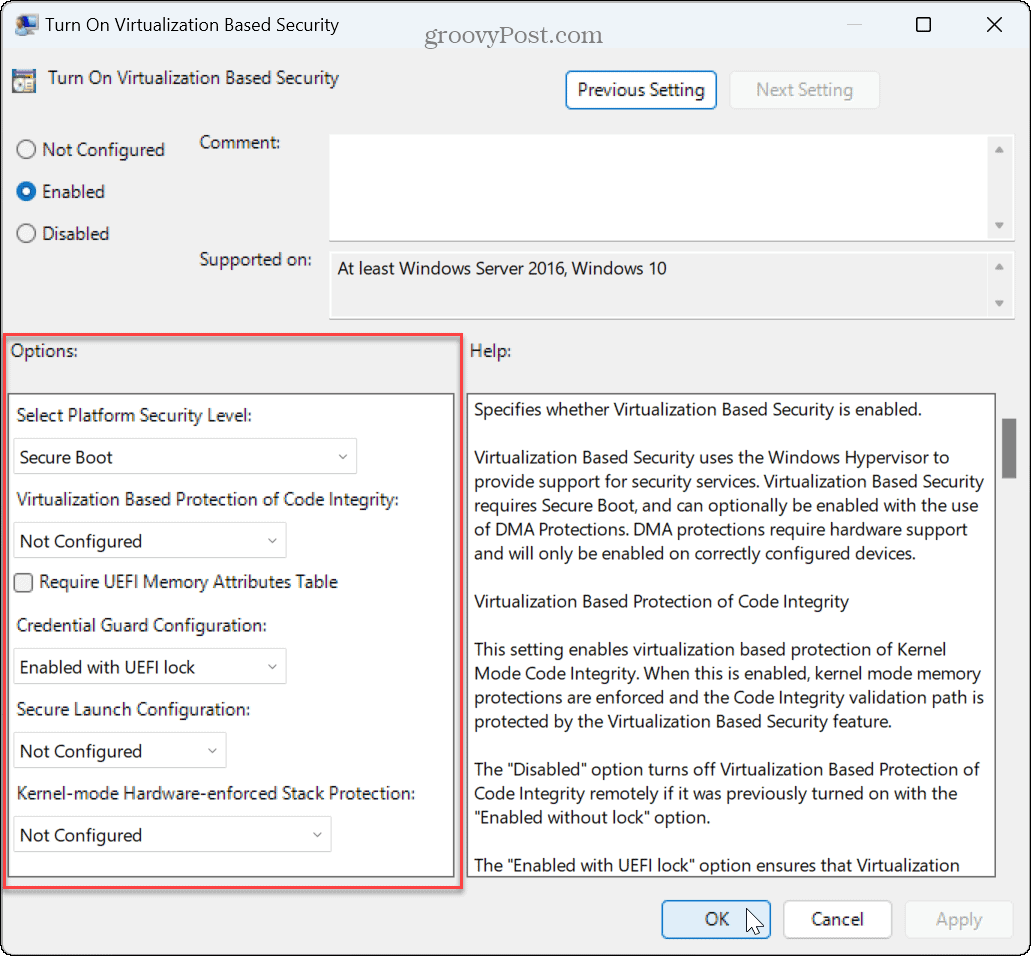

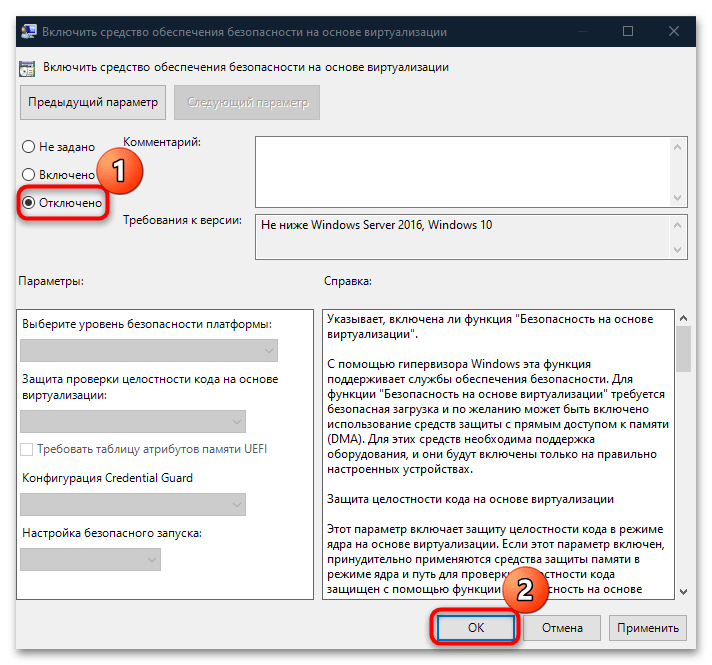

Активируйте радиокнопку «Отключено» и сохраните настройки.

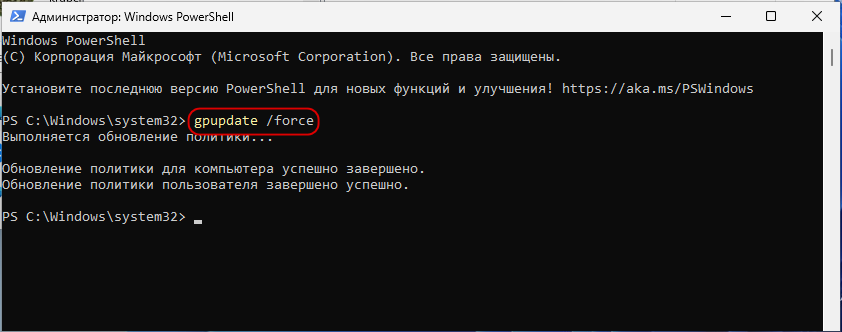

Обновите политики, выполнив в запущенной с правами администратора командной строке или PowerShell команду gpupdate /force.

Редактор реестра

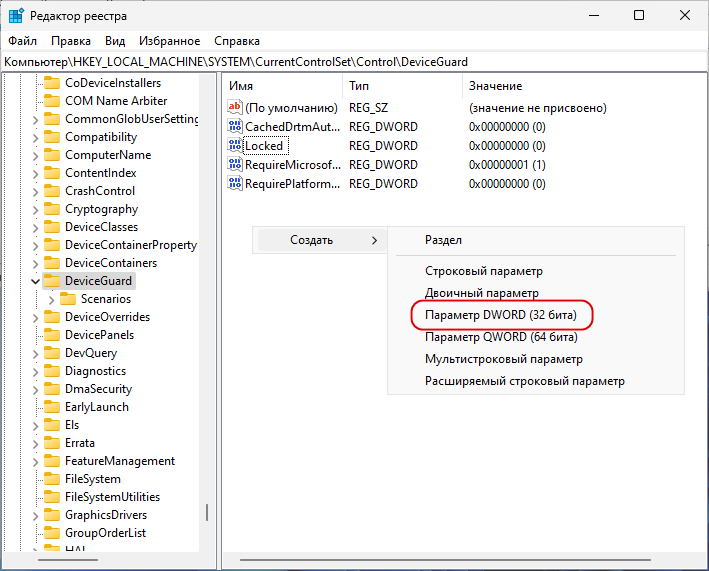

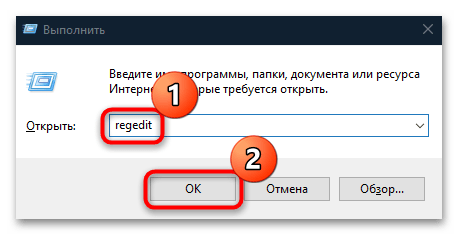

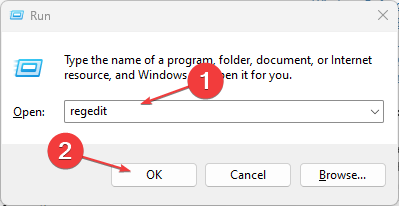

Откройте редактор Regedit одноименной командой, разверните:

HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard

И создайте в правой колонке новый DWORD-параметр,

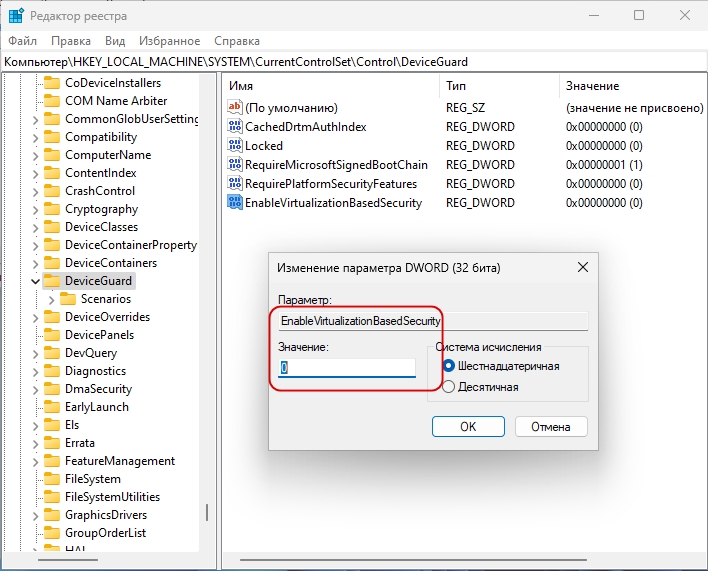

с именем EnableVirtualizationBasedSecurity со значением 0. Если параметр уже существует, измените его значение на 0.

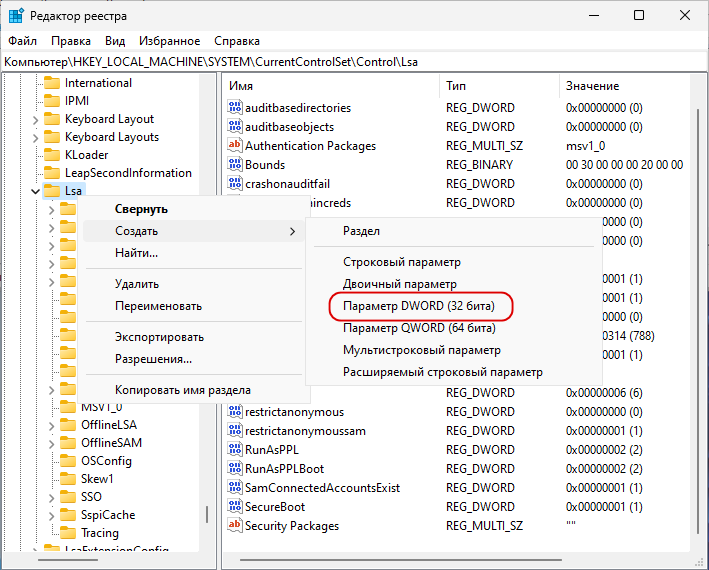

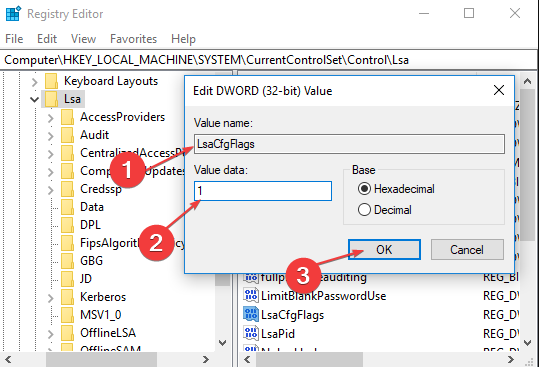

Затем перейдите к разделу HKLM\SYSTEM\CurrentControlSet\Control\Lsa, создайте в правой колонке новый DWORD-параметр,

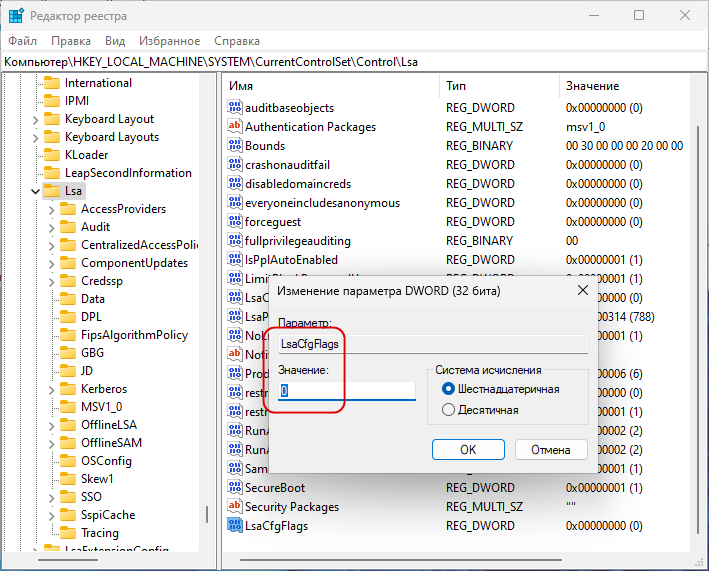

LsaCfgFlags и оставьте его значение неизмененным, то есть 0.

Чтобы настройки вступили в силу, перезагрузите компьютер.

В результате применения этого твика Credential Guard будет отключен

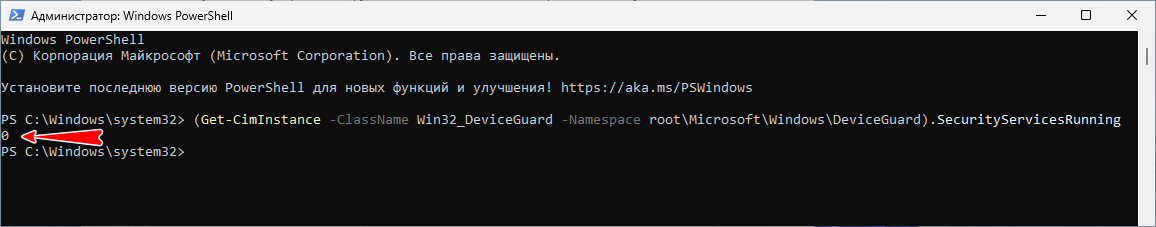

Проверить статус функции Credential Guard можно либо в оснастке «Сведения о системе», либо выполнив в PowerShell команду:

(Get-CimInstance -ClassName Win32_DeviceGuard -Namespace root\Microsoft\Windows\DeviceGuard).SecurityServicesRunning

Если защита на основе виртуализации отключена, команда вернет значение 0, если включена, ответом будет 1.

Загрузка…

Device Guard — использует виртуализацию для изоляции секретов и тем самым обеспечивает защиту от взлома. Это гарантирует, что только привилегированное системное программное обеспечение может получить доступ к таким данным как хэши паролей NTLM и учетные данные домена. Credential Guard создает виртуальный контейнер и хранит все важные данные в нем, что не позволяет получить доступ к этим токенам на уровне системы без специальных прав авторизации. Примечательно то, что Credential Guard можно развернуть на виртуальной машине как Hyper-V.

К примеру, если хакер взломал и получил доступ к Windows 10, то он мог получить и доступ к хэшу, который используется для шифрования учетных записей, так как хэш храниться в локальной ОЗУ без защиты. В Credential Guard хэш храниться в виртуальном контейнере, и даже, если система будет скомпрометирована, то хакер не получит доступ к этому хэшу.

- Поддержка виртуализации 64x битным процессором.

- Безопасная загрузка.

- Чип на материнской плате TPM версии 1.0 или 2.0.

- Включенный Hyper-V.

- Доступно в Windows 10 Education, Enterprise и Windows Server 2016.

В документации Microsoft вы можете обнаружить, что Credential Guard поддерживается в Windows 10, что означает Pro и Home. Я сам запутался, и дело в том, что документация не правильная и требует правок. На github есть обсуждение на эту тему, и функция Credential Guard как бы есть, но она не шифрует данные в виртуальном контейнере, т.е. она не работает. Обратите внимание на это сообщение и это.

Как включить и отключить Device Guard

В групповых политиках перейдите «Конфигурация компьютера» > «Административные шаблоны» > «Система» > «Device Guard» > справа выберите «Включить средство обеспечения безопасности на основе виртуализации«.

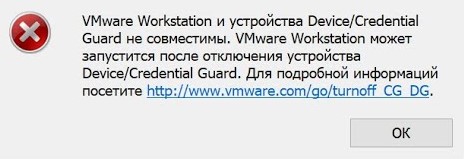

Ошибка несовместимости с Credential Guard сторонних виртуальных машин

Иногда, пользователи могут видеть ошибку «VMware Workstation и устройства Device/Credential Guard несовместимы. VMware Workstation можно запустить после отключения Device/Credential Guard» при использовании сторонних виртуальных машин как VirtualBox или VMware Workstation.

Способ 1. В этом случае нужно отключить несколько компонентов как Aplication Guard, Hyper-V и песочница Windows. Также, посмотрите не включен ли Credential Guard в групповых политиках, указанном выше способом.

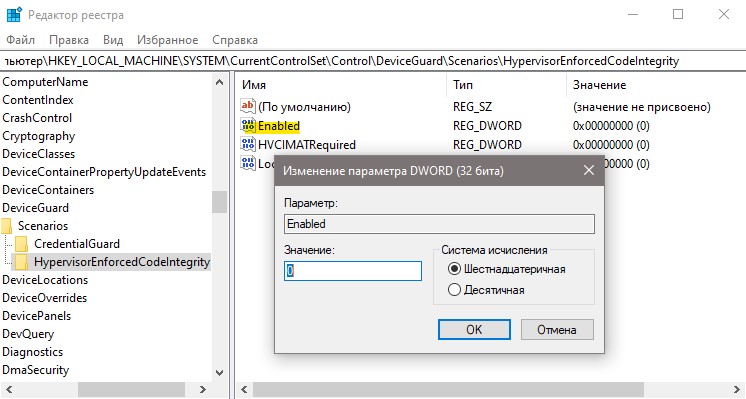

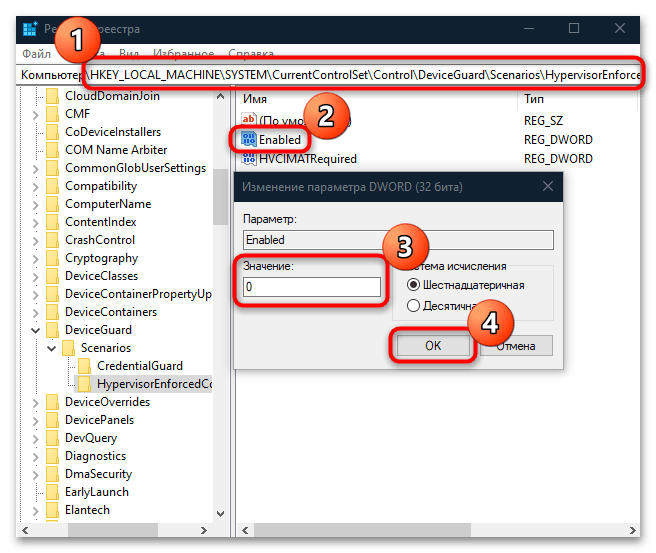

Способ 2. Если выше способ не помог и виртуальные машины выдают ошибку на несовместимость Credential Guard, то откройте редактор реестра и перейдите по пути:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlDeviceGuardScenariosHypervisorEnforcedCodeIntegrity- Нажмите два раза по Enabled и установите значение 0.

- Перезагрузите ПК.

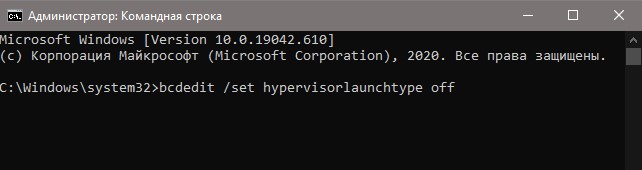

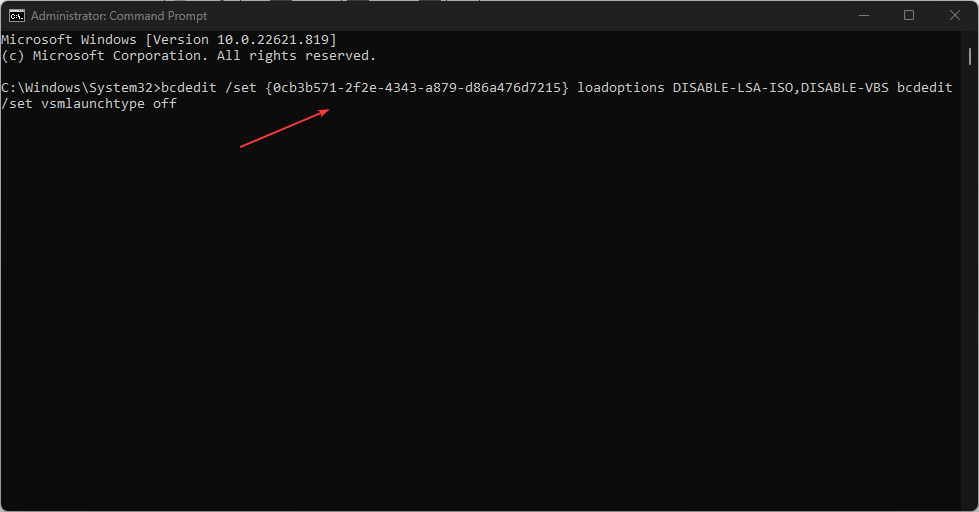

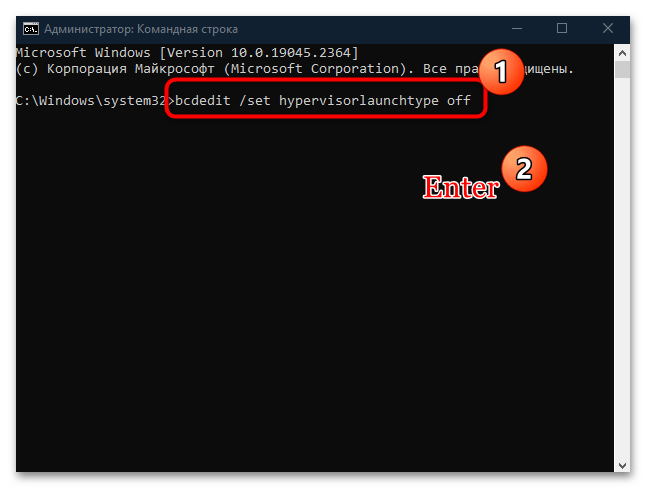

Если после перезапуска Windows, ошибка появляется, то запустите командную строку от имени администратора и введите:

bcdedit /set hypervisorlaunchtype off

Если хотите вернуть команду по умолчанию, то введите bcdedit /set hypervisorlaunchtype auto

Смотрите еще:

- Включить и использовать Exploit Protection в Windows 10

- Изоляция ядра и Целостность памяти в Защитнике Windows 10

- Как обновить и очистить прошивку процессора безопасности TPM

- Как включить или отключить Windows Sandbox в Windows 10

- Защитник Windows: Ограничить нагрузку на процессор

[ Telegram | Поддержать ]

Содержание

- Способ 1: «Панель управления»

- Способ 2: Редактирование локальной групповой политики

- Способ 3: Внесение изменений в реестре

- Способ 4: «Командная строка»

При использовании виртуальных машин, например VirtualBox или VMware Workstation, может появляться ошибка, где сообщается о ее несовместимости с компонентом Device/Credential Guard. Помочь проблему может отключение Device Guard, причем сделать это можно несколькими способами.

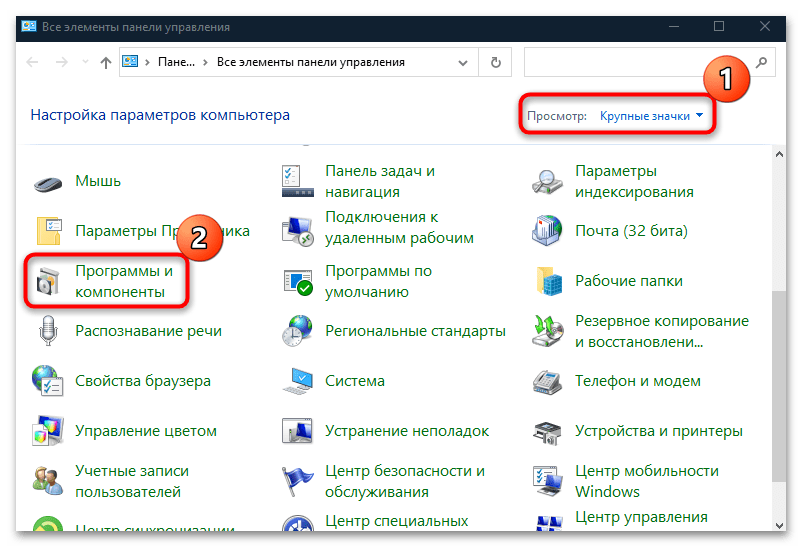

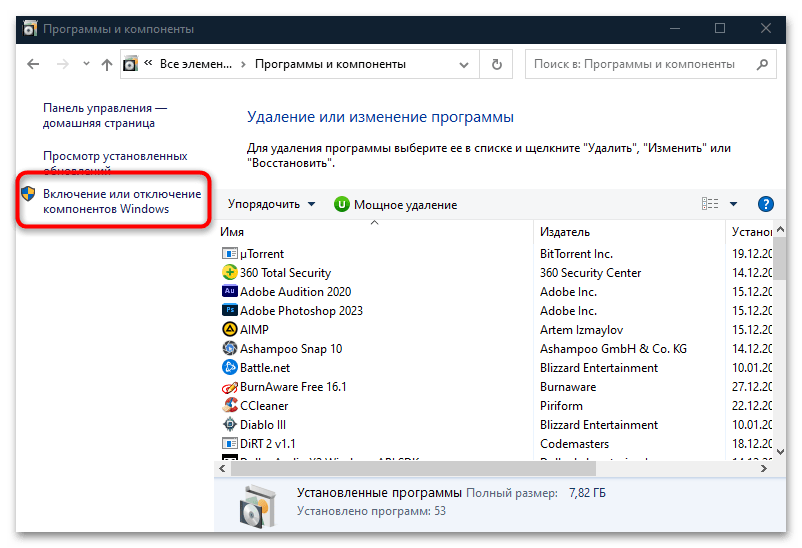

Способ 1: «Панель управления»

Сначала используйте наиболее простой и безопасный способ – через «Панель управления» и раздел с программами и компонентами:

- Запустите «Панель управления», отыскав средство через строку системного поиска.

- В качестве просмотра разделов выберите мелкие или крупные значки, затем перейдите в «Программы и компоненты».

- На панели слева кликните по строке «Включение или отключение компонентов Windows».

- В появившемся окне отключите компонент «Application Guard в Microsoft Defender», сняв отметку. Помимо него, также рекомендуется выключить «Hyper-V» и «Песочница Windows», чтобы ошибка с совместимостью с виртуальной машиной была исправлена.

Способ 2: Редактирование локальной групповой политики

Device Guard также отключается через «Редактор локальной групповой политики», но способ подойдет только для Windows 10 редакций Pro и Enterprise. Если у вас «Домашняя» редакция операционки, переходите к другим пунктам.

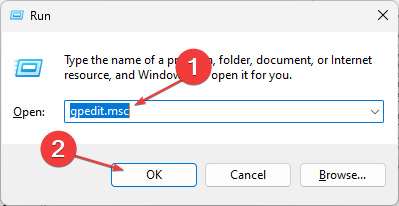

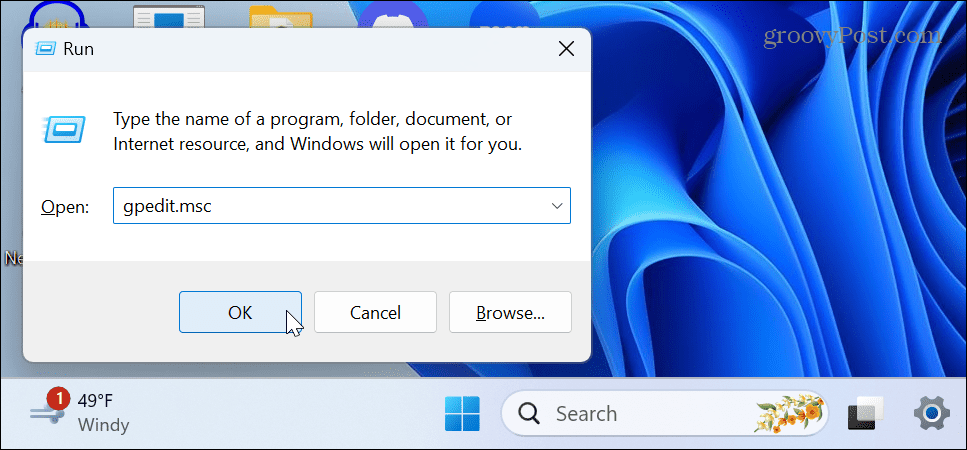

- Одновременно зажмите клавиши «Win + R», затем пропишите

gpedit.mscи нажмите на кнопку «ОК». - На панели слева перейдите по следующему пути: «Административные шаблоны – Система – Device Guard». Дважды щелкните ЛКМ в центральной части окна по пункту «Включить средство обеспечения безопасности на основе виртуализации».

- В новом окне отметьте пункт «Отключено» и сохраните настройки.

Чтобы новые параметры вступили в силу, перезагрузите компьютер.

Способ 3: Внесение изменений в реестре

Другой вариант – это ручное редактирование системного реестра. Но прежде чем это делать, лучше создайте точку восстановления, чтобы была возможность откатить состояние системы, если что-то пойдет не так.

Читайте также: Инструкция по созданию точки восстановления Windows 10

- Запустите «Редактор реестр». Для этого через диалоговое окно «Выполнить» выполните команду

regedit. - Разверните ветку

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlDeviceGuardScenariosHypervisorEnforcedCodeIntegrityи в центральной части окна дважды кликните по параметру «Enabled». В открывшемся окне в качестве значения задайте «0» и сохраните настройки.

После этого останется перезагрузить компьютер и проверить не пропала ли ошибка, связанная с Device Guard.

Способ 4: «Командная строка»

Также можете попытаться отключить устройство через «Командную строку», запущенную с расширенными правами:

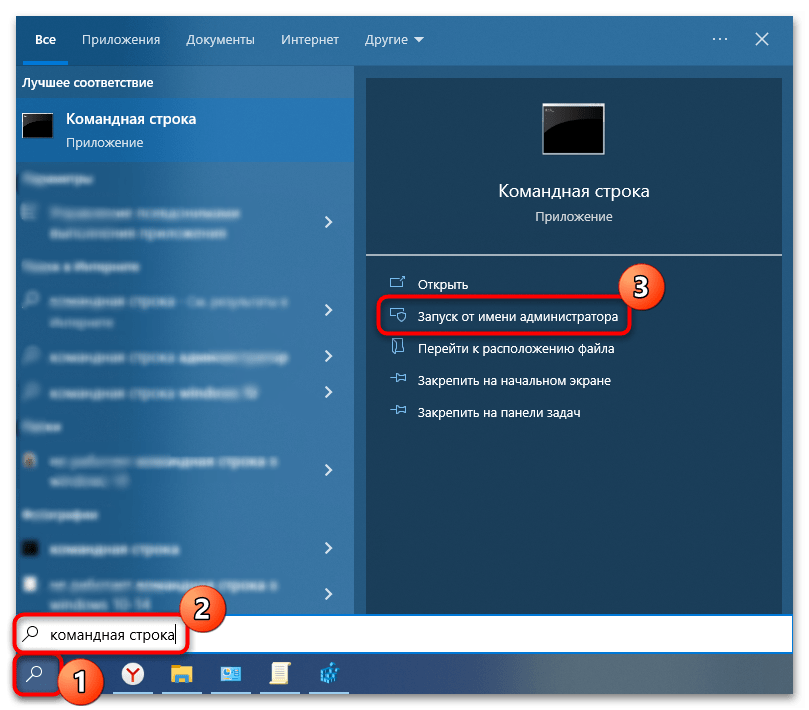

- Отыщите консоль через поисковую строку на нижней панели и выберите запуск от имени администратора.

- В интерфейсе окна вставьте команду

bcdedit /set hypervisorlaunchtype offи нажмите на клавишу «Enter», чтобы выполнить ее.

Чтобы снова включить Device Guard, достаточно использовать команду bcdedit /set hypervisorlaunchtype auto.

Еще статьи по данной теме:

Помогла ли Вам статья?

Device Guard — это сочетание корпоративных программных и аппаратных функций безопасности, которые при совместной настройке блокируют устройство для запуска только доверенных приложений, указанных в политике целостности кода. . Если приложение не является доверенным, оно не сможет работать. Если оборудование соответствует основным требованиям, это означает, что даже если злоумышленник может получить контроль над ядром Windows, он не сможет запустить вредоносный исполняемый код. При наличии подходящего оборудования Device Guard может использовать новую систему безопасности на основе виртуализации в Windows 10, чтобы изолировать службу целостности кода от Microsoft Windows. В этом случае служба целостности кода запускается в той же папке, что и виртуализированный защищенный контейнер Windows.

Из этого руководства вы узнаете, как включить или отключить безопасность на основе виртуализации Device Guard на компьютерах с Windows 10 Enterprise и Windows 10 Education.

Вы должны войти в систему как администратор, чтобы включить или отключить Device Guard.

- Как открыть Безопасность Windows в Windows 10

- Как включить защиту от изменений для безопасности Windows в Windows 10

- Повышение безопасности Windows 10 с помощью защиты от эксплойтов

Шаг 1 . Откройте возможности Windows.

В Windows 10 Enterprise / Education версии 1607 или более поздней выберите Hyper-V Hypervisor в Hyper-V и нажмите OK.

В версиях Windows 10 Enterprise / Education до версии 1607 выберите Hyper-V Hypervisor в Hyper-V, выберите изолированный пользовательский режим и нажмите OK.

Шаг 2 . Откройте редактор локальной групповой политики.

Шаг 3 . Перейдите к следующему ключу на левой панели редактора локальной групповой политики.

Конфигурация компьютераАдминистративные шаблоныSystemDevice Guard

Шаг 4. На правой панели Device Guard в редакторе локальной групповой политики дважды щелкните политику «Включить безопасность на основе виртуализации», чтобы изменить ее.

Шаг 5. Следуйте шагу 6 (включить) или шагу 7 (выключить).

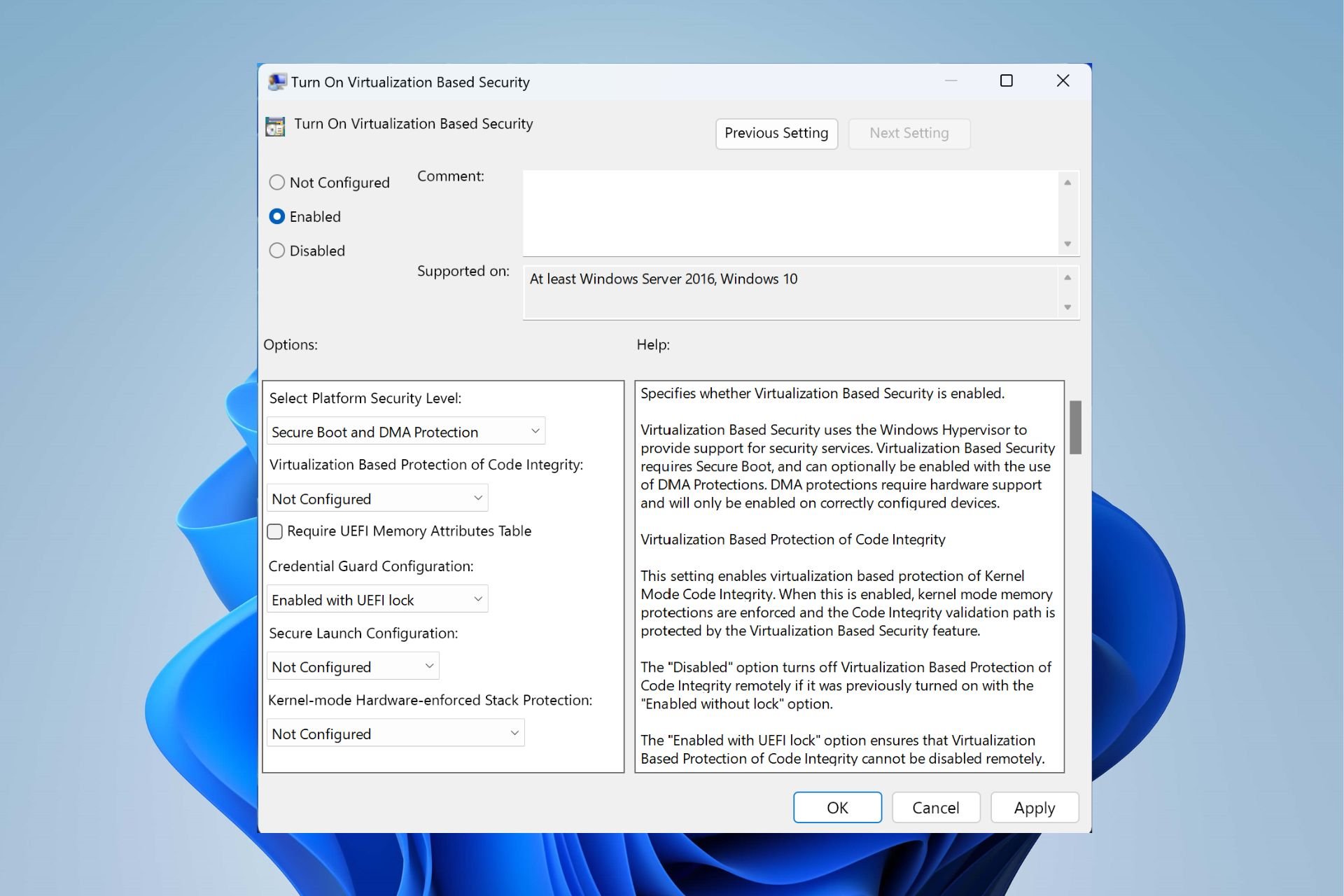

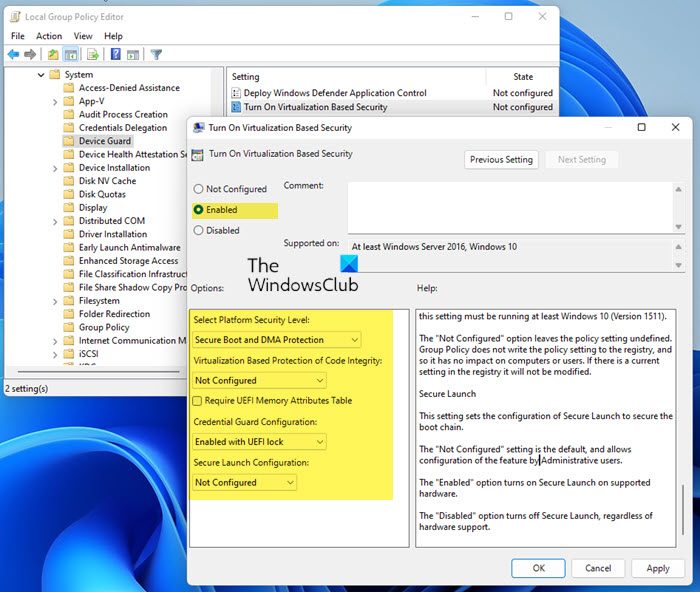

Шаг 6. Чтобы активировать Device Guard

- Выберите Включено.

- В разделе «Параметры» выберите «Безопасная загрузка» или «Безопасная загрузка и защита DMA» в раскрывающемся меню «Выбрать уровень безопасности платформы».

Примечание. Параметр «Безопасная загрузка» (рекомендуется) обеспечивает безопасную загрузку с несколькими средствами защиты, поддерживаемыми определенным аппаратным обеспечением компьютера. Компьютер с диспетчером памяти ввода / вывода (IOMMU) будет иметь безопасную загрузку с защитой DMA. Компьютер без модулей IOMMU активирует только безопасную загрузку.

Безопасная загрузка с DMA обеспечивает безопасную загрузку и VBS только на компьютерах, поддерживающих DMA, т. Е. Компьютерах с модулями IOMMU. С этим параметром любой компьютер без IOMMU не будет иметь защиты VBS (аппаратной), хотя он может включить политики целостности кода.

- В разделе «Параметры» выберите «Включено с блокировкой UEFI» или «Включено без блокировки» в раскрывающемся меню «Защита на основе виртуализации» целостности кода.

Примечание. При включении параметра блокировки UEFI обеспечивается удаленное отключение защиты целостности кода на основе виртуализации. Чтобы отключить эту функцию, вам необходимо настроить групповую политику, а также удалить параметры безопасности для каждого компьютера с текущим пользователем, чтобы удалить конфигурацию в UEFI.

Параметр Включено без блокировки для виртуализации Защита целостности кода удаленно отключена с помощью групповой политики.

- При желании вы также можете активировать Credential Guard, выбрав Включено с блокировкой UEFI или Включено без блокировки в раскрывающемся меню Конфигурация Credential Guard.

Примечание. Если опция включена с блокировкой UEFI, Credential Guard не отключается удаленно. Чтобы отключить эту функцию, необходимо установить для групповой политики значение Отключено, а также удалить функцию безопасности на каждом компьютере с текущим пользователем, чтобы удалить конфигурацию в UEFI.

Параметр «Включено без блокировки» позволяет удаленно отключить Credential Guard с помощью групповой политики. Устройства, использующие эту установку, должны работать под управлением операционной системы Windows 10 (версия 1511) или более поздней версии.

- Перейти к шагу 8.

Шаг 7. Чтобы отключить Device Guard

Выберите «Не настроено» или «Отключено», нажмите «ОК» и перейдите к шагу 8.

Примечание. Значение по умолчанию «Не настроено».

Шаг 8. Закройте редактор локальной групповой политики.

Шаг 9. Перезагрузите компьютер, чтобы изменения вступили в силу.

Желаю всем успехов!

В этой инструкции описаны способы отключить безопасность на основе виртуализации. Далее рассмотрено отключение Virtualization Based Security в редакторе локальной и групповой политики, а также альтернативные методы, если отключение этими способами не помогло.

Как отключить безопасность на основе виртуализации в редакторе локальной групповой политики или редакторе реестра

Основной способ отключения Virtualization Based Security — настройка соответствующей политики в Windows. Если у вас установлена Pro или Enterprise версия системы, можно использовать редактор локальной групповой политики:

- Нажмите правой кнопкой мыши по кнопке «Пуск», выберите пункт «Выполнить», введите gpedit.msc и нажмите Enter.

- В редакторе локальной групповой политики перейдите к разделу «Конфигурация компьютера» — «Административные шаблоны» — «Система» — «Device Guard». Дважды кликните по пункту «Включить средство обеспечение безопасности на основе виртуализации» в правой панели.

- Установите значение «Отключено» и примените настройки.

- Перезагрузите компьютер.

В случае, если на вашем компьютере установлена домашняя редакция Windows, можно использовать редактор реестра:

- Нажмите клавиши Win+R на клавиатуре, введите regedit и нажмите Enter.

- Перейдите к разделу реестра

HKEY_LOCAL_MACHINESystemCurrentControlSetControlDeviceGuard

- Нажмите правой кнопкой мыши в пустом месте правой панели редактора реестра и создайте новый параметр DWORD с именем EnableVirtualizationBasedSecurity и установите значение 0 для него.

- При наличии такого параметра, дважды нажмите по нему и измените значение на 0.

- Перезагрузите компьютер.

В результате функция VBS будет отключена. Если несмотря на это какая-то программа требует отключить Virtualization Based Security для своей работы, используйте далее описанные методы.

Дополнительные методы отключения Virtualization Based Security

Если предыдущий вариант не помог, и какая-то программа при запуске требует отключить VBS, можно использовать дополнительные подходы. Учитывайте, что при их использовании также будут отключены другие встроенные функции виртуализации Windows 11 и Windows 10 (на базе Hyper-V):

- Запустите командную строку от имени администратора, введите команду

bcdedit /set hypervisorlaunchtype off

и нажмите Enter. После этого перезагрузите компьютер.

- Откройте окно «Программы и компоненты» в панели управления или с помощью Win+R — appwiz.cpl, нажмите «Включение или отключение компонентов Windows» слева, отключите компоненты «Application Guard в Microsoft Defender», «Hyper-V», «Платформа виртуальной машины», нажмите «Ок» и перезагрузите компьютер после удаления компонентов.

Обычно один из этих способов помогает решить проблемы, связанные с включенной функцией безопасности на основе виртуализации. Если вам требуется узнать текущий статус функции, вы можете нажать клавиши Win+R, ввести команду msinfo32 и нажать Enter.

В разделе «Сведения о системе» внизу списка вы найдете пункт «Безопасность на основе виртуализации» с нужной информацией.

Для обеспечения дополнительной защиты учетных данных пользователя в последних версиях Windows используется специальная функция Credential Guard, являющееся частью общей системы безопасности. Используя технологию виртуализации, она сохраняет данные авторизации в отдельных контейнерах, получить доступ к которым могут только привилегированные системные приложения. Механизм защиты Credential Guard впервые появился в Windows 10 Enterprise и Windows Server 2016.

Сегодня он также используется в Windows 11 Pro.

В отличие от Windows 10, в которой функция активируется при включении компонента Hyper-V, в Windows 11 она включена по умолчанию, если, конечно, система соответствует требованиям. К последним относятся поддержка VBS, безопасной загрузки, Unified Extensible Firmware Interface, наличие 64-битного процессора, доверенного платформенного модуля версии 1.2 или 2.0 и Hyper-V. К сожалению, будучи включенной, Credential Guard может вызывать проблемы в работе сторонних систем виртуализации, таких как VirtualBox или VMware, а также при подключении ПК к удаленному рабочему столу по RDP.

В таких случаях Credential Guard можно отключить, правда, тут есть одна небольшая проблема.

При поддержке Credential Guard функция будет доступна в подразделе «Безопасность устройства» → «Изоляция ядра», но ни отключить, ни включить ее вы не сможете по причине отсутствия переключателя.

Для деактивации Credential Guard в Windows 11 или 10 необходимо использовать редактор локальных групповых политик либо редактор реестра.

Примечание: перед отключением Credential Guard в Windows 10 Enterprise сначала потребуется отключить Hyper-V. Напоминаем, что сделать это можно в окне апплета «Включение или отключение компонентов Windows».

Локальные политики

Откройте редактор локальных групповых политики командой gpedit.msc и перейдите в раздел «Конфигурация компьютера» → «Административные шаблоны» → «Система» → «Device Guard». Справа вы увидите политику «Включить средство обеспечения безопасности на основе виртуализации», откройте ее настройки двойным по ней кликом.

Активируйте радиокнопку «Отключено» и сохраните настройки.

Обновите политики, выполнив в запущенной с правами администратора командной строке или PowerShell команду gpupdate /force.

Редактор реестра

Откройте редактор Regedit одноименной командой, разверните:

HKLMSYSTEMCurrentControlSetControlDeviceGuard

И создайте в правой колонке новый DWORD-параметр,

с именем EnableVirtualizationBasedSecurity со значением 0. Если параметр уже существует, измените его значение на 0.

Затем перейдите к разделу HKLMSYSTEMCurrentControlSetControlLsa, создайте в правой колонке новый DWORD-параметр,

LsaCfgFlags и оставьте его значение неизмененным, то есть 0.

Чтобы настройки вступили в силу, перезагрузите компьютер.

В результате применения этого твика Credential Guard будет отключен

Проверить статус функции Credential Guard можно либо в оснастке «Сведения о системе», либо выполнив в PowerShell команду:

(Get-CimInstance -ClassName Win32_DeviceGuard -Namespace rootMicrosoftWindowsDeviceGuard).SecurityServicesRunning

Если защита на основе виртуализации отключена, команда вернет значение 0, если включена, ответом будет 1.

Загрузка…

Device Guard в Windows 11/10 — это прошивка, которая не позволяет загружать не аутентифицированные, не подписанные, не авторизованные программы, а также операционные системы.

Device Guard — защита от вредоносных программ

Мы уже говорили, как нам нужна операционная система, которая выполняет самопроверку того, что загружают в её оперативную память для выполнения. В наши дни, для защиты от вредоносных программ, полагаться только на программное обеспечение неразумно. Антивирусное ПО — это отдельное приложение, которое необходимо загрузить в память до того, как оно начнёт сканировать загружаемые в память приложения.

Device Guard — это группа ключевых функций, предназначенных для защиты компьютерной системы от вредоносных программ. Основное внимание уделяется предотвращению запуска вредоносного кода за счёт обеспечения возможности запуска только заведомо исправного кода.

Windows — защищающая от вредоносных программ операционная система. Чтобы повысить уровень безопасности компьютеров, на которых она работает, она задолго до загрузки интерфейса воздействует на себя и другие приложения, проверяя их подлинность.

Короче говоря, она предоставляет Trusted Boot, службу защиты от вредоносных программ во время загрузки. Но авторы вредоносных программ могут использовать определённые методы и обойти эту проверку. Поэтому Microsoft добавила ещё одну функцию, которая обещает более жёсткие меры защиты от вредоносных программ во время загрузки.

Device Guard в Windows 11/10

В связи с растущими проблемами безопасности Microsoft представляет прошивку, которая будет действовать на аппаратном уровне во время и даже до загрузки, позволяя загружать только правильно подписанные приложения и сценарии. Это называется Windows Device Guard, и OEM-производители с радостью готовы установить его на свои компьютеры.

Device Guard — одна из лучших функций безопасности Microsoft в Windows 11/10. OEM-производители, такие как Acer, Fujitsu, HP, NCR, Lenovo, PAR и Toshiba, также поддержали его.

Device Guard — это комбинация аппаратных и программных функций безопасности, которые, при совместной настройке, блокируют устройство, чтобы на нем могли запускаться только доверенные приложения. Он использует новую систему безопасности на основе виртуализации, изолируя службу целостности кода от самого ядра Windows. Позволяя службе использовать сигнатуры, определенные корпоративной политикой, помогая определить, что заслуживает доверия.

Основная функция Device Guard в Windows заключается в проверке каждого, загружаемого в память для выполнения процесса, до и во время процесса загрузки. Он проверяет подлинность на основе надлежащих подписей приложений и предотвращает загрузку в память любого, не имеющего надлежащей подписи, процесса.

Device Guard от Microsoft использует технологию, встроенную на аппаратном уровне, а не на уровне программного обеспечения, которое может пропустить обнаружение вредоносного ПО. Он также использует виртуализацию для обеспечения надлежащего процесса принятия решений, который сообщает компьютеру, что разрешить и что запретить для загрузки в память. Эта изоляция предотвратит вредоносное ПО, даже если злоумышленник имеет полный контроль над системами, на которых установлено средство защиты. Они могут попытаться, но не смогут выполнить код, так как у Guard есть свои алгоритмы, которые будут блокировать вредоносное ПО от исполнения.

Это дает ему значительное преимущество перед традиционными технологиями защиты от вирусов и приложений, такими как AppLocker, Bit9 и другими, которые могут быть изменены администратором или вредоносными программами.

Device Guard как Antivirus Software

Пользователям Windows для защиты от внешних вредоносных программ, по-прежнему необходимо установить программное обеспечение. Оно будет работать для защиты от вредоносных программ, происходящих из других источников. Единственное, от чего вас защитит Windows Device Guard, — это вредоносное ПО, которое пытается загрузиться в память во время запуска, прежде чем загрузиться антивирусное программное обеспечение.

Поскольку новый Device Guard может не иметь доступа к макросам в документах и вредоносным программам на основе скриптов, Microsoft заявляет, что пользователям для защиты от вредоносных программ в дополнение к Guard, придется использовать антивирусное программное обеспечение. В Windows теперь есть встроенная защита от вредоносных программ, называемая Защитником Windows. Вы можете положиться на него или использовать стороннее антивирусное ПО.

Разрешает ли Device Guard другие операционные системы

Windows Guard, во время загрузки, позволит обрабатывать только предварительно одобренные приложения. ИТ-разработчики могут разрешить все приложения от доверенного поставщика или настроить на предмет одобрения проверку каждого приложения. Независимо от конфигурации Windows Guard разрешает запуск только утвержденных приложений. В большинстве случаев одобренные приложения будут определяться подписью разработчика приложения.

Это придает изюминку параметрам загрузки. Те операционные системы, которые не имеют проверенных цифровых подписей, не будут разрешены к загрузке Windows Guard. Однако для получения сертификата любого приложения или операционной системы не требуется много времени.

Необходимое оборудование и программное обеспечение для защиты устройства

Чтобы использовать Device Guard, вам необходимо установить и настроить следующее аппаратное и программное обеспечение:

- Device Guard работает только с устройствами под управлением Windows 11/10.

- UEFI. Он включает в себя функцию под названием «Безопасная загрузка», которая помогает защитить целостность вашего устройства в самой прошивке.

- Доверенная загрузка. Это архитектурное изменение, которое помогает защитить от атак руткитов.

- Безопасность на основе виртуализации. Защищенный Hyper-V контейнер, который изолирует важные процессы Windows 11/10.

- Инструмент инспектор пакетов. Инструмент, помогающий создать каталог файлов, требующих подписи для классических приложений Windows.

На чтение 3 мин. Просмотров 328 Опубликовано 03.07.2021

Device Guard позволяет заблокировать систему для запуска только доверенных приложений. Выполните следующие действия, чтобы включить Device Guard в Windows 10.

Одной из интересных функций Windows является Device Guard. Эта функция специально разработана для предприятий, где безопасность и контроль являются главными требованиями. Когда он включен и настроен правильно, он позволяет администраторам ограничивать систему запуском только доверенного приложения. Хорошо то, что администраторы могут устанавливать правила, называемые политиками целостности кода, для определения того, что составляет доверенные приложения. Если приложение не находится в списке доверенных, оно не будет работать, что бы вы ни делали.

Поскольку Device Guard представляет собой комбинацию аппаратных и программных функций безопасности и работает в защищенном контейнере гипервизора вместе с ядром Windows, очень сложно обойти ограничения. Итак, в этом кратком руководстве я покажу, как включить Device Guard и отключить его при необходимости.

Содержание

- Требования

- Шаги по включению Device Guard (GPO)

- Действия по отключению

Требования

Чтобы включить и использовать защиту устройства, вы должны соответствовать определенным требованиям к аппаратному и программному обеспечению. Они заключаются в следующем.

- Требования к оборудованию: У Microsoft есть отличная страница со списком всех конкретных требований к оборудованию. Взгляните на это.

- Требования к программному обеспечению: Должна использоваться версия Windows Enterprise или Education. Если вы используете другие версии, такие как Home или Pro, ваша система несовместима.

Шаги по включению Device Guard (GPO)

Шаги по включить функцию защиты устройства довольно просто и понятно. Помните, что ваша система должна соответствовать всем перечисленным выше требованиям.

1. Первое, что нам нужно сделать, это включить гипервизор Hyper-V. Для этого откройте меню «Пуск», выполните поиск по запросу « Включение или отключение компонентов Windows » и щелкните результат поиска.

2. На панели «Функции Windows» прокрутите вниз, разверните «Hyper-V → Hyper-V Platform» и установите флажок «Hyper-V Hypervisor» . Нажмите кнопку « Ok », чтобы сохранить изменения.

3. Теперь Windows внесет необходимые изменения. Перезагрузите Windows, чтобы изменения вступили в силу.

4. Затем откройте меню «Пуск», найдите « gpedit.msc » и щелкните результат поиска, чтобы открыть редактор групповой политики.

5. В редакторе групповой политики перейдите в следующую папку.

Конфигурация компьютера → Административные шаблоны → Система → Device Guard

6 . На правой панели найдите и дважды щелкните объект групповой политики « Включить безопасность на основе виртуализации ».

7. В окне свойств выберите вариант « Включено ». Это действие активирует от трех до четырех дополнительных параметров на панели «Параметры».

8. В доступных раскрывающихся меню выберите соответствующие параметры .

Если вам когда-нибудь понадобится дополнительная информация о том, что делает каждый параметр, взгляните на левую панель. Он подробно расскажет вам, что делает каждый параметр.

9. По завершении настройки нажмите кнопки « Применить » и « Ok ».

10. Перезагрузите Windows .

После включения Device Guard вам необходимо настроить политики. Я рекомендую вам начать работу с этого руководства Microsoft.

Действия по отключению

Если вы хотите отключить функцию Device Guard, просто выберите «Отключено» или «Не настроено» »В окне свойств политики (см. Шаг 7).

Вот и все. Надеюсь, это поможет. Если вы застряли или вам нужна помощь, прокомментируйте ниже, и я постараюсь помочь в максимально возможной степени. Если вам понравилась эта статья, узнайте, как включить защиту от программ-вымогателей в Windows 10, чтобы защитить ваши данные от программ-вымогателей.

Disable Windows Defender Credential Guard without hassles

by Henderson Jayden Harper

Passionate about technology, Crypto, software, Windows, and everything computer-related, he spends most of his time developing new skills and learning more about the tech world. He also enjoys… read more

Updated on

- Windows Defender Credential Guard isolates login information and personal items from your system.

- The Credential Guard can block some other programs from running on your PC.

- Disabling the VBS (Virtualization-Based Security) will disable other services dependent on it.

XINSTALL BY CLICKING THE DOWNLOAD

FILE

Some readers want to disable Windows Defender Credential Guard on Windows 11. Microsoft introduced this security feature to the Windows 10 Enterprise in 2016. Some report that the Credential Guard needs to be disabled to run VMware on their PCs.

What is Microsoft Defender Credential Guard?

Windows Defender Credential Guard is a security feature that protects and manages users’ login credentials by isolating users’ from the rest of the system. Its central concept is to keep users’ login information out of hackers’ reach, preventing them from taking control of your PC.

After its incorporation into Windows 10 Enterprise and Windows Server 2016, Microsoft decided to include it in Windows 11. Also, the Windows Defender Credential Guard secures any domain credentials generated from your apps.

However, running some programs alongside this feature can be difficult as it blocks their authentication access.

Likewise, it doesn’t support Domain Controllers, third-party security software, Active Directory database, or any other encryption support program. Also, VMware is not compatible with Credential Guard on Windows 10.

How we test, review and rate?

We have worked for the past 6 months on building a new review system on how we produce content. Using it, we have subsequently redone most of our articles to provide actual hands-on expertise on the guides we made.

For more details you can read how we test, review, and rate at WindowsReport.

Nevertheless, the Windows Defender Credential Guard isolates the secret credentials on your PC, keeping it protected from theft. Users can enable the Credential Guard on Windows 11 or disable it depending on their preferences and what type of programs they run on their PCs.

How do I disable the Windows Defender Credential Guard on Windows 11?

Before going through any steps for disabling Windows Defender Credential Guard, observe the following preliminary checks:

- Disconnect any remote connection on your PC.

- Disable third-party antivirus ruining on your computer.

- Close background apps.

The above steps will prepare your PC for the process.

1. Disable via Group Policy

- Press Windows + R key to open the Run dialog box, type gpedit.msc in the text space, and click OK to open the Group Policy Editor.

- Navigate to the following location:

Computer Configuration\Administrative Templates\System\Device Guard - Click on Device Guard and double-click the Turn on Virtualization Based Security policy option.

- Then, click the Disabled or the Not Configured option and the OK button to save the changes.

- Exit and restart your PC to effect the change you made.

Selecting the disabled option or Not configured will stop the activities of Windows Defender Credentials Guard on your Windows 11. Also, you can check the fixes for missing gpedit on Windows 11 if you cannot find it.

2. Disable via Registry Keys

- Left-click the Start button, type Regedit in the search box, and select Registry Editor.

- Navigate to the following keys and set their values to 0 to disable the virtualization-based security:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa\LsaCfgFlagsHKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\DeviceGuard\LsaCfgFlags - Restart your computer.

Note that you must set the registry settings to 0 to disable virtualization-based security.

- How to Type Accents on Windows 11

- How to Disable the Insert Your Security Key Into the USB Port popup

3. Disable via UEFI Lock

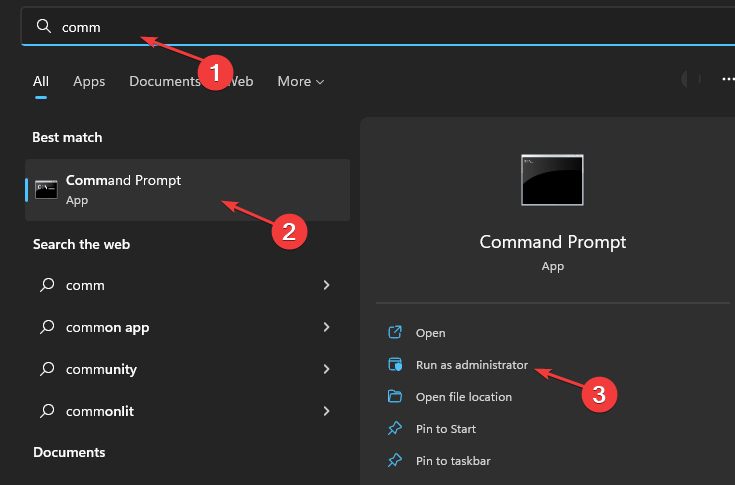

- Left-click the Start button, type comm in the search space, and select Run as Administrator.

- Click Yes when the User Account Control window appears.

- Run the following command and click ENTER:

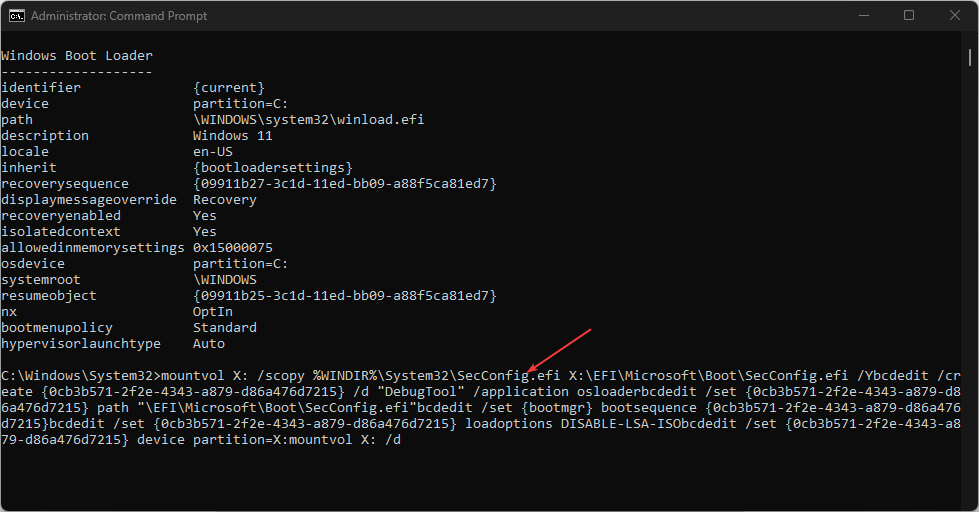

bcdedit - Then copy and paste the following commands in the Command Prompt:

mountvol X: /s

copy %WINDIR%\System32\SecConfig.efi X:\EFI\Microsoft\Boot\SecConfig.efi /Y

bcdedit /create {0cb3b571-2f2e-4343-a879-d86a476d7215} /d "DebugTool" /application osloader

bcdedit /set {0cb3b571-2f2e-4343-a879-d86a476d7215} path "\EFI\Microsoft\Boot\SecConfig.efi"

bcdedit /set {bootmgr} bootsequence {0cb3b571-2f2e-4343-a879-d86a476d7215}

bcdedit /set {0cb3b571-2f2e-4343-a879-d86a476d7215} loadoptions DISABLE-LSA-ISO

bcdedit /set {0cb3b571-2f2e-4343-a879-d86a476d7215} device partition=X:

mountvol X: /d

Before the booting process completes, confirm the prompt notifying you that UEFI was modified. Also, ensure the prompt will implement the changes you made.

4. Disable Virtualization-Based Security

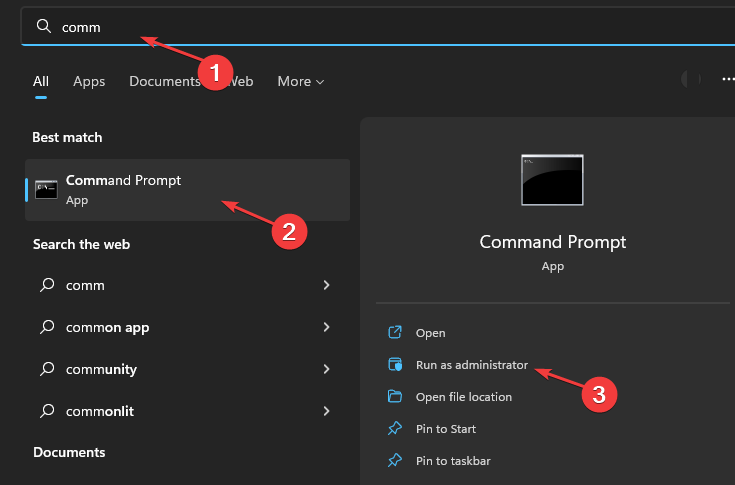

- Left-click the Start button, type comm in the search space, and select Run as Administrator.

- Click Yes when the User Account Control window appears.

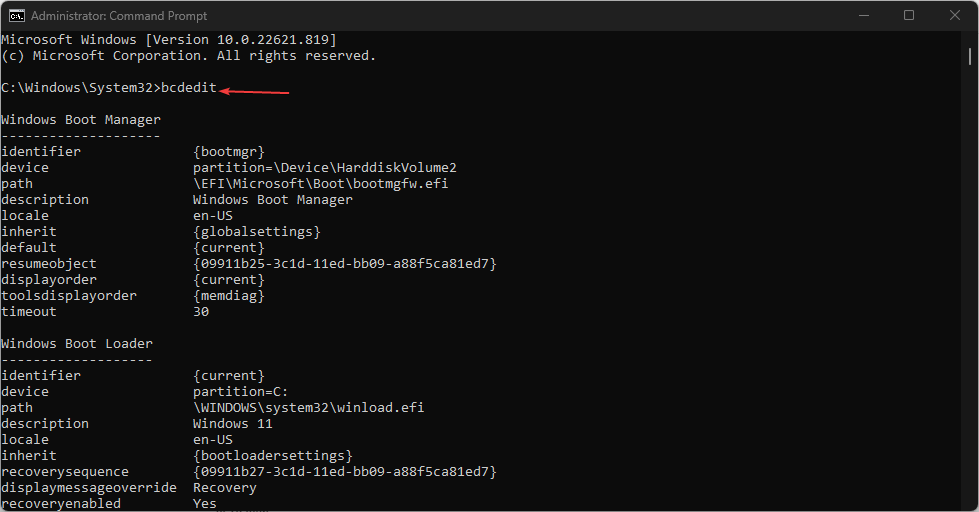

- Run the following command and click ENTER:

bcdedit - Then copy and paste the following commands and press ENTER:

bcdedit /set {0cb3b571-2f2e-4343-a879-d86a476d7215} loadoptions DISABLE-LSA-ISO,DISABLE-VBS bcdedit /set vsmlaunchtype off - Finally, restart your PC to implement the changes.

The Windows Defender Credential Guard is dependent on VBS (Virtualization-Based Security). Hence, disabling the Virtual-Based Security will automatically disable the Credential Guard on your Windows device.

Ensure to follow the steps strictly to avoid complicating your PC further.

Nonetheless, check our article about disabling Windows Defender Credential Guard on Windows 10 for more details.

Kindly tell us which solutions worked for you in the comments section. For further queries, leave them, and we will get back to you.

КБрайан Берджесс

Опубликовано

Credential Guard в Windows 11 защищает хакеров от захвата учетных данных вашей системы. Однако, если вам когда-нибудь понадобится отключить его, следуйте этому руководству.

Защита учетных данных Защитника Windows, или Учетная запись для краткости, доступно в выпусках Windows 11 Enterprise, Education и Server. Это функция безопасности, которая защищает от взлома учетных данных домена. Он также защищает учетные данные аутентификации (пароли) от несанкционированного доступа.

Credential Guard с безопасная загрузка помогает защитить пароли и другие конфиденциальные учетные данные от злоумышленников. Однако вы можете отключить Credential Guard, если он мешает другим службам или протоколам.

Чтобы отключить Credential Guard в Windows 11, выполните следующие действия.

Что такое Credential Guard?

Учетная запись Функция безопасности помогает защитить доступ к паролям и другим конфиденциальным учетным данным от несанкционированного доступа. Он привязан к Служба сервера локального органа безопасности

для аутентификации учетных данных. Кроме того, служба LASASS поддерживает такие функции безопасности, как Шифрование файловой системы (EFS), изоляция ключей CGN (Keylso) и диспетчер учетных записей безопасности (SamSs).

Даже если злоумышленник получит доступ к вашему ПК, Credential Guard усложнит ему доступ к конфиденциальному содержимому. Он изолирует учетные данные в безопасной среде, недоступной для приложений и Windows, предлагая простой способ защиты паролей и конфиденциальных учетных данных на вашем ПК с Windows 11.

Чтобы использовать Credential Guard, ваша система должна соответствовать определенным требованиям. Например, вам нужен 64-битный процессор для на основе виртуализации безопасность и безопасная загрузка. Кроме того, вам нужно Доверенный платформенный модуль 1.2 или 2.0 (требуется для запуска Windows 11) и UEFI замок.

Кроме того, важно отметить, что система под управлением Windows 11 Pro может иметь Credential Guard, если она была переведена с версии Enterprise на версию Pro. Однако такие экземпляры встречаются редко, и если вы не используете версии Enterprise, Education и/или совместимые версии Server, это несовместимый системный компонент.

Как включить Credential Guard в Windows 11

Вы можете включить Credential Guard в Windows 11 с помощью групповой политики. Процесс включает в себя больше, чем переключение переключателя, но мы покажем вам все, что вам нужно знать.

Чтобы включить и настроить Credential Guard в Windows 11:

- Нажимать Клавиша Windows + R запустить Бегать диалоговое окно.

- Тип gpedit.msc и нажмите ХОРОШО или нажмите Входить.

- Перейдите в следующее место в редакторе локальной групповой политики:

Конфигурация компьютера > Административные шаблоны > Система > Device Guard

- Дважды щелкните Включите безопасность на основе виртуализации политики в правой колонке.

- Выбирать Включено на вершине.

- Под Параметры раздел, установите Выберите уровень безопасности платформы к Безопасная загрузка или Безопасная загрузка и защита DMA.

- Установить Защита целостности кода на основе виртуализации возможность Не настроено из выпадающего меню.

- Набор Конфигурация Credential Guard к Включено с блокировкой UEFI вариант.

- Держать Конфигурация безопасного запуска и Аппаратная защита стека в режиме ядра варианты как Не настроено.

- Нажмите Применять и ХОРОШО.

- Перезагрузите Windows 11.

Как отключить Credential Guard в Windows 11

Возможно, вам придется отключить Credential Guard в Windows 11, если он мешает работе других запущенных вами служб. Отключить его просто с помощью Редактор групповой политики.

Чтобы отключить Credential Guard в Windows 11:

- Нажимать Клавиша Windows + R запустить Бегать диалоговое окно.

- Тип gpedit.msc и нажмите ХОРОШО.

- Перейдите в следующее место в редакторе локальной групповой политики:

Конфигурация компьютера > Административные шаблоны > Система > Device Guard

- Дважды щелкните Включите безопасность на основе виртуализации политики в правой колонке.

- Установите его на Не настроено или Неполноценный.

- Нажмите Применять и ХОРОШО.

- Перезагрузите компьютер.

Сохранение конфиденциальности и безопасности в Windows 11

Если вам необходимо защитить учетные данные для входа, использование Credential Guard является практичным вариантом в совместимых версиях Windows. Включение этого параметра предотвращает получение злоумышленником контроля над всей вашей сетью или рабочей группой. Если вам нужно отключить или снова включить его по какой-либо причине, используйте описанные выше шаги с групповой политикой.

Есть и другие способы обеспечить безопасность вашего ПК. Например, вы можете настроить Безопасность Windows 11 для максимальной защиты, и даже это позволит вам временно отключить безопасность чтобы пропустить доверенный файл. Кроме того, если вы беспокоитесь о конфиденциальности при использовании ОС, научитесь отключить отслеживание рекламы в Windows 11.

Today, in this post, we will see how to enable or turn on Credential Guard in Windows 11/10 using Group Policy. Credential Guard is one of the main security features available with Windows 11/10. It allows protection against the hacking of domain credentials, thereby preventing hackers from taking over the enterprise networks.

What does Credential Guard do?

Credential Guard is one of the main security features available with Windows 11/10. It allows protection against hacking of domain credentials thereby preventing hackers from taking over the enterprise networks. With features like Device Guard and Secure Boot, Windows 11/10 is more secure than any of the previous Windows operating systems.

Credential Guard is available only in Windows 11/10 Enterprise Edition. So if you are using Pro or Education, you won’t get to see this feature on your version of Windows. Moreover, Your machine should be supporting Secure Boot and 64-bit virtualization.

To enable or turn on Credential Guard, Open Run, type gpedit.msc and hit Enter to open the Group Policy Editor.

Now navigate to the following setting:

Computer Configuration > Administrative Templates > System > Device Guard

Now, double-click Turn On Virtualization Based Security, and then select Enabled.

Under Options, select Platform Security Level box, choose Secure Boot or Secure Boot and DMA Protection.

Under Virtual Based protection of Code Integrity, select Not configured

In the Credential Guard Configuration box, click Enabled with UEFI lock and then OK. If you want to turn off Credential Guard remotely, choose Enabled without lock.

Under Secure Launch Configuration, select Not configured

Under Kernal-mode Hardware-enforced Stack Protection, select Not configured

This policy specifies whether Virtualization Based Security is enabled.

Virtualization Based Security uses the Windows Hypervisor to provide support for security services. Virtualization Based Security requires Secure Boot, and can optionally be enabled with the use of DMA Protections. DMA protections require hardware support and will only be enabled on correctly configured devices.

Virtualization Based Protection of Code Integrity

This setting enables virtualization based protection of Kernel Mode Code Integrity. When this is enabled, kernel mode memory protections are enforced and the Code Integrity validation path is protected by the Virtualization Based Security feature.

The “Disabled” option turns off Virtualization Based Protection of Code Integrity remotely if it was previously turned on with the “Enabled without lock” option.

The “Enabled with UEFI lock” option ensures that Virtualization Based Protection of Code Integrity cannot be disabled remotely. In order to disable the feature, you must set the Group Policy to “Disabled” as well as remove the security functionality from each computer, with a physically present user, in order to clear configuration persisted in UEFI.

The “Enabled without lock” option allows Virtualization Based Protection of Code Integrity to be disabled remotely by using Group Policy.

The “Not Configured” option leaves the policy setting undefined. Group Policy does not write the policy setting to the registry, and so it has no impact on computers or users. If there is a current setting in the registry it will not be modified.

The “Require UEFI Memory Attributes Table” option will only enable Virtualization Based Protection of Code Integrity on devices with UEFI firmware support for the Memory Attributes Table. Devices without the UEFI Memory Attributes Table may have firmware that is incompatible with Virtualization Based Protection of Code Integrity which in some cases can lead to crashes or data loss or incompatibility with certain plug-in cards. If not setting this option the targeted devices should be tested to ensure compatibility.

Warning: All drivers on the system must be compatible with this feature or the system may crash. Ensure that this policy setting is only deployed to computers which are known to be compatible.

Credential Guard

This setting lets users turn on Credential Guard with virtualization-based security to help protect credentials.

The “Disabled” option turns off Credential Guard remotely if it was previously turned on with the “Enabled without lock” option.

The “Enabled with UEFI lock” option ensures that Credential Guard cannot be disabled remotely. In order to disable the feature, you must set the Group Policy to “Disabled” as well as remove the security functionality from each computer, with a physically present user, in order to clear configuration persisted in UEFI.

The “Enabled without lock” option allows Credential Guard to be disabled remotely by using Group Policy. The devices that use this setting must be running at least Windows 10 (Version 1511).

The “Not Configured” option leaves the policy setting undefined. Group Policy does not write the policy setting to the registry, and so it has no impact on computers or users. If there is a current setting in the registry it will not be modified.

Secure Launch

This setting sets the configuration of Secure Launch to secure the boot chain.

The “Not Configured” setting is the default, and allows configuration of the feature by Administrative users.

The “Enabled” option turns on Secure Launch on supported hardware.

The “Disabled” option turns off Secure Launch, regardless of hardware support.

Click Apply/OK and exit.

Restart your system.

Disable or Enable Credential Guard using Registry

You need to enable virtualization-based security first as follows:

Open Registry Editor and go to the following key:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\DeviceGuard.

Add a new DWORD value. name it EnableVirtualizationBasedSecurity and set its value as follows:

- To enable virtualization-based security, set it to 1

- To disable virtualization-based security set it to 0

Next, add a new DWORD value named RequirePlatformSecurityFeatures.

Set the value of this registry setting to 1

- To use Secure Boot only set its value to 1

- To use Secure Boot and DMA protection, set its value to 3

Now, to enable Windows Defender Credential Guard, go to the following key:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa

Add a new DWORD value and name it LsaCfgFlags.

- To disable Windows Defender Credential Guard, set its value to 0

- To enable Windows Defender Credential Guard with UEFI lock, set it to 1

- To enable Windows Defender Credential Guard without UEFI lock, set it to 2

Close Registry Editor and restart your computer.

You have to remember that Credential Guard will offer protection against direct hacking attempts and malware-seeking credential information. If the credential information is already stolen before you could implement Credential Guard, it won’t prevent the hackers from using the hash key on other computers in the same domain.

How do I know if Credential Guard running?

You can view System Information to check that Windows Defender Credential Guard is running on your computer. To do so, Run msinfo32.exe, and select System Information. Next, select System Summary. If you see Credential Guard mentioned next to Virtualization-based Security Services, it means it is running.

TIP: The Remote Credential Guard in Windows 11/10 protects Remote Desktop credentials.