SSL (Secure Socket Layer) — это криптографический протокол, который обеспечивает защищенное подключение между клиентом и сервером в сети Интернет. Важно настроить SSL подключение к вашему роутеру, чтобы защитить передаваемые данные от несанкционированного доступа.

В этой пошаговой инструкции мы расскажем, как настроить SSL подключение к вашему роутеру. Следуйте этим шагам, чтобы защитить вашу сеть и обеспечить безопасность передаваемых данных.

Шаг 1: Проверьте соответствие требованиям

Перед началом настройки SSL подключения к роутеру, убедитесь, что ваш роутер поддерживает SSL и имеет последнюю версию прошивки. Вы можете найти информацию о поддержке SSL в документации или на веб-сайте производителя роутера. Также, убедитесь, что вы имеете доступ к административному интерфейсу роутера.

Шаг 2: Включите SSL

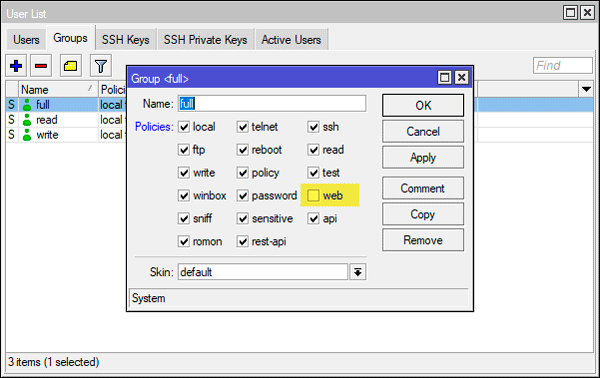

После того, как вы убедились, что ваш роутер поддерживает SSL, войдите в административный интерфейс роутера. Найдите настройку SSL и включите ее. Обычно эта опция находится в разделе безопасности или настройках сети. Установите соответствующий флажок для включения SSL.

Продолжите следовать инструкциям на экране, чтобы завершить настройку SSL подключения к вашему роутеру. Затем сохраните изменения и перезагрузите роутер, чтобы применить новые настройки.

Содержание

- Почему нужно настраивать SSL подключение к роутеру?

- Подготовка к настройке SSL подключения к роутеру

- Генерация SSL сертификата для роутера

- Установка SSL сертификата на роутер

- Настройка SSL подключения на роутере

- Проверка работоспособности SSL подключения к роутеру

Почему нужно настраивать SSL подключение к роутеру?

Вот основные причины, почему необходимо настроить SSL подключение к роутеру:

- Конфиденциальность данных: SSL шифрует данные, передаваемые между вашим устройством и роутером, что делает их непригодными для прослушивания и перехвата. Таким образом, никто, кроме вас, не сможет получить доступ к вашим личным данным или важной информации.

- Подлинность и целостность данных: SSL также обеспечивает проверку подлинности роутера и защиту от подмены данных. Это позволяет убедиться, что вы подключаетесь к подлинному роутеру и что передаваемые данные не были изменены по пути.

- Защита от атак: Настройка SSL подключения к роутеру позволяет защититься от атак, таких как перехват данных, атака типа «человек посередине», фишинг и другие. SSL создает защищенный туннель между вашим устройством и роутером, что делает его недоступным для злоумышленников.

Как видно, настройка SSL подключения к роутеру является важным шагом для обеспечения безопасности вашей сети. Это позволяет защитить ваши данные, предотвратить несанкционированный доступ и быть уверенным в подлинности передаваемой информации. Необходимо следовать пошаговой инструкции, чтобы настроить SSL подключение к роутеру и обеспечить безопасность вашего домашнего или офисного Wi-Fi.

Подготовка к настройке SSL подключения к роутеру

Перед тем, как начать настраивать SSL подключение к роутеру, необходимо выполнить несколько предварительных шагов.

1. Установите необходимые программы. Для настройки SSL подключения к роутеру вам понадобятся следующие программы:

| 1 | OpenSSL | — программное обеспечение для работы с шифрованием и сертификатами SSL. |

| 2 | SSH-клиент | — программа для удаленного управления роутером. |

| 3 | Web-браузер | — для проверки работы SSL подключения. |

2. Получите доступ к роутеру. У вас должны быть права администратора или полные доступы к роутеру для настройки SSL подключения.

3. Сгенерируйте сертификаты. Для настройки SSL подключения к роутеру вам необходимо сгенерировать самоподписанный сертификат или купить его у доверенного удостоверяющего центра.

4. Определите порт для SSL подключения. Выберите свободный порт для настройки SSL подключения, который будет использоваться для защищенного доступа к роутеру.

5. Запишите информацию о роутере. Сохраните IP-адрес вашего роутера, логин и пароль администратора для дальнейшей настройки SSL подключения.

После выполнения всех этих предварительных шагов вы можете приступить к настройке SSL подключения к роутеру.

Генерация SSL сертификата для роутера

SSL (Secure Sockets Layer) сертификаты предоставляют защищенное шифрованное соединение между сервером и клиентом. Если вы хотите настроить SSL подключение к своему роутеру, вам понадобится сгенерировать SSL сертификат. Вот пошаговая инструкция, как это сделать:

Шаг 1: Откройте веб-браузер и введите IP-адрес вашего роутера в адресной строке. Например, http://192.168.1.1.

Шаг 2: Войдите в административный раздел роутера, используя ваше имя пользователя и пароль.

Шаг 3: Найдите раздел «Настройки безопасности» или «SSL» в меню роутера. Возможно, вам придется немного поискать или просмотреть руководство пользователя вашего роутера, чтобы найти этот раздел.

Шаг 4: В разделе «SSL» найдите опцию «Генерировать новый сертификат» или подобную ей. Нажмите на эту опцию.

Шаг 5: Заполните необходимые поля для создания сертификата, такие как название организации, название домена и другие. Убедитесь, что вы используете корректные данные.

Шаг 6: После заполнения полей нажмите кнопку «Сгенерировать сертификат» или подобную ей. Роутер начнет генерацию SSL сертификата. Этот процесс может занять несколько минут.

Шаг 7: После завершения генерации, вам будет предоставлен SSL сертификат в формате .crt или .pem. Сохраните этот файл в безопасном месте на вашем компьютере.

Шаг 8: Импортируйте SSL сертификат в настройки роутера. Эта опция может быть доступна в разделе «SSL» или в другом соответствующем разделе. Следуйте инструкциям роутера для импорта сертификата. Обычно это включает ввод пути к файлу сертификата на вашем компьютере.

Шаг 9: После успешного импорта сертификата, ваш роутер будет настроен на использование SSL соединения.

Не забудьте перезагрузить роутер после настройки SSL подключения, чтобы изменения вступили в силу.

Обратите внимание, что процесс генерации и установки SSL сертификата может немного отличаться в зависимости от модели и производителя роутера. Рекомендуется ознакомиться с руководством пользователя для вашего конкретного роутера или обратиться в службу поддержки.

Установка SSL сертификата на роутер

SSL сертификат обеспечивает безопасное шифрованное соединение между вашим устройством и роутером. Это позволяет защитить передаваемые данные от несанкционированного доступа и повысить общую безопасность вашей сети.

Чтобы установить SSL сертификат на ваш роутер, вам понадобится выполнить следующие шаги:

Шаг 1: Войдите в административную панель вашего роутера. Для этого откройте веб-браузер и введите IP-адрес роутера в строку поиска. Если вам неизвестен IP-адрес роутера, вы можете найти его в документации к роутеру или обратиться к провайдеру интернета.

Шаг 2: Перейдите в раздел «Настройки безопасности» или «SSL/TLS».

Шаг 3: Найдите раздел «SSL сертификат» и выберите опцию «Установить новый сертификат». Обычно вы сможете загрузить SSL сертификат в формате .pem или .crt.

Шаг 4: Щелкните на кнопке «Обзор» и выберите файл SSL сертификата на вашем компьютере. Убедитесь, что выбранный файл имеет правильное расширение (.pem или .crt).

Шаг 5: Нажмите кнопку «Установить» или «Применить», чтобы загрузить SSL сертификат на ваш роутер.

После выполнения этих шагов SSL сертификат будет успешно установлен на ваш роутер. Вы можете убедиться в его корректной установке, попытавшись открыть защищенное соединение с помощью HTTPS протокола (например, введя адрес https://ваш_роутер в адресной строке браузера).

Важно отметить, что установка SSL сертификата может отличаться в зависимости от модели вашего роутера. Если вы испытываете трудности при установке сертификата, рекомендуется обратиться к документации к роутеру или связаться со службой поддержки производителя.

Настройка SSL подключения на роутере

Вот пошаговая инструкция о том, как настроить SSL подключение на роутере:

Шаг 1: Войдите в панель управления своего роутера, введя IP-адрес устройства в адресной строке браузера.

Шаг 2: Войдите в настройки безопасности и найдите раздел SSL/TLS.

Шаг 3: Включите SSL/TLS и выберите тип сертификата, который вы хотите использовать — самоподписанный или сертификат, полученный от третьей стороны.

Шаг 4: Если вы выбрали самоподписанный сертификат, заполните требуемые данные, такие как имя организации и доменное имя.

Шаг 5: Сохраните настройки и перезагрузите роутер, чтобы применить изменения.

Шаг 6: После перезагрузки роутера, установите корневой сертификат на клиентских устройствах, чтобы обеспечить безопасное подключение к роутеру.

Важно отметить, что настройка SSL подключения на роутере может немного отличаться в зависимости от модели и производителя устройства. Поэтому лучше обратиться к руководству пользователя вашего роутера для получения подробной информации о настройке SSL подключения.

Помните, что правильная настройка SSL подключения на роутере поможет защитить вашу сеть и данные от хакеров и несанкционированного доступа.

Проверка работоспособности SSL подключения к роутеру

Чтобы проверить работоспособность SSL подключения к роутеру, выполните следующие шаги:

- Откройте любой веб-браузер на устройстве, подключенном к той же сети, что и роутер.

- В адресной строке введите IP-адрес вашего роутера и нажмите Enter.

- Если настройки роутера сконфигурированы правильно, вы увидите страницу входа в интерфейс роутера.

- Убедитесь, что адрес URL начинается с «https://» вместо «http://».

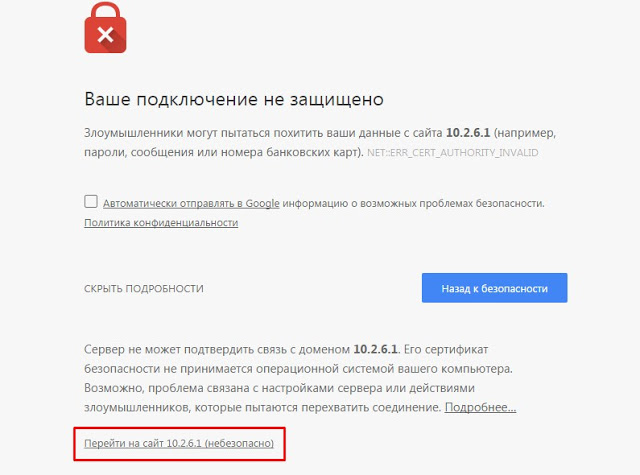

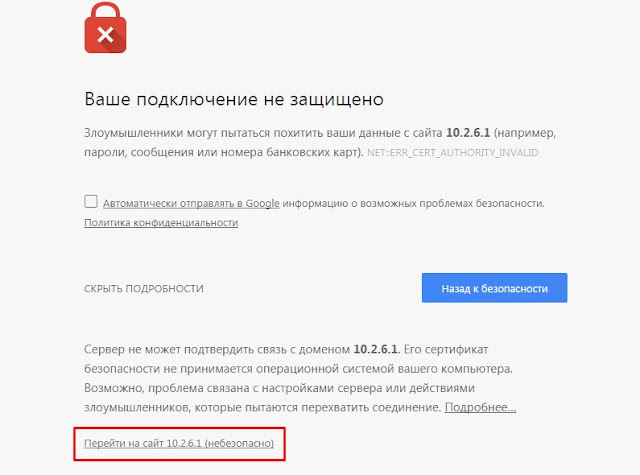

- Возможно, вам потребуется разрешить браузеру продолжить открытие страницы из-за сертификата безопасности. Если это произойдет, убедитесь, что имя сертификата соответствует имени роутера, и нажмите «Продолжить» или «Доверять» (в зависимости от браузера).

- После успешного входа в интерфейс роутера вы сможете просматривать и изменять настройки вашего устройства.

Если при выполнении указанных шагов возникли проблемы или сообщения об ошибке, рекомендуется проверить правильность настроек роутера и сертификата SSL. Если необходимо, обратитесь к документации вашего роутера или свяжитесь с технической поддержкой производителя.

Время на прочтение

4 мин

Количество просмотров 57K

Приветствую, коллеги, хотелось бы описать шаги настройки SSL VPN для Cisco, с описанием некоторых интересных нюансов, встречаемых на практике.

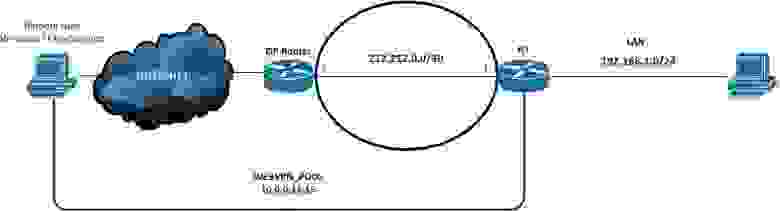

Для реализации схемы, показанной ниже, будем использовать следующее реальное физическое оборудование, также прошу заметить что названия интерфейсов условны и в реализации не применяются (реализовать ssl vpn в unl-eve не удалось, так как ни iol ни vios команды для конфигурирования webvpn не поддерживают):

Cisco 881 (C880DATA-UNIVERSALK9-M 15.2(4)M4)

Windows 7 x64 + AnyConnect 4.4

Схема подключения:

Для начала, что такое SSL VPN (или WEBVPN) от Cisco. Это своего рода наследник easy vpn или ipsec vpn, который позволяет по протоколу ssl (443 порт) удаленно подключиться к вашей корпоративной или домашней сети. Кроме простоты настройки и относительно «легкого» конфига, самым большим доводом за использование ssl является то, что он использует практически повсеместно «открытый» 443 порт для подключения, т.е. если бы вы, например, использовали ipsec, то необходимо было бы на межсетевом экране или же на граничном роутере открывать isakmp (500) порты, наверняка разрешить nat-t (4500), и еще вдобавок разрешить трафик esp, тогда как в случае с ssl подключение проходит по 443 порту, который в большинстве своем разрешен для хостов. Кроме этого не надо на стороне клиента производить каких либо настроек, удаленному пользователю достаточно знать всего лишь внешний ip или dns имя роутера, а также логин и пароль для входа (при использовании easyvpn помимо вышеперечисленного нужен pre-share ключ, а также наименование client configuration group).

Настройка:

1. Для начала необходимо активировать лицензию на роутере, в нашем случае используется cisco 881 c ios 15.2(4), для ознакомительной активации на 60 дней вводим след. команду в privilege режиме:

license modify priority SSL_VPN highПосле чего соглашаемся с лицензионным соглашением.

2. Далее копируем дистрибутив any connect на роутер любым удобным способом(копирование лучше производить в заранее созданную директорию webvpn, так как если просто скопировать в корень flash, то при установке создастся копия файла установки в той же директории, соответственно займет больше места на flash) и устанавливаем его:

mkdir flash:/webvpn

copy tftp: flash:/webvpn/

crypto vpn anyconnect flash:/webvpn/anyconnect-win-4.4.00243-k9.pkg3. Включаем aaa (необходим, чтобы указать authentication list на нашем Web шлюзе (webvpn gateway)), заводим локальных пользователей (логин и пароль, которые здесь указываем необходимы для подключения к порталу из интернета, по типу внешнийадресроутера) и активируем https сервер:

aaa new-model

aaa authentication login SSL_USERS local

username admin secret ***************

ip http secure-server4. Генерируем RSA ключи, создаем trustpoint и затем генерируем самоподписанный сертификат:

crypto key generate rsa label SSLKEY modulus 1024

crypto pki trustpoint SALAM_TRUSTPOINT

enrollment selfsigned

serial-number

subject-name CN=firewallcx-certificate

revocation-check crl

rsakeypair SSLKEY

crypto pki enroll SALAM_TRUSTPOINT5. Настраиваем пул адресов, который будет выдаваться клиентам и создаем WebVPN Gateway, для команды ip interface вместо интерфейса можно указать непосредственно ip адрес командой ip address **** port 443:

ip local pool WEBVPN_POOL 10.0.0.11 10.0.0.15

webvpn gateway WEBVPN_GW

ip interface Dialer1 port 443

ssl trustpoint SALAM_TRUSTPOINT

inservice6. Далее создаем и привязываем к нашему gateway так называемый webvpn context, в котором указаваем ранее созданный auth list, максимальное кол-во подключаемых пользователей, а также приветствие отображаемое при входе на портал через браузер(команда inservice в этом и предыдущем шаге активирует webvpn gateway и context):

webvpn context WEBVPN_CON

title "Assalyamu alyaikum"

login-message "Salyam"

aaa authentication list SSL_USERS

gateway WEBVPN_GW

max-users 5

inservice

7. Там же в конфигурации webvpn context создаем policy group, в которой задаем наш пул адресов, указываем какой трафик от клиентов будет заворачиваться в туннель (в нашем случае, когда destination у клиентов будут сети 192.168.1.0 /24 или 172.16.1.0/24 в таблице маршрутизации на клиентах появятся соответствующие записи только для этих двух сетей, указывающие на то, что этот трафик будет уходить в шифрованный туннель), команда functions svc-enabled указывает, что удаленный пользователь может подключаться с помощью самостоятельно установленного клиента anyconnect, т.е. не надо заходить через браузер:

policy group WEBVPN_POLICY

functions svc-enabled

svc address-pool "WEBVPN_POOL" netmask 255.255.255.0

svc split include 192.168.1.0 255.255.255.0

svc split include 172.16.1.0 255.255.255.0

default-group-policy WEBVPN_POLICY8. Если у нас на внешнем интерфейсе висит ACL, то необходимо дописать правило:

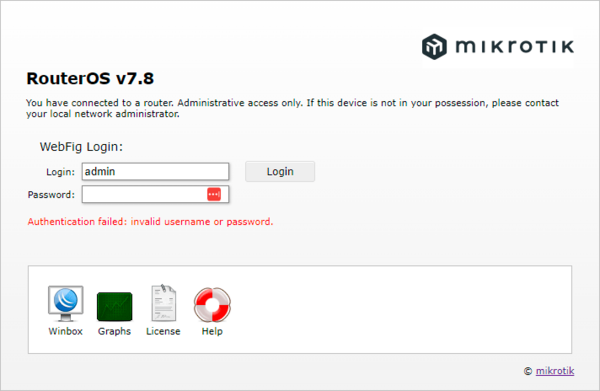

permit tcp any host «внешний адрес роутера» eq 443В итоге запускаем на нашем клиенте браузер, вводим внешний адрес нашего роутера 212.212.0.1 и видим приглашение:

Осталось ввести логин пароль и установить соединение, на этом бы все, но есть один нюанс.

Если обратиться к нашей схеме, то сеть 192.168.1.0/24, та самая к которой мы подключаемся, находится за NATом, настройка NAT для роутера R1 следующая:

ip nat inside source list NAT_POOL interface Dialer1 overloadгде NAT_POOL:

ip access-list extended NAT_POOL

permit ip 192.168.1.0 0.0.0.255 anyчто произойдет если мы будем пинговать сеть 192.168.1.0 с подключившегося по vpn клиента(клиент получил адрес 10.0.0.12)? Пакеты от него зашифрованными будут уходить на R1, тот в свою очередь создает ответ с destination 10.0.0.12 и смотрит в таблицу маршрутизации:

R1#sh ip route 10.0.0.12

Routing entry for 10.0.0.12/32

Known via "static", distance 0, metric 0

Routing Descriptor Blocks:

* directly connected, via Virtual-Access3

Route metric is 0, traffic share count is 1

R1#sh interfaces virtual-access 3

Virtual-Access3 is up, line protocol is up

Hardware is Virtual Access interface

Description: ***Internally created by SSLVPN context WEBVPN_CON***

Interface is unnumbered. Using address of Dialer1 (212.212.0.1)

MTU 1406 bytes, BW 100000 Kbit/sec, DLY 100000 usec,

reliability 255/255, txload 1/255, rxload 1/255

Encapsulation SSL

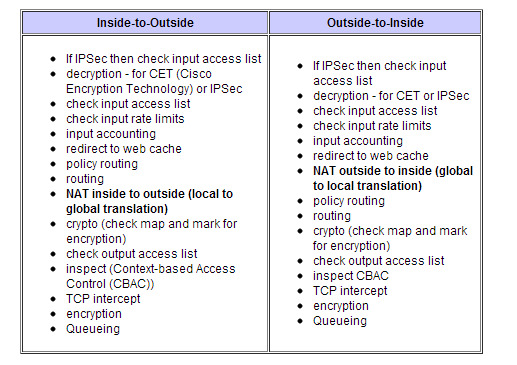

SSL vaccessТ.е. пакеты уходят с интерфейса dialer 1, а согласно вот этой замечательной таблице порядка операций над трафиком

после routing у нас идет NAT, а наше правило nat говорит нам, что наш source заменится на публичный адрес и в таком виде уйдет на клиента, который понятия не имеет о нашем внешнем адресе, следовательно пинг не пройдет и ничего работать не будет, исправляем добавлением следующей команды в acl NAT_POOL:

ip access-list extended NAT_POOL

1 deny ip 192.168.1.0 0.0.0.255 10.0.0.0 0.0.0.255И, альхьамдулиЛлях1, все работает!

Выставляя в «мир» нужные нам сервисы мы всегда рискуем. Поэтому желательно по-максимуму защитить наше оборудование. Удаленное подключение к нашим маршрутизаторам следует оставлять только с определенных подсетей, оставляя минимум сервисом, меняя стандартные логины и применяя сложные пароли с регулярной сменой. Так-же в обязательном порядке менять порты сервисов по-умолчанию. Можно организовать открытие портов через определенный порядок действий (например, технология port knocking).

Незащищённое http-соединение опасно тем, что любой, кто слушает трафик, прекрасно видит все данные, которые вы передаете на сайт, по протоколам POST или GET. Так как мы не хотим, что-бы злоумышленники получили доступ к нашему роутеру — для этого нам необходим специальный сертификат. Как правило, сертификаты подтверждают центры сертификации. Но мы можем сгенерировать сертификат самостоятельно — такой сертификат называется самоподписанным, так как его подтверждаете лично вы. Для сайтов самоподписанный сертификат, конечно, не подойдет, но для личных целей вполне будет достаточно.

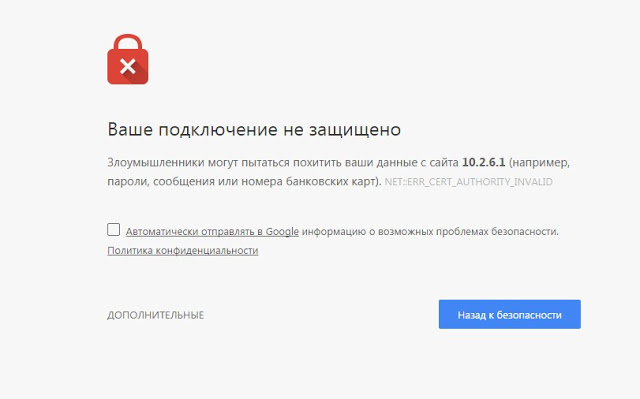

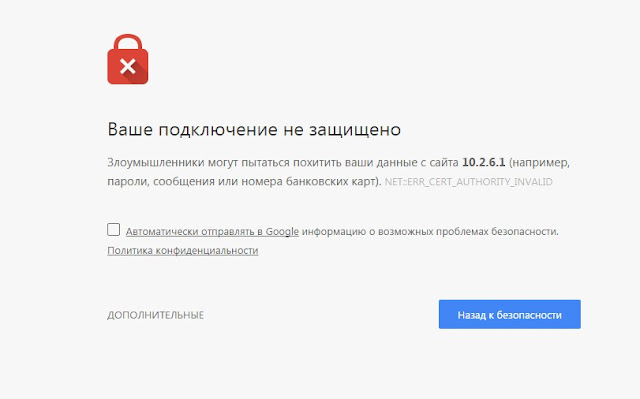

Обращаю ваше внимание на то, что при использовании самоподписного сертификата вы будете видеть окно: «Сертификат безопасности сайта не является доверенным», что может быть не очень понятно неосведомленным пользователям.

Сейчас я хочу описать как можно сгенерировать самоподписанный сертификат и включить безопасное соединение www-ssl для управления нашим роутером.

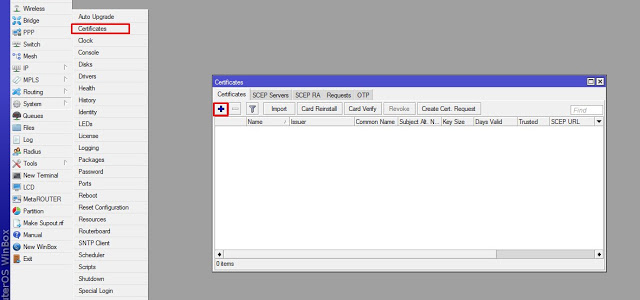

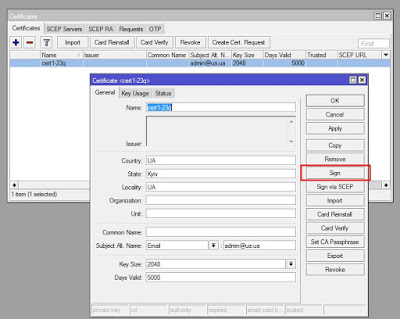

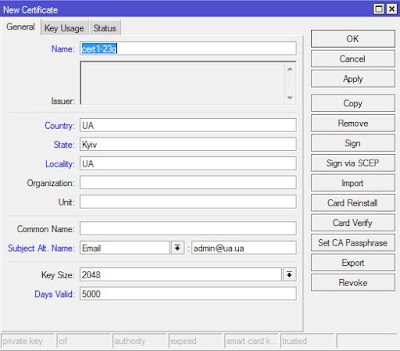

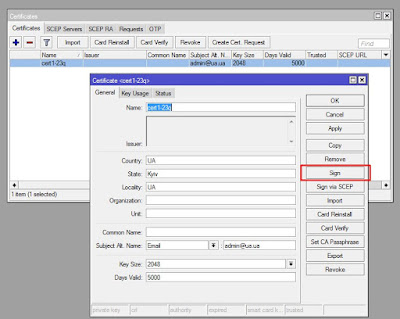

Открываем System/Certificates, добавляем новый сертификат.

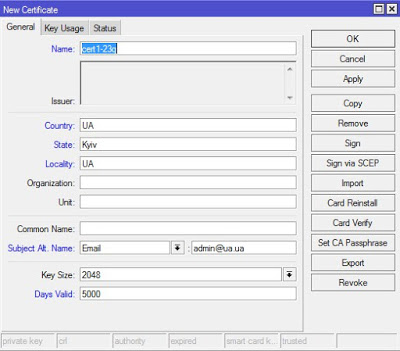

Имя, страну и прочее выбираем произвольно. В поле subject-alt-name ставим произвольный e-mail, в days-valid выбираем произвольное количество дней действия сертификата.

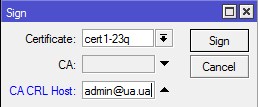

После создания нам нужно его подписать, для этого используем кнопку Sign.

Выбираем наш сертификат, заполняем поле CA-CRL-Host тем же мылом, что мы ввели в сертификате, нажимаем Sign.

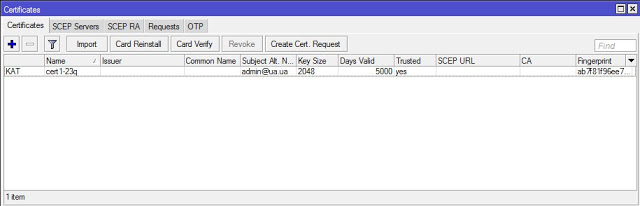

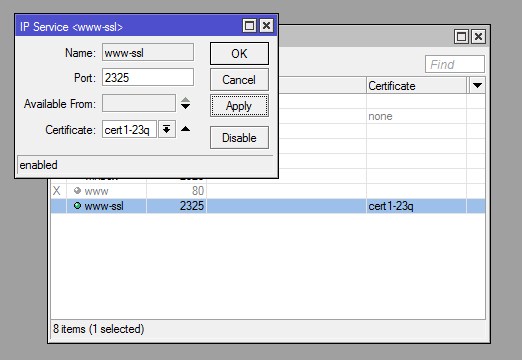

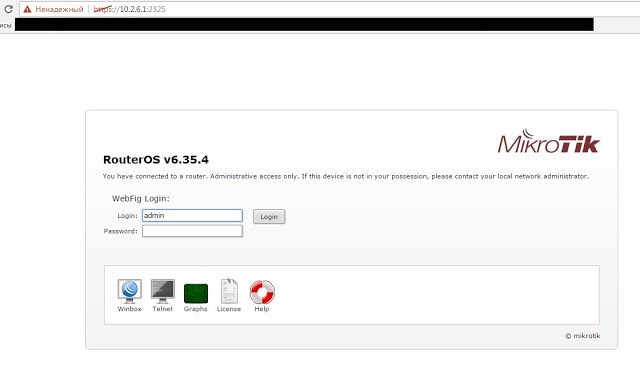

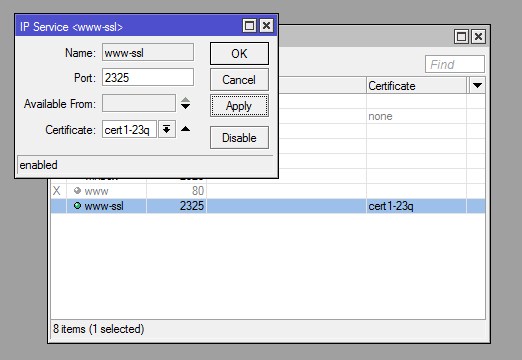

Статус сертификата KAT — значит наш сертификат имеет правильный флаг. Выбираем его для сервиса www-ssl.

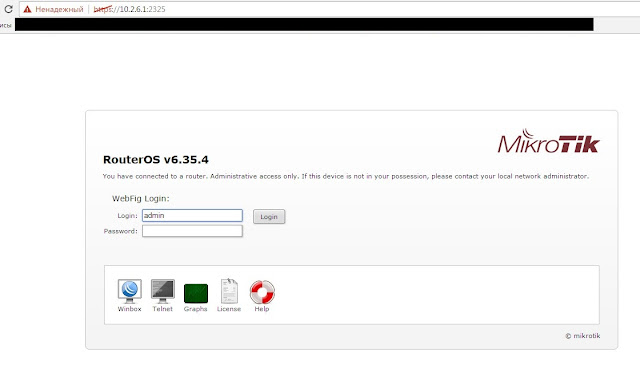

Все, можно подключатся, в нашем случае по адресу https://10.2.6.1:2325.

Цель достигнута: наше подключение — защищено.

Используемый материал

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Подготовка к получению сертификата

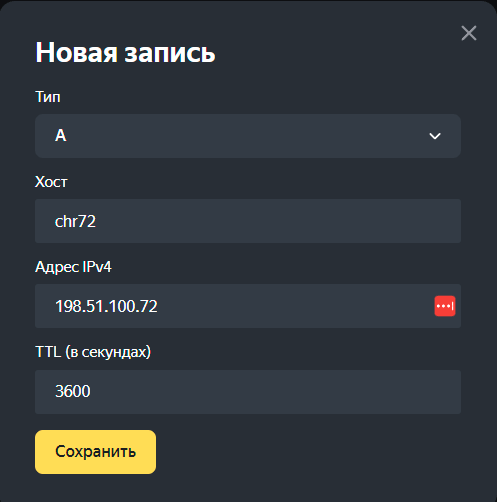

Для получения сертификата Let’s Encrypt вам понадобится доменное имя и выделенный IP-адрес, если у вас уже есть собственный домен, то можете создать нужный поддомен и в A-записи для него указать выделенный адрес роутера. Эти изменения вносятся на DNS-сервере, обслуживающем ваш домен. Например, запись может выглядеть так (формат BIND):

chr72 IN A 198.51.100.72При работе через веб-интерфейс смысл остается примерно тем же:

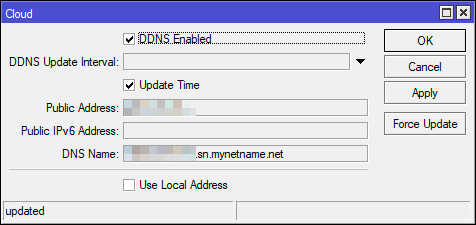

Если собственного доменного имени нет или выделенный адрес является динамическим, то можно использовать встроенную службы DDNS в Mikrotik. Для этого перейдите в IP — Cloud и установите флаг DDNS Enabled, через некоторое время вы получите уникальное доменное имя для роутера.

/ip cloud

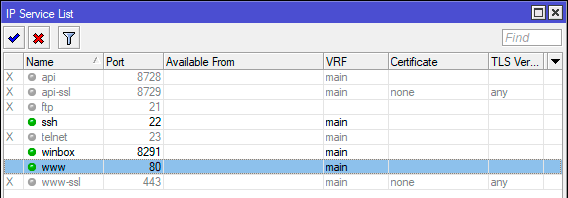

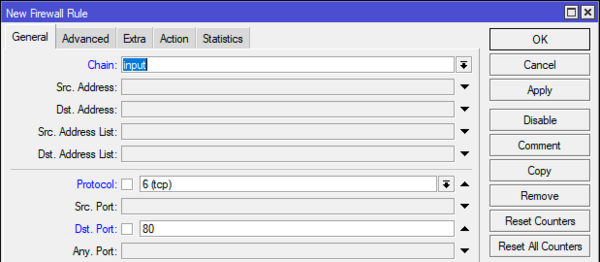

set ddns-enabled=yesДля работы с Let’s Encrypt нам потребуется веб-сервер и открытый для доступа извне 80 TCP порт. А вот здесь начинаются первые особенности, веб-сервер в RouterOS неразрывно связан с webfig, т.е. веб-интерфейсом для настройки роутера и вам придется его включить в IP — Services:

/ip firewall filter

add action=accept chain=input comment=HTTP dst-port=80 protocol=tcpДанное правило должно располагаться ниже правила разрешающего уже установленные и связанные соединения и выше запрещающего правила в цепочке INPUT.

Получаем сертификаты штатными инструментами RouterOS 7

Графического инструмента для работы с Let’s Encrypt нет, поэтому перейдем в терминал и отдадим команду:

/certificate enable-ssl-certificate dns-name=chr72.example.comЕсли вы используете встроенную службу DDNS, то можно ограничиться командой:

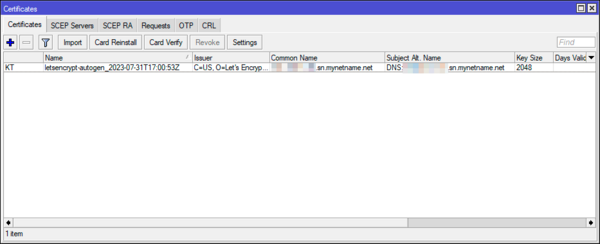

/certificate enable-ssl-certificateПолученный сертификат можно увидеть в System — Certificates, он будет иметь имя вроде letsencrypt-autogen_2023-07-31T17:09:41Z и флаги KT.

Получаем сертификаты при помощи скрипта

В общем Mikrotik в своем репертуаре: инструмент нужный и полезный, но реализация — как всегда, через одно место. Поэтому снова призовем на помощь универсальный инструмент — скрипты. С их помощью мы решим две проблемы: закроем доступ к webfig, который будем открывать только на время получения сертификата, и автоматически привяжем новый сертификат к нужным службам, в нашем примере будем использовать SSTP.

Сначала приведем полный текст, затем разберем его подробнее:

:log info "LE renewal":local DomainName "chr72.example.com"

/ip firewall filter

enable [find where comment="HTTP"]

/certificate

remove [find where common-name=$DomainName]

enable-ssl-certificate dns-name=$DomainName

:delay 60s

/certificate

:local certName [get [find where common-name=$DomainName] name]

/interface sstp-server server

:set certificate=$certName

/ip firewall filter

disable [find where comment="HTTP"]

Первой строкой мы делаем запись в лог со статусом info, содержимое — на собственное усмотрение. Второй — задаем доменное имя, на которое будем получать сертификат, его следует указать даже если вы используете DDNS, так как потом по нему мы будем искать нужный сертификат в хранилище.

Затем мы включаем разрешающее правило для входящего трафика на порт TCP 80, для поиска правила используется комментарий, в нашем случае HTTP.

После чего находим и удаляем старый сертификат и получаем новый, после чего берем паузу на минуту для завершения всех процессов с помещением сертификата в хранилище.

Следующим шагом определяем имя полученного сертификата и подключаем его к службе, в данном случае SSTP.

Последним шагом выключаем правило брандмауэра, открывающее доступ к веб-серверу и webfig.

Сертификаты Let’s Encrypt выдаются сроком на 90 дней, поэтому следует запускать данный скрипт немного раньше, скажем раз в 85 дней, чтобы в случае чего у вас было время на анализ и исправление ситуации.

Надеемся, что данная статья будет вам полезна и поможет начать работать с сертификатами Let’s Encrypt на роутерах Mikrotik.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Выставляя в «мир» нужные нам сервисы мы всегда рискуем. Поэтому желательно по-максимуму защитить наше оборудование. Удаленное подключение к нашим маршрутизаторам следует оставлять только с определенных подсетей, оставляя минимум сервисом, меняя стандартные логины и применяя сложные пароли с регулярной сменой. Так-же в обязательном порядке менять порты сервисов по-умолчанию. Можно организовать открытие портов через определенный порядок действий (например, технология port knocking).

Незащищённое http-соединение опасно тем, что любой, кто слушает трафик, прекрасно видит все данные, которые вы передаете на сайт, по протоколам POST или GET. Так как мы не хотим, что-бы злоумышленники получили доступ к нашему роутеру — для этого нам необходим специальный сертификат. Как правило, сертификаты подтверждают центры сертификации. Но мы можем сгенерировать сертификат самостоятельно — такой сертификат называется самоподписанным, так как его подтверждаете лично вы. Для сайтов самоподписанный сертификат, конечно, не подойдет, но для личных целей вполне будет достаточно.

Обращаю ваше внимание на то, что при использовании самоподписного сертификата вы будете видеть окно: «Сертификат безопасности сайта не является доверенным», что может быть не очень понятно неосведомленным пользователям.

Сейчас я хочу описать как можно сгенерировать самоподписанный сертификат и включить безопасное соединение www-ssl для управления нашим роутером.

Открываем System/Certificates, добавляем новый сертификат.

Имя, страну и прочее выбираем произвольно. В поле subject-alt-name ставим произвольный e-mail, в days-valid выбираем произвольное количество дней действия сертификата.

После создания нам нужно его подписать, для этого используем кнопку Sign.

Выбираем наш сертификат, заполняем поле CA-CRL-Host тем же мылом, что мы ввели в сертификате, нажимаем Sign.

Статус сертификата KAT — значит наш сертификат имеет правильный флаг. Выбираем его для сервиса www-ssl.

Все, можно подключатся, в нашем случае по адресу https://10.2.6.1:2325.

Цель достигнута: наше подключение — защищено.

|

Подписаться на новые статьи. |

|