#1

Danya_Dark

-

- Posters

- 67 Сообщений:

Newbie

Отправлено 11 Январь 2018 — 12:55

Время от времени выскакивает сообщение от др.веба, что был обезврежен вирус hosts с угрозой DFH.hosts.corrupted по пути …windows/system32/drivers/etc/ .

Прочитал в интернете про вирус. В самом hosts нет подозрительных строчек.

# Copyright © 1993-2009 Microsoft Corp.

#

# This is a sample HOSTS file used by Microsoft TCP/IP for Windows.

#

# This file contains the mappings of IP addresses to host names. Each

# entry should be kept on an individual line. The IP address should

# be placed in the first column followed by the corresponding host name.

# The IP address and the host name should be separated by at least one

# space.

#

# Additionally, comments (such as these) may be inserted on individual

# lines or following the machine name denoted by a ‘#’ symbol.

#

# For example:

#

# 102.54.94.97 rhino.acme.com # source server

# 38.25.63.10 x.acme.com # x client host

# localhost name resolution is handled within DNS itself.

# 127.0.0.1 localhost

# ::1 localhost

# This HOSTS file cured by Dr.Web Anti-rootkit API

# This HOSTS file cured by Dr.Web Anti-rootkit API

# This HOSTS file cured by Dr.Web Anti-rootkit API

# This HOSTS file cured by Dr.Web Anti-rootkit API

# This HOSTS file cured by Dr.Web Anti-rootkit API

# This HOSTS file cured by Dr.Web Anti-rootkit API

# This HOSTS file cured by Dr.Web Anti-rootkit API

# This HOSTS file cured by Dr.Web Anti-rootkit API

# unchecky_begin

# These rules were added by the Unchecky program in order to block advertising software modules

# unchecky_end

# This HOSTS file cured by Dr.Web Anti-rootkit API

Что с ним делать? Кстати говоря, в карантине ничего нет.

Это стало кстати происходить после переустановки Windows. Прям в первый день.

Сообщение было изменено Danya_Dark: 11 Январь 2018 — 13:00

- Наверх

#2

Dr.Robot

Dr.Robot

-

- Helpers

- 3 023 Сообщений:

Poster

Отправлено 11 Январь 2018 — 12:55

1. Если Вы подозреваете у себя на компьютере вирусную активность и хотите получить помощь в этом разделе,

Вам необходимо кроме описания проблемы приложить к письму логи работы трёх программ — сканера Dr. Web (или CureIt!, если антивирус Dr. Web не установлен на Вашем ПК), Hijackthis и DrWeb SysInfo. Где найти эти программы и как сделать логи описано в Инструкции. Без логов помочь Вам не сможет даже самый квалифицированный специалист.

2. Если у Вас при включении компьютера появляется окно с требованием перечислить некоторую сумму денег и при этом блокируется доступ к рабочему столу,

— попытайтесь найти коды разблокировки здесь https://www.drweb.com/xperf/unlocker/

— детально опишите как выглядит это окно (цвет, текст, количество кнопок, появляется ли оно до появления окна приветствия Windows или сразу же после включении компьютера);

— дождаться ответа аналитика или хелпера;

3. Если у Вас зашифрованы файлы,

Внимание! Услуга по расшифровке файлов предоставляется только лицензионным пользователям продуктов Dr.Web, у которых на момент заражения была установлена коммерческая лицензия Dr.Web Security Space не ниже версии 9.0, Антивирус Dr.Web для Windows не ниже версии 9.0 или Dr.Web Enterprise Security Suite не ниже версии 6.0. подробнее.

Что НЕ нужно делать:

— лечить и удалять найденные антивирусом вирусы в автоматическом режиме или самостоятельно. Можно переместить всё найденное в карантин, а после спросить специалистов или не предпринимать никаких действий, а просто сообщить название найденных вирусов;

— переустанавливать операционную систему;

— менять расширение у зашифрованных файлов;

— очищать папки с временными файлами, а также историю браузера;

— использовать самостоятельно без консультации с вирусным аналитиком Dr. Web дешифраторы из «Аптечки сисадмина» Dr. Web;

— использовать дешифраторы рекомендуемые в других темах с аналогичной проблемой.

Что необходимо сделать:

— прислать в вирусную лабораторию Dr. Web https://support.drweb.com/new/free_unlocker/?keyno=&for_decode=1 несколько зашифрованных файлов и, если есть, их не зашифрованные копии в категорию Запрос на лечение. Дожидаться ответа на Вашу почту вирусного аналитика и далее следовать его указаниям ведя с ним переписку по почте. На форуме рекомендуется указать номер тикета вирлаба — это номер Вашего запроса, содержащий строку вида [drweb.com #3219200];

4. При возникновении проблем с интернетом, таких как «не открываются сайты», в браузерах появляются картинки с порно или рекламным содержанием там, где раньше ничего подобного не было, появляются надписи типа «Содержание сайта заблокировано» и пр. нестандартные уведомления необходимо выложить дополнительно к логам из п.1 лог команды ipconfig

Для этого проделайте следующее:

- Зайдите в меню Пуск на Рабочем столе, вызовите в нем окно команды Выполнить…

- В появившемся окне наберите cmd и нажмите клавишу <Enter>. Появится черное окно консоли (интерпретатора команд).

- Напишите в этом черном окне команду ipconfig /all>»%userprofile%\ipc.log» и нажмите клавишу <Enter>, затем наберите там же команду explorer.exe /select,»%userprofile%\ipc.log» и нажмите клавишу <Enter>, нужный файл будет показан в Проводнике Windows.

- Приложите этот файл к своему сообщению на форуме.

Чтобы не сделать ошибок в написании команд, можно скопировать эти команды отсюда и последовательно вставлять в черное окно консоли путем выбора пункта Вставить из меню, появляющегося при нажатии правой кнопки мыши в черном окне консоли.

- Наверх

#3

VVS

VVS

-

- Moderators

- 19 213 Сообщений:

The Master

Отправлено 11 Январь 2018 — 13:10

А это что у Вас за программы?

20180111.084155 .313 [3252] [CL,BG] C:\windows\system32\drivers\etc\hosts - Ok (2,4K 64/37ms 62KB/s) [C:\program files (x86)\unchecky\bin\unchecky_svc.exe:1248:32] {NT AUTHORITY\система:NT AUTHORITY\система}

2018-Jan-11 08:46:55.790132 [4984] [INF] [bg-scan] Start new scan session 1 2018-Jan-11 08:47:04.523574 [4984] [INF] [event-manager] process_virus 2018-Jan-11 08:47:04.617174 [4984] [WRN] [bg-scan] scan result C:\Windows\system32\drivers\etc\hosts infection: DFH:HOSTS.corrupted (type: 1; code: 8) 2018-Jan-11 08:47:43.410610 [4984] [WRN] [bg-scan] scan result C:\Program Files (x86)\AnVir Task Manager\anvirlauncher.exe infection: Program.Unwanted.1331 (type: 8; code: 2049)

меня вот что возмутило. что даже не начинают толком диалог сразу дампы…… © alehas777

———————————

Антивирус это как ремень безопасности — всего лишь увеличивает шансы выжить или получить менее тяжкую травму при аварии.

Есть, однако, категория людей, которые рассматривают средства безопасности как ауру неуязвимости. © basid

- Наверх

#4

Danya_Dark

Danya_Dark

-

- Posters

- 67 Сообщений:

Newbie

Отправлено 11 Январь 2018 — 13:13

А это что у Вас за программы?

20180111.084155 .313 [3252] [CL,BG] C:\windows\system32\drivers\etc\hosts - Ok (2,4K 64/37ms 62KB/s) [C:\program files (x86)\unchecky\bin\unchecky_svc.exe:1248:32] {NT AUTHORITY\система:NT AUTHORITY\система}2018-Jan-11 08:46:55.790132 [4984] [INF] [bg-scan] Start new scan session 1 2018-Jan-11 08:47:04.523574 [4984] [INF] [event-manager] process_virus 2018-Jan-11 08:47:04.617174 [4984] [WRN] [bg-scan] scan result C:\Windows\system32\drivers\etc\hosts infection: DFH:HOSTS.corrupted (type: 1; code: 8) 2018-Jan-11 08:47:43.410610 [4984] [WRN] [bg-scan] scan result C:\Program Files (x86)\AnVir Task Manager\anvirlauncher.exe infection: Program.Unwanted.1331 (type: 8; code: 2049)

Я без понятия. Мне винду мастер ставил. Решил ничего не трогать.

- Наверх

#5

phantom83

phantom83

-

- Posters

- 706 Сообщений:

Advanced Member

Отправлено 11 Январь 2018 — 13:20

Мне винду мастер ставил

еще пойди и не лицензия, а деньги взял наверно за работу, по рукам бы таким мастерам.

Я без понятия

если не знаете для чего это ПО и не пользуете его, то сносите, а то и что ни будь натворите с его помощью.

Сообщение было изменено phantom83: 11 Январь 2018 — 13:21

- Наверх

#6

Danya_Dark

Danya_Dark

-

- Posters

- 67 Сообщений:

Newbie

Отправлено 11 Январь 2018 — 13:24

Мне винду мастер ставил

еще пойди и не лицензия, а деньги взял наверно за работу, по рукам бы таким мастерам.

Я без понятия

если не знаете для чего это ПО и не пользуете его, то сносите, а то и что ни будь натворите с его помощью.

Вообще сломался ноутбук. Сказал что жд сломался. Настроил новый жд и переустановил винду.

Удалил эти две проги. Так что насчёт проблемы?

Сообщение было изменено Danya_Dark: 11 Январь 2018 — 13:25

- Наверх

#7

VVS

VVS

-

- Moderators

- 19 213 Сообщений:

The Master

Отправлено 11 Январь 2018 — 13:35

Так что насчёт проблемы?

А она ещё есть?

меня вот что возмутило. что даже не начинают толком диалог сразу дампы…… © alehas777

———————————

Антивирус это как ремень безопасности — всего лишь увеличивает шансы выжить или получить менее тяжкую травму при аварии.

Есть, однако, категория людей, которые рассматривают средства безопасности как ауру неуязвимости. © basid

- Наверх

#8

Danya_Dark

Danya_Dark

-

- Posters

- 67 Сообщений:

Newbie

Отправлено 11 Январь 2018 — 13:40

Я не знаю. др.веб сам же ловит hosts время от времени. Или же эти программы были причиной проблемы?

- Наверх

#9

VVS

VVS

-

- Moderators

- 19 213 Сообщений:

The Master

Отправлено 11 Январь 2018 — 13:52

А она ещё есть?

Я не знаю. др.веб сам же ловит hosts время от времени. Или же эти программы были причиной проблемы?

C большой вероятностью да.

меня вот что возмутило. что даже не начинают толком диалог сразу дампы…… © alehas777

———————————

Антивирус это как ремень безопасности — всего лишь увеличивает шансы выжить или получить менее тяжкую травму при аварии.

Есть, однако, категория людей, которые рассматривают средства безопасности как ауру неуязвимости. © basid

- Наверх

#10

Danya_Dark

Danya_Dark

-

- Posters

- 67 Сообщений:

Newbie

Отправлено 11 Январь 2018 — 13:55

А она ещё есть?

Я не знаю. др.веб сам же ловит hosts время от времени. Или же эти программы были причиной проблемы?

C большой вероятностью да.

Ну, хорошо. Если что, отпишусь здесь, но надеюсь это не понадобится. Спасибо.

Сообщение было изменено Danya_Dark: 11 Январь 2018 — 13:55

- Наверх

#11

S____K____R

S____K____R

-

- Posters

- 219 Сообщений:

Member

Отправлено 14 Январь 2018 — 19:25

Danya_Dark,

А это что у Вас за программы?

Первая из упомянутых не должна быть проблемой. Сам пользуюсь очень давно. Полезная штуковина. Совсем кроха, но работу свою делает грамотно.

Сообщение было изменено S____K____R: 14 Январь 2018 — 19:27

Мир больше не будет прежним… 安全達人

- Наверх

#12

S____K____R

S____K____R

-

- Posters

- 219 Сообщений:

Member

Отправлено 14 Январь 2018 — 19:34

Danya_Dark, после тщательного изучения описания этой проги обнаружилось следующее:

ВАЖНО! Unchecky вносит изменения в системный файл hosts, прописывая защиту от загрузки ПНП, с несколько десятков основных вредоносных ресурсов, распространяющих ПНП. Вы можете отключить внесение изменений, поставив галочку в меню Расширенные настройки для «Не использовать правила hosts файла».

Поэтому беру свои слова обратно. У меня-то галочка стоит.

Сообщение было изменено S____K____R: 14 Январь 2018 — 19:38

Мир больше не будет прежним… 安全達人

- Наверх

Давайте рассмотрим угрозу suspicious url и узнаем, что это за вирус, что он представляет собой и как исправить или удалить его из операционной системы вашего ПК. Сам по себе он не является вирусом и может быть обнаружен лишь одним существующим антивирусом — dr web.

Если говорить простым языком, то это блокнот хостс, располагающийся в любой ОС Windows. Он определяется в качестве опасного файла из-за видоизменения его состояния, то есть при установке какой-либо программы, она может внести в него необходимую информацию для корректной работы.

Понятное дело, что сканер SpIDer Guard считает действия такого типа недопустимыми и говорит об этом пользователю.

Однако и бывают исключения, например если вы того не подозревая установили программу-вирус и она внесла в hosts вредоносный код. В таком случае, рекомендуется вылечить (откатить все изменения) до первоначального состояния. Но для начала требуется проведение ручного анализа.

- Открываем диск на котором установлена ОС, обычно это «C».

- Переходим по следующему пути «Windows/system32/drivers/etc».

- Открываем файл «hosts» через обычный блокнот. Я использую Notepad++.

- Смотрим на все записи начинающиеся с 21 строки и удаляем сомнительные. Например, если у вас установлен пакет программ Adobe, Kmplayer, то записи вида «activate.adobe.com», «player.kmpmedia.net» — имеют в своем названии, название популярных программ, а значит безвредны. Если в какой либо строке вы сомневаетесь, можно дополнительно ввести ее в поиск Яндекса или Гугла и посмотреть, что о ней говорят другие пользователи.

- Для того чтобы изменения применились, нужно сохранить файл нажатием клавиш «CTRL+S» или через меню вашего блокнота. И перезагрузить компьютер.

Внимание! Сохранение должно происходить с первого раза и окно «Сохранить как» появляться не должно. Если данное окно у вас все же выскакивает, отключите антивирус и попробуйте сохранить документ еще раз.

Бывает так, что сохранить изменения не получается даже при выключенном антивирусе, для этого нужно перезагрузить компьютер или ноутбук в безопасном режиме и заново отредактировать документ «хостс».

Инструкция по запуску системы в безопасном режиме:

- Нажимаем комбинацию «WIN+R» или через меню «Пуск», в поиск вводим «Выполнить».

- Открывается окно «Выполнить», вводим команду «msconfig» и жмем «Enter».

- Перемещаемся в раздел «Загрузка» и в параметрах загрузки отмечаем галочкой «Безопасный режим», жмем «Применить — ОК».

- После перезагрузки ПК, Windows запустится в безопасном режиме.

- Заново проделываем все действия из пункта «ручного анализа» разобранного выше.

- Выключите безопасный режим, просто убрав галочку и перезагрузите ноутбук.

Если вновь провести сканирование на вирусы, антивирус по-прежнему будет находить в нем вирус «suspicious url», но мы уже знаем, что его там нет, поэтому дополнительных действий никаких не требуется.

Помните! Пренебрегая защитой компьютера, вы ставите под угрозу потери все ваши данные (логины, пароли, номера карт, электронных кошельков и тд.). Поэтому используйте только хороший антивирус для защиты ПК, отдельно можно подобрать защитник и для слабого железа.

Лечение вируса с помощью Dr Web

Некоторые пользователи рекомендует решать данную проблему изменением самого блокнота и удалением из его содержимого всего лишнего. Однако этим вы можете только навредить работе других приложений на ПК или вовсе удалить важные данные, влияющие на работу операционной системы. Ведь просто так они не вносятся в блокнот, а значит, необходимы для корректной работы Виндовс.

Что делает пользователь в ситуациях, когда не знает, что предпринять в вопросах, связанных с компьютерами? Правильно, обращается за помощью к Интернету. Мы предлагаем описание инструкции альтернативных действий по устранению проблемы с псевдо вирусом suspicious url.

Для начала нужно внести хостс в список исключений самого антивируса, но давайте по порядку:

- Первым делом нужно открыть возможность для работы с hosts. В антивирусе необходимо вызвать пункт с уведомлениями. Выбираем раздел «Инструменты/Настройки». Далее переходим в меню «Основные» и находим превентивную защиту.

- В появившемся окне выбираем «Пользовательский режим».

- Напротив строки файла хостс ставим черную точку в графе «Разрешить». Подтверждаем действия кнопкой «Ок». И выходим из меню.

- Заходим в меню SpIDer Guard.

- Заходим в «Исключения», далее в «Обзор файлов и папок» и находим папку «etc». Там должен располагаться документ hosts.

После этого добавляем ее в исключения. Теперь можно переходить к следующему. Проделываем то же самое со стандартным сканером:

- Правой кнопкой кликаем по ярлыку «Dr.Web» и находим пункт «Сканер».

- Выбираем «Изменить настройки» и изменяем настройки его работы.

- Вносим папку «etc» снова в исключение. Не обязательно выбирать конкретные файлы, достаточно указать папку.

- Подтверждаем изменения, нажимая «Ок».

Проделав вышеуказанные действия, проблема угрозы будет решена.

Если же данная инструкция не помогла решить неполадки, что практически исключено, остается последний правильный вариант – полностью удаляем лишнее содержимое в «хостс» с помощью Dr.Web. Для этого после сканирования отмечаем нужный пункт, выбираем действие «Вылечить» и жмем кнопку «Обезвредить».

Как итог можно сказать, что suspicious url – это вовсе не вирус, а уведомление сканера Dr.Web, предупреждающее об изменениях, исправить или устранить которое достаточно просто.

Даже если у вас установлен защитник, регулярно проверяйте систему на вирусы и с помощью бесплатных сканеров, так вы сможете выявить угрозу еще на ранних этапах и обезопасите себя.

Вирус windows system32 drivers etc hosts — это вредоносная программа, которая заражает операционную систему Windows, находящуюся в папке system32. Этот вирус изменяет содержимое файла hosts, который отвечает за соединение компьютера с определенными серверами. После заражения, вирус устанавливает новые DNS-адреса и перенаправляет пользователя на вредоносные веб-сайты.

Причины заражения вирусом windows system32 drivers etc hosts могут быть разными. Один из наиболее распространенных способов заражения — это скачивание и установка программы из ненадежных источников, таких как торрент-сайты или файловые обменники. Кроме того, вирус может быть установлен через электронную почту в виде вредоносного вложения или через поддельные сообщения о обновлении системы.

Важно отметить, что вирус windows system32 drivers etc hosts может серьезно нарушить работу компьютера и привести к потере данных. Поэтому важно незамедлительно принять меры для его удаления.

Существуют различные способы удаления вируса windows system32 drivers etc hosts. Одним из них является использование антивирусных программ, которые специально разработаны для обнаружения и удаления вредоносных программ. Также можно попытаться удалить вирус вручную, открыв файл hosts в текстовом редакторе и удалив измененные DNS-адреса.

Однако важно помнить, что удаление вируса windows system32 drivers etc hosts может быть сложной задачей, и не всегда возможно удалить его самостоятельно. В таких случаях рекомендуется обратиться за помощью к специалистам в области компьютерной безопасности, которые смогут провести полное сканирование системы и удалить вирус безопасным способом.

Содержание

- Обзор вируса Windows System32 Drivers etc hosts

- Причины появления вируса

- Способы удаления вируса

- Защита от вируса

Обзор вируса Windows System32 Drivers etc hosts

Вирус Windows System32 Drivers etc hosts обычно изменяет содержимое файла hosts, добавляет в него вредоносные ссылки или препятствует доступу к определенным веб-сайтам. Это может привести к перенаправлению пользователя на поддельные страницы, краже личных данных или установке дополнительных вредоносных программ.

Причины заражения вирусом Windows System32 Drivers etc hosts могут быть различными. Однако, основными каналами распространения вирусов являются небезопасные ссылки, электронные письма с вредоносными вложениями, пиратские программы или нелицензионные копии операционной системы.

Существует несколько способов удаления вируса Windows System32 Drivers etc hosts. Первым шагом может быть проверка компьютера с помощью антивирусной программы. Если она обнаружит вирус, она должна предложить удалить его или поместить в карантин. Также можно попробовать вручную удалить зараженные файлы.

Однако, иногда вирус может быть сложным и невозможным для удаления с помощью стандартных средств. В таких случаях рекомендуется обратиться к специалистам или воспользоваться специализированными программами для удаления вирусов.

В целом, вирус Windows System32 Drivers etc hosts является серьезной угрозой для безопасности компьютера и личных данных пользователя. Поэтому важно принимать меры предосторожности, такие как установка надежных антивирусных программ, регулярные обновления операционной системы и осторожное обращение с незнакомыми ссылками и вложениями.

Причины появления вируса

Появление вируса «windows system32 drivers etc hosts» может быть вызвано несколькими причинами:

- Несанкционированные загрузки: Вирус может попасть на компьютер пользователя после загрузки подозрительного файла или программы с ненадежных источников.

- Необновленные программы: Отсутствие обновлений в операционной системе или программном обеспечении может привести к уязвимостям, которые злоумышленники могут использовать для внедрения вредоносных программ, также известных как вирусы.

- Фишинговые страницы и электронные письма: Злоумышленники могут отправлять фишинговые электронные письма с вредоносными вложениями или ссылками на поддельные веб-страницы, которые могут заразить компьютер вирусом.

- Слабые пароли: Использование слабых паролей для пользовательских учетных записей может упростить задачу злоумышленникам при попытке взлома и заражения компьютера.

Важно быть предельно осторожным, чтобы избежать заражения компьютера вирусом, и принять меры безопасности, такие как регулярное обновление программного обеспечения, использование надежных источников загрузки и создание надежных паролей.

Способы удаления вируса

Существует несколько методов, которые можно использовать для удаления вируса windows system32 drivers etc hosts. Вот некоторые из них:

- Использование антивирусного программного обеспечения. Это самый простой способ обнаружить и удалить вирус. Убедитесь, что ваша антивирусная программа обновлена, чтобы она могла обнаружить и удалить последние угрозы.

- Ручное удаление. Если вы знаете, как найти и удалить файлы вручную, вы можете попытаться найти и удалить файлы, связанные с вирусом. Однако будьте осторожны, чтобы не удалить важные системные файлы.

- Восстановление системы. Вы можете попытаться восстановить систему до предыдущего состояния, когда вирус еще не был присутствует. Это может помочь избавиться от вируса и восстановить нормальную работу компьютера.

Не забудьте принять меры предосторожности в будущем, чтобы избежать возможных инфекций. Это включает в себя регулярное обновление антивирусного программного обеспечения, установку всех обновлений операционной системы и быть осторожным при скачивании и открытии файлов из ненадежных источников.

Защита от вируса

Для предотвращения заражения вашей операционной системы вирусом windows system32 drivers etc hosts необходимо принять некоторые меры предосторожности и применить эффективные методы защиты:

1. Устанавливайте антивирусное программное обеспечение и регулярно обновляйте его для обнаружения и удаления вирусов. Также установите брандмауэр для защиты от несанкционированного доступа.

2. Будьте осторожны при скачивании файлов и программ из ненадежных и непроверенных источников. Проверяйте загружаемые файлы на предмет наличия вредоносного кода.

3. Регулярно обновляйте операционную систему и программное обеспечение, чтобы исправить обнаруженные уязвимости и корректировать ошибки, которые могут быть использованы злоумышленниками для внедрения вредоносного ПО.

4. Избегайте нажатия на подозрительные ссылки и непроверенные всплывающие окна. Будьте особенно внимательны при посещении фишинговых и ненадежных веб-сайтов.

5. Проверьте файл hosts на предмет наличия подозрительных записей и удалите их, если обнаружены, чтобы предотвратить перенаправление на вредоносные веб-сайты.

6. Осуществляйте резервное копирование важных данных на регулярной основе, чтобы в случае заражения вирусом можно было восстановить систему и избежать потери информации.

Соблюдение этих рекомендаций поможет защитить вашу операционную систему от вируса windows system32 drivers etc hosts и других вредоносных программ.

Windows 8 Windows 8 Pro Windows 8 Enterprise More…Less

Symptoms

Consider the following scenario:

-

You install Windows 8.

-

You change the Hosts file by specifying custom IP-address-to-host-name mappings to prevent users from browsing to some websites.

-

You run a scan in Microsoft Windows Defender.

Cause

This issue occurs because Windows Defender may determine incorrectly that the Hosts file was changed by malware, such as adware or spyware. Typically, malware programs change the Hosts file to redirect users to malicious websites. Therefore, Windows Defender may detect the Hosts file as a security threat.

Resolution

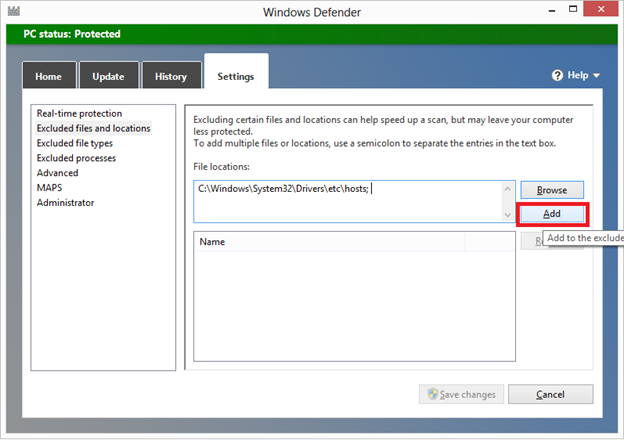

To resolve this issue, exclude the Hosts file from scanning in Windows Defender. To do this, follow these steps:

-

Open Windows Defender.

-

On the Settings tab, click Excluded files and locations.

-

Under File locations, click Browse.

-

Locate and then click the Hosts file.

Note By default, the Hosts file is located in the %systemroot%\system32\drivers\etc folder.

-

Click Add, and then click Save changes.

-

Exit Windows Defender.

References

For more information about the SettingsModifier:Win32/PossibleHostsFileHijack malware threat, go to the following Microsoft Malware Protection Center encyclopedia entry:

SettingsModifier:Win32/PossibleHostsFileHijack

For information about how to reset the Hosts file to the default settings, click the following article number to go to the article in the Microsoft Knowledge Base:

972034 How can I reset the Hosts file back to the default?

Need more help?

Want more options?

Explore subscription benefits, browse training courses, learn how to secure your device, and more.

Communities help you ask and answer questions, give feedback, and hear from experts with rich knowledge.

Hosts Suspicious URL — что это такое?

Hosts Suspicious URL — тип угрозы, может блокировать некоторые сайты (например антивирусные) а также перенаправлять на фальшивые.

Вся суть — Hosts, это специальный файл, где можно вручную указать какой сайт на каком сервере находится. Например вирус может прописать название легального сайта, например vk.com, а вот сервер указать уже левый. В итоге при заходе на vk.com вам будет показываться не настоящая версия vk.com, а с левого сервера.

Еще раз как все работает:

- Все сайты работают на серверах.

- Один сервер может содержать несколько сайтов, десятки, сотни.

- Когда вы переходите на сайт, например google.com, то служба DNS сразу определяет какой IP сервера у этого сайта и отправляет запрос серверу — показать сайт. Сервер в ответ вам в браузере и показывает. Если простыми словами — примерно так все и работает.

- По таким правилам работает google.com и все остальные, например vk.com, yandex.ru и прочие.

- Файл hosts — именно то самое место в Windows, где можно вручную прописать сервер для любого сайта, чтобы Windows не спрашивала у службы DNS, а сразу из файла брала данные. Но проблема в том, что вирус может указать сервер левый, свой, где лежит только копия сайта (например Сбербанка). После открытия такого фальшивого сайта и ввода логина/пароля вас может перекинуть уже на настоящий. Однако логин и пароль — может быть отправлен хакеру.

Теперь надеюсь понимаете с чем работает вирус Hosts Suspicious URL и в чем главный смысл.

Разберем пример. Чтобы заблокировать сайт, то достаточно прописать сервер, на котором ничего нет, вообще, часто для этого прописывают адрес 127.0.0.1:

В итоге при наборе сайта — он будет не работать. Также выше на картинке видим второй пример — напротив vkontakte.ru прописан сервер. Это левый сервер. При открытии vkontakte.ru сайт будет загружаться именно из указанного сервера, то есть не настоящий.

Что делать? Нужно вручную очистить файл Hosts от левых записей, которые были внесены вирусом Hosts Suspicious URL. Здесь тоже проблема — просмотреть файл можно в любом режиме, а вот редактировать — только если файл открыт от имени администратора. Но я уже написал подробную (возможно даже слишком) инструкцию как очистить файл hosts, поэтому прошу почитать здесь:

Инструкция для десятки, но в семерке все примерно также.

Дополнительные меры

Не лишним будет проверить ПК на опасные вирусы и рекламный/шпионский хлам. Всего я выделил три лучшие утилиты для этого дела. А также помните, что вручную файл можно проверить на VirusTotal и Kaspersky VirusDesk.

- Dr.Web CureIt! — мощная утилита против опасных вирусов типа троянов, майнеров, ботнетов. Скачивается уже с антивирусными базами, поэтому весить может около 100 мегов. Длительность проверки зависит от количества файлов на диске, по окончании требуется перезагрузка.

- AdwCleaner — также мощная утилита, но уже против рекламных вирусов, шпионского ПО и подобного. Проверяет автозагрузку, реестр, планировщик задач, ярлыки и расширения браузеров. Эффективно удаляет рекламу с компьютера. Перед проверкой качает антивирусные базы, работает шустро.

- HitmanPro — можно сказать коллега AdwCleaner, но использует немного иной алгоритм работы, более тщательный, например может найти угрозу даже в куки-файлах. Работает шустро, прога платная, но есть бесплатный вариант проверки (я там вроде даже указывал несуществующую почту).

Именно проверка всеми тремя даст максимальную эффект.

Если у вас нет нормального антивируса — советую поставить бесплатную версию Kaspersky Free — вирусы находит отлично, базы обновляет, работает быстро (если конечно не запущено сканирование).

Как удалить вирусные настройки из системного файла hosts

Host — системный текстовый файл, предназначенный для трансляции доменных имён в указанные сетевые адреса, или IP. Он является своего рода специальной сетевой надстройкой, но может применяться как в благих, так и в злонамеренных целях. Существует определённая категория вирусов, модифицирующая файл hosts для того, чтобы заблокировать доступ к определённым веб-ресурсам (например, к офсайтам антивирусных компаний) или перенаправить пользователя на вредоносные либо рекламные страницы.

Поведение и симптомы вирусов «hosts»

Проникают вирусы, как и другие их «сородичи», через заражённые инсталляторы программ, специальные загрузочные скрипты на веб-страницах и прочие хакерские уловки. Довольно часто установка «инфекции» маскируется под системные ошибки. На экране появляется окно с сообщением, что якобы выявилась ошибка при выполнении какого-либо скрипта или команды. Озадаченный пользователь, растерявшись, жмёт «OK» (других кнопок нет!) и собственноручно открывает «двери» зловреду в операционную систему. Файл под названием hosts мгновенно видоизменяется, и начинается для пользователя череда неприятностей…

С виду система работает стабильно — не тормозит, не зависает. Но только стоит пользователю открыть веб-браузер, все «хвори» выползают наружу. А проявляют они себя следующим образом:

- при попытке зайти в соцсеть или какой другой популярный интернет-ресурс появляется ошибка «Страница недоступна»;

- домен (название) сайта не соответствует действительности: например, при наборе в адресной строке vk.com открывается страница с множеством рекламных баннеров или другой сайт, ничего общего не имеющий с соцсетью.

Многие пользователи, завидев на экране одну из этих картин, совершенно не придают ей значения. Успокаивают себя мыслями «это что-то там у них на сервере случилось», «сегодня интернет плохой» и всё в таком духе…

Хорошо, если так. А если файл инфицирован? Тогда проблема не исчезнет сама собой и через час, и через десять. Нужно действовать: удалить из hosts вирусные модификации, проще говоря, придать ему прежний вид.

Лечение файла hosts

Как найти и какой программой открыть?

Перед тем, как удалить вирус hosts, нужно сначала до него добраться. Откройте последовательно директории в указанном порядке (для Windows 7 и XP):

Диск С (или другой диск, на котором находится ОС) → Windows → System32 → drivers → etc

Именно в директории «etc» и находится host. Но не спешите его убирать с компьютера! Он не удаляется, а лечится, и легко. И потом, возможно, вам ещё не раз и не два сослужит хорошую службу (см. последнюю главу этой статьи).

Host не имеет расширения, но содержит текстовую информацию. Поэтому его можно без проблем открыть системным приложением «Блокнот» и, соответственно, восстановить подобающим образом.

Давайте сделаем это.

1. Находясь в папке «etc», кликните по файлу hosts правой кнопкой.

2. В контекстном меню выберите «Открыть» или «Открыть с помощью».

3. В списке программ, которыми можно открыть файл, кликните «Блокнот» и нажмите «OK».

В «Блокноте» отобразится содержимое hosts. Его необходимо просмотреть, проанализировать и удалить все вирусные надстройки.

Как проверить?

В чистом, то есть в «здоровом», hosts, кроме строчек, начинающихся с символа «#», больше ничего нет. За редким лишь исключением, когда некоторые доверенные программы оставляют в нём свои настройки.

Но, когда произошла вирусная атака, необходимо быть особо бдительным.

- Строчка с IP-адресом и доменным именем сайта (VK.com, ok.ru и др.) выполняет переадресацию на другой сайт.

- Строчка, начинающаяся с 127.0.0.1, блокирует доступ к сайту.

Если таковые обнаружатся, однозначно их нужно удалять.

Как очистить?

1. Удерживая левую кнопку мыши, выделите курсором все записи, внесённые вирусом.

2. Кликните правой кнопкой по записям. Нажмите в меню «Удалить».

3. Сохраните файл, чтобы изменённые настройки вступили в силу. Вверху окна «Блокнота» нажмите: Файл → Сохранить.

4. Закройте «Блокнот». Перезагрузите ОС. Откройте браузер и проверьте доступ к сайтам.

Дополнительные меры и профилактика

К сожалению, может случиться и так, что вирус все ваши старания по очистке hosts может свести на «нет» (сайты по-прежнему отрываться не будут). Но, тем не менее, руки опускать не стоит.

Дополнительно выполните следующую процедуру:

1. Проверьте разделы диска (системный обязательно!) лечащей утилитой Dr.Web CureIt!, Free Anti-Malware или Virus Removal Tool (Kaspersky).

Предварительно установите в настройках сканирования антивирусной программы проверку загрузочных секторов (MBR), памяти, выявление руткитов и включите высокий уровень детектирования (обнаружения) вирусов.

2. Обновите сигнатурные базы основного антивируса, защищающего ПК от вторжений зловредов постоянно. Также проверьте его основные настройки.

Например, в антивирусе Avira защите hosts уделяется особое внимание. В его настроечной панели имеется специальная настройка «защитить хост-файл».

Чем полезен hosts?

Hosts входит в группу пользовательских настроек и незаменим при решении следующих задач:

Блокировка сетевого соединения — программное приложение — сервер/сайт

Многие программы периодически обращаются к своим «родным» ресурсам для обновления, отправки данных. Для пользователя такой режим работы не всегда удобен: тратится траффик, затормаживается загрузка страниц, нет контроля загрузки данных.

Минуя все программные настройки и правила фаервола, ограничить доступ им можно непосредственно в hosts, добавив следующую строчку:

127.0.0.1 (например, 127.0.0.1 adobe.com)

Осуществления контроля над посещением веб-ресурсов

Аналогичным образом блокируется и доступ к определённым сайтам: порнографическим, сомнительным, соцсетям и др. Всё зависит от цели ограничения — родительский контроль, офисные или учебные ПК.

У host есть приоритет над DNS-серверами (сервисами, присваивающими доменным именам IP-адреса), поэтому ПК изначально будет следовать его указаниям при создании сетевого подключения.

Следите за файлом host, правильно настраивайте его, и с вашим ПК будет всё «OK». Приятного пользования интернетом!

Как удалить вирус в файле hosts

Hosts — это не вирус как считают многочисленные пользователи интернета, если посмотреть статистику запросов в поисковых системах, а всего лишь текстовый файл в ОС Windows.

Находится по умолчанию по адресу: WINDOWS\system32\drivers\etc\hosts и отвечает за преобразование доменных имен в ip-адреса (буквы в цифры). Вот как должен выглядеть файл hosts не тронутый вирусом, в Windows 7

Вирус, атаковавший hosts-файл, делает в нем изменение и блокирует доступ к интернет ресурсам на которые вы хотите зайти, что заканчивается или ошибкой соединения или заменой их на другие адреса. Наиболее частыми блокировками вирусом, через такой файл подвергаются сайты разработчиков антивирусного по, социальных сетей или популярных порталов. При блокировки сайтов компаний-разработчиков антивирусного по, ваш антивирус не сможет получать новые обновления.

Для этого в конце файла, добавляются адреса сайтов:

А может выглядеть и по другому. Набрав адрес сайта в адресной строке вы попадёте на вирусный сайт, внешне похожий на настоящий и введя свои учетные данные они попадают к злоумышленнику. Для этого перед адресом реального сайта, прописывается вместо 127.0.0.1 ip-адрес сайта злоумышленника (копия сайта).

Как изменить hosts файл

Что бы избавится от вируса hosts да и вообще, чтобы не думалось, есть что то там или нет, откройте файл любым текстовым редактором и удалите всё, кроме строчки 127.0.0.1 localhost, или же просто скачайте и замените свой на новый.

В Windows XP беспрепятственно, всё можно сделать стандартным блокнотом, а вот в Windows 7 простым блокнотом, так просто изменить не получится (не сохранить блокнот). Что бы всё получилось, нужно первоначально запустить блокнот от имени администратора. То есть:

Пуск → Все программы → Стандартные → правой кнопой по ярлыку Блокнот → Запуск от имени администратора → в открывшемся блокноте Файл → Открыть → в поле Имя файла вписать адрес %windir%\system32\drivers\etc\hosts → и открыть или Enter. Теперь hosts-файл доступен для любых изменений🙂

В бесплатной утилите AVZ (антивирус Зайцева), есть такой раздел «Менеджер файла hosts» с которым вы всегда с легкостью сможете контролировать файл hosts и в ОС Windows.