Функция BitLocker впервые появилась в Vista максимальной и корпоративной редакций, а затем успешно была унаследована всеми последующими версиями операционной системы Windows. BitLocker представляет собой средство шифрования данных на локальном диске, а также службу, обеспечивающую защиту этих данных без непосредственного участия пользователя. В Windows 10 BitLocker поддерживает шифрование с использованием алгоритма AES 128 и AES 256, для защиты данных служба может использовать работающий в связке с данными учётной записи текстовый пароль, а также специальный набор данных, хранящийся на внешнем устройстве — так называемой смарт-карте или токене, которые, между прочим, также используют защиту паролем, в роли которого выступает пин-код.

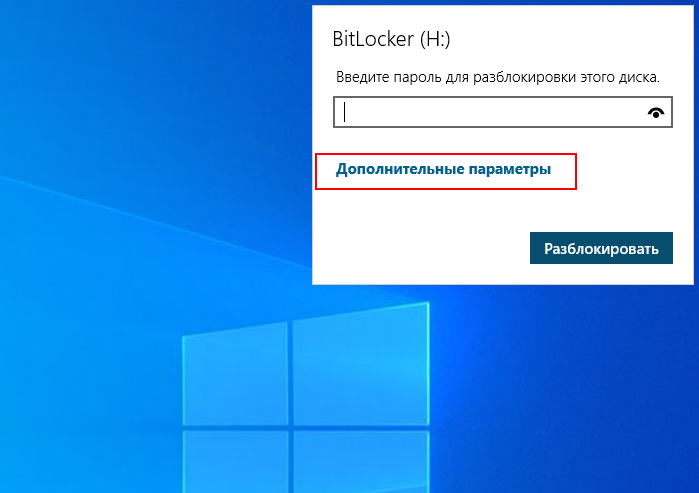

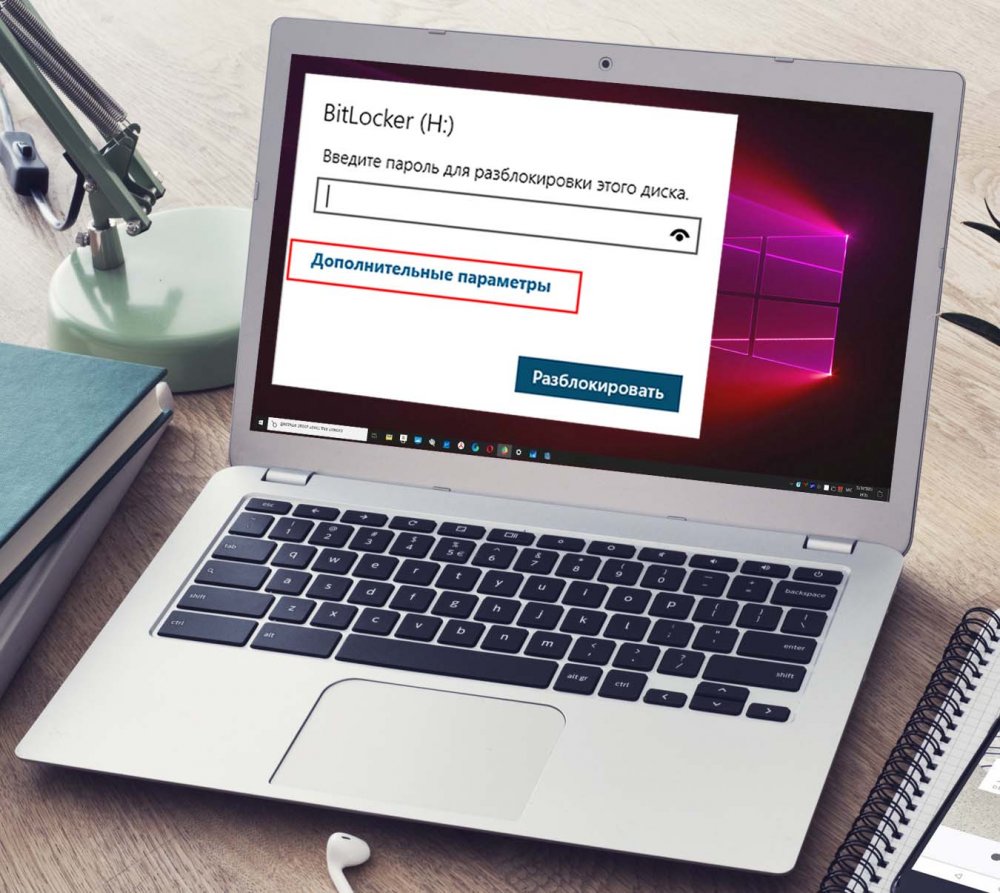

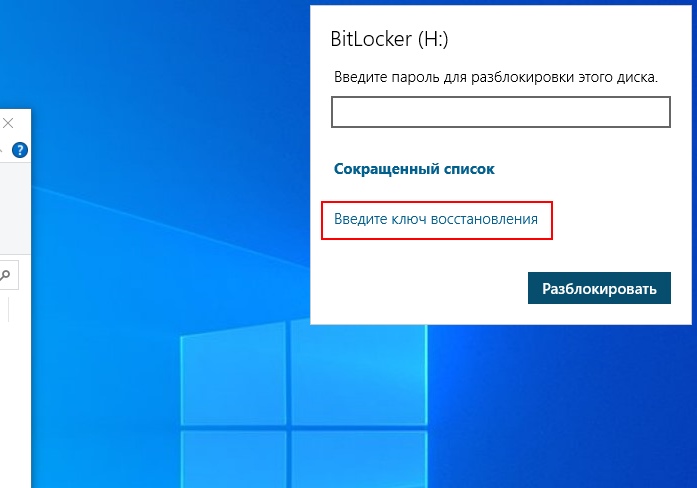

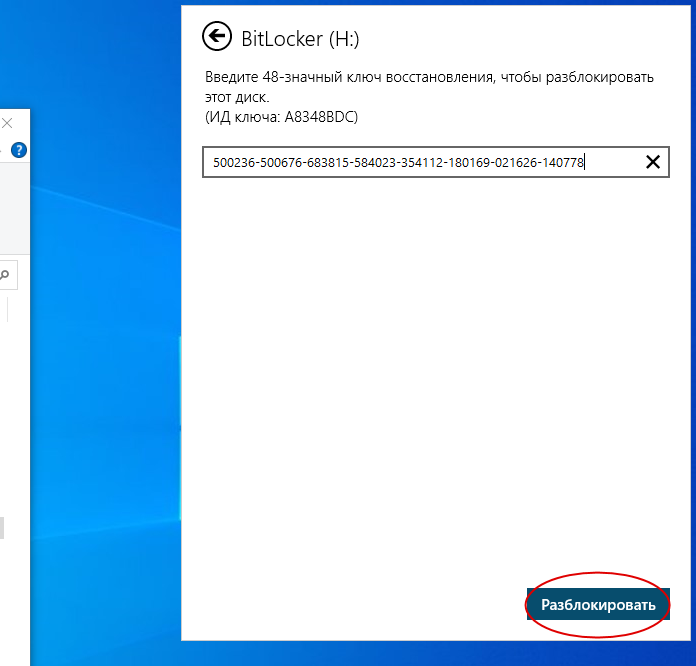

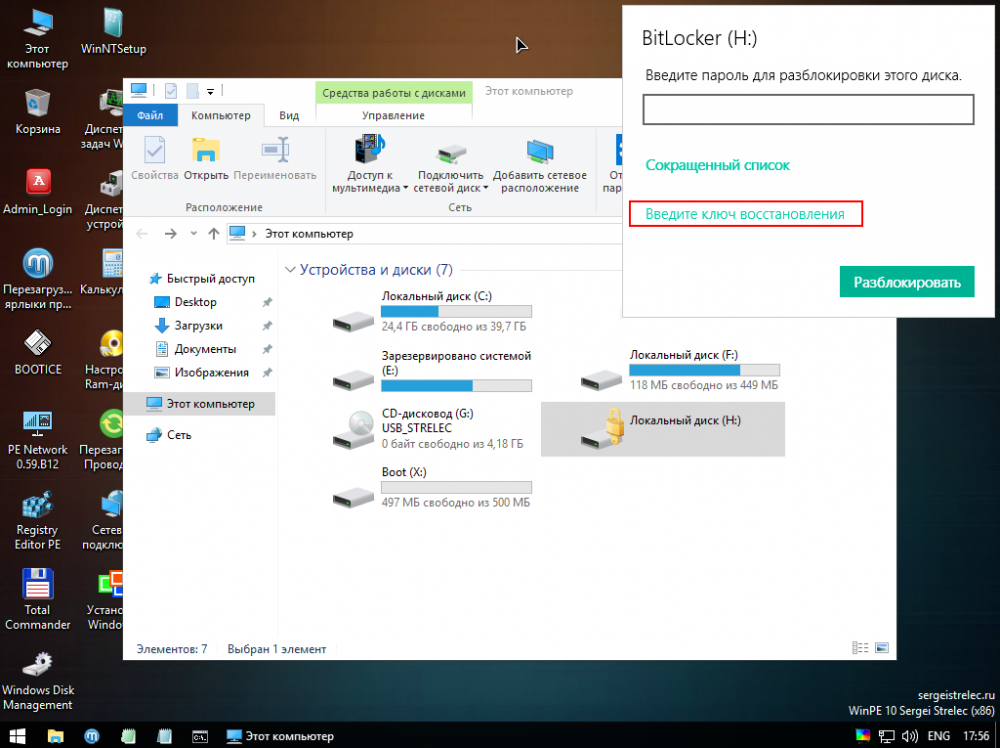

Кликните дважды по заблокированному разделу, а когда в верхнем правом углу появится приглашение вести пароль, нажмите в окошке «Дополнительные параметры» → «Введите ключ восстановления».

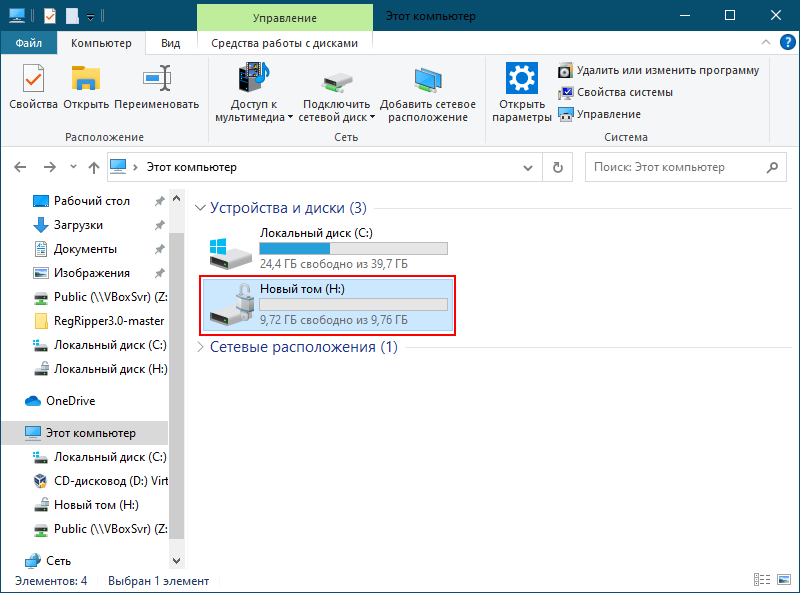

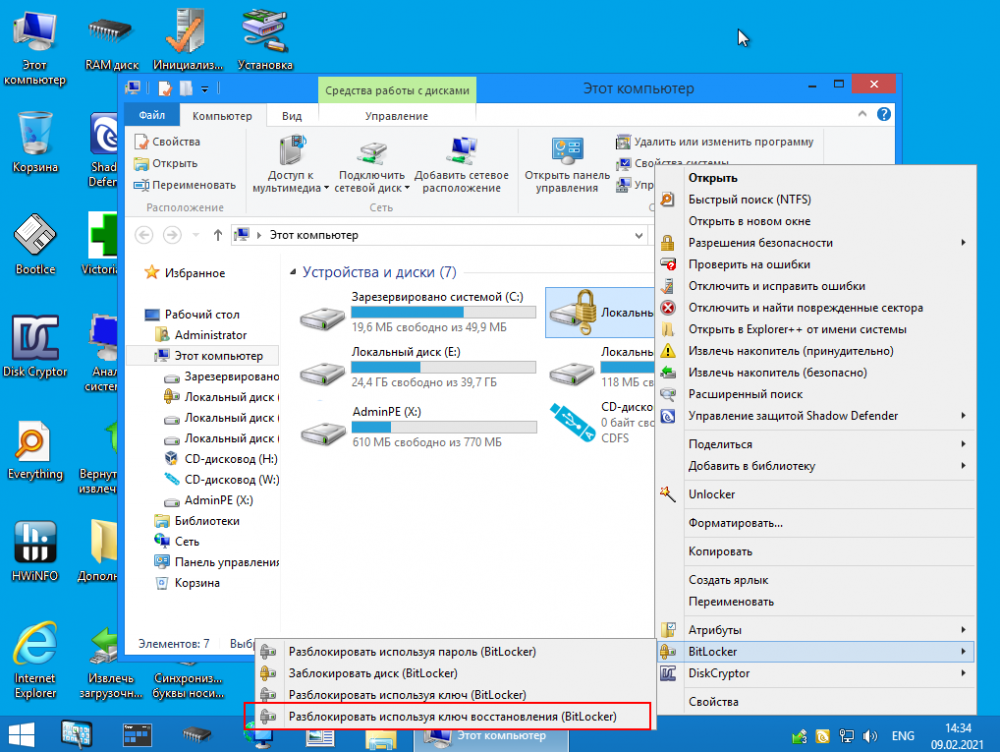

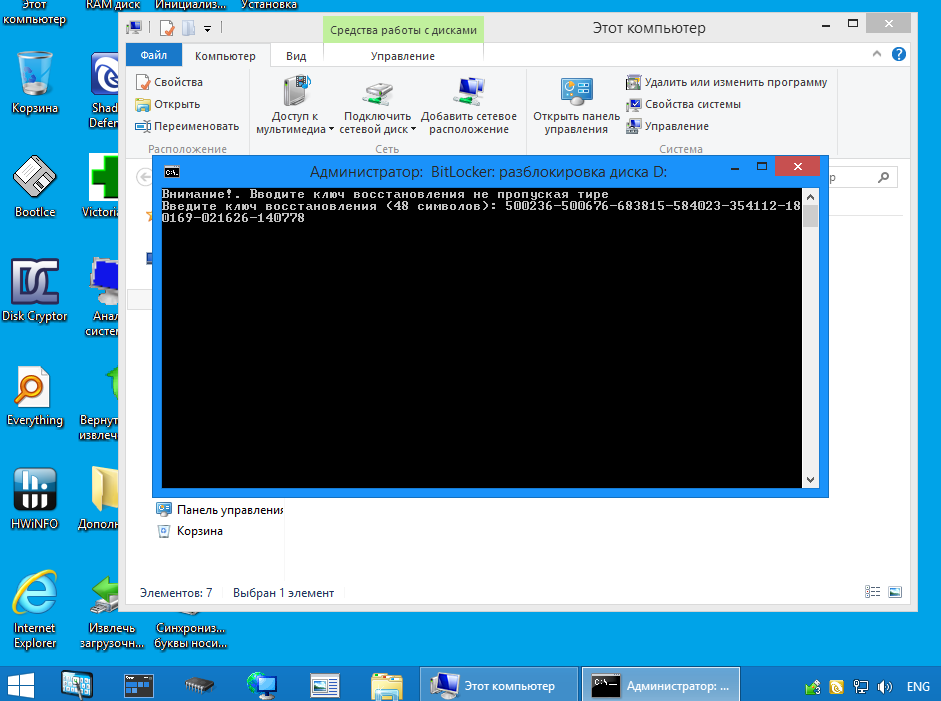

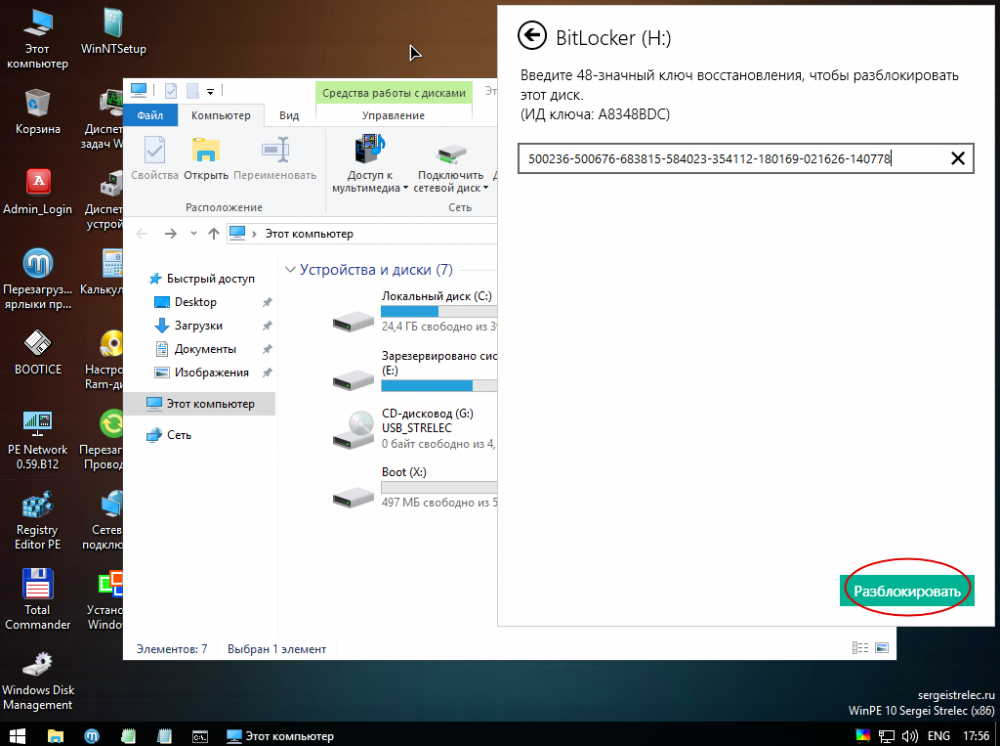

До этого мы имели дело с работающей системой, но давайте представим, что по какой-то причине Windows не может загрузиться, а получить доступ к данным нужно. В этом случае можно воспользоваться спасательным диском на базе WinPE, тем же WinPE 10-8 Sergei Strelec, о котором мы уже не раз писали. Всё очень просто. Загрузившись с диска, выполняем те же действия, что и в рабочей Windows:

Да, можно, но для этого вам всё равно понадобятся ключи шифрования, для извлечения которых хакеры пользуются уязвимостями, которые оставила в криптографической система сама Microsoft, сознательно пойдя на компромисс между надёжностью и удобством. Например, если ваш ПК присоединён к домену, ключи BitLocker автоматически отправляются в Active Directory на случай их утери. Кстати, получение копий ключей из учётной записи или Active Directory является основным способом взлома BitLocker.

А ещё открытые копии ключей сохраняются в оперативной памяти компьютера, а значит и в файле дампа ОЗУ, и в файле гибернации, из которых их также можно извлечь, получив физический доступ к жёсткому диску. Получается так, что каким бы ни был надёжным сам алгоритм шифрования, весь результат его работы нивелируется организацией работы с ключами. Поэтому пользоваться BitLocker есть смысл только вместе с другими механизмами безопасности, в частности, с шифрованной файловой системой и службой управления правами доступа.

Шифрование системного диска Windows с помощью BitLocker обеспечивает эффективную защиту от несанкционированного доступа, особенно в сочетании с TPM. Но стоит добавить или заменить видеокарту, обновить прошивку или изменить некоторые настройки в UEFI BIOS, как загрузка с зашифрованного диска станет невозможной, а система попросит ввести код восстановления доступа. Как предотвратить блокировку и что делать, если загрузочный диск заблокирован?

Как выглядит блокировка BitLocker

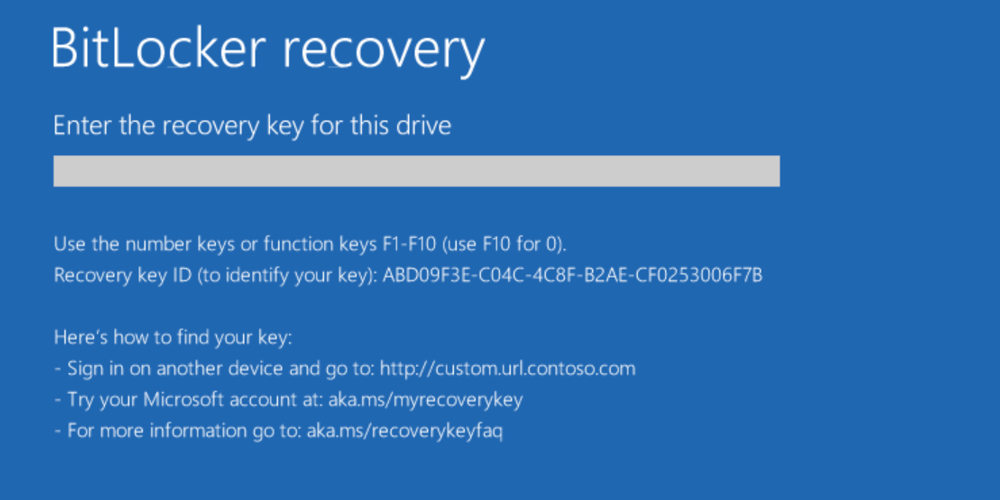

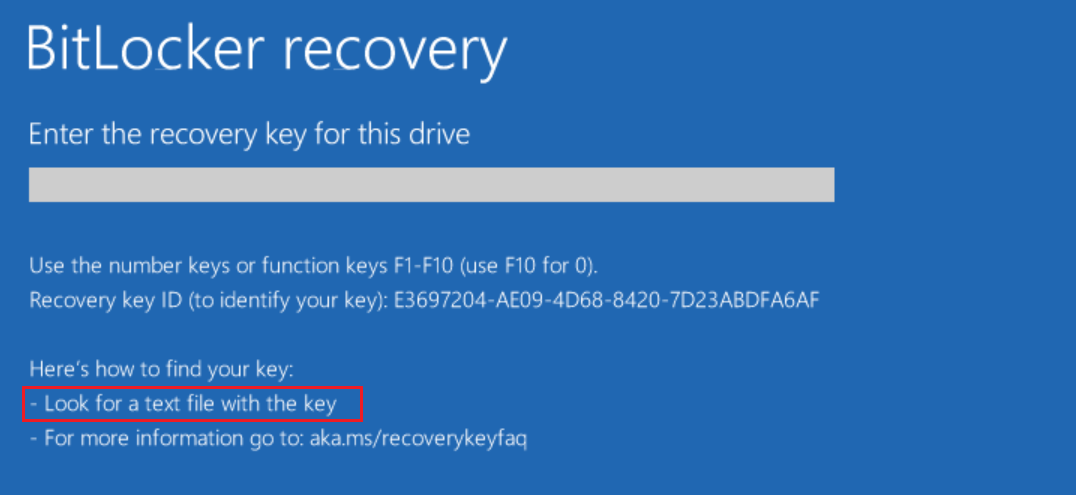

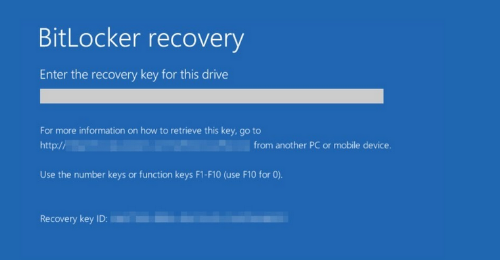

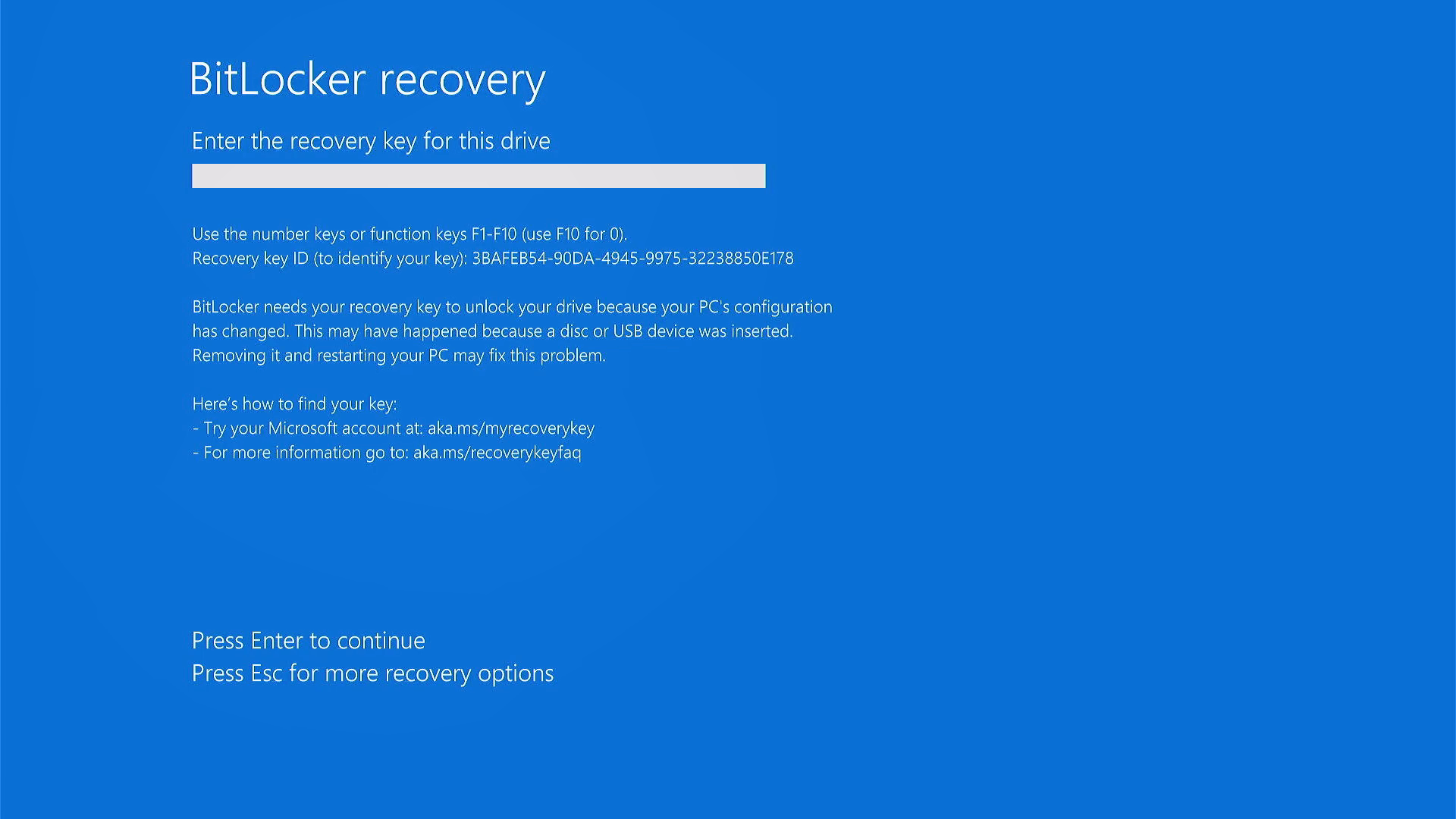

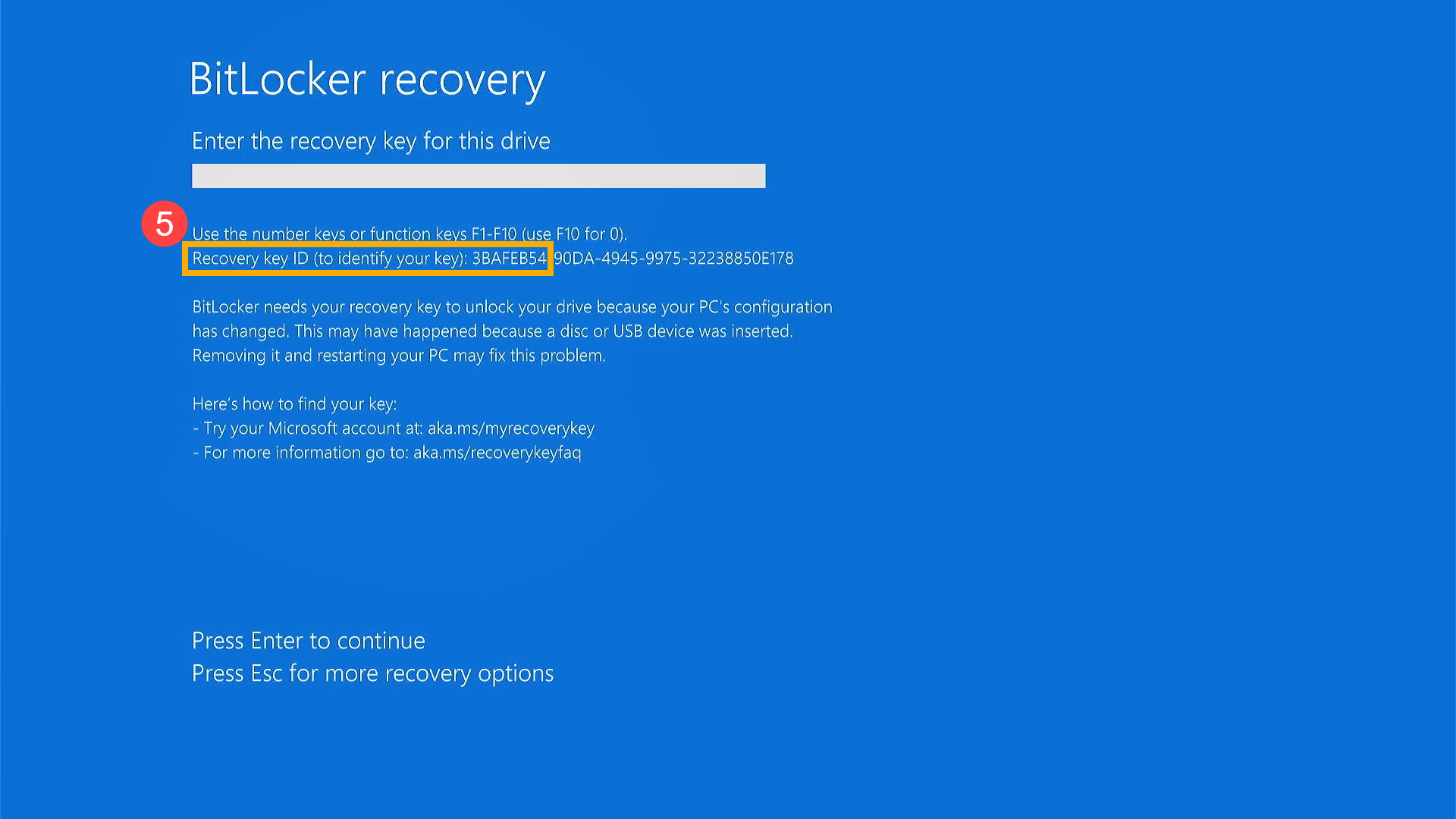

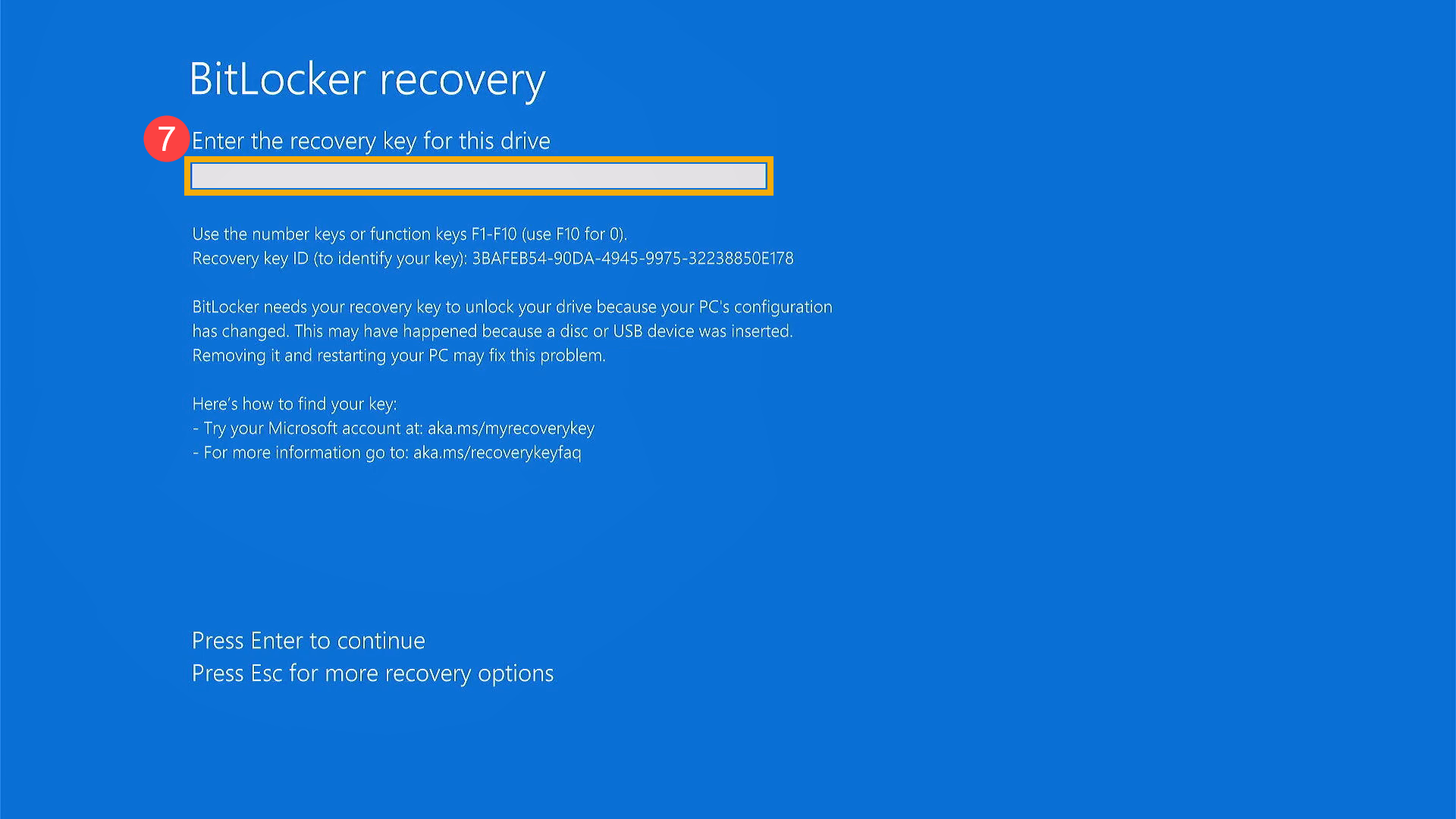

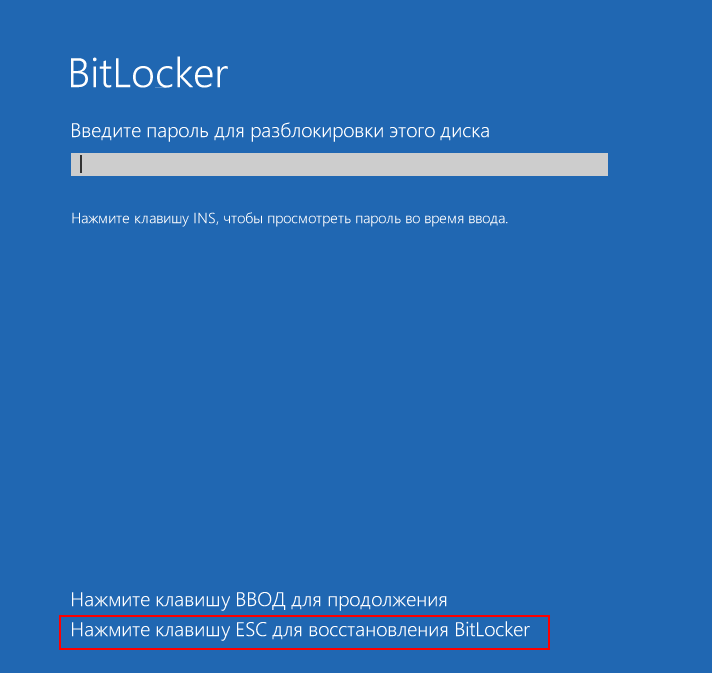

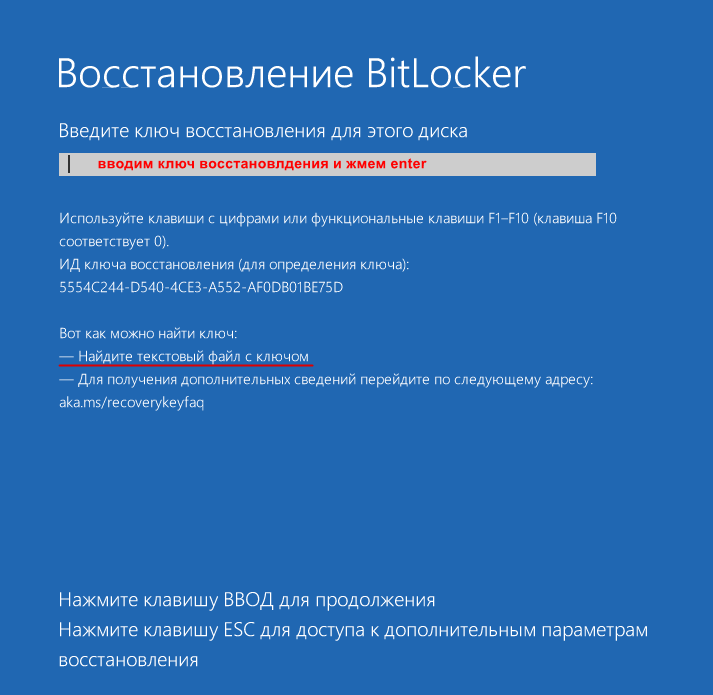

Блокировка загрузки BitLocker выглядит следующим образом:

Если во время загрузки вы увидели подобный экран, вам потребуется разблокировать системный диск, введя ключ восстановления доступа (BitLocker recovery key). О том, где находится этот ключ и как предотвратить возникновение блокировки — в этой статье.

В чём причина блокировки

Блокировка чаще всего случается на компьютерах, оборудованных модулем TPM либо его аналогом или программной эмуляцией (Intel PTT, AMD fTPM), если происходит одно из следующих событий:

- Диск был извлечён из одного компьютера и установлен в другой.

- Произошло обновление прошивки видеокарты или другого оборудования либо UEFI BIOS компьютера.

- Были изменены параметры безопасности в UEFI BIOS компьютера.

- Произошли изменения в цепочке доверенной загрузки (например, вредоносным ПО).

Действия в случае блокировки

Если вы не можете загрузить Windows по причине блокировки BitLocker, это может означать, что вам потребуется ключ восстановления доступа BitLocker. В большинстве случаев этот ключ является единственным способом разблокировки диска. В этом случае внимательно изучите экран, в котором запрашивается ключ восстановления доступа. В современных версиях Windows 10 и всех версиях Windows 11 такие подсказки обычно содержат информацию о том, когда была создана резервная копия ключа BitLocker, где она была сохранена и как её можно извлечь.

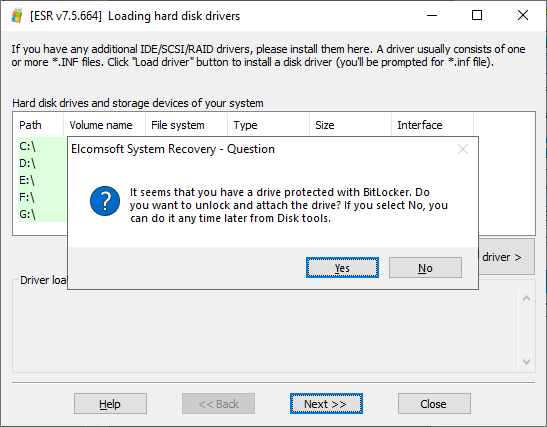

В некоторых ситуациях диск можно разблокировать посредством PIN-кода или пароля. Вы можете проверить, так ли это, загрузившись в Elcomsoft System Recovery и попытавшись смонтировать системный раздел с BitLocker. Подробные инструкции доступны по ссылке Как получить доступ к BitLocker, загрузившись с USB накопителя; здесь же мы приведём сокращённую инструкцию, не включающую в себя шаги по изготовлению загрузочного накопителя.

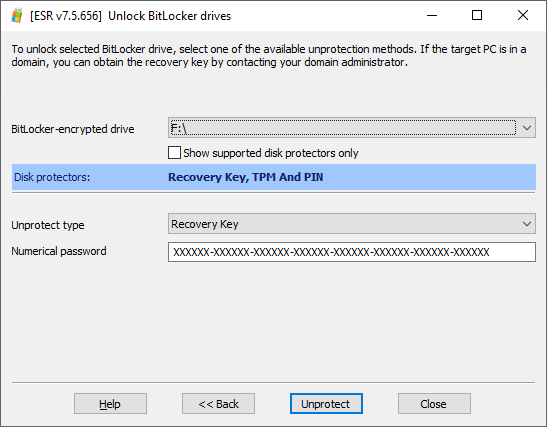

Итак, после загрузки в Elcomsoft System Recovery инструмент автоматически просканирует доступные жёсткие диски на предмет зашифрованных томов. Если программа обнаружит хотя бы один том, защищённый BitLocker, будет выведено предложение разблокировать диск:

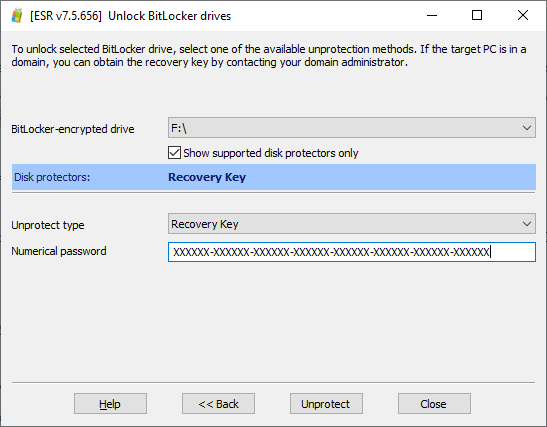

В следующем окне инструмент отобразит букву диска и тип протектора. Если будет обнаружен хотя бы один неподдерживаемый протектор, такие протекторы не будут показаны по умолчанию. Чтобы отобразить все протекторы, включая неподдерживаемые, снимите флажок «Show supported disk protectors only».

Как только флажок будет снят, вы увидите неподдерживаемые протекторы. В приведённом ниже примере загрузочный диск был защищён двумя протекторами: TPM+PIN (напрямую не поддерживается в Elcomsoft System Recovery) и депонированным ключом (Recovery Key), который в Elcomsoft System Recovery поддерживается.

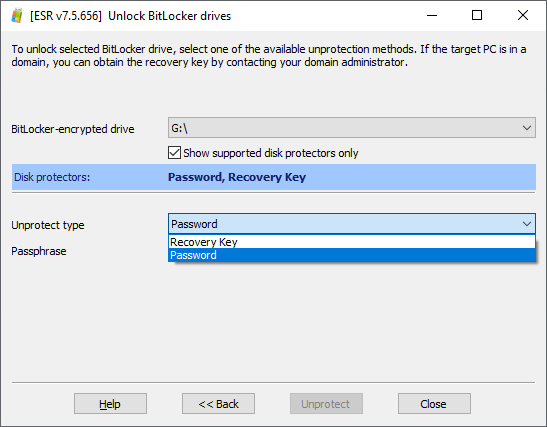

Встречаются тома BitLocker, защищённые сразу несколькими протекторами, которые поддерживаются Elcomsoft System Recovery. В приведённом ниже примере том был защищён паролем, а ключ восстановления был создан в качестве дополнительного (резервного) протектора. Именно таким образом обычно и защищены все диски, кроме загрузочных. В этом случае укажите тот тип протектора, к которому у вас есть доступ. Например, если вы знаете пароль к тому BitLocker, выберите «Password».

Обратите внимание: если компьютер оборудован TPM или его программным эмулятором, то системный диск, как правило, можно разблокировать либо ключом из модуля TPM, либо ключом восстановления доступа (recovery key). В большинстве случаев других способов разблокировать диск нет (их можно добавить вручную, но так мало кто делает). Если ключ восстановления доступа указан как единственный протектор — для разблокирования диска вам придётся использовать именно его.

Пользователь утверждает, что не включал шифрование

В ряде случаев шифрование BitLocker Device Encryption включается автоматически, не уведомляя пользователя. В статье Общие сведения о функции шифровании устройств BitLocker в Windows — Windows security | Microsoft Docs объясняются основные принципы этого типа шифрования. Приведём выдержку из этой статьи.

Начиная с Windows 8.1, Windows автоматически включает шифрование устройств BitLocker на устройствах, поддерживающих современный режим ожидания. С Windows 11 и Windows 10 Microsoft предлагает поддержку шифрования устройств BitLocker на гораздо более широком диапазоне устройств, в том числе современных standby, и устройствах, которые работают Windows 10 Домашняя или Windows 11. […]

В отличие от стандартной реализации BitLocker шифрование устройств BitLocker включено автоматически, чтобы устройство всегда было защищено. В следующем списке изложено, как это происходит.

- После завершения чистой установки Windows 11 или Windows 10 и завершения работы с выходом из окна компьютер готовится к первому использованию. В рамках этой подготовки шифрование устройств BitLocker инициализировано на диске операционной системы и фиксированных дисках данных на компьютере с четким ключом (это эквивалент стандартного приостановленного состояния BitLocker). В этом состоянии диск отображается с значоком предупреждения в Windows Explorer. Желтый значок предупреждения удаляется после создания протектора TPM и восстановления, как поясняется в следующих точках пули.

- Если устройство не подсоединено к домену, требуется использовать учетную запись Майкрософт, которой были предоставлены права администратора на устройстве. Когда администратор использует учетную запись Майкрософт для входа, незащищенный ключ удаляется, а ключ восстановления отправляется в учетную запись Майкрософт в Интернете, создается механизм защиты TPM. Если устройству требуется ключ восстановления, пользователю порекомендуют использовать другое устройство и перейти по URL-адресу доступа к ключу восстановления, чтобы извлечь его с использованием учетных данных своей учетной записи Майкрософт.

- Если пользователь использует для входа учетную запись домена, незащищенный ключ не удаляется до тех пор, пока пользователь не подсоединит устройство к домену и не выполнит успешное резервное копирование ключа восстановления в доменные службы Active Directory (AD DS). […]

- Аналогично входу по учетной записи домена незащищенный ключ удаляется, когда пользователь входит на устройство с использованием учетной записи Azure AD. Как описано в пункте выше, пароль восстановления создается автоматически, когда пользователь проходит проверку подлинности в Azure AD. Затем выполняется резервное копирование ключа восстановления в Azure AD, создается механизм защиты TPM, незащищенный ключ удаляется.

В переводе с машинного на русский, Microsoft утверждает следующее:

- Если компьютер (ноутбук или современный настольный компьютер) поддерживается BitLocker Device Encryption, то диск будет зашифрован к моменту окончания начальной настройки Windows. На этот момент все данные на диске будут уже зашифрованы, однако ключ шифрования будет сохранён в заголовке тома в открытом виде.

- Ключ шифрования будет удалён из заголовка тома лишь после того, как будет создана его резервная копия в виде ключа восстановления доступа. Это важно: ключ шифрования удаляется из заголовка тома только и исключительно после того, как создаётся его резервная копия.

- Для обычных пользователей копия ключа создаётся в учётной записи Microsoft account. Используется учётная запись первого пользователя, который войдёт в компьютер с учётной записью Microsoft account (а не с использованием локальной учётной записи Windows) с административными привилегиями. Таким образом, если вы получили уже настроенный компьютер (или приобрели бывшее в употреблении устройство), то ключ восстановления доступа будет храниться не у вас, а у того пользователя, который впервые осуществил настройку системы.

- В организациях для хранения ключей часто используются службы Active Directory и Azure AD.

Таким образом, для снятия блокировки вам нужен ключ восстановления доступа BitLocker.

Как предотвратить блокировку

Для предотвращения блокировки системного диска BitLocker существует два способа; использовать нужно оба. Во-первых, сохраните резервную копию ключа восстановления доступа и убедитесь, что запомните, куда именно вы её сохранили. Во-вторых, перед тем, как внести изменения в аппаратную конфигурацию компьютера и/или обновить прошивку или версию UEFI BIOS, временно отключите шифрование командой suspend BitLocker.

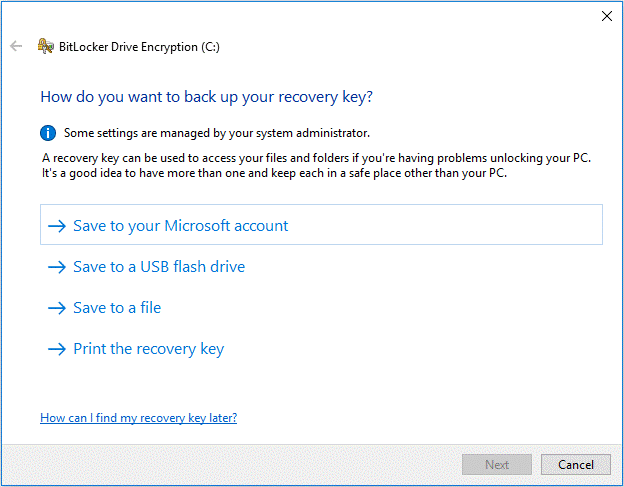

Сохранить ключ восстановления доступа можно как через графический интерфейс Windows, так и из командной строки. В любом случае вам потребуется учётная запись с административными привилегиями.

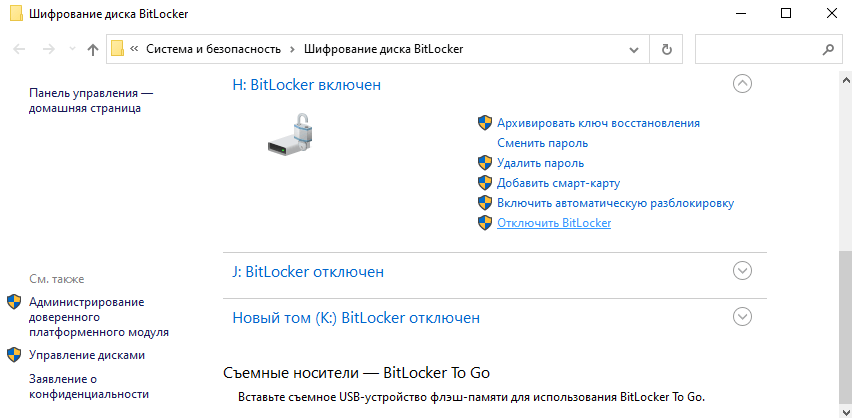

Сохранение ключа BitLocker через Windows GUI

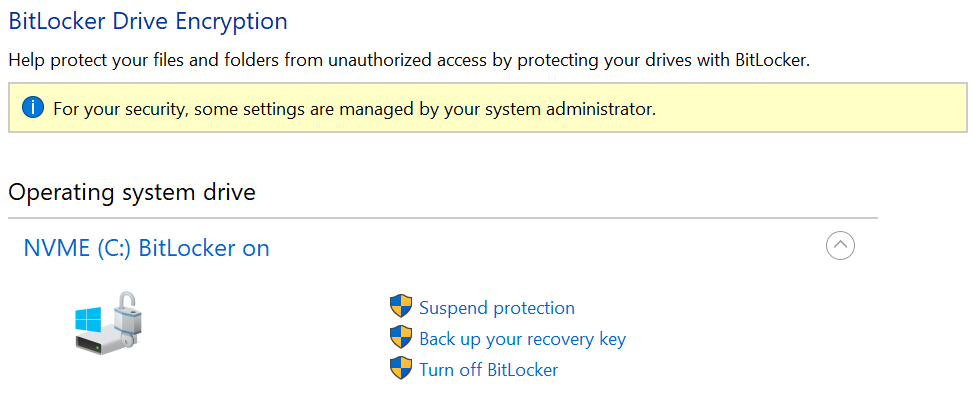

Запустите апплет “BitLocker Drive Encryption” из панели управления Windows Control Panel. Проще всего это сделать, введя слово “bitlocker” в строку поиска в Windows.

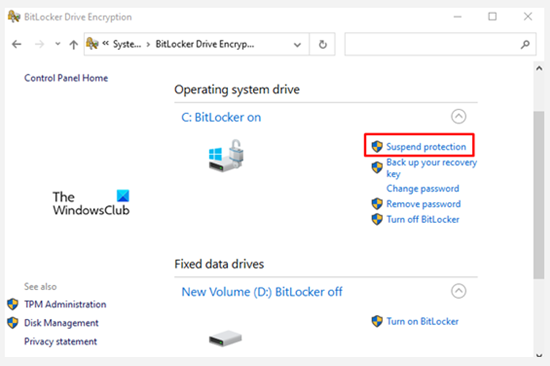

Если системный диск зашифрован, вы увидите список возможных действий: Suspend protection, Backup your recovery key, Turn off BitLocker. Для сохранения резервной копии ключа используйте команду “Backup your recovery key”.

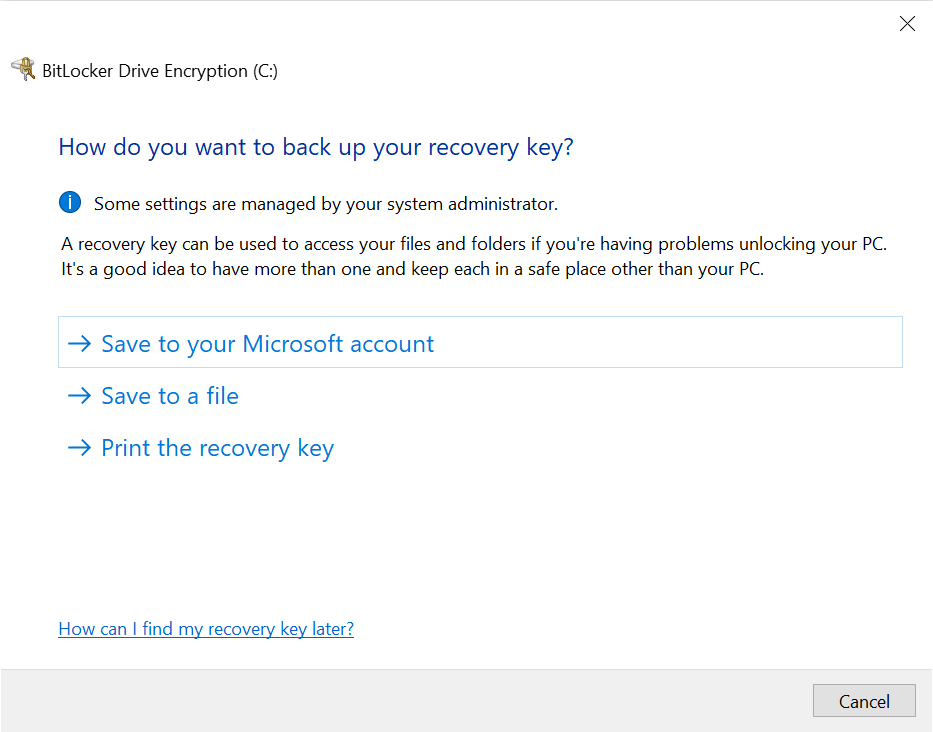

Ключ можно сохранить как в облако (если вы используете для входа в систему Microsoft account), так и в файл или в виде распечатки.

Обратите внимание: в Windows 10 начиная с версии 1903 и всех версиях Windows 11 система запомнит, когда и куда вы сохраняли ключ восстановления доступа. Эта информация выводится на экране блокировки BitLocker; узнать её другим способом нельзя.

Сохранение ключа BitLocker из командной строки

Для сохранения копии ключа BitLocker из командной строки запустите cmd.exe с правами администратора (“Run as administrator”), после чего введите команду:

manage-bde -protectors -get C:

Будет выведена следующая информация:

C:\WINDOWS\system32>manage-bde -protectors -get C:

BitLocker Drive Encryption: Configuration Tool version 10.0.19041

Copyright (C) 2013 Microsoft Corporation. All rights reserved.

Volume C: [NVME]

All Key Protectors

TPM:

ID: {XXXXXXXX-XXXX-XXXX-XXXX-XXXXXXXXXXXX}

PCR Validation Profile:

0, 2, 4, 11

Numerical Password:

ID: {YYYY-YYYY-YYYY-YYYY-YYYYYYYYYYYY}

Password:

123456-123456-123456-123456

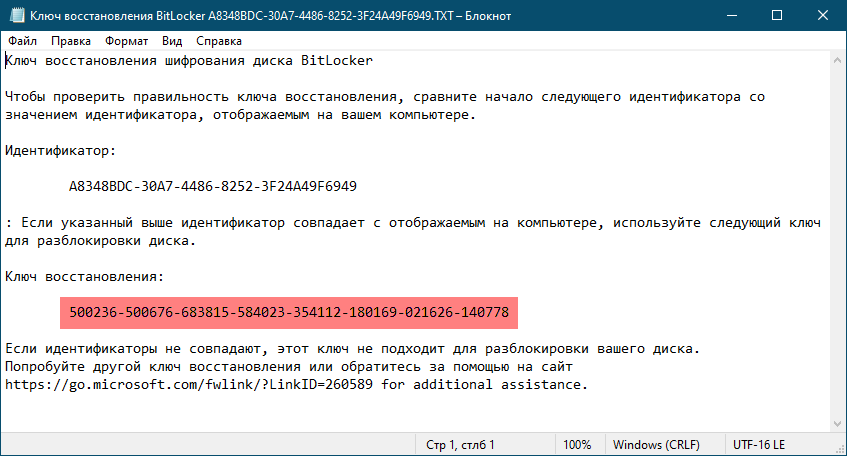

Здесь поле “Numerical Password” и есть ключ восстановления доступа для ключа, идентифицируемого по key ID.

Сохранение ключа BitLocker из PowerShell

В Windows доступна замена командной строки в виде PowerShell. Для извлечения всех ключей BitLocker для всех зашифрованных дисков используйте следующий скрипт, сохранив его в файл с расширением .ps1 (например, «backup-bitlocker.ps1») и запустив из PowerShell с административными привилегиями.

# Export the BitLocker recovery keys for all drives and display them at the Command Prompt.

$BitlockerVolumers = Get-BitLockerVolume

$BitlockerVolumers |

ForEach-Object {

$MountPoint = $_.MountPoint

$RecoveryKey = [string]($_.KeyProtector).RecoveryPassword

if ($RecoveryKey.Length -gt 5) {

Write-Output ("The drive $MountPoint has a BitLocker recovery key $RecoveryKey")

}

}

Как предотвратить блокировку BitLocker при обновлении UEFI BIOS, замене или обновлении оборудования

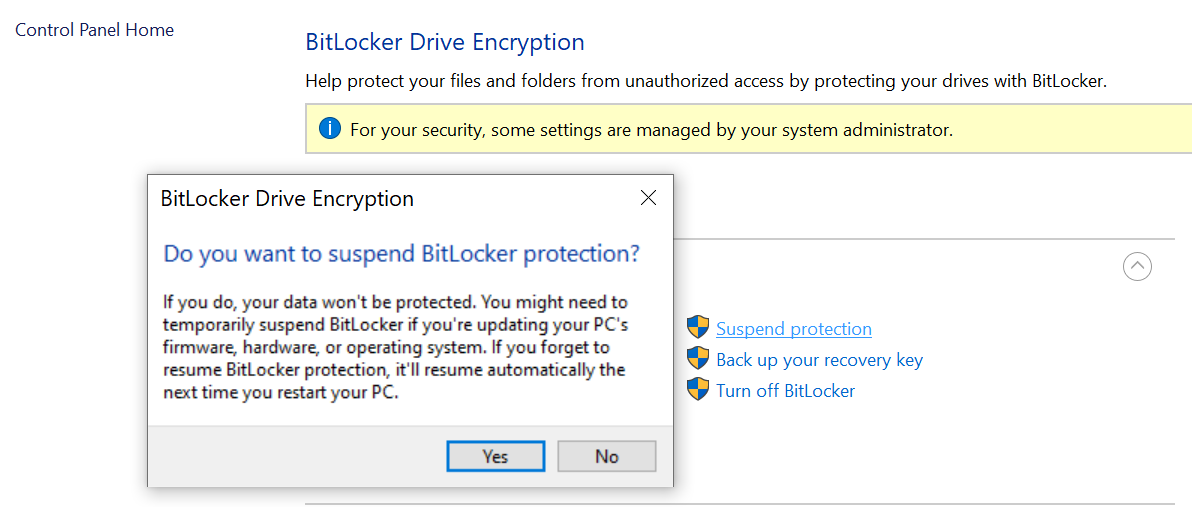

Если вы планируете обновить версию UEFI BIOS, убрать или добавить видеокарту или обновить её прошивку, либо просто перенести зашифрованный диск из одного компьютера в другой, вы можете предотвратить блокировку и обойтись без ввода длинного ключа восстановления доступа. Всё, что для этого нужно — это приостановить шифрование BitLocker командой suspend BitLocker из панели управления Windows. Для этого откройте апплет BitLocker в Windows Control Panel и нажмите “Suspend protection”.

В результате этого действия ключ шифрования диска будет сохранён в заголовке тома в открытом виде. Далее вы можете переместить диск в другой компьютер, обновить UEFI BIOS или изменить последовательность загрузки; несмотря на эти действия, Windows загрузится в обычном режиме без блокировки. После этого система создаст новую цепочку доверенной загрузки и пропишет её в модуле TPM, после чего шифрование будет вновь активировано, а ключ тома будет удалён из его заголовка.

Действия при блокировке

Если система всё-таки была заблокирована, внимательно изучите экран восстановления доступа. В современных версиях Windows на этом экране выводится подсказка с информацией о том, когда и куда сохранялся ключ восстановления доступа:

На этом экране Windows просит вас разблокировать диск, предоставив действительный ключ восстановления BitLocker, соответствующий отображаемому идентификатору ключа восстановления. Если вы дошли до этого момента, то ключ восстановления может оказаться единственным способом разблокировать диск. Пароль от учётной записи Windows или любой другой пароль использовать для разблокировки системного диска не удастся, поскольку фактический ключ шифрования хранится или хранился в модуле TPM компьютера. Если модуль TPM не выдаёт этот ключ шифрования, у системы не будет возможности расшифровать данные.

Где находится ключ восстановления доступа BitLocker

В Windows 10 и Windows 11 невозможно включить шифрование BitLocker без сохранения копии ключа восстановления доступа. В случае автоматического шифрования устройства BitLocker Device Encryption ключ восстановления автоматически сохраняется в облачной учётной записи первого пользователя, который входит в систему как системный администратор со учётной записью Microsoft (в отличие от локальной учётной записи Windows). Обратите внимание: первый и текущий пользователи компьютера могут не совпадать, и ключ восстановления доступа BitLocker необходимо получить именно у того пользователя, в учётной записи которого он был сохранён.

Microsoft опубликовала статью для системных администраторов Руководство по восстановлению BitLocker (для Windows 10) — Windows security | Microsoft Docs, в которой подробно описаны способы получения ключа восстановления доступа. Ниже приводится выдержка из другой статьи компании, которая была написана для обычных пользователей.

BitLocker — это функция шифрования устройств в Windows. Если устройство запрашивает у вас ключ восстановления BitLocker, следующие инструкции помогут вам найти 48-значный ключ, который понадобится для разблокировки устройства. Ниже указаны некоторые места, в которых можно поискать ключ, если у вас его нет:

В учетной записи Майкрософт выполните Вход в учетную запись Майкрософт на другом устройстве, чтобы найти ключ восстановления. Если на устройстве есть учетные записи других пользователей, вы можете попросить их войти в свою учетную запись Майкрософт, чтобы проверить, есть ли у них ключ.

Сохранён в виде распечатки: Ключ восстановления может находиться на распечатке, сохраненной при активации BitLocker. Проверьте свои важные документы, относящиеся к компьютеру.

На USB-накопителе: Подсоедините USB-накопитель к заблокированному компьютеру и следуйте инструкциям. Если ключ сохранен на устройстве флэш-памяти как текстовый файл, прочтите этот файл на другом компьютере.

В учетной записи Azure Active Directory: Если ваше устройство было зарегистрировано в Организации с помощью рабочей или учебной учетной записи электронной почты, ваш ключ восстановления может храниться в учетной записи Azure AD , связанной с вашим устройством. Возможно, вы сможете получить к ключу доступ самостоятельно либо вам может потребоваться обратиться к системному администратору.

Хранится у системного администратора. Если устройство подключено к домену (обычно это рабочее или учебное устройство), обратитесь к системному администратору для ключа восстановления.

(Источник: Поиск ключа восстановления BitLocker (microsoft.com))

Заключение

В качестве заключения приведём ссылки на наши статьи, в которых подробно анализируется шифрование посредством BitLocker:

Как получить доступ к BitLocker, загрузившись с USB накопителя

Механизмы защиты BitLocker: какие диски можно, а какие нельзя взломать

Windows 11: TPM, новый тип учётных записей и логин без пароля

REFERENCES:

Elcomsoft Distributed Password Recovery

Производительное решение для восстановление паролей к десяткам форматов файлов, документов, ключей и сертификатов. Аппаратное ускорение с использованием потребительских видеокарт и лёгкое масштабирование до 10,000 рабочих станций делают решение Элкомсофт оптимальным для исследовательских лабораторий и государственных агентств.

Официальная страница Elcomsoft Distributed Password Recovery »

Elcomsoft Forensic Disk Decryptor

Elcomsoft Forensic Disk Decryptor обеспечивает моментальный доступ к содержимому зашифрованных дисков, созданных BitLocker, FileVault 2, PGP Disk, TrueCrypt и VeraCrypt. Доступны режимы полной расшифровки и оперативного доступа к информации. Ключи для расшифровки содержимого зашифрованных дисков извлекаются из слепка оперативной памяти компьютера, методом атаки через порт FireWire либо анализом файла гибернации. Возможно использования паролей и депонированных ключей.

Официальная страница Elcomsoft Forensic Disk Decryptor »

Elcomsoft System Recovery

Elcomsoft System Recovery поможет восстановить доступ к учётным записям к локальным учётным записям Windows и универсальной учётной записи Microsoft Account и создать образ диска для последующего анализа. Поддерживается как моментальный сброс, так и восстановление оригинального пароля. С помощью Elcomsoft System Recovery можно предоставить административные привилегии любому пользователю. Продукт поставляется вместе с лицензионной загрузочной средой Windows PE.

Официальная страница Elcomsoft System Recovery »

A great many people don’t know how to unlock BitLocker without password and recovery key. If you are one of them, this post of MiniTool is worth reading. It provides several ways for the BitLocker recovery key bypass operation.

BitLocker recovery key is very important when you need it to unlock the BitLocker-protected drive. It is automatically generated from the process of encrypting the specific drive using the BitLocker encryption technology. This key can be stored in different places including your Microsoft account, USB flash drive, a TXT file, or paper document.

However, many people are stuck on the BitLocker recovery screen asking for the recovery key on Startup. Sometimes, the BitLocker recovery screen persists even if they enter the correct recovery key multiple times.

It is so frustrating that you can boot into your system but can’t bypass BitLocker recovery key, like the user from the community.spiceworks.com

Hi all. Is there another way to bypass BitLocker I wasn’t using my computer for more than 2 years and now it’s telling me to input the BitLocker key when I turn it on? I entered the correct BitLocker recovery key multiple times, and am still unable to continue past the initial recovery screen. If you guys have any tools or notions, please share them with me. Thank you.https://community.spiceworks.com/topic/2343015-how-to-remove-or-bypass-bitlocker-without-recovery-key

Can BitLocker Be Bypassed

Can BitLocker be bypassed? The answer is “Yes”. Usually, the BitLocker drive encryption doesn’t ask for the recovery key on a normal startup. However, the Windows system may ask for BitLocker recovery key in some cases, such as motherboard hardware changes, a system crash, or if your program believes the data is under attack. So, it’s possible to bypass BitLocker recovery key.

How to Bypass BitLocker Recover Key on Startup

How to unlock BitLocker without password and recovery key? After analyzing extensive user reports and posts, we summarize the following several methods that may help you bypass the BitLocker recovery screen. Let’s try.

# 1. Find the BitLocker Recovery Key

Of course, the first thing you should do is to try resuming the BitLocker recovery key. When creating a BitLocker encrypted drive, you can save the recovery key to your Microsoft account, USB flash drive, a paper document, and a TXT file. So, try your best to find the key from these places.

If you still can’t find the BitLocker recovery key, move down to the following fixes.

# 2. Get out of the BitLocker Recovery Screen

If you still can’t bypass the BitLocker recovery screen even after entering the correct key, you can follow the steps below to break out of the recovery loop.

Step 1. On the initial BitLocker recovery screen, don’t enter the recovery key instead, press Esc for more recovery options and select Skip this drive at the right bottom of the corner.

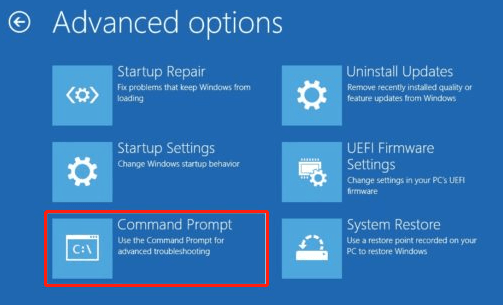

Step 2. Select Troubleshoot > Advanced options > Command Prompt in order.

Step 3. In the WinRE Command Prompt window, type the following command and hit Enter to manually unlock the BitLocker drive.

manage-bde -unlock C: -rp <recovery password>

Step 4. Run the following command to suspend your operating system drive protection. After that, you can exit the Command Prompt window and continue to boot into your PC.

manage-bde -protectors -disable C:

Step 5. If you don’t want to encounter the BitLocker recovery screen on startup again, you can suspend it. To do so, open the Control Panel and select BitLocker Drive Encryption. Then click on Suspend protection next to your C drive or click Turn off BitLocker to disable the feature.

–image from windows club

Step 6. Click on Yes to confirm this operation. Wait for several minutes, and click on Resume protection option to update BitLocker TPM > Change password to reset the invalid BitLocker password. After that, restart the computer and see if you can get the BitLocker recovery key bypassed.

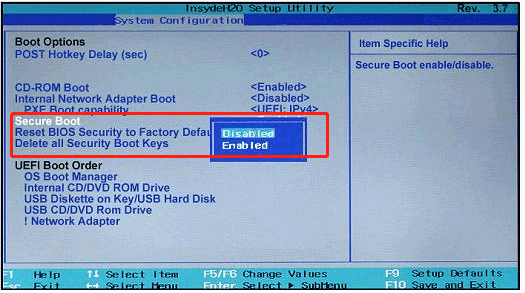

# 3. Enable or Disable the Secure Boot

Some users reported that they managed to bypass BitLocker recovery by enabling or disabling the Secure Boot option. Let’s try.

Step 1. Follow Step 1 to Step 2 in # 2 to open the Advanced options screen and select UEFI Firmware Settings > Restart.

Step 2. Your computer should be restarted to UEFI, go to the Security category.

Step 3. Set the Secure Boot to Enabled or Disabled and press F10 to save the change.

Note:

This procedure may vary from different motherboards. If you can’t find the secure boot option, search for the manual tutorial according to the manufacturer of your motherboard.

Step 4. Exit the BIOS and restart your PC to see if you can bypass BitLocker smoothly.

# 4. Update Your BIOS

Sometimes an outdated BIOS version can trigger various issues like the BitLocker recovery key bypass issue. If you haven’t the latest BIOS version installed, you can read this post to update it. Also, you can check your motherboard’s manual to update BIOS.

# 5. Switch to the Legacy Boot

As it’s well known, Windows 10 uses a fully new graphical boot menu, and sometimes it can trigger the BitLocker bypass problem too. In this case, you can try switching to the legacy boot menu.

Note:

If you can’t boot into the computer normally, follow Step 1 to Step 2 in # 2 to open the Advanced options screen and select Command Prompt.

Step 1. Type cmd in the Search box, and then right-click the Command Prompt app and select Run as administrator. Click on Yes when you’re prompted with the User Account Control window.

Step 2. In the elevated Command Prompt window, type the following command and hit Enter.

“bcdedit /set {default} bootmenupolicy legacy”

Once done, restart your computer and check if you can bypass BitLocker recovery successfully.

# 6. Uninstall the Newly Installed Hardware

As discussed above, some hardware changes can trigger the BitLocker screen bypass failed issue too. If you currently installed some new hardware, disconnect them from your computer when booting.

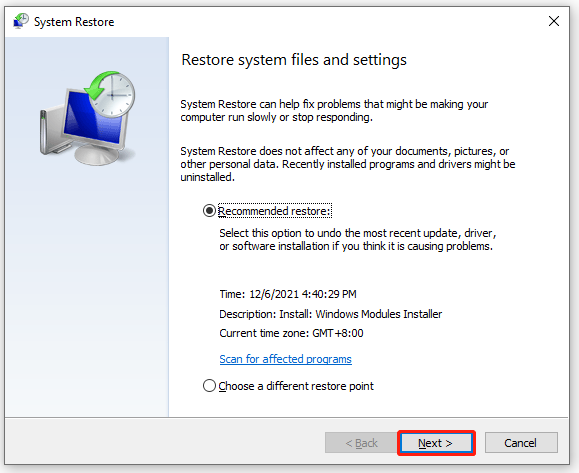

Alternatively, you can revert your system to an earlier date where the BitLocker recovery screen works properly. Here’s how:

Step 1. Follow Step 1 to Step 2 in # 2 to open the Advanced options screen and select System Restore.

Step 2. The system restores window will pop up immediately, select the Recommended option click Next to continue. If the recommended one is not the system restore point where your computer works fine, select the Choose a different restore point option and select the proper one.

Step 3. Then confirm your restore point by clicking the Finish button. Wait for the process to complete and restart your PC to see if the issue gets solved.

# 7. Clean Install Your OS

If none of the above methods help you bypass BitLocker screen, you may have to consider formatting the C drive and reinstalling OS. There are 2 options to help you clean reinstall OS. The first is to use Command Prompt, while another effective way is to use MiniTool Partition Wizard.

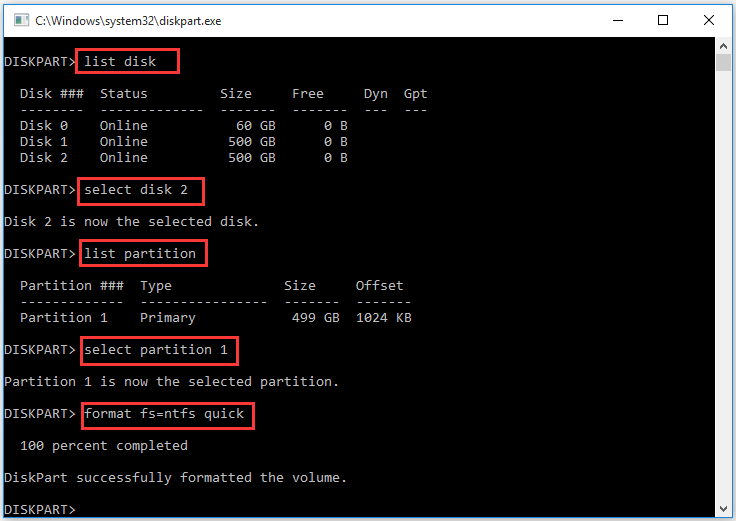

Format C Drive with CMD:

Step 1. Follow Step 1 to Step 2 in # 2 to open the Advanced options screen and select Command Prompt.

Step 2. In the elevated Command Prompt window, type the following commands in order and hit Enter after each one.

- diskpart

- list disk

- select disk * (replace * with the disk number that contains the BitLocker drive)

- list partition

- select partition * (replace * with the drive number of your OS drive)

- format fs=ntfs quick

Step 3. Now, you can read this post to reinstall Windows from a USB drive or CD/DVD.

Sometimes, however, the formatting process is not always smooth with CMD. You may encounter some errors like “Windows was unable to complete the format”, “the format did not complete successfully”, etc. Under these circumstances, MiniTool Partition Wizard is a good choice.

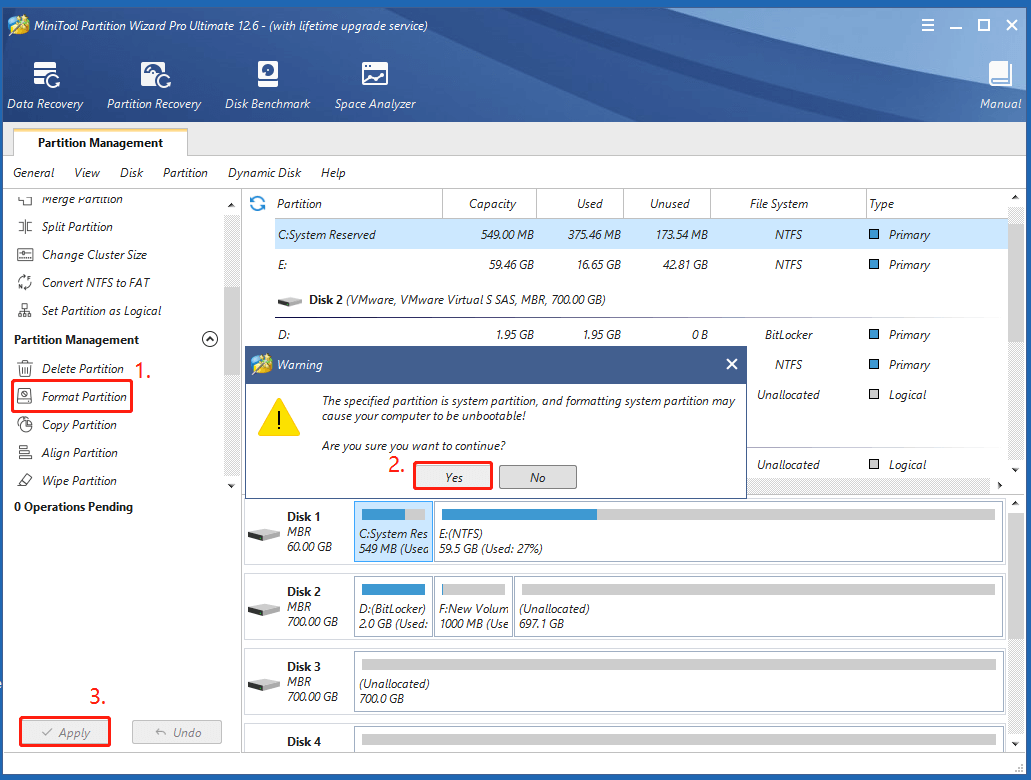

Format C Drive with MiniTool Partition Wizard:

MiniTool Partition Wizard DemoClick to Download100%Clean & Safe

Step 1. Use the bootable MiniTool Partition Wizard drive to start your computable as we explain above.

Step 2. In the main interface, select the OS drive that you need to format and click on Format Partition from the left panel. Then you will receive a warning message, click on Yes if you have backed up all important data and confirm this.

Step 3. Click on Apply to execute the operation. Once done, you can reinstall OS.

I’m stuck on the BitLocker recovery key bypass screen for a while. Fortunately, this post explains how to bypass BitLocker recovery screen in detail.Click to Tweet

Have a Try Now

Can BitLocker be bypassed? How to bypass BitLocker recovery screen? After reading all the above information, I believe that you already have known the answers. If you have any other opinions on this topic, please share us in the comment area. Of course, you can send us an email via [email protected] when you have difficulty using the MiniTool software.

FAQ

[Ноутбук/AIO/Десктоп] Устранение неполадок — Как решить проблему появления экрана восстановления BitLocker после включения / как найти ключ восстановления BitLocker

Если Вы заметили, что компьютер показывает экран восстановления BitLocker после включения, это означает, что жесткий диск или твердотельный накопитель были зашифрованы. (HDD/SDD заблокирован). После замены аппаратных компонентов ПК или изменения настроек BIOS система может отображать экран восстановления BitLocker после включения питания. Поэтому Вам необходимо предоставить Ключ Восстановления, чтобы решить эту проблему, пожалуйста, обратитесь к следующим шагам по устранению неполадок. Если Вы не можете ввести Ключ Восстановления, чтобы разблокировать его, другим способом является переустановка операционной системы.

Примечание: BitLocker — это продукт Microsoft для обеспечения безопасности шифрования, Asus не хранит и не может предоставить Ключ Восстановления. Asus не может обойти процесс восстановления Ключа Microsoft BitLocker.

Примечание: Если Ваш жесткий диск/твердотельный накопитель использовали шифрование устройства или стандартное шифрование BitLocker, Вы можете увидеть следующее изображение, когда жесткий диск/твердотельный накопитель защищены. Здесь Вы можете узнать больше о Шифровании устройства и Стандартном шифровании BitLocker.

Найдите Ключ Восстановления BitLocker

Если Вы сохранили Ключ Восстановления в своей Учетной Записи Microsoft, войдите в свою Учетную Запись Microsoft на другом устройстве, чтобы найти Ключ Восстановления. Если Ваша Учетная Запись принадлежит организации с рабочей или учебной электронной почтой, Вы можете попробовать войти с помощью (https://outlook.office365.com), чтобы найти Ключ Восстановления.

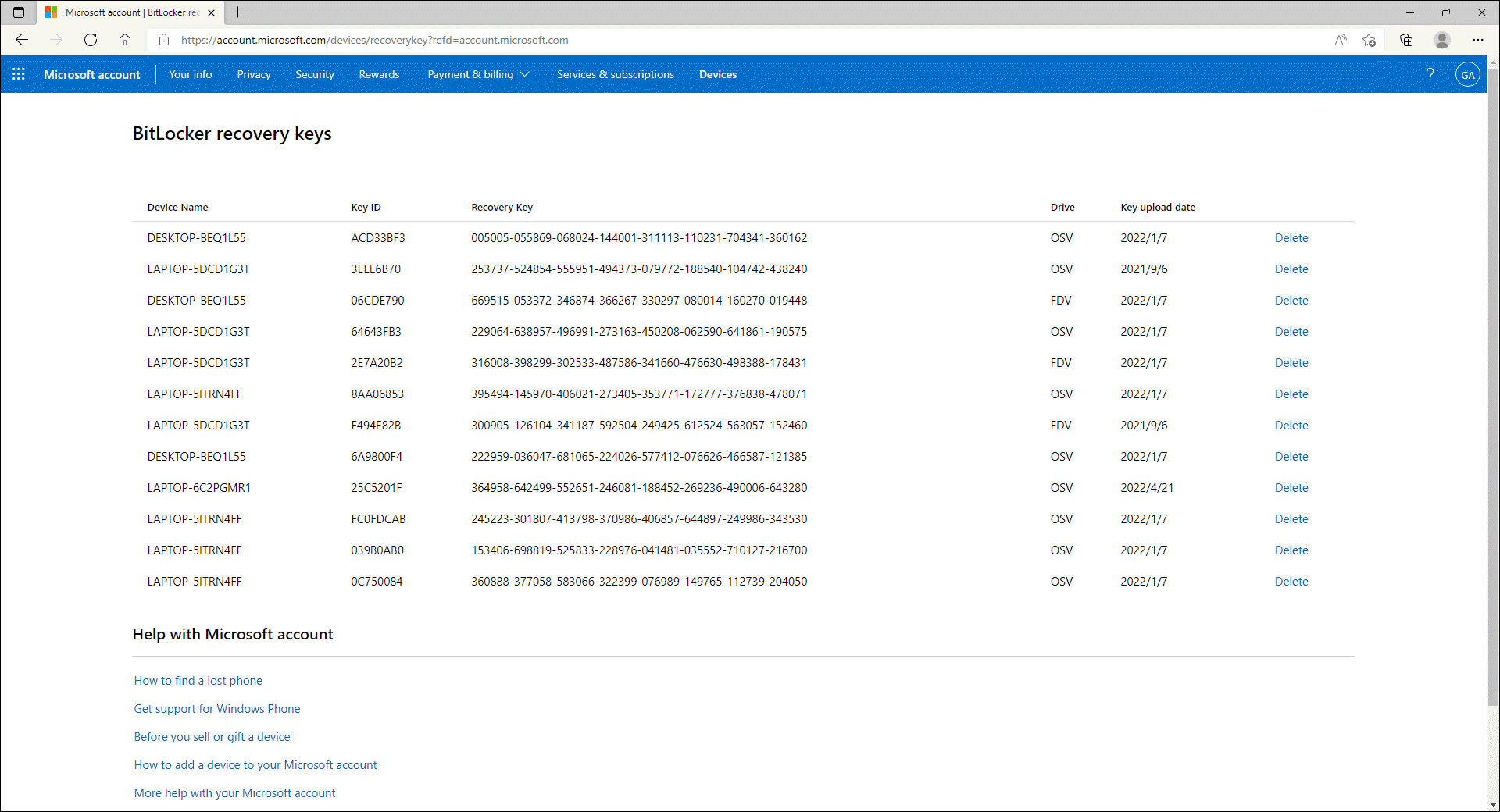

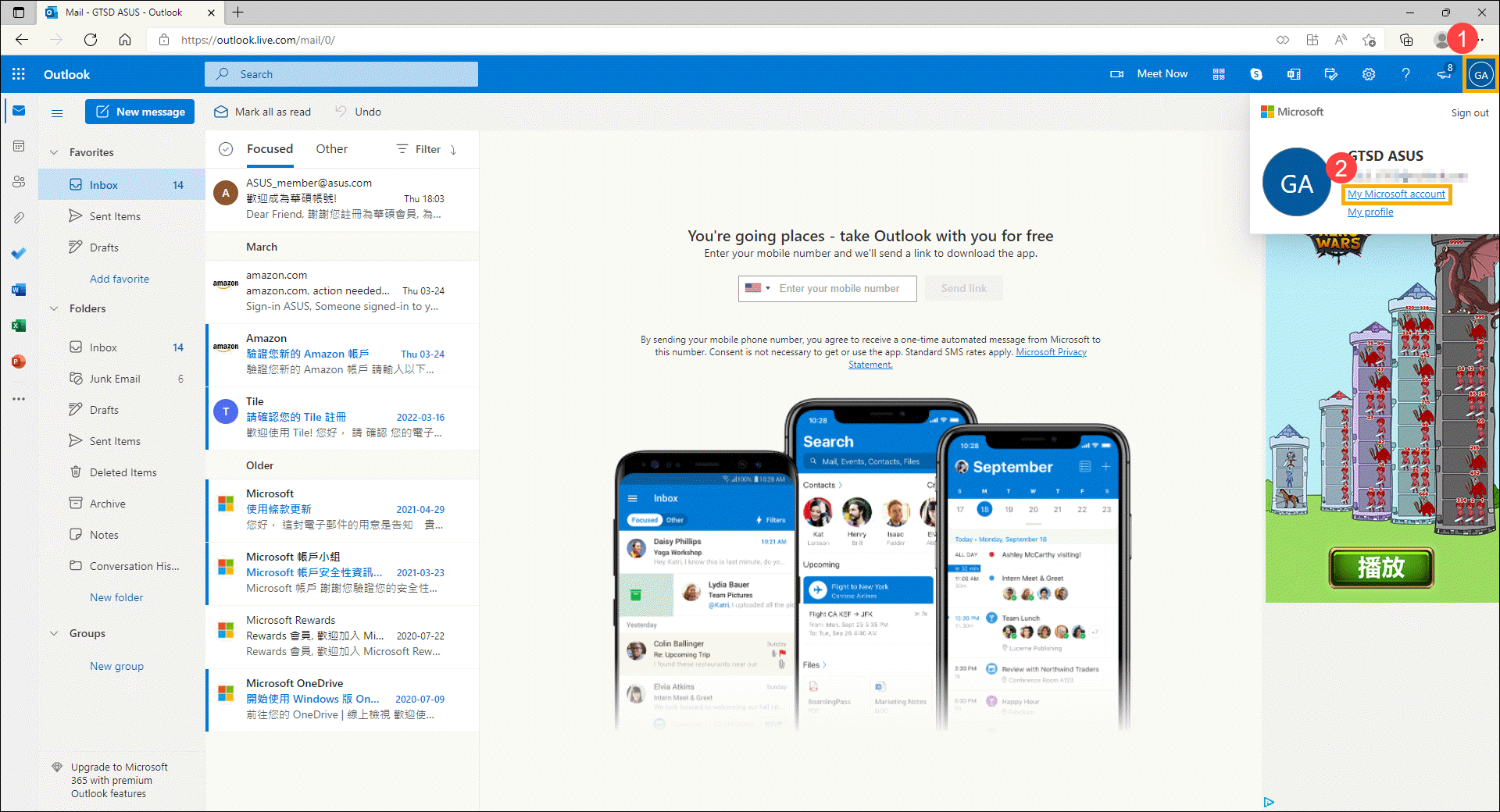

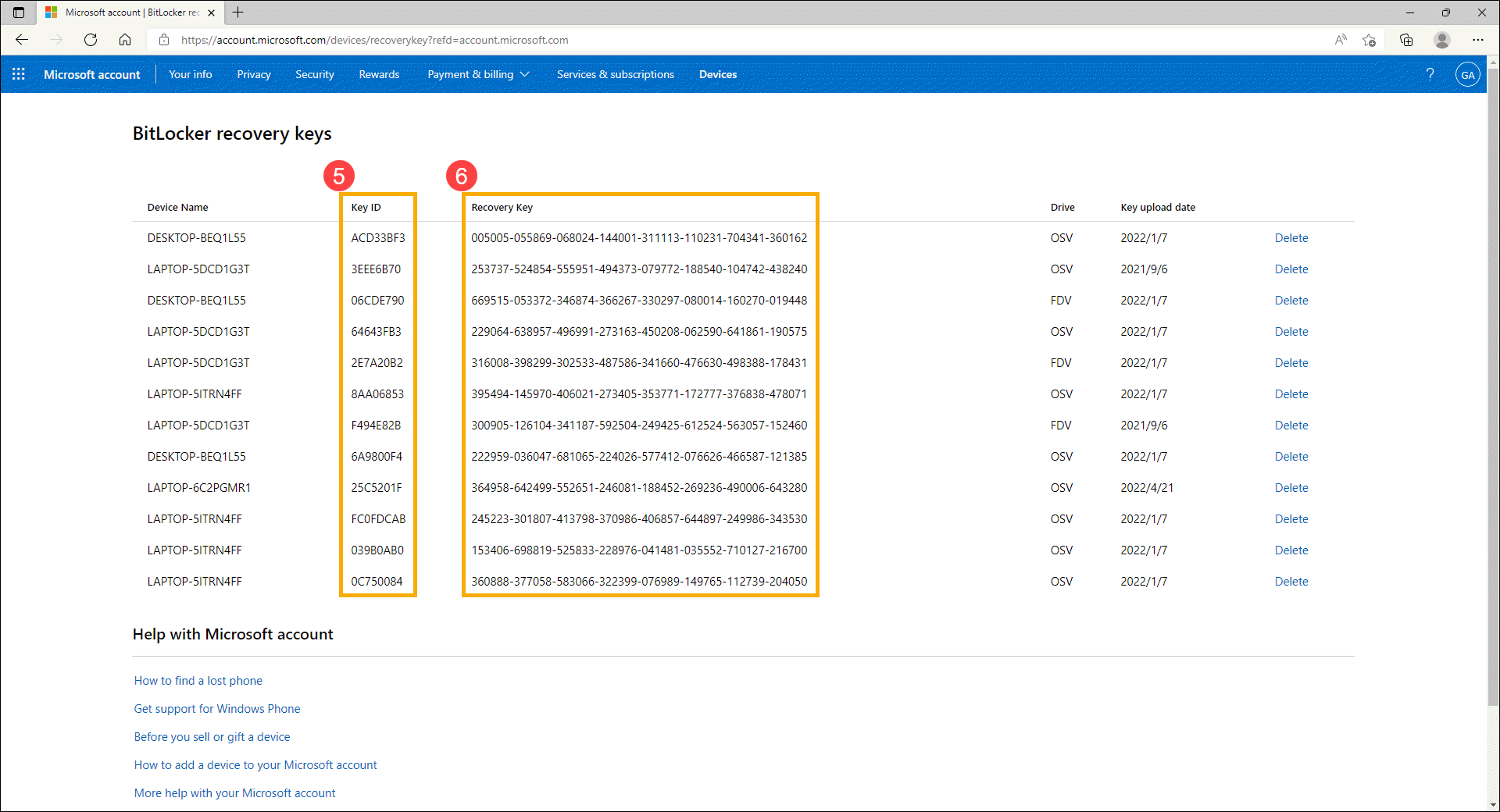

1. Войдите в свою Учетную Запись Microsoft на другом устройстве, Вы получите список Ключей Восстановления BitLocker, как показано на снимке экрана ниже.

Если Ваша Учетная Запись принадлежит организации с рабочей или учебной электронной почтой, Вы можете попробовать войти с помощью (https://outlook.office365.com), чтобы найти Ключ Восстановления. Нажмите значок Учетной Записи в правом верхнем углу ①, затем выберите [Моя учетная запись Microsoft] ②.

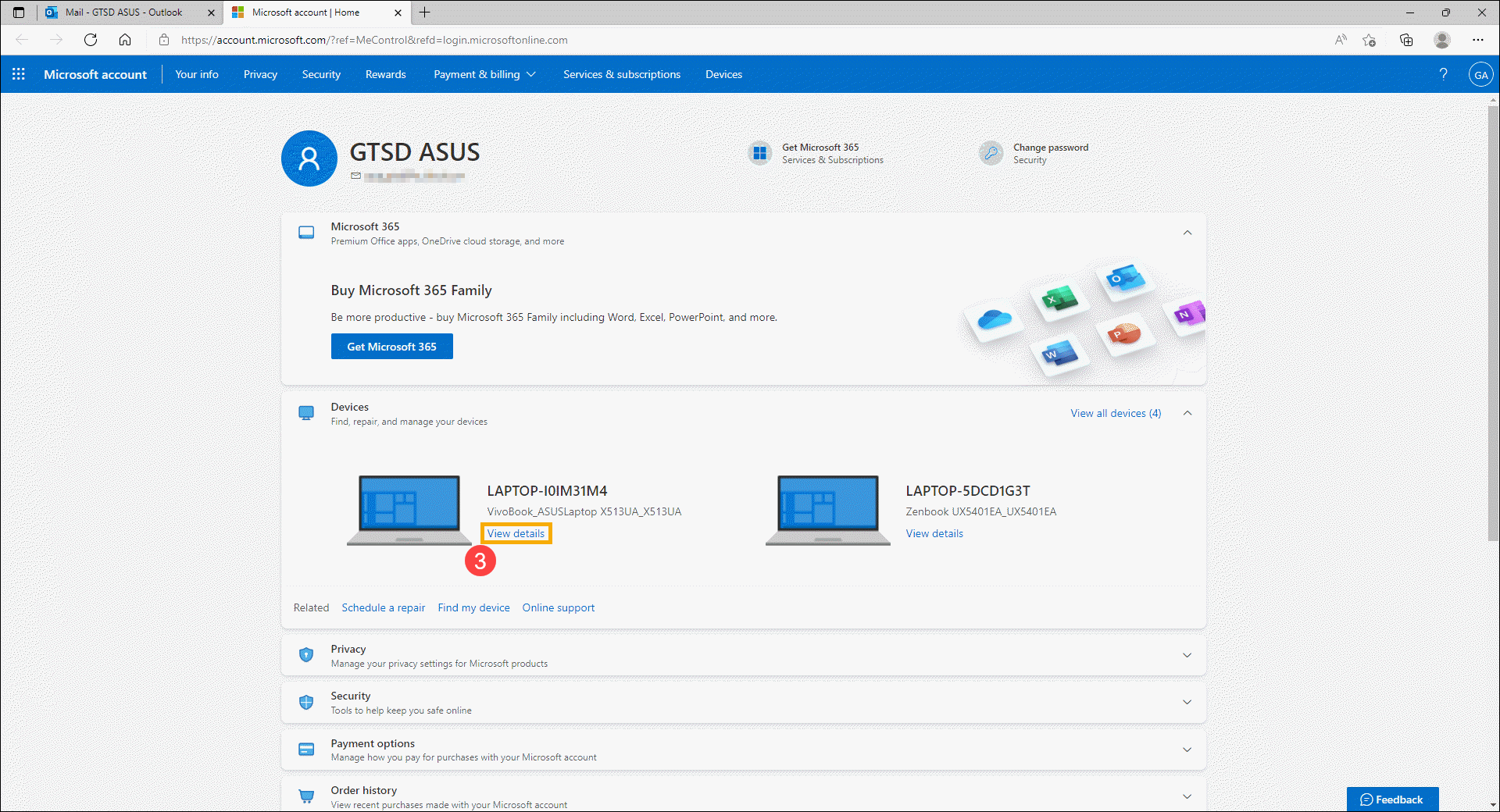

После входа на страницу Учетной Записи нажмите [Подробнее] в поле «Устройства» ③, на каком устройстве Вы ищете Ключ Восстановления.

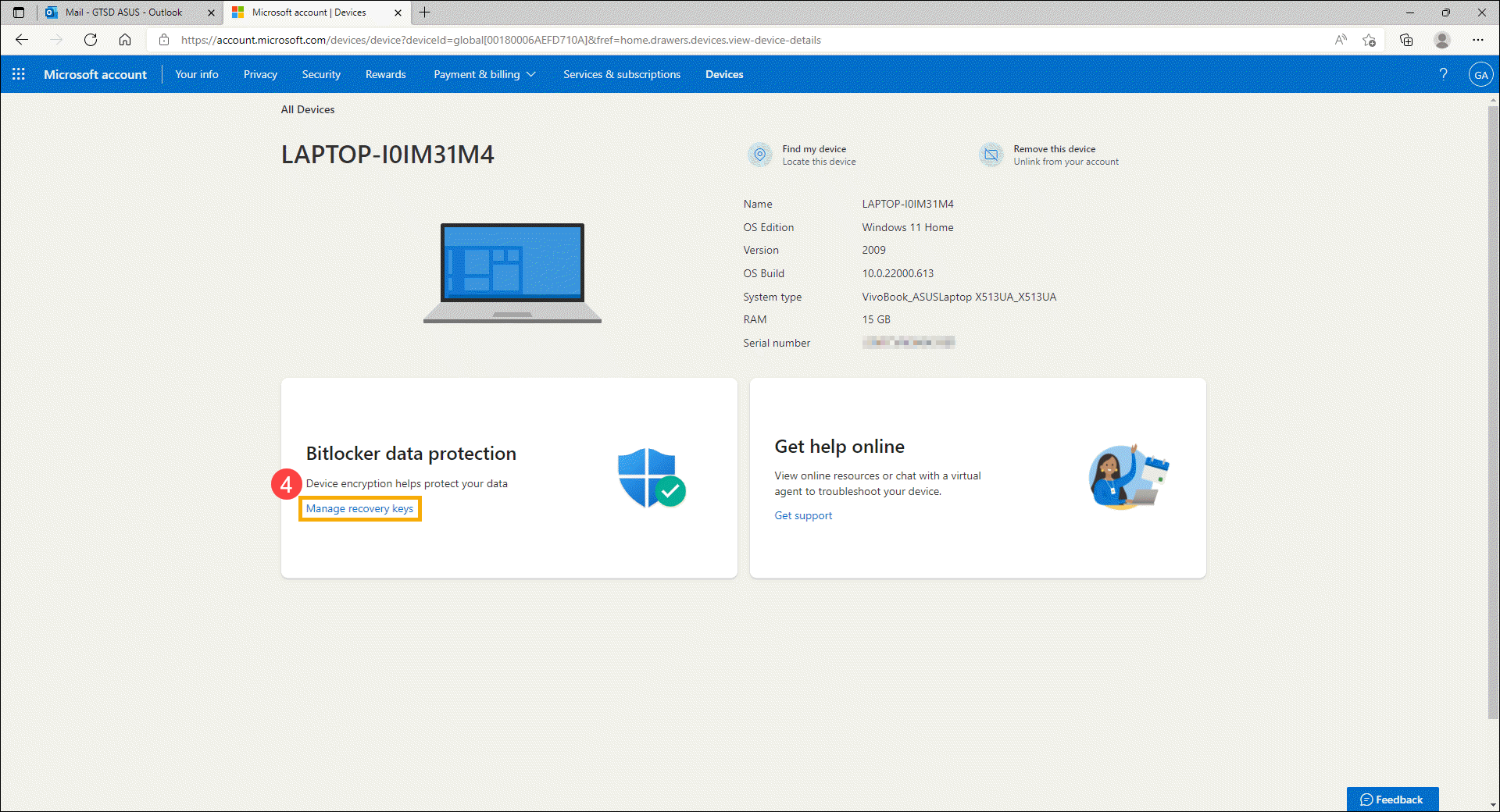

После входа на страницу устройства нажмите [Управление Ключами Восстановления] в поле защиты данных BitLocker ④.

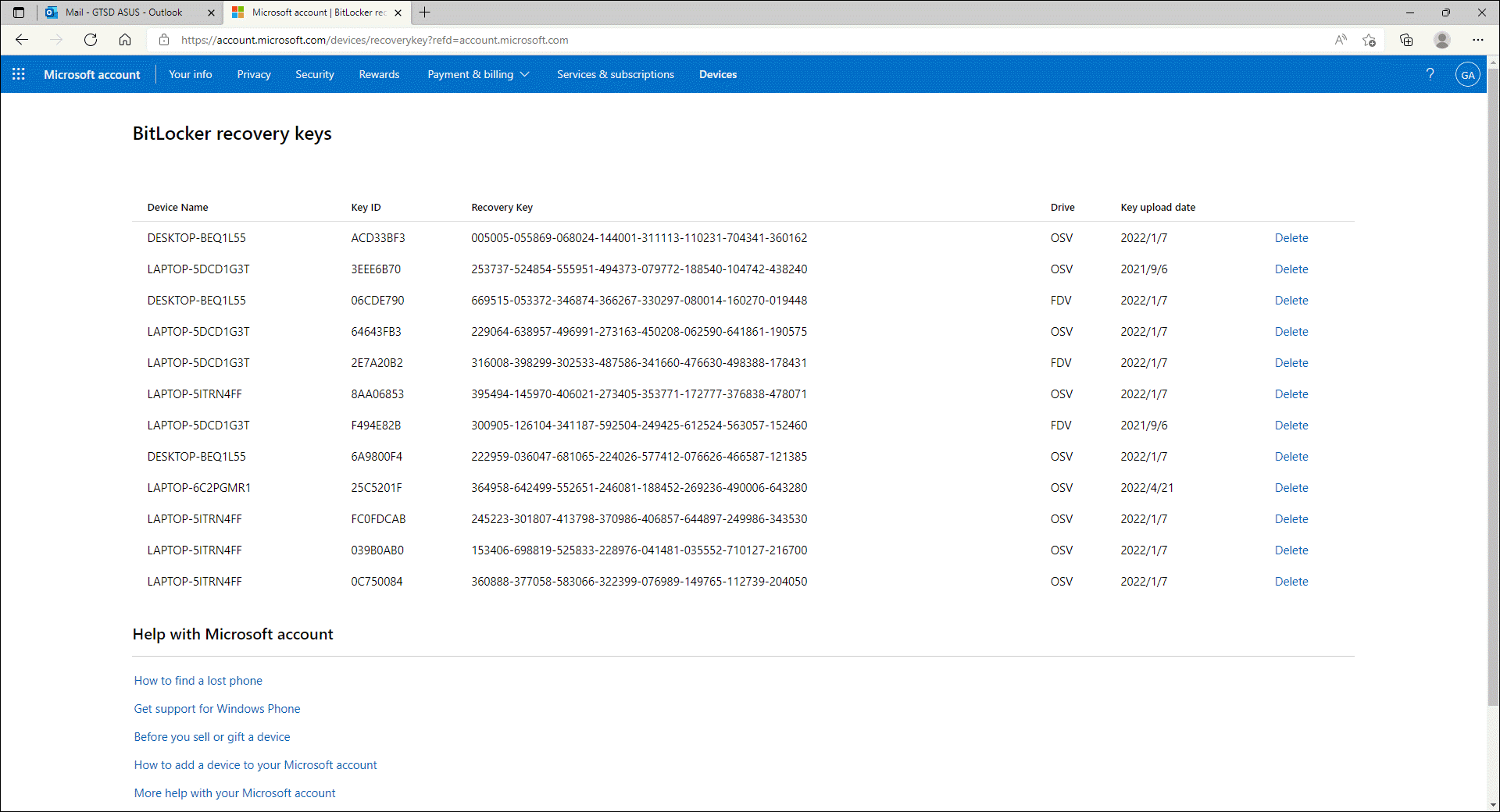

Вы получите список Ключей Восстановления BitLocker, как показано на снимке экрана ниже.

2. Используйте идентификатор Ключа Восстановления ⑤, чтобы найти соответствующий Ключ Восстановления ⑥ в своей Учетной Записи Microsoft.

3. Введите соответствующий Ключ Восстановления ⑦, после чего устройство сможет войти в операционную систему Windows.

Узнайте больше о заявлении о поиске Ключа Восстановления BitLocker в Windows 10/11 на веб-сайте Microsoft.

https://support.microsoft.com/en-us/help/4530477/windows-finding-your-bitlocker-recovery-key

BitLocker обеспечивает безопасное резервное копирование Ключа Восстановления до активации защиты. В зависимости от выбора, сделанного при активации BitLocker, может быть несколько мест, где может находиться Ваш Ключ Восстановления:

- В Вашем аккаунте Microsoft: войдите в аккаунт Microsoft на другом устройстве, чтобы найти Ключ Восстановления:

Если у Вас есть современное устройство, которое поддерживает автоматическое шифрование устройства, Ключ Восстановления, скорее всего, будет в Вашей Учетной Записи Microsoft. Подробнее по ссылке: Шифрование устройств в Windows.

Примечание: Если устройство было настроено или защита BitLocker была активирована другим пользователем, Ключ Восстановления может находиться в Учетной Записи Microsoft этого пользователя. - В распечатанном виде: Ваш Ключ Восстановления может быть на распечатке, которая была сохранена при активации BitLocker. Посмотрите, где Вы храните важные документы, связанные с Вашим компьютером.

- На USB диске: Подключите USB-накопитель к заблокированному компьютеру и следуйте инструкциям. Если Вы сохранили Ключ в виде текстового файла на флэш-накопителе, используйте другой компьютер для чтения текстового файла.

- В учетной записи Azure Active Directory: Если Ваше устройство когда-либо входило в систему с использованием рабочей или учебной Учетной Записи, Ваш Ключ Восстановления может храниться в связанном Azure AD с Вашим устройством. Вы можете получить к нему доступ напрямую, или Вам может потребоваться обратиться к системному администратору для доступа к Ключу Восстановления.

- У Вашего администратора: Если Ваше устройство подключено к домену (обычно это рабочее или учебное устройство), попросите системного администратора предоставить Вам Ключ Восстановления.

Если Ваша проблема не решена с помощью вышеуказанной информации, обратитесь в авторизованный сервисный центр ASUS для дальнейшего тестирования.

Эта информация была полезной?

Yes

No

- Приведенная выше информация может быть частично или полностью процитирована с внешних веб-сайтов или источников. Пожалуйста, обратитесь к информации на основе источника, который мы отметили. Пожалуйста, свяжитесь напрямую или спросите у источников, если есть какие-либо дополнительные вопросы, и обратите внимание, что ASUS не имеет отношения к данному контенту / услуге и не несет ответственности за него.

- Эта информация может не подходить для всех продуктов из той же категории / серии. Некоторые снимки экрана и операции могут отличаться от версий программного обеспечения.

- ASUS предоставляет вышеуказанную информацию только для справки. Если у вас есть какие-либо вопросы о содержании, пожалуйста, свяжитесь напрямую с поставщиком вышеуказанного продукта. Обратите внимание, что ASUS не несет ответственности за контент или услуги, предоставляемые вышеуказанным поставщиком продукта.

Шифрование дисков (функция BitLocker) используется для защиты файлов и папок от несанкционированного доступа. Разблокировать и заблокировать можно любой раздел накопителя. Даже после подключения к другому компьютеру BitLocker защищает Ваши данные.

Эта статья расскажет, как разблокировать BitLocker в Windows 10. Вам нужно знать пароль или иметь ключ восстановления. Иначе без его форматирования не обойтись. Для дешифрования используем панель управления и командную строку. Как работает BitLocker, смотрите дальше.

Всё просто. Функция шифрования дисков BitLocker позволяет защитить Ваши данные от несанкционированного доступа. Чтобы получить доступ к накопителю, Вам понадобится ввести пароль. Для обычного пользователя можно спорить о полезности такой функциональности.

- Шифрование только занятого места на диске — если Вы настраиваете шифрование на новом диске или ПК, Вам достаточно зашифровать только ту часть диска, которая сейчас используется. BitLocker зашифровывает новые данные автоматически по мере их добавления.

- Шифрование всего диска — если Вы включаете функцию BitLocker на уже используемом ПК или диске, рекомендуется зашифровать весь диск. Это гарантирует защиту всех данных — даже ранее удалённых, но ещё содержащих извлекаемые сведения. Выполняется медленнее.

После шифрования диска Вас будет спрашивать ранее установленный пароль. И только если Вы его знаете, тогда можно получить доступ (введите пароль для разблокировки этого диска). Если Вы забыли свой пароль, Вы можете использовать ключ восстановления для доступа к диску.

В обновлении Windows 10 (версия 1511) предоставлен новый режим шифрования дисков (XTS-AES). Этот режим обеспечивает дополнительную поддержку целостности, но не совместим с более ранними версиями Windows. Указывается новый режим шифрования или совместимости.

Как отключить BitLocker в Windows 10

В контекстном меню зашифрованного диска выберите Управление BitLocker. В панели управления нажмите Отключить BitLocker (напротив нужного раздела). Нужно обладать правами администратора. Ваш диск будет расшифрован после подтверждения действия.

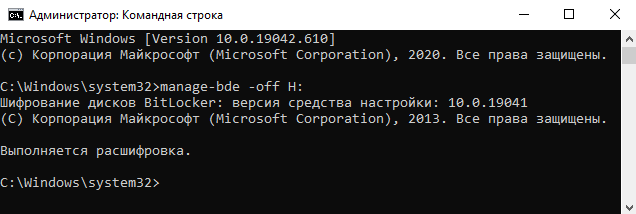

Можно выполнить команду: manage-bde -off H: в командной строке (от имени администратора).

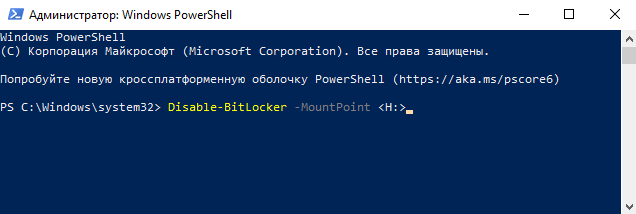

Или команду: Disable-BitLocker -MountPoint «H:» в обновлённой оболочке Windows PowerShell.

Важно! Процесс шифрования и расшифровки может занимать продолжительное время. В зависимости от Вашего накопителя. Разблокировать получается значительно быстрее, чем его зашифровать. Думаю, не стоит сравнивать скорости HHD старого и даже бюджетного SSD.

Мастер шифрования помогает Вам безопасно защитить свои данные. Вам предложат архивировать свой ключ восстановления. Если Вы забыли свой пароль, можно воспользоваться этим ключом (он сохраняется заранее в файле, на USB-устройстве или в учётке Майкрософт).

Заключение

Функция BitLocker доступна только в редакциях системы Windows 10: Professional, Enterprise и Education. Можно с уверенностью сказать обязательно в Home версии её может не хватать. Включить или отключить шифрование диска BitLocker можно средствами самой Windows 10.

Включение шифрования данных может немного снизить производительность ПК. Собственно из-за фонового процесса шифрования, который при необходимости будет продолжать выполняться. Но её рекомендуется использоваться для защиты конфиденциальных данных.

(3 оценок, среднее: 4,00 из 5)

Администратор и основатель проекта Windd.pro. Интересуюсь всеми новыми технологиями. Знаю толк в правильной сборке ПК. Участник программы предварительной оценки Windows Insider Preview. Могу с лёгкостью подобрать комплектующие с учётом соотношения цены — качества. Мой Компьютер: AMD Ryzen 5 3600 | MSI B450 Gaming Plus MAX | ASUS STRIX RX580 8GB GAMING | V-COLOR 16GB Skywalker PRISM RGB (2х8GB).