Windows 10 в действительности не удаляет файл.

Для обеспечения безопасности рекомендуется, чтобы файлы были полностью перезаписаны более одного раза.

Как правило, при удалении файла или каталога в Microsoft Windows 10 он перемещается в специальное место, известное как корзина.

Если вы хотите, вы можете извлечь файл из корзины и восстановить его прежнее состояние.

Чтобы окончательно удалить файл в Windows 10, необходимо очистить корзину – это общеизвестно для большинства пользователей.

Однако из-за того факта, как именно хранилище файлов работает в Windows 10, с помощью некоторых простых инструментов человек со злым умыслом может по-прежнему извлекать удаленный файл, что может быть серьезной проблемой, если этот файл содержит конфиденциальные данные.

Чтобы безопасно и полностью удалить файл, вы должны перезаписать определенные сектора памяти на вашем устройстве хранения новыми данными.

Для этого процесса доступны сторонние инструменты, или вы можете выбрать бесплатный инструмент от Microsoft.

В этом практическом руководстве объясняется, как скачать, установить и использовать служебную программу Microsoft SDelete, которая позволяет пользователям безопасно и полностью удалять файлы в Windows 10.

Ранее мы уже скользь упоминали о ней в этом списке:

12 бесплатных инструментов для безопасного удаления файлов и их невозможного восстановления

Содержание

- Как безопасно и полностью удалить файлы в Windows 10

- Как использовать SDelete

- Проактивная безопасность

Как безопасно и полностью удалить файлы в Windows 10

SDelete – это утилита командной строки Sysinternals, которую вы можете скачать бесплатно у Microsoft.

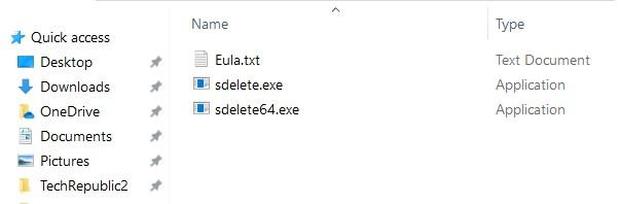

Извлеките два исполняемых файла из ZIP-файла в эту папку на жестком диске вашей ОС, обычно это диск C.

C:\Windows\System32

Расположение файлов .exe в папке System32 даст вам доступ к приложению, независимо от того, где находятся удаленные файлы.

Базовая структура командной строки для утилиты SDelete:

sdelete -p -s -q

По умолчанию SDelete перезаписывает удаленный файл только один раз; однако передовая практика и организационные политики могут диктовать более строгий протокол.

У Министерства обороны США, например, есть два разных стандарта, которые требуют три прохода и семь проходов соответственно.

В большинстве случаев трех проходов должно быть более чем достаточно, но вы всегда должны следовать установленной организационной политике.

Как использовать SDelete

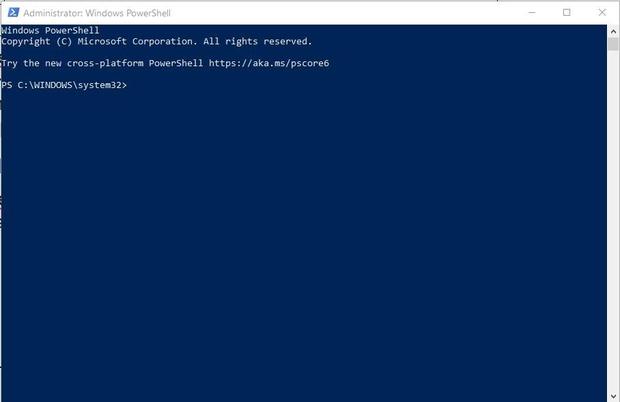

Чтобы использовать утилиту SDelete, откройте cmd от имени администратора, щелкнув правой кнопкой мыши кнопку «Пуск».

В командной строке введите вашу команду для SDelete.

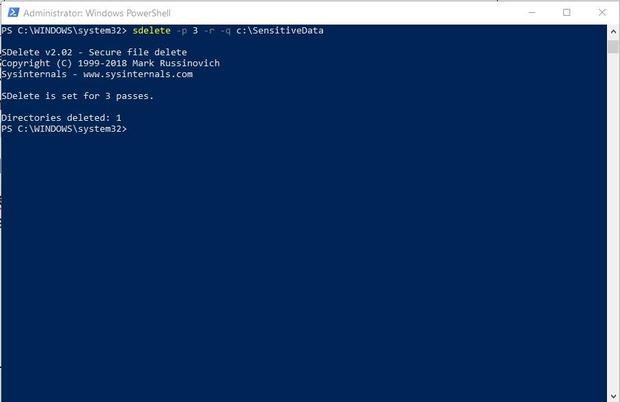

Запись команды для трех проходов в тихом режиме с рекурсивными подкаталогами будет выглядеть так:

sdelete -p 3 -r -q C:\SensitiveData

Примечание. Утилита SDelete сама по себе не удаляет файлы – она только перезаписывает сектора памяти файлов, находящихся на устройстве хранения, которые были ранее удалены. Например, если вы введете эту команду SDelete с использованием параметра чистого свободного места в вашем приглашении, утилита перезапишет все ранее удаленные файлы на диске D: без ущерба для любых существующих активных файлов, хранящихся на этом диске.

sdelete -c D:

Проактивная безопасность

Хотя утилита SDelete является инструментом командной строки, большинству пользователей не составляет особого труда применить ее на локальном уровне.

Соедините это с тем фактом, что инструмент не может нанести вред существующим файлам, и на самом деле нет никаких оснований не использовать его, если вы еще не развернули решение безопасности.

Альтернатива предоставления доступа к конфиденциальным данным, поскольку удаленные файлы не были надежно и полностью перезаписаны, может быть дорогостоящей.

Ваша организация должна иметь политики и протоколы, которые требуют чего-то большего, чем простое удаление файла.

Вы выделяете какой-либо файл и нажимаете кнопку «Удалить», он исчезает. Но что происходит с файлом на самом деле? Он просто испаряется, стирается с диска окончательно? Если вы достаточно опытный пользователь ПК под управлением ОС Windows, то вы точно знаете, что это не так.

Содержание

- Что происходит, когда вы удаляете файл?

- При работе с обычными жесткими дисками (HDD)

- При работе с твердотельными накопителями (SSD)

- Безопасно ли это?

- Самый небезопасный метод

- Средний уровень безопасности (только для стандартных HDD)

- Затирание свободного дискового пространства (только для стандартных HDD)

- Самые безопасные методы (для всех носителей HDD и SSD)

- Форматирование диска

- Специальные утилиты форматирования SSD дисков

- Самый жесткий метод удаления данных (для HDD и SSD дисков)

- Вопросы и ответы

- Комментарии

Я предлагаю подумать об этой проблеме по нескольким причинам. Первая из них состоит в том, что даже после случайного удаления файла с ПК или потери его в следствии работы вируса, вы обязаны знать, что с большой долей вероятности сможете восстановить удаленный файл. Вторая причина состоит в том, что если вы самостоятельно можете восстановить любой удаленный файл, то, при получении доступа к вашему ПК, любой другой пользователь тоже сможет это сделать, и это большая проблема.

Перейти к просмотру

Удаление файлов без возможности восстановления: программы, шифрование 📁🚫⚕️

Что происходит, когда вы удаляете файл?

При работе с обычными жесткими дисками (HDD)

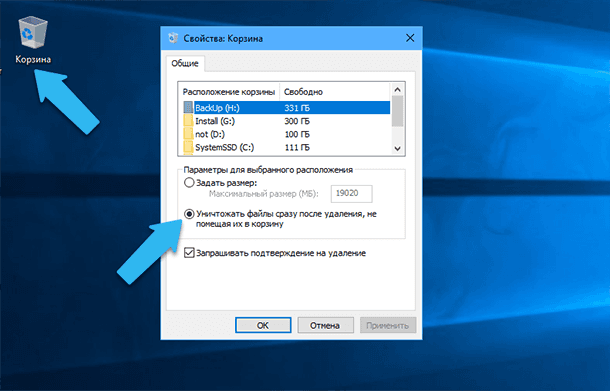

При удалении файла он попадает в корзину, то есть при нажатии на кнопку «Delete» на клавиатуре файл просто помечается как удалённый и ярлык на этот файл появляется в каталоге «Корзина». По умолчанию, каталог «Корзина» включён при установке любой версии ОС Windows, он включён на каждом локальном диске, который подключён к системе. Чтобы отключить «Корзину» необходимо на рабочем столе кликнуть правой кнопкой мыши по иконке «Корзина» и выбрать Свойства. Далее нужно выбрать каждый диск из списка и поставить отметку «Удалять файлы сразу после удаления, не помещая их в корзину», после чего кликнуть на «Применить».

Корзина – это стандартная и чрезвычайно полезная функция ОС Windows. Она предоставляет возможность восстановить удалённые файлы и папки, если вы их удалили случайно, или вдруг они вам срочно понадобились. Но что происходит, когда вы очищаете корзину, то есть удаляете файлы полностью? На самом деле не происходит ровным счётом ничего! Файл полностью не удаляется с диска, и никуда не перемещается. Все, что происходит – это обновляется индекс ОС, сообщив, что дисковое пространство, выделенное под файл, теперь помечено как свободное, и любая информация может быть записана поверх этих данных.

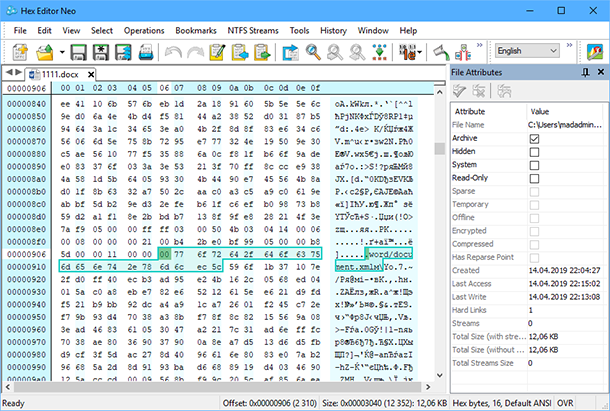

Данный индекс, используемый обычными жесткими дисками, называется Master File Table (MFT). Индекс выглядит примерно так.

Крайний левый столбец – это блоки адресов. Средний столбец показывает данные в шестнадцатеричном коде (так называемый HEX). Правый столбец показывает, как выглядят эти данные в виде обычного текста.

Следовательно, пока операционная система не перезапишет данную область на диске новой информацией, ваш файл все ещё будет храниться на диске в полном объёме. Длиться это может достаточно долго, возможно даже несколько месяцев, всё зависит от общего объёма вашего жесткого диска, от того как вы используете ваш ПК, и от того какой это локальный диск. На системном диске (по умолчанию С:\) данные могут перезаписываться очень быстро, по прошествии нескольких минут. Потому что ОС Windows, в процессе работы, постоянно записывает всё новые и новые временные данные на диск: кэш системы, кэш программ и приложений, веб кэш и так далее.

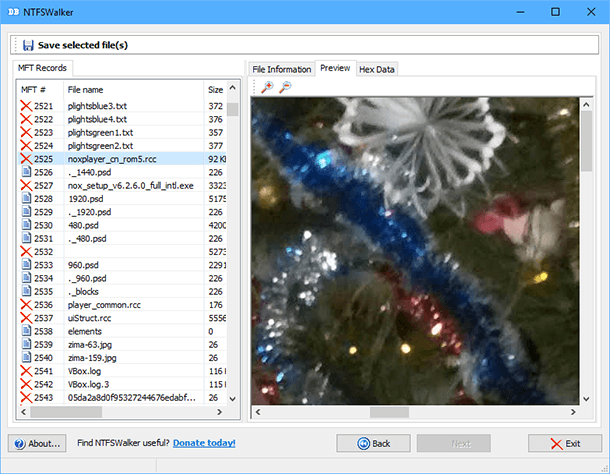

Рассмотрим на примере: с помощью программы NTFSWalker, просканируем любой NTFS раздел на жестком диске. В левом столбце показан список файлов, которые программа смогла найти на диске. Красной буквой «X» отмечены адреса MFT, которые были полностью или частично перезаписаны, а строки с обычными значками показывают адреса, которые система ещё не перезаписала. В правом столбце можно увидеть дополнительную информацию, в том числе посмотреть в явном виде что именно записано по данному адресу. Теперь проблема стандартного удаления файлов в ОС Windows становиться более очевидной!

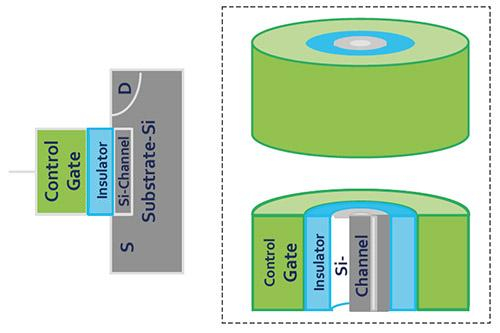

При работе с твердотельными накопителями (SSD)

С SSD дисками дело обстоит немного иначе. Так как твердотельные диски отличаются от стандартных HDD именно технологически, то SSD всегда записывают и перемещают записанную информацию в особом порядке, так чтобы вся физическая память устройства нагружалась равномерно. Эта стандартная функция позволяет значительно продлить время службы SSD диска, то есть позволяет рационально использовать конечное число гарантированных циклов чтения\записи. Так как все блоки памяти будут изнашиваться равномерно, то и уменьшается риск отказа отдельных блоков.

Следовательно, если вы удалили файл с адресом (допустим) 2871, то удаленная информация может рано или поздно переместиться в другое случайное для вас место, пока в какой-то момент SSD не решит окончательно перезаписать этот файл. Как тогда гарантировано удалить не нужные вам файлы? На самом деле полностью затереть отдельные файлы на SSD диске почти невозможно. Группа инженеров из Калифорнийского университета изучала этот вопрос, и убедилась на собственном опыте в том насколько сложно стереть данные с SSD. При попытке гарантированно стереть один файл, на диске всё равно оставались от 4% до 75% внутренней информации файла. Так что, я советую вам убедиться в том, что вы зашифровали свой SSD, а также что ваш диск поддерживает функцию TRIM.

На самом деле, для большинства пользователей данная проблема не является очень страшной, но в тоже время вы можете быть обеспокоены тем, что недоброжелатели могут получить доступ к удаленной информации на вашем диске. Вполне возможно, что вы работаете с секретной или деликатной информацией, работаете с документами, которые представляют промышленную тайну, или просто все ваши личные банковские данные хранятся на диске в явном виде. Так как же надёжно удалять эти данные, не опасаясь о том, что они станут известны злоумышленникам?

Безопасно ли это?

Прежде чем приступить к изучению метода безопасного удаления данных с SSD диска, нам необходимо выяснить, что именно это означает для вас лично. То есть, если вы довольны уровнем безопасности, который у вас есть, тогда для вас это безопасно. Если данные, которые вы не хотите восстанавливать, не являются жизненно важной информацией и не представляют угрозы для вас, то в этом случае можно обойтись стандартным удалением. Но когда вы удаляете документы с банковской информацией, рабочие документы или данные для онлайн авторизации, то в этом случае крайне желательно удалить эти файлы так, чтобы их никто и никогда не смог восстановить без вашего ведома.

Теперь, давайте рассмотрим несколько методов безопасного, и не очень, удаления файлов в ОС Windows. Пока мы не доберемся до полного удаления\затирания всего дискового пространства, эти методы могут быть применены только к обычным HDD жестким дискам.

Перейти к просмотру

Восстановление данных после команды Clean в Diskpart (HDD, SSD, карта памяти или USB флешка)

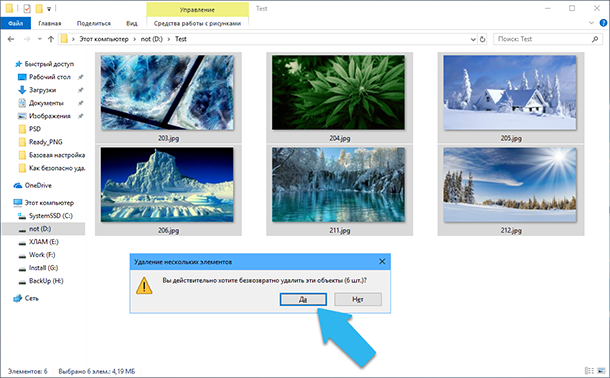

Самый небезопасный метод

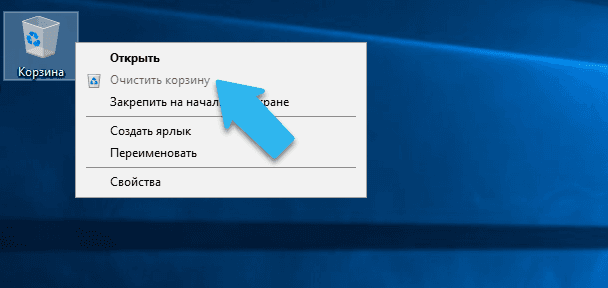

Самый простой и небезопасный метод удаления информации – это выделить отдельный файл, или файлы, и нажать кнопку «Delete» на клавиатуре. После чего, когда файл окажется в Корзине, кликнуть правой кнопкой мыши по иконке Корзины и, в выпадающего меню, выбрать – Очистить корзину. Как я уже писал ранее, на самом деле область дискового пространства просто будет помечена как пустая и готовая для записи новой информации, но содержимое файла останется на диске и его с лёгкостью можно будет восстановить. С помощью этого метода удаления, можно избавлять от всех типов файлов, которые не представляют никакой ценности для вас: кэш системы и браузеров, не нужные программы и обновления, временные файлы с которыми вы работали и так далее.

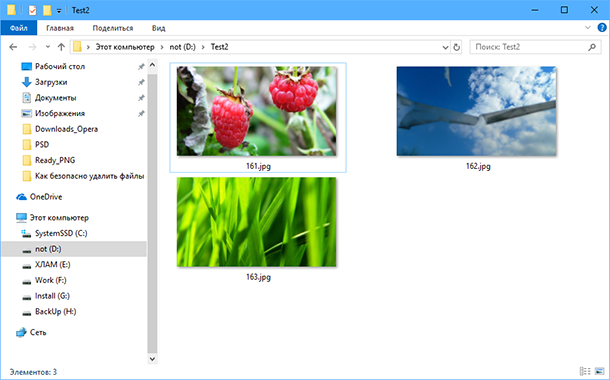

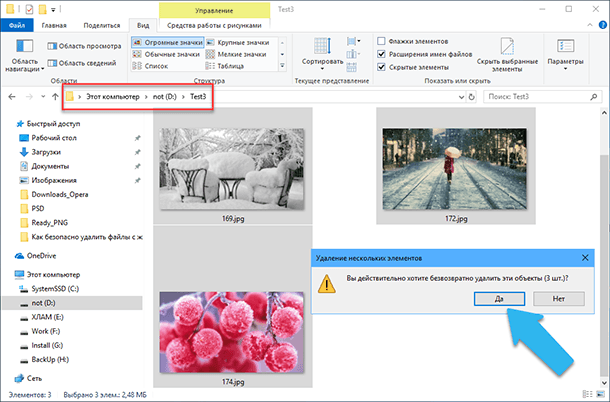

Например, мы хотим удалить несколько фотографий. Переходим в нужный каталог, выделяем файлы и удаляем их.

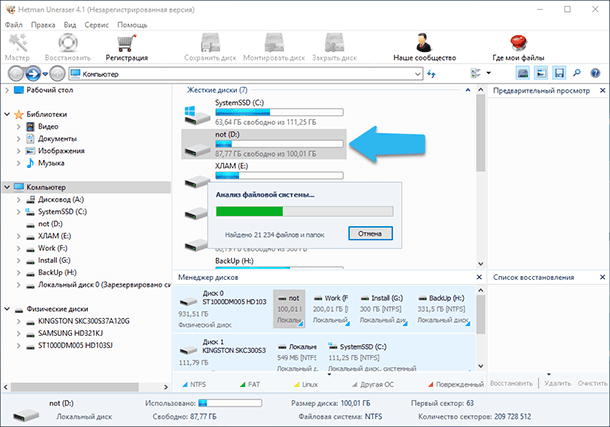

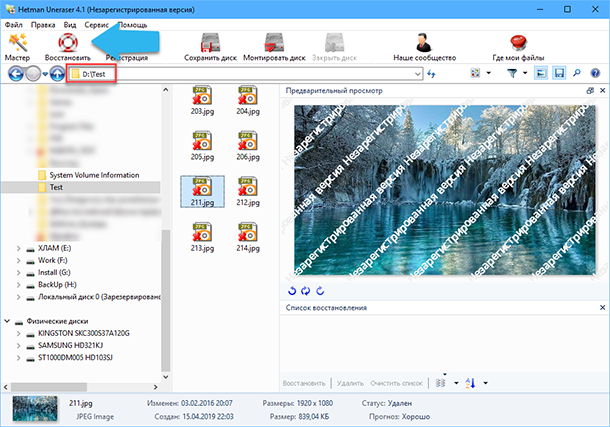

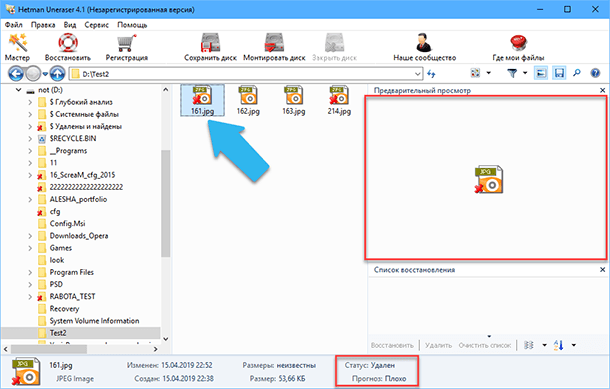

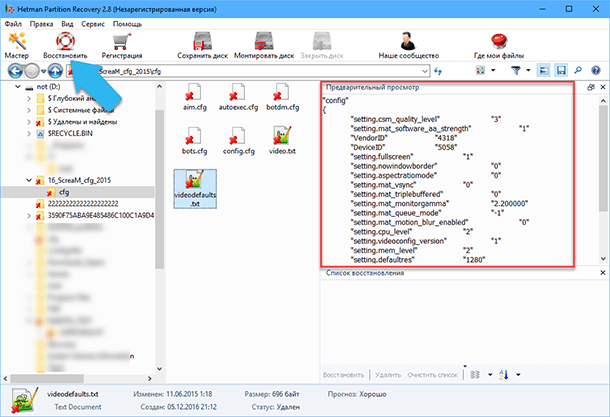

Далее, скачиваем с официального сайта hetmanrecovery.com/ru/ бесплатную пробную версию самой простой программы для восстановления данных Hetman Uneraser. Установим её, и просканируем нужный нам диск, в данном случае диск D:\.

После чего, в открывшемся окне переходим в нужную на папку, в нашем случае Test. Вуаля! Видим список удалённых наших фотографий в целости и сохранности, прокликаем по ним чтобы посмотреть превью всех фотографий. Осталось просто выделить файлы и нажать кнопку «Восстановить», после чего сохранить их на другой носитель.

Средний уровень безопасности (только для стандартных HDD)

Как я уже писал выше, физическая перезапись данных поверх хранящейся информации – это довольно хороший способ удалить старые данные. Это можно сделать с помощью специализированных программ, которые гарантировано перезапишут физическое расположение файлов случайными значениями. И при использовании программы восстановления данных, злоумышленник сможет просмотреть название файла, но само содержимое файла будет потеряно безвозвратно. Таким образом можно удалять как файлы по-отдельности, так и каталоги целиком.

Внешний вид этих утилит может быть абсолютно разным, но методы работы по сути одни и те же – удалить старый файл, а затем перезаписать физическое место хранения файла нулями или случайными значениями. Эти программные решения могут обеспечить вам достаточно большую безопасность по сравнению со стандартным методом удаления. Вся проблема в том, что вы должны постоянно использовать эти программы при удалении важных файлов. А часто случается так, что пользователь забывает это делать и удаляет важную информацию обычным способом.

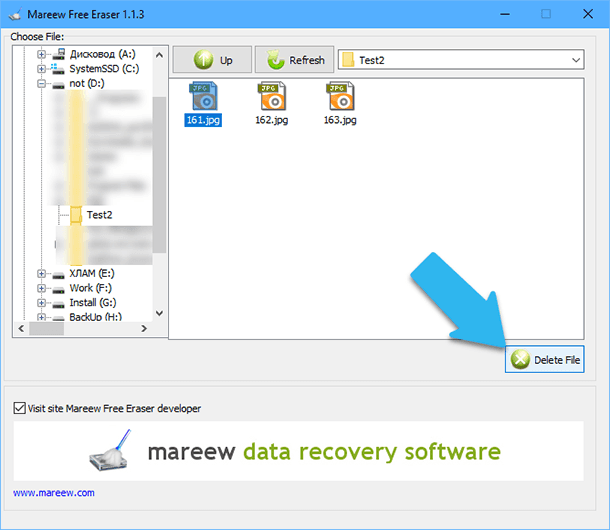

Например, в каталог «Test2» я переместил несколько фотографий и хочу удалить их безвозвратно. Для этого нужно скачать специальную программу, допустим, Mareew Free Erazer. Далее устанавливаем её и запускаем, в окне слева находим нужный каталог и выбираем файл для удаления. После чего нажимаем кнопку «Delete File».

Теперь проверим программой для восстановления данных, удалено ли содержимое файла. Как видим программа обнаружила, что этот файл был удалён, также показала полное название файла. Но, при его выделении, окно предварительного просмотра показывает только иконку, ассоциированную с файлами JPG, а сама фотография отсутствует.

Затирание свободного дискового пространства (только для стандартных HDD)

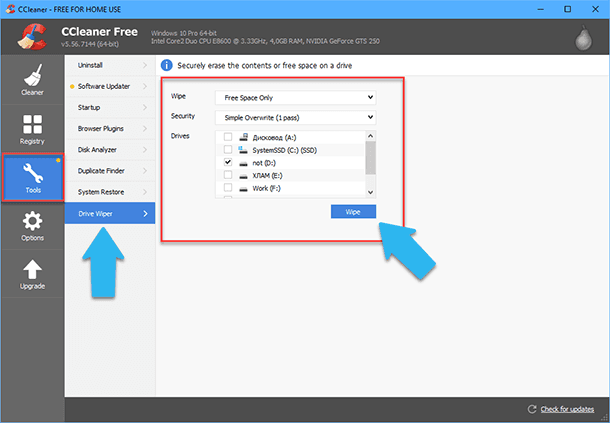

Более приемлемый и быстрый способ полностью затереть файлы, удалённые через «Корзину» – это воспользоваться готовыми программными решениями, такими как Ccleaner. Это программа для оптимизации работы ПК, она является решением «всё в одном». С помощью CCleaner пользователь может удалить временные и интернет файлы с системного диска, полностью очистить кэш системы и всех установленных программ и приложений, почистить регистр Windows, деинсталлировать ненужные программы, а также обновить уже установленные. Эта программа является одной из самых популярных во всём мире, пользователи устанавливали её более чем 2,5 миллиарда раз!

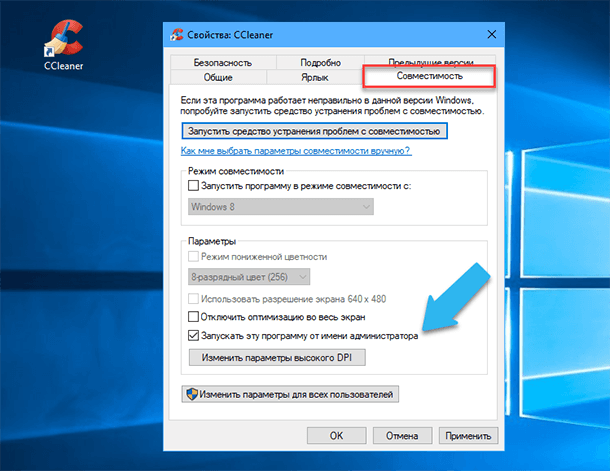

В Ccleaner реализована одна очень полезная функция – физическое затирание свободного дискового пространства Wipe Free Space, на которой остановимся по подробнее. Итак, заходим на сайт www.ccleaner.com и скачиваем бесплатную версию программы, далее устанавливаем, желательно, на системный диск. После чего, на рабочем столе кликаем правой кнопкой мыши по ярлыку программы и выбираем пункт Свойства. Далее переходим на вкладку Совместимость и устанавливаем галочку напротив параметра «Запускать эту программу от имени администратора». Это важное действие для того, чтобы Ccleaner получил полный доступ к стандартным и системным каталогам ОС Windows.

Нажимаем на кнопки «Применить» и «ОК». После чего запускаем программу, в меню слева кликаем на «Tools», далее кликаем на строчку «Drive Wiper». В открывшейся вкладке, в поле «Wipe» выбираем параметр «Free Space Only», оно показывает, что мы хотим затереть удалённую информацию на всём свободном месте диска. В поле «Security» выбираем параметр «Simple Overwrite (1 pass)», что означает, что будет один проход стирания, в этом поле можно выбрать до 35-ти проходов для гарантированного затирания данных, но мне кажется, что это излишне. Далее выбираем нужный локальный диск, или группу дисков, отметив галочками, и нажимаем на кнопку «Wipe», после чего всё дисковое пространство, помеченное как свободное, будет перезаписано нулями.

Этот метод является более удобным потому, что в этом случае затираются сразу все удалённые файлы и папки и пользователю не нужно искать их и выбирать один за другим. Проблема этого метода состоит в том, что сама очистка занимает значительно больше времени, и требует определённой периодичности, так как не многие пользователи будут выполнять очистку свободного дискового пространства каждый день.

Теперь давайте проверим как работает этот метод и проверим результаты с помощью программы Hetman Uneraser. Допустим, я создал папку «Test3» на диске D:\, переписал туда несколько важных фотографий, потом удалил их и очистил свободное дисковое пространство с помощью Ccleaner.

А теперь запускаем Hetman Uneraser, сканируем быстрым способом диск D:\ и переходим в каталог «Test3». В результате, программа не находит ни одного удалённого файла. Но, справедливости ради стоит отметить, что очистка свободного дискового пространства заняла более 50 минут. Время, потраченное на эту операцию, очень сильно зависит от размера локального диска и от того, как активно вы используете ваш HDD.

Самые безопасные методы (для всех носителей HDD и SSD)

Самые безопасные методы решения подобного рода проблем основаны на принципах полного удаления всего содержимого носителей. Но так как SSD диски технологически отличаются от HDD дисков, то одни и те же методы нельзя применить к обоим приводам. Ниже я перечислю несколько вариантов, выберите тот, который наиболее подходит под именно ваш жесткий диск.

Эти методы будут необходимы когда вы продаёте свой старый ПК или выкидываете его на свалку. Чтобы никто не смог восстановить данные с ваших дисков, всю информацию необходимо уничтожить. Также, при покупке нового ПК или переустановке операционной системы необходимо заново пересоздать локальные диски. Ещё эти методы будут полезны если появились ошибки на дисках, тогда тоже понадобиться удалить все разделы, заново переразбить диск и выполнить полное форматирование дискового пространства.

Перейти к просмотру

NTFS, FAT32 или ExFAT для флешки, внешнего USB диска, как отформатировать без потери данных

Форматирование диска

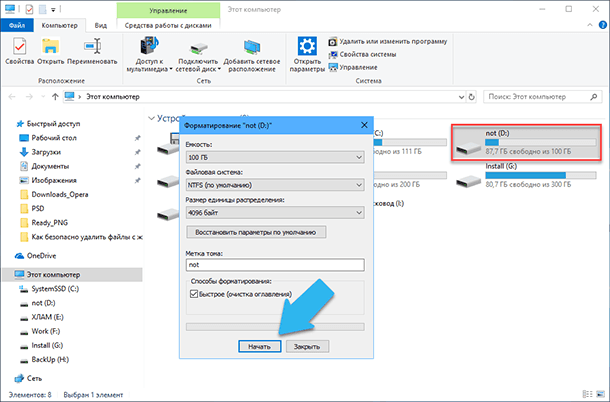

Отформатировать диск – это значит полностью удалить с него все хранящиеся данные вместе со всеми вирусами, нежелательными программами и ошибками. Форматирование бывает двух видов: быстрое и полное (низкоуровневое).

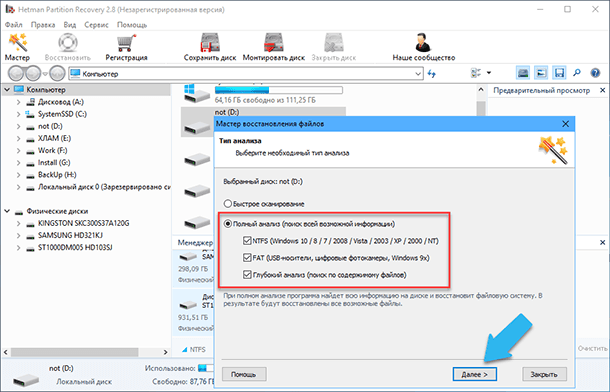

Быстрое форматирование подразумевает очищение только, так называемой, MFT (MBR) области, фактическая FAT структура диска и вся информация на нём остается не тронутой, но ОС Windows воспринимает этот диск как полностью пустой. С восстановлением данных после форматирования программа Hetman Uneraser не справиться, для этого нужна более продвинутая программа, которая может применить метод низкоуровневого чтения информации, такая как Hetman Partition Recovery. Скачать её можно с официального сайта hetmanrecovery.com/ru/.

Инструмент восстанавливает файлы с любых устройств, независимо от причины потери данных.

Пример, допустим вы хотите отформатировать какой-либо локальный диск. Для этого заходим в Этот компьютер, кликаем правой кнопкой мыши на иконке нужного диска, и в выпадающем меню выбираем «Форматировать». В появившемся окне проверяем правильно ли указана файловая система и установлена ли галочка на «Быстрое (очистка оглавления)» и нажимаем кнопку «Начать». По прошествии нескольких минут, время будет зависеть от размера самого диска, форматирование будет выполнено и диск станет абсолютно пустым.

Проверим результат с помощью программы Hetman Partition Recovery. Для начала нужно скачать программу и установить её, далее запускаем программу, и она автоматически выполнит поиск всех подключенных к системе носителей. Делаем двойной клик левой кнопкой мыши на нужном локальном или физическом диске и сразу запуститься мастер поиска удалённых данных. На первом шаге мастера выбираем «Полный анализ» и нажимаем кнопку «Далее». Тут же начнётся поиск всей возможной информации на отформатированном диске.

Замечю, что полное низкоуровневое сканирование может занимать достаточно много времени, которое зависит от размеров диска, ошибок на диске как логических так и физических. После сканирования, программа выведет все файлы и папки, которые удалось найти, причем сохраниться вся структура папок. После чего, нужно просто выделить нужные файлы, просмотреть превью этих файлов и нажать кнопку «Восстановить».

Как видно на скриншоте, после быстрого форматирования диска, восстановить информацию, хранившуюся там, не составит никакого труда. С чем программа Hetman Partition Recovery прекрасно справилась.

Второй вариант – это полное (низкоуровневое) форматирование. Это и есть истинное форматирование устройства, которое уничтожает на диске всю информацию, пересоздаёт FAT структуру диска и перезаписывает все данные нулями. Но, начиная с ОС Windows 8, вы не сможете выполнить полное форматирование диска стандартными средствами операционной системы. Для этого вам понадобятся сторонние утилиты коих достаточно в Интернете, как бесплатных так и платных, например, Darik Boot и Nuke.

Специальные утилиты форматирования SSD дисков

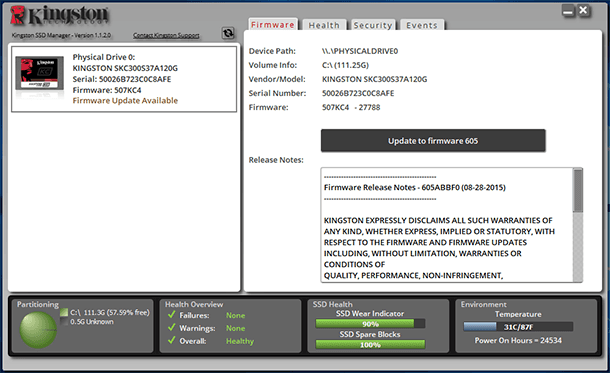

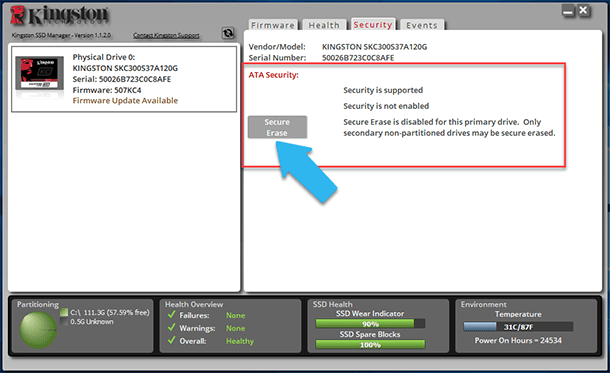

У большинства производителей SSD дисков, созданы собственные утилиты для управления и безопасного удаления данных с SSD дисков. Как правило, все они находятся в свободном доступе на официальных веб-сайтах, их можно скачать в разделе «Поддержка».

Как пример, приведу программу Kingston SSD Manager – это утилита от производителя, которая предоставляет возможность полного контроля и управления параметрами SSD накопителей от компании Kingston. С её помощью можно отслеживать разного рода неисправности носителей, показатели «здоровья» накопителя, полное название модели, серийный номер, можно обновить прошивку устройства в автоматическом режиме, а также выполнить самое безопасное удаление данных.

В данной программе на вкладке «Security» присутствует блок безопасного удаления\стирания всех, находящихся на диске данных, но эта функция активна, когда диск не является системным.

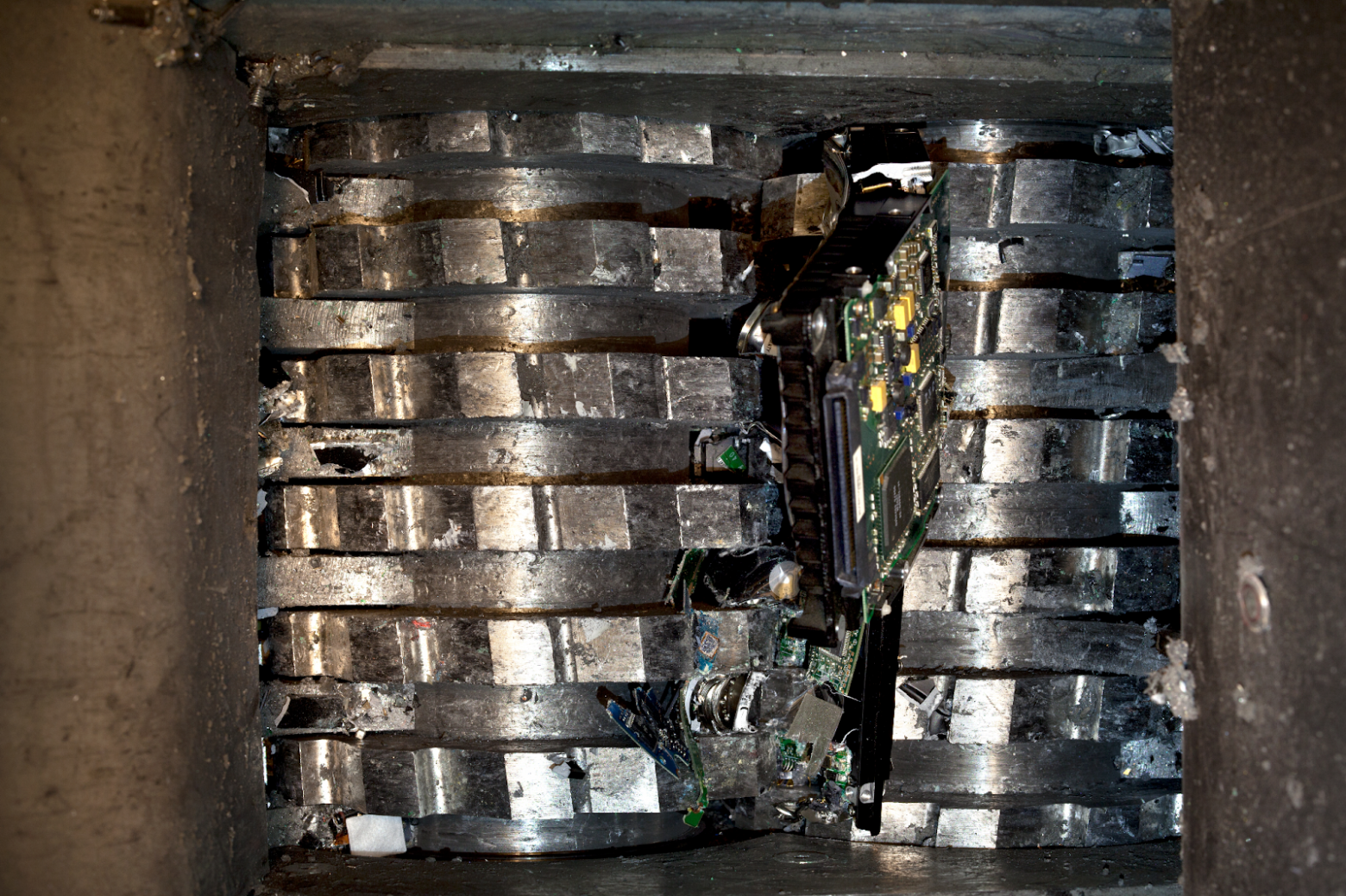

Самый жесткий метод удаления данных (для HDD и SSD дисков)

В настоящее время, институтом науки и техники, разработан метод для уничтожения чрезвычайно важных данных. Это самый агрессивный метод уничтожения информации, после его использования невозможно получить даже остатков (ошмётков) информации, которая хранилась на диске.

В основе этого метода лежит – сжигание самого физического устройства, его расплавление. Под этот метод даже разработали определённый стандарт, который имеет название NIST. Чтобы соответствовать этому стандарту, производители разработали специальные лицензированные мусоросжигающие машины. Этот метод превращает жесткий диск в кусок метала, возможно для крайне секретных данных (например, государственной тайны) только такой метод является актуальным.

Благодаря научно-техническому прогрессу контролировать данные с каждым годом становится все сложнее. И дело отнюдь не только в развитии сетевых технологий. Если раньше чтобы быть уверенным в собственной безопасности достаточно было сжечь несколько писем пикантного содержания, то сегодня удаляя компрометирующие вас документы с жесткого диска или SSD вы не можете быть на 100% уверены, что их не удастся восстановить. О том, почему так происходит и какие существуют способы гарантированного уничтожения информации, мы и поговорим в сегодняшнем материале.

Системные утилиты для безопасного удаления файлов с HDD

А начнем мы с классических винчестеров и программных методов уничтожения данных. Ни для кого не секрет, что при удалении файлов через стандартный менеджер якобы стертая информация на самом деле никуда не девается. Все, что при этом происходит — присвоение соответствующим секторам статуса свободных, чтобы в будущем они были перезаписаны. Однако до тех пор, пока этого не произошло, файлы можно без особого труда восстановить при помощи специализированных программ.

Вывод напрашивается сам собой: для того, чтобы гарантированно удалить тот или иной файл, нам следует инициировать его принудительную перезапись. Для этих целей существует немало утилит, однако проще всего воспользоваться штатными средствами вашей операционной системы.

Windows

Начиная с Windows Vista операционные системы Microsoft по умолчанию однократно перезаписывают содержимое выбранного раздела нулями во время его полного форматирования. Количество циклов перезаписи можно задать и самостоятельно, однако для этого придется прибегнуть к услугам командной строки:

format d: /fs:NTFS /p:10В данном примере мы форматируем том D в файловую систему NTFS, при этом даем операционной системе команду предварительно перезаписать весь раздел нулями 10 раз, используя параметр /p («passes»), задающий количество проходов. Перезаписать конкретный файл или каталог прицельно Windows, к сожалению, не позволяет. Впрочем рассматривать это как серьезный недостаток нельзя: если уж и хранить конфиденциальную информацию, которую в какой-то момент может понадобится уничтожить, на ПК, то делать это следует, как минимум, на специально выделенном для этого разделе, а лучше всего — на отдельном накопителе, который можно будет быстро очистить непосредственно из вашей ОС.

Linux

Операционные системы семейства Linux традиционно предлагают своим пользователям куда больше простора. Так, например, если вам понадобилось быстро и надежно удалить один или несколько файлов, вы можете воспользоваться консольной утилитой shred:

shred -u -n 40 /private/file.txtВ этом примере мы перезаписали файл file.txt случайными данными 40 раз подряд (параметр -n, по умолчанию же shred совершает 25 проходов) и затем удалили его (параметр -u, поскольку по умолчанию shred не удаляет файлы, а сразу перезаписывает). Также утилита поддерживает удаление файлов по маске (например, *txt) или обработку сразу нескольких файлов подряд в рамках одной команды — для этого необходимо указать ведущие к ним абсолютные пути, разделенные пробелами:

shred -u -n 40 /private/file.txt /private/file2.txtЕсли же вы хотите дополнительно скрыть и сам факт «зачистки», то можете воспользоваться параметром -z:

shred -u -z -n 40 /private/file.txtЕдинственный недостаток shred — данная утилита не умеет работать с директориями. Поэтому если вам требуется уничтожить содержимое целого каталога с вложенными папками, стоит воспользоваться wipe:

wipe -rf /private/*В данном примере мы отдали команду рекурсивно (-r) удалить все, что находится в папке private, а также отключили запрос подтверждения удаления папок и файлов (-f), которое wipe выводит по умолчанию. Среди интересных дополнительных опций, поддерживаемых утилитой, стоит выделить принудительное выполнение chmod для каталогов и файлов, защищенных от перезаписи (-c), работу в тихом режиме (-s) и возможность заставить wipe следовать символическим ссылкам (-D, конфликтует с -r).

Mac OS

В версиях операционной системы с 10.4 по 10.10 вы могли инициировать перезапись файлов, переместив их в корзину, а затем выбрав в Finder опцию «Очистить корзину необратимо», однако впоследствии Apple от нее отказалась. Вплоть до версии 10.11 для безопасного удаления данных можно было воспользоваться консольной командой srm:

srm -rm /private/В данном примере мы рекурсивно удаляем содержимое папки private (-r), перезаписывая каждый файл случайными данными 7 раз подряд (-m). Также можно выбрать однократную перезапись файлов (-s) или же не указывать этот параметр вовсе — в этом случае утилита выполнит 35 проходов.

В актуальных версиях Mac OS инициировать безопасное удаление файлов с жесткого диска можно с помощью Дисковой утилиты (для этого необходимо нажать на кнопку «Параметры безопасности» и задать количество циклов перезаписи), либо через терминал, используя конструкцию вида:

rm -P /private/file.txtПараметр -P является специфичным для Mac OS и сообщает утилите, что удаляемые файлы необходимо трижды перезаписать.

Как вы наверняка обратили внимание, по умолчанию однократную перезапись файлов предлагает лишь встроенная в ОС Windows утилита format, тогда как все прочие средства безопасного удаления файлов совершают от 3 до нескольких десятков прогонов за раз. Аналогичным образом обстоят дела с бесплатным и коммерческим софтом от сторонних разработчиков. Но с чем это связано и кто здесь прав?

Разобраться в этом нам вполне могли бы помочь государственные стандарты защиты секретных данных различных стран, но на деле такие документы не вносят ни толику ясности. Судите сами. В США вплоть до 2006 года придерживались DoD 5220.22-M, согласно которому секретные файлы требовалось перезаписывать трехкратно: один раз с использованием любого символа, второй — его XOR-комплимента, а третий — с использованием псевдослучайных данных. Однако сейчас накопители с секретной информацией предписано уничтожать физически.

Аналогичный подход используется и в Канаде (весь регламент изложен в Руководстве по уничтожению конфиденциальной информации на жестких дисках G2-003), с той лишь разницей, что во время третьего прохода на HDD циклично записывается последовательность символов, представляющая собой закодированную информацию о версии ПО, используемого для уничтожения данных, а также дата и время проведения процедуры. Но эта методика считается пригодной лишь для документов категорий A/B/Confidential, тогда как носители, содержащие засекреченные сведения, полностью уничтожаются.

В Германии все еще строже. BSI Verschlusssachen-IT-Richtlinien (VSITR) предписывает семикратную перезапись данных уровня «конфиденциально»: в ходе первых 6 проходов чередуются символ и его XOR-комплимент, а в 7-ом используется псевдослучайная последовательность. Но если на HDD хранилась секретная информация, то он все равно должен быть уничтожен.

Впору схватиться за голову: неужели с винчестера можно извлечь данные даже после многократной перезаписи и все программные методики бесполезны? Ну не могут же, в самом деле, ошибаться в Пентагоне и Бундесвере? Спешим успокоить: приведенные нами утилиты, как и многие другие их аналоги, великолепно справляются с возложенной на них задачей. В то же время и военные ведомства мировых держав отлично знают свое дело. Выглядит противоречиво? На самом деле нет, если четко осознавать два факта.

Первый: раньше данные с HDD действительно можно было восстановить даже после их перезаписи, воспользовавшись методом анализа краевой намагниченности, при котором информацию пытаются считать из промежутков между треками. Этот способ мог сработать в 80-х или 90-х, когда объемы винчестеров еще исчислялись мегабайтами, однако с повышением плотности записи он практически полностью утратил свою актуальность.

Второй: когда речь идет о секретной информации, никто не хочет оказаться крайним и попасть под раздачу в случае утечек сведений, составляющих государственную тайну. При работе с подобными материалами всем будет куда спокойнее, если списанный винчестер не просто сотрут, но и измельчат, расплавят, а затем растворят в кислоте. Плюс к этому утилизация позволяет решить проблему с хранением списанного оборудования, поскольку на eBay такие винчестеры по понятным причинам тоже не продашь.

Не убедили? В таком случае вы можете последовать примеру американских военных и уничтожить сам жесткий диск. Благо сделать это отнюдь не так сложно, как может показаться на первый взгляд.

Радикальный подход: уничтожаем винчестер

В сочетании с предварительным софтверным удалением файлов, физическое уничтожение накопителя полностью исключает вероятность восстановления данных с HDD даже с применением спецсредств. Способов расправиться с жестким диском существует немало, однако все их можно разделить на три обширные группы:

-

Механическое уничтожение

Нас интересует сугубо уничтожение магнитных пластин, так как DRAM-буфер, в котором кэшируются данные, очищается автоматически после обесточивания HDD, а единственное ПЗУ, имеющееся у винчестера, используется лишь для хранения на нем микропрограммы. Сразу оговоримся, что бить по жесткому диску кувалдой практически бесполезно: да, вы сможете уничтожить текстолитовые платы, разбить корпус (его пластиковую часть) и серьезно повредить блины, однако у профессионала все еще останутся шансы на восстановление информации. Чтобы достичь нужного результата, можно прибегнуть к услугам специализированного шредера.

Главная проблема таких устройств заключается в том, что они чрезвычайно дороги и занимают уйму места. Например, даже за самый простой агрегат уровня Ideal 0101 HDP придется выложить более 200 тысяч рублей, а ведь все, что умеет такой «малыш» с габаритными размерами 850 x 495 x 470 мм и весом 63 кг — проделывать в жестких дисках сквозные отверстия, что хотя и выводит винчестеры из строя, не может являться 100% гарантией уничтожения данных.

Более серьезный аппарат вроде HSM StoreEx HDS 230, буквально измельчающий накопители в труху, обойдется вам уже в 1,7–1,8 миллиона рублей. Такая «прелесть» имеет габариты 3х1х1,7 метра и вес 1.25 тонны, зато успешно справляется с 3.5-дюймовым HDD за каких-то 20 секунд, а извлечь информацию с переработанного носителя данных не возьмется ни один эксперт.

Разумеется, когда речь идет о рисках для репутации, свободы, здоровья или даже жизни, любые средства оказываются хороши, но давайте смотреть на вещи трезво: найти лишнюю пару миллионов и помещение под такой агрегат будет не под силу даже многим представителям бизнеса, не говоря уже о частных лицах.

Альтернативой шредеру способна послужить ручная шлифовальная машинка.

С ее помощью вы можете достаточно быстро удалить слой ферромагнетика (его толщина составляет лишь несколько десятков нанометров) с поверхности блинов, после чего ваши данные уже точно никто не восстановит, поскольку алюминиевая основа не сохраняет следов магнитного поля. На самом деле это, пожалуй, лучший способ механической «зачистки»: он бюджетен, надежен, сравнительно безопасен для оператора и не требует специальных навыков.

-

Термическое уничтожение

По сравнению с механической переработкой этот метод имеет одно весьма интересное преимущество: выбрав его, вы можете не беспокоиться о предварительном стирании данных с помощью специализированных утилит. Давайте вспомним определение ферромагнетика. Ферромагнитные материалы представляют собой кристаллические соединения, способные сохранять намагниченность в условиях отсутствия внешнего магнитного поля при температуре ниже точки Кюри. По достижении последней ферромагнетик утрачивает свои свойства, так что вся записанная информация оказывается гарантировано удалена.

Далее — простая математика:

-

точка Кюри ферромагнитного покрытия на основе оксида хрома, которое используется в жестких дисках, составляет около 386 градусов Кельвина, то есть 113°С;

-

температура плавления алюминия, из которого состоят сами пластины, составляет 660°С;

-

температура пламени пропан-бутановой горелки, которую можно приобрести в любом строительном магазине, достигает 1300°С.

Плюсы такого подхода — ультрабюджетность и возможность «обработки» накопителя в домашних условиях, минусы — длительность процедуры и пожароопасность. Так что если вы твердо решили именно «печь блины», стоит заблаговременно обзавестись компактной муфельной печью.

Подобный аппарат обойдется вам примерно в 20 тысяч рублей, обеспечит нагрев до 1250°С (чего для наших целей, опять же, более, чем достаточно), а объем камеры 5 литров позволит одновременно «обработать» целый RAID-массив.

-

Химическое уничтожение

Смесь концентрированных азотной и соляной кислот, взятых в соотношении 1:3, более известная под названием «царская водка», способна без труда растворить жесткий диск даже целиком, не оставив и следа ни от сохраненных данных, ни от самого накопителя. Впрочем, HNO3 неплохо справляется с покрытием блинов даже соло.

Все перечисленные нами методики достаточно эффективны, хотя и не лишены ряда недостатков. Во-первых, подобные манипуляции потенциально травмоопасны, особенно в условиях нехватки времени: если в спешке можно серьезно повредить руку даже шлифовальной машинкой, то что уж говорить о кислоте или горелке? Во-вторых, вам потребуется закупить специальное оборудование, а для работы с кислотой так и вовсе иметь мини-лабораторию с хорошей вытяжкой. В-третьих, они мало подходят для ситуаций, когда «за вами уже выехали»: любой из приведенных методов занимает достаточно времени, часть которого придется потратить на разборку винчестера.

Но что если проявить толику смекалки, заранее выкрутить все болты, удерживающие крышку HDD, и посадить ее на скотч, чтобы в случае чего быстро сорвать и извлечь блины? Хотя это действительно поможет сэкономить драгоценное время, здравой подобную идею не назовешь.

Если речь идет о «воздушном» накопителе (к таковым относятся модели емкостью до 6 ТБ включительно), вскрытие устройства негативно скажется на его надежности. Пускай такие винчестеры и не являются герметичными, даже они собираются в стерильных условиях, а барометрическое отверстие, присутствующее в корпусе каждого диска, и предназначенное для выравнивания давления, надежно защищено микрофильтром, задерживающим влагу и мелкодисперсные частицы. Кстати, для большей надежности внутрь HDD устанавливается еще и фильтр рециркуляции, обеспечивающий очистку воздуха в гермозоне во время работы устройства.

После вскрытия диска внутрь гермозоны неизбежно станет просачиваться пыль, что сперва приведет к появлению множественных ошибок чтения/записи, обусловленных нагревом сенсоров под действием силы трения, возникающей, когда движущаяся на огромной скорости пыль станет задевать их поверхность, а затем и к полному выходу винчестера из строя, поскольку мелкодисперсные частицы, подобно абразиву, будут повреждать слой ферромагнетика и стачивать сами головки чтения/записи. Ведь не стоит забывать, что размеры последних у современных жестких дисков не превышают 120 нанометров, а зазор между сенсорами и поверхностью блина составляет всего 12–15 нм, вследствие чего винчестеры чрезвычайно уязвимы.

Если же попытаться вскрыть тот же WD Red Plus WD80EFBX объемом 8 терабайт, то, во-первых, вам придется сильно постараться, а во-вторых, накопитель после такого вмешательства выйдет из строя. Все дело в том, что винчестеры повышенной емкости создаются на базе платформы HelioSeal и заполняются разреженным гелием — инертным газом, плотность которого в 7 раз меньше воздуха. Такой подход помог значительно снизить сопротивление газовой среды и показатели турбулентности внутри гермозоны, что, в свою очередь, позволило уменьшить толщину магнитных пластин и добавить дополнительные, добиться большей плотности записи методом CMR благодаря повышению точности позиционирования головки и сократить энергозатраты на раскрутку шпинделя.

Как следствие, гелиевые накопители оказываются не только вместительнее, но и практически на 50% экономичнее и на 4–5°C холоднее «воздушных» аналогов, что делает подобные устройства идеальным решением для эксплуатации в составе серверов и сетевых хранилищ, работающих в режиме 24/7. Но в то же время в случае разгерметизации вы больше не сможете записать на такой диск ни единого бита информации, хотя все ранее записанные файлы будут по-прежнему доступны.

Это объясняется самим принципом работы современных винчестеров, пишущие головки которых буквально парят над поверхностью блинов на определенной высоте благодаря экранному эффекту: при стремительном движении магнитных пластин под пилонами блока головок образуется воздушная подушка, обеспечивающая необходимую подъемную силу. В случае вскрытия HDD, созданного по технологии HelioSeal, гелий мгновенно улетучивается, замещаясь более плотным атмосферным воздухом, из-за чего расстояние между головками чтения/записи и магнитных пластин в несколько раз увеличивается. В этих условиях силы магнитного поля, создаваемого пишущим модулем, оказывается уже недостаточно для записи данных, хотя с чтением каких-либо проблем не возникает. Этот нюанс был предусмотрен при разработке гелиевой платформы, чтобы в случае нештатных ситуаций вы могли без особых проблем перенести информацию с поврежденного по тем или иным причинам накопителя на исправный.

В свете всего сказанного перечисленные способы расправы над жестким диском можно рассматривать лишь в качестве мер планомерной утилизации, когда об имеющейся у вас информации еще никто не знает и за вами никто не едет. Для срочной же ликвидации данных подойдут только электромагнитные приборы экстренного уничтожения винчестеров.

Внутри корпуса такого устройства расположен соленоид, генерирующий при активации магнитное поле силой свыше 500 кА/м, которое полностью размагничивает блины, а заодно и выжигает всю электронику, так что после проведения очистки диск становится не пригоден для эксплуатации. Отдавать предпочтение следует моделям с цилиндрическими соленоидами, поскольку подобная геометрия катушки обеспечивает наиболее равномерное распределение магнитного поля, гарантировано затирая данные на всех магнитных пластинах.

Уничтожители выпускаются в самых разных вариантах, в том числе в виде модулей с интерфейсами SATA/SAS и активным охлаждением, благодаря чему их можно использовать в качестве корзин для жестких дисков, что поможет сэкономить драгоценные секунды в чрезвычайных ситуациях. Продвинутые модификации могут похвастаться и множеством дополнительных опций, вроде активации с пульта ДУ, по SMS или при пересечении охраняемого периметра. Единственный недостаток подобных решений — цена от 40 до 100 тысяч рублей (и даже выше), так что если время не поджимает, та же муфельная печь оказывается более интересным выбором по соотношению цены и надежности уничтожения данных.

Горе от ума: уничтожение данных на SSD

По сравнению с классическими винчестерами, твердотельные накопители обладают целым рядом преимуществ, главными из которых являются высокая производительность, защищенность от механических воздействий и энергоэффективность, да и принцип их работы кардинально отличается от HDD. Так может быть, и для хранения конфиденциальной информации SSD окажутся лучшим выбором?

В общем и целом ответить на этот вопрос можно утвердительно, но есть несколько нюансов. Когда речь заходит об уничтожении информации, твердотельные накопители действительно выигрывают у жестких дисков во многих аспектах, однако даже они не могут гарантировать моментальное и безвозвратное стирание сохраненных данных. И главная проблема заключается в том, что подобные устройства чересчур «умные».

Для большей наглядности давайте вспомним, как вообще работает флеш-память. Кодирование битов информации происходит путем изменения величины заряда в так называемых CTF-ячейках (Charge Trap Flash — «ловушка заряда») за счет квантового туннелирования электронов сквозь слой диэлектрика, обусловленного высокой напряженностью электрического поля. С точки зрения физики мы имеем дело с явлением обратимого лавинообразного пробоя. Разгоняясь в электрическом поле электроны получают достаточную кинетическую энергию для ударной ионизации молекул диэлектрика, в результате чего возникает пара элементарных частиц, несущих противоположный заряд, которые также разгоняются электрическим полем, и процесс многократно повторяется, при этом количество носителей заряда возрастает в геометрической прогрессии (отсюда и название).

Нетрудно догадаться, что подобные процессы вызывают постепенный износ диэлектрических слоев, в результате повышается вероятность утечки заряда в соседние ячейки, что, в свою очередь приводит к повреждению или даже полной утрате данных. Причем дальнейшее уменьшение техпроцесса лишь усугубляет ситуацию, ведь расплатой за повышение плотности хранения информации оказывается и снижение толщины диэлектрика.

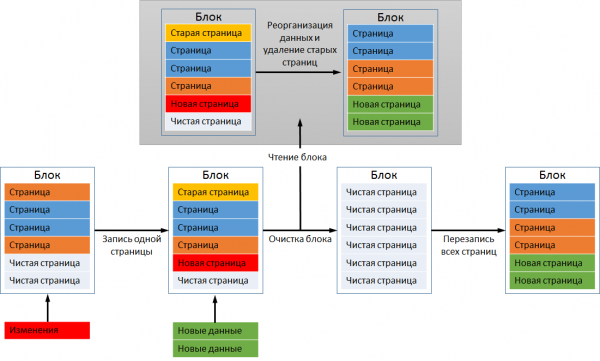

Бороться с износом флеш-чипов можно различными способами, в том числе и на уровне архитектуры микросхем, однако полностью нивелировать повреждение изолирующих слоев невозможно. При этом ситуация усугубляется еще и тем, как именно происходит запись данных на SSD, ведь все доступные ячейки флеш-памяти объединены в страницы, а страницы, в свою очередь, — в блоки, при этом запись информации осуществляется постранично, а ее стирание — поблочно. Из-за этого каждая ячейка памяти испытывает куда большую нагрузку, поскольку любая операция записи и стирания файла может запустить целый каскад циклов программирования/очистки. Схематично это выглядит так.

Пускай новые данные, которые мы хотим записать, занимают две страницы в блоке, однако реально свободна лишь одна: хотя старая страница (выделена желтым) была удалена пользователем ранее, по факту записанная информация никуда не делась. Чтобы расчистить место для новых данных, контроллер инициирует процедуру, известную, как «Garbage Collection» (сборка мусора), удаляя ненужные данные и перераспределяя существующие. Для этого все страницы, за исключением ненужной, копируются во второй, свободный блок, тогда как первый полностью стирается. Затем актуальные страницы переносятся обратно в первый блок, удаляются из второго, и лишь после этого новые данные занимают свое законное место.

В приведенном выше примере ради записи пары страниц пришлось дважды полностью перезаписать 2 блока по шесть страниц каждый. На самом же деле процесс сборки мусора будет выглядеть куда сложнее и количество циклов перезаписи окажется значительно больше. Реальную картину можно оценить только зная коэффициент усиления записи (Write Amplification), который показывает, во сколько раз фактическая нагрузка на флэш-память превышает расчетную. Данный показатель может быть равен единице лишь при записи информации на абсолютно чистый, только что отформатированный диск, во всех прочих случаях его значение будет варьироваться в пределах от 2 до 25. Причем даже у, с первого взгляда, идентичных накопителей он может значительно отличаться, так как зависит от модели используемого контроллера и особенностей микропрограммы.

Нетрудно догадаться, что столь сложная процедура удаления и записи данных негативно сказывается на производительности твердотельных накопителей. Для решения этой проблемы прибегают к простой хитрости: до тех пор, пока на SSD достаточно свободного места, новые файлы сразу записываются на свободные страницы, а сборка мусора откладывается вплоть до момента простоя накопителя, что позволяет не тратить время на перетасовку ранее сохраненных данных.

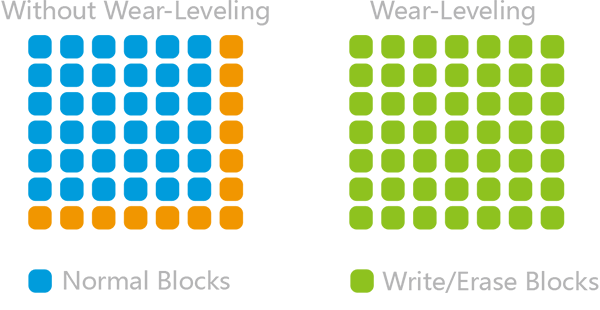

В свою очередь, проблему чрезмерного износа ячеек в силу избыточной перезаписи помогает решить выравнивание износа (Wear Leveling). В общем случае данный процесс выглядит следующим образом. Вы купили новенький SSD и пока на нем есть свободное место, информация будет записываться в свободные блоки. По мере эксплуатации вы начинаете удалять ненужные файлы, и механизм сборки мусора осуществляет их очистку в фоновом режиме, однако для записи они будут использоваться лишь после того, как на диске не останется ни одного блока, в который хотя бы раз не были бы записаны данные. Поскольку операционные системы используют логический механизм адресации блоков данных (LBA), тогда как сам контроллер оперирует уже физическими адресами (PBA), соотнося их с логическими, реализовать подобный механизм не составляет особого труда.

Все сказанное выше определяет сильные и слабые стороны SSD применительно к сценарию уничтожения конфиденциальной информации. К преимуществам твердотельных накопителей можно отнести следующие:

1. Если информация была действительно стерта из памяти накопителя, она не подлежит восстановлению ни при каких обстоятельствах.

Никакое определение краевой намагниченности и прочая «техномагия» здесь не помогут: CTF либо несет определенный заряд, кодирующий биты данных, либо нет.

2. Даже если процедура сборки мусора не была завершена, посторонний не сможет получить доступ к неочищенным ячейкам обычным способом.

При попытке обращения к формально (но не физически) очищенным ячейкам контроллеры современных SSD возвращают одно и то же установленное значение (Deterministic TRIM, DRAT) или же гарантированно возвращают нули (Zero Return After TRIM, ZRAT).

3. Пока на твердотельный накопитель поступает питание, сборка мусора продолжит выполняться.

Даже если ваш SSD попадет не в те руки, время станет работать на вас, ведь пока злоумышленник будет изучать доступные файлы, контроллер продолжит неумолимо уничтожать стертые данные, и остановить этот процесс штатными средствами, опять же, невозможно.

Однако все перечисленные преимущества перечеркивает серьезный недостаток: управлять сборкой мусора не сможете даже вы. Заботясь о вас, контроллер SSD самостоятельно выберет оптимальное время и интенсивность очистки более неиспользуемых ячеек памяти, и этот процесс может длиться достаточно долго. Если же до накопителя доберутся третьи лица, считать «мусор», который контроллер еще не успел собрать, им удастся путем выпаивания флеш-чипов и прямого к ним обращения. Конечно, тому, кто будет этим заниматься, не позавидуешь, ведь исследователю придется решить проблему не только физической, но и логической фрагментации данных, однако сделать это вполне реально.

По этой причине полагаться на простое удаление критических данных через файловый менеджер операционной системы не следует даже при работе с SSD, да и программы-шредеры здесь никак не помогут. Тем не менее в случае с твердотельными накопителями все оказывается гораздо проще и надежнее, поскольку для безвозвратного стирания информации зачастую достаточно воспользоваться фирменной утилитой, предлагаемой самим производителем накопителя. Так, владельцы SSD от Western Digital могут воспользоваться для этих целей Western Digital SSD Dashboard.

Данное приложение существует в нескольких вариациях, адаптированных под разные серии устройств с учетом их специфики. Например, WD_BLACK SSD Dashboard, предназначенная для мониторинга и обслуживания высокопроизводительных NVMe-накопителей SN750 и SN850, ориентированных на геймеров, профессионалов и энтузиастов, получила поддержку «Gaming Mode». При переводе такого SSD в игровой режим полностью отключаются энергосберегающие функции группы APST (Autonomous Power State Transition), что позволяет выжать из накопителя максимум за счет минимизации времени задержки при первичном обращении к данным. На практике это позволяет избавиться от фризов, вызванных подгрузкой текстур, даже в наиболее тяжелых (или плохо оптимизированных) AAA-играх, или же дополнительно ускорить процесс рендеринга видео или трехмерных моделей, если речь идет о производстве контента.

Версии Western Digital SSD Dashboard для SATA-накопителей и среднебюджетных NVMe SSD SN550 подобной опции, закономерно, не получили (да она им, откровенно говоря, и ни к чему), однако базовый функционал всех перечисленных версий приложения практически идентичен. Помимо таких операций, как обновление микропрограммы, мониторинг производительности или отслеживание износа флеш-чипов, утилита позволяет выполнить принудительное удаление всех записанных данных (функция «Sanitize» или, в русскоязычной версии программы, «Очистка», которая находится в разделе «Tools», или же «Сервис»).

После запуска процедуры очистки на выбранном устройстве не просто удаляется таблица сопоставлений, как при обычном форматировании, но и очищаются все записанные блоки данных. SSD, не являющийся системным, можно очистить непосредственно через утилиту. Если же вам требуется удалить все данные с системного накопителя, для этого сперва придется создать загрузочную флешку с помощью опции «Create a bootable USB-drive to perform Sanitize» («Создайте загрузочное USB-устройство для выполнения операции очистки»).

В зависимости от объема накопителя процесс стирания может занимать достаточно длительное время. Однако по его окончании вы будете на 100% уверены в том, что вся критически важная информация была безвозвратно удалена и не подлежит восстановлению.

Вы знали, что операционные системы не всегда удаляют файлы полностью? Существует множество приложений, способных моментально восстановить файлы, как из очищенной корзины, так и отформатированного диска. Почему это возможно, какие в этом опасности и как удалить файлы без возможности восстановления? Попробуем разобраться.

Как происходит удаление файлов и форматирование диска

На физическом уровне файл представляет собой цепочку блоков данных на жестком диске. Какие именно блоки составляют тот или иной файл — перечислено в специальной таблице. Когда происходит удаление, очищается только записи этой таблицы. В результате блоки, занятые файлом, помечаются как свободные. Но информация в них остается нетронутой.

Когда другой файл записывается на жесткий диск вместо удаленного, его данные записываются в те же блоки на диске. Это приводит к перезаписи предыдущих данных и окончательному удалению файла на физическом уровне. Если же пространство на диске, занимаемое удаленным файлом, не было перезаписано новыми данными, то хранившаяся в нем информация может быть восстановлена специализированными приложения. С некоторыми из них можно ознакомиться в этой статье.

Форматирование — это процесс создания новой файловой системы на определенном разделе и подготовки его для использования. Что именно происходит во время форматирования, зависит от системы, жесткого диска, использующейся программы и её настроек. Рассмотрим наиболее популярные варианты.

- Быстрое форматирование в ОС Windows просто очищает таблицу размещения файлов. Блоки с информацией на самом жестком диске остаются нетронутыми.

- Полное форматирование в ОС Windows дополнительно производит проверку каждого блока диска на работоспособность. Если блок поврежден, он помечается как неисправный и не будет использоваться системой. Кроме того, начиная с версии Windows Vista, полное форматирование заполняет все блоки на диске нулями.

Приложения для восстановления информации не смогут восстановить файлы после полного форматирования.

- Форматирование командой mkfs в linux только очищает (или создает) таблицу размещения файлов. Информация, содержащаяся на секторах диска, остается нетронутой.

- Форматирование в MacOS по умолчанию только очищает таблицу распределения файлов. Но в параметрах безопасности можно задать очистку блоков с информацией. В этом случае Дисковая утилита при форматировании может заполнить диск нулями, причем сделать это в несколько проходов. После этого восстановить данные будет невозможно.

Почему форматирование и удаление не очищают диск? Потому что запись нулей — если мы примем это за очистку — занимает время. Если при удалении каждого файла занятое им место заполнять нулями, работа с диском сильно замедлится.

Зачем может быть нужно удаление данных без возможности восстановления

Необходимость полного удаления данных — вовсе не экзотика. Многие полагают, что раз они не хранят на диске «черную» бухгалтерию, какую-либо запрещенную или секретную информацию, то и задумываться о полном удалении незачем. Это не так.

Проблемы из-за не полностью удаленных файлов могут возникнуть всякий раз, как вы отдаете свой дисковый накопитель другому лицу:

- при продаже ПК или ноутбука;

- при продаже жесткого диска или флешки;

- при временном допуске других пользователей к своему ПК или ноутбуку;

- при временной передаче внешнего жесткого диска или флешки для записи на него какой-либо информации.

Программы восстановления информации широко доступны и просты в использовании. Человек, получивший ваш накопитель, может восстановить удаленные файлы не из злого умысла, а просто по любопытству. Но если он восстановит документы, связанные с вашим бизнесом или работой, личные документы или фотографии, они могут разойтись в сети и уже попасть к злоумышленникам. Поэтому при любой передаче накопителя посторонним людям, следует производить его полную очистку.

Как удалить данные без возможности восстановления

В общем случае для полного удаления файла достаточно заполнить какой-либо информацией блоки жесткого диска, на которых он хранился. Например, если вы полностью заполните очищенный жесткий диск какой-либо бесполезной информацией, а потом сотрете и её, то восстановить первоначальные данные будет невозможно.

Ходят слухи о специальных средствах, позволяющих восстановить удаленные данные даже после заполнения диска нулями или другой информацией. Слухи эти основаны на реальных случаях.

Анализируя поверхность «блина» HDD на глубоком физическом уровне, можно отличить, например «0», записанный поверх «1» от «0», записанного поверх «0». С помощью такого анализа, теоретически, можно восстановить данные, которые были на диске до его заполнения нулями или другой информацией. Но в настоящее время — только теоретически. Высочайшая плотность заполнения диска, «умные» алгоритмы распределения данных и «черепичная» запись делают такой анализ невероятно сложным.

Тем не менее, некоторые предпочитают перестраховаться. Это относится, в первую очередь, к госслужбам, работающим с секретными документами. Стандартами большинства стран регламентирована многократная запись нулей и случайных данных поверх стертой информации. А в Германии и США, например, носители, хранившие секретную информацию, вообще предписано уничтожать физически.

Но в домашних условиях такая перестраховка будет излишней. Однократной перезаписи нулями вполне достаточно для того, чтобы защитить диск от восстановления стертой информации стандартными приложениями.

Стандартные средства системы

В Windows (начиная с версии Vista) при полном форматировании диск заполняется нулями. Такой диск можно безопасно передавать другим людям.

Если не нужно очищать диск полностью, воспользуйтесь командой cipher. Для этого сначала вызовите командную строку сочетанием клавиш Win+R. Введите команду «cipher /W:[папка]» и нажмите Enter. Например, команда «cipher /W:F:/» очистит все свободное пространство диска F: от остатков стертых файлов.

В Дисковой утилите MacOS перейдите на вкладку «Стереть» и нажмите кнопку «Параметры безопасности». Откроется окно, в котором можно выбрать степень очистки диска при форматировании.

В linux можно воспользоваться командами shred или wipe.

А еще можно просто заполнить диск ненужными файлами, а потом стереть их. Теперь можно будет восстановить только эти ненужные файлы, та информация, что была «под ними», исчезнет безвозвратно.

Сторонние приложения

Eraser — наиболее гибкое и удобное приложение для безопасного удаления файлов. Оно может:

- очистить весь диск целиком без возможности восстановления файлов на нем;

- надежно удалить отдельный файл или папку;

- очистить от следов удаленных файлов свободное место на диске;

- производить очистку вручную или по расписанию.

Eraser встраивается в контекстное меню Проводника Windows. Это позволяет безопасно удалять файлы буквально «в два щелчка мыши», без запуска каких-то приложений.

Программа абсолютно бесплатна и имеет открытый исходный код. Остальные аналогичные приложения либо обладают меньшим функционалом, либо небесплатны.

CCleaner — популярное приложение для очистки Windows «от хлама» способно и на безопасное удаление данных. Но безопасно очистить можно только весь диск целиком или только свободное место на нем, удаление отдельных файлов не предусмотрено. А с некоторых пор установить приложение в России можно только через VPN или Tor.

Disk Wipe — еще одно бесплатное приложение для полной очистки диска. Может производить перезапись данных несколькими алгоритмами.

Приложение компактно и не требует установки. Простое и быстрое решение, если вы не доверяете стандартным средствам форматирования Windows.

Физическое удаление данных

Если перезапись делает восстановление стертых файлов практически невозможным, почему же в некоторых странах диски с секретной информацией предписывается уничтожать физически? Может, они что-то знают? Может быть. Но, скорее всего, причина в другом.

Физическое уничтожение диска дает полную гарантию невозможности восстановления. Перезапись такой гарантии не дает. Программа может дать сбой и не стереть информацию, на «умных» дисках часть информации может сохраниться в резервных секторах. Нельзя также исключать человеческий фактор — пользователь может просто забыть очистить диск. А по внешнему виду безопасно очищенный диск никак не отличить от заполненного секретной информацией. Чего не скажешь о физически уничтоженном носителе.

Если вы решили, что программной очистки недостаточно, можно воспользоваться несколькими способами:

- Механическое уничтожение. Просто вскрытие диска и повреждение «блинов» уже сделает восстановление информации практически невозможным. Истинные параноики могут еще и счистить с «блинов» магнитный слой — например, болгаркой. Это сделает восстановление невозможным даже теоретически. Именно механическое уничтожение используется во многих секретных службах. Для этого применяются специальные шредеры, измельчающие накопители буквально в порошок.

- Термическое воздействие. Точка Кюри магнитного покрытия жестких дисков составляет около 113 °С. То есть, просто положив жесткий диск в духовку при 200 °С на полчасика, вы гарантированно уничтожите все данные на нем.

- Магнитное воздействие. Мощное магнитное поле «перемешает» все магнитные домены на диске, сделав восстановление информации невозможным. Существуют промышленные магнитные уничтожители дисков в виде корзины, подключаемой к ПК. Диск в такой корзине может использоваться обычным образом, но по команде пользователя активируется мощный электромагнит, моментально уничтожающий всю информацию на диске. Быстрый и надежный способ, но стоят такие устройства недешево.

Считается, что информация на диске можно стереть, просто поднеся к его корпусу мощный магнит. Это не так. «Блины» жесткого диска экранированы металлическим корпусом. Также из-за корпуса не получится поднести магнит вплотную к «блинам». С учетом этого, магнитного поля даже мощнейших неодимовых магнитов будет недостаточно для полного и гарантированного повреждения информации. Но экспериментировать не стоит — магнит может отклонить головку жесткого диска и привести к появлению сбойных секторов.

Особенности удаления файлов на SSD-накопителях и флэш-дисках

Все вышеописанное относится, в первую очередь, к HDD. К SSD это тоже в некоторой степени применимо — файловая структура в них организована так же.

Но, кроме этого, у SSD-накопителей есть и своя структура хранения данных. Весь объем SSD-накопителя разбит на блоки, состоящие из страниц. Информация на каждую страницу может быть записана только один раз, для повторной записи старую информацию необходимо предварительно стереть. Это значительно замедляет работу SSD-накопителя, когда на нем заканчивается свободное место — ведь перед записью файла на диск, его сначала нужно очистить от остатков старой информации.

Для ускорения работы SSD-накопителей используется команда TRIM. Она сообщает накопителю, какие участки помечены как свободные и требуют очистки. Получив эту команду, накопитель сам очищает указанные участки во время, когда не производятся операции записи-чтения. То есть, для того, чтобы свободное пространство SSD-накопителя очистилось от остатков удаленных файлов, даже делать ничего не нужно.

Накопитель сам со временем сам все сделает. Но есть пара тонкостей.

- TRIM может не работать. Недорогие флешки её не поддерживают. Команда не поддерживается старыми ОС (Windows ниже версии 7, Linux с версией ядра ниже 2.6.33 и Mac OS ниже 10.6.6). Команда не поддерживается на файловых системах FAT32, Ext2 и exFat. Ну и поддержка TRIM может быть просто отключена. Во всех этих случаях удаление файлов будет происходить, как на обычном HDD. Подробнее можно прочитать в этой статье.

- TRIM работает не мгновенно. Накопитель сам решает, в какой момент заняться «сборкой мусора». До этого момента информация, хранившаяся в удаленных файлах, останется нетронутой. Если вы стерли файл, потом тут же отсоединили накопитель, то, скорее всего, его можно будет восстановить.

Выводы

Простое удаление файлов и быстрое форматирование не удаляют информацию безвозвратно. Чтобы удалить файл без возможности восстановления, используйте полное форматирование или сторонние приложения. SSD-накопители в этом плане безопаснее, так как могут сами чистить свободное место от остатков удаленных файлов. Но делают они это не всегда.

Важные документы и файлы с персональными данными мало безопасно хранить, их ещё надо надёжно удалять. В этой подборке 10 программ, которые помогут вам безвозвратно уничтожить их таким образом, что ни одно приложение не сможет их восстановить.

1. SecureDelete

SecureDelete надежно перезаписывает удаленные файлы с помощью алгоритмов Gutmann и DOD 5220.22M, так что файлы никогда не могут быть восстановлены. Он также использует другой более быстрый, хотя и менее безопасный алгоритм безопасного удаления файлов.

SecureDelete также имеет опции очистки файла подкачки при выключении.

2. Freeraser

Freerazer использует метод «дробления» для безопасного удаления данных.

3. Prevent Restore

Prevent Restore является еще одной программой удаления данных, которая заменяет пустое пространство бессмысленными значениями. Из-за этого программное обеспечение для восстановления данных не может восстановить данные.

4. Shredder8

Это приложение было выпущено Apparillos в мае 2013 года. Последнее обновление сделало приложение в 300 раз более быстрым и эффективным, чем его предыдущие версии. Вы можете навсегда удалить содержимое одного файла и нескольких каталогов одновременно.

5. File Eraser

Безопасное удаление файлов с помощью нескольких уровней защиты.

6. PermaDelete

7. Overwrite

Overwrite — это бесплатная программа с открытым исходным кодом, которая перезаписывает файлы несколько раз, когда вы удаляете их со своего компьютера.

8. PCDiskEraser

PCDiskEraser — это бесплатный и простой в использовании программный продукт. Он соответствует спецификации DoD 5220.22 и является идеальным продуктом для тех, кто намеревается вернуть арендованные компьютеры или избавиться от своих.

9. File Shredder

Автор приложения File Shredder считает, что каждый заслуживает права на конфиденциальность, а программное обеспечение, предназначенное для удаления конфиденциальных файлов, должно быть бесплатным. File Shredder уничтожает удаленные файлы таким образом, что их невозможно восстановить.

10. Smart Disk Cleanup

Спасибо, что читаете! На данный момент большинство моих заметок, статей и подборок выходит в telegram канале «Левашов». Обязательно подписывайтесь, чтобы не пропустить новости мира ИТ, полезные инструкции и нужные сервисы.

Респект за пост! Спасибо за работу!

Хотите больше постов в блоге? Подборок софта и сервисов, а также обзоры на гаджеты? Сейчас, чтобы писать регулярно и радовать вас большими обзорами, мне требуется помощь. Чтобы поддерживать сайт на регулярной основе, вы можете оформить подписку на российском сервисе Boosty. Или воспользоваться ЮMoney (бывшие Яндекс Деньги) для разовой поддержки:

Заранее спасибо! Все собранные средства будут пущены на развитие сайта. Поддержка проекта является подарком владельцу сайта.