Время на прочтение

6 мин

Количество просмотров 13K

ALD Pro — софтверный продукт компании РусБИТех-Астра («Научно-производственное объединение Русские базовые информационные технологии»), которая разрабатывает и продвигает операционную систему Astra Linux. Это служба каталогов с групповыми политиками для управления и администрирования всеми устройствами и пользователями в компьютерной сети.

Система предполагает импортозамещение аналогичных зарубежных продуктов типа Microsoft Active Directory и Red Hat Directory Server (RHDS).

Функциональность крайних версий:

- Управление иерархией организационной структуры

- Управление объектами домена: компьютерами, пользователям и группами

- Создание и назначение групповых политик на компьютеры и пользователей

- Настройка параметров домена и репликации

- Настройка доверительных отношений с доменом MS Active Directory

- Автоматизированная установка ОС и ПО по сети на компьютеры в домене

- Управление и настройка системных сервисов и служб

- Журналирование событий и просмотр системных логов

- Миграция данных из домена MS Active Directory

- Удаленный доступ к рабочим столам пользователей домена

- Мониторинг состояния домена и серверов

Но сначала стоит сказать пару слов о системе, на базе которой работает ALD Pro. Это Astra Linux, один из лучших отечественных Linux-дистрибутивов по результатам голосования пользователей Хабра.

Astra Linux

Сегодня ОС Astra Linux получила уже довольно широкое распространение. Она сертифицирована для использования в госучреждениях и признана пригодной для обработки и защиты информации, связанной с гостайной, в том числе особой важности. Astra Linux используется в министерстве обороны РФ, ФСБ, в Росатоме, Газпроме, РЖД и включена в единый реестр программ Минкомсвязи.

Astra Linux представляет собой основательно доработанную и модифицированную сборку Debian. Стандартный пакетный менеджер системы, Advanced packaging tool (используется в операционных системах Debian и основанных на них Ubuntu, Linux Mint и других) автоматически устанавливает и настраивает программы из предварительно собранных пакетов или из исходных кодов.

Помимо специализированных программ, репозиторий Astra Linux включает графический менеджер Fly, LibreOffice, браузер Firefox, почтовый клиент Thunderbird, графический редактор GIMP.

Fly — тоже разработка ООО «РусБИТех-Астра», которая позволяет использовать Astra Linux в похожем на Windows интерфейсе, к которому привыкли многие обычные пользователи, и поддерживает функции системы по мандатному контролю. Fly создан на основе графического сервера Xorg и утилит, написанных с помощью кроссплатформенного фреймворка QT 5, а также KF5 Framework (библиотеки оболочки рабочего стола KDE5).

Fly позволяет настраивать рабочее пространство в необходимом ключе, менять обои, иконки, шрифты и их размеры, звук и внешний вид. Кроме того, оболочка Fly работает со всеми элементами защиты информации в системе.

Astra Linuх, без проблем устанавливается на компьютер через VirtualBox, при инсталляции подключается графический менеджер, благодаря чему установить ОС на свой компьютер может любой, мало-мальски грамотный пользователь. Это большой плюс системы. Дальнейшая работа в ОС также не представляет каких-либо трудностей — выбор программ, папок, копирование, drag-n-drop, всё функционирует примерно как в Windows.

ОС настраивается в панели управления, где имеются все необходимые разделы: рабочий стол, сеть оборудование, безопасность, программы и система. Выбор программ осуществляется в процессе инсталляции но какие-то, необходимые вам пакеты можно установить через менеджер пакетов Synaptic.

Система вполне устойчива, не потребляет большого количества ресурсов, имеет довольно приличный набор дополнительных пакетов.

Стоит добавить, что конечному пользователю (если речь идет о сети), скорее всего, и не придется ничего настраивать: за него все сделает администратор ALD Pro.

Система защиты информации ОС основана на механизмах мандатного контроля целостности (аналогичные механизмы Windows — Mandatory Integrity Control и User Account Control), замкнутой программной среды (запуск исполняемых файлов в которой возможен, только если они подписаны ЭЦП) и мандатного контроля доступа (пользователь root в нем не имеет таких прав, как в традиционной системе, так как в Astra Linuх используется дополнительный механизм распределения прав по уровням целостности). Эти инструменты входят в подсистему безопасности PARSEC, разработанную на основе формальной модели безопасности управления доступом и информационными потоками.

В ОС Astra Linux разработаны и применяются три режима защиты информации — Базовый («Орел»), Усиленный («Воронеж») и Максимальный («Смоленск»).

Пересесть на Astra Linux и использовать ее в качестве домашней или рабочей системы можно, хотя это и не покажется слишком удобным для обычного пользователя Windows. Но тут уж надо выбирать: либо ехать, либо шашечки. То есть или внедрение отечественных разработок и импортозамещение, или привычная Windows с реально замаячившей возможностью в перспективе перспективой в час Ч получить вместо кареты тыкву с невозможностью поддержки и обновлений.

Ну а в качестве безопасной ОС снабженная многочисленными системами защиты Astra Linux отлично подходит.

ALD Pro

Служба каталога ALD Pro позволяет управлять парком компьютеров организации с помощью групповых политик. Дополнительно в ней реализованы функции автоматизированной установки ОС и ПО по сети на компьютеры в домене, удаленный доступ к рабочим столам пользователей, мониторинг состояния сервисов службы каталога и многое другое.

В основе ALD Pro лежит хорошо известное, надежное и эффективное open-source решение FreeIPA (Free Identity, Policy and Audit, система управления учетными записями и аутентификацией).

FreeIPA — инструмент для Linux/UNIX (аналогичный по функционалу MS Active Directory), который обеспечивает централизованное управление учетными записями и централизованную аутентификацию с помощью веб-интерфейса и командной строки. FreeIPA объединяет сразу несколько компонентов с открытым исходным кодом. Это 389 Directory Server (служба каталогов LDAP, предназначенная для централизованного управления доступом к ресурсам на множестве сетевых серверов), MIT Kerberos (служба сетевой аутентификации по протоколу Kerberos V5), Chrony (отказоустойчивый, масштабируемый сервис синхронизации времени по протоколу NTP), Bind9 (DNS), Dogtag (систему сертификатов).

FreeIPA — достаточно удобная и мощная система. Она дает возможность объединить множество серверов и рабочих станций в домене, обеспечить хранение данных, а также аутентификацию, управление сертификатами и возможность управления доменными именами с помощью встроенного DNS-сервера.

Open-source компоненты и протоколы, лежащие в основе FreeIPA обеспечивают возможность тесной интеграции компонентов для построения полнофункционального доменного решения и их дальнейшее развитие.

Например, в доработанной версии FreeIPA стала доступна возможность построения оргструктуры организации в виде иерархии и на базе этого работает делегирование полномочий и суммирование групповых политик.

Протокол Kerberos V5 (Цербер), например, создан специально для использования в незащищенных компьютерных сетях, где сетевые пакеты могут быть подслушаны и изменены злоумышленником. Он, эффективен, обеспечивает высокий уровень безопасности и широко применяется в сфере защиты информации.

Основные элементы FreeIPA, после доработки и настройки для обеспечения отказоустойчивости и расширения функциональных возможностей, интегрированы в ALD Pro. Но у этих систем есть серьезные отличия.

В ALD Pro встроен мощный механизм настройки и управления групповыми политиками. Он достаточно гибок, удобен и легко настраивается при помощи визуального интерфейса. «Под капотом» — система управления конфигурациями SaltStack, одно из самых быстрых и эффективных решений для подобных задач. В ALD Pro система SaltStack используется для реализации групповых политик и заданий автоматизации.

Хотя в интерфейсе ALD Pro есть все необходимые инструменты для администрирования каталога, можно получить и прямой доступ к каталогу, создавать, изменять и удалять любые объекты, будь то пользователи, компьютеры или группы. Для этого можно воспользоваться такими утилитами как ldapsearch, ldapadd, ldapmodify, ldapdelete и др. Доступ из графического интерфейса можно получить с помощью приложения Apache Directory Studio. Для его работы потребуется Java.

Apache Directory Studio

Важный функционал, которым обладает ALD Pro — возможность настройки двусторонних доверительных отношений с AD DS (Active Directory Domain Services). Он позволяет обеспечить прозрачную аутентификацию при обращении к любым ресурсам с помощью протокола Kerberos.

Возможна в ALD Pro и миграция объектов домена из MS AD (Microsoft Active Directory). Для ее обеспечения используется свой модуль миграции и синхронизации данных. Он позволяет проводить миграцию с учетом всех необходимых требований и автоматически синхронизировать Microsoft Active Directory и ALD Pro.

Справочный центр ALD Pro

Кроме того, в ALD Pro имеется возможность настроить дополнительные службы для домена: Zabbix — (система мониторинга сетевых сервисов, серверов и сетевого оборудования), Graphana (инструмент визуализации данных), Fluentd (система централизованного сбора и анализа журналов), ISC DHCP (динамической настройки сети узла), подсистема репозиториев ПО (Reprepo), автоматической установки ОС (TFTP + PXE), печати (CUPS), файловый сервер (Samba).

ALD Pro: перспективы

Внедрение ALD Pro повлечет необходимость изучения этой системы, ее элементов, логики работы и управления, так как это серьезный инструмент, обладающий множеством возможностей, постичь которые интуитивно сложновато. С другой стороны, разработчики позиционируют его как простой инструмент и делают всё, чтобы облегчить его освоение и начало работы. Это не такая уж большая проблема для хорошего администратора, с учетом того, что в системе присутствует визуальный интерфейс, который позволяет настроить все необходимые параметры.

Ясно одно: чем больше будет появляться основанных на ALD Pro проектов, тем быстрее и эффективнее будет развиваться это интересное решение.

Как говориться: Ищущей всегда находит

Редакции WindowsServer

В большинстве случаев при обсуждении модели лицензирования целесообразно рассматривать Standard и Datacenter редакции Windows Server.

В Windows Server 2012 R2 функционал редакций Standard и Datacenter практически идентичен за исключением лицензионных прав на запуск виртуальных машин. Это означает, что необходимую редакцию нужно выбирать, основываясь только на количестве виртуальных машин на физическом хосте (сервере), а не от наличия/отсутствия необходимого функционала.

В Windows Server 2012 R2 Standard – лицензия позволяет запустить не более двух виртуальных машин;

А у нас как раз есть одна лицензия этого релиза и крутится этот сервер на KVM, значит я могу спокойно развернуть второй и активировать его ключом первого.

iliaxxx ★

()

автор топика

- Показать ответ

- Ссылка

|

Модератор 7457 / 4006 / 502 Регистрация: 13.03.2013 Сообщений: 14,705 Записей в блоге: 12 |

|

|

1 |

|

|

01.09.2018, 16:11. Показов 25847. Ответов 10

Приветствую вас, уважаемые коллеги и участники форума.

0 |

|

638 / 240 / 52 Регистрация: 30.08.2017 Сообщений: 1,551 |

|

|

01.09.2018, 21:06 |

2 |

|

А причём тут AD?

0 |

|

Модератор 7457 / 4006 / 502 Регистрация: 13.03.2013 Сообщений: 14,705 Записей в блоге: 12 |

|

|

02.09.2018, 06:29 [ТС] |

3 |

|

Тогда почему AD??? Про АД я Вам и сам расскажу немало (собаку на этом съел), меня интересует ответ по сути вопроса.

0 |

|

638 / 240 / 52 Регистрация: 30.08.2017 Сообщений: 1,551 |

|

|

02.09.2018, 09:46 |

4 |

|

Разрешите задержаться

1 |

|

922 / 638 / 198 Регистрация: 08.09.2013 Сообщений: 1,693 |

|

|

02.09.2018, 16:31 |

5 |

|

какую платформу выбрать для аналога «Active Directory» в среде Linux Заменой АД является Самба 4. Она поддерживает функциональность АД на уровне Уиндовс 2000 (и авторизацию/аутентификацию, и управление групповыми политиками) и даже совместима с ней. У меня третий вариант, но в сети помимо Линуксов есть около десятка Вендовых машин, введенных в Керберос-домен.

1 |

|

Модератор 7457 / 4006 / 502 Регистрация: 13.03.2013 Сообщений: 14,705 Записей в блоге: 12 |

|

|

02.09.2018, 16:46 [ТС] |

6 |

|

gng, на данный момент сеть гетерогенная, т.к. есть лицензия Windows, а это примерно 20% ПК из всей сети.

0 |

|

922 / 638 / 198 Регистрация: 08.09.2013 Сообщений: 1,693 |

|

|

02.09.2018, 17:06 |

7 |

|

к файловому хранилищу Если на cifs, то все равно нужна samba, только можно без DC. Если по ftp, то вроде они по разному умеют проходить аутентификацию.

RDP Т.е. Вендовая машина как сервер терминалов предполагается?

1С, У нее вроде своя встроенная база пользователей. Прикидывая все, особенно RDP, Sabma DC, вопреки тому, что я написал выше, действительно может оказаться лучшим выбором. К плюсам можно причислить то, что управлять доменом вы сможете привычным образом с Вендового клиента.

1 |

|

Модератор 7457 / 4006 / 502 Регистрация: 13.03.2013 Сообщений: 14,705 Записей в блоге: 12 |

|

|

02.09.2018, 17:12 [ТС] |

8 |

|

Т.е. Вендовая машина как сервер терминалов предполагается? У нас 2 терминала: один на базе Windows Server 2008 R2, второй на Xubuntu 14.04.

0 |

|

922 / 638 / 198 Регистрация: 08.09.2013 Сообщений: 1,693 |

|

|

02.09.2018, 17:19 |

9 |

|

второй на Xubuntu 14.04. А как вы в терминалах на Бубунте вендовые программы планируете запускать, тот же 1С и т.п.? Или от них тоже уходите?

0 |

|

638 / 240 / 52 Регистрация: 30.08.2017 Сообщений: 1,551 |

|

|

02.09.2018, 22:15 |

10 |

|

И всё же я бы рекомендовал FreeIPA попробовать раскрутить. Там и средства управления какие-никакие есть…

0 |

|

Модератор 7457 / 4006 / 502 Регистрация: 13.03.2013 Сообщений: 14,705 Записей в блоге: 12 |

|

|

03.09.2018, 06:17 [ТС] |

11 |

|

А как вы в терминалах на Бубунте вендовые программы планируете запускать, тот же 1С и т.п.? Эм, ну как бы 1С уже более-менее допилили свои дистрибутивы под Linux, на крайний случай можно будет накатить платформу для виндовой версии (тот же wine).

0 |

Windows Server 2019 описывается как ‘Windows Server 2019 построен на прочном фундаменте Windows Server 2016, который по-прежнему пользуется большим успехом у клиентов.’

Мы собрали 12 аналогов к Windows Server 2019 для различных платформ, включая Андроид, iPhone, iPad, Mac, Linux и Windows, работающих как Онлайн, так и Офлайн.

В том числе 7 аналогов для «Linux», поэтому надеемся вы сможете найти подходящую альтернативу.

Лучшая альтернатива Windows Server 2019 для «Linux» — это TrueNAS, про которую вы можете прочитать на нашем сайте.

Другие хорошие приложения, похожие на Windows Server 2019 — это:

Ubuntu Server и Univention Corporate Server

Samba — программа, которая позволяет обращаться к сетевым дискам на различных операционных системах по протоколу SMB/CIFS.

Простыми словами Samba — это программное обеспечение для реализации файлового сервера, а с 4-й версии и контроллера домена (аналог Windows Active Directory). Устанавливается как на Windows, так и Linux/FreeBSD. Также может быть установлена на некоторые модели роутеров для реализации простого домошнего файлового хранилища.

В качестве клиентской части для подключения к файловому серверу Samba может выступать программное обеспечение, работающее по протоколу SMB. В Linux/FreeBSD это samba client, в Windows — проводник.

Samba использует 137-139 порты UDP и Порты TCP. Что такое TCP / IP порт.

В руководстве описана установка и настройка автономного файлового сервера под управлением Samba Ubuntu Server 20.04 для доступа клиентов Windows, Linux, macOS.

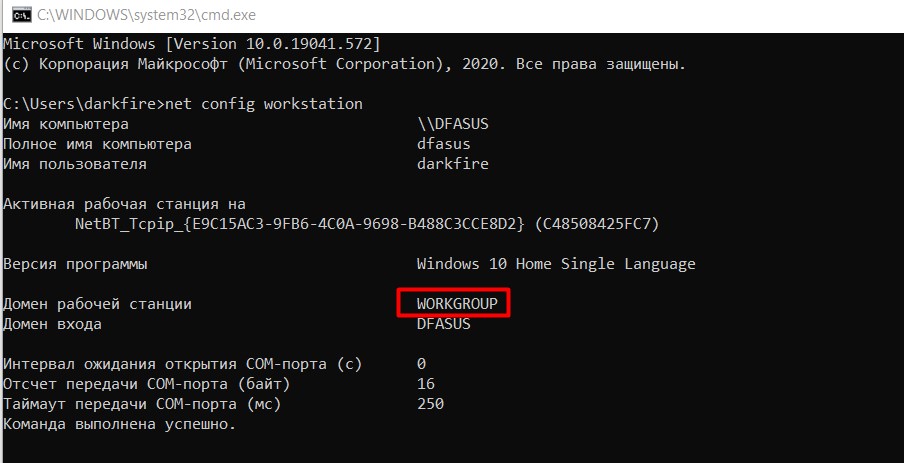

Компьютеры под управлением Windows и Ubuntu должны быть членами локального домена или рабочей группы под названием WORKGROUP.

Для проверки в Windows к какой рабочей группе принадлежит компьютер используйте команду:

net config workstation

На скриншоте видно, что мой клиентский компьютер имеет правильное название рабочей группы.

Обновляем пакеты и устанавливаем Samba сервер. Также установим клиента Samba — пригодится для тестирования настроек сервера.

sudo apt update sudo apt install samba smbclient

Мы начнем со свежего чистого файла конфигурации smb.conf, удалив все закоментированные строки. А также сохраним файл конфигурации по умолчанию в качестве резервной копии для справочных целей. Выполните следующие команды linux, чтобы сделать копию существующего файла конфигурации и создать новый файл конфигурации /etc/samba/smb.conf:

sudo cp /etc/samba/smb.conf /etc/samba/smb.conf_backup sudo bash -c 'grep -v -E "^#|^;" /etc/samba/smb.conf_backup | grep . > /etc/samba/smb.conf'

У Samba есть собственная система управления пользователями. Однако любой пользователь, существующий в списке пользователей samba, также должен быть системным, то есть существовать в файле /etc/passwd. Если ваш системный пользователь еще не существует и, следовательно, не может быть расположен в файле /etc/passwd, сначала создайте нового пользователя с помощью команды useradd, прежде чем создавать любого нового пользователя Samba.

Создадим системного пользователя

sudo useradd -m -c "Name_User" -s /bin/bash buhnasmb sudo passwd buhnasmb

Возьмем для примера имя buhnasmb, допустим что он уже есть в системе (проверить командой id), надо внести его в базу данных SMB и назначить пароль для доступа к общим ресурсам, сделаем это командой:

$ sudo id buhnasmb uid=1003(buhnasmb) gid=1003(buhnasmb) groups=1003(buhnasmb) $ sudo smbpasswd -a buhnasmb New SMB password: Retype new SMB password: Added user buhna.

Создадим директорию для хранения расшаренных файлов и папок:

mkdir -p /home/hdd2backup/smb/buhnasmb

Добавьте в конец файла /etc/samba/smb.conf следующие строки, buhnasmb замените на имя пользователя компьютера с Samba. Папка будет открыта для чтения и записи.

[BackupWork] comment = Samba Share path = /home/hdd2backup/smb/buhnasmb guest ok = yes browsable =yes writable = yes read only = no force user = buhnasmb force group = buhnasmb

Не забудьте поставить правильного владельца и права доступа на папку, которую вы расшариваете, например так:

sudo chmod ug+rwx /home/hdd2backup/smb/buhnasmb sudo chown root:"пользователи домена" /home/hdd2backup/smb/buhnasmb

Перезапуск Samba:

sudo systemctl restart smbd.service

Теперь вы знаете, как создавать общедоступные общие ресурсы Samba. Теперь приступим к созданию частных и защищенных общих ресурсов.

Для того чтобы защитить открытую папку, вашего файлового сервер Samba, паролем достаточно изменить параметр guest ok на no и если вы хотите скрыть в обзоре сети вашу папку параметр browsable на no.

То есть настройка идентична ШАГ 4. Хорошо давайте повторю.

И так создаем новую директорию:

mkdir -p /home/hdd2backup/smb/protected

Пользователь тот же buhnasmb, напоминаю, что пароль для доступа к smb- ресурсам мы пользователю buhnasmb задали на ШАГ 3.

Добавьте в конец файла /etc/samba/smb.conf следующие строки, buhnasmb замените на имя пользователя компьютера с Samba. Папка будет доступна по логину и паролю.

[ProtectedSamba] comment = Samba Protected Share path = /home/hdd2backup/smb/protected guest ok = no browsable =yes writable = yes read only = no force user = buhnasmb force group = buhnasmb

Задайте права на папку как в ШАГ 4:

sudo chmod ug+rwx /home/hdd2backup/smb/protected sudo chown root:"пользователи домена" /home/hdd2backup/smb/protected

Перезапуск Samba:

sudo systemctl restart smbd.service

# testparm Load smb config files from /etc/samba/smb.conf Loaded services file OK. Server role: ROLE_STANDALONE

- smb.conf

-

[global] workgroup = WORKGROUP server string = %h server (Samba, Ubuntu) log file = /var/log/samba/log.%m max log size = 1000 logging = file panic action = /usr/share/samba/panic-action %d server role = standalone server obey pam restrictions = yes unix password sync = yes passwd program = /usr/bin/passwd %u passwd chat = *Enter\snew\s*\spassword:* %n\n *Retype\snew\s*\spassword:* %n\n *password\supdated\ssuccessfully* . pam password change = yes map to guest = bad user netbios name = back20 usershare allow guests = yes [PublicSamba] comment = Samba Anonymous Share path = /home/hdd2backup/smb/buhnasmb guest ok = yes browsable =yes writable = yes read only = no force user = buhnasmb force group = buhnasmb [ProtectedSamba] comment = Samba Protected Share path = /home/hdd2backup/smb/protected guest ok = no browsable =yes writable = yes read only = no force user = buhnasmb force group = buhnasmb

Проект Samba продолжает активно развиваться. Скорость работы Samba в условиях многопользовательского доступа в качестве ролей файлового и принт-сервера более чем в два раза выше по сравнению с Windows Server.

Начиная с четвёртой версии, Samba может выступать в роли контроллера домена и сервиса Active Directory, совместимого с реализацией Windows 2000, и способна обслуживать все поддерживаемые Microsoft версии Windows-клиентов, в том числе Windows 10.

К сожалению, для более углубленного изучения Samba в интернете практический нет информации.