Во всех версиях Windows, начиная с Windows XP, присутствует встроенный брандмауэр, который можно использовать для защиты операционной системы и фильтрации сетевого трафика. По своему функционалу и возможностям он не уступает многим сторонним коммерческим программным межсетевым экранам: позволяет ограничить доступ к компьютеру из внешней сети, а также разрешить или заблокировать доступ в Интернет для различных приложений. В Windows 10 1709 встроенный брандмауэре называется Windows Defender Firewall with Advanced Security. В этой статье мы покажем, как настроить брандмауэр Windows Defender в Windows 10.

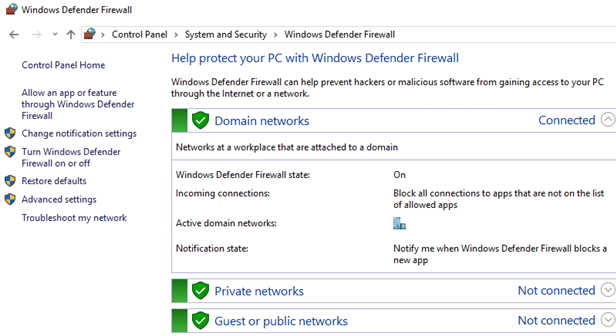

Чтобы открыть панель настройки Windows Defender Firewall, откройте классическую Панель управления (Control Panel) и перейдите в раздел System and Security -> Windows Defender Firewall. На скриншоте ниже видно, что Windows Defender Firewall включен и защищает ваш компьютер.

Чтобы полностью включить/отключить Firewall в Windows 10 используется кнопка Turn Windows Defender Firewall on or off.

Совет. Также вы можете включить/отключить брандмауэр Windows с помощью PowerShell или такими командами:

netsh advfirewall set allprofiles state off

или

netsh advfirewall set allprofiles state on

Если вы некорректно настроили правила в брандмауэре защитника Windows, и полностью заблокировали сетевой доступ для одной программы или операционной системы, можно сбросить все ваши настройки с помощью кнопки Restore defaults.

Обратите внимание что в Windows Defender Firewall есть три сетевых профиля:

- Domain profile – используется, если компьютер присоединен к доменной сети Active Directory;

- Private profile – профиль для частной сети, в которой вы хотите разрешить обнаруживать ваш другими устройствами, и разрешить общий доступ к файлам и принтерам;

- Public (Guest) profile – настройки этого профиля максимально ограничивают доступ к вашему компьютеру из сети и его обнаружения. Этот профиль используется в общедоступных местах, где вы не доверяете другим устройствам в сети (гостиница, аэропорт, кафе)

Сетевой профиль брандмауэра выбирается пользователем при первом подключении к новой сети или назначается автоматически (в случае домена).

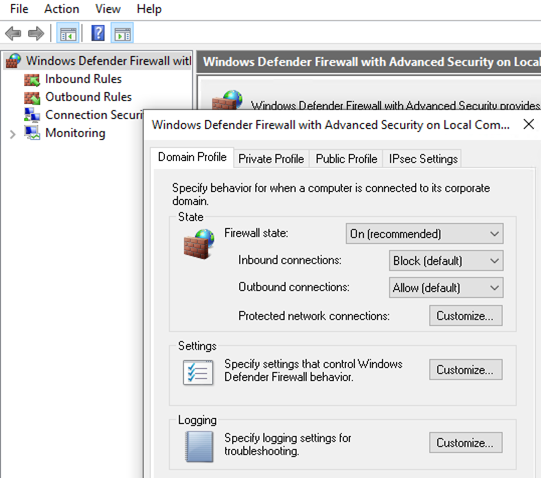

Чтобы разрешить или заблокировать входящее/исходящее подключение для конкретного профиля, нажмите Advanced Setting, щелкните провой кнопкой по корню Windows Defender Firewall with Advanced Security -> Properties.

Вы можете управлять настройками каждого профиля на отдельной вкладке.

Обратите внимание, что по-умолчанию Windows Defender Firewall в Windows 10 блокирует все входящие подключения и разрешает все исходящие.

Если вы хотите полностью заблокировать доступ в Интернет с вашего компьютера, на всех трех вкладка выберите Outbound Connection -> Block. При этом исходящие подключения будут запрещены для всех программ, кроме разрешенных (в Windows 10 есть несколько преднастроенных правил для системных процессов: доступ к Windows Updates, Windows Store, обновление антивирусных баз Windows Defender и т.д.)

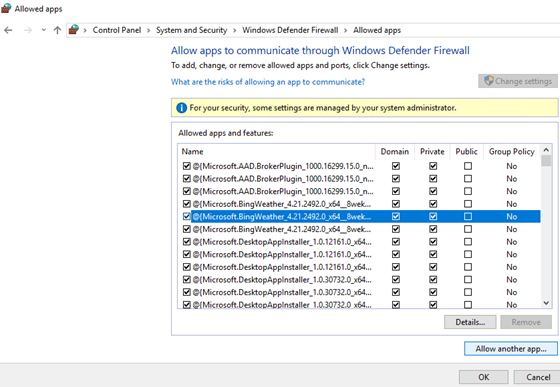

Попробуем добавить браузер Mozilla Firefox в список разрешенных программ.

Нажмите на кнопку Allow an app or feature through Windows Defender Firewall в левой панели. Появится список разрешенных приложений и служб Windows. Чтобы добавить новое приложение, нажмите Allow another app.

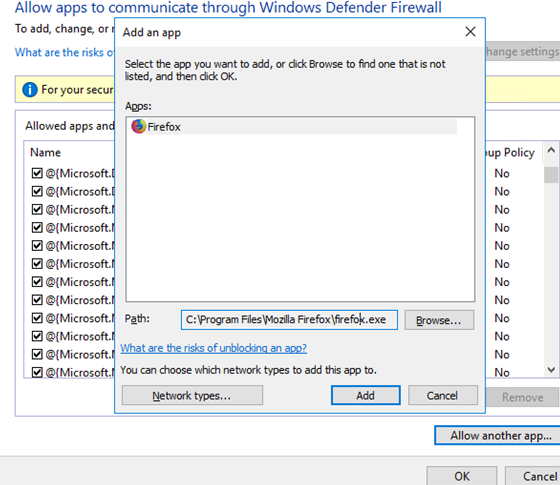

С помощью кнопки Browse укажите исполняемый файл прилежания, которому нужно разрешить доступ в Интернет. Я выбрал исполняемый файл браузера C:\Program Files\Mozilla Firefox\firefox.exe

Нажмите OK и на следующей вкладке выберите, для каких сетевых профилей должно быть активно данное правило.

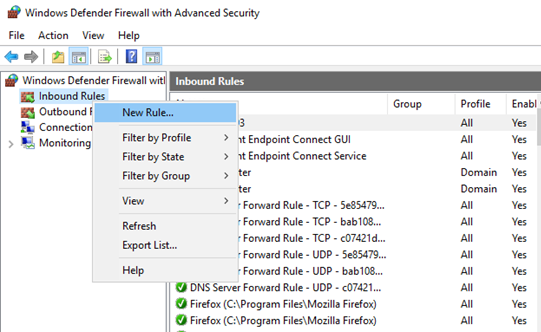

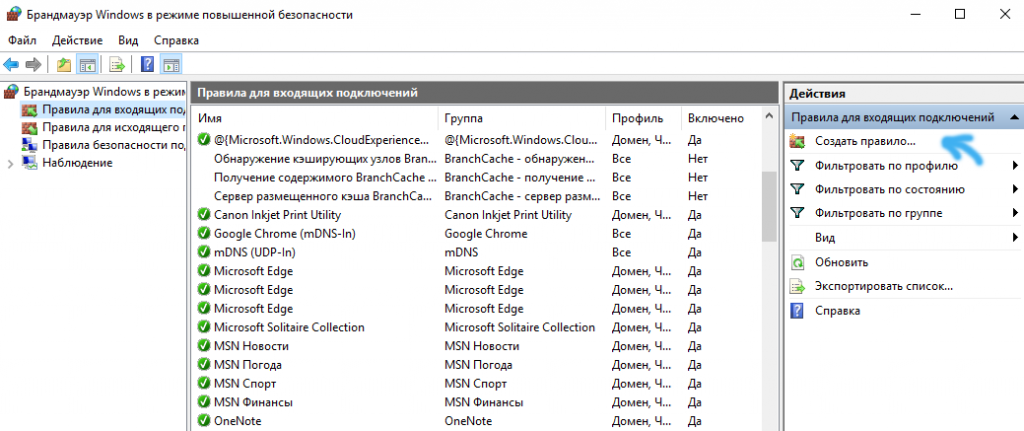

Более тонко вы можете настроить правила Windows Defender Firewall из консоли wf.msc. Здесь вы можете создать отдельные разрешающие или запрещающие правила для конкретной программы, протокола (TCP/UDP/ICMP/IPsec), IP адреса или номера порта.

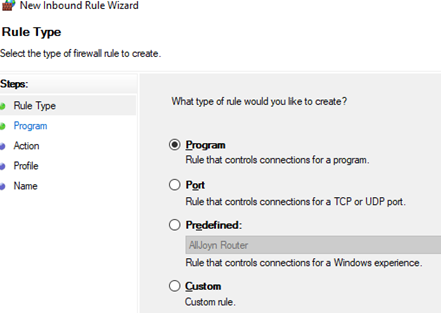

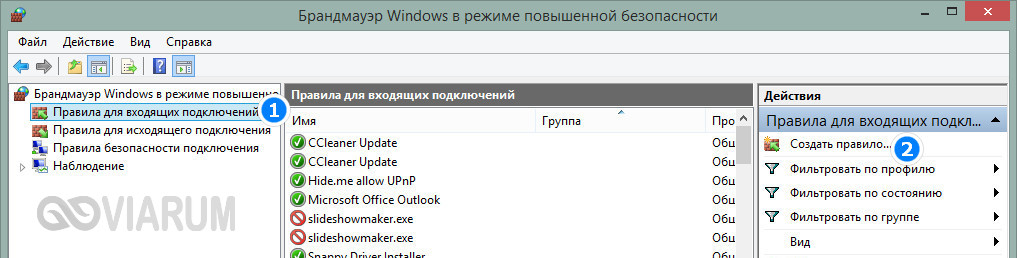

Чтобы создать новое правило для исходящего трафика, щелкните правой кнопкой по Inbound rules -> New Rule.

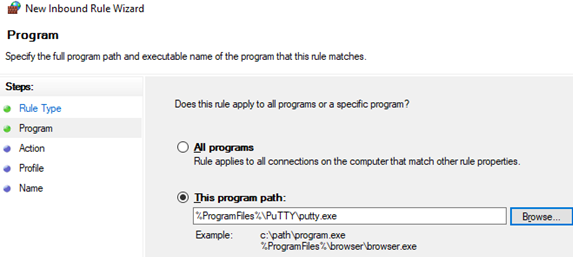

Далее следуйте простому мастеру, который поможет создать новое собственное правило в брандмауэре Windows.

В этом примере я разрешил исходящие подключения для putty.exe.

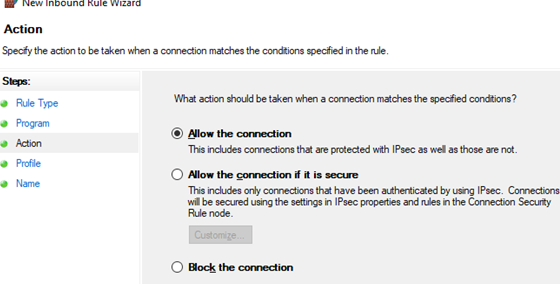

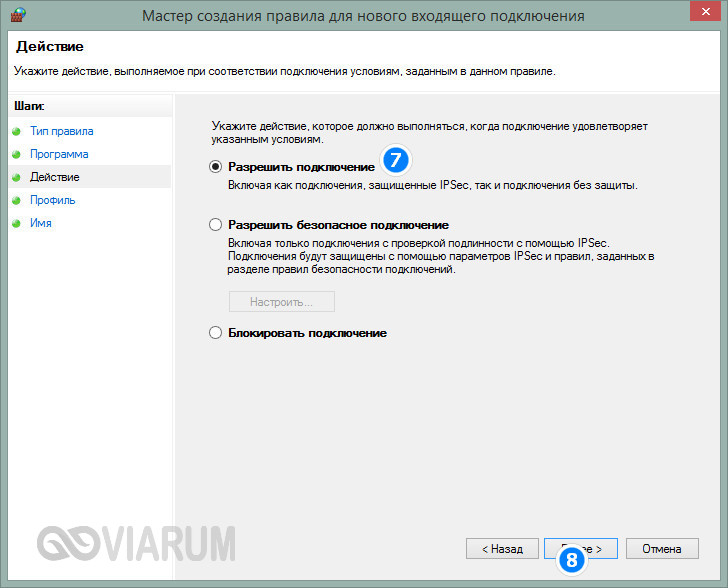

Выберите Allow the connection и укажите имя правила.

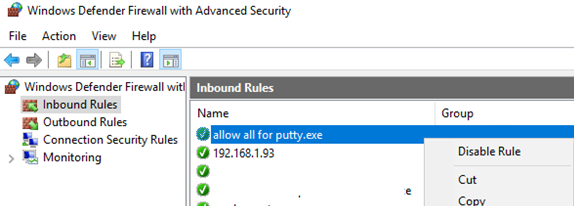

Новое правило появится в консоли Inbound rules. Вы можете отключить его через контекстное меню Disable rule. При этом правило не удаляется, а становится неактивным (его цвет сменится с зеленый на серый).

Главная » Microsoft Word » Как добавить игру или программу в исключение Брандмауэра Windows 10

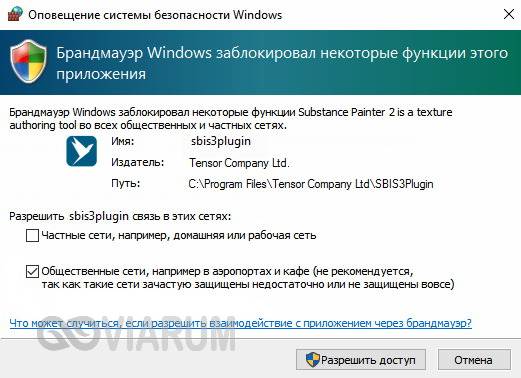

Обычно, при первом запуске игры или программы, которой нужен доступ в интернет, появляется окно Брандмауэра Windows 10 с просьбой разрешить доступ. Но, иногда такое окно не появляется, и программа не может нормально работать. В таких случаях необходимо вручную добавить эту программу в исключения Брандмауэра Windows.

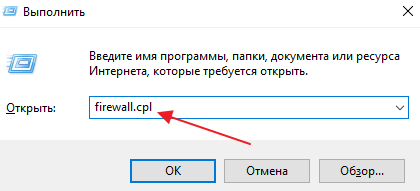

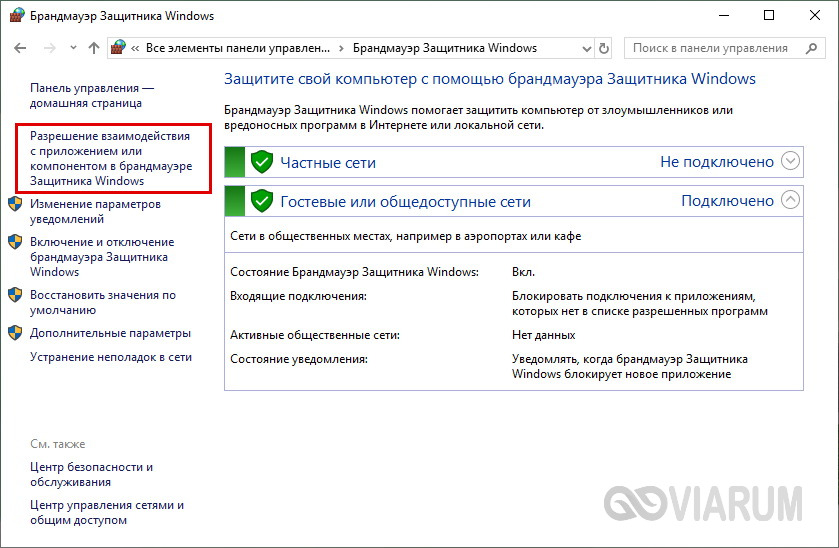

Для того чтобы добавить игру или программу в исключение Брандмауэра Windows 10 вам нужно открыть настройки Брандмауэра в «Панели управления». Для этого проще всего воспользоваться командой «firewall.cpl». Нажмите комбинацию клавиш Windows-R и в появившемся окне введите «firewall.cpl». После чего нажмите на клавишу ввода.

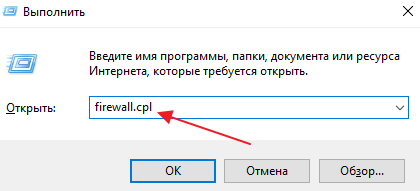

В результате перед вами появятся настройки Бранмауэра Windows 10. Здесь нужно перейти по ссылке «Разрешение взаимодействия с приложением или компонентом», которая находится в левой части окна.

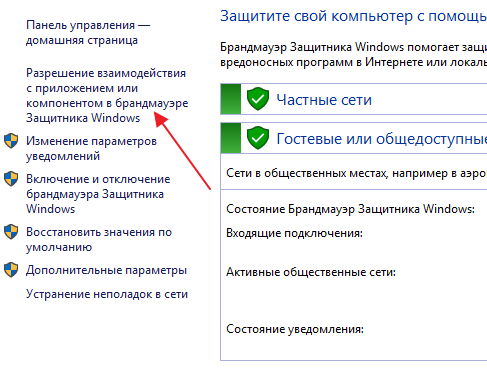

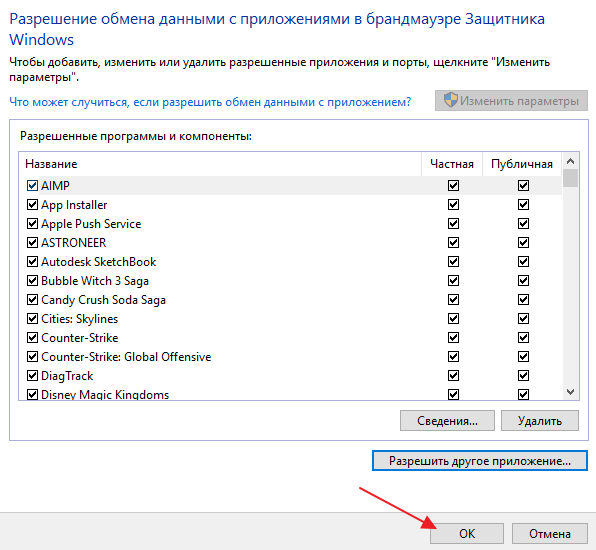

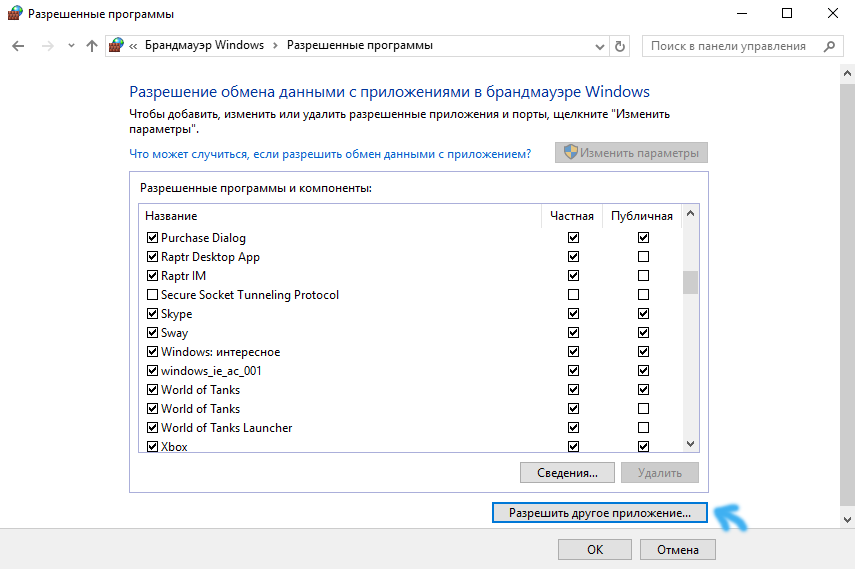

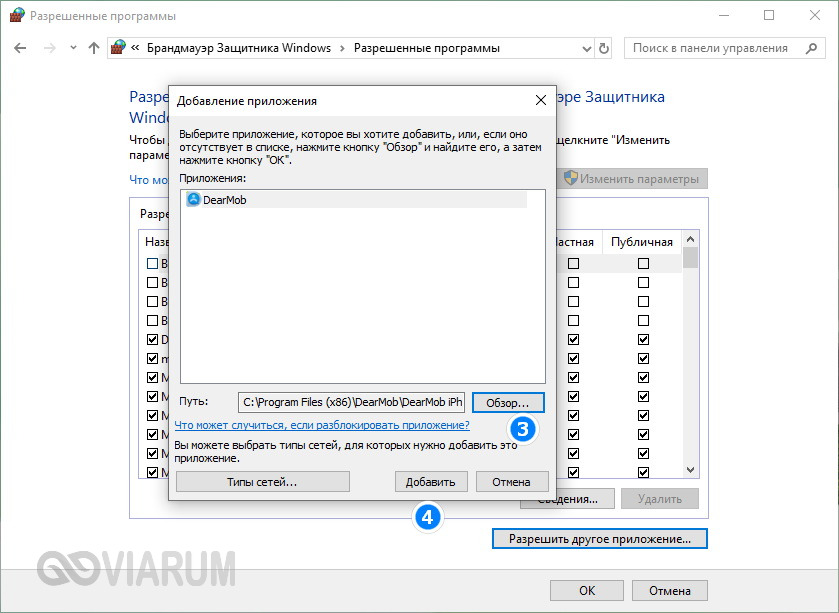

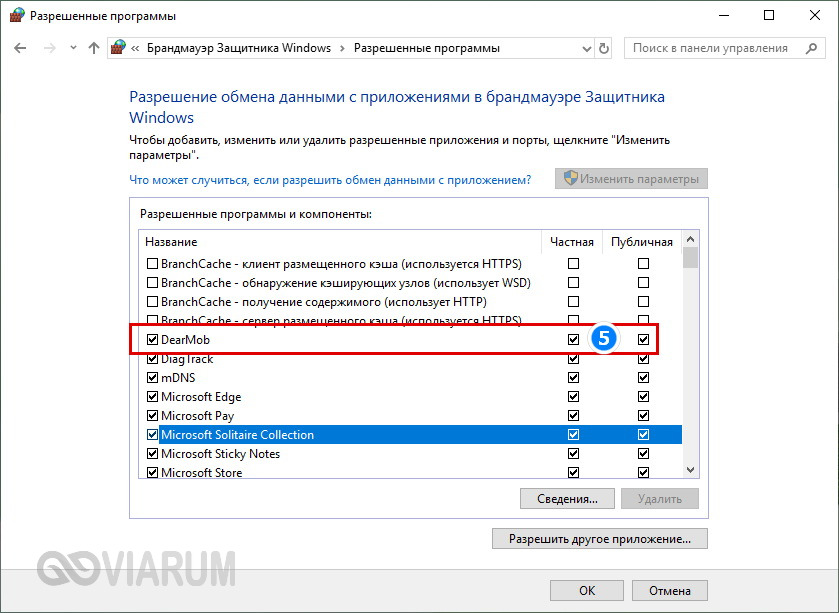

Дальше нужно нажать на кнопку «Изменить параметры», а потом на кнопку «Разрешить другое приложение». Нажимать нужно именно в таком порядке. Иначе кнопка «Разрешить другое приложение» будет не активной.

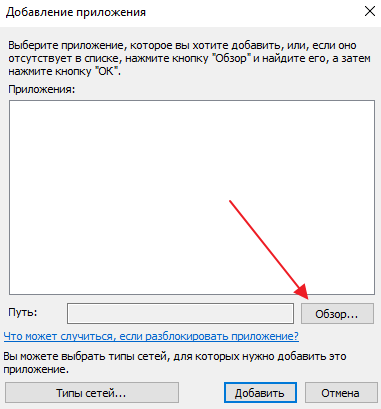

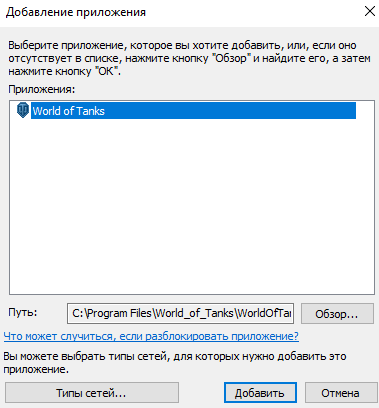

После нажатия на кнопку «Разрешить другое приложение» появится небольшое окно для добавления исключений в Брандмауэр Windows 10. Здесь нужно нажать на кнопку «Обзор» и выбрать exe-файл игры или программы, которую нужно добавить в исключения.

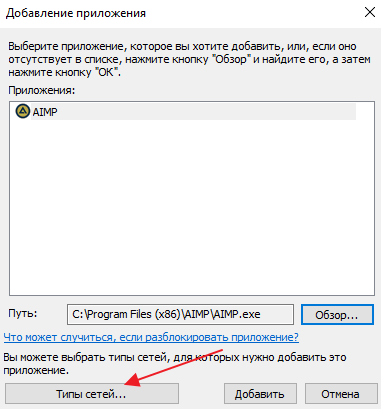

После того, как вы выбрали нужную игру или программу, нужно нажать на кнопку «Типы сетей».

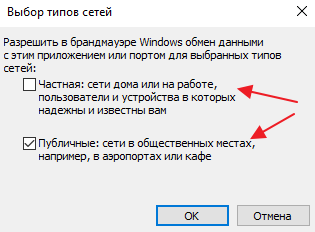

В открывшемся окне нужно выбрать тип сетей, в которых должна работать ваша игра или программа. Если хотите, чтобы добавленное исключение работало в любом случае, то установите обе отметки.

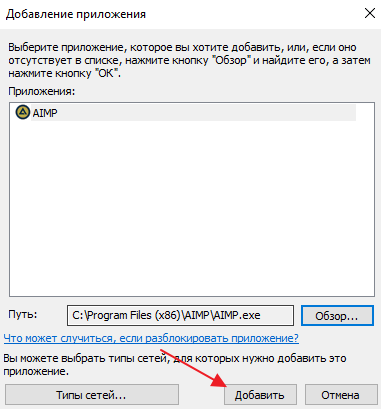

После выбора типа сетей нажмите на кнопку «Добавить» для того, чтобы добавить новое исключение.

В результате, в списке исключений Брандмауэра Windows 10 появится нужная вам игра или программа. Для сохранения настроек закройте окно нажатием на кнопку «ОК».

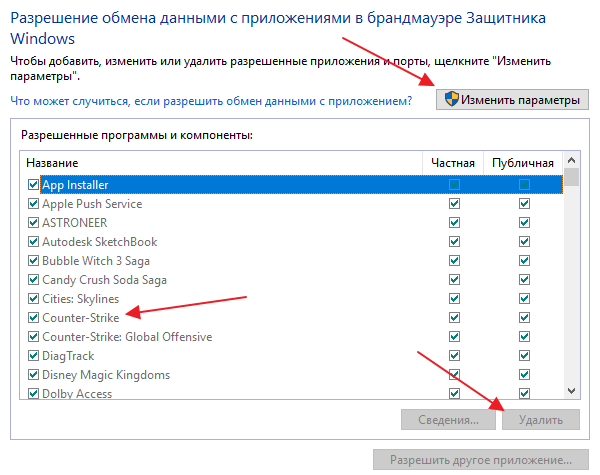

Если появится необходимость удалить ранее добавленное исключение, то это делается в этом же окне.

Сначала нажимаем на кнопку «Изменить параметры», потом выбираем исключение, а потом нажимаем на кнопку «Удалить».

Как добавить исключение с помощью командной строки или PowerShell

Также вы можете добавить игру или программу в исключение Брандмауэра Windows 10 с помощью командной строки. Для этого вам нужно открыть командную строку с правами администратора и выполнить следующую команду:

- netsh advfirewall firewall add rule name=»Program name» dir=in action=allow program=»C:pathprogram.exe» enable=yes

Обратите внимание, «Program name» — это название программы, которую вы хотите добавить в исключения, а «C:pathprogram.exe» — это путь к exe-файлу данной программы.

При необходимости, с помощью командной строки можно и заблокировать программу в Брандмауэре. Для этого нужно изменить «action=allow» на «action=block»:

- netsh advfirewall firewall add rule name=»Program name» dir=in action=block program=»C:pathprogram.exe» enable=yes

Для того чтобы удалить программу или игру из списка исключений Брандмауэра Windows 10 используйте команду:

- netsh advfirewall firewall Delete rule name=»Program name»

При желании, аналогичные действия можно выполнить и с помощью PowerShell. В этом случае для добавления исключения в Брандмауэр Windows 10 нужно использовать вот такую команду:

- New-NetFirewallRule -DisplayName «Program name» -Direction Inbound -Program «C:pathprogram.exe» -Action Allow

Как и в предыдущем случае, данная команда включает название программы, которую нужно добавить в исключения, а также путь к exe-файлу этой программы. Блокирование программы выполняется схожей командой:

- New-NetFirewallRule -DisplayName «Program name» -Direction Inbound -Program «C:pathprogram.exe» -Action Block

А для удаления исключения используется команда:

- Remove-NetFirewallRule -DisplayName «Program name»

Как видите, существует не мало разных способов, для того чтобы добавить программу или игру в список исключений Брандмауэра Windows 10, и вы можете выбрать то, что вам более удобно.

Данная статья покажет различные способы как вручную добавить приложение в разрешенные брандмауэра Windows 10, или как удалить приложение из разрешенных.

Иногда возникает необходимость добавить исключение или правило для приложения в брандмауэр, обычно добавление происходит автоматически, но и бывает случаи когда нужно сделать это вручную. При установке нового приложения, которое хочет взаимодействовать через брандмауэр — Windows вам предложит разрешить или запретить ему доступ. Но что если вы запретили добавлять его в исключения, а в данный момент возникла надобность его добавить? Или возможно вы хотите удалить его из исключений в брандмауэре?

Чтобы управлять разрешениями в брандмауэре Windows -ваша учетная запись должна обладать правами администратора.

Разрешить приложения через брандмауэр в настройках брандмауэра.

1. Откройте брандмауэр: один из способов — в строке поиска или в меню выполнить введите firewall.cpl и нажмите клавишу Enter.

2.В левой колонке нажмите на «Разрешение взаимодействия с приложением или компонентом в брандмауэре Windows»;

3.Нажмите на «Изменить параметры», если вы после загрузки Windows уже заходили в данные параметры, то кнопка будет не активна и можно просто переходить к следующему пункту;

4. Перед вами список приложений с заданными разрешениями, если ваше приложение есть в списке — поставьте галочки на нужное и нажмите «ОК», если его в списке нет — нажмите на Разрешить другое приложение;

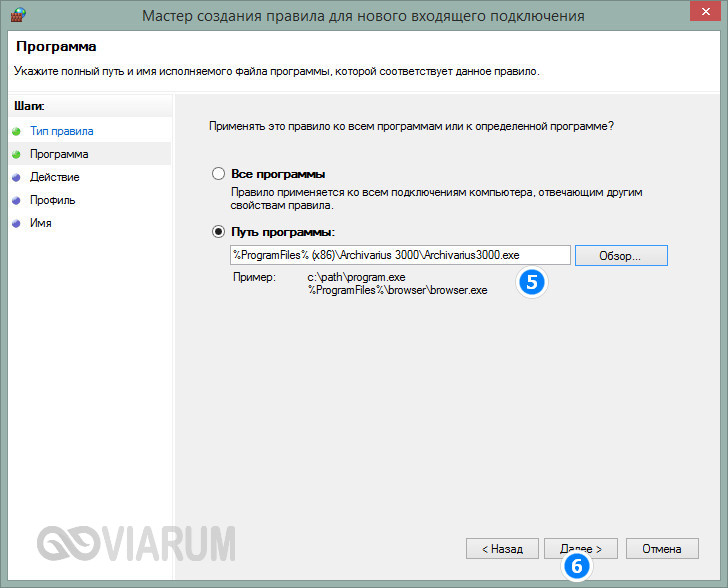

5.Нажмите «Обзор», чтобы указать путь к нужному приложению;

6.Через открывшееся окно найдите приложение, которое вы хотите разрешить, выберите его и нажмите «Открыть»;

7.Нажмите кнопку «Типы сетей»;

8.Поставьте галочки на сетях в которых нужно разрешить обмен данными с этим приложением, и нажмите «ОК»;

9.Нажмите кнопку «Добавить»;

10.В этом окне подтвердите разрешения для данного приложения, нажав на «ОК».

Теперь просто закройте настройки брандмауэра. Приложение добавлено в исключения для заданных сетей.

Разрешить приложения через брандмауэр в командной строке.

1.Откройте командную строку от имени администратора: один из способов — нажать на меню пуск правой клавишей мыши и выбрать из списка «Командная строка (Администратор);

2.Вам нужно знать имя приложения и путь к нему, в нашем примере мы будем добавлять браузер Chrome, а вы уже можете изменить команду на своё приложение. Нужно в командной строке написать команду netsh advfirewall firewall add rule name=»Google Chrome» dir=in action=allow program=»C:Program FilesGoogleChromeApplicationchrome.exe» enable=yes после чего нажать «ОК»;

После выполнения команды можно закрывать командную строку.

Если вы хотите блокировать приложение в брандмауэре — нужно выполнить в командной строке команду netsh advfirewall firewall add rule name=»Google Chrome» dir=in action=block program=»C:Program Files (x86)GoogleChromeApplicationchrome.exe» enable=yes

Google Chrome и путь к приложению замените на своё.

Разрешить приложения через брандмауэр в PowerShell.

1.В строке поиска напишите powershell на найденном результате нажмите правой клавишей мыши и выберите «Запустить от имени администратора»;

2. Вам нужно знать имя приложения и путь к нему, в нашем примере мы будем добавлять браузер Chrome, а вы уже можете изменить команду на своё приложение. Пишем команду New-NetFirewallRule -DisplayName «Google Chrome» -Direction Inbound -Program «C:Program Files GoogleChromeApplicationchrome.exe» -Action Allow и нажимаем Enter.

Когда команда будет выполнена — можно закрывать PowerShell, программа вписанная в команду — будет добавлена в разрешенные брандмауэром.

Чтобы блокировать приложение брандмауэром — нужно в PowerShell выполнить команду New-NetFirewallRule -DisplayName «Google Chrome» -Direction Inbound -Program «C:Program Files GoogleChromeApplicationchrome.exe» -Action Block и нажимаем Enter. Только не забывайте менять в команде имя приложения и путь к нему на своё.

Удалить приложение из разрешенных в настройках брандмауэра Windows.

1. В строке поиска или в меню выполнить введите команду firewall.cpl и нажмите клавишу Enter.

2.В левой колонке нажмите на «Разрешение взаимодействия с приложением или компонентом в брандмауэре Windows»;

3.Нажмите на «Изменить параметры», если вы после загрузки Windows уже заходили в данные параметры, то кнопка будет не активна и можно просто переходить к следующему пункту;

4.Найдите в списке приложение и уберите галочки напротив него, после чего нажмите «ОК». Или выделите приложение и нажмите «Удалить»;

5.Подтвердите удаление нажав на «Да».

6. Нажмите «ОК» и закройте настройки брандмауэра.

Удалить приложение из разрешенных в брандмауэре с помощью командной строки.

1.Откройте командную строку от имени администратора: один из способов — нажать на меню пуск правой клавишей мыши и выбрать из списка «Командная строка (Администратор);

2.Вам нужно знать названия приложения чтобы удалить его из разрешенных. Если вы название знаете — переходите к следующему пункту, если нет — в командной строке выполните команду netsh advfirewall firewall show rule name=all >»%UserProfile%DesktopWindowsFirewallRules.txt»

Данная команда создаст на рабочем столе текстовый документ, который можно открыть с помощью приложения блокнот и найти в нём название приложения.

3.Когда вы знаете названия приложения — введите команду netsh advfirewall firewall Delete rule name=»Google Chrome» и нажмите Enter. Только заменит в команде Google Chrome на своё приложение.

Удалить приложение из разрешенных с помощью PowerShell

1.В строке поиска напишите powershell на найденном результате нажмите правой клавишей мыши и выберите «Запустить от имени администратора»;

2. Вам нужно знать имя приложения, если вы его знаете — пропускайте этот пункт и переходите к следующему, если не знаете — выполните команду Show-NetFirewallRule | Out-File «$env:userprofileDesktopWindowsFirewallRules.txt»

После ее выполнения на рабочем столе появится текстовый документ, откройте его и найдите название приложения для которого нужно убрать разрешения.

3. Напишите команду Remove-NetFirewallRule -DisplayName «Google Chrome» и нажмите Enter. Только не забудьте поменять Google Chrome на название своего приложения!

На сегодня всё, мы с вами рассмотрели различные способы добавления приложений в исключения брандмауэра в Windows 10, а также различные способы удаления разрешений для приложений в брандмауэре. Если есть дополнения — пишите комментарии! Удачи Вам ?

Как добавить программу в исключение брандмауэра Windows 10

Брандмауэр Защитника Windows был добавлен компанией Майкрософт с целью увеличения безопасности пользователей в целом. Ещё с первых версий был создан функционал с возможностью добавления программ и различных приложений в исключения брандмауэра. Всё потому что существует не мало необходимых программ, которые не принимает брандмауэр.

Данная статья покажет как добавить программу в исключение брандмауэра Windows 10. А также рассмотрим как изменить разрешение взаимодействия с приложением или компонентом в брандмауэре Защитника Windows 10. Бывает намного легче полностью отключить брандмауэр в Windows 10 и проверить работает ли нужная программа.

Как разрешить приложение в брандмауэре

При запуске новых программ выскакивает окно брандмауэра, в котором пользователю предлагается разрешить или запретить обмен данными с приложениями. Если же пользователь ошибочно выберет не правильный вариант, изменить своё решение именно в этих настройках.

- Открываем брандмауэр Windows 10 любым из способов, например, нажав Win+Q и в поиске находим Брандмауэр Защитника Windows.

- В разделах брандмауэра выбираем пункт Разрешение взаимодействия с приложением или компонентом в брандмауэре Windows.

- В открывшимся окне нажимаем Изменить параметры, а потом уже выбираем пункт Разрешить другое приложение.

- В окне добавления приложения нажимаем Обзор и находим программу, которая отсутствует в списке.

Как добавить приложение в исключение брандмауэра Windows 10

Добавление исключений в брандмауэр Windows происходит путем создания правил входящих и исходящих подключений. Есть возможность создать правило подключения как для программы, так и для порта. Поскольку иногда появляется необходимость разрешить определенный порт для конкретного приложения.

- Запускаем окно брандмауэра Windows 10 выполнив команду firewall.cpl в окне Win+R.

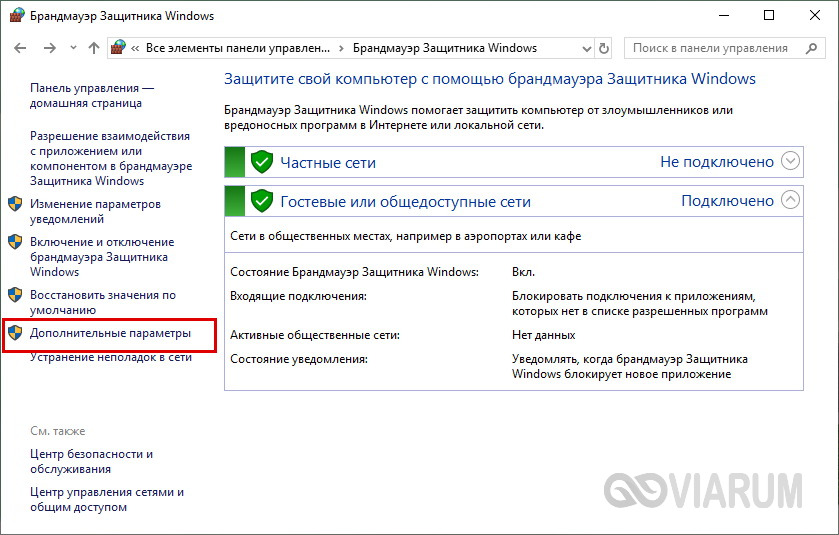

- Открываем Мониторинг брандмауэра Защитника Windows в режиме повышенной безопасности выбрав в разделах брандмауэра пункт Дополнительные параметры.

- Дальше переходим в пункт Правила для входящих подключений или Правила для исходящего подключения и нажимаем кнопку Создать правило.

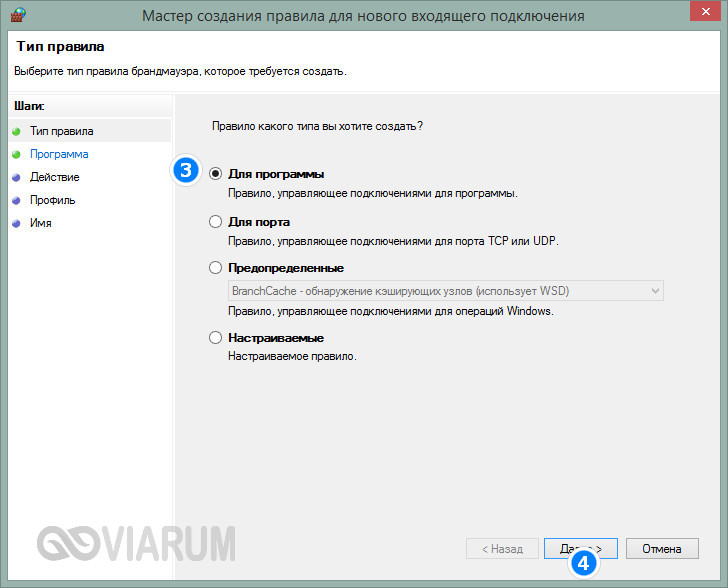

- В открывшимся окне выбираем какого типа правило Вы хотите создать, в нашем случае выбираем Для программы и нажимаем Далее.

- Следующим шагом необходимо указать путь программы нажав кнопку Обзор и нажать Далее.

- Последними шагами будет указание действия, когда подключение удовлетворяет указанным условиям, выбор профилей к которым применяется правило и указание имени нового правила.

При создании неверного правила брандмауэра или же когда подключение блокируется правилом брандмауэра Windows в пользователей есть возможность отключить или вовсе удалить проблемное правило. Для этого нужно со списка правил найти ненужное правило и в контекстном меню выбрать пункт отключить правило или удалить.

Брандмауэр вместе с обновленным Защитником в Windows 10 является полезным средством защиты системы в целом. Поэтому мы не рекомендуем полностью отключать брандмауэр. Более простым способом решения ситуации с не работоспособностью приложений из-за брандмауэра есть добавления исключений путем создания правил входящих и исходящих подключений.

В этой статье мы разобрались как добавить программу в исключение брандмауэра Windows 10. А также рекомендуем обратить внимание на пункт инструкции как разрешить приложение в брандмауэре, поскольку возможно при автоматическом выскакивании запроса был выбран не правильный вариант.

Как добавить исключения в брандмауэр и защитник Windows 10

При установке программного обеспечения либо игр для компьютера, встроенные системы безопасности, такие как брандмауэр и защитник windows пытаются закрыть доступ к некоторым файлам, которые по их мнению являются опасными для нашего компьютера. Существует немало нужных файлов, для программ или игр, которые не принимают защитники нашей системы по той или иной причине и для этого нам нужно уметь добавлять такие файлы в исключение наших защитников.

Чтобы установленные нами приложения работали без сбоев. Давайте же посмотрим как добавить файлы в исключения и начнем с брандмауэра. Я работю в Windows 10, в других системах добавления в исключения брандмауэра выполняется таким же образом. В брандмауэр можно зайти несколькими способами, я буду заходить через поиск. В поиске пишу брандмауэр и нажимаю на найденный объект.

В открывшемся окне, в правой колонке, находим пункт под название разрешение взаимодействия с приложением или компонентом в брандмауэре Windows и жмем на него.

Мы видим список программ которые уже внесены в исключения, для добавления новой программы или игры нам нужно нажать на вкладку разрешить другое приложение но эта вкладка может быть недоступна, а для получения доступа к ней нужно нажать на вкладку изменить параметры, где после нажатия мы получаем права администратора на добавления нового исключения. После вкладка разрешить другое приложение должна стать активной, жмем на неё.

В окне добавления приложения жмем кнопку обзор.

В проводнике windows находим тот файл который нас интересует и нажимаем открыть.

Видим наш файл в окне добавление приложения, выбираем его и нажимаем добавить.

В окне разрешенные программы и компоненты видим, что наш файл успешно добавлен в исключения. Нажимаем кнопку OK.

Защитник Windows

Давайте теперь добавим исключения в защитник windows. В поиске пишем защитник и нажимаем на найденную вкладку.

Открылось окно программы в котором мы нажимаем на вкладку параметры.

Далее находим пункт добавить в исключения и жмем на него.

Как видим в открывшемся окне, мы можем добавить не только файл, но и папку и даже можем исключить расширение файла. Но мы работаем с файлом, так что нажимаем на знак + который расположен под пунктом под пунктом файлы.

В открывшемся проводнике windows находим и выбираем тот файл, который хотим добавить в исключения и жмем исключить этот файл.

И как видно в окне исключений, наш файл успешно добавлен.

О ставляйте своё мнение о данной статье, ну и конечно же задавайте свои вопросы, если у вас что-то вдруг пошло не так.

Как добавить исключение в брандмауэр Windows 10

Помимо приложений для работы с файлами, в набор поставляемого вместе с Windows 10 программного обеспечения входит брандмауэр или иначе фаервол – специальное приложение, предназначенное для защиты компьютера от атак по сети. Будучи активной, эта программа проверяет исходящий и входящий трафик и блокирует соединения, которые считает небезопасными. Брандмауэр ни в коем случае не заменяет антивирус, но это не означает, что его можно отключить, поскольку он обеспечивает дополнительную защиту.

К сожалению, алгоритмы штатного брандмауэра несовершенны, поэтому он не способен с точностью определить, является ли трафик безопасным. Следствием этого может стать ошибочная блокировка безопасных и полезных программ или игр. Некоторые приложения, например, популярный торрент-клиент uTorrent, умеют добавлять себя в исключения брандмауэра Windows 10. Но все же большинство программ приходится вносить в список исключений фаервола вручную.

Это довольно простая процедура, тем не менее, у начинающих пользователей она может вызвать некоторые сложности. Разрешить, или напротив, запретить подключение для той или иной программы можно в упрощенном режиме и режиме повышенной безопасности. Второй способ удобен тем, что позволяет разрешать или блокировать соединение отдельно для исходящего и входящего трафика. В этой статье мы покажем, как добавить программу в исключения брандмауэра Windows 10 с использованием обоих методов.

Упрощенный способ

Откройте брандмауэр из классической Панели управления или командой firewall.cpl и нажмите в меню слева ссылку «Разрешение взаимодействия с приложением…».

В следующем окне нажмите кнопку «Изменить параметры», а после того как управление списком разрешенных приложений станет доступным, нажмите «Разрешить другое приложение».

Укажите в открывшемся окошке через стандартный обзор исполняемый файл программы, которую хотите внести в исключения брандмауэра Windows 10.

Когда приложение появится в списке, вам нужно будет указать, для какой сети будет действовать разрешение – частной или публичной. Тип вашей сети можете посмотреть в разделе «Управление сетями и общим доступом», а так, если сомневаетесь в выборе, установите обе галочки. Почти всё готово, осталось только сохранить изменения, нажав кнопку «ОК».

Добавление исключений в безопасном режиме

Теперь разберем, как добавить приложение в исключения брандмауэра Windows 10 в режиме повышенной безопасности. Этот способ является более гибким, так как позволяет разрешать или блокировать подключения отдельно для разных программ, портов, профилей и даже конкретных IP-адресов.

Рассмотрим процедуру на простом примере. Чтобы запустить брандмауэр в режиме повышенной безопасности, откройте его сначала в стандартном режиме и нажмите слева в меню ссылку «Дополнительные параметры». Также вы можете воспользоваться быстрый командой wf.msc.

При этом откроется окно, разделенное на три области. В левой колонке вам нужно будет выбрать тип правила. Если вы хотите, чтобы программа могла отправлять пакеты с компьютера, выбирайте правило для входящих подключений, если же нужно разрешить программе принимать трафик из интернета, выбирайте правила для входящих подключений. Правила не являются взаимоисключающими, настраивать их можно вместе и по отдельности.

Добавим исключение в брандмауэр Windows 10 для входящего подключения программы Архивариус. Выделите в меню слева нужную опцию, а затем в меню справа нажмите «Создать правило». При этом откроется окно мастера, в котором вам будет предложено указать тип правила. Поскольку разрешать мы будем программу, оставляем активной радиокнопку «Для программы».

Жмём «Далее» и указываем путь к исполняемому файлу приложения.

Опять нажимаем «Далее» и в качестве действия выбираем «Разрешить подключение».

На следующем этапе брандмауэр попросит указать, для какого профиля будет применяться правило. Под профилем в данном случае имеется ввиду тип сети, которая может быть доменной, частной и публичной. По умолчанию разрешение выставляется для всех доступных типов сети, здесь всё можно оставить так как есть.

Наконец, последний шаг – присвоение правилу имени. Оно должно быть легко запоминающимся и содержательным, чтобы затем не пришлось гадать, для чего же вы создавали правило.

После нажатия кнопки «Готово» правило появится в списке в средней колонке окна брандмауэра.

Точно таким же образом создаем правило для исходящего подключения, если в этом есть необходимость. На этом всё. Теперь вы знаете, как в брандмауэре добавить в исключения любую программу. Ничего сложного тут нет, однако нельзя не отметить, что в сторонних фаерволах данная процедура является еще более простой и прозрачной.

Windows 10 has several security features to protect your device and data against unauthorized access, malware, and other attacks, including a powerful built-in firewall known as Microsoft Defender Firewall.

Although the Microsoft Defender Firewall does a pretty good job managing which applications and features are allowed to connect through the network, sometimes you may need to manually allow or deny an app.

In this guide, you’ll learn the steps to allow or deny app access through the firewall on Windows 10.

To allow an app through the Windows 10 firewall, use these steps:

-

Open Windows Security on Windows 10.

-

Click on Firewall & network protection.

-

Click the “Allow an app through firewall” option.

-

Click the Change settings button.

-

Check the app or feature you want to allow through the Windows 10 firewall.

Quick tip: If the app isn’t on the list, click the “Allow another app” button to locate the application you want to allow.

-

Check on which type of networks an app can access the network:

- Private — Allows the app access to the network at home or work.

- Public — Allows the app access to the network at a public place, such as in a coffee shop.

-

Click the OK button.

Once you complete the steps, the app will have full access to the network on Windows 10.

If you want to block an app through the firewall, you can follow the instructions outlined above, but in step 5, clear the checkmark for the app or feature you want to deny access to the network.

This guide focuses on the Windows 10 firewall, but if you have another security solution, check your vendor support website for specific instructions.

We may earn commission for purchases using our links to help keep offering the free content. Privacy policy info.

All content on this site is provided with no warranties, express or implied. Use any information at your own risk. Always backup of your device and files before making any changes. Privacy policy info.

There are two ways to allow an app through Windows Defender Firewall. Both of them are risky:

-

Add an app to the list of allowed apps (less risky).

-

Open a port (more risky).

When you open a port in Windows Defender Firewall you allow traffic into or out of your device, as though you drilled a hole in the firewall. This makes your device less secure and might create opportunities for hackers or malware to use one of those openings to get to your files or use your device to spread malware to other devices.

Generally, it’s safer to add an app to the list of allowed apps than to open a port. A port stays open until you close it, but an allowed app opens the «hole» only when needed.

To help reduce your security risk:

-

Only allow an app or open a port when you really need to, and follow the steps to remove apps from the list of allowed apps or close ports that you no longer need.

-

Never allow an app that you don’t recognize to communicate through the firewall.

-

Select the Start menu, type Allow an app through Windows Firewall, and select it from the list of results.

-

Select Change settings. You might be asked for an administrator password or to confirm your choice.

-

To add an app, select the check box next to the app, or select Allow another app and enter the path for the app.

-

To remove an app, clear the check box next to the app, and then select OK.

-

Select the Start menu, type Windows Defender Firewall, and select it from the list of results.

-

Select Advanced settings on the side navigation menu. You might be asked for an administrator password or to confirm your choice.

-

Select Inbound Rules.

-

To open a port, select New Rule and complete the instructions.

-

To close a port, select the rule you want to disable, and then under Actions, select Disable Rule.

See also

Check the firewall settings

Firewall & network protection in Windows Security

Need more help?

Want more options?

Explore subscription benefits, browse training courses, learn how to secure your device, and more.

Communities help you ask and answer questions, give feedback, and hear from experts with rich knowledge.

|

The setup program automatically opens this port through Windows Firewall. parallels.com parallels.com |

Программа установки автоматически открывает этот порт через Брандмауэр Windows. parallels.com parallels.com |

|

First you need to make sure the server is configured to allow TCP/IP as well as port 1433 is open on the Windows firewall. deepshiftlabs.com deepshiftlabs.com |

Для начала нужно убедиться, что сервер разрешает TCP/IP соединения, а также то, что порт 1433 открыт на Windows firewall-е. deepshiftlabs.com deepshiftlabs.com |

|

While I could disable the Windows Firewall completely instead of opening the ports, of course the most secure option is to leave the firewall up and allow for an exception for SSH ‘ TCP port 22. redline-software.com redline-software.com |

Хотя я мог вообще отключить брандмауэр Windows вместо того, чтобы открывать порты, конечно, самой безопасной опцией было оставить брандмауэр включенным и разрешить исключение для SSH ‘ TCP порт 22. redline-software.com redline-software.com |

|

ION enables consumers with new mini-notebook and small desktop systems to access and play a larger library of Windows games, creating […] incredible opportunity and access for all gamers,” said […] nvidia.co.uk nvidia.co.uk |

ION позволяет потребителям с новыми мини-ноутбуками и небольшими настольными системами получить доступ к более широкой библиотеке игр Windows, предоставляя пользователям […] невероятные возможности”, — сказал Кори Роузмонд (Corey […] nvidia.ru nvidia.ru |

|

This will allow us to connect to the Exchange Server on the network services segment through the network services perimeter ISA firewall for all the services listed on this page (with the exception […] of the Exchange […] Server’s NNTP service, we could create a separate rule for that if required). redline-software.com redline-software.com |

Это позволит связаться с сервером обмена в сегменте сетевых служб через периметр сетевых служб ISA firewall для всех перечисленных служб (кроме службы NNTP сервера обмена, в случае необходимости […] для этого будет создано […] отдельное правило). redline-software.com redline-software.com |

|

13 Always on […] avermedia.eu avermedia.eu |

13 Всегда поверх […] avermedia.eu avermedia.eu |

|

Windows Firewall is a fundamental tool to filter and, if necessary, block the incoming data traffic to and from your computer and is active by default on Windows, at least until another similar program replaces the module. massimopischedda.it massimopischedda.it |

Брандмауэр Windows является основным инструментом для фильтрации и, при необходимости, блокировать входящий трафик данных с компьютера и является активным по умолчанию в Windows, по крайней мере, до тех пор пока другая аналогичная программа заменяет модуль. massimopischedda.it massimopischedda.it |

|

To make the work with program more effective, dimensions of windows and doors can be entered here. instalsoft.com instalsoft.com |

Для более эффективной работы с программой можно подать здесь размеры окон и дверей. instalsoft.com instalsoft.com |

|

It might be necessary for you to disable or tune standard Windows […] firewall for some TCP servers working on your […] rusroute.com rusroute.com |

Для корректной работы некоторых TCP серверов, запущенных на данном […] маршрутизаторе, возможно, потребуется […] rusroute.ru rusroute.ru |

|

The clients – PC compatible computers – are installed directly on the milling machines and allow the operator to create a new program and store it on the server, browse the file list on the server, load the selected program, edit it if necessary and save as a new file on the server, or send it to the milling machine for execution through punch-tape reader interface. ate.org.ua ate.org.ua |

Клиенты – PC совместимые компьютеры, установленные непосредственно на станках, обеспечивают возможность оператору станка создать новую программу и сохранить на сервере, просмотреть список файлов на сервере, загрузить выбранную программу, при необходимости отредактировать ее и сохранить на сервере под другим именем или передать на станок для выполнения через интерфейс считывателя перфоленты. ate.org.ua ate.org.ua |

|

In this article, I will you […] incoming connections […] through TMG server publishing rules. redline-software.com redline-software.com |

В этой статье я покажу вам, как пустить […] с помощью правил […] публикования сервера TMG. redline-software.com redline-software.com |

|

First, I will show […] redline-software.com redline-software.com |

Для начала я покажу вам […] redline-software.com redline-software.com |

|

With encouragement and partial support from ITSU, the Russian Federation […] has developed and distributed […] the Historical Tsunami Database […] for the Pacific Region (HTDB/PAC) to rapidly access and view historical tsunami data in a wide variety of useful graphical formats. unesdoc.unesco.org unesdoc.unesco.org |

При поощрении и частичной поддержке […] компьютеров («Экспертная база […] данных по цунами — ЭБДЦ»), обеспечивающую быстрое получение и вывод на экран исторических данных о цунами в самых разнообразных графических форматах. unesdoc.unesco.org unesdoc.unesco.org |

|

While split tunneling is typically considered a […] security risk, this is […] to the Internet. redline-software.com redline-software.com |

Хотя раздельное туннелирование обычно считается рискованным с точки зрения […] безопасности, это единственная возможность […] redline-software.com redline-software.com |

|

Use Group Policy Windows Firewall snap-in to configure client firewalls ‘ there are a number of protocols that we need to enable so that clients can request cached files from the BranchCache server and also to allow the BranchCache […] server to obtained […] cached content from the machines that made the initial request from the content server. redline-software.com redline-software.com |

Использование оснастки групповой политики брандмауэра Windows для настройки клиентских брандмауэров ‘ нам нужно включить много протоколов, чтобы клиенты могли запрашивать кэшированные файлы с BranchCache-сервера, а также, чтобы […] BranchCache-сервер мог […] получать кэшированное содержимое от машин, которые делали начальный запрос на сервере содержимого. redline-software.com redline-software.com |

|

In order to allow traffic through the ISA firewall (or any firewall), you need to know what protocols are required, the direction of the protocol, and what protocols […] are used for primary and secondary connections. redline-software.com redline-software.com |

Для того чтобы разрешить трафик через брандмауэр ISA firewall (или любой другой брандмауэр), вы должны знать, какой вам нужен протокол, направление протокола, […] а также какие протоколы используются […] для второстепенных соединений. redline-software.com redline-software.com |

|

When this option is available, it will allow the ISA firewall to return an error page to the user accessing the Web site through the Web Publishing Rule that HTTPS instead of HTTP should be used. redline-software.com redline-software.com |

Когда эта опция доступна, мы может разрешить ISA-серверу возвращать пользователю окно с ошибкой о необходимости использования протокола HTTPS вместо HTTP при попытке пользователя получить доступ к web-сайту через правило web-публикации. redline-software.com redline-software.com |

|

A critical vulnerability in Server Service […] software and similar […] your computer’s network […] connections and screen the data sent and received. agnitum.com agnitum.com |

Критической уязвимости в службе […] контроля сетевых соединений […] вашего компьютера и защиты принимаемых и отправляемых данных. agnitum.ru agnitum.ru |

|

Blocking these signatures helps administrators to block some type of applications like Windows Live Messenger that can be tunnelled through HTTP if the normal protocol is blocked through firewall restrictions. redline-software.com redline-software.com |

Блокирование подписей дает администратору возможность запретить работу приложений наподобие Windows Live Messenger, которые могут использовать HTTP при блокировании их обычного протокола ограничениями брандмауэра. redline-software.com redline-software.com |

|

Efforts to reduce heat loss and energy waste have resulted in lower […] consumption of water, more efficient water […] unesdoc.unesco.org unesdoc.unesco.org |

Усилия, направленные на сокращение потерь тепла и электроэнергии привели к уменьшению потребления воды, созданию более […] эффективной системы […] энергосберегающего освещения. unesdoc.unesco.org unesdoc.unesco.org |

|

The conference participants were shown a demonstration […] of special access […] idea-russia.ru idea-russia.ru |

Кроме […] idea-russia.ru idea-russia.ru |

|

The second phase would ensure compliance with access control requirements through protection beyond the perimeter layer by incorporating multiple internal layers of protection related to doors, windows, roofs, conference and meeting rooms, critical infrastructure rooms, […] elevator cars, lobby controls, […] archival and storage areas and parking garages. daccess-ods.un.org daccess-ods.un.org |

На втором этапе будет обеспечено […] соблюдение требований […] кабины лифтов, пульты […] наблюдения за вестибюлем, архивные складские помещения и гаражи для стоянки автомобилей. daccess-ods.un.org daccess-ods.un.org |

|

You can download and install the latest VCP Driver Kit from the Silicon Labs website at […] media.klinkmann.fi media.klinkmann.fi |

Можно либо скачать и установить последнюю версию VCP Driver Kit с сайта Silicon Labs по […] адресу […] мастера установки […] нового оборудования. media.klinkmann.ee media.klinkmann.ee |

|

Daylight harvesting […] and equipment, […] as well as adaptive lighting systems; a combined heat and power unit for co-generation is in the works. binder-world.com binder-world.com |

Система освещения „Daylight harvesting“ („Урожай дневного света“): большие фронтальные окна позволяют оптимально использовать дневной свет, автоматические жалюзи срабатывают в зависимости […] от освещенности в течение […] дня; озеленение крыши способствует теплоизоляции; экономия энергии достигается за счет использования самых современных машин и оборудования, а также самонастраивающихся систем освещения; проектируется блочная котельная для комбинированного производства электроэнергии и тепла. binder-world.com binder-world.com |

|

We believe that the modernization program, once completed, will allow the Company to improve its credit even further because it would be able to almost double the capacity. halykfinance.kz halykfinance.kz |

Мы считаем, что модернизация мощностей по ее завершению улучшит кредитный профиль компании еще больше, так как позволит ей увеличить свою располагаемую мощность почти в два раза. halykfinance.kz halykfinance.kz |

|

It might be necessary for you […] (for VPN connections). rusroute.com rusroute.com |

В этом случае, для корректного […] выхода в Интернет, […] (для VPN подключений). rusroute.ru rusroute.ru |

|

This came after months of criticism regarding the implementation of the program by private companies and after a report of the Legal Aid […] Department in the Ministry of […] population. daccess-ods.un.org daccess-ods.un.org |

Это решение было принято после многомесячной критики хода осуществления программы частными компаниями, а также после появления […] отчета Департамента […] реагировать на потребности […] целевой группы населения. daccess-ods.un.org daccess-ods.un.org |

|

These drivers can be used by sniffers and other malicious programs to get low-level network access and pose an additional risk for the system as traffic passing through them cannot be screened by a firewall. dl2.agnitum.com dl2.agnitum.com |

Эти драйвера могут использоваться снифферами и другими вредоносными программами для получения низкоуровневого доступа в сеть и представляют дополнительный риск для системы, так как трафик, проходящий через них, не может отслеживаться брандмауэром. dl2.agnitum.com dl2.agnitum.com |