From Wikipedia, the free encyclopedia

User Account Control (UAC) is a mandatory access control enforcement feature introduced with Microsoft’s Windows Vista[1] and Windows Server 2008 operating systems, with a more relaxed[2] version also present in Windows 7, Windows Server 2008 R2, Windows 8, Windows Server 2012, Windows 8.1, Windows Server 2012 R2, Windows 10, and Windows 11. It aims to improve the security of Microsoft Windows by limiting application software to standard user privileges until an administrator authorises an increase or elevation. In this way, only applications trusted by the user may receive administrative privileges and malware are kept from compromising the operating system. In other words, a user account may have administrator privileges assigned to it, but applications that the user runs do not inherit those privileges unless they are approved beforehand or the user explicitly authorises it.

UAC uses Mandatory Integrity Control to isolate running processes with different privileges. To reduce the possibility of lower-privilege applications communicating with higher-privilege ones, another new technology, User Interface Privilege Isolation, is used in conjunction with User Account Control to isolate these processes from each other.[3] One prominent use of this is Internet Explorer 7’s «Protected Mode».[4]

Operating systems on mainframes and on servers have differentiated between superusers and userland for decades. This had an obvious security component, but also an administrative component, in that it prevented users from accidentally changing system settings.

Early Microsoft home operating-systems (such as MS-DOS, Windows 95-98 and Windows Me) did not have a concept of different user-accounts on the same machine. Subsequent versions of Windows and Microsoft applications encouraged the use of non-administrator user-logons, yet some applications continued to require administrator rights. Microsoft does not certify applications as Windows-compliant if they require administrator privileges; such applications may not use the Windows-compliant logo with their packaging.

Behavior in Windows versions[edit]

- Windows 1.0-3.1 and 9x: all applications had privileges equivalent to the operating system;

- All versions of Windows NT up to Windows XP: introduced multiple user-accounts, but in practice most users continued to function as an administrator for their normal operations. Further, some applications would require that the user be an administrator for some or all of their functions to work.[5]

- Windows Vista: Microsoft developed Vista security firstly from the Limited User Account (LUA), then renamed the concept to User Account Protection (UAP) before finally shipping User Account Control (UAC).[6] Introduced in Windows Vista, User Account Control (UAC) offers an approach to encourage «super-user when necessary». The key to UAC lies in its ability to elevate privileges without changing the user context (user «Bob» is still user «Bob»). As always, it is difficult to introduce new security features without breaking compatibility with existing applications.

- When someone logs into Vista as a standard user, the system sets up a logon session and assigns a token containing only the most basic privileges. In this way, the new logon session cannot make changes that would affect the entire system.

- When a person logs in as a user with membership in the Administrators group, the system assigns two separate tokens: the first token contains all privileges typically awarded to an administrator, and the second is a restricted token similar to what a standard user would receive.

- User applications, including the Windows Shell, then start with the restricted token, resulting in a reduced-privilege environment – even when running under an Administrator account.

- When an application requests higher privileges or when a user selects a «Run as administrator» option, UAC will prompt standard users to enter the credentials of an Administrator account and prompt Administrators for confirmation and, if consent is given, continue or start the process using an unrestricted token.[7]

- Windows 7: Microsoft included a user interface to change User Account Control settings, and introduced one new notification mode: the default setting. By default, UAC does not prompt for consent when users make changes to Windows settings that require elevated permission through programs stored in %SystemRoot% and digitally signed by Microsoft. Programs that require permission to run still trigger a prompt. Other User Account Control settings that can be changed through the new UI could have been accessed through the registry in Windows Vista.[8]

- Windows 8 and 8.1: add a design change. When UAC is triggered, all applications and the taskbar are hidden when the desktop is dimmed.

- Windows 10: copies the same layout as Windows 8 and 8.1, but the Anniversary Update has a more modern look. Also, Windows 10 adds support for Windows Hello in the User Account Control dialog box.

Tasks that trigger a UAC prompt[edit]

Tasks that require administrator privileges will trigger a UAC prompt (if UAC is enabled); they are typically marked by a security shield icon with the 4 colors of the Windows logo (in Vista and Windows Server 2008) or with two panels yellow and two blue (Windows 7, Windows Server 2008 R2 and later). In the case of executable files, the icon will have a security shield overlay. The following tasks require administrator privileges:[9][10]

- Running an Application as an Administrator

- Changes to system-wide settings

- Changes to files in folders that standard users don’t have permissions for (such as %SystemRoot% or %ProgramFiles% in most cases)

- Changes to an access control list (ACL), commonly referred to as file or folder permissions

- Installing and uninstalling applications outside of:

- The %USERPROFILE% (e.g. C:\Users\{logged in user}) folder and its sub-folders.

- Most of the time this is in %APPDATA%. (e.g. C:\Users\{logged in user}\AppData), by default, this is a hidden folder.

- Chrome’s and Firefox’s installer ask for admin rights during install, if given, Chrome will install in the Program Files folder and be usable for all users, if denied, Chrome will install in the %APPDATA% folder instead and only be usable by the current user.

- Most of the time this is in %APPDATA%. (e.g. C:\Users\{logged in user}\AppData), by default, this is a hidden folder.

- The Microsoft Store.

- The folder of the installer and its sub-folders.

- Steam installs its games in the /steamapps/ sub-folder, thus not prompting UAC. Some games require prerequisites to be installed, which may prompt UAC.

- The %USERPROFILE% (e.g. C:\Users\{logged in user}) folder and its sub-folders.

- Installing device drivers

- Installing ActiveX controls

- Changing settings for Windows Firewall

- Changing UAC settings

- Configuring Windows Update

- Adding or removing user accounts

- Changing a user’s account name or type

- Creating a new account or deleting a user account

- Turning on Guest account (Windows 7 to 8.1)

- Turning on network discovery, file and printer sharing, Public folder sharing, turning off password protected sharing or turning on media streaming

- Configuring Parental Controls (in Windows 7) or Family Safety (Windows 8.1)

- Running Task Scheduler

- Backing up and restoring folders and files

- Merging and deleting network locations

- Turning on or cleaning logging in Remote Access Preferences

- Running Color Calibration

- Changing remote, system protection or advanced system settings

- Restoring backed-up system files

- Viewing or changing another user’s folders and files

- Running Disk Defragmenter, System Restore or Windows Easy Transfer (Windows 7 to 8.1)

- Running Registry Editor

- Running the Windows Experience Index assessment

- Troubleshoot audio recording and playing, hardware / devices and power use

- Change power settings, turning off Windows features, uninstall, change or repair a program

- Change date and time and synchronizing with an Internet time server

- Installing and uninstalling display languages

- Change Ease of Access administrative settings

Common tasks, such as changing the time zone, do not require administrator privileges[11] (although changing the system time itself does, since the system time is commonly used in security protocols such as Kerberos). A number of tasks that required administrator privileges in earlier versions of Windows, such as installing critical Windows updates, no longer require administrator privileges in Vista.[12] Any program can be run as administrator by right-clicking its icon and clicking «Run as administrator», except MSI or MSU packages as, due to their nature, if administrator rights will be required a prompt will usually be shown. Should this fail, the only workaround is to run a Command Prompt as an administrator and launch the MSI or MSP package from there.

Features[edit]

User Account Control asks for credentials in a Secure Desktop mode, where the entire screen is temporarily dimmed, Windows Aero disabled, and only the authorization window at full brightness, to present only the elevation user interface (UI). Normal applications cannot interact with the Secure Desktop. This helps prevent spoofing, such as overlaying different text or graphics on top of the elevation request, or tweaking the mouse pointer to click the confirmation button when that’s not what the user intended.[13] If an administrative activity comes from a minimized application, the secure desktop request will also be minimized so as to prevent the focus from being lost. It is possible to disable Secure Desktop, though this is inadvisable from a security perspective.[14]

In earlier versions of Windows, Applications written with the assumption that the user will be running with administrator privileges experienced problems when run from limited user accounts, often because they attempted to write to machine-wide or system directories (such as Program Files) or registry keys (notably HKLM).[5] UAC attempts to alleviate this using File and Registry Virtualization, which redirects writes (and subsequent reads) to a per-user location within the user’s profile. For example, if an application attempts to write to a directory such as «C:\Program Files\appname\settings.ini» to which the user does not have write permission, the write will be redirected to «C:\Users\username\AppData\Local\VirtualStore\Program Files\appname\settings.ini». The redirection feature is only provided for non-elevated 32-bit applications, and only if they do not include a manifest that requests specific privileges.[15]

There are a number of configurable UAC settings. It is possible to:[16]

- Require administrators to re-enter their password for heightened security,

- Require the user to press Ctrl+Alt+Del as part of the authentication process for heightened security;

- Disable only file and registry virtualization[17]

- Disable Admin Approval Mode (UAC prompts for administrators) entirely; note that, while this disables the UAC confirmation dialogs, it does not disable Windows’ built-in LUA feature, which means that users, even those marked as administrators, are still limited users with no true administrative access.

Command Prompt windows that are running elevated will prefix the title of the window with the word «Administrator», so that a user can discern which instances are running with elevated privileges.[18]

A distinction is made between elevation requests from a signed executable and an unsigned executable; and if the former, whether the publisher is ‘Windows Vista’. The color, icon, and wording of the prompts are different in each case; for example, attempting to convey a greater sense of warning if the executable is unsigned than if not.[19]

Internet Explorer 7’s «Protected Mode» feature uses UAC to run with a ‘low’ integrity level (a Standard user token has an integrity level of ‘medium’; an elevated (Administrator) token has an integrity level of ‘high’). As such, it effectively runs in a sandbox, unable to write to most of the system (apart from the Temporary Internet Files folder) without elevating via UAC.[7][20] Since toolbars and ActiveX controls run within the Internet Explorer process, they will run with low privileges as well, and will be severely limited in what damage they can do to the system.[21]

Requesting elevation[edit]

A program can request elevation in a number of different ways. One way for program developers is to add a requestedPrivileges section to an XML document, known as the manifest, that is then embedded into the application. A manifest can specify dependencies, visual styles, and now the appropriate security context:

<?xml version="1.0" encoding="UTF-8" standalone="yes"?> <assembly xmlns="urn:schemas-microsoft-com:asm.v1" manifestVersion="1.0"> <trustInfo xmlns="urn:schemas-microsoft-com:asm.v2"> <security> <requestedPrivileges> <requestedExecutionLevel level="highestAvailable" /> </requestedPrivileges> </security> </trustInfo> </assembly>

Setting the level attribute for requestedExecutionLevel to «asInvoker» will make the application run with the token that started it, «highestAvailable» will present a UAC prompt for administrators and run with the usual reduced privileges for standard users, and «requireAdministrator» will require elevation.[22] In both highestAvailable and requireAdministrator modes, failure to provide confirmation results in the program not being launched.

An executable that is marked as «requireAdministrator» in its manifest cannot be started from a non-elevated process using CreateProcess(). Instead, ERROR_ELEVATION_REQUIRED will be returned. ShellExecute() or ShellExecuteEx() must be used instead. If an HWND is not supplied, then the dialog will show up as a blinking item in the taskbar.

Inspecting an executable’s manifest to determine if it requires elevation is not recommended, as elevation may be required for other reasons (setup executables, application compatibility). However, it is possible to programmatically detect if an executable will require elevation by using CreateProcess() and setting the dwCreationFlags parameter to CREATE_SUSPENDED. If elevation is required, then ERROR_ELEVATION_REQUIRED will be returned.[23] If elevation is not required, a success return code will be returned at which point one can use TerminateProcess() on the newly created, suspended process. This will not allow one to detect that an executable requires elevation if one is already executing in an elevated process, however.

A new process with elevated privileges can be spawned from within a .NET application using the «runas» verb. An example using C#:

System.Diagnostics.Process proc = new System.Diagnostics.Process(); proc.StartInfo.FileName = "C:\\Windows\\system32\\notepad.exe"; proc.StartInfo.Verb = "runas"; // Elevate the application proc.StartInfo.UseShellExecute = true; proc.Start();

In a native Win32 application the same «runas» verb can be added to a ShellExecute() or ShellExecuteEx() call:[7]

ShellExecute(hwnd, "runas", "C:\\Windows\\Notepad.exe", 0, 0, SW_SHOWNORMAL);

In the absence of a specific directive stating what privileges the application requests, UAC will apply heuristics, to determine whether or not the application needs administrator privileges. For example, if UAC detects that the application is a setup program, from clues such as the filename, versioning fields, or the presence of certain sequences of bytes within the executable, in the absence of a manifest it will assume that the application needs administrator privileges.[24]

Security[edit]

UAC is a convenience feature; it neither introduces a security boundary nor prevents execution of malware.[25][26][27][28]

Leo Davidson discovered that Microsoft weakened UAC in Windows 7 through exemption of about 70 Windows programs from displaying a UAC prompt and presented a proof of concept for a privilege escalation.[29]

Stefan Kanthak presented a proof of concept for a privilege escalation via UAC’s installer detection and IExpress installers.[30]

Stefan Kanthak presented another proof of concept for arbitrary code execution as well as privilege escalation via UAC’s auto-elevation and binary planting.[31]

Criticism[edit]

There have been complaints that UAC notifications slow down various tasks on the computer such as the initial installation of software onto Windows Vista.[32] It is possible to turn off UAC while installing software, and re-enable it at a later time.[33] However, this is not recommended since, as File & Registry Virtualization is only active when UAC is turned on, user settings and configuration files may be installed to a different place (a system directory rather than a user-specific directory) if UAC is switched off than they would be otherwise.[14] Also Internet Explorer 7’s «Protected Mode», whereby the browser runs in a sandbox with lower privileges than the standard user, relies on UAC; and will not function if UAC is disabled.[20]

Yankee Group analyst Andrew Jaquith said, six months before Vista was released, that «while the new security system shows promise, it is far too chatty and annoying.»[34] By the time Windows Vista was released in November 2006, Microsoft had drastically reduced the number of operating system tasks that triggered UAC prompts, and added file and registry virtualization to reduce the number of legacy applications that triggered UAC prompts.[5] However, David Cross, a product unit manager at Microsoft, stated during the RSA Conference 2008 that UAC was in fact designed to «annoy users,» and force independent software vendors to make their programs more secure so that UAC prompts would not be triggered.[35] Software written for Windows XP, and many peripherals, would no longer work in Windows Vista or 7 due to the extensive changes made in the introduction of UAC. The compatibility options were also insufficient. In response to these criticisms, Microsoft altered UAC activity in Windows 7. For example, by default users are not prompted to confirm many actions initiated with the mouse and keyboard alone such as operating Control Panel applets.

In a controversial article, New York Times Gadgetwise writer Paul Boutin said «Turn off Vista’s overly protective User Account Control. Those pop-ups are like having your mother hover over your shoulder while you work.»[36] Computerworld journalist Preston Gralla described the NYT article as «…one of the worst pieces of technical advice ever issued.»[37]

See also[edit]

- Comparison of privilege authorization features

- Features new to Windows Vista

- Polkit

- runas

- Secure attention key (SAK)

- Security and safety features new to Windows Vista

- sudo – A similar feature in UNIX-like operating systems

References[edit]

- ^ «What is User Account Control?». Microsoft. January 2015. Retrieved 2015-07-28.

- ^ Windows 7 Feature Focus: User Account Control Archived 2014-05-04 at the Wayback Machine, An overview of UAC in Windows 7 by Paul Thurott

- ^ «The Windows Vista and Windows Server 2008 Developer Story: Windows Vista Application Development Requirements for User Account Control (UAC)». The Windows Vista and Windows Server 2008 Developer Story Series. Microsoft. April 2007. Retrieved 2007-10-08.

- ^ Marc Silbey, Peter Brundrett (January 2006). «Understanding and Working in Protected Mode Internet Explorer». Microsoft. Retrieved 2007-12-08.

- ^ a b c Torre, Charles (March 5, 2007). «UAC – What. How. Why» (video). Retrieved 2007-12-08.

- ^

Howard, Michael; LeBlanc, David (2010). Writing Secure Code for Windows Vista. O’Reilly Media, Inc. ISBN 9780735649316. Retrieved 2013-08-06.UAC started life as the Limited User Account (LUA), then was renamed to User Account Protection (UAP), and finally we got UAC.

- ^ a b c Kerr, Kenny (September 29, 2006). «Windows Vista for Developers – Part 4 – User Account Control». Retrieved 2007-03-15.

- ^ «Registry Tweaks to Customize User Account Control (UAC) Options in Windows Vista and Later — AskVG». 16 March 2008.

- ^ Bott, Ed (2007-02-02). «What triggers User Account Control prompts?». Archived from the original on 2015-09-27.

- ^ «Living with and benefiting from User Account Control». Microsoft. 2014-12-09.

- ^ Allchin, Jim (2007-01-23). «Security Features vs. Convenience». Windows Vista Team Blog. Microsoft.

- ^ «User Account Control Overview». TechNet. Microsoft.

- ^ «User Account Control Prompts on the Secure Desktop». UACBlog. Microsoft. 4 May 2006.

- ^ a b Bott, Ed (2 February 2007). «Why you need to be discriminating with those Vista tips». Ed Bott’s Windows Expertise.

- ^ «Determine How to Fix Applications That Are Not Windows 7 Compliant». TechNet. Microsoft. Retrieved 2013-09-09.

- ^ «Chapter 2: Defend Against Malware». Windows Vista Security Guide. Microsoft. November 8, 2006.

- ^ User Account Control: Virtualize file and registry write failures to per-user locations

- ^ «Administrator Marking for Command Prompt». UACBlog. Microsoft. 1 August 2006.

- ^ «Accessible UAC Prompts». Windows Vista Blog. Microsoft. Archived from the original on 2008-01-27. Retrieved 2008-02-13.

- ^ a b Russinovich, Mark (June 2007). «Inside Windows Vista User Account Control». TechNet Magazine. Microsoft.

- ^ Friedman, Mike (10 February 2006). «Protected Mode in Vista IE7». IEBlog. Microsoft.

- ^ Carlisle, Mike (10 March 2007). «Making Your Application UAC Aware». The Code Project.

- ^ Zhang, Junfeng (18 October 2006). «Programmatically determine if an application requires elevation in Windows Vista». Junfeng Zhang’s Windows Programming Notes. Microsoft.

- ^ «Understanding and Configuring User Account Control in Windows Vista». TechNet. Microsoft. Retrieved 2007-07-05.

- ^ «Disabling User Account Control (UAC) on Windows Server». Microsoft Support Knowledge Base. Microsoft. Retrieved 2015-08-17.

- ^ Russinovich, Mark. «Inside Windows 7 User Account Control». Microsoft. Retrieved 2015-08-25.

- ^ Johansson, Jesper. «The Long-Term Impact of User Account Control». Microsoft. Retrieved 2015-08-25.

- ^ Russinovich, Mark. «Inside Windows Vista User Account Control». Microsoft. Retrieved 2015-08-25.

- ^ Davidson, Leo. «Windows 7 UAC whitelist: – Code-injection Issue – Anti-Competitive API – Security Theatre». Retrieved 2015-08-25.

- ^ Kanthak, Stefan. «Defense in depth – the Microsoft way (part 11): privilege escalation for dummies». Full disclosure (mailing list). Retrieved 2015-08-17.

- ^ Kanthak, Stefan. «Defense in depth – the Microsoft way (part 31): UAC is for binary planting». Full disclosure (mailing list). Retrieved 2015-08-25.

- ^ Trapani, Gina (31 January 2007). «Geek to Live: Windows Vista upgrade power tips». Lifehacker.

- ^ «Disable UAC in Vista». YouTube. Archived from the original on 2021-12-22.

- ^ Evers, Joris (2006-05-07). «Report: Vista to hit anti-spyware, firewall markets». ZDNet. CBS Interactive. Archived from the original on 2006-12-10. Retrieved 2007-01-21.

- ^ Espiner, Tom (11 April 2008). «Microsoft: Vista feature designed to ‘annoy users’«. CNET. CBS Interactive.

- ^ Boutin, Paul (14 May 2009). «How to Wring a Bit More Speed From Vista». New York Times – Gadgetwise. Retrieved 2015-01-04.

- ^ Gralla, Preston (2009-05-14). «New York Times blooper: Throw away your anti-virus software». Computerworld. Retrieved 2022-10-04.

External links[edit]

- Turning UAC On or Off in Windows 7

- Documentation about UAC for Windows 7, Windows Server 2008, Windows Server 2008 R2, Windows Vista

- UAC Understanding and Configuring More Information at Microsoft Technet

- Development Requirements for User Account Control Compatibility More information at Microsoft Developer Network

- UAC Team Blog

Несколько кликов — и подтверждать свои действия больше не придётся.

Что такое контроль учётных записей в Windows 10 и как он работает

Контроль учётных записей, или UAC (User Account Control), — это встроенный компонент Windows для защиты от изменений, которые могут нанести потенциальный вред компьютеру. Когда пользователь или программа пытаются скорректировать системные файлы и настройки, UAC уведомляет об этом и требует подтверждения действий.

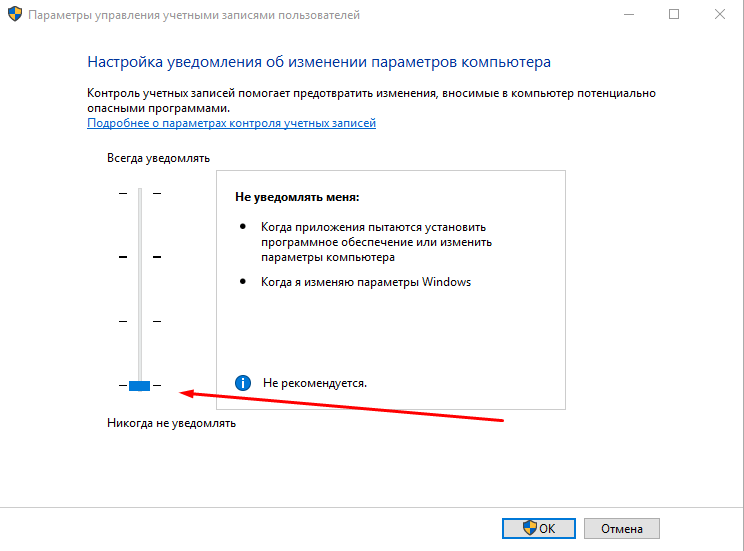

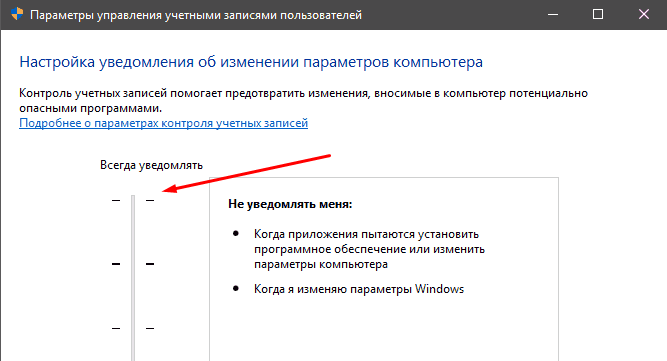

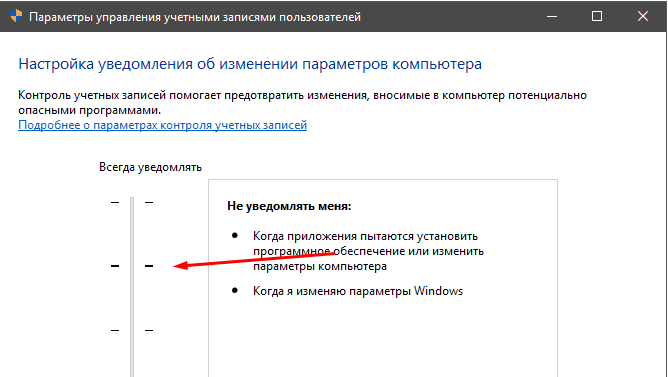

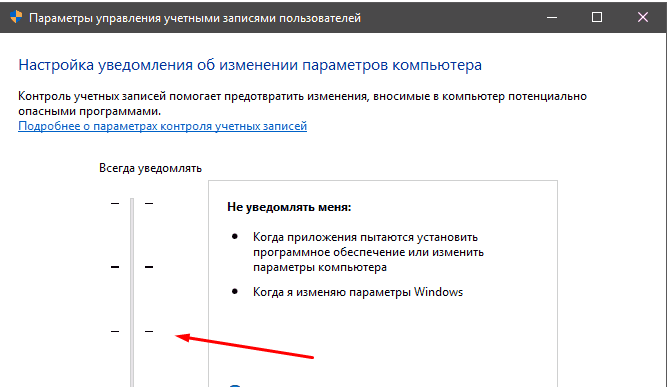

Предусмотрено четыре уровня контроля. При включении самого жёсткого будут отображаться уведомления при изменении параметров пользователем и программами. Второй уровень предусматривает сообщения только при попытке изменений программами. Третий тоже подразумевает слежение за действиями утилит, но без затемнения экрана. А четвёртый — это полное отключение функции.

В целях безопасности по умолчанию включён второй уровень контроля учётных записей. При желании его можно перенастроить или отключить вовсе.

Что будет, если отключить контроль учётных записей в Windows 10

После деактивации UAC больше не нужно будет разрешать действия, которые требуют прав администратора. Соответственно, уведомления об этом перестанут отображаться.

Однако владельцы стандартных учётных записей пользователей — если они есть на компьютере — не смогут внести никаких изменений, требующих права администратора.

Также стоит понимать, что после этого потенциальные злоумышленники смогут корректировать системные настройки на ПК.

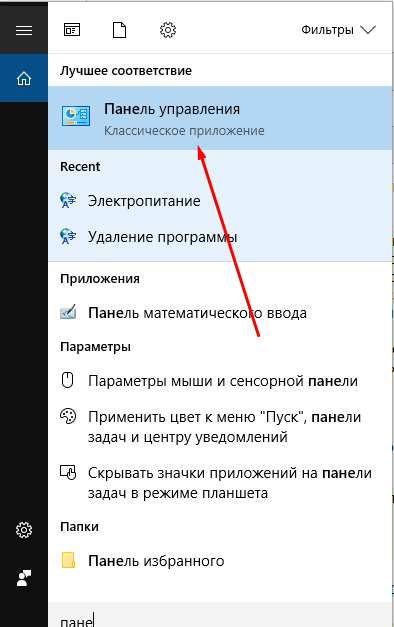

Как отключить контроль учётных записей в Windows 10 через панель управления

Самый простой и наглядный способ, который доступен и в Windows 10, и в любых других версиях ОС.

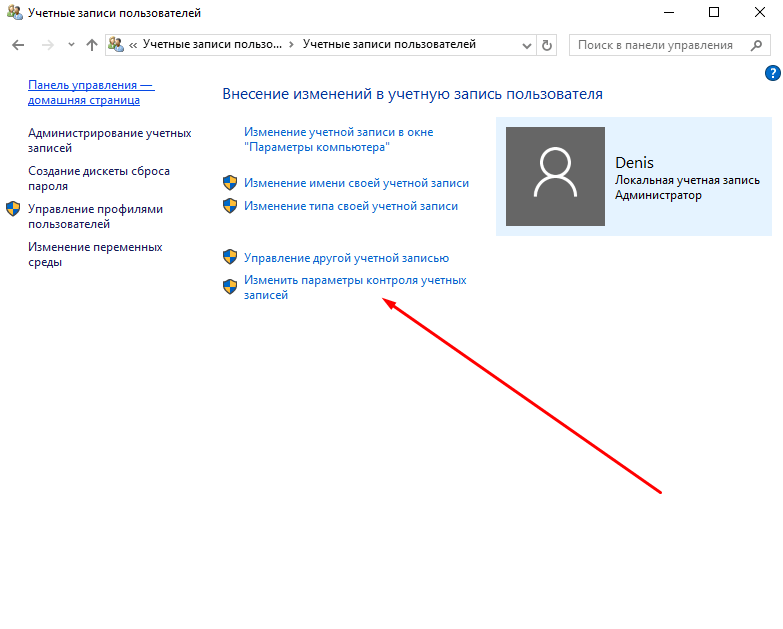

Начните набирать в поиске «контроль» и выберите из подсказок «Изменение параметров контроля учётных записей».

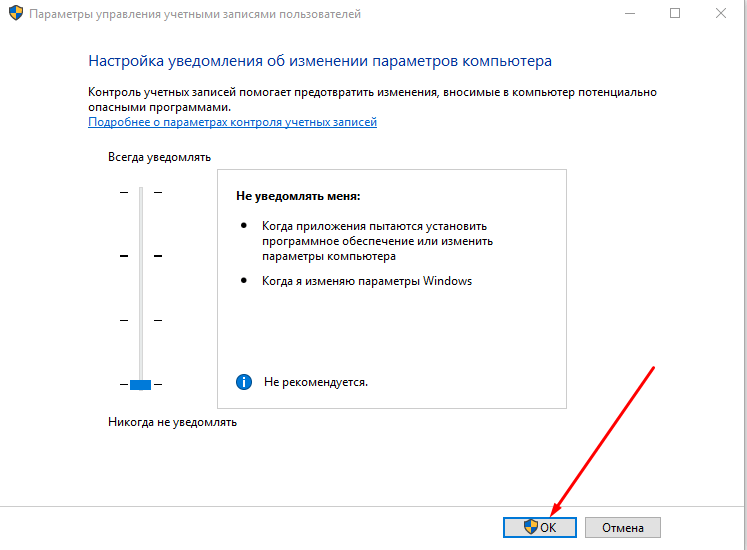

Переместите ползунок в нижнее положение, нажмите OK, а затем «Да» для подтверждения действия.

Как отключить контроль учётных записей в Windows 10 через командную строку

Ещё один вариант, который работает не только в Windows 10, но и в остальных версиях ОС.

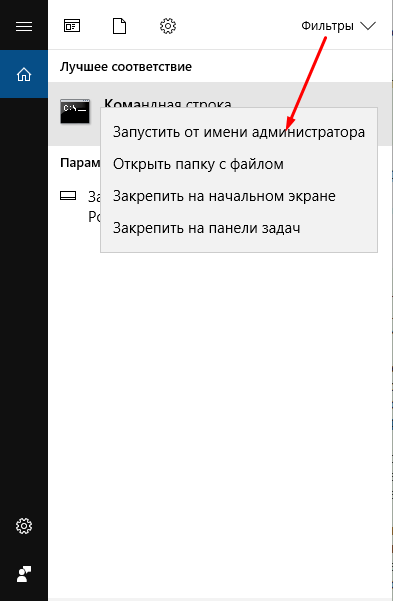

Введите в поиске cmd и кликните «Запуск от имени администратора».

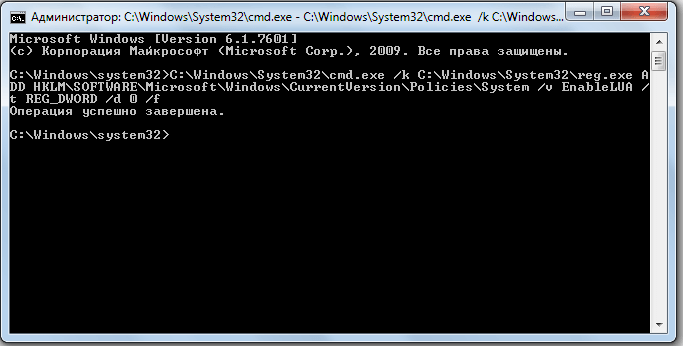

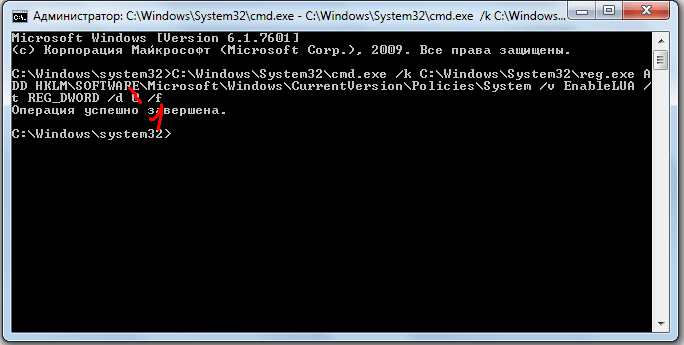

Скопируйте и вставьте в открывшееся окно команду reg ADD HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System /v EnableLUA /t REG_DWORD /d 0 /f.

Как отключить контроль учётных записей в Windows 10 через Редактор локальной групповой политики

Если у вас Windows 10 Pro или Enterprise, то вам доступен ещё один вариант.

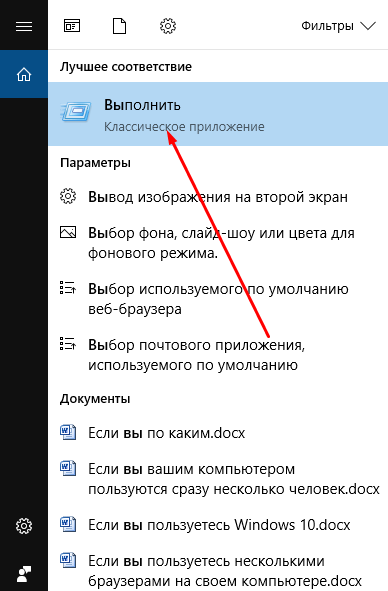

Нажмите клавиши Win + R для открытия диалогового окна «Выполнить», введите gpedit.msc и кликните OK.

Перейдите с помощью бокового меню в раздел «Конфигурация компьютера» → «Конфигурация Windows» → «Параметры безопасности» → «Локальные политики» → «Параметры безопасности».

Отыщите в списке строку «Контроль учётных записей: все администраторы работают в режиме одобрения администратором». Затем дважды кликните по ней, выберите значение «Отключён» и нажмите OK.

Читайте также 💻💿🖥

- Как настроить автозагрузку Windows 10, чтобы компьютер не тормозил

- Как настроить файл подкачки Windows 10

- Как отключить гибернацию в Windows 10

- Что делать, если не запускается Windows

- Восстановление Windows 10: что сделать, чтобы всё удалось

Служба контроля учетных записей (User Account Control, UAC) – это важная функция операционной системы Windows 10, предназначенная для защиты компьютера от вредоносного программного обеспечения и несанкционированного доступа. Она обеспечивает дополнительный уровень безопасности, помогая пользователям сделать осознанный выбор, прежде чем предоставить программам выполнение определенных задач.

Встроенная в Windows 10 служба контроля учетных записей выполняет ряд полезных функций. Во-первых, она предупреждает пользователя о попытке программы изменить системные настройки или выполнить административные действия. Во-вторых, она требует подтверждения пользователя перед выполнением таких действий, обеспечивая тем самым гарантии безопасности и предотвращая несанкционированные изменения конфигурации системы.

Для использования службы контроля учетных записей в Windows 10, пользователю необходимо иметь права администратора. По умолчанию, UAC включена, и пользователям будет предлагаться подтверждать свою идентификацию перед выполнением задач, требующих повышенных привилегий. Если пользователю необходимо временно выключить UAC, например, при установке программного обеспечения, он может легко настроить уровень безопасности, предлагаемый службой, в панели управления системы.

Содержание

- Служба контроля учетных записей Windows 10: обзор и использование

- Что такое служба контроля учетных записей Windows 10?

- Как включить и настроить службу контроля учетных записей в Windows 10?

Служба контроля учетных записей Windows 10: обзор и использование

Служба контроля учетных записей предназначена для предотвращения несанкционированного доступа к компьютеру или изменения его настроек без ведома пользователя. Эта функция защищает компьютер от вредоносных программ и нежелательных действий, повышая безопасность операционной системы.

Основной принцип работы Службы контроля учетных записей заключается в том, что она требует от пользователя подтверждения перед выполнением каких-либо действий, которые могут повлиять на компьютер или системные файлы. Если пользователь пытается выполнить действие, требующее административных прав, Служба контроля учетных записей отображает запрос на подтверждение в виде диалогового окна.

Чтобы использовать Службу контроля учетных записей, вам необходимо иметь административные права на компьютере. Если у вас есть такие права, Служба контроля учетных записей будет включена по умолчанию.

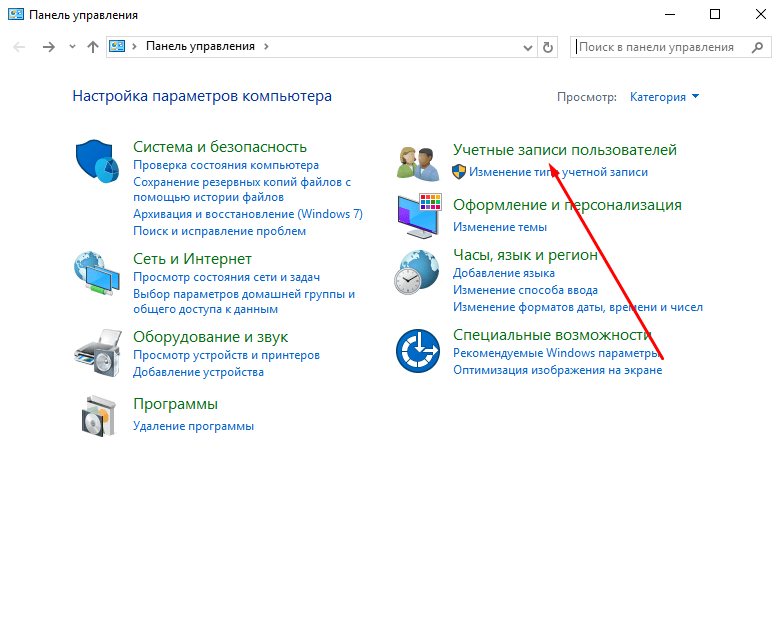

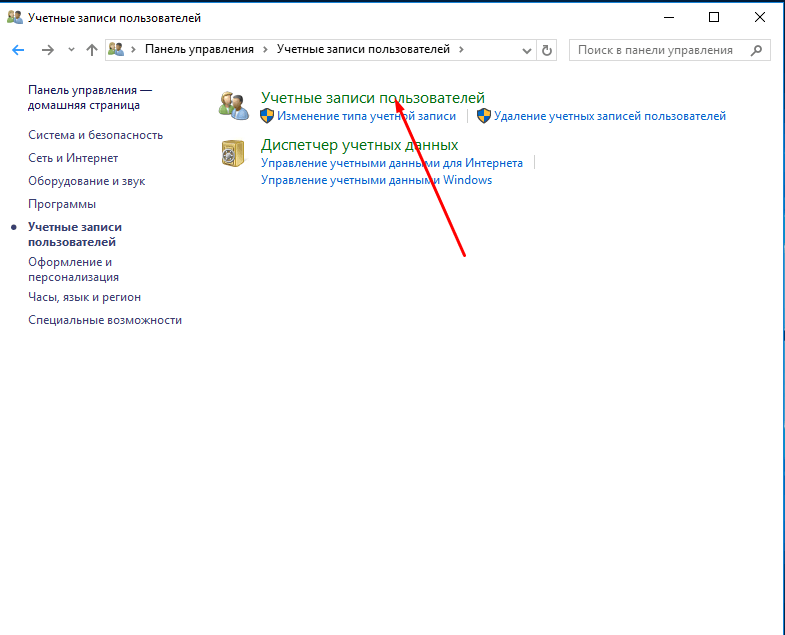

Если вы хотите изменить настройки Службы контроля учетных записей, вы можете сделать это в панели управления системой. Перейдите в «Панель управления», выберите пункт «Учетные записи пользователей», затем «Изменить настройки службы контроля учетных записей». Здесь вы можете выбрать один из четырех уровней безопасности:

- Всегда уведомлять: Служба контроля учетных записей будет всегда запрашивать подтверждение перед выполнением действий, требующих административных прав.

- Уведомлять только при изменении настроек ПК: Служба контроля учетных записей будет запрашивать подтверждение только при изменении настроек системы.

- Используйте стандартный режим безопасности: Служба контроля учетных записей будет автоматически блокировать все действия, требующие административных прав, если пользователь не подтверждает их выполнение.

- Не уведомлять: Служба контроля учетных записей не будет запрашивать подтверждение перед выполнением действий, требующих административных прав. В этом режиме рекомендуется использовать дополнительные методы защиты компьютера.

Служба контроля учетных записей является важным инструментом для обеспечения безопасности операционной системы Windows 10. Она помогает предотвратить несанкционированный доступ и защищает пользователя от вредоносных программ. Установка и настройка Службы контроля учетных записей позволяет улучшить безопасность вашего компьютера и сохранить его работоспособность.

Что такое служба контроля учетных записей Windows 10?

Служба контроля учетных записей Windows 10 работает следующим образом: каждый раз, когда пользователь пытается выполнить задачу, требующую повышенных привилегий, UAC отображает диалоговое окно с запросом подтверждения. В этом окне пользователь должен подтвердить, что он действительно желает выполнить данную задачу. Это может быть установка программы, внесение изменений в системные настройки или запуск программы с административными правами.

Эта функциональность защищает компьютеры от вредоносного ПО и предотвращает случайные или ненамеренные изменения, которые могут привести к непредсказуемым последствиям. Служба контроля учетных записей Windows 10 также позволяет пользователям работать в ограниченном режиме приложений, что снижает уровень эксплуатации системы и уменьшает риск атак.

Важно отметить, что служба контроля учетных записей Windows 10 может быть настроена пользователями в соответствии со своими потребностями. Вы можете изменить уровень безопасности UAC или отключить его полностью, если считаете, что это необходимо. Однако, перед внесением каких-либо изменений, рекомендуется тщательно оценить возможные риски и последствия для безопасности вашей системы.

Как включить и настроить службу контроля учетных записей в Windows 10?

Служба контроля учетных записей (User Account Control, UAC) в Windows 10 играет важную роль в обеспечении безопасности операционной системы. Она предоставляет дополнительную защиту от вредоносных программ и несанкционированных изменений на компьютере.

Для включения и настройки службы контроля учетных записей в Windows 10 следуйте этим шагам:

- Откройте «Панель управления» в Windows 10. Для этого нажмите правой кнопкой мыши на кнопку «Пуск» в левом нижнем углу экрана и выберите «Панель управления» в контекстном меню.

- В «Панели управления» выберите категорию «Учетные записи и семейная безопасность».

- В открывшемся окне выберите «Учетные записи пользователей».

- В разделе «Что позволяет сделать служба пользователей» нажмите на ссылку «Изменить параметры управления учетными записями».

- Переместите ползунок на нужную вам позицию, чтобы настроить уровень безопасности UAC. Ниже приведены опции, доступные для выбора:

- Всегда уведомлять: Эта опция требует подтверждения пользователя при каждой попытке изменения настроек системы и установке программ. Рекомендуется использовать эту опцию для максимальной безопасности, но она также может быть немного надоедливой.

- Уведомлять только при изменении настроек Windows: Эта опция позволяет UAC уведомлять только при попытке программами или пользователем изменить настройки системы. Такое поведение обеспечивает более высокую безопасность, но не будет тревожить пользователя каждый раз, когда будет установлена программа.

- Никогда не уведомлять: Самая низкая степень защиты. В этом режиме UAC не будет уведомлять вас о любых изменениях и действиях программ, что может быть небезопасно при работе с незнакомыми или ненадежными приложениями. Эту опцию можно использовать только на свой страх и риск.

- После выбора нужного уровня безопасности нажмите «ОК».

Теперь служба контроля учетных записей будет работать с выбранным вами уровнем безопасности. Она будет предупреждать вас о попытках изменения настроек и установке программ на компьютере, помогая вам сохранить безопасность вашей системы.

Содержание

- Что такое UAC и для чего он нужен

- Как отключить UAC

- «Отключение UAC в панели управления»:

- «Отключение UAC с помощью редактора реестра»:

Несмотря на существующие проблемы и пробелы в системе безопасности Windows 10, стоит отметить наличие множества встроенных средств/инструментов защиты, которые, худо-бедно, но справляются со своей работой по обеспечению сохранности персональных данных пользователя и по сохранению должного уровня работоспособности самой операционной системы.

Даже без установки специализированного антивирусного программного обеспечения можно вполне себе комфортно (конечно же, осознанно) работать в операционной системе, доверившись встроенным инструментам защиты, таких как – «Защитник Windows», «Брандмауэр», «Родительский контроль» и многое другое.

Но, как и в любом другом программном обеспечение, в системе защиты пользовательских данных, возможны сбои/неполадки, устранять которые приходится самому пользователю, да и справедливости ради, подобные средства защиты не всегда блокируют исключительно подозрительные процессы.

Каждому пользователю Windows знакома ситуация, когда обычный рутинный процесс, постоянно повторяющийся при работе с компьютером, неожиданно прерывается с сообщением о блокировке. Например, это ошибка вида «Администратор заблокировал выполнение этого приложения» и которой мы уже рассказывали ранее.

Одним из виновников подобной ситуации можно назвать «Контроль учётных записей» также известный как «UAC». И именно об этом компоненты системы безопасности и пойдёт речь в рамках настоящей статьи.

Что такое UAC и для чего он нужен

С работой данного компонента знаком каждый пользователь. При запуске любого программного обеспечения (в том числе игры), так или иначе, но ведущие к изменению системных параметров и файлов, появляется уведомление от операционной системы, которая запрашивает подтверждение выполнения данного действия.

Достаточно сложно переоценить важность подобного функционала, так как «UAC» предотвращает осуществление несанкционированных манипуляций с системными файлами.

Но, как уже было сказано выше, возникают ситуации, когда под блокировку попадают абсолютно легальные процессы.

Поэтому вопрос отключения «Контроля учётных записей» в Windows 10 крайне актуален.

Как отключить UAC

Но первое, что стоит отметить – с отключением любого компонента защиты нужны быть крайне осторожным.

Отключать «контроль учётных записей» следует только на время решения определённой задачи, и не оставлять операционную систему «настолько открытой» на долгое время.

Решив проблему ошибочной блокировки – снова включите «UAC»

Итак, если намерения ваши не изменились для отключения «UAC» потребуется сделать лишь следующее:

-

«Отключение UAC в панели управления»:

Опять же стоит повторить о необходимости быть крайне внимательным с отключением уведомлений, так как система не будет оповещать о возможных изменениях, а сторонние процессы получат тот же доступ, что и вы.

-

«Отключение UAC с помощью редактора реестра»:

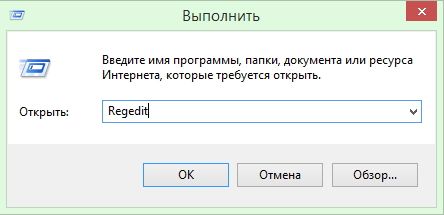

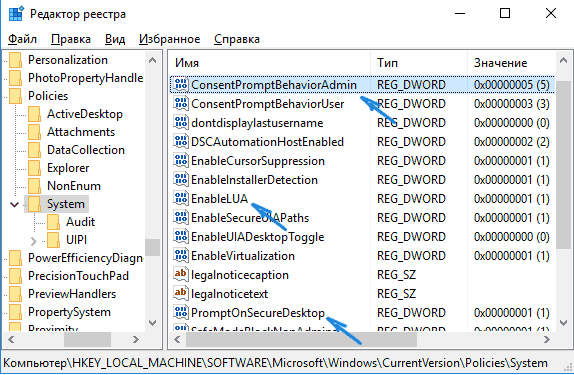

- Нажмите «WIN+R» и выполните «regedit»;

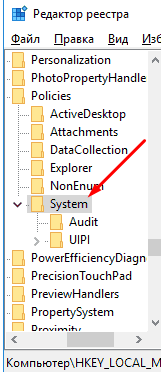

- Откройте папку «HKEY_LOCAL_MACHINE\ SOFTWARE\Microsoft\ Windows\ CurrentVersion\ Policies\System»

- Обратите внимание на три ключа: (

- «ConsentPromptBehaviorAdmin»

- «EnableLUA»

- «PromptOnSecureDesktop»

Дальнейшие действия зависят от того, какой именно результат вы ожидаете от осуществления данных действий, например:

- Отключение контроля учётных записей и отключение уведомлений – установить следующие значения:

- «ConsentPromptBehaviorAdmin» = 0

- «EnableLUA» = 0

- «PromptOnSecureDesktop» = 0

- Включить уведомление при возможном изменении системных параметров:

- «ConsentPromptBehaviorAdmin» = 5

- «EnableLUA» = 1

- «PromptOnSecureDesktop» = 1

Останется закрыть редактор реестра и перезагрузить компьютер.

Опять же, всё это необходимо делать с пониманием то, что нужно получить в итоге, а также с пониманием возможных последствий.

Практически во всех версиях Windows 10 есть специальная услуга — контроль за учётными записями (КУЗ или UAC). Столкнуться с ней можно в тот момент, когда вы попытаетесь начать выполнение некоторого действия, которое потребует от вас прав администратора. То есть, в этот момент вы увидите уведомление «Для выполнения данной операции необходимо наличие прав администратора. Продолжить операцию?». Эти сообщения можно очень просто отключить, но нужно ли это делать — разберёмся в следующем разделе.

Стоит ли выключать контроль учётных записей?

Суть в том, что контроль учётных записей (КУЗ) существует с той целью, чтобы предотвратить случайное вмешательство пользователя в важные задачи и системные процессы. Права администратора спрашиваются исключительно в том случае, если задача, которую вы собираетесь назначить или изменить, может вмешаться в работу или процессы операционной системы. Поэтому решайте сами: если вы деактивируете КУЗ, то у вас перестанет появляться надоедливое уведомление, но при этом шанс запуска чего-то опасного или случайного редактирования того, что трогать не стоит, очень возрастает.

Активация, деактивация и настройка контроля происходит практически одним и тем же путём, поэтому рассмотрим эти действие вместе.

Существует несколько способов проведения операции по активации, деактивации и настройки UAC. Все они будут описаны ниже в статье и вы можете выбирать из них тот, что покажется вам наиболее удобным.

Настройка КУЗ через панель управления

- Используя поисковую строку, найдите панель управления.

Откройте панель управления - Разверните раздел «Учётные записи пользователя».

Перйдите к разделу «Учётные записи пользователей» - Повторите действие.

Повторно пейдите к этому разделу - В запущенном окошке нажмите на самый нижний вариант. Заметьте, что для перехода к этому разделу вам понадобятся права администратора, о чём говорит соответствующий значок в виде разноцветного щита.

Нажмите кнопку «Изменить параметры контроля учётных записей» - Перегоните ползунок до самого низа линии, чтобы выбрать вариант «Никогда не уведомлять». Выбранный вариант полностью деактивирует UAC.

Перегоните ползунок вниз - В том случае, если вам необходимо увеличить безопасность своей системы, то выберите самый верхний вариант. Если вы поставите этот параметр, то предупреждения будут появляться при любом малейшем шансе внесения изменений в работу системы. Также, если пользователь зайдёт под другой учётной записью, то есть не имея прав администратора, при появлении соответствующего уведомления от UAC ему придётся ввести логин и пароль от аккаунта администратора.

Выберите вариант «Всегда уведомлять» - Поставив второй параметр сверху, который обычно выбран по умолчанию, оповещения от КУЗ будут появляться, только если изменения в систему попробует ввести какая-либо сторонняя программа.

Выберите параметр по умолчанию - Предпоследний режим работы включает тот же вариант исполнения обязанностей UAC, как и предыдущий, но имеет одно отличие — уведомления, присланные КУЗ, не будут затемнять экран и препятствовать работе запущенных приложений.

Выберите вариант «Уведомлять только при попытках приложений внести изменения в компьютер» - После завершения выполнения настроек, кликнете по кнопке «ОК» в нижней части окошка, чтобы изменения сохранились. Иногда, чтобы КУЗ сменил режим работы, нужно перезапустить компьютер.

Подтвердите внесённые изменения

Путь через реестр

- Запустите утилиту «Выполнить».

Откройте программу «Выполнить» - Используйте команду «regedit», чтобы перейти к редактору реестра.

Выполните команду regedit - Переходя по дереву папок, находящемуся в левой части окошка реестра, пройдите по пути «HKEY_LOCAL_MACHINE\ SOFTWARE\ Microsoft\ Windows\ CurrentVersion\ Policies\ System».

Перейдите в папку System - В конечной папке поочерёдно раскройте CоnsetPromptBehaviorАdmin, EnableLUА, PromptОnSecureDеsktоp и отредактируйте находящиеся в них значения (расшифровка необходимых значений описана и ниже).

Откройте файлы и измените параметры

Чтобы выставить определённый режим, вставляйте нижеприведённые цифры:

- Всегда уведомлять — PromptOnSecureDesktop=1, EnableLUA=1, ConsentPromptBehaviorAdmin=2. Остальные параметры будут идти в том же порядке.

- Уведомлять при попытках приложений изменить параметры (значения по умолчанию) — 1, 1, 5.

- Уведомлять без затемнения экрана — 0, 1, 5.

- Отключить UAC и не уведомлять — 0, 1, 0.

Как включить или отключить UAC через командную строку

Настроить режим UAC можно только через вышеописанные способы, но активировать и деактивировать его можно и через командную строку:

- Через поиск программ откройте командную строку, кликнув по ней правой кнопкой мыши и выбрав «Запустить от имени администратора».

Откройте командную строку от имени администратора - Пропишите команду «C:\Windows\System32\cmd.exe /k C:\Windows\System32\reg.exe ADD HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System/v EnableLUA

/t REG_DWORD /d 0 /f» и нажмите Enter на клавиатуре. После перезагрузите компьютерВведите команду отключения и перезагрузите компьютер - Чтобы вернуть к действию функцию UAC, введите в командную строку ту же самую команду, но в её конце замените значение с 0 на 1.

Включите UAC

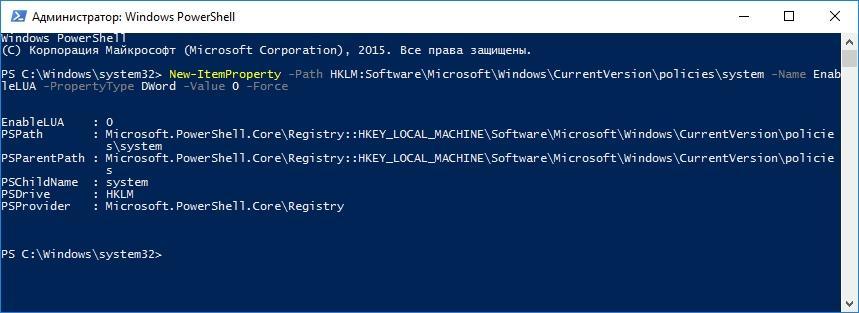

Как полностью выключить UAC через PowerShell

- Используя поиск Windows, откройте консоль PowerShell, прибегнув к использованию прав администратора.

Откройте консоль Powershell - В открывшемся окне пропишите и выполните команду «New-ItemProperty -Path HKLM:Software\Microsoft\Windows\CurrentVersion\policies\system -Name EnableLUA -PropertyType DWord -Value 0 -Force».

Введите команду отключения UAC - После перезагрузите компьютер.

Видео: как отключить UAC

Отключение режима User Account Control может привести к тому, что вы случайно запустите процесс, который внесёт изменения в работу системы и приведёт к её поломке. Поэтому, если отключите UAC, будьте предельно осторожны в своих действиях: не запускайте программы, которые кажутся подозрительными и не редактируйте безрассудно различные папки и файлы, находящиеся на диске с операционной системой.

- Распечатать

Оцените статью:

- 5

- 4

- 3

- 2

- 1

(2 голоса, среднее: 2.5 из 5)

Поделитесь с друзьями!