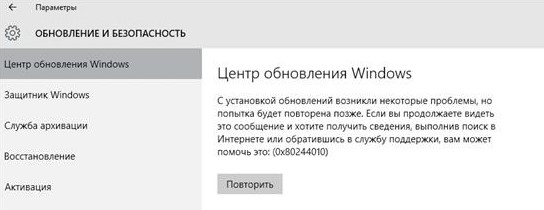

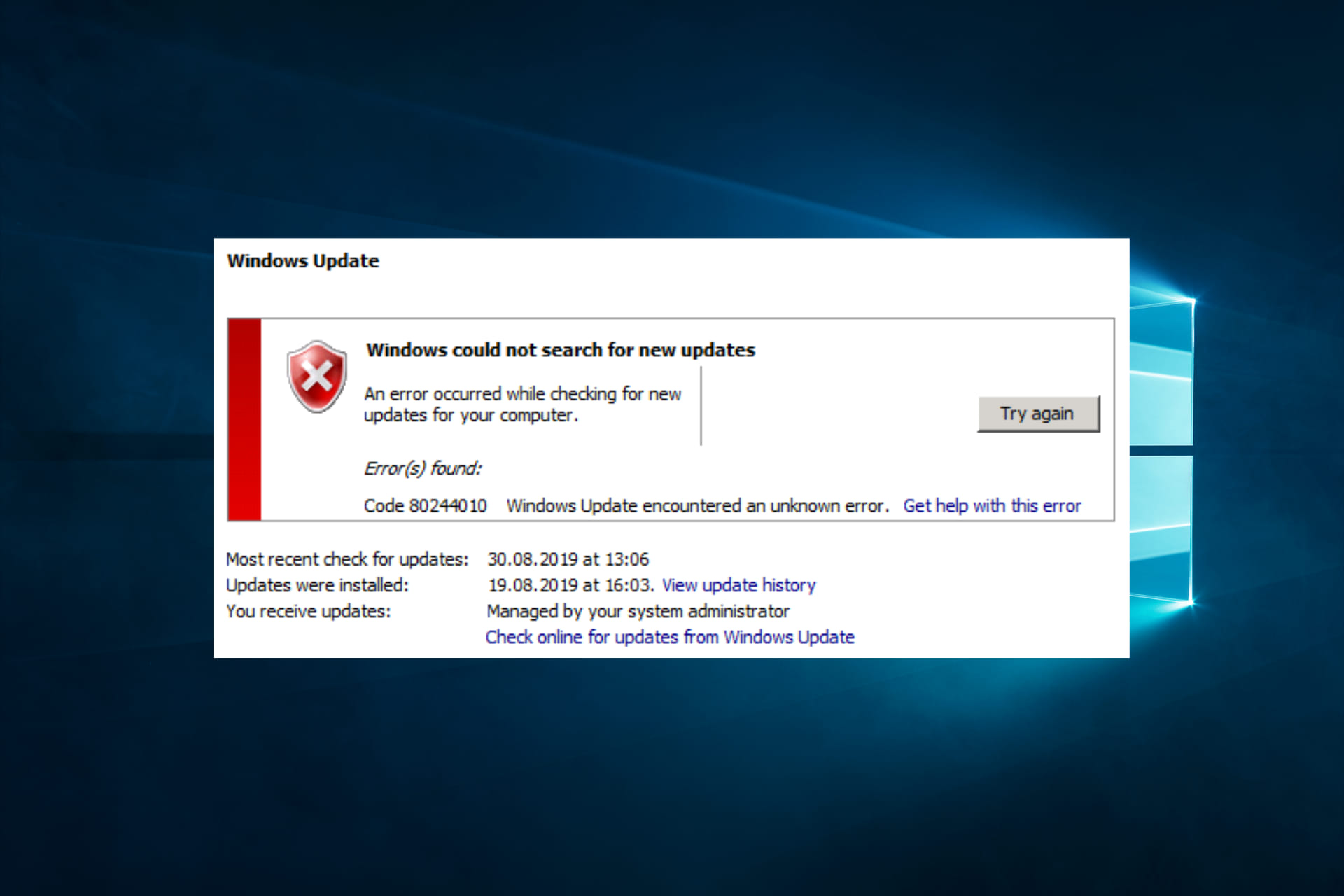

После установки нового сервера WSUS в сети нашей компании многие клиенты не смогли получить новые обновления с сервера с ошибкой 0x80244010. Как оказалось, эта ошибка характерна не только для компьютеров, обновляющихся с внутреннего сервера WSUS, но и для устройств, получающих обновления напрямую с Windows Update. Рассмотрим, основные способы исправления ошибки 0x80244010 и восстановления работоспособности системы обновлений.

Если вы увидели ошибку получения или установки обнволения в графической Control Panel или панели Settings, нужно открыть лог агента WindowsUpdate.log. В старых версиях Windows 7 и 8 это файл

%Windir%\WindowsUpdate.log

. В современных Windows 10/11 и Windows Server 2022/2019 вы можете сгенерировать файл WindowsUpdate.log с помощью PowerShell:

Get-WindowsUpdateLog -logpath C:\PS\Logs\WindowsUpdate.log

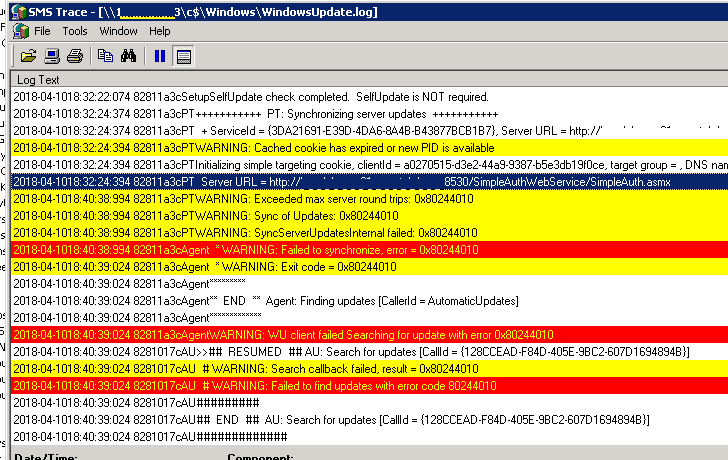

В моем случае в журнале обновлений обнаружились такие ошибки:

PT WARNING: Exceeded max server round trips: 0x80244010 PT WARNING: Sync of Updates: 0x80244010 PT WARNING: SyncServerUpdatesInternal failed: 0x80244010 Agent * WARNING: Failed to synchronize, error = 0x80244010 Agent * WARNING: Exit code = 0x80244010 Agent ********* Agent ** END ** Agent: Finding updates [CallerId = AutomaticUpdates] Agent ************* Agent WARNING: WU client failed Searching for update with error 0x80244010 AU >>## RESUMED ## AU: Search for updates [CallId = {128CCEAD-F84D-405E-9BC2-607D1694894B}]

AU # WARNING: Search callback failed, result = 0x80244010 AU # WARNING: Failed to find updates with error code 80244010

Обратите внимание на строку Exceeded max server round trips: 0x80244010. Эта ошибка говорит, что при обращении к серверу обновлений (в моем случае это WSUS) было превышено максимальное количество обращений. В результате чего сервер обновлений отключает клиента, который превысил лимит обращений (по умолчанию лимит — 200 обращений).

Также в Windows Update есть ограничение в 200 Кб на максимальный размер XML файла, который клиент получает с сервера в рамках одного обращения. Чем большее количество обновлений на сервере для клиента нужно проверить, тем больший размер XML файла. Если клиент не смог получить необходимые данные с сервера обновлений за 200 сессий, он временно отключается от сервера и возвращает ошибку.

Чаще всего такая ошибка возникает из-за плохого или нестабильного сетевого соединения с сервером обновлений, или когда клиенту нужно получить слишком большое количество обновлений (новый клиент сервера WSUS или компьютер, на котором давно не устанавливались обновлений).

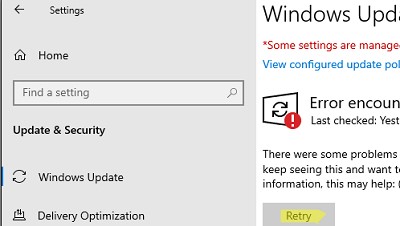

В большинстве случаев пользователю достаточно через несколько минут повторно нажать на кнопку Retry/ Check for Updates в панели управления или выполнить команду:

wuauclt.exe / detectnow

В большинстве случаев это решает проблему, но в том случае если клиентов в сети много, такой способ решения проблемы неприемлем.

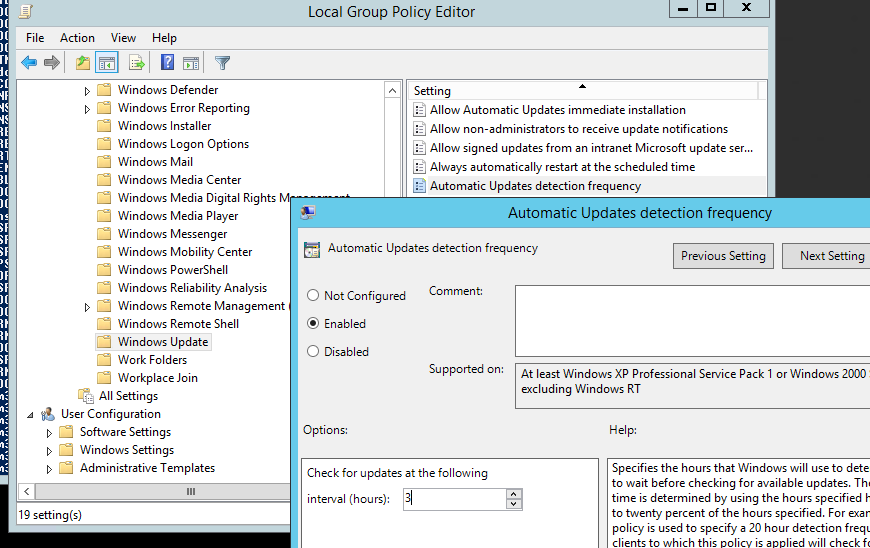

По умолчанию клиент проверяет обновления на сервере каждые 22 часа. Вы можете изменить этот интервал с помощью параметров групповых политик компьютера. Откройте редактор локальной GPO (

gpedit.msc

) или отредактируйте доменные политику в консоли Group Policy Management Console (

gpmc.msc

). Перейдите в раздел Computer Configuration -> Administrative Templates -> Windows Components -> Windows Update.

Включите параметр Automatic Update detection frequency и увеличьте частоту синхронизаций клиента с сервером обновлений до 3 часов.

Также можно на стороне сервера WSUS убрать ограничение на максимальный размер XML файла, который может скачать клиент с сервера. Для этого откройте SQL Server Management Studio и подключитесь к базе данных SUSDB. Выполните выполнить следующую команду T-SQL.

USE SUSDB

GO

Проверьте и запомните текущее значение:

select MaxXMLPerRequest from tbConfigurationC

Отключите ограничение:

UPDATE tbConfigurationC SET MaxXMLPerRequest = 0

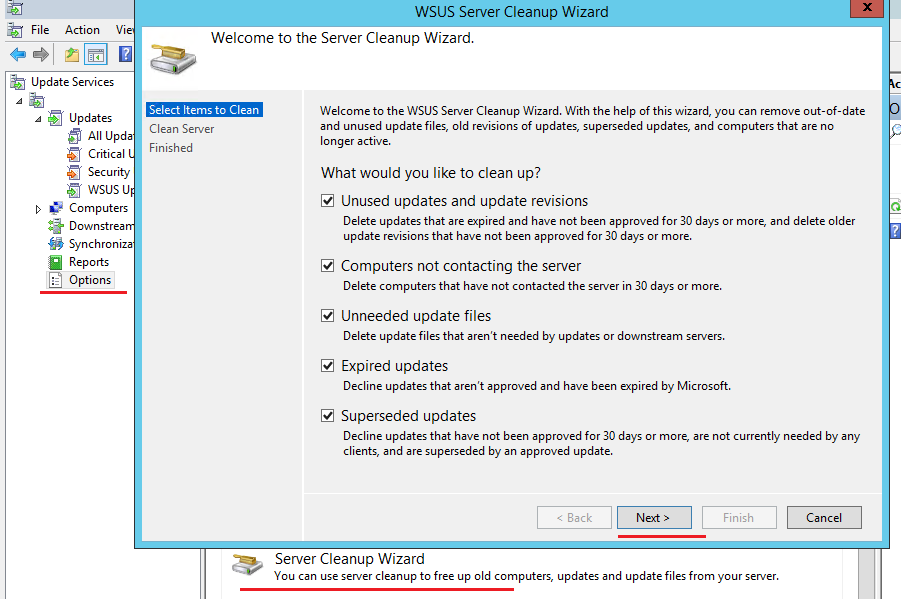

Чтобы не менять настройки в базе WSUS, можно выполнить очистку WSUS сервера с помощью встроенного мастера очистки (Консоль Update Service -> Options -> Server Cleanup Wizard -> все опции -> Next). Это удалит старые, неиспользуемые, и замененные обновления (особенно много мусора от обновлений MS Office), из-за которых может долго выполняться сканирование.

В результате такой операции, клиент Windows Update будет получать намного меньше мета-информации с WSUS сервера, и его взаимодействие должно уместиться в 200 сессий по 200кб.

Также попробуйте увеличить производительность пула WsusPool в IIS на сервере WSUS по рекомендация из стати Ошибка обновления Windows 80244022

WsusPool (Application Pools -> WsusPool -> Advanced settings):

- Private Memory Limit (KB) – 0 (убрать лимит 1.2 на использование RAM рабочим процессов WSUS)

- Queue Length — 25000 (увеличить длину очереди к пулу приложения с 10000)

- Limit Interval (minutes) — 15 (увеличить минут время для сброса счетчиков и выполнения CPU Throttling с 5 минут до 15)

- Service Unavailable Response — TcpLevel (при старом значение HttpLevel клиенту возвращается ошибка HTTP 503)

Отредактируйте файл config ( C:\Program Files\Update Services\WebServices\ClientWebService\web.config), заменив строку

httpRuntime maxRequestLength="4096"

на

httpRuntime maxRequestLength="204800" executionTimeout="7200"

Если все рассмотренные способы не помогли исправить ошибку обновления на клиенте, попробуйте полностью сбросить на нем настройки Windows Update и восстановить настройки по-умолчанию. После чего выполните несколько циклов поиска обновлений.

- Remove From My Forums

-

Вопрос

-

Послу установки на свежую ОС Windows Server 2012R2 компонетов WSUS, у клиентов в WindowsUpdate.log пошли ошибки, отчеты на сервер не присылаются.

2016-03-16 14:38:10:012 1136 16dc PT WARNING: Cached cookie has expired or new PID is available 2016-03-16 14:38:10:012 1136 16dc PT Initializing simple targeting cookie, clientId = 3c46264b-cdce-4992-bddc-9b4c5e25f2d3, target group = , DNS name = i5035-w01341168.regions.tax.nalog.ru 2016-03-16 14:38:10:012 1136 16dc PT Server URL = http://i5035-app005:8530/SimpleAuthWebService/SimpleAuth.asmx 2016-03-16 14:38:22:240 1136 16dc Report Uploading 1 events using cached cookie, reporting URL = http://i5035-app005:8530/ReportingWebService/ReportingWebService.asmx 2016-03-16 14:38:23:114 1136 16dc Report Reporter successfully uploaded 1 events. 2016-03-16 14:38:38:391 1136 16a4 AU Triggering AU detection through DetectNow API 2016-03-16 14:38:38:391 1136 16a4 AU Triggering Online detection (non-interactive) 2016-03-16 14:38:38:391 1136 9f0 AU ############# 2016-03-16 14:38:38:391 1136 9f0 AU ## START ## AU: Search for updates 2016-03-16 14:38:38:391 1136 9f0 AU ######### 2016-03-16 14:38:38:393 1136 9f0 AU <<## SUBMITTED ## AU: Search for updates [CallId = {0DE7911E-EC04-4043-91E7-3FF811E9E8AF}] 2016-03-16 14:38:38:393 1136 16dc Agent ************* 2016-03-16 14:38:38:393 1136 16dc Agent ** START ** Agent: Finding updates [CallerId = AutomaticUpdates] 2016-03-16 14:38:38:393 1136 16dc Agent ********* 2016-03-16 14:38:38:393 1136 16dc Agent * Online = Yes; Ignore download priority = No 2016-03-16 14:38:38:393 1136 16dc Agent * Criteria = "IsInstalled=0 and DeploymentAction='Installation' or IsPresent=1 and DeploymentAction='Uninstallation' or IsInstalled=1 and DeploymentAction='Installation' and RebootRequired=1 or IsInstalled=0 and DeploymentAction='Uninstallation' and RebootRequired=1" 2016-03-16 14:38:38:393 1136 16dc Agent * ServiceID = {3DA21691-E39D-4DA6-8A4B-B43877BCB1B7} Managed 2016-03-16 14:38:38:393 1136 16dc Agent * Search Scope = {Machine} 2016-03-16 14:38:38:393 1136 16dc Setup Checking for agent SelfUpdate 2016-03-16 14:38:38:393 1136 16dc Setup Client version: Core: 7.6.7601.19077 Aux: 7.6.7601.19077 2016-03-16 14:38:38:401 1136 16dc Misc Validating signature for C:\Windows\SoftwareDistribution\SelfUpdate\wuident.cab with dwProvFlags 0x00000080: 2016-03-16 14:38:58:412 1136 16dc Misc Microsoft signed: NA 2016-03-16 14:38:58:415 1136 16dc Misc Validating signature for C:\Windows\SoftwareDistribution\SelfUpdate\TMPE72D.tmp with dwProvFlags 0x00000080: 2016-03-16 14:39:28:423 1136 16dc Misc Microsoft signed: NA 2016-03-16 14:39:28:426 1136 16dc Misc Validating signature for C:\Windows\SoftwareDistribution\SelfUpdate\wsus3setup.cab with dwProvFlags 0x00000080: 2016-03-16 14:39:28:433 1136 16dc Misc Microsoft signed: NA 2016-03-16 14:39:28:437 1136 16dc Misc Validating signature for C:\Windows\SoftwareDistribution\SelfUpdate\wsus3setup.cab with dwProvFlags 0x00000080: 2016-03-16 14:39:28:445 1136 16dc Misc Microsoft signed: NA 2016-03-16 14:39:28:458 1136 16dc Setup Determining whether a new setup handler needs to be downloaded 2016-03-16 14:39:28:458 1136 16dc Setup SelfUpdate handler is not found. It will be downloaded 2016-03-16 14:39:28:458 1136 16dc Setup Evaluating applicability of setup package "WUClient-SelfUpdate-ActiveX~31bf3856ad364e35~amd64~~7.6.7600.320" 2016-03-16 14:39:29:880 1136 16dc Setup Setup package "WUClient-SelfUpdate-ActiveX~31bf3856ad364e35~amd64~~7.6.7600.320" is not applicable 2016-03-16 14:39:29:880 1136 16dc Setup Evaluating applicability of setup package "WUClient-SelfUpdate-Aux-TopLevel~31bf3856ad364e35~amd64~~7.6.7600.320" 2016-03-16 14:39:29:899 1136 16dc Setup Setup package "WUClient-SelfUpdate-Aux-TopLevel~31bf3856ad364e35~amd64~~7.6.7600.320" is not applicable 2016-03-16 14:39:29:899 1136 16dc Setup Evaluating applicability of setup package "WUClient-SelfUpdate-Core-TopLevel~31bf3856ad364e35~amd64~~7.6.7600.320" 2016-03-16 14:39:29:928 1136 16dc Setup Setup package "WUClient-SelfUpdate-Core-TopLevel~31bf3856ad364e35~amd64~~7.6.7600.320" is not applicable 2016-03-16 14:39:29:928 1136 16dc Setup SelfUpdate check completed. SelfUpdate is NOT required. 2016-03-16 14:39:31:117 1136 16dc PT +++++++++++ PT: Synchronizing server updates +++++++++++ 2016-03-16 14:39:31:118 1136 16dc PT + ServiceId = {3DA21691-E39D-4DA6-8A4B-B43877BCB1B7}, Server URL = http://i5035-app005:8530/ClientWebService/client.asmx 2016-03-16 14:40:32:848 1136 16dc Misc WARNING: Send failed with hr = 80072ee2. 2016-03-16 14:40:32:848 1136 16dc Misc WARNING: SendRequest failed with hr = 80072ee2. Proxy List used: <(null)> Bypass List used : <(null)> Auth Schemes used : <> 2016-03-16 14:40:32:848 1136 16dc Misc FATAL: SOAP/WinHttp - SendRequest: SendRequestUsingProxy failed. error 0x80072ee2 2016-03-16 14:40:32:848 1136 16dc PT + Last proxy send request failed with hr = 0x80072EE2, HTTP status code = 0 2016-03-16 14:40:32:848 1136 16dc PT + Caller provided credentials = No 2016-03-16 14:40:32:848 1136 16dc PT + Impersonate flags = 0 2016-03-16 14:40:32:848 1136 16dc PT + Possible authorization schemes used = 2016-03-16 14:40:32:848 1136 16dc PT WARNING: SyncUpdates failure, error = 0x80072EE2, soap client error = 5, soap error code = 0, HTTP status code = 200 2016-03-16 14:40:32:848 1136 16dc PT WARNING: PTError: 0x80072ee2 2016-03-16 14:40:32:848 1136 16dc PT WARNING: SyncUpdates_WithRecovery failed.: 0x80072ee2 2016-03-16 14:40:32:848 1136 16dc PT WARNING: Sync of Updates: 0x80072ee2 2016-03-16 14:40:32:848 1136 16dc PT WARNING: SyncServerUpdatesInternal failed: 0x80072ee2 2016-03-16 14:40:32:848 1136 16dc Agent * WARNING: Failed to synchronize, error = 0x80072EE2 2016-03-16 14:40:32:849 1136 16dc Agent * WARNING: Exit code = 0x80072EE2 2016-03-16 14:40:32:849 1136 16dc Agent ********* 2016-03-16 14:40:32:849 1136 16dc Agent ** END ** Agent: Finding updates [CallerId = AutomaticUpdates] 2016-03-16 14:40:32:849 1136 16dc Agent ************* 2016-03-16 14:40:32:849 1136 16dc Agent WARNING: WU client failed Searching for update with error 0x80072ee2 2016-03-16 14:40:32:854 1136 195c AU >>## RESUMED ## AU: Search for updates [CallId = {0DE7911E-EC04-4043-91E7-3FF811E9E8AF}] 2016-03-16 14:40:32:854 1136 195c AU # WARNING: Search callback failed, result = 0x80072EE2 2016-03-16 14:40:32:854 1136 195c AU # WARNING: Failed to find updates with error code 80072EE2 2016-03-16 14:40:32:854 1136 195c AU ######### 2016-03-16 14:40:32:854 1136 195c AU ## END ## AU: Search for updates [CallId = {0DE7911E-EC04-4043-91E7-3FF811E9E8AF}] 2016-03-16 14:40:32:854 1136 195c AU ############# 2016-03-16 14:40:32:854 1136 195c AU Successfully wrote event for AU health state:0 2016-03-16 14:40:32:854 1136 195c AU AU setting next detection timeout to 2016-03-16 13:29:39 2016-03-16 14:40:32:854 1136 195c AU Successfully wrote event for AU health state:0 2016-03-16 14:40:32:855 1136 195c AU Successfully wrote event for AU health state:0 2016-03-16 14:40:37:848 1136 16dc Report REPORT EVENT: {437310E2-C9BF-4250-8D80-FD9500D9CB2D} 2016-03-16 14:40:32:848+0300 1 148 101 {00000000-0000-0000-0000-000000000000} 0 80072ee2 AutomaticUpdates Failure Software Synchronization Windows Update Client failed to detect with error 0x80072ee2. 2016-03-16 14:40:37:860 1136 16dc Report CWERReporter::HandleEvents - WER report upload completed with status 0x8 2016-03-16 14:40:37:860 1136 16dc Report WER Report sent: 7.6.7601.19077 0x80072ee2(0) 0000000-0000-0000-0000-000000000000 Scan 0 1 AutomaticUpdates {3DA21691-E39D-4DA6-8A4B-B43877BCB1B7} 0 2016-03-16 14:44:47:305 1136 1964 AU Triggering AU detection through DetectNow API 2016-03-16 14:44:47:305 1136 1964 AU Triggering Online detection (non-interactive) 2016-03-16 14:44:47:305 1136 9f0 AU ############# 2016-03-16 14:44:47:305 1136 9f0 AU ## START ## AU: Search for updates 2016-03-16 14:44:47:305 1136 9f0 AU ######### 2016-03-16 14:44:47:307 1136 9f0 AU <<## SUBMITTED ## AU: Search for updates [CallId = {1F4683ED-15C7-49B4-84E0-A494D5DCD00E}] 2016-03-16 14:44:47:307 1136 16dc Agent ************* 2016-03-16 14:44:47:307 1136 16dc Agent ** START ** Agent: Finding updates [CallerId = AutomaticUpdates] 2016-03-16 14:44:47:307 1136 16dc Agent ********* 2016-03-16 14:44:47:307 1136 16dc Agent * Online = Yes; Ignore download priority = No 2016-03-16 14:44:47:307 1136 16dc Agent * Criteria = "IsInstalled=0 and DeploymentAction='Installation' or IsPresent=1 and DeploymentAction='Uninstallation' or IsInstalled=1 and DeploymentAction='Installation' and RebootRequired=1 or IsInstalled=0 and DeploymentAction='Uninstallation' and RebootRequired=1" 2016-03-16 14:44:47:307 1136 16dc Agent * ServiceID = {3DA21691-E39D-4DA6-8A4B-B43877BCB1B7} Managed 2016-03-16 14:44:47:307 1136 16dc Agent * Search Scope = {Machine} 2016-03-16 14:44:47:307 1136 16dc Setup Checking for agent SelfUpdate 2016-03-16 14:44:47:307 1136 16dc Setup Client version: Core: 7.6.7601.19077 Aux: 7.6.7601.19077 2016-03-16 14:44:49:567 1136 16dc Misc Validating signature for C:\Windows\SoftwareDistribution\SelfUpdate\wuident.cab with dwProvFlags 0x00000080: 2016-03-16 14:44:49:579 1136 16dc Misc Microsoft signed: NA 2016-03-16 14:44:49:582 1136 16dc Misc Validating signature for C:\Windows\SoftwareDistribution\SelfUpdate\TMP42E4.tmp with dwProvFlags 0x00000080: 2016-03-16 14:44:49:590 1136 16dc Misc Microsoft signed: NA 2016-03-16 14:44:49:593 1136 16dc Misc Validating signature for C:\Windows\SoftwareDistribution\SelfUpdate\wsus3setup.cab with dwProvFlags 0x00000080: 2016-03-16 14:44:49:600 1136 16dc Misc Microsoft signed: NA 2016-03-16 14:44:49:603 1136 16dc Misc Validating signature for C:\Windows\SoftwareDistribution\SelfUpdate\wsus3setup.cab with dwProvFlags 0x00000080: 2016-03-16 14:44:49:610 1136 16dc Misc Microsoft signed: NA 2016-03-16 14:44:49:624 1136 16dc Setup Determining whether a new setup handler needs to be downloaded 2016-03-16 14:44:49:624 1136 16dc Setup SelfUpdate handler is not found. It will be downloaded 2016-03-16 14:44:49:624 1136 16dc Setup Evaluating applicability of setup package "WUClient-SelfUpdate-ActiveX~31bf3856ad364e35~amd64~~7.6.7600.320" 2016-03-16 14:44:49:627 1136 16dc Setup Setup package "WUClient-SelfUpdate-ActiveX~31bf3856ad364e35~amd64~~7.6.7600.320" is not applicable 2016-03-16 14:44:49:627 1136 16dc Setup Evaluating applicability of setup package "WUClient-SelfUpdate-Aux-TopLevel~31bf3856ad364e35~amd64~~7.6.7600.320" 2016-03-16 14:44:49:646 1136 16dc Setup Setup package "WUClient-SelfUpdate-Aux-TopLevel~31bf3856ad364e35~amd64~~7.6.7600.320" is not applicable 2016-03-16 14:44:49:646 1136 16dc Setup Evaluating applicability of setup package "WUClient-SelfUpdate-Core-TopLevel~31bf3856ad364e35~amd64~~7.6.7600.320" 2016-03-16 14:44:49:674 1136 16dc Setup Setup package "WUClient-SelfUpdate-Core-TopLevel~31bf3856ad364e35~amd64~~7.6.7600.320" is not applicable 2016-03-16 14:44:49:674 1136 16dc Setup SelfUpdate check completed. SelfUpdate is NOT required. 2016-03-16 14:44:49:926 1136 16dc PT +++++++++++ PT: Synchronizing server updates +++++++++++ 2016-03-16 14:44:49:926 1136 16dc PT + ServiceId = {3DA21691-E39D-4DA6-8A4B-B43877BCB1B7}, Server URL = http://i5035-app005:8530/ClientWebService/client.asmx 2016-03-16 14:45:47:843 1136 16dc PT WARNING: Exceeded max server round trips: 0x80244010 2016-03-16 14:45:47:844 1136 16dc PT WARNING: Sync of Updates: 0x80244010 2016-03-16 14:45:47:844 1136 16dc PT WARNING: SyncServerUpdatesInternal failed: 0x80244010 2016-03-16 14:45:47:844 1136 16dc Agent * WARNING: Failed to synchronize, error = 0x80244010 2016-03-16 14:45:47:844 1136 16dc Agent * WARNING: Exit code = 0x80244010 2016-03-16 14:45:47:844 1136 16dc Agent ********* 2016-03-16 14:45:47:844 1136 16dc Agent ** END ** Agent: Finding updates [CallerId = AutomaticUpdates] 2016-03-16 14:45:47:844 1136 16dc Agent ************* 2016-03-16 14:45:47:844 1136 16dc Agent WARNING: WU client failed Searching for update with error 0x80244010 2016-03-16 14:45:47:848 1136 195c AU >>## RESUMED ## AU: Search for updates [CallId = {1F4683ED-15C7-49B4-84E0-A494D5DCD00E}] 2016-03-16 14:45:47:848 1136 195c AU # WARNING: Search callback failed, result = 0x80244010 2016-03-16 14:45:47:848 1136 195c AU # WARNING: Failed to find updates with error code 80244010 2016-03-16 14:45:47:848 1136 195c AU ######### 2016-03-16 14:45:47:848 1136 195c AU ## END ## AU: Search for updates [CallId = {1F4683ED-15C7-49B4-84E0-A494D5DCD00E}] 2016-03-16 14:45:47:848 1136 195c AU ############# 2016-03-16 14:45:47:849 1136 195c AU Successfully wrote event for AU health state:0 2016-03-16 14:45:47:849 1136 195c AU AU setting next detection timeout to 2016-03-16 13:38:23 2016-03-16 14:45:47:849 1136 195c AU Successfully wrote event for AU health state:0 2016-03-16 14:45:47:850 1136 195c AU Successfully wrote event for AU health state:0 2016-03-16 14:45:52:844 1136 16dc Report REPORT EVENT: {F9B4B1AC-9B9B-4866-B6D2-156F0841FD67} 2016-03-16 14:45:47:844+0300 1 148 101 {00000000-0000-0000-0000-000000000000} 0 80244010 AutomaticUpdates Failure Software Synchronization Windows Update Client failed to detect with error 0x80244010. 2016-03-16 14:45:52:864 1136 16dc Report CWERReporter::HandleEvents - WER report upload completed with status 0x8 2016-03-16 14:45:52:864 1136 16dc Report WER Report sent: 7.6.7601.19077 0x80244010(0) 0000000-0000-0000-0000-000000000000 Scan 0 1 AutomaticUpdates {3DA21691-E39D-4DA6-8A4B-B43877BCB1B7} 0А файле ReportingEvents.log строка с записьют:

{F9B4B1AC-9B9B-4866-B6D2-156F0841FD67} 2016-03-16 14:45:47:844+0300 1 148 101 {00000000-0000-0000-0000-000000000000} 0 80244010 AutomaticUpdates Failure Software Synchronization Windows Update Client failed to detect with error 0x80244010.

Помогите пожалуйста с решением проблемы, пробовал некоторые варианты с форума, не помогли

Ответы

-

Здравствуйте,

Подобная

тема .-

Помечено в качестве ответа

18 марта 2016 г. 6:31

-

Помечено в качестве ответа

Skip to content

This error is mostly raised when a Windows client hasn’t been updated for a long time or when the software distribution store is cleaned and need to build up again. The default round trip value is capped to a maximum of 200KB per client each request, while the metadata XML file can grow to a larger file.

There are 2 possible solutions for this problem.

- The good old reboot. Just reboot, retry a couple of times and everything magically starting to work.

- Remove the maximum XML file size limit. This is one is more difficult, but way more efficient because you don’t have to troubleshoot each failing client. Will discuss this one below.

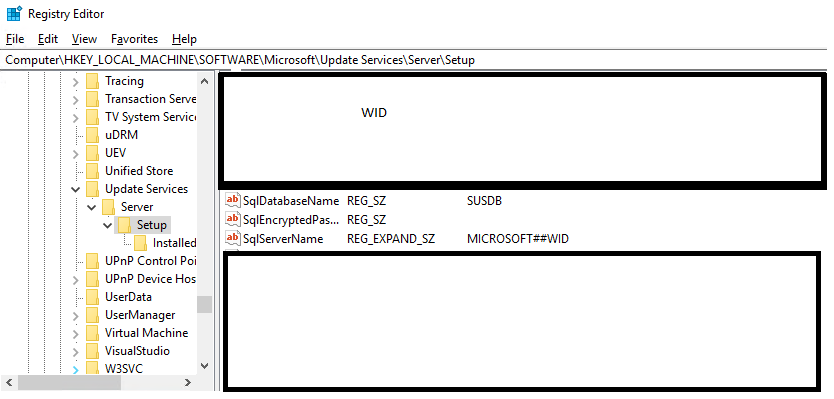

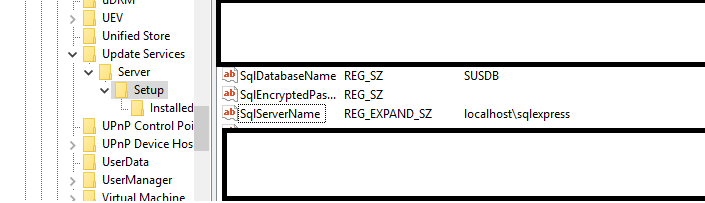

How to run queries against the WSUS Database?

The first thing, you need to know which database type is running for your WSUS instance. It can be the (default) Windows WID Database or SQL (express). To find out which database, navigate to the following registry key or run this PowerShell script on your WSUS server:

|

(Get-ItemProperty -Path «HKLM:\SOFTWARE\Microsoft\Update Services\Server\Setup» -name «SqlServerName»).sqlservername |

The manual method, navigate to: HKLM:\SOFTWARE\Microsoft\Update Services\Server\Setup

Query the WSUS WID Database

PowerShell Script Example to change the MaxXMLPerRequest value.

|

$ConnectionString = ‘server=\\.\pipe\MICROSOFT##WID\tsql\query;database=SUSDB;trusted_connection=true;’ $SQLConnection= New-Object System.Data.SQLClient.SQLConnection($ConnectionString) $SQLConnection.Open() $SQLCommand = $SQLConnection.CreateCommand() $SQLCommand.CommandText = ‘UPDATE tbConfigurationC SET MaxXMLPerRequest = 0’ $SqlDataReader = $SQLCommand.ExecuteReader() $SQLConnection.Close() |

Query the WSUS SQL Express Database

PowerShell Script Example to change the MaxXMLPerRequest value.

|

$DBType = ‘localhost\sqlexpress’ Invoke-Sqlcmd -Query «UPDATE tbConfigurationC SET MaxXMLPerRequest = 0» -ServerInstance $DBType -Database «SUSDB» $SQLDataResult = Invoke-Sqlcmd -Query «SELECT MaxXMLPerRequest FROM tbConfigurationC» -ServerInstance $DBType -Database «SUSDB» |

The final script

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 |

$DBType = (Get-ItemProperty -Path «HKLM:\SOFTWARE\Microsoft\Update Services\Server\Setup» -name «SqlServerName»).sqlservername If($DBType -match «WID»){ $ConnectionString = ‘server=\\.\pipe\MICROSOFT##WID\tsql\query;database=SUSDB;trusted_connection=true;’ $SQLConnection= New-Object System.Data.SQLClient.SQLConnection($ConnectionString) $SQLConnection.Open() $SQLCommand = $SQLConnection.CreateCommand() $SQLCommand.CommandText = ‘UPDATE tbConfigurationC SET MaxXMLPerRequest = 0’ $SqlDataReader = $SQLCommand.ExecuteReader() $SQLConnection.Close() $SQLConnection.Open() $SQLCommand = $SQLConnection.CreateCommand() $SQLCommand.CommandText = ‘SELECT MaxXMLPerRequest FROM tbConfigurationC’ $SqlDataReader2 = $SQLCommand.ExecuteReader() $SQLDataResult = New-Object System.Data.DataTable $SQLDataResult.Load($SqlDataReader2) $SQLConnection.Close() IF($SQLDataResult.maxxmlperrequest -eq 0){ Write-host «Succesfully changed the XML Maximum value» } Else { write-host «Something went wrong.. cannot change the DB Value» } } ElseIf($DBType -match «SQL»){ Invoke-Sqlcmd -Query «UPDATE tbConfigurationC SET MaxXMLPerRequest = 0» -ServerInstance $DBType -Database «SUSDB» $SQLDataResult = Invoke-Sqlcmd -Query «SELECT MaxXMLPerRequest FROM tbConfigurationC» -ServerInstance $DBType -Database «SUSDB» IF($SQLDataResult.maxxmlperrequest -eq 0){ Write-host «Succesfully changed the XML Maximum value» } Else { write-host «Something went wrong.. cannot change the DB Value» } } |

This error usually occurs on Windows 7 & Windows Server

by Matthew Adams

Matthew is a freelancer who has produced a variety of articles on various topics related to technology. His main focus is the Windows OS and all the things… read more

Updated on

- Windows Updates errors are a common occurrence, especially after major updates.

- The guide below will show you how to handle the Windows Update error code 80244010.

- This issue occurs on devices connected to a LAN network.

XINSTALL BY CLICKING THE DOWNLOAD

FILE

The Windows Update error 80244010 can arise in various Windows platforms. When Windows can’t search for and find new updates, users see an 80244010 error code.

The error message states:

Windows could not search for new updates.

It’s an issue that often arises on desktops or laptops connected to a LAN network. If you need to fix error code 80244010, check out the potential resolutions below.

What causes the windows update error 80244010?

There are several possible causes for the Windows Update error 80244010. Some of the most common causes include:

How we test, review and rate?

We have worked for the past 6 months on building a new review system on how we produce content. Using it, we have subsequently redone most of our articles to provide actual hands-on expertise on the guides we made.

For more details you can read how we test, review, and rate at WindowsReport.

- Network connectivity issues – This error can sometimes occur if your computer cannot connect to the internet or the Windows Update servers.

- Firewall or antivirus software – Your firewall or antivirus software may be blocking the Windows Update process.

- Corrupted system files – This error can also be caused by corrupted system files, preventing the Windows Update process from completing successfully.

- Insufficient disk space – If your hard drive is full or almost full, this can cause the Windows Update process to fail.

- Pending updates – If you have pending updates waiting to be installed, this can also cause the error 80244010 to occur.

To fix this error, you may need to troubleshoot your network connectivity, and try the suggestions listed below.

How do I fix the Windows Update error 80244010?

- What causes the windows update error 80244010?

- How do I fix the Windows Update error 80244010?

- 1. Run the Windows Updater troubleshooter

- 2. Run a System File Checker Scan

- 3. Reset the update components

- 4. Enable the Detection Frequency in Group Policy Editor

- 5. Reset Windows

1. Run the Windows Updater troubleshooter

First, open the Windows Update troubleshooter, which might provide some resolutions for error 80244010.

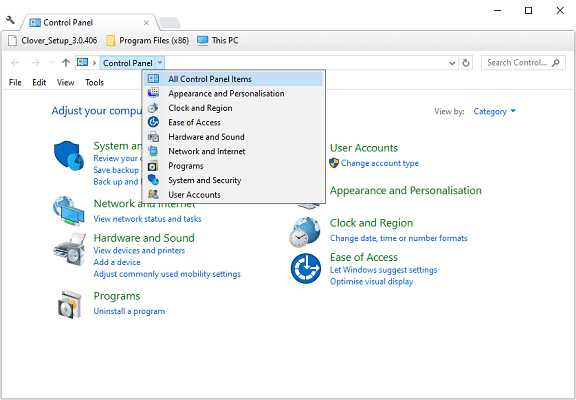

- To do that via the Control Panel, press the Windows key + R hotkey.

- Input Control Panel in the Open text box, and click the OK button.

- Select the All Control Panel Items option shown below.

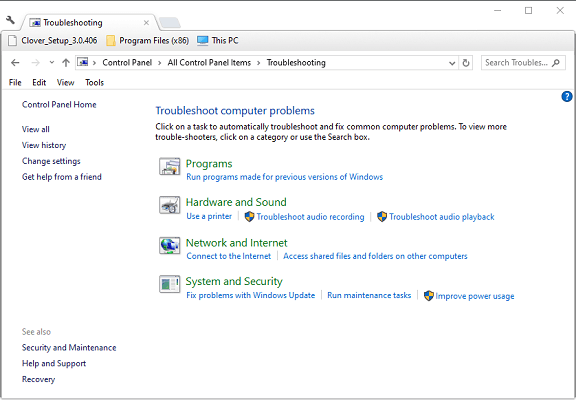

- Click Troubleshooting to open the applet directly below.

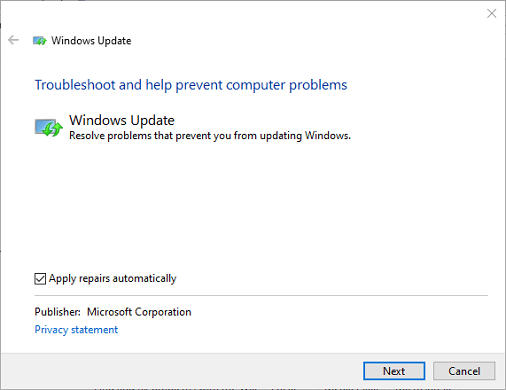

- Click View All, and then select Windows Update.

- Click Advanced to select an Apply all repairs automatically option.

- Press the Next button.

- Select the Apply this fix option.

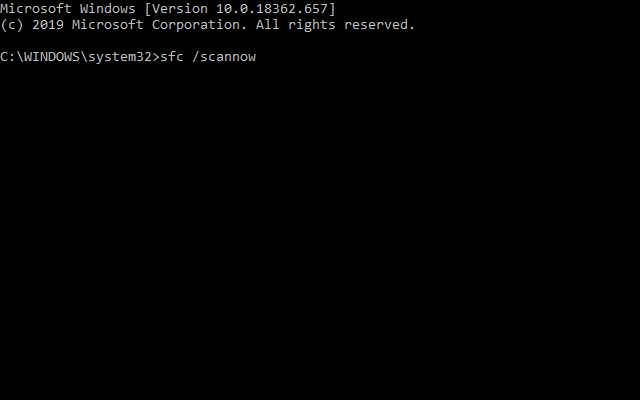

2. Run a System File Checker Scan

As error 80244010 can be due to corrupted system files, a System File Checker scan might resolve it.

- Press the Windows key + S hotkey.

- Enter cmd in the search box.

- Right-click Command Prompt to select Run as administrator.

- Enter this command first:

- DISM.exe /Online /Cleanup-image /Restorehealth.

- Press the Return key after entering.

- Then enter sfc /scannow in the Command Prompt, and press the Return key.

- Wait for the SFC scan to finish. Restart Windows if the scan repairs files.

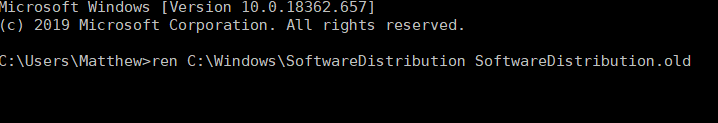

3. Reset the update components

Resetting Windows Update’s components might fix error 80244010.

- To do that, open the Command Prompt as an administrator.

- Then input the separate commands below:

- net stop wuauserv

- net stop cryptSvc

- net stop bits

- net stop msiserver

- net stop wuauserv

- Enter the command ren C:WindowsSoftwareDistribution SoftwareDistribution.old, and press the Return button.

- Then input ren C:WindowsSystem32catroot2 Catroot2.old in the Prompt, and press the Enter key.

- Input these commands separately to restart their services:

- net start wuauserv

- net start cryptSvc

- net start bits

- net start msiserver

- net start wuauserv

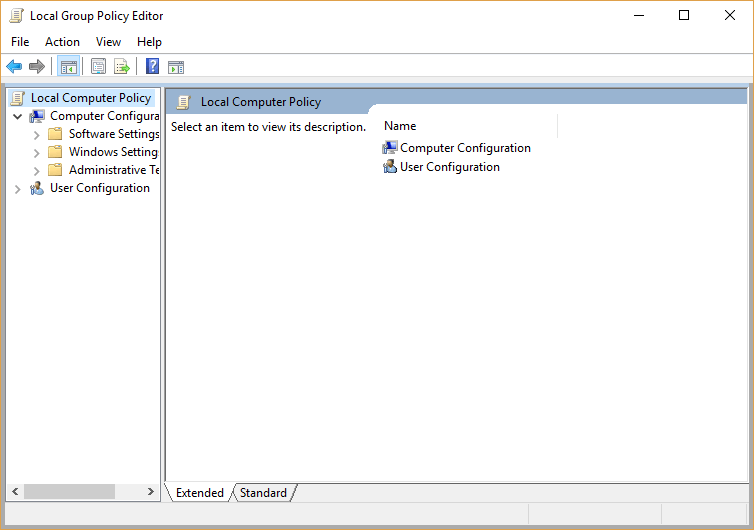

4. Enable the Detection Frequency in Group Policy Editor

If you’re encountering error 80244010 on a network server or client, try enabling Detection Frequency with the Group Policy Editor.

- Open the Run accessory.

- Input gpedit.msc in the Open box and click OK to open Group Policy Editor.

- Then click Computer Configuration, Administrative Templates, Windows Components, and Windows Updates on the left of Group Policy Editor.

- Double-click the Automatic Update detection frequency policy on the right of the window.

- Select the Enabled option.

- Then enter a value less than the default 22 in the interval text box.

- Click the Apply option.

- Click OK to close the window.

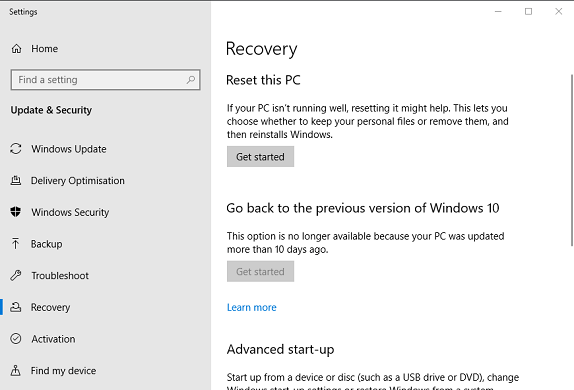

5. Reset Windows

Resetting Windows to refresh it might also fix error 80244010.

- You can reset Windows 10 by entering reset in the search box.

- Click Reset this PC to open the Settings window as shown directly below.

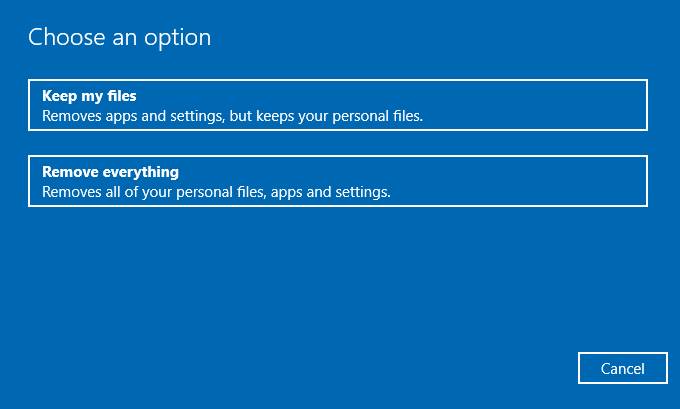

- Click Get started to open the Reset this PC window.

- Select the Keep my files option.

- Press the Next and Reset buttons.

- Microsoft might introduce AI-based light-controlling features to Windows

- Windows 11 23H2: How to Download the Official ISO

- A 64-bit Windows 12 ISO is out, theoretically. Here’s all you need to know

Those are a few of the confirmed fixes for error 80244010. Let us know which of these solutions worked for your PC by leaving us a message in the comments section below.

На чтение 3 мин Опубликовано Обновлено

Операционная система Windows Server 2012 R2 является одной из самых популярных платформ для работы сетевых серверов. Однако, пользователи иногда сталкиваются с ошибкой 80244010, которая может привести к проблемам при обновлении системы и загрузке пакетов обновлений.

Основной причиной появления ошибки 80244010 может быть неправильная настройка сервера обновлений, неработоспособность службы обновлений Windows Update или проблемы с сетью. Также, могут возникнуть проблемы из-за наличия поврежденных файлов обновлений или конфликтов с установленными программами.

Для решения проблемы с кодом ошибки 80244010 в Windows Server 2012 R2 можно предпринять несколько мер. В первую очередь, следует проверить настройки сервера обновлений и убедиться, что они правильно заданы. Также, необходимо убедиться в работоспособности службы обновлений Windows Update и, при необходимости, перезапустить ее.

Также, рекомендуется проверить наличие поврежденных файлов обновлений и, при необходимости, выполнить их восстановление. Если причина ошибки связана с конфликтами программ, то может потребоваться временно отключить или удалить некоторые приложения. Оперативное решение возникшей проблемы поможет избежать дальнейших проблем и обеспечить стабильную работу системы.

Код ошибки 80244010 в Windows Server 2012 R2

Код ошибки 80244010 в операционной системе Windows Server 2012 R2 указывает на проблемы с обновлением системы через службу Windows Update. Эта ошибка может возникнуть по разным причинам и требует немедленного решения.

Одной из основных причин ошибки 80244010 является неправильная настройка настроек прокси-сервера. Если ваш сервер использует прокси-сервер для доступа в Интернет, вам необходимо проверить настройки прокси-сервера и убедиться, что они правильно настроены. Проверьте адрес и порт прокси-сервера и убедитесь, что у вас есть доступ к Интернету через этот прокси-сервер.

Еще одной возможной причиной ошибки является проблема с файлами обновлений на вашем сервере. Если файлы обновлений повреждены или отсутствуют, Windows Update не сможет скачать и установить обновления. Для решения этой проблемы необходимо очистить папку SoftwareDistribution, которая содержит временные файлы обновлений. После этого Windows Update должен начать скачивание и установку обновлений заново.

Если эти решения не помогли решить проблему с кодом ошибки 80244010, вы можете попробовать выполнить полное сканирование системы на наличие вирусов и вредоносных программ. Для этого используйте антивирусное ПО и выполните полное сканирование вашего сервера.

Также, необходимо убедиться, что ваш сервер подключен к Интернету и имеет доступ к серверам обновлений Microsoft. Проверьте настройки сетевого подключения и убедитесь, что сетевые настройки правильно настроены и работают без проблем.

Если все вышеперечисленные методы не помогли решить проблему, вы можете обратиться в службу поддержки Microsoft для получения более подробных указаний по решению проблемы с кодом ошибки 80244010.

| Причина ошибки | Решение |

|---|---|

| Неправильная настройка прокси-сервера | Проверьте настройки прокси-сервера и убедитесь, что они правильно настроены |

| Проблема с файлами обновлений | Очистите папку SoftwareDistribution и попробуйте скачать и установить обновления заново |

| Наличие вирусов и вредоносных программ | Выполните полное сканирование системы на наличие вирусов и вредоносных программ |

| Проблемы с сетевым подключением | Проверьте настройки сетевого подключения и убедитесь, что они правильно настроены |